Os ataques de envenenamento de endereço são táticas maliciosas usadas por invasores que podem redirecionar o tráfego, interromper serviços ou obter acesso não autorizado a dados confidenciais inserindo dados falsos ou alterando tabelas de roteamento. A integridade dos dados e a segurança da rede são seriamente ameaçadas por estes ataques, que se aproveitam de falhas nos protocolos de rede.

Este artigo explicará o que são ataques de envenenamento de endereços, seus tipos e consequências, e como se proteger contra tais ataques.

Abordar ataques de envenenamento em criptografia, explicou

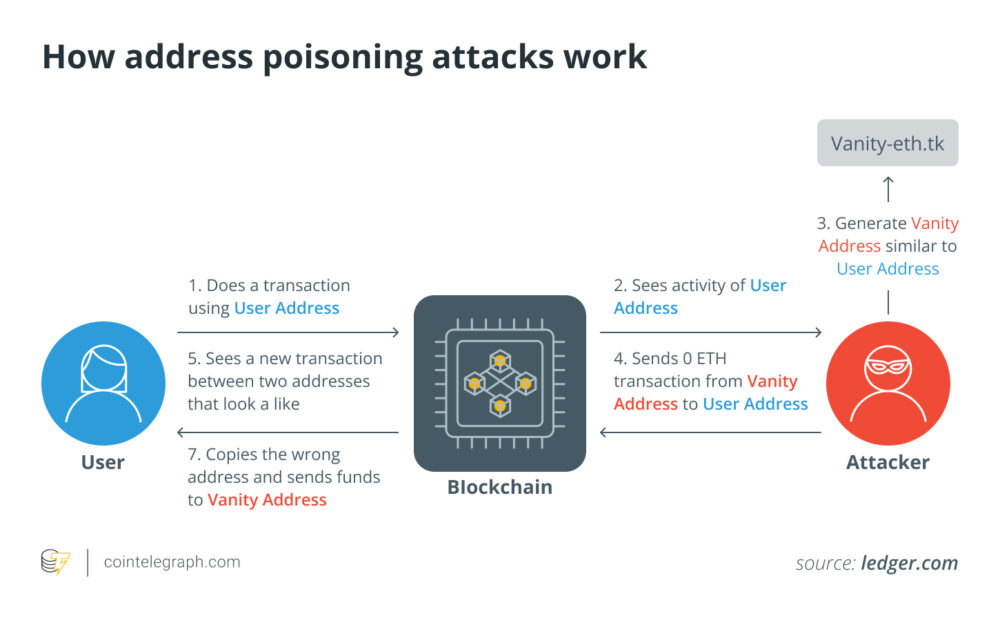

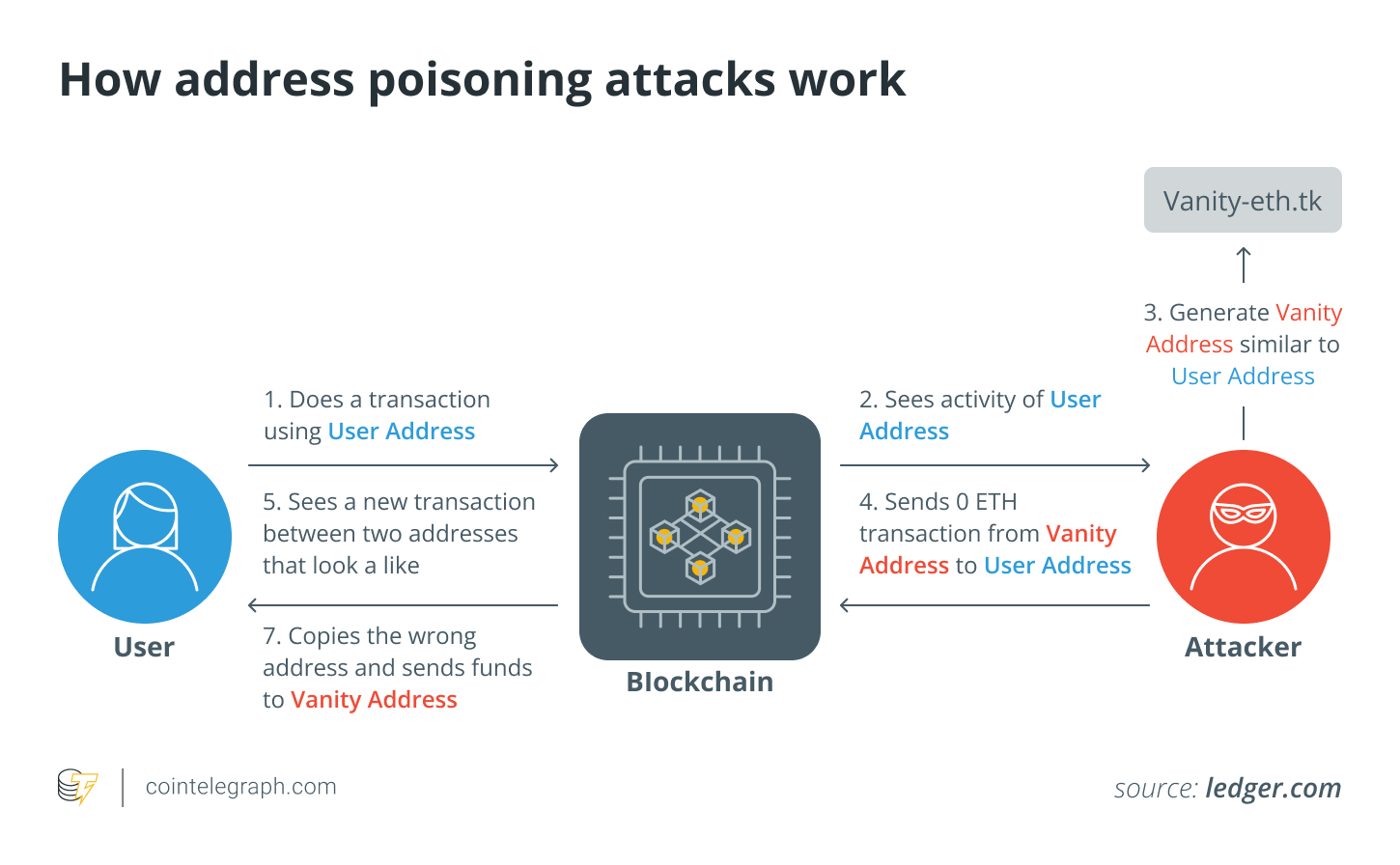

No mundo das criptomoedas, as ações hostis em que os invasores influenciam ou enganam os consumidores ao adulterar endereços de criptomoedas são chamadas de abordar ataques de envenenamento.

Em uma rede blockchain, esses endereços, compostos por sequências alfanuméricas distintas, servem como origem ou destino de transações. Esses ataques usam vários métodos para minar a integridade e a segurança de carteiras e transações criptográficas.

Os ataques de envenenamento de endereços no espaço criptográfico são usados principalmente para adquirir ativos digitais ilegalmente ou prejudicar o bom funcionamento das redes blockchain. Esses ataques podem abranger:

Roubo

Os invasores podem enganar os usuários para que transmitam seus fundos para endereços maliciosos usando estratégias como phishing, interceptação de transações ou manipulação de endereços.

Rompimento

O envenenamento de endereços pode ser usado para perturbar as operações normais das redes blockchain, introduzindo congestionamentos, atrasos ou interrupções em transações e contratos inteligentes, reduzindo a eficácia da rede.

Engano

Os invasores frequentemente tentam enganar os usuários de criptomoedas se passando por figuras conhecidas. Isto prejudica a confiança da comunidade na rede e pode resultar em transações erradas ou confusão entre os utilizadores.

Para proteger os ativos digitais e a integridade geral da tecnologia blockchain, os ataques de envenenamento destacam a importância de procedimentos de segurança rigorosos e atenção constante dentro do ecossistema de criptomoedas.

Relacionado: Como mitigar os riscos de segurança associados aos pagamentos criptográficos

Tipos de ataques de envenenamento de endereço

Os ataques de envenenamento de endereços em criptografia incluem phishing, interceptação de transações, exploração de reutilização de endereços, ataques Sybil, códigos QR falsos, falsificação de endereços e vulnerabilidades de contratos inteligentes, cada um representando riscos únicos para os ativos dos usuários e para a integridade da rede.

Ataques de phishing

No reino das criptomoedas, ataques de phishing são um tipo comum de envenenamento de endereços, que envolve criminosos que criam sites, e-mails ou comunicações falsos que se assemelham muito a empresas respeitáveis, como bolsas de criptomoedas ou fornecedores de carteiras.

Essas plataformas fraudulentas tentam enganar usuários desavisados para que revelem suas informações de login, chaves privadas ou frases mnemônicas (frases de recuperação/seed). Uma vez obtidos, os invasores podem realizar transações ilegais e obter acesso não autorizado ao Bitcoin das vítimas (BTC) ativos, por exemplo.

Por exemplo, os hackers podem criar um site de exchange falso que se pareça exatamente com o site real e pedir aos consumidores que façam login. Ao fazerem isso, os invasores podem obter acesso aos fundos dos clientes na exchange real, o que resultaria em perdas financeiras substanciais.

Interceptação de transação

Outro método de envenenamento de endereço é a interceptação de transações, na qual os invasores interceptam transações válidas de criptomoeda e alteram o endereço de destino. Os fundos destinados ao destinatário genuíno são desviados alterando o endereço do destinatário para um sob o controle do invasor. Esse tipo de ataque frequentemente envolve malware que compromete o dispositivo ou a rede de um usuário, ou ambos.

Abordar a exploração da reutilização

Os invasores monitoram o blockchain em busca de ocorrências de repetição de endereço antes de usar tais ocorrências em seu benefício. A reutilização de endereços pode ser arriscada para a segurança porque pode revelar o histórico de transações e vulnerabilidades do endereço. Essas fraquezas são usadas por atores mal-intencionados para acessar as carteiras dos usuários e roubar fundos.

Por exemplo, se um usuário obtém fundos consistentemente do mesmo endereço Ethereum, um invasor pode perceber esse padrão e aproveitar uma falha no software da carteira do usuário para acessar os fundos do usuário sem autorização.

Ataques de Sybil

Para exercer controle desproporcional sobre o funcionamento de uma rede de criptomoedas, Ataques de Sybil implicar a criação de várias identidades ou nós falsos. Com esse controle, os invasores conseguem modificar dados, enganar os usuários e talvez comprometer a segurança da rede.

Os invasores podem usar um grande número de nós fraudulentos no contexto de prova de aposta (PoS) redes blockchain afetem significativamente o mecanismo de consenso, dando-lhes a capacidade de modificar transações e potencialmente gastar duas vezes as criptomoedas.

Códigos QR ou endereços de pagamento falsos

O envenenamento de endereços também pode ocorrer quando endereços de pagamento ou códigos QR falsos são distribuídos. Os invasores geralmente entregam esses códigos falsos em formato físico a usuários incautos, em um esforço para induzi-los a enviar criptomoedas para um local que não planejaram.

Por exemplo, um hacker pode disseminar códigos QR para carteiras de criptomoedas que parecem reais, mas na verdade incluem pequenas alterações no endereço codificado. Os usuários que escaneiam esses códigos enviam dinheiro involuntariamente para o endereço do invasor, e não para o destinatário pretendido, o que causa perdas financeiras.

Falsificação de endereço

Os invasores que usam falsificação de endereço criam endereços de criptomoeda que se assemelham muito aos reais. A ideia é enganar os usuários para que transfiram dinheiro para o endereço do invasor, e não para o endereço do destinatário pretendido. A semelhança visual entre o endereço falso e o real é utilizada neste método de envenenamento de endereço.

Um invasor pode, por exemplo, criar um endereço Bitcoin que imite o endereço de doação de uma instituição de caridade respeitável. Doadores inconscientes podem transferir dinheiro involuntariamente para o endereço do invasor enquanto enviam doações para a organização, desviando os fundos do uso pretendido.

Vulnerabilidades de contratos inteligentes

Os atacantes tiram vantagem de falhas ou vulnerabilidades in aplicativos descentralizados (DApps) ou contratos inteligentes em sistemas blockchain para realizar envenenamento de endereços. Os invasores podem redirecionar o dinheiro ou fazer com que o contrato se comporte inadvertidamente, alterando a forma como as transações são realizadas. Como resultado, os usuários podem sofrer perdas monetárias e financiamento descentralizado (DeFi) serviços podem sofrer interrupções.

Consequências dos ataques de envenenamento de endereço

Os ataques de envenenamento de endereços podem ter efeitos devastadores tanto para os usuários individuais quanto para a estabilidade das redes blockchain. Como os invasores podem roubar ativos criptográficos ou alterar transações para redirecionar o dinheiro para suas próprias carteiras, esses ataques frequentemente causam grandes perdas financeiras às suas vítimas.

Além das perdas monetárias, estes ataques também podem resultar num declínio na confiança entre os utilizadores de criptomoedas. A confiança dos utilizadores na segurança e fiabilidade das redes blockchain e serviços relacionados pode ser prejudicada se caírem em esquemas fraudulentos ou se os seus valores forem roubados.

Além disso, alguns abordam ataques de envenenamento, como ataques de Sybil ou abuso de smart contract falhas, podem impedir que as redes blockchain operem normalmente, levando a atrasos, congestionamentos ou consequências imprevistas que afetam todo o ecossistema. Esses efeitos destacam a necessidade de fortes controles de segurança e conscientização dos usuários no ecossistema criptográfico para reduzir os riscos de ataques de envenenamento de endereços.

Relacionado: Como colocar palavras em um endereço Bitcoin? Veja como funcionam os endereços personalizados

Como evitar ataques de envenenamento de endereço

Para proteger os ativos digitais dos usuários e manter as redes blockchain seguras, é crucial evitar ataques de envenenamento de endereços no mundo das criptomoedas. As seguintes maneiras podem ajudar a evitar ser alvo de tais ataques:

Use endereços novos

Ao criar um novo endereço de carteira criptografada para cada transação, a chance de invasores conectarem um endereço à identidade de uma pessoa ou a transações anteriores pode ser reduzida. Por exemplo, ataques de envenenamento de endereço podem ser reduzidos usando carteiras determinísticas hierárquicas (HD), que criam novos endereços para cada transação e diminuem a previsibilidade dos endereços.

A utilização de uma carteira HD aumenta a proteção do usuário contra ataques de envenenamento de endereço porque a rotação automática de endereços da carteira torna mais difícil para os hackers redirecionarem fundos.

Utilize carteiras de hardware

Quando comparadas às carteiras de software, hardware wallets são uma alternativa mais segura. Eles minimizam a exposição mantendo as chaves privadas offline.

Tenha cuidado ao divulgar endereços públicos

As pessoas devem ter cautela ao divulgar seus endereços criptográficos na esfera pública, especialmente em sites de mídia social, e devem optar pelo uso de pseudônimos.

Escolha carteiras confiáveis

É importante usar provedores de carteira conhecidos por seus recursos de segurança e atualizações regulares de software para se proteger contra envenenamento de endereço e outros ataques.

Atualizações regulares

Para se manter protegido contra ataques de envenenamento de endereço, é essencial atualizar o software da carteira de forma consistente com as mais recentes correções de segurança.

Implementar lista de permissões

Use lista de permissões para limitar transações para fontes respeitáveis. Algumas carteiras ou serviços permitem que os usuários coloquem endereços específicos na lista de permissões que podem enviar fundos para suas carteiras.

Considere carteiras multisig

Carteiras que exigem múltiplas chaves privadas para aprovar uma transação são conhecidas como carteiras com múltiplas assinaturas (multisig). Essas carteiras podem fornecer um grau adicional de proteção, exigindo múltiplas assinaturas para aprovar uma transação.

Utilize ferramentas de análise de blockchain

Para detectar condutas potencialmente prejudiciais, as pessoas podem rastrear e examinar as transações recebidas usando ferramentas de análise de blockchain. Envio aparentemente trivial, pequenas quantidades de criptografia (poeira) para vários endereços é uma prática comum conhecida como espanar. Os analistas podem detectar potenciais esforços de envenenamento examinando estes padrões de comércio de poeira.

Saídas de transação não gastas (UTXOs) com pequenas quantidades de criptomoeda são frequentemente consequência de transações de poeira. Os analistas podem localizar endereços possivelmente envenenados localizando UTXOs conectados a transações de poeira.

Relatar suspeitas de ataques

Os indivíduos devem responder imediatamente no caso de uma suspeita de ataque de envenenamento de endereço, entrando em contato com a empresa que fornece sua carteira criptografada por meio dos canais de suporte oficiais e detalhando a ocorrência.

Além disso, eles podem relatar a ocorrência às autoridades reguladoras ou policiais relevantes para investigação adicional e possível ação legal se o ataque envolver danos financeiros consideráveis ou intenções malévolas. Para reduzir possíveis riscos e salvaguardar os interesses individuais e de grupo no ecossistema das criptomoedas, a comunicação atempada é essencial.

- Conteúdo com tecnologia de SEO e distribuição de relações públicas. Seja amplificado hoje.

- PlatoData.Network Gerativa Vertical Ai. Capacite-se. Acesse aqui.

- PlatoAiStream. Inteligência Web3. Conhecimento Amplificado. Acesse aqui.

- PlatãoESG. Automotivo / EVs, Carbono Tecnologia Limpa, Energia, Ambiente, Solar, Gestão de resíduos. Acesse aqui.

- PlatoHealth. Inteligência em Biotecnologia e Ensaios Clínicos. Acesse aqui.

- ChartPrime. Eleve seu jogo de negociação com ChartPrime. Acesse aqui.

- BlockOffsets. Modernizando a Propriedade de Compensação Ambiental. Acesse aqui.

- Fonte: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :é

- :não

- :onde

- $UP

- a

- habilidade

- Capaz

- abuso

- Acesso

- adquirir

- Açao Social

- ações

- atores

- real

- Adicional

- endereço

- endereços

- Vantagem

- afetar

- contra

- permitir

- tb

- alternativa

- entre

- quantidades

- an

- análise

- Analistas

- e

- aplicações

- aprovar

- SOMOS

- artigo

- AS

- perguntar

- Ativos

- associado

- ataque

- Ataques

- por WhatsApp.

- Autoridades

- autorização

- Automático

- evitar

- consciência

- longe

- BE

- Porque

- antes

- ser

- entre

- Bitcoin

- endereço bitcoin

- blockchain

- Análise de blockchain

- Rede blockchain

- Redes Blockchain

- tecnologia blockchain

- ambos

- construir

- Prédio

- mas a

- by

- CAN

- transportado

- transportar

- Causar

- causas

- cautela

- chance

- alterar

- Alterações

- mudança

- canais

- Caridade

- de perto

- códigos

- Cointelegraph

- comum

- Comunicações

- comunidade

- Empresas

- Empresa

- comparado

- comprometendo

- Conduzir

- confiança

- confusão

- congestionamento

- conectado

- Conexão de

- Consenso

- mecanismo de consenso

- Consequências

- considerável

- consistentemente

- constante

- Consumidores

- contexto

- contract

- contratos

- ao controle

- controles

- crio

- Criar

- criação

- Criminal

- crucial

- cripto

- Ecossistema de criptografia

- espaço criptográfico

- Carteira criptográfica

- criptomoedas

- criptomoedas

- ecossistema de criptomoeda

- Intercâmbio de criptografia

- carteiras de criptomoeda

- criptografia

- cliente

- Fundos do cliente

- DApps

- dados,

- Rejeitar

- diminuiu

- DeFi

- Grau

- atrasos

- entregar

- destino

- destinado

- Detalhamento

- devastador

- dispositivo

- DID

- difícil

- digital

- Ativos Digitais

- Divulgando

- desproporcionado

- perturbe

- interrupções

- distinto

- distribuído

- do

- doação

- doações

- Dust

- cada

- ecossistema

- efeito

- eficácia

- efeitos

- esforço

- esforços

- ou

- e-mails

- abranger

- aplicação

- Todo

- especialmente

- essencial

- ethereum

- Evento

- exatamente

- examinar

- Examinando

- exemplo

- exchange

- Trocas

- Exercício

- vasta experiência

- Explicação

- exploração

- Exposição

- falsificação

- Cair

- falso

- Funcionalidades

- figuras

- financiar

- financeiro

- falha

- falhas

- seguinte

- Escolha

- formulário

- fraudulento

- freqüentemente

- recentes

- da

- funcionamento

- fundos

- mais distante

- Ganho

- ganhou

- Geral

- genuíno

- ter

- obtendo

- Dando

- Grupo

- cabouqueiro

- hackers

- acontecer

- Hardware

- prejudicar

- prejudicial

- Ter

- ajudar

- Destaques

- história

- Holdings

- Como funciona o dobrador de carta de canal

- Como Negociar

- HTTPS

- idéia

- identidades

- Identidade

- if

- ilegalmente

- importante

- in

- inadvertidamente

- incluir

- Entrada

- Aumenta

- Individual

- influência

- INFORMAÇÕES

- instância

- integridade

- Pretendido

- intenção

- interesses

- para dentro

- introduzindo

- investigação

- envolvido

- IT

- Colocar em risco

- jpg

- Guarda

- manutenção

- chaves

- Tipo

- conhecido

- grande

- Escritórios de

- aplicação da lei

- principal

- Legal

- Ação legal

- como

- LIMITE

- localização

- log

- entrar

- olhar

- OLHARES

- perdas

- moldadas

- FAZ

- malwares

- Manipulação

- Posso..

- talvez

- mecanismo

- Mídia

- método

- métodos

- poder

- menor

- Mitigar

- modificar

- Monetário

- dinheiro

- Monitore

- mais

- na maioria das vezes

- múltiplo

- Multisig

- você merece...

- rede

- Rede de Segurança

- redes

- Novo

- Recentes

- nós

- normal

- normalmente

- Perceber..

- número

- numeroso

- obter

- ocorrência

- of

- oficial

- modo offline

- frequentemente

- on

- uma vez

- ONE

- queridos

- operando

- operação

- Operações

- or

- organização

- Outros

- Fora

- Acima de

- próprio

- particular

- passado

- padrão

- padrões

- pagamento

- Pessoas

- Phishing

- falso

- Frases

- físico

- plano

- Plataformas

- platão

- Inteligência de Dados Platão

- PlatãoData

- PoS

- possível

- possivelmente

- potencial

- potencialmente

- prática

- prevalecente

- evitar

- privado

- Chaves Privadas

- procedimentos

- proteger

- protegido

- proteção

- protocolos

- fornecer

- fornecedores

- fornece

- público

- colocar

- códigos QR

- em vez

- reais

- reino

- redirecionar

- reduzir

- Reduzido

- redução

- a que se refere

- regular

- reguladores

- relacionado

- relevante

- Denunciar

- Relatórios

- respeitável

- requerer

- Responder

- resultar

- reutilizar

- revelar

- certo

- riscos

- Arriscado

- roteamento

- mesmo

- digitalização

- esquemas

- seguro

- segurança

- riscos de segurança

- aparentemente

- enviar

- envio

- sensível

- a sério

- servir

- Serviços

- vários

- rede de apoio social

- Assinaturas

- significado

- de forma considerável

- Locais

- smart

- smart contract

- Smart Contracts

- Liso

- So

- Redes Sociais

- meios de comunicação social

- Software

- alguns

- fonte

- Fontes

- Espaço

- Spot

- Estabilidade

- ficar

- roubado

- estratégias

- Estrito

- mais forte,

- substancial

- tal

- ajuda

- sistemas

- tática

- Tire

- Target

- Tecnologia

- do que

- que

- A

- A fonte

- o mundo

- deles

- Eles

- Este

- deles

- coisa

- isto

- Através da

- oportuno

- para

- ferramentas

- tocar

- pista

- comércio

- tráfego

- transação

- Transações

- transferência

- Transferir

- Confiança

- tentar

- tipo

- tipos

- não autorizado

- para

- minar

- imprevisto

- único

- Atualizar

- Atualizações

- usar

- usava

- Utilizador

- usuários

- utilização

- VAIDADE

- variedade

- vítimas

- vulnerabilidades

- Wallet

- Carteiras

- maneiras

- Site

- sites

- bem conhecido

- O Quê

- quando

- qual

- enquanto

- whitelist

- QUEM

- precisarão

- de

- dentro

- sem

- palavras

- mundo

- seria

- zefirnet