UȘI DIN SPATE, EXPLOITĂȚI ȘI MASELE BOBBY

Nu există player audio mai jos? Asculta direct pe Soundcloud.

Cu Doug Aamoth și Paul Ducklin. Muzică intro și outro de Edith Mudge.

Ne puteți asculta pe SoundCloud, Podcast-uri Apple, Podcast-uri Google, Spotify, stitcher și oriunde se găsesc podcasturi bune. Sau pur și simplu aruncați URL-ul fluxului nostru RSS în podcatcher-ul tău preferat.

CITIȚI TRANSCRIPTUL

DOUG. Ușile din spate, exploatările și revenirea triumfală a lui Little Bobby Tables.

Toate acestea și multe altele pe podcastul Naked Security.

[MODEM MUZICAL]

Bine ați venit la podcast, toată lumea.

Eu sunt Doug Aamoth, iar el este Paul Ducklin.

Paul, ce faci?

RAȚĂ. Cred că probabil că este „Dl. Robert Tables” acum, Douglas. [RÂSETE]

Dar ai dreptate, a făcut o revenire infamă.

DOUG. Grozav, vom vorbi despre asta.

Dar mai intai, Săptămâna aceasta în istoria tehnologiei.

La 7 iunie 1983, Michael Eaton a primit un brevet pentru AT set de comenzi pentru modemuri.

Până în prezent, este încă un protocol de comunicare utilizat pe scară largă pentru controlul modemurilor.

Ea vine de la ATTENTION, și este numit după prefixul de comandă folosit pentru a iniția comunicarea prin modem.

AT setul de comenzi a fost dezvoltat inițial pentru modemurile Hayes, dar a devenit un standard de facto și este acceptat de majoritatea modemurilor disponibile astăzi.

Paul, câte lucruri tehnologice avem care au supraviețuit din 1983 și sunt încă în uz?

RAȚĂ. Errr…

MS-DOS?

Oh, nu, scuze! [RÂSETE]

ATDT pentru „Atenție, apelare, ton”.

ATDP [P FOR PULSE] dacă nu ați avut un schimb de apelare prin ton...

… și ai auzi modemul.

Avea un mic releu care mergea clic-clic-clic-clic-clic, clic-clic-clic, clic-clic.

Puteți să vă numărați drumul pentru a verifica numărul pe care îl forma.

Și ai dreptate: încă obișnuit până în zilele noastre.

Deci, de exemplu, pe modemurile Bluetooth, puteți spune în continuare lucruri precum AT+NAME= și apoi numele Bluetooth pe care doriți să-l afișați.

Uimitor de longeviv.

DOUG. Să intrăm în poveștile noastre.

În primul rând, am urmărit această actualizare... ce se întâmplă cu KeePass, Paul?

Securitate serioasă: „crăparea parolei principale” KeePass și ce putem învăța din ea

RAȚĂ. Dacă îți amintești, Doug, am vorbit despre o eroare (adică CVE-2023-32784).

Acea eroare a fost în cazul în care, pe măsură ce ați introdus parola, șirurile de blob-uri care indicau numărul de caractere de parolă deja introduse din greșeală au acționat ca un fel de steaguri în memorie care spuneau: „Hei, acele cinci caractere blob care arată că ai tastat deja cinci caractere ale parolei? Chiar lângă ele în memorie se află un singur caracter (care altfel s-ar pierde în timp și spațiu) care este al șaselea caracter al parolei tale.”

Așa că parola principală nu a fost niciodată adunată într-un singur loc – caracterele erau presărate în toată memoria.

Cum le-ai pune vreodată împreună?

Și secretul a fost că ai căutat markerii, blob-blob-blob-blob etc.

Și vestea bună este că autorul cărții KeePass a promis că va remedia acest lucru și a făcut-o.

Deci, dacă sunteți utilizator KeePass, mergeți și obțineți KeyPass 2.54.

DOUG. Da domnule!

Bine, vom înceta să stăm cu ochii pe asta.

Dacă nu apare din nou, caz în care vom arunca un nou ochi asupra lui. [RÂSETE]

Să intrăm în lista noastră de povești.

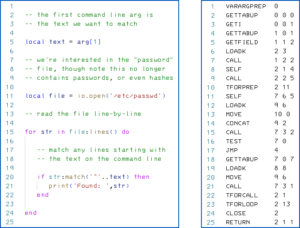

Paul, avem un atac de injecție SQL de modă veche anunță întoarcerea a prietenului nostru Little Bobby Tables.

Ce se petrece aici?

Exploatare MOVEit zero-day folosită de grupurile de violare a datelor: cum, de ce și ce să faceți...

RAȚĂ. Pentru a cita Cascaderul nebun original [artist de dans Mark Quashie], „Îmi place să-l mișc, să-l mișc!”

Este un produs/serviciu surprinzător de utilizat pe scară largă de partajare și gestionare a fișierelor.

Există două arome.

E MOVEitTransfer și MOVEit Cloud; provin de la o companie numită Progress Software Corporation.

Este un instrument de partajare a fișierelor care include, printre altele, un front-end web care vă facilitează accesul la fișiere care sunt partajate în echipa, departamentul, compania dvs., poate chiar și în lanțul dvs. de aprovizionare.

Problemă... în partea de front-end web, așa cum spuneți, a existat o eroare de injectare SQL (numită CVE 2023-34362, dacă doriți să îl urmăriți pe acesta).

Și ceea ce înseamnă asta este că cineva care ar putea accesa interfața ta web fără a se autentifica ar putea păcăli serverul, serverul back-end, să execute unele comenzi la alegere.

Și printre lucrurile pe care ar putea să le facă ar fi: să afle structura bazelor de date interne, astfel încât să știe ce este stocat unde; poate descărcarea și jocul cu datele dvs.; și, opțional, pentru escroci, injectarea a ceea ce este cunoscut sub numele de webshell.

Acesta este practic un fișier necinstit pe care îl inserați în partea de server web, astfel încât, atunci când reveniți la el mai târziu, să nu vă ofere o pagină web pentru dvs., vizitatorul cu un browser cu aspect inocent.

În schimb, declanșează de fapt comenzi arbitrare pe server.

Și, din păcate, pentru că acesta a fost o zi zero, se pare că a fost folosit pe scară largă pentru a fura date de la unele organizații foarte mari și apoi a le șantaja să plătească bani pentru a fi suprimate datele.

În Marea Britanie, vorbim despre sute de mii de angajați afectați, care au fost, în esență, piratați din cauza acestui bug MOVEit, deoarece acesta era software-ul pe care furnizorul lor obișnuit de salarizare a ales să îl folosească.

Și vă imaginați, dacă nu puteți pătrunde direct în XYZ Corp, dar puteți pătrunde în furnizorul de salarii externalizat al XYZ Corp, probabil veți ajunge cu cantități uimitoare de informații de identificare personală despre tot personalul din acele afaceri.

Genul de informații care, din păcate, sunt foarte ușor de abuzat pentru furtul de identitate.

Deci vorbiți despre numere de securitate socială, numere de asigurări naționale, numere de dosare fiscale, adrese de domiciliu, numere de telefon, poate numere de cont bancar, informații despre încărcarea planului de pensii, toate astea.

Deci, aparent, acesta pare să fie răul care a fost făcut în acest caz: companii care folosesc companii care folosesc acest software MOVEit care au fost în mod deliberat, intenționat, vizate de acești escroci.

Și, conform rapoartelor de la Microsoft, se pare că fie sunt, fie sunt conectați la, faimoasa bandă de ransomware Clop.

DOUG. OK.

A fost corectat rapid, inclusiv versiunea bazată pe cloud, așa că nu trebuie să faceți nimic acolo... dar dacă rulați o versiune locală, ar trebui să corectați.

Dar avem câteva sfaturi despre ce să facem, iar unul dintre preferatele mele este: Dezinfectează-ți intrările dacă ești programator.

Ceea ce ne duce la desenul animat Little Bobby Tables.

Dacă ați văzut vreodată desenul animat XKCD (https://xkcd.com/327), școala sună o mamă și îi spune: „Avem niște probleme cu computerul”.

Și ea spune: „Este fiul meu implicat”.

Și ei spun: „Ei bine, cam nu chiar. Dar l-ai numit pe fiul tău Robert Drop Table Students?

Și ea spune: „Oh, da, îi spunem Little Bobby Tables”.

Și, desigur, introducerea acelei comenzi într-o bază de date igienizată necorespunzător va șterge tabelul studenților.

Am înțeles bine?

RAȚĂ. Ai făcut-o, Douglas.

Și, de fapt, așa cum a subliniat unul dintre comentatorii noștri, în urmă cu câțiva ani (cred că a fost în 2016) a existat faimosul caz al cuiva care a înregistrat în mod deliberat o companie la Companies House din Marea Britanie numită SEMICOLON (care este un separator de comenzi în SQL) [Râsete] DROP TABLE COMPANIES SEMICOLON COMMENT SIGN LIMITED.

Evident, a fost o glumă și, pentru a fi corect față de site-ul web al Guvernului Majestății Sale, poți să mergi la pagina respectivă și să afișezi corect numele companiei.

Deci nu pare să fi funcționat în acest caz... se pare că își igienizau intrările!

Dar problema vine atunci când aveți URL-uri web sau formulare web pe care le puteți trimite către un server care includ date *pe care persoana care trimite le poate alege*, care apoi sunt injectate într-o comandă de sistem care este trimisă la un alt server din rețeaua dvs.

Deci este mai degrabă o greșeală de școală veche, dar este destul de ușor de făcut și este destul de greu de testat, pentru că există atât de multe posibilități.

Caractere din adresele URL și din liniile de comandă... lucruri precum ghilimele simple, ghilimele duble, caracterele backslash, punct și virgulă (dacă sunt separatori de instrucțiuni) și în SQL, dacă puteți introduce o liniuță (--) secvența de caractere acolo, apoi care spune: „Orice urmează este un comentariu”.

Ceea ce înseamnă că, dacă poți injecta asta în datele tale acum malformate, poți face să dispară toate lucrurile care ar fi o eroare de sintaxă la sfârșitul comenzii, deoarece procesorul de comandă spune: „Oh, am văzut dash-dash. , așa că lasă-mă să-l ignor.”

Deci, igienizarea intrărilor tale?

Trebuie neapărat să o faci și chiar trebuie să testezi pentru asta...

…dar atenție: este foarte greu să acoperiți toate bazele, dar trebuie, altfel într-o zi cineva va afla baza pe care ați uitat-o.

DOUG. Bine, și așa cum am menționat...

Vești bune, a fost remediată.

Vești proaste, a fost o zi zero.

Deci, dacă sunteți utilizator MOVEit, asigurați-vă că acesta a fost actualizat dacă rulați altceva decât versiunea cloud.

Și dacă nu poți remedia acum, ce poți face, Paul?

RAȚĂ. Puteți doar să dezactivați partea bazată pe web a front-end-ului MOVEit.

Acum, asta poate distruge unele dintre lucrurile pe care ați ajuns să vă bazați în sistemul dvs. și înseamnă că oamenii pentru care interfața de utilizare web este singura modalitate prin care știu să interacționeze cu sistemul... vor fi tăiați.

Dar se pare că dacă utilizați numeroase alte mecanisme, precum SFTP (Secure File Transfer Protocol) pentru a interacționa cu serviciul MOVEit, nu veți putea declanșa acest bug, deci este specific serviciului web.

Dar corecțiile este cu adevărat ceea ce trebuie să faceți dacă aveți o versiune locală a acesteia.

Important, ca și în cazul atât de multe atacuri în zilele noastre, nu este vorba doar că bug-ul a existat și că acum l-ați corectat.

Și dacă escrocii au intrat?

Dacă au făcut ceva urât?

După cum am spus, acolo unde presupusa bandă de ransomware Clop s-a aflat, se pare că există câteva semne revelatoare pe care le puteți căuta, iar Progress Software are o listă a acestora pe site-ul său web (ceea ce numim Indicatori de compromis [IoCs). ] pe care le puteți căuta).

Dar, așa cum am spus de atâtea ori înainte, absența dovezilor nu este dovada absenței.

Așadar, trebuie să faceți vânătoarea obișnuită de amenințări post-atac.

De exemplu, căutați lucruri precum conturi de utilizator nou create (chiar ar trebui să fie acolo?), descărcări neașteptate de date și tot felul de alte modificări pe care s-ar putea să nu vă așteptați și acum trebuie să le inversați.

Și, așa cum am mai spus de multe ori, dacă nu aveți timpul și/sau expertiza pentru a face asta singur, vă rugăm să nu vă fie teamă să cereți ajutor.

(Doar du-te la https://sophos.com/mdr, unde MDR, după cum probabil știți, este prescurtarea pentru Detectare și răspuns gestionat.)

Nu înseamnă doar să știi ce să cauți, ci să știi ce implică și ce ar trebui să faci urgent dacă descoperi că s-a întâmplat...

… chiar dacă ceea ce s-a întâmplat ar putea fi unic în atacul tău, iar atacurile altor oameni s-ar fi putut desfășura ușor diferit.

DOUG. Cred că vom fi cu ochii pe asta!

Să rămânem cu exploit și să vorbim în continuare despre un în sălbăticia zero-day care afectează browserele bazate pe Chromium, Paul.

Chrome și Edge zero-day: „Acest exploit este în sălbăticie”, așa că verificați-vă versiunile acum

RAȚĂ. Da, tot ce știm despre acesta... este una dintre acele momente în care Google, căruia îi place în mod normal să spună povești mari despre exploit interesante, își ține cărțile foarte aproape de piept, din cauza faptului că este o zi zero.

Și notificarea de actualizare Google pentru Chrome spune simplu: „Google este conștient de faptul că există o exploatare pentru CVE-2023-3079 în sălbăticie.”

Acesta este un pas peste ceea ce eu numesc cele două grade de separare pe care companii precum Google și Apple le place adesea să le scoată, despre care am vorbit înainte, unde spun: „Suntem la curent cu rapoarte care sugerează că alți oameni susțin că poate că l-au văzut.” [RÂSETE]

Ei doar spun: „Există o exploatare; am văzut-o.”

Și asta nu este surprinzător, pentru că se pare că acest lucru a fost investigat și descoperit de propria echipă de analiză a amenințărilor a Google.

Asta e tot ce știm…

… asta și faptul că este ceea ce se numește a confuzie de tip în V8, care este motorul JavaScript, partea din Chromium care procesează și execută JavaScript în browser.

DOUG. Sigur mi-aș dori să știu mai multe despre confuzia de tip.

Sunt confuz cu privire la confuzia de tip.

Poate mi-ar putea explica cineva?

RAȚĂ. Ooooh, Doug, este un fel de continuare care îmi place! [râde]

Simplu explicat, este locul în care oferiți date unui program și spuneți: „Iată o bucată de date pe care vreau să le tratați ca și cum ar fi, să spunem, o întâlnire.”

Un server bine scris va spune: „Știi ce? Nu am de gând să am încredere orbește în datele pe care mi le trimiți. Mă voi asigura că mi-ai trimis ceva realist”…

…evitând astfel problema Little Bobby Tables.

Dar imaginați-vă dacă, într-un moment viitor al execuției serverului, puteți păcăli serverul să spună: „Hei, îți amintești de datele pe care ți le-am trimis și că ți-am spus că este o întâlnire? Și ați verificat că numărul de zile nu a fost mai mare de 31 și că luna nu a fost mai mare de 12 și că anul a fost între, să zicem, 1920 și 2099, toate verificările de eroare pe care le-ați făcut? Ei bine, de fapt, uită asta! Acum, ceea ce vreau să faceți este să luați acele date pe care le-am furnizat, care era o dată legală, dar *vreau să le tratați ca și cum ar fi o adresă de memorie*. Și vreau să începeți să executați programul care rulează acolo, pentru că ați acceptat deja datele și deja ați decis că aveți încredere în ele.”

Deci nu știm exact ce formă a luat acest tip de confuzie în V8, dar după cum vă puteți imagina, în interiorul unui motor JavaScript, există o mulțime de tipuri diferite de date cu care motoarele JavaScript trebuie să le gestioneze și să le proceseze în momente diferite.

Uneori vor fi numere întregi, uneori vor fi șiruri de caractere, uneori vor fi adrese de memorie, uneori vor fi funcții de executat și așa mai departe.

Deci, atunci când motorul JavaScript devine confuz cu privire la ceea ce ar trebui să facă cu datele pe care le analizează acum, se pot întâmpla lucruri rele!

DOUG. Remedierea este simplă.

Trebuie doar să vă actualizați browserul bazat pe Chromium.

Avem instrucțiuni despre cum să facem asta pentru Google Chrome și Microsoft Edge.

Și în sfârșit, dar cu siguranță nu în ultimul rând, avem un așa-numita „uşă din spate” Windows asta îi afectează pe proprietarii de plăci de bază Gigabyte.

Diavolul, așa cum îți place să spui, este în detalii, totuși, Paul.

Cercetătorii susțin că „backdoor” Windows afectează sute de plăci de bază Gigabyte

RAȚĂ. [SOPRAT] O, dragă, da!

Acum, să începem de la sfârșit: vestea bună este că tocmai am văzut că Gigabyte a lansat un patch pentru asta.

Problema a fost că este o caracteristică destul de la îndemână, dacă vă gândiți bine.

Era un program numit GigabyteUpdateService.

Ei bine, ghici ce a făcut asta, Douglas?

Exact ce scria pe cutie – se numește caracteristica Centru de aplicații (acesta este numele lui Gigabyte pentru asta).

Grozav.

Cu excepția faptului că procesul de realizare a actualizărilor nu a fost corect din punct de vedere criptografic.

Mai era ceva cod vechi acolo... acesta era un program C#, un program .NET.

Avea, aparent, trei adrese URL diferite pe care ar putea încerca să facă descărcarea.

Unul dintre ei era un HTTP vechi, Doug.

Și problema, așa cum știm încă din zilele lui Firesheep, este că descărcările HTTP sunt [A] banale de interceptat și [B] triviale de modificat pe parcurs, astfel încât destinatarul să nu poată detecta că le-ați manipulat.

Celelalte două adrese URL au folosit HTTPS, așa că descărcarea nu a putut fi ușor modificată.

Dar nu a existat nicio încercare de la celălalt capăt de a face chiar și cea mai simplă verificare a certificatului HTTPS, ceea ce înseamnă că oricine ar putea configura un server susținând că are un certificat Gigabyte.

Și pentru că certificatul nu trebuia să fie semnat de un CA (autoritate de certificare) recunoscută, cum ar fi GoDaddy sau Let's Encrypt, sau cineva de genul acesta, înseamnă că oricine dorea, la un moment dat, putea să-și bată propriul certificat că ar trece adunare.

Iar a treia problemă a fost că după descărcarea programelor, Gigabyte putea să verifice, dar nu a făcut-o, dacă acestea erau semnate nu doar cu un certificat digital validat, ci cu un certificat care era cu siguranță unul de-al lor.

DOUG. Bine, deci acele trei lucruri sunt rele și acesta este sfârșitul lucrurilor rele, nu?

Nu mai este nimic.

Pentru asta trebuie să ne facem griji? [RÂSETE]

RAȚĂ. Ei bine, din păcate, există un alt nivel la acest lucru care o face și mai rău.

BIOS-ul Gigabyte, firmware-ul lor, are o caracteristică specială super cool.

(Nu suntem siguri dacă este activat în mod implicit sau nu – unii oameni sugerează că este dezactivat pentru unele plăci de bază în mod implicit, iar alți comentatori au spus: „Nu, am cumpărat recent o placă de bază și această funcție era activată în mod implicit.”)

Aceasta este o caracteristică a firmware-ului în sine care activează procesul de actualizare automată a APP Center.

Deci, este posibil să aveți acest software instalat, activat și rulat, chiar dacă nu l-ați instalat singur.

Și mai rău, Doug, pentru că este orchestrat de firmware-ul în sine, asta înseamnă că dacă intri în Windows și spui: „Deci, voi smulge chestia asta”...

... data viitoare când porniți computerul, firmware-ul în sine injectează, în esență, chestia de actualizare înapoi în folderul Windows!

DOUG. Dacă salutăm puțin mai devreme Comentariul Săptămânii... am avut un comentator anonim la acest articol, spune-ne:

Tocmai am construit un sistem cu o placă Gigabyte ITX în urmă cu câteva săptămâni, iar Gigabyte APP Center era pornit de la cutie (adică activat implicit).

Chiar l-am șters de câteva ori înainte de a afla că era ascuns în setările BIOS. Nu sunt un fan al acelor prostii.

Deci, această persoană șterge acest Centru APP, dar continuă să se întoarcă, să revină și să revină.

RAȚĂ. Este puțin mai complicat decât am sugerat.

Iti imaginezi. „Oh, bine, firmware-ul intră online, descarcă un fișier și îl plasează în folderul Windows.”

Dar majoritatea computerelor nu au BitLocker în zilele noastre, sau cel puțin pe computerele corporative, oamenii nu au criptare completă a discului?

Cum naiba funcționează firmware-ul tău, care rulează chiar înainte de a ști dacă vei rula Windows sau nu...

…cum injectează firmware-ul un fișier nou într-o unitate Windows C: care este criptată?

Cum naiba funcționează asta?

Și la bine și la rău, Microsoft Windows are de fapt... Cred că este o caracteristică, deși când auzi cum funcționează, s-ar putea să te răzgândești. [râsete]

Se numește WPBT.

Și înseamnă... [NU Îți ȚIN minte]

DOUG. Tabel binar al platformei Windows.

RAȚĂ. Ah, ți-ai amintit mai bine decât mine!

Aproape că nu-mi vine să cred că funcționează așa...

Practic, firmware-ul spune: „Hei, am un, am un executabil; Am un program îngropat în firmware-ul meu.”

Este un program Windows, așa că firmware-ul nu îl poate rula deoarece nu puteți rula programe Windows în perioada firmware-ului UEFI.

Dar ceea ce face firmware-ul este că citește programul în memorie și îi spune Windows: „Hei, există un program în memorie la adresa 0xABCDEF36C0, sau orice ar fi el. Vă rugăm să implantați acest program în dvs. când ați deblocat unitatea și ați trecut efectiv prin procesul de pornire securizată.”

DOUG. Ce ar putea merge prost? [RÂSETE]

RAȚĂ. Ei bine, pentru a fi corect față de Microsoft, propriile sale ghiduri spun următoarele:

Scopul principal al WPBT este de a permite software-ului critic să persistă chiar și atunci când sistemul de operare s-a schimbat sau a fost reinstalat curat. Un caz de utilizare este activarea software-ului antifurt, care este necesar să persistă în cazul în care un dispozitiv a fost furat, formatat sau reinstalat.

Deci vezi de unde vin, dar apoi observă că:

Deoarece această caracteristică oferă capacitatea de a executa în mod persistent software-ul de sistem în contextul Windows, este esențial ca aceste soluții să fie cât mai sigure posibil...

(Nu este aldin; vorbesc ca și cum ar fi aldine.)

…și nu expuneți utilizatorii Windows la condiții exploatabile. În special, aceste soluții nu trebuie să includă programe malware, adică software rău intenționat sau software nedorit instalat fără acordul adecvat al utilizatorului.

Și consimțământul, în acest caz, așa cum a spus comentatorul nostru, este că există o opțiune de firmware, o opțiune de BIOS pe plăcile de bază Gigabyte.

Și dacă cercetați opțiunile suficient de mult, ar trebui să le găsiți; se numeste APP Center Descărcare și instalare.

Dacă dezactivați această opțiune, atunci puteți decide dacă doriți să instalați acest lucru și apoi îl puteți actualiza singur dacă doriți.

DOUG. OK, deci marea întrebare aici...

... este cu adevărat o ușă din spate?

RAȚĂ. Părerea mea este că cuvântul „backdoor” ar trebui într-adevăr să fie rezervat unei clase foarte particulare de șmecheri IT, și anume, comportamente mai nefaste de securitate cibernetică.

Lucruri precum: slăbirea deliberată a algoritmilor de criptare, astfel încât aceștia să poată fi sparți de oameni cunoscători; construirea intenționată a parolelor ascunse, astfel încât oamenii să se poată conecta chiar dacă vă schimbați parola; și deschiderea unor căi nedocumentate pentru comandă și control.

Deși s-ar putea să nu realizezi că această cale de comandă și control din APP Center a existat, nu este tocmai nedocumentată.

Și există o opțiune, chiar acolo în BIOS, care vă permite să o porniți și să o opriți.

Treceți-vă pe site-ul Gigabyte, pe site-ul lor de știri și veți afla despre cea mai recentă versiune.

DOUG. Vreau să-i mulțumesc comentatorului anonim.

Acestea au fost informații foarte utile care au ajutat la completarea poveștii.

RAȚĂ. Intr-adevar!

DOUG. Și vreau să reamintesc tuturor: dacă aveți o poveste interesantă, un comentariu sau o întrebare pe care doriți să o trimiteți, ne-ar plăcea să o citim pe podcast.

Puteți trimite un e-mail la tips@sophos.com, puteți comenta oricare dintre articolele noastre sau ne puteți contacta pe social: @nakedsecurity.

Acesta este spectacolul nostru de astăzi; multumesc mult pentru ascultare.

Pentru Paul Ducklin, sunt Doug Aamoth și vă reamintesc până data viitoare să...

AMBII. Rămâi în siguranță!

[MODEM MUZICAL]

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- EVM Finance. Interfață unificată pentru finanțare descentralizată. Accesați Aici.

- Grupul Quantum Media. IR/PR amplificat. Accesați Aici.

- PlatoAiStream. Web3 Data Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://nakedsecurity.sophos.com/2023/06/08/s3-ep138-i-like-to-moveit-moveit/

- :are

- :este

- :nu

- :Unde

- ][p

- $UP

- 12

- 2016

- 31

- 7

- a

- capacitate

- Capabil

- Despre Noi

- despre

- mai sus

- absolut

- abuz

- admis

- acces

- Conform

- Cont

- Conturi

- de fapt

- adresa

- adrese

- sfat

- care afectează

- speriat

- După

- din nou

- în urmă

- algoritmi

- TOATE

- pretins

- permite

- de-a lungul

- deja

- bine

- de asemenea

- am

- uimitor

- între

- Sume

- an

- analiză

- și

- Anonim

- O alta

- Orice

- nimic

- oriunde

- aplicaţia

- apare

- Apple

- SUNT

- în jurul

- articol

- bunuri

- artist

- AS

- At

- ataca

- Atacuri

- audio

- autor

- autoritate

- Automat

- disponibil

- evitarea

- conştient

- înapoi

- Back-end

- ușă din dos

- Backdoors

- Rău

- Bancă

- cont bancar

- de bază

- bazat

- de bază

- Pe scurt

- BE

- deoarece

- deveni

- fost

- înainte

- comportamente

- Crede

- de mai jos

- Mai bine

- între

- Ai grijă

- Mare

- Pic

- Șantaj

- orbeşte

- Bluetooth

- bord

- Polițist

- au cumpărat

- Cutie

- încălcarea

- Pauză

- Spart

- browser-ul

- browsere

- Bug

- Clădire

- construit

- întreprinderi

- dar

- by

- CA

- apel

- denumit

- apeluri

- CAN

- Carduri

- desen animat

- caz

- Centru

- cu siguranță

- certificat

- Autoritate de certificare

- lanţ

- Schimbare

- si-a schimbat hainele;

- Modificări

- caracter

- caractere

- verifica

- Verificări

- alegere

- ales

- Chrome

- crom

- pretinde

- revendicare

- clasă

- Închide

- Cloud

- cod

- COM

- cum

- vine

- venire

- comentariu

- Comun

- Comunicare

- Companii

- companie

- complicat

- compromis

- calculator

- Calculatoare

- Condiții

- confuz

- confuzie

- legat

- consimţământ

- context

- controlul

- Corp

- Istoria

- CORPORAȚIE

- ar putea

- Curs

- acoperi

- a creat

- critic

- culturilor

- Tăiat

- Securitate cibernetică

- dans

- de date

- încălcării securității datelor

- Baza de date

- baze de date

- Data

- zi

- Zi

- afacere

- decide

- hotărât

- Mod implicit

- categoric

- Departament

- detalii

- Detectare

- dezvoltat

- dispozitiv

- FĂCUT

- diferit

- SĂPA

- digital

- certificat digital

- direct

- dispărea

- Afişa

- do

- face

- Nu

- face

- făcut

- Dont

- dubla

- jos

- Descarca

- download-uri

- conduce

- Picătură

- numit

- în timpul

- e

- Devreme

- Pământ

- cu ușurință

- uşor

- Margine

- oricare

- de angajați

- permite

- criptate

- criptare

- capăt

- Motor

- Motoare

- suficient de

- a intrat

- eroare

- În esență,

- etc

- Chiar

- EVER

- toată lumea

- dovadă

- exact

- exemplu

- a executa

- Executa

- executând

- execuție

- există

- aștepta

- expertiză

- Explica

- a explicat

- Exploata

- exploit

- ochi

- fapt

- echitabil

- destul de

- celebru

- ventilator

- favorite

- Caracteristică

- puțini

- Fișier

- Fişiere

- Găsi

- descoperire

- First

- Repara

- steaguri

- următor

- Pentru

- formă

- formulare

- găsit

- prieten

- din

- faţă

- În față

- Complet

- funcții

- viitor

- Bandă

- bandele

- obține

- Go

- Merge

- merge

- plecat

- bine

- Google Chrome

- acordate

- mare

- mai mare

- orientări

- tocat

- HAD

- la indemana

- sa întâmplat

- Greu

- rău

- Avea

- având în

- he

- auzi

- ajutor

- a ajutat

- util

- aici

- Ascuns

- -l

- lui

- Lovit

- Acasă

- casă

- Cum

- Cum Pentru a

- Totuși

- http

- HTTPS

- sute

- Vânătoare

- i

- BOLNAV

- Identitate

- if

- imagina

- in

- include

- include

- Inclusiv

- indicată

- Indicatorii

- infam

- informații

- iniția

- injecta

- intrări

- instala

- instalat

- instrucțiuni

- asigurare

- interacţiona

- interacționând

- interesant

- interfaţă

- intern

- în

- implicat

- IT

- ESTE

- în sine

- JavaScript

- iunie

- doar

- A pastra

- păstrare

- ținut

- Copil

- Cunoaște

- Cunoaștere

- cunoscut

- mare

- Nume

- mai tarziu

- Ultimele

- Conduce

- AFLAȚI

- cel mai puțin

- Legal

- lăsa

- Permite

- Nivel

- ca

- îi place

- Listă

- Ascultare

- mic

- log

- logare

- Lung

- Uite

- uitat

- cautati

- Se pare

- pierdut

- dragoste

- făcut

- face

- FACE

- malware

- multe

- marca

- maestru

- Mai..

- MDR

- mijloace

- a însemnat

- mecanisme

- Memorie

- Michael

- Microsoft

- Microsoft Edge

- Microsoft Windows

- ar putea

- minte

- mentă

- greşeală

- modifica

- mama

- moment

- bani

- Lună

- mai mult

- cele mai multe

- muta

- mult

- Muzică

- muzical

- trebuie sa

- my

- Securitate goală

- Podcast de securitate gol

- nume

- Numit

- și anume

- național

- În apropiere

- Nevoie

- net

- reţea

- nu

- Nou

- recent

- ştiri

- următor

- Nu.

- în mod normal

- Înștiințare..

- notoriu

- acum

- număr

- numere

- numeroși

- of

- de pe

- de multe ori

- oh

- Vechi

- on

- ONE

- on-line

- afară

- de deschidere

- de operare

- sistem de operare

- Opinie

- Opțiune

- Opţiuni

- or

- orchestrat

- Organizaţii

- iniţial

- Altele

- in caz contrar

- al nostru

- afară

- peste

- propriu

- Proprietarii

- pagină

- parte

- special

- trece

- Parolă

- Parolele

- Plasture

- patching

- brevet

- Paul

- de plată

- stat de plată

- pensie

- oameni

- oamenii lui

- poate

- perioadă

- persistent

- Personal

- telefon

- Loc

- Simplu

- plan

- platformă

- Plato

- Informații despre date Platon

- PlatoData

- player

- "vă rog"

- Podcast

- Podcast-uri

- posibilităţile de

- eventual

- postări

- primar

- probabil

- Problemă

- proces

- procese

- procesor

- Program

- Programator

- Programe

- Progres

- a promis

- protocol

- furniza

- furnizorul

- furnizează

- puls

- scop

- pune

- întrebare

- repede

- cita

- Ransomware

- mai degraba

- Citeste

- într-adevăr

- recent

- recunoscut

- înregistrată

- se bazează

- minte

- Rapoarte

- necesar

- rezervat

- reveni

- inversa

- dreapta

- ROBERT

- rotund

- RSS

- Alerga

- funcţionare

- Said

- Spune

- spunând

- spune

- Şcoală

- Caută

- Secret

- sigur

- securitate

- vedea

- părea

- pare

- văzut

- trimite

- trimitere

- trimis

- Secvenţă

- servi

- serviciu

- set

- setări

- comun

- partajarea

- ea

- Pantaloni scurți

- să

- Arăta

- semna

- semnat

- Semne

- simplu

- pur şi simplu

- întrucât

- singur

- teren

- al șaselea

- furişa

- So

- Social

- Software

- soluţii

- unele

- Cineva

- ceva

- fiu

- Suna

- SoundCloud

- Spaţiu

- vorbire

- special

- specific

- vorbit

- Spotify

- Personal

- standard

- Standuri

- Începe

- Declarație

- şedere

- Pas

- Încă

- furate

- stocate

- Istorii

- Poveste

- structura

- Elevi

- prezenta

- astfel de

- sugera

- furnizat

- livra

- lanțului de aprovizionare

- Suportat

- a presupus

- surprinzător

- supravieţuit

- sintaxă

- sistem

- tabel

- Lua

- Vorbi

- vorbesc

- vizate

- impozit

- echipă

- tech

- Tehnologia

- spune

- spune

- test

- decât

- mulţumi

- mulțumesc

- acea

- Marea Britanie

- furt

- lor

- Lor

- apoi

- Acolo.

- Acestea

- ei

- lucru

- lucruri

- crede

- Al treilea

- acest

- aceste

- deşi?

- mii

- amenințare

- trei

- Prin

- timp

- ori

- la

- astăzi

- împreună

- a luat

- instrument

- urmări

- transfer

- trata

- declanşa

- necaz

- Încredere

- încerca

- ÎNTORCĂ

- Două

- tip

- ui

- Uk

- neacoperit

- Neașteptat

- din pacate

- unic

- până la

- nedorit

- Actualizează

- actualizat

- actualizări

- URL-ul

- us

- utilizare

- carcasa de utilizare

- utilizat

- Utilizator

- utilizatorii

- validate

- Verificare

- verificat

- versiune

- foarte

- Vizitator

- vrea

- dorit

- a fost

- Cale..

- we

- web

- server de web

- bazat pe web

- website

- săptămână

- săptămâni

- bun venit

- BINE

- au fost

- Ce

- indiferent de

- cand

- dacă

- care

- OMS

- de ce

- pe larg

- Sălbatic

- voi

- ferestre

- cu

- fără

- Cuvânt

- Apartamente

- a lucrat

- fabrică

- face griji

- mai rău

- ar

- scris

- Greșit

- an

- ani

- da

- Tu

- Ta

- te

- zephyrnet

![S3 Ep101: Încălcări Uber și LastPass – este 2FA tot ceea ce s-a crezut să fie? [Audio + Text] S3 Ep101: Încălcări Uber și LastPass – este 2FA tot ceea ce s-a crezut să fie? [Audio + Text] PlatoBlockchain Data Intelligence. Căutare verticală. Ai.](https://platoblockchain.com/wp-content/uploads/2022/09/s3-ep101-1200-360x188.jpg)