Progresele în inteligența artificială (AI) și învățarea automată (ML) revoluționează industria financiară pentru cazuri de utilizare, cum ar fi detectarea fraudelor, evaluarea bonității și optimizarea strategiei de tranzacționare. Pentru a dezvolta modele pentru astfel de cazuri de utilizare, oamenii de știință din date au nevoie de acces la diferite seturi de date, cum ar fi motoarele de decizie de credit, tranzacțiile clienților, apetitul pentru risc și testele de stres. Gestionarea controlului adecvat al accesului pentru aceste seturi de date în rândul oamenilor de știință de date care lucrează la ele este crucială pentru a îndeplini cerințele stricte de conformitate și de reglementare. De obicei, aceste seturi de date sunt agregate într-un mod centralizat Serviciul Amazon de stocare simplă (Amazon S3) locație din diverse aplicații de afaceri și sisteme de întreprindere. Oamenii de știință de date din unitățile de afaceri care lucrează la dezvoltarea modelelor folosind Amazon SageMaker li se acordă acces la datele relevante, ceea ce poate duce la necesitatea gestionării prefix-Controale de acces la nivel. Cu o creștere a cazurilor de utilizare și a seturilor de date care utilizează politica de găleată declarații, gestionarea accesului pe mai multe conturi per aplicație este prea complexă și lungă pentru ca o politică de grup să se potrivească.

Puncte de acces Amazon S3 simplificați gestionarea și securizarea accesului la date la scară pentru aplicațiile care utilizează seturi de date partajate pe Amazon S3. Puteți crea nume de gazdă unice folosind puncte de acces pentru a aplica permisiuni distincte și sigure și controale de rețea pentru orice solicitare făcută prin punctul de acces.

S3 Access Points simplifică gestionarea permisiunilor de acces specifice fiecărei aplicații care accesează un set de date partajat. Permite copierea securizată și de mare viteză a datelor între punctele de acces din aceeași regiune folosind rețelele interne AWS și VPC-uri. Punctele de acces S3 pot restricționa accesul la VPC-uri, permițându-vă să utilizați firewall de date în rețelele private, să testați noi politici de control al accesului fără a afecta punctele de acces existente și să configurați politicile VPC-urilor pentru a restricționa accesul la anumite compartimente S3 deținute de ID-ul contului.

Această postare prezintă pașii implicați în configurarea punctelor de acces S3 pentru a permite accesul pe mai multe conturi dintr-o instanță de notebook SageMaker.

Prezentare generală a soluțiilor

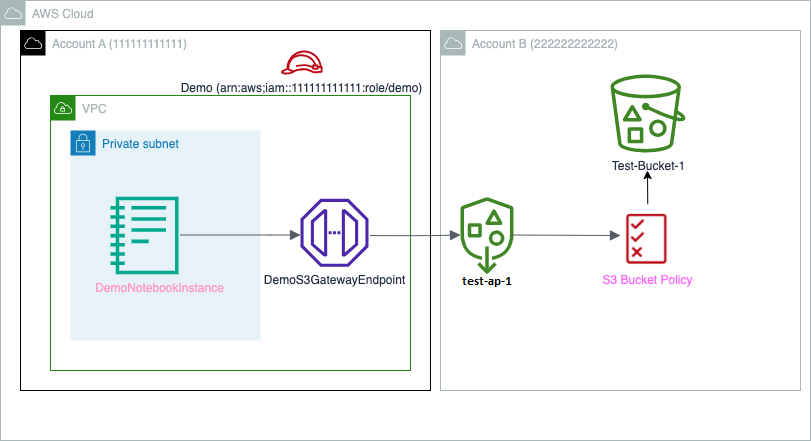

Pentru cazul nostru de utilizare, avem două conturi într-o organizație: Contul A (111111111111), care este folosit de cercetătorii de date pentru a dezvolta modele folosind o instanță de notebook SageMaker și Contul B (222222222222), care a necesitat seturi de date în compartimentul S3 test-bucket-1. Următoarea diagramă ilustrează arhitectura soluției.

Pentru a implementa soluția, parcurgeți următorii pași de nivel înalt:

- Configurați contul A, inclusiv VPC, grupul de securitate subrețea, punctul final al gateway-ului VPC și blocnotesul SageMaker.

- Configurați contul B, inclusiv secțiunea S3, punctul de acces și politica compartimentului.

- Configurare Gestionarea identității și accesului AWS (IAM) permisiunile și politicile din contul A.

Ar trebui să repetați acești pași pentru fiecare cont SageMaker care are nevoie de acces la setul de date partajat din contul B.

Numele pentru fiecare resursă menționată în această postare sunt exemple; le puteți înlocui cu alte nume conform cazului dvs. de utilizare.

Configurați contul A

Parcurgeți următorii pași pentru a configura contul A:

- Creați un VPC denumit

DemoVPC. - Creați o subrețea denumit

DemoSubnetîn VPCDemoVPC. - Creați un grup de securitate denumit

DemoSG. - Crearea unei Punct final gateway VPC S3 denumit

DemoS3GatewayEndpoint. - Creați Rol de execuție SageMaker.

- Creați o instanță de notebook denumit

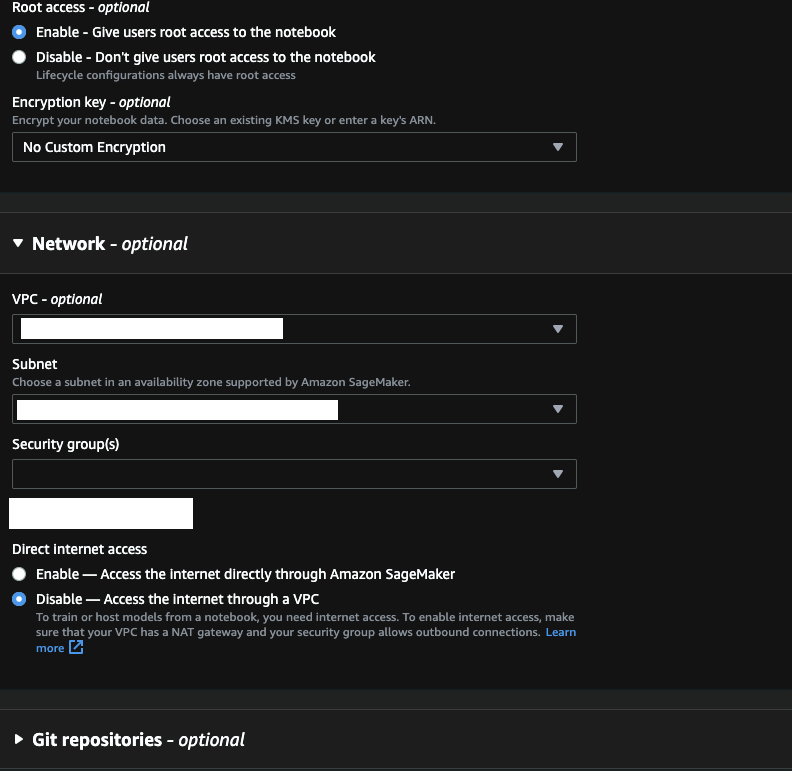

DemoNotebookInstanceși liniile directoare de securitate descrise în Cum să configurați securitatea în Amazon SageMaker.- Specificați rolul de execuție Sagemaker pe care l-ați creat.

- Pentru setările de rețea pentru notebook-uri, specificați VPC-ul, subrețeaua și grupul de securitate pe care l-ați creat.

- Asigurați-vă că Acces direct la Internet este dezactivat.

Alocați permisiuni rolului în pașii următori după ce creați dependențele necesare.

Configurați contul B

Pentru a configura contul B, parcurgeți următorii pași:

- În contul B, creați o cupă S3 denumit

test-bucket-1următor Ghid de securitate Amazon S3. - Încărcați fișierul dvs la găleata S3.

- Creați un punct de acces denumit

test-ap-1în contul B.- Nu modificați și nu editați niciunul Blocați setările de acces public pentru acest punct de acces (tot accesul public ar trebui blocat).

- Atașați următoarea politică la punctul dvs. de acces:

Acțiunile definite în codul precedent sunt exemple de acțiuni în scop demonstrativ. Puteți definiți acțiunile conform cerințelor dumneavoastră sau a cazului de utilizare.

- Adăugați următoarele permisiuni de politică de compartiment pentru a accesa punctul de acces:

Acțiunile precedente sunt exemple. Puteți defini acțiunile în funcție de cerințele dvs.

Configurați permisiunile și politicile IAM

Parcurgeți următorii pași în contul A:

- Confirmați că rolul de execuție SageMaker are AmazonSagemakerFullAccess politică personalizată IAM inline, care arată ca următorul cod:

Acțiunile din codul de politică sunt exemple de acțiuni în scop demonstrativ.

- Du-te la

DemoS3GatewayEndpointpunctul final pe care l-ați creat și adăugați următoarele permisiuni:

- Pentru a obține o listă de prefixe, rulați Interfața liniei de comandă AWS (AWS CLI) liste-de-prefixe comanda:

- În contul A, accesați grupul de securitate

DemoSGpentru instanța de notebook țintă SageMaker - În Reguli de ieșire, creați o regulă de ieșire cu Tot traficul or Toate TCP, apoi specificați destinația ca ID-ul listei de prefixe pe care l-ați preluat.

Aceasta completează configurarea în ambele conturi.

Testați soluția

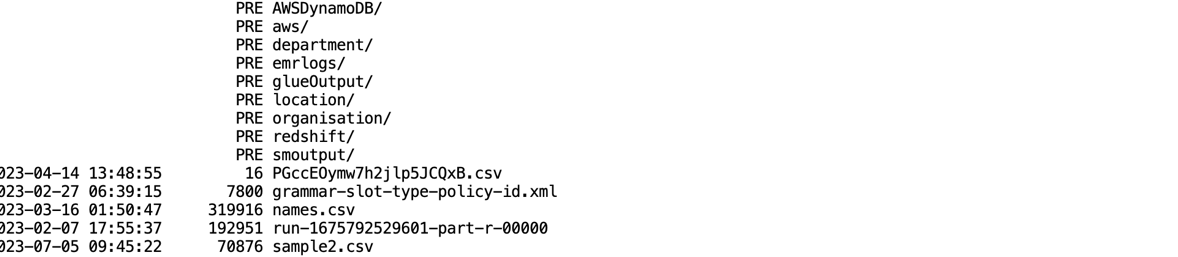

Pentru a valida soluția, mergeți la terminalul de instanță de notebook SageMaker și introduceți următoarele comenzi pentru a lista obiectele prin punctul de acces:

- Pentru a lista cu succes obiectele prin punctul de acces S3

test-ap-1:

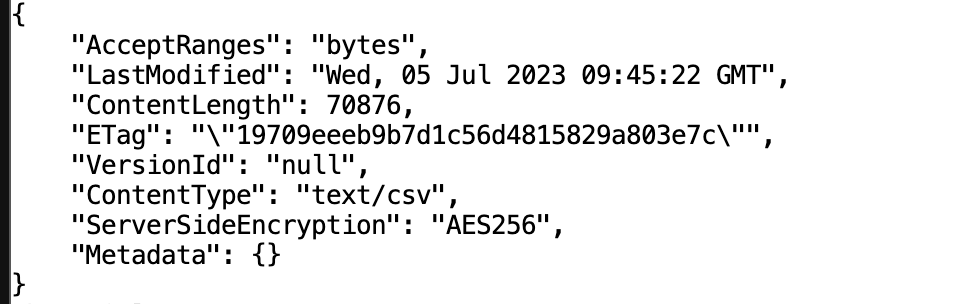

- Pentru a obține obiectele cu succes prin punctul de acces S3

test-ap-1:

A curăța

Când ați terminat testarea, ștergeți oricare Puncte de acces S3 și Găleți S3. De asemenea, ștergeți oricare Instanțele de notebook Sagemaker pentru a nu mai suporta taxe.

Concluzie

În această postare, am arătat cum S3 Access Points permite accesul pe mai multe conturi la seturi de date mari, partajate din instanțele de notebook-uri SageMaker, ocolind constrângerile de dimensiune impuse de politicile compartimentelor în timp ce configurează gestionarea accesului la scară pe seturile de date partajate.

Pentru a afla mai multe, consultați Gestionați cu ușurință seturile de date partajate cu punctele de acces Amazon S3.

Despre autori

Kiran Khambete lucrează ca Senior Technical Account Manager la Amazon Web Services (AWS). În calitate de TAM, Kiran joacă un rol de expert tehnic și ghid strategic pentru a ajuta clienții Enterprise să-și atingă obiectivele de afaceri.

Kiran Khambete lucrează ca Senior Technical Account Manager la Amazon Web Services (AWS). În calitate de TAM, Kiran joacă un rol de expert tehnic și ghid strategic pentru a ajuta clienții Enterprise să-și atingă obiectivele de afaceri.

Ankit Soni cu o experiență totală de 14 ani, deține funcția de inginer principal la NatWest Group, unde a lucrat ca arhitect de infrastructură cloud în ultimii șase ani.

Ankit Soni cu o experiență totală de 14 ani, deține funcția de inginer principal la NatWest Group, unde a lucrat ca arhitect de infrastructură cloud în ultimii șase ani.

Kesaraju Sai Sandeep este un inginer cloud specializat în servicii de date mari la AWS.

Kesaraju Sai Sandeep este un inginer cloud specializat în servicii de date mari la AWS.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://aws.amazon.com/blogs/machine-learning/set-up-cross-account-amazon-s3-access-for-amazon-sagemaker-notebooks-in-vpc-only-mode-using-amazon-s3-access-points/

- :are

- :este

- :Unde

- $UP

- 100

- 14

- 16

- 17

- 20

- 7

- 8

- a

- acces

- accesarea

- găzdui

- Cont

- Conturi

- realizarea

- peste

- Acțiune

- acțiuni

- adăuga

- După

- agregate

- AI

- TOATE

- permite

- de asemenea

- Amazon

- Amazon SageMaker

- Amazon Web Services

- Amazon Web Services (AWS)

- printre

- an

- și

- Orice

- apetit

- aplicație

- aplicatii

- adecvat

- arhitectură

- SUNT

- artificial

- inteligență artificială

- Inteligența artificială (AI)

- AS

- evaluare

- At

- AWS

- BE

- între

- Mare

- Datele mari

- blocat

- atât

- afaceri

- Aplicații pentru afaceri

- by

- denumit

- CAN

- caz

- cazuri

- centralizat

- Schimbare

- taxe

- cli

- Cloud

- infrastructura cloud

- cod

- Completă

- finalizeaza

- complex

- conformitate

- condiție

- configurarea

- constrângeri

- Control

- controale

- copiaţi

- crea

- a creat

- credit

- crucial

- client

- clienţii care

- de date

- accesul la date

- seturi de date

- seturi de date

- decizie

- defini

- definit

- demonstrație

- dependențe

- destinație

- Detectare

- dezvolta

- Dezvoltare

- diagramă

- invalid

- distinct

- făcut

- fiecare

- efect

- permite

- permite

- permițând

- Punct final

- aplica

- inginer

- Motoare

- Intrați

- Afacere

- exemple

- execuție

- existent

- experienţă

- expert

- financiar

- firewall

- următor

- Pentru

- fraudă

- detectarea fraudei

- din

- poartă

- obține

- Go

- Goluri

- acordate

- grup

- ghida

- orientări

- Avea

- he

- ajutor

- la nivel înalt

- deține

- Cum

- HTML

- http

- HTTPS

- ID

- Identitate

- ilustrează

- impact

- punerea în aplicare a

- impusă

- in

- Inclusiv

- Crește

- industrie

- Infrastructură

- instanță

- Inteligență

- intern

- Internet

- implicat

- IT

- jpg

- mare

- conduce

- AFLAȚI

- învăţare

- ca

- Linie

- Listă

- locaţie

- Lung

- Se pare

- maşină

- masina de învățare

- făcut

- administra

- administrare

- manager

- de conducere

- Întâlni

- menționat

- ML

- mod

- model

- Modele

- mai mult

- nume

- NatWest

- Nevoie

- nevoilor

- reţea

- Setari de retea

- rețele

- Nou

- Acces nou

- caiet

- obiecte

- of

- on

- optimizare

- or

- organizație

- Altele

- al nostru

- a subliniat

- trecut

- pentru

- permisiuni

- Plato

- Informații despre date Platon

- PlatoData

- joacă

- Punct

- puncte

- Politicile

- Politica

- poziţie

- Post

- precedent

- Principal

- privat

- public

- scopuri

- trimite

- autoritățile de reglementare

- repeta

- înlocui

- solicita

- necesar

- cerință

- Cerinţe

- resursă

- restrânge

- Revoluţionare

- Risc

- apetit pentru risc

- Rol

- Regula

- Alerga

- sagemaker

- probă

- Scară

- oamenii de stiinta

- sigur

- asigurarea

- securitate

- senior

- servit

- Servicii

- set

- Seturi

- setări

- configurarea

- comun

- să

- a arătat

- simplu

- Simplifică

- simplifica

- SIX

- Mărimea

- soluţie

- specializata

- specific

- Declarație

- Declarații

- paşi

- Stop

- depozitare

- Strategic

- Strategie

- stres

- stringent

- subrețea

- ulterior

- Reușit

- astfel de

- sigur

- sisteme

- Ţintă

- Tehnic

- Terminal

- test

- Testarea

- acea

- lor

- Lor

- apoi

- Acestea

- acest

- Prin

- la

- de asemenea

- Total

- Trading

- tranzacționare strategie

- Tranzacții

- Două

- tipic

- unic

- de unităţi

- utilizare

- carcasa de utilizare

- utilizat

- folosind

- VALIDA

- diverse

- versiune

- plimbări

- we

- web

- servicii web

- care

- în timp ce

- cu

- în

- fără

- de lucru

- ani

- Tu

- Ta

- zephyrnet