Niciun mecanism conceput pentru Dovada mizei Protocoalele (PoS) au fost la fel de controversate ca și tăierea. Slashing oferă un mijloc de penalizare economică a oricărui nod anume într-o manieră țintită pentru că nu întreprinde o acțiune concordantă cu protocolul. O face prin eliminarea unei părți sau a întregii mize a validatorului - fără a impune externalități altor noduri care se comportă conform protocolului. Slashing este unic pentru protocoalele de dovadă a mizei, deoarece necesită capacitatea blockchain-ului de a aplica sancțiunea. O astfel de aplicare este în mod clar imposibilă în sistemele Proof of Work, unde ar fi analog cu arderea hardware-ului de minerit folosit de nodurile care se comportă greșit. Această capacitate de a aplica stimulente punitive deschide un nou spațiu de proiectare în proiectarea mecanismului blockchain și, prin urmare, merită o analiză atentă.

În ciuda beneficiului său evident sub formă de „karma”, principala obiecție la tăiere a fost riscul ca nodurile să fie tăiate în mod disproporționat din cauza unei greșeli sincere, cum ar fi rularea unui software învechit. În consecință, multe protocoale au evitat încorporarea tăierii și se bazează în schimb pe așa-numitele toxicitate simbol – faptul că, dacă un protocol este atacat cu succes, jetonul de bază ar pierde valoare. Mulți cred că participanții ar vedea această toxicitate ca o amenințare împotriva compromiterii securității protocolului. În evaluarea noastră, toxicitatea simbolului nu este suficient de puternică pentru a descuraja atacurile adverse în unele scenarii tipice. De fapt, costul suportat de adversari pentru a ataca și a corupe protocolul, denumit cost-corupție, în astfel de scenarii este în esență zero.

În acest articol, arătăm cum încorporarea reducerii în proiectarea mecanismului unui protocol PoS crește substanțial costul corupției pe care l-ar suporta orice adversar. Samararea garantează un cost al corupției ridicat și măsurabil atât pentru protocoalele descentralizate în prezența mituirii, cât și pentru protocoalele (centralizate sau descentralizate) care nu îndeplinesc ipotezele de toxicitate simbol.

Circumstanțele care pot duce la mită și absența toxicității simbolului sunt omniprezente. Multe dintre protocoalele PoS evită să se încadreze într-una dintre aceste două categorii prin a avea o comunitate strânsă, care este fezabilă doar atunci când este mică; bazându-se pe un lider puternic care îi orientează în direcția corectă, delegând validarea unui set mic de operatori de noduri reputați și reglementați legal; sau bazându-se pe concentrarea jetoanelor de miză în interiorul unui grup mic. Niciuna dintre aceste soluții nu este pe deplin satisfăcătoare pentru creșterea unei comunități mari și descentralizate de noduri de validare. Și dacă protocolul PoS prezintă o concentrare a mizei cu doar câțiva validatori (sau, în cazuri extreme, doar un validator), este de dorit să existe un mijloc de penalizare a acestor validatori mari, în cazul în care aceștia se angajează într-un comportament contradictoriu.

În restul articolului, noi

- prezintă un model de analiză a atacurilor complexe de mită,

- să arate că protocoalele PoS fără slashing sunt vulnerabile la atacuri de mituire,

- arată că protocoalele PoS cu slashing au o securitate cuantificabilă împotriva mituirii și

- discută unele dezavantaje ale reducerii și sugerează atenuări.

Modelare

Înainte de a prezenta cazul pentru slashing, avem nevoie mai întâi de un model sub care ne vom continua analiza. Două dintre cele mai populare modele pentru analiza protocoalelor PoS, modelul bizantin și modelul de echilibru teoretic al jocului, nu reușesc să surprindă unele dintre cele mai devastatoare atacuri din lumea reală - atacuri în care tăierea ar acționa ca un puternic descurajator. În această secțiune, discutăm aceste modele existente pentru a înțelege deficiențele lor și prezentăm un al treilea model – ceea ce numim Modelul de analiză a corupției – bazat pe evaluarea separată a limitelor costului minim care trebuie suportat și a profitului maxim care poate fi suportat. fi extras din coruperea protocolului. În ciuda capacității sale de a modela zone mari de atacuri, modelul de analiză a corupției nu a fost încă folosit pentru analizarea multor protocoale.

Modele existente

În această secțiune, oferim o scurtă descriere a modelelor de echilibru bizantine și teoretice de joc și a deficiențelor acestora.

model bizantin

Modelul bizantin prevede că cel mult o anumită fracțiune (𝜷) de noduri se pot abate de la acțiunile prescrise de protocol și pot urma orice acțiune la alegere, în timp ce restul nodurilor rămân conforme cu protocolul. Demonstrarea că un anumit protocol PoS este rezistent împotriva unui întreg spațiu de acțiuni bizantine pe care le poate lua un nod adversar este o problemă non-trivială.

De exemplu, luați în considerare protocoalele de consens PoS cu cel mai lung lanț în care vitalitatea este prioritară față de siguranță. Cercetările timpurii privind securitatea consensului pe cel mai lung lanț s-au concentrat pe demonstrarea securității împotriva unui singur atac specific - cel atac privat cu cheltuieli duble, unde toate nodurile bizantine se complică pentru a construi un lanț alternativ în privat și apoi îl dezvăluie mult mai târziu, odată ce este mai lung decât lanțul original. The fenomenul nimic în joc, totuși, oferă o oportunitate de a propune o mulțime de blocuri folosind aceeași miză și de a folosi aleatoria independentă pentru a crește probabilitatea de a construi un lanț privat mai lung. Abia mult mai târziu, au fost întreprinse cercetări ample pentru a demonstra că anumite construcții ale protocoalelor de consens PoS cu cel mai lung lanț pot fi asigurate împotriva tuturor atacurilor pentru anumite valori ale 𝜷. (Pentru mai multe detalii, vezi „Totul este o cursă și Nakamoto câștigă întotdeauna"Și"PoSAT: Dovada de disponibilitate și imprevizibilitate, fără muncă").

O întreagă clasă de protocoale de consens, protocoale Byzantine Fault Tolerant (BFT), prioritizează siguranța în detrimentul vieții. De asemenea, necesită asumarea unui model bizantin pentru a arăta că, pentru o limită superioară pe 𝜷, aceste protocoale sunt sigure din punct de vedere determinist împotriva oricărui atac. (Pentru mai multe detalii, vezi „HotStuff: Consensul BFT în lentila Blockchain","STREAMLET","Tendermint".)

Deși util, modelul bizantin nu ține cont de niciun stimulent economic. Dintr-o perspectivă comportamentală, 𝜷 fracțiunea acestor noduri este complet adversară în natură, în timp ce fracția (1-𝜷) este pe deplin conformă cu specificația protocolului. În schimb, o parte semnificativă a nodurilor dintr-un protocol PoS poate fi motivată de câștiguri economice și poate rula versiuni modificate ale protocolului care să beneficieze de interesul lor personal, mai degrabă decât pur și simplu să respecte specificația completă a protocolului. Ca exemplu important, luați în considerare cazul protocolului Ethereum PoS, unde majoritatea nodurilor de astăzi nu rulează protocolul PoS implicit, ci rulează modificarea MEV-Boost, care are ca rezultat recompense suplimentare datorită participării la o piață de licitație MEV, mai degrabă decât rulează specificația exactă a protocolului.

Modelul de echilibru teoretic joc

Modelul de echilibru teoretic al jocului încearcă să abordeze deficiențele modelului bizantin folosind concepte de soluție precum echilibrul Nash pentru a studia dacă un nod rațional are stimulente economice să urmeze o anumită strategie atunci când toate celelalte noduri urmează aceeași strategie. Mai explicit, presupunând că toată lumea este rațională, modelul investighează două întrebări:

- Dacă fiecare alt nod urmează strategia prescrisă de protocol, aduce cel mai mare beneficiu economic pentru mine să execut aceeași strategie prescrisă de protocol?

- Dacă fiecare alt nod execută aceeași strategie de abatere a protocolului, este cel mai compatibil cu stimulentele să urmez în continuare strategia prescrisă de protocol?

În mod ideal, protocolul ar trebui conceput astfel încât răspunsul la ambele întrebări să fie „da”.

Un neajuns inerent în modelul de echilibru teoretic al jocului este că exclude scenariul în care un agent exogen ar putea influența comportamentul nodurilor. De exemplu, un agent extern poate înființa o mită pentru a stimula nodurile raționale să acționeze în conformitate cu strategia prescrisă. O altă limitare este că presupune că fiecare dintre noduri are agenția independentă pentru a lua propriile decizii cu privire la ce strategie să urmeze pe baza ideologiei sau stimulentelor economice. Dar acest lucru nu surprinde scenariul în care un grup de noduri se complică pentru a forma carteluri sau când economiile de scară încurajează crearea unei entități centralizate care controlează în esență toate nodurile de miză.

Separarea costului corupției de profitul corupției

Mai mulți cercetători au propus Modelul de analiză a corupției pentru analiza securității oricărui protocol PoS, deși niciunul nu l-a folosit pentru a efectua o analiză mai profundă. Modelul începe prin a pune două întrebări: (1) Care este costul minim suportat de orice adversar pentru a executa cu succes un atac de siguranță sau de viață asupra protocolului? și (2) Care este profitul maxim pe care un adversar îl poate extrage din executarea cu succes a unui atac de siguranță sau de viață asupra protocolului?

Adversarul în cauză poate fi

- un nod care se abate de la strategia prescrisă de protocol în mod unilateral,

- un grup de noduri care cooperează activ unul cu celălalt pentru a submina protocolul sau

- un adversar extern care încearcă să influențeze deciziile multor noduri printr-o acțiune externă, cum ar fi mituirea.

Calcularea costurilor implicate necesită luarea în considerare a oricăror costuri suportate pentru mită, orice penalizare economică suportată pentru executarea unei strategii bizantine și așa mai departe. În mod similar, profitul de calcul este atotcuprinzător, ceea ce ia în calcul orice recompensă în protocol obținută prin atacarea cu succes a protocolului, orice captură de valoare din DApp-urile aflate deasupra protocolului PoS, luarea de poziții privind derivatele legate de protocol pe piețele secundare și profitul. din volatilitatea rezultată din atac și așa mai departe.

Compararea unei limite inferioare a costului minim pentru orice adversar de a organiza un atac (costul corupției) cu o limită superioară a profitului maxim pe care un adversar îl poate extrage (profit din corupție) indică când este profitabil din punct de vedere economic să atace protocolul. (Acest model a fost folosit pentru analiză Augur și kleros.) Asta ne dă această ecuație simplă:

profit-din-coruptie – cost-of-corruption = profit total

Dacă există un profit total de realizat, atunci există un stimulent pentru un adversar să lanseze un atac. În secțiunea următoare, vom lua în considerare modul în care reducerea poate crește costul corupției, reducând sau eliminând profitul total.

(Rețineți că un exemplu simplu de limită superioară a profitului din corupție este valoarea totală a activelor securizate prin protocolul PoS. Pot fi construite limite mai sofisticate care iau în considerare întrerupătoarele care restricționează transferul de active într-o perioadă de Un studiu detaliat al metodelor de scădere și limitare a profitului din corupție depășește domeniul de aplicare al prezentului articol.)

Spintecand

Slashing este o modalitate prin care un protocol PoS penalizează economic un nod sau un grup de noduri pentru executarea unei strategii care se dovedește divergentă de specificația protocolului dat. De obicei, pentru a pune în aplicare orice formă de tăiere, fiecare nod trebuie să fi angajat anterior o miză minimă ca garanție. Înainte de a ne aprofunda în analiza noastră de tăiere, ne vom uita mai întâi la sistemele PoS cu jetoane endogene care se bazează pe toxicitatea token-ului ca alternativă la slashing.

Ne preocupăm în primul rând de studiul mecanismelor de tăiere pentru încălcări ale siguranței, mai degrabă decât pentru încălcări ale vieții. Sugerăm această restricție din două motive: (1) încălcările siguranței sunt pe deplin atribuibile în unele protocoale PoS bazate pe BFT, dar încălcările de viață nu sunt atribuite niciunui protocol și (2) încălcările de siguranță sunt de obicei mai grave decât încălcările de viață, ceea ce duce la pierderea fondurilor utilizatorilor, mai degrabă decât utilizatorii care nu pot emite tranzacții.

Ce poate merge prost fără tăiere?

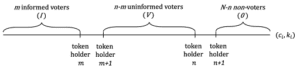

Luați în considerare un protocol PoS constând din N noduri raționale (fără noduri bizantine sau altruiste). Să presupunem, pentru simplitatea calculului, că fiecare nod a depus o miză egală. În primul rând, explorăm modul în care toxicitatea simbolului nu garantează un cost semnificativ al corupției. Să presupunem, de asemenea, pentru uniformitate în acest document, că protocolul PoS utilizat este un protocol BFT cu ⅓ prag adversar.

Toxicitatea simbolului este insuficientă

O părere comună este că toxicitatea simbolului protejează un protocol mizat de orice atac asupra siguranței acestuia. Toxicitatea jetonului face aluzie la faptul că, dacă un protocol este atacat cu succes, atunci jetonul de bază care este utilizat pentru miza în protocol ar pierde valoare, descurajând nodurile participante să atace protocolul. Luați în considerare scenariul în care 1/3 dintre jucători și-au unit mâinile. Aceste noduri pot coopera pentru a rupe securitatea protocolului. Dar întrebarea este dacă acest lucru se poate face cu impunitate.

Dacă evaluarea totală a jetonului, în care miza a fost depusă, depinde strict de securitatea protocolului, atunci orice atac asupra siguranței protocolului poate reduce valoarea totală a acestuia la zero. Desigur, în practică, nu va fi condus până la zero, ci la o valoare mai mică. Dar pentru a prezenta cel mai puternic caz posibil pentru puterea toxicității simbolului, vom presupune aici că toxicitatea simbolului funcționează perfect. Costul corupției pentru orice atac asupra protocolului este cantitatea totală de jetoane deținute de nodurile raționale care atacă sistemul, care trebuie să fie dispuși să piardă toată această valoare.

Acum analizăm stimulentele pentru coluziune și mită într-un sistem PoS cu toxicitate simbol fără tăiere. Să presupunem că adversarul extern stabilește mita cu următoarele condiții:

- Dacă un nod execută strategia așa cum este dictată de adversar, dar atacul asupra protocolului nu a avut succes, atunci nodul primește o recompensă B1 de la adversar.

- Dacă un nod execută strategia dictată de adversar și atacul asupra protocolului a avut succes, atunci nodul primește o recompensă B2 de la adversar.

Putem desena următoarea matrice de plăți pentru un nod care a depus miza S, și R este recompensa din participarea la protocolul PoS:

| Atacul nu a reușit | Atacul reușit | |

| Un nod care nu preia mită și nu se abate de la protocol | S + R | 0 |

| Un nod care acceptă să ia mită | S + B1 | B2 |

Să presupunem că adversarul stabilește plata de mită astfel încât B1>R și B2>0.Într-un astfel de caz, acceptarea de mită de la adversar oferă o recompensă mai mare decât orice altă strategie pe care o poate adopta nodul, indiferent de strategia pe care o adoptă celelalte noduri (strategia dominantă). Dacă 1/3 din celelalte noduri ajung să accepte mita, ele pot ataca securitatea protocolului (acest lucru se datorează faptului că presupunem că folosim un protocol BFT al cărui prag adversar este ⅓). Acum, chiar dacă nodul prezent nu ia mită, semn și-ar pierde oricum valoarea din cauza toxicității simbolului (celula din dreapta sus în matrice). Prin urmare, este compatibil cu stimulente ca nodul să accepte B2 mită. Dacă doar o mică parte din noduri acceptă mita, atunci semn nu va pierde valoare, dar un nod poate beneficia de renunțarea la recompensă R și în schimb obține B1 (coloana din stânga în matrice). În cazul unui atac reușit în care 1/3 din noduri au fost de acord să accepte mita, costul total suportat de adversar pentru plata mitei este de cel puțin (frac{N}{3}) × B2. Tal lui este costul corupției. Cu toate acestea, singura condiție B2 este că trebuie să fie mai mare decât zero și, prin urmare, B2 poate fi setat aproape de zero, ceea ce ar implica că costul corupției este neglijabil. Acest atac este cunoscut ca „P+ε" atac.

O modalitate de a rezuma acest efect este că toxicitatea simbolului este insuficientă deoarece impactul acțiunilor rele sunt socializate: toxicitatea simbolului depreciază complet valoarea tokenului și afectează în mod egal nodurile bune și rele. Pe de altă parte, beneficiul luării de mită este privatizat și limitat la acele noduri raționale care iau efectiv mită. Nu există o consecință unu-la-unu doar pentru cei care iau mită, adică sistemul nu are o versiune funcțională a „karmei”.

Este întotdeauna în vigoare toxicitatea simbolului?

Un alt mit răspândit în ecosistem este că fiecare protocol PoS poate avea un anumit grad de protecție prin toxicitatea simbolului. Dar, de fapt, stimulentul exogen al toxicității jetonului nu poate fi extins la anumite clase de protocoale în care evaluarea jetonului care este folosit ca denumire pentru miza nu depinde de acele protocoale care funcționează în siguranță. Un astfel de exemplu este un protocol de re-staking precum EigenLayer, în care ETH utilizat de protocolul Ethereum este reutilizat pentru a garanta securitatea economică a altor protocoale. Luați în considerare că 10% din ETH este repetat folosind EigenLayer pentru a efectua validarea unui nou sidechain. Chiar dacă toți participanții din EigenLayer se comportă greșit în mod cooperant, atacând siguranța lanțului lateral, este puțin probabil ca prețul ETH să scadă. Prin urmare, toxicitatea token-ului este netransferabilă pentru serviciile repetate, ceea ce ar implica un cost al corupției de zero.

Cum ajută tăierea?

În această secțiune, explicăm modul în care reducerea poate crește semnificativ costul corupției în două cazuri:

- protocol descentralizat sub mită și

- Protocoale PoS în care toxicitatea jetonului este netransferabilă.

Protecție împotriva mituirii

Protocoalele pot folosi slashing pentru a crește substanțial costul corupției pentru un adversar extern care încearcă un atac de mită. Pentru a explica mai bine acest lucru, luăm în considerare exemplul unui lanț PoS bazat pe BFT care necesită miza în jetonul nativ al lanțului și cel puțin ⅓ din miza totală trebuie să fie coruptă pentru orice atac reușit asupra siguranței sale (sub formă de dublă semnare). Să presupunem că un adversar extern este capabil să mituiască cel puțin ⅓ din miza totală pentru a efectua semnarea dublă. Dovada dublei semnari poate fi depusa la furca canonica, care taie nodurile care au acceptat mita de la adversar si dublu semnate. Presupunând miza fiecărui nod S jetoanele și toate jetoanele tăiate sunt arse, obținem următoarea matrice de plăți:

| Atacul nu a reușit | Atacul reușit | |

| Un nod care nu preia mită și nu se abate de la protocol | S + R | S |

| Un nod care acceptă să ia mită | B1 | B2 |

Cu slashing, dacă nodul este de acord să ia mită și atacul nu are succes, atunci miza sa S este tăiat în furculița canonică (celula din stânga jos a matricei), ceea ce este în contrast cu scenariul de mituire anterior, în care nu a existat nicio tăietură. Pe de altă parte, un nod nu și-ar pierde niciodată miza S în bifurcația canonică chiar dacă atacul este reușit (celula din dreapta sus în matrice). Dacă este nevoie ca ⅓ din miza totală să fie coruptă pentru ca atacul să aibă succes, costul corupției ar trebui să fie de cel puțin (frac{N}{3}) × S, care este substanțial mai mare decât costul corupției fără reducere.

Protecție atunci când toxicitatea simbolului este netransferabilă

În protocoalele PoS care prezintă miza cu un token a căror evaluare nu este afectată de securitatea protocolului, toxicitatea simbolului este netransferabilă. În multe astfel de sisteme, acest protocol PoS se află deasupra altui protocol de bază. Protocolul de bază împărtășește apoi securitatea cu protocolul PoS prin implementarea mecanismelor de soluționare a litigiilor pe protocolul de bază pentru soluționarea litigiilor și oferind protocolului de bază agenția să reducă miza nodurilor cu protocolul PoS într-un mod demonstrabil.

De exemplu, dacă o acțiune bizantină în protocolul PoS este atribuită obiectiv nodului adversar în protocolul de bază, atunci miza sa cu protocolul PoS ar fi redusă în protocolul de bază. Un exemplu de astfel de protocol PoS este EigenLayer, care oferă refacere care permite diferitelor sarcini de validare să obțină securitate din protocolul de bază Ethereum. Dacă un nod re-staking în EigenLayer adoptă strategia bizantină într-o sarcină de validare pe EigenLayer unde acțiunea bizantină poate fi atribuită în mod obiectiv, atunci acest nod poate fi dovedit a fi adversar pe Ethereum și miza sa va fi redusă (indiferent cât de mare este miza ). Presupunând că fiecare nod re-miză S, toate jetoanele tăiate sunt arse și primesc o recompensă R din participare, construim mai jos o matrice de profit:

| Atacul nu a reușit | Atacul reușit | |

| Un nod care nu preia mită și nu se abate de la protocol | S + R | S |

| Un nod care acceptă să ia mită | B1 | B2 |

Deoarece luăm în considerare o sarcină de validare în care orice acțiune bizantină este atribuibilă în mod obiectiv, chiar dacă un nod se comportă cinstit, dar atacul are succes, nodul nu va fi tăiat pe Ethereum (celula din dreapta sus a matricei). Pe de altă parte, un nod care acceptă să ia mită și se comportă în contradictoriu ar fi redus în mod obiectiv pe Ethereum (rândul de jos al matricei). Dacă este nevoie ca ⅓ din miza totală să fie coruptă pentru ca atacul să aibă succes, costul corupției ar fi de cel puțin (frac{N}{3}) × S.

Luăm în considerare, de asemenea, cazul extrem în care toată miza cu protocolul PoS este concentrată în mâinile unui singur nod. Acesta este un scenariu important, deoarece anticipează eventuala centralizare a mizei. Având în vedere ipoteza noastră că nu există nicio toxicitate a jetonului pe jetonul care este re-mizat, dacă nu există nicio tăiere, nodul centralizat se poate comporta într-o manieră bizantină fără impunitate. Dar cu tăiere, acest nod centralizat bizantin poate fi pedepsit în protocolul de bază.

Reducerea pentru atacurile atribuibile vs reducerea pentru atacurile neimputabile

Există o subtilitate importantă între a avea slashing pentru atacurile atribuibile și slashing pentru atacurile neimputabile. Luați în considerare cazul defecțiunilor de siguranță într-un protocol BFT. De obicei, ele apar din acțiunea bizantină de semnare dublă cu scopul de a paraliza siguranța unui blockchain – un exemplu de atac atribuibil, deoarece putem identifica nodurile care au atacat siguranța sistemului. Pe de altă parte, acțiunea bizantină de cenzurare a tranzacțiilor pentru a paraliza vitalitatea blockchain-ului este un exemplu de atac neimputabil. În primul caz, tăierea poate fi făcută algoritmic prin furnizarea dovezilor semnării duble către mașina de stat a blockchain-ului.

În schimb, tăierea pentru cenzurarea tranzacțiilor nu poate fi făcută algoritmic, deoarece nu se poate dovedi algoritmic dacă un nod cenzurează activ sau nu. În acest caz, un protocol poate trebui să se bazeze pe consensul social pentru a efectua slashing. O anumită fracțiune de noduri poate efectua un hard fork pentru a specifica tăierea acelor noduri care sunt acuzate de participarea la cenzură. Numai dacă va apărea un consens social, acest hard furk ar fi considerat ca fiind canonic fork.

Am definit costul corupției ca fiind costul minim pentru efectuarea unui atac de siguranță. Cu toate acestea, avem nevoie de o proprietate a protocolului PoS numită responsabilitate, ceea ce înseamnă că, în cazul în care protocolul își pierde siguranța, ar trebui să existe o modalitate de a atribui vina unei fracțiuni de noduri (⅓ din noduri pentru un protocol BFT). Se pare că analiza a ce protocoale sunt responsabile este nuanțată (a se vedea documentul lucrare despre criminalistica protocolului BFT). În plus, rezultă cele mai lungi protocoale în lanț care sunt disponibile dinamic (cum ar fi PoSAT) nu pot fi responsabil. (See acest document pentru o expunere a compromisului dintre disponibilitate dinamică și responsabilitate, și câteva modalități de a rezolva astfel de compromisuri fundamentale.)

Capcanele tăierii și atenuării

Ca în orice tehnică, tăierea vine cu propriile riscuri dacă nu este implementată cu atenție:

- Clienți configurați greșit/pierderea cheilor. Unul dintre capcanele tăierii este că nodurile nevinovate ar putea fi penalizate în mod disproporționat din cauza unor greșeli neintenționate, cum ar fi chei configurate greșit sau pierderea cheilor. Pentru a răspunde preocupărilor cu privire la tăierea disproporționată a nodurilor cinstite pentru greșeli accidentale, protocoalele pot adopta anumite curbe de reducere care penalizează în mod indulgent atunci când doar o cantitate mică de miză se comportă în mod inconsecvent cu protocolul, dar penalizează puternic atunci când mai mult de o fracțiune de prag a mizei este executată pe o miză. strategie care este în conflict cu protocolul. Ethereum 2.0 a adoptat o astfel de abordare.

- Amenințare credibilă de tăiere ca alternativă ușoară. În loc să proiecteze slashing algoritmic, dacă un protocol PoS nu a implementat slashing algoritmic, s-ar putea baza în schimb pe amenințarea slashing-ului social, adică, în cazul în care există o defecțiune a siguranței, nodurile vor fi de acord să indice un hard fork de lanțul în care nodurile mizate care se comportă greșit își pierd fondurile. Acest lucru necesită o coordonare socială semnificativă în comparație cu tăierea algoritmică, dar atâta timp cât amenințarea reducerii sociale este credibilă, analiza teoretică a jocului prezentată mai sus continuă să fie valabilă pentru protocoalele care nu au tăiere algoritmică, ci se bazează în schimb pe tăierea socială comisă.

- Tăierea socială pentru greșelile de viață este fragilă. Reducerea socială este necesară pentru penalizarea atacurilor neimputabile, cum ar fi greșelile de viață, cum ar fi cenzura. În timp ce reducerea socială poate fi teoretic implementată pentru defecte neimputabile, este dificil pentru un nou nod de conectare să verifice dacă o astfel de reducere socială a avut loc din motive corecte (cenzură) sau pentru că nodul a fost acuzat pe nedrept. Această ambiguitate nu există atunci când se utilizează slashing social pentru defecte atribuibile, chiar și atunci când nu există o implementare software a slashing. Nodurile care se alătură pot continua să verifice dacă această reducere a fost legitimă, deoarece își pot verifica semnăturile duble, chiar dacă doar manual.

Ce să faci cu fondurile tăiate?

Există două moduri posibile de a face față fondurilor tăiate: arderea și asigurarea.

- Ardere. Modul simplu de a face față fondurilor tăiate este pur și simplu să le ardeți. Presupunând că valoarea totală a jetoanelor nu se modifică din cauza atacului, valoarea fiecărui jetoane ar crește proporțional și ar fi mai valoroasă decât înainte. Burning nu identifică părțile vătămate din cauza eșecului siguranței și le compensează doar pe acestea, beneficiind în schimb fără discernământ toți deținătorii de token-uri care nu atacă.

- Asigurare. Un mecanism mai sofisticat de distribuire a fondurilor tăiate, care nu a fost încă studiat, implică obligațiuni de asigurare emise împotriva tăierii. Clienții care efectuează tranzacții pe blockchain pot obține aceste obligațiuni de asigurare pe blockchain pre-facto pentru a se proteja împotriva potențialelor atacuri de siguranță, asigurându-și activele digitale. Când are loc un atac care compromite siguranța, reducerea algoritmică a participanților are ca rezultat un fond care poate fi apoi distribuit asigurătorilor proporțional cu obligațiunile lor. (O analiză completă a acestor obligațiuni de asigurare este în curs de desfășurare.)

Starea tăierilor în ecosistem

Din câte cunoștințele noastre, beneficiile tăierii au fost explorate pentru prima dată de Vitalik în acest 2014. articol. Ecosistemul Cosmos a construit prima implementare funcțională a tăierii în lor Protocolul de consens BFT, Care impune reducerea de către validatori atunci când nu participă la propunerea de blocuri sau se angajează în semnarea dublă pentru blocuri echivoce.

A fost inclus și Ethereum 2.0 aspră în protocolul lor PoS. Un validator din Ethereum 2.0 poate fi tăiat pentru că face atestări echivoce sau propune blocuri echivoce. Reducerea validatorilor care se comportă greșit este modul în care Ethereum 2.0 atinge finalitatea economică. Un validator poate fi, de asemenea, penalizat relativ ușor din cauza atestărilor lipsă sau dacă nu propune blocuri atunci când ar trebui să facă acest lucru.

***

Protocoalele PoS fără tăiere pot fi extrem de vulnerabile la atacurile de mituire. Folosim un nou model – modelul de analiză a corupției – pentru a analiza atacurile complexe de mită și apoi îl folosim pentru a ilustra faptul că Protocoalele PoS cu slashing au o securitate cuantificabilă împotriva mituirii. Deși există capcane pentru încorporarea tăierilor într-un protocol PoS, prezentăm câteva modalități posibile de a atenua aceste capcane. Speranța noastră este că protocoalele PoS vor folosi această analiză pentru a evalua beneficiile reducerii în anumite scenarii – potențial sporind siguranța întregului ecosistem.

***

Sreeram Kannan este profesor asociat la Universitatea din Washington, Seattle, unde conduce laboratorul Blockchain și laboratorul de teoria informației. A fost un bursier postdoctoral la Universitatea din California, Berkeley și un postdoctorat în vizită la Universitatea Stanford între 2012 și 2014, înainte de care și-a luat doctoratul. în Inginerie Electrică și Calculatoare și MS în Matematică de la Universitatea din Illinois Urbana Champaign.

Soubhik Deb este doctorand la Departamentul de Inginerie Electrică și Calculatoare a Universității din Washington, unde este consiliat de Sreeram Kannan. Cercetările sale privind blockchain-urile se concentrează pe proiectarea de protocoale pentru peer-to-peer și stratul de consens pentru a inova funcții noi în stratul de aplicație, cu garanții de performanță realizabile sub praguri de securitate precise.

***

Editor: Tim Sullivan

***

Părerile exprimate aici sunt cele ale personalului individual AH Capital Management, LLC („a16z”) citat și nu sunt punctele de vedere ale a16z sau ale afiliaților săi. Anumite informații conținute aici au fost obținute din surse terțe, inclusiv de la companii de portofoliu de fonduri administrate de a16z. Deși este luat din surse considerate a fi de încredere, a16z nu a verificat în mod independent astfel de informații și nu face nicio declarație cu privire la acuratețea durabilă a informațiilor sau adecvarea lor pentru o anumită situație. În plus, acest conținut poate include reclame de la terți; a16z nu a revizuit astfel de reclame și nu aprobă niciun conținut publicitar conținut în acestea.

Acest conținut este furnizat doar în scop informativ și nu ar trebui să fie bazat pe consiliere juridică, de afaceri, de investiții sau fiscală. Ar trebui să vă consultați propriii consilieri cu privire la aceste aspecte. Referințele la orice titluri de valoare sau active digitale au doar scop ilustrativ și nu constituie o recomandare de investiții sau o ofertă de a oferi servicii de consiliere în materie de investiții. În plus, acest conținut nu este îndreptat și nici nu este destinat utilizării de către niciun investitor sau potențial investitor și nu poate fi bazat în nicio circumstanță atunci când se ia o decizie de a investi într-un fond administrat de a16z. (Ofertă de a investi într-un fond a16z va fi făcută numai prin memoriul de plasament privat, acordul de subscriere și alte documente relevante ale oricărui astfel de fond și trebuie citită în întregime.) Orice investiții sau companii de portofoliu menționate, la care se face referire sau descrise nu sunt reprezentative pentru toate investițiile în vehicule administrate de a16z și nu poate exista nicio asigurare că investițiile vor fi profitabile sau că alte investiții realizate în viitor vor avea caracteristici sau rezultate similare. O listă a investițiilor realizate de fondurile gestionate de Andreessen Horowitz (excluzând investițiile pentru care emitentul nu a oferit permisiunea ca a16z să dezvăluie public, precum și investițiile neanunțate în active digitale tranzacționate public) este disponibilă la https://a16z.com/investments /.

Diagramele și graficele furnizate în cadrul sunt doar în scop informativ și nu trebuie să se bazeze pe acestea atunci când se ia vreo decizie de investiție. Performanța trecută nu indică rezultatele viitoare. Conținutul vorbește doar de la data indicată. Orice previziuni, estimări, prognoze, obiective, perspective și/sau opinii exprimate în aceste materiale pot fi modificate fără notificare și pot diferi sau pot fi contrare opiniilor exprimate de alții. Vă rugăm să consultați https://a16z.com/disclosures pentru informații suplimentare importante.

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- Platoblockchain. Web3 Metaverse Intelligence. Cunoștințe amplificate. Accesați Aici.

- Sursa: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- capacitate

- Capabil

- Despre Noi

- mai sus

- Accept

- Conform

- Cont

- precizie

- acuzat

- ACM

- act

- Acțiune

- acțiuni

- activ

- de fapt

- plus

- Suplimentar

- adresa

- adopta

- adoptată

- contradictorialității

- Promovare

- sfat

- consultativ

- servicii de consultanta

- afiliate

- împotriva

- agenție

- Agent

- Acord

- algoritmică

- algoritmic

- TOATE

- alternativă

- Cu toate ca

- altruist

- mereu

- Ambiguitate

- sumă

- analiză

- analiza

- analiza

- și

- Andreessen

- Andreessen Horowitz

- O alta

- răspunde

- aplicație

- Aplică

- abordare

- articol

- evaluare

- activ

- Bunuri

- Avocat Colaborator

- presupunere

- asigurare

- ataca

- atacare

- Atacuri

- încercarea

- Încercările

- Licitaţie

- disponibilitate

- disponibil

- evitat

- Rău

- de bază

- bazat

- deoarece

- înainte

- fiind

- credea

- de mai jos

- beneficia

- Beneficiile

- Berkeley

- CEL MAI BUN

- Mai bine

- între

- Dincolo de

- Mare

- blockchain

- blockchains

- Blocuri

- Obligațiuni

- De jos

- Legat

- Pauză

- aduce

- construi

- construit

- arde

- afaceri

- California

- apel

- denumit

- Poate obține

- nu poti

- capital

- captura

- atent

- cu grijă

- caz

- cazuri

- categorii

- Cenzură

- Centralizare

- centralizat

- sigur

- lanţ

- Schimbare

- Caracteristici

- verifica

- alegere

- împrejurări

- clasă

- clase

- clar

- clientii

- Închide

- Colateral

- Coloană

- comise

- Comun

- comunitate

- Companii

- comparație

- complet

- complex

- conforme

- compromisor

- calculator

- Inginerie calculator

- tehnica de calcul

- Concentrat

- concentrare

- Concepte

- Îngrijorare

- preocupările

- condiție

- Condiții

- conflict

- Consens

- prin urmare

- Lua în considerare

- considerare

- luate în considerare

- luand in considerare

- Constând

- constitui

- construi

- construirea

- conţinut

- continua

- continuă

- contrar

- contrast

- controale

- controversat

- cooperant

- coordonare

- stricat

- Cosmos

- A costat

- Cheltuieli

- ar putea

- Curs

- credibil

- Criptoeconomie

- DApps

- Data

- afacere

- descentralizată

- decizie

- Deciziile

- Mai adânc

- Mod implicit

- Grad

- Departament

- Dependent/ă

- depinde de

- Implementarea

- depus

- Instrumentele financiare derivate

- descris

- descriere

- Amenajări

- proiectat

- proiect

- În ciuda

- detaliat

- detalii

- devastator

- FĂCUT

- diferi

- diferit

- dificil

- digital

- Active digitale

- direcţie

- dezvălui

- discuta

- Disputa

- Soluționare a litigiilor

- dispute

- distribui

- distribuite

- document

- documentaţie

- Nu

- dominant

- Dont

- dubla

- jos

- dezavantaje

- conduce

- condus

- Picătură

- fiecare

- Devreme

- Economic

- economii

- Economie de scară

- ecosistem

- efect

- eliminarea

- apare

- permite

- încuraja

- aprobat

- de durată

- executare

- angaja

- captivant

- Inginerie

- suficient de

- Întreg

- întregime

- entitate

- la fel de

- Echilibru

- În esență,

- estimări

- ETH

- ethereum

- Ethereum 2.0

- Ethereum PoS

- evalua

- evaluarea

- Chiar

- eventual

- Fiecare

- toată lumea

- dovadă

- exemplu

- F? r?

- a executa

- Executa

- executând

- existent

- Explica

- explora

- explorat

- și-a exprimat

- extensiv

- extern

- extrage

- extremă

- extrem

- FAIL

- Eșec

- Cădere

- Falls

- realizabil

- Caracteristică

- DESCRIERE

- puțini

- finalitate

- First

- În primul rând

- concentrat

- se concentrează

- urma

- următor

- furculiţă

- formă

- Fost

- fracțiune

- din

- Complet

- complet

- funcționare

- fond

- fundamental

- Fondurile

- mai mult

- În plus

- viitor

- câștig

- joc

- obține

- obtinerea

- GitHub

- dat

- oferă

- Oferirea

- Go

- bine

- grafice

- mai mare

- grup

- În creştere

- garanta

- garanții

- mâini

- sa întâmplat

- se întâmplă

- Greu

- furculiță tare

- Piese metalice

- având în

- puternic

- Held

- ajutor

- util

- aici

- Înalt

- superior

- deţine

- Titularii

- speranţă

- Horowitz

- Cum

- Totuși

- HTML

- HTTPS

- identifica

- Illinois

- Impactul

- punerea în aplicare a

- implementarea

- implementat

- important

- impozant

- in

- Stimulent

- stimulente

- stimuleze

- include

- Inclusiv

- Incorporated

- care încorporează

- Crește

- Creșteri

- crescând

- independent

- independent

- indică

- individ

- influență

- influențarea

- informații

- Informațional

- inerent

- inova

- instanță

- in schimb

- asigurare

- interes

- Investi

- investighează

- investiţie

- Investiții

- Investitori

- implicat

- indiferent

- problema

- Emis

- emitent

- IT

- alăturat

- aderarea

- chei

- cunoştinţe

- de laborator

- mare

- strat

- conduce

- Conducere

- Legal

- categorie ușoară

- limitare

- Limitat

- Listă

- Lung

- mai lung

- Uite

- pierde

- Pierde

- de pe

- Lot

- maşină

- făcut

- Principal

- face

- FACE

- Efectuarea

- gestionate

- administrare

- manieră

- manual

- multe

- Piață

- pieţe

- Materiale

- matematică

- Matrice

- materie

- materie

- maxim

- mijloace

- mecanism

- Memorandum

- menționat

- Metode

- MEV

- mev-boost

- ar putea

- minim

- Minerit

- Industria minieră

- dispărut

- greşeală

- greşeli

- diminua

- model

- Modele

- modificată

- mai mult

- cele mai multe

- Cel mai popular

- motivat

- MOUNT

- nakamoto

- nativ

- Natură

- necesar

- Nevoie

- Nou

- următor

- nod

- noduri

- roman

- obținut

- evident

- oferi

- oferind

- promoții

- ONE

- deschide

- de operare

- Operatorii

- Avize

- Oportunitate

- original

- Altele

- Altele

- propriu

- participante

- participare

- special

- petreceri

- trecut

- de plată

- peer to peer

- penalizat

- Efectua

- performanță

- perioadă

- permisiune

- Personal

- perspectivă

- Plato

- Informații despre date Platon

- PlatoData

- "vă rog"

- Punct

- Popular

- portofoliu

- PoS

- poziţii

- posibil

- potenţial

- potenţial

- putere

- puternic

- practică

- prezenţă

- prezenta

- prezentat

- prevalent

- precedent

- în prealabil

- preţ

- în primul rând

- Prioritizarea

- prioritizate

- privat

- Problemă

- Profesor

- Profit

- profitabil

- proiecţiile

- dovadă

- Dovada-de-stake

- Proof-of-Work

- proprietate

- propune

- propus

- perspective

- proteja

- protecţie

- protocol

- protocoale

- dovedit

- dovedit

- furniza

- prevăzut

- public

- scopuri

- întrebare

- Întrebări

- Rasă

- dezordine

- rațional

- Citeste

- lumea reală

- motive

- primit

- Recomandare

- reducerea

- referințe

- menționat

- cu privire la

- relativ

- de încredere

- rămâne

- reprezentant

- necesita

- Necesită

- cercetare

- cercetători

- elastic

- Rezoluţie

- rezolvarea

- REST

- restrânge

- restricţie

- rezultând

- REZULTATE

- dezvălui

- revizuite

- Răsplăti

- Recompense

- Risc

- Riscurile

- RÂND

- Alerga

- funcţionare

- sigur

- Siguranţă

- acelaşi

- Scară

- scenarii

- domeniu

- Seattle

- secundar

- Piețele secundare

- Secțiune

- sigur

- securizat

- în siguranță,

- Titluri de valoare

- securitate

- SELF

- interes propriu

- serios

- Servicii

- set

- Seturi

- Acțiuni

- Pantaloni scurți

- să

- Arăta

- catenă laterală

- Semnături

- semnificativ

- semnificativ

- semnare

- asemănător

- asemănător

- simplu

- simplitate

- pur şi simplu

- Ședință

- situație

- aspră

- mic

- mai mici

- So

- Social

- Software

- soluţie

- soluţii

- unele

- sofisticat

- Surse

- Spaţiu

- vorbeşte

- specific

- specificație

- miză

- trasata

- stakers

- Staking

- Universitatea Stanford

- începe

- Stat

- Încă

- simplu

- Strategie

- puternic

- student

- studiat

- Studiu

- subiect

- prezentat

- abonament

- de succes

- Reușit

- astfel de

- furnizarea

- a presupus

- sistem

- sisteme

- Lua

- luare

- vizate

- obiective

- Sarcină

- sarcini

- impozit

- informațiile

- Matrix

- Statul

- lor

- se

- prin urmare

- acolo

- Al treilea

- terț

- amenințare

- prag

- Prin

- de-a lungul

- timp

- la

- astăzi

- semn

- deținătorii de jetoane

- indicativele

- top

- Total

- firmei

- Tranzacții

- transfer

- tipic

- tipic

- omniprezent

- în

- care stau la baza

- Submina

- înţelege

- In curs

- unic

- universitate

- Universitatea din California

- us

- utilizare

- Utilizator

- fondurile utilizatorilor

- utilizatorii

- obișnuit

- validare

- validator

- validatoare

- Valoros

- Evaluare

- valoare

- Valori

- Vehicule

- verificat

- verifica

- versiune

- de

- Vizualizare

- vizualizari

- încălcări

- Vitalik

- Volatilitate

- vulnerabil

- Washington

- modalități de

- Ce

- dacă

- care

- în timp ce

- OMS

- voi

- dispus

- în

- fără

- Apartamente

- de lucru

- fabrică

- ar

- Greșit

- Tu

- Ta

- zephyrnet

- zero