Utilizatorii pot profita de protecția criptografică oferită de GPG pentru a securiza fișierele și datele pe care doresc să le păstreze sub secret.

În acest ghid, voi explica opțiunile pe care le aveți la dispoziție pentru criptarea fișierelor folosind software open-source pe un computer Linux, Mac sau Windows. Apoi puteți transporta aceste informații digitale pe distanță și timp, către dvs. sau către alții.

Programul „GNU Privacy Guard” (GPG), o versiune open-source a PGP (Pretty Good Privacy), permite:

- Criptare folosind o parolă.

- Mesaje secrete folosind criptografia cu cheie publică/privată

- Autentificare mesaj/date (folosind semnături digitale și verificare)

- Autentificare cu cheie privată (utilizată în Bitcoin)

Opțiunea XNUMX

Opțiunea unu este ceea ce voi demonstra mai jos. Puteți cripta un fișier folosind orice parolă doriți. Orice persoană cu parola poate apoi debloca (decripta) fișierul pentru a-l vizualiza. Problema este, cum trimiteți parola cuiva într-un mod sigur? Revenim la problema inițială.

Opțiunea a doua

Opțiunea a doua rezolvă această dilemă (cum se face aici). În loc să blocăm fișierul cu o parolă, îl putem bloca cu cheia publică a cuiva - acel „cineva” este destinatarul dorit al mesajului. Cheia publică provine de la o cheie privată corespunzătoare, iar cheia privată (pe care o are doar „cineva”) este folosită pentru a debloca (decripta) mesajul. Cu această metodă, nicio informație sensibilă (necriptată) nu este trimisă vreodată. Foarte frumos!

Cheia publică este ceva care poate fi distribuit pe internet în siguranță. Al meu e aici, de exemplu. Ele sunt de obicei trimise la serverele de chei. Serverele de chei sunt ca nodurile care stochează chei publice. Ei păstrează și sincronizează copii ale cheilor publice ale oamenilor. Iată unul:

Poți să intri în mine e-mail și găsiți cheia mea publică în rezultat. L-am si stocat aici și poți compara ceea ce ai găsit pe server.

Opțiunea a treia

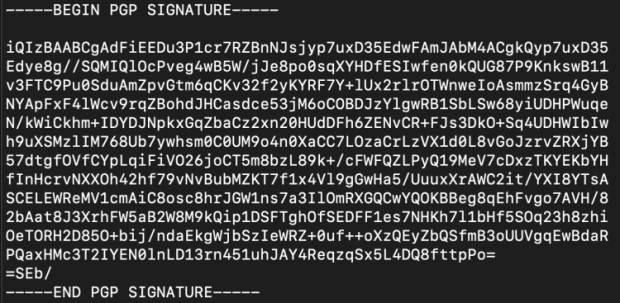

Opțiunea trei nu este despre mesaje secrete. Este vorba despre verificarea faptului că un mesaj nu a fost modificat în timpul livrării acestuia. Funcționează dacă aveți pe cineva cu o cheie privată semna unele date digitale. Datele pot fi o scrisoare sau chiar un software. Procesul de semnare creează o semnătură digitală (un număr mare derivat din cheia privată și datele care sunt semnate). Iată cum arată o semnătură digitală:

Este un fișier text care începe cu un semnal „început” și se termină cu un semnal „sfârșit”. Între mijloc se află o grămadă de text care codifică de fapt un număr enorm. Acest număr este derivat din cheia privată (un număr gigant) și date (care este de fapt întotdeauna un număr, de asemenea, toate datele sunt zerouri și unu pentru un computer).

Oricine poate verifica dacă datele nu au fost modificate de când autorul inițial le-a semnat luând următoarele:

- Cheie publică

- Date

- Semnătură

Ieșirea la interogare va fi TRUE sau FALSE. TRUE înseamnă că fișierul pe care l-ați descărcat (sau mesajul) nu a fost modificat de când dezvoltatorul l-a semnat. Foarte tare! FALSE înseamnă că datele s-au schimbat sau se aplică o semnătură greșită.

Opțiunea a patra

Opțiunea patru este ca și opțiunea trei, cu excepția faptului că, în loc să verifici dacă datele nu au fost modificate, atunci TRUE va însemna că semnătura a fost produsă de cheia privată asociată cu cheia publică oferită. Cu alte cuvinte, persoana care a semnat are cheia privată la cheia publică pe care o avem.

Interesant este că acesta este tot ce ar trebui să facă Craig Wright pentru a dovedi că este Satoshi Nakamoto. De fapt, nu trebuie să cheltuiască nicio monedă.

Avem deja adresele (asemănătoare cheilor publice) care sunt deținute de Satoshi. Craig poate produce apoi o semnătură cu cheia sa privată la acele adrese, combinată cu orice mesaj precum „Sunt cu adevărat Satoshi, haha!” și apoi putem combina mesajul, semnătura și adresa și obținem un rezultat ADEVĂRAT dacă este Satoshi și un rezultat CRAIG_WRIGHT_IS_A_LIAR_AND_A_FRAUD dacă nu este.

Opțiunea trei și patru — diferența.

De fapt, este o chestiune în ce ai încredere. Dacă aveți încredere că expeditorul deține cheia privată a cheii publice pe care o aveți, atunci verificarea verifică dacă mesajul nu s-a schimbat.

Dacă nu aveți încredere în relația cheie privată/cheie publică, atunci verificarea nu se referă la schimbarea mesajului, ci la relația cheie.

Este unul sau altul pentru un rezultat FALS.

Dacă obțineți un rezultat ADEVĂRAT, atunci știți că AMBĂ relația cheie este validă, ȘI mesajul este nemodificat de când a fost produsă semnătura.

Obțineți GPG pentru computerul dvs

GPG vine deja cu sisteme de operare Linux. Dacă sunteți suficient de nefericit să utilizați un Mac sau Doamne ferește un computer Windows, atunci va trebui să descărcați software cu GPG. Instrucțiuni pentru descărcare și modul de utilizare pe acele sisteme de operare pot fi găsite aici.

Nu este nevoie să utilizați niciuna dintre componentele grafice ale software-ului, totul se poate face din linia de comandă.

Criptarea fișierelor cu o parolă

Creați fișierul secret. Acesta poate fi un simplu fișier text sau un fișier zip care conține multe fișiere sau un fișier de arhivă (tar). În funcție de cât de sensibile sunt datele, ați putea lua în considerare crearea fișierului pe un computer cu aer întrerupt. Fie un computer desktop construit fără componente WiFi și care să nu fie niciodată conectat la internet prin cablu, fie puteți construi un Raspberry Pi Zero v1.3 foarte ieftin, cu instrucțiuni aici.

Folosind un terminal (Linux/Mac) sau CMD.exe (Windows), schimbați directorul de lucru oriunde puneți fișierul. Dacă acest lucru nu are sens, căutați pe internet și în cinci minute puteți afla cum să navigați în sistemul de fișiere specific sistemului dvs. de operare (căutați: „Prompt de comandă în sistemul de fișiere de navigare pe YouTube” și includeți numele sistemului de operare).

Din directorul corect, puteți cripta fișierul („file.txt” de exemplu) astfel:

gpg -c fișier.txt

Acesta este „gpg”, un spațiu, „-c”, un spațiu și apoi numele fișierului.

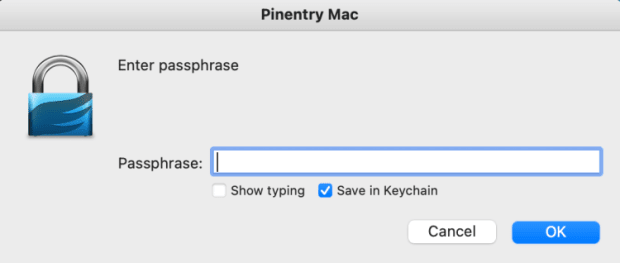

Apoi vi se va solicita o parolă. Acest lucru va cripta noul fișier. Dacă utilizați GPG Suite pe Mac, observați că „Salvare în breloc” este bifat în mod implicit (vezi mai jos). Poate doriți să nu salvați această parolă dacă este deosebit de sensibilă.

Indiferent de sistemul de operare pe care îl utilizați, parola va fi salvată timp de 10 minute în memorie. Îl poți șterge astfel:

gpg-connect-agent reloadagent /pa

Odată ce fișierul dvs. este criptat, fișierul original va rămâne (necriptat) și va fi creat un fișier nou. Trebuie să decideți dacă veți șterge originalul sau nu. Numele noului fișier va fi același cu cel original, dar va fi un „.gpg” la sfârșit. De exemplu, „file.txt” va crea un fișier nou numit „file.txt.gpg”. Puteți apoi redenumi fișierul, dacă doriți, sau ați fi putut denumi fișierul adăugând opțiuni suplimentare în comanda de mai sus, ca aceasta:

gpg -c –ieșire MySecretFile.txt fișier.txt

Aici avem „gpg”, un spațiu, „-c”, un spațiu, „–output”, un spațiu, numele fișierului dorit, un spațiu, numele fișierului pe care îl criptați.

Este o idee bună să exersați decriptarea fișierului. Acesta este un singur mod:

gpg file.txt.gpg

Acesta este doar „gpg”, un spațiu și numele fișierului criptat. Nu trebuie să puneți nicio opțiune.

Programul GPG va ghici ce vrei să spui și va încerca să decripteze fișierul. Dacă faceți acest lucru imediat după criptarea fișierului, este posibil să nu vi se solicite o parolă, deoarece parola este încă în memoria computerului (timp de 10 minute). În caz contrar, va trebui să introduceți parola (GPG o numește expresie de acces).

Veți observa cu comanda „ls” (Mac/Linux) sau comanda „dir” (Windows), că un fișier nou a fost creat în directorul dumneavoastră de lucru, fără extensia „.gpg”. Îl puteți citi din promptul de comandă cu (Mac/Linux):

fișier pisică.txt

O altă modalitate de a decripta fișierul este cu această comandă:

gpg -d fișier.txt.gpg

Este la fel ca înainte, dar și cu o opțiune „-d”. În acest caz, un fișier nou nu este creat, dar conținutul fișierului este imprimat pe ecran.

Puteți, de asemenea, să decriptați fișierul și să specificați numele fișierului de ieșire astfel:

gpg -d –fișier de ieșire.txt fișier.txt.gpg

Aici avem „gpg”, un spațiu, „-d” care nu este strict necesar, un spațiu, „–output”, un spațiu, numele noului fișier pe care îl dorim, un spațiu și, în final, numele fișierului decriptăm.

Trimiterea fișierului criptat

Acum puteți copia acest fișier pe o unitate USB sau îl puteți trimite prin e-mail. Este criptat. Nimeni nu o poate citi atâta timp cât parola este bună (suficient de lungă și complicată) și nu poate fi spartă.

Puteți să vă trimiteți acest mesaj într-o altă țară, stocându-l în e-mail sau în cloud.

Unii oameni proști și-au stocat cheile private Bitcoin în cloud într-o stare necriptată, ceea ce este ridicol de riscant. Dar dacă fișierul care conține chei private Bitcoin este criptat cu o parolă puternică, este mai sigur. Acest lucru este valabil mai ales dacă nu se numește „Bitcoin_Private_Keys.txt.gpg” – Nu face asta!

AVERTISMENT: Este important să înțelegeți că în niciun caz nu vă încurajez să puneți informațiile cheii private Bitcoin pe un computer (portofele de hardware au fost create pentru a vă permite să nu trebuie să faceți niciodată acest lucru). Ceea ce explic aici este pentru cazuri speciale, sub îndrumarea mea. Elevii mei din program de mentorat vor ști ce fac și vor folosi doar un computer cu aer liber și vor cunoaște toate riscurile și problemele potențiale, precum și modalitățile de a le evita. Vă rugăm să nu introduceți fraze de bază într-un computer decât dacă sunteți un expert în securitate și știți exact ce faceți și nu mă învinovăți dacă bitcoinul dvs. este furat!

Fișierul criptat poate fi trimis și unei alte persoane, iar parola poate fi trimisă separat, poate cu un alt dispozitiv de comunicare. Aceasta este modalitatea mai simplă și mai puțin sigură, în comparație cu opțiunea a doua explicată la începutul acestui ghid.

Există, de fapt, tot felul de moduri prin care puteți construi livrarea unui mesaj secret pe distanță și timp. Dacă cunoașteți aceste instrumente, gândiți-vă bine și cu atenție la toate riscurile și scenariile, se poate face un plan bun. Sau, sunt disponibil să vă ajut.

Succes și Bitcoining fericit!

Aceasta este o postare pentru oaspeți de Arman The Parman. Opiniile exprimate sunt în întregime proprii și nu reflectă neapărat cele ale BTC Inc sau Revista Bitcoin.

- 10

- Despre Noi

- peste

- adresa

- adrese

- Avantaj

- TOATE

- deja

- mereu

- O alta

- arhivă

- Autentificare

- disponibil

- înainte

- Început

- fiind

- de mai jos

- Bitcoin

- BTC

- BTC Inc.

- construi

- Buchet

- cablu

- cazuri

- Schimbare

- control

- Verificări

- Cloud

- Monede

- combinate

- Comunicare

- comparație

- calculator

- legat

- conținut

- Corespunzător

- ar putea

- ţară

- Craig Wright

- crea

- a creat

- creează

- Crearea

- criptografic

- de date

- livrare

- În funcție

- desktop

- Dezvoltator

- dispozitiv

- diferit

- digital

- distanţă

- distribuite

- Nu

- Descarca

- conduce

- în timpul

- Fii încurajator.

- se încheie

- enorm

- Intrați

- mai ales

- tot

- exemplu

- Cu excepția

- expert

- și-a exprimat

- În cele din urmă

- găsit

- obtinerea

- bine

- Oaspete

- Vizitator Mesaj

- ghida

- fericit

- având în

- aici

- Cum

- Cum Pentru a

- HTTPS

- idee

- important

- În altele

- include

- informații

- Internet

- IT

- Cheie

- chei

- mare

- AFLAȚI

- Linie

- linux

- Lung

- noroc

- mac

- făcut

- FACE

- materie

- mijloace

- Memorie

- mesagerie

- ar putea

- în mod necesar

- noduri

- număr

- oferit

- de operare

- sistem de operare

- sisteme de operare

- Avize

- Opțiune

- Opţiuni

- Altele

- in caz contrar

- propriu

- deţinute

- în special

- Parolă

- oameni

- poate

- persoană

- Expresii

- potenţial

- practică

- destul de

- intimitate

- privat

- cheie privată

- Cheile private

- Problemă

- probleme

- proces

- produce

- Produs

- Program

- proteja

- protecţie

- public

- Cheia publică

- chei publice

- reflecta

- relaţie

- rămâne

- necesar

- Riscurile

- Riscant

- Satoshi

- Satoshi Nakamoto

- Ecran

- Caută

- sigur

- securitate

- sămânţă

- sens

- asemănător

- simplu

- întrucât

- Software

- rezolvă

- unele

- Cineva

- ceva

- Spaţiu

- special

- petrece

- Stat

- stoca

- puternic

- sistem

- sisteme

- luare

- Terminal

- timp

- Unelte

- de transport

- Încredere

- Ubuntu

- înţelege

- deschide

- USB

- utilizare

- obișnuit

- Verificare

- verifica

- Vizualizare

- Ce

- OMS

- Wifi

- ferestre

- fără

- cuvinte

- de lucru

- fabrică

- ar

- zero