ESET a colaborat cu Poliția Federală a Braziliei în încercarea de a perturba rețeaua botnet Grandoreiro. ESET a contribuit la proiect furnizând analize tehnice, informații statistice și nume de domenii și adrese IP cunoscute ale serverului de comandă și control (C&C). Datorită unei erori de proiectare a protocolului de rețea al lui Grandoreiro, cercetătorii ESET au putut, de asemenea, să arunce o privire asupra victimologiei.

Sistemele automate ESET au procesat zeci de mii de mostre Grandoreiro. Algoritmul de generare a domeniului (DGA) pe care malware-ul l-a folosit din jurul lunii octombrie 2020 produce un domeniu principal și, opțional, mai multe domenii de siguranță, pe zi. DGA este singura modalitate prin care Grandoreiro știe să raporteze la un server C&C. Pe lângă data curentă, DGA acceptă și configurația statică – am observat 105 astfel de configurații la momentul scrierii acestui articol.

Operatorii lui Grandoreiro au abuzat de furnizori de cloud precum Azure și AWS pentru a-și găzdui infrastructura de rețea. Cercetătorii ESET au furnizat date cruciale pentru identificarea conturilor responsabile pentru configurarea acestor servere. Investigațiile ulterioare efectuate de Poliția Federală din Brazilia au condus la identificare și arestare a persoanelor care controlează aceste servere. În această postare pe blog, ne uităm la modul în care am obținut datele pentru a ajuta oamenii legii să execute această operațiune de perturbare.

Context

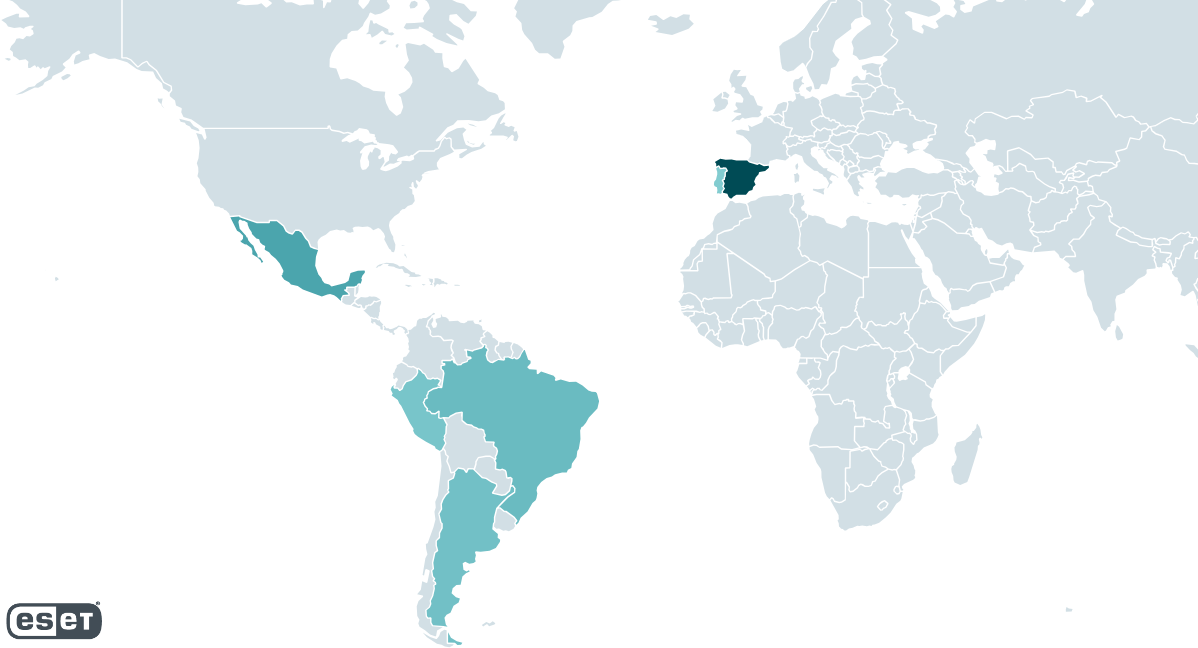

Grandoreiro este una dintre multele Troieni bancari din America Latină. Este activ din 2017, iar cercetătorii ESET l-au urmărit îndeaproape de atunci. Grandoreiro vizează Brazilia și Mexic, iar din 2019 și Spania (vezi Figura 1). În timp ce Spania a fost țara cea mai vizată între 2020 și 2022, în 2023 am observat o schimbare clară a focalizării către Mexic și Argentina, aceasta din urmă fiind nouă în Grandoreiro.

În ceea ce privește funcționalitatea, Grandoreiro nu s-a schimbat prea mult de la ultima noastră postare pe blog în 2020. Oferim o scurtă prezentare generală a malware-ului în această secțiune și ne aruncăm mai târziu în câteva modificări, în principal noua logică DGA.

Când un troian bancar din America Latină compromite cu succes o mașină, de obicei emite o solicitare HTTP GET către un server la distanță, trimițând câteva informații de bază despre mașina compromisă. În timp ce versiunile mai vechi Grandoreiro au implementat această caracteristică, de-a lungul timpului, dezvoltatorii au decis să o renunțe.

Grandoreiro monitorizează periodic fereastra din prim-plan pentru a găsi una care aparține unui proces de browser web. Când o astfel de fereastră este găsită și numele acesteia se potrivește cu orice șir dintr-o listă hardcoded de șiruri legate de bancă, atunci și numai atunci malware-ul inițiază comunicarea cu serverul său C&C, trimițând cereri cel puțin o dată pe secundă până la terminare.

Operatorul trebuie să interacționeze manual cu mașina compromisă pentru a fura banii victimei. Programul malware permite:

- blocarea ecranului victimei,

- înregistrarea apăsărilor de taste,

- simularea activității mouse-ului și a tastaturii,

- partajarea ecranului victimei și

- afișează ferestre pop-up false.

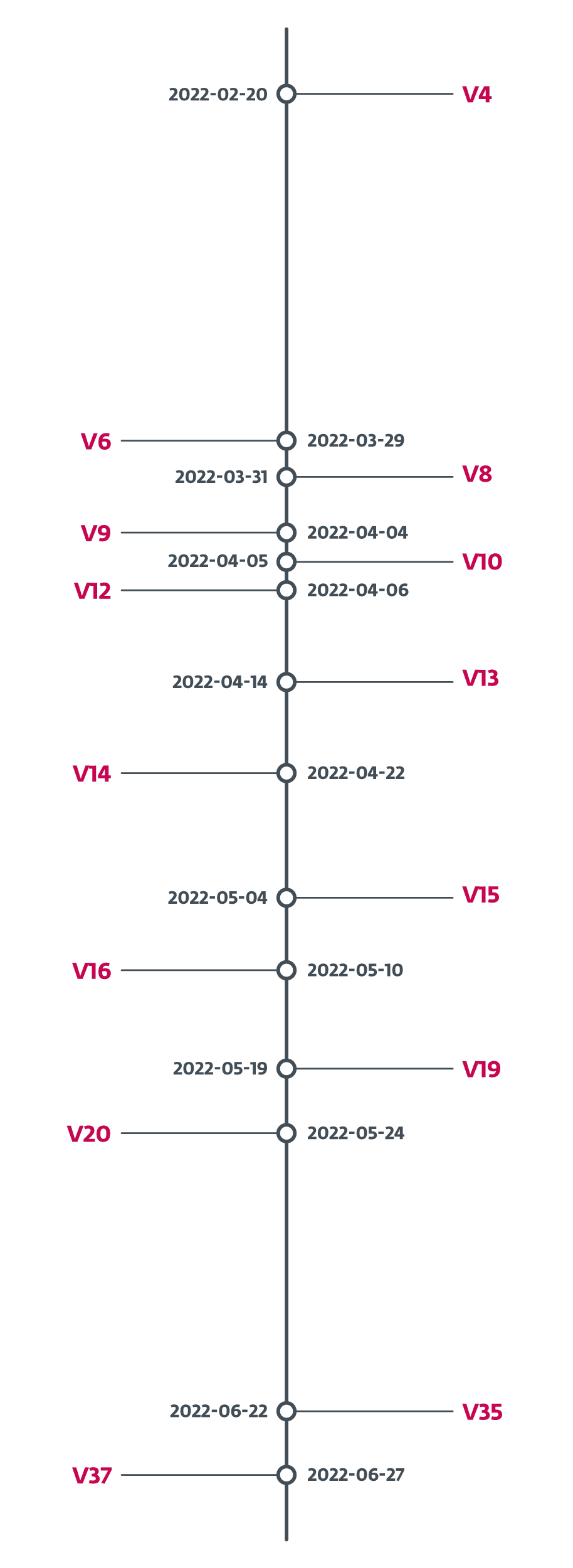

Grandoreiro suferă o dezvoltare rapidă și constantă. Ocazional, am văzut chiar și câteva versiuni noi pe săptămână, ceea ce face dificilă urmărirea. Pentru a demonstra, în februarie 2022, operatorii lui Grandoreiro au adăugat un identificator de versiune binarelor. În Figura 2 arătăm cât de repede s-a schimbat identificatorul versiunii. În medie, a fost o versiune nouă la fiecare patru zile între februarie 2022 și iunie 2022. În intervalul de o lună dintre 24 maith, 2022 și iunie 22nd, 2022 am continuat să vedem noi mostre cu timpi de compilare PE în progres, dar le lipsea identificatorul de versiune. Pe 27 iunieth, 2022, identificatorul versiunii s-a schimbat în V37 și nu am văzut-o să se schimbe de atunci, lăsându-ne să concluzionam că această funcție a fost renunțată.

Troieni bancari din America Latină împărtășesc o mulțime de puncte comune. Grandoreiro este asemănător cu alți troieni bancari din America Latină, în principal prin funcționalitatea de bază evidentă și prin gruparea aplicațiilor de descărcare în programele de instalare MSI. În trecut, am observat câteva cazuri în care li s-a partajat descărcatorii Mekotio și Vadokrist, deși nu în ultimii doi ani. Principala distincție a troianului bancar Grandoreiro față de celelalte familii a fost mecanismul său unic de umplutură binar care înglobează masiv executabilul final (descris în postare pe blog în 2020). De-a lungul timpului, operatorii lui Grandoreiro au adăugat această tehnică anti-analiza și la descărcatorii săi. Spre surprinderea noastră, în Q3 2023, această caracteristică a fost eliminată complet din troianul bancar și binarele de descărcare și nu am mai observat-o de atunci.

Din februarie 2022, urmărim a a doua variantă din Grandoreiro care diferă semnificativ de cel principal. L-am văzut, în campanii mici, în martie, mai și iunie 2022. Având în vedere că marea majoritate a domeniilor sale de server C&C nu se rezolvă, caracteristicile sale de bază se schimbă destul de des și protocolul său de rețea nu funcționează corect, credem cu tărie că este o lucrare in curs de desfasurare; prin urmare, ne vom concentra pe varianta principală din această postare pe blog.

Urmărire pe termen lung Grandoreiro

Sistemele ESET concepute pentru urmărirea automată, pe termen lung a unor familii de malware selectate, monitorizează Granddoreiro de la sfârșitul anului 2017, extragând informații despre versiune, servere C&C, ținte și, de la sfârșitul anului 2020, configurații DGA.

Urmărire DGA

Configurația DGA este codificată în binarul Grandoreiro. Fiecare configurație poate fi referită printr-un șir pe care îl numim dga_id. Utilizarea diferitelor configurații pentru DGA generează domenii diferite. Ne aprofundăm în mecanismul DGA mai târziu în text.

ESET a extras un total de 105 diferite dga_ids din mostrele Grandoreiro cunoscute nouă. 79 dintre aceste configurații au generat cel puțin o dată un domeniu care s-a rezolvat la o adresă IP activă a serverului C&C în timpul urmăririi noastre.

Domeniile generate sunt înregistrate prin serviciul DNS dinamic (DDNS) al No-IP. Operatorii Grandoreiro abuzează de serviciu pentru a-și schimba frecvent domeniile pentru a corespunde cu DGA și pentru a schimba adresele IP după bunul plac. Marea majoritate a adreselor IP la care se rezolvă aceste domenii sunt furnizate de furnizorii de cloud, în principal AWS și Azure. Tabelul 1 ilustrează câteva statistici despre adresele IP utilizate pentru serverele Grandoreiro C&C.

Tabel 1. Informații statistice despre adresele IP Grandoreiro C&C de când am început urmărirea

| Informații | In medie | Minim | Maxim |

| Numărul de noi adrese IP C&C pe zi | 3 | 1 | 34 |

| Numărul de adrese IP C&C active pe zi | 13 | 1 | 27 |

| Durata de viață a adresei IP C&C (în zile) | 5 | 1 | 425 |

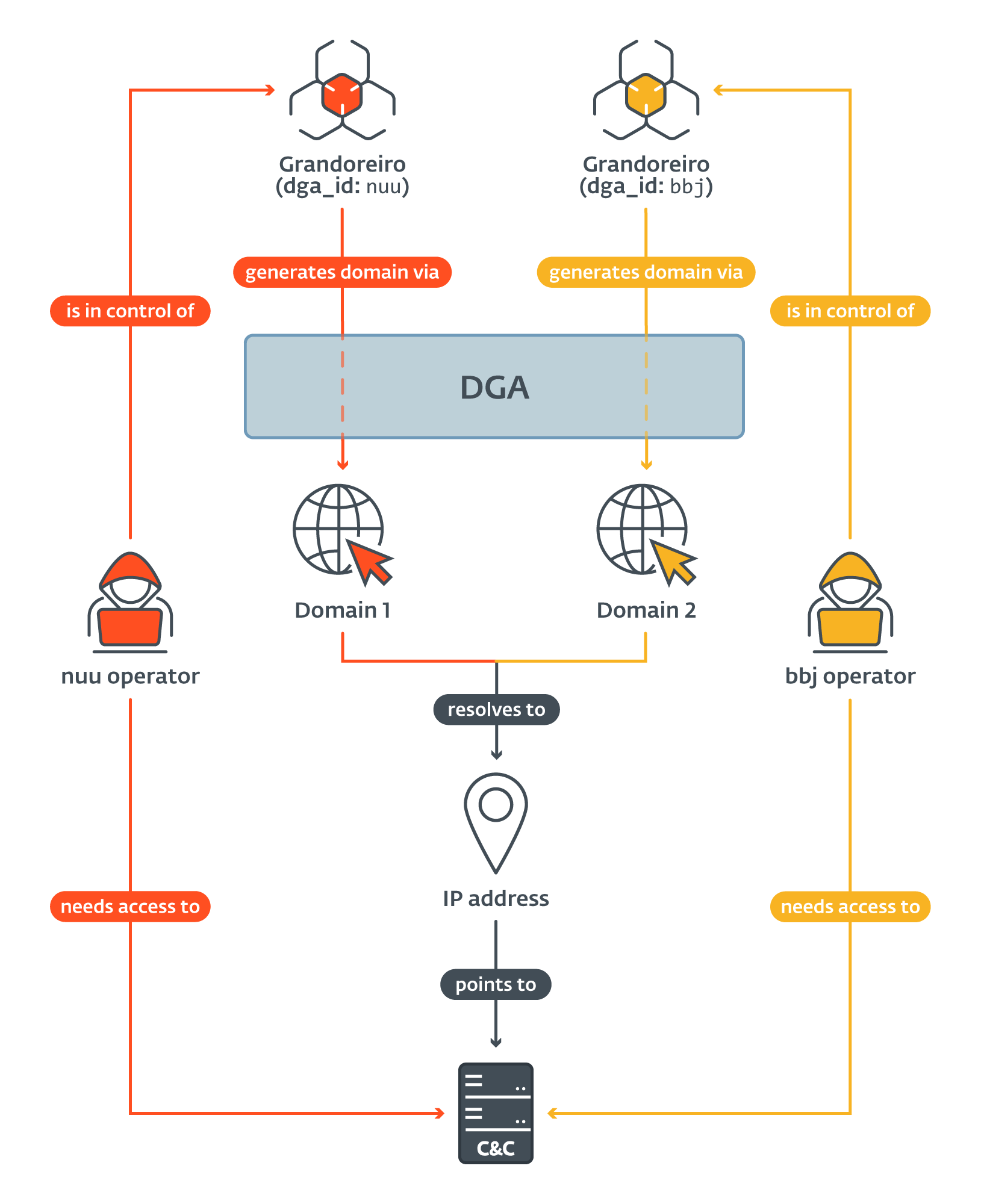

Foarte curând după ce am început să urmărim domeniile generate și adresele IP asociate acestora, am început să observăm că multe domenii generate de DGA-uri cu configurații diferite se rezolvă la aceeași adresă IP (așa cum este ilustrat în Figura 3). Aceasta înseamnă că într-o anumită zi, victimele compromise de Grandoreiro mostre cu diferite dga_id toate conectate la același server C&C. Acest fenomen nu a fost o coincidență – l-am observat aproape zilnic în timpul urmăririi noastre.

În ocazii mult mai rare, am observat, de asemenea, o adresă IP reutilizată de către o altă adresă dga_id cateva zile mai tarziu. Numai că de această dată s-au schimbat și parametrii pe care i-a folosit Grandoreiro pentru a stabili o conexiune (explicați mai târziu în text). Aceasta înseamnă că, între timp, partea serverului C&C trebuie să fi fost reinstalată sau reconfigurată.

Presupunerea noastră inițială a fost că dga_id este unic pentru fiecare configurație DGA. Acest lucru sa dovedit mai târziu a fi incorect - am observat două seturi de configurații diferite care împărtășesc același lucru dga_id. Tabelul 2 le prezintă pe ambele, „jjk” și „gh”, unde „jjk” și „jjk(2)” corespund a două configurații DGA diferite, la fel ca „gh” și „gh(2)”.

Tabelul 2 prezintă clusterele pe care le-am putut observa. Toate configurațiile DGA care au partajat cel puțin o adresă IP sunt în același cluster și asociate acestora dga_idsunt listate. Grupurile care reprezintă mai puțin de 1% din totalul victimelor nu sunt luate în considerare.

Tabelul 2. Clusterele DGA Grandoreiro

|

ID-ul clusterului |

dga_id listă |

Dimensiunea grupului |

% din toate serverele C&C |

% din totalul victimelor |

|

1 |

b, bbh, bbj, bbn, bhg, cfb, cm, cob, cwe, dee, dnv, dvg, dzr, E, eeo, eri, ess, fhg, vulpe, gh, gh(2), hjo, ika, gem , jjk, jjk(2), JKM, jpy, k, kcy, kWn, md7, md9, MRx, mtb, n, Nkk, nsw, nuu, occ, p, PCV, pif, rfg, rox3, s, sdd, sdg, sop, tkk, twr, tyj, u, ur4, vfg, vgy, vki, wtt, ykl, Z, zaf, zhf |

62 |

93.6% |

94% |

|

2 |

jl2, jly |

2 |

2.4% |

2.5% |

|

3 |

ibr |

1 |

0.8% |

1.6% |

|

4 |

JYY |

1 |

1.6% |

1.1% |

Cel mai mare cluster conține 78% din totalul activ dga_ids. Este responsabil pentru 93.6% din toate adresele IP ale serverelor C&C și pentru 94% din toate victimele pe care le-am văzut. Singurul alt grup format din mai mult de 1 dga_id este clusterul 2.

niste surse susțin că Grandoreiro funcționează ca malware-as-a-service (MaaS). Backend-ul serverului Grandoreiro C&C nu permite activitatea simultană a mai multor operatori simultan. Pe baza tabelului 2, marea majoritate a adreselor IP produse de DGA pot fi grupate împreună fără un model de distribuție clar. În cele din urmă, ținând cont de cerințele mari de lățime de bandă ale protocolului de rețea (ne aruncăm o privire la sfârșitul articolului pe blog), credem că diferitele servere C&C sunt folosite ca un sistem primitiv de echilibrare a încărcăturii și că este mai probabil ca Grandoreiro să fie operat de un un singur grup sau de câteva grupuri care cooperează strâns între ele.

Urmărire C&C

Implementarea de către Grandoreiro a protocolului său de rețea a permis cercetătorilor ESET să arunce o privire în spatele cortinei și să arunce o privire asupra victimologiei. Serverele Grandoreiro C&C oferă informații despre victimele conectate la momentul cererii inițiale fiecărei victime nou conectate. Acestea fiind spuse, datele sunt părtinitoare de numărul de solicitări, intervalele acestora și validitatea datelor furnizate de serverele C&C.

Fiecare victimă conectată la serverul Grandoreiro C&C este identificată prin a șir_login – un șir Grandoreiro construiește la stabilirea conexiunii. Diferitele versiuni folosesc formate diferite, iar formatele diferite conțin informații diferite. Rezumăm informațiile care pot fi obținute de la șir_login în Tabelul 3. Coloana Apariție arată un procent din toate formatele pe care le-am văzut care dețin tipul corespunzător de informații.

Tabelul 3. Prezentare generală a informațiilor care pot fi obținute de la o victimă din Grandoreiro șir_login

|

Informații |

Apariție |

Descriere |

|

Sistemul de operare |

100% |

Sistemul de operare al mașinii victimei. |

|

Numele calculatorului |

100% |

Numele aparatului victimei. |

|

Țară |

100% |

Țara pe care o vizează eșantionul Grandoreiro (codat hard în eșantionul de malware). |

|

Versiune |

100% |

Versiune (șir_versiune) din eșantionul Grandoreiro. |

|

Nume de cod bancar |

92% |

Numele de cod al băncii care a declanșat conexiunea C&C (atribuit de dezvoltatorii lui Grandoreiro). |

|

Uptime |

25% |

Timpul (în ore) în care aparatul victimei a funcționat. |

|

Rezolutia ecranului |

8% |

Rezoluția ecranului monitorului principal al victimei. |

|

Nume de utilizator |

8% |

Numele de utilizator al victimei. |

Trei dintre domenii merită o explicație mai detaliată. Țara este un șir codificat în codul binar Grandoreiro, mai degrabă decât informații obținute prin servicii adecvate. Prin urmare, servește mai mult ca un destinate țara victimei.

Numele de cod al băncii este un șir dezvoltatorii lui Grandoreiro asociat cu o anumită bancă sau altă instituție financiară. Victima a vizitat site-ul acelei bănci, ceea ce a declanșat conexiunea C&C.

șir_versiune este un șir care identifică o anumită construcție Grandoreiro. Este codificat în malware și deține un șir care identifică o serie de build specifică, o versiune (despre care am vorbit deja în introducere) și un marcaj de timp. Tabelul 4 ilustrează diferitele formate și informațiile pe care le dețin. Observați că unele dintre marcajele de timp conțin doar luna și ziua, în timp ce altele conțin și anul.

Tabelul 4. Lista diferitelor șir_versiune formatele și analiza lor

|

Șir de versiune |

ID de construcție |

Versiune |

Marcaj de timp |

|

DANILO |

DANILO |

- |

- |

|

(V37)(P1X)1207 |

P1X |

V37 |

12/07 |

|

(MX)2006 |

MX |

- |

20/06 |

|

fox50.28102020 |

fox50 |

- |

28/10/2020 |

|

MADMX(REÎNCĂRCARE)EMAIL2607 |

MADMX(REÎNCĂRCARE)EMAIL |

- |

26/07 |

Cineva poate fi tentat să spună că ID-ul Build-ului identifică de fapt operatorul. Cu toate acestea, nu credem că este cazul. Formatul acestui șir este foarte haotic, uneori se referă doar la o lună în care probabil a fost construit binarul (cum ar fi (AGOSTO)2708). În plus, credem cu tărie că P1X se referă la o consolă folosită de către operator(i) Grandoreiro numită PIXLOGGER.

Urmărirea serverului C&C – constatări

În această secțiune, ne concentrăm pe ceea ce am găsit interogând serverele C&C. Toate datele statistice enumerate în această secțiune au fost obținute direct de la serverele Grandoreiro C&C, nu de la telemetria ESET.

Mostre vechi sunt încă active

Fiecare șir_login am observat că conține șir_versiune iar marea majoritate a acestora conțin informații de marcare temporală (a se vedea Tabelul 3 și Tabelul 4). În timp ce multe dintre ele conțin doar zi și lună, așa cum pare să fie alegerea dezvoltatorului ocazional, cel mai vechi eșantion de comunicare a fost marcat de timp. 15/09/2020 – adică din momentul în care această DGA a fost introdusă pentru prima dată în Grandoreiro. Cel mai recent eșantion a fost marcat cu ora 12/23/2023.

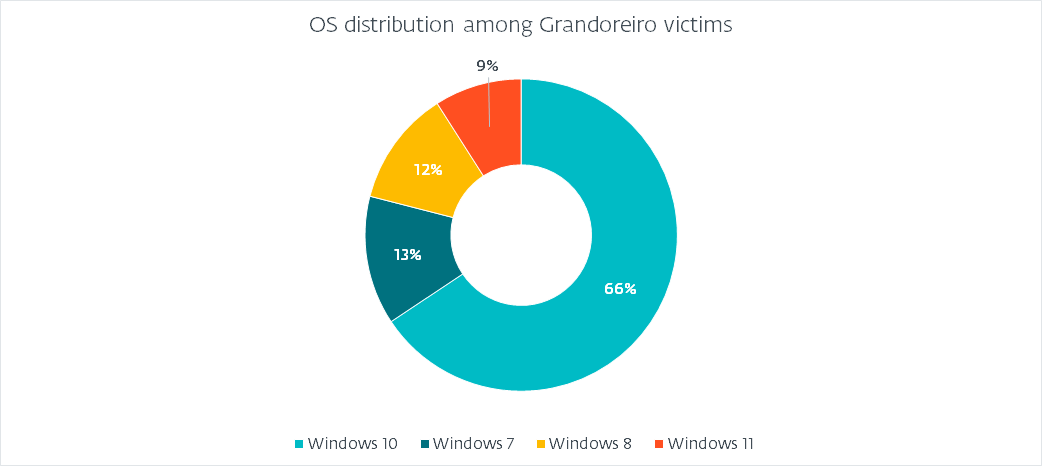

Distribuția sistemului de operare

Din moment ce toate șir_login formatele conțin informații despre sistemul de operare, putem picta o imagine precisă a sistemelor de operare care au fost victime, așa cum este ilustrat în Figura 4.

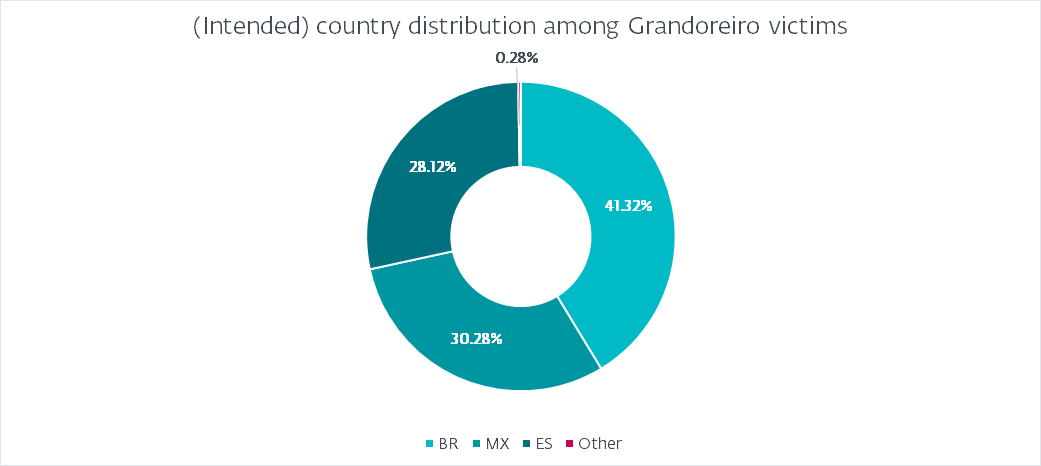

Distribuție (preconizată) pe țară

Am menționat deja că Grandoreiro folosește o valoare codificată în loc să interogheze un serviciu pentru a obține țara victimei. Figura 5 arată distribuția pe care am observat-o.

Această distribuție este de așteptat de la Grandoreiro. În mod interesant, nu se corelează cu harta termică prezentată în Figura 1. Cea mai logică explicație este că build-urile nu sunt marcate corespunzător pentru a se asemăna cu țintele propuse. De exemplu, creșterea atacurilor în Argentina nu se reflectă deloc în marcajul hardcoded. Brazilia reprezintă aproape 41% din totalul victimelor, urmată de Mexic cu 30% și Spania cu 28%. Argentina, Portugalia și Peru reprezintă mai puțin de 1%. Interesant este că am văzut câteva (mai puțin de 10) victime marcate ca PM (Sfântul Pierre și Miquelon), GR (Grecia), sau FR (Franţa). Credem că acestea sunt fie greșeli de scriere, fie au alte semnificații decât să vizeze acele țări.

De asemenea, rețineți că în timp ce Grandoreiro a adăugat ținte din multe țări din afara Americii Latine Încă din 2020, am observat puține sau deloc campanii care vizează aceste țări, iar Figura 5 susține acest lucru.

Numărul victimelor

Am observat că numărul mediu de victime conectate într-o zi este de 563. Cu toate acestea, acest număr conține cu siguranță dubluri, deoarece dacă o victimă rămâne conectată mult timp, ceea ce am observat că este adesea cazul, atunci serverul Grandoreiro C&C va raporta la mai multe cereri.

Încercând să rezolvăm această problemă, am definit a unic victima ca una cu un set unic de caracteristici de identificare (cum ar fi numele computerului, numele de utilizator etc.), omițând în același timp pe cele care pot fi modificate (cum ar fi timpul de funcționare). Cu asta, am ajuns cu 551 unic victimele conectate în medie într-o zi.

Ținând cont că am observat victime care se conectează constant la serverele C&C timp de peste un an, am calculat un număr mediu de 114 nou unic victimele care se conectează la serverele C&C în fiecare zi. Am ajuns la acest număr nesocotind unic victime pe care le-am observat deja.

Interne Grandoreiro

Să ne concentrăm, în profunzime, asupra celor mai importante două caracteristici ale Grandoreiro: DGA și protocolul de rețea.

DGA

Operatorii Grandoreiro au implementat mai multe tipuri de DGA de-a lungul anilor, cel mai recent apărând în iulie 2020. Deși am observat câteva modificări minore, nucleul algoritmului nu s-a schimbat de atunci.

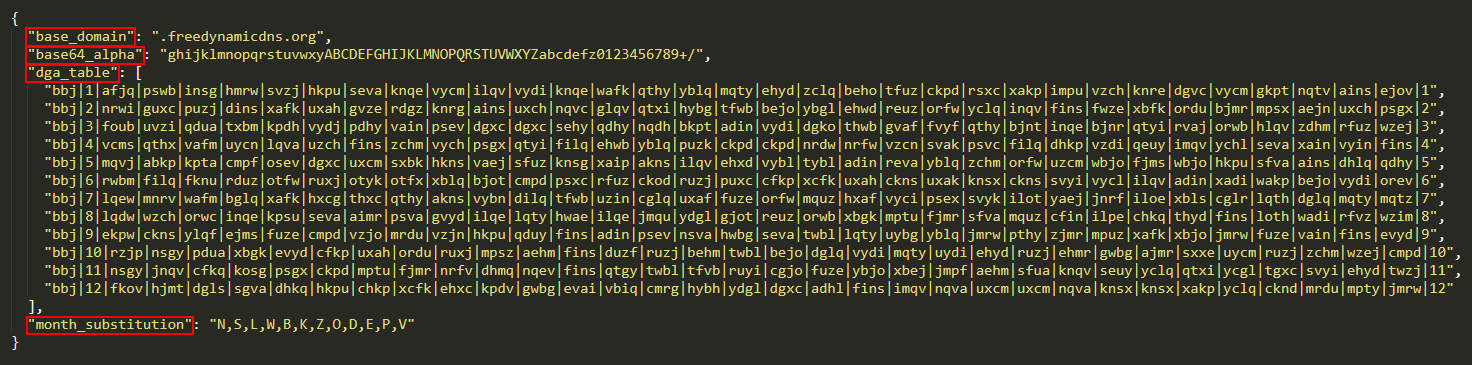

DGA utilizează o configurație specifică care este codificată în format binar, stocată ca șiruri multiple. Figura 6 afișează o astfel de configurație (cu dga_id „bbj”), reformatat în JSON pentru o mai bună lizibilitate.

În marea majoritate a cazurilor, domeniu_de bază câmpul este freedynamicdns.org or zapto.org. După cum sa menționat deja, Grandoreiro utilizează No-IP pentru înregistrarea domeniului său. The base64_alpha câmpul corespunde alfabetului personalizat de bază64 pe care DGA îl folosește. The luna_substituire este folosit pentru a înlocui un caracter cu un număr de lună.

dga_table formează partea principală a configurației. Este format din 12 șiruri, fiecare cu 35 de câmpuri delimitate de |. Prima intrare a fiecărei linii este dga_id. A doua și ultima intrare reprezintă luna pentru care este destinată linia. Cele 32 de câmpuri rămase reprezintă fiecare o valoare pentru o zi diferită a lunii (lăsând cel puțin un câmp neutilizat).

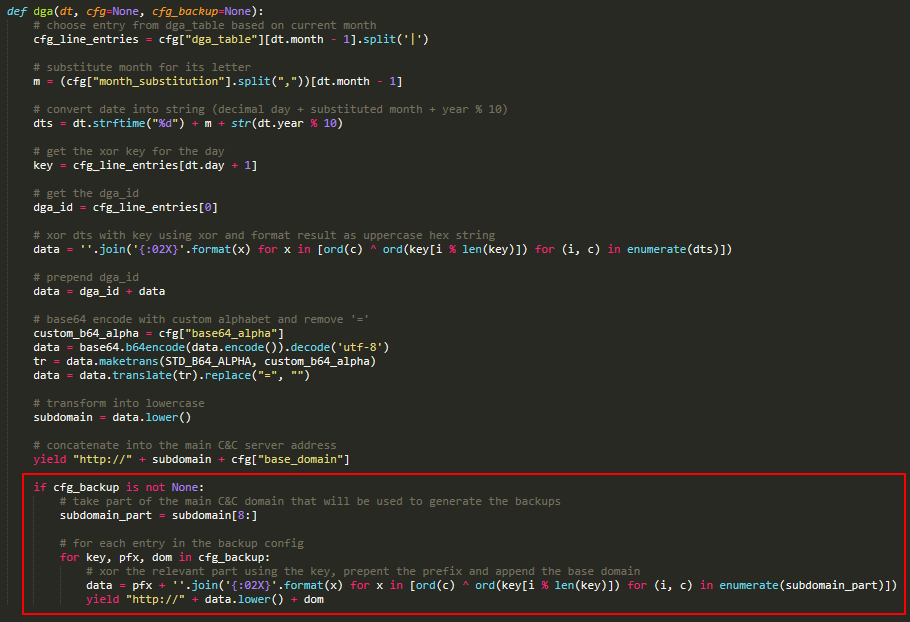

Logica DGA este prezentată în Figura 7. Algoritmul selectează mai întâi linia corectă și intrarea corectă din ea, tratând-o ca pe o cheie de patru octeți. Apoi formatează data curentă într-un șir și o criptează cu cheia folosind un simplu XOR. Apoi, înaintează dga_id la rezultat, codifică rezultatul folosind base64 cu un alfabet personalizat și apoi elimină orice caractere = padding. Rezultatul final este subdomeniul care, împreună cu domeniu_de bază, va fi folosit ca server C&C pentru ziua curentă. Partea evidențiată cu roșu este un mecanism de siguranță și îl vom discuta în continuare.

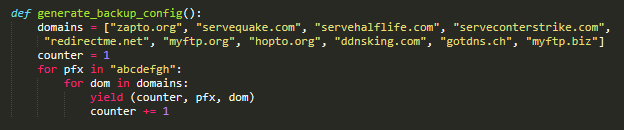

Grandoreiro a implementat, în unele versiuni, un mecanism de siguranță pentru atunci când domeniul principal nu reușește să se rezolve. Acest mecanism nu este prezent în toate versiunile și logica sa s-a schimbat de câteva ori, dar ideea de bază este ilustrată în Figura 7. Utilizează o configurație care este constantă în mostrele pe care le-am analizat și poate fi generată de codul simplu prezentat în Figura 8. Fiecare intrare constă dintr-o cheie, un prefix și un domeniu de bază.

Algoritmul de siguranță preia o parte a subdomeniului principal C&C. Apoi repetă peste toate intrările de configurare, le criptează folosind XOR și adaugă un prefix, similar cu partea principală a algoritmului.

Din septembrie 2022, am început să observăm mostre care utilizează un DGA ușor modificat. Algoritmul rămâne aproape identic, dar în loc să codifice baza64 subdomeniul în pasul final, îi este adăugat un prefix hardcoded. Pe baza urmăririi noastre, această metodă a devenit cea dominantă începând cu aproximativ iulie 2023.

Protocol de rețea

Grandoreiro utilizează RTC Portal, un set de componente Delphi construite deasupra RealThinClient SDK care este construit pe HTTP(S). Portalul RTC a fost întrerupt în 2017 și codul sursă publicat pe GitHub. În esență, RTC Portal permite unuia sau mai multor comenzi să acceseze de la distanță una sau mai multe gazde. Gazdele și controalele sunt separate printr-o componentă mediatoare numită Gateway.

Operatorii Grandoreiro folosesc o consolă (acționând ca Control) pentru a se conecta la serverul C&C (acționând ca Gateway) și pentru a comunica cu mașinile compromise (acționând ca Gazde). Pentru a vă conecta la Gateway, sunt necesari trei parametri: o cheie secretă, lungimea cheii și o autentificare.

Cheia secretă este folosită pentru a cripta cererea inițială trimisă către server. Prin urmare, serverul trebuie să cunoască și cheia secretă pentru a decripta cererea inițială a clientului.

Lungimea cheii determină lungimea cheilor pentru a cripta traficul, stabilită în timpul strângerii de mână. Traficul este criptat folosind un cifr de flux personalizat. Sunt stabilite două chei diferite – una pentru traficul de intrare și una pentru traficul de ieșire.

Autentificarea poate fi orice șir. Gateway-ul necesită ca fiecare componentă conectată să aibă o autentificare unică.

Grandoreiro folosește două combinații diferite de chei secrete și valori de lungime a cheii, întotdeauna codificate în binar și am discutat deja despre șir_login care este folosit ca login.

Documentația RTC afirmă că poate gestiona doar un număr limitat de conexiuni simultan. Având în vedere că fiecare gazdă conectată trebuie să trimită cel puțin o cerere pe secundă, altfel conexiunea sa este întreruptă, credem că motivul pentru care Grandoreiro utilizează mai multe servere C&C este încercarea de a nu copleși niciunul dintre ele.

Concluzie

În această postare pe blog, am oferit o privire în spatele cortinei urmăririi noastre pe termen lung a lui Grandoreiro, care a ajutat să facă posibilă această operațiune de perturbare. Am descris în profunzime cum funcționează DGA-ul lui Grandoreiro, câte configurații diferite există simultan și cum am reușit să identificăm multe suprapuneri de adrese IP între ele.

De asemenea, am furnizat informații statistice obținute de la serverele C&C. Aceste informații oferă o imagine de ansamblu excelentă asupra victimologiei și țintirii, permițându-ne totodată să vedem nivelul real de impact.

Operațiunea de perturbare condusă de Poliția Federală din Brazilia a vizat persoane despre care se crede că se află în sus în ierarhia operațiunii Grandoreiro. ESET va continua să urmărească alți troieni bancari din America Latină în timp ce monitorizează îndeaproape orice activitate Grandoreiro în urma acestei operațiuni de perturbare.

Pentru orice întrebări despre cercetarea noastră publicată pe WeLiveSecurity, vă rugăm să ne contactați la threatintel@eset.com.

ESET Research oferă rapoarte private de informații APT și fluxuri de date. Pentru orice întrebări despre acest serviciu, vizitați ESET Threat Intelligence .

IoC-uri

Fişiere

|

SHA-1 |

Filename |

Detectare |

Descriere |

|

FB32344292AB36080F2D040294F17D39F8B4F3A8 |

Notif.FEL.RHKVYIIPFVBCGQJPOQÃ.msi |

Win32/Spy.Grandoreiro.DB |

Descărcător MSI |

|

08C7453BD36DE1B9E0D921D45AEF6D393659FDF5 |

RYCB79H7B-7DVH76Y3-67DVHC6T20-CH377DFHVO-6264704.msi |

Win32/Spy.Grandoreiro.DB |

Descărcător MSI |

|

A99A72D323AB5911ADA7762FBC725665AE01FDF9 |

pcre.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro |

|

4CDF7883C8A0A83EB381E935CD95A288505AA8B8 |

iconv.dll |

Win32/Spy.Grandoreiro.BM |

Grandoreiro (cu umplutură binară) |

Reţea

|

IP |

domeniu |

Furnizor de gazduire |

Prima dată văzut |

Detalii |

|

20.237.166[.]161 |

generat de DGA |

Azuriu |

2024-01-12 |

Server C&C. |

|

20.120.249[.]43 |

generat de DGA |

Azuriu |

2024-01-16 |

Server C&C. |

|

52.161.154[.]239 |

generat de DGA |

Azuriu |

2024-01-18 |

Server C&C. |

|

167.114.138[.]249 |

generat de DGA |

OVH |

2024-01-02 |

Server C&C. |

|

66.70.160[.]251 |

generat de DGA |

OVH |

2024-01-05 |

Server C&C. |

|

167.114.4[.]175 |

generat de DGA |

OVH |

2024-01-09 |

Server C&C. |

|

18.215.238[.]53 |

generat de DGA |

AWS |

2024-01-03 |

Server C&C. |

|

54.219.169[.]167 |

generat de DGA |

AWS |

2024-01-09 |

Server C&C. |

|

3.144.135[.]247 |

generat de DGA |

AWS |

2024-01-12 |

Server C&C. |

|

77.246.96[.]204 |

generat de DGA |

VDSina |

2024-01-11 |

Server C&C. |

|

185.228.72[.]38 |

generat de DGA |

Master da Web |

2024-01-02 |

Server C&C. |

|

62.84.100[.]225 |

- |

VDSina |

2024-01-18 |

Server de distribuție. |

|

20.151.89[.]252 |

- |

Azuriu |

2024-01-10 |

Server de distribuție. |

Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 14 din cadrul MITRE ATT&CK.

|

tactică |

ID |

Nume si Prenume |

Descriere |

|

Dezvoltarea resurselor |

Dezvoltarea capacităților: Malware |

Dezvoltatorii Grandoreiro își dezvoltă propriile programe de descărcare personalizate. |

|

|

Acces inițial |

Phishing |

Grandoreiro se răspândește prin e-mailuri de tip phishing. |

|

|

Execuție |

Execuție utilizator: fișier rău intenționat |

Grandoreiro presează victimele să execute manual atașamentul de phishing. |

|

|

Persistență |

Execuție de pornire automată de pornire sau de conectare: chei de rulare a registrului / folder de pornire |

Grandoreiro folosește locațiile standard Autostart pentru persistență. |

|

|

Flux de execuție a deturnării: Deturnarea comenzii de căutare DLL |

Grandoreiro este executat prin compromiterea ordinii de căutare DLL. |

||

|

Evaziunea apărării |

Deofuscați/Decodificați fișierele sau informațiile |

Grandoreiro este adesea distribuit în arhive ZIP protejate cu parolă. |

|

|

Fișiere sau informații ofucate: Umplutură binară |

Exe-urile Grandoreiro au fost mărite .rsrc secțiuni cu imagini BMP mari. |

||

|

Execuție proxy binar de sistem: Msiexec |

Descărcătoarele Grandoreiro sunt incluse în programele de instalare MSI. |

||

|

Modificați registrul |

Grandoreiro stochează o parte din datele sale de configurare în registrul Windows. |

||

|

Descoperire |

Descoperirea ferestrei aplicației |

Grandoreiro descoperă site-uri de servicii bancare online pe baza numelor ferestrelor. |

|

|

Descoperirea proceselor |

Grandoreiro descoperă instrumente de securitate bazate pe nume de proces. |

||

|

Descoperire software: Descoperire software de securitate |

Grandoreiro detectează prezența produselor de protecție bancară. |

||

|

Descoperirea informațiilor de sistem |

Grandoreiro colectează informații despre mașina victimei, cum ar fi %NUMELE CALCULATORULUI% și sistemul de operare. |

||

|

Colectie |

Captură de intrare: Captură de intrare GUI |

Grandoreiro poate afișa ferestre pop-up false și poate captura textul introdus în ele. |

|

|

Captură de intrare: înregistrarea tastelor |

Grandoreiro este capabil să capteze apăsările de taste. |

||

|

Colectare e-mail: Colectare locală e-mail |

Operatorii lui Grandoreiro au dezvoltat un instrument pentru extragerea adreselor de e-mail din Outlook. |

||

|

Comandă și Control |

Codificarea datelor: codificare non-standard |

Grandoreiro folosește RTC, care criptează datele cu un cifr de flux personalizat. |

|

|

Rezoluție dinamică: algoritmi de generare a domeniului |

Grandoreiro se bazează numai pe DGA pentru a obține adresele serverelor C&C. |

||

|

Canal criptat: Criptografie simetrică |

În RTC, criptarea și decriptarea se fac folosind aceeași cheie. |

||

|

Port non-standard |

Grandoreiro utilizează adesea porturi non-standard pentru distribuție. |

||

|

Protocolul stratului de aplicație |

RTC este construit pe HTTP(S). |

||

|

Exfiltrarea |

Exfiltrare peste canalul C2 |

Grandoreiro exfiltrează datele pe serverul său C&C. |

|

|

Impactul |

Oprire/Repornire a sistemului |

Grandoreiro poate forța repornirea sistemului. |

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://www.welivesecurity.com/en/eset-research/eset-takes-part-global-operation-disrupt-grandoreiro-banking-trojan/

- :are

- :este

- :nu

- :Unde

- ][p

- $UP

- 1

- 10

- 114

- 12

- 120

- 160

- 179

- 180

- 2017

- 2019

- 2020

- 2022

- 2023

- 237

- 32

- 35%

- 40

- 7

- 70

- 8

- 84

- 89

- 97

- a

- Capabil

- Despre Noi

- abuz

- acceptă

- acces

- Cont

- Conturi

- precis

- actorie

- activ

- activitate

- curent

- de fapt

- adăugat

- În plus,

- adresa

- adrese

- După

- vizează

- Urmarind

- Algoritmul

- TOATE

- permite

- permis

- Permiterea

- permite

- aproape

- Alfabet

- deja

- de asemenea

- mereu

- american

- printre

- an

- analiză

- analizate

- și

- O alta

- Orice

- care apare

- adecvat

- aproximativ

- APT

- arhivă

- arhive

- SUNT

- Argentina

- în jurul

- AS

- alocate

- ajuta

- asociate

- presupunere

- At

- Atacuri

- încercare

- Automata

- in medie

- departe

- AWS

- Azuriu

- Backend

- Lățime de bandă

- Bancă

- Bancar

- de bază

- bazat

- de bază

- bază

- BE

- deoarece

- deveni

- fost

- înainte

- început

- în spatele

- fiind

- Crede

- credea

- aparține

- in afara de asta

- Mai bine

- între

- bhg

- părtinitor

- Cea mai mare

- atât

- botnet

- Brazilia

- browser-ul

- construi

- construiește

- construit

- pachet

- dar

- by

- calculată

- apel

- denumit

- a venit

- Campanii

- CAN

- capacități

- capabil

- captura

- capturarea

- caz

- cazuri

- sigur

- cu siguranță

- Schimbare

- si-a schimbat hainele;

- Modificări

- schimbarea

- Canal

- caracter

- Caracteristici

- caractere

- alegere

- cifru

- pretinde

- clar

- client

- îndeaproape

- mai aproape

- Cloud

- Grup

- cod

- Coduri

- coincidență

- a colaborat

- colectare

- Coloană

- COM

- combinaţii

- comunica

- comunicarea

- Comunicare

- complet

- component

- componente

- compromis

- compromisor

- calcul

- calculator

- încheia

- Configuraţie

- Conectați

- legat

- Conectarea

- conexiune

- Conexiuni

- luand in considerare

- Constând

- constă

- Consoleze

- constant

- mereu

- construcții

- contactați-ne

- conţine

- conține

- continua

- a continuat

- Contribuit

- Control

- controale

- cooperant

- Nucleu

- corecta

- Corespunzător

- corespunde

- țări

- ţară

- Curs

- crucial

- Curent

- perdea

- personalizat

- da

- zilnic

- de date

- Data

- zi

- Zi

- dDNS

- hotărât

- decriptaţi

- Mai adânc

- definit

- demonstra

- adâncime

- descris

- merita

- Amenajări

- proiectat

- Detectare

- determină

- dezvolta

- dezvoltat

- Dezvoltatorii

- Dezvoltare

- diferit

- dificil

- direct

- descopera

- descoperire

- discuta

- discutat

- Afişa

- afișează

- nesocotind

- distruge

- Ruptură

- distincție

- distribuite

- distribuire

- scufunda

- dns

- documentaţie

- face

- domeniu

- NUMELE DE DOMENIU

- domenii

- dominant

- făcut

- Dont

- Picătură

- scăzut

- două

- duplicate

- în timpul

- dinamic

- e

- fiecare

- Devreme

- oricare

- altfel

- e-mailuri

- codare

- criptați

- criptate

- criptare

- capăt

- încheiat

- executare

- intrare

- În esență,

- stabili

- stabilit

- stabilirea

- etc

- Chiar

- EVER

- Fiecare

- exemplu

- excelent

- a executa

- executat

- execuție

- exista

- de aşteptat

- a explicat

- explicație

- extrage

- eșuează

- fals

- familii

- Caracteristică

- DESCRIERE

- februarie

- federal

- poliția federală

- puțini

- mai puține

- camp

- Domenii

- Figura

- Fişiere

- final

- În cele din urmă

- financiar

- institutie financiara

- Găsi

- First

- defect

- debit

- Concentra

- a urmat

- următor

- Pentru

- Forţarea

- format

- formulare

- găsit

- patru

- vulpe

- Cadru

- Franţa

- frecvent

- din

- funcționalitate

- funcționare

- mai mult

- decalaj

- poartă

- generată

- generaţie

- generator

- obține

- Da

- dat

- licărire

- Caritate

- Grecia

- grup

- Grupului

- HAD

- manipula

- Avea

- greu

- a ajutat

- prin urmare

- ierarhie

- Înalt

- Evidențiat

- istorie

- deţine

- deține

- gazdă

- Gazdele

- ORE

- Cum

- Cum Pentru a

- Totuși

- http

- HTTPS

- ID

- idee

- identic

- identificat

- identificator

- identifică

- identificarea

- if

- ilustrează

- imagine

- imagini

- Impactul

- implementarea

- implementat

- in

- incorect

- Crește

- persoane fizice

- informații

- Infrastructură

- inițială

- Initiaza

- intrare

- Cereri

- în interiorul

- in schimb

- Instituţie

- Inteligență

- destinate

- interacţiona

- în

- introdus

- Introducere

- investigaţie

- IP

- Adresa IP

- Adresele IP

- problema

- probleme de

- IT

- ESTE

- ianuarie

- JPY

- JSON

- iulie

- iunie

- A pastra

- Cheie

- chei

- Copil

- tipurile

- Cunoaște

- cunoscut

- știe

- mare

- Nume

- mai tarziu

- latin

- America Latină

- Drept

- de aplicare a legii

- strat

- cel mai puțin

- lăsând

- Led

- Lungime

- mai puțin

- Nivel

- ca

- Probabil

- Limitat

- Linie

- Listă

- listat

- local

- Locații

- logică

- logic

- Logare

- Lung

- perioadă lungă de timp

- pe termen lung

- Uite

- Lot

- maşină

- Masini

- Principal

- mai ales

- Majoritate

- face

- Efectuarea

- rău

- malware

- Malware-as-a-Service (MaaS)

- manual

- multe

- Martie

- marcat

- marcare

- masiv

- meciuri

- Mai..

- sensuri

- mijloace

- între timp

- mecanism

- menționat

- metodă

- Mexic

- minor

- modificată

- bani

- monitor

- Monitorizarea

- monitoare

- Lună

- mai mult

- cele mai multe

- msi

- mult

- multiplu

- trebuie sa

- MX

- nume

- nume

- nevoilor

- reţea

- Nou

- recent

- următor

- Nu.

- nota

- Înștiințare..

- număr

- observa

- obține

- obținut

- evident

- OCC

- ocazii

- apariţie

- octombrie

- of

- oferi

- promoții

- de multe ori

- mai în vârstă

- cele mai vechi

- on

- dată

- ONE

- on-line

- online banking

- afară

- operat

- opereaza

- de operare

- sistem de operare

- sisteme de operare

- operaţie

- operator

- Operatorii

- or

- comandă

- OS

- Altele

- Altele

- al nostru

- Perspectivă

- exterior

- peste

- Prezentare generală

- propriu

- P&E

- pagină

- parametrii

- parte

- trecut

- Model

- pentru

- procent

- efectuată

- perioadă

- persistență

- curcan

- fenomen

- Phishing

- imagine

- Pierre

- Plato

- Informații despre date Platon

- PlatoData

- "vă rog"

- Police

- pop-up

- Portal

- porturi

- Portugalia

- posibil

- prezenţă

- prezenta

- Presiunile

- primitiv

- privat

- probabil

- proces

- Procesat

- produce

- Produse

- Progres

- progresează

- proiect

- cum se cuvine

- protecţie

- protocol

- protocoale

- s-au dovedit

- prevăzut

- furnizori

- furnizează

- furnizarea

- împuternicit

- publicat

- Piton

- Q3

- repede

- cu totul

- rapid

- rată

- mai degraba

- motiv

- recent

- Roșu

- menționat

- se referă

- reflectat

- înregistrată

- Înscriere

- registru

- rămas

- rămășițe

- la distanta

- departe

- Îndepărtează

- raportează

- Rapoarte

- reprezenta

- solicita

- cereri de

- necesar

- Cerinţe

- Necesită

- cercetare

- cercetători

- Rezoluţie

- rezolvă

- hotărât

- rezolvarea

- responsabil

- rezultat

- Alerga

- funcţionare

- s

- Said

- SFÂNT

- acelaşi

- văzut

- Spune

- Ecran

- Caută

- Al doilea

- Secret

- Secțiune

- secțiuni

- securitate

- vedea

- pare

- văzut

- selectate

- trimite

- trimitere

- trimis

- Septembrie

- serie

- serverul

- Servere

- servește

- serviciu

- Servicii

- set

- Seturi

- instalare

- câteva

- comun

- partajarea

- Arăta

- indicat

- Emisiuni

- parte

- semnificativ

- asemănător

- simplu

- simultan

- întrucât

- singur

- mic

- So

- Software

- Numai

- unele

- uneori

- curând

- Sursă

- cod sursă

- Spania

- specific

- Loc

- Spread-

- standard

- început

- lansare

- Statele

- static

- statistic

- statistică

- Pas

- Încă

- stocate

- magazine

- curent

- Şir

- tare

- subiect

- Reușit

- astfel de

- rezuma

- Sprijină

- surpriză

- Intrerupator

- sistem

- sisteme

- tabel

- Lua

- ia

- vizate

- direcționare

- obiective

- Tehnic

- Analiza Tehnica

- tehnică

- zeci

- a) Sport and Nutrition Awareness Day in Manasia Around XNUMX people from the rural commune Manasia have participated in a sports and healthy nutrition oriented activity in one of the community’s sports ready yards. This activity was meant to gather, mainly, middle-aged people from a Romanian rural community and teach them about the benefits that sports have on both their mental and physical health and on how sporting activities can be used to bring people from a community closer together. Three trainers were made available for this event, so that the participants would get the best possible experience physically and so that they could have the best access possible to correct information and good sports/nutrition practices. b) Sports Awareness Day in Poiana Țapului A group of young participants have taken part in sporting activities meant to teach them about sporting conduct, fairplay, and safe physical activities. The day culminated with a football match.

- decât

- acea

- informațiile

- Linia

- lor

- Lor

- apoi

- prin urmare

- Acestea

- ei

- crede

- acest

- aceste

- deşi?

- mii

- amenințare

- trei

- Prin

- timp

- ori

- timestamp-ul

- Titlu

- la

- împreună

- instrument

- Unelte

- top

- Total

- față de

- urmări

- Urmărire

- trafic

- tratare

- a declanșat

- troian

- Două

- este supus

- unic

- până la

- nefolosit

- pe

- uptime

- us

- utilizare

- utilizat

- utilizări

- folosind

- obișnuit

- folosi

- utilizează

- valoare

- Valori

- Variantă

- Fixă

- versiune

- informații despre versiune

- foarte

- de

- Victimă

- victime

- Vizita

- vizitat

- a fost

- Cale..

- we

- web

- browser web

- website

- site-uri web

- săptămână

- BINE

- au fost

- Ce

- cand

- care

- în timp ce

- OMS

- lățime

- voi

- fereastră

- ferestre

- cu

- în

- Apartamente

- fabrică

- scris

- an

- ani

- randamentele

- zephyrnet

- Zip