Cercetare ESET

Închiderea vectorilor de intruziune îi obligă pe infractorii cibernetici să revizuiască vechile căi de atac, dar și să caute noi modalități de a-și ataca victimele

12 2023 septembrie

E-mailurile de sextorsionare și alte amenințări bazate pe text au înregistrat o creștere masivă în S1 2023 și întrebarea rămâne de ce. Sunt criminalii doar lenesi? Încearcă ei să câștige bani ușor în zilele lor libere? Sau este aceasta o parte a ceva mai mare, care poate implica AI generativă?

Și asta doar zgârie suprafața tendințelor observate în cel mai recent raport de amenințare ESET, centrul acestui episod. Un alt vector de intruziune care a atras atenția sporită din partea infractorilor cibernetici au fost serverele MS SQL care au trebuit să reziste unei creșteri reînnoite a atacurilor cu forță brută.

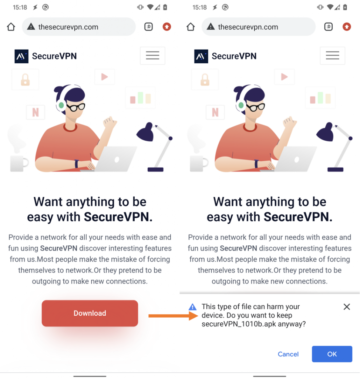

A, și să nu uităm de practica criminală a cămătării, care apare sub forma unor aplicații Android rău intenționate. În căutarea victimelor în țările din jurul ecuatorului și din emisfera sudică, infractorii cibernetici încearcă să facă presiuni și să amenințe victimele să plătească dobânzi exorbitante la împrumuturile pe termen scurt – pe care uneori nici măcar nu le oferă.

Cu toate acestea, nu a fost deloc rău în primul semestru al 1. O veste bună a fost că renumita rețea Emotet a avut o activitate redusă, derulând doar câteva campanii de spam minore și surprinzător de ineficiente în martie. După ce acestea s-au terminat, a rămas tăcut. Ceea ce a atras atenția cercetătorilor a fost o nouă funcționalitate care seamănă cu o ieșire de depanare. Acest lucru alimentează zvonurile că Emotet a fost vândut – cel puțin parțial – unui alt grup de amenințări care nu este sigur de cum funcționează lucrurile.

O altă poveste pozitivă a venit cu privire la furtul Redline. Acest malware-as-a-service (MaaS) notoriu folosit de criminali pentru a fura informațiile victimei și a furniza alte programe malware a fost perturbat de cercetătorii ESET și de prietenii lor de la sistemele Flare. Întreruperea a distrus un lanț de depozite GitHub necesare pentru a rula panourile de control RedLine pentru afiliați. Deoarece nu exista un canal de rezervă, operatorii din spatele MaaS vor trebui să găsească o altă rută pentru a-și rula „serviciul”.

Pentru toate aceste subiecte și multe altele din ESET Threat Report, ascultați cel mai recent episod din podcastul ESET Research, găzduit de Aryeh Goretsky. De data aceasta, el și-a adresat întrebările unuia dintre autorii raportului, specialistul în conștientizarea securității Ondrej Kubovi.č.

Pentru raportul complet din semestrul I 1, inclusiv alte subiecte, cum ar fi modificări ale amenințărilor criptomonede, fișiere OneNote rău intenționate, primul atac dublu al lanțului de aprovizionare – prin amabilitatea grupului Lazarus – sau cele mai recente evoluții din scena ransomware, click aici.

Discutat:

- Sextorsionare și amenințări bazate pe text 1:46

- Atacurile cu forță brută asupra serverelor MS SQL 7:10

- Cămătărie pe aplicațiile Android 9:20

- Activitate emotet 13:25

- RedLine Stealer întrerupere 16:45

- Distribuție de conținut bazat pe SEO și PR. Amplifică-te astăzi.

- PlatoData.Network Vertical Generative Ai. Împuterniciți-vă. Accesați Aici.

- PlatoAiStream. Web3 Intelligence. Cunoștințe amplificate. Accesați Aici.

- PlatoESG. Automobile/VE-uri, carbon, CleanTech, Energie, Mediu inconjurator, Solar, Managementul deșeurilor. Accesați Aici.

- PlatoHealth. Biotehnologie și Inteligență pentru studii clinice. Accesați Aici.

- ChartPrime. Crește-ți jocul de tranzacționare cu ChartPrime. Accesați Aici.

- BlockOffsets. Modernizarea proprietății de compensare a mediului. Accesați Aici.

- Sursa: https://www.welivesecurity.com/en/podcasts/eset-research-podcast-sextortion-digital-usury-sql-brute-force/

- :are

- :este

- :nu

- 1

- 13

- 16

- 2023

- 32

- 7

- 77

- 9

- a

- activitate

- afiliate

- După

- AI

- TOATE

- de asemenea

- și

- Android

- O alta

- care apare

- Apps

- SUNT

- în jurul

- AS

- At

- ataca

- Atacuri

- atenţie

- Autorii

- căi

- gradului de conştientizare

- Backup

- Rău

- fost

- în spatele

- mai mare

- botnet

- brute force

- dar

- by

- a venit

- Campanii

- Categorii

- prins

- lanţ

- Modificări

- Canal

- Control

- țări

- Penal

- criminali

- cryptocurrency

- cybercriminals

- Zi

- livra

- evoluții

- diferit

- digital

- dirijat

- perturbat

- Ruptură

- Dont

- dubla

- jos

- în timpul

- câștiga

- uşor

- e-mailuri

- episod

- Cercetare ESET

- Chiar

- puțini

- Fişiere

- Găsi

- First

- semnal luminos

- Concentra

- Pentru

- Forţarea

- formă

- Prietenii lui

- din

- Complet

- Raport complet

- funcționalitate

- generativ

- AI generativă

- GitHub

- bine

- grup

- HAD

- Avea

- he

- lui

- găzduit

- Cum

- HTTPS

- Vânătoare

- in

- Inclusiv

- Crește

- a crescut

- informații

- interes

- Ratele dobânzilor

- în

- implicând

- IT

- doar

- Ultimele

- cele mai recente dezvoltări

- Lazăr

- Grupul Lazarus

- cel mai puțin

- mic

- Credite

- Uite

- malware

- Malware-as-a-Service (MaaS)

- Martie

- masiv

- max-width

- minor

- bani

- mai mult

- MS

- necesar

- Nou

- ştiri

- Nu.

- notoriu

- of

- de pe

- Vechi

- on

- ONE

- afară

- Operatorii

- or

- Altele

- producție

- peste

- Panouri

- parte

- de plată

- bucată

- Plato

- Informații despre date Platon

- PlatoData

- Podcast

- pozitiv

- potenţial

- practică

- presiune

- furniza

- întrebare

- Întrebări

- Ransomware

- tarife

- cu privire la

- rămășițe

- reînnoit

- raportează

- cercetare

- cercetători

- asemănător

- Traseul

- Zvonurile

- Alerga

- funcţionare

- scenă

- securitate

- Conștientizarea securității

- văzut

- Servere

- Pe termen scurt

- a arătat

- vândut

- ceva

- Sudic

- spam-

- specialist

- Poveste

- astfel de

- Suprafață

- sisteme

- acea

- lor

- Acolo.

- ei

- lucruri

- acest

- aceste

- amenințare

- Raportul de amenințare

- a ameninta

- amenințări

- timp

- la

- a luat

- subiecte

- Tendinţe

- încerca

- încercat

- utilizat

- victime

- a fost

- modalități de

- a mers

- au fost

- Ce

- care

- de ce

- voi

- Apartamente

- zephyrnet