Нет механизма, предназначенного для Доказательство ставки (PoS) протоколы были такими же спорными, как и сокращение. Слэшинг предлагает средства для целенаправленного экономического наказания любого конкретного узла за невыполнение действий, согласованных с протоколом. Он делает это, забирая часть или всю долю валидатора — без наложения внешних эффектов на другие узлы, которые ведут себя в соответствии с протоколом. Слэшинг уникален для протоколов Proof-of-Stake, потому что он требует от блокчейна способности применять штраф. Такое принудительное выполнение явно невозможно в системах Proof of Work, где оно было бы аналогично сжиганию оборудования для майнинга, используемого ненадлежащим образом ведущими себя узлами. Эта возможность применять карательные стимулы открывает новое пространство для разработки механизмов блокчейна и, следовательно, заслуживает тщательного рассмотрения.

Несмотря на очевидную пользу в виде «кармы», основным возражением против сокращения был риск непропорционального сокращения узлов из-за добросовестной ошибки, такой как запуск устаревшего программного обеспечения. Следовательно, многие протоколы избегают включения косой черты и вместо этого полагаются на так называемые символическая токсичность – тот факт, что в случае успешной атаки на протокол базовый токен потеряет свою ценность. Многие думают, что заинтересованные стороны будут рассматривать эту токсичность как угрозу безопасности протокола. По нашей оценке, токсичность токенов недостаточно эффективна для сдерживания атак злоумышленников в некоторых типичных сценариях. На самом деле затраты, понесенные злоумышленниками при атаке и повреждении протокола, называемые «стоимостью коррупции», в таких сценариях практически равны нулю.

В этой статье, мы показываем, как включение косой черты в структуру механизма протокола PoS существенно увеличивает стоимость коррупции, которую может понести любой злоумышленник., Sпорка гарантирует высокую и измеримую стоимость коррупции как для децентрализованных протоколов при наличии подкупа, так и для протоколов (централизованных или децентрализованных), которые не удовлетворяют предположениям о токсичности токенов.

Обстоятельства, которые могут привести к подкупу и отсутствию символической токсичности, встречаются повсеместно. Многие протоколы PoS не попадают ни в одну из этих двух категорий. наличием сплоченного сообщества, что возможно только в случае небольшого размера; полагаясь на сильное руководство, которое направляет их в правильном направлении, делегируя проверку небольшому набору известных и регулируемых законом операторов узлов; или полагаясь на концентрацию токенов стейкинга внутри небольшой группы. Ни одно из этих решений не является полностью удовлетворительным для роста большого и децентрализованного сообщества проверяющих узлов. И если в протоколе PoS действительно присутствует концентрация доли только с несколькими валидаторами (или, в крайнем случае, только с одним валидатором), желательно иметь средства для наказания этих крупных валидаторов в случае их враждебного поведения.

В оставшейся части статьи мы

- представить модель анализа сложных подкупных атак,

- показать, что протоколы PoS без слэшинга уязвимы для подкупных атак,

- показать, что протоколы PoS с косой чертой имеют измеримую защиту от подкупа, и

- обсуждает некоторые недостатки сокращения и предлагает меры по их устранению.

моделирование

Прежде чем мы представим аргументы в пользу сокращения, нам сначала нужна модель, в соответствии с которой мы будем проводить наш анализ. Две самые популярные модели для анализа протоколов PoS, византийская модель и теоретико-игровая модель равновесия, не могут охватить некоторые из самых разрушительных атак в реальном мире — атаки, в которых рубящие удары действовали бы как мощный сдерживающий фактор. В этом разделе мы обсуждаем эти существующие модели, чтобы понять их недостатки, и представляем третью модель, которую мы называем моделью анализа коррупции, основанную на отдельной оценке границ минимальных затрат, которые должны быть понесены, и максимальной прибыли, которая может быть достигнута. быть извлечены из повреждения протокола. Несмотря на способность моделировать большие массивы атак, модель анализа коррупции еще не использовалась для анализа многих протоколов.

Существующие модели

В этом разделе мы даем краткое описание византийской и теоретико-игровой моделей равновесия и их недостатков.

Византийская модель

Византийская модель предусматривает, что не более определенной части (𝜷) узлов может отклоняться от предписанных протоколом действий и выполнять любое действие по своему выбору, в то время как остальные узлы остаются в соответствии с протоколом. Доказать, что конкретный протокол PoS устойчив ко всему спектру византийских действий, которые может предпринять враждебный узел, — нетривиальная задача.

Например, рассмотрим согласованные протоколы PoS с самой длинной цепочкой, в которых живость важнее безопасности. Ранние исследования безопасности консенсуса с самой длинной цепочкой были сосредоточены на демонстрации безопасности только против одной конкретной атаки — частная атака с двойной тратой, где все византийские узлы вступают в сговор, чтобы построить альтернативную цепочку в частном порядке, а затем раскрывать ее намного позже, когда она становится длиннее исходной цепочки. явление «ничто на кону», тем не менее, предлагает возможность предложить множество блоков с использованием одной и той же доли и использовать независимую случайность для увеличения вероятности построения более длинной частной цепочки. Лишь намного позже были предприняты обширные исследования, чтобы показать, что определенные конструкции консенсусных протоколов PoS с самой длинной цепочкой могут быть защищены от всех атак при определенных значениях 𝜷. (Дополнительные сведения см. в разделе «Все есть гонка, и Накамото всегда побеждает(Основной ключ) и PoSAT: Proof-of-Work, доступность и непредсказуемость без работы".)

Целый класс согласованных протоколов, протоколов Byzantine Fault Tolerant (BFT), ставит безопасность выше живучести. Они также требуют принятия византийской модели, чтобы показать, что для верхней границы 𝜷 эти протоколы детерминистически безопасны против любой атаки. (Дополнительные сведения см. в разделе «HotStuff: Консенсус BFT через призму блокчейна","РУЧЕЕК","Tendermint».)

Несмотря на свою полезность, византийская модель не учитывает никаких экономических стимулов. С поведенческой точки зрения 𝜷 часть этих узлов полностью враждебна по своей природе, а часть (1-𝜷) полностью соответствует спецификации протокола. Напротив, значительная часть узлов в протоколе PoS может быть мотивирована экономической выгодой и запускать модифицированные версии протокола в личных интересах, а не просто в соответствии с полной спецификацией протокола. В качестве яркого примера рассмотрим случай с протоколом PoS Ethereum, где большинство узлов сегодня не используют протокол PoS по умолчанию, а используют модификацию MEV-Boost, которая приводит к дополнительным вознаграждениям за счет участия в аукционном рынке MEV, а не за запуск точная спецификация протокола.

Модель теоретико-игрового равновесия

Модель теоретико-игрового равновесия пытается устранить недостаток византийской модели, используя концепции решения, такие как равновесие Нэша, для изучения того, есть ли у рационального узла экономические стимулы для следования заданной стратегии, когда все другие узлы также следуют той же стратегии. Более явно, предполагая, что все рациональны, модель исследует два вопроса:

- Если все остальные узлы следуют стратегии, предписанной протоколом, принесет ли мне наибольшую экономическую выгоду использование той же стратегии, предписанной протоколом?

- Если все остальные узлы используют одну и ту же стратегию отклонения от протокола, будет ли для меня наиболее совместимой мотивацией следовать стратегии, предписанной протоколом?

В идеале протокол должен быть разработан таким образом, чтобы ответ на оба вопроса был «да».

Неотъемлемым недостатком теоретико-игровой модели равновесия является то, что она исключает сценарий, в котором экзогенный агент может влиять на поведение узлов. Например, внешний агент может установить взятку, чтобы побудить рациональные узлы действовать в соответствии с предписанной стратегией. Еще одно ограничение заключается в том, что предполагается, что каждый из узлов имеет независимое агентство для принятия собственных решений о том, какой стратегии следовать, исходя из своей идеологии или экономических стимулов. Но это не охватывает сценарий, в котором группа узлов вступает в сговор для формирования картелей или когда эффект масштаба поощряет создание централизованной организации, которая по существу контролирует все узлы ставок.

Отделение издержек коррупции от прибыли от коррупции

Несколько исследователей предложили модель анализа коррупции для анализа безопасности любого протокола PoS, хотя никто не использовал ее для более глубокого анализа. Модель начинается с двух вопросов: (1) Каковы минимальные затраты, понесенные злоумышленником для успешного выполнения атаки на безопасность или живучесть протокола? и (2) Какова максимальная прибыль, которую злоумышленник может извлечь из успешного выполнения атаки на безопасность или живучесть протокола?

Рассматриваемый противник может быть

- узел, который в одностороннем порядке отклоняется от предписанной протоколом стратегии,

- группа узлов, которые активно сотрудничают друг с другом, чтобы подорвать протокол, или

- внешний противник, пытающийся повлиять на решения многих узлов посредством некоторых внешних действий, таких как подкуп.

Расчет соответствующих затрат требует учета любых затрат, понесенных на взятки, любых экономических штрафов, понесенных за выполнение византийской стратегии, и так далее. Точно так же вычисление прибыли является всеобъемлющим, что включает в себя любое внутрипротокольное вознаграждение, полученное в результате успешной атаки на протокол, любое получение стоимости от DApps, расположенных поверх протокола PoS, занятие позиций по связанным с протоколом деривативам на вторичных рынках и получение прибыли. от результирующей волатильности от атаки и так далее.

Сравнение нижней границы минимальных затрат для любого противника на проведение атаки (стоимость коррупции) с верхней границей максимальной прибыли, которую может извлечь противник (прибыль от коррупции), показывает, когда это экономически выгодно. атаковать протокол. (Эта модель использовалась для анализа Авгур и Kleros.) Это дает нам это простое уравнение:

прибыль от коррупции – стоимость коррупции = общая прибыль

Если есть возможность получить общую прибыль, то у противника есть стимул для организации атаки. В следующем разделе мы рассмотрим, как сокращение может увеличить стоимость коррупции, уменьшая или устраняя общую прибыль.

(Обратите внимание, что простым примером верхней границы прибыли от коррупции является общая стоимость активов, защищенных протоколом PoS. Можно построить более сложные границы, учитывающие автоматические выключатели, которые ограничивают передачу активов в течение периода Подробное изучение методов снижения и ограничения прибыли от коррупции выходит за рамки настоящей статьи.)

сеча

Слэшинг — это способ, с помощью которого протокол PoS экономически наказывает узел или группу узлов за выполнение стратегии, которая доказуемо отличается от заданной спецификации протокола. Как правило, чтобы применить любую форму сокращения, каждый узел должен предварительно зафиксировать некоторую минимальную сумму ставки в качестве залога. Прежде чем мы углубимся в наш анализ сокращения, мы сначала рассмотрим системы PoS с эндогенными токенами, которые полагаются на токсичность токена в качестве альтернативы сокращению.

Мы занимаемся в первую очередь изучением режущих механизмов для нарушений безопасности, а не для нарушений живучести. Мы предлагаем это ограничение по двум причинам: (1) нарушения безопасности полностью связаны с некоторыми протоколами PoS на основе BFT, но нарушения живучести не могут быть связаны ни с одним протоколом, и (2) нарушения безопасности обычно более серьезны, чем нарушения живучести, что приводит к потеря пользовательских средств, а не пользователи, неспособные совершать транзакции.

Что может пойти не так без рубки?

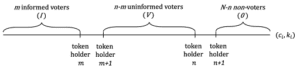

Рассмотрим протокол PoS, состоящий из N рациональные узлы (без византийских или альтруистических узлов). Предположим, для простоты расчетов, что каждый узел внес одинаковую сумму ставки. Сначала мы исследуем, почему токсичность токенов не гарантирует значительных издержек коррупции. Предположим также для единообразия во всем этом документе, что используемый протокол PoS является протоколом BFT с порогом злоумышленника ⅓.

Токен токсичности недостаточен

Распространено мнение, что токсичность токенов защищает стейкинг-протокол от любых атак на его безопасность. Токсичность токена намекает на тот факт, что если протокол будет успешно атакован, то базовый токен, который используется для стейкинга в протоколе, потеряет ценность, что лишает участвующие узлы возможности атаковать протокол. Рассмотрим сценарий, в котором 1/3 игроков взялись за руки. Эти узлы могут сотрудничать, чтобы нарушить безопасность протокола. Но вопрос в том, можно ли это делать безнаказанно.

Если общая стоимость токена, в который вложена доля, строго зависит от безопасности протокола, то любая атака на безопасность протокола может обрушить его общую стоимость до нуля. Конечно, на практике она будет сведена не до нуля, а до некоторого меньшего значения. Но чтобы представить наиболее веские доводы в пользу силы токсичности токенов, мы предположим, что токсичность токенов работает идеально. Стоимость повреждения для любой атаки на протокол — это общее количество токенов, удерживаемых рациональными узлами, атакующими систему, которые должны быть готовы потерять всю эту ценность.

Теперь мы анализируем стимулы для сговора и взяточничества в системе PoS с токсичностью токенов без сокращения. Предположим, что внешний противник устанавливает взятку со следующими условиями:

- Если узел выполняет стратегию, продиктованную противником, но атака на протокол не удалась, то узел получает вознаграждение. B1 от противника.

- Если узел выполняет стратегию, продиктованную противником, и атака на протокол прошла успешно, то узел получает вознаграждение. B2 от противника.

Мы можем нарисовать следующую матрицу выплат для узла, который внес ставку Sи R вознаграждение от участия в протоколе PoS:

| Атака не удалась | Атака успешна | |

| Узел, не берущий взятку и не отклоняющийся от протокола | С + Р | 0 |

| Узел соглашается принять взятку | С + Б1 | B2 |

Предположим, что противник устанавливает выплату взятки так, что B1>R и B2>0В таком случае получение взяток от противника дает более высокую выплату, чем любая другая стратегия, которую узел может использовать независимо от стратегии, которую используют другие узлы (доминирующая стратегия). Если 1/3 других узлов в конечном итоге примут взятку, они могут атаковать безопасность протокола (это потому, что мы предполагаем, что используем протокол BFT, порог злоумышленника которого составляет ⅓). Теперь, даже если текущий узел не берет взятку, знак в любом случае потеряет свою ценность из-за токсичности токена (верхняя правая ячейка в матрице). Следовательно, для узла совместимо по стимулу принять B2 взятка. Если только небольшая часть узлов принимает взятку, знак не потеряет ценность, но узел может извлечь выгоду из отказа от вознаграждения R и вместо этого получить B1 (левый столбец в матрице). В случае успешной атаки, когда 1/3 узлов согласилась принять взятку, общие затраты, понесенные противником при выплате взятки, составляют не менее (frac{N}{3}) × B2. Тэто цена коррупции. Однако единственным условием B2 заключается в том, что он должен быть больше нуля, и, следовательно, B2 может быть установлен близко к нулю, что будет означать, что стоимость коррупции незначительна. Эта атака известна как «P+ε" атака.

Одним из способов суммирования этого эффекта является то, что токсичности токенов недостаточно, потому что последствия плохих действий социализированы: токсичность токенов полностью обесценивает ценность токенов и одинаково влияет на хорошие и плохие узлы. С другой стороны, выгода от получения взятки приватизирована и ограничена только теми рациональными узлами, которые фактически берут взятку. Нет один к одному последствий только для тех, кто берет взятку, то есть в системе нет не работающей версии «кармы».

Всегда ли действует токсичность токенов?

Еще один миф, распространенный в экосистеме, заключается в том, что каждый протокол PoS может иметь некоторую степень защиты за счет токсичности токенов. Но на самом деле экзогенный стимул токсичности токена не может быть распространен на определенные классы протоколов, где оценка токена которая используется в качестве деноминации для ставок, не зависит от того, насколько безопасно работают эти протоколы. Одним из таких примеров является протокол повторного стейкинга, такой как EigenLayer, где ETH, используемый протоколом Ethereum, повторно используется для обеспечения экономической безопасности других протоколов. Учтите, что 10% ETH повторно стейкаются с использованием EigenLayer для проверки новой боковой цепи. Даже если все участники EigenLayer сообща нарушат правила безопасности сайдчейна, цена ETH вряд ли упадет. Таким образом, токсичность токенов не может быть передана на услуги с повторной ставкой, что означает нулевую стоимость коррупции.

Как помогает слэш?

В этом разделе мы объясним, как резкое сокращение может значительно увеличить стоимость коррупции в двух случаях:

- децентрализованный протокол под взятки, и

- Протоколы PoS, в которых токсичность токена не подлежит передаче.

Защита от взяточничества

Протоколы могут использовать рубку, чтобы существенно увеличить стоимость коррупции для внешнего противника, который пытается атаковать с целью взяточничества. Чтобы лучше объяснить это, мы рассмотрим пример цепочки PoS на основе BFT, которая требует стейкинга собственного токена цепочки. и не менее ⅓ от общей доли должно быть повреждено для любой успешной атаки на ее безопасность (в форме двойной подписи). Предположим, внешний противник может подкупить не менее ⅓ от общей суммы ставки, чтобы выполнить двойную подпись. Свидетельство двойной подписи может быть отправлено на канонический форк, который отсекает узлы, принявшие взятку от противника и дважды подписавшиеся. Предполагая, что каждый узел делает ставку S токены и все слэшированные токены сжигаются, получаем следующую платежную матрицу:

| Атака не удалась | Атака успешна | |

| Узел, не берущий взятку и не отклоняющийся от протокола | С + Р | S |

| Узел соглашается принять взятку | B1 | B2 |

При слэшинге, если узел согласен принять взятку и атака не удалась, то его ставка S получает разрез в канонической развилке (нижняя левая ячейка в матрице), что контрастирует с предыдущим сценарием подкупа, где не было разреза. С другой стороны, узел никогда не потеряет свою долю. S в каноническом форке, даже если атака прошла успешно (правая верхняя ячейка в матрице). Если для успешной атаки требуется, чтобы ⅓ от общей доли было повреждено, стоимость искажения должна быть не менее (frac{N}{3}) × S, что существенно больше, чем стоимость коррупции без сокращения.

Защита, когда токсичность токена не подлежит передаче

В протоколах PoS, в которых используется стейкинг с токеном. чья оценка не зависит от безопасности протокола, токсичность токена не подлежит передаче. Во многих таких системах этот протокол PoS находится поверх другого базового протокола. Затем базовый протокол разделяет безопасность с протоколом PoS, развертывая механизмы разрешения споров в базовом протоколе для разрешения споров и предоставляя базовому протоколу агентство для доказуемого сокращения узлов, связанных с протоколом PoS.

Например, если византийское действие в протоколе PoS объективно приписывается враждебному узлу в базовом протоколе, то его доля в протоколе PoS будет сокращена в базовом протоколе. Пример такого протокола PoS: собственный слой, который включает перестейкинг, который позволяет различным задачам проверки получать безопасность от базового протокола Ethereum. Если узел, повторно размещающий ставки в EigenLayer, применяет византийскую стратегию в задаче проверки на EigenLayer, где византийские действия могут быть объективно приписаны, тогда можно доказать, что этот узел является враждебным для Ethereum, и его доля будет сокращена (независимо от того, насколько велика ставка). ). Предполагая, что каждый узел повторно ставит ставки S, все урезанные токены сжигаются и получают вознаграждение R от участия, мы строим платежную матрицу ниже:

| Атака не удалась | Атака успешна | |

| Узел, не берущий взятку и не отклоняющийся от протокола | С + Р | S |

| Узел соглашается принять взятку | B1 | B2 |

Поскольку мы рассматриваем задачу проверки, в которой любое византийское действие можно объективно отнести, даже если узел ведет себя честно, но атака прошла успешно, узел не будет слэширован на Ethereum (верхняя правая ячейка в матрице). С другой стороны, нода, согласившаяся взять взятку и ведущая себя враждебно, будет объективно урезана на Ethereum (нижняя строка в матрице). Если для успешной атаки требуется, чтобы ⅓ общей доли было повреждено, стоимость искажения будет как минимум (frac{N}{3}) × S.

Мы также рассматриваем крайний случай, когда вся ставка с протоколом PoS сосредоточена в руках одного узла. Это важный сценарий, поскольку он предполагает возможную централизацию ставок. Учитывая наше предположение об отсутствии токсичности токена при повторном размещении токена, если нет сокращения, централизованный узел может вести себя в византийской манере безнаказанно. А вот с слэшем этот византийский централизованный узел можно наказать в базовом протоколе.

Слэшинг для атрибутивных атак против слэшинга для неатрибутивных атак

Существует важная тонкость между рубкой для атрибутивных атак и рубкой для атак без атрибутов. Рассмотрим случай сбоев безопасности в протоколе BFT. Обычно они возникают из-за византийского действия двойной подписи с целью нанести ущерб безопасности блокчейна — пример атрибутивной атаки, поскольку мы можем точно определить, какие узлы атаковали безопасность системы. С другой стороны, византийское действие по цензуре транзакций, направленное на снижение жизнеспособности блокчейна, является примером атаки без атрибутов. В первом случае слэшинг может быть выполнен алгоритмически путем предоставления свидетельства двойной подписи в конечный автомат блокчейна.

Напротив, сокращение для цензурирования транзакций не может быть выполнено алгоритмически, потому что нельзя доказать алгоритмически, активно ли узел подвергает цензуре или нет. В этом случае протоколу, возможно, придется полагаться на социальный консенсус для выполнения сокращения. Определенная часть узлов может провести хард-форк, чтобы указать слешинг тех узлов, которые обвиняются в участии в цензуре. Только в случае достижения социального консенсуса этот хард-форк будет считаться каноническим форком.

Мы определили стоимость коррупции как минимальную стоимость атаки на систему безопасности. Однако нам нужно свойство протокола PoS, называемое отчетность, что означает, что в случае потери безопасности протокола должен быть способ возложить вину на часть узлов (⅓ узлов для протокола BFT). Оказывается, анализ того, какие протоколы подотчетны, имеет нюансы (см. статья о судебной экспертизе протокола BFT). Кроме того, оказывается, что динамически доступные протоколы с самой длинной цепочкой (например, PoSAT) не может быть ответственным. (Сee эта бумага для демонстрации компромисса между динамическая доступность и подотчетность, и некоторые способы решения такие фундаментальные компромиссы.)

Подводные камни сокращения и смягчения последствий

Как и в случае с любой другой техникой, рубящие удары сопряжены с определенными рисками, если их применять неаккуратно:

- Неправильно настроенные клиенты/потеря ключей. Одна из ловушек сокращения заключается в том, что невиновные узлы могут подвергнуться непропорциональному наказанию из-за непреднамеренных ошибок, таких как неправильно настроенные ключи или потеря ключей. Чтобы решить проблемы, связанные с непропорциональным сокращением честных узлов за непреднамеренные ошибки, протоколы могут принять определенные кривые сокращения, которые мягко наказывают, когда только небольшая сумма ставки ведет себя несовместимо с протоколом, но сильно наказывают, когда выполняется более пороговой доли ставки на стратегия, противоречащая протоколу. Ethereum 2.0 принял такой подход.

- Реальная угроза рубки в качестве облегченной альтернативы. Вместо разработки алгоритмического слэшинга, если бы протокол PoS не реализовывал алгоритмический слэшинг, он мог бы вместо этого полагаться на угрозу социального слэшинга, то есть в случае сбоя безопасности узлы согласятся указать на хардфорк цепочка, в которой неправильно работающие узлы теряют свои средства. Это действительно требует значительной социальной координации по сравнению с алгоритмическим слешем, но пока угроза социального слэша достоверна, теоретико-игровой анализ, представленный выше, остается верным для протоколов, которые не имеют алгоритмического слеша, а вместо этого полагаются на совершенный социальный слэш.

- Социальная резка за недостатки жизнестойкости хрупка. Социальная резка необходима для наказания за атаки, не связанные с атрибутами, такие как ошибки живости, такие как цензура. В то время как социальное сокращение теоретически может быть реализовано для неатрибутируемых ошибок, новому присоединяющемуся узлу сложно проверить, произошло ли такое социальное сокращение по правильным причинам (цензура) или потому, что узел был ошибочно обвинен. Эта двусмысленность отсутствует при использовании социальной косой черты для атрибутивных ошибок, даже если косая черта не реализована программно. Новые присоединяющиеся узлы могут продолжать проверять, что это сокращение было законным, потому что они могут проверять свои двойные подписи, даже если только вручную.

Что делать с урезанными средствами?

Есть два возможных способа справиться с урезанными средствами: сжигание и страхование.

- Горение. Самый простой способ справиться с урезанными средствами — просто сжечь их. Если предположить, что общая стоимость токенов не изменится из-за атаки, стоимость каждого токена увеличится пропорционально и станет более ценной, чем раньше. Сжигание не идентифицирует стороны, пострадавшие из-за нарушения безопасности, и компенсирует только их, вместо этого без разбора принося пользу всем не атакующим держателям токенов.

- Страхование. Более сложный механизм распределения урезанных средств, который еще не изучен, включает страховые облигации, выпущенные против урезания. Клиенты, совершающие транзакции в блокчейне, могут предварительно получить эти страховые облигации в блокчейне, чтобы защитить себя от потенциальных атак безопасности, застраховав свои цифровые активы. Когда происходит атака, ставящая под угрозу безопасность, алгоритмическое сокращение участников приводит к созданию фонда, который затем может быть распределен между страховщиками пропорционально их облигациям. (В настоящее время проводится полный анализ этих страховых облигаций.)

Статус рубки в экосистеме

Насколько нам известно, преимущества слэшинга были впервые исследованы Виталиком в этом 2014 году. гайд. Экосистема Cosmos создала первую функционирующую реализацию слэшинга в своей Консенсусный протокол BFT, который накладывает сокращение валидаторов, когда они не участвуют в предложении блоков или участвуют в двойной подписи для сомнительных блоков.

Эфириум 2.0 также включает сеча в своем протоколе PoS. Валидатор в Ethereum 2.0 может быть наказан за двусмысленные подтверждения или предложение двусмысленных блоков. Устранение недобросовестных валидаторов — это то, как Ethereum 2.0 достигает экономической завершенности. Валидатор также может быть оштрафован относительно мягко из-за отсутствия аттестаций или если он не предлагает блоки, когда он должен это делать.

Протоколы PoS без слэшинга могут быть чрезвычайно уязвимы для подкупа. Мы используем новую модель — модель анализа коррупции — для анализа сложных подкупных атак, а затем используем ее, чтобы проиллюстрировать, что Протоколы PoS с косой чертой имеют измеримую защиту от подкупа. Несмотря на то, что при включении слэшинга в протокол PoS существуют подводные камни, мы представляем некоторые возможные способы смягчения этих подводных камней. Мы надеемся, что протоколы PoS будут использовать этот анализ для оценки преимуществ сокращения в определенных сценариях, что потенциально повысит безопасность всей экосистемы.

Шрирам Каннан является адъюнкт-профессором Вашингтонского университета в Сиэтле, где он руководит лабораторией Blockchain и лабораторией теории информации. Он был докторантом Калифорнийского университета в Беркли и приглашенным постдоком в Стэнфордском университете в период с 2012 по 2014 год, до чего он получил докторскую степень. в области электротехники и вычислительной техники и магистра математики в Университете Иллинойса в Урбане Шампейн.

Субхик Деб является аспирантом факультета электротехники и вычислительной техники Вашингтонского университета, где его консультирует Шрирам Каннан. Его исследования в области блокчейнов сосредоточены на разработке протоколов для однорангового уровня и уровня консенсуса для внедрения новых функций на прикладном уровне с достижимыми гарантиями производительности при точных пороговых значениях безопасности.

Редактор: Тим Салливан

Мнения, выраженные здесь, принадлежат отдельным цитируемым сотрудникам AH Capital Management, LLC («a16z») и не являются мнением a16z или ее аффилированных лиц. Определенная информация, содержащаяся здесь, была получена из сторонних источников, в том числе от портфельных компаний фондов, управляемых a16z. Хотя информация взята из источников, считающихся надежными, a16z не проводила независимую проверку такой информации и не делает никаких заявлений о неизменной точности информации или ее уместности в данной ситуации. Кроме того, этот контент может включать стороннюю рекламу; a16z не просматривал такие рекламные объявления и не поддерживает какой-либо рекламный контент, содержащийся в них.

Этот контент предоставляется только в информационных целях и не может рассматриваться как юридическая, деловая, инвестиционная или налоговая консультация. Вы должны проконсультироваться со своими советниками по этим вопросам. Ссылки на любые ценные бумаги или цифровые активы предназначены только для иллюстративных целей и не представляют собой инвестиционную рекомендацию или предложение предоставить консультационные услуги по инвестициям. Кроме того, этот контент не предназначен и не предназначен для использования какими-либо инвесторами или потенциальными инвесторами, и ни при каких обстоятельствах на него нельзя полагаться при принятии решения об инвестировании в какой-либо фонд, управляемый a16z. (Предложение инвестировать в фонд a16z будет сделано только в меморандуме о частном размещении, договоре о подписке и другой соответствующей документации любого такого фонда, и их следует читать полностью.) Любые инвестиции или портфельные компании, упомянутые, упомянутые или описанные не являются репрезентативными для всех инвестиций в транспортные средства, управляемые a16z, и нет никаких гарантий, что инвестиции будут прибыльными или что другие инвестиции, сделанные в будущем, будут иметь аналогичные характеристики или результаты. Список инвестиций, сделанных фондами, управляемыми Andreessen Horowitz (за исключением инвестиций, в отношении которых эмитент не предоставил разрешение на публичное раскрытие информации a16z, а также необъявленных инвестиций в публично торгуемые цифровые активы), доступен по адресу https://a16z.com/investments. /.

Диаграммы и графики, представленные в нем, предназначены исключительно для информационных целей, и на них не следует полагаться при принятии каких-либо инвестиционных решений. Прошлые показатели не свидетельствуют о будущих результатах. Содержание говорит только по состоянию на указанную дату. Любые прогнозы, оценки, прогнозы, цели, перспективы и/или мнения, выраженные в этих материалах, могут быть изменены без предварительного уведомления и могут отличаться или противоречить мнениям, выраженным другими. Пожалуйста, посетите https://a16z.com/disclosures для получения дополнительной важной информации.

- SEO-контент и PR-распределение. Получите усиление сегодня.

- Платоблокчейн. Интеллект метавселенной Web3. Расширение знаний. Доступ здесь.

- Источник: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- способность

- в состоянии

- О нас

- выше

- Принять

- По

- Учетная запись

- точность

- обвиняют

- ACM

- Действие (Act):

- Действие

- действия

- активно

- на самом деле

- дополнение

- дополнительный

- адрес

- принять

- принял

- состязательный

- Реклама

- совет

- консультативный

- консультационные услуги

- филиалы

- против

- агентство

- Агент

- ДОГОВОР

- алгоритмический

- алгоритмически

- Все

- альтернатива

- Несмотря на то, что

- альтруистический

- всегда

- Двусмысленность

- количество

- анализ

- анализировать

- анализ

- и

- Andreessen

- Andreessen Horowitz

- Другой

- ответ

- Применение

- Применить

- подхода

- гайд

- оценки;

- активы

- Активы

- Юрист

- предположение

- гарантия

- атаковать

- Атакующий

- нападки

- попытки

- попытки

- Аукцион

- свободных мест

- доступен

- избегать

- Плохой

- Использование темпера с изогнутым основанием

- основанный

- , так как:

- до

- не являетесь

- распространенной

- ниже

- польза

- Преимущества

- Беркли

- ЛУЧШЕЕ

- Лучшая

- между

- Beyond

- большой

- блокчейн

- блокчейны

- Блоки

- Облигации

- Дно

- Граница

- Ломать

- приносить

- строить

- построенный

- гореть

- бизнес

- Калифорния

- призывают

- под названием

- Может получить

- не могу

- столица

- захватить

- тщательный

- осторожно

- случаев

- случаев

- категории

- Цензура

- централизация

- централизованная

- определенный

- цепь

- изменение

- характеристика

- проверка

- выбор

- обстоятельства

- класс

- классов

- явно

- клиентов

- Закрыть

- Залог

- Column

- привержен

- Общий

- сообщество

- Компании

- сравненный

- полностью

- комплекс

- уступчивый

- компромат

- компьютер

- Компьютерная инженерия

- вычисление

- концентрированный

- концентрации

- понятия

- Беспокойство

- Обеспокоенность

- состояние

- Условия

- конфликт

- Консенсус

- вследствие этого

- Рассматривать

- рассмотрение

- считается

- принимая во внимание

- Состоящий из

- составлять

- строить

- строительство

- содержание

- продолжать

- продолжается

- вопреки

- контраст

- контрольная

- спорный

- взаимодействующий

- координация

- поврежден

- Космос

- Цена

- Расходы

- может

- "Курс"

- заслуживающий доверия

- Cryptoeconomics

- DApps

- Время

- сделка

- децентрализованная

- решение

- решения

- более глубокий

- По умолчанию

- Степень

- Кафедра

- зависимый

- зависит

- развертывание

- депонированный

- Производные

- описано

- описание

- Проект

- предназначенный

- проектирование

- Несмотря на

- подробный

- подробнее

- разрушительный

- DID

- отличаться

- различный

- трудный

- Интернет

- Цифровые активы

- направление

- Раскрывать

- обсуждать

- спор

- Разрешение споров

- споры

- распространять

- распределенный

- документ

- документации

- не

- доминирующий

- Dont

- двойной

- вниз

- отрицательные стороны

- управлять

- управляемый

- Падение

- каждый

- Рано

- Экономические

- экономия

- Экономия от масштаба

- экосистема

- эффект

- уничтожение

- возникает

- позволяет

- поощрять

- одобрять

- выносливый

- принуждение

- заниматься

- привлечение

- Проект и

- достаточно

- Весь

- цельность

- организация

- одинаково

- Равновесие

- по существу

- Оценки

- ETH

- Эфириума

- Ethereum 2.0

- PoS Эфириума

- оценивать

- оценки

- Даже

- эвентуальный

- Каждая

- все члены

- , поскольку большинство сенаторов

- пример

- без учета

- выполнять

- Выполняет

- проведение

- существующий

- Объяснять

- Больше

- Разведанный

- выраженный

- обширный

- и, что лучший способ

- извлечение

- экстремальный

- чрезвычайно

- FAIL

- Ошибка

- Падение

- Водопад

- выполнимый

- Особенность

- Особенности

- несколько

- окончательность

- Во-первых,

- Первый взгляд

- внимание

- фокусируется

- следовать

- после

- вилка

- форма

- Бывший

- доля

- от

- полный

- полностью

- функционирование

- фонд

- фундаментальный

- средства

- далее

- Более того

- будущее

- Доходы

- игра

- получить

- получающий

- GitHub

- данный

- дает

- Отдаете

- Go

- хорошо

- Графики

- большой

- группы

- Рост

- гарантия

- гарантии

- Руки

- произошло

- происходит

- Жесткий

- жесткая вилка

- Аппаратные средства

- имеющий

- сильно

- Герой

- помощь

- полезный

- здесь

- High

- высший

- держать

- держатели

- надежды

- Горовиц

- Как

- Однако

- HTML

- HTTPS

- определения

- Иллинойс

- Влияние

- осуществлять

- реализация

- в XNUMX году

- важную

- внушительный

- in

- стимул

- Стимулы

- стимулировать

- включают

- В том числе

- включенный

- включения

- Увеличение

- Увеличивает

- повышение

- независимые

- самостоятельно

- указывает

- individual

- повлиять

- влияющий

- информация

- Информационный

- свойственный

- обновлять

- пример

- вместо

- страхование

- интерес

- Грин- карта инвестору

- исследует

- инвестиций

- Вложения

- Инвесторы

- вовлеченный

- независимо

- вопрос

- Выпущен

- эмитент

- IT

- присоединился

- присоединение

- ключи

- знания

- лаборатория

- большой

- слой

- вести

- Наша команда

- Юр. Информация

- легкий

- ограничение

- Ограниченный

- Список

- Длинное

- дольше

- посмотреть

- терять

- Теряет

- от

- серия

- машина

- сделанный

- Главная

- сделать

- ДЕЛАЕТ

- Создание

- управляемого

- управление

- способ

- вручную

- многих

- рынок

- Области применения:

- материалы

- математика

- матрица

- Вопрос

- Вопросы

- максимальный

- означает

- механизм

- Меморандум

- упомянутый

- методы

- MEV

- мэв-буст

- может быть

- минимальный

- Горнодобывающая промышленность

- Горное оборудование

- отсутствующий

- ошибка

- ошибки

- смягчать

- модель

- Модели

- модифицировало

- БОЛЕЕ

- самых

- Самые популярные

- мотивированные

- ГОРУ

- Накамото

- родной

- природа

- необходимо

- Необходимость

- Новые

- следующий

- узел

- узлы

- роман

- полученный

- Очевидный

- предлагают

- предлагающий

- Предложения

- ONE

- Откроется

- операционный

- Операторы

- Мнения

- Возможность

- оригинал

- Другое

- Другое

- собственный

- участвующий

- участие

- особый

- Стороны

- мимо

- платить

- пиринговых

- нарушает

- Выполнять

- производительность

- период

- разрешение

- Персонал

- перспектива

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- пожалуйста

- Точка

- Популярное

- «портфель»

- PoS

- позиции

- возможное

- потенциал

- потенциально

- мощностью

- мощный

- практика

- присутствие

- представить

- представлены

- превалирующий

- предыдущий

- предварительно

- цена

- в первую очередь

- Расставляйте приоритеты

- приоритеты

- частная

- Проблема

- Профессор

- Прибыль

- выгодную

- Прогнозы

- доказательство

- Корректор из-кола

- Доказательство-оф-работы

- собственность

- предлагает

- предложило

- перспектива

- для защиты

- защиту

- протокол

- протоколы

- доказуемо

- доказанный

- обеспечивать

- при условии

- публично

- целей

- вопрос

- Вопросы

- Гонки

- хаотичность

- Рациональный

- Читать

- реальный мир

- причины

- получила

- Рекомендация

- снижение

- Рекомендации

- назвало

- по

- относительно

- соответствующие

- складская

- оставаться

- представитель

- требовать

- требуется

- исследованиям

- исследователи

- упругий

- Постановления

- решения

- ОТДЫХ

- ограничивать

- ограничение

- в результате

- Итоги

- показывать

- отзывы

- Предложение

- Награды

- Снижение

- рисках,

- РЯД

- Run

- Бег

- безопасный

- Сохранность

- то же

- Шкала

- Сценарии

- сфера

- Сиэтл

- вторичный

- Вторичные рынки

- Раздел

- безопасный

- обеспеченный

- безопасно

- Ценные бумаги

- безопасность

- SELF

- собственный интерес

- серьезный

- Услуги

- набор

- Наборы

- Акции

- Короткое

- должен

- показывать

- боковая цепь

- Подписи

- значительный

- существенно

- подписание

- аналогичный

- Аналогичным образом

- просто

- простота

- просто

- Сидящий

- ситуация

- сеча

- небольшой

- меньше

- So

- Соцсети

- Software

- Решение

- Решения

- некоторые

- сложный

- Источники

- Space

- Говорит

- конкретный

- Спецификация

- доля

- Поставлено

- ставки

- Стейкинг

- Стэнфордский университет

- начинается

- Область

- По-прежнему

- простой

- Стратегия

- сильный

- "Студент"

- учился

- Кабинет

- предмет

- представленный

- подписка

- успешный

- Успешно

- такие

- поставки

- предполагаемый

- система

- системы

- взять

- с

- целевое

- направлена против

- Сложность задачи

- задачи

- налог

- Ассоциация

- информация

- Матрица

- Государство

- их

- сами

- следовательно

- в нем

- В третьих

- сторонние

- угроза

- порог

- Через

- по всему

- время

- в

- сегодня

- знак

- держатели токенов

- Лексемы

- топ

- Всего

- торговал

- Сделки

- перевод

- типичный

- типично

- вездесущий

- под

- лежащий в основе

- подрывать

- понимать

- На ходу

- созданного

- Университет

- Университет Калифорнии

- us

- использование

- Информация о пользователе

- средства пользователя

- пользователей

- обычно

- Проверка

- Validator

- валидаторы

- ценный

- Оценка

- ценностное

- Наши ценности

- Транспорт

- проверено

- проверить

- версия

- с помощью

- Вид

- Просмотры

- Нарушения

- виталик

- Изменчивость

- Уязвимый

- Вашингтон

- способы

- Что

- будь то

- который

- в то время как

- КТО

- будете

- готовый

- в

- без

- Работа

- работает

- работает

- бы

- Неправильно

- Ты

- ВАШЕ

- зефирнет

- нуль