СКОЛЬКО КРИПТОГРАФОВ?

Нет аудиоплеера ниже? Слушать непосредственно на Саундклауд.

С Дугом Аамотом и Полом Даклином. Интро и аутро музыка Эдит Мадж.

Вы можете слушать нас на Soundcloud, Подкасты Apple, Подкасты Google, Spotify и везде, где есть хорошие подкасты. Или просто скинь URL нашего RSS-канала в свой любимый подкэтчер.

ПРОЧИТАЙТЕ СТЕНОКРИФИК

ДУГ. Протекающие лампочки, ошибки WinRAR и «Режим полета, [ВЫСОКИЙ ТОН] вопросительный знак?»

Все это и многое другое в подкасте Naked Security.

[МУЗЫКАЛЬНЫЙ МОДЕМ]

Добро пожаловать в подкаст, все.

Я Дуг Аамот; он Пол Даклин.

Пол, твои мысли?

УТКА. Я думаю, Дуг, что…

…это было очень хорошее представление вопросительного знака.

ДУГ. Ага, я повернул голову почти в ландшафтный режим.

УТКА. [СМЕЕТСЯ] А потом один маленький дятел ударил прямо в низ, ПЛОК, просто для полного эффекта.

ДУГ. Что ж, говоря о вопросах, у нас есть отличный… Я так рада Эта неделя в истории технологий.

УТКА. Очень хороший там!

Сегемейстер вернулся!

ДУГ. Если кто-нибудь когда-либо слышал о мисс Мэннерс, так это обозреватель советов Джудит Мартин.

Ей 84 года, и она все еще дает советы.

Итак, в своей колонке от 26 августа 1984 года она отвечает на очень важный вопрос.

Теперь мне нужно прочитать это дословно, потому что описание слишком хорошее: это с сайта Computerhistory.org, отличного сайта, если вы увлекаетесь историей технологий.

В своей колонке от 26 августа мисс Мэннерс сталкивается с новой сферой этикета…

Помните, это 1984 год!

…как она ответила на беспокойство читателя по поводу набора личной корреспонденции на персональном компьютере.

Заинтересованный человек сказал, что пользоваться компьютером было удобнее, но его беспокоило плохое качество матричного принтера и копирование частей одной буквы в другую.

Мисс Мэннерс ответила, что компьютеры, как и пишущие машинки, обычно не подходят для личной переписки.

Получатель может спутать письмо с лотерейным билетом.

УТКА. [ГРОМЫЙ СМЕХ] У вас есть четыре туза?

Вот три… сотрите свою счастливую букву и посмотрите. [БОЛЬШЕ СМЕХА]

ДУГ. И она отметила:

Если кто-нибудь из ваших друзей когда-нибудь увидит, что ваше письмо другому содержит идентичные ингредиенты, у вас больше не будет проблем с перепиской.

Например, вы закончили переписку с этим другом, потому что дружба закончилась.

УТКА. Да, вопрос ответит сам собой. [СМЕХ]

ДУГ. В точку.

Ладно, давайте разбираться.

Здесь у нас есть пара ошибок WinRAR… помните WinRAR?

Один из них: «Проблема безопасности, связанная с записью за пределами допустимого диапазона».

И во-вторых: «WinRAR может запустить неправильный файл после того, как пользователь дважды щелкнет элемент в специально созданном архиве».

Пол, что здесь происходит с WinRAR?

Используете WinRAR? Обязательно исправьте эти ошибки выполнения кода…

УТКА. Ну, WinRAR… многие люди помнят это из старых времен, когда архивы обычно хранились на нескольких дискетах или представляли собой множество отдельных небольших текстовых сообщений на интернет-форумах.

WinRAR, если хотите, установил стандарт, упрощающий сопоставление множества отдельных источников, объединение их вместе и создание того, что, как мне кажется, это называется «томом восстановления».

Это была одна или несколько дополнительных частей, так что если одна или несколько исходных частей повреждены, повреждены или даже (как вы можете себе представить в случае дискет или загруженных фрагментов на онлайн-форум) полностью отсутствуют, программа могла автоматически восстановить недостающая часть основана на данных исправления ошибок в этом томе восстановления.

И, к сожалению, в (я полагаю) более старом коде продукта, который имел дело со старой системой восстановления ошибок…

…насколько я понимаю (очевидно, они не раскрывают точных подробностей), вы отправляете кому-то архив с поврежденной частью, что вынуждает WinRAR пойти и использовать том восстановления, чтобы попытаться разобраться с битом это было повреждено.

А при обработке данных восстановления происходит переполнение буфера, при котором происходит запись за пределы буфера, что может привести к удаленному выполнению кода.

Это CVE-2023-40477, где попытка восстановления после сбоя приводит к ошибке, которую можно использовать для удаленного выполнения кода.

Поэтому, если вы являетесь пользователем WinRAR, убедитесь, что вы установили патч.

Потому что недавно инициатива Zero Day Initiative и WinRAR скоординировали раскрытие этой информации; все знают, что эта ошибка уже существует.

ДУГ. Второй баг менее серьезен, но все равно остается багом…

УТКА. Очевидно, мошенники использовали его для того, чтобы обманом заставить людей установить вредоносное ПО для кражи данных или мошенничество с криптовалютой, кто бы мог подумать?

Учитывая, что я не являюсь пользователем WinRAR, я не смог это проверить, но насколько я понимаю, вы можете открыть архив, и когда вы зайдете к чему-то в архиве, *вы по ошибке получите не тот файл*.

ДУГ. Хорошо, значит, версия 6.23, если вы все еще используете WinRAR.

Наша следующая история из серии «Как они нашли эту ошибку?» файл.

Исследователи обнаружили, как заставить вас думать, что ваш iPhone находится в режиме полета, хотя на самом деле мобильные данные остаются включенными.

«Змеи в режиме полета» — что, если ваш телефон говорит, что он не в сети, но это не так?

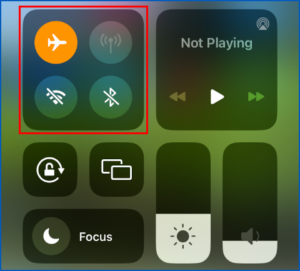

УТКА. Я собирался написать это, потому что это увлекательное напоминание о том, что когда вы полагаетесь на визуальные индикаторы, предоставляемые операционной системой или приложением, скажем, в строке состояния или, на iPhone, в так называемом Центре управления, который это кнопки, которые появляются, когда вы проводите пальцем вверх от нижней части экрана…

Там есть небольшой значок самолета, и если вы нажмете на него, вы перейдете в режим полета.

И поэтому исследователи из Jamf пришли к выводу, что, учитывая, что это рабочий процесс, который делает большинство людей, если они хотят временно убедиться, что их телефон находится в автономном режиме: «Насколько сильно вы можете полагаться на такие индикаторы, как тот Центр управления, который вы проводите пальцем по своему iPhone?»

И они обнаружили, что большую часть времени действительно можно обмануть большинство людей!

Они нашли способ, согласно которому, когда вы нажимаете на значок самолета, он должен становиться оранжевым, а все остальные значки, показывающие радиосвязь, должны тускнеть… ну, они обнаружили, что могут сделать этот самолет оранжевым, но они может подавить выключение бита мобильных данных.

Похоже, вы находитесь в режиме полета, но на самом деле ваше мобильное соединение для передачи данных все еще действует в фоновом режиме.

А затем они рассудили, что если бы кто-то действительно серьезно относился к безопасности, они бы подумали: «Ну, я хочу убедиться, что меня отключили».

И я бы следовал именно тому рабочему процессу, который они предлагают в своей исследовательской статье, а именно: я бы открыл свой браузер, перешел бы на сайт (например, nakedsecurity.sophos.com) и проверил бы, что система выдал мне ошибку: «Вы находитесь в режиме полета. Вы не можете выйти в Интернет».

В тот момент я был бы склонен поверить, что действительно отключил свой телефон от сети.

Но исследователи нашли способ заставить отдельные приложения убедить вас, что вы находитесь в режиме полета, тогда как на самом деле все, что они сделали, — это запретили доступ к мобильным данным этому конкретному приложению.

Обычно, когда вы заходите в Safari и говорите, что Safari не разрешено использовать мои мобильные данные, вы должны получить сообщение об ошибке примерно следующего содержания: «Мобильные данные отключены для Safari».

Если бы вы увидели это сообщение во время проверки подключения, вы бы поняли: «Эй, это означает, что мобильные данные в целом все еще включены; оно отключено только для этого конкретного приложения. Это не то, чего я хочу: я хочу, чтобы это было для всех».

Поэтому они нашли способ подделать это сообщение.

Он отображает надпись: «Вы находитесь в режиме полета. Вы не можете выйти в Интернет».

Это отличное напоминание о том, что иногда ты не можешь поверить в то, что видишь на экране.

Полезно иметь два способа проверки того, находится ли ваш компьютер в том состоянии безопасности или на том уровне безопасности, на котором вы хотите, чтобы он находился.

На случай, если кто-то пустит вам пыль в глаза.

ДУГ. Хорошо, мне очень приятно сообщить, что мы будем следить за этим.

И последнее, но не менее важное: любой, кто настраивал интеллектуальное устройство, уже знает этот процесс.

Устройство передает себя как точку доступа.

Вы подключаетесь к этой точке доступа с помощью своего телефона, сообщаете ему, какая *ваша* точка доступа, вместе с паролем Wi-Fi.

И что может пойти не так?

Оказывается, Пол, несколько вещей могут пойти не так!

УТКА. Да.

В этой конкретной статье исследователи сосредоточились на продукте под названием TP-Link Tapo L530E.

Я не хочу указывать здесь пальцем конкретно на TP-Link… в статье они сказали, что выбрали именно этот вариант, потому что, насколько они могли видеть (а все исследователи, я думаю, итальянцы), это было наиболее широко продаваемая так называемая умная лампочка через Amazon в Италии.

ДУГ. Что ж, это тоже интересно… мы говорим об этих устройствах Интернета вещей и обо всех проблемах с безопасностью, которые они имеют, потому что их защите не уделяется много внимания.

Но такая компания, как TP-Link, крупная и уважаемая.

И можно предположить, что из компаний-производителей устройств Интернета вещей именно эта будет уделять немного больше внимания безопасности.

УТКА. Да, в этих уязвимостях определенно были какие-то ляпы в коде, которых не следовало допускать, и мы к этому еще вернемся.

И есть некоторые проблемы, связанные с аутентификацией, которые довольно сложно решить для такого небольшого и простого устройства, как лампочка.

Хорошей новостью является то, что, как написали исследователи в своей статье: «Мы связались с TP-Link через их программу исследования уязвимостей, и сейчас они работают над каким-то патчем».

Я не знаю, почему они решили раскрыть это и опубликовать статью именно сейчас.

Они не сказали, договорились ли они о дате раскрытия информации, и не сказали, когда они сообщили об этом TP-Link и сколько времени им дали на данный момент, что, на мой взгляд, было немного жаль.

Если бы они собирались раскрыть информацию, потому что считали, что TP-Link потребовала слишком много времени, они могли бы так и сказать.

Если бы прошло не очень много времени, они могли бы немного подождать.

Но они не предоставили никакого кода для копирования и вставки, который можно было бы использовать для использования этих уязвимостей, так что, тем не менее, из этого можно извлечь несколько полезных уроков.

Главный из них, по-видимому, заключается в том, что когда вы впервые настраиваете лампочку, необходимо приложить некоторые усилия, чтобы убедиться, что приложение и лампочка уверены, что они взаимодействуют с правильным типом кода в другой конец.

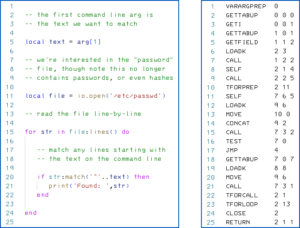

Но даже несмотря на то, что для этого предпринимаются некоторые усилия, он основан на том, что мы могли бы в шутку назвать «криптографическим хэшем с ключом»… но ключ жестко запрограммирован, и, как обнаружили исследователи, им даже не нужно было идти и разбирать код для поиска ключа, поскольку его длина составляла всего 32 бита.

Таким образом, они смогли восстановить его методом грубой силы за 140 минут.

ДУГ. Чтобы внести ясность, злоумышленнику необходимо находиться в пределах досягаемости от вас, установить мошенническую точку доступа, которая выглядит как ваша лампочка, и заставить вас подключиться к ней.

И тогда они смогут заставить вас ввести пароль Wi-Fi и пароль к вашей учетной записи TP-Link, и они получат все это.

Но они должны быть физически в пределах досягаемости от вас.

УТКА. Атака не может быть организована удаленно.

Это не значит, что кто-то может просто отправить вам сомнительную ссылку с другого конца света и получить все эти данные.

Но были и другие ошибки, Дуг.

ДУГ. Да, как уже упоминалось, несколько вещей пошло не так.

Похоже, что отсутствие аутентификации отразилось и на процессе установки.

УТКА. Да.

Очевидно, что действительно важно, когда установка начинается, так это то, что трафик между приложением и устройством шифруется.

В этом случае это работает так: приложение отправляет открытый ключ RSA лампочке, а лампочка использует его для шифрования и отправки обратно одноразового 128-битного ключа AES для сеанса.

Проблема в том, что, как и в случае с тем первоначальным обменом информацией, лампочка не прилагает никаких усилий, чтобы сообщить приложению: «Да, я действительно лампочка».

Создав эту фальшивую точку доступа и зная волшебный ключ для обмена фразами «ты здесь?/да, я здесь»… воспользовавшись этой дырой, самозванец может заманить вас к неправильной точке доступа.

И тогда никакой дальнейшей аутентификации не будет.

Лампочка-самозванец может вернуться и сказать: «Вот суперсекретный ключ, который знаем только ты и я».

Итак, вы безопасно общаетесь…

…с самозванцем!

ДУГ. Конечно, к настоящему времени мы покончили с проблемами, верно?

УТКА. Что ж, они обнаружили еще две уязвимости, и в каком-то смысле третья из них обеспокоила меня больше всего.

После того, как вы установили этот сеансовый ключ для безопасной связи, вы можете предположить, что процесс шифрования будет выполнен правильно.

Насколько я понимаю, кодеры TP-Link допустили фундаментальную ошибку в реализации криптографии.

Они использовали AES в так называемом режиме CBC, или режиме «цепочки блоков шифрования».

Этот режим предназначен для того, чтобы гарантировать, что если вы отправите пакет с одними и теми же данными два, три, четыре или более раз, вы не сможете распознать, что это одни и те же данные.

При повторяющихся данных, даже если злоумышленник не знает, что это за данные, он может увидеть, что одно и то же происходит снова и снова.

Когда вы используете AES в режиме CBC, вы запускаете процесс шифрования с помощью так называемого IV или «вектора инициализации», прежде чем начать шифровать каждый пакет.

Теперь ключ должен быть секретом.

Но вектор инициализации этого не делает: вы фактически помещаете его в данные в начале.

Важно то, что каждый раз оно должно быть разным.

В противном случае, если вы повторите IV, то при шифровании одних и тех же данных одним и тем же ключом вы каждый раз получите один и тот же зашифрованный текст.

Это создает шаблоны в ваших зашифрованных данных.

А зашифрованные данные никогда не должны отображать какие-либо закономерности; он должен быть неотличим от случайного потока вещей.

Похоже, что эти программисты с самого начала сгенерировали ключ и вектор инициализации, а затем, когда у них появлялись данные для отправки, они повторно использовали тот же ключ и тот же вектор инициализации.

[ОЧЕНЬ СЕРЬЕЗНО] Не делай этого!

Хорошая памятка — запомнить еще одно слово на криптографическом жаргоне: «nonce», что является сокращением от «число, использованное один раз».

И намек прямо в имени, Дуг.

ДУГ. Хорошо, мы уже все рассмотрели, или есть еще одна проблема?

УТКА. Последняя проблема, которую обнаружили исследователи, а именно проблема того, правильно ли используются векторы инициализации (хотя это более острая проблема, если они не используются), заключается в том, что ни один из запросов и ответов, отправляемых туда и обратно, не имел надежной временной метки. это означало, что можно было повторно отправить старый пакет данных, не зная, о чем он идет речь.

Помните, что оно зашифровано; вы не можете читать внутри него; вы не можете создать свой собственный… но вы можете взять старый пакет, скажем, вчерашний, и воспроизвести его сегодня, и вы увидите (даже если злоумышленник не знает, что этот пакет данных может сделать), почему это может создать хаос.

ДУГ. Итак, похоже, что перед командой инженеров TP-Link стоит интересная задача на ближайшие пару недель или месяцев.

И, кстати, Ричард вмешивается в эту историю и задает новую версию старого вопроса:

Сколько криптографов нужно, чтобы обновить лампочку?

Этот вопрос меня очень позабавил.

УТКА. Я тоже. [СМЕЕТСЯ]

Я подумал: «О, я должен был это предвидеть».

ДУГ. И ваш ответ:

По крайней мере 280 для устаревших фитингов и до 2256 для современного освещения.

Красиво ответил! [СМЕХ]

УТКА. Это намек на текущие криптографические стандарты, согласно которым у вас должно быть то, что широко известно как 128-битная защита, по крайней мере, для текущих реализаций.

Но, судя по всему, в устаревших системах 80 бит безопасности, по крайней мере на данный момент, вполне достаточно.

Такова была предыстория этой шутки.

ДУГ. Отлично.

Хорошо, большое спасибо, Ричард, что прислал это.

Если у вас есть интересная история, комментарий или вопрос, которые вы хотели бы отправить, мы будем рады прочитать в подкасте.

Вы можете написать на почту tip@sophos.com, прокомментировать любую из наших статей или связаться с нами в социальных сетях: @nakedsecurity.

Это наше шоу на сегодня; большое спасибо, что выслушали.

Для Пола Даклина я Дуг Аамот, напоминаю вам до следующего раза…

ОБА. Оставайтесь в безопасности!

[МУЗЫКАЛЬНЫЙ МОДЕМ]

- SEO-контент и PR-распределение. Получите усиление сегодня.

- PlatoData.Network Вертикальный генеративный ИИ. Расширьте возможности себя. Доступ здесь.

- ПлатонАйСтрим. Интеллект Web3. Расширение знаний. Доступ здесь.

- ПлатонЭСГ. Автомобили / электромобили, Углерод, чистые технологии, Энергия, Окружающая среда, Солнечная, Управление отходами. Доступ здесь.

- ПлатонЗдоровье. Биотехнологии и клинические исследования. Доступ здесь.

- ЧартПрайм. Улучшите свою торговую игру с ChartPrime. Доступ здесь.

- Смещения блоков. Модернизация права собственности на экологические компенсации. Доступ здесь.

- Источник: https://nakedsecurity.sophos.com/2023/08/24/s3-ep149-how-many-cryptographers-does-it-take-to-change-a-light-bulb/

- :имеет

- :является

- :нет

- :куда

- $UP

- 1984

- 23

- 26%

- 32

- 80

- 84

- a

- в состоянии

- О нас

- доступ

- Учетная запись

- на самом деле

- дополнительный

- совет

- AES

- После

- снова

- против

- решено

- помощь

- самолет

- Все

- разрешено

- вдоль

- в порядке

- Несмотря на то, что

- am

- Amazon

- an

- и

- анонсировать

- Другой

- ответ

- ответы

- любой

- кто угодно

- откуда угодно

- приложение

- Apple

- Программы

- архив

- архивам

- МЫ

- гайд

- статьи

- AS

- предполагать

- At

- атаковать

- аудио

- Август

- Аутентификация

- автор

- автоматически

- прочь

- назад

- фон

- бар

- основанный

- BE

- , так как:

- становиться

- было

- до

- за

- не являетесь

- верить

- ниже

- между

- Beyond

- большой

- Немного

- Заблокировать

- взрывать

- Дно

- широко

- браузер

- грубая сила

- буфер

- переполнение буфера

- Ошибка

- ошибки

- но

- by

- призывают

- под названием

- пришел

- CAN

- проводятся

- случаев

- Вызывать

- Причины

- Центр

- конечно

- вызов

- изменение

- проверка

- контроль

- выбрал

- Очистить

- код

- Кодирование

- Column

- COM

- как

- комментарий

- общаться

- общение

- Связь

- Компании

- Компания

- полный

- полностью

- компьютер

- компьютеры

- Беспокойство

- обеспокоенный

- Свяжитесь

- связи

- связь

- строить

- содержит

- современный

- контроль

- Удобно

- согласованный

- копирование

- соответствующий

- поврежден

- может

- Пара

- покрытый

- Создайте

- Создающий

- криптовалюта

- криптографический

- Текущий

- данным

- доступ к данным

- Время

- день

- Дней

- сделка

- определенно

- подробнее

- устройство

- Устройства

- DID

- различный

- Раскрывать

- раскрытие

- отключившийся

- открытый

- Дисплей

- дисплеев

- do

- приносит

- не

- сделанный

- Dont

- DOT

- Дуг

- Падение

- каждый

- легко

- эффект

- усилие

- зашифрованный

- шифрование

- конец

- Проект и

- достаточно

- обеспечивать

- запись

- ошибка

- установленный

- Даже

- НИКОГДА

- Каждая

- все члены

- многое

- точно,

- пример

- отлично

- обмена

- возбужденный

- выполнение

- Эксплуатировать

- Эксплуатируемый

- эксплуатации

- дополнительно

- Глаза

- Глаза

- факт

- не настоящие

- далеко

- увлекательный

- фигура

- фигурный

- Файл

- Найдите

- Во-первых,

- Впервые

- внимание

- следует

- Что касается

- Форс-мажор

- Войска

- вперед

- Форум

- найденный

- 4

- друг

- друзья

- Дружба

- от

- полный

- fun

- фундаментальный

- далее

- Общие

- в общем

- порождать

- получить

- Дайте

- данный

- дает

- Отдаете

- Go

- идет

- будет

- хорошо

- большой

- значительно

- было

- Управляемость

- Руки

- Случай

- Есть

- имеющий

- he

- услышанный

- помогает

- ее

- здесь

- High

- история

- Удар

- Отверстие

- Как

- How To

- HTTPS

- i

- ICON

- иконки

- идентичный

- if

- картина

- реализация

- реализации

- важную

- in

- наклонены

- индикаторы

- individual

- начальный

- Инициатива

- внутри

- Установка

- интересный

- Интернет

- в

- с участием

- КАТО

- IoT-устройство

- несколько устройств

- iPhone

- вопрос

- вопросы

- IT

- итальянский

- Италии

- ЕГО

- саму трезвость

- жаргон

- всего

- Сохранить

- Основные

- Знать

- знание

- известный

- Отсутствие

- пейзаж

- Фамилия

- УЧИТЬСЯ

- наименее

- уход

- Наследие

- Меньше

- Уроки

- письмо

- уровень

- легкий

- лампочки

- Освещение

- такое как

- Вероятно

- линий

- LINK

- Listening

- мало

- Длинное

- ВЗГЛЯДЫ

- серия

- громкий

- любят

- сделанный

- магия

- Главная

- сделать

- ДЕЛАЕТ

- Создание

- вредоносных программ

- многих

- отметка

- Мартин

- матрица

- Май..

- me

- означает

- означает,

- упомянутый

- сообщение

- может быть

- мыслящий

- Минут

- отсутствующий

- ошибка

- Мобильный телефон

- режим

- месяцев

- БОЛЕЕ

- самых

- много

- с разными

- Музыка

- музыкальный

- my

- Голая Безопасность

- Голый Подкаст Безопасности

- имя

- а именно

- Необходимость

- потребности

- сеть

- никогда

- Тем не менее

- Новые

- Новости

- следующий

- нет

- Ничто

- отметил,

- сейчас

- номер

- of

- от

- оффлайн

- Старый

- on

- консолидировать

- ONE

- онлайн

- только

- открытый

- операционный

- операционная система

- or

- Апельсин

- оригинал

- Другое

- наши

- внешний

- за

- пара

- бумага & картон

- часть

- особый

- особенно

- части

- Пароль

- Патчи

- паттеранами

- Пол

- Люди

- личного

- Телефон

- Физически

- Часть

- Платон

- Платон Интеллектуальные данные

- ПлатонДанные

- игрок

- удовольствие

- Подкаст

- Подкасты

- Точка

- состояния потока

- возможное

- возможно

- Блог

- Простое число

- Проблема

- проблемам

- процесс

- производит

- Продукт

- FitPartner™

- Программисты

- при условии

- что такое варган?

- публичный ключ

- публиковать

- тянущий

- положил

- Полагая

- вопрос

- Вопросы

- Радио

- случайный

- ассортимент

- Читать

- на самом деле

- область

- причина

- недавно

- признать

- Recover

- выздоровление

- понимается

- рассматривать

- полагаться

- опираясь

- помнить

- удаленные

- повторять

- повторный

- представление

- Запросы

- исследованиям

- исследователи

- снова использовать

- Ричард

- правую

- повышение

- RSA

- Новости

- Safari

- Сказал

- то же

- видел

- сообщили

- поговорка

- говорит

- поцарапать

- экран

- Во-вторых

- Secret

- безопасный

- обеспечение

- безопасность

- посмотреть

- кажется

- видит

- Отправить

- отправка

- посылает

- послать

- отдельный

- серьезный

- Сессия

- набор

- установка

- установка

- несколько

- она

- Короткое

- должен

- показывать

- сторона

- просто

- сайте

- небольшой

- умный

- So

- уже

- Соцсети

- проданный

- РЕШАТЬ

- некоторые

- Кто-то

- удалось

- в некотором роде

- Soundcloud

- Источники

- Говоря

- специально

- конкретный

- Spotify

- стандарт

- стандартов

- Начало

- начинается

- Статус:

- оставаться

- По-прежнему

- История

- поток

- сильно

- отправить

- предлагать

- предполагаемый

- Убедитесь

- безусловно,

- Тотализатор

- система

- системы

- взять

- приняты

- Говорить

- Нажмите

- команда

- технологии

- сказать

- тестXNUMX

- Тестирование

- спасибо

- Спасибо

- который

- Ассоциация

- мир

- их

- Их

- тогда

- Там.

- Эти

- они

- задача

- вещи

- think

- мышление

- В третьих

- этой

- хоть?

- мысль

- три

- Через

- время

- раз

- в

- сегодня

- вместе

- TONE

- слишком

- трафик

- стараться

- Оказалось

- Получается

- два

- напишите

- типично

- понимать

- понимание

- К сожалению

- до

- Обновление ПО

- загружено

- URL

- us

- использование

- используемый

- Информация о пользователе

- использования

- через

- версия

- очень

- с помощью

- объем

- Уязвимости

- уязвимость

- хотеть

- законопроект

- Путь..

- способы

- we

- неделя

- Недели

- ЧТО Ж

- пошел

- были

- Что

- когда

- когда бы ни

- будь то

- который

- в то время как

- КТО

- зачем

- Wi-Fi

- широко

- будете

- в

- без

- дерево

- Word

- рабочий

- работает

- работает

- Мир

- беспокоиться

- бы

- записывать

- Неправильно

- писал

- лет

- Да

- вчера

- Ты

- молодой

- ВАШЕ

- зефирнет

- нуль

- Zero Day