Noben mehanizem ni zasnovan za Dokaz o deležu (PoS) je bil tako sporen kot slashing. Rezanje ponuja sredstvo za ekonomsko kaznovanje katerega koli določenega vozlišča na ciljni način, ker ne izvede dejanja, ki je skladno s protokolom. To stori tako, da potrjevalcu odvzame del ali celoten vložek – brez vsiljevanja zunanjih učinkov drugim vozliščem, ki se obnašajo v skladu s protokolom. Rezanje je edinstveno za protokole proof-of-stake, ker zahteva možnost, da veriga blokov uveljavi kazen. Takšno uveljavljanje je očitno neizvedljivo v sistemih dokazila o delu, kjer bi bilo podobno zažiganju strojne opreme za rudarjenje, ki jo uporabljajo nepravilno delujoča vozlišča. Ta zmožnost uporabe kaznovalnih spodbud odpira nov oblikovalski prostor pri oblikovanju mehanizma blockchain in si zato zasluži skrbno obravnavo.

Kljub očitni koristi v obliki »karme« je bil glavni ugovor zmanjševanju tveganje, da bodo vozlišča nesorazmerno zmanjšana zaradi poštene napake, kot je uporaba zastarele programske opreme. Posledično so se številni protokoli izognili vključevanju rezanja in se namesto tega zanašajo na t.i. žetonska toksičnost – dejstvo, da če bi bil protokol uspešno napaden, bi osnovni žeton izgubil vrednost. Številni menijo, da bi stakerji na to strupenost gledali kot na grožnjo pred ogrožanjem varnosti protokola. Po naši oceni toksičnost žetona ni dovolj močna, da bi odvrnila kontradiktorne napade v nekaterih tipičnih scenarijih. Pravzaprav so stroški, ki jih imajo nasprotniki zaradi napada in poškodovanja protokola, imenovani stroški korupcije, v takih scenarijih v bistvu enaki nič.

V tem članku, pokažemo, kako vključitev rezanja v zasnovo mehanizma protokola PoS bistveno poveča stroške korupcije, ki bi jih imel kateri koli nasprotnik. Spripenjanje zagotavlja visoke in merljive stroške korupcije tako za decentralizirane protokole v prisotnosti podkupovanja kot tudi za protokole (centralizirane ali decentralizirane), ki ne izpolnjujejo predpostavk o toksičnosti žetonov.

Okoliščine, ki lahko privedejo do podkupovanja in odsotnosti toksičnosti žetonov, so vseprisotne. Številni protokoli PoS se izogibajo uvrstitvi v eno od teh dveh kategorij s tesno povezano skupnostjo, ki je izvedljiva le majhna; z zanašanjem na močno vodstvo, ki jih usmerja v pravo smer, s prenosom validacije na majhno skupino priznanih in pravno reguliranih operaterjev vozlišč; ali z zanašanjem na koncentracijo žetonov vložkov znotraj majhne skupine. Nobena od teh rešitev ni popolnoma zadovoljiva za rast velike in decentralizirane skupnosti vozlišč za preverjanje veljavnosti. In če protokol PoS vsebuje koncentracijo deleža z le nekaj validatorji (ali, v skrajnih primerih, samo enim validatorjem), je zaželeno imeti sredstva za kaznovanje teh velikih validatorjev, če se zapletejo v kontradiktorno vedenje.

V nadaljevanju članka smo

- predstaviti model za analizo kompleksnih podkupovalnih napadov,

- pokazati, da so protokoli PoS brez rezanja ranljivi za podkupovalne napade,

- kažejo, da imajo protokoli PoS s poševnimi označbami merljivo zaščito pred podkupovanjem in

- razpravlja o nekaterih slabostih rezanja in predlaga omilitve.

Modeliranje

Preden predstavimo primer za rezanje, najprej potrebujemo model, po katerem bomo nadaljevali našo analizo. Dva izmed najbolj priljubljenih modelov za analizo protokolov PoS, bizantinski model in model teoretičnega ravnovesja iger, ne uspeta zajeti nekaterih najbolj uničujočih napadov v resničnem svetu – napadov, pri katerih bi rezanje delovalo kot močno odvračilno sredstvo. V tem razdelku razpravljamo o teh obstoječih modelih, da bi razumeli njihove pomanjkljivosti, in predstavljamo tretji model – tako imenovani model analize korupcije – ki temelji na ločenem ocenjevanju meja minimalnih stroškov, ki morajo nastati, in največjega dobička, ki lahko izvleči iz poškodovanja protokola. Kljub zmožnosti modeliranja velikega obsega napadov model analize korupcije še ni bil uporabljen za analizo številnih protokolov.

Obstoječi modeli

V tem razdelku podajamo kratek opis bizantinskih in teoretičnih modelov ravnotežja ter njihovih pomanjkljivosti.

Bizantinski model

Bizantinski model določa, da lahko največ določen del (𝜷) vozlišč odstopa od dejanj, predpisanih s protokolom, in izvaja katero koli dejanje po lastni izbiri, medtem ko ostala vozlišča ostanejo skladna s protokolom. Dokazovanje, da je določen protokol PoS odporen proti celemu prostoru bizantinskih dejanj, ki jih lahko sprejme kontradiktorno vozlišče, ni trivialna težava.

Na primer, razmislite o konsenznih protokolih PoS z najdaljšo verigo, kjer ima živahnost prednost pred varnostjo. Zgodnje raziskave o varnosti konsenza z najdaljšo verigo so se osredotočale na prikaz varnosti pred samo enim specifičnim napadom – zasebni napad dvojne porabe, kjer se vsa bizantinska vozlišča dogovarjajo, da zasebno zgradijo alternativno verigo in jo nato razkrijejo veliko pozneje, ko je daljša od prvotne verige. The fenomen nič na kocki, pa ponuja priložnost, da predlagate veliko blokov z istim vložkom in uporabite neodvisno naključnost za povečanje verjetnosti izdelave daljše zasebne verige. Šele veliko kasneje so bile opravljene obsežne raziskave, ki so pokazale, da je mogoče nekatere konstrukcije konsenznih protokolov PoS z najdaljšo verigo zavarovati pred vsemi napadi za določene vrednosti 𝜷. (Za dodatne podrobnosti glejte »Vse je dirka in Nakamoto vedno zmaga"In"PoSAT: Razpoložljivost in nepredvidljivost dokaza o delu, brez dela«.)

Cel razred konsenznih protokolov, protokoli Byzantine Fault Tolerant (BFT), daje prednost varnosti pred življenjsko dobo. Zahtevajo tudi predpostavko bizantinskega modela za prikaz, da so za zgornjo mejo 𝜷 ti protokoli deterministično varni pred kakršnim koli napadom. (Za dodatne podrobnosti glejte »HotStuff: BFT Consensus v leči verige blokov""POTOČEK""Ši Csi C Cši C šiš C C šiš C š C c C C Cši C".)

Čeprav je bizantinski model koristen, ne upošteva nobenih gospodarskih spodbud. Z vedenjskega vidika je 𝜷 del teh vozlišč popolnoma kontradiktorne narave, medtem ko je (1-𝜷) del popolnoma skladen s specifikacijo protokola. V nasprotju s tem je lahko znaten del vozlišč v protokolu PoS motiviran z ekonomskimi dobički in izvajajo spremenjene različice protokola, ki koristijo njihovim lastnim interesom, namesto da preprosto izpolnjujejo celotno specifikacijo protokola. Kot izjemen primer razmislite o primeru protokola Ethereum PoS, kjer večina vozlišč danes ne izvaja privzetega protokola PoS, ampak izvaja modifikacijo MEV-Boost, kar ima za posledico dodatne nagrade zaradi sodelovanja na dražbenem trgu MEV, namesto izvajanja natančna specifikacija protokola.

Teoretični model ravnotežja

Model ravnotežja na osnovi teorije iger poskuša odpraviti pomanjkljivost bizantinskega modela z uporabo konceptov rešitve, kot je Nashevo ravnovesje, da preuči, ali ima racionalno vozlišče ekonomske spodbude, da sledi dani strategiji, ko tudi vsa druga vozlišča sledijo isti strategiji. Bolj eksplicitno, ob predpostavki, da so vsi racionalni, model raziskuje dve vprašanji:

- Če vsako drugo vozlišče sledi strategiji, predpisani s protokolom, ali mi prinaša največjo ekonomsko korist, če izvajam isto strategijo, predpisano s protokolom?

- Če vsako drugo vozlišče izvaja isto strategijo, ki odstopa od protokola, ali je zame najbolj združljivo s spodbudo, da še vedno sledim strategiji, predpisani s protokolom?

V idealnem primeru bi moral biti protokol zasnovan tako, da je odgovor na obe vprašanji "da".

Inherentna pomanjkljivost ravnotežnega modela teorije iger je, da izključuje scenarij, kjer bi lahko eksogeni povzročitelj vplival na obnašanje vozlišč. Na primer, zunanji agent lahko vzpostavi podkupnino, da spodbudi racionalna vozlišča, da delujejo v skladu s svojo predpisano strategijo. Druga omejitev je, da predpostavlja, da ima vsako od vozlišč neodvisno agencijo, ki sprejema lastne odločitve o tem, kateri strategiji bo sledila na podlagi svoje ideologije ali ekonomskih spodbud. Vendar to ne zajema scenarija, kjer se skupina vozlišč dogovarja, da bi oblikovala kartele, ali ko ekonomija obsega spodbuja ustvarjanje centraliziranega subjekta, ki v bistvu nadzoruje vsa vozlišča vložkov.

Ločevanje stroškov korupcije od dobička iz korupcije

Več raziskovalcev je predlagalo model analize korupcije za analizo varnosti katerega koli protokola PoS, čeprav ga nobeden ni uporabil za izvedbo globlje analize. Model se začne z dvema vprašanjema: (1) Kakšni so najmanjši stroški, ki jih ima kateri koli nasprotnik za uspešno izvedbo napada na varnost ali živost protokola? in (2) Kakšen je največji dobiček, ki ga lahko nasprotnik pridobi z uspešno izvedbo napada na varnost ali živost protokola?

Zadevni nasprotnik je lahko

- vozlišče, ki enostransko odstopa od s protokolom predpisane strategije,

- skupina vozlišč, ki med seboj aktivno sodelujejo, da bi spodkopale protokol, oz

- zunanji nasprotnik, ki poskuša vplivati na odločitve številnih vozlišč z nekim zunanjim dejanjem, kot je podkupovanje.

Izračun vključenih stroškov zahteva upoštevanje morebitnih stroškov, ki nastanejo zaradi podkupnin, kakršne koli ekonomske kazni, ki nastanejo zaradi izvajanja bizantinske strategije itd. Podobno je računalniški dobiček vseobsegajoč, kar šteje vsako nagrado v protokolu, pridobljeno z uspešnim napadom na protokol, kakršno koli zajemanje vrednosti iz aplikacij DApps, ki se nahajajo na vrhu protokola PoS, zavzemanje položajev na izvedenih finančnih instrumentih, povezanih s protokolom, na sekundarnih trgih in pridobivanje dobička. zaradi posledične nestanovitnosti zaradi napada itd.

Primerjava spodnje meje najnižjih stroškov napada za katerega koli nasprotnika (stroški korupcije) z zgornjo mejo največjega dobička, ki ga lahko pridobi nasprotnik (dobiček iz korupcije), kaže, kdaj je to ekonomsko donosno za napad na protokol. (Ta model je bil uporabljen za analizo Augur in kleros.) To nam daje to preprosto enačbo:

dobiček-iz-korupcije – stroški-korupcije = skupni dobiček

Če obstaja skupni dobiček, potem obstaja spodbuda za nasprotnika, da izvede napad. V naslednjem razdelku bomo preučili, kako lahko rezanje poveča stroške korupcije, zmanjša ali odpravi skupni dobiček.

(Upoštevajte, da je preprost primer zgornje meje dobička iz korupcije skupna vrednost sredstev, zavarovanih s protokolom PoS. Izdelati je mogoče bolj izpopolnjene meje, ki upoštevajo odklopnike, ki omejujejo prenos sredstev v obdobju Podrobna študija metod za zniževanje in omejevanje dobička iz korupcije presega obseg tega članka.)

Rezanje

Rezanje je način, da protokol PoS ekonomično kaznuje vozlišče ali skupino vozlišč za izvajanje strategije, ki se dokazljivo razlikuje od dane specifikacije protokola. Običajno je moralo vsako vozlišče za uvedbo kakršne koli oblike rezanja predhodno dati nekaj minimalnega vložka kot zavarovanje. Preden se poglobimo v našo analizo rezanja, si bomo najprej ogledali sisteme PoS z endogenimi žetoni, ki se zanašajo na toksičnost žetonov kot alternativo rezanju.

Ukvarjamo se predvsem s preučevanjem mehanizmov rezanja za kršitve varnosti, ne pa za kršitve živahnosti. To omejitev predlagamo iz dveh razlogov: (1) kršitve varnosti je mogoče v celoti pripisati nekaterim protokolom PoS, ki temeljijo na BFT, vendar kršitev dinamičnosti ni mogoče pripisati nobenemu protokolu in (2) kršitve varnosti so običajno resnejše od kršitev dinamike, kar povzroči izguba uporabnikovih sredstev namesto uporabnikov, ki ne morejo izvesti transakcij.

Kaj gre lahko narobe brez rezanja?

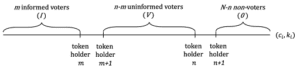

Razmislite o protokolu PoS, sestavljenem iz N racionalna vozlišča (brez bizantinskih ali altruističnih vozlišč). Za poenostavitev izračuna predpostavimo, da je vsako vozlišče vložilo enako količino deleža. Najprej raziščemo, kako toksičnost žetonov ne zagotavlja znatnih stroškov korupcije. Zaradi enotnosti v tem dokumentu predpostavimo tudi, da je uporabljeni protokol PoS protokol BFT s pragom nasprotnika ⅓.

Strupenost žetona je nezadostna

Splošno mnenje je, da toksičnost žetona ščiti vstavljeni protokol pred kakršnimi koli napadi na njegovo varnost. Strupenost žetona namiguje na dejstvo, da bi v primeru uspešnega napada na protokol osnovni žeton, ki se uporablja za vstavljanje v protokol, izgubil vrednost, kar bi sodelujoča vozlišča odvrnilo od napadov na protokol. Razmislite o scenariju, kjer si je 1/3 vložnikov podala roke. Ta vozlišča lahko sodelujejo, da zlomijo varnost protokola. Toda vprašanje je, ali je to mogoče početi nekaznovano.

Če je skupno vrednotenje žetona, v katerega je bil vložen delež, strogo odvisno od varnosti protokola, lahko vsak napad na varnost protokola zniža njegovo skupno vrednost na nič. Seveda v praksi ne bo padla vse do ničle, ampak do neke manjše vrednosti. Da pa predstavimo najmočnejši možni argument za moč toksičnosti žetonov, bomo tukaj domnevali, da toksičnost žetonov deluje popolnoma. Cena korupcije za vsak napad na protokol je skupna količina žetonov, ki jih imajo racionalna vozlišča, ki napadajo sistem in morajo biti pripravljena izgubiti vso to vrednost.

Zdaj analiziramo spodbude za tajno dogovarjanje in podkupovanje v sistemu PoS s toksičnostjo žetonov brez rezanja. Recimo, da zunanji nasprotnik pripravi podkupnino pod naslednjimi pogoji:

- Če vozlišče izvaja strategijo, kot jo narekuje nasprotnik, vendar napad na protokol ni bil uspešen, dobi vozlišče nagrado B1 od nasprotnika.

- Če vozlišče izvaja strategijo, kot jo narekuje nasprotnik, in je bil napad na protokol uspešen, potem vozlišče prejme nagrado B2 od nasprotnika.

Narišemo lahko naslednjo izplačilno matriko za vozlišče, ki je položilo delež Sin R je nagrada za sodelovanje v protokolu PoS:

| Napad ni bil uspešen | Napad uspel | |

| Vozlišče, ki ne sprejema podkupnine in ne odstopa od protokola | S + R | 0 |

| Vozlišče, ki se strinja s prevzemom podkupnine | S + B1 | B2 |

Recimo, da nasprotnik določi izplačilo podkupnine tako, da B1>R in B2>0.V takem primeru sprejemanje podkupnin od nasprotnika daje večji izkupiček kot katera koli druga strategija, ki jo vozlišče lahko uporabi ne glede na strategijo, ki jo uporabljajo druga vozlišča (prevladujoča strategija). Če 1/3 drugih vozlišč na koncu sprejme podkupnino, lahko napadejo varnost protokola (to je zato, ker predpostavljamo, da uporabljamo protokol BFT, katerega nasprotniški prag je ⅓). Zdaj, tudi če trenutno vozlišče ne vzame podkupnine, je žeton bi tako ali tako izgubil svojo vrednost zaradi toksičnosti žetona (zgornja desna celica v matriki). Zato je združljivo s spodbudo, da vozlišče sprejme B2 podkupnina. Če le majhen del vozlišč sprejme podkupnino, se žeton ne bo izgubil vrednosti, vendar lahko vozlišču koristi, če se odreče nagradi R in namesto tega dobiti B1 (levi stolpec v matriki). V primeru uspešnega napada, pri katerem se 1/3 vozlišč strinja s sprejetjem podkupnine, je skupni strošek, ki ga ima nasprotnik pri izplačilu podkupnin, vsaj (frac{N}{3}) × B2. Tnjegov je strošek korupcije. Vendar je edini pogoj na B2 je, da mora biti večji od nič in zato, B2 lahko nastavite blizu ničle, kar bi pomenilo, da so stroški korupcije zanemarljivi. Ta napad je znan kot “P+ε" napad.

Eden od načinov za povzetek tega učinka je, da je toksičnost žetona nezadostna, ker se vpliv slabih dejanj socializira: toksičnost žetona popolnoma zmanjša vrednost žetona in enako vpliva na dobra in slaba vozlišča. Po drugi strani pa je korist od jemanja podkupnine privatizirana in omejena le na tista racionalna vozlišča, ki podkupnino dejansko vzamejo. Ena proti ena posledica ni samo za tiste, ki prejemajo podkupnino, to pomeni, da sistem nima delujoče različice »karme«.

Ali je strupenost žetonov vedno v veljavi?

Drug mit, ki prevladuje v ekosistemu, je, da ima lahko vsak protokol PoS določeno stopnjo zaščite s toksičnostjo žetonov. Toda v resnici eksogene spodbude toksičnosti žetona ni mogoče razširiti na določene razrede protokolov, kjer vrednotenje žetona ki se uporablja kot poimenovanje za staking, ni odvisno od teh protokolov, ki delujejo varno. Eden takšnih primerov je protokol ponovnega zastavljanja, kot je EigenLayer, kjer se ETH, ki ga uporablja protokol Ethereum, ponovno uporabi za zagotavljanje ekonomske varnosti drugih protokolov. Upoštevajte, da je 10 % ETH ponovno vloženih z uporabo EigenLayer za izvedbo validacije nove stranske verige. Tudi če se vsi deležniki v EigenLayerju vedejo neprimerno in napadejo varnost stranske verige, je malo verjetno, da bo cena ETH padla. Zato je toksičnost žetona neprenosljiva za ponovno postavljene storitve, kar bi pomenilo, da je strošek korupcije enak nič.

Kako rezanje pomaga?

V tem razdelku pojasnjujemo, kako lahko rezanje znatno poveča stroške korupcije za dva primera:

- decentralizirani protokol pod podkupovanjem in

- Protokoli PoS, kjer toksičnost žetona ni prenosljiva.

Zaščita pred podkupovanjem

Protokoli lahko uporabijo rezanje, da bistveno povečajo stroške korupcije za zunanjega nasprotnika, ki poskuša podkupovalni napad. Da bi to bolje razložili, upoštevamo primer verige PoS, ki temelji na BFT, ki zahteva vstavljanje v izvorni žeton verige in vsaj ⅓ celotnega vložka mora biti pokvarjen za vsak uspešen napad na njegovo varnost (v obliki dvojnega podpisovanja). Recimo, da je zunanji nasprotnik sposoben podkupiti vsaj ⅓ celotnega vložka za dvojno podpisovanje. Dokaze o dvojnem podpisovanju je mogoče predložiti kanoničnemu forku, ki razreže vozlišča, ki so sprejela podkupnino od nasprotnika in se dvojno podpisala. Ob predpostavki, da je vsako vozlišče zastavljeno S žetonov in vseh poševnih žetonov zgori, dobimo naslednjo izplačilno matriko:

| Napad ni bil uspešen | Napad uspel | |

| Vozlišče, ki ne sprejema podkupnine in ne odstopa od protokola | S + R | S |

| Vozlišče, ki se strinja s prevzemom podkupnine | B1 | B2 |

Če se vozlišče strinja, da prevzame podkupnino in napad ni uspešen, je njegov delež pri rezanju S se razreže v kanoničnem razcepu (spodnja leva celica v matriki), kar je v nasprotju s prejšnjim scenarijem podkupovanja, kjer ni bilo rezanja. Po drugi strani pa vozlišče nikoli ne bi izgubilo svojega deleža S v kanonični fork, tudi če je napad uspešen (zgornja desna celica v matriki). Če zahteva, da se ⅓ celotnega deleža pokvari, da bi bil napad uspešen, bi moral biti strošek korupcije vsaj (frac{N}{3}) × S, kar je bistveno večje od stroškov korupcije brez rezanja.

Zaščita, ko je toksičnost žetona neprenosljiva

V protokolih PoS, ki vključujejo vstavljanje z žetonom na katerega vrednotenje varnost protokola ne vpliva, toksičnost žetona ni prenosljiva. V mnogih takšnih sistemih je ta protokol PoS na vrhu drugega osnovnega protokola. Osnovni protokol si nato deli varnost s protokolom PoS z uvedbo mehanizmov za reševanje sporov na osnovnem protokolu za reševanje sporov in daje osnovnemu protokolu pooblastilo, da na dokazljiv način zmanjša vozlišča, ki so povezana s protokolom PoS.

Na primer, če je bizantinsko dejanje v protokolu PoS objektivno pripisano kontradiktornemu vozlišču v osnovnem protokolu, bi bil njegov delež s protokolom PoS v osnovnem protokolu zmanjšan. Primer takega protokola PoS je EigenLayer, ki vključuje ponovno zastavljanje, ki omogoča različne naloge preverjanja, da izpeljejo varnost iz osnovnega protokola Ethereum. Če vozlišče, ki ponovno postavlja v EigenLayer, sprejme bizantinsko strategijo v validacijski nalogi na EigenLayer, kjer je mogoče objektivno pripisati bizantinsko dejanje, se lahko dokaže, da je to vozlišče kontradiktorno na Ethereumu in njegov vložek bo zmanjšan (ne glede na to, kako velik je vložek). ). Ob predpostavki, da vsako vozlišče ponovno vstavi S, so vsi porezani žetoni zažgani in prejmejo nagrado R iz sodelovanja sestavimo spodnjo matriko izplačila:

| Napad ni bil uspešen | Napad uspel | |

| Vozlišče, ki ne sprejema podkupnine in ne odstopa od protokola | S + R | S |

| Vozlišče, ki se strinja s prevzemom podkupnine | B1 | B2 |

Ker razmišljamo o nalogi preverjanja, kjer je kakršno koli bizantinsko dejanje mogoče objektivno pripisati, tudi če se vozlišče obnaša pošteno, vendar je napad uspešen, vozlišče ne bo zmanjšano na Ethereum (zgornja desna celica v matriki). Po drugi strani pa bi bilo vozlišče, ki bi privolilo v podkupnino in se obnašalo kontradiktorno, objektivno zmanjšano na Ethereum (spodnja vrstica v matriki). Če zahteva, da se poškoduje ⅓ celotnega deleža, da bi bil napad uspešen, bi bil strošek korupcije vsaj (frac{N}{3}) × S.

Upoštevamo tudi skrajni primer, ko je ves delež s protokolom PoS skoncentriran v rokah enega vozlišča. To je pomemben scenarij, saj predvideva morebitno centralizacijo deleža. Glede na našo predpostavko, da žeton, ki ga ponovno vstavljamo, ni toksičnosti žetona, če ni rezanja, se lahko centralizirano vozlišče obnaša na bizantinski način nekaznovano. Toda z rezanjem se lahko to bizantinsko centralizirano vozlišče kaznuje v osnovnem protokolu.

Rezanje za napade, ki jih je mogoče pripisati, proti rezanju za napade, ki jih ni mogoče pripisati

Obstaja pomembna subtilnost med rezanjem za napade, ki jih je mogoče pripisati, in rezanjem za napade, ki jih ni mogoče pripisati. Razmislite o primeru varnostnih napak v protokolu BFT. Običajno izhajajo iz bizantinskega dejanja dvojnega podpisovanja z namenom ohromiti varnost verige blokov – primer napada, ki ga je mogoče pripisati, saj lahko natančno določimo, katera vozlišča so napadla varnost sistema. Po drugi strani pa je bizantinsko dejanje cenzuriranja transakcij, da bi ohromilo živahnost verige blokov, primer napada, ki ga ni mogoče pripisati. V prvem primeru se posek lahko izvede algoritemsko z zagotavljanjem dokazov o dvojnem podpisovanju državnemu stroju verige blokov.

Nasprotno pa rezanja zaradi cenzuriranja transakcij ni mogoče izvesti algoritemsko, ker algoritemsko ni mogoče dokazati, ali vozlišče aktivno cenzurira ali ne. V tem primeru se bo protokol morda moral zanašati na družbeno soglasje, da bo izvedel rezanje. Določena frakcija vozlišč lahko izvede hard fork, da določi rezanje tistih vozlišč, ki so obtožena sodelovanja pri cenzuriranju. Samo če se pojavi družbeno soglasje, bi ta hard fork veljal za kanonični fork.

Stroške korupcije smo opredelili kot minimalne stroške za izvedbo varnostnega napada. Vendar pa potrebujemo lastnost protokola PoS, imenovano odgovornost, kar pomeni, da v primeru, da protokol izgubi varnost, mora obstajati način, da se krivda pripiše delu vozlišč (⅓ vozlišč za protokol BFT). Izkazalo se je, da je analiza, kateri protokoli so odgovorni, niansirana (glejte članek o forenziki protokola BFT). Poleg tega se izkaže za najdaljše verižne protokole, ki so dinamično na voljo (kot npr PosAT) ne more biti odgovoren. (See ta papir za ekspozicijo kompromisa med dinamična razpoložljivost in odgovornostin nekaj načinov za rešitev takšni temeljni kompromisi.)

Pasti rezanja in ublažitve

Kot pri vsaki tehniki tudi rezanje prinaša lastna tveganja, če se ne izvaja previdno:

- Napačno konfigurirani odjemalci / izguba ključev. Ena od pasti rezanja je, da so lahko nedolžna vozlišča nesorazmerno kaznovana zaradi nenamernih napak, kot je npr. napačno nastavljeni ključi ali izguba ključev. Da bi odpravili pomisleke v zvezi z nesorazmernim rezanjem poštenih vozlišč zaradi nenamernih napak, lahko protokoli sprejmejo določene krivulje reza, ki blago kaznujejo, ko se le majhna količina vložka obnaša v neskladju s protokolom, vendar močno kaznujejo, ko se ob izvajanju več kot mejnega deleža vložka strategijo, ki je v nasprotju s protokolom. ethereum 2.0 sprejel takšen pristop.

- Verodostojna grožnja rezanja kot lahka alternativa. Namesto načrtovanja algoritemskega rezanja, če protokol PoS ne izvaja algoritemskega rezanja, bi se lahko namesto tega zanesel na grožnjo socialnega rezanja, kar pomeni, da se bodo vozlišča v primeru varnostne okvare strinjala, da pokažejo na trdo razcepitev veriga, kjer vozlišča, ki se ne obnašajo pravilno, izgubijo svoja sredstva. To sicer zahteva znatno družbeno usklajevanje v primerjavi z algoritemskim rezanjem, a dokler je grožnja socialnega reza verodostojna, zgoraj predstavljena analiza teorije iger še naprej velja za protokole, ki nimajo algoritemskega reza, temveč se namesto tega zanašajo na predano socialno rezanje.

- Družbeno rezanje zaradi napak v življenju je krhko. Družabno zmanjšanje je potrebno za kaznovanje napadov, ki jih ni mogoče pripisati, kot so napake živahnosti, kot je cenzura. Medtem ko je socialno rezanje teoretično mogoče izvesti za napake, ki jih ni mogoče pripisati, je za novo vozlišče, ki se pridružuje, težko preveriti, ali se je takšno socialno rezanje zgodilo iz pravih razlogov (cenzura) ali zato, ker je bilo vozlišče neupravičeno obtoženo. Ta dvoumnost ne obstaja pri uporabi socialnega rezanja za pripisljive napake, tudi če ni programske implementacije rezanja. Nova vozlišča, ki se pridružujejo, lahko še naprej preverjajo, ali je bilo to razrezovanje zakonito, ker lahko preverijo svoje dvojne podpise, tudi če samo ročno.

Kaj storiti z zmanjšanimi sredstvi?

Obstajata dva možna načina za reševanje zmanjšanih sredstev: sežig in zavarovanje.

- Izgorevanje. Enostaven način za reševanje zmanjšanih sredstev je, da jih preprosto zažgete. Ob predpostavki, da se skupna vrednost žetonov zaradi napada ne spremeni, bi se vrednost vsakega žetona sorazmerno povečala in bi bila bolj dragocena kot prej. Zažiganje ne identificira oškodovanih strani zaradi varnostne okvare in nadomesti le njih, namesto tega nediskriminatorno koristi vsem imetnikom žetonov, ki ne napadajo.

- Zavarovanje. Bolj izpopolnjen mehanizem razdeljevanja zmanjšanih sredstev, ki še ni bil raziskan, vključuje zavarovalne obveznice, izdane proti znižanju. Stranke, ki opravljajo transakcije v verigi blokov, lahko pridobijo te zavarovalne obveznice v verigi blokov vnaprej, da se zaščitijo pred morebitnimi napadi na varnost in zavarujejo svoja digitalna sredstva. Ko pride do napada, ki ogrozi varnost, rezultat algoritemskega rezanja vložnikov nastane sklad, ki se nato lahko razdeli zavarovateljem sorazmerno z njihovimi obveznicami. (Popolna analiza teh zavarovalniških obveznic je v teku.)

Stanje rezanja v ekosistemu

Kolikor nam je znano, je prednosti rezanja prvi raziskal Vitalik leta 2014 članek. Ekosistem Cosmos je zgradil prvo delujočo izvedbo rezanja v svojem Protokol soglasja BFT, Ki je nalaga zmanjšanje validatorjev, ko ne sodelujejo pri predlaganju blokov ali se ukvarjajo z dvojnim podpisovanjem za dvoumne bloke.

Vključen je tudi Ethereum 2.0 rezanje v njihovem protokolu PoS. Validator v Ethereumu 2.0 je lahko odrezan zaradi dvoumnih potrdil ali predlaganja dvoumnih blokov. Ethereum 2.0 dosega ekonomsko dokončnost tako, da zmanjša veljavnost validatorjev, ki se slabo obnašajo. Validator je lahko razmeroma blago kaznovan zaradi manjkajočih potrdil ali če ne predlaga blokad, ko bi jih moral.

***

Protokoli PoS brez rezanja so lahko izjemno ranljivi za podkupovalne napade. Uporabljamo nov model – model analize korupcije – za analizo zapletenih podkupovalnih napadov in ga nato uporabimo za ponazoritev tega Protokoli PoS s poševnimi črtami imajo merljivo zaščito pred podkupovanjem. Čeprav obstajajo pasti pri vključitvi rezanja v protokol PoS, predstavljamo nekaj možnih načinov za ublažitev teh pasti. Upamo, da bodo protokoli PoS uporabili to analizo za oceno prednosti rezanja v določenih scenarijih – potencialno povečanje varnosti celotnega ekosistema.

***

Sreeram Kannan je izredni profesor na Univerzi Washington v Seattlu, kjer vodi laboratorij Blockchain in laboratorij informacijske teorije. Med letoma 2012 in 2014 je bil podoktorski raziskovalec na kalifornijski univerzi Berkeley in gostujoči podoktor na univerzi Stanford, pred tem pa je doktoriral. inženir elektrotehnike in računalništva ter M.S. iz matematike na Univerzi Illinois Urbana Champaign.

Soubhik Deb je doktorski študent na Oddelku za elektrotehniko in računalništvo Univerze v Washingtonu, kjer mu svetuje Sreeram Kannan. Njegove raziskave o verigah blokov se osredotočajo na oblikovanje protokolov za enakovredni in konsenzni sloj za inovacije novih funkcij v aplikacijskem sloju, z dosegljivimi garancijami delovanja pod natančnimi varnostnimi pragovi.

***

Editor: Tim Sullivan

***

Tukaj izražena stališča so stališča posameznega citiranega osebja družbe AH Capital Management, LLC (»a16z«) in niso stališča družbe a16z ali njenih podružnic. Nekatere informacije, vsebovane tukaj, so bile pridobljene iz virov tretjih oseb, vključno s portfeljskimi družbami skladov, ki jih upravlja a16z. Čeprav so vzeti iz virov, za katere menijo, da so zanesljivi, a16z ni neodvisno preveril takih informacij in ne daje nobenih zagotovil o trajni točnosti informacij ali njihovi ustreznosti za dano situacijo. Poleg tega lahko ta vsebina vključuje oglase tretjih oseb; a16z ni pregledal takšnih oglasov in ne podpira nobene oglaševalske vsebine v njih.

Ta vsebina je na voljo samo v informativne namene in se je ne smete zanašati kot pravni, poslovni, naložbeni ali davčni nasvet. Glede teh zadev se morate posvetovati s svojimi svetovalci. Sklici na katere koli vrednostne papirje ali digitalna sredstva so samo v ilustrativne namene in ne predstavljajo naložbenega priporočila ali ponudbe za zagotavljanje investicijskih svetovalnih storitev. Poleg tega ta vsebina ni namenjena nobenim vlagateljem ali bodočim vlagateljem niti ji ni namenjena in se nanjo v nobenem primeru ne smete zanašati, ko se odločate za vlaganje v kateri koli sklad, ki ga upravlja a16z. (Ponudba za vlaganje v sklad a16z bo podana le z memorandumom o zasebni plasiranju, pogodbo o vpisu in drugo ustrezno dokumentacijo katerega koli takega sklada in jo je treba prebrati v celoti.) Vse naložbe ali portfeljske družbe, omenjene, navedene ali opisane niso reprezentativne za vse naložbe v vozila, ki jih upravlja a16z, in ni nobenega zagotovila, da bodo naložbe donosne ali da bodo imele druge naložbe v prihodnosti podobne značilnosti ali rezultate. Seznam naložb skladov, ki jih upravlja Andreessen Horowitz (razen naložb, za katere izdajatelj ni dal dovoljenja a16z za javno razkritje, ter nenapovedanih naložb v digitalna sredstva, s katerimi se javno trguje), je na voljo na https://a16z.com/investments /.

Grafi in grafi, ki so navedeni znotraj, so izključno informativne narave in se nanje ne bi smeli zanašati pri sprejemanju kakršnih koli investicijskih odločitev. Pretekla uspešnost ni pokazatelj prihodnjih rezultatov. Vsebina govori samo od navedenega datuma. Vse projekcije, ocene, napovedi, cilji, obeti in/ali mnenja, izražena v tem gradivu, se lahko spremenijo brez predhodnega obvestila in se lahko razlikujejo ali so v nasprotju z mnenji, ki so jih izrazili drugi. Za dodatne pomembne informacije obiščite https://a16z.com/disclosures.

- Distribucija vsebine in PR s pomočjo SEO. Okrepite se še danes.

- Platoblockchain. Web3 Metaverse Intelligence. Razširjeno znanje. Dostopite tukaj.

- vir: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- sposobnost

- Sposobna

- O meni

- nad

- Sprejmi

- Po

- Račun

- natančnost

- obtožen

- ACM

- Zakon

- Ukrep

- dejavnosti

- aktivno

- dejansko

- Poleg tega

- Dodatne

- Naslov

- sprejme

- sprejet

- kontradiktorno

- Oglaševanje

- nasveti

- svetovanje

- svetovalne storitve

- podružnice

- proti

- agencija

- Agent

- Sporazum

- algoritmični

- algoritemsko

- vsi

- alternativa

- Čeprav

- altruističen

- vedno

- Dvoumnost

- znesek

- Analiza

- analizirati

- analiziranje

- in

- Andreessen

- Andreessen Horowitz

- Še ena

- odgovor

- uporaba

- Uporabi

- pristop

- članek

- ocenjevanje

- sredstvo

- Sredstva

- Sodelavec

- predpostavka

- Zagotavljanje

- napad

- Napadanje

- Napadi

- poskus

- Poskusi

- Dražba

- razpoložljivost

- Na voljo

- izognili

- Slab

- baza

- temeljijo

- ker

- pred

- počutje

- Menimo

- spodaj

- koristi

- Prednosti

- Berkeley

- BEST

- Boljše

- med

- Poleg

- Big

- blockchain

- verige blokov

- Bloki

- Obveznice

- Bottom

- Bound

- Break

- prinašajo

- izgradnjo

- zgrajena

- gorijo

- poslovni

- california

- klic

- se imenuje

- Lahko dobiš

- ne more

- Kapital

- zajemanje

- previdni

- previdno

- primeru

- primeri

- kategorije

- cenzura

- Centralizacija

- centralizirano

- nekatere

- verige

- spremenite

- lastnosti

- preveriti

- izbira

- okoliščinah

- razred

- razredi

- jasno

- stranke

- Zapri

- zavarovanje

- Stolpec

- storjeno

- Skupno

- skupnost

- Podjetja

- v primerjavi z letom

- popolnoma

- kompleksna

- skladno

- ogrozili

- računalnik

- Računalniški inženiring

- računalništvo

- Zgoščeno

- koncentracija

- koncepti

- Skrb

- Skrbi

- stanje

- Pogoji

- konflikt

- Soglasje

- Posledično

- Razmislite

- premislek

- šteje

- upoštevamo

- Sestavljeno

- predstavljajo

- gradnjo

- gradnjo

- vsebina

- naprej

- se nadaljuje

- nasprotno

- kontrast

- Nadzor

- sporen

- sodelovanje

- usklajevanje

- poškodovan

- Cosmos

- strošek

- stroški

- bi

- Tečaj

- verodostojno

- Kriptoekonomija

- DApps

- Datum

- ponudba

- Decentralizirano

- Odločitev

- odločitve

- globlje

- privzeto

- Stopnja

- Oddelek

- odvisno

- odvisno

- uvajanja

- deponiran

- Izvedeni finančni instrumenti

- opisano

- opis

- Oblikovanje

- zasnovan

- oblikovanje

- Kljub

- podrobno

- Podrobnosti

- uničujoče

- DID

- se razlikujejo

- drugačen

- težko

- digitalni

- Digitalna sredstva

- smer

- Razkrije

- razpravlja

- Spor

- Reševanje sporov

- spori

- distribuirati

- porazdeljena

- dokument

- Dokumentacija

- Ne

- prevladujoč

- dont

- podvojila

- navzdol

- slabe strani

- pogon

- vozi

- Drop

- vsak

- Zgodnje

- Gospodarska

- gospodarstev

- Ekonomija obsega

- ekosistem

- učinek

- odstranjevanje

- nastane

- omogoča

- spodbujanje

- potrdi

- trajno

- izvršba

- sodelovati

- angažiran

- Inženiring

- dovolj

- Celotna

- celota

- entiteta

- enako

- Equilibrium

- v bistvu

- ocene

- ETH

- ethereum

- ethereum 2.0

- Ethereum PoS

- oceniti

- ocenjevanje

- Tudi

- morebitne

- Tudi vsak

- vsi

- dokazi

- Primer

- izključuje

- izvršiti

- Izvaja

- izvršitve

- obstoječih

- Pojasnite

- raziskuje

- Raziskano

- izražena

- obsežen

- zunanja

- ekstrakt

- ekstremna

- izredno

- FAIL

- Napaka

- Falling

- Falls

- izvedljivo

- Feature

- Lastnosti

- Nekaj

- dokončnost

- prva

- Prvi pogled

- osredotočena

- Osredotoča

- sledi

- po

- vilice

- obrazec

- Nekdanji

- ulomek

- iz

- polno

- v celoti

- delovanje

- Sklad

- temeljna

- Skladi

- nadalje

- Poleg tega

- Prihodnost

- zaslužek

- igra

- dobili

- pridobivanje

- GitHub

- dana

- daje

- Giving

- Go

- dobro

- grafi

- več

- skupina

- Pridelovanje

- Garancija

- jamstva

- roke

- se je zgodilo

- se zgodi

- Trdi

- trde vilice

- strojna oprema

- ob

- močno

- Hero

- pomoč

- pomoč

- tukaj

- visoka

- več

- držite

- imetniki

- upam,

- Horowitz

- Kako

- Vendar

- HTML

- HTTPS

- identificirati

- Illinois

- vpliv

- izvajati

- Izvajanje

- izvajali

- Pomembno

- vsiljiv

- in

- Spodbuda

- spodbude

- incentivize

- vključujejo

- Vključno

- Vključena

- vključujoč

- Povečajte

- Poveča

- narašča

- Neodvisni

- neodvisno

- označuje

- individualna

- vplivajo

- vplivati

- Podatki

- Informacijsko

- inherentno

- inovacije

- primer

- Namesto

- zavarovanje

- obresti

- Invest

- preiskuje

- naložbe

- naložbe

- Vlagatelji

- vključeni

- ne glede na to

- vprašanje

- Izdala

- Izdajatelj

- IT

- pridružil

- pridružil

- tipke

- znanje

- lab

- velika

- plast

- vodi

- Vodstvo

- Pravne informacije

- lahek

- Omejitev

- Limited

- Seznam

- Long

- več

- Poglej

- izgubiti

- Izgubi

- off

- Sklop

- stroj

- je

- Glavne

- Znamka

- IZDELA

- Izdelava

- upravlja

- upravljanje

- Način

- ročno

- več

- Tržna

- Prisotnost

- materiali

- matematika

- Matrix

- Matter

- Zadeve

- največja

- pomeni

- Mehanizem

- Memorandum

- omenjeno

- Metode

- MEV

- mev-boost

- morda

- minimalna

- Rudarstvo

- Rudarska oprema

- manjka

- napaka

- napake

- Omiliti

- Model

- modeli

- spremembe

- več

- Najbolj

- Najbolj popularni

- motivirani

- Gora

- nakamoto

- materni

- Narava

- potrebno

- Nimate

- Novo

- Naslednja

- Vozel

- vozlišča

- roman

- pridobljeni

- Očitna

- ponudba

- ponujanje

- Ponudbe

- ONE

- Odpre

- deluje

- operaterji

- Komentarji

- Priložnost

- izvirno

- Ostalo

- drugi

- lastne

- sodelujejo

- Sodelovanje

- zlasti

- Stranke

- preteklosti

- plačilna

- peer to peer

- kaznovan

- Izvedite

- performance

- Obdobje

- Dovoljenje

- osebje

- perspektiva

- platon

- Platonova podatkovna inteligenca

- PlatoData

- prosim

- Točka

- Popular

- Portfelj

- PoS

- pozicije

- mogoče

- potencial

- potencialno

- moč

- močan

- praksa

- Prisotnost

- predstaviti

- predstavljeni

- prevladujoč

- prejšnja

- prej

- Cena

- v prvi vrsti

- Prednost

- prednostno

- zasebna

- problem

- Učitelj

- Dobiček

- donosno

- Napovedi

- dokazilo

- Dokaz o deležu

- Dokazilo o delu

- nepremičnine

- predlaga

- predlagano

- možnosti

- zaščito

- zaščita

- protokol

- protokoli

- dokazljivo

- dokazano

- zagotavljajo

- če

- javno

- namene

- vprašanje

- vprašanja

- Dirka

- naključnost

- Rational

- Preberi

- resnični svet

- Razlogi

- prejetih

- Priporočilo

- zmanjšanje

- reference

- besedilu

- o

- relativno

- pomembno

- zanesljiv

- ostajajo

- predstavnik

- zahteva

- zahteva

- Raziskave

- raziskovalci

- odporno

- Resolucija

- reševanje

- REST

- omejiti

- omejitev

- rezultat

- Rezultati

- razkrivajo

- Pregledal

- Nagrada

- Nagrade

- Tveganje

- tveganja

- ROW

- Run

- tek

- varna

- Varnost

- Enako

- Lestvica

- scenariji

- Obseg

- Seattle

- sekundarno

- Sekundarni trgi

- Oddelek

- zavarovanje

- Zavarovano

- Varno

- Vrednostni papirji

- varnost

- SAMO

- lastni interes

- resno

- Storitve

- nastavite

- Kompleti

- Delnice

- Kratke Hlače

- shouldnt

- Prikaži

- stransko verigo

- Podpisi

- pomemben

- bistveno

- podpis

- Podoben

- podobno

- Enostavno

- preprostost

- preprosto

- Sedenje

- Razmere

- rezanje

- majhna

- manj

- So

- socialna

- Software

- Rešitev

- rešitve

- nekaj

- prefinjeno

- Viri

- Vesolje

- Govori

- specifična

- specifikacija

- delež

- Stavili

- kolčniki

- Staking

- Univerza Stanford

- začne

- Država

- Še vedno

- naravnost

- Strategija

- močna

- študent

- študiral

- študija

- predmet

- predložen

- naročnina

- uspešno

- Uspešno

- taka

- dobavo

- naj

- sistem

- sistemi

- Bodite

- ob

- ciljno

- Cilji

- Naloga

- Naloge

- davek

- O

- informacije

- The Matrix

- Država

- njihove

- sami

- zato

- v njem

- tretja

- tretjih oseb

- Grožnja

- Prag

- skozi

- vsej

- čas

- do

- danes

- žeton

- imetniki žetonov

- Boni

- vrh

- Skupaj za plačilo

- s katerimi se trguje

- Transakcije

- prenos

- tipičen

- tipično

- povsod

- pod

- osnovni

- Podrivajte

- razumeli

- V teku

- edinstven

- univerza

- Univerza v Kaliforniji

- us

- uporaba

- uporabnik

- sredstev uporabnikov

- Uporabniki

- navadno

- potrjevanje

- Validator

- potrjevalci

- dragocene

- Vrednotenje

- vrednost

- Vrednote

- Vozila

- preverjeno

- preverjanje

- različica

- preko

- Poglej

- ogledov

- Kršitve

- vitalik

- Volatilnost

- Ranljivi

- washington

- načini

- Kaj

- ali

- ki

- medtem

- WHO

- bo

- pripravljeni

- v

- brez

- delo

- deluje

- deluje

- bi

- Napačen

- Vi

- Vaša rutina za

- zefirnet

- nič