IT har utvecklats under de senaste åren: tack vare low-code and no-code-teknologier (LCNC) kräver ett ökande antal människor med varierande bakgrund tillgång till verktyg och plattformar som tidigare var ett privilegium för mer tekniskt kunniga individer i företaget, såsom ingenjörer eller utvecklare.

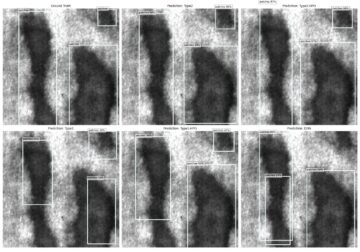

Av dessa LCNC-teknologier har vi nyligen meddelat Amazon SageMaker Canvas, ett visuellt peka-och-klicka-gränssnitt för affärsanalytiker för att bygga modeller för maskininlärning (ML) och generera korrekta förutsägelser utan att skriva kod eller ha någon tidigare ML-erfarenhet.

För att möjliggöra smidighet för de nya användarna samtidigt som säkerheten i miljöerna säkerställs har många företag valt att ta till sig single sign-on-teknik, som t.ex. AWS-inloggning. AWS SSO är en molnbaserad enkel inloggningstjänst som gör det enkelt att centralt hantera SSO-åtkomst till alla dina AWS-konton och molnapplikationer. Den innehåller en användarportal där slutanvändare kan hitta och komma åt alla sina tilldelade AWS-konton och molnapplikationer på ett ställe, inklusive anpassade applikationer som stöder SAML (Security Assertion Markup Language) 2.0.

I det här inlägget går vi igenom de nödvändiga stegen för att konfigurera Canvas som en anpassad SAML 2.0-applikation i AWS SSO, så att dina affärsanalytiker sömlöst kan komma åt Canvas med sina referenser från AWS SSO eller andra befintliga identitetsleverantörer (IdPs), utan behöver göra det via AWS Management Console.

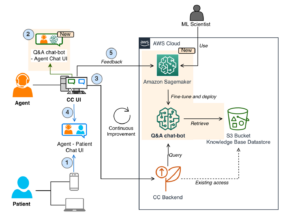

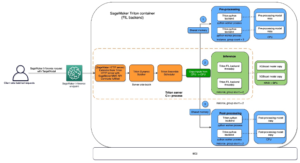

Lösningsöversikt

För att upprätta en anslutning från AWS SSO till Amazon SageMaker Studio domänapp måste du slutföra följande steg:

- Skapa en användarprofil i Studio för varje AWS SSO-användare som ska få åtkomst till Canvas.

- Skapa en anpassad SAML 2.0-applikation i AWS SSO och tilldela den till användarna.

- Skapa det nödvändiga AWS identitets- och åtkomsthantering (IAM) SAML-leverantör och AWS SSO-roll.

- Mappa nödvändig information från AWS SSO till SageMaker-domänen via attributmappningar.

- Gå till Canvas-applikationen från AWS SSO.

Förutsättningar

För att ansluta Canvas till AWS SSO måste du ha följande förutsättningar konfigurerade:

- AWS SSO i en av de AWS-regioner som stöds. För instruktioner, se Komma igång.

- En SageMaker-domän som använder IAM. För instruktioner, se Ombord på Amazon SageMaker Domain med IAM.

Skapa en Studio-domänanvändarprofil

I en Studio-domän har varje användare sin egen användarprofil. Studioappar som Studio IDE, RStudio och Canvas kan skapas av dessa användarprofiler och är bundna till användarprofilen som har skapat dem.

För att AWS SSO ska få åtkomst till Canvas-appen för en given användarprofil måste du mappa användarprofilens namn till användarnamnet i AWS SSO. På så sätt kan AWS SSO-användarnamnet – och därmed användarprofilens namn – skickas automatiskt av AWS SSO till Canvas.

I det här inlägget antar vi att AWS SSO-användare redan är tillgängliga, skapade under förutsättningarna för onboarding till AWS SSO. Du behöver en användarprofil för varje AWS SSO-användare som du vill lägga till i din Studio-domän och därför till Canvas.

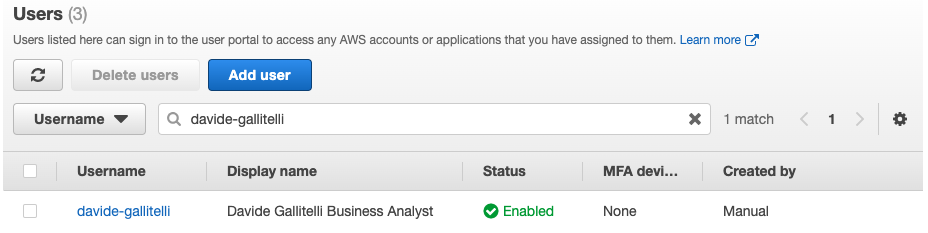

För att hämta denna information, navigera till användare sida på AWS SSO-konsolen. Här kan du se användarnamnet på din användare, i vårt fall davide-gallitelli.

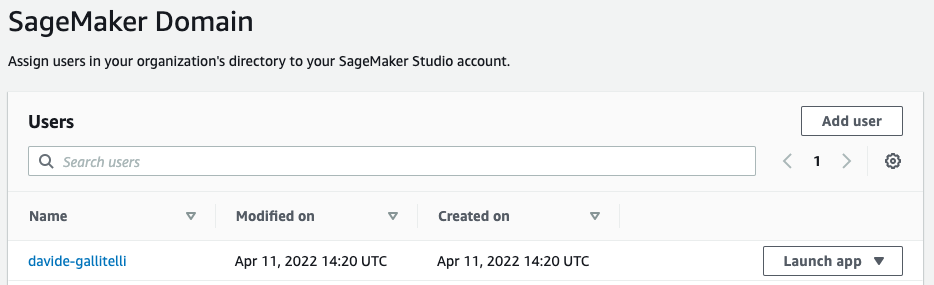

Med denna information kan du nu gå till din Studio-domän och skapa en ny användarprofil som heter exakt davide-gallitelli.

Om du har en annan IdP kan du använda all information som den tillhandahåller för att namnge din användarprofil, så länge den är unik för din domän. Se bara till att du kartlägger det korrekt enligt AWS SSO-attributmappning.

Skapa den anpassade SAML 2.0-applikationen i AWS SSO

Nästa steg är att skapa en anpassad SAML 2.0-applikation i AWS SSO.

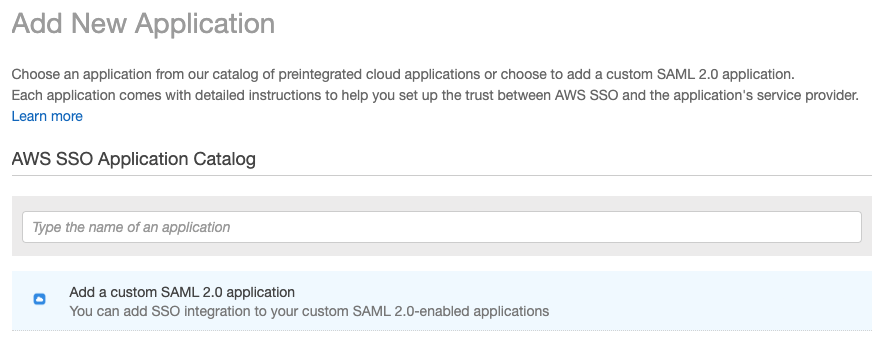

- Välj på AWS SSO-konsolen Applikationer i navigeringsfönstret.

- Välja Lägg till en ny applikation.

- Välja Lägg till en anpassad SAML 2.0-applikation.

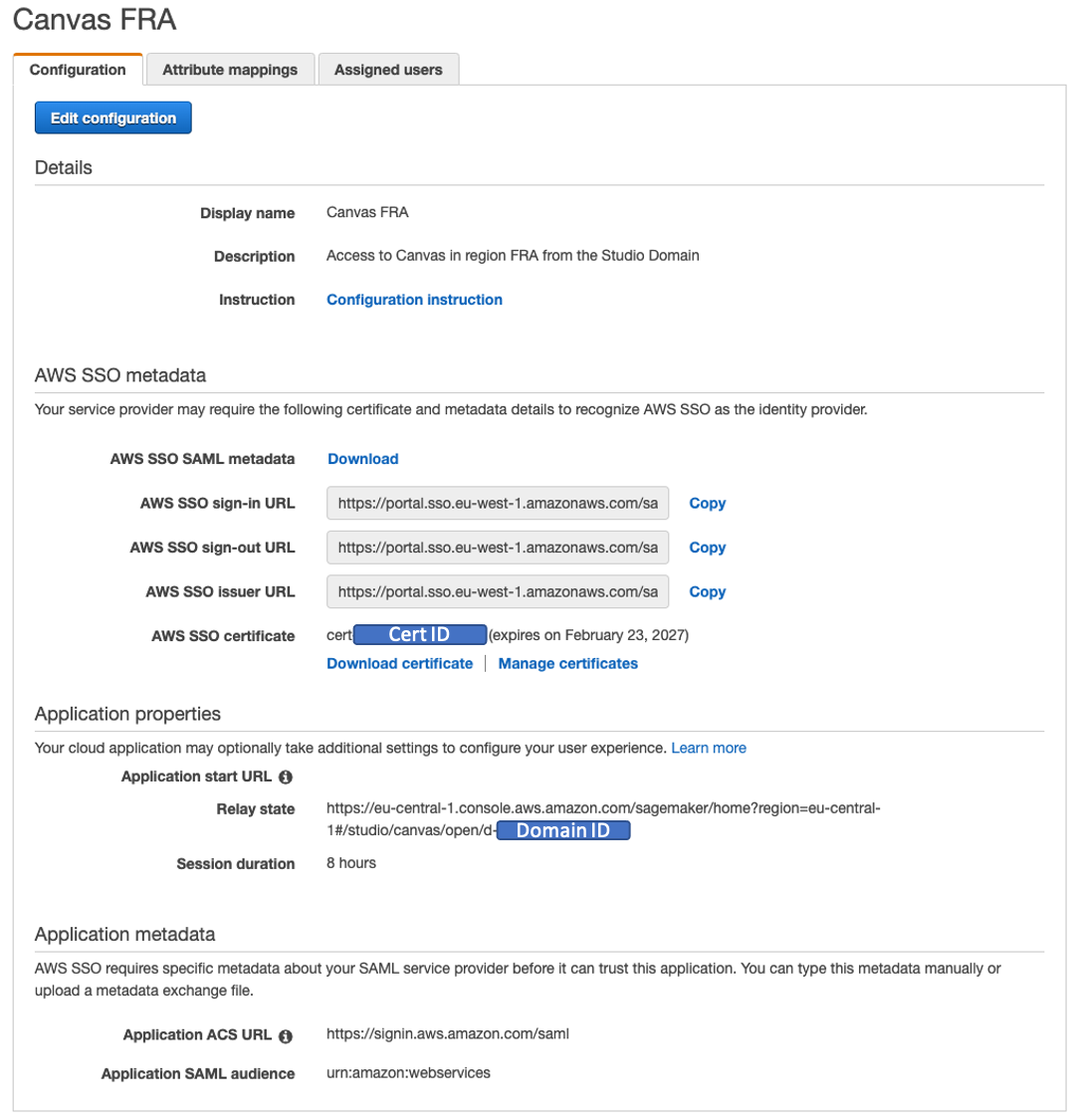

- Ladda ner AWS SSO SAML-metadatafilen, som du använder under IAM-konfigurationen.

- För Visa namn, ange ett namn, t.ex.

SageMaker Canvasföljt av din region. - För Beskrivning, ange en valfri beskrivning.

- För Appens start-URL, låt det vara.

- För Relätillstånd, stiga på

https://YOUR-REGION.console.aws.amazon.com/sagemaker/home?region=YOUR-REGION#/studio/canvas/open/YOUR-STUDIO-DOMAIN-ID. - För Sessionens längd, välj din sessionslängd. Vi föreslår 8 timmar.

Smakämnen Sessionens längd värde representerar hur lång tid du vill att användarsessionen ska pågå innan autentisering krävs igen. En timme är säkrast, medan mer tid innebär mindre behov av interaktion. Vi väljer 8 timmar i detta fall, motsvarande en arbetsdag. - För Applikations ACS URL, ange https://signin.aws.amazon.com/saml.

- För Application SAML-publik, stiga på

urn:amazon:webservices.

När dina inställningar har sparats bör din programkonfiguration se ut som på följande skärmdump.

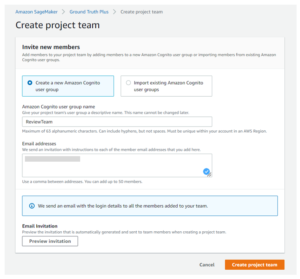

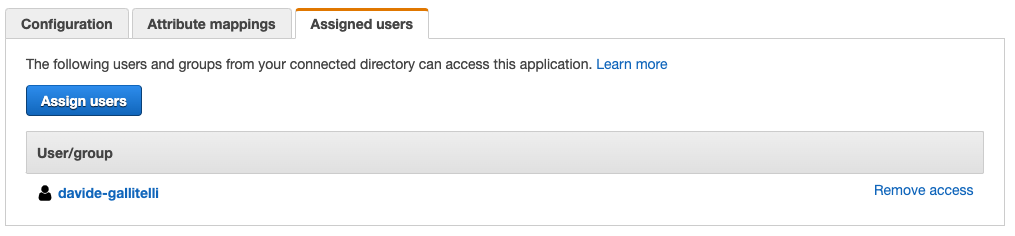

Du kan nu tilldela dina användare till denna applikation, så att applikationen visas i deras AWS SSO-portal efter inloggning.

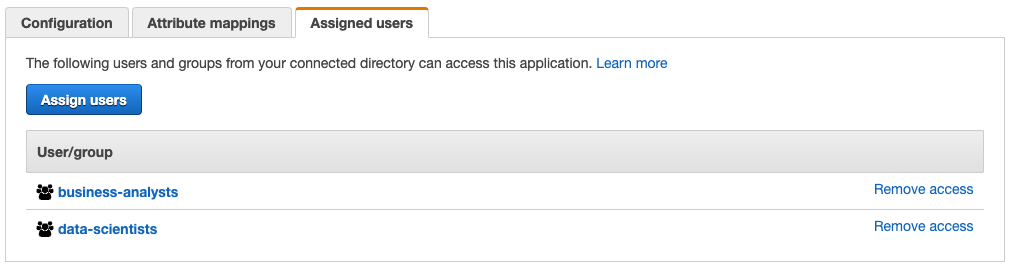

Du kan nu tilldela dina användare till denna applikation, så att applikationen visas i deras AWS SSO-portal efter inloggning. - På Tilldelade användare fliken, välj Tilldela användare.

- Välj dina användare.

Om du vill göra det möjligt för många datavetare och affärsanalytiker i ditt företag att använda Canvas, är det snabbaste och enklaste sättet att använda AWS SSO-grupper. För att göra det skapar vi två AWS SSO-grupper: business-analysts och data-scientists. Vi tilldelar användarna till dessa grupper efter deras roller och ger sedan åtkomst till applikationen till båda grupperna.

Konfigurera din IAM SAML-leverantör och AWS SSO-roll

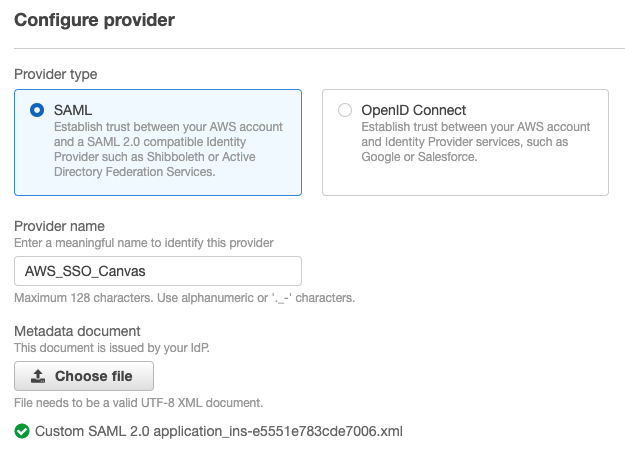

För att konfigurera din IAM SAML-leverantör, utför följande steg:

- Välj på IAM-konsolen Identitetsleverantörer i navigeringsfönstret.

- Välja Lägg till leverantör.

- För Typ av leverantör, Välj SAML.

- För Leverantörens namn, ange ett namn, t.ex.

AWS_SSO_Canvas. - Ladda upp metadatadokumentet du laddade ner tidigare.

- Notera ARN som ska användas i ett senare steg.

Vi måste också skapa en ny roll för AWS SSO att använda för att komma åt applikationen. - Välj på IAM-konsolen roller i navigeringsfönstret.

- Välja Skapa roll.

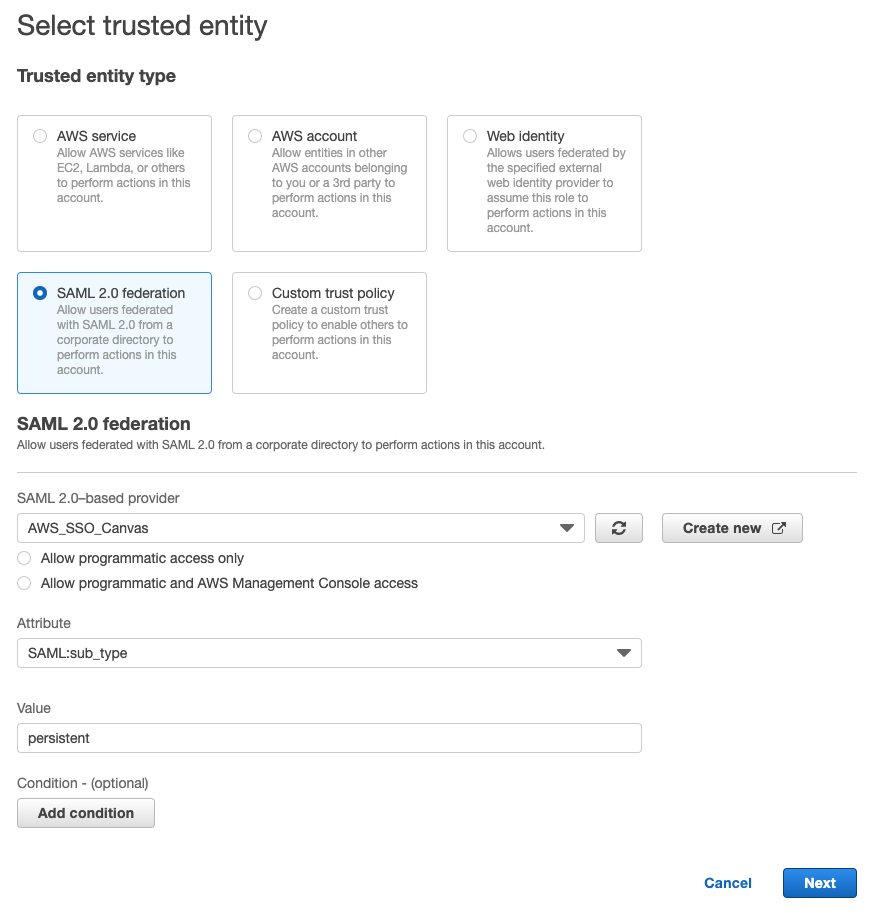

- För Typ av betrodd enhet, Välj SAML 2.0 federation.

- För SAML 2.0-baserad leverantör, välj den leverantör du skapade (

AWS_SSO_Canvas). - Välj inte någon av de två SAML 2.0-åtkomstmetoderna.

- För Attributväljer SAML:sub_type.

- För Värde, stiga på

persistent. - Välja Nästa.

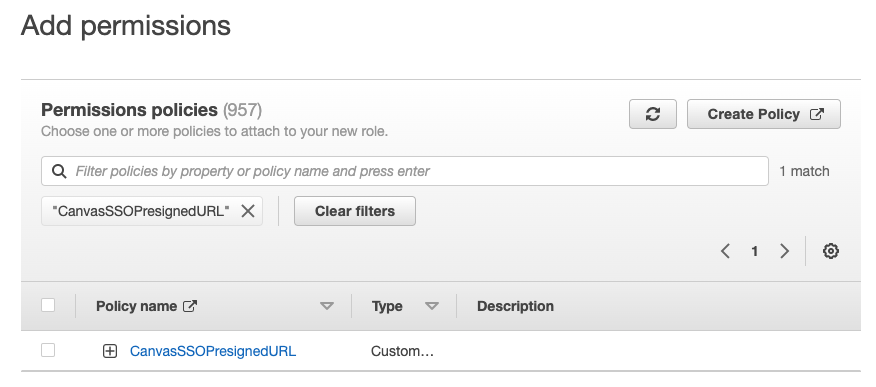

Vi måste ge AWS SSO tillstånd att skapa en fördefinierad Studio-domän URL, som vi behöver för att utföra omdirigeringen till Canvas. - På Behörighetspolicyer sida, välj Skapa policy.

- På Skapa policyflikenväljer JSON och ange följande kod:

- Välja Nästa: Taggar och tillhandahåll taggar om det behövs.

- Välja Nästa: Recension.

- Namnge policyn till exempel

CanvasSSOPresignedURL. - Välja Skapa policy.

- Återgå till Lägg till behörigheter sida och sök efter policyn du skapade.

- Välj policyn och välj sedan Nästa.

- Namnge rollen till exempel

AWS_SSO_Canvas_Roleoch ge en valfri beskrivning. - På granskningssidan redigerar du förtroendepolicyn så att den matchar följande kod:

- Spara ändringarna och välj sedan Skapa roll.

- Notera ARN för denna roll också, att använda i följande avsnitt.

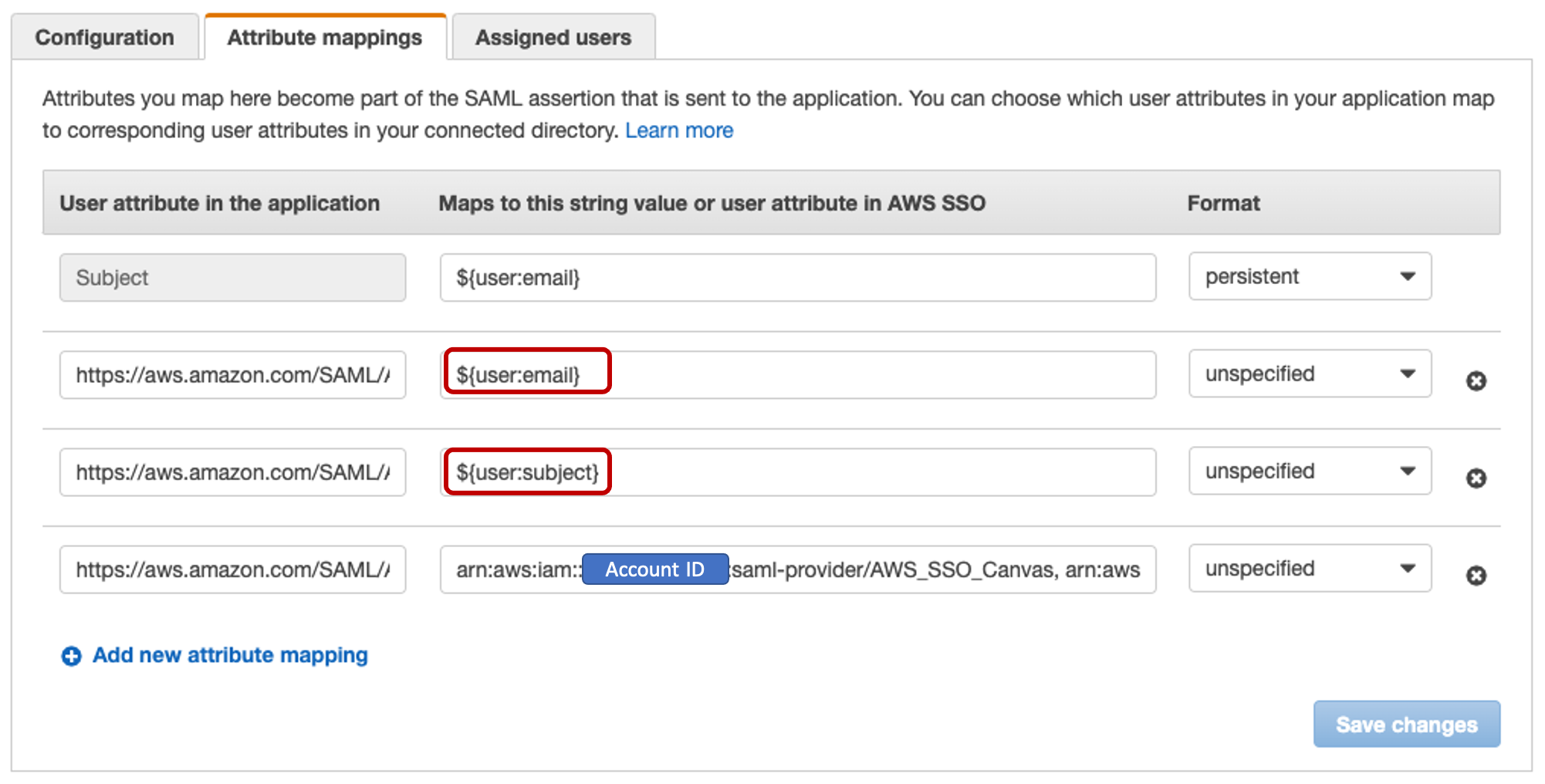

Konfigurera attributmappningarna i AWS SSO

Det sista steget är att konfigurera attributmappningarna. Attributen du mappar här blir en del av SAML-påståendet som skickas till applikationen. Du kan välja vilka användarattribut i din applikation som mappar till motsvarande användarattribut i din anslutna katalog. För mer information, se Attributmappningar.

- På AWS SSO-konsolen navigerar du till applikationen du skapade.

- På Attributmappningar fliken, konfigurera följande mappningar:

| Användarattribut i applikationen | Mappar till detta strängvärde eller användarattribut i AWS SSO |

Subject |

${user:email} |

https://aws.amazon.com/SAML/Attributes/RoleSessionName |

${user:email} |

https://aws.amazon.com/SAML/Attributes/PrincipalTag:SageMakerStudioUserProfileName |

${user:subject} |

https://aws.amazon.com/SAML/Attributes/Role |

, |

Du är klar!

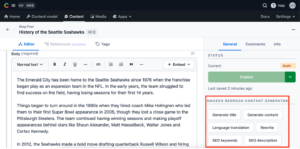

Gå till Canvas-applikationen från AWS SSO

På AWS SSO-konsolen, anteckna användarportalens URL. Vi föreslår att du loggar ut från ditt AWS-konto först, eller öppnar ett webbläsarfönster i inkognitoläge. Navigera till användarportalens URL, logga in med de referenser du ställt in för AWS SSO-användaren och välj sedan din Canvas-applikation.

Du omdirigeras automatiskt till Canvas-applikationen.

Slutsats

I det här inlägget diskuterade vi en lösning för att göra det möjligt för affärsanalytiker att uppleva no-code ML via Canvas på ett säkert och enhetligt sätt genom en enkel inloggningsportal. För att göra detta konfigurerade vi Canvas som en anpassad SAML 2.0-applikation inom AWS SSO. Affärsanalytiker är nu ett klick ifrån att använda Canvas och lösa nya utmaningar med no-code ML. Detta möjliggör den säkerhet som krävs av molntekniker och säkerhetsteam, samtidigt som det möjliggör smidighet och oberoende hos affärsanalytikerteam. En liknande process kan replikeras i vilken IdP som helst genom att reproducera dessa steg och anpassa dem till den specifika SSO.

För att lära dig mer om Canvas, kolla in Tillkännager Amazon SageMaker Canvas – en visuell maskininlärningsförmåga utan kod för affärsanalytiker. Canvas möjliggör också enkelt samarbete med datavetenskapsteam. För att lära dig mer, se Bygg, dela, implementera: hur affärsanalytiker och datavetare uppnår snabbare time-to-market med hjälp av no-code ML och Amazon SageMaker Canvas. För IT-administratörer föreslår vi att du checkar ut Konfigurera och hantera Amazon SageMaker Canvas (för IT-administratörer).

Om författaren

Davide Gallitelli är en specialistlösningsarkitekt för AI/ML i EMEA-regionen. Han är baserad i Bryssel och har ett nära samarbete med kunder i hela Benelux. Han har varit utvecklare sedan mycket ung och började koda vid 7 års ålder. Han började lära sig AI/ML under sina senare år på universitetet och har blivit kär i det sedan dess.

Davide Gallitelli är en specialistlösningsarkitekt för AI/ML i EMEA-regionen. Han är baserad i Bryssel och har ett nära samarbete med kunder i hela Benelux. Han har varit utvecklare sedan mycket ung och började koda vid 7 års ålder. Han började lära sig AI/ML under sina senare år på universitetet och har blivit kär i det sedan dess.

- Myntsmart. Europas bästa bitcoin- och kryptobörs.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. FRI TILLGÅNG.

- CryptoHawk. Altcoin radar. Gratis provperiod.

- Källa: https://aws.amazon.com/blogs/machine-learning/enable-business-analysts-to-access-amazon-sagemaker-canvas-without-using-the-aws-management-console-with-aws- sso/

- "

- 100

- 7

- a

- Om oss

- tillgång

- Enligt

- Konto

- exakt

- Uppnå

- Handling

- administratörer

- Alla

- tillåta

- redan

- amason

- mängd

- meddelade

- Annan

- app

- Ansökan

- tillämpningar

- appar

- delad

- attribut

- Autentisering

- automatiskt

- tillgänglig

- AWS

- blir

- innan

- gränsen

- webbläsare

- bryssel

- SLUTRESULTAT

- företag

- canvas

- Vid

- utmaningar

- kontroll

- Välja

- valda

- cloud

- koda

- samverkan

- Företag

- företag

- fullborda

- tillstånd

- konfiguration

- Kontakta

- anslutna

- anslutning

- Konsol

- Motsvarande

- skapa

- skapas

- referenser

- beställnings

- kund

- datum

- datavetenskap

- dag

- distribuera

- Utvecklare

- utvecklare

- domän

- ner

- under

- varje

- effekt

- möjliggöra

- möjliggör

- Teknik

- Ingenjörer

- säkerställa

- ange

- enhet

- etablera

- exakt

- exempel

- befintliga

- erfarenhet

- snabbare

- snabbast

- Förnamn

- efter

- från

- generera

- Gruppens

- har

- här.

- Hur ser din drömresa ut

- HTTPS

- Identitet

- innefattar

- Inklusive

- ökande

- individer

- informationen

- interaktion

- Gränssnitt

- IT

- språk

- LÄRA SIG

- inlärning

- Lämna

- Lång

- se

- älskar

- Maskinen

- maskininlärning

- göra

- GÖR

- hantera

- ledning

- hantera

- karta

- Match

- betyder

- metoder

- ML

- modeller

- mer

- mest

- Navigera

- Navigering

- nödvändigt för

- Nästa

- antal

- Onboarding

- öppet

- Övriga

- egen

- del

- Personer

- Plattformar

- Strategier

- policy

- Portal

- Förutsägelser

- föregående

- Principal

- process

- Profil

- Profiler

- ge

- förutsatt

- leverantör

- leverantörer

- senaste

- nyligen

- dirigera om

- region

- representerar

- kräver

- Obligatorisk

- resurs

- översyn

- Roll

- Vetenskap

- vetenskapsmän

- sömlöst

- Sök

- säkra

- Säkrad

- säkerhet

- service

- in

- Dela

- liknande

- eftersom

- enda

- So

- fast

- lösning

- Lösningar

- specialist

- specifik

- starta

- igång

- .

- studio

- stödja

- Som stöds

- lag

- Tekniken

- Teknologi

- Smakämnen

- därför

- Genom

- hela

- tid

- verktyg

- Litar

- unika

- universitet

- användning

- användare

- värde

- version

- medan

- inom

- utan

- Arbete

- fungerar

- skrivning

- år

- ung

- Din