Validatorsäkerhet: Det första steget för att utnyttja PoS

Decentralisering är hjärtat i PoS-blockkedjor. Decentralisering av säkerhet, konsensus, reskontralagring och transaktionsvalidering är det som säkerställer nätverks- och blockkedjesäkerhet.

En blockkedja är bara lika säker som dess blockskapande mekanism.

Proof of Stake är en mekanism där tokeninnehavare i kedjan satsar sina innehav för att få möjlighet att fatta beslut om blockkedjan. Validering är namnet på denna process för att fatta beslut om blockkedjan. En validator verifierar i huvudsak transaktioner och röstar i vissa fall även om blockchain-styrningsbesluten. Därför förlitar sig en PoS-blockkedja på sina validatorer för validering och skapande av nya block samt operativ säkerhet för att underhålla blockkedjan.

En validator är en nod som har satsat tillräckligt många innehav för att tjäna valideringsrättigheterna, tillgångarna kan ägas enbart av noden eller lånas ut från några andra noder som inte direkt validerar. En komprometterad validator är en risk för sina egna tillgångar, delegerade tillgångar och nätverket också. Därför är det av yttersta vikt att säkerställa validerarens säkerhet.

Lämpligt blockkedjeval

Att satsa är verkligen lukrativt. Det är en förutsättning för att förstå vad som stämmer överens med validerarens styrkor för att utnyttja det bästa från möjligheten. Utvärderingen av en lämplig blockkedja innebär en mångfacetterad analys.

Bidragsmöjligheter

Utnyttja dina styrkor

Sök efter blockkedjor som stödjer dina styrkor. En validator som är bra på infrastruktur eller op-sec bör leta efter blockchain där det är eftertraktat. För någon som är bra med smarta kontrakt bör en blockchain som ger programmerbar insats vara valet. För spelteori- och ekonomiexperter kommer motsvarande blockkedjor att passa. Validatorn bör bygga (isolerade) verktyg för att förstärka sina styrkor och använda dem på bästa sätt.

Utforska alternativ för belöning

Insats är källan till primär inkomst i en PoS-blockkedja. Det gör det möjligt för valideraren att kunna verifiera transaktioner och tjäna incitament för att göra det. De flesta blockkedjor har dock andra lägen för att tjäna incitament också. Medan du väljer en blockkedja, överväg incitamentsparadigmen, det kan inkludera röstning för beslut om kedjestyrning, avslöja en validering av kompromisser eller dubbelsignering, avslöja nätverkssårbarheter eller förbättra det smarta kontraktet.

Listan kan variera beroende på blockkedjan och dess verifieringsprocess.

Som validator gör det viktigt att förstå dessa och utnyttja dem för att öka incitamenten.

Nätverksdynamik

Ekonomiska krav

Ingenting kommer gratis, och valideringsmöjligheten för PoS blockchain är inget undantag. För att ställa in en validator, ta hänsyn till kostnaderna för hårdvara, arbetskraft och blockkedjans valuta.

En validator behöver minne för att ladda ner reskontra, därför molnlagringslösningar för att hantera datacentret och mjukvarulösningar för att hantera och köra validatorn.

Näst på tur är arbetskraften, dessa är validerarna och teammedlemmarna som hanterar eventuella incidenter utan motstycke och är på beredskap 24x7x365. detta är i allmänhet ett roterande team.

Slutligen är hårdvaran, utan vilken ingenting kan åstadkommas. en validator måste kontrollera de lokala hårdvarukostnaderna och kostnaderna för att separera lagret för nätverksåtkomst och nyckelhantering (diskuterat nedan) från validatorn.

Förutom ovanstående kostnader är ett team av experter eller tjänsteleverantörer ett måste för att hantera regulatoriska och juridiska frågor när och när de dyker upp. De hanterar även beskattnings- och provisionskostnader.

Viktigast av allt är att valideraren behöver tillgångar för att satsa och alla tillgångar i en blockchain kan ägas antingen genom att vara en långsiktig bidragsgivare från det smarta kontraktet eller vitboken eller genom att använda fiat för att köpa den insatsbara kryptovalutan/token till insats.

En förståelse för kostnaderna är väsentlig för att utvärdera lönsamheten av att delta i en blockchains konsensusmekanism.

Skärningsmekanismer

Varje blockchain-nätverk sätter på plats några mekanismer för att skydda sig från alla skadliga beteenden. PoS-blockkedjor använder slashing, vilket är att konfiskera de insatta tillgångarna eller till och med förbjuda konsensusdeltagande, för alla beteenden som kan hämma blockkedjans säkerhet.

Klassificeras huvudsakligen i två kategorier: slashing av drifttid och slashing för oklarheter. Nedan är några av de vanligaste skärningskriterierna:

- En validator som producerar två block av samma höjd

- En validator skickar in en ogiltig konsensusröst, dvs. verifierar kryptografiskt en transaktion som kan vara olaglig eller strida mot blockkedjans intressen.

- En validator kan inte vara aktiv på nätverket under den erforderliga epok.

- Ett fall av dubbelutgifter av valideraren upptäcks

- Andra validatorer på nätverket visar bevis på en dubbelsignatur eller felaktig säkerhet hos validatorn. Den här är som att placera en belöning över validatorsäkerhet.

- En olycklig händelse där validatorn faller offer för massnedskärningsattacker från hackare, som kan avge motstridiga röster eller helt enkelt initiera unstaking för att göra den från validatorns rättigheter.

Det finns blockkedjor som fungerar på "rena förtroende" och inte använder slashing för att upprätthålla validatorintegritet även om det kan finnas andra påföljder eller förbud från blockkedjan för oönskat beteende.

Validatorarkitektur

Validatornoden behöver ladda ner blockkedjan och förbli aktiv på nätverket under längre perioder. En kravbedömning på toppnivå avslöjar att en validerare skulle behöva säkerhetskopior för strömavbrott, lagring och nätverk, och sömlösa anslutningslösningar eftersom att hålla sig ansluten till nätverket är primärt i blockchain-världen. Allmänna råd för att inte använda en grundläggande utvecklarmaskin och hellre använda molnbaserade verktyg för att köra valideraren är ganska uppenbara baserat på det faktum att en individ aldrig kan vara säker på att deras maskin inte äventyras.

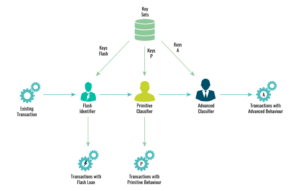

Nedan är en illustration av en prototyp för en valideringsarkitektur baserad på vad leverantörer av valideringstjänster har utvecklats till under åren. Den visar skiktningen av valideraren baserat på de funktionella enheterna som ska ha oberoende maskiner och åtkomstmöjligheter.

Tanken här är att isolera valideraren från nätverket för att förhindra alla hot på nätverksnivå och skydda valideraren från överbelastningsattacker eller massnedbrytningsattacker. Det andra lagret är nyckelhanteringslagret eller fjärrsignaturgenereringsmekanismen, som skiljer nyckelhanteringen från den deltagande valideraren och introducerar ett annat lager för att tillämpa säkerhetskontroller innan någon transaktion signeras. Bloggen diskuterar nyckelhanteringskontroller vidare.

SLO och SLA

Servicenivåmål och servicenivåavtal bör komplettera varandra för en smidig valideringsfunktion.

Service Level Agreements:

Dessa är kraven som en validator accepterar att uppfylla en gång, vald för att verifiera transaktioner. Förutom att verifiera transaktioner kan en validator till och med föreslå blockeringar och rösta på blocken som föreslagits av andra validatorer.

Servicenivåmål:

En validerare måste vara tydlig med målen för att delta i nätverksunderhållsprocessen och säkerställa att de har tillräckligt med resurser, tillgängliga insatser och installation. En validator med det enda syftet att tjäna mer att satsa kommer att följa ett annat arbetssätt än någon som siktar på att stanna på nätverket för att garantera säkerheten. Medan en ensam validerare endast skulle ta hand om sina personliga tillgångsmål måste en tjänsteleverantör säkerställa att delegatorns mål också tas om hand.

Förutom att erkänna SLO och SLA och det faktum att valideraren har förmågan att hantera båda, är det viktigt att se till att de bildar en fungerande förening för att göra det möjligt för valideraren att förbli aktiv och tjäna belöningar i nätverket. Som ett exempel, om en validator inte kan vara online under fördefinierade fasta tidsperioder, kommer en blockkedja med ett slashing för att inte vara live på nätverket att vara ett självmord.

Triple Edged Security

Den enda säkerhetsregeln är att avskräcka intrång genom att göra attackkostnaderna/ansträngningarna för stora i jämförelse med de erhållna fördelarna. Validatorns säkerhet baserad på denna princip har tre aspekter som diskuteras nedan:

Nyckelsäkerhet:

Nycklarna på blockchain-nätverket är det som håller det säkert. A nyckel är en kryptografiskt genererad kod som en validator måste använda för att utföra sina aktiviteter. Att hålla nyckeln säker är målet för alla säkerhetsaktiviteter på validatornivå. De kryptografiska nycklarna på ett blockchain-nätverk är kontonyckeln och konsensusnyckeln. Det beror på utvecklingsreglerna för blockkedjan att båda är lika eller olika.

Kontonyckeln är en kall nyckel som används mycket sällan när en valideringsnod vill ändra detaljerna, belöningssystem, provisionsschema eller till och med rotera konsensus bland teammedlemmarna. Den här nyckeln rekommenderas att förvaras utanför nätverket i något som kallas en kall plånbok. Detta håller det säkert och i sin tur validatorn. Dessa hårdvaruplånböcker måste vara luftgap och ha multisig-åtkomst.

Konsensusnyckeln är snabbtangenten. Den används för att rösta för transaktioner, föreslå eller signera blocken och till och med rösta för blockchain-styrningsbesluten. Denna nyckel kommer att användas regelbundet för varje transaktion som går genom validatorn. Konsensusnyckeln hanteras och underhålls av nyckelsäkerhetsmekanismerna.

Tredje parts nyckelhanteringslösningar:

- Anpassade appar för att bokföra nycklarna – Dessa har nackdelen att de inte är särskilt tillgängliga och kräver fysisk närvaro för varje enskild åtkomst. Den här typen av lösningar kan vara användbara för kalla nycklar men snabbtangenter behöver fler vätskehanteringsalternativ.

- Enklavlösningar för att hantera nycklar– Det här är hårdvarulösningar designade av företag som är specialiserade på nyckelpapper. Dessa kan användas med tanke på att säkerheten hanteras och hanteras av en tredje part, så validerarens förtroende för lösningen måste vara orubbligt och valideraren ska kunna använda de tillhandahållna faciliteterna till fullo.

- Det säkraste är en nyckelhanteringslösning med flera delar, där beroendet tas bort från en enda molntjänstleverantör och nyckeln delvis lagras på flera plånböcker. Att använda nyckeln kräver åtkomst till var och en av plånböckerna. Att distribuera dessa plånböcker bland teammedlemmar lägger till ytterligare en nivå av mänskligt driven säkerhet på detta lager.

Flera nyckelhanterare i kombination med enklavteknologier stärker ytterligare säkerheten för nyckelhanteringssystem. Att använda nyckelhanteringsverktyg säkerställer en högre säkerhetsnivå från specialiserade organisationer.

Nodsäkerhet:

Nodsäkerheten är en tvådelad process. Först är fysisk säkerhet av maskinen. Även om valideraren använder molntjänster för att delta i insatsprocesser, kommer någon form av bärbar dator/datorsystem att användas för att komma åt dessa. Att säkerställa säkerheten för densamma är ansvaret för den individ som har tillgång till den. Den andra är säkerhet från alla angripare på nätverket eller en riktad överbelastningsattack av illvilliga användare. För detta är det extra nätverkssäkerhetslagret där för att vaktposterna ska vidarebefordra transaktionen på nätverket och förhindra valideraren från att direkt komma i kontakt med nätverket. Vaktposter har förmågan att undvika attacker från nätverkslager medan attacker från applikationslager endast behöver hanteras på valideringsmaskinen.

Av denna anledning är signeringsmöjligheterna isolerade från valideringsnoden och en fjärrsignerare läggs till däremellan. Fjärrsigneraren kommer åt nyckeln efter att ha utfört ytterligare några kontroller. Även om fjärrsigneraren känner igen valideraren är det viktigt att testa nyttolasten för begäran för att säkerställa att nycklarna endast används för legitima ändamål eftersom det är bäst att anta att validatorsäkerheten kan äventyras. Kontrollerna som ska utföras på fjärrsigneraren inkluderar att verifiera att transaktionen endast är en valideringstransaktion. Se till att transaktionsbelastningen är generellt enhetlig.

Fjärrsigneraren bör filtrera möjligheterna med dubbelsignering genom att använda en hög vattenstämpel eller en monotont ökande räknare. I händelse av katastrof eller fel återställning/återställning visar sig dubbelsigneringsdetektering vara avgörande. Som en extra försiktighetsåtgärd bör du lista och förstå alla beroenden och deras beroenden också.

Arbetskraftspåverkan:

Nästa steg är att automatisera valideringen process i största möjliga utsträckning och därmed bevara den från alla slags mänskliga fel. I grund och botten begränsa produktionstillgången till ett absolut minimum. För detta rekommenderas det att använda molnlagring eller ett git-förråd som kontrolleras av minst två teammedlemmar för att säkerställa att alla ändringar går genom en dubbel uppsättning ögon innan de ansluts till systemet. Att ha kryptografiskt säkrade signaturer stärker säkerheten på förvarsnivån.

Förutom att versionera koden och hålla reda på alla typer av utbetalningar och provisionsutbetalningar är det viktigt att hantera och censurera ändringarna som sker i git-koden.

Spåra SLO och SLA genom ett spårningssystem och uppdatera dem då och då för att upprätthålla hög tillgänglighet och fungera effektivt i nätverket. Ett misstag här visar sig i allmänhet vara ödesdigert för valideringsnoden.

Testa din installation

Emulera vanliga fel:

Börja med att orsaka grundläggande fel som ström- eller nätverksfel, Denial of Service-attacker och testa sårbarheter för fjärrundertecknare. Tillsammans med denna direkta peering med andra pålitliga högsäkerhetsvalidatorer säkerställer bättre nätverkssäkerhet. Även om nätverket i sig har några kryphål kan ett system av säkra validatorer som pekar tillsammans åsidosätta alla attacker på nätverksnivå.

Var din egen onda tvilling:

Tänj dina gränser för att testa sårbarheterna om någon lyckas få tillgång till all säkerhetskunskap som du har. Var din egen onda tvilling för valideraren. Om någon person på egen hand kan lyckas bryta mot systemet måste du kontrollera din säkerhet igen.

Lär dig av det förflutna:

Lär dig hur validatorer har äventyrats testa tidigare dessa scenarier, skapa fler scenarier runt dem och testa validatorns motståndskraft.

Utnyttja testnät

Alltid! Jag upprepar alltid att du måste börja med testnät innan du lägger in din validator på huvudnätet. Detta ger en uppfattning om hur den faktiska funktionen kommer att fortgå på en daglig basis och avslöjar om några problem förblir obevakade.

Efter implementering:

Övervakning: den enda uppgiften som är oundviklig på regelbunden basis är att övervaka alla transaktioner, inflöde och utflöde av insatser, tillgång till kalla/snabbnycklar bör noggrant övervakas. Håll register över alla typer av åtkomst.

Ställ in varningar för alla typer av avvikelser från den naturliga driften. Se till att klassificera varningar om deras brådska och ta hand om dem på lämpligt sätt. Ha ett team för att hantera kritiska frågor 24×7. Förbered jourrotationsscheman med eskaleringspolicyer. Människor tenderar att bli slöa eller glömma katastrofhanteringsprotokoll och genomför regelbundet skenförsök av misslyckande scenarier. Detta hjälper dem att hålla sig lugna och beredda att hantera dessa situationer under press också.

Protokoll för hantering och rapportering av olyckor:

I händelse av några ogynnsamma incidenter, se till att korrekt begränsning av risker görs enligt protokollen och att allt dokumenteras och rapporteras för analys och ytterligare säkerhetsförbättringsändamål. Vad, hur, när och var av incidenten bör tydligt anges och testa valideraren mot dem om och om igen. Använd dessa incidenter för att förbättra praxis för framtiden.

Sista ordet

Det är oundvikligt att upptäcka sårbarheter i ett system även efter att ha distribuerat det. Vad som är värt att notera är att när det väl är igång blir det desto viktigare att hålla koll på övervakningsdata och vad som händer i utrymmet. En validator måste se till att alla aspekter av due diligence utförs med yttersta noggrannhet innan du börjar, eftersom en design skapad med säkerhet i åtanke är säkert en bra indikation på att ett system ska klara de tuffa nätverksproblemen. Posta att kvarvarande alert för att kunna hantera alla ogynnsamma situationer är nyckeln till att hantera alla slags attacker.

PrimaFelicitas är en blockkedjecentrerad organisation med expertis i att bygga mycket säkra multisig-plånböcker, säkerhetsnyckelhanteringslösningar och valideringstjänstplattformar och bygger end-to-end säkerhetslösningar för blockkedjenoder.

Letar du efter hjälp här?

Ta kontakt med vår expert för

en detaljerad diskussionn

Posten Säkra en validator i STaaS visades först på PrimaFelicitas.

Posten Säkra en validator i STaaS visades först på PrimaFelicitas.

- Myntsmart. Europas bästa bitcoin- och kryptobörs.

- Platoblockchain. Web3 Metaverse Intelligence. Kunskap förstärkt. FRI TILLGÅNG.

- CryptoHawk. Altcoin radar. Gratis provperiod.

- Källa: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- tillgång

- olyckor

- Enligt

- Konto

- aktiv

- aktiviteter

- lagt till

- rådgivning

- mot

- avtal

- Alla

- alltid

- bland

- analys

- Annan

- isär

- Ansökan

- Ansök

- lämpligt

- appar

- arkitektur

- runt

- bedömning

- tillgång

- Tillgångar

- förväntat

- automatisera

- tillgänglighet

- tillgänglig

- säkerhetskopior

- I grund och botten

- grund

- innan

- Där vi får lov att vara utan att konstant prestera,

- nedan

- Fördelarna

- BÄST

- mellan

- Blockera

- blockchain

- Blockchain-säkerhet

- blockchains

- Blogg

- trotsa

- brott

- överträdelser

- SLUTRESULTAT

- Byggnad

- bygger

- Köp

- kapacitet

- vilken

- fall

- orsakar

- kedja

- byta

- Kontroller

- val

- cloud

- molntjänster

- Cloud Storage

- koda

- kall plånbok

- kombinerad

- kommande

- provision

- engagerad

- Gemensam

- Företag

- Komplement

- Genomför

- anslutna

- Anslutningar

- Konsensus

- Tänk

- kontakta

- kontrakt

- kontrakt

- Motsvarande

- Kostar

- skapa

- skapas

- skapande

- kriterier

- kritisk

- kryptografisk

- Valuta

- dagligen

- datum

- behandla

- Decentralisering

- beslut

- Denial of Service

- beror

- utplacera

- utplacering

- Designa

- utformade

- detaljerad

- detaljer

- Detektering

- Utvecklare

- Utveckling

- olika

- flit

- rikta

- direkt

- katastrof

- utbetalningar

- fördelnings

- dubbla

- ladda ner

- tjänar

- tjänar

- Ekonomi

- effektivt

- möjliggör

- möjliggör

- början till slut

- säkerställa

- väsentlig

- väsentligen

- utvärdera

- utvärdering

- händelse

- allt

- exempel

- expert

- expertis

- experter

- Misslyckande

- Fiat

- Förnamn

- fixerad

- följer

- formen

- Fri

- från

- Uppfylla

- fungera

- funktionella

- funktion

- ytterligare

- framtida

- lek

- Allmänt

- allmänhet

- generering

- gå

- Målet

- Mål

- kommer

- god

- styrning

- hackare

- hantera

- Arbetsmiljö

- hårdvara

- Hårdvara plånböcker

- har

- hjälpa

- hjälper

- här.

- Hög

- högre

- höggradigt

- hållare

- Innehav

- Hur ser din drömresa ut

- Men

- HTTPS

- humant

- Människa

- Tanken

- Inverkan

- vikt

- med Esport

- förbättra

- innefattar

- Inkomst

- Öka

- ökande

- individuellt

- Infrastruktur

- integritet

- intressen

- införa

- isolering

- problem

- IT

- sig

- Ha kvar

- hålla

- Nyckel

- nycklar

- kunskap

- känd

- lager

- Ledger

- liggare

- Adress

- Juridiska frågor

- Nivå

- Hävstång

- hävstångs

- linje

- Lista

- lever

- läsa in

- lokal

- lång sikt

- se

- lukrativ

- Maskinen

- Maskiner

- bibehålla

- underhåll

- göra

- Framställning

- hantera

- förvaltade

- ledning

- chefer

- Medlemmar

- Minne

- kanske

- emot

- övervakning

- mer

- mest

- mångfasetterad

- multipel

- multisig

- Natural

- behov

- nät

- Nätverkssäkerhet

- noder

- mål

- Uppenbara

- nätet

- drift

- Möjlighet

- Tillbehör

- organisation

- organisationer

- Övriga

- egen

- ägd

- Papper

- delta

- deltagande

- parti

- utbetalningar

- utför

- perioder

- personen

- personlig

- fysisk

- placering

- Plattformar

- Punkt

- Strategier

- PoS

- Möjligheterna

- potentiell

- kraft

- Förbered

- Närvaron

- presentera

- tryck

- pretty

- förebyggande

- primär

- Principen

- problem

- process

- processer

- Produktion

- lönsamhet

- föreslå

- föreslagen

- skydda

- protokoll

- bevisar

- förutsatt

- leverantör

- leverantörer

- ger

- syfte

- Snabbt

- mottagna

- erkänner

- register

- regelbunden

- regulatorer

- förblir

- Återstående

- avlägsen

- Repository

- begära

- kräver

- Obligatorisk

- Krav

- Kräver

- Resurser

- ansvaret

- avslöjar

- Belöningar

- Risk

- risker

- regler

- Körning

- rinnande

- Samma

- sömlös

- säkra

- Säkrad

- Värdepapper

- säkerhet

- service

- Tjänster

- in

- inställning

- signera

- enda

- smarta

- smart kontrakt

- Smarta kontrakt

- So

- Mjukvara

- lösning

- Lösningar

- några

- någon

- något

- Utrymme

- specialiserat

- Spot

- stadier

- spel

- utsättning

- starta

- anges

- bo

- förvaring

- stödja

- system

- System

- riktade

- Beskattning

- grupp

- Tekniken

- testa

- Smakämnen

- källan

- därför

- hot

- tre

- Genom

- tid

- tillsammans

- token

- verktyg

- toppnivå

- spår

- Spårning

- transaktion

- Transaktioner

- Litar

- under

- förstå

- förståelse

- fackliga

- enheter

- utan motstycke

- Uppdatering

- användning

- användare

- utnyttja

- godkännande

- Verifiering

- verifiera

- verifiera

- avgörande

- Rösta

- avgivna

- Röstning

- sårbarheter

- plånbok

- Plånböcker

- Vad

- Vad är

- medan

- vitt papper

- VEM

- utan

- världen

- värt

- skulle

- år

- Din