Steklov Mathematical Institute of RAS, Steklov International Mathematical Center, Moskva 119991, Ryssland

Institutionen för matematik och NTI Center for Quantum Communications, National University of Science and Technology MISIS, Moskva 119049, Ryssland

QRate, Skolkovo, Moskva 143025, Ryssland

Hitta det här uppsatsen intressant eller vill diskutera? Scite eller lämna en kommentar på SciRate.

Abstrakt

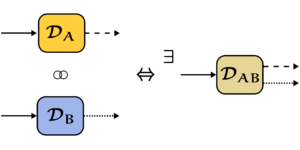

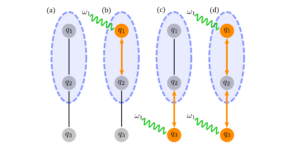

Detektionseffektivitetsfelmatchning är ett vanligt problem i praktiska system för kvantnyckeldistribution (QKD). Aktuella säkerhetsbevis för QKD med oöverensstämmelse mellan detektering och effektivitet förlitar sig antingen på antagandet om en fotonljuskälla på sändarsidan eller på antagandet om en fotoningång på mottagarsidan. Dessa antaganden lägger restriktioner på klassen av möjliga avlyssningsstrategier. Här presenterar vi ett rigoröst säkerhetsbevis utan dessa antaganden och löser därmed detta viktiga problem och bevisar säkerheten för QKD med detektionseffektivitetsfel mot allmänna attacker (i den asymptotiska regimen). I synnerhet anpassar vi lockbetestillståndsmetoden till fallet med detektionseffektivitetsfel.

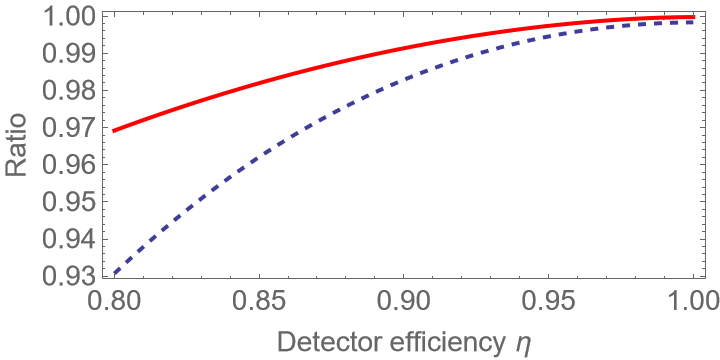

Utvald bild: Minskning av hemlig nyckelränta i detektionseffektivitet-mismatch-fallet med avseende på no-mismatch-fallet: Förhållandet mellan den hemliga nyckelräntan i missmatchningsfallet med detektoreffektiviteterna 1 och $eta$ till den hemliga nyckelräntan i fallet utan överensstämmelse med båda effektiviteterna lika med $(1+eta)/2$. Heldragen linje: inga fel $Q=0$, streckad linje: relativt hög felfrekvens $Q=0.09$ (nära det kritiska värdet för fallet med perfekt detektering $Qapprox0.11$). Om obalansen är liten är minskningen av hemlig nyckelränta relativt liten även för höga felfrekvenser.

Populär sammanfattning

Säkerhetsbevis som tar hänsyn till vissa brister hos hårdvaruenheter är dock fortfarande utmanande. En av sådana brister är så kallad detektionseffektivitetsfelanpassning, där två enkelfotondetektorer har olika kvantverkningsgrader, dvs olika sannolikheter för fotondetektion. Ett sådant problem bör beaktas eftersom det är praktiskt taget omöjligt att göra två helt identiska detektorer.

Matematiskt är säkerhetsbevis för QKD med detektionseffektivitetsfel överensstämmelse för det allmänna fallet utmanande eftersom Hilbert-utrymmet vi hanterar är oändligt dimensionellt (en reduktion till ett ändligt dimensionellt utrymme som är möjlig för fallet med identiska detektorer fungerar inte här ). Så, fundamentalt nya metoder för att bevisa säkerheten krävdes. Den viktigaste nya metoden som föreslås i detta arbete är en analytisk gräns för antalet multifotondetekteringshändelser med användning av entropiska osäkerhetsrelationer. Detta gör att vi kan reducera problemet till ett ändligt dimensionellt. För den analytiska lösningen av det finita dimensionella problemet (som fortfarande är icke-trivialt) föreslår vi att symmetrier av problemet används.

I det här dokumentet bevisar vi således säkerheten för BB84-protokollet med missanpassning av detektionseffektivitet och härleder analytiskt gränser för den hemliga nyckelhastigheten i detta fall. Vi anpassar också lockbetestillståndsmetoden till fallet med detektionseffektivitetsfel.

► BibTeX-data

► Referenser

[1] CH Bennett och G. Brassard, Quantum cryptography: Public key distribution and coin tossing, i Proceedings of IEEE International Conference on Computers, Systems and Signal Processing, Bangalore, Indien (IEEE, New York, 1984), sid. 175.

[2] D. Mayers, Quantum key distribution and string oblivious transfer in brusy channels, arXiv:quant-ph/9606003 (1996).

arXiv: kvant-ph / 9606003

[3] D. Mayers, Ovillkorlig säkerhet i kvantkryptografi, JACM. 48, 351 (2001).

https: / / doi.org/ 10.1145 / 382780.382781

[4] PW Shor och J. Preskill, Enkelt bevis på säkerheten för BB84 kvantnyckeldistributionsprotokoll, Phys. Rev. Lett. 85, 441 (2000).

https: / / doi.org/ 10.1103 / PhysRevLett.85.441

[5] R. Renner, Säkerhet för distribution av kvantnyckel, arXiv:quant-ph/0512258 (2005).

arXiv: kvant-ph / 0512258

[6] M. Koashi, Enkelt säkerhetsbevis för distribution av kvantnyckel baserat på komplementaritet, New J. Phys. 11, 045018 (2009).

https://doi.org/10.1088/1367-2630/11/4/045018

[7] M. Tomamichel, CCW Lim, N. Gisin och R. Renner, Tight finite-key analysis for quantum cryptography, Nat. Commun. 3, 634 (2012).

https: / / doi.org/ 10.1038 / ncomms1631

[8] M. Tomamichel och A. Leverrier, Ett till stor del fristående och komplett säkerhetsbevis för distribution av kvantnyckel, Quantum 1, 14 (2017).

https://doi.org/10.22331/q-2017-07-14-14

[9] N. Gisin, G. Ribordy, W. Tittel och H. Zbinden, Quantum cryptography, Rev. Mod. Phys. 74, 145 (2002).

https: / / doi.org/ 10.1103 / RevModPhys.74.145

[10] V. Scarani, H. Bechmann-Pasquinucci, NJ Cerf, M. Dusek, N. Lütkenhaus och M. Peev, Quantum cryptography, Rev. Mod. Phys. 81, 1301 (2009).

https: / / doi.org/ 10.1103 / RevModPhys.81.1301

[11] E. Diamanti, H.-K. Lo, B. Qi och Z. Yuan, Praktiska utmaningar i kvantnyckeldistribution, npj Quant. Inf. 2, 16025 (2016).

https: / / doi.org/ 10.1038 / npjqi.2016.25

[12] F. Xu, X. Ma, Q. Zhang, H.-K. Lo och J.-W. Pan, Säker kvantnyckeldistribution med realistiska enheter, Rev. Mod. Phys. 92, 025002 (2020).

https: / / doi.org/ 10.1103 / RevModPhys.92.025002

[13] N. Jain, B. Stiller, I. Khan, D. Elser, C. Marquardt och G. Leuchs, Attacks on practice quantum key distribution systems (and how to prevent them), Contemporary Physics 57, 366 (2015).

https: / / doi.org/ 10.1080 / 00107514.2016.1148333

[14] CHF Fung, K. Tamaki, B. Qi, H.-K. Lo, och X. Ma, Säkerhetsbevis för distribution av kvantnyckel med oöverensstämmelse med detektionseffektivitet, Quant. Inf. Comput. 9, 131 (2009).

http: / / dl.acm.org/ citation.cfm id = 2021256.2021264

[15] L. Lydersen och J. Skaar, Säkerhet för kvantnyckeldistribution med bit- och basberoende detektorfel, Quant. Inf. Comput. 10, 60 (2010).

https: / / dl.acm.org/ doi / 10.5555 / 2011438.2011443

[16] A. Winick, N. Lütkenhaus och PJ Coles, Reliable numerical key rates for quantum key distribution, Quantum 2, 77 (2018).

https://doi.org/10.22331/q-2018-07-26-77

[17] MK Bochkov och AS Trushechkin, Säkerhet för kvantnyckeldistribution med detektionseffektivitetsfelmatchning i enfotonfallet: Tight bounds, Phys. Rev. A 99, 032308 (2019).

https: / / doi.org/ 10.1103 / PhysRevA.99.032308

[18] J. Ma, Y. Zhou, X. Yuan och X. Ma, Operationell tolkning av koherens i kvantnyckelfördelning, Phys. Rev. A 99, 062325 (2019).

https: / / doi.org/ 10.1103 / PhysRevA.99.062325

[19] NJ Beaudry, T. Moroder och N. Lütkenhaus, Squashing modeller för optiska mätningar i kvantkommunikation, Phys. Rev. Lett. 101, 093601 (2008).

https: / / doi.org/ 10.1103 / PhysRevLett.101.093601

[20] T. Tsurumaru och K. Tamaki, Säkerhetssäkert för kvantnyckel-distributionssystem med tröskeldetektorer, Phys. Rev. A 78, 032302 (2008).

https: / / doi.org/ 10.1103 / PhysRevA.78.032302

[21] O. Gittsovich, NJ Beaudry, V. Narasimhachar, RR Alvarez, T. Moroder och N. Lütkenhaus, Squashing-modell för detektorer och applikationer till kvantnyckel-distributionsprotokoll, Phys. Rev. A 89, 012325 (2014).

https: / / doi.org/ 10.1103 / PhysRevA.89.012325

[22] Y. Zhang, PJ Coles, A. Winick, J. Lin och N. Lütkenhaus, Säkerhetsbevis för praktisk kvantnyckeldistribution med missanpassning av detektionseffektivitet, Phys. Rev. Res. 3, 013076 (2021).

https: / / doi.org/ 10.1103 / PhysRevResearch.3.013076

[23] M. Dušek, M. Jahma och N. Lütkenhaus, Entydig tillståndsdiskriminering i kvantkryptografi med svaga koherenta tillstånd, Phys. Rev. A 62, 022306 (2000).

https: / / doi.org/ 10.1103 / PhysRevA.62.022306

[24] N. Lütkenhaus och M. Jahma, Kvantnyckelfördelning med realistiska tillstånd: foton-nummerstatistik i foton-nummerdelningsattacken, New J. Phys. 4, 44 (2002).

https://doi.org/10.1088/1367-2630/4/1/344

[25] H.-K. Lo, X. Ma och K. Chen, Decoy state quantum key distribution, Phys. Rev. Lett. 94, 230504 (2005).

https: / / doi.org/ 10.1103 / PhysRevLett.94.230504

[26] X.-B. Wang, Beating the photon-numer-splitting attack i praktisk kvantkryptografi, Phys. Rev. Lett. 94, 230503 (2005).

https: / / doi.org/ 10.1103 / PhysRevLett.94.230503

[27] X. Ma, B. Qi, Y. Zhao och H.-K. Lo, Praktiskt lockbetestillstånd för kvantnyckelfördelning, Phys. Rev. A 72, 012326 (2005).

https: / / doi.org/ 10.1103 / PhysRevA.72.012326

[28] Z. Zhang, Q. Zhao, M. Razavi och X. Ma, Förbättrade nyckelhastighetsgränser för praktiska lock-tillstånd kvantnyckel-distributionssystem, Phys. Rev. A 95, 012333 (2017).

https: / / doi.org/ 10.1103 / PhysRevA.95.012333

[29] AS Trushechkin, EO Kiktenko och AK Fedorov, Praktiska frågor i lockbetestillstånds kvantnyckelfördelning baserad på den centrala gränssatsen, Phys. Rev. A 96, 022316 (2017).

https: / / doi.org/ 10.1103 / PhysRevA.96.022316

[30] C. Agnesi, M. Avesani, L. Calderaro, A. Stanco, G. Foletto, M. Zahidy, A. Scriminich, F. Vedovato, G. Vallone och P. Villoresi, Enkel kvantnyckeldistribution med qubit-baserad synkronisering och en självkompenserande polarisationskodare, Optica 8, 284–290 (2020).

https: / / doi.org/ 10.1364 / OPTICA.381013

[31] Y. Zhang och N. Lütkenhaus, Entanglement verification with detection-eficiency mismatch, Phys. Rev. A 95, 042319 (2017).

https: / / doi.org/ 10.1103 / PhysRevA.95.042319

[32] F. Dupuis, O. Fawzi och R. Renner, Entropy accumulation, Comm. Matematik. 379, 867 (2020).

https://doi.org/10.1007/s00220-020-03839-5

[33] F. Dupuis och O. Fawzi, Entropiackumulering med förbättrad andra ordningens term, IEEE Trans. Inf. Theory 65, 7596 (2019).

https: / / doi.org/ 10.1109 / TIT.2019.2929564

[34] T. Metger och R. Renner, Säkerhet för kvantnyckeldistribution från generaliserad entropiackumulering, arXiv:2203.04993 (2022).

arXiv: 2203.04993

[35] AS Holevo, Quantum Systems, Channels, Information. En matematisk introduktion (De Gruyter, Berlin, 2012).

[36] CHF Fung, X. Ma och HF Chau, Practical issues in quantum-key-distribution postprocessing, Phys. Rev. A 81, 012318 (2010).

https: / / doi.org/ 10.1103 / PhysRevA.81.012318

[37] I. Devetak och A. Winter, Destillation av hemlig nyckel och förveckling från kvanttillstånd, Proc. R. Soc. London, Ser. A, 461, 207 (2005).

https: / / doi.org/ 10.1098 / rspa.2004.1372

[38] CH Bennett, G. Brassard och ND Mermin, Quantum cryptography without Bells theorem, Phys. Rev. Lett. 68, 557 (1992).

https: / / doi.org/ 10.1103 / PhysRevLett.68.557

[39] M. Curty, M. Lewenstein och N. Lütkenhaus, Entanglement som en förutsättning för säker kvantnyckeldistribution, Phys. Rev. Lett. 92, 217903 (2004).

https: / / doi.org/ 10.1103 / PhysRevLett.92.217903

[40] A. Ferenczi och N. Lütkenhaus, Symmetrier i kvantnyckelfördelning och sambandet mellan optimala attacker och optimal kloning, Phys. Rev. A 85, 052310 (2012).

https: / / doi.org/ 10.1103 / PhysRevA.85.052310

[41] EO Kiktenko, AS Trushechkin, CCW Lim, YV Kurochkin och AK Fedorov, Symmetric blind information reconciliation for quantum key distribution, Phys. Rev. Ansökt 8, 044017 (2017).

https: / / doi.org/ 10.1103 / PhysRevApplied.8.044017

[42] EO Kiktenko, AS Trushechkin och AK Fedorov, Symmetrisk blind informationsavstämning och hashfunktionsbaserad verifiering för kvantnyckeldistribution, Lobachevskii J. Math. 39, 992 (2018).

https: / / doi.org/ 10.1134 / S1995080218070107

[43] EO Kiktenko, AO Malyshev, AA Bozhedarov, NO Pozhar, MN Anufriev och AK Fedorov, Error estimering at the information reconciliation stage of quantum key distribution, J. Russ. Laser Res. 39, 558 (2018).

https: / / doi.org/ 10.1007 / s10946-018-9752-y

[44] D. Gottesman, H.-K. Lo, N. Lütkenhaus och J. Preskill, Säkerhet för distribution av kvantnyckel med ofullkomliga enheter, Quant. Inf. Comput. 5, 325 (2004).

https: / / dl.acm.org/ doi / 10.5555 / 2011586.2011587

[45] M. Berta, M. Christandl, R. Colbeck, JM Renes och R. Renner, Osäkerhetsprincipen i närvaro av kvantminne, Nature Phys. 6, 659 (2010).

https: / / doi.org/ 10.1038 / NPHYS1734

[46] PJ Coles, L. Yu, V Gheorghiu och RB Griffiths, Informationsteoretisk behandling av trepartssystem och kvantkanaler, Phys. Rev. A 83, 062338 (2011).

https: / / doi.org/ 10.1103 / PhysRevA.83.062338

[47] PJ Coles, EM Metodiev och N. Lütkenhaus, Numerisk metod för ostrukturerad kvantnyckelfördelning, Nat. Commun. 7, 11712 (2016).

https: / / doi.org/ 10.1038 / ncomms11712

[48] Y. Zhao, CHF Fung, B. Qi, C. Chen och H.-K. Lo, Quantum hacking: Experimentell demonstration av time-shift attack mot praktiska quantum-key-distribution system, Phys. Rev. A 78, 042333 (2008).

https: / / doi.org/ 10.1103 / PhysRevA.78.042333

[49] A. Müller-Hermes och D. Reeb, Monotonicity of the quantum relative entropy under positive maps, Annales Henri Poincaré 18, 1777 (2017).

https://doi.org/10.1007/s00023-017-0550-9

[50] H. Maassen och JBM Uffink, Generalized entropic uncertainty relations, Phys. Rev. Lett. 60, 1103 (1988).

https: / / doi.org/ 10.1103 / PhysRevLett.60.1103

[51] S. Sajeed, P. Chaiwongkhot, J.-P. Bourgoin, T. Jennewein, N. Lütkenhaus och V. Makarov, Säkerhetskryphål i kvantnyckeldistribution i fritt utrymme på grund av bristande överensstämmelse mellan detektorer och effektivitet i spatial-mode, Phys. Rev. A 91, 062301 (2015).

https: / / doi.org/ 10.1103 / PhysRevA.91.062301

[52] S. Pirandola, UL Andersen, L. Banchi, M. Berta, D. Bunandar, R. Colbeck, D. Englund, T. Gehring, C. Lupo, C. Ottaviani, JL Pereira, M. Razavi, J. Shamsul Shaari , M. Tomamichel, VC Usenko, G. Vallone, P. Villoresi och P. Wallden, Advances in quantum cryptography, Adv. Välja. Foton. 12, 1012 (2020).

https: / / doi.org/ 10.1364 / AOP.361502

[53] M. Bozzio, A. Cavaillés, E. Diamanti, A. Kent och D. Pitalúa-García, Multiphoton and side-channel attacks in mistrustful quantum cryptography, PRX Quantum 2, 030338 (2021).

https: / / doi.org/ 10.1103 / PRXQuantum.2.030338

Citerad av

[1] Sukhpal Singh Gill, Adarsh Kumar, Harvinder Singh, Manmeet Singh, Kamalpreet Kaur, Muhammad Usman och Rajkumar Buyya, "Quantum Computing: A Taxonomy, Systematic Review and Future Directions", arXiv: 2010.15559.

[2] Mathieu Bozzio, Adrien Cavaillès, Eleni Diamanti, Adrian Kent och Damián Pitalúa-García, "Multiphoton and Side-Channel Attacks in Mistrustful Quantum Cryptography", PRX Quantum 2 3, 030338 (2021).

[3] Yanbao Zhang, Patrick J. Coles, Adam Winick, Jie Lin och Norbert Lütkenhaus, "Säkerhetsbevis för praktisk kvantnyckeldistribution med detektionseffektivitetsfelmatchning", Physical Review Research 3 1, 013076 (2021).

Ovanstående citat är från SAO / NASA ADS (senast uppdaterad framgångsrikt 2022-07-22 09:35:20). Listan kan vara ofullständig eftersom inte alla utgivare tillhandahåller lämpliga och fullständiga citatdata.

Det gick inte att hämta Crossref citerade data under senaste försöket 2022-07-22 09:35:19: Det gick inte att hämta citerade data för 10.22331 / q-2022-07-22-771 från Crossref. Detta är normalt om DOI registrerades nyligen.

Detta papper publiceras i Quantum under Creative Commons Attribution 4.0 International (CC BY 4.0) licens. Upphovsrätten kvarstår med de ursprungliga upphovsrättsinnehavarna som författarna eller deras institutioner.