Forskare vid det koreanska anti-malware-företaget AhnLab är varning om en gammaldags attack som de säger att de ser mycket av nuförtiden, där cyberbrottslingar gissar sig in i Linux-skalservrar och använder dem som utgångspunkter för ytterligare attacker, ofta mot oskyldiga tredje parter.

Nyttolasterna som släpps lös av denna besättning av annars osofistikerade skurkar kan inte bara kosta dig pengar genom oväntade elräkningar, utan också smutskasta ditt rykte genom att lämna undersökande fingrar från nedströms offer peka på dig och ditt nätverk...

…på samma sätt som, om din bil blir stulen och sedan används för att begå ett brott, kan du förvänta dig ett besök från polisen för att bjuda in dig för att förklara ditt uppenbara samband med brottet.

(Vissa jurisdiktioner har faktiskt väglagar som gör det olagligt att lämna parkerade bilar olåsta, som ett sätt att avskräcka förare från att göra saker för lätta för TWOCers, joyriders och andra bilcentrerade brottslingar.)

Säker endast i namnet

Dessa angripare använder det inte särskilt hemliga och inte alls komplicerade tricket att hitta Linux-skalservrar som accepterar SSH (Secure Shell) anslutningar över internet och sedan helt enkelt gissa på vanliga användarnamn/lösenordskombinationer i hopp om att minst en användare har ett dåligt säkert konto.

Väl säkrade SSH-servrar tillåter inte användare att logga in med enbart lösenord, naturligtvis, vanligtvis genom att insistera på någon form av alternativ eller ytterligare inloggningssäkerhet baserad på kryptografiska nyckelpar eller 2FA-koder.

Men servrar som ställs upp i hast, eller lanseras i förkonfigurerade "färdiga att använda"-behållare, eller aktiveras som en del av ett större, mer komplext installationsskript för ett back-end-verktyg som i sig kräver SSH, kan starta upp SSH-tjänster som arbeta osäkert som standard, under det svepande antagandet att du kommer ihåg att skärpa saker och ting när du går från testläge till live-på-internet-läge.

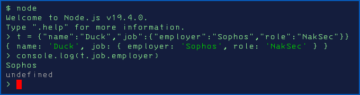

Faktum är att Ahns forskare noterade att till och med enbart lösenordslistor fortfarande verkar ge användbara resultat för dessa angripare, och listar farligt förutsägbara exempel som inkluderar:

root/abcdefghi root/123@abc weblogic/123 rpcuser/rpcuser test/p@ssw0rd nologin/nologin Hadoop/p@ssw0rd

Kombinationen nologin/nologin är en påminnelse (som alla konton med lösenordet changeme) att de bästa avsikterna ofta slutar i bortglömda handlingar eller felaktiga utfall.

När allt kommer omkring har ett konto ringt nologin är tänkt att vara självdokumenterande och uppmärksamma det faktum att det inte är tillgängligt för interaktiva inloggningar...

…men det är ingen mening (och kan till och med leda till en falsk känsla av säkerhet) om den bara är säker i namnet.

Vad har släppts härnäst?

Angriparna som övervakas i dessa fall verkar gynna en eller flera av tre olika efterverkningar, nämligen:

- Installera ett DDoS-attackverktyg som kallas Tsunami. DDoS står för distribuerad denial-of-service attack, som hänvisar till en cyberbrottsangrepp där skurkar med kontroll över tusentals eller hundratusentals komprometterade datorer (och ibland fler än så) beordrar dem att börja tävla på ett offers onlinetjänst. Tidsödande förfrågningar är framtagna så att de ser oskyldiga ut när de betraktas individuellt, men som medvetet äter upp server- och nätverksresurser så att legitima användare helt enkelt inte kan ta sig igenom.

- Installera en kryptomineringsverktygssats som heter XMRig. Även om falsk brytning av kryptovalutor vanligtvis inte tjänar cyberkriminella mycket pengar, finns det vanligtvis tre utfall. För det första får dina servrar minskad bearbetningskapacitet för legitimt arbete, som att hantera SSH-inloggningsförfrågningar; för det andra kommer all extra elförbrukning, till exempel på grund av extra bearbetnings- och luftkonditioneringsbelastning, på din bekostnad; för det tredje öppnar kryptominerande skurkar ofta upp sina egna bakdörrar så att de lättare kan komma in nästa gång för att hålla koll på sina aktiviteter.

- Installera ett zombieprogram som heter PerlBot eller ShellBot. Så kallade bot or zombie skadlig programvara är ett enkelt sätt för dagens inkräktare att utfärda ytterligare kommandon till dina komprometterade servrar när de vill, inklusive installation av ytterligare skadlig programvara, ofta på uppdrag av andra skurkar som betalar en "åtkomstavgift" för att köra obehörig kod efter eget val på dina datorer.

Som nämnts ovan, justerar angripare som kan implantera nya filer efter eget val via komprometterade SSH-inloggningar ofta också din befintliga SSH-konfiguration för att skapa en helt ny "säker" inloggning som de kan använda som en bakdörr i framtiden.

Genom att modifiera den sk auktoriserade publika nycklar i .ssh katalogen för ett befintligt (eller nyligen tillagt) konto kan brottslingar i hemlighet bjuda in dem igen senare.

Ironiskt nog anses offentlig nyckelbaserad SSH-inloggning i allmänhet vara mycket säkrare än gammaldags lösenordsbaserad inloggning.

I nyckelbaserade inloggningar lagrar servern din publika nyckel (som är säker att dela) och utmanar dig sedan att signera en slumpmässig engångsutmaning med motsvarande privata nyckel varje gång du vill logga in.

Inga lösenord utbyts någonsin mellan klienten och servern, så det finns inget i minnet (eller skickat över nätverket) som kan läcka någon lösenordsinformation som skulle vara användbar nästa gång.

Naturligtvis betyder detta att servern måste vara försiktig med de publika nycklar den accepterar som online-identifierare, eftersom att smygimplantera en falsk offentlig nyckel är ett lömskt sätt att ge dig själv tillgång i framtiden.

Vad göra?

- Tillåt inte SSH-inloggningar endast med lösenord. Du kan byta till offentlig-privat nyckelautentisering istället för lösenord (bra för automatiska inloggningar, eftersom det inte finns något behov av ett fast lösenord), eller såväl som vanliga lösenord varje gång (en enkel men effektiv form av 2FA).

- Granska ofta de publika nycklar som din SSH-server förlitar sig på för automatiska inloggningar. Granska din SSH-serverkonfiguration också, om tidigare angripare smygt har försvagat din säkerhet genom att ändra säkra standardinställningar till svagare alternativ. Vanliga knep inkluderar att aktivera rotinloggningar direkt till din server, lyssna på ytterligare TCP-portar eller aktivera inloggningar med endast lösenord som du normalt inte skulle tillåta.

- Använd XDR-verktyg för att hålla utkik efter aktivitet du inte förväntar dig. Även om du inte direkt upptäcker implanterade skadliga filer som Tsunami eller XMRig, är det typiska beteendet för dessa cyberhot ofta lätt att upptäcka om du vet vad du ska leta efter. Oväntat höga skurar av nätverkstrafik till destinationer som du normalt inte skulle se, kan till exempel indikera dataexfiltrering (informationsstöld) eller ett avsiktligt försök att utföra en DDoS-attack. Konsekvent hög CPU-belastning kan tyda på oseriös kryptominering eller kryptoknäckande ansträngningar som tär på din CPU-kraft och därmed äter upp din elektricitet.

Obs. Sophos-produkter upptäcker skadlig programvara som nämns ovan och listas som IoC (indikatorer på kompromiss) av AhnLab-forskarna, som Linux/Tsunami-A, Mal/PerlBot-Aoch Linux/Miner-EQ, om du vill kontrollera dina loggar.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- EVM Finans. Unified Interface for Decentralized Finance. Tillgång här.

- Quantum Media Group. IR/PR förstärkt. Tillgång här.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Källa: https://nakedsecurity.sophos.com/2023/06/21/beware-bad-passwords-as-attackers-co-opt-linux-servers-into-cybercrime/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 15%

- 25

- 2FA

- a

- Able

- Om oss

- ovan

- Absolut

- acceptera

- accepterar

- tillgång

- Konto

- tvärs

- åtgärder

- aktivering

- aktiviteter

- aktivitet

- faktiskt

- Annat

- mot

- Alla

- tillåter

- ensam

- också

- alternativ

- alternativ

- an

- och

- vilken som helst

- skenbar

- ÄR

- AS

- Antagandet

- At

- attackera

- Attacker

- uppmärksamhet

- Autentisering

- Författaren

- bil

- Automatiserad

- tillgänglig

- tillbaka

- Back-end

- bakdörr

- Bakdörrar

- bakgrund-bild

- Badrum

- baserat

- BE

- därför att

- vägnar

- BÄST

- mellan

- Akta sig

- större

- Sedlar

- gränsen

- Botten

- varumärke

- Brand New

- företag

- men

- by

- kallas

- KAN

- Kan få

- Kapacitet

- bil

- bilar

- Vid

- fall

- försiktig

- Centrum

- utmanar

- utmaningar

- byte

- ta

- val

- klient

- koda

- koder

- färg

- kombination

- kombinationer

- kommer

- begå

- Gemensam

- komplex

- Äventyras

- datorer

- konfiguration

- anslutning

- Anslutningar

- anses

- konsumtion

- Behållare

- kontroll

- Motsvarande

- Pris

- kunde

- Kurs

- täcka

- skapa

- Brott

- brottslingar

- kryptovaluta

- Mining av kryptovaluta

- kryptografisk

- cyberbrottslighet

- nätbrottslingar

- cyberhot

- datum

- Dagar

- DDoS

- DDoS-attack

- Standard

- defaults

- leverera

- destinationer

- olika

- direkt

- Visa

- do

- inte

- inte

- ritning

- chaufförer

- tappade

- grund

- Tidigare

- lätt

- lätt

- ät

- Effektiv

- ansträngningar

- el

- möjliggör

- änden

- Även

- NÅGONSIN

- Varje

- exempel

- exempel

- utbyts

- exfiltrering

- befintliga

- förvänta

- Förklara

- extra

- ögat

- Faktum

- falsk

- Filer

- finna

- fixerad

- För

- formen

- från

- ytterligare

- framtida

- allmänhet

- skaffa sig

- god

- beviljande

- Arbetsmiljö

- Har

- höjd

- Hög

- hoppas

- hovring

- HTTPS

- Hundratals

- identifierare

- if

- Olaglig

- in

- innefattar

- Inklusive

- indikerar

- Individuellt

- informationen

- installera

- istället

- intentioner

- interaktiva

- Internet

- in

- undersökande

- bjuda in

- fråga

- IT

- sig

- jpg

- jurisdiktioner

- Ha kvar

- Nyckel

- nycklar

- Vet

- känd

- koreanska

- senare

- lanserades

- Lagar

- leda

- läckage

- t minst

- Lämna

- lämnar

- vänster

- legitim

- tycka om

- linux

- Noterade

- Lyssna

- lista

- listor

- läsa in

- logga in

- se

- Lot

- göra

- Framställning

- malware

- Marginal

- max-bredd

- Maj..

- betyder

- menas

- Minne

- nämnts

- Gruvdrift

- Mode

- pengar

- övervakas

- mer

- flytta

- mycket

- namn

- nämligen

- Behöver

- behov

- nät

- nätverkstrafik

- Nya

- Nästa

- Nej

- normala

- normalt

- noterade

- inget

- of

- Ofta

- on

- ONE

- nätet

- endast

- öppet

- or

- Övriga

- annat

- ut

- utfall

- över

- egen

- del

- parter

- Lösenord

- lösenord

- paul

- Betala

- Utföra

- plato

- Platon Data Intelligence

- PlatonData

- poäng

- placera

- inlägg

- kraft

- Förutsägbar

- privat

- privat nyckel

- bearbetning

- Produkter

- Program

- allmän

- Public Key

- offentliga nycklar

- slumpmässig

- Minskad

- hänvisar

- regelbunden

- relativ

- ihåg

- rykte

- förfrågningar

- Kräver

- forskare

- Resurser

- Resultat

- översyn

- höger

- väg

- rot

- Körning

- säker

- Samma

- säga

- säkra

- säkerhet

- se

- se

- verka

- känsla

- skickas

- Servrar

- service

- Tjänster

- in

- inställning

- Dela

- Shell

- signera

- Enkelt

- helt enkelt

- Lömsk

- So

- fast

- några

- Spot

- står

- starta

- Fortfarande

- stulna

- lagrar

- sådana

- SVG

- Växla

- Testning

- än

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- saker

- Tredje

- utomstående

- detta

- tusentals

- tre

- Genom

- tid

- till

- dagens

- alltför

- verktyg

- toolkit

- verktyg

- topp

- spår

- trafik

- övergång

- transparent

- Tsunami

- typisk

- typiskt

- under

- Oväntat

- avfyrade

- URL

- användbar

- användning

- Begagnade

- Användare

- användare

- med hjälp av

- via

- offer

- Besök

- vill

- Sätt..

- VÄL

- Vad

- när

- närhelst

- som

- VEM

- bredd

- kommer

- med

- Arbete

- skulle

- XDR

- Om er

- Din

- själv

- zephyrnet