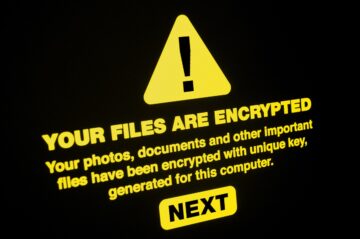

En sårbarhet för förbikoppling av nolldagars autentisering i Ivanti-mjukvaran utnyttjades för att utföra en attack mot de norska departementens säkerhets- och serviceorganisation.

Attacken påverkade kommunikationsnätverk vid 12 norska regeringsdepartement, enligt ursprungliga uttalandet, vilket förhindrar anställda på dessa avdelningar från att komma åt mobiltjänster och e-post.

Regeringen noterade att premiärministerns kansli, försvarsministeriet, justitie- och beredskapsministeriet och utrikesministeriet inte påverkades.

Vad var Ivantis säkerhetssårbarhet?

Enligt en uttalande postat av den norska säkerhetsmyndigheten är felet en sårbarhet för oautentiserad fjärransluten API-åtkomst (CVE-2023-35078) i Ivanti Endpoint Manager.

Felet skulle tillåta en fjärrangripare att få information, lägga till ett administrativt konto och ändra enhetens konfiguration på grund av en autentiseringsbypass. Sårbarheten påverkar flera programvaruversioner, inklusive version 11.4 och äldre; versioner och utgåvor från 11.10 är också i riskzonen.

A uttalande från US Cybersecurity and Infrastructure Security Agency (CISA) sa att sårbarheten tillåter oautentiserad åtkomst till specifika API-sökvägar, som en cyberattackare kan använda för att komma åt personligt identifierbar information (PII) såsom namn, telefonnummer och andra mobila enhetsdetaljer för användare på ett sårbart system.

Hållbar senior forskningsingenjör Satnam Narang sade i ett blogginlägg att en angripare potentiellt skulle kunna använda de obegränsade API-sökvägarna för att ändra en servers konfigurationsfil, vilket kan resultera i skapandet av ett administrativt konto för ändpunktshanterarens hanteringsgränssnitt, känt som EPMM (förkortning för Endpoint Manager Mobile), som sedan kan användas att göra ytterligare förändringar i ett sårbart system.

Enligt en inlägg av Ivanti, hade företaget fått information från en trovärdig källa som tyder på att exploatering har skett. En uppföljning blogg av Ivanti sa att när vi lärde oss om sårbarheten, "mobiliserade vi omedelbart resurser för att åtgärda problemet och har en patch tillgänglig nu för de versioner av produkten som stöds. För kunder med en tidigare version har vi ett RPM-skript för att hjälpa till med åtgärden."

Företaget sa också att det bara är medvetet om ett mycket begränsat antal kunder som har påverkats, och det arbetar aktivt med kunder och partners för att undersöka situationen.

Vad är regeringens svar?

De norska nationella cybersäkerhetsmyndigheterna sa att de har haft en pågående dialog med Ivanti och andra partners för att hjälpa till att sluta påverkan av sårbarheten, och ett antal åtgärder har vidtagits för att minska och minimera risken som sårbarheten kan orsaka både i Norge och globalt. .

Alla kända MobileIron Core-användare i Norge har blivit medvetna om tillgängliga säkerhetsuppdateringar, och regeringen rekommenderar att säkerhetsuppdateringar installeras omedelbart.

Sofie Nystrøm, generaldirektör för den norska nationella säkerhetsmyndigheten, sa: "Denna sårbarhet var unik och upptäcktes för allra första gången här i Norge. Om vi hade publicerat information om sårbarheten för tidigt kunde den ha bidragit till dess missbruk på andra håll i Norge och i resten av världen. Uppdateringen är nu allmänt tillgänglig och det är klokt att meddela vilken typ av sårbarhet det är."

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Fordon / elbilar, Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- BlockOffsets. Modernisera miljökompensation ägande. Tillgång här.

- Källa: https://www.darkreading.com/dr-global/ivanti-zero-day-exploit-disrupts-norway-government-services

- : har

- :är

- :inte

- 10

- 11

- 12

- a

- Om oss

- missbruk

- tillgång

- åtkomst

- Enligt

- Konto

- aktivt

- lägga till

- administrativa

- Affairs

- byrå

- tillåter

- tillåter

- också

- an

- och

- och infrastruktur

- Meddela

- api

- API-åtkomst

- ÄR

- AS

- bistå

- At

- attackera

- Autentisering

- Myndigheter

- myndighet

- tillgänglig

- medveten

- BE

- varit

- Blogg

- båda

- Bug

- by

- KAN

- bära

- Orsak

- byta

- Förändringar

- Stäng

- Trygghet i vårdförloppet

- företag

- konfiguration

- bidrog

- Kärna

- kunde

- skapande

- trovärdig

- Kunder

- Cybersäkerhet

- Försvar

- DEP

- avdelningar

- detaljer

- anordning

- dialogruta

- Direktör

- upptäckt

- grund

- Tidigare

- Tidig

- annorstädes

- nödsituation

- anställda

- Slutpunkt

- ingenjör

- Exploit

- utnyttjande

- utnyttjas

- Fil

- Förnamn

- första gången

- Fast

- fel

- För

- utländska

- från

- ytterligare

- Allmänt

- Globalt

- Regeringen

- hade

- Har

- hjälpa

- här.

- HTTPS

- if

- blir omedelbart

- Inverkan

- påverkade

- in

- Inklusive

- informationen

- Infrastruktur

- installerad

- Gränssnitt

- undersöka

- IT

- DESS

- jpg

- Rättvisa

- Snäll

- känd

- inlärning

- Begränsad

- gjord

- göra

- ledning

- chef

- åtgärder

- departement

- Mobil

- mobilenhet

- modifiera

- namn

- nationell

- nationell säkerhet

- nätverk

- Norge

- norska

- noterade

- nu

- antal

- nummer

- få

- inträffade

- of

- Office

- on

- pågående

- endast

- organisation

- Övriga

- ut

- partner

- Lappa

- Personligen

- telefon

- plato

- Platon Data Intelligence

- PlatonData

- potentiellt

- förebyggande

- Prime

- premiärminister

- Problem

- Produkt

- publicerade

- mottagna

- rekommenderar

- minska

- meddelanden

- avlägsen

- forskning

- Resurser

- respons

- REST

- resultera

- Risk

- s

- Nämnda

- säkerhet

- säkerhetsproblem

- senior

- service

- Tjänster

- flera

- Kort

- Situationen

- Mjukvara

- Källa

- specifik

- sådana

- Som stöds

- system

- tagen

- den där

- Smakämnen

- världen

- sedan

- de

- detta

- de

- tid

- till

- alltför

- unika

- Uppdatering

- Uppdateringar

- på

- us

- användning

- Begagnade

- användare

- utnyttja

- version

- versioner

- mycket

- sårbarhet

- Sårbara

- var

- we

- były

- Vad

- som

- brett

- med

- arbetssätt

- världen

- skulle

- zephyrnet