Bristen på integritetsskydd är den ursprungliga synden för alla offentliga blockkedjor – från Satoshis ursprungliga Bitcoin Whitepaper ner till det mest banbrytande, modulära och parallelliserade nätverket som gör 100 miljoner transaktioner per sekund med en zeptosekunds sluttid.

Generellt sett går användarnas integritet emot karaktären av offentliga blockkedjor: För att en offentlig redovisning ska fungera måste vissa transaktionsdata delas med noder och nätverksdeltagare. Genvägen för att snabbt få dessa system online är helt enkelt att bara göra allt offentligt som standard.

Den ultimata transparensen utsätter dock användarna för övervakning, tvång och oavsiktliga konsekvenser som handelssignalläckage. Detta är kommersiellt olönsamt och tär på rätten att bestämma sitt öde. Verklig självvård kan inte existera om användare inte kontrollerar sina data; integritet handlar om att återinföra användarnas frihet att välja vad de gör och inte avslöja för omvärlden.

Här är sju fatala brister som är vanliga i kryptointegritetsverktyg:

Sin 1 – Centraliserade system

I en decentraliserad värld är centralisering lättja. Det är enklare (snabbare och billigare) att köra en reskontra på en banks interna SQL-databas än att skicka transaktioner på även de mest presterande blockkedjorna.

Men decentralisering är lika med motståndskraft. Det är anledningen till att krypto har något marknadsvärde. Utan det skulle användarna ha det bättre med centraliserade institutioners snabbhet och kostnadsbesparingar.

Detta är ännu viktigare för sekretessprotokoll, där centralisering innebär att utvecklare ger sig själva privilegierad tillgång till användarnas data.

Protokollskapare borde aldrig ge sig själva adminnycklar som kan frysa eller deanonymisera användare. (RAILGUN använder mekanismer som Visa nycklar att tillhandahålla icke-diskriminerande, användarkontrollerad transparens där det behövs.)

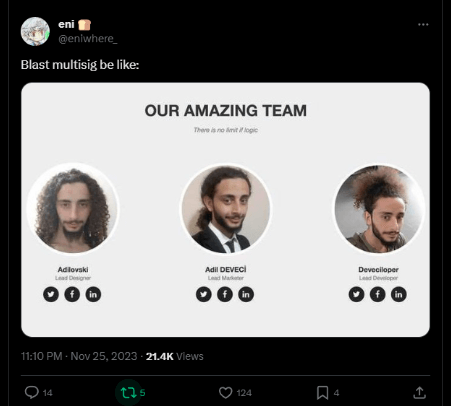

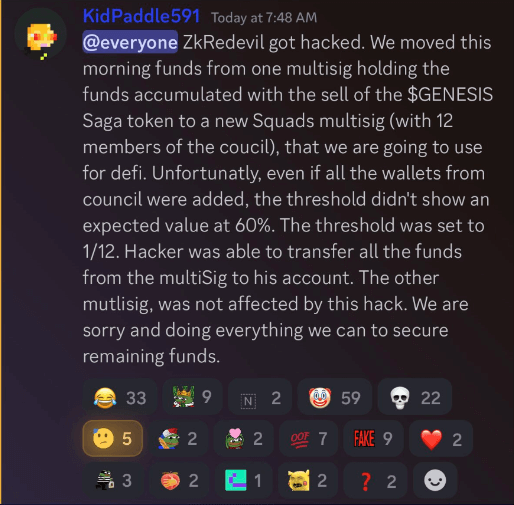

En annan centraliseringsvektor är tröskelmulti-sigs, särskilt för protokoll som försöker kringgå osäkra bryggor. Även när det ställs in "korrekt" är en 3 av 5 multi-sig utan tvekan sämre när det gäller förtroendeantaganden än din grannskapsbank.

Och när multi-siget inte är korrekt konfigurerat...

Sin 2 – Lust for Logging

Sekretessverktyg bör vidta alla åtgärder för att säkerställa att ingen spårning av användaraktivitet, särskilt personligt identifierbar data som IP-adresser och surfaktivitet.

Sekretessprotokoll bör utformas med en allomfattande filosofi som bara använder en tillfällig brist på omdöme för att deanonymisera användare.

Till exempel, Railway Wallet (som har integrerad RAILGUN privacy tech) proxyservrar RPC-anrop som standard för alla användare så att även om någon inte använder ett VPN (vilket de borde 🙁), läcker deras IP inte till RPC-noder.

Sin 3 – Krypterat tillstånd

Varför inte göra hela systemet privat? Det är frestande... men att ha ett helt krypterat tillstånd är lika oönskat på vissa sätt som att vara helt offentlig.

Det krypterande tillståndet skapar en svart låda där användare och observatörer inte vet vad dApp gör. Det eliminerar den viktigaste säkerhetsfunktionen hos blockkedjor: offentlig granskning.

Om dApp är privat, hur verifierar du att ekonomi och aktörer agerar korrekt? Hur reagerar du korrekt på ett utnyttjande eller skadligt försök om du inte vet om något har hänt?

Användarintegritet är bra – och så är protokolltransparens.

Sin 4 – Beroende av specifika tillverkare

Att vara "tillitlös" betyder att du inte behöver lita på en tredje part (dvs. ett företag, en agent eller bankkassör) för att säkerställa att ett protokoll fungerar. En styrka med noll kunskapsbaserad kryptering är att den skapar färre beroenden, inklusive tillverkare.

Tänk till exempel om du skapar ett integritetssystem som bygger på Software Guard Extensions inbyggda av Intel i sina processorer. Säkerheten för ditt system beror på en potentiell enskild felpunkt – att lita på att Intel har implementerat sin produkt korrekt.

Intels incitament är att agera på rätt sätt, men att förlita sig på SGX skapar en konstant sårbarhet och onödigt antagande om förtroende. Det finns också gatekeeping-by-design-överväganden, eftersom SGX kräver specialiserad hårdvara som är relativt dyr, obskyr och svår att underhålla –. Däremot kan en proof-of-stake-validator köras på en Raspberry Pi.

Sin 5 – Att bli skurk

Kryptointegritet är en övertygande berättelse, men det är inte ett tillräckligt starkt värdeförslag för att motivera att bygga en helt ny blockchain eller rollup (om inte specialkedjan ger en strikt teknisk innovation).

Integritetssystem har störst effekt när de är tillgängliga på kedjor där användare och finansiell aktivitet finns. För bättre eller sämre, Defi har samlats runt Ethereum, EVM, och några andra miljöer som Solana. Solidity är kungen och har därmed dragit nytta av mest säkerhetsforskning.

Att skapa en ny exekveringsmiljö och locka utvecklare och användare tar tid och ofta ohållbara incitament. Samtidigt sitter miljarder dollar i värde redan på offentliga kedjor som desperat behöver integritet.

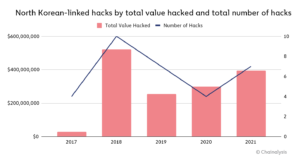

Dedikerade integritetskedjor skapar också ytterligare säkerhetsfrågor, som att kräva broar – som gång på gång har visat sig vara den minst säkra komponenten i blockkedjenätverk. Andra problem inkluderar centralisering av konsensus, validering och sekvenserare.

Sin 6 – Byggarkomplexitet

Utvecklare anses ofta vara genier (och vissa är det). Dock är kryptografi tillräckligt svårt för att tvinga byggare att lära sig och använda ett proprietärt språk, verktygskedja eller ekosystem är onödigt komplext och kontraproduktivt.

Kontrakt skrivna på språk som Solidity eller Vyper är portabla mellan nätverk som stöder EVM. Så är inte fallet för Rust och andra WebAssembly-kedjor. De har alla sina egna standarder för körtid. Ur byggarens synvinkel betyder det att separata kontraktskodbaser måste underhållas för varje kedja trots att de använder samma språk.

Som ett resultat är produkten mindre tillgänglig.

Sin 7 – Omogen teknik

"Magic Internet Money" är ett genuint utmärkt meme. Däremot bygger kryptoutvecklare finansiell teknologi som har verkliga konsekvenser och hanterar riktiga pengar.

Integritetstekniken har den dubbla plikten att ta hänsyn till "pengarnas verklighet" och "privatiteten" i sig själv - dvs den måste vara säker mot ekonomiskt utnyttjande OCH allt som kan göra användarna anonymt. Den betydande mängden befintlig akademisk forskning om tekniken finns där av en anledning.

Så att du inte hamnar som IOTA, ett beprövat axiom är "rulla aldrig din kryptografi."

Integritetsteknik, i synnerhet, bör vara stridstestad och genomtänkt, med omfattande revisioner från säkerhetsföretag, bedömningar från integritetsförespråkare, penntester med vita hattar, etc.

Annars, hur kan du förvänta dig att människor – särskilt de efterlängtade nya vanliga användarna – ska riskera sin identitet och sina pengar på en komplex teknisk plattform?

Slutsats

Offentliga blockkedjor är "dox-by-design." Det är ingen lätt bedrift att bygga sekretesssystem i kedjan samtidigt som man behåller skälen till att använda krypto i första hand, som granskningsbarhet och decentralisering.

En bra resurs för att bedöma integritetsnivåerna för ditt valda sekretessverktyg är Web3 Sekretess Nu initiativ som har kategoriserat och poängsatt olika kryptointegritetsverktyg. Kolla in det som ett utmärkt första steg mot att skydda din onlineidentitet och din ekonomi.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://cryptoslate.com/the-seven-deadly-sins-of-crypto-privacy/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 100

- 17

- 39

- 58

- 7

- a

- Om oss

- akademiska

- akademisk forskning

- tillgång

- tillgänglig

- Konto

- Agera

- verkande

- aktivitet

- aktörer

- Annat

- adresser

- administration

- förespråkar

- igen

- mot

- Recensioner

- Alla

- redan

- också

- bland

- an

- och

- vilken som helst

- något

- lämpligt

- ÄR

- det kan argumenteras att

- runt

- AS

- bedöma

- bedömningar

- Antagandet

- antaganden

- försök

- revisionsbarhet

- revisioner

- tillgänglig

- Bank

- BE

- varit

- Där vi får lov att vara utan att konstant prestera,

- Bättre

- miljarder

- Bitcoin

- Whitepaper för Bitcoin

- Svart

- blockchain

- Blockchain-nätverk

- blockchains

- kropp

- Box

- broar

- Bringar

- Bläddrar

- SLUTRESULTAT

- byggare

- byggare

- Byggnad

- byggt

- men

- by

- bypass

- Samtal

- KAN

- kan inte

- Vid

- kategoris

- centralisering

- centraliserad

- kedja

- kedjor

- billigare

- ta

- valda

- kommersiellt

- Gemensam

- företag

- övertygande

- komplex

- komponent

- oro

- konfigurerad

- Konsensus

- Konsekvenser

- överväganden

- konstant

- kontrakt

- Däremot

- kontroll

- korrekt

- Pris

- kostnadsbesparingar

- kontraproduktivt

- skapa

- skapar

- skaparna

- crypto

- kryptografi

- allra senaste

- Dapp

- datum

- Databas

- Decentralisering

- decentraliserad

- Standard

- demonstreras

- beroenden

- Dependency

- beror

- utformade

- desperat

- Trots

- Bestämma

- utvecklare

- svårt

- do

- gör

- gör

- dollar

- inte

- dubbla

- ner

- e

- varje

- lättare

- lätt

- Ekonomi

- ekosystemet

- eliminerar

- krypterad

- kryptering

- änden

- tillräckligt

- säkerställa

- lockande

- Hela

- helt

- Miljö

- miljöer

- likställer

- speciellt

- etc

- Även

- Varje

- allt

- EVM

- exempel

- utmärkt

- utförande

- existerar

- befintliga

- förvänta

- dyra

- Exploit

- bedrifter

- förlängningar

- omfattande

- Misslyckande

- snabbare

- feat

- Leverans

- skisserat

- få

- färre

- slutgiltig

- Finanser

- finansiella

- finansiell teknik

- företag

- Förnamn

- brister

- För

- tvingar

- Frihet

- Frys

- från

- fullständigt

- fungera

- genuint

- få

- Ge

- Ge

- Går

- kommer

- god

- stor

- Guard

- Handtag

- hänt

- Hård

- hårdvara

- Har

- har

- Hög

- Hur ser din drömresa ut

- Men

- HTTPS

- i

- identifierbar

- Identitet

- if

- effektfull

- genomföras

- med Esport

- in

- incitament

- innefattar

- Inklusive

- Innovation

- osäkra

- integrerade

- Intel

- inre

- Internet

- in

- IP

- IP-adresser

- IT

- DESS

- sig

- bara

- nycklar

- King

- Vet

- Brist

- brist på avskildhet

- språk

- Språk

- läckage

- LÄRA SIG

- t minst

- Ledger

- mindre

- nivåer

- tycka om

- Vanliga

- bibehålla

- hållna

- göra

- skadlig

- Tillverkare

- marknad

- marknadspris

- max-bredd

- Maj..

- betyder

- Samtidigt

- mäta

- mekanismer

- meme

- miljon

- modulära

- pengar

- mer

- mest

- måste

- BERÄTTANDE

- Natur

- Behöver

- behövs

- behöver

- nät

- nätverk

- Nya

- Nej

- noder

- roman

- observatörer

- of

- sänkt

- Ofta

- on

- On-Chain

- nätet

- endast

- or

- ursprungliga

- Övriga

- ut

- utanför

- egen

- deltagare

- särskilt

- särskilt

- parti

- Personer

- för

- Personligen

- Filosofin

- Plats

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- pm

- Punkt

- portabel

- potentiell

- konservering

- tryck

- privatpolicy

- Sekretessverktyg

- privat

- privilegierat

- Produkt

- Proof-of-stav

- ordentligt

- förslag

- proprietary

- skydd

- protokoll

- protokoll

- ge

- allmän

- frågor

- snabbt

- Järnväg

- Raspberry

- verklig

- riktiga pengar

- verkliga världen

- Anledningen

- skäl

- om

- relativt

- därefter samman

- förlita

- Kräver

- forskning

- motståndskraft

- resurs

- Svara

- resultera

- avslöjar

- höger

- Risk

- Rulla

- rulla upp

- Körning

- runtime

- Rust

- skydd

- Samma

- satoshis

- Besparingar

- scored

- Andra

- säkra

- säkerhet

- söker

- välj

- Själv vårdnad

- skicka

- separat

- in

- sju

- SGX

- delas

- skall

- Signal

- signifikant

- helt enkelt

- enda

- Sittande

- So

- Mjukvara

- fasthet

- några

- någon

- något

- tala

- specialiserad

- Specialitet

- specifik

- fart

- standarder

- ståndpunkt

- Ange

- Steg

- hållfasthet

- Strikt

- stark

- sådana

- Stödjande

- övervakning

- system

- System

- Ta

- tar

- tar

- tech

- Teknisk

- teknisk

- Teknologi

- Testning

- än

- den där

- Smakämnen

- De sju dödssynderna

- deras

- Dem

- sig själva

- Där.

- Dessa

- de

- Tredje

- detta

- trodde

- tröskelvärde

- Således

- tid

- till

- verktyg

- verktyg

- mot

- Spårning

- handla

- transaktion

- Transaktioner

- Öppenhet

- sann

- Litar

- lita

- slutliga

- såvida inte

- onödigt

- onödig

- ohållbar

- användning

- Användare

- användares integritet

- användare

- användningar

- med hjälp av

- godkännande

- validator

- värde

- olika

- verifiera

- VPN

- sårbarhet

- Vyper

- plånbok

- Motivera

- sätt

- webassembly

- Vad

- när

- som

- medan

- vit

- whitepaper

- med

- utan

- fungerar

- världen

- sämre

- skulle

- skriven

- Om er

- Din

- zephyrnet

- noll-