TOKYO, 7 februari 2024 – (JCN Newswire) – NEC Corporation (TSE: 6701) har utvecklat en teknik som stärker säkerheten i försörjningskedjor genom att upptäcka sårbarheter i programvara från den binära koden(1) av körbara filer, utan behov av källkod. Denna teknik automatiserar en del av den statiska analysen av programvara för vilken källkod inte är tillgänglig, vilket tidigare behövt göras av experter, vilket minskar tiden för statisk analys med 40 %.

Bakgrund

Under de senaste åren har leveranskedjor i alla branscher expanderat och blivit mer komplexa på grund av digital transformation (DX) och globalisering. Under dessa omständigheter finns det en växande oro för att cyberattacker riktade mot sårbarheter och skadliga funktioner introduceras i försörjningskedjan, vilket har gjort det till en brådskande fråga att säkerställa programvarans säkerhet genom hela försörjningskedjan. I synnerhet måste statliga myndigheter och leverantörer av kritisk infrastruktur vidta åtgärder för att förhindra att bakdörrar och andra skadliga funktioner introduceras i deras produkter och system när de upphandlar och installerar produkter och system i enlighet med reviderade lagar och förordningar. Denna nyutvecklade teknik kommer att förbättra NEC:s riskjakttjänst(2) där säkerhetsspecialister (*3) utför säkerhetsriskbedömningar av en kunds mjukvara och system samtidigt som de överväger påverkan på deras verksamhet.

Tekniköversikt

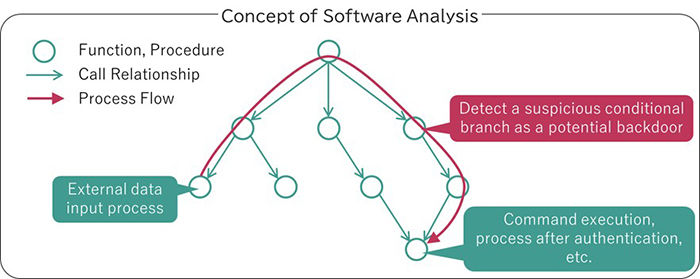

Medan allmänna tekniker för statisk analys av programvara är målkällkod, utför denna teknik statisk analys av binär kod, som är den körbara formen av programvara. I synnerhet spårar den vilka processer i programvaran som använder extern data och upptäcker misstänkta implementeringar som kan vara bakdörrar som kan påverka kontrollen av känsliga processer som kommandoexekvering.

Teknikens egenskaper

1. Programvara utan källkod kan inspekteras

Tidigare var källkod inte tillgänglig för vissa program, och i sådana fall var möjligheterna att kontrollera programvarans säkerhet begränsade, till exempel manuella inspektioner av experter. Eftersom denna teknik kan inspektera binär kod är det möjligt att inspektera säkerheten för programvara för vilken källkoden inte är tillgänglig.

2. Tar upp farhågor om byggnadsmiljö (*4) föroreningar

Tidigare var det svårt att upptäcka sårbarheter och skadliga funktioner som introducerades under byggprocessen, även när källkod var tillgänglig, till exempel för egenutvecklad programvara. Eftersom den här tekniken inspekterar den binära koden efter att den har byggts, är det möjligt att inspektera för säkerhet, inklusive problem som orsakas av byggmiljön.

3. Möjliggör enhetlig inspektionskvalitet

Tidigare var det svårt att inspektera programvara, särskilt i binärt format, och inspektionskvaliteten tenderade att variera beroende på inspektörens skicklighet. Denna teknik automatiserar en del av inspektionsprocessen, vilket minskar behovet av mänskliga resurser och säkerställer en viss nivå av inspektionskvalitet. Det gör det också möjligt att förklara säkerheten i företagets system för tredje part, såsom tillsynsmyndigheter och aktieägare, med bevis. Dessutom förväntas automatiseringen av en del av inspektionen minska den tid som krävs för statisk analys med 40%. NEC siktar på att tillämpa denna teknik på riskjakttjänster i slutet av FY2024. Detta kommer att förbättra säkerhetsinspektionerna av programvara som köpts in och levererats i försörjningskedjan, vilket bidrar till att bygga säkrare och säkrare system och stärka säkerheten i försörjningskedjan.

(1) Data uttrycks endast i binära tal 0:or och 1:or så att datorer kan bearbeta dem direkt.

(2) Riskjakttjänst (endast japansk text)https://jpn.nec.com/cybersecurity/service/professional/risk_hunting/index.html

(3) Säkerhetsspecialister (endast japansk text)https://jpn.nec.com/cybersecurity/advantage/specialist/profile2-2.html

(4) En miljö som konverterar källkod skriven i ett programmeringsspråk och genererar en körbar fil skriven i binär kod.

Om NEC Corporation

NEC Corporation har etablerat sig som ett ledande företag inom integrationen av IT och nätverksteknik samtidigt som det främjar varumärkesdeklarationen "Orchestrating a lyser world." NEC gör det möjligt för företag och samhällen att anpassa sig till snabba förändringar som sker både i samhället och på marknaden eftersom det ger sociala värden som säkerhet, säkerhet, rättvisa och effektivitet för att främja en mer hållbar värld där alla har chansen att nå sin fulla potential. För mer information, besök NEC på https://www.nec.com.

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.jcnnewswire.com/pressrelease/88888/3/

- : har

- :är

- :inte

- :var

- 1

- 2024

- 7

- a

- Om oss

- överensstämmelse

- anpassa

- adresser

- Efter

- byråer

- Syftet

- Alla

- också

- an

- analys

- och

- Ansök

- ÄR

- AS

- bedömningar

- At

- Myndigheter

- automatiserar

- Automation

- tillgänglig

- Bakdörrar

- BE

- passande

- varit

- Där vi får lov att vara utan att konstant prestera,

- båda

- varumärke

- ljusare

- SLUTRESULTAT

- byggt

- företag

- företag

- by

- KAN

- kapabel

- fall

- orsakas

- vissa

- kedja

- kedjor

- chans

- Förändringar

- ta

- omständigheter

- koda

- samhällen

- företag

- komplex

- datorer

- Oro

- oro

- Genomför

- med tanke på

- konstruktion

- Bidragande

- kontroll

- FÖRETAG

- kritisk

- Kritisk infrastruktur

- cyberattack

- datum

- levereras

- beroende

- upptäcka

- utvecklade

- svårt

- digital

- digital Transformation

- direkt

- gjort

- grund

- under

- DX

- effektivitet

- möjliggör

- änden

- förbättra

- säkerställa

- Miljö

- speciellt

- etablerade

- Även

- alla

- bevis

- utförande

- expanderande

- förväntat

- experter

- Förklara

- uttryckt

- extern

- rättvisa

- februari

- Fil

- Filer

- För

- formen

- format

- från

- full

- funktioner

- Vidare

- Allmänt

- genererar

- globaliseringen

- Regeringen

- statliga myndigheter

- Odling

- hade

- Har

- html

- HTTPS

- humant

- Human Resources

- Jakt

- bild

- Inverkan

- implementeringar

- in

- Inklusive

- industrier

- påverka

- informationen

- Infrastruktur

- installera

- integrering

- in

- introducerade

- fråga

- IT

- sig

- japanska

- jcn

- jpg

- språk

- Lagar

- Lagar och förordningar

- ledare

- Nivå

- Begränsad

- gjord

- GÖR

- skadlig

- manuell

- marknad

- Maj..

- betyder

- åtgärder

- mer

- Behöver

- nät

- nytt

- Newswire

- nummer

- of

- on

- endast

- Övriga

- del

- särskilt

- parter

- Tidigare

- utför

- Plats

- plato

- Platon Data Intelligence

- PlatonData

- möjlig

- potentiell

- förhindra

- tidigare

- problem

- process

- processer

- anskaffas

- Produkter

- Programmering

- främja

- främja

- leverantörer

- ger

- kvalitet

- snabb

- nå

- senaste

- minska

- reducerande

- föreskrifter

- regulatorer

- Obligatorisk

- Resurser

- Risk

- s

- säkrare

- Säkerhet

- säkra

- säkerhet

- känslig

- service

- Tjänster

- aktieägare

- eftersom

- skicklighet

- So

- Social hållbarhet

- Samhället

- Mjukvara

- några

- Källa

- källkod

- specialister

- .

- statisk

- förstärkning

- stärker

- sådana

- leverera

- leveranskedjan

- Försörjningskedjor

- misstänksam

- hållbart

- System

- Ta

- tar

- Målet

- targeting

- Tekniken

- tekniker

- Tekniken

- Teknologi

- text

- den där

- Smakämnen

- deras

- Där.

- vari

- Dessa

- Tredje

- utomstående

- detta

- Genom

- hela

- Således

- tid

- till

- spår

- Transformation

- under

- brådskande

- användning

- Värden

- variera

- Besök

- sårbarheter

- var

- były

- när

- som

- medan

- kommer

- med

- inom

- utan

- världen

- skriven

- år

- zephyrnet