Tortera inte människor med extremt komplicerade regler för lösenordssammansättning, utan svartlista vanliga lösenord, plus andra sätt att hjälpa människor att hjälpa sig själva – och hela din organisation

När ingenjör Bill Burr från US National Institute of Standards and Technology (NIST) skrev 2003 vad som snart skulle bli världens guldstandard för lösenordssäkerhet, rådde han människor och organisationer att skydda sina konton genom att uppfinna långa och "kaotiska" rader av tecken, siffror och tecken – och att ändra dem regelbundet.

Fjorton år senare erkände Burr att han ångrade sina tidigare råd. "Det driver bara folk på banan och de väljer inte bra lösenord oavsett vad du gör," han berättade Wall Street Journal.

Eller, som den berömda xkcd comic har uttryckt det: "Genom 20 års ansträngning har vi framgångsrikt tränat alla att använda lösenord som är svåra för människor att komma ihåg, men lätta för datorer att gissa."

Dessa dagar, en genomsnittlig person har upp till 100 lösenord att komma ihåg, med antalet växande med ett snabbt klipp under de senaste åren (även om vissa människor faktiskt använde ett 50-tal lösenord, inklusive ett antal offlinekoder, till och med för år sedan och vissa säkerhetsexperter har påpekat att sådana lösenordsvanor och policyer är ohållbara.)

Studier har faktiskt funnit att människor vanligtvis minns bara upp till fem lösenord och ta genvägar genom att skapa lätta att gissa lösenord och då återvinna dem på olika onlinekonton. Vissa kan faktiskt ersätta bokstäver med siffror och specialtecken (t.ex. "lösenord" förvandlas till "P4??WØrd"), men detta ger fortfarande ett lösenord som är lätt att knäcka.

De senaste åren har ledande organisationer som The Open Web Application Security Project (OWASP) och naturligtvis NIST själva ändrat sin politik och sina råd mot ett mer användarvänligt tillvägagångssätt – allt samtidigt som lösenordssäkerheten ökar.

Samtidigt har techjättar som t.ex Microsoft och Google uppmuntrar alla att avstå från lösenord helt och hållet bli lösenordslös istället. Men om ditt små eller medelstora företag inte är redo att skiljas åt med lösenord ännu, här är några riktlinjer som kommer att hjälpa dig och dina anställda 2023.

Sluta införa onödigt komplicerade regler för lösenordssammansättning

Alla extremt komplicerade kompositionsregler (som att kräva att användare ska inkludera både versaler och gemener, minst ett nummer och ett specialtecken) är inte längre ett måste. Detta beror på att sådana regler sällan uppmuntrar användare att ställa in starkare lösenord, utan uppmanar dem istället att agera förutsägbart och komma på lösenord som är ett "dubbelt kram" - de är både svaga och svåra att komma ihåg.

Byt till lösenordsfraser

Istället för kortare men svåra lösenord, gå efter lösenfraser. De är längre och mer komplexa men ändå lätta att komma ihåg. Det kan till exempel vara en hel mening som fastnat i huvudet av någon anledning, beströdd av versaler, specialtecken och emojis. Även om det inte är superkomplicerat, kommer det fortfarande att ta evigheter för automatiserade verktyg att knäcka det.

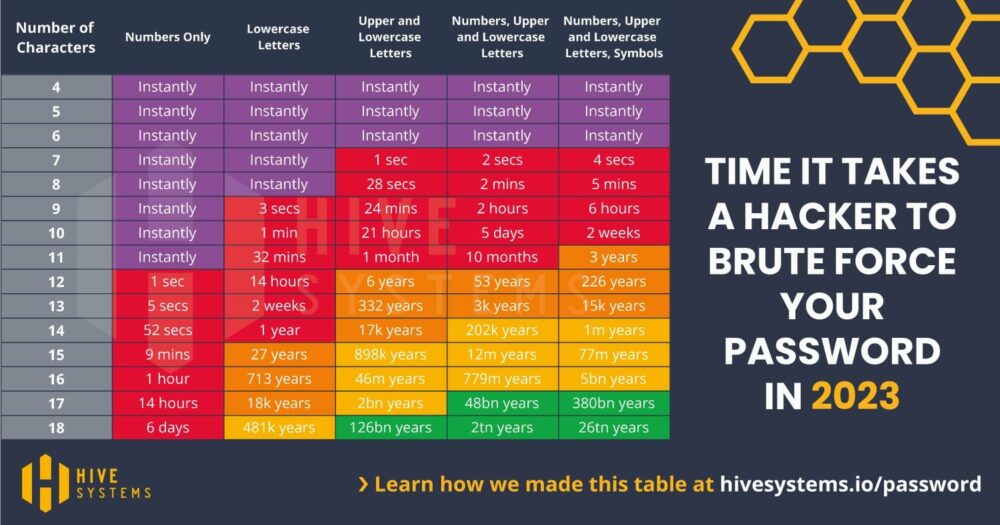

För några år sedan var minimilängden för ett bra lösenord åtta tecken, som bestod av gemener och versaler, tecken och siffror. Idag kan automatiserade lösenordsknäckande verktyg gissa ett sådant lösenord på några minuter, särskilt om det är säkrat med MD5-hashningsfunktionen.

Detta är enligt tester som körs av Hive Systems och publicerades i april 2023. Tvärtom tar ett enkelt lösenord som bara innehåller gemener och versaler men är 18 tecken långt mycket, mycket längre tid att knäcka.

Källa: Hive-system

Sikta på en minsta längd på 12 tecken – ju fler desto bättre!

NIST-riktlinjerna erkänner längd som nyckelfaktorn för lösenordsstyrka och introducerar en minimilängd på 12 tecken som når upp till maximalt 64 tecken efter att ha kombinerat flera mellanslag. Allt annat lika, desto mer desto roligare.

Aktivera en mängd olika tecken

När de ställer in sina lösenord bör användarna fritt kunna välja bland alla utskrivbara ASCII- och UNICODE-tecken, inklusive emojis. De bör också ha möjlighet att använda mellanslag, som är en naturlig del av lösenordsfraser – ett ofta rekommenderat alternativ till traditionella lösenord.

Håll ner på återanvändning av lösenord

Det är konventionell visdom vid det här laget människor ska inte återanvända sina lösenord över olika onlinekonton, eftersom ett intrång i ett konto lätt kan leda till att andra konton äventyras.

Men många vanor dör hårt, och runt hälften av de tillfrågade i en Ponemon Institute-studie 2019 erkände att de i genomsnitt återanvänt fem lösenord på sina företags- och/eller personliga konton.

Ange inte ett sista datum för lösenord

NIST rekommenderar också att man inte kräver regelbundna lösenordsändringar såvida inte användaren begär det eller om det inte finns bevis på en kompromiss. Skälet är att användarna bara har så mycket tålamod för att hela tiden behöva tänka på nya lagom starka lösenord. Som ett resultat kan det göra mer skada än nytta att få dem att göra det med jämna mellanrum.

När Microsoft för tre år sedan tillkännagav att policyerna för utgångsdatum för lösenord skulle avskaffas, ifrågasatte det hela idén med lösenordsförfall.

"Om det är givet att ett lösenord sannolikt kommer att bli stulet, hur många dagar är en acceptabel tid att fortsätta för att låta tjuven använda det stulna lösenordet? Windows standard är 42 dagar. Känns det inte som en löjligt lång tid? Jo, det är det, och ändå säger vår nuvarande baslinje 60 dagar – och brukade säga 90 dagar – eftersom att tvinga fram frekvent utgång leder till sina egna problem.” läser Microsofts blogg.

Tänk på att detta bara är allmänna råd. Om du säkrar en app som är avgörande för ditt företag och attraktiv för angripare, kan du fortfarande tvinga dina anställda att byta lösenord med jämna mellanrum.

Dikestips och kunskapsbaserad autentisering

Lösenordstips och kunskapsbaserade verifieringsfrågor är också föråldrade. Även om dessa faktiskt kan hjälpa användare i deras sökning efter glömda lösenord, kan de också vara av stort värde för angripare. Vår kollega Jake Moore har vid flera tillfällen visat hur hackare kan missbruka sidan "glömt lösenord" för att bryta sig in på andras konton, t.ex. PayPal och Instagram.

Till exempel kan en fråga som "ditt första husdjurs namn" lätt gissas med lite forskning eller social ingenjörskonst och det finns egentligen inte ett oändligt antal möjligheter som ett automatiserat verktyg måste gå igenom.

Svartlista vanliga lösenord

Istället för att lita på tidigare använda kompositionsregler, kontrollera nya lösenord mot en "svartlista" över vanligast och/eller tidigare komprometterade lösenord och utvärdera matchningsförsök som oacceptabelt.

2019, Microsoft skannade dess användares konton som jämför användarnamn och lösenord med en databas med mer än tre miljarder uppsättningar av läckta referenser. Den hittade 44 miljoner användare med komprometterade lösenord och tvingade fram en lösenordsåterställning.

Ge support för lösenordshanterare och verktyg

Se till att funktionen "kopiera och klistra in", webbläsarens lösenordsverktyg och externa lösenordshanterare tillåts hantera besväret med att skapa och förvara användarnas lösenord.

Användare bör också välja att antingen tillfälligt visa hela det maskerade lösenordet eller det senast inskrivna tecknet i lösenordet. Enligt OWASP-riktlinjerna, är tanken att förbättra användbarheten för inmatning av autentiseringsuppgifter, särskilt kring användningen av längre lösenord, lösenordsfraser och lösenordshanterare.

Ställ in en kort hållbarhetstid för initiala lösenord

När din nya medarbetare etablerar ett konto ska det systemgenererade initiala lösenordet eller aktiveringskoden skapas säkert slumpmässigt, minst sex tecken långt, och kan innehålla bokstäver och siffror.

Se till att det löper ut efter en kort tidsperiod och inte kan bli det sanna och långsiktiga lösenordet.

Meddela användare om lösenordsändringar

När användare ändrar sina lösenord bör de uppmanas att först ange sitt gamla lösenord och, helst, aktivera tvåfaktorsautentisering (2FA). När det är klart bör de få ett meddelande.

Var försiktig med processen för lösenordsåterställning

Återställningsprocessen ska inte bara avslöja det aktuella lösenordet utan detsamma gäller även information om huruvida kontot faktiskt existerar eller inte. Med andra ord, ge inte angripare någon (onödig) information!

Använd CAPTCHA och andra anti-automationskontroller

Använd anti-automatiseringskontroller för att mildra överträdda autentiseringstester, brute force och kontolåsningsattacker. Sådana kontroller inkluderar blockering av de vanligaste intrångade lösenorden, mjuka låsningar, hastighetsbegränsningar, CAPTCHA, ständigt ökande förseningar mellan försök, IP-adressbegränsningar eller riskbaserade begränsningar som plats, första inloggning på en enhet, senaste försök att låsa upp kontot , eller liknande.

Enligt nuvarande OWASP-standarder bör det finnas högst 100 misslyckade försök per timme på ett enda konto.

Lita inte endast på lösenord

Oavsett hur starkt och unikt ett lösenord är förblir det en enda barriär som skiljer en angripare och dina värdefulla data åt. När man siktar på säkra konton bör ett extra autentiseringslager betraktas som ett absolut måste.

Det är därför du bör använda tvåfaktors (2FA) eller multifaktorautentisering (MFA) när det är möjligt.

Alla 2FA-alternativ är dock inte födda lika. SMS-meddelanden är, även om de är mycket bättre än ingen 2FA alls, mottagliga för många hot. Säkrare alternativ innebär att man använder dedikerade hårdvaruenheter och mjukvarubaserade engångslösenordsgeneratorer (OTP), som säkra appar installerade på mobila enheter.

Obs: Den här artikeln är en uppdaterad och utökad version av den här artikeln som vi publicerade 2017: Inga fler meningslösa lösenordskrav

Kanske kolla in ESETs lösenordsgenerator?

- SEO-drivet innehåll och PR-distribution. Bli förstärkt idag.

- PlatoAiStream. Web3 Data Intelligence. Kunskap förstärkt. Tillgång här.

- Minting the Future med Adryenn Ashley. Tillgång här.

- Köp och sälj aktier i PRE-IPO-företag med PREIPO®. Tillgång här.

- Källa: https://www.welivesecurity.com/2023/05/04/creating-strong-user-friendly-passwords-tips-business-password-policy/

- : har

- :är

- :inte

- $UPP

- 1

- 100

- 12

- 20

- 20 år

- 2017

- 2019

- 2023

- 2FA

- 50

- 7

- 9

- a

- Om oss

- Absolut

- missbruk

- godtagbart

- Enligt

- Konto

- konton

- bekräfta

- tvärs

- Agera

- aktivering

- faktiskt

- Annat

- adress

- medgav

- rådgivning

- Efter

- mot

- Åldrar

- sedan

- sikta

- Alla

- tillåter

- också

- alternativ

- alternativ

- Även

- sammanlagt

- an

- och

- meddelade

- vilken som helst

- app

- Ansökan

- applikationssäkerhet

- tillvägagångssätt

- appar

- April

- ÄR

- runt

- Artikeln

- AS

- At

- Attacker

- Försök

- attraktiv

- Autentisering

- Automatiserad

- genomsnitt

- barriär

- Baslinje

- BE

- därför att

- blir

- varit

- Där vi får lov att vara utan att konstant prestera,

- Bättre

- mellan

- Bill

- Miljarder

- Bit

- blockering

- Blogg

- födda

- båda

- brott

- Ha sönder

- webbläsare

- brute force

- företag

- men

- by

- KAN

- kan inte

- noggrann

- Vid

- fall

- byta

- Förändringar

- karaktär

- tecken

- ta

- Välja

- koda

- kollega

- kombinera

- komma

- Gemensam

- vanligen

- jämförande

- komplex

- kompromiss

- Äventyras

- datorer

- anses

- ständigt

- innehålla

- innehåller

- fortsätta

- motsats

- kontroller

- konventionell

- Kurs

- spricka

- Skapa

- CREDENTIAL

- referenser

- avgörande

- Aktuella

- datum

- Databas

- Datum

- Dagar

- dedicerad

- Standard

- fördröjningar

- anordning

- enheter

- den

- olika

- svårt

- Visa

- do

- inte

- gjort

- inte

- ner

- Drop

- e

- lätt

- lätt

- ansträngning

- antingen

- Anställd

- anställda

- möjliggöra

- uppmuntra

- uppmuntra

- Endless

- ingenjör

- Teknik

- ange

- Hela

- inträde

- lika

- speciellt

- upprättar

- utvärdera

- Även

- ständigt ökande

- alla

- bevis

- exempel

- finns

- experter

- utgångs

- extern

- faktor

- Misslyckades

- kända

- långt

- få

- Förnamn

- För

- kraft

- hittade

- Fri

- frekvent

- från

- fungera

- funktionalitet

- Allmänt

- genereras

- generatorer

- få

- ges

- Go

- god

- stor

- Odling

- gissade

- vägleda

- riktlinjer

- hackare

- Hälften

- hantera

- Hård

- hårdvara

- hårdvaruenheter

- skada

- hasch

- Har

- har

- he

- huvud

- hjälpa

- dold

- tips

- hans

- Bikupa

- timme

- Hur ser din drömresa ut

- Men

- html

- HTTPS

- Människa

- Tanken

- if

- imponerande

- förbättra

- in

- I andra

- innefattar

- Inklusive

- ökande

- informationen

- inledande

- installerad

- istället

- Institute

- in

- införa

- Introducerar

- engagera

- IP

- IP-adress

- IT

- DESS

- sig

- jpg

- bara

- Nyckel

- nyckelfaktor

- Efternamn

- senare

- lager

- leda

- ledande

- t minst

- Längd

- livet

- tycka om

- sannolikt

- rader

- liten

- läge

- lockout

- logga in

- Lång

- länge sedan

- lång sikt

- längre

- lägre

- GÖR

- chefer

- många

- matchande

- Materia

- max-bredd

- maximal

- Maj..

- MD5

- meddelanden

- UD

- Microsoft

- kanske

- miljon

- emot

- minsta

- minuter

- Mildra

- Mobil

- Mobil enheter

- mer

- mest

- mycket

- multipel

- måste

- nationell

- Natural

- Nya

- NIST

- Nej

- anmälan

- nu

- antal

- nummer

- talrik

- föråldrad

- möjligheter

- of

- offline

- Gamla

- on

- gång

- ONE

- nätet

- endast

- öppet

- Alternativet

- Tillbehör

- or

- beställa

- organisationer

- Övriga

- vår

- ut

- egen

- sida

- del

- särskilt

- Lösenord

- lösenordsåterställning

- lösenord

- Tidigare

- Tålamod

- Personer

- människors

- perioden

- personen

- personlig

- plocka

- plato

- Platon Data Intelligence

- PlatonData

- plus

- Strategier

- policy

- Möjligheterna

- möjlig

- tidigare

- problem

- process

- projektet

- skydda

- ge

- publicerade

- sätta

- fråga

- Tillfrågad

- frågor

- slumpmässigt genererade

- snabb

- Betygsätta

- logiska grunden

- nå

- redo

- verkligen

- Anledningen

- motta

- senaste

- rekommenderar

- återvinning

- regelbunden

- regelbundet

- förlita

- resterna

- ihåg

- Obligatorisk

- forskning

- svarande

- begränsningar

- resultera

- återanvända

- avslöjar

- regler

- Körning

- s

- Samma

- säga

- säger

- Sök

- säkra

- Säkrad

- säkert

- säkring

- säkerhet

- verka

- mening

- separerande

- in

- uppsättningar

- flera

- Hylla

- Kort

- skall

- visas

- Tecken

- liknande

- Enkelt

- enda

- SEX

- Small

- SMS

- So

- Social hållbarhet

- Samhällsteknik

- Mjuk

- några

- utrymmen

- speciell

- stå

- standard

- standarder

- Fortfarande

- stulna

- gata

- hållfasthet

- stark

- starkare

- studier

- Framgångsrikt

- sådana

- super

- stödja

- apt

- Ta

- tar

- tech

- tekniska jättar

- Teknologi

- Testning

- än

- den där

- Smakämnen

- deras

- Dem

- sig själva

- sedan

- Där.

- Dessa

- de

- saker

- tror

- detta

- hot

- tre

- Genom

- tid

- Tips

- till

- i dag

- verktyg

- verktyg

- mot

- traditionell

- tränad

- sann

- vänder

- typiskt

- oss

- unika

- låsa

- onödigt

- ohållbar

- uppdaterad

- användbarhet

- användning

- Begagnade

- Användare

- användarvänligt

- användare

- med hjälp av

- Värdefulla

- värde

- mängd

- olika

- verifiera

- version

- utsikt

- Vägg

- Wall Street

- var

- sätt

- we

- webb

- webbapplikation

- VÄL

- Vad

- när

- närhelst

- om

- som

- medan

- Hela

- varför

- bred

- bredd

- kommer

- fönster

- visdom

- med

- ord

- Världens

- skulle

- WSJ

- år

- ännu

- Om er

- Din

- Youtube

- zephyrnet