ซอร์สโค้ดที่เป็นกรรมสิทธิ์ของ Twitter บางส่วนได้รับการเปิดเผยต่อสาธารณะบน Github เป็นเวลาเกือบสามเดือนแล้ว ตามข้อมูลที่รวบรวมได้จาก คำขอลบ DMCA ยื่นเมื่อวันที่ 24 มีนาคม

GitHub คือแพลตฟอร์มการโฮสต์โค้ดที่ใหญ่ที่สุดในโลก Microsoft เป็นเจ้าของ ให้บริการมากกว่า นักพัฒนา 100 ล้านคน และมี เกือบ 400 ที่เก็บ ทั้งหมด.

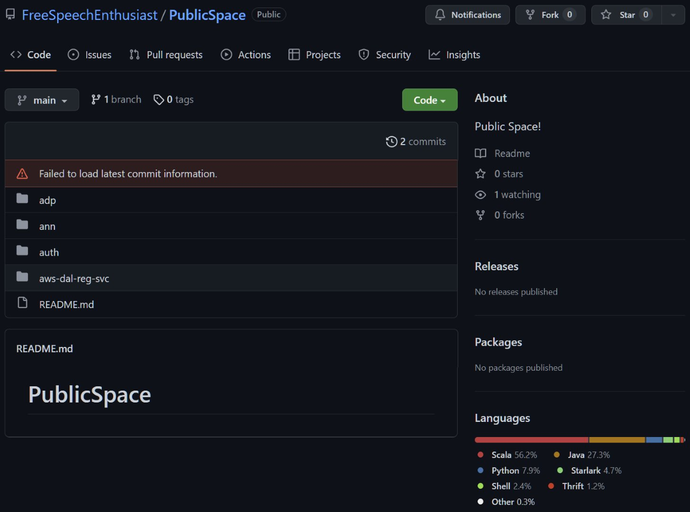

เมื่อวันที่ 24 มีนาคม GitHub ได้ดำเนินการตามคำขอของพนักงาน Twitter ให้ลบ "ซอร์สโค้ดที่เป็นกรรมสิทธิ์สำหรับแพลตฟอร์มและเครื่องมือภายในของ Twitter" รหัสได้รับการเผยแพร่ใน พื้นที่เก็บข้อมูลที่เรียกว่า “PublicSpace” โดยบุคคลที่มีชื่อผู้ใช้ “ผู้ชื่นชอบการพูดฟรี” ชื่อนี้มีการอ้างอิงที่ชัดเจนถึง Elon Musk casus belli สำหรับการเข้าครอบครอง Twitter ในเดือนตุลาคม (ปรัชญาที่ได้รับ ใช้งานไม่สม่ำเสมอ ในเดือนนับจากนั้น)

รหัสที่รั่วไหลอยู่ในสี่โฟลเดอร์ แม้ว่าจะไม่สามารถเข้าถึงได้ในวันที่ 24 มีนาคม แต่ชื่อโฟลเดอร์บางชื่อ เช่น "auth" และ "aws-dal-reg-svc" ดูเหมือนจะให้คำใบ้บางอย่างเกี่ยวกับสิ่งที่อยู่ภายใน

จากข้อมูลของ Ars Technica FreeSpeechEnthusiast เข้าร่วม Github เมื่อวันที่ 3 มกราคมและยอมรับรหัสที่รั่วไหลทั้งหมดในวันเดียวกันนั้น ซึ่งหมายความว่าโดยรวมแล้วรหัสนี้สามารถเข้าถึงได้โดยสาธารณะทั้งหมดเป็นเวลาเกือบสามเดือน

การรั่วไหลของซอร์สโค้ดขององค์กรเกิดขึ้นได้อย่างไร

บริษัทซอฟต์แวร์รายใหญ่สร้างขึ้นจากโค้ดหลายล้านบรรทัด และทุกๆ ครั้ง ด้วยเหตุผลใดก็ตาม โค้ดบางส่วนอาจรั่วไหลได้

“แน่นอนว่านักแสดงที่ไม่ดีมีบทบาทสำคัญ” Dwayne McDaniel ผู้สนับสนุนนักพัฒนาสำหรับ GitGuardian กล่าว “เราเห็นมันเมื่อปีที่แล้วในกรณีเช่นนี้ ซัมซุง และ Uber ที่เกี่ยวข้องกับ กลุ่มแลปซัส$".

แฮ็กเกอร์ไม่ได้เป็นส่วนหนึ่งของเรื่องราวเสมอไป ในกรณีของ Twitter หลักฐานแวดล้อมชี้ไปที่พนักงานที่ไม่พอใจ และ “ส่วนใหญ่มาจากรหัสที่ลงท้ายด้วยรหัสที่ไม่ได้เป็นเจ้าของโดยไม่ได้ตั้งใจ ดังที่เราเห็นใน Toyota ซึ่งผู้รับเหมาช่วงทำสำเนาของรหัสฐานส่วนตัวสู่สาธารณะ” เขากล่าวเสริม “ความซับซ้อนของการทำงานกับ git และ CI/CD บวกกับจำนวน repos ที่เพิ่มขึ้นเรื่อย ๆ เพื่อจัดการกับแอพพลิเคชั่นสมัยใหม่ หมายความว่าโค้ดบน repos ส่วนตัวอาจกลายเป็นสาธารณะได้โดยไม่ตั้งใจ”

ปัญหาการรั่วไหลของซอร์สโค้ดสำหรับองค์กร

สำหรับ Twitter และบริษัทต่างๆ ที่คล้ายกัน การรั่วไหลของซอร์สโค้ดอาจเป็นปัญหาใหญ่สำหรับความปลอดภัยในโลกไซเบอร์มากกว่าการละเมิดลิขสิทธิ์ เมื่อพื้นที่เก็บข้อมูลส่วนตัวกลายเป็นสาธารณะ อันตรายทุกประเภทสามารถตามมาได้

“สิ่งสำคัญคือต้องจำไว้ว่าที่เก็บข้อมูลต้นทางมักจะมีมากกว่าโค้ด” Tim Mackey นักยุทธศาสตร์ด้านความปลอดภัยหลักของ Synopsys Cybersecurity Research Center กล่าว “คุณจะพบกรณีทดสอบ ข้อมูลตัวอย่างที่อาจเป็นไปได้ พร้อมรายละเอียดเกี่ยวกับวิธีการกำหนดค่าซอฟต์แวร์”

อาจมีข้อมูลส่วนบุคคลที่ละเอียดอ่อนและข้อมูลการรับรองความถูกต้องซ่อนอยู่ในรหัส ตัวอย่างเช่น “สำหรับบางแอปพลิเคชันที่ไม่ได้ตั้งใจจะส่งให้กับลูกค้า การกำหนดค่าเริ่มต้นที่มีอยู่ในที่เก็บซอร์สโค้ดอาจเป็นเพียงการกำหนดค่าที่กำลังทำงานอยู่” Mackey กล่าว แฮ็กเกอร์สามารถใช้ข้อมูลการรับรองความถูกต้องและการกำหนดค่าที่ถูกขโมยเพื่อดำเนินการโจมตีเหยื่อของการรั่วไหลที่ใหญ่ขึ้นและดีขึ้น

นั่นเป็นเหตุผลที่ “บริษัทต่างๆ ควรใช้กลยุทธ์การจัดการความลับที่ปลอดภัยมากขึ้น โดยผสมผสานการจัดเก็บความลับเข้ากับการตรวจจับความลับ” McDaniel จาก GitGuardian กล่าว “องค์กรควรตรวจสอบสถานการณ์การรั่วไหลของความลับในปัจจุบันด้วย เพื่อทราบว่าระบบใดมีความเสี่ยงหากเกิดการรั่วไหลของรหัส และควรให้ความสำคัญกับจุดใด”

แต่ในกรณีที่การรั่วไหลมาจากภายใน เช่น ของ Twitter จะต้องมีความระมัดระวังมากยิ่งขึ้น จำเป็นต้องมีการสร้างแบบจำลองภัยคุกคามและการวิเคราะห์การจัดการซอร์สโค้ดขององค์กรอย่างละเอียด Mackey กล่าว

“นี่เป็นสิ่งสำคัญเพราะหากมีคนสามารถทำให้ซอร์สโค้ดรั่วไหลได้ พวกเขาก็อาจสามารถเปลี่ยนซอร์สโค้ดได้เช่นกัน” เขากล่าว “หากคุณไม่ได้ใช้การยืนยันตัวตนแบบหลายปัจจัยในการเข้าถึง บังคับใช้การเข้าถึงแบบจำกัดเฉพาะผู้ใช้ที่ได้รับอนุมัติ บังคับใช้สิทธิ์การเข้าถึง และการตรวจสอบการเข้าถึง คุณอาจไม่มีภาพรวมว่าอาจมีคนใช้ประโยชน์จากสมมติฐานที่ทีมพัฒนาของคุณตั้งขึ้นเมื่อพวกเขา รักษาความปลอดภัยที่เก็บซอร์สโค้ดของพวกเขา”

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://www.darkreading.com/attacks-breaches/twitter-source-code-leak-github-potential-cyber-nightmare

- :เป็น

- $ ขึ้น

- 100

- 7

- a

- ความสามารถ

- เข้า

- สามารถเข้าถึงได้

- ตาม

- นักแสดง

- เพิ่ม

- นำมาใช้

- ผู้สนับสนุน

- กับ

- ทั้งหมด

- เสมอ

- การวิเคราะห์

- และ

- อื่น

- เห็นได้ชัด

- การใช้งาน

- ได้รับการอนุมัติ

- เป็น

- AS

- At

- การโจมตี

- การตรวจสอบบัญชี

- รับรองความถูกต้อง

- การยืนยันตัวตน

- ใช้ได้

- กลับ

- ไม่ดี

- BE

- เพราะ

- กลายเป็น

- จะกลายเป็น

- ดีกว่า

- ที่ใหญ่กว่า

- สร้าง

- by

- ที่เรียกว่า

- CAN

- จับ

- พกพา

- กรณี

- กรณี

- ศูนย์

- เปลี่ยนแปลง

- รหัส

- codebase

- รวม

- การรวมกัน

- มุ่งมั่น

- บริษัท

- ความซับซ้อน

- องค์ประกอบ

- บรรจุ

- มี

- ลิขสิทธิ์

- การละเมิดลิขสิทธิ์

- คอร์ส

- ปัจจุบัน

- ลูกค้า

- ไซเบอร์

- cybersecurity

- ข้อมูล

- วัน

- จัดการ

- ค่าเริ่มต้น

- รายละเอียด

- การตรวจพบ

- ผู้พัฒนา

- พัฒนาการ

- Elon

- Elon Musk

- ลูกจ้าง

- การบังคับใช้

- Enterprise

- อย่างสิ้นเชิง

- แม้

- ที่เคยเติบโต

- ทุกๆ

- หลักฐาน

- ตัวอย่าง

- เอาเปรียบ

- หา

- โฟกัส

- ปฏิบัติตาม

- สำหรับ

- ราคาเริ่มต้นที่

- เต็ม

- ไป

- GitHub

- ให้

- ดี

- มากขึ้น

- แฮกเกอร์

- มี

- ซ่อนเร้น

- ที่เคารพ

- โฮสติ้ง

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- สำคัญ

- in

- ไม่สามารถเข้าถึงได้

- เป็นรายบุคคล

- ข้อมูล

- การละเมิด

- ภายใน

- IT

- แจน

- เข้าร่วม

- ทราบ

- ใหญ่ที่สุด

- ชื่อสกุล

- ปีที่แล้ว

- รั่วไหล

- การรั่วไหล

- กดไลก์

- ถูก จำกัด

- การเข้าถึงที่ จำกัด

- เส้น

- ทำ

- สำคัญ

- การจัดการ

- มีนาคม

- ความกว้างสูงสุด

- วิธี

- ไมโครซอฟท์

- อาจ

- ล้าน

- ล้าน

- ข้อผิดพลาด

- ทันสมัย

- การตรวจสอบ

- เดือน

- ข้อมูลเพิ่มเติม

- การพิสูจน์ตัวตนแบบหลายปัจจัย

- ชะมด

- ชื่อ

- ชื่อ

- เกือบทั้งหมด

- หมายเหตุ / รายละเอียดเพิ่มเติม

- จำนวน

- ตุลาคม

- of

- on

- ONE

- องค์กร

- เป็นเจ้าของ

- ส่วนหนึ่ง

- ส่วนบุคคล

- ปรัชญา

- ภาพ

- เวที

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- เล่น

- จุด

- ที่มีศักยภาพ

- ที่อาจเกิดขึ้น

- หลัก

- จัดลำดับความสำคัญ

- ส่วนตัว

- ปัญหา

- เป็นเจ้าของ

- สาธารณะ

- สาธารณชน

- การตีพิมพ์

- RE

- เหตุผล

- จำ

- เอาออก

- กรุ

- ขอ

- ต้อง

- การวิจัย

- สิทธิ

- ความเสี่ยง

- บทบาท

- วิ่ง

- s

- เดียวกัน

- พูดว่า

- จอภาพ

- ปลอดภัย

- ปลอดภัย

- ความปลอดภัย

- มีความละเอียดอ่อน

- ให้บริการอาหาร

- จัดส่ง

- น่า

- ตั้งแต่

- สถานการณ์

- So

- ซอฟต์แวร์

- บาง

- บางคน

- แหล่ง

- รหัสแหล่งที่มา

- ที่ถูกขโมย

- การเก็บรักษา

- เรื่องราว

- นักยุทธศาสตร์

- กลยุทธ์

- ระบบ

- การ

- ทีม

- ทดสอบ

- ที่

- พื้นที่

- ที่มา

- โลก

- ของพวกเขา

- การคุกคาม

- สาม

- ทิม

- ไปยัง

- เครื่องมือ

- โตโยต้า

- เรียก

- พูดเบาและรวดเร็ว

- ใช้

- ผู้ใช้

- เหยื่อ

- อะไร

- ที่

- กับ

- ภายใน

- การทำงาน

- โลก

- ปี

- คุณ

- ของคุณ

- ลมทะเล