ปีที่แล้ว ESET เผยแพร่ไฟล์ โพสต์บล็อกเกี่ยวกับ AceCryptor – หนึ่งใน cryptors-as-a-service (CaaS) ที่ได้รับความนิยมและแพร่หลายมากที่สุดที่ดำเนินงานมาตั้งแต่ปี 2016 สำหรับครึ่งแรกของปี 1 เราเผยแพร่ สถิติจากการวัดและส่งข้อมูลทางไกลของเรา ตามแนวโน้มจากช่วงเวลาก่อนหน้านี้ดำเนินต่อไปโดยไม่มีการเปลี่ยนแปลงที่รุนแรง

อย่างไรก็ตาม ในช่วงครึ่งหลังของปี 2 เราได้บันทึกการเปลี่ยนแปลงที่สำคัญเกี่ยวกับวิธีการใช้ AceCryptor ไม่เพียงแต่เราได้เห็นและบล็อกการโจมตีสองเท่าในช่วงครึ่งหลังของปี 2023 เมื่อเปรียบเทียบกับช่วงครึ่งแรกของปี 2 แต่เรายังสังเกตเห็นว่า Rescoms (หรือที่รู้จักในชื่อ Remcos) เริ่มใช้ AceCryptor ซึ่งไม่ได้เป็นเช่นนั้นมาก่อน

ตัวอย่าง RAT ที่บรรจุ Rescoms ของ AceCryptor ส่วนใหญ่ถูกใช้เป็นเวคเตอร์การประนีประนอมเบื้องต้นในแคมเปญสแปมหลายรายการที่กำหนดเป้าหมายไปยังประเทศในยุโรป รวมถึงโปแลนด์ สโลวาเกีย บัลแกเรีย และเซอร์เบีย

ประเด็นสำคัญของบล็อกโพสต์นี้:

- AceCryptor ยังคงให้บริการแพ็คกิ้งแก่กลุ่มมัลแวร์ที่รู้จักกันดีหลายสิบกลุ่มในช่วงครึ่งหลังของปี 2

- แม้ว่าผลิตภัณฑ์ด้านความปลอดภัยจะเป็นที่รู้จักดี แต่ความแพร่หลายของ AceCryptor ไม่ได้แสดงสัญญาณของการลดลง ในทางกลับกัน จำนวนการโจมตีเพิ่มขึ้นอย่างมากเนื่องจากแคมเปญ Rescoms

- AceCryptor คือ cryptor ของตัวเลือกของผู้คุกคามที่กำหนดเป้าหมายประเทศและเป้าหมายเฉพาะ (เช่น บริษัทในประเทศใดประเทศหนึ่ง)

- ในช่วงครึ่งหลังของปี 2 ESET ตรวจพบแคมเปญ AceCryptor+Rescoms หลายแคมเปญในประเทศยุโรป ซึ่งส่วนใหญ่เป็นโปแลนด์ บัลแกเรีย สเปน และเซอร์เบีย

- ผู้คุกคามที่อยู่เบื้องหลังแคมเปญเหล่านั้นในบางกรณีได้ใช้บัญชีที่ถูกบุกรุกในทางที่ผิดเพื่อส่งอีเมลขยะเพื่อให้ดูน่าเชื่อถือที่สุดเท่าที่จะเป็นไปได้

- เป้าหมายของแคมเปญสแปมคือการได้รับข้อมูลรับรองที่จัดเก็บไว้ในเบราว์เซอร์หรือไคลเอนต์อีเมล ซึ่งในกรณีที่การประนีประนอมประสบความสำเร็จจะเปิดโอกาสให้มีการโจมตีเพิ่มเติม

AceCryptor ในครึ่งหลังของปี 2

ในช่วงครึ่งแรกของปี 2023 ESET ได้ปกป้องผู้ใช้ประมาณ 13,000 รายจากมัลแวร์ที่บรรจุ AceCryptor ในช่วงครึ่งหลังของปี มีการแพร่กระจายมัลแวร์ที่เต็มไปด้วย AceCryptor เพิ่มขึ้นอย่างมาก โดยการตรวจจับของเราเพิ่มขึ้นสามเท่า ส่งผลให้มีผู้ใช้ ESET ที่ได้รับการป้องกันมากกว่า 42,000 รายทั่วโลก ดังที่เห็นได้ในรูปที่ 1 เราตรวจพบการแพร่กระจายของมัลแวร์ที่เกิดขึ้นอย่างกะทันหันหลายครั้ง การเพิ่มขึ้นอย่างรวดเร็วเหล่านี้แสดงแคมเปญสแปมหลายรายการที่กำหนดเป้าหมายไปยังประเทศในยุโรปที่ AceCryptor บรรจุ Rescoms RAT (กล่าวถึงเพิ่มเติมใน แคมเปญ Rescoms มาตรา).

นอกจากนี้ เมื่อเราเปรียบเทียบจำนวนตัวอย่างดิบ: ในช่วงครึ่งแรกของปี 2023 ESET ตรวจพบ AceCryptor ตัวอย่างที่เป็นอันตรายมากกว่า 23,000 ตัวอย่าง; ในช่วงครึ่งหลังของปี 2023 เราเห็นและตรวจพบ "เพียง" มากกว่า 17,000 ตัวอย่างที่ไม่ซ้ำกัน แม้ว่าสิ่งนี้อาจเป็นเรื่องที่ไม่คาดคิด แต่หลังจากพิจารณาข้อมูลโดยละเอียดแล้ว ก็มีคำอธิบายที่สมเหตุสมผล แคมเปญสแปม Rescoms ใช้ไฟล์ที่เป็นอันตรายเดียวกันในแคมเปญอีเมลที่ส่งไปยังผู้ใช้จำนวนมากขึ้น จึงเพิ่มจำนวนผู้ที่พบมัลแวร์ แต่ยังคงรักษาจำนวนไฟล์ที่แตกต่างกันให้ต่ำ สิ่งนี้ไม่ได้เกิดขึ้นในช่วงก่อนหน้านี้ เนื่องจากแทบไม่เคยใช้ Rescoms ร่วมกับ AceCryptor เลย อีกเหตุผลหนึ่งที่ทำให้จำนวนตัวอย่างที่ไม่ซ้ำกันลดลงก็เนื่องมาจากครอบครัวยอดนิยมบางครอบครัวเห็นได้ชัดว่าหยุด (หรือเกือบจะหยุด) โดยใช้ AceCryptor เป็นที่หันไปใช้ CaaS ตัวอย่างคือมัลแวร์ Danabot ซึ่งหยุดใช้ AceCryptor นอกจากนี้ RedLine Stealer ที่โดดเด่นซึ่งผู้ใช้หยุดใช้ AceCryptor มาก โดยอ้างอิงจากการลดลงมากกว่า 60% ในตัวอย่าง AceCryptor ที่มีมัลแวร์นั้น

ดังที่เห็นในรูปที่ 2 AceCryptor ยังคงเผยแพร่ตัวอย่างจากตระกูลมัลแวร์ต่างๆ มากมาย นอกเหนือจาก Rescoms เช่น SmokeLoader, STOP ransomware และ Vidar Stealer

ในช่วงครึ่งแรกของปี 2023 ประเทศที่ได้รับผลกระทบจากมัลแวร์ที่บรรจุโดย AceCryptor มากที่สุด ได้แก่ เปรู เม็กซิโก อียิปต์ และตุรกี โดยที่เปรูซึ่งมีจำนวนการโจมตีมากที่สุดอยู่ที่ 4,700 ครั้ง แคมเปญสแปม Rescoms เปลี่ยนแปลงสถิติเหล่านี้อย่างมากในช่วงครึ่งหลังของปี ดังที่เห็นในรูปที่ 3 มัลแวร์ที่บรรจุ AceCryptor ส่งผลกระทบต่อประเทศในยุโรปเป็นส่วนใหญ่ ประเทศที่ได้รับผลกระทบมากที่สุดคือโปแลนด์ ซึ่ง ESET ป้องกันการโจมตีได้มากกว่า 26,000 ครั้ง; ตามมาด้วยยูเครน สเปน และเซอร์เบีย และเป็นที่น่าสังเกตว่าในแต่ละประเทศผลิตภัณฑ์ ESET ป้องกันการโจมตีได้มากกว่าในประเทศที่ได้รับผลกระทบมากที่สุดในช่วงครึ่งหลังของปี 1 เปรู

ตัวอย่าง AceCryptor ที่เราสังเกตเห็นใน H2 มักจะมีมัลแวร์สองกลุ่มเป็นเพย์โหลด: Rescoms และ SmokeLoader การเพิ่มขึ้นอย่างรวดเร็วในยูเครนเกิดจาก SmokeLoader ข้อเท็จจริงนี้ได้ถูกกล่าวถึงแล้ว โดย NSDC ของยูเครน. ในทางกลับกัน ในโปแลนด์ สโลวาเกีย บัลแกเรีย และเซอร์เบีย กิจกรรมที่เพิ่มขึ้นเกิดจาก AceCryptor ที่มี Rescoms เป็นเพย์โหลดสุดท้าย

แคมเปญ Rescoms

ในช่วงครึ่งแรกของปี 2023 เราพบว่าการวัดทางไกลของเรามีเหตุการณ์ตัวอย่าง AceCryptor น้อยกว่าร้อยเหตุการณ์ที่มี Rescom อยู่ข้างใน ในช่วงครึ่งหลังของปี Rescoms กลายเป็นกลุ่มมัลแวร์ที่แพร่หลายมากที่สุดโดย AceCryptor โดยมีการโจมตีมากกว่า 32,000 ครั้ง ความพยายามมากกว่าครึ่งหนึ่งเกิดขึ้นในโปแลนด์ ตามมาด้วยเซอร์เบีย สเปน บัลแกเรีย และสโลวาเกีย (รูปที่ 4)

แคมเปญในโปแลนด์

ด้วยการตรวจวัดทางไกลของ ESET เราจึงสามารถสังเกตแคมเปญสแปมสำคัญแปดแคมเปญที่กำหนดเป้าหมายไปยังโปแลนด์ในช่วงครึ่งหลังของปี 2 ดังที่เห็นในรูปที่ 2023 ส่วนใหญ่เกิดขึ้นในเดือนกันยายน แต่ก็มีแคมเปญในเดือนสิงหาคมและธันวาคมเช่นกัน

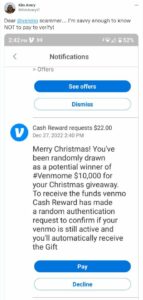

โดยรวมแล้ว ESET บันทึกการโจมตีเหล่านี้มากกว่า 26,000 ครั้งในโปแลนด์ในช่วงเวลานี้ แคมเปญสแปมทั้งหมดกำหนดเป้าหมายธุรกิจในโปแลนด์ และอีเมลทั้งหมดมีหัวเรื่องที่คล้ายกันมากเกี่ยวกับข้อเสนอ B2B สำหรับบริษัทที่ตกเป็นเหยื่อ เพื่อให้ดูน่าเชื่อถือที่สุดเท่าที่จะเป็นไปได้ ผู้โจมตีได้รวมเทคนิคต่อไปนี้ไว้ในอีเมลขยะ:

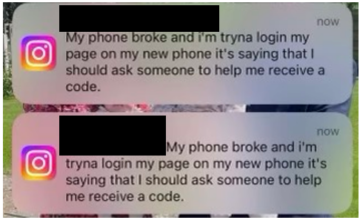

- ที่อยู่อีเมลที่พวกเขาส่งอีเมลขยะจากโดเมนลอกเลียนแบบของบริษัทอื่น ผู้โจมตีใช้ TLD อื่น เปลี่ยนตัวอักษรในชื่อบริษัทหรือลำดับคำในกรณีที่เป็นชื่อบริษัทที่มีหลายคำ (เทคนิคนี้เรียกว่าการพิมพ์ผิด)

- สิ่งที่สำคัญที่สุดคือมีหลายแคมเปญที่เกี่ยวข้อง อีเมลธุรกิจประนีประนอม – ผู้โจมตีใช้บัญชีอีเมลที่ถูกบุกรุกก่อนหน้านี้ของพนักงานบริษัทอื่นเพื่อส่งอีเมลขยะ ด้วยวิธีนี้แม้ว่าผู้ที่อาจเป็นเหยื่อจะมองหาธงสีแดงตามปกติ แต่ก็ไม่ได้อยู่ที่นั่นและอีเมลก็ดูถูกกฎหมายเท่าที่ควร

ผู้โจมตีทำการวิจัยและใช้ชื่อบริษัทในโปแลนด์ที่มีอยู่ แม้แต่ชื่อพนักงาน/เจ้าของที่มีอยู่ และข้อมูลติดต่อเมื่อลงนามในอีเมลเหล่านั้น การทำเช่นนี้ในกรณีที่เหยื่อพยายามค้นหาชื่อผู้ส่งใน Google การค้นหาจะประสบความสำเร็จ ซึ่งอาจทำให้พวกเขาเปิดไฟล์แนบที่เป็นอันตรายได้

- เนื้อหาของอีเมลขยะในบางกรณีง่ายกว่า แต่ในหลายกรณี (เช่นตัวอย่างในรูปที่ 6) ค่อนข้างซับซ้อน โดยเฉพาะอย่างยิ่งเวอร์ชันที่ซับซ้อนมากขึ้นเหล่านี้ควรถือว่าเป็นอันตรายเนื่องจากเบี่ยงเบนไปจากรูปแบบมาตรฐานของข้อความทั่วไป ซึ่งมักเต็มไปด้วยข้อผิดพลาดทางไวยากรณ์

อีเมลที่แสดงในรูปที่ 6 มีข้อความตามด้วยข้อมูลเกี่ยวกับการประมวลผลข้อมูลส่วนบุคคลที่ทำโดยผู้ส่งที่ถูกกล่าวหาและความเป็นไปได้ที่จะ “เข้าถึงเนื้อหาข้อมูลของคุณและสิทธิ์ในการแก้ไข ลบ จำกัดข้อจำกัดในการประมวลผล สิทธิ์ในการถ่ายโอนข้อมูล สิทธิในการคัดค้าน และสิทธิในการยื่นเรื่องร้องเรียนต่อหน่วยงานกำกับดูแล” ข้อความสามารถแปลได้ดังนี้:

Dear Sir,

ฉันชื่อซิลเวสเตอร์ [แก้ไข] จาก [แก้ไข] บริษัทของคุณได้รับการแนะนำโดยพันธมิตรทางธุรกิจ กรุณาอ้างอิงรายการสั่งซื้อที่แนบมาด้วย โปรดแจ้งให้เราทราบเกี่ยวกับเงื่อนไขการชำระเงินด้วย

เราหวังเป็นอย่างยิ่งว่าจะได้รับการตอบกลับและการอภิปรายเพิ่มเติมของคุณ

-

ขอแสดงความนับถือที่ดีที่สุด

สิ่งที่แนบมาในทุกแคมเปญดูค่อนข้างคล้ายกัน (รูปที่ 7) อีเมลมีไฟล์แนบหรือไฟล์ ISO ชื่อ offer/inquiry (แน่นอนว่าเป็นภาษาโปแลนด์) ในบางกรณีจะมาพร้อมกับหมายเลขคำสั่งซื้อด้วย ไฟล์ดังกล่าวมีไฟล์ปฏิบัติการ AceCryptor ซึ่งแตกไฟล์และเปิดใช้งาน Rescoms

จากพฤติกรรมของมัลแวร์ เราถือว่าเป้าหมายของแคมเปญเหล่านี้คือการได้รับข้อมูลประจำตัวอีเมลและเบราว์เซอร์ และด้วยเหตุนี้ จึงได้รับสิทธิ์เข้าถึงเบื้องต้นไปยังบริษัทเป้าหมาย แม้ว่าจะไม่ทราบว่าข้อมูลประจำตัวถูกรวบรวมไว้สำหรับกลุ่มที่ทำการโจมตีเหล่านี้ หรือหากข้อมูลประจำตัวที่ถูกขโมยเหล่านั้นจะถูกขายให้กับผู้คุกคามรายอื่นในภายหลัง แต่ก็แน่นอนว่าการประนีประนอมที่ประสบความสำเร็จจะเปิดโอกาสในการโจมตีเพิ่มเติม โดยเฉพาะอย่างยิ่งจากการโจมตีที่ได้รับความนิยมในปัจจุบัน การโจมตีของแรนซัมแวร์

สิ่งสำคัญคือต้องระบุว่าสามารถซื้อ Rescoms RAT ได้ ดังนั้นผู้คุกคามจำนวนมากจึงใช้มันในการดำเนินงานของตน แคมเปญเหล่านี้ไม่เพียงเชื่อมโยงกันด้วยความคล้ายคลึงกันของเป้าหมาย โครงสร้างไฟล์แนบ ข้อความอีเมล หรือกลเม็ดและเทคนิคที่ใช้ในการหลอกลวงผู้ที่อาจเป็นเหยื่อ แต่ยังรวมถึงคุณสมบัติบางอย่างที่ไม่ชัดเจนอีกด้วย ในมัลแวร์นั้นเอง เราสามารถค้นหาสิ่งประดิษฐ์ (เช่น ID ใบอนุญาตสำหรับ Rescoms) ที่เชื่อมโยงแคมเปญเหล่านั้นเข้าด้วยกัน ซึ่งเผยให้เห็นว่าการโจมตีจำนวนมากเหล่านี้ดำเนินการโดยผู้คุกคามรายเดียว

การรณรงค์ในสโลวาเกีย บัลแกเรีย และเซอร์เบีย

ในช่วงเวลาเดียวกันกับแคมเปญในโปแลนด์ การตรวจวัดทางไกลของ ESET ยังลงทะเบียนแคมเปญที่กำลังดำเนินอยู่ในสโลวาเกีย บัลแกเรีย และเซอร์เบียอีกด้วย แคมเปญเหล่านี้มุ่งเป้าไปที่บริษัทท้องถิ่นเป็นหลัก และเรายังสามารถค้นหาสิ่งประดิษฐ์ในมัลแวร์ที่เชื่อมโยงแคมเปญเหล่านี้กับผู้คุกคามรายเดียวกับที่ดำเนินการแคมเปญในโปแลนด์ สิ่งเดียวที่สำคัญที่เปลี่ยนแปลงคือภาษาที่ใช้ในอีเมลขยะให้เหมาะสมกับประเทศเหล่านั้น

แคมเปญในสเปน

นอกเหนือจากแคมเปญที่กล่าวถึงก่อนหน้านี้ สเปนยังประสบปัญหาอีเมลขยะจำนวนมากโดยมี Rescoms เป็นเพย์โหลดสุดท้าย แม้ว่าเราจะยืนยันได้ว่าอย่างน้อยหนึ่งแคมเปญดำเนินการโดยผู้ก่อภัยคุกคามรายเดียวกันในกรณีก่อนหน้านี้ แต่แคมเปญอื่นๆ ก็มีรูปแบบที่แตกต่างออกไปบ้าง นอกจากนี้ แม้แต่สิ่งประดิษฐ์ที่เหมือนกันในกรณีก่อนหน้านี้ก็ยังต่างกัน ด้วยเหตุนี้ เราจึงไม่สามารถสรุปได้ว่าการรณรงค์ในสเปนมีต้นกำเนิดมาจากที่เดียวกัน

สรุป

ในช่วงครึ่งหลังของปี 2023 เราตรวจพบการเปลี่ยนแปลงในการใช้งาน AceCryptor ซึ่งเป็นสกุลเงินดิจิทัลยอดนิยมที่ผู้คุกคามหลายรายใช้เพื่อแพ็คตระกูลมัลแวร์จำนวนมาก แม้ว่าความแพร่หลายของตระกูลมัลแวร์บางตระกูล เช่น RedLine Stealer จะลดลง แต่ผู้คุกคามรายอื่นก็เริ่มใช้มันหรือใช้มันมากขึ้นสำหรับกิจกรรมของพวกเขา และ AceCryptor ก็ยังคงแข็งแกร่ง ในแคมเปญเหล่านี้ AceCryptor ถูกใช้เพื่อกำหนดเป้าหมายหลายประเทศในยุโรป และเพื่อดึงข้อมูล หรือเข้าถึงบริษัทหลายแห่งเป็นครั้งแรก มัลแวร์ในการโจมตีเหล่านี้แพร่กระจายไปในอีเมลขยะ ซึ่งในบางกรณีก็ค่อนข้างน่าเชื่อ บางครั้งสแปมก็ถูกส่งจากบัญชีอีเมลที่ถูกกฎหมาย แต่มีการละเมิดด้วยซ้ำ เนื่องจากการเปิดไฟล์แนบจากอีเมลดังกล่าวอาจส่งผลร้ายแรงต่อคุณหรือบริษัทของคุณ เราขอแนะนำให้คุณระวังเกี่ยวกับสิ่งที่คุณเปิดและใช้ซอฟต์แวร์รักษาความปลอดภัยปลายทางที่เชื่อถือได้ซึ่งสามารถตรวจจับมัลแวร์ได้

หากมีข้อสงสัยเกี่ยวกับงานวิจัยของเราที่เผยแพร่บน WeLiveSecurity โปรดติดต่อเราที่ Threatintel@eset.com.

ESET Research เสนอรายงานข่าวกรอง APT ส่วนตัวและฟีดข้อมูล หากต้องการสอบถามเกี่ยวกับบริการนี้ โปรดไปที่ ESET ภัยคุกคามอัจฉริยะ หน้า.

ไอโอซี

ดูรายการตัวบ่งชี้การประนีประนอม (IoC) ที่ครอบคลุมได้ในของเรา พื้นที่เก็บข้อมูล GitHub.

ไฟล์

|

SHA-1 |

ชื่อไฟล์ |

การตรวจพบ |

รายละเอียด |

|

7D99E7AD21B54F07E857 |

PR18213.iso |

Win32/Kryptik.HVOB |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในเซอร์เบียในช่วงเดือนธันวาคม 2023 |

|

7DB6780A1E09AEC6146E |

zapytanie.7z |

Win32/Kryptik.HUNX |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์ในช่วงเดือนกันยายน 2023 |

|

7ED3EFDA8FC446182792 |

20230904104100858.7z |

Win32/Kryptik.HUMX |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์และบัลแกเรียในช่วงเดือนกันยายน 2023 |

|

9A6C731E96572399B236 |

20230904114635180.iso |

Win32/Kryptik.HUMX |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในเซอร์เบียในช่วงเดือนกันยายน 2023 |

|

57E4EB244F3450854E5B |

SA092300102.iso |

Win32/Kryptik.HUPK |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในบัลแกเรียในช่วงเดือนกันยายน 2023 |

|

178C054C5370E0DC9DF8 |

zamowienie_135200.7z |

Win32/Kryptik.HUMI |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์ในช่วงเดือนสิงหาคม 2023 |

|

394CFA4150E7D47BBDA1 |

PRV23_8401.iso |

Win32/Kryptik.HUMF |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในเซอร์เบียในช่วงเดือนสิงหาคม 2023 |

|

3734BC2D9C321604FEA1 |

BP_50C55_20230 |

Win32/Kryptik.HUMF |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในบัลแกเรียในช่วงเดือนสิงหาคม 2023 |

|

71076BD712C2E3BC8CA5 |

20_J402_MRO_EMS |

Win32/Rescoms.B |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในสโลวาเกียในช่วงเดือนสิงหาคม 2023 |

|

667133FEBA54801B0881 |

7360_37763.iso |

Win32/Rescoms.B |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในบัลแกเรียในช่วงเดือนธันวาคม 2023 |

|

AF021E767E68F6CE1D20 |

zapytanie ofertowe.7z |

Win32/Kryptik.HUQF |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์ในช่วงเดือนกันยายน 2023 |

|

BB6A9FB0C5DA4972EFAB |

129550.7z |

Win32/Kryptik.HUNC |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์ในช่วงเดือนกันยายน 2023 |

|

D2FF84892F3A4E4436BE |

ซาโมวีนี่_ อังเดร.7z |

Win32/Kryptik.HUOZ |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์ในช่วงเดือนกันยายน 2023 |

|

DB87AA88F358D9517EEB |

20030703_S1002.iso |

Win32/Kryptik.HUNI |

การแนบไฟล์ที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในเซอร์เบียในช่วงเดือนกันยายน 2023 |

|

EF2106A0A40BB5C1A74A |

Zamowienie_830.iso |

Win32/Kryptik.HVOB |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์ในช่วงเดือนธันวาคม 2023 |

|

FAD97EC6447A699179B0 |

รายการzamówieńและszczegółowe zdjęcia.arj |

Win32/Kryptik.HUPK |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในโปแลนด์ในช่วงเดือนกันยายน 2023 |

|

FB8F64D2FEC152D2D135 |

Pedido.iso |

Win32/Kryptik.HUMF |

ไฟล์แนบที่เป็นอันตรายจากแคมเปญสแปมที่เกิดขึ้นในสเปนในช่วงเดือนสิงหาคม 2023 |

เทคนิค MITER ATT&CK

ตารางนี้ถูกสร้างขึ้นโดยใช้ 14 รุ่น ของกรอบงาน MITER ATT&CK

|

ชั้นเชิง |

ID |

Name |

รายละเอียด |

|

การลาดตระเวน |

รวบรวมข้อมูลประจำตัวของเหยื่อ: ที่อยู่อีเมล |

ที่อยู่อีเมลและข้อมูลการติดต่อ (ทั้งที่ซื้อหรือรวบรวมจากแหล่งที่เปิดเผยต่อสาธารณะ) ถูกนำมาใช้ในแคมเปญฟิชชิ่งเพื่อกำหนดเป้าหมายบริษัทต่างๆ ในหลายประเทศ |

|

|

การพัฒนาทรัพยากร |

บัญชีที่ถูกประนีประนอม: บัญชีอีเมล |

ผู้โจมตีใช้บัญชีอีเมลที่ถูกบุกรุกเพื่อส่งอีเมลฟิชชิ่งในแคมเปญสแปมเพื่อเพิ่มความน่าเชื่อถือของอีเมลขยะ |

|

|

รับความสามารถ: มัลแวร์ |

ผู้โจมตีซื้อและใช้ AceCryptor และ Rescoms สำหรับแคมเปญฟิชชิ่ง |

||

|

การเข้าถึงเบื้องต้น |

ฟิชชิ่ง |

ผู้โจมตีใช้ข้อความฟิชชิ่งพร้อมไฟล์แนบที่เป็นอันตรายเพื่อโจมตีคอมพิวเตอร์และขโมยข้อมูลจากบริษัทในหลายประเทศในยุโรป |

|

|

ฟิชชิ่ง: ไฟล์แนบ Spearphishing |

ผู้โจมตีใช้ข้อความฟิชชิ่งเพื่อโจมตีคอมพิวเตอร์และขโมยข้อมูลจากบริษัทในหลายประเทศในยุโรป |

||

|

การกระทำ |

การดำเนินการของผู้ใช้: ไฟล์ที่เป็นอันตราย |

ผู้โจมตีอาศัยการที่ผู้ใช้เปิดและเปิดไฟล์ที่เป็นอันตรายซึ่งมีมัลแวร์ที่บรรจุโดย AceCryptor |

|

|

การเข้าถึงข้อมูลประจำตัว |

ข้อมูลรับรองจากร้านค้ารหัสผ่าน: ข้อมูลรับรองจากเว็บเบราว์เซอร์ |

ผู้โจมตีพยายามขโมยข้อมูลประจำตัวจากเบราว์เซอร์และโปรแกรมรับส่งเมล |

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- PlatoData.Network Vertical Generative Ai เพิ่มพลังให้กับตัวเอง เข้าถึงได้ที่นี่.

- เพลโตไอสตรีม. Web3 อัจฉริยะ ขยายความรู้ เข้าถึงได้ที่นี่.

- เพลโตESG. คาร์บอน, คลีนเทค, พลังงาน, สิ่งแวดล้อม แสงอาทิตย์, การจัดการของเสีย. เข้าถึงได้ที่นี่.

- เพลโตสุขภาพ เทคโนโลยีชีวภาพและข่าวกรองการทดลองทางคลินิก เข้าถึงได้ที่นี่.

- ที่มา: https://www.welivesecurity.com/en/eset-research/rescoms-rides-waves-acecryptor-spam/

- :เป็น

- :ไม่

- :ที่ไหน

- 000

- 1

- 13

- 14

- 17

- 2016

- 2023

- 23

- 26%

- 32

- 36

- 7

- 700

- 8

- 9

- a

- สามารถ

- เกี่ยวกับเรา

- ทำร้าย

- เข้า

- มาพร้อมกับ

- ตาม

- บัญชี

- ข้าม

- กิจกรรม

- อยากทำกิจกรรม

- นักแสดง

- ที่อยู่

- แนะนำ

- ได้รับผล

- หลังจาก

- ทั้งหมด

- ถูกกล่าวหา

- เกือบจะ

- แล้ว

- ด้วย

- am

- an

- และ

- อังเดร

- อื่น

- ใด

- นอกเหนือ

- APT

- เอกสารเก่า

- เป็น

- รอบ

- AS

- สมมติ

- At

- การโจมตี

- ความพยายามในการ

- สิงหาคม

- ใช้ได้

- เฉลี่ย

- ทราบ

- B2B

- ตาม

- BE

- กลายเป็น

- เพราะ

- รับ

- พฤติกรรม

- หลัง

- ที่ถูกบล็อก

- ซื้อ

- เบราว์เซอร์

- เบราว์เซอร์

- สร้าง

- บัลแกเรีย

- ธุรกิจ

- ธุรกิจ

- แต่

- by

- คาส

- รณรงค์

- แคมเปญ

- CAN

- ไม่ได้

- ความสามารถในการ

- ดำเนินการ

- กรณี

- กรณี

- ที่เกิดจาก

- บาง

- โซ่

- เปลี่ยนแปลง

- การเปลี่ยนแปลง

- การเปลี่ยนแปลง

- ทางเลือก

- ลูกค้า

- ใกล้ชิด

- COM

- การผสมผสาน

- บริษัท

- บริษัท

- เปรียบเทียบ

- การเปรียบเทียบ

- การร้องเรียน

- ครอบคลุม

- การประนีประนอม

- ที่ถูกบุกรุก

- คอมพิวเตอร์

- สรุป

- ยืนยัน

- งานที่เชื่อมต่อ

- ผลที่ตามมา

- ถือว่า

- ติดต่อเรา

- ที่มีอยู่

- มี

- เนื้อหา

- อย่างต่อเนื่อง

- ตรงกันข้าม

- ได้

- ประเทศ

- ประเทศ

- คอร์ส

- หนังสือรับรอง

- หนังสือรับรอง

- ความน่าเชื่อถือ

- น่าเชื่อถือ

- ขณะนี้

- ประจำวัน

- Dangerous

- ข้อมูล

- ธันวาคม

- ลดลง

- ลดลง

- ตรวจจับ

- ตรวจพบ

- เบี่ยงเบน

- DID

- ต่าง

- กล่าวถึง

- การสนทนา

- กระจาย

- โดเมน

- ทำ

- สอง

- เป็นคุ้งเป็นแคว

- ปรับตัวลดลง

- สอง

- ในระหว่าง

- e

- แต่ละ

- อียิปต์

- XNUMX

- ทั้ง

- ทำอย่างละเอียด

- อีเมล

- อีเมล

- พนักงาน

- ปลายทาง

- การรักษาความปลอดภัยปลายทาง

- โดยเฉพาะอย่างยิ่ง

- ในทวีปยุโรป

- ประเทศในยุโรป

- แม้

- ตัวอย่าง

- การปฏิบัติ

- ที่มีอยู่

- มีประสบการณ์

- คำอธิบาย

- สารสกัด

- ความจริง

- ครอบครัว

- ครอบครัว

- ไกล

- น้อยลง

- รูป

- เนื้อไม่มีมัน

- ไฟล์

- สุดท้าย

- หา

- ชื่อจริง

- ธง

- ตาม

- ดังต่อไปนี้

- สำหรับ

- ข้างหน้า

- พบ

- กรอบ

- ราคาเริ่มต้นที่

- ต่อไป

- นอกจากนี้

- ได้รับ

- รวมตัวกัน

- เป้าหมาย

- ไป

- มากขึ้น

- ใหญ่ที่สุด

- บัญชีกลุ่ม

- มี

- ครึ่ง

- มือ

- เกิดขึ้น

- ที่เกิดขึ้น

- มี

- ฮิต

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- HTTPS

- ร้อย

- i

- ID

- เอกลักษณ์

- if

- ภาพ

- สำคัญ

- in

- รวมทั้ง

- Incorporated

- เพิ่ม

- เพิ่มขึ้น

- ที่เพิ่มขึ้น

- ตัวชี้วัด

- ตัวชี้วัด

- แจ้ง

- ข้อมูล

- แรกเริ่ม

- สอบถามข้อมูล

- ภายใน

- Intelligence

- เข้าไป

- ร่วมมือ

- มาตรฐาน ISO

- IT

- ตัวเอง

- jpeg

- เพียงแค่

- การเก็บรักษา

- ที่รู้จักกัน

- ภาษา

- ต่อมา

- เปิดตัว

- การเปิดตัว

- นำ

- น้อยที่สุด

- ถูกกฎหมาย

- น้อยลง

- จดหมาย

- License

- กดไลก์

- LIMIT

- เส้น

- รายการ

- ในประเทศ

- ดู

- มอง

- ต่ำ

- ส่วนใหญ่

- ส่วนใหญ่

- ทำ

- ที่เป็นอันตราย

- มัลแวร์

- หลาย

- มาก

- กล่าวถึง

- กล่าวถึง

- ข่าวสาร

- ข้อความ

- เม็กซิโก

- อาจ

- ความผิดพลาด

- ข้อมูลเพิ่มเติม

- มากที่สุด

- เป็นที่นิยม

- ส่วนใหญ่

- การย้าย

- ค่าเฉลี่ยการเคลื่อนที่

- มาก

- หลาย

- ชื่อ

- ที่มีชื่อ

- ชื่อ

- ไม่เคย

- น่าสังเกต

- จำนวน

- สังเกต

- ได้รับ

- ชัดเจน

- of

- เสนอ

- มักจะ

- on

- ONE

- ต่อเนื่อง

- เพียง

- เปิด

- การเปิด

- เปิด

- การดำเนินงาน

- การดำเนินการ

- or

- ใบสั่ง

- ต้นตอ

- อื่นๆ

- ของเรา

- ออก

- เกิน

- ห่อ

- แน่น

- หน้า

- ในสิ่งที่สนใจ

- หุ้นส่วน

- รหัสผ่าน

- แบบแผน

- การชำระเงิน

- รูปแบบไฟล์ PDF

- คน

- ระยะเวลา

- งวด

- ส่วนบุคคล

- เปรู

- ฟิชชิ่ง

- สถานที่

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- กรุณา

- จุด

- โปแลนด์

- ขัด

- ยอดนิยม

- ความเป็นไปได้

- ความเป็นไปได้

- เป็นไปได้

- ที่มีศักยภาพ

- ความแพร่หลาย

- เป็นที่แพร่หลาย

- ป้องกันไม่ให้เกิด

- ก่อน

- ก่อนหน้านี้

- ส่วนตัว

- การประมวลผล

- ผลิตภัณฑ์

- โดดเด่น

- คุณสมบัติ

- การป้องกัน

- ให้

- สาธารณชน

- การตีพิมพ์

- ทีเดียว

- หุ้น

- ยก

- ransomware

- การโจมตีของแรนซัมแวร์

- หนู

- ดิบ

- เหตุผล

- เหมาะสม

- แนะนำ

- สีแดง

- ธงแดง

- redacted

- ความนับถือ

- ลงทะเบียน

- น่าเชื่อถือ

- รายงาน

- การวิจัย

- คำตอบ

- ข้อ จำกัด

- ส่งผลให้

- เผยให้เห็น

- พรุน

- ขี่

- ขวา

- s

- เดียวกัน

- เห็น

- ค้นหา

- ที่สอง

- ความปลอดภัย

- เห็น

- ส่ง

- ผู้ส่ง

- การส่ง

- ส่ง

- กันยายน

- ประเทศเซอร์เบีย

- บริการ

- บริการ

- รุนแรง

- เปลี่ยน

- น่า

- โชว์

- การแสดง

- แสดง

- สำคัญ

- อย่างมีความหมาย

- การลงชื่อ

- คล้ายคลึงกัน

- ที่เรียบง่าย

- ตั้งแต่

- ตั้งแต่ 2016

- คุณชาย

- So

- ซอฟต์แวร์

- ขาย

- บาง

- บางครั้ง

- ค่อนข้าง

- แหล่งที่มา

- สเปน

- สแปม

- โดยเฉพาะ

- ขัดขวาง

- แหลม

- การแพร่กระจาย

- มาตรฐาน

- ข้อความที่เริ่ม

- สถานะ

- สถิติ

- ยังคง

- ที่ถูกขโมย

- หยุด

- หยุด

- เก็บไว้

- ร้านค้า

- แข็งแรง

- โครงสร้าง

- หรือ

- ที่ประสบความสำเร็จ

- อย่างเช่น

- ฉับพลัน

- เหมาะสม

- พรั่ง

- ตาราง

- เป้า

- เป้าหมาย

- กำหนดเป้าหมาย

- เป้าหมาย

- เทคนิค

- เทคนิค

- เมตริกซ์

- เงื่อนไขการใช้บริการ

- ข้อความ

- กว่า

- ที่

- พื้นที่

- ของพวกเขา

- พวกเขา

- ที่นั่น

- ล้อยางขัดเหล่านี้ติดตั้งบนแกน XNUMX (มม.) ผลิตภัณฑ์นี้ถูกผลิตในหลายรูปทรง และหลากหลายเบอร์ความแน่นหนาของปริมาณอนุภาคขัดของมัน จะทำให้ท่านได้รับประสิทธิภาพสูงในการขัดและการใช้งานที่ยาวนาน

- พวกเขา

- สิ่ง

- นี้

- เหล่านั้น

- แต่?

- การคุกคาม

- ตัวแสดงภัยคุกคาม

- ดังนั้น

- ผูก

- เวลา

- ไทม์ไลน์

- ไปยัง

- ร่วมกัน

- รวม

- โอน

- แนวโน้ม

- พยายาม

- สามระดับ

- Türkiye

- สอง

- ประเทศยูเครน

- ยูเครน

- ไม่คาดฝัน

- เป็นเอกลักษณ์

- ไม่ทราบ

- us

- การใช้

- ใช้

- มือสอง

- ผู้ใช้

- การใช้

- ตามปกติ

- กว้างใหญ่

- รุ่น

- มาก

- เหยื่อ

- ผู้ที่ตกเป็นเหยื่อ

- เยี่ยมชมร้านค้า

- คือ

- คลื่น

- ทาง..

- we

- เว็บ

- ดี

- โด่งดัง

- คือ

- อะไร

- เมื่อ

- ว่า

- ที่

- ในขณะที่

- WHO

- ใคร

- ความกว้าง

- ป่า

- กับ

- ไม่มี

- คำ

- ทั่วโลก

- คุ้มค่า

- จะ

- ปี

- คุณ

- ของคุณ

- ลมทะเล