ผู้ใช้สามารถใช้ประโยชน์จากการป้องกันการเข้ารหัสที่เสนอโดย GPG เพื่อรักษาความปลอดภัยไฟล์และข้อมูลที่ต้องการเก็บไว้อย่างดี

ในคู่มือนี้ ฉันจะอธิบายตัวเลือกต่างๆ ในการเข้ารหัสไฟล์โดยใช้ซอฟต์แวร์โอเพนซอร์สบนคอมพิวเตอร์ Linux, Mac หรือ Windows จากนั้น คุณสามารถส่งข้อมูลดิจิทัลนี้ข้ามระยะทางและเวลา ไปยังตัวคุณเองหรือผู้อื่นได้

โปรแกรม "GNU Privacy Guard" (GPG) ซึ่งเป็นเวอร์ชันโอเพ่นซอร์สของ PGP (Pretty Good Privacy) ช่วยให้:

- การเข้ารหัสโดยใช้รหัสผ่าน

- การส่งข้อความลับโดยใช้การเข้ารหัสคีย์สาธารณะ/ส่วนตัว

- การตรวจสอบข้อความ/ข้อมูล (โดยใช้ลายเซ็นดิจิทัลและการตรวจสอบ)

- การตรวจสอบคีย์ส่วนตัว (ใช้ใน Bitcoin)

ตัวเลือกที่หนึ่ง

ตัวเลือกที่หนึ่งคือสิ่งที่ฉันจะแสดงให้เห็นด้านล่าง คุณสามารถเข้ารหัสไฟล์โดยใช้รหัสผ่านใดก็ได้ที่คุณต้องการ บุคคลใดก็ตามที่มีรหัสผ่านสามารถปลดล็อก (ถอดรหัส) ไฟล์เพื่อดูได้ ปัญหาคือ คุณจะส่งรหัสผ่านให้ผู้อื่นอย่างปลอดภัยได้อย่างไร เรากลับมาที่ปัญหาเดิม

ตัวเลือกที่สอง

ตัวเลือกที่สองแก้ปัญหาภาวะที่กลืนไม่เข้าคายไม่ออกนี้ (วิธีการที่นี่). แทนที่จะล็อกไฟล์ด้วยรหัสผ่าน เราสามารถล็อกไฟล์ด้วยกุญแจสาธารณะของใครบางคน ซึ่ง "บางคน" เป็นผู้รับข้อความที่ต้องการ คีย์สาธารณะมาจากคีย์ส่วนตัวที่เกี่ยวข้อง และคีย์ส่วนตัว (ซึ่งมีเฉพาะ "บางคน" เท่านั้น) ใช้เพื่อปลดล็อก (ถอดรหัส) ข้อความ ด้วยวิธีนี้จะไม่มีการส่งข้อมูลที่สำคัญ (ไม่ได้เข้ารหัส) ดีมาก!

กุญแจสาธารณะเป็นสิ่งที่สามารถแจกจ่ายผ่านอินเทอร์เน็ตได้อย่างปลอดภัย ของฉันคือ โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม, ตัวอย่างเช่น. โดยปกติแล้วจะถูกส่งไปยังคีย์เซิร์ฟเวอร์ คีย์เซิร์ฟเวอร์เป็นเหมือนโหนดที่เก็บกุญแจสาธารณะ พวกเขาเก็บและซิงโครไนซ์สำเนากุญแจสาธารณะของประชาชน นี่คือหนึ่ง:

คุณสามารถป้อน my อีเมล และค้นหาคีย์สาธารณะของฉันในผลลัพธ์ ฉันยังเก็บไว้ โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม และคุณสามารถเปรียบเทียบสิ่งที่คุณพบบนเซิร์ฟเวอร์ได้

ตัวเลือกที่สาม

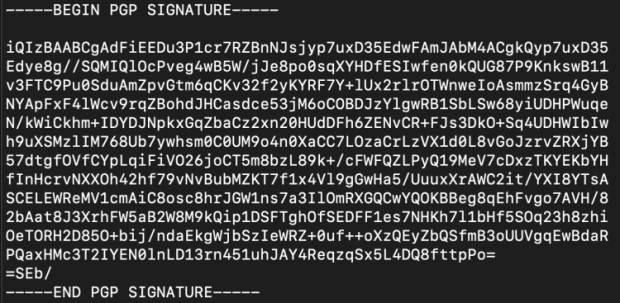

ตัวเลือกที่สามไม่เกี่ยวกับข้อความลับ เป็นการตรวจสอบว่าไม่มีการเปลี่ยนแปลงข้อความในระหว่างการส่ง ทำงานโดยมีคนที่มีคีย์ส่วนตัว ลงชื่อ ข้อมูลดิจิทัลบางส่วน ข้อมูลอาจเป็นจดหมายหรือซอฟต์แวร์ก็ได้ กระบวนการเซ็นชื่อจะสร้างลายเซ็นดิจิทัล (จำนวนมากได้มาจากไพรเวทคีย์และข้อมูลที่กำลังเซ็น) ลายเซ็นดิจิทัลมีลักษณะดังนี้:

เป็นไฟล์ข้อความที่ขึ้นต้นด้วยสัญญาณ "เริ่มต้น" และลงท้ายด้วยสัญญาณ "สิ้นสุด" ระหว่างนั้นก็มีข้อความจำนวนมากที่เข้ารหัสจำนวนมหาศาลจริงๆ ตัวเลขนี้มาจากไพรเวทคีย์ (ตัวเลขขนาดยักษ์) และข้อมูล (ซึ่งจริงๆ แล้วเป็นตัวเลขด้วย ข้อมูลทั้งหมดเป็นศูนย์และเป็นตัวเลขในคอมพิวเตอร์)

ทุกคนสามารถยืนยันได้ว่าข้อมูลไม่มีการเปลี่ยนแปลงตั้งแต่ผู้แต่งต้นฉบับลงนามโดยทำดังนี้

- กุญแจสาธารณะ

- ข้อมูล

- ลายเซ็น

ผลลัพธ์ของแบบสอบถามจะเป็น TRUE หรือ FALSE TRUE หมายความว่าไฟล์ที่คุณดาวน์โหลด (หรือข้อความ) ไม่ได้รับการแก้ไขตั้งแต่นักพัฒนาซอฟต์แวร์ลงนาม เจ๋งมาก! FALSE หมายความว่าข้อมูลมีการเปลี่ยนแปลงหรือมีการใช้ลายเซ็นที่ไม่ถูกต้อง

ตัวเลือกที่สี่

ตัวเลือกที่สี่เหมือนกับตัวเลือกที่สาม ยกเว้นว่าแทนที่จะตรวจสอบว่าข้อมูลยังไม่ได้รับการแก้ไข TRUE จะหมายความว่าลายเซ็นนั้นสร้างโดยไพรเวตคีย์ที่เชื่อมโยงกับคีย์สาธารณะที่เสนอให้ กล่าวอีกนัยหนึ่ง บุคคลที่ลงนามมีคีย์ส่วนตัวของคีย์สาธารณะที่เรามี

ที่น่าสนใจคือทั้งหมดที่ Craig Wright ต้องทำเพื่อพิสูจน์ว่าเขาคือ Satoshi Nakamoto เขาไม่ต้องใช้เหรียญจริงๆ

เรามีที่อยู่ (คล้ายกับกุญแจสาธารณะ) ที่เป็นของ Satoshi แล้ว เครกสามารถสร้างลายเซ็นด้วยคีย์ส่วนตัวของเขาไปยังที่อยู่เหล่านั้น รวมกับข้อความใดๆ เช่น “ฉันคือซาโตชิจริงๆ นะ ฮ่าฮ่า!” จากนั้นเราสามารถรวมข้อความ ลายเซ็น และที่อยู่เข้าด้วยกัน และรับผลลัพธ์ที่เป็น TRUE ถ้าเขาคือ Satoshi และผลลัพธ์ CRAIG_WRIGHT_IS_A_LIAR_AND_A_FRAUD ถ้าเขาไม่ใช่

ตัวเลือกที่สามและสี่ — ความแตกต่าง

มันเป็นเรื่องของสิ่งที่คุณไว้วางใจ หากคุณเชื่อว่าผู้ส่งเป็นเจ้าของคีย์ส่วนตัวของคีย์สาธารณะที่คุณมี การตรวจสอบจะตรวจสอบว่าข้อความไม่เปลี่ยนแปลง

หากคุณไม่เชื่อถือความสัมพันธ์ของคีย์ส่วนตัว/คีย์สาธารณะ การยืนยันจะไม่เกี่ยวกับการเปลี่ยนแปลงข้อความ แต่เป็นความสัมพันธ์ของคีย์

เป็นอย่างใดอย่างหนึ่งสำหรับผลลัพธ์ FALSE

หากคุณได้ผลลัพธ์ TRUE คุณจะรู้ว่าความสัมพันธ์ของคีย์ทั้งสองนั้นถูกต้อง และข้อความจะไม่เปลี่ยนแปลงตั้งแต่มีการสร้างลายเซ็น

รับ GPG สำหรับคอมพิวเตอร์ของคุณ

GPG มาพร้อมกับระบบปฏิบัติการ Linux แล้ว หากคุณโชคร้ายที่จะใช้ Mac หรือพระเจ้าห้ามคอมพิวเตอร์ Windows คุณจะต้องดาวน์โหลดซอฟต์แวร์ด้วย GPG สามารถดูคำแนะนำในการดาวน์โหลดและวิธีใช้งานบนระบบปฏิบัติการเหล่านั้นได้ที่นี่

คุณไม่จำเป็นต้องใช้ส่วนประกอบกราฟิกใดๆ ของซอฟต์แวร์ ทุกอย่างสามารถทำได้จากบรรทัดคำสั่ง

การเข้ารหัสไฟล์ด้วยรหัสผ่าน

สร้างไฟล์ลับ อาจเป็นไฟล์ข้อความธรรมดา หรือไฟล์ zip ที่มีไฟล์จำนวนมาก หรือไฟล์เก็บถาวร (tar) คุณอาจพิจารณาสร้างไฟล์บนคอมพิวเตอร์ที่มีช่องว่างอากาศ ทั้งนี้ขึ้นอยู่กับความละเอียดอ่อนของข้อมูล ไม่ว่าจะเป็นคอมพิวเตอร์เดสก์ท็อปที่สร้างขึ้นโดยไม่มีส่วนประกอบ WiFi และไม่ต้องเชื่อมต่ออินเทอร์เน็ตด้วยสายเคเบิล หรือคุณสามารถสร้าง Raspberry Pi Zero v1.3 ได้ในราคาถูกมากด้วย คำแนะนำที่นี่

ใช้เทอร์มินัล (Linux/Mac) หรือ CMD.exe (Windows) เปลี่ยนไดเร็กทอรีการทำงานของคุณไปที่ใดก็ตามที่คุณวางไฟล์ไว้ หากไม่สมเหตุสมผล ให้ค้นหาในอินเทอร์เน็ต และภายในห้านาที คุณจะสามารถเรียนรู้วิธีไปยังส่วนต่างๆ ของระบบไฟล์สำหรับระบบปฏิบัติการของคุณโดยเฉพาะ (ค้นหา: “พรอมต์คำสั่งระบบไฟล์การนำทางของ YouTube” และระบุชื่อระบบปฏิบัติการของคุณ)

จากไดเร็กทอรีที่ถูกต้อง คุณสามารถเข้ารหัสไฟล์ (เช่น "file.txt") ได้ดังนี้:

gpg -c ไฟล์. txt

นั่นคือ "gpg" ช่องว่าง "-c" ช่องว่าง แล้วตามด้วยชื่อไฟล์

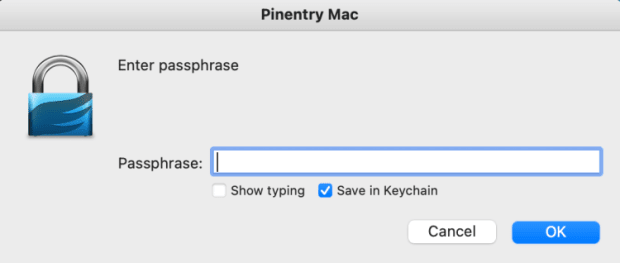

จากนั้นระบบจะถามรหัสผ่าน สิ่งนี้จะเข้ารหัสไฟล์ใหม่ หากคุณใช้ GPG Suite บน Mac โปรดสังเกตว่า "บันทึกในพวงกุญแจ" ถูกเลือกไว้โดยค่าเริ่มต้น (ดูด้านล่าง) คุณอาจต้องการไม่บันทึกรหัสผ่านนี้หากรหัสผ่านมีความละเอียดอ่อนเป็นพิเศษ

ไม่ว่าคุณจะใช้ระบบปฏิบัติการใด รหัสผ่านจะถูกบันทึกไว้ในหน่วยความจำ 10 นาที คุณสามารถล้างได้ดังนี้:

gpg-connect-agent reloadagent / ลาก่อน

เมื่อไฟล์ของคุณได้รับการเข้ารหัสแล้ว ไฟล์ต้นฉบับจะยังคงอยู่ (ไม่ได้เข้ารหัส) และไฟล์ใหม่จะถูกสร้างขึ้น คุณต้องตัดสินใจว่าจะลบต้นฉบับหรือไม่ ชื่อไฟล์ใหม่จะเหมือนกับชื่อเดิม แต่จะมี “.gpg” ต่อท้าย ตัวอย่างเช่น “file.txt” จะสร้างไฟล์ใหม่ชื่อ “file.txt.gpg” จากนั้น คุณสามารถเปลี่ยนชื่อไฟล์ได้หากต้องการ หรือตั้งชื่อไฟล์โดยเพิ่มตัวเลือกพิเศษในคำสั่งด้านบนดังนี้:

gpg -c – เอาต์พุต MySecretFile.txt file.txt

ที่นี่ เรามี “gpg”, ช่องว่าง, “-c”, ช่องว่าง, “–output”, ช่องว่าง, ชื่อไฟล์ที่คุณต้องการ, ช่องว่าง, ชื่อของไฟล์ที่คุณกำลังเข้ารหัส

เป็นความคิดที่ดีที่จะฝึกถอดรหัสไฟล์ นี่เป็นวิธีหนึ่ง:

ไฟล์ gpg.txt.gpg

นี่เป็นเพียง “gpg” ช่องว่าง และชื่อของไฟล์ที่เข้ารหัส คุณไม่จำเป็นต้องใส่ตัวเลือกใดๆ

โปรแกรม GPG จะเดาว่าคุณหมายถึงอะไรและจะพยายามถอดรหัสไฟล์ หากคุณดำเนินการนี้ทันทีหลังจากเข้ารหัสไฟล์ คุณอาจไม่ต้องป้อนรหัสผ่านเนื่องจากรหัสผ่านยังคงอยู่ในหน่วยความจำของคอมพิวเตอร์ (เป็นเวลา 10 นาที) มิฉะนั้น คุณจะต้องป้อนรหัสผ่าน (GPG เรียกว่าวลีรหัสผ่าน)

คุณจะสังเกตเห็นด้วยคำสั่ง “ls” (Mac/Linux) หรือคำสั่ง “dir” (Windows) ว่ามีการสร้างไฟล์ใหม่ในไดเร็กทอรีการทำงานของคุณ โดยไม่มีนามสกุล “.gpg” คุณสามารถอ่านได้จากพรอมต์คำสั่งด้วย (Mac/Linux):

ไฟล์ cat.txt

อีกวิธีในการถอดรหัสไฟล์คือใช้คำสั่งนี้:

ไฟล์ gpg -d.txt.gpg

เหมือนเดิมแต่มีตัวเลือก “-d” เช่นกัน ในกรณีนี้ ไฟล์ใหม่จะไม่ถูกสร้างขึ้น แต่เนื้อหาของไฟล์จะถูกพิมพ์ไปที่หน้าจอ

คุณยังสามารถถอดรหัสไฟล์และระบุชื่อไฟล์ที่ส่งออกได้ดังนี้:

gpg -d –ไฟล์เอาต์พุต.txt ไฟล์.txt.gpg

ที่นี่เรามี "gpg", ช่องว่าง, "-d" ซึ่งไม่จำเป็นอย่างยิ่ง, ช่องว่าง, "–output", ช่องว่าง, ชื่อของไฟล์ใหม่ที่เราต้องการ, ช่องว่าง, และสุดท้ายคือชื่อของไฟล์ เรากำลังถอดรหัส

การส่งไฟล์ที่เข้ารหัส

ตอนนี้คุณสามารถคัดลอกไฟล์นี้ไปยังไดรฟ์ USB หรือส่งอีเมลได้ มันถูกเข้ารหัส ไม่มีใครสามารถอ่านได้ตราบใดที่รหัสผ่านนั้นดี (ยาวและซับซ้อนเพียงพอ) และไม่สามารถถอดรหัสได้

คุณสามารถส่งข้อความนี้ถึงตัวคุณเองในประเทศอื่นโดยจัดเก็บไว้ในอีเมลหรือระบบคลาวด์

คนงี่เง่าบางคนเก็บกุญแจส่วนตัว Bitcoin ไว้ในคลาวด์ในสถานะที่ไม่ได้เข้ารหัส ซึ่งเป็นเรื่องที่เสี่ยงอย่างน่าขัน แต่ถ้าไฟล์ที่มีคีย์ส่วนตัวของ Bitcoin ถูกเข้ารหัสด้วยรหัสผ่านที่รัดกุม ก็จะปลอดภัยกว่า โดยเฉพาะอย่างยิ่งหากไม่ได้เรียกว่า “Bitcoin_Private_Keys.txt.gpg” – อย่าทำเช่นนั้น!

คำเตือน: สิ่งสำคัญคือต้องเข้าใจว่าฉันไม่สนับสนุนให้คุณใส่ข้อมูลคีย์ส่วนตัว Bitcoin ลงในคอมพิวเตอร์ (กระเป๋าอุปกรณ์ฮาร์ดแวร์ ถูกสร้างมาเพื่อให้คุณไม่จำเป็นต้องทำสิ่งนี้) สิ่งที่ฉันอธิบายที่นี่เป็นกรณีพิเศษภายใต้คำแนะนำของฉัน นักเรียนของฉันใน โปรแกรมพี่เลี้ยง จะรู้ว่ากำลังทำอะไรอยู่และจะใช้เฉพาะคอมพิวเตอร์ที่ไม่มีช่องว่าง และรู้ถึงความเสี่ยงและปัญหาที่อาจเกิดขึ้นทั้งหมด รวมถึงวิธีหลีกเลี่ยง โปรดอย่าพิมพ์วลีเริ่มต้นในคอมพิวเตอร์เว้นแต่คุณจะเป็นผู้เชี่ยวชาญด้านความปลอดภัยและรู้ว่าคุณกำลังทำอะไรอยู่ และอย่าโทษฉันหาก bitcoin ของคุณถูกขโมย!

ไฟล์ที่เข้ารหัสนั้นสามารถส่งไปยังบุคคลอื่นได้ และสามารถส่งรหัสผ่านแยกกันได้ โดยอาจใช้อุปกรณ์สื่อสารอื่น นี่เป็นวิธีที่ง่ายกว่าและปลอดภัยน้อยกว่า เมื่อเทียบกับตัวเลือกที่สองที่อธิบายไว้ในตอนต้นของคู่มือนี้

มีหลายวิธีในการสร้างการส่งข้อความลับในระยะทางและเวลา หากคุณรู้จักเครื่องมือเหล่านี้ คิดให้หนักและระมัดระวังเกี่ยวกับความเสี่ยงและสถานการณ์ต่างๆ ทั้งหมด ก็สามารถวางแผนที่ดีได้ หรือผมพร้อมให้ความช่วยเหลือ

ขอให้โชคดีและมีความสุข Bitcoining!

นี่คือแขกโพสต์โดย Arman The Parman ความคิดเห็นที่แสดงออกมาเป็นความคิดเห็นของตนเองทั้งหมด และไม่จำเป็นต้องสะท้อนถึงความคิดเห็นของ BTC Inc หรือ นิตยสาร Bitcoin.

- 10

- เกี่ยวกับเรา

- ข้าม

- ที่อยู่

- ที่อยู่

- ความได้เปรียบ

- ทั้งหมด

- แล้ว

- เสมอ

- อื่น

- เอกสารเก่า

- การยืนยันตัวตน

- ใช้ได้

- ก่อน

- การเริ่มต้น

- กำลัง

- ด้านล่าง

- Bitcoin

- BTC

- BTC อิงค์

- สร้าง

- พวง

- สายเคเบิล

- กรณี

- เปลี่ยนแปลง

- การตรวจสอบ

- การตรวจสอบ

- เมฆ

- เหรียญ

- รวม

- การสื่อสาร

- เมื่อเทียบกับ

- คอมพิวเตอร์

- งานที่เชื่อมต่อ

- เนื้อหา

- ตรงกัน

- ได้

- ประเทศ

- เคร็กไรท์

- สร้าง

- ที่สร้างขึ้น

- สร้าง

- การสร้าง

- การเข้ารหัสลับ

- ข้อมูล

- การจัดส่ง

- ทั้งนี้ขึ้นอยู่กับ

- เดสก์ท็อป

- ผู้พัฒนา

- เครื่อง

- ต่าง

- ดิจิตอล

- ระยะทาง

- กระจาย

- ไม่

- ดาวน์โหลด

- ขับรถ

- ในระหว่าง

- อีเมล

- ให้กำลังใจ

- สิ้นสุด

- มหาศาล

- เข้าสู่

- โดยเฉพาะอย่างยิ่ง

- ทุกอย่าง

- ตัวอย่าง

- ยกเว้น

- ชำนาญ

- แสดง

- ในที่สุด

- พบ

- ได้รับ

- ดี

- แขก

- โพสต์ของผู้เข้าพัก

- ให้คำแนะนำ

- มีความสุข

- มี

- โปรดคลิกที่นี่เพื่ออ่านรายละเอียดเพิ่มเติม

- สรุป ความน่าเชื่อถือของ Olymp Trade?

- ทำอย่างไร

- HTTPS

- ความคิด

- สำคัญ

- ในอื่น ๆ

- ประกอบด้วย

- ข้อมูล

- อินเทอร์เน็ต

- IT

- คีย์

- กุญแจ

- ใหญ่

- เรียนรู้

- Line

- ลินุกซ์

- นาน

- โชค

- Mac

- ทำ

- ทำให้

- เรื่อง

- วิธี

- หน่วยความจำ

- ส่งข้อความ

- อาจ

- จำเป็นต้อง

- โหนด

- จำนวน

- เสนอ

- การดำเนินงาน

- ระบบปฏิบัติการ

- ระบบปฏิบัติการ

- ความคิดเห็น

- ตัวเลือกเสริม (Option)

- Options

- อื่นๆ

- มิฉะนั้น

- ของตนเอง

- เป็นเจ้าของ

- โดยเฉพาะ

- รหัสผ่าน

- คน

- บางที

- คน

- วลี

- ที่มีศักยภาพ

- การปฏิบัติ

- สวย

- ความเป็นส่วนตัว

- ส่วนตัว

- คีย์ส่วนตัว

- คีย์ส่วนตัว

- ปัญหา

- ปัญหาที่เกิดขึ้น

- กระบวนการ

- ก่อ

- ผลิต

- โครงการ

- ป้องกัน

- การป้องกัน

- สาธารณะ

- คีย์สาธารณะ

- กุญแจสาธารณะ

- สะท้อน

- ความสัมพันธ์

- ยังคง

- จำเป็นต้องใช้

- ความเสี่ยง

- เสี่ยง

- ซาโตชิ

- ซาโตชิ Nakamoto

- จอภาพ

- ค้นหา

- ปลอดภัย

- ความปลอดภัย

- เมล็ดพันธุ์

- ความรู้สึก

- คล้ายคลึงกัน

- ง่าย

- ตั้งแต่

- ซอฟต์แวร์

- แก้ปัญหา

- บาง

- บางคน

- บางสิ่งบางอย่าง

- ช่องว่าง

- พิเศษ

- ใช้จ่าย

- สถานะ

- จัดเก็บ

- แข็งแรง

- ระบบ

- ระบบ

- การ

- สถานีปลายทาง

- เวลา

- เครื่องมือ

- การขนส่ง

- วางใจ

- อูบุนตู

- เข้าใจ

- ปลดล็อก

- USB

- ใช้

- มักจะ

- การตรวจสอบ

- ตรวจสอบ

- รายละเอียด

- อะไร

- WHO

- อินเตอร์เน็ตไร้สาย

- หน้าต่าง

- ไม่มี

- คำ

- การทำงาน

- โรงงาน

- จะ

- เป็นศูนย์