สถาบันการสื่อสารและการเดินเรือ, ศูนย์การบินและอวกาศเยอรมัน, Oberpfaffenhofen, 82234 Weßling, Germany

พบบทความนี้ที่น่าสนใจหรือต้องการหารือ? Scite หรือแสดงความคิดเห็นใน SciRate.

นามธรรม

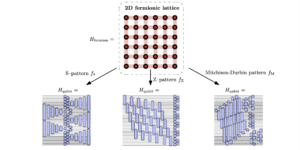

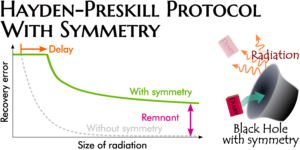

บทความนี้เสนอและพิสูจน์ความปลอดภัยของโปรโตคอล QKD ซึ่งใช้การแฮชแบบสากลสองแบบแทนการสุ่มตัวอย่างเพื่อประมาณจำนวนข้อผิดพลาดของการพลิกบิตและการพลิกเฟส โปรโตคอลนี้มีประสิทธิภาพเหนือกว่าโปรโตคอล QKD ก่อนหน้านี้อย่างมากสำหรับขนาดบล็อกขนาดเล็ก โดยทั่วไปแล้ว สำหรับโปรโตคอล QKD แบบแฮชแบบสากลสองค่า ความแตกต่างระหว่างอัตราคีย์กำกับและคีย์จำกัดจะลดลงด้วยจำนวน $n$ ของ qubits เป็น $cn^{-1}$ โดยที่ $c$ ขึ้นอยู่กับพารามิเตอร์ความปลอดภัย สำหรับการเปรียบเทียบ ความแตกต่างเดียวกันนี้จะลดลงไม่เร็วกว่า $c'n^{-1/3}$ สำหรับโปรโตคอลที่ได้รับการปรับปรุงซึ่งใช้การสุ่มตัวอย่างแบบสุ่มและมีอัตราเส้นกำกับเท่ากัน โดยที่ $c'$ ขึ้นอยู่กับพารามิเตอร์ความปลอดภัยและข้อผิดพลาด ประเมิน.

สรุปยอดนิยม

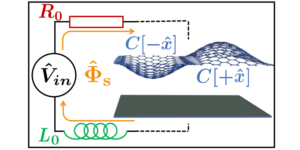

โปรโตคอล QKD ที่มีอยู่และการพิสูจน์ความปลอดภัยแสดงให้เห็นข้อเสียระหว่างพารามิเตอร์: สำหรับจำนวนคิวบิตที่กำหนด การปรับปรุงความต้านทานสัญญาณรบกวนหรือความปลอดภัยจะทำให้ขนาดเอาต์พุตเล็กลง ข้อเสียเปรียบเหล่านี้จะรุนแรงเป็นพิเศษเมื่อจำนวนคิวบิตน้อย เช่น ประมาณ 1000-10000 คิวบิตจำนวนเล็กน้อยดังกล่าวเกิดขึ้นในทางปฏิบัติเมื่อช่องควอนตัมใช้งานยากเป็นพิเศษ เช่น เมื่อดาวเทียมส่งโฟตอนคู่ที่พันกันไปยังสถานีภาคพื้นดินสองแห่ง

งานปัจจุบันถามว่า: มีโปรโตคอล QKD และหลักฐานความปลอดภัยที่แสดงการแลกเปลี่ยนพารามิเตอร์ที่ดีกว่าหรือไม่ โดยเฉพาะอย่างยิ่งในกรณีที่จำนวนคิวบิตน้อย มันแสดงโปรโตคอล QKD และหลักฐานความปลอดภัย โปรโตคอลนี้ใช้การแฮชแบบสากลสองแบบแทนการสุ่มตัวอย่างเพื่อประมาณจำนวนข้อผิดพลาดของการพลิกบิตและการพลิกเฟส ซึ่งนำไปสู่การปรับปรุงอย่างมากในการแลกเปลี่ยนพารามิเตอร์สำหรับคิวบิตจำนวนเล็กน้อย แต่ยังทำให้โปรโตคอลนำไปใช้ยากขึ้นอีกด้วย

► ข้อมูล BibTeX

► ข้อมูลอ้างอิง

[1] ชาร์ลส์ เอช. เบนเน็ตต์, เดวิด พี. ดิวินเชนโซ, จอห์น เอ. สโมลิน และวิลเลียม เค. วูตเตอร์ส ความยุ่งเหยิงแบบผสมและการแก้ไขข้อผิดพลาดควอนตัม ฟิสิกส์ รายได้ A, 54:3824–3851, พ.ย. 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.3824, doi:10.1103/PhysRevA.54.3824.

https://doi.org/10.1103/PhysRevA.54.3824

[2] นีค เจ บูแมน และเซิร์จ เฟห์ร การสุ่มตัวอย่างในประชากรควอนตัม และการประยุกต์ ในการประชุม Cryptology ประจำปี หน้า 724–741 สปริงเกอร์ 2010. doi:10.1007/978-3-642-14623-7_39.

https://doi.org/10.1007/978-3-642-14623-7_39

[3] จิลส์ บราสซาร์ด และหลุยส์ ซัลเวล การกระทบยอดคีย์ลับโดยการอภิปรายสาธารณะ ในการประชุมเชิงปฏิบัติการเกี่ยวกับทฤษฎีและการประยุกต์ใช้เทคนิคการเข้ารหัส หน้า 410–423 สปริงเกอร์ 1993. doi:10.1007/3-540-48285-7_35.

https://doi.org/10.1007/3-540-48285-7_35

[4] เอ.อาร์. คาลเดอร์แบงค์, อี. เอ็ม. เรนส์, พี. ดับเบิลยู. ชอร์ และเอ็น. เจ. เอ. สโลน การแก้ไขข้อผิดพลาดควอนตัมและเรขาคณิตมุมฉาก ฟิสิกส์ รายได้ Lett., 78:405–408, ม.ค. 1997. URL: https:///link.aps.org/doi/10.1103/PhysRevLett.78.405, doi:10.1103/PhysRevLett.78.405.

https://doi.org/10.1103/PhysRevLett.78.405

[5] เอ.อาร์. คาลเดอร์แบงค์ และปีเตอร์ ดับเบิลยู. ชอร์ มีรหัสแก้ไขข้อผิดพลาดควอนตัมที่ดีอยู่ ฟิสิกส์ รายได้ A, 54:1098–1105, ส.ค. 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.1098, doi:10.1103/PhysRevA.54.1098.

https://doi.org/10.1103/PhysRevA.54.1098

[6] เจ.ลอว์เรนซ์ คาร์เตอร์ และมาร์ก เอ็น. เว็กแมน คลาสสากลของฟังก์ชันแฮช วารสารวิทยาการคอมพิวเตอร์และระบบ, 18(2):143–154, 1979. URL: https:///www.sciencedirect.com/science/article/pii/0022000079900448, doi:10.1016/0022 -0000(79)90044-8.

https://doi.org/10.1016/0022-0000(79)90044-8

https://www.sciencedirect.com/science/article/pii/0022000079900448

[7] ปีเตอร์ เอเลียส. การเข้ารหัสสำหรับสองช่องสัญญาณรบกวน ใน Colin Cherry, บรรณาธิการ, Information Theory, 3rd London Symposium, London, England, กันยายน 1955. Butterworth's Scientific Published, 1956. URL: https://worldcat.org/en/title/562487502, doi: 10.1038/176773a0.

https://doi.org/10.1038/176773a0

https:///worldcat.org/en/title/562487502

[8] Chi-Hang Fred Fung, Xiongfeng Ma และ H.F. Chau ปัญหาเชิงปฏิบัติในการประมวลผลภายหลังการกระจายคีย์ควอนตัม การทบทวนทางกายภาพ A, 81(1), มกราคม 2010 URL: http:///dx.doi.org/10.1103/PhysRevA.81.012318, doi:10.1103/physreva.81.012318

https://doi.org/10.1103/PhysRevA.81.012318

[9] โรเบิร์ต จี. กัลลาเกอร์. รหัสตรวจสอบพาริตี้ความหนาแน่นต่ำ สำนักพิมพ์ MIT, 09 1963 doi:10.7551/mitpress/4347.001.0001.

https://doi.org/10.7551/mitpress/4347.001.0001

[10] แดเนียล ก็อตเตสแมน. คลาสของรหัสแก้ไขข้อผิดพลาดควอนตัมที่ทำให้ขอบเขตการขัดขวางควอนตัมอิ่มตัว ฟิสิกส์ รายได้ A, 54:1862–1868, ก.ย. 1996. URL: https:///link.aps.org/doi/10.1103/PhysRevA.54.1862, doi:10.1103/PhysRevA.54.1862.

https://doi.org/10.1103/PhysRevA.54.1862

[11] เอ็ม โคอาชิ. การพิสูจน์ความปลอดภัยอย่างง่ายของการกระจายคีย์ควอนตัมโดยอิงตามส่วนเสริม New Journal of Physics, 11(4):045018, เม.ย. 2009. URL: https:///dx.doi.org/10.1088/1367-2630/11/4/045018, doi:10.1088/ 1367-2630/11/4/045018.

https://doi.org/10.1088/1367-2630/11/4/045018

[12] ชาร์ลส์ ซี-เหวิน ลิม, เฟยหู ซู, เจี้ยน-เว่ย แพน และอาร์เทอร์ เอเคิร์ต การวิเคราะห์ความปลอดภัยของการกระจายคีย์ควอนตัมที่มีความยาวบล็อกเล็ก และการประยุกต์กับการสื่อสารในอวกาศควอนตัม จดหมายทบทวนทางกายภาพ, 126(10), มี.ค. 2021 URL: http:///dx.doi.org/10.1103/PhysRevLett.126.100501, doi:10.1103/physrevlett.126.100501

https://doi.org/10.1103/PhysRevLett.126.100501

[13] ฮอย กวาง โล และ เอช. เอฟ. เชา การรักษาความปลอดภัยแบบไม่มีเงื่อนไขของการกระจายคีย์ควอนตัมในระยะทางไกลตามอำเภอใจ วิทยาศาสตร์, 283(5410):2050–2056, มี.ค. 1999. URL: https:///doi.org/10.1126/science.283.5410.2050, doi:10.1126/science.283.5410.2050.

https://doi.org/10.1126/science.283.5410.2050

[14] ไมเคิล เอ. นีลเส็น และไอแซค แอล. ชวง การคำนวณควอนตัมและข้อมูลควอนตัม สำนักพิมพ์มหาวิทยาลัยเคมบริดจ์ มิ.ย. 2012

https://doi.org/10.1017/cbo9780511976667

[15] ดิมิเตอร์ ออสเตรฟ. การตรวจสอบข้อความที่ปลอดภัยแบบเรียบเรียงได้โดยไม่มีเงื่อนไขโดยไม่ต้องใช้รหัสลับ ในปี 2019 IEEE International Symposium ว่าด้วยทฤษฎีสารสนเทศ (ISIT) หน้า 622–626, 2019 doi:10.1109/ISIT.2019.8849510

https://doi.org/10.1109/ISIT.2019.8849510

[16] เอส. ปิรันโดลา, ยู. แอล. แอนเดอร์เซ่น, แอล. บันชี, เอ็ม. เบอร์ต้า, ดี. บูนันดาร์, ร. โคลเบ็ค, ด. เองลุนด์, ต. เกห์ริง, ซี. ลูโป, ซี. ออตตาเวียนี่, เจ. แอล. เปเรย์รา, เอ็ม. ราซาวี, เจ. ชัมซุล ชารี , เอ็ม. โทมามิเชล, วี. ซี. อูเซนโก, จี. วัลโลเน, พี. วิลโลเรซี และ พี. วอลเดน ความก้าวหน้าในการเข้ารหัสควอนตัม โฆษณา เลือก. โฟตอน 12(4):1012–1236 ธันวาคม 2020 URL: http://opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012, doi:10.1364 /AOP.361502.

https://doi.org/10.1364/AOP.361502

http:///opg.optica.org/aop/abstract.cfm?URI=aop-12-4-1012

[17] คริสโตเฟอร์ พอร์ตมันน์. การรีไซเคิลคีย์ในการตรวจสอบสิทธิ์ ธุรกรรม IEEE เกี่ยวกับทฤษฎีสารสนเทศ 60(7):4383–4396, 2014 doi:10.1109/TIT.2014.2317312

https://doi.org/10.1109/TIT.2014.2317312

[18] คริสโตเฟอร์ พอร์ตมันน์ และเรนาโต เรนเนอร์ ความปลอดภัยด้านการเข้ารหัสของการแจกจ่ายคีย์ควอนตัม ปี 2014 URL: https:///arxiv.org/abs/1409.3525, doi:10.48550/ARXIV.1409.3525

https://doi.org/10.48550/ARXIV.1409.3525

arXiv: 1409.3525

[19] เรนาโต้ เรนเนอร์. ความปลอดภัยของการกระจายคีย์ควอนตัม วิทยานิพนธ์ระดับปริญญาเอก, ETH Zurich, 2005. URL: https:///arxiv.org/abs/quant-ph/0512258, doi:10.48550/ARXIV.QUANT-PH/0512258

https://doi.org/10.48550/ARXIV.QUANT-PH/0512258

arXiv:ปริมาณ-ph/0512258

[20] ปีเตอร์ ดับเบิลยู. ชอร์ และจอห์น เพรสสกิล การพิสูจน์ความปลอดภัยของโปรโตคอลการกระจายคีย์ควอนตัม bb84 อย่างง่าย ฟิสิกส์ รายได้ Lett., 85:441–444, ก.ค. 2000. URL: https:///link.aps.org/doi/10.1103/PhysRevLett.85.441, doi:10.1103/PhysRevLett.85.441.

https://doi.org/10.1103/PhysRevLett.85.441

[21] แอนดรูว์ สเตน. การรบกวนหลายอนุภาคและการแก้ไขข้อผิดพลาดควอนตัม การดำเนินการของราชสมาคมแห่งลอนดอน ชุด A: คณิตศาสตร์ วิทยาศาสตร์กายภาพ และวิศวกรรมศาสตร์ 452(1954):2551–2577, 1996. URL: https:///royalsocietypublishing.org/doi/abs/10.1098/rspa.1996.0136, doi:10.1098 /rspa.1996.0136.

https://doi.org/10.1098/rspa.1996.0136

[22] ดับเบิลยู ฟอเรสต์ สไตน์สปริง. ฟังก์ชันเชิงบวกใน c*-พีชคณิต Proceedings of the American Mathematical Society, 6(2):211–216, 1955. URL: http:///www.jstor.org/stable/2032342, doi:10.2307/2032342

https://doi.org/10.2307/2032342

http://www.jstor.org/stable/2032342

[23] มาร์โก โทมามิเคิ่ล และ อองโตนี่ เลเวอร์ริเออร์ การพิสูจน์ความปลอดภัยที่สมบูรณ์ในตัวเองเป็นส่วนใหญ่สำหรับการแจกจ่ายคีย์ควอนตัม Quantum, 1:14, ก.ค. 2017 URL: http:///dx.doi.org/10.22331/q-2017-07-14-14, doi:10.22331/q-2017-07-14- 14.

https://doi.org/10.22331/q-2017-07-14-14

[24] มาร์โก โทมามิเชล, ชาร์ลส์ ซี เหวิน ลิม, นิโคลัส กิซิน และเรนาโต เรนเนอร์ การวิเคราะห์คีย์จำกัดที่เข้มงวดสำหรับการเข้ารหัสควอนตัม การสื่อสารทางธรรมชาติ 3(1):1–6, 2012. doi:10.1038/ncomms1631.

https://doi.org/10.1038/ncomms1631

[25] มาร์ค เอ็น. เวกแมน และเจ.ลอเรนซ์ คาร์เตอร์ ฟังก์ชันแฮชใหม่และใช้ในการตรวจสอบและตั้งค่าความเท่าเทียมกัน วารสารวิทยาการคอมพิวเตอร์และระบบ, 22(3):265–279, 1981. URL: https:///www.sciencedirect.com/science/article/pii/0022000081900337, doi:10.1016/0022 -0000(81)90033-7.

https://doi.org/10.1016/0022-0000(81)90033-7

https://www.sciencedirect.com/science/article/pii/0022000081900337

[26] ฮวน หยิน, หยู-ฮ่วย ลี, เซิงไค เหลียว, เม้ง หยาง, หยวน เฉา, เหลียง จาง, จี-กัง เหริน, เหวิน-ฉี ไฉ, เหว่ย-เยว่ หลิว, ซวง-ลิน ลี และอื่นๆ การเข้ารหัสควอนตัมที่ปลอดภัยแบบพัวพันที่ระยะทางกว่า 1,120 กิโลเมตร ธรรมชาติ 582(7813):501–505, 2020. doi:10.1038/s41586-020-2401-y.

https://doi.org/10.1038/s41586-020-2401-y

อ้างโดย

[1] Manuel B. Santos, Paulo Mateus และ Chrysoula Vlachou, “Quantum Universally Composable Oblivious Linear Evaluation”, arXiv: 2204.14171.

[2] Dimiter Ostrev, Davide Orsucci, Francisco Lázaro และ Balazs Matuz, “การสร้างรหัสผลิตภัณฑ์คลาสสิกสำหรับรหัสควอนตัม Calderbank-Shor-Steane”, arXiv: 2209.13474.

การอ้างอิงข้างต้นมาจาก are อบต./นาซ่าโฆษณา (ปรับปรุงล่าสุดสำเร็จ 2023-01-14 11:00:11 น.) รายการอาจไม่สมบูรณ์เนื่องจากผู้จัดพิมพ์บางรายไม่ได้ให้ข้อมูลอ้างอิงที่เหมาะสมและครบถ้วน

On บริการอ้างอิงของ Crossref ไม่พบข้อมูลอ้างอิงงาน (ความพยายามครั้งสุดท้าย 2023-01-14 11:00:09)

บทความนี้เผยแพร่ใน Quantum ภายใต้ the ครีเอทีฟคอมมอนส์แบบแสดงที่มา 4.0 สากล (CC BY 4.0) ใบอนุญาต ลิขสิทธิ์ยังคงอยู่กับผู้ถือลิขสิทธิ์ดั้งเดิม เช่น ผู้เขียนหรือสถาบันของพวกเขา

- เนื้อหาที่ขับเคลื่อนด้วย SEO และการเผยแพร่ประชาสัมพันธ์ รับการขยายวันนี้

- เพลโตบล็อคเชน Web3 Metaverse ข่าวกรอง ขยายความรู้. เข้าถึงได้ที่นี่.

- ที่มา: https://quantum-journal.org/papers/q-2023-01-13-894/

- 1

- 10

- 11

- 1996

- 1999

- 2012

- 2014

- 2017

- 2019

- 2020

- 2021

- 7

- 9

- a

- ข้างบน

- บทคัดย่อ

- เข้า

- ความก้าวหน้า

- การบินและอวกาศ

- ความผูกพัน

- ทั้งหมด

- ช่วยให้

- อเมริกัน

- การวิเคราะห์

- และ

- ประจำปี

- แอนโทนี่

- การใช้งาน

- การใช้งาน

- รอบ

- สิงหาคม

- รับรองความถูกต้อง

- การยืนยันตัวตน

- ผู้เขียน

- ผู้เขียน

- ตาม

- ดีกว่า

- ระหว่าง

- บิต

- ปิดกั้น

- ขอบเขต

- ทำลาย

- เคมบริดจ์

- กรณี

- ศูนย์

- ช่อง

- ช่อง

- Charles

- คริส

- ชั้น

- ชั้นเรียน

- รหัส

- การเข้ารหัส

- ความเห็น

- สภาสามัญ

- การติดต่อสื่อสาร

- คมนาคม

- การเปรียบเทียบ

- สมบูรณ์

- อย่างสมบูรณ์

- การคำนวณ

- คอมพิวเตอร์

- การประชุม

- ลิขสิทธิ์

- การเข้ารหัสลับ

- การอ่านรหัส

- แดเนียล

- ข้อมูล

- เดวิด

- ขึ้นอยู่กับ

- ความแตกต่าง

- ยาก

- สนทนา

- การสนทนา

- การกระจาย

- อย่างมาก

- เป็นคุ้งเป็นแคว

- บรรณาธิการ

- ชั้นเยี่ยม

- ประเทศอังกฤษ

- ความเสมอภาค

- ความผิดพลาด

- ข้อผิดพลาด

- โดยเฉพาะอย่างยิ่ง

- สร้าง

- ประมาณการ

- ETH

- การประเมินผล

- ตัวอย่าง

- แสดง

- เร็วขึ้น

- พลิก

- พบ

- ฟรานซิส

- ราคาเริ่มต้นที่

- ฟังก์ชั่น

- โดยทั่วไป

- ภาษาเยอรมัน

- กิลส์

- กำหนด

- ดี

- พื้น

- ฮาร์วาร์

- กัญชา

- hashing

- ผู้ถือ

- HTTPS

- อีอีอี

- การดำเนินการ

- สำคัญ

- การปรับปรุง

- การปรับปรุง

- in

- ข้อมูล

- แทน

- สถาบัน

- น่าสนใจ

- International

- ปัญหา

- IT

- แจน

- JavaScript

- เจียนเว่ยปาน

- จอห์น

- วารสาร

- คีย์

- ส่วนใหญ่

- ชื่อสกุล

- ชั้นนำ

- ทิ้ง

- ความยาว

- ชั้น

- Li

- License

- รายการ

- ลอนดอน

- นาน

- หลุยส์

- ทำให้

- การทำ

- มาร์โก

- เครื่องหมาย

- คณิตศาสตร์

- ข่าวสาร

- ไมเคิล

- เอ็มไอที

- เดือน

- ข้อมูลเพิ่มเติม

- ธรรมชาติ

- การเดินเรือ

- ใหม่

- นิโคลัส

- สัญญาณรบกวน

- จำนวน

- ตัวเลข

- ONE

- เปิด

- การปรับให้เหมาะสม

- เป็นต้นฉบับ

- ประสิทธิภาพเหนือกว่า

- คู่

- กระดาษ

- พารามิเตอร์

- พารามิเตอร์

- โดยเฉพาะ

- พีเตอร์

- ระยะ

- กายภาพ

- ฟิสิกส์

- เพลโต

- เพลโตดาต้าอินเทลลิเจนซ์

- เพลโตดาต้า

- ประชากร

- บวก

- ประยุกต์

- การปฏิบัติ

- นำเสนอ

- นำเสนอ

- กด

- ก่อน

- กิจการ

- ผลิตภัณฑ์

- พิสูจน์

- พิสูจน์

- เสนอ

- โปรโตคอล

- โปรโตคอล

- พิสูจน์

- ให้

- สาธารณะ

- สิ่งพิมพ์

- การตีพิมพ์

- สำนักพิมพ์

- สำนักพิมพ์

- ควอนตัม

- การเข้ารหัสควอนตัม

- การแก้ไขข้อผิดพลาดควอนตัม

- ข้อมูลควอนตัม

- qubits

- สุ่ม

- คะแนน

- การคืนดี

- การอ้างอิง

- ซากศพ

- Ren

- ความต้านทาน

- ทบทวน

- โรเบิร์ต

- ราช

- เดียวกัน

- ดาวเทียม

- วิทยาศาสตร์

- วิทยาศาสตร์

- ลับ

- ปลอดภัย

- ความปลอดภัย

- ชุด

- ชุด A

- ชุด

- แคระแกร็น

- ง่าย

- ขนาด

- ขนาด

- เล็ก

- มีขนาดเล็กกว่า

- สังคม

- ช่องว่าง

- สถานี

- ประสบความสำเร็จ

- อย่างเช่น

- เหมาะสม

- การประชุมสัมมนา

- ระบบ

- เทคนิค

- พื้นที่

- ของพวกเขา

- ชื่อหนังสือ

- ไปยัง

- การทำธุรกรรม

- ไม่มีเงื่อนไข

- ภายใต้

- สากล

- มหาวิทยาลัย

- ให้กับคุณ

- URL

- ใช้

- ผู้ใช้

- ปริมาณ

- W

- ที่

- ไม่มี

- งาน

- โรงงาน

- การประชุมเชิงปฏิบัติการ

- ปี

- หยวน

- ลมทะเล

- ซูริค