Дослідники з Китаю запропонували та продемонстрували новий протокол для зберігання інформації на основі хмарних обчислень, який може поєднувати квантовий рівень безпеки з кращою ефективністю зберігання даних. Дослідники стверджують, що робота, яка поєднує існуючі методи, відомі як квантовий розподіл ключів (QKD) і обмін секретами Шаміра, може захистити конфіденційні дані, такі як генетична інформація пацієнтів у хмарі. Деякі незалежні експерти, однак, скептично ставляться до того, що це є справжнім прогресом у сфері інформаційної безпеки.

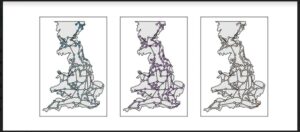

Основна ідея QKD полягає в шифруванні даних за допомогою квантових станів, які неможливо виміряти, не знищивши їх, а потім надсилати дані через існуючі волоконно-оптичні мережі в межах великих мегаполісів і між ними. В принципі, такі схеми роблять передачу інформації абсолютно безпечною, але самі по собі вони дозволяють лише спілкуватися між користувачами, а не зберігати дані на віддалених серверах.

Тим часом обмін секретами Шаміра — це алгоритм, розроблений ізраїльським вченим Аді Шаміром у 1979 році, який може шифрувати інформацію з майже ідеальним захистом. В алгоритмі зашифрований секрет розподіляється між кількома сторонами. Поки конкретна фракція цих сторін залишається безкомпромісною, кожна зі сторін не може відновити абсолютно нічого про таємницю.

Безпечне та ефективне хмарне сховище

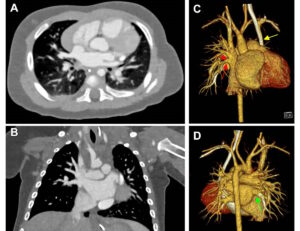

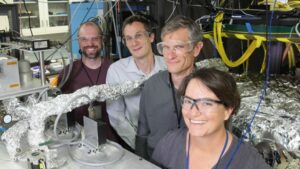

Донг-Донг Лі та колеги з Університету науки і технологій Китаю (USTC) у Хефеї та компанії, що виділяється QuantumCTek об’єднали ці дві технології в протокол, який використовує обмін секретами Шаміра для шифрування даних, що зберігаються в хмарі, і протистоїть зовнішнім зловмисникам. Перед завантаженням даних на центральний сервер оператор використовує квантовий генератор випадкових чисел для генерації двох бітових потоків під назвою K і R. Оператор використовує K для шифрування даних, а потім видаляє їх. R служить ключем «автентифікації»: після шифрування даних користувач вставляє частину бітового потоку R у зашифрований текст і завантажує його на центральний сервер, зберігаючи решту локально. Частка завантажень користувача має бути нижчою за порогове значення Шаміра.

На наступному кроці центральний сервер виконує те, що називається кодуванням стирання зашифрованого тексту. Це розділяє дані на пакети, які надсилаються на віддалені сервери. Щоб уникнути втрати інформації, система потребує певної надлишковості. Поточна стандартна техніка хмарного зберігання, віддзеркалення сховища, досягає цього шляхом зберігання повних копій даних на кількох серверах. У техніці, обраній Лі та його колегами, надлишкові блоки даних натомість розкидані між серверами. Це має дві переваги перед дзеркальним відображенням сховища. По-перше, це зменшує витрати на зберігання, оскільки потрібно менше резервування; по-друге, компрометація одного сервера не призводить до повного витоку даних, навіть якщо зламано алгоритм шифрування. «Кодування стирання характеризується високою відмовостійкістю, масштабованістю та ефективністю. Він забезпечує високонадійне відновлення даних за допомогою менших надлишкових блоків», — розповідають дослідники Світ фізики.

Коли користувач бажає відновити вихідні дані, центральний сервер запитує блоки даних у випадково вибраних віддалених серверів, реконструює їх і надсилає в зашифрованому вигляді назад вихідному користувачеві, який може відновити ключ шифрування K і розшифрувати повідомлення, оскільки вони мають пропорцію R, яка спочатку була збережена локально, а також ту, яка була вставлена в повідомлення. Однак хакер міг отримати лише ту частину, яка була завантажена. Дослідники пишуть, що вони провели «мінімальне тестування системи, щоб перевірити функціональність і продуктивність нашої пропозиції» і що «наступний крок у розробці цієї технології передбачає дослідження та перевірку багатокористувацької технології зберігання даних». Це означає, що ми зосередимося на тому, як наша система може ефективно та безпечно обробляти дані для кількох користувачів».

Потрібна подальша робота

Баррі Сандерс, який керує Інститутом квантової науки та технологій Університету Калгарі в Канаді, описує статтю про роботу в AIP Advances як «хороший документ, що обговорює деякі питання щодо того, як зробити хмарне сховище безпечним у квантовому сенсі». Однак він вважає, що потрібна більша конкретика. Зокрема, він хотів би побачити реальну демонстрацію розподіленої хмарної системи зберігання, яка відповідає вимогам, які можна очікувати в кібербезпеці.

«Вони цього не роблять, навіть в ідеальному сенсі», — каже Сандерс, який працює в USTC, але не брав участі в цій роботі. «Яку систему ви збираєтеся створити? Як це пов’язано з іншими системами? Що таке моделі загроз і як ми покажемо, що супротивники нейтралізовані цією технікою? Нічого з цього не видно в цьому документі».

Апаратно-незалежний QKD наближає незламний квантовий Інтернет

Ренато Реннер, який очолює дослідницьку групу квантової теорії інформації в ETH Zurich, Швейцарія, так само критичний. «Позитивною стороною [статті] є те, що вона принаймні намагається поєднати протоколи, натхненні квантами, та інтегрувати їх у класичні критографічні завдання, що трапляється нечасто», — каже він. «Проблема в тому, що в цьому документі використовується багато методів апріорний зовсім не пов’язане – обмін секретами насправді не пов’язаний із QKD, а генерація квантових випадкових чисел відрізняється від QKD – вони змішують їх усі разом, але я не думаю, що вони роблять науковий внесок у будь-який з окремих інгредієнтів: вони просто складають їх разом і сказати, що, можливо, ця комбінація є хорошим способом продовжити».

Як і Сандерс, Реннера також не переконали експериментальні випробування команди. «Читаючи це, це просто опис збирання речей, і я справді не бачу додаткової цінності в тому, як вони це роблять», — каже він.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- PlatoData.Network Vertical Generative Ai. Додайте собі сили. Доступ тут.

- PlatoAiStream. Web3 Intelligence. Розширення знань. Доступ тут.

- ПлатонЕСГ. вуглець, CleanTech, Енергія, Навколишнє середовище, Сонячна, Поводження з відходами. Доступ тут.

- PlatoHealth. Розвідка про біотехнології та клінічні випробування. Доступ тут.

- джерело: https://physicsworld.com/a/researchers-grapple-with-bringing-quantum-security-to-the-cloud/

- : має

- :є

- : ні

- 1

- a

- МЕНЮ

- абсолютно

- прискорювати

- Досягає

- доданий

- просування

- Переваги

- після

- проти

- мета

- aip

- алгоритм

- ВСІ

- дозволяти

- Також

- американська

- кількість

- an

- та

- будь-який

- додаток

- Застосування

- призначення

- ЕСТЬ

- області

- AS

- At

- назад

- фон

- BE

- оскільки

- було

- перед тим

- за

- вважає,

- нижче

- Краще

- між

- блоки

- синій

- Приведення

- Приносить

- але

- by

- калгарі

- званий

- CAN

- Канада

- не може

- центральний

- певний

- камера

- характеризується

- Китай

- вибраний

- стверджувати

- хмара

- Cloud Storage

- Кодування

- колеги

- поєднання

- об'єднувати

- комбінований

- комбінати

- Комунікація

- компанія

- повний

- повністю

- Компоненти

- Компрометація

- компрометуючі

- щодо

- проводиться

- внесок

- витрати

- може

- створювати

- критичний

- Поточний

- Кібербезпека

- дані

- витік даних

- зберігання даних

- Розшифрувати

- продемонстрований

- description

- розвиненою

- розвивається

- різний

- прямий

- обговорення

- розійшлися

- розподілений

- розподіл

- розділяє

- do

- робить

- Ні

- Не знаю

- кожен

- фактично

- ефективність

- ефективний

- зашифрованих

- шифрування

- забезпечувати

- ETH

- Навіть

- очевидний

- існуючий

- очікувати

- експериментальний

- experts

- Перший

- фокусування

- для

- форма

- фракція

- від

- функціональність

- породжувати

- покоління

- generator

- генетичний

- справжній

- буде

- добре

- Group

- хакер

- обробляти

- Мати

- he

- Високий

- дуже

- тримає

- Як

- How To

- Однак

- HTML

- HTTP

- HTTPS

- i

- ідея

- ідеальний

- if

- зображення

- in

- незалежний

- індивідуальний

- інформація

- інформаційна безпека

- Вставки

- замість

- Інститут

- інтегрувати

- інтернет

- в

- залучений

- ізраелі

- питання

- питання

- IT

- JPG

- просто

- ключ

- ключі

- відомий

- вести

- Веде за собою

- витік

- найменш

- менше

- Li

- світло

- як

- локально

- Довго

- від

- головний

- основний

- зробити

- багато

- макс-ширина

- може бути

- засоби

- Між тим

- відповідає

- повідомлення

- відображає

- змішувати

- Моделі

- більше

- множинний

- повинен

- необхідно

- потреби

- мереж

- Нові

- наступний

- ніхто

- нічого

- номер

- номера

- отримувати

- of

- часто

- on

- ONE

- тільки

- оператор

- оригінал

- спочатку

- Інше

- наші

- поза

- над

- власний

- пакети

- Папір

- частина

- приватність

- Сторони

- партія

- продуктивність

- виступає

- фото

- Фізика

- Світ фізики

- plato

- Інформація про дані Платона

- PlatoData

- позитивний

- принцип

- продовжити

- частка

- запропонований

- захист

- протокол

- протоколи

- Поклавши

- Квантовий

- квантова інформація

- Квантовий Інтернет

- квантові технології

- R

- випадковий

- реальний

- насправді

- Відновлювати

- відновлення

- червоний

- знижує

- пов'язаний

- надійний

- залишатися

- залишок

- віддалений

- запитів

- вимагається

- Вимога

- дослідження

- Дослідники

- утримує

- s

- шліфувальні машини

- say

- говорить

- масштабованість

- розсіяний

- схеми

- наука

- Наука і технології

- науковий

- вчений

- секрет

- безпечний

- безпечно

- безпеку

- побачити

- послати

- посилає

- сенс

- чутливий

- посланий

- сервер

- Сервери

- служить

- поділ

- Показувати

- Аналогічно

- з

- менше

- деякі

- що в сім'ї щось

- конкретний

- специфіка

- standard

- Штати

- Крок

- зберігання

- зберігати

- зберігання

- рядок

- такі

- Швейцарія

- система

- Systems

- завдання

- техніка

- методи

- Технології

- Технологія

- сказати

- тест

- Що

- Команда

- їх

- Їх

- потім

- теорія

- Ці

- вони

- речі

- думати

- це

- загроза

- поріг

- через

- слайдами

- до

- разом

- терпимість

- правда

- два

- університет

- Університет науки і техніки Китаю

- завантажено

- Завантаження

- користувач

- користувачі

- використовує

- використання

- U.S.T.C

- використовує

- Вакуум

- перевірка

- значення

- перевірити

- дуже

- через

- було

- шлях..

- we

- ДОБРЕ

- Що

- який

- ВООЗ

- волі

- з

- в

- без

- Work

- світ

- б

- запис

- зефірнет

- Цюріх