Немає механізму, призначеного для Доведення ставок (PoS) викликав такі ж суперечки, як і слешінг. Slashing пропонує засіб для економічного покарання будь-якого конкретного вузла цілеспрямовано за те, що він не виконує дії, узгоджені з протоколом. Це робиться шляхом забирання частини або всієї частки валідатора — без накладення зовнішніх ефектів на інші вузли, які поводяться відповідно до протоколу. Слешінг є унікальним для протоколів proof-of-stake, оскільки він вимагає здатності блокчейну застосовувати покарання. Такий примус явно неможливий у системах підтвердження роботи, де це було б аналогічно спалюванню обладнання для майнінгу, яке використовується несправними вузлами. Ця можливість застосовувати штрафні стимули відкриває новий простір для розробки механізму блокчейну, і тому заслуговує на уважний розгляд.

Незважаючи на очевидну користь у формі «карми», головним запереченням проти скорочення був ризик непропорційного скорочення вузлів через чесну помилку, наприклад запуск застарілого програмного забезпечення. Отже, багато протоколів уникають включення слешингу і замість цього покладаються на т.зв. токен токсичність – той факт, що в разі успішної атаки на протокол основний токен втратить цінність. Багато хто думає, що стейкери розглядатимуть цю токсичність як загрозу проти порушення безпеки протоколу. Згідно з нашою оцінкою, токсичність маркера недостатньо потужна, щоб стримувати агресивні атаки в деяких типових сценаріях. Насправді витрати, понесені зловмисниками за атаку та пошкодження протоколу, які називаються витратами на пошкодження, за таких сценаріїв фактично дорівнюють нулю.

У цій статті, ми показуємо, як включення слешінгу в механізм розробки протоколу PoS істотно збільшує вартість корупції, яку може понести будь-який противник. Sлашінг гарантує високі та вимірні витрати на корупцію як для децентралізованих протоколів за наявності хабарів, так і для протоколів (централізованих або децентралізованих), які не задовольняють припущення щодо токсичності токенів.

Обставини, які можуть призвести до підкупу та відсутності токсичності токенів, є всюдисущими. Багато протоколів PoS не підпадають під одну з цих двох категорій маючи тісно згуртовану спільноту, яка можлива лише за невеликого розміру; покладаючись на сильне керівництво, яке спрямовує їх у правильному напрямку, делегуючи валідацію невеликій групі відомих і юридично регульованих операторів вузлів; або покладаючись на концентрацію токенів ставки всередині невеликої групи. Жодне з цих рішень не є повністю задовільним для розвитку великої та децентралізованої спільноти вузлів перевірки. І якщо протокол PoS містить концентрацію частки лише з кількома валідаторами (або, в крайньому випадку, лише з одним валідатором), бажано мати засоби для покарання цих великих валідаторів, якщо вони залучаються до змагальної поведінки.

У решті статті ми

- представити модель для аналізу складних хабарницьких атак,

- показують, що протоколи PoS без слішування вразливі до хабарницьких атак,

- показують, що протоколи PoS із слешінгом мають кількісно визначений захист від підкупу, а також

- обговорює деякі недоліки розрізання та пропонує пом’якшення.

Моделювання

Перш ніж представити аргументи для скорочення, нам спочатку потрібна модель, за якою ми будемо проводити наш аналіз. Дві з найпопулярніших моделей для аналізу протоколів PoS, візантійська модель і модель теоретико-ігрової рівноваги, не в змозі охопити деякі з найбільш руйнівних атак у реальному світі – атак, де різання буде діяти як потужний стримуючий фактор. У цьому розділі ми обговорюємо ці існуючі моделі, щоб зрозуміти їхні недоліки, і представляємо третю модель – яку ми називаємо моделлю аналізу корупції – на основі окремої оцінки меж мінімальних витрат, які мають бути понесені, та максимального прибутку, який можна понести. бути вилучено з пошкодженого протоколу. Незважаючи на здатність моделювати великі групи атак, модель аналізу корупції ще не використовувалася для аналізу багатьох протоколів.

Існуючі моделі

У цьому розділі ми надаємо короткий опис візантійської та теоретико-ігрової моделей рівноваги та їхніх недоліків.

Візантійська модель

Візантійська модель передбачає, що щонайбільше певна частка (𝜷) вузлів може відхилятися від дій, передбачених протоколом, і виконувати будь-які дії на свій вибір, тоді як решта вузлів залишаються сумісними з протоколом. Довести, що окремий протокол PoS є стійким проти цілого простору візантійських дій, які може виконати супротивний вузол, є нетривіальною проблемою.

Наприклад, розглянемо консенсусні протоколи PoS з найдовшою ланцюгом, де життєдіяльність має пріоритет над безпекою. Ранні дослідження безпеки консенсусу найдовшого ланцюга зосереджувалися на демонстрації безпеки лише від однієї конкретної атаки – приватна атака подвійної витрати, де всі візантійські вузли змовляються, щоб побудувати альтернативний ланцюг приватно, а потім розкривають його набагато пізніше, коли він стає довшим за оригінальний ланцюг. The нічого не на кону явищеоднак пропонує можливість запропонувати багато блоків з однаковою ставкою та використовувати незалежну випадковість для збільшення ймовірності побудови довшого приватного ланцюжка. Лише набагато пізніше було проведено масштабне дослідження, щоб показати, що певні конструкції консенсусних протоколів PoS з найдовшим ланцюгом можуть бути захищені від усіх атак за певних значень 𝜷. (Для отримання додаткової інформації див.Все це гонка, і Накамото завжди перемагає"І"PoSAT: доступність і непередбачуваність підтвердження роботи без роботи»).

Цілий клас консенсусних протоколів, протоколи Byzantine Fault Tolerant (BFT), надають перевагу безпеці над живучістю. Вони також вимагають припущення візантійської моделі, щоб показати, що для верхньої межі 𝜷 ці протоколи детерміновано безпечні проти будь-яких атак. (Для отримання додаткової інформації див.HotStuff: Консенсус BFT у призму блокчейну»,«СТРУМОЧОК»,«Tendermint".)

Хоча візантійська модель є корисною, вона не передбачає жодних економічних стимулів. З точки зору поведінки, 𝜷 частка цих вузлів є повністю змагальною за своєю природою, тоді як (1-𝜷) частка повністю відповідає специфікації протоколу. Навпаки, значна частина вузлів у протоколі PoS може бути мотивована економічною вигодою та запускати модифіковані версії протоколу, які приносять користь власним інтересам, а не просто дотримуватись повної специфікації протоколу. Як яскравий приклад розглянемо випадок протоколу PoS Ethereum, де сьогодні більшість вузлів не запускають протокол PoS за замовчуванням, а запускають модифікацію MEV-Boost, що призводить до додаткових винагород завдяки участі в аукціонному ринку MEV, а не запуску точна специфікація протоколу.

Теоретико-ігрова модель рівноваги

Теоретико-ігрова модель рівноваги намагається усунути недолік візантійської моделі, використовуючи такі концепції рішення, як рівновага Неша, щоб дослідити, чи має раціональний вузол економічні стимули дотримуватися заданої стратегії, коли всі інші вузли також дотримуються тієї ж стратегії. Більш чітко, припускаючи, що всі є раціональними, модель досліджує два питання:

- Якщо кожен інший вузол дотримується стратегії, передбаченої протоколом, чи приносить мені найбільшу економічну вигоду виконання за тією самою стратегією, передбаченою протоколом?

- Якщо кожен інший вузол виконує ту саму стратегію, що відхиляється від протоколу, чи є для мене найбільш сумісним із стимулом дотримання стратегії, передбаченої протоколом?

В ідеалі протокол має бути розроблений таким чином, щоб відповідь на обидва запитання була «так».

Невід'ємним недоліком теоретико-ігрової моделі рівноваги є те, що вона виключає сценарій, коли екзогенний агент може впливати на поведінку вузлів. Наприклад, зовнішній агент може організувати хабар, щоб стимулювати раціональні вузли діяти відповідно до його встановленої стратегії. Інше обмеження полягає в тому, що передбачається, що кожен із вузлів має незалежне агентство, яке приймає власні рішення щодо того, якої стратегії слідувати, виходячи з їх ідеології чи економічних стимулів. Але це не стосується сценарію, коли група вузлів вступає в змову для створення картелів або коли економія за рахунок масштабу заохочує створення централізованої організації, яка фактично контролює всі вузли ставки.

Відокремлення вартості корупції від прибутку від корупції

Кілька дослідників запропонували модель аналізу корупції для аналізу безпеки будь-якого протоколу PoS, хоча жоден не використовував її для більш глибокого аналізу. Модель починається з двох запитань: (1) Яка мінімальна вартість будь-якого супротивника для успішного виконання атаки на безпеку або живучість протоколу? і (2) Який максимальний прибуток може отримати супротивник від успішного виконання атаки на безпеку або живучість протоколу?

Супротивник, про якого йдеться, може бути

- вузол, який відхиляється від передбаченої протоколом стратегії в односторонньому порядку,

- група вузлів, які активно співпрацюють один з одним, щоб підірвати протокол, або

- зовнішній супротивник, який намагається вплинути на рішення багатьох вузлів за допомогою деяких зовнішніх дій, таких як підкуп.

Обчислення витрат вимагає врахування будь-яких витрат, понесених за хабарі, будь-яких економічних штрафів, понесених за виконання візантійської стратегії тощо. Подібним чином, обчислювальний прибуток є всеохоплюючим, який враховує будь-яку винагороду в протоколі, отриману в результаті успішної атаки на протокол, будь-яке захоплення цінності від DApps, розташованих на вершині протоколу PoS, захоплення позицій на пов’язаних з протоколом похідних інструментів на вторинних ринках і отримання прибутку від результуючої волатильності від атаки тощо.

Порівняння нижньої межі мінімальних витрат будь-якого супротивника на проведення атаки (вартість корупції) з верхньою межею максимального прибутку, який може отримати супротивник (прибуток від корупції), вказує, коли це економічно вигідно атакувати протокол. (Ця модель була використана для аналізу Авгур та Клерос.) Це дає нам таке просте рівняння:

прибуток від корупції – вартість корупції = загальний прибуток

Якщо є загальний прибуток, то у супротивника є стимул здійснити атаку. У наступному розділі ми розглянемо, як скорочення може збільшити витрати на корупцію, зменшивши або повністю усунувши загальний прибуток.

(Зауважте, що простим прикладом верхньої межі прибутку від корупції є загальна вартість активів, захищених протоколом PoS. Можна побудувати більш складні межі, які враховують автоматичні вимикачі, які обмежують передачу активів протягом періоду Докладне вивчення методів зниження та обмеження прибутку від корупції виходить за рамки цієї статті.)

Розсічення

Слешінг — це спосіб протоколу PoS економічно покарати вузол або групу вузлів за виконання стратегії, яка явно відрізняється від даної специфікації протоколу. Як правило, щоб застосувати будь-яку форму скорочення, кожен вузол повинен попередньо внести деяку мінімальну суму ставки як заставу. Перш ніж ми заглибимося в наш аналіз розрізання, ми спочатку розглянемо системи PoS з ендогенними токенами, які покладаються на токсичність токенів як альтернативу розрізанню.

Ми зосереджуємося насамперед на дослідженні механізмів різання за порушення безпеки, а не про порушення живучості. Ми пропонуємо це обмеження з двох причин: (1) порушення безпеки цілком можна віднести до деяких протоколів PoS на основі BFT, але порушення живучості не можна віднести до жодного протоколу, і (2) порушення безпеки зазвичай є більш серйозними, ніж порушення живучості, що призводить до втрата коштів користувачів, а не користувачі, які не можуть здійснювати транзакції.

Що може піти не так без різання?

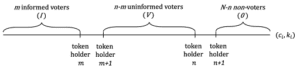

Розглянемо протокол PoS, що складається з N раціональні вузли (без візантійських або альтруїстичних вузлів). Для спрощення розрахунків припустимо, що кожен вузол вніс однакову частку. Спочатку ми досліджуємо, чому токсичність токенів не гарантує значних витрат на корупцію. Припустимо також для одноманітності в цьому документі, що протокол PoS, який використовується, є протоколом BFT із ⅓ порогом противника.

Токсичність маркера недостатня

Загальноприйнятою точкою зору є те, що токсичність маркера захищає поставлений протокол від будь-яких атак на його безпеку. Токсичність токена натякає на той факт, що в разі успішної атаки на протокол основний токен, який використовується для стекінгу в протоколі, втратить цінність, що перешкоджає учасникам атакувати протокол. Розглянемо сценарій, коли 1/3 учасників ставки взялися за руки. Ці вузли можуть співпрацювати, щоб порушити безпеку протоколу. Але питання в тому, чи можна це робити безкарно.

Якщо загальна оцінка токена, в який була внесена частка, суворо залежить від безпеки протоколу, то будь-яка атака на безпеку протоколу може знизити його загальну оцінку до нуля. Звичайно, на практиці його не буде знижено до нуля, а до деякого меншого значення. Але щоб представити найвагоміший аргумент на користь токсичності токенів, ми припустимо, що токсичність токенів працює ідеально. Ціна пошкодження будь-якої атаки на протокол — це загальна кількість токенів, що зберігаються раціональними вузлами, які атакують систему, які повинні бути готові втратити всю цю цінність.

Тепер ми аналізуємо стимули для змови та підкупу в системі PoS із токсичністю токенів без скорочення. Припустимо, що зовнішній супротивник організовує хабар з такими умовами:

- Якщо вузол виконує стратегію, продиктовану супротивником, але атака на протокол не була успішною, то вузол отримує винагороду B1 від супротивника.

- Якщо вузол виконує стратегію, продиктовану супротивником, і атака на протокол була успішною, то вузол отримує винагороду B2 від супротивника.

Ми можемо намалювати наступну матрицю виплат для вузла, який вніс частку S та R винагорода від участі в протоколі PoS:

| Атака не вдалася | Атака успішна | |

| Вузол, який не бере хабар і не відступає від протоколу | S + R | 0 |

| Вузол погоджується взяти хабар | S + B1 | B2 |

Припустимо, що противник встановлює виплату хабара так, що B1>R та B2>0.У такому випадку отримання хабарів від супротивника дає вищу винагороду, ніж будь-яка інша стратегія, яку може використовувати вузол, незалежно від стратегії, яку використовують інші вузли (домінуюча стратегія). Якщо 1/3 інших вузлів в кінцевому підсумку прийме хабар, вони можуть атакувати безпеку протоколу (це тому, що ми припускаємо, що ми використовуємо протокол BFT, поріг супротивника якого становить ⅓). Тепер, навіть якщо нинішній вузол не бере хабара, то знак все одно втратить свою цінність через токсичність маркера (верхня права клітинка в матриці). Таким чином, для вузла є сумісним із стимулом прийняти B2 хабар. Якщо лише невелика частина вузлів приймає хабар, знак не втратить цінність, але вузол може отримати вигоду від відмови від винагороди R а натомість отримати B1 (ліва колонка в матриці). У разі успішної атаки, коли 1/3 вузлів погодилися прийняти хабар, загальна вартість, понесена супротивником при виплаті хабара, становить щонайменше (frac{N}{3}) × B2. Tце ціна корупції. Проте єдина умова на B2 полягає в тому, що воно має бути більше нуля, а отже, B2 можна встановити близько до нуля, що означає, що витрати на корупцію є незначними. Ця атака відома як “P+ε” напад.

Один із способів узагальнення цього ефекту полягає в тому, що токсичність токенів є недостатньою, оскільки вплив поганих дій соціалізується: токсичність токенів повністю знецінює цінність токена та однаково впливає на хороші та погані вузли. З іншого боку, вигода від отримання хабара приватизована і обмежена лише тими раціональними вузлами, які фактично беруть хабар. Немає однозначних наслідків лише для тих, хто бере хабар, тобто система не має робочої версії «карми».

Чи завжди діє токен-токсичність?

Ще один міф, поширений в екосистемі, полягає в тому, що кожен протокол PoS може мати певний ступінь захисту через токсичність токенів. Але насправді екзогенний стимул токсичності токена не можна поширити на певні класи протоколів, де оцінка токена який використовується як номінал для стекінгу, не залежить від безпечної роботи цих протоколів. Одним із таких прикладів є протокол повторного стейкингу, такий як EigenLayer, де ETH, що використовується протоколом Ethereum, повторно використовується для гарантування економічної безпеки інших протоколів. Вважайте, що 10% ETH переставляється за допомогою EigenLayer для виконання перевірки нового бічного ланцюга. Навіть якщо всі стейкери в EigenLayer спільно поведуть себе неправильно, атакуючи безпеку сайдчейну, ціна ETH навряд чи впаде. Таким чином, токсичність маркера не підлягає передачі для перероблених послуг, що означає нульову вартість корупції.

Як допомагає розсікання?

У цьому розділі ми пояснюємо, як скорочення може значно збільшити вартість корупції у двох випадках:

- децентралізований протокол під хабар, і

- Протоколи PoS, де токсичність маркерів не підлягає передачі.

Захист від хабарництва

Протоколи можуть використовувати скорочення, щоб значно збільшити вартість корупції для зовнішнього супротивника, який намагається здійснити хабарницьку атаку. Щоб краще пояснити це, ми розглянемо приклад ланцюга PoS на основі BFT, який вимагає стейкингу в рідному токені ланцюга і принаймні ⅓ загальної частки має бути пошкоджено для будь-якої успішної атаки на його безпеку (у формі подвійного підпису). Припустимо, що зовнішній супротивник може підкупити принаймні ⅓ загальної частки для виконання подвійного підпису. Докази подвійного підписання можна надіслати в канонічний форк, який розрізає вузли, які прийняли хабар від супротивника та поставили подвійний підпис. Припускаючи розбивку кожного вузла S жетони та всі посічені токени спалені, ми отримуємо таку матрицю виплат:

| Атака не вдалася | Атака успішна | |

| Вузол, який не бере хабар і не відступає від протоколу | S + R | S |

| Вузол погоджується взяти хабар | B1 | B2 |

З розсіканням, якщо вузол погоджується взяти хабар і атака не вдається, то його ставка S розрізається в канонічній вилці (нижня ліва комірка в матриці), що відрізняється від попереднього сценарію підкупу, де не було розрізання. З іншого боку, вузол ніколи не втратить свою частку S у канонічному форку, навіть якщо атака успішна (права верхня клітинка в матриці). Якщо для успішної атаки потрібно пошкодження ⅓ загальної частки, вартість пошкодження має становити щонайменше (frac{N}{3}) × S, що значно перевищує вартість корупції без скорочення.

Захист, коли токсичність маркера не підлягає передачі

У протоколах PoS, які мають стейкинг за допомогою токена на оцінку якого не впливає безпека протоколу, токсичність маркера не підлягає передачі. У багатьох таких системах цей протокол PoS стоїть поверх іншого базового протоколу. Потім базовий протокол ділиться безпекою з протоколом PoS, розгортаючи механізми вирішення суперечок на базовому протоколі для вирішення суперечок і надаючи базовому протоколу агентству можливість скорочувати вузли, пов’язані з протоколом PoS, доказовим способом.

Наприклад, якщо візантійська дія в протоколі PoS об’єктивно приписується супротивному вузлу в базовому протоколі, тоді його частка з протоколом PoS буде скорочена в базовому протоколі. Прикладом такого протоколу PoS є Власний шар, який включає повторну ставку, що дозволяє виконувати різні завдання перевірки для отримання безпеки від базового протоколу Ethereum. Якщо вузол, який переставляє ставки в EigenLayer, приймає візантійську стратегію в завданні перевірки на EigenLayer, де візантійська дія може бути об’єктивно приписана, тоді цей вузол може бути доведено як конкурентний на Ethereum, і його ставка буде зменшена (незалежно від того, наскільки велика ставка). ). Припускаючи, що кожен вузол робить повторні ставки S, усі посічені жетони спалюються та отримують винагороду R від участі, ми будуємо матрицю виплат нижче:

| Атака не вдалася | Атака успішна | |

| Вузол, який не бере хабар і не відступає від протоколу | S + R | S |

| Вузол погоджується взяти хабар | B1 | B2 |

Оскільки ми розглядаємо завдання перевірки, де будь-які дії Візантії об’єктивно можна віднести, навіть якщо вузол поводиться чесно, але атака успішна, вузол не буде скорочено на Ethereum (права верхня клітинка матриці). З іншого боку, вузол, який погоджується взяти хабар і поводиться супротивно, буде об’єктивно урізаний на Ethereum (нижній рядок у матриці). Якщо для успішної атаки потрібно пошкодження ⅓ загальної частки, вартість пошкодження становитиме принаймні (frac{N}{3}) × S.

Ми також розглядаємо крайній випадок, коли всі ставки з протоколом PoS зосереджені в руках одного вузла. Це важливий сценарій, оскільки він передбачає остаточну централізацію частки. Враховуючи наше припущення про відсутність токсичності токена для токена, який переставляється, якщо немає розрізання, централізований вузол може поводитися у візантійській манері безкарно. Але за допомогою скорочення цей візантійський централізований вузол може бути покараний у базовому протоколі.

Розрізання для атак, що підлягають приписуванню, проти розрізання для атак, які не підлягають приписуванню

Існує важлива тонкість між розрізанням для атак, що підлягають приписуванню, і розрізанням для атак, які не підлягають приписуванню. Розглянемо випадок збою безпеки в протоколі BFT. Зазвичай вони виникають через візантійську дію подвійного підпису з метою підірвати безпеку блокчейну – приклад пов’язаної атаки, оскільки ми можемо точно визначити, які вузли атакували безпеку системи. З іншого боку, візантійська дія цензури транзакцій, щоб підірвати життєдіяльність блокчейну, є прикладом атаки, яка не підлягає приписуванню. У першому випадку розрізання може бути виконано алгоритмічно, надаючи докази подвійного підпису кінцевій машині блокчейну.

На відміну від цього, слешинг для цензурування транзакцій не можна виконати алгоритмічно, оскільки не можна алгоритмічно перевірити, чи здійснює вузол активну цензуру чи ні. У цьому випадку протоколу, можливо, доведеться покладатися на соціальний консенсус для виконання розрізання. Певна частина вузлів може виконати хардфорк, щоб вказати скорочення тих вузлів, які звинувачуються в участі в цензурі. Лише якщо з’явиться соціальний консенсус, цей хардфорк вважатиметься канонічним.

Ми визначили вартість корупції як мінімальну вартість здійснення атаки на безпеку. Однак нам потрібна властивість протоколу PoS підзвітність, що означає, що у випадку, якщо протокол втратить безпеку, має бути спосіб приписати провину частці вузлів (⅓ вузлів для протоколу BFT). Виявляється, аналіз того, які протоколи підлягають підзвітності, має нюанси (див стаття про криміналістику протоколу BFT). Крім того, виявляється протоколи найдовшого ланцюга, які є динамічно доступними (такі як Posat) не може нести відповідальності. (Сee цей папір для викладу компромісу між динамічна доступність і підзвітністьі деякі способи вирішення такі фундаментальні компроміси.)

Підводні камені скорочення та пом’якшення

Як і будь-яка інша техніка, розсікання пов’язане з власним ризиком, якщо не застосовувати його ретельно:

- Неправильно налаштовані клієнти / втрата ключів. Однією з пасток скорочення є те, що невинні вузли можуть отримати непропорційне покарання через ненавмисні помилки, такі як неправильно налаштовані ключі або втрата ключів. Щоб усунути занепокоєння щодо непропорційного скорочення чесних вузлів через ненавмисні помилки, протоколи можуть прийняти певні криві скорочення, які м’яко штрафують, коли лише невелика кількість ставок поводиться несумісно з протоколом, але суворо штрафують, коли більше ніж порогове значення частки ставок виконується під час стратегія, що суперечить протоколу. Ethereum 2.0 прийняв такий підхід.

- Реальна загроза розрізання як легкої альтернативи. Замість розробки алгоритмічного розрізання, якщо протокол PoS не реалізував алгоритмічного розрізання, він міг би замість цього покладатися на загрозу соціального розрізання, тобто, у випадку збою безпеки, вузли погодяться вказати на хардфорк ланцюжок, у якому некоректні ноди втрачають свої кошти. Це вимагає значної соціальної координації порівняно з алгоритмічним скороченням, але доки загроза соціального скорочення є достовірною, наведений вище теоретичний аналіз ігор продовжує діяти для протоколів, які не мають алгоритмічного скорочення, а замість цього покладаються на прихильне соціальне скорочення.

- Соціальне різання через недоліки в живучості є крихким. Соціальне скорочення необхідне для покарання за напади, які не підлягають приписуванню, такі як порушення живості, наприклад цензура. Хоча соціальне скорочення теоретично може бути реалізоване для невідповідних помилок, новому приєднаному вузлу важко перевірити, чи таке соціальне скорочення відбулося з правильних причин (цензура) чи тому, що вузол був неправомірно звинувачений. Ця неоднозначність не існує при використанні соціального скорочення для приписуваних помилок, навіть якщо немає програмної реалізації скорочення. Нові вузли, що приєднуються, можуть продовжувати перевіряти, чи це розрізання було законним, оскільки вони можуть перевіряти свої подвійні підписи, навіть якщо лише вручну.

Що робити з урізаними коштами?

Є два можливі способи боротьби з скороченими коштами: спалення та страхування.

- Горіння. Простий спосіб впоратися зі скороченими коштами – просто спалити їх. Якщо припустити, що загальна вартість жетонів не зміниться внаслідок атаки, вартість кожного токена зросте пропорційно та буде більш цінною, ніж раніше. Спалювання не ідентифікує сторони, які постраждали через збій у безпеці, і компенсує лише їм, натомість без розбору приносить користь усім власникам токенів, які не атакують.

- Страхування. Більш складний механізм розподілу скорочених коштів, який ще не вивчений, передбачає випуск страхових облігацій проти скорочення. Клієнти, які здійснюють транзакції в блокчейні, можуть попередньо отримати ці страхові облігації в блокчейні, щоб захистити себе від потенційних атак на безпеку, страхуючи свої цифрові активи. Коли відбувається атака, яка ставить під загрозу безпеку, алгоритмічне скорочення стейкерів призводить до створення фонду, який потім можна розподілити між страховиками пропорційно їхнім облігаціям. (Проводиться повний аналіз цих страхових облігацій.)

Статус різання в екосистемі

Наскільки нам відомо, переваги слешінгу вперше дослідив Віталік у 2014 році стаття. Екосистема Cosmos створила першу діючу реалізацію слешінгу Консенсусний протокол BFT, Яка накладає скорочення валідаторів, коли вони не беруть участь у пропонуванні блоків або беруть участь у подвійному підписі для двозначних блоків.

Також включено Ethereum 2.0 рубання у своєму протоколі PoS. Валідатор в Ethereum 2.0 може бути урізаний за надання сумнівних атестацій або пропозицію двозначних блоків. Знищення несправних валідаторів — це те, як Ethereum 2.0 досягає економічної остаточності. Валідатор також може отримати відносно м’яке покарання через відсутність атестацій або якщо він не пропонує блокування, коли він повинен це робити.

***

Протоколи PoS без розрізу можуть бути надзвичайно вразливими до хабарницьких атак. Ми використовуємо нову модель — модель аналізу корупції — для аналізу складних хабарницьких атак, а потім використовуємо її, щоб проілюструвати, що Протоколи PoS із слешінгом мають кількісно визначений захист від підкупу. Хоча існують підводні камені для включення розрізання в протокол PoS, ми представляємо кілька можливих способів пом’якшити ці підводні камені. Ми сподіваємося, що протоколи PoS використовуватимуть цей аналіз, щоб оцінити переваги скорочення в певних сценаріях, що потенційно підвищить безпеку всієї екосистеми.

***

Шрірам Каннан є доцентом Університету Вашингтона, Сіетл, де він керує лабораторією Blockchain і лабораторією теорії інформації. З 2012 по 2014 рік він був постдокторантом в Каліфорнійському університеті в Берклі та запрошеним постдокторантом у Стенфордському університеті, перед яким отримав ступінь доктора філософії. доктора електротехніки та комп’ютерної інженерії та магістра математики в Університеті Іллінойсу Урбана Шампейн.

Субхік Деб є аспірантом факультету електротехніки та комп’ютерної інженерії Вашингтонського університету, де його консультує Шрірам Каннан. Його дослідження блокчейнів зосереджені на розробці протоколів для однорангового та консенсусного рівня для впровадження нових функцій на прикладному рівні з досяжними гарантіями продуктивності за точних порогів безпеки.

***

Редактор: Тім Салліван

***

Погляди, висловлені тут, є поглядами окремих співробітників AH Capital Management, LLC («a16z»), які цитуються, і не є поглядами a16z або його філій. Певна інформація, що міститься тут, була отримана зі сторонніх джерел, зокрема від портфельних компаній фондів, якими керує a16z. Хоча отримано з джерел, які вважаються надійними, a16z не перевіряв таку інформацію незалежно та не робить жодних заяв щодо тривалої точності інформації чи її відповідності певній ситуації. Крім того, цей вміст може містити рекламу третіх сторін; a16z не переглядав такі оголошення та не схвалює будь-який рекламний вміст, що міститься в них.

Цей вміст надається лише в інформаційних цілях, і на нього не можна покладатися як на юридичну, ділову, інвестиційну чи податкову консультацію. Ви повинні проконсультуватися з власними радниками щодо цих питань. Посилання на будь-які цінні папери чи цифрові активи наведено лише з метою ілюстрації та не є інвестиційною рекомендацією чи пропозицією надати інвестиційні консультаційні послуги. Крім того, цей вміст не призначений для будь-яких інвесторів чи потенційних інвесторів і не призначений для використання ними, і за жодних обставин на нього не можна покладатися при прийнятті рішення інвестувати в будь-який фонд, яким керує a16z. (Пропозиція інвестувати у фонд a16z буде зроблена лише на підставі меморандуму про приватне розміщення, угоди про підписку та іншої відповідної документації будь-якого такого фонду, і її слід читати повністю.) Будь-які інвестиційні чи портфельні компанії, згадані, згадані або описані не є репрезентативними для всіх інвестицій у транспортні засоби, якими керує a16z, і не може бути гарантії, що інвестиції будуть прибутковими або що інші інвестиції, здійснені в майбутньому, матимуть подібні характеристики чи результати. Список інвестицій, здійснених фондами під управлінням Andreessen Horowitz (за винятком інвестицій, щодо яких емітент не надав дозволу a16z на оприлюднення, а також неоголошених інвестицій у публічні цифрові активи) доступний за адресою https://a16z.com/investments /.

Наведені в ньому діаграми та графіки призначені виключно для інформаційних цілей, і на них не слід покладатися під час прийняття інвестиційних рішень. Минулі результати не вказують на майбутні результати. Зміст відповідає лише вказаній даті. Будь-які прогнози, оцінки, прогнози, цілі, перспективи та/або думки, висловлені в цих матеріалах, можуть бути змінені без попередження та можуть відрізнятися або суперечити думкам, висловленим іншими. Додаткову важливу інформацію можна знайти на сторінці https://a16z.com/disclosures.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- джерело: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- здатність

- Здатний

- МЕНЮ

- вище

- Прийняти

- За

- рахунки

- точність

- обвинувачений

- ACM

- Діяти

- дію

- дії

- активно

- насправді

- доповнення

- Додатковий

- адреса

- прийняти

- прийнята

- змагальність

- реклама

- рада

- консультативний

- консультативні послуги

- Філії

- проти

- агентство

- Агент

- Угода

- алгоритмічний

- алгоритмічно

- ВСІ

- альтернатива

- хоча

- альтруїстичний

- завжди

- Неоднозначність

- кількість

- аналіз

- аналізувати

- Аналізуючи

- та

- Андрієссен

- Андреессен Горовиц

- Інший

- відповідь

- додаток

- Застосовувати

- підхід

- стаття

- оцінка

- активи

- Активи

- Юрист

- припущення

- гарантія

- атака

- Атакуючий

- нападки

- спроба

- Спроби

- Аукціон

- наявність

- доступний

- уникати

- поганий

- база

- заснований

- оскільки

- перед тим

- буття

- вважається,

- нижче

- користь

- Переваги

- Берклі

- КРАЩЕ

- Краще

- між

- За

- Великий

- blockchain

- блокчейни

- блоки

- Bonds

- дно

- Кордон

- Перерва

- приносити

- будувати

- побудований

- горіти

- бізнес

- Каліфорнія

- call

- званий

- Може отримати

- не може

- капітал

- захоплення

- обережний

- обережно

- випадок

- випадків

- категорії

- цензура

- Централізація

- централізована

- певний

- ланцюг

- зміна

- характеристика

- перевірка

- вибір

- обставин

- клас

- класів

- очевидно

- клієнтів

- близько

- Заставу

- Колонка

- вчинено

- загальний

- співтовариство

- Компанії

- порівняний

- повністю

- комплекс

- поступливий

- компрометуючі

- комп'ютер

- Комп'ютерна інженерія

- обчислення

- Концентрований

- концентрація

- поняття

- Занепокоєння

- Турбота

- стан

- Умови

- конфлікт

- Консенсус

- Отже

- Вважати

- розгляду

- вважається

- беручи до уваги

- Складається

- складати

- будувати

- будівництво

- зміст

- продовжувати

- триває

- навпаки

- контрастність

- управління

- спірний

- співпрацюючи

- координація

- пошкоджені

- Космос

- Коштувати

- витрати

- може

- Курс

- достовірний

- Криптоекономіка

- DApps

- Дата

- угода

- Децентралізований

- рішення

- рішення

- глибше

- дефолт

- Ступінь

- відділ

- залежний

- залежить

- розгортання

- депонований

- Похідні

- описаний

- description

- дизайн

- призначений

- проектування

- Незважаючи на

- докладно

- деталі

- руйнівний

- DID

- відрізняються

- різний

- важкий

- цифровий

- Цифрові активи

- напрям

- Розкрити

- обговорювати

- Суперечка

- Вирішення спорів

- спори

- поширювати

- розподілений

- документ

- документація

- Ні

- домінуючий

- Не знаю

- подвійний

- вниз

- недоліки

- управляти

- керований

- Падіння

- кожен

- Рано

- Економічний

- економія

- Економія від масштабу

- екосистема

- ефект

- усуваючи

- виникає

- дозволяє

- заохочувати

- схвалювати

- витривалий

- примус

- займатися

- залучення

- Машинобудування

- досить

- Весь

- цілісність

- суб'єкта

- однаково

- Рівновага

- по суті

- Оцінки

- ETH

- Ефіріума

- Ethereum 2.0

- Ethereum PoS

- оцінювати

- оцінки

- Навіть

- евентуально

- Кожен

- все

- докази

- приклад

- виключення

- виконувати

- Виконує

- виконання

- існуючий

- Пояснювати

- дослідити

- Розвіданий

- виражений

- обширний

- зовнішній

- витяг

- екстремальний

- надзвичайно

- FAIL

- Провал

- Падіння

- Фолс

- реально

- особливість

- риси

- кілька

- остаточність

- Перший

- Перший погляд

- увагу

- фокусується

- стежити

- після

- вилка

- форма

- Колишній

- фракція

- від

- Повний

- повністю

- функціонування

- фонд

- фундаментальний

- засоби

- далі

- Крім того

- майбутнє

- прибуток

- гра

- отримати

- отримання

- GitHub

- даний

- дає

- дає

- Go

- добре

- графіки

- великий

- Group

- Зростання

- гарантувати

- гарантії

- Руки

- сталося

- відбувається

- Жорсткий

- жорстка вилка

- апаратні засоби

- має

- сильно

- Герой

- допомога

- корисний

- тут

- Високий

- вище

- тримати

- власники

- надія

- Горовіц

- Як

- Однак

- HTML

- HTTPS

- ідентифікувати

- Іллінойс

- Impact

- здійснювати

- реалізація

- реалізовані

- важливо

- накладення

- in

- Стимул

- стимули

- стимулювати

- включати

- У тому числі

- Зареєстрований

- включення

- Augmenter

- Збільшує

- зростаючий

- незалежний

- самостійно

- вказує

- індивідуальний

- вплив

- впливаючи

- інформація

- Інформаційний

- притаманне

- оновлювати

- екземпляр

- замість

- страхування

- інтерес

- Invest

- досліджує

- інвестиції

- інвестиції

- Інвестори

- залучений

- незалежно

- питання

- Випущений

- Емітент

- IT

- приєднався

- приєднання

- ключі

- знання

- lab

- великий

- шар

- вести

- Керівництво

- легальний

- легкий

- обмеження

- обмеженою

- список

- Довго

- довше

- подивитися

- втрачати

- Втрачає

- від

- серія

- машина

- made

- головний

- зробити

- РОБОТИ

- Робить

- вдалося

- управління

- манера

- вручну

- багато

- ринок

- ринки

- Матеріали

- математика

- Матриця

- Матерія

- Питання

- максимальний

- засоби

- механізм

- Меморандум

- згаданий

- методика

- MEV

- mev-підсилення

- може бути

- мінімальний

- Mining

- Гірничне обладнання

- відсутній

- помилка

- помилки

- Пом'якшити

- модель

- Моделі

- модифікований

- більше

- найбільш

- Найбільш популярний

- мотивовані

- МОНТАЖ

- накамото

- рідний

- природа

- необхідно

- Необхідність

- Нові

- наступний

- вузол

- вузли

- роман

- отриманий

- Очевидний

- пропонувати

- пропонує

- Пропозиції

- ONE

- Відкриється

- операційний

- Оператори

- Думки

- Можливість

- оригінал

- Інше

- інші

- власний

- участь

- участь

- приватність

- Сторони

- Минуле

- платіж

- пірінгових

- оштрафований

- Виконувати

- продуктивність

- period

- дозвіл

- Персонал

- перспектива

- plato

- Інформація про дані Платона

- PlatoData

- будь ласка

- точка

- популярний

- портфель

- PoS

- позиції

- це можливо

- потенціал

- потенційно

- влада

- потужний

- практика

- наявність

- представити

- представлений

- поширений

- попередній

- раніше

- price

- в першу чергу

- Пріоритетність

- пріоритетні

- приватний

- Проблема

- Професор

- Прибуток

- прибутковий

- Прогнози

- доказ

- Доказ-of-Stake

- Proof-of-Work

- власність

- пропонувати

- запропонований

- перспективи

- захист

- захист

- протокол

- протоколи

- доказово

- доведений

- забезпечувати

- за умови

- публічно

- цілей

- питання

- питань

- Гонки

- випадковість

- Раціональний

- Читати

- Реальний світ

- Причини

- отримано

- Рекомендація

- зниження

- посилання

- називають

- про

- щодо

- доречний

- надійний

- залишатися

- представник

- вимагати

- Вимагається

- дослідження

- Дослідники

- пружний

- дозвіл

- рішення

- REST

- обмежити

- обмеження

- в результаті

- результати

- показувати

- відгуки

- Винагороджувати

- Нагороди

- Risk

- ризики

- ROW

- прогін

- біг

- сейф

- Безпека

- то ж

- шкала

- сценарії

- сфера

- Сіетл

- вторинний

- Вторинні ринки

- розділ

- безпечний

- Забезпечений

- безпечно

- Securities

- безпеку

- SELF

- власний інтерес

- серйозний

- Послуги

- комплект

- набори

- акції

- Короткий

- Повинен

- Показувати

- сайдчейн

- Signatures

- значний

- істотно

- підписання

- аналогічний

- Аналогічно

- простий

- простота

- просто

- Сидячий

- ситуація

- рубання

- невеликий

- менше

- So

- соціальна

- Софтвер

- рішення

- Рішення

- деякі

- складний

- Джерела

- Простір

- Говорить

- конкретний

- специфікація

- частка

- Ставка

- стейкери

- Стейкінг

- Стенфордський університет

- починається

- стан

- Як і раніше

- просто

- Стратегія

- сильний

- студент

- навчався

- Вивчення

- тема

- представлений

- передплата

- успішний

- Успішно

- такі

- поставки

- передбачуваний

- система

- Systems

- Приймати

- взяття

- цільове

- цілі

- Завдання

- завдання

- податок

- Команда

- інформація

- Матриця

- Держава

- їх

- самі

- отже

- в ньому

- третій

- третя сторона

- загроза

- поріг

- через

- по всьому

- час

- до

- сьогодні

- знак

- власники токенів

- Жетони

- топ

- Усього:

- торгував

- Transactions

- переклад

- типовий

- типово

- повсюдний

- при

- що лежить в основі

- підривати

- розуміти

- В процесі роботи

- створеного

- університет

- Університет Каліфорнії

- us

- використання

- користувач

- кошти користувачів

- користувачі

- зазвичай

- перевірка достовірності

- Валідатор

- валідатори

- Цінний

- Оцінка

- значення

- Цінності

- Транспортні засоби

- перевірено

- перевірити

- версія

- через

- вид

- думки

- Порушення

- vitalik

- Volatility

- Вразливий

- Вашингтон

- способи

- Що

- Чи

- який

- в той час як

- ВООЗ

- волі

- готовий

- в

- без

- Work

- робочий

- працює

- б

- Неправильно

- Ти

- вашу

- зефірнет

- нуль