Незважаючи на те, що адаптивний доступ і автентифікація на сьогоднішній день лише повільно запроваджені, цього року компанії набирають обертів, оскільки організації прагнуть використовувати можливості нульової довіри, які надають і обмежують доступ до даних і систем на основі контексту.

Остання ознака життя в індустрії, що розвивається, – стартап-компанія Oleria 21 березня оголосила, що вийшла на ринок надання адаптивного доступу, який може захищати додатки та надавати доступ, мінімізуючи сліпі зони та надмірне надання привілеїв. Керівництво компанії стверджує, що полегшення розгортання гранульованої та адаптивної автентифікації переконає бізнес-клієнтів швидше прийняти технології.

Компанії вже знають, що їм потрібна контекстно-залежна безпека, яку забезпечує адаптивний доступ, каже Джагадіш Кунда, співзасновник і директор з продуктів Oleria.

«Сучасні ІТ стали безперервною, складною системою, яка динамічно адаптується до потреб бізнесу, [але] прогалина, яку ми чуємо від CISO та CIO, полягає в здатності ефективно керувати доступом», — говорить він. «Оскільки типова організація використовує сотні додатків для підтримки середовища, що постійно змінюється, призначення ролей і доступу на статичній основі вже недостатньо або є стабільним».

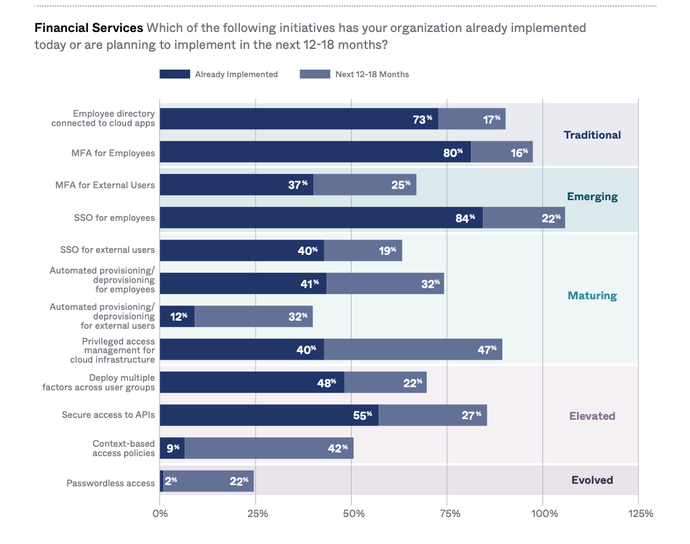

Хоча більшість компаній прагнуть до більш детального контролю доступу, адаптивні технології зазнали краху через складність рішень. У своєму Звіт «MarketScape» за 2022 рік для розширеної автентифікації аналітична компанія International Data Corp. підрахувала, що менше ніж три з 10 компаній використовують багатофакторну автентифікацію (MFA), що є лише першим кроком до більш розширених засобів контролю доступу, представлених адаптивним доступом і автентифікацією. Загалом лише 9% компаній додали контекстні політики доступу, які багато в чому є основою адаптивного контролю доступу, відповідно до Звіт Okta за 2022 рік «Стан нульової довіри»..

Хмарна безпека означає адаптацію

Проте компанії переконані в необхідності адаптивного доступу, оскільки здатність надавати користувачам доступ до відповідних даних належним чином стала значно важливішою. У той час як лише 9% компаній наразі мають засоби контролю доступу на основі контексту, значні 42% компаній мають намір запровадити цю політику протягом наступних 12-18 місяців, йдеться у звіті Okta.

Технологія дозволяє компаніям — і їхнім службам безпеки — бути більш гнучкими, — каже Кріс Ніґґел, головний спеціаліст служби безпеки в Америці компанії Okta.

«Це допомагає захистити дані, дозволяючи організації бути впевненою, що доступ до конфіденційних даних мають лише дозволені особи, які використовують затверджені системи», — говорить він. «Це дозволяє ІТ-командам і командам безпеки працювати над бізнесом, швидше надаючи та скасовуючи доступ до цих конфіденційних даних».

Незважаючи на те, що адаптивний доступ і адаптивна автентифікація здаються схожими, вони дещо відрізняються, каже Кунда з Oleria. Адаптивний доступ надає користувачеві дозволи на певні ресурси на основі поведінки користувача, контексту запиту, стану його пристрою та загального рівня організаційного ризику. адаптивна аутентифікація дозволяє змінювати привілеї на основі цих критеріїв.

За його словами, за допомогою двох технологій компанії можуть визначати рівень доступу, який підходить у певному контексті, і надавати такий доступ.

«Оскільки організації все більше усвідомлюють важливість динамічного надання або заборони доступу на основі контекстуальних факторів, таких як поведінка користувачів і рівень ризику, впровадження адаптивних підходів до доступу буде продовжувати зростати», — каже Кунда.

Прагнення до нульової довіри

З огляду на те, що велика частина інфраструктури компаній покладається на хмару, керівники все більше зосереджуються на фреймворках нульової довіри як способі посилити безпеку, водночас дозволяючи гібридним працівникам.

Окрім додаткового коду або токена, запропонованого двофакторною автентифікацією, можна брати до уваги низку інших факторів, таких як пристрій доступу, місцезнаходження користувача, час доби та поточний рівень ризику для організації. Залежно від цих критеріїв користувачеві може бути легше автентифікуватися, якщо він входить у мережу чи службу зі звичайного місця, у звичайний час доби та використовує відомий пристрій.

«Інструмент керування доступом може збирати сигнали про те, над якою кінцевою точкою ви працюєте, де ви знаходитесь у світі та які ваші попередні шаблони доступу, щоб визначити рівень ризику», — каже Майкл Келлі, старший директор-аналітик Gartner. «Це визначення рівня ризику використовується, щоб визначити, як вас автентифікують і, потенційно, до чого ви маєте доступ, і який тип доступу ви маєте після того, як вас автентифікують».

Хоча більшість сучасних програм продовжують використовувати статичну автентифікацію, адаптивна автентифікація розширюється. За останні чотири роки майже кожен постачальник інструментів керування доступом додав певну форму адаптивного доступу до своїх продуктів, каже він.

Адаптивний доступ (AA) — це крок на шляху до нульової довіри, каже Андраш Сер, віце-президент і головний аналітик із безпеки та ризиків у Forrester Research.

«Адаптивний доступ означає менший конфлікт між клієнтами, оскільки рішення АА підвищують тертя лише для тих користувачів, які вказують [вони становлять] вищий рівень ризику, [наприклад] використання нових пристроїв, використання досі невідомої геолокації IP-адреси, відображення «подорожі супермена» — вхід у систему 10 хвилин від місць, які знаходяться на відстані 1000 миль одне від одного», — каже Сер.

- Розповсюдження контенту та PR на основі SEO. Отримайте посилення сьогодні.

- Платоблокчейн. Web3 Metaverse Intelligence. Розширені знання. Доступ тут.

- джерело: https://www.darkreading.com/emerging-tech/adaptive-access-technologies-gaining-traction-for-security-agility

- :є

- 10

- 2022

- 7

- a

- здатність

- МЕНЮ

- доступ

- Доступ до даних

- доступний

- За

- рахунки

- доданий

- доповнення

- адреса

- прийняти

- Прийняття

- просунутий

- моторний

- Дозволити

- дозволяє

- вже

- Північної та Південної Америки

- серед

- аналітик

- та

- оголошений

- крім

- застосування

- підходи

- відповідний

- затверджений

- ЕСТЬ

- AS

- At

- автентифіковано

- Authentication

- бар

- заснований

- основа

- BE

- оскільки

- ставати

- буття

- бізнес

- підприємства

- by

- CAN

- можливості

- заміна

- Графік

- головний

- головний продуктовий директор

- Кріс

- хмара

- Співзасновник

- код

- збирати

- загальний

- Компанії

- компанія

- комплекс

- складність

- поняття

- впевнений

- контекст

- контекстуальний

- продовжувати

- безперервний

- управління

- переконати

- Corp

- Критерії

- Поточний

- В даний час

- клієнт

- Клієнти

- дані

- Дата

- день

- вирішувати

- доставляти

- Залежно

- розгортання

- визначення

- Визначати

- пристрій

- прилади

- різний

- Директор

- показ

- динамічно

- легше

- ослаблення

- фактично

- включіть

- Кінцева точка

- Навколишнє середовище

- оцінка

- постійно змінюється

- Кожен

- еволюціонує

- керівництво

- розширюється

- досвід

- фактори

- Фірма

- увагу

- для

- форма

- Forrester

- фонд

- каркаси

- тертя

- від

- Отримувати

- набирає

- розрив

- Gartner

- дає

- надавати

- Надання

- Мати

- чути

- допомагає

- вище

- Як

- HTTPS

- Сотні

- гібрид

- здійснювати

- значення

- важливо

- in

- Augmenter

- все більше і більше

- вказувати

- осіб

- промисловість

- Інфраструктура

- початковий

- мати намір

- Міжнародне покриття

- IP

- IP-адреса

- IT

- ЙОГО

- Стрибнув

- тримати

- Келлі

- Дитина

- Знати

- відомий

- останній

- рівень

- рівні

- життя

- розташування

- довше

- управляти

- управління

- Інструменти управління

- багато

- березня

- ринок

- макс-ширина

- засоби

- МЗС

- Майкл

- може бути

- мінімізація

- хвилин

- сучасний

- місяців

- більше

- найбільш

- багатофакторна аутентифікація

- рідний

- майже

- Необхідність

- потреби

- мережу

- Нові

- наступний

- of

- запропонований

- Офіцер

- ОКТА

- on

- організація

- організаційної

- організації

- Інше

- загальний

- приватність

- Минуле

- шлях

- моделі

- Дозволи

- місця

- план

- plato

- Інформація про дані Платона

- PlatoData

- Політика

- потенційно

- президент

- попередній

- Головний

- привілеї

- Product

- Продукти

- правильний

- захист

- Постачальник

- забезпечує

- забезпечення

- швидко

- підвищення

- швидко

- визнавати

- регулярний

- звітом

- представлений

- запросити

- дослідження

- ресурси

- обмежити

- Risk

- ролі

- біг

- s

- говорить

- вторинний

- безпечний

- безпеку

- бачачи

- старший

- чутливий

- обслуговування

- комплект

- підпис

- сигнали

- значний

- істотно

- аналогічний

- трохи відрізняється

- So

- Рішення

- деякі

- Source

- конкретний

- введення в експлуатацію

- стан

- заявив,

- пар

- Крок

- Як і раніше

- прагнути

- такі

- достатній

- підтримка

- сталого

- система

- Systems

- команди

- Технології

- Технологія

- Що

- Команда

- Держава

- світ

- їх

- Їх

- У цьому році

- три

- час

- до

- знак

- інструмент

- інструменти

- до

- тяги

- подорожувати

- Довіряйте

- типовий

- використання

- користувач

- користувачі

- різноманітність

- Віцепрезидент

- шлях..

- способи

- Що

- який

- в той час як

- волі

- з

- робочі

- робочий

- світ

- рік

- років

- Ти

- вашу

- зефірнет

- нуль

- нульова довіра