ESET محققین نے اسپین میں ایک ایرو اسپیس کمپنی کے خلاف Lazarus کے حملے کا پردہ فاش کیا ہے، جہاں اس گروپ نے کئی ٹولز تعینات کیے تھے، خاص طور پر ایک عوامی طور پر غیر دستاویزی بیک ڈور جسے ہم نے LightlessCan کا نام دیا ہے۔ Lazarus آپریٹرز نے گزشتہ سال کمپنی کے نیٹ ورک تک ابتدائی رسائی ایک کامیاب نیزہ بازی مہم کے بعد حاصل کی، جس میں فیس بک، انسٹاگرام اور واٹس ایپ کے پیچھے کمپنی میٹا کے لیے بھرتی کرنے والے کے طور پر نقاب پوش تھی۔

جعلی بھرتی کرنے والے نے متاثرہ شخص سے LinkedIn میسجنگ کے ذریعے رابطہ کیا، جو LinkedIn پروفیشنل سوشل نیٹ ورکنگ پلیٹ فارم کے اندر ایک فیچر ہے، اور اس نے کوڈنگ کے دو چیلنجز بھیجے جن کو ملازمت پر رکھنے کے عمل کے حصے کے طور پر درکار تھا، جسے متاثرہ نے کمپنی کے ڈیوائس پر ڈاؤن لوڈ کیا اور اس پر عمل درآمد کیا۔ پہلا چیلنج ایک بہت ہی بنیادی پروجیکٹ ہے جو "ہیلو، ورلڈ!" کا متن دکھاتا ہے، دوسرا ایک فبونیکی ترتیب پرنٹ کرتا ہے – نمبروں کا ایک سلسلہ جس میں ہر نمبر دو پچھلے نمبروں کا مجموعہ ہے۔ ای ایس ای ٹی ریسرچ متاثرہ ایرو اسپیس کمپنی کے ساتھ تعاون کی بدولت ابتدائی رسائی کے مراحل کو دوبارہ تشکیل دینے اور لازارس کے استعمال کردہ ٹول سیٹ کا تجزیہ کرنے میں کامیاب رہی۔

اس بلاگ پوسٹ میں، ہم دراندازی کے طریقہ کار اور لازارس کے اس حملے کے دوران تعینات کیے گئے آلات کی وضاحت کرتے ہیں۔ ہم اس حملے کے بارے میں اپنے کچھ نتائج بھی پیش کریں گے۔ وائرس بلیٹن کانفرنس اکتوبر 4، 2023 پر.

بلاگ پوسٹ کے اہم نکات:

- ٹارگٹڈ کمپنی کے ملازمین سے لنکڈ ان کے ذریعے ایک جعلی بھرتی کرنے والے سے رابطہ کیا گیا اور ایک کوڈنگ چیلنج یا کوئز کے طور پر پیش کرتے ہوئے ایک بدنیتی پر مبنی ایگزیکیوٹیبل کھولنے کا فریب کیا۔

- ہم نے ڈی ایل ایل سائڈ لوڈنگ کے ذریعے تین قسم کے پے لوڈ فراہم کرتے ہوئے چار مختلف ایگزیکیوشن چینز کی نشاندہی کی۔

- سب سے زیادہ قابل ذکر پے لوڈ لائٹ لیس کین بیک ڈور ہے، ریئل ٹائم سیکیورٹی مانیٹرنگ سوفٹ ویئر اور سائبر سیکیورٹی پروفیشنلز کے تجزیہ کے ذریعے پتہ لگانے میں رکاوٹ پیدا کرنے کی تکنیکوں کو نافذ کرتا ہے۔ یہ اپنے پیشرو BlindingCan، ایک فلیگ شپ HTTP(S) Lazarus RAT کے مقابلے میں ایک بڑی تبدیلی پیش کرتا ہے۔

- ہم اس سرگرمی کو اعلیٰ سطح کے اعتماد کے ساتھ لازارس سے منسوب کرتے ہیں، خاص طور پر آپریشن ڈریم جاب سے متعلق اس کی مہمات کو۔

- حملے کا آخری ہدف سائبر جاسوسی تھا۔

لازارس نے متاثرین کے نظام کو مختلف پے لوڈ فراہم کیے؛ سب سے زیادہ قابل ذکر عوامی طور پر غیر دستاویزی اور جدید ترین ریموٹ ایکسیس ٹروجن (RAT) ہے جسے ہم نے LightlessCan کا نام دیا ہے، جو اس کے پیشرو BlindingCan کے مقابلے میں ایک اہم پیش رفت کی نمائندگی کرتا ہے۔ لائٹ لیس کین مقامی ونڈوز کمانڈز کی ایک وسیع رینج کی خصوصیات کی نقل کرتا ہے، شور مچانے والے کنسول پر عمل درآمد کے بجائے خود RAT کے اندر سمجھداری سے عمل درآمد کو قابل بناتا ہے۔ یہ اسٹریٹجک تبدیلی چوری چھپے پن کو بڑھاتی ہے، جس سے حملہ آور کی سرگرمیوں کا پتہ لگانا اور ان کا تجزیہ کرنا زیادہ مشکل ہوتا ہے۔

نمائش کو کم سے کم کرنے کے لیے استعمال ہونے والا ایک اور طریقہ کار ہے پھانسی کے محافظوں کا روزگار۔ Lazarus نے یقینی بنایا کہ پے لوڈ کو صرف مطلوبہ شکار کی مشین پر ہی ڈکرپٹ کیا جا سکتا ہے۔ ایگزیکیوشن گارڈریلز حفاظتی پروٹوکولز اور میکانزم کا ایک مجموعہ ہیں جو اس کی تعیناتی اور عمل درآمد کے دوران پے لوڈ کی سالمیت اور رازداری کے تحفظ کے لیے نافذ کیے جاتے ہیں، غیر ارادی مشینوں پر غیر مجاز ڈکرپشن کو مؤثر طریقے سے روکتے ہیں، جیسے کہ سیکیورٹی محققین۔ ہم میں اس میکانزم کے نفاذ کی وضاحت کرتے ہیں۔ عمل درآمد کا سلسلہ 3: لائٹ لیس کین (پیچیدہ ورژن) سیکشن پر ایک اقتصادی کینڈر سکین کر لیں۔

لعزر گروپ سے انتساب

Lazarus گروپ (HIDDEN COBRA بھی کہا جاتا ہے) ایک سائبر جاسوسی گروپ ہے شمالی کوریا سے منسلک جو کم از کم 2009 سے فعال ہے۔ یہ ہائی پروفائل واقعات جیسے کہ دونوں سونی پکچرز انٹرٹینمنٹ ہیک اور دسیوں کروڑوں ڈالر 2016 میں سائبر ہیسٹ، WannaCryptor (عرف WannaCry) 2017 میں پھیلنا، 3CX اور X_TRADER سپلائی چین حملے، اور کی ایک طویل تاریخ جنوبی کوریا کے خلاف تباہ کن حملے کم از کم 2011 کے بعد سے عوامی اور اہم بنیادی ڈھانچہ۔ لازارس مہمات کے نفاذ میں تنوع، تعداد اور سنکی پن اس گروپ کی وضاحت کرتا ہے، ساتھ ہی یہ کہ یہ سائبر جرائم کی سرگرمیوں کے تینوں ستونوں کو انجام دیتا ہے: سائبر جاسوسی، سائبر سبوتاژ، اور مالی فائدہ کا حصول۔

ایرو اسپیس کمپنیاں شمالی کوریا سے منسلک ایڈوانسڈ پرسسٹنٹ تھریٹ (اے پی ٹی) گروپس کے لیے کوئی غیر معمولی ہدف نہیں ہیں۔ ملک نے کروایا متعدد ایٹمی تجربات اور بین البراعظمی بیلسٹک میزائل داغے، جو اقوام متحدہ کی سلامتی کونسل کی خلاف ورزی کرتے ہیں۔ قراردادوں. اقوام متحدہ جوہری ہتھیاروں یا بڑے پیمانے پر تباہی پھیلانے والے ہتھیاروں کی مزید ترقی اور پھیلاؤ کو روکنے کے لیے شمالی کوریا کی جوہری سرگرمیوں پر نظر رکھتا ہے، اور شائع کرتا ہے۔ دو سالہ رپورٹس اس طرح کی سرگرمیوں کا سراغ لگانا. ان رپورٹس کے مطابق، شمالی کوریا سے منسلک اے پی ٹی گروپ حساس ٹیکنالوجی اور ایرو اسپیس کی معلومات تک رسائی حاصل کرنے کی کوششوں میں ایرو اسپیس کمپنیوں پر حملہ کرتے ہیں، کیونکہ بین البراعظمی بیلسٹک میزائل زمین کے ماحول سے باہر خلا میں اپنے درمیانی مرحلے میں گزارتے ہیں۔ ان رپورٹوں میں یہ بھی دعویٰ کیا گیا ہے کہ سائبر حملوں سے حاصل ہونے والی رقم شمالی کوریا کے میزائلوں کی ترقی کے اخراجات کا ایک حصہ ہے۔

ہم اسپین میں ہونے والے حملے کو لازارس گروپ سے منسوب کرتے ہیں، خاص طور پر آپریشن ڈریم جاب کو، بڑے اعتماد کے ساتھ۔ آپریشن ڈریم جاب کا نام a میں تیار کیا گیا تھا۔ بلاگ پوسٹ ClearSky کی طرف سے اگست 2020 سے، سائبر جاسوسی کے مقصد کے ساتھ، دفاعی اور ایرو اسپیس کمپنیوں کو نشانہ بنانے والی Lazarus مہم کی وضاحت کرنا۔ تب سے، ہم نے اس اصطلاح کو ڈھیلے طریقے سے مختلف لازر آپریشنز کی نشاندہی کرنے کے لیے استعمال کیا ہے جو ملازمت کی پیشکش کے لالچ سے فائدہ اٹھاتے ہیں لیکن اس کی دوسری سرگرمیوں میں ملوث افراد سے واضح طور پر مماثل آلات کی تعیناتی نہیں کرتے، جیسے آپریشن میں (ٹر) سیپشن. مثال کے طور پر، 2 TOY GUYS سرٹیفکیٹس کے ساتھ دستخط شدہ ٹولز پر مشتمل مہم (دیکھیں۔ ESET تھریٹ رپورٹ T1 2021، صفحہ 11)، اور کیس ایمیزون پر مبنی لالچ ہالینڈ اور بیلجیم میں ستمبر 2022 میں شائع ہوا۔

ہمارا انتساب درج ذیل عوامل پر مبنی ہے، جو زیادہ تر پہلے ذکر کردہ Amazon تھیم والی مہم کے ساتھ تعلق کو ظاہر کرتے ہیں:

1. میلویئر (انٹروژن سیٹ):

- ابتدائی رسائی لنکڈ اِن کے ذریعے رابطہ کرکے اور پھر ٹارگٹ کو مالویئر پر عمل کرنے کے لیے راضی کر کے، ایک ٹیسٹ کے طور پر، بھرتی کے عمل میں کامیاب ہونے کے لیے حاصل کیا گیا۔ یہ لازارس کی ایک مشہور حکمت عملی ہے، جو کم از کم آپریشن ڈریم جاب کے بعد سے استعمال ہوتی ہے۔

- ہم نے پے لوڈز کی نئی قسموں کا مشاہدہ کیا جن کی شناخت ڈچ کیس میں پچھلے سال سے کی گئی تھی، جیسے انٹرمیڈیٹ لوڈرز اور بلائنڈنگ کین بیک ڈور لعزر کے ساتھ منسلک.

- اس Lazarus مہم کے ٹولز - AES-128 اور RC6 میں 256 بٹ کلید کے ساتھ متعدد قسم کے مضبوط انکرپشن کا فائدہ اٹھایا گیا تھا - جو Amazon تھیم والی مہم میں بھی استعمال کیے گئے تھے۔

2. انفراسٹرکچر:

- پہلے درجے کے C&C سرورز کے لیے (اس بلاگ پوسٹ کے آخر میں نیٹ ورک سیکشن میں درج ہے)، حملہ آور اپنے سرورز سیٹ اپ نہیں کرتے ہیں، لیکن موجودہ سرورز سے سمجھوتہ کرتے ہیں، عام طور پر وہ جن کی سیکیورٹی خراب ہوتی ہے اور وہ سائٹس جن کی دیکھ بھال کو نظرانداز کیا جاتا ہے۔ یہ ایک ٹھیٹھلازارس کا، پھر بھی کمزور اعتماد والا رویہ۔

3. کس بون:

- ایرو اسپیس کمپنی کے بارے میں معلومات حاصل کرنا لازارس کی طرف سے ظاہر کردہ طویل مدتی اہداف کے ساتھ منسلک ہے۔

ابتدائی رسائی

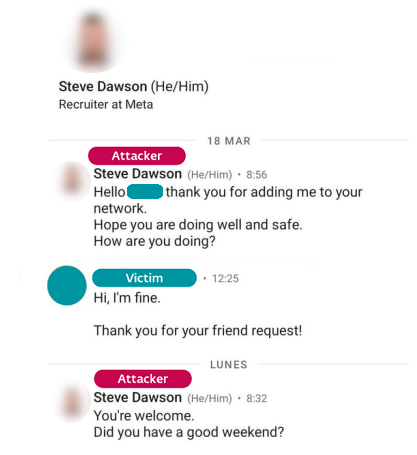

اس گروپ نے LinkedIn میسجنگ کے ذریعے کمپنی کے متعدد ملازمین کو نشانہ بنایا۔ کے طور پر بہانا a میٹا بھرتی کرنے والے، حملہ آور نے ہدف کی توجہ اور اعتماد کو اپنی طرف متوجہ کرنے کے لیے نوکری کی پیشکش کا لالچ استعمال کیا۔ اس گفتگو کا ایک اسکرین شاٹ، جو ہم نے ہسپانوی ایرو اسپیس کمپنی کے ساتھ تعاون کے دوران حاصل کیا، تصویر 1 میں دکھایا گیا ہے۔

لازارس کے حملوں کے آغاز میں، بے خبر اہداف عام طور پر لاپرواہی سے اپنے نظام سے خود ساختہ سمجھوتہ کرنے کے قائل ہوتے ہیں۔ اس مقصد کے لیے حملہ آور مختلف حکمت عملی اپناتے ہیں۔ مثال کے طور پر، ہدف کو حملہ آور کی طرف سے فراہم کردہ (اور ٹروجنائزڈ) پی ڈی ایف ویور پر عمل کرنے کے لیے لالچ دیا جاتا ہے تاکہ نوکری کی پیشکش کا مکمل مواد دیکھا جا سکے۔ متبادل طور پر، ہدف کو ایک ٹروجائزڈ SSL/VPN کلائنٹ کے ساتھ مربوط ہونے کی ترغیب دی جاتی ہے، جسے IP ایڈریس اور لاگ ان کی تفصیلات فراہم کی جاتی ہیں۔ دونوں منظرناموں کو a میں بیان کیا گیا ہے۔ مائیکروسافٹ بلاگ پوسٹ ستمبر 2022 میں شائع ہوا۔ اس معاملے میں بیانیہ سکیمر کی درخواست تھی کہ وہ C++ پروگرامنگ زبان میں شکار کی مہارت ثابت کرے۔

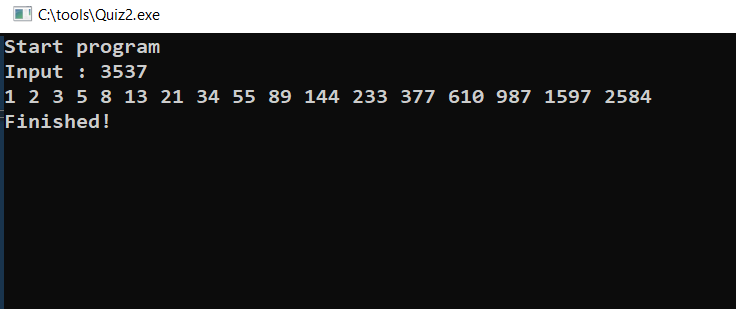

دو بدنیتی پر مبنی عملدرآمد، Quiz1.exe اور Quiz2.exeاس مقصد کے لیے فراہم کیے گئے تھے اور اس کے ذریعے فراہم کیے گئے تھے۔ Quiz1.iso اور Quiz2.iso تیسری پارٹی کے کلاؤڈ اسٹوریج پلیٹ فارم پر میزبانی کی گئی تصاویر۔ دونوں ایگزیکیوٹیبل بہت آسان کمانڈ لائن ایپلی کیشنز ہیں جو ان پٹ کے لیے پوچھتی ہیں۔

پہلا ایک ہیلو ورلڈ پروجیکٹ ہے، جو ایک بہت ہی بنیادی پروگرام ہے، جو اکثر کوڈ کی صرف ایک لائن پر مشتمل ہوتا ہے، جو کہ "ہیلو، ورلڈ!" متن دکھاتا ہے۔ جب پھانسی دی گئی. دوسرا ان پٹ کے طور پر درج کردہ نمبر سے چھوٹے سب سے بڑے عنصر تک فبونیکی ترتیب کو پرنٹ کرتا ہے۔ فبونیکی ترتیب نمبروں کا ایک سلسلہ ہے جس میں ہر نمبر دو پچھلے نمبروں کا مجموعہ ہے، عام طور پر 0 اور 1 سے شروع ہوتا ہے۔ تاہم، اس بدنیتی پر مبنی چیلنج میں، ترتیب 1 اور 2 سے شروع ہوتی ہے۔ شکل 2 فبونیکی ترتیب چیلنج سے مثال کے طور پر آؤٹ پٹ دکھاتا ہے۔ آؤٹ پٹ پرنٹ ہونے کے بعد، دونوں ایگزیکیوٹیبلز ٹارگٹ کے سسٹم پر آئی ایس او امیجز سے اضافی پے لوڈز انسٹال کرنے کی بدنیتی پر مبنی کارروائی کو متحرک کرتے ہیں۔ ٹارگٹڈ ڈویلپر کا کام پروگرام کی منطق کو سمجھنا اور اسے C++ پروگرامنگ زبان میں دوبارہ لکھنا ہے۔

ابتدائی سمجھوتے کی وجہ بننے والے واقعات کا سلسلہ شکل 3 میں دکھایا گیا ہے۔ ہدف کے سسٹم کو پہنچایا جانے والا پہلا پے لوڈ ایک HTTP(S) ڈاؤنلوڈر ہے جسے ہم نے NickelLoader کا نام دیا ہے۔ یہ ٹول حملہ آوروں کو کسی بھی مطلوبہ پروگرام کو متاثرہ کے کمپیوٹر کی میموری میں تعینات کرنے کی اجازت دیتا ہے۔

سمجھوتہ کے بعد ٹول سیٹ

ایک بار NickelLoader ہدف کے سسٹم پر چل رہا ہے، حملہ آور اسے دو قسم کے RATs فراہم کرنے کے لیے استعمال کرتے ہیں۔ ان RATs میں سے ایک پہلے سے ہی Lazarus ٹول کٹ کا حصہ جانا جاتا ہے، خاص طور پر BlindingCan بیک ڈور کی ایک قسم جس میں محدود فعالیت لیکن ایک جیسی کمانڈ پروسیسنگ منطق ہے۔ اس کی تمیز کرنے کے لیے، ہم متغیر کے نام کے آگے منی کا سابقہ لگاتے ہیں۔ مزید برآں، حملہ آوروں نے ایک RAT متعارف کرایا جو پہلے عوامی طور پر غیر دستاویزی نہیں تھا، جسے ہم نے LightlessCan کا نام دیا ہے۔

RATs کو پیچیدگی کی مختلف سطحوں کے ساتھ مراحل کی زنجیروں کے آخری مرحلے کے طور پر تعینات کیا جاتا ہے اور اس سے پہلے مددگار عمل درآمد کرنے والے ہوتے ہیں، جیسے ڈراپرز اور لوڈرز۔ ہم ایک ایگزیکیوٹیبل کو ڈراپر کے طور پر ظاہر کرتے ہیں اگر اس میں ایمبیڈڈ پے لوڈ ہوتا ہے، چاہے اسے فائل سسٹم پر نہ چھوڑا گیا ہو بلکہ اس کے بجائے براہ راست میموری میں لوڈ کیا جائے اور اس پر عمل درآمد کیا جائے۔ میل ویئر جس میں انکرپٹڈ ایمبیڈڈ ڈیٹا اری نہیں ہے، لیکن جو فائل سسٹم سے پے لوڈ لوڈ کرتا ہے، ہم اسے لوڈر کے طور پر ظاہر کرتے ہیں۔

ابتدائی کوئز سے متعلق لالچ کے علاوہ، جدول 1 متاثرہ کے سسٹم کو ڈیلیور کی جانے والی ایگزیکیوٹیبل فائلز (EXEs) اور ڈائنامک لنک لائبریریز (DLLs) کا خلاصہ کرتا ہے۔ تیسرے کالم میں مالویئر کے تمام نمونے ٹراجنائزڈ اوپن سورس ایپلی کیشنز ہیں (اندرونی پروجیکٹ کے لیے چوتھا کالم دیکھیں)، جس میں ایک جائز ایگزیکیوٹیبل سائیڈ لوڈنگ ایک نقصان دہ DLL ہے۔ مثال کے طور پر، بدنیتی پر مبنی mscore.dll جائز NppyPluginDll کا ٹروجنائزڈ ورژن ہے۔ DLL ایک ایمبیڈڈ نکل لوڈر پر مشتمل ہے اور اسے ایک جائز کے ذریعے لوڈ کیا گیا ہے۔ PresentationHost.exe, دونوں میں واقع ہے C: پروگرام شیئرڈ ڈائریکٹری.

ٹیبل SEQ ٹیبل * عربی 1. حملے میں ملوث بائنریز کا خلاصہ

|

مقام کی ڈائرکٹری |

والدین کا جائز عمل |

بدنیتی پر مبنی طرف سے بھری ہوئی DLL |

ٹروجنائزڈ پروجیکٹ |

|

C: پروگرام شیئرڈ |

PresentationHost.exe |

mscore.dll |

NppyPluginDll |

|

C: پروگرام ڈیٹا ایڈوب |

colorcpl.exe |

colorui.dll |

LibreSSL 2.6.5 |

|

C: ProgramDataOracleJava |

fixmapi.exe |

mapistub.dll |

Lua پلگ ان برائے Notepad++ 1.4.0.0 |

|

C: ProgramDataAdobeARM |

tabcal.exe |

HID.dll |

MZC8051 برائے Notepad++ 3.2 |

لائٹ لیس کین - نیا بیک ڈور

اس مہم میں استعمال ہونے والا سب سے دلچسپ پے لوڈ LightlessCan ہے، جو BlindingCan نامی گروپ کے فلیگ شپ HTTP(S) Lazarus RAT کا جانشین ہے۔ لائٹ لیس کین ایک نیا پیچیدہ RAT ہے جس میں 68 تک الگ الگ کمانڈز کے لیے سپورٹ ہے، جو کہ کسٹم فنکشن ٹیبل میں ترتیب دی گئی ہے، لیکن موجودہ ورژن، 1.0 میں، ان میں سے صرف 43 کمانڈز کو کچھ فعالیت کے ساتھ لاگو کیا گیا ہے۔ باقی کمانڈز موجود ہیں لیکن پلیس ہولڈرز کی شکل میں ان کا باقاعدہ نفاذ ہے، اصل فعالیت کا فقدان ہے۔ RAT کے پیچھے پروجیکٹ یقینی طور پر BlindingCan سورس کوڈ پر مبنی ہے، کیونکہ مشترکہ حکموں کی ترتیب کو نمایاں طور پر محفوظ کیا جاتا ہے، اگرچہ ان کی اشاریہ سازی میں فرق ہو سکتا ہے۔

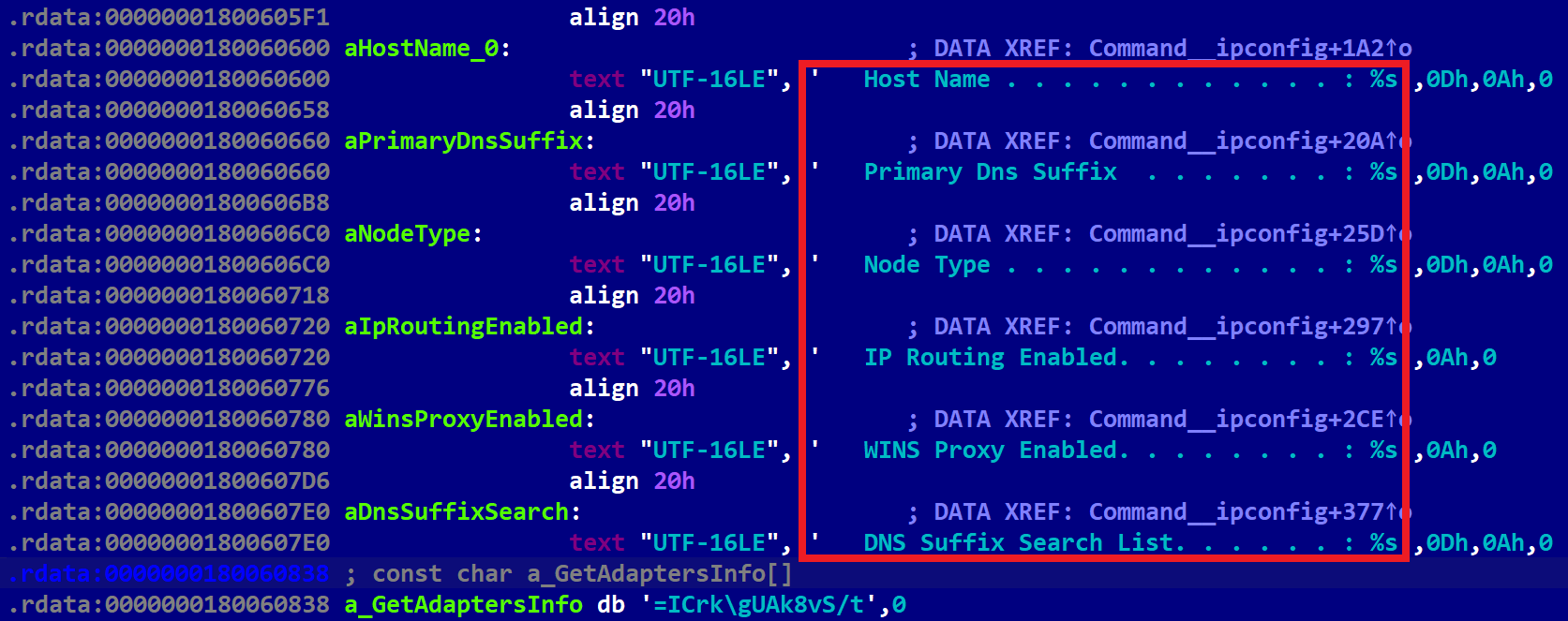

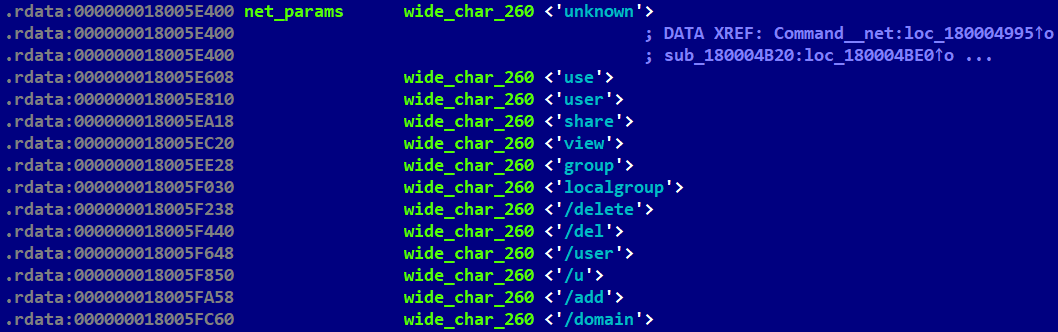

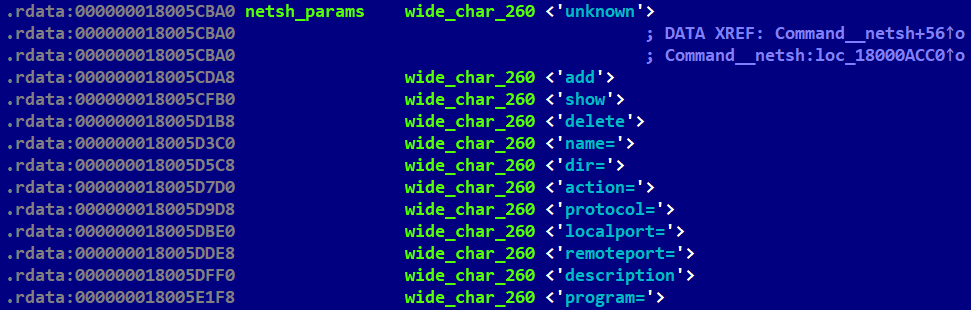

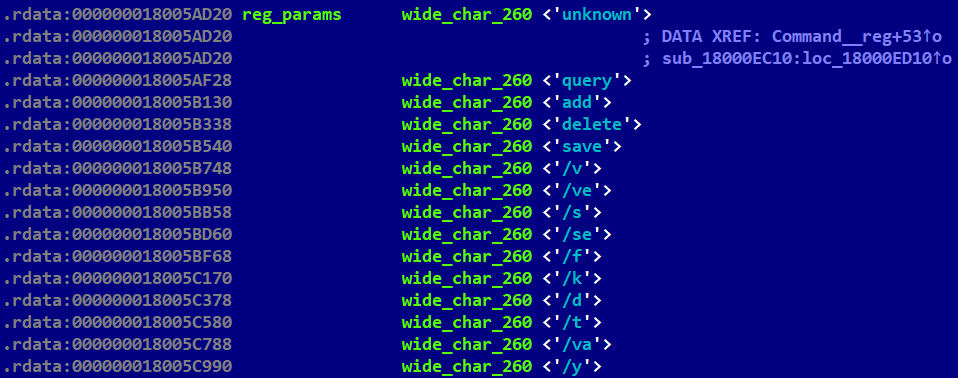

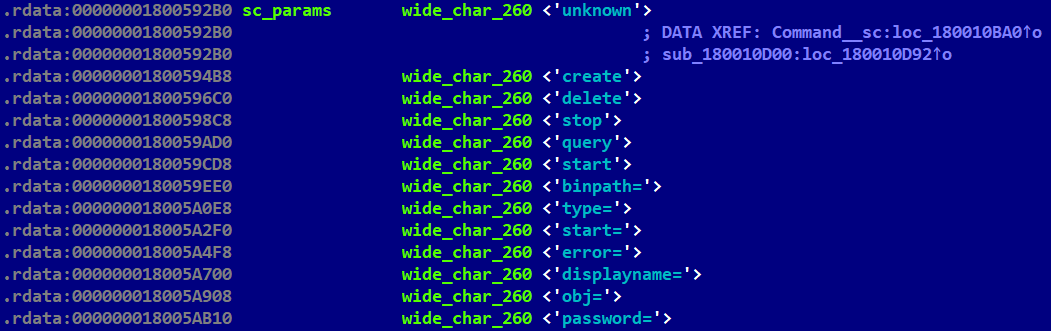

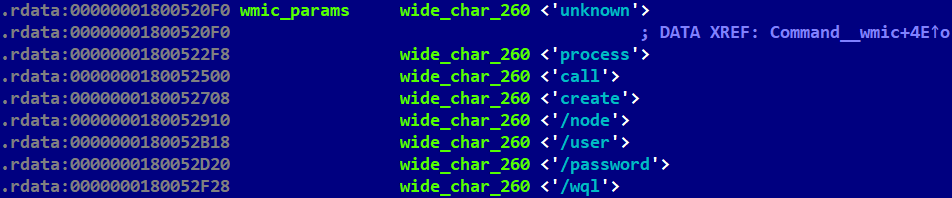

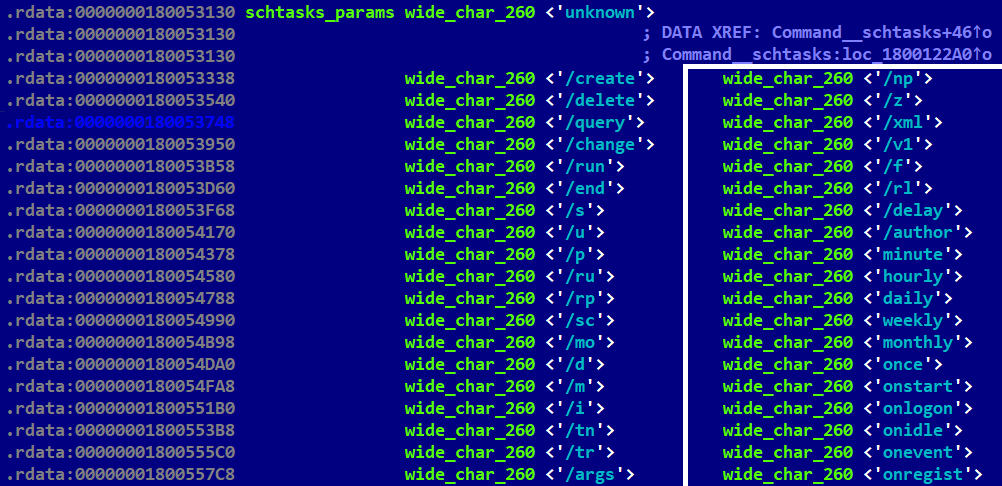

سب سے اہم اپ ڈیٹ بہت سے مقامی لوگوں کی نقل کردہ فعالیت ہے۔ ونڈوز کمانڈز کی طرح پنگ, ipconfig, سسٹمینفو, sc, خالص، وغیرہ۔ ہارڈ کوڈ شدہ سٹرنگ "آپریشن کامیابی سے مکمل ہو گیا ہے۔"، کے لیے معیاری نظام کا پیغام ERROR_SUCCESS نتیجہ، ہمیں اس خیال تک لے آیا۔ ٹیبل 2 میں ان کمانڈز کی فہرست ہے جو لائٹ لیس کین میں لاگو ہوتی ہیں۔ پہلے اطلاع دی گئی Lazarus حملوں میں، جیسا کہ کی طرف سے blogposts میں دستاویزی مثبت ٹیکنالوجیز اپریل 2021 میں اور HvS کنسلٹنگ دسمبر 2020 میں، ان مقامی کمانڈز پر اکثر عمل کیا جاتا ہے۔ بہت سے حالات میں حملہ آوروں کے ہدف کے نظام میں قدم جمانے کے بعد۔ تاہم، اس معاملے میں، یہ کمانڈز سسٹم کنسول میں بظاہر ظاہر ہونے کے بجائے، RAT کے اندر ہی سمجھداری سے عمل میں لائے جاتے ہیں۔ EDRs اور پوسٹ مارٹم ڈیجیٹل فرانزک ٹولز جیسے ریئل ٹائم مانیٹرنگ سلوشنز سے بچنے کے لیے یہ نقطہ نظر چھپے پن کے لحاظ سے ایک اہم فائدہ پیش کرتا ہے۔ اندرونی ورژن نمبر (1.0) اشارہ کرتا ہے کہ یہ حملہ آوروں کی طرف سے ترقی کی ایک نئی کوشش کی نمائندگی کرتا ہے۔

چونکہ ونڈوز کی بنیادی افادیتیں ملکیتی ہیں اور اوپن سورس نہیں ہیں، اس لیے لائٹ لیس کین کے ڈویلپرز کو ایک انتخاب کا سامنا کرنا پڑا: یا تو بند سورس سسٹم بائنریز کو ریورس انجینئر کرنا یا اس کے ذریعے دستیاب کوڈ سے متاثر ہونا۔ شراب پروجیکٹ، جہاں بہت سے پروگرام لینکس، میک او ایس، یا کروم او ایس جیسے دوسرے پلیٹ فارمز پر ان کے عمل درآمد کی نقل کرنے کے لیے دوبارہ لکھا جاتا ہے۔ ہم اس بات پر یقین کرنے پر مائل ہیں کہ ڈویلپرز نے پہلا آپشن منتخب کیا ہے، کیونکہ لائٹ لیس کین میں ان کے مشابہ وائن پروگراموں کو تھوڑا سا مختلف طریقے سے لاگو کیا گیا تھا یا بالکل نہیں (مثال کے طور پر، netsh).

دلچسپ بات یہ ہے کہ، ہم نے جن معاملات کا تجزیہ کیا ان میں سے ایک میں، لائٹ لیس کین پے لوڈ کمپرومائزڈ مشین پر ایک انکرپٹڈ فائل میں محفوظ ہے، جسے صرف ماحول پر منحصر کلید کا استعمال کرتے ہوئے ڈکرپٹ کیا جا سکتا ہے۔ اس کے بارے میں مزید تفصیلات میں پایا جا سکتا ہے عمل درآمد کا سلسلہ 3: لائٹ لیس کین (پیچیدہ ورژن) سیکشن یہ یقینی بنانے کے لیے ہے کہ پے لوڈ کو صرف مطلوبہ شکار کے کمپیوٹر پر ہی ڈکرپٹ کیا جا سکتا ہے نہ کہ، مثال کے طور پر، کسی سیکیورٹی محقق کے آلے پر۔

ٹیبل 2۔ لائٹ لیس کین کمانڈز کی فہرست جو ونڈوز پرامپٹ کی نقل کرتی ہے۔

|

انڈیکس |

Description |

|

33 |

کی نقل کریں۔ ipconfig ونڈوز کمانڈ پرامپٹ سے کمانڈ؛ تصویر 4 دیکھیں۔ |

|

34 |

کی نقل کریں۔ خالص ونڈوز پرامپٹ سے کمانڈ؛ تصویر 5 دیکھیں۔ |

|

35 |

کی نقل کریں۔ netshadvfirewall فائر وال ونڈوز پرامپٹ سے کمانڈ؛ تصویر 4 دیکھیں۔ |

|

36 |

کی نقل کریں۔ netstat ونڈوز پرامپٹ سے کمانڈ۔ |

|

37 |

کی نقل کریں۔ پنگ -6 ونڈوز پرامپٹ سے کمانڈ۔ |

|

38 |

کی نقل کریں۔ REG ونڈوز پرامپٹ سے کمانڈ؛ تصویر 7 دیکھیں۔ |

|

39 |

کی نقل کریں۔ sc ونڈوز پرامپٹ سے کمانڈ؛ تصویر 8 دیکھیں۔ |

|

40 |

کی نقل کریں۔ پنگ ونڈوز پرامپٹ سے کمانڈ۔ |

|

41 |

کی نقل کریں۔ کاموں کی فہرست ونڈوز پرامپٹ سے کمانڈ۔ |

|

42 |

کی نقل کریں۔ wmic عمل کال بنائیں ونڈوز پرامپٹ سے کمانڈ؛ تصویر 9 دیکھیں۔ |

|

43 |

کی نقل کریں۔ nslookup ونڈوز سرور پرامپٹ سے کمانڈ۔ |

|

44 |

کی نقل کریں۔ schstasks ونڈوز پرامپٹ سے کمانڈ؛ تصویر 10 دیکھیں۔ |

|

45 |

کی نقل کریں۔ سسٹمینفو ونڈوز پرامپٹ سے کمانڈ۔ |

|

46 |

کی نقل کریں۔ آر پی ونڈوز پرامپٹ سے کمانڈ۔ |

|

47 |

کی نقل کریں۔ mkdir ونڈوز پرامپٹ سے کمانڈ۔ |

مزید برآں، RAT کی اندرونی ترتیب کی جانچ سے پتہ چلتا ہے کہ، BlindingCan کے مقابلے میں، Lazarus نے LightlessCan میں کوڈ کی نفاست میں اضافہ کیا۔

تکنیکی تجزیہ

اس سیکشن میں، ہم سمجھوتہ چین کے بارے میں تکنیکی تفصیلات فراہم کرتے ہیں جو NickelLoader ڈاؤنلوڈر کو ڈیلیور کرتی ہے، اور تین ایگزیکیوشن چینز Lazarus اپنے پے لوڈز کو کمپرومائزڈ سسٹم پر ڈیلیور کرنے کے لیے استعمال کرتی ہیں۔

کمپرومائز چین: نکل لوڈر

NickelLoader ایک HTTP(S) ڈاؤنلوڈر ہے جو سمجھوتہ شدہ سسٹم پر DLL سائڈ لوڈنگ کے ذریعے عمل میں لایا جاتا ہے، جسے بعد میں دیگر Lazarus پے لوڈس کی فراہمی کے لیے استعمال کیا جاتا ہے۔

نکل لوڈر کی فراہمی کا عمل مراحل کی ایک سیریز میں سامنے آتا ہے، جس کا آغاز PresentationHost.exe، جو ہدف کے ابتدائی کوئز چیلنجز کو دستی طور پر انجام دینے کے بعد خود بخود متحرک ہو جاتا ہے۔ دی کوئز 1 کیس کو شکل 3 میں دکھایا گیا ہے۔ ایک بدنیتی پر مبنی متحرک طور پر منسلک لائبریری، mscore.dll, پھر جائز کی طرف سے بھری ہوئی ہے PresentationHost.exe - دونوں میں واقع ہے۔ C: پروگرام شیئرڈ. یہ ڈی ایل ایل ایک ٹروجنائزڈ ہے۔ NppyPluginDll.dll، غیر فعال سے Notepad++ کے لیے جنرل Python پلگ ان DLL 2011 سے پروجیکٹ۔ یہ ڈراپر کے طور پر کام کرتا ہے اور اس میں مختلف برآمدات ہیں: تمام برآمدات اصل سے نقل کی گئی ہیں NppyPluginDll.dll اس کے علاوہ جائز سے تمام برآمدات mscore.dll. ان جائز برآمدات میں سے ایک، CorExitProcess, اگلے میلویئر مرحلے کے ڈکرپشن اور عمل درآمد کے لیے ذمہ دار بدنیتی پر مبنی کوڈ پر مشتمل ہے۔

ڈراپر میں سرایت شدہ ایک انکرپٹڈ ڈیٹا اری کو کامیابی کے ساتھ ڈکرپٹ کرنے کے لیے، ڈراپر کو تین 16 حروف والے مطلوبہ الفاظ درکار ہیں۔ یہ مطلوبہ الفاظ درج ذیل ہیں:

- والدین کے عمل کا نام (پریزنٹیشن ہوسٹ),

- اندرونی پیرامیٹر بائنری میں ہارڈ کوڈ (9zCnQP6o78753qg8)، اور

- بیرونی پیرامیٹر کمانڈ لائن پر گزر گیا (- ایمبیڈنگ آبجیکٹ)، جو والدین کے عمل سے وراثت میں ملا ہے۔ PresentationHost.exeکی طرف سے فراہم کی جا رہی ہے Quiz1.exe or Quiz2.exe.

کلیدی الفاظ XOR-ed byte byte ہیں اور آؤٹ پٹ AES-128 ڈکرپشن کلید بناتا ہے۔

پے لوڈ ایک HTTP(S) ڈاؤنلوڈر ہے جو چار کمانڈز کو پہچانتا ہے، تمام پانچ حروف طویل، جو کہ جدول 3 میں دکھائے گئے ہیں۔ ان پانچ حروف کی کمانڈز کی وجہ سے، ہم نے اس پے لوڈ کا نام "NickelLoader" رکھنے کا انتخاب کیا، جو کہ امریکہ کے لیے بول چال کی اصطلاح سے متاثر ہے۔ پانچ سینٹ کا سکہ - ایک نکل۔ سب سے اہم احکام ہیں۔ avdrq اور gabnc. جب یہ کمانڈز جاری کیے جاتے ہیں، ان میں سے ہر ایک C&C سرور سے موصول ہونے والے ڈیٹا کو بطور DLL لوڈ کرتا ہے۔ اس مقصد کے لیے غالباً حملہ آوروں نے استعمال کیا۔ میموری ماڈیول، ایک لائبریری جو میموری سے مکمل طور پر DLL لوڈ کرنے کے لیے استعمال کی جا سکتی ہے۔

جدول 3۔ موصولہ بفرز میں پہچانے گئے جادوئی مطلوبہ الفاظ کی فہرست

|

مطلوبہ الفاظ کی |

Description |

|

abcde |

معمول کی لمبی نیند میں تاخیر کے بغیر ایک اور فوری کمانڈ کی درخواست کرتا ہے جو احکامات پر عمل درآمد کو الگ کرتا ہے۔ |

|

avdrq |

موصولہ بفر میں موجود ایک DLL لوڈ کرتا ہے اور اس کی ہارڈ کوڈ شدہ برآمد کو انجام دیتا ہے۔ معلومات. |

|

gabnc |

موصولہ بفر میں موجود DLL لوڈ کرتا ہے۔ |

|

dcrqv |

خود کو ختم کرتا ہے۔ |

عمل درآمد کا سلسلہ 1: منی بلائنڈنگ کین

NickelLoader کے ذریعے ڈاؤن لوڈ اور عمل میں لائے گئے پے لوڈز میں سے ایک miniBlindingCan ہے، جو گروپ کے فلیگ شپ BlindingCan RAT کا ایک آسان ورژن ہے۔ کی طرف سے پہلی بار اطلاع دی گئی۔ منڈینٹ ستمبر 2022 میں، AIRDRY.V2 کے نام سے۔

miniBlindingCan لوڈ کرنے کے لیے، ایک 64 بٹ نقصاندہ متحرک طور پر منسلک لائبریری colorui.dll ایک جائز کی طرف سے بھری ہوئی ہے colorcpl.exe سے پھانسی دی گئی C: پروگرام ڈیٹا ایڈوب اور ڈراپر کے طور پر کام کرتا ہے۔ DLL VMProtect کا استعمال کرتے ہوئے مبہم ہے اور اس میں ہزاروں برآمدات شامل ہیں۔ ColorCpl لانچ کریں۔ سب سے اہم ہے، کیونکہ یہ اگلے مرحلے کے عمل کو سنبھالتا ہے۔ ڈی ایل ایل کے ڈمپ شدہ باڈی میں ایک انکرپٹڈ ڈیٹا سرنی ہے، جس میں متعدد ڈیبگ علامتیں ہیں جو روٹ ڈائرکٹری اور اس پروجیکٹ کو ظاہر کرتی ہیں جہاں سے اسے بنایا گیا تھا:

W:DelopaToolShellCodeLoaderApplibressl-2.6.5

نام کے طور پر شیل کوڈ لوڈر تجویز کرتا ہے، اس ابتدائی مرحلے کا بنیادی مقصد اس کے باڈی سے ڈیٹا اری کو ڈکرپٹ اور لوڈ کرنا ہے، جس میں شیل کوڈ ہوتا ہے۔ اس کے نفاذ کے آغاز میں، شیل کوڈ لوڈر کا معائنہ کرکے اینٹی ڈیبگنگ تکنیک کو استعمال کرتا ہے۔ ڈیبگ کیا جا رہا ہے۔ پروسیس انوائرمنٹ بلاک (PEB) کے ڈھانچے کے اندر اس بات کا تعین کرنے کے لیے کہ آیا ڈیبگنگ ٹولز کے ذریعے اس کی جانچ پڑتال یا تجزیہ کیا جا رہا ہے، اور حفاظتی تجزیہ کے لیے بنائے گئے سینڈ باکس والے ماحول میں پتہ لگانے سے بچنے کے لیے اینٹی سینڈ باکس تکنیک کا استعمال کرتا ہے۔ میلویئر واضح طور پر یہ بھی چیک کرتا ہے کہ آیا اس کا بنیادی عمل ہے۔ colorcpl.exe; اگر نہیں، تو یہ فوری طور پر باہر نکل جاتا ہے.

ڈکرپٹڈ ڈیٹا اری ایک مکمل DLL نہیں ہے، لیکن دو حصوں کے ساتھ ایک انٹرمیڈیٹ بلاب بناتا ہے: شیل کوڈ کے بعد ایک اور انکرپٹڈ ڈیٹا اری، جو سلسلہ کے آخری مرحلے کی نمائندگی کرتا ہے۔ ایسا لگتا ہے کہ شیل کوڈ اوپن سورس پروجیکٹ کی ایک مثال کے ذریعہ تیار کیا گیا ہے۔ شیل کوڈ آر ڈی آئی - خاص طور پر، ShellcodeRDI.c کوڈ یہ شاید ازگر اسکرپٹ پر عمل درآمد کرکے تیار کیا گیا تھا۔ ConvertToShellcode.py اس پروجیکٹ سے ایک پے لوڈ DLL پر ایک ذریعہ کے طور پر کام کر رہا ہے۔ عکاس DLL انجکشن.

حتمی پے لوڈ کو ایک لمبی کلید کے ساتھ XOR کا استعمال کرتے ہوئے نکالا اور ڈکرپٹ کیا جاتا ہے، جو کہ پیرنٹ پروسیس کے نام کو جوڑ کر بنایا گیا ایک تار ہے (colorcpl.exe)، ڈراپر کا فائل نام (colorui.dll)، اور بیرونی کمانڈ لائن پیرامیٹر – اس معاملے میں نتیجہ نکلتا ہے۔ COLORCPL.EXECOLORUI.DLL669498484488D3F22712CC5BACA6B7A7. یہ عمل اسی طرح کا ہے جو ہم نے ڈچ کیس میں بلائنڈنگ کین بیک ڈور کے ساتھ دیکھا ہے یہ WeLiveSecurity بلاگ پوسٹ. ڈکرپشن ڈاؤن لوڈ اور ایکزیکیوٹ فعالیت کے ساتھ ایک قابل عمل کو ظاہر کرتا ہے، جس کی کمانڈ بھیجنے اور پارس کرنے کی اندرونی منطق بلائنڈنگ کین کی یاد دلاتی ہے، جو ایک فلیگ شپ HTTP(S) Lazarus RAT ہے۔ نیدرلینڈ کے معاملے کے برعکس، یہ VMProtect-ed نہیں ہے اور یہ پہلے دستیاب کمانڈز کے صرف ایک چھوٹے ذیلی سیٹ کو سپورٹ کرتا ہے: اس بلاگ پوسٹ میں ٹیبل 4 اور ٹیبل 3 کا موازنہ کریں ڈچ کیس پر بلاگ پوسٹ ستمبر 2022 سے۔ چونکہ اس RAT کی خصوصیات کو BlindingCan کے مقابلے میں نمایاں طور پر چھوٹا کیا گیا ہے، اور پھر بھی وہ ایک ہی سرور سائیڈ انفراسٹرکچر کا اشتراک کرتے نظر آتے ہیں، ہم نے اس کے نام کے ساتھ "mini-" کا سابقہ لگا کر اسے ممتاز کرنے کا انتخاب کیا ہے۔ اس کی مکمل خصوصیات والے RAT ہم منصب کے مقابلے میں اس کی کم فعالیت کو نمایاں کرنا۔

ٹیبل 4. منی بلائنڈنگ کین کے کمانڈز

|

کمانڈ ID |

Description |

|

8201 |

سسٹم کی معلومات بھیجیں جیسے کمپیوٹر کا نام، ونڈوز ورژن، اور کوڈ صفحہ۔ |

|

8232 |

موجودہ مواصلاتی وقفہ کو C&C سرور کے ذریعہ فراہم کردہ قدر کے ساتھ اپ ڈیٹ کریں۔ |

|

8233 |

کمانڈ پر عمل درآمد بند کریں۔ |

|

8241 |

سائز 9,392 بائٹس کی موجودہ ترتیب C&C سرور کو بھیجیں۔ |

|

8242 |

سائز 9,392 بائٹس کی ترتیب کو اپ ڈیٹ کریں، فائل سسٹم پر محفوظ کردہ خفیہ کردہ۔ |

|

8247 |

اگلی کمانڈ کا انتظار کریں۔ |

|

8248 |

کنفیگریشن میں ذخیرہ شدہ قدر کے ساتھ موجودہ مواصلاتی وقفہ کو اپ ڈیٹ کریں۔ |

|

8274 |

C&C سرور سے فائل ڈاؤن لوڈ اور ڈکرپٹ کریں۔ |

|

8279 |

ایک پیرامیٹر کے طور پر پاس کردہ شیل کوڈ پر عمل کریں۔ |

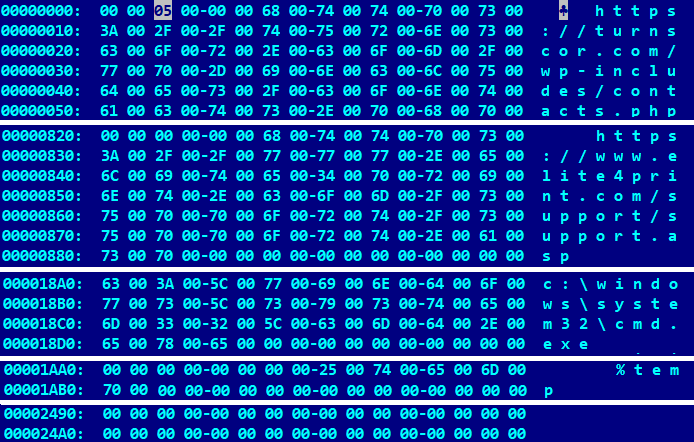

شکل 11 RAT میں سرایت شدہ 9,392 بائٹ لمبی کنفیگریشن کی ڈکرپٹ شدہ حالت کو ظاہر کرتا ہے۔ اس میں پانچ URLs شامل ہیں، اس معاملے میں سمجھوتہ شدہ ویب سائٹس، ہر ایک کی زیادہ سے زیادہ سائز 260 تک محدود ہے۔ وسیع حروف.

عمل درآمد کا سلسلہ 2: لائٹ لیس کین (سادہ ورژن)

ایک اور پے لوڈ جو ہم نے NickelLoader کے ذریعے انجام دیا ہے وہ ہے LightlessCan، ایک نیا Lazarus backdoor۔ ہم نے اس بیک ڈور کو لوڈ کرنے والی دو مختلف زنجیروں کا مشاہدہ کیا ہے۔

زنجیر کے سادہ ورژن میں، اس پے لوڈ کا ڈراپر بدنیتی پر مبنی متحرک طور پر منسلک لائبریری ہے۔ mapistub.dll جو کہ جائز کی طرف سے بھری ہوئی ہے۔ fixmapi.exe سے پھانسی دی گئی C: ProgramDataOracleJava. DLL ایک ٹروجنائزڈ Lua پلگ ان ہے، ورژن 1.4، تمام برآمدات کو جائز ونڈوز سے کاپی کیا گیا ہے۔ mapi32.dll. برآمد فکس ایم اے پی آئی اگلے مرحلے کو ڈکرپٹ اور لوڈ کرنے کے لیے ذمہ دار بدنیتی پر مبنی کوڈ پر مشتمل ہے۔ دیگر تمام برآمدات میں عوامی طور پر دستیاب سے حاصل کردہ سومی کوڈ ہوتا ہے۔ مائن سویپر نمونہ پروجیکٹہے. یہ mapistub.dll ڈراپر نے ایک طے شدہ کام کے ذریعے استقامت قائم کی ہے۔ بدقسمتی سے، ہمارے پاس اس کام کے بارے میں اضافی تفصیلات کا فقدان ہے، سوائے اس کے کہ اس کا بنیادی عمل ظاہر ہوتا ہے۔ %WINDOWS%system32svchost.exe -k netsvcs -p -s شیڈول.

ایمبیڈڈ ڈیٹا سرنی کو کامیابی کے ساتھ ڈکرپٹ کرنے کے لیے، ڈراپر کو صحیح طریقے سے فراہم کیے جانے کے لیے تین مطلوبہ الفاظ کی ضرورت ہے:

- والدین کے عمل کا نام (fixmapi.exe),

- اندرونی پیرامیٹر بائنری میں ہارڈ کوڈ (IP7pdINfE9uMz63n)، اور

- کمانڈ لائن میں پاس کردہ بیرونی پیرامیٹر (آڈیو اینڈ پوائنٹ بلڈر).

کلیدی الفاظ XOR-ed byte byte ہیں اور آؤٹ پٹ ایک 128-bit AES کلید بناتا ہے جسے ڈکرپشن کے لیے استعمال کیا جا سکتا ہے۔ نوٹ کریں کہ مطلوبہ الفاظ کی لمبائی بالکل 16 بائٹس نہیں ہے، لیکن ڈکرپشن کا عمل پھر بھی کام کرے گا اگر بڑے سائز کے سٹرنگ کو 16 بائٹ کی لمبائی میں چھوٹا کر دیا جائے (مثال کے طور پر، آڈیو اینڈ پوائنٹ بلڈر کرنے کے لئے AudioEndpointBui)، اور کم سائز کی تار، fixmapi.exe، جیسا سلوک کیا جاتا ہے۔ fixmapi.exex00x00x00x00x00، کیونکہ اسٹرنگ کو 260 مثالوں کے طور پر شروع کیا گیا تھا۔ نول کردار.

عمل درآمد کا سلسلہ 3: لائٹ لیس کین (پیچیدہ ورژن)

سب سے پیچیدہ سلسلہ جس کا ہم نے کمپرومائزڈ سسٹم پر مشاہدہ کیا ہے وہ لائٹ لیس کین بھی فراہم کرتا ہے، جس میں انسٹالیشن کے مراحل کے مکمل سلسلے میں مختلف اجزاء شامل ہیں: ایک جائز ایپلی کیشن، ایک ابتدائی ڈراپر، ایک مکمل ڈراپر (جس میں کنفیگریشن ہوتی ہے)، ایک انٹرمیڈیٹ ڈراپر، ایک کنفیگریشن۔ فائل، سسٹم کی معلومات کے ساتھ ایک فائل (فائل سسٹم پر انکرپٹڈ پے لوڈز کے ڈکرپشن کے لیے)، ایک انٹرمیڈیٹ لوڈر اور آخری مرحلہ، لائٹ لیس کین RAT۔ ان فائلوں کے درمیان کنکشن اور تعلقات کو شکل 12 میں دکھایا گیا ہے۔

چوتھی زنجیر کا ابتدائی ڈراپر ایک بدنیتی پر مبنی متحرک طور پر منسلک لائبریری ہے۔ HID.dll جو ایک جائز قابل عمل کے ذریعے بھری ہوئی ہے، tabcal.exeسے پھانسی دی گئی C: ProgramDataAdobeARM. DLL کا ٹروجنائزڈ ورژن ہے۔ MZC8051.dllکی طرف سے ایک جائز فائل 8051 سی کمپائلر پلگ ان نوٹ پیڈ++ کے لیے پروجیکٹ۔ اس میں اصل پروجیکٹ کی تمام برآمدات، بلکہ مائیکروسافٹ کی جائز Hid User Library سے ضروری برآمدات بھی شامل ہیں، تاکہ سائیڈ لوڈنگ tabcal.exe کامیاب ہو جائے گا. برآمد HidD_GetHidGuid اگلے مرحلے کو چھوڑنے کے لیے ذمہ دار بدنیتی پر مبنی کوڈ پر مشتمل ہے اور، جیسا کہ پچھلی زنجیر (ایگزیکیوشن چین 2) کے ڈراپر کے معاملے میں، باقی تمام برآمدات میں مائن سویپر کوڈ ہوتا ہے۔

جیسا کہ پچھلے معاملات میں، ایمبیڈڈ پے لوڈ کو ڈکرپٹ کرنے کے لیے تین لمبے کلیدی الفاظ فراہم کیے جائیں:

- والدین کے عمل کا نام (tabcal.exe),

- اندرونی پیرامیٹر بائنری میں ہارڈ کوڈ (9zCnQP6o78753qg8)، اور

- بیرونی پیرامیٹر (LocalServiceNetwork محدود) - اس بار کمانڈ لائن پیرامیٹر کے طور پر ظاہر نہیں کیا گیا، بلکہ اس کے بجائے ایک فائل کے مواد کے طور پر جو پر واقع ہے۔ %WINDOWS%system32thumbs.db.

ایک بار پھر، کلیدی الفاظ XOR-ed byte byte ہیں اور آؤٹ پٹ ایک 128-bit AES کلید بناتا ہے جسے ڈکرپشن کے لیے استعمال کیا جائے۔ جیسا کہ پچھلے کیس میں، مطلوبہ الفاظ کی لمبائی بالکل 16 بائٹس نہیں ہے، لیکن ڈکرپشن تب بھی کام کرے گی اگر بڑے سائز کے تار کو چھوٹا کیا جائے (مثال کے طور پر، LocalServiceNetw) اور انڈرسائزڈ سٹرنگ کو nulls کے ساتھ بڑھایا جاتا ہے (مثال کے طور پر، to tabcal.exex00x00x00x00x00x00).

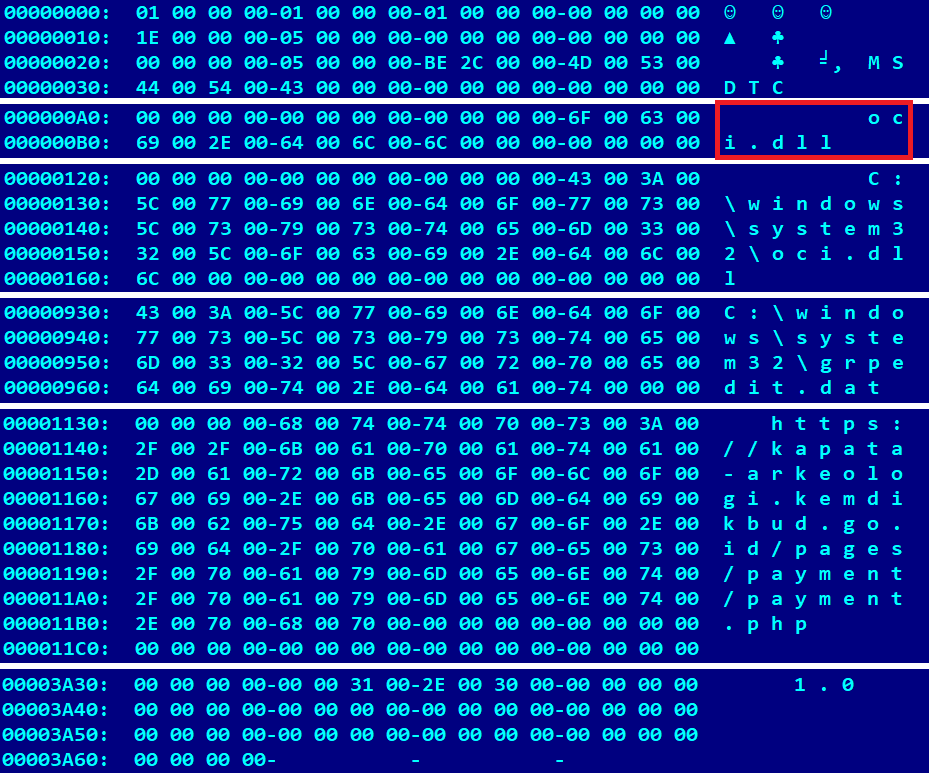

مندرجہ بالا نسخہ کے ذریعہ تیار کردہ قابل عمل شکل 12 سے مکمل ڈراپر ہے اور اس میں اندرونی نام کا وسیلہ ہے۔ AppResolver.dll (VERSIONINFO وسائل میں پایا جاتا ہے)۔ اس میں دو انکرپٹڈ ڈیٹا ارے ہیں: 126 بائٹس میں سے ایک چھوٹا، اور 1,807,464 بائٹس کا ایک بڑا (جس میں تین ذیلی حصے ہوتے ہیں)۔ سب سے پہلے، یہ ہارڈ کوڈ شدہ 6 بٹ کلید کے ساتھ RC256 الگورتھم کا استعمال کرتے ہوئے چھوٹی صف کو ڈیکرپٹ کرتا ہے۔ DA 48 A3 14 8D BF E2 D2 EF 91 12 11 FF 75 59 A3 E1 6E A0 64 B8 78 89 77 A0 37 91 58 5A FF FF 07. آؤٹ پٹ ان راستوں کی نمائندگی کرتا ہے جہاں بڑے بلاب کے پہلے دو ذیلی حصے گرائے جاتے ہیں (یعنی لائٹ لیس کین اور انٹرمیڈیٹ ڈراپر)، اور تاروں کو حاصل کرتا ہے۔ C:windowssystem32oci.dll اور C:windowssystem32grpedit.dat.

اس کے بعد، یہ پہلے کی طرح ایک ہی انکرپشن کلید کا استعمال کرتے ہوئے دوسرے ڈیٹا سرنی - بڑے بلاب کو ڈکرپٹ کرنے کے ساتھ جاری رہتا ہے۔ نتیجہ ایک ڈکرپٹڈ بلاب ہے جس میں تین ذیلی حصے ہیں: ایک DLL کے مطابق grpedit.dat (لائٹ لیس کین)، ایک ڈی ایل ایل کے مطابق oci.dll (انٹرمیڈیٹ ڈراپر)، اور ایک 14,948 بائٹ انکرپٹڈ فائل کو گرا دیا گیا۔ %WINDOWS%System32wlansvc.cpl (ترتیب) جیسا کہ شکل 13 میں دکھایا گیا ہے۔

مزید برآں، مکمل ڈراپر فائل میں سمجھوتہ شدہ نظام کی شناخت کرنے والی کئی خصوصیات کو بھی ذخیرہ کرتا ہے۔ %WINDOWS%System324F59FB87DF2F، جس کا نام بائنری میں ہارڈ کوڈ کیا گیا ہے۔ یہ خصوصیات بنیادی طور پر سے حاصل کی گئی ہیں۔ ComputerHKLMHARDWAREDESCRIPTIONSystemBIOS رجسٹری کا راستہ یہاں ان خصوصیات کی مخصوص قدریں ہیں، بریکٹ میں فراہم کردہ پاور شیل کمانڈ کے ساتھ جو کسی بھی ونڈوز مشین پر متعلقہ قدر ظاہر کرنے کے لیے استعمال کی جا سکتی ہیں:

- SystemBIOSDate (Get-ItemProperty "HKLM:HARDWAREDescriptionSystemBIOS" -نام BIOSReleaseDate | منتخب-آبجیکٹ-پراپرٹی BIOSReleaseDate)

- سسٹم بی آئی او ایس ورژن (Get-CimInstance -ClassName Win32_Bios | منتخب کریں آبجیکٹ - پراپرٹی ورژن)

- سسٹم مینوفیکچرر (Get-CimInstance -ClassName Win32_ComputerSystem | منتخب-آبجیکٹ-پراپرٹی مینوفیکچرر)

- سسٹم پروڈکٹ کا نام (Get-CimInstance -ClassName Win32_ComputerSystemProduct | آبجیکٹ - پراپرٹی کا نام منتخب کریں۔)

- میں شناخت کنندہ ComputerHKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystemMultifunctionAdapterDiskControllerDiskPeripheral

انکرپٹڈ کی ڈکرپشن کے لیے اقدار کا جوڑ ضروری ہے۔ grpedit.dat فائل سسٹم سے۔ VMWare پر ونڈوز 10 کی تصویر چلانے والی ٹیسٹ مشین پر، آؤٹ پٹ ہو سکتا ہے:

11/12/20INTEL - 6040000VMware, Inc.VMware ورچوئل پلیٹ فارم656ba047-20b25a2a-A

۔ oci.dll فائل ایک اور ڈراپنگ لیئر ہے - انٹرمیڈیٹ ڈراپر جو انٹرمیڈیٹ لوڈر کو گراتا ہے، جو کہ پے لوڈ جیسا ہے جیسا کہ پہلے ذکر کیا گیا ہے ڈچ کیس. ایک بار پھر، حملہ آوروں نے ایک اوپن سورس پروجیکٹ کا استعمال کیا۔ چمکتا ٹپ نوٹ پیڈ++ کے لیے پلگ ان، جو اب آن لائن دستیاب نہیں ہے۔ پچھلے معاملات کے برعکس، صرف دو لمبے مطلوبہ الفاظ فراہم کیے جائیں تاکہ ایمبیڈڈ پے لوڈ کو کامیابی سے AES-128 کا استعمال کرتے ہوئے ڈیکرپٹ کیا جا سکے۔

- والدین کے عمل کا نام (msdtc.exe)، اور

- اندرونی پیرامیٹر بائنری میں ہارڈ کوڈ (fb5XPNCr8v83Y85P).

دونوں مطلوبہ الفاظ XOR-ed byte byte بائٹ ہیں (پیرنٹ پروسیس کا نام چھوٹا ہے، یا NULLs کے ساتھ پیڈ کیا گیا ہے، جیسا کہ 16 بائٹس کو بھرنے کے لیے ضروری ہے)۔ ڈکرپشن کی پیداوار انٹرمیڈیٹ لوڈر ہے (LLTMapperAPI.dll)۔ یہ سسٹم کی معلومات کا استعمال کرتا ہے (ویسی ہی جو قدروں میں ذخیرہ شدہ ہے۔ 4F59FB87DF2F) کنفیگریشن فائل کو ڈکرپٹ کرنے کے لیے wlansvc.cpl اور انکرپٹڈ کو تلاش کرنے، ڈکرپٹ کرنے اور لوڈ کرنے کے لیے grpedit.dat، جو LightlessCan ہے، نیا مکمل خصوصیات والا RAT۔

نتیجہ

ہم نے ایک نئے Lazarus حملے کو بیان کیا ہے جس کی ابتدا LinkedIn پر ہوئی تھی جہاں جعلی بھرتی کرنے والوں نے اپنے ممکنہ متاثرین سے رابطہ کیا، جو کارپوریٹ کمپیوٹرز کو ذاتی مقاصد کے لیے استعمال کر رہے تھے۔ اگرچہ اس قسم کے حملوں کے بارے میں عوامی بیداری بہت زیادہ ہونی چاہیے، پھر بھی ان مہمات کی کامیابی کی شرح صفر تک نہیں گری۔

حملے کا سب سے پریشان کن پہلو نئی قسم کا پے لوڈ ہے، لائٹ لیس کین، ایک پیچیدہ اور ممکنہ طور پر ابھرتا ہوا ٹول جو اپنے ڈیزائن اور آپریشن میں اعلیٰ درجے کی نفاست کا مظاہرہ کرتا ہے، جو اپنے پیشرو BlindingCan کے مقابلے میں بدنیتی پر مبنی صلاحیتوں میں نمایاں پیش رفت کی نمائندگی کرتا ہے۔

حملہ آور اب نمایاں طور پر اپنے پسندیدہ ونڈوز کمانڈ لائن پروگراموں پر عملدرآمد کے نشانات کو محدود کر سکتے ہیں جو سمجھوتہ کے بعد کی سرگرمیوں میں بہت زیادہ استعمال ہوتے ہیں۔ اس ہتھکنڈے کے بہت دور رس اثرات ہیں، جو کہ اصل وقت کی نگرانی کے حل اور پوسٹ مارٹم ڈیجیٹل فرانزک ٹولز دونوں کی تاثیر کو متاثر کرتے ہیں۔

WeLiveSecurity پر شائع ہونے والی ہماری تحقیق کے بارے میں کسی بھی استفسار کے لیے، براہ کرم ہم سے رابطہ کریں۔ ਧਮਕੀینٹیل@eset.com.

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز پیش کرتا ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ.

آئی او سیز

فائلوں

|

ان شاء 1 |

فائل کا نام |

کھوج |

Description |

|

C273B244EA7DFF20B1D6B1C7FD97F343201984B3 |

%TEMP%7zOC35416EEQuiz1.exe |

Win64/NukeSped.KT |

ایک ابتدائی ڈراپر "ہیلو ورلڈ" چیلنج کے بھیس میں ہے جو سمجھوتہ کو متحرک کرتا ہے۔ |

|

38736CA46D7FC9B9E5C74D192EEC26F951E45752 |

%TEMP%7zOCB3CC96DQuiz2.exe |

Win64/NukeSped.KT |

"فبونیکی ترتیب" چیلنج کے طور پر بھیس میں ایک ابتدائی ڈراپر جو سمجھوتہ کو متحرک کرتا ہے۔ |

|

C830B895FB934291507E490280164CC4234929F0 |

%ALLUSERSPROFILE%Adobecolorui.dll |

Win64/NukeSped.KV |

ایک VMProtect-ed ڈراپر جو جائز کی طرف سے بھری ہوئی ہے۔ colorcpl.exe. یہ ڈیبگ انفارمیشن سٹرنگ پر مشتمل ہے۔ W:DelopaToolShellCodeLoaderApplibressl-2.6.5. |

|

8CB37FA97E936F45FA8ECD7EB5CFB68545810A22 |

N / A |

Win64/NukeSped.KU |

منی بلائنڈنگ کین بیک ڈور کی طرف سے گرا دیا گیا۔ colorui.dll. |

|

0F33ECE7C32074520FBEA46314D7D5AB9265EC52 |

%ALLUSERSPROFILE%OracleJavamapistub.dll |

Win64/NukeSped.KW |

لائٹ لیس کین کا ایک ڈراپر، جائز کی طرف سے بھری ہوئی ہے۔ fixmapi.exe. |

|

C7C6027ABDCED3093288AB75FAB907C598E0237D |

N / A |

Win64/NukeSped.KW |

ایک لائٹ لیس کین بیک ڈور کی طرف سے گرا دیا گیا۔ mapistub.dll. |

|

C136DD71F45EAEF3206BF5C03412195227D15F38 |

C:ProgramSharedmscoree.dll |

Win64/NukeSped.KT |

نکل لوڈر کا ایک ڈراپر، سائیڈ لوڈڈ PresentationHost.exe. یہ کوئز سے متعلق دونوں نمونوں کے ذریعہ گرا دیا گیا ہے: C273B244EA7DFF20B1D6B1C7FD97F343201984B3 اور 38736CA46D7FC9B9E5C74D192EEC26F951E45752. |

|

E61672B23DBD03FE3B97EE469FA0895ED1F9185D |

N / A |

Win64/NukeSped.KT |

ایک HTTPS ڈاؤنلوڈر جسے ہم نے NickelLoader کا نام دیا ہے، اسے چھوڑ دیا گیا۔ mscore.dll. |

|

E18B9743EC203AB49D3B57FED6DF5A99061F80E0 |

%ALLUSERSPROFILE%AdobeARMHID.dll |

Win64/NukeSped.KX |

جائز کی طرف سے ایک ابتدائی ڈراپر سائیڈ بھری ہوئی ہے۔ tabcal.exe. |

|

10BD3E6BA6A48D3F2E056C4F974D90549AED1B96 |

N / A |

Win64/NukeSped.KT |

مکمل ڈراپر AppResolver.dll گرا دیا HID.dll لائٹ لیس کین کی ترسیل کے پیچیدہ سلسلے میں۔ |

|

3007DDA05CA8C7DE85CD169F3773D43B1A009318 |

%WINDIR%system32grpedit.dat |

Win64/NukeSped.KW |

ایک لائٹ لیس کین بیک ڈور اس کی ترسیل کے پیچیدہ سلسلے میں گرا ہے۔ |

|

247C5F59CFFBAF099203F5BA3680F82A95C51E6E |

%WINDIR%system32oci.dll |

@Trojan.Win64/NukeSped.MI |

انٹرمیڈیٹ ڈراپر لائٹ لیس کین ڈیلیوری کی پیچیدہ زنجیر میں انٹرمیڈیٹ لوڈر کو گرا رہا ہے۔ |

|

EBD3EF268C71A0ED11AE103AA745F1D8A63DDF13 |

N / A |

Win64/NukeSped.KT |

لائٹ لیس کین کا انٹرمیڈیٹ لوڈر۔ |

نیٹ ورک

|

IP |

ڈومین |

ہوسٹنگ فراہم کنندہ |

پہلی بار دیکھا |

تفصیلات دیکھیں |

|

46.105.57[.]169 |

bug.restoroad[.]com |

OVH SAS |

2021-10‑10 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: http://bug.restoroad[.]com/admin/view_status.php |

|

50.192.28[.]29 |

hurricaneepub[.]com |

Comcast Cable Communications, LLC |

2020-01‑06 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: https://hurricanepub[.]com/include/include.php |

|

67.225.140[.]4 |

turnscor[.]com |

Liquid Web, LLC |

2020-01‑03 |

ایک سمجھوتہ شدہ جائز ورڈپریس پر مبنی سائٹ جو C&C سرور کی میزبانی کرتی ہے: https://turnscor[.]com/wp-includes/contacts.php |

|

78.11.12[.]13 |

mantis.quick.net[.]pl |

نیٹیا ایس اے |

2021-03‑22 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: http://mantis.quick.net[.]pl/library/securimage/index.php |

|

89.187.86[.]214 |

www.radiographers[.]org |

کوریکس لمیٹڈ |

2020-10‑23 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: https://www.radiographers[.]org/aboutus/aboutus.php |

|

118.98.221[.]14 |

kapata-arkeologi.kemdikbud.go[.]id |

Pustekkom |

2020-01‑02 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: https://kapata-arkeologi.kemdikbud.go[.]id/pages/payment/payment.php |

|

160.153.33[.]195 |

barsaji.com[.]mx |

GoDaddy.com، LLC |

2020-03‑27 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: http://barsaji.com[.]mx/src/recaptcha/index.php |

|

175.207.13[.]231 |

www.keewoom.co[.]kr |

کوریا ٹیلی کام |

2021-01‑17 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: http://www.keewoom.co[.]kr/prod_img/201409/prod.php |

|

178.251.26[.]65 |

kerstpakketten.horesca-meppel[.]nl |

انٹر ریکس BV |

2020-11‑02 |

ایک سمجھوتہ شدہ جائز ورڈپریس پر مبنی سائٹ جو C&C سرور کی میزبانی کرتی ہے: https://kerstpakketten.horesca-meppel[.]nl/wp-content/plugins/woocommerce/lib.php |

|

185.51.65[.]233 |

kittimasszazs[.]hu |

DoclerNet آپریشنز، ORG-DHK1-RIPE |

2020-02‑22 |

C&C سرور کی میزبانی کرنے والی ایک سمجھوتہ شدہ جائز سائٹ: https://kittimasszazs[.]hu/images/virag.php |

|

199.188.206[.]75 |

nrfm[.]lk |

Namecheap, Inc. |

2021-03‑13 |

ایک سمجھوتہ شدہ جائز ورڈپریس پر مبنی سائٹ جو C&C سرور کی میزبانی کرتی ہے: https://nrfm[.]lk/wp-includes/SimplePie/content.php |

MITER ATT&CK تکنیک

یہ میز استعمال کرتے ہوئے بنایا گیا تھا۔ ورژن 13 MITER ATT&CK فریم ورک کا۔

|

حربہ |

ID |

نام |

Description |

|

دوبارہ ملاقات |

اوپن ویب سائٹس/ڈومینز تلاش کریں: سوشل میڈیا |

Lazarus حملہ آوروں نے LinkedIn کو دلچسپی رکھنے والی کمپنی کے مخصوص ملازمین کی شناخت اور ان سے رابطہ کرنے کے لیے استعمال کیا۔ |

|

|

وسائل کی ترقی |

انفراسٹرکچر حاصل کریں: سرور |

سمجھوتہ کرنے والے سرورز کو Lazarus HTTP(S) کے پچھلے دروازوں اور C&C کے لیے ڈاؤنلوڈر کے ذریعے استعمال کیا گیا۔ |

|

|

اکاؤنٹس قائم کریں: سوشل میڈیا اکاؤنٹس |

Lazarus حملہ آوروں نے Meta سے ایک ہیڈ ہنٹر کی جعلی LinkedIn شناخت بنائی۔ |

||

|

اکاؤنٹس قائم کریں: کلاؤڈ اکاؤنٹس |

Lazarus حملہ آوروں کو ابتدائی ISO تصاویر فراہم کرنے کے لیے تھرڈ پارٹی کلاؤڈ سٹوریج پر ایک اکاؤنٹ بنانا پڑا۔ |

||

|

صلاحیتوں کو تیار کریں: میلویئر |

ممکنہ طور پر حملہ آوروں نے حملے کے اپنی مرضی کے اوزار تیار کیے ہیں۔ کچھ انتہائی مخصوص دانا کی نشوونما کی صلاحیتوں کو ظاہر کرتے ہیں جو پہلے Lazarus ٹولز میں دیکھے گئے تھے۔ |

||

|

اسٹیج کی صلاحیتیں: مالویئر اپ لوڈ کریں۔ |

Lazarus حملہ آوروں نے ابتدائی ISO تصاویر کو کلاؤڈ اسٹوریج پر اپ لوڈ کیا۔ |

||

|

ابتدائی رسائی |

فشنگ: سپیئر فشنگ لنک |

ہدف کو نقصان دہ ISO امیجز کے ساتھ تھرڈ پارٹی ریموٹ اسٹوریج کا لنک موصول ہوا۔ |

|

|

فشنگ: سروس کے ذریعے سپیئر فشنگ |

ہدف سے لنکڈ ان میسجنگ کے ذریعے رابطہ کیا گیا تھا۔ |

||

|

پھانسی |

آبائی API |

miniBlindingCan اور LightlessCan کے کام کرنے کے لیے Windows APIs ضروری ہیں اور رن ٹائم کے وقت متحرک طور پر حل کیے جاتے ہیں۔ |

|

|

طے شدہ ٹاسک/نوکری۔ |

پیرنٹ پروسیس کی بنیاد پر، لائٹ لیس کین کے عمل کی سادہ زنجیر کو متحرک کرنے کے لیے شاید ایک طے شدہ کام بنایا گیا تھا۔ |

||

|

مشترکہ ماڈیولز |

NickelLoader میموری کے اندر ایک صوابدیدی DLL لوڈ اور اس پر عمل درآمد کر سکتا ہے۔ |

||

|

صارف پر عملدرآمد: نقصان دہ فائل |

Lazarus حملہ آوروں کی پھانسی پر انحصار کیا Quiz1.exe اور Quiz2.exe ISO فائلوں سے۔ |

||

|

ونڈوز مینجمنٹ انسٹرومینٹیشن |

لائٹ لیس کین کمانڈز میں سے ایک WMI کے ذریعے ایک نیا عمل تخلیق کرنے کی اجازت دیتا ہے۔ |

||

|

مسلسل |

طے شدہ ٹاسک/نوکری۔ |

پیرنٹ پروسیس کی بنیاد پر، لائٹ لیس کین کے عمل کی سادہ زنجیر کو متحرک کرنے کے لیے ممکنہ طور پر ایک طے شدہ ٹاسک بنایا گیا تھا۔ مزید یہ کہ لائٹ لیس کین کی نقل کر سکتا ہے۔ schtasks کمانڈر |

|

|

دفاعی چوری |

ٹوکن ہیرا پھیری تک رسائی: ٹوکن کے ساتھ عمل تخلیق کریں۔ |

LightlessCan مخصوص ٹوکن کے ذریعے نمائندگی کرنے والے صارف کے حفاظتی تناظر میں ایک نیا عمل تشکیل دے سکتا ہے اور آؤٹ پٹ جمع کر سکتا ہے۔ |

|

|

ڈیبگر چوری |

منی بلائنڈنگ کین کے ڈراپر میں اینٹی ڈیبگ چیک ہے۔ |

||

|

پھانسی کے محافظ |

منی بلائنڈنگ کین ڈراپر میں پیرنٹ پروسیس چیک ہے۔ فائل سسٹم سے انکرپٹڈ لائٹ لیس کین کی ڈکرپشن کے لیے اقدار کا کنکٹنیشن ضروری ہے۔ |

||

|

فائلوں یا معلومات کو ڈیوبفسکیٹ/ڈی کوڈ کریں۔ |

ان میں سے بہت سے لازر ٹولز اور کنفیگریشنز فائل سسٹم پر انکرپٹ کیے گئے ہیں، جیسے کہ لائٹ لیس کین grpedit.dat اور اس کی ترتیب wlansvc.cpl. |

||

|

ہائی جیک ایگزیکیوشن فلو: ڈی ایل ایل سائیڈ لوڈنگ |

لازر ڈراپرز اور لوڈرز میں سے بہت سے اپنی لوڈنگ کے لیے ایک جائز پروگرام استعمال کرتے ہیں۔ |

||

|

مبہم فائلیں یا معلومات: سافٹ ویئر پیکنگ |

Lazarus نے اس حملے میں VMProtect کے ذریعے کئی ایگزیکیوٹیبلز کو مبہم کر دیا، جیسے، colorui.dll |

||

|

مبہم فائلیں یا معلومات: ڈائنامک API ریزولوشن |

LightlessCan اور miniBlinding دونوں ونڈوز APIs کو متحرک طور پر حل کر سکتے ہیں۔ |

||

|

مبہم فائلیں یا معلومات: ایمبیڈڈ پے لوڈز |

تمام بدنیتی پر مبنی زنجیروں کے ڈراپرز میں اضافی اسٹیج کے ساتھ ایمبیڈڈ ڈیٹا کی صف ہوتی ہے۔ |

||

|

دفاع کو خراب کریں: کمانڈ ہسٹری لاگنگ کو خراب کریں۔ |

لائٹ لیس کین کی نئی خصوصیات سب سے زیادہ مفید ونڈوز کمانڈ لائن یوٹیلیٹیز کی نقل کرتی ہیں، تاکہ اصل کنسول یوٹیلیٹیز پر عمل درآمد سے بچ سکیں۔ |

||

|

دفاع کو خراب کریں: سسٹم فائر وال کو غیر فعال یا اس میں ترمیم کریں۔ |

لائٹ لیس کین کی نقل کر سکتا ہے۔ netsh کمانڈ کریں اور فائر وال کے قواعد کے ساتھ تعامل کریں۔ |

||

|

اشارے کو ہٹانا: فائل کو حذف کرنا |

لائٹ لیس کین فائلوں کو محفوظ طریقے سے ڈیلیٹ کرنے کی صلاحیت رکھتا ہے۔ |

||

|

اشارے کو ہٹانا: ٹائم اسٹمپ |

لائٹ لیس کین فائلوں کے ترمیمی ٹائم اسٹیمپ کو تبدیل کر سکتا ہے۔ |

||

|

بالواسطہ کمانڈ پر عمل درآمد |

لائٹ لیس کین اپنی فعالیت کو نافذ کرکے کمانڈ پر عمل درآمد کو نظرانداز کرتا ہے۔ |

||

|

عمل انجکشن |

لائٹ لیس کین اور منی بلائنڈنگ مختلف قسم کے پروسیس انجیکشن استعمال کر سکتے ہیں۔ |

||

|

ورچوئلائزیشن/سینڈ باکس چوری: وقت پر مبنی چوری |

منی بلائنڈنگ کین ڈراپر میں جان بوجھ کر ابتدائی عملدرآمد میں تاخیر ہوتی ہے۔ |

||

|

عکاس کوڈ لوڈ ہو رہا ہے۔ |

زیادہ تر ڈراپرز ریفلیکٹیو ڈی ایل ایل انجیکشن کا استعمال کرتے ہیں۔ |

||

|

ڈسکوری |

فائل اور ڈائرکٹری کی دریافت |

لائٹ لیس کین کسی فائل کو اس کے نام سے تلاش کر سکتا ہے۔ |

|

|

نیٹ ورک شیئر ڈسکوری |

لائٹ لیس کین کی نقل کر سکتا ہے۔ خالص حصہ کمانڈر |

||

|

عمل دریافت |

LightlessCan نام سے عمل کی شناخت کرتا ہے۔ |

||

|

استفسار رجسٹری |

LightlessCan رجسٹری سے مختلف سسٹم کی معلومات کے لیے استفسار کرتا ہے جسے یہ خفیہ کاری کے لیے استعمال کرتا ہے۔ |

||

|

ریموٹ سسٹم کی دریافت |

لائٹ لیس کین کی نقل کر سکتا ہے۔ خالص نقطہ نظر کمانڈر |

||

|

سسٹم نیٹ ورک کنفیگریشن ڈسکوری |

لائٹ لیس کین کی نقل کر سکتا ہے۔ آر پی اور ipconfig حکم دیتا ہے. |

||

|

سسٹم نیٹ ورک کنکشنز کی دریافت |

لائٹ لیس کین کی نقل کر سکتا ہے۔ netstat کمانڈر |

||

|

سسٹم سروس کی دریافت |

لائٹ لیس کین کی نقل کر سکتا ہے۔ sc استفسار اور کاموں کی فہرست حکم دیتا ہے. |

||

|

کمانڈ اور کنٹرول |

ایپلیکیشن لیئر پروٹوکول: ویب پروٹوکول |

NickelLoader، LightlessCan، اور miniBlinding C&C کے لیے HTTP اور HTTPS استعمال کر سکتے ہیں۔ |

|

|

خفیہ کردہ چینل: ہم آہنگ خفیہ نگاری |

لائٹ لیس کین اور منی بلائنڈنگ AES-128 الگورتھم کا استعمال کرتے ہوئے C&C ٹریفک کو انکرپٹ کر سکتے ہیں۔ |

||

|

ڈیٹا انکوڈنگ: معیاری انکوڈنگ |

لائٹ لیس کین اور منی بلائنڈنگ بیس 64 کا استعمال کرتے ہوئے C&C ٹریفک کو انکوڈ کر سکتے ہیں۔ |

||

|

جلاوطنی |

C2 چینل کے اوپر Exfiltration |

لائٹ لیس کین ڈیٹا کو اپنے C&C سرور پر نکال سکتا ہے۔ |

حوالہ جات

ہے [1] مائیکروسافٹ سیکیورٹی تھریٹ انٹیلی جنس، "ZINC ہتھیار بنانے والا اوپن سورس سافٹ ویئر, 29 ستمبر 2022۔ [آن لائن]۔

ہے [2] D. Breitenbacher اور O. Kaspars، "آپریشن ان (ٹیر) سیپشن: سائبر اسپیس کے کراس ہیئرز میں ایرو اسپیس اور ملٹری کمپنیاں," جون 2020۔ [آن لائن]۔

ہے [3] HvS-کنسلٹنگ AG، "لازارس کی طرف سے مبارکباد: سائبر جاسوسی مہم کی اناٹومی۔، 15 دسمبر 2020۔ [آن لائن]۔

ہے [4] مثبت ٹیکنالوجیز ماہر سیکورٹی سینٹر، "لازارس گروپ بھرتی: خطرہ شکاری بمقابلہ ہیڈ ہنٹر"مثبت ٹیکنالوجیز، 27 اپریل 2021۔ [آن لائن]۔

ہے [5] P. Kálnai، "ہالینڈ میں Lazarus کی Amazon پر مبنی مہمات, 30 ستمبر 2022۔ [آن لائن]۔

ہے [6] P. Kálnai، وائرس بلیٹن انٹرنیشنل کانفرنس، لندن، 2022 میں "2023-2023 میں Lazarus مہمات اور پچھلے دروازے"۔

ہے [7] اے مارٹن،سونی پکچرز کی ہیکنگ کا سراغ تھائی ہوٹل سے ملا کیونکہ شمالی کوریا اس میں ملوث ہونے سے انکار کرتا ہے۔, WeLiveSecurity.com، 08 دسمبر 2014۔ [آن لائن]۔

ہے [8] P. Kálnai اور M.-É. M.Leveillé، "لینکس میلویئر Lazarus اور 3CX سپلائی چین اٹیک کے درمیان روابط کو مضبوط کرتا ہے۔"ESET، 20 اپریل 2023۔ [آن لائن]۔

ہے [9] ڈیفنس انٹیلی جنس ایجنسی، شمالی کوریا کی فوجی طاقت: ایک بڑھتا ہوا علاقائی اور عالمی خطرہ، واشنگٹن، ڈی سی: یو ایس گورنمنٹ پبلشنگ آفس، 2021، صفحہ۔ 98.

ہے [10] اقوام متحدہ کے ماہرین کے پینل،اقوام متحدہ کی سلامتی کونسل کی قراردادیں، 1993-2023۔ [آن لائن]۔

ہے [11] ESET ایڈیٹر، "WannaCryptor عرف WannaCry: اہم سوالات کے جواباتWeLiveSecurity.com، 15 مئی 2017۔ [آن لائن]۔

ہے [12] سلامتی کونسل کی کمیٹی،پابندیوں کی کمیٹی (DPRK)، ماہرین کا پینل، رپورٹساقوام متحدہ کی سلامتی کونسل، 2010-2023۔ [آن لائن]۔

ہے [13] ClearSky ریسرچ ٹیم، "آپریشن 'ڈریم جاب' وسیع پیمانے پر شمالی کوریا کی جاسوسی مہم, "13 اگست 2020۔ [آن لائن]۔

ہے [14] ESET ریسرچ، "دھمکی کی رپورٹ T1 2022"ESET، جون 2022۔ [آن لائن]۔

ہے [15] ڈی سٹیپلز،ایک بہتر عکاس ڈی ایل ایل انجیکشن تکنیک, 30 جنوری 2015۔ [آن لائن]۔

ہے [16] J. Maclachlan, M. Potaczek, N. Isakovic, M. Williams and Y. Gupta, "یہ پٹی کا وقت ہے! DPRK ملازمت کے مواقع واٹس ایپ کے ذریعے فشنگمینڈینٹ، 14 ستمبر 2022۔ [آن لائن]۔

ہے [17] ایس ٹومونگا،ونڈوز کمانڈز کا حملہ آوروں کے ذریعہ غلط استعمال کیا گیا۔"JPCERT/CC، 26 جنوری 2016۔ [آن لائن]۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- پلیٹو ہیلتھ۔ بائیوٹیک اینڈ کلینیکل ٹرائلز انٹیلی جنس۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/en/eset-research/lazarus-luring-employees-trojanized-coding-challenges-case-spanish-aerospace-company/

- : ہے

- : ہے

- : نہیں

- :کہاں

- ][p

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15٪

- 16

- 17

- 179

- 20

- 2011

- 2014

- 2015

- 2016

- 2017

- 2020

- 2021

- 2022

- 2023

- 225

- 26٪

- 27

- 29

- 30

- 51

- 66

- 7

- 75

- 77

- 8

- 80

- 9

- 91

- 98

- a

- کی صلاحیت

- قابلیت

- ہمارے بارے میں

- اوپر

- تک رسائی حاصل

- کے مطابق

- اکاؤنٹ

- اکاؤنٹس

- اداکاری

- عمل

- فعال

- سرگرمیوں

- سرگرمی

- اصل

- ایڈیشنل

- اس کے علاوہ

- پتہ

- اعلی درجے کی

- ترقی

- فائدہ

- ایرواسپیس

- یئایس

- کے بعد

- AG

- پھر

- کے خلاف

- ایجنسی

- ارف

- یلگورتم

- منسلک

- تمام

- کی اجازت دیتا ہے

- ساتھ

- پہلے ہی

- بھی

- کے درمیان

- an

- تجزیہ

- تجزیے

- تجزیہ کیا

- تجزیہ

- اناٹومی

- اور

- ایک اور

- کوئی بھی

- اے پی آئی

- APIs

- ظاہر ہوتا ہے

- درخواست

- ایپلی کیشنز

- نقطہ نظر

- اپریل

- اے پی ٹی

- عربی

- محفوظ شدہ دستاویزات

- کیا

- لڑی

- AS

- سے پوچھ

- پہلو

- At

- ماحول

- حملہ

- حملے

- کوششیں

- توجہ

- اپنی طرف متوجہ

- اگست

- خود کار طریقے سے

- دستیاب

- سے اجتناب

- کے بارے میں شعور

- پچھلے دروازے

- گھر کے دروازے

- کی بنیاد پر

- بنیادی

- BE

- کیونکہ

- رہا

- اس سے پہلے

- شروع

- رویے

- پیچھے

- کیا جا رہا ہے

- بیلجئیم

- یقین ہے کہ

- کے درمیان

- بٹ

- بلاک

- جسم

- دونوں

- لایا

- بفر

- تعمیر

- بلیٹن

- لیکن

- by

- C ++

- کیبل

- فون

- مہم

- مہمات

- کر سکتے ہیں

- صلاحیتوں

- صلاحیتیں

- کیس

- مقدمات

- سینٹر

- سرٹیفکیٹ

- چین

- زنجیروں

- چیلنج

- چیلنجوں

- چیلنج

- چینل

- کردار

- خصوصیات

- چیک کریں

- چیک

- انتخاب

- کا انتخاب کیا

- منتخب کیا

- کا دعوی

- واضح طور پر

- کلائنٹ

- بادل

- بادل سٹوریج

- کوڈ

- کوڈنگ

- سکے

- سنبھالا

- جمع

- کالم

- COM

- شروع ہو رہا ہے

- کمیٹی

- مواصلات

- کموینیکیشن

- کمپنیاں

- کمپنی کے

- کمپنی کی

- موازنہ

- مقابلے میں

- موازنہ

- مکمل

- مکمل

- مکمل طور پر

- مکمل کرنا

- پیچیدہ

- پیچیدگی

- اجزاء

- سمجھوتہ

- سمجھوتہ کیا

- کمپیوٹر

- کمپیوٹر

- منعقد

- کانفرنس

- آپکا اعتماد

- رازداری

- ترتیب

- رابطہ قائم کریں

- کنکشن

- پر مشتمل ہے

- کنسول

- رابطہ کریں

- پر مشتمل ہے

- پر مشتمل ہے

- پر مشتمل ہے

- مواد

- سیاق و سباق

- جاری ہے

- بات چیت

- یقین

- تعاون

- کور

- کارپوریٹ

- اسی کے مطابق

- اخراجات

- کونسل

- کاؤنٹر پارٹ

- ملک

- تخلیق

- بنائی

- مخلوق

- اہم

- تنقیدی انفراسٹرکچر

- crosshairs

- موجودہ

- اپنی مرضی کے

- سائبرٹیکس

- سائبر کریمنل

- سائبر سیکیورٹی

- ڈی سی

- اعداد و شمار

- دسمبر

- خرابی

- دفاع

- وضاحت

- ضرور

- تاخیر

- نجات

- ڈیلیور

- ترسیل

- فراہم کرتا ہے

- ترسیل

- تعیناتی

- تعینات

- تعینات

- تعیناتی

- بیان

- بیان کیا

- ڈیزائن

- ڈیزائن

- مطلوبہ

- تفصیلات

- کھوج

- اس بات کا تعین

- ترقی یافتہ

- ڈیولپر

- ڈویلپرز

- ترقی

- آلہ

- دن

- اختلافات

- مختلف

- ڈیجیٹل

- براہ راست

- دکھائیں

- دکھاتا ہے

- مختلف

- ممتاز

- تنوع

- do

- نہیں کرتا

- نیچے

- DPRK

- ڈرائنگ

- گرا دیا

- چھوڑنا

- قطرے

- کے دوران

- ڈچ

- متحرک

- متحرک طور پر

- e

- ہر ایک

- اس سے قبل

- ایڈیٹر

- مؤثر طریقے

- تاثیر

- کوشش

- یا تو

- عنصر

- ایمبیڈڈ

- ملازمین

- روزگار

- کو فعال کرنا

- حوصلہ افزائی

- خفیہ کردہ

- خفیہ کاری

- آخر

- انجینئر

- بڑھاتا ہے

- کو یقینی بنانے کے

- داخل ہوا

- تفریح

- ماحولیات

- ماحول

- ای ایس ای ٹی ریسرچ

- جاسوسی

- ضروری

- قائم

- وغیرہ

- چوری

- بھی

- واقعات

- تیار ہوتا ہے

- بالکل

- مثال کے طور پر

- اس کے علاوہ

- عملدرآمد

- پھانسی

- پھانسی

- پھانسی

- پھانسی

- نمائش

- نمائش

- موجودہ

- باہر نکلیں

- ماہر

- ماہرین

- برآمد

- برآمدات

- نمائش

- اظہار

- بیرونی

- فیس بک

- سامنا

- عوامل

- جعلی

- دور رس

- پسندیدہ

- نمایاں کریں

- خصوصیات

- فیبوناکی

- اعداد و شمار

- فائل

- فائلوں

- بھرنے

- فائنل

- مالی

- نتائج

- فائروال

- پہلا

- پہلی بار

- پانچ

- فلیگ شپ

- بہاؤ

- پیچھے پیچھے

- کے بعد

- مندرجہ ذیل ہے

- کے لئے

- فرانزک

- فارم

- رسمی طور پر

- فارم

- ملا

- چار

- چوتھے نمبر پر

- فریم ورک

- سے

- سامنے

- مکمل

- تقریب

- افعال

- فعالیت

- مزید

- مزید ترقی

- حاصل کرنا

- حاصل کی

- حاصل

- گلوبل

- مقصد

- اہداف

- حکومت

- گروپ

- گروپ کا

- بڑھتے ہوئے

- گپتا

- ہیکنگ

- تھا

- ہینڈل

- ہے

- ہونے

- سر

- بھاری

- یہاں

- پوشیدہ

- ہائی

- ہائی پروفائل

- روشنی ڈالی گئی

- اجاگر کرنا۔

- انتہائی

- رکاوٹ

- معاوضے

- تاریخ

- میزبان

- میزبانی کی

- ہوسٹنگ

- ہوٹل

- تاہم

- HTML

- HTTP

- HTTPS

- i

- ID

- خیال

- ایک جیسے

- کی نشاندہی

- شناخت

- شناخت

- کی نشاندہی

- شناختی

- if

- تصویر

- تصاویر

- فوری طور پر

- فوری طور پر

- اثر انداز کرنا

- نفاذ

- عملدرآمد

- پر عمل درآمد

- اثرات

- اہم

- بہتر

- in

- غیر فعال

- مائل

- اضافہ

- انڈیکس شدہ

- اشارہ کرتا ہے

- معلومات

- انفراسٹرکچر

- ابتدائی

- ان پٹ

- انکوائری

- پریرتا

- متاثر

- تنصیب

- انسٹال کرنا

- مثال کے طور پر

- کے بجائے

- سالمیت

- انٹیلی جنس

- ارادہ

- جان بوجھ کر

- بات چیت

- INTERCONTINENTAL

- دلچسپی

- دلچسپ

- اندرونی

- بین الاقوامی سطح پر

- میں

- متعارف

- ملوث

- شامل

- IP

- IP ایڈریس

- ISO

- جاری

- IT

- میں

- خود

- جنوری

- ایوب

- جون

- صرف

- کلیدی

- مطلوبہ الفاظ

- جانا جاتا ہے

- کوریا

- کوریا کی

- کوریا

- نہیں

- زبان

- بڑے

- سب سے بڑا

- آخری

- آخری سال

- بعد

- شروع

- پرت

- لاجر

- لازر گروپ

- کم سے کم

- قیادت

- جائز

- لمبائی

- خط

- سطح

- سطح

- لیورڈڈ

- لیورنگنگ

- لائبریریوں

- لائبریری

- کی طرح

- امکان

- LIMIT

- لمیٹڈ

- لائن

- LINK

- منسلک

- لنکڈ

- لنکس

- لینکس

- لسٹ

- فہرست

- تھوڑا

- لوڈ

- بارک

- لوڈ کر رہا ہے

- بوجھ

- واقع ہے

- منطق

- لاگ ان

- لندن

- لانگ

- طویل مدتی

- اب

- مشین

- مشینیں

- MacOS کے

- بنا

- ماجک

- مین

- دیکھ بھال

- اہم

- بنانا

- میلویئر

- انتظام

- ہیرا پھیری

- دستی طور پر

- بہت سے

- مارٹن

- ماس

- زیادہ سے زیادہ

- مئی..

- میکانزم

- نظام

- میڈیا

- یاد داشت

- ذکر کیا

- پیغام

- پیغام رسانی

- میٹا

- طریقہ

- مائیکروسافٹ

- فوجی

- میزائل

- نظر ثانی کرنے

- قیمت

- نگرانی

- نظر رکھتا ہے

- زیادہ

- اس کے علاوہ

- سب سے زیادہ

- زیادہ تر

- ایک سے زیادہ

- ضروری

- نام

- نامزد

- وضاحتی

- متحدہ

- مقامی

- ضروری

- ضروریات

- خالص

- نیدرلینڈ

- نیٹ ورک

- نیٹ ورکنگ

- نئی

- اگلے

- نکل

- نہیں

- شمالی

- شمالی کوریا

- قابل ذکر

- خاص طور پر

- نوٹ پیڈ + +

- اب

- جوہری

- تعداد

- تعداد

- مقصد

- حاصل کی

- اکتوبر

- of

- پیش کرتے ہیں

- تجویز

- دفتر

- اکثر

- on

- ایک

- والوں

- آن لائن

- صرف

- پر

- کھول

- اوپن سورس

- کھولنے

- آپریشن

- آپریشنز

- آپریٹرز

- مواقع

- اختیار

- or

- حکم

- اصل

- پیدا ہوا

- دیگر

- ہمارے

- پھیلنے

- پیداوار

- باہر

- پر

- خود

- صفحہ

- پینل

- پیرامیٹر

- حصہ

- خاص طور پر

- خاص طور پر

- حصے

- منظور

- راستہ

- کارکردگی کا مظاہرہ

- مسلسل

- ذاتی

- مرحلہ

- فشنگ

- تصاویر

- ستون

- پلیٹ فارم

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مہربانی کرکے

- رابطہ بحال کرو

- پلگ ان

- علاوہ

- پوائنٹس

- غریب

- حصہ

- مثبت

- ممکنہ طور پر

- ممکنہ

- طاقت

- پاورشیل

- پیشگی

- حال (-)

- تحفہ

- کی روک تھام

- کی روک تھام

- پچھلا

- پہلے

- بنیادی طور پر

- پرنٹس

- نجی

- شاید

- عمل

- عمل

- پروسیسنگ

- تیار

- مصنوعات

- پیشہ ورانہ

- پیشہ ور ماہرین

- پروگرام

- پروگرامنگ

- پروگرام

- منصوبے

- ملکیت

- حفاظتی

- پروٹوکول

- پروٹوکول

- ثابت کریں

- فراہم

- فراہم

- عوامی

- عوامی طور پر

- شائع

- شائع کرتا ہے

- پبلشنگ

- مقصد

- مقاصد

- حصول

- ڈال

- ازگر

- سوالات

- سوالات

- فوری

- رینج

- چوہا

- قیمتیں

- بلکہ

- اصل وقت

- موصول

- ہدایت

- لاپرواہی سے

- تسلیم شدہ

- پہچانتا ہے

- بھرتی

- کم

- ریگ

- علاقائی

- رجسٹری

- متعلقہ

- تعلقات

- تعلقات

- باقی

- یاد تازہ

- ریموٹ

- دور دراز تک رسائی

- ہٹانے

- رپورٹ

- اطلاع دی

- رپورٹیں

- نمائندگی

- نمائندگی

- کی نمائندگی کرتا ہے

- درخواست

- ضرورت

- تحقیق

- محقق

- محققین

- حل کیا

- وسائل

- ذمہ دار

- نتیجہ

- نتیجے

- انکشاف

- پتہ چلتا

- ریورس

- جڑ

- قوانین

- چل رہا ہے

- s

- اسی

- SC

- منظرنامے

- شیڈول کے مطابق

- اسکرپٹ

- دوسری

- سیکشن

- محفوظ طریقے سے

- سیکورٹی

- دیکھنا

- لگتا ہے

- لگتا ہے

- دیکھا

- بھیجنا

- حساس

- بھیجا

- ستمبر

- تسلسل

- سیریز

- سرور

- سرورز

- کام کرتا ہے

- سروس

- مقرر

- کئی

- سیکنڈ اور

- مشترکہ

- منتقل

- ہونا چاہئے

- دکھائیں

- دکھایا گیا

- شوز

- دستخط

- اہم

- نمایاں طور پر

- اسی طرح

- سادہ

- آسان

- بعد

- ایک

- سائٹ

- سائٹس

- سائز

- سو

- چھوٹے

- چھوٹے

- So

- سماجی

- سوشل میڈیا

- سوشل نیٹ ورکنگ

- سافٹ ویئر کی

- حل

- کچھ

- بہتر

- نفسیات

- ماخذ

- ماخذ کوڈ

- ھٹا

- جنوبی

- خلا

- سپین

- ہسپانوی

- مخصوص

- خاص طور پر

- مخصوص

- خرچ

- اسٹیج

- مراحل

- معیار

- شروع

- شروع ہوتا ہے

- حالت

- مرحلہ

- مراحل

- ابھی تک

- ذخیرہ

- ذخیرہ

- پردہ

- حکمت عملی

- حکمت عملیوں

- مضبوط کرتا ہے

- سلک

- مضبوط

- سختی

- ساخت

- کامیاب ہوں

- کامیابی

- کامیاب

- کامیابی کے ساتھ

- اس طرح

- پتہ چلتا ہے

- خلاصہ

- فراہمی

- فراہمی کا سلسلہ

- حمایت

- کی حمایت کرتا ہے

- اس بات کا یقین

- کے نظام

- سسٹمز

- T1

- ٹیبل

- ہدف

- ھدف بنائے گئے

- ھدف بندی

- اہداف

- ٹاسک

- ٹیم

- ٹیکنیکل

- تکنیک

- ٹیکنالوجی

- ٹیکنالوجی

- اصطلاح

- شرائط

- ٹیسٹ

- متن

- تھائی

- سے

- شکریہ

- کہ

- ۔

- ہالینڈ

- ان

- ان

- تو

- وہاں.

- یہ

- وہ

- تھرڈ

- تیسری پارٹی

- اس

- ان

- اگرچہ؟

- ہزاروں

- خطرہ

- دھمکی کی رپورٹ

- تین

- وقت

- عنوان

- کرنے کے لئے

- مل کر

- ٹوکن

- کے آلے

- ٹول کٹ

- اوزار

- ٹریکنگ

- ٹریفک

- ٹرگر

- متحرک

- ٹروجن

- بھروسہ رکھو

- دو

- قسم

- اقسام

- عام طور پر

- ہمیں

- امریکی حکومت

- UN

- غیر مجاز

- بے نقاب

- کے تحت

- بنیادی

- سمجھ

- بدقسمتی سے

- متحدہ

- متحدہ ممالک

- برعکس

- اپ ڈیٹ کریں

- اپ لوڈ کردہ

- us

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- رکن کا

- استعمال

- کا استعمال کرتے ہوئے

- عام طور پر

- افادیت

- استعمال کرتا ہے

- قیمت

- اقدار

- مختلف

- مختلف

- مختلف

- ورژن

- بہت

- کی طرف سے

- وکٹم

- متاثرین

- مجازی

- وائرس

- دورہ

- vmware

- vs

- تھا

- واشنگٹن

- we

- ہتھیار

- ویب

- ویب سائٹ

- اچھا ہے

- تھے

- کیا

- WhatsApp کے

- جب

- چاہے

- جس

- ڈبلیو

- کس کی

- وسیع

- وسیع رینج

- وسیع پیمانے پر

- چوڑائی

- وکیپیڈیا

- گے

- ولیمز

- کھڑکیاں

- شراب

- ساتھ

- کے اندر

- بغیر

- کام

- دنیا

- فکر مند

- سال

- جی ہاں

- ابھی

- پیداوار

- زیفیرنیٹ

- صفر