اگر آپ خاموشی سے ہوتے پیچھا کرتے ہوئے 2021 سے ایک ملکیتی پولیس ریڈیو سسٹم میں خفیہ کیڑے، لیکن آپ کو اپنی تحقیق کو عام کرنے کے لیے 2023 کے دوسرے نصف تک انتظار کرنا پڑے گا، آپ اس انکشاف سے کیسے نمٹیں گے؟

آپ شاید وہی کریں گے جو بوتیک ڈچ سائبر سیکیورٹی کنسلٹنسی کے محققین کرتے ہیں۔ آدھی رات کو بلیو کیا: امریکہ، جرمنی اور ڈنمارک (بلیک ہیٹ، یوزینکس، ڈی ای ایف CON، سی سی سی اور آئی ایس سی) میں کانفرنس کی نمائش کے عالمی دورے کو ترتیب دیں، اور اپنے نتائج کو BWAIN میں تبدیل کریں۔

لفظ BWAIN، اگر آپ نے اسے پہلے نہیں دیکھا ہے، تو ہمارا اپنا ہی مزاحیہ مخفف ہے جس کے لیے مختصر ہے ایک متاثر کن نام کے ساتھ بگ، عام طور پر اس کے اپنے لوگو، PR دوستانہ ویب سائٹ اور حسب ضرورت ڈومین نام کے ساتھ۔

(ایک بدنام زمانہ BWAIN، جس کا نام ایک مشہور موسیقی کے آلے کے نام پر رکھا گیا ہے، Orpheus's Lyreیہاں تک کہ ایک تھیم کی دھن بھی تھی، حالانکہ یوکول پر چلائی جاتی تھی۔)

TETRA: BURST کا تعارف

اس تحقیق کو ڈب کیا جاتا ہے۔ ٹیٹرا: پھٹنا، حرف "A" کے ساتھ ایک ٹوٹے ہوئے ریڈیو ٹرانسمیشن مستول کی طرح نظر آتا ہے۔

TETRA، اگر آپ نے کبھی نہیں کیا۔ اس سے پہلے سنا ہے، کے لئے مختصر ہے۔ ٹیریسٹریل ٹرنکڈ ریڈیو، اصل میں ٹرانس یورپی ٹرنکڈ ریڈیو، اور قانون نافذ کرنے والے اداروں، ہنگامی خدمات اور کچھ تجارتی تنظیموں کے ذریعہ (کم از کم شمالی امریکہ سے باہر) بڑے پیمانے پر استعمال کیا جاتا ہے۔

TETRA اس سے پہلے بھی ننگی سیکیورٹی پر نمایاں ہو چکا ہے، جب سلووینیائی طالب علم نے ایک مجرمانہ سزا اپنے ہی ملک میں TETRA نیٹ ورک کو ہیک کرنے کے بعد یہ فیصلہ کرنے کے بعد کہ اس کی کمزوری کی رپورٹس کو کافی سنجیدگی سے نہیں لیا گیا تھا:

ٹرنکڈ ریڈیو کو کم بیس اسٹیشنوں کی ضرورت ہوتی ہے اور اس کی موبائل فون نیٹ ورکس سے لمبی رینج ہوتی ہے، جو دور دراز کے علاقوں میں مدد کرتا ہے، اور یہ پوائنٹ ٹو پوائنٹ اور براڈکاسٹ کمیونیکیشن دونوں کو سپورٹ کرتا ہے، جو قانون نافذ کرنے والے اداروں یا بچاؤ کی کوششوں کو مربوط کرتے وقت مطلوب ہے۔

TETRA نظام کو، درحقیقت، 1995 میں معیاری بنایا گیا تھا، جب خفیہ نگاری کی دنیا بہت مختلف تھی۔

اس وقت، خفیہ نگاری کے ٹولز بشمول DES اور RC4 سائفرز، اور MD5 میسج ڈائجسٹ الگورتھم، اب بھی بڑے پیمانے پر استعمال میں تھے، حالانکہ ان سب کو اب خطرناک حد تک غیر محفوظ سمجھا جاتا ہے۔

DES کو 2000 کی دہائی کے آغاز میں ختم کر دیا گیا تھا کیونکہ یہ صرف 56 بٹس لمبی انکرپشن کیز استعمال کرتا ہے۔

جدید کمپیوٹرز کافی تیز اور سستے ہیں کہ طے شدہ کرپٹو کریکر ہر ممکن حد تک آسانی سے آزما سکتے ہیں۔56 مختلف چابیاں (جسے کہا جاتا ہے a وحشیانہ طاقت کا حملہ, واضح وجوہات کی بناء پر) روکے گئے پیغامات کے خلاف۔

RC4، جس کے بارے میں سمجھا جاتا ہے کہ ان پٹ ڈیٹا کو قابل شناخت نمونوں کے ساتھ تبدیل کرنا ہے (یہاں تک کہ ایک ہی کردار کی ایک ٹیکسٹ سٹرنگ بھی بار بار دہرائی جاتی ہے) بے ترتیب ڈیجیٹل کٹے ہوئے گوبھی میں، نمایاں خامیاں پائی گئیں۔

یہ کارکردگی کے ذریعہ سادہ متن کے ان پٹ کو چمکانے کے لئے استعمال کیا جاسکتا ہے۔ شماریاتی تجزیہ سائفر ٹیکسٹ آؤٹ پٹ کا۔

MD5، جس کے بارے میں سمجھا جاتا ہے کہ وہ ایک چھدم 16 بائٹ تیار کرے گا۔ پیغام ہضم کسی بھی ان پٹ فائل سے، اس طرح کسی بھی سائز کی فائلوں کے لیے ناقابل فراموش فنگر پرنٹس بنانا، بھی ناقص نکلا۔

حملہ آور آسانی سے الگورتھم کو دو مختلف فائلوں کے لیے ایک ہی فنگر پرنٹ نکالنے کے لیے دھوکہ دے سکتے ہیں، چھیڑ چھاڑ کا پتہ لگانے والے آلے کے طور پر اس کی قدر کو ختم کر سکتے ہیں۔

انفرادی آن لائن لین دین کے لیے اینڈ ٹو اینڈ انکرپشن، جسے اب ہم ویب پر منظور شدہ HTTP (HTTPS، TLS پر مبنی، مختصر کے لیے) کی بدولت قبول کرتے ہیں۔ نقل و حمل کی پرت سیکورٹی)، 1995 میں دونوں نئے اور غیر معمولی تھے۔

لین دین پر مبنی تحفظ بالکل نئے-وقت-وقت نیٹ ورک لیول پروٹوکول پر انحصار کرتا ہے جسے SSL (محفوظ ساکٹ پرت)، اب کافی حد تک غیر محفوظ سمجھا جاتا ہے کہ آپ اسے آن لائن کہیں بھی استعمال میں تلاش کرنے کے لیے جدوجہد کریں گے۔

1995 کی طرح پارٹی

DES، RC4، MD5، SSL اور دوستوں کے برعکس، TETRA کا 1995-era encryption آج تک وسیع پیمانے پر استعمال میں ہے، لیکن بظاہر دو اہم وجوہات کی بنا پر اس پر زیادہ تحقیق کی توجہ نہیں ملی ہے۔

سب سے پہلے، اگرچہ یہ دنیا بھر میں استعمال ہوتی ہے، یہ کوئی روزمرہ کی خدمت نہیں ہے جو ہماری تمام زندگیوں میں اس طرح سے ظاہر ہوتی ہے جس طرح موبائل ٹیلی فون اور ویب کامرس کرتے ہیں۔

دوم، بنیادی انکرپشن الگورتھم ملکیتی ہیں، سخت غیر افشاء کرنے والے معاہدوں (NDAs) کے تحت تجارتی رازوں کے طور پر محفوظ ہیں، اس لیے اس میں عوامی ریاضیاتی جانچ کی سطح بغیر پیٹنٹ شدہ، اوپن سورس انکرپشن الگورتھم کی طرح نہیں ہے۔

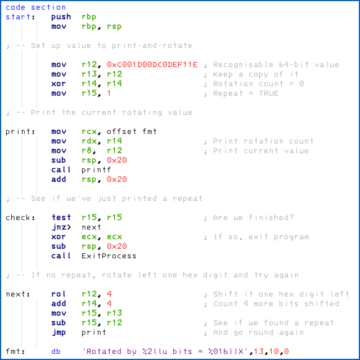

اس کے برعکس، کرپٹو سسٹم جیسے AES (جس نے DES کی جگہ لے لی)، SHA-256 (جس نے MD5 کی جگہ لے لی)، ChaCha20 (جس نے RC4 کی جگہ لے لی)، اور TLS کے مختلف تکرار (جس نے SSL کی جگہ لے لی) سب کا تجزیہ کیا گیا، الگ کیا گیا، بحث کی گئی، ہیک کیا گیا، جس کے نام سے تجارت میں جانا جاتا ہے اس کے بعد برسوں تک عوام میں حملہ اور تنقید کی گئی۔ کرکھوف کا اصول.

آگسٹ کرکخوف ایک ڈچ نژاد ماہر لسانیات تھے جو پیرس میں جرمن زبان کے پروفیسر کے طور پر ختم ہوئے۔

اس نے 1880 کی دہائی میں سیمینل پیپرز کا ایک جوڑا اس عنوان سے شائع کیا۔ فوجی خفیہ نگاری، جس میں اس نے تجویز پیش کی کہ کسی بھی خفیہ نگاری کے نظام کو اس پر انحصار نہیں کرنا چاہئے جسے ہم اب کہتے ہیں۔ غیر واضح کے ذریعے سیکیورٹی.

سیدھے الفاظ میں، اگر آپ کو الگورتھم کو خفیہ رکھنے کی ضرورت ہے، نیز ہر پیغام کے لیے ڈکرپشن کلید، تو آپ گہری پریشانی میں ہیں۔

آپ کے دشمن بالآخر، اور لامحالہ، اس الگورتھم کو پکڑ لیں گے…

…اور، ڈکرپشن کیز کے برعکس، جنہیں اپنی مرضی سے تبدیل کیا جا سکتا ہے، آپ الگورتھم کے ساتھ پھنس گئے ہیں جو ان کیز کو استعمال کرتا ہے۔

NDAs کو تجارت کے لیے استعمال کریں، کرپٹو کے لیے نہیں۔

تجارتی NDAs خفیہ راز رکھنے کے لیے خاص طور پر بے مقصد ہوتے ہیں، خاص طور پر کامیاب پروڈکٹس کے لیے جو NDA کے تحت مزید شراکت داروں کے ساتھ سائن اپ ہوتے ہیں۔

یہاں چار واضح مسائل ہیں، یعنی:

- زیادہ سے زیادہ لوگوں کو باضابطہ طور پر استحصالی کیڑے معلوم کرنے کا موقع ملتا ہے، جسے وہ کبھی ظاہر نہیں کریں گے اگر وہ اپنے این ڈی اے کی روح پر قائم رہیں۔

- زیادہ سے زیادہ دکانداروں کو ویسے بھی الگورتھم لیک کرنے کا موقع ملتا ہے، اگر ان میں سے کوئی بھی اپنے این ڈی اے کی خلاف ورزی کرتا ہے، چاہے حادثاتی طور پر یا ڈیزائن سے۔ جیسا کہ بینجمن فرینکلن، امریکہ کے سب سے مشہور اور معروف سائنسدانوں میں سے ایک نے کہا تھا، "تین لوگ راز رکھ سکتے ہیں، اگر ان میں سے دو مر چکے ہوں۔".

- جلد یا بدیر، کوئی قانونی طور پر الگورتھم کو بغیر پابند NDA کے دیکھے گا۔ اس کے بعد وہ شخص این ڈی اے کے خط کو توڑے بغیر، اور اس کی روح کو پامال کیے بغیر اس کا انکشاف کرنے کے لیے آزاد ہے اگر وہ کرخوف کے اصول سے اتفاق کرتے ہیں۔

- کوئی بھی شخص جو NDA کے تحت نہیں ہے بالآخر مشاہدے کے ذریعہ الگورتھم کا پتہ لگائے گا۔ مضحکہ خیز بات یہ ہے کہ اگر یہ صحیح لفظ ہے تو، کرپٹوگرافک ریورس انجینئرز اس بات کا یقین کر سکتے ہیں کہ ان کا تجزیہ ان کے مبینہ عمل درآمد کے رویے کا اصل چیز سے موازنہ کر کے درست ہے۔ یہاں تک کہ چھوٹی چھوٹی متضادات کے نتیجے میں بے حد مختلف کرپٹوگرافک آؤٹ پٹ نکلنے کا امکان ہے، اگر الگورتھم اپنے ان پٹ کو کافی حد تک چھلکے انداز میں مکس کرتا ہے، مائنس کرتا ہے، ٹکڑے ٹکڑے کرتا ہے، پھیلاتا ہے اور اسکرامبل کرتا ہے۔

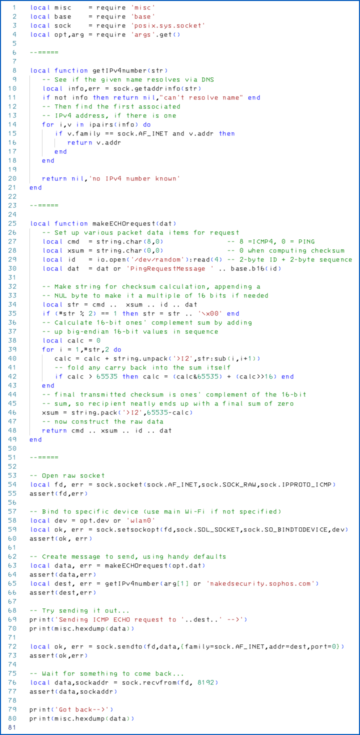

اس کہانی میں ڈچ محققین نے آخری طریقہ اختیار کیا، قانونی طور پر مطابقت پذیر TETRA آلات کا ایک گروپ حاصل کیا اور یہ معلوم کیا کہ انہوں نے NDA کے زیر احاطہ کسی بھی معلومات کا استعمال کیے بغیر کیسے کام کیا۔

بظاہر، انہوں نے پانچ کمزوریاں دریافت کیں جو CVE نمبرز کے ساتھ ختم ہوئیں، جو کہ 2022 سے شروع ہوئی ہیں کیونکہ مسائل کو حل کرنے کے بارے میں TETRA وینڈرز کے ساتھ رابطہ کرنے میں شامل وقت کی وجہ سے: CVE-2022-24400 کرنے کے لئے CVE-2022-24404 شامل ہے.

ظاہر ہے، اب وہ اپنے پہلے عوامی مقالے کے ساتھ، زیادہ سے زیادہ PR اثر کے لیے مکمل تفصیلات حاصل کر رہے ہیں۔ شیڈول کے مطابق لاس ویگاس، USA میں بلیک ہیٹ 2023 کانفرنس میں 08-09-2023 کے لیے۔

کیا کیا جائے؟

محققین کی طرف سے فراہم کردہ پیشگی معلومات ہمیں فوری طور پر تین خفیہ نگاری کے اصولوں پر عمل کرنے کی یاد دلانے کے لیے کافی ہیں:

- Kerckhoff کے اصول کی خلاف ورزی نہ کریں۔ اگر آپ اپنی دانشورانہ املاک کی حفاظت کرنا چاہتے ہیں یا اپنی لائسنسنگ فیس کو زیادہ سے زیادہ کرنے کی کوشش کرنا چاہتے ہیں تو NDAs یا دیگر قانونی آلات استعمال کریں۔ لیکن کرپٹوگرافک سیکورٹی کو بہتر بنانے کی امید میں کبھی بھی "تجارتی رازداری" کا استعمال نہ کریں۔ بھروسہ مند الگورتھم پر قائم رہیں جو پہلے ہی سنگین عوامی جانچ سے بچ گئے ہیں۔

- اس ڈیٹا پر بھروسہ نہ کریں جس کی آپ تصدیق نہیں کر سکتے۔ CVE-2022-24401 اس بات سے متعلق ہے کہ کس طرح TETRA بیس اسٹیشن اور ہینڈ سیٹ اس بات پر متفق ہیں کہ ہر ایک ٹرانسمیشن کو کیسے خفیہ کیا جائے تاکہ ڈیٹا کے ہر برسٹ کو منفرد طریقے سے انکرپٹ کیا جائے۔ اس کا مطلب ہے کہ آپ پرانے ڈیٹا کو کھولنے کے لیے کلیدوں پر کام نہیں کر سکتے، چاہے آپ اسے پہلے ہی روک چکے ہوں، یا مستقبل کے ڈیٹا کے لیے کیز کی پیشین گوئی کر سکیں کہ وہ بعد میں حقیقی وقت میں اس پر چھان بین کر سکیں۔ TETRA بظاہر اپنا کلیدی سیٹ اپ بیس اسٹیشن کے ذریعے منتقل کیے جانے والے ٹائم اسٹیمپ کی بنیاد پر کرتا ہے، لہذا ایک مناسب طریقے سے پروگرام شدہ بیس اسٹیشن کو پچھلی خفیہ کاری کیز کو کبھی نہیں دہرانا چاہیے۔ لیکن کسی بدمعاش بیس اسٹیشن کو بوگس ٹائم اسٹیمپ بھیجنے سے روکنے کے لیے ڈیٹا کی توثیق کا کوئی عمل نہیں ہے اور اس طرح ایک ٹارگٹڈ ہینڈ سیٹ کو یا تو کل سے کلیدی دھارے کے ڈیٹا کو دوبارہ استعمال کرنے میں، یا اس کی اسٹریم کو پیشگی لیک کرنے سے جو کل استعمال کرے گا۔

- پچھلے دروازوں یا دیگر جان بوجھ کر کمزوریوں کو نہ بنائیں۔ CVE-2022-24402 ایک جان بوجھ کر حفاظتی کمی کی چال کا احاطہ کرتا ہے جو تجارتی سطح کے انکرپشن کوڈ کا استعمال کرتے ہوئے TETRA ڈیوائسز میں شروع کیا جا سکتا ہے (یہ بظاہر قانون نافذ کرنے والے یا پہلے جواب دہندہ کے استعمال کے لیے سرکاری طور پر خریدے گئے آلات پر لاگو نہیں ہوتا ہے)۔ یہ استحصال مبینہ طور پر 80 بٹ انکرپشن میں بدل جاتا ہے، جہاں جاسوسوں کو 2 آزمانے کی ضرورت ہوتی ہے۔80 بروٹ فورس حملے میں مختلف ڈکرپشن کیز، میں 32 بٹ خفیہ کاری یہ دیکھتے ہوئے کہ ڈی ای ایس کو 20 بٹ انکرپشن استعمال کرنے کی وجہ سے 56 سال سے زائد عرصہ قبل ملک بدر کر دیا گیا تھا، آپ یقین کر سکتے ہیں کہ 32 کے لیے کلید کے 2023 بٹس بہت چھوٹے ہیں۔

خوش قسمتی سے، ایسا لگتا ہے جیسے CVE-2022-24401 کو فرم ویئر اپ ڈیٹس کے ساتھ پہلے ہی ختم کر دیا گیا ہے (یہ فرض کرتے ہوئے کہ صارفین نے انہیں لاگو کیا ہے)۔

جہاں تک باقی کمزوریوں کا تعلق ہے…

ہمیں مکمل تفصیلات اور تخفیف کے لیے TETRA:BURST ٹور شروع ہونے تک انتظار کرنا پڑے گا۔

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو ڈیٹا ڈاٹ نیٹ ورک ورٹیکل جنریٹو اے آئی۔ اپنے آپ کو بااختیار بنائیں۔ یہاں تک رسائی حاصل کریں۔

- پلیٹوآئ اسٹریم۔ ویب 3 انٹیلی جنس۔ علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- پلیٹو ای ایس جی۔ آٹوموٹو / ای وی، کاربن، کلین ٹیک، توانائی ، ماحولیات، شمسی، ویسٹ مینجمنٹ یہاں تک رسائی حاصل کریں۔

- بلاک آفسیٹس۔ ماحولیاتی آفسیٹ ملکیت کو جدید بنانا۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://nakedsecurity.sophos.com/2023/07/24/hacking-police-radios-30-year-old-crypto-flaws-in-the-spotlight/

- : ہے

- : ہے

- : نہیں

- :کہاں

- $UP

- 1

- 15٪

- 20

- 20 سال

- 2021

- 2022

- 2023

- 25

- 32

- 700

- a

- مطلق

- حادثے

- حاصل کرنا

- آگے بڑھانے کے

- یئایس

- کے بعد

- کے خلاف

- پہلے

- معاہدے

- یلگورتم

- یلگوردمز

- تمام

- مبینہ طور پر

- مبینہ طور پر

- پہلے ہی

- امریکہ

- an

- تجزیہ

- اور

- کوئی بھی

- کہیں

- پیشیاں

- اطلاقی

- کا اطلاق کریں

- نقطہ نظر

- کیا

- علاقوں

- ارد گرد

- AS

- At

- حملہ

- توجہ

- کی توثیق

- مصنف

- آٹو

- دور

- واپس

- گھر کے دروازے

- پس منظر کی تصویر

- بیس

- کی بنیاد پر

- BE

- کیونکہ

- رہا

- اس سے پہلے

- بنیامین

- بائنڈنگ

- سیاہ

- بلیک ہیٹ

- کالی ٹوپی

- سرحد

- دونوں

- پایان

- خریدا

- توڑ

- نشر

- کیڑوں

- تعمیر

- گچرچھا

- لیکن

- by

- کر سکتے ہیں

- CCC

- سینٹر

- موقع

- تبدیل کر دیا گیا

- کردار

- سستے

- کوڈ

- رنگ

- کامرس

- تجارتی

- کموینیکیشن

- موازنہ

- شکایت

- کمپیوٹر

- کانفرنس

- سمجھا

- مشاورت

- اس کے برعکس

- درست

- سکتا ہے

- ملک

- احاطہ

- احاطہ کرتا ہے

- کا احاطہ کرتا ہے

- تنقید

- کرپٹو

- cryptographic

- اپنی مرضی کے

- سی ای وی

- سائبر سیکیورٹی

- اعداد و شمار

- ڈیٹنگ

- دن

- مردہ

- نمٹنے کے

- فیصلہ کرنا

- گہری

- ڈنمارک

- ڈیزائن

- تفصیلات

- کا تعین

- کے الات

- DID

- مختلف

- ڈائجسٹ

- ڈیجیٹل

- ظاہر

- دریافت

- بات چیت

- دکھائیں

- do

- کرتا

- نہیں کرتا

- ڈومین

- ڈومین نام

- Downgrade

- ڈوب

- ڈچ

- ہر ایک

- آسانی سے

- اثر

- کوششوں

- یا تو

- ایمرجنسی

- خفیہ کردہ

- خفیہ کاری

- آخر

- دشمنوں

- نافذ کرنے والے

- انجینئرز

- کافی

- خاص طور پر

- بھی

- آخر میں

- کبھی نہیں

- كل يوم

- دھماکہ

- کافی

- دور

- فاسٹ

- شامل

- فیس

- کم

- اعداد و شمار

- فائل

- فائلوں

- مل

- نتائج

- فنگر پرنٹ

- پہلا

- درست کریں

- ناقص

- خامیوں

- کے بعد

- کے لئے

- ملا

- چار

- فرینکلن

- مفت

- دوست

- سے

- مکمل

- مستقبل

- پیدا کرنے والے

- جرمن

- جرمنی

- حاصل

- دی

- Go

- عطا کی

- ہیک

- ہیکنگ

- تھا

- نصف

- ہو

- ٹوپی

- ہے

- he

- اونچائی

- مدد کرتا ہے

- یہاں

- ان

- پکڑو

- انعقاد

- امید ہے کہ

- ہور

- کس طرح

- کیسے

- HTTP

- HTTPS

- if

- نفاذ

- متاثر کن

- کو بہتر بنانے کے

- in

- سمیت

- شامل

- یقینا

- انفرادی

- لامحالہ

- معلومات

- ان پٹ

- غیر محفوظ

- آلہ

- آلات

- دانشورانہ

- املاک دانش

- میں

- ملوث

- مسائل

- IT

- تکرار

- میں

- صرف

- رکھیں

- رکھتے ہوئے

- کلیدی

- چابیاں

- کک

- جانا جاتا ہے

- زبان

- LAS

- لاس ویگاس

- آخری

- بعد

- قانون

- قانون نافذ کرنے والے اداروں

- پرت

- لیک

- کم سے کم

- چھوڑ دیا

- قانونی

- قانونی طور پر

- افسانوی

- خط

- سطح

- لائسنسنگ

- کی طرح

- امکان

- لائن

- زندگی

- علامت (لوگو)

- لانگ

- اب

- دیکھو

- کی طرح دیکھو

- دیکھنا

- مین

- مارجن

- ریاضیاتی

- زیادہ سے زیادہ چوڑائی

- زیادہ سے زیادہ

- مئی..

- MD5

- کا مطلب ہے کہ

- پیغام

- پیغامات

- مکس

- موبائل

- موبائل فون

- زیادہ

- بہت

- موسیقی

- ننگی سیکیورٹی

- نام

- نامزد

- یعنی

- ضرورت ہے

- ضروریات

- نیٹ ورک

- نیٹ ورک

- کبھی نہیں

- نئی

- نہیں

- عام

- شمالی

- شمالی امریکہ

- بدنام

- اب

- تعداد

- واضح

- of

- بند

- سرکاری طور پر

- پرانا

- on

- ایک

- آن لائن

- اوپن سورس

- مواقع

- or

- تنظیمیں

- اصل میں

- دیگر

- ہمارے

- باہر

- پیداوار

- باہر

- پر

- خود

- جوڑی

- کاغذ.

- کاغذات

- پیرس

- شراکت داروں کے

- پیٹرن

- پال

- لوگ

- کارکردگی کا مظاہرہ

- انسان

- فون

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- کھیلا

- پولیس

- ٹمٹمانے

- پوزیشن

- ممکن

- مراسلات

- pr

- پیشن گوئی

- خوبصورت

- کی روک تھام

- پچھلا

- اصول

- شاید

- مسائل

- عمل

- پیدا

- حاصل

- ٹیچر

- پروگرام

- مناسب طریقے سے

- جائیداد

- مجوزہ

- ملکیت

- حفاظت

- تحفظ

- پروٹوکول

- فراہم

- عوامی

- شائع

- ڈال

- خاموشی سے

- ریڈیو

- بے ترتیب

- رینج

- اصلی

- اصل وقت

- وجوہات

- موصول

- قابل شناخت

- رشتہ دار

- انحصار کرو

- باقی

- ریموٹ

- دوبارہ

- بار بار

- کی جگہ

- رپورٹیں

- بچانے

- تحقیق

- محققین

- باقی

- نتیجہ

- ظاہر

- ریورس

- ٹھیک ہے

- قوانین

- کہا

- اسی

- سائنسدانوں

- جانچ پڑتال کے

- دوسری

- خفیہ

- محفوظ بنانے

- سیکورٹی

- دیکھنا

- دیکھا

- بھیجنا

- سنگین

- سنجیدگی سے

- سروس

- سروسز

- سیٹ اپ

- مختصر

- ہونا چاہئے

- دستخط

- صرف

- بعد

- سائز

- سلووینیائی

- چھوٹے

- جاسوسی

- So

- ٹھوس

- کچھ

- کسی

- روح

- کے لئے نشان راہ

- SSL

- شروع کریں

- سٹیشن

- سٹیشنوں

- ابھی تک

- کہانی

- سخت

- سلک

- جدوجہد

- طالب علم

- کامیاب

- اس طرح

- کی حمایت کرتا ہے

- سمجھا

- اس بات کا یقین

- بچ گیا

- SVG

- کے نظام

- لے لو

- لیا

- ھدف بنائے گئے

- سے

- شکریہ

- کہ

- ۔

- دنیا

- ان

- ان

- موضوع

- تو

- اس طرح

- وہ

- بات

- اس

- ان

- اگرچہ؟

- تین

- کے ذریعے

- اس طرح

- وقت

- عنوان

- کرنے کے لئے

- کل

- بھی

- لیا

- کے آلے

- اوزار

- سب سے اوپر

- دورے

- تجارت

- معاملات

- منتقلی

- شفاف

- متحرک

- مصیبت

- قابل اعتماد

- کوشش

- ٹرن

- تبدیل کر دیا

- دیتا ہے

- دو

- عام طور پر

- آخر میں

- کے تحت

- بنیادی

- منفرد

- برعکس

- جب تک

- تازہ ترین معلومات

- URL

- us

- امریکا

- استعمال کی شرائط

- استعمال کیا جاتا ہے

- صارفین

- استعمال

- کا استعمال کرتے ہوئے

- قیمت

- مختلف

- وی اے جی اے ایس

- دکانداروں

- اس بات کی تصدیق

- بہت

- نقصان دہ

- خطرے کا سامنا

- انتظار

- چاہتے ہیں

- تھا

- راستہ..

- we

- ویب

- ویب سائٹ

- اچھا ہے

- تھے

- کیا

- جب

- چاہے

- جس

- ڈبلیو

- بڑے پیمانے پر

- وسیع پیمانے پر

- چوڑائی

- گے

- ساتھ

- بغیر

- لفظ

- کام

- مشقت

- کام کیا

- دنیا

- گا

- سال

- کل

- تم

- اور

- زیفیرنیٹ

![S3 Ep119: خلاف ورزیاں، پیچ، لیک اور موافقت! [آڈیو + متن] S3 Ep119: خلاف ورزیاں، پیچ، لیک اور موافقت! [آڈیو + متن]](https://platoblockchain.com/wp-content/uploads/2023/01/s3-ep119-breaches-patches-leaks-and-tweaks-audio-text-300x156.jpg)

![S3 Ep93: آفس سیکیورٹی، خلاف ورزی کے اخراجات، اور آرام سے پیچ [آڈیو + ٹیکسٹ] S3 Ep93: آفس سیکیورٹی، خلاف ورزی کے اخراجات، اور آرام سے پیچ [آڈیو + ٹیکسٹ] پلیٹو بلاکچین ڈیٹا انٹیلی جنس۔ عمودی تلاش۔ عی](https://platoblockchain.com/wp-content/uploads/2022/07/s3-ep93-1200-300x157.png)