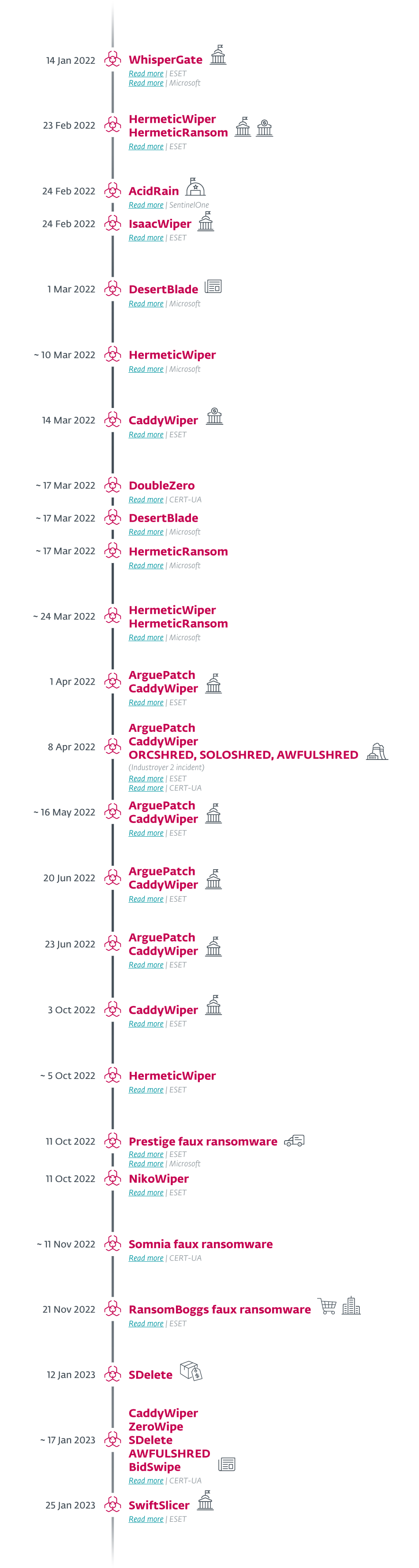

ESET ریسرچ نے سائبر حملوں کی ایک ٹائم لائن مرتب کی ہے جس میں وائپر میلویئر کا استعمال کیا گیا ہے اور یہ 2022 میں یوکرین پر روس کے حملے کے بعد سے ہوئے ہیں۔

یہ بلاگ پوسٹ ان خلل انگیز وائپر حملوں کا ایک مرتب کردہ جائزہ پیش کرتا ہے جن کا مشاہدہ ہم نے 2022 کے آغاز سے، روسی فوجی حملے کے شروع ہونے سے کچھ دیر پہلے یوکرین میں کیا ہے۔ ہم ان حملوں کی اکثریت کو اس سے منسوب کرنے کے قابل تھے۔ سینڈوچاعتماد کے مختلف درجات کے ساتھ۔ اس تالیف میں ESET کے ذریعے دیکھے گئے حملے شامل ہیں، نیز کچھ دیگر معتبر ذرائع جیسے CERT-UA، Microsoft، اور SentinelOne کے ذریعے رپورٹ کیے گئے ہیں۔

نوٹ: تخمینی تاریخیں (~) استعمال کی جاتی ہیں جب تعیناتی کی صحیح تاریخ غیر یقینی یا نامعلوم ہو۔ کچھ معاملات میں، دریافت کی تاریخ یا (غیر ESET دریافتوں کی صورت میں) حملے کی اشاعت کی تاریخ استعمال کی جاتی ہے۔

حملے سے پہلے

کی متعدد لہروں کے درمیان DDoS حملوں جو اس وقت یوکرائنی اداروں کو نشانہ بنا رہا تھا۔ وسپر گیٹ میلویئر 14 جنوری کو مارا گیا۔th, 2022۔ وائپر نے ransomware کے طور پر نقاب پوش کیا، جون 2017 سے NotPetya کی بازگشت – ایک ایسا حربہ جو بعد کے حملوں میں بھی دیکھا جائے گا۔

فروری 23 پرrd، 2022، استعمال کرتے ہوئے ایک تباہ کن مہم ہرمیٹک وائپر کم از کم پانچ یوکرائنی تنظیموں میں سینکڑوں سسٹمز کو نشانہ بنایا۔ اس ڈیٹا وائپر کو پہلی بار مقامی وقت کے مطابق 17:00 بجے (15:00 UTC) سے پہلے دیکھا گیا تھا: روسی فیڈریشن فورسز کے یوکرین پر حملے سے چند گھنٹے پہلے ہی سائبر حملہ ہوا۔ HermeticWiper کے ساتھ ساتھ، HermeticWizard worm اور HermeticRansom faux ransomware بھی مہم میں تعینات کیے گئے تھے۔

حملہ اور بہار کی لہر

فروری 24 پرth، 2022، یوکرین کے موسم سرما کے ختم ہونے کے ساتھ، یوکرین کے سرکاری نیٹ ورک کے خلاف دوسرا تباہ کن حملہ شروع ہوا، جس کا نام ہم نے ایک وائپر کا استعمال کیا۔ آئزاک وائپر.

اس کے علاوہ حملے کے دن، تیزابی بارش وائپر مہم نے Viasat KA-SAT موڈیمز کو نشانہ بنایا، یوکرین سے باہر بھی اسپل اوور کے ساتھ۔

ایک اور وائپر، ابتدائی طور پر مائیکروسافٹ کی طرف سے انکشاف کیا، ہے ڈیزرٹ بلیڈ، مبینہ طور پر 1 مارچ کو تعینات کیا گیا تھا۔st، 2022 اور پھر 17 مارچ کے آس پاسth, 2022۔ اسی رپورٹ میں 10 مارچ 2022 کے آس پاس ہرمیٹک مہم کے وائپرز کے استعمال سے ہونے والے حملوں کا بھی ذکر کیا گیا ہے، یعنی ہرمیٹک وائپر (مائیکروسافٹ اسے FoxBlade کہتا ہے) 17 مارچ XNUMX کے آس پاس، HermeticRansom (Microsoft اسے SonicVote کہتا ہے)۔th، 2022، اور 24 مارچ کے آس پاس ایک حملہth2022 ہرمیٹک وائپر اور ہرمیٹک رینسم دونوں کا استعمال کرتے ہوئے۔

CERT-UA نے اس کی دریافت پر اطلاع دی۔ ڈبل زیرو 17 مارچ کو وائپرth2022.

مارچ 14 پرth، 2022، ESET محققین نے استعمال کرتے ہوئے ایک حملے کا پتہ لگایا کیڈی وائپرجس نے یوکرائن کے ایک بینک کو نشانہ بنایا۔

اپریل 1 پر۔st, 2022، ہمیں دوبارہ CaddyWiper کا پتہ چلا، اس بار لوڈ کیا جا رہا ہے۔ ArguePatch لوڈر، جو عام طور پر ایک ترمیم شدہ، جائز بائنری ہے جو ایک بیرونی فائل سے شیل کوڈ لوڈ کرنے کے لیے استعمال ہوتا ہے۔ ہمیں 16 مئی 2022 کو اسی طرح کے منظر کا پتہ چلا، جہاں ArguePatch نے ایک کی شکل اختیار کر لی ترمیم شدہ ESET بائنری.

ہمیں 8 اپریل کو ArguePatch-CaddyWiper ٹینڈم کا بھی پتہ چلاth2022، حملے کے آغاز کے بعد سے شاید سب سے زیادہ مہتواکانکشی سینڈورم حملوں میں: Industroyer2 کا استعمال کرتے ہوئے بجلی کے بہاؤ میں خلل ڈالنے کی ان کی ناکام کوشش۔ ArguePatch اور CaddyWiper کے علاوہ، اس واقعے میں، ہم نے غیر ونڈوز پلیٹ فارمز کے لیے وائپرز بھی دریافت کیے: ORCSHRED، SOLOSHRED، اور AWFULSHRED۔ تفصیلات کے لیے، دیکھیں CERT-UA کی طرف سے اطلاع، اور ہمارے WeLiveSecurity بلاگ پوسٹ.

ایک پرسکون موسم گرما

گرمیوں کے مہینوں میں پچھلے مہینوں کے مقابلے یوکرین میں نئی وائپر مہمات کی کم دریافتیں دیکھنے میں آئیں، پھر بھی کئی قابل ذکر حملے ہوئے۔

ہم نے یوکرائنی اداروں کے خلاف ArguePatch (اور CaddyWiper) کی تعیناتیوں کے معاملات پر CERT-UA کے ساتھ مل کر کام کیا ہے۔ پہلا واقعہ 20 جون سے شروع ہونے والے ہفتے میں پیش آیاth، 2022، اور دوسرا 23 جون کوrd2022.

خزاں کی لہر

3 اکتوبر کو شمالی موسم سرما کی تیاری میں درجہ حرارت گرنے کے ساتھrd، 2022 ہمیں یوکرین میں تعینات CaddyWiper کے ایک نئے ورژن کا پتہ چلا۔ پہلے استعمال شدہ متغیرات کے برعکس، اس بار CaddyWiper کو x64 ونڈوز بائنری کے طور پر مرتب کیا گیا تھا۔

اکتوبر ایکس این ایم ایکس ایکس پر۔th2022، ہم نے HermeticWiper کے ایک نئے ورژن کی نشاندہی کی جسے VirusTotal پر اپ لوڈ کیا گیا تھا۔ اس HermeticWiper نمونے کی فعالیت کچھ معمولی تبدیلیوں کے ساتھ گزشتہ مثالوں کی طرح تھی۔

اکتوبر ایکس این ایم ایکس ایکس پر۔th, 2022، ہمیں پتہ چلا کہ Prestige ransomware یوکرین اور پولینڈ میں لاجسٹک کمپنیوں کے خلاف تعینات کیا جا رہا ہے۔ یہ مہم بھی تھی۔ مائیکروسافٹ کی طرف سے رپورٹ.

اسی دن، ہم نے پہلے سے نامعلوم وائپر کی بھی نشاندہی کی، جسے ہم نے NikoWiper کا نام دیا۔ یہ وائپر یوکرین میں توانائی کے شعبے میں ایک کمپنی کے خلاف استعمال کیا گیا تھا۔ NikoWiper پر مبنی ہے۔ SDelete۔ فائلوں کو محفوظ طریقے سے حذف کرنے کے لیے مائیکروسافٹ کمانڈ لائن افادیت۔

11 نومبر کوth، 2022، CERT-UA نے ایک بلاگ پوسٹ شائع کیا۔ سومیا فاکس رینسم ویئر کا استعمال کرتے ہوئے حملے کے بارے میں۔

21 نومبر کوst2022، ہمیں یوکرین میں .NET میں لکھا ہوا نیا ransomware ملا جس کا نام ہم نے رکھا ہے۔ رینسم بوگس. ransomware میں مووی Monsters, Inc کے متعدد حوالہ جات ہیں۔ ہم نے مشاہدہ کیا کہ میلویئر آپریٹرز نے اس فائل کوڈر کو تعینات کرنے کے لیے POWERGAP اسکرپٹس کا استعمال کیا۔

جنوری 2023

2023 میں یوکرین کے اداروں کے خلاف تباہ کن حملے جاری ہیں۔

1 جنوریst، 2023، ہم نے اس پر عمل درآمد کا پتہ چلا SDelete۔ یوکرائنی سافٹ ویئر ری سیلر میں افادیت۔

متعدد وائپرز کا استعمال کرتے ہوئے ایک اور حملہ، اس بار یوکرین کی ایک نیوز ایجنسی کے خلاف، 17 جنوری کو ہوا۔th، 2023، CERT-UA کے مطابق۔ اس حملے میں درج ذیل وائپرز کا پتہ چلا: CaddyWiper، ZeroWipe، SDelete، AwfulShred، اور BidSwipe۔ BidSwipe قابل ذکر ہے، کیونکہ یہ ایک FreeBSD OS وائپر ہے۔

25 جنوریth, 2023، ہمیں ایک نئے وائپر کا پتہ چلا، جو Go میں لکھا ہوا تھا اور جسے ہم نے نام دیا تھا۔ SwiftSlicerیوکرین کے مقامی حکومتی اداروں کے خلاف تعینات کیا جا رہا ہے۔

تقریباً تمام مذکورہ بالا معاملات میں، سینڈ ورم نے ایکٹو ڈائریکٹری گروپ پالیسی کا استعمال کیا (T1484.001) اپنے وائپرز اور رینسم ویئر کو تعینات کرنے کے لیے، خاص طور پر POWERGAP اسکرپٹ کا استعمال کرتے ہوئے۔

نتیجہ

یوکرائنی تنظیموں کے خلاف روسی اے پی ٹی گروپس، خاص طور پر سینڈ ورم، کی طرف سے خلل ڈالنے والے وائپرز - اور یہاں تک کہ وائپرز کا رینسم ویئر کے طور پر چھپانے کا استعمال شاید ہی کوئی نئی بات ہے۔ تقریباً 2014 کے بعد سے، بلیک اینرجی نے خلل ڈالنے والے پلگ ان استعمال کیے ہیں۔ KillDisk وائپر ماضی میں سینڈ کیڑے کے حملوں میں ایک عام فرق تھا۔ اور Telebots ذیلی گروپ نے متعدد وائپر حملے شروع کیے ہیں، سب سے زیادہ بدنام NotPetya۔

اس کے باوجود فروری 2022 میں فوجی حملے کے بعد سے وائپر مہموں میں شدت بے مثال رہی ہے۔ ایک مثبت نوٹ پر، بہت سے حملوں کا پتہ چلا اور ناکام بنا دیا گیا ہے۔ تاہم، ہم صورت حال پر چوکسی سے نگرانی کرتے رہتے ہیں، کیونکہ ہم امید کرتے ہیں کہ حملے جاری رہیں گے۔

ESET ریسرچ نجی APT انٹیلی جنس رپورٹس اور ڈیٹا فیڈز بھی پیش کرتی ہے۔ اس سروس کے بارے میں کسی بھی استفسار کے لیے، ملاحظہ کریں۔ ای ایس ای ٹی تھریٹ انٹیلی جنس صفحہ

آئی او سیز

فائلوں

| ان شاء 1 | فائل کا نام | ESET پتہ لگانے کا نام | Description |

|---|---|---|---|

| 189166D382C73C242BA45889D57980548D4BA37E | stage1.exe | Win32/KillMBR.NGI | وسپر گیٹ مرحلہ 1 MBR اوور رائٹر۔ |

| A67205DC84EC29EB71BB259B19C1A1783865C0FC | N / A | Win32/KillFiles.NKU | WhisperGate مرحلہ 2 فائنل پے لوڈ۔ |

| 912342F1C840A42F6B74132F8A7C4FFE7D40FB77 | com.exe | Win32/KillDisk.NCV | ہرمیٹک وائپر۔ |

| 61B25D11392172E587D8DA3045812A66C3385451 | conhosts.exe | Win32/KillDisk.NCV | ہرمیٹک وائپر۔ |

| F32D791EC9E6385A91B45942C230F52AFF1626DF | cc2.exe | WinGo/Filecoder.BK | ہرمیٹک رینسم۔ |

| 86906B140B019FDEDAABA73948D0C8F96A6B1B42 | ukrop | Linux/AcidRain.A | تیزابی بارش. |

| AD602039C6F0237D4A997D5640E92CE5E2B3BBA3 | cl64.dll | Win32/KillMBR.NHP | آئزاک وائپر۔ |

| 736A4CFAD1ED83A6A0B75B0474D5E01A3A36F950 | cld.dll | Win32/KillMBR.NHQ | آئزاک وائپر۔ |

| E9B96E9B86FAD28D950CA428879168E0894D854F | clean.exe | Win32/KillMBR.NHP | آئزاک وائپر۔ |

| 5C01947A49280CE98FB39D0B72311B47C47BC5CC | clean.exe | Win32/KillMBR.NHP | آئزاک وائپر۔ |

| 59F5B9AECE751E58BE16E7F7A7A6D8C044F583BE | cll.exe | Win32/KillMBR.NHQ | آئزاک وائپر۔ |

| 172FBE91867C1D6B7F3E2899CEA69113BB1F21A0 | notes.exe | WinGo/KillFiles.A | ڈیزرٹ بلیڈ وائپر۔ |

| 46671348C1A61B3A8BFBA025E64E5549B7FDFA98 | N / A | Win32/KillDisk.NCV | ہرمیٹک وائپر۔ |

| DB0DA0D92D90657EA91C02336E0605E96DB92C05 | clrs.exe | Win32/KillDisk.NCV | ہرمیٹک وائپر۔ |

| 98B3FB74B3E8B3F9B05A82473551C5A77B576D54 | caddy.exe | Win32/KillDisk.NCX | کیڈی وائپر۔ |

| 320116162D78AFB8E00FD972591479A899D3DFEE | cpcrs.exe | MSIL/KillFiles.CK | ڈبل زیرو وائپر۔ |

| 43B3D5FFAE55116C68C504339C5D953CA25C0E3F | csrss.exe | MSIL/KillFiles.CK | ڈبل زیرو وائپر۔ |

| 48F54A1D93C912ADF36C79BB56018DEFF190A35C | ukcphone.exe | Win32/Agent.AECG | ArguePatch شیل کوڈ لوڈر۔ |

| 6FA04992C0624C7AA3CA80DA6A30E6DE91226A16 | peremoga.exe | Win32/Agent.AECG | ArguePatch شیل کوڈ لوڈر۔ |

| 9CE1491CE69809F92AE1FE8D4C0783BD1D11FBE7 | pa1.pay | Win32/KillDisk.NDA | خفیہ کردہ CaddyWiper شیل کوڈ۔ |

| 3CDBC19BC4F12D8D00B81380F7A2504D08074C15 | wobf.sh | Linux/KillFiles.C | AwfulShred Linux وائپر۔ |

| 8FC7646FA14667D07E3110FE754F61A78CFDE6BC | wsol.sh | Linux/KillFiles.B | سولو شریڈ سولاریس وائپ کریں۔ |

| 796362BD0304E305AD120576B6A8FB6721108752 | eset_ssl_filtered_cert_importer.exe | Win32/Agent.AEGY | ArguePatch شیل کوڈ لوڈر۔ |

| 8F3830CB2B93C21818FDBFCF526A027601277F9B | spn.exe | Win32/Agent.AEKA | ArguePatch شیل کوڈ لوڈر۔ |

| 3D5C2E1B792F690FBCF05441DF179A3A48888618 | mslrss.exe | Win32/Agent.AEKA | ArguePatch شیل کوڈ لوڈر۔ |

| EB437FF79E639742EE36E89F30C6A21072B86CBC | caclcly.exe | Win64/Agent.BQZ | کیڈی وائپر x64۔ |

| 57E3D0108636F6EE56C801F128306AD43AF60EE6 | cmrss.exe | Win32/KillDisk.NCV | ہرمیٹک وائپر۔ |

| 986BA7A5714AD5B0DE0D040D1C066389BCB81A67 | open.exe | Win32/Filecoder.Prestige.A | پریسٹیج فائل کوڈر۔ |

| C7186DEF5E9C3E1B01BF506F538F5D6185377A9C | sysate32.exe | Win32/Filecoder.Prestige.A | پریسٹیج فائل کوڈر۔ |

| 59621F5EFC311FDFE66683266CE9CB17F8227B23 | mstc_niko.exe | Win32/DelAll.NAH | نیکو وائپر۔ |

| 84E6A010B372D845C723A8B8D7DDD8D79675DCE5 | Sullivan.1.v2.0.exe | MSIL/Filecoder.RansomBoggs.A | RansomBoggs فائل کوڈر۔ |

| F4D1C047923B9D10031BB709AABF1A250AB0AAA2 | Sullivan.1.v4.5.exe | MSIL/Filecoder.RansomBoggs.A | RansomBoggs فائل کوڈر۔ |

| 9A3D63C6E127243B3036BC0E242789EC1D2AB171 | Sullivan.2.v2.exe | MSIL/Filecoder.RansomBoggs.A | RansomBoggs فائل کوڈر۔ |

| BB187EB125070176BD7EC6C57CFF166708DD60E1 | Sullivan.2.v4.exe | MSIL/Filecoder.RansomBoggs.A | RansomBoggs فائل کوڈر۔ |

| 3D593A39FA20FED851B9BEFB4FF2D391B43BDF08 | Sullivan.v2.5.exe | MSIL/Filecoder.RansomBoggs.A | RansomBoggs فائل کوڈر۔ |

| 021308C361C8DE7C38EF135BC3B53439EB4DA0B4 | Sullivan.v4.5.exe | MSIL/Filecoder.RansomBoggs.A | RansomBoggs فائل کوڈر۔ |

| 7346E2E29FADDD63AE5C610C07ACAB46B2B1B176 | help.exe | WinGo/KillFiles.C | SwiftSlicer وائپر۔ |

- SEO سے چلنے والا مواد اور PR کی تقسیم۔ آج ہی بڑھا دیں۔

- پلیٹو بلاک چین۔ Web3 Metaverse Intelligence. علم میں اضافہ۔ یہاں تک رسائی حاصل کریں۔

- ماخذ: https://www.welivesecurity.com/2023/02/24/year-wiper-attacks-ukraine/

- 1

- 2014

- 2017

- 2021

- 2022

- 2023

- 9

- a

- قابلیت

- ہمارے بارے میں

- فعال

- سرگرمی

- اس کے علاوہ

- کے خلاف

- ایجنسی

- تمام

- شانہ بشانہ

- اولوالعزم، خواہش مند، حوصلہ مند

- اور

- ایک اور

- اپریل

- اے پی ٹی

- ارد گرد

- حملہ

- حملے

- بینک

- کی بنیاد پر

- اس سے پہلے

- شروع

- کیا جا رہا ہے

- کالز

- مہم

- مہمات

- کیس

- مقدمات

- تبدیلیاں

- سینٹی میٹر

- COM

- کامن

- کمپنیاں

- کمپنی کے

- مقابلے میں

- آپکا اعتماد

- رابطہ کریں

- جاری

- سائبر حملہ

- سائبرٹیکس

- اعداد و شمار

- تاریخ

- تواریخ

- دن

- تعیناتی

- تعینات

- تعیناتی

- تعینات

- تفصیلات

- پتہ چلا

- کھوج

- DID

- دریافت

- دریافت

- خلل ڈالنا

- خلل ڈالنے والا

- نیچے

- چھوڑنا

- بجلی

- توانائی

- اداروں

- ای ایس ای ٹی ریسرچ

- خاص طور پر

- یورپ

- بھی

- پھانسی

- توقع ہے

- بیرونی

- فروری

- فیڈریشن

- چند

- فائل

- فائلوں

- فائنل

- پہلا

- بہاؤ

- کے بعد

- افواج

- فارم

- freebsd

- سے

- فعالیت

- Go

- حکومت

- سرکاری

- گروپ

- گروپ کا

- HOURS

- تاہم

- HTTPS

- سینکڑوں

- کی نشاندہی

- اثرات

- in

- انکارپوریٹڈ

- واقعہ

- شامل ہیں

- ابتدائی طور پر

- اداروں

- انٹیلی جنس

- حملے

- IT

- جنوری

- شروع

- لائن

- لینکس

- لوڈ

- بارک

- مقامی

- مقامی حکومت

- لاجسٹکس

- اکثریت

- میلویئر

- بہت سے

- مارچ

- ذکر ہے

- مائیکروسافٹ

- فوجی

- معمولی

- نظر ثانی کی

- کی نگرانی

- ماہ

- سب سے زیادہ

- فلم

- ایک سے زیادہ

- نامزد

- یعنی

- خالص

- نیٹ ورک

- نئی

- خبر

- قابل ذکر

- قابل ذکرہے

- نومبر

- متعدد

- ہوا

- اکتوبر

- تجویز

- آپریٹرز

- تنظیمیں

- OS

- دیگر

- باہر

- مجموعی جائزہ

- گزشتہ

- شاید

- مقام

- پلیٹ فارم

- پلاٹا

- افلاطون ڈیٹا انٹیلی جنس

- پلیٹو ڈیٹا

- مہربانی کرکے

- پلگ ان

- پولینڈ

- پالیسی

- مثبت

- تحفہ

- پریسٹج

- پچھلا

- پہلے

- نجی

- اشاعت

- شائع

- ransomware کے

- حوالہ جات

- رپورٹ

- اطلاع دی

- رپورٹیں

- قابل بھروسہ

- تحقیق

- محققین

- rt

- روسی

- روسی فیڈریشن

- اسی

- منظر نامے

- سکرپٹ

- دوسری

- شعبے

- محفوظ طریقے سے

- سروس

- کئی

- جلد ہی

- اسی طرح

- بعد

- صورتحال

- سافٹ ویئر کی

- سولیرس

- کچھ

- ذرائع

- خاص طور پر

- موسم بہار

- اسٹیج

- شروع

- شروع

- ہڑتالیں

- موسم گرما

- سسٹمز

- Tandem

- ھدف بنائے گئے

- ھدف بندی

- ۔

- ان

- خطرہ

- وقت

- ٹائم لائن

- کرنے کے لئے

- مل کر

- عام طور پر

- یوکرائن

- یوکرینیائی

- غیر یقینی

- بے مثال

- اپ لوڈ کردہ

- us

- استعمال کی شرائط

- UTC کے مطابق ھیں

- کی افادیت

- ورژن

- لہروں

- ہفتے

- جس

- وسیع

- کھڑکیاں

- موسم سرما

- کام کیا

- کیڑا

- گا

- لکھا

- سال

- زیفیرنیٹ