Một lỗ hổng nghiêm trọng trong khung mã nguồn mở dựa trên Cacti Web để giám sát hiệu suất mạng mang lại cho kẻ tấn công một cách để tiết lộ toàn bộ nội dung cơ sở dữ liệu của Cacti – gây ra rủi ro gai góc cho các tổ chức.

Hàng nghìn trang web sử dụng Cacti để thu thập thông tin hiệu suất mạng, chẳng hạn như thông tin liên quan đến việc sử dụng băng thông, mức sử dụng CPU và bộ nhớ cũng như I/O ổ đĩa — từ các thiết bị như bộ định tuyến, bộ chuyển mạch và máy chủ. Các tổ chức sử dụng dữ liệu đã thu thập để đưa vào tiện ích Cơ sở dữ liệu Round Robin (RRDTool) để họ có thể tạo các số liệu đồ họa và hình ảnh từ đó.

Do đó, nó đã tiếp cận toàn bộ phạm vi hoạt động CNTT trong một tổ chức — mang lại cơ hội trinh sát vô giá cho những kẻ tấn công mạng, cũng như một điểm mấu chốt để tiến sâu hơn vào mạng.

Điều quan trọng là kẻ tấn công cũng có thể xâu chuỗi CVE-2023-51448 với một lỗ hổng Cacti khác đã được tiết lộ trước đó — CVE-2023-49084 —để thực thi mã từ xa (RCE) trên các hệ thống dễ bị tấn công.

CVE-2023-51448 ở Xương rồng: Vệ sinh không đầy đủ

Lỗ hổng bảo mật, được theo dõi là CVE-2023-51448, có trong Cacti phiên bản 1.2.25. xương rồng có phát hành một phiên bản cập nhật của phần mềm xử lý lỗi.

Vấn đề liên quan đến việc ứng dụng không vệ sinh dữ liệu đầu vào đúng cách, do đó để lại đường dẫn mở cho cái được gọi là tấn công tiêm SQL mù. GitHub đã đánh giá mức độ nghiêm trọng của lỗ hổng này là 8.8/10 trên thang điểm CVSS 3.1 và mô tả đây là một vấn đề đòi hỏi kẻ tấn công chỉ có đặc quyền thấp để khai thác.

Matthew Hogg, một nhà nghiên cứu bảo mật từ Synopsys, người

đã phát hiện ra lỗ hổng và đã báo cáo điều này với những người bảo trì Cacti vào tháng trước, cho biết kẻ tấn công sẽ cần một tài khoản được xác thực với đặc quyền “Giải quyết/Tiện ích” để khai thác lỗ hổng.

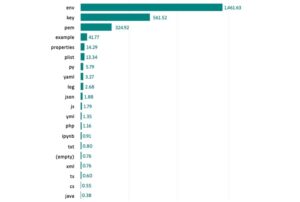

Hogg nói: “Việc tìm kiếm các hệ thống chạy Cacti là chuyện nhỏ, vì kẻ tấn công độc hại có thể sử dụng dịch vụ như Shodan để truy vấn các hệ thống đang hoạt động”. “Một tác nhân độc hại, sử dụng [Shodan], có thể tự động hóa hoạt động trinh sát ban đầu của họ để tìm các hệ thống chạy phiên bản dễ bị tấn công để tập trung hoạt động.”

Ông cho biết tính đến sáng thứ Hai, một tìm kiếm của Shodan đã liệt kê hơn 4,000 máy chủ Cacti có khả năng chạy các phiên bản dễ bị tấn công của Cacti.

Theo Hogg, để kích hoạt CVE-2023-51448, kẻ tấn công được xác thực có đặc quyền Cài đặt/Tiện ích sẽ cần gửi yêu cầu HTTP GET được tạo đặc biệt với tải trọng chèn SQL tới điểm cuối ‘/managers.php’.

Hogg cho biết: “Sử dụng kỹ thuật SQL mù, kẻ tấn công có thể tiết lộ nội dung cơ sở dữ liệu Cacti hoặc kích hoạt thực thi mã từ xa (RCE).

SQL mù có nghĩa là khó có thể xảy ra các cuộc tấn công hàng loạt, vẫn là một vấn đề gai góc

Trong cuộc tấn công tiêm nhiễm SQL mù, kẻ tấn công không nhìn thấy kết quả trực tiếp của truy vấn SQL được tiêm vào. Thay vào đó, họ cần thử và suy luận dựa trên cách ứng dụng có thể phản hồi.

“Blind thường được sử dụng để mô tả việc tiêm SQL trong đó kết quả không được trả lại trực tiếp cho kẻ tấn công mà được suy ra ngoài phạm vi bằng cách sử dụng một oracle,” Hogg nói khi đề cập đến các nguồn thông tin bên ngoài như thông báo lỗi và độ trễ thời gian. “Trong trường hợp này, một oracle dựa trên thời gian có thể được sử dụng để kiểm tra xem liệu điều kiện Boolean nào đó có được đáp ứng hay không. Sự khác biệt giữa thời gian phản hồi được sử dụng để đánh giá xem điều kiện có được đáp ứng hay không, chẳng hạn như kiểm tra giá trị của ký tự mà kẻ tấn công muốn rò rỉ.”

Các cuộc tấn công tiêm nhiễm SQL mù rất khó thực hiện trên quy mô lớn. Tuy nhiên, kẻ tấn công có quyền truy cập vào tài khoản có các đặc quyền cần thiết có thể khai thác lỗ hổng trong Cacti một cách dễ dàng, Hogg lưu ý. “Việc tiêm SQL mù rất dễ thực thi nhưng khó khai thác do tính chất của vectơ tấn công.”

Tuy nhiên, đề cập đến khả năng liên kết lỗ hổng với lỗi nói trên, nhà nghiên cứu bảo mật cho biết: “Kẻ tấn công thành thạo đáp ứng các điều kiện tiên quyết cho CVE-2023-49084 sẽ có thể thực thi CVE-2023-51448 một cách bình thường”.

Lỗ hổng mới nhất là một trong số nhiều lỗ hổng mà các nhà nghiên cứu đã báo cáo trên Cacti trong năm qua. Một trong những vấn đề nghiêm trọng hơn trong số đó là CVE-2022-46169, một lỗ hổng chèn lệnh không được xác thực được tiết lộ vào tháng 1 năm ngoái và việc khai thác sẽ được công bố rộng rãi vài tháng sau đó. Cái khác là CVE-2023-39362, một lỗ hổng được tiết lộ vào tháng 6 và việc khai thác sẽ được công khai vào tháng 10.

- Phân phối nội dung và PR được hỗ trợ bởi SEO. Được khuếch đại ngay hôm nay.

- PlatoData.Network Vertical Generative Ai. Trao quyền cho chính mình. Truy cập Tại đây.

- PlatoAiStream. Thông minh Web3. Kiến thức khuếch đại. Truy cập Tại đây.

- Trung tâmESG. Than đá, công nghệ sạch, Năng lượng, Môi trường Hệ mặt trời, Quản lý chất thải. Truy cập Tại đây.

- PlatoSức khỏe. Tình báo thử nghiệm lâm sàng và công nghệ sinh học. Truy cập Tại đây.

- nguồn: https://www.darkreading.com/vulnerabilities-threats/cacti-monitoring-tool-critical-sql-injection-vulnerability

- : có

- :là

- :không phải

- 000

- 1

- 10

- 25

- 7

- 8

- a

- Có khả năng

- truy cập

- Tài khoản

- Đạt được

- hoạt động

- địa chỉ

- Ngoài ra

- trong số

- an

- và

- Một

- ứng dụng

- Các Ứng Dụng

- LÀ

- AS

- giao

- tấn công

- Các cuộc tấn công

- chứng thực

- tự động hóa

- có sẵn

- Băng thông

- dựa

- BE

- trở nên

- giữa

- Bug

- nhưng

- by

- CAN

- trường hợp

- chuỗi

- tính cách

- kiểm tra

- kiểm tra

- mã

- thu thập

- có thẩm quyền

- điều kiện

- nội dung

- có thể

- chế tạo

- tạo

- quan trọng

- dữ liệu

- Cơ sở dữ liệu

- sâu sắc hơn

- sự chậm trễ

- mô tả

- mô tả

- Thiết bị (Devices)

- khó khăn

- trực tiếp

- trực tiếp

- tiết lộ

- do

- hai

- dễ dàng

- dễ dàng

- Điểm cuối

- Toàn bộ

- lôi

- đánh giá

- ví dụ

- thi hành

- thực hiện

- Khai thác

- khai thác

- ngoài

- vài

- Tìm kiếm

- tìm kiếm

- lỗ hổng

- Tập trung

- Dấu chân

- Trong

- Khung

- từ

- được

- GitHub

- cho

- Go

- Đồ họa

- Cứng

- Có

- he

- host

- Độ đáng tin của

- Tuy nhiên

- HTML

- http

- HTTPS

- if

- in

- thông tin

- ban đầu

- đầu vào

- thay vì

- trong

- vô giá

- vấn đề

- IT

- Tháng một

- jpg

- tháng sáu

- nổi tiếng

- Họ

- một lát sau

- mới nhất

- bị rò rỉ

- để lại

- Lượt thích

- Liệt kê

- sống

- Thấp

- độc hại

- cách thức

- Thánh Lễ

- tối đa

- có nghĩa

- Bộ nhớ

- tin nhắn

- hoàn tất

- Metrics

- Might

- Thứ Hai

- giám sát

- tháng

- tháng

- chi tiết

- Buổi sáng

- Thiên nhiên

- Cần

- mạng

- nắm tay

- Chú ý

- Tháng Mười

- of

- off

- cung cấp

- thường

- on

- ONE

- có thể

- mở

- mã nguồn mở

- Cơ hội

- or

- oracle

- cơ quan

- tổ chức

- ra

- kết thúc

- qua

- con đường

- hiệu suất

- PHP

- Trục

- plato

- Thông tin dữ liệu Plato

- PlatoDữ liệu

- Điểm

- có thể

- tiềm năng

- có khả năng

- điều kiện tiên quyết

- trình bày

- trước đây

- đặc quyền

- đặc quyền

- đúng

- công khai

- giá

- đạt

- liên quan

- xa

- Báo cáo

- yêu cầu

- cần phải

- đòi hỏi

- nhà nghiên cứu

- nhà nghiên cứu

- Trả lời

- phản ứng

- kết quả

- Kết quả

- Nguy cơ

- Robin

- tròn

- chạy

- s

- nói

- Quy mô

- Tìm kiếm

- an ninh

- xem

- gửi

- nghiêm trọng

- Các máy chủ

- dịch vụ

- một số

- So

- Phần mềm

- một số

- nguồn

- nguồn

- đặc biệt

- Vẫn còn

- như vậy

- hệ thống

- kỹ thuật

- hơn

- việc này

- Sản phẩm

- cung cấp their dịch

- Them

- bằng cách ấy

- họ

- điều này

- thời gian

- thời gian

- đến

- công cụ

- kích hoạt

- thử

- không

- cập nhật

- Sử dụng

- sử dụng

- đã sử dụng

- sử dụng

- tiện ích

- giá trị

- phiên bản

- phiên bản

- trực quan

- dễ bị tổn thương

- Dễ bị tổn thương

- muốn

- là

- Đường..

- Dựa trên web

- trang web

- TỐT

- Điều gì

- Là gì

- cái nào

- CHÚNG TÔI LÀ

- với

- ở trong

- sẽ

- năm

- zephyrnet