NHỮNG NGƯỜI LỪA ĐẢO TRONG SLAMMER (VÀ CÁC CÂU CHUYỆN KHÁC)

Với Doug Aamoth và Paul Ducklin.

Nhạc giới thiệu và kết thúc bởi Edith Mudge.

Nhấp và kéo vào các sóng âm thanh bên dưới để chuyển đến bất kỳ điểm nào. Bạn cũng có thể nghe trực tiếp trên Soundcloud.

Bạn có thể lắng nghe chúng tôi trên Soundcloud, Podcast của Apple, Google Podcasts, Spotify, người may quần áo và bất cứ nơi nào tìm thấy podcast tốt. Hoặc chỉ cần thả URL của nguồn cấp dữ liệu RSS của chúng tôi vào podcatcher yêu thích của bạn.

ĐỌC BẢNG BIỂU

CHÓ. Ngày nhân đôi zero của Microsoft, nhà tù dành cho những kẻ lừa đảo và những cuộc điện thoại không có thật.

Tất cả những điều đó và hơn thế nữa, trên podcast Naked Security.

[CHẾ ĐỘ ÂM NHẠC]

Chào mừng mọi người đến với podcast. Tôi là Doug Aamoth.

Anh ấy là Paul Ducklin…

VỊT. Đó là một niềm vui lớn, Douglas.

CHÓ. tôi có một ít Lịch sử công nghệ cho bạn và nó đi ngược lại, theo cách, cách, cách trở lại, và nó liên quan đến máy tính.

Tuần này, vào ngày 7 tháng 1954 năm XNUMX, IBM đã trình diễn chiếc máy tính bán dẫn đầu tiên thuộc loại này.

Sản phẩm Công cụ tính toán điện tử của IBM, như tên gọi của nó, đã đổi 1250 ống chân không của nó lấy 2000 bóng bán dẫn, làm giảm một nửa thể tích và chỉ sử dụng 5% điện năng.

VỊT. Wow!

Tôi đã không nghe nói về “604” đó, vì vậy tôi đã đi và tìm kiếm nó, và tôi không thể tìm thấy một bức ảnh.

Rõ ràng, đó chỉ là mô hình thử nghiệm, và phải vài tháng sau, họ đã đưa ra một chiếc mà bạn có thể mua, được gọi là 608 và họ đã nâng nó lên 3000 bóng bán dẫn.

Nhưng hãy nhớ, Doug, đây không phải là bóng bán dẫn như trong các mạch tích hợp [IC] vì lúc đó chưa có IC.

Ở nơi bạn sẽ có một van, một van nhiệt điện (hoặc "toob" [ống chân không], như các bạn thường gọi), thay vào đó sẽ có một bóng bán dẫn có dây.

Vì vậy, mặc dù nó nhỏ hơn nhiều, nó vẫn là các thành phần rời rạc.

Khi tôi nghĩ “máy tính”, tôi nghĩ “máy tính bỏ túi”…

CHÓ. Ồ, không, không, không!

VỊT. “Không”, như bạn nói…

… Nó có kích thước bằng một chiếc tủ lạnh rất lớn!

Và sau đó bạn cần một tủ lạnh rất lớn bên cạnh nó, trong bức ảnh mà tôi thấy, mà tôi nghĩ là để đầu vào.

Và sau đó là một số mạch điều khiển khác trông giống như một tủ đông rất lớn, bên cạnh hai tủ lạnh rất lớn.

Tôi không nhận ra điều này, nhưng rõ ràng Thomas Watson [CEO của IBM] lúc đó đã đưa ra sắc lệnh này cho toàn bộ IBM: “Không sản phẩm mới nào được phép sử dụng van, ống chân không. Chúng tôi hoàn toàn chấp nhận, tán thành và chỉ sử dụng bóng bán dẫn. "

Và đó là nơi mọi thứ diễn ra sau đó.

Vì vậy, mặc dù đây là sản phẩm tiên phong của cuộc cách mạng bóng bán dẫn, nhưng rõ ràng nó đã sớm bị thay thế… nó chỉ có mặt trên thị trường trong khoảng 18 tháng.

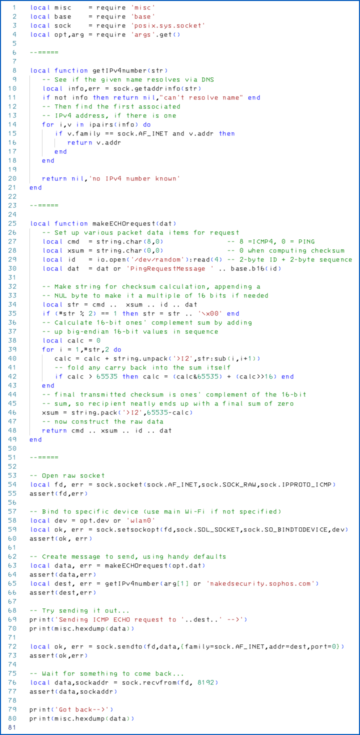

CHÓ. Chà, chúng ta hãy tiếp tục chủ đề về những điều rất lớn và cập nhật cho thính giả của chúng ta về Microsoft Exchange double zero-day này.

Chúng tôi đã đề cập đến nó trên một tập nhỏ; chúng tôi đã bảo vệ nó trên trang web… Nhưng có gì mới mà chúng ta nên biết không?

VỊT. Không hẳn, Douglas.

Dường như nó chưa tiếp quản thế giới an ninh mạng hoặc các hoạt động bảo mật [SecOps] như ProxyShell và Nhật ký4Shell đã làm:

Tôi đoán có hai lý do cho điều đó.

Đầu tiên là chi tiết thực sự của lỗ hổng vẫn còn là bí mật.

Họ được biết đến với công ty Việt Nam đã phát hiện ra nó, cho Sáng kiến ZeroDay [ZDI] nơi nó được tiết lộ một cách có trách nhiệm và cho Microsoft.

Và mọi người dường như đang giữ nó dưới mũ của họ.

Vì vậy, theo như tôi biết, không có 250 bằng chứng về khái niệm "hãy thử cái này ngay bây giờ!" Kho lưu trữ GitHub nơi bạn có thể làm điều đó cho chính mình.

Thứ hai, nó yêu cầu quyền truy cập được xác thực.

Và cảm giác gan ruột của tôi là tất cả những người muốn “các nhà nghiên cứu an ninh mạng” (trích dẫn không khí khổng lồ được chèn ở đây), những người đã nhảy vào nhóm thực hiện các cuộc tấn công trên internet bằng Proxyshell hoặc Log4Shell, tuyên bố rằng họ đang thực hiện thế giới dịch vụ: “Này, nếu dịch vụ web của bạn dễ bị tấn công, tôi sẽ tìm ra và tôi sẽ cho bạn biết ”…

… Tôi nghi ngờ rằng rất nhiều người trong số đó sẽ suy nghĩ kỹ về việc cố gắng thực hiện cùng một cuộc tấn công mà họ phải thực sự đoán mật khẩu.

Cảm giác như đó là phía bên kia của một ranh giới khá quan trọng trên cát, phải không?

CHÓ. Ờ-huh.

VỊT. Nếu bạn có một máy chủ web mở được thiết kế để chấp nhận các yêu cầu, điều đó rất khác với việc gửi một yêu cầu đến một máy chủ mà bạn biết rằng bạn không được phép truy cập và cố gắng cung cấp mật khẩu mà bạn biết rằng mình không được phép để biết, nếu điều đó có ý nghĩa.

CHÓ. Vâng.

VỊT. Vì vậy, tin tốt là nó dường như không được khai thác rộng rãi…

… Nhưng vẫn không có bản vá.

Và tôi nghĩ, ngay sau khi một bản vá xuất hiện, bạn cần phải lấy nó nhanh chóng.

Đừng chậm trễ, bởi vì tôi tưởng tượng rằng sẽ có một chút điên cuồng khi cố gắng thiết kế ngược các bản vá để tìm ra cách bạn thực sự khai thác thứ này một cách đáng tin cậy.

Bởi vì, theo như chúng tôi biết, nó hoạt động khá tốt - nếu bạn đã có mật khẩu, thì bạn có thể sử dụng cách khai thác đầu tiên để mở cánh cửa cho lần khai thác thứ hai, cho phép bạn chạy PowerShell trên máy chủ Exchange.

Và điều đó không bao giờ có thể kết thúc tốt đẹp.

Tôi đã xem tài liệu Hướng dẫn của Microsoft vào sáng nay (chúng tôi đang ghi vào thứ Tư trong tuần), nhưng tôi không thấy bất kỳ thông tin nào về bản vá hoặc thời điểm có bản vá.

Thứ Ba tới là Thứ Ba của Bản vá, vì vậy có lẽ chúng ta sẽ phải đợi đến lúc đó?

CHÓ. OK, chúng tôi sẽ theo dõi điều đó và vui lòng cập nhật và vá lỗi khi bạn thấy nó… điều này rất quan trọng.

Tôi sẽ quay trở lại máy tính của chúng tôi và cung cấp cho bạn phương trình nhỏ.

Nó diễn ra như thế này: 2 năm lừa đảo + 10 triệu đô la bị lừa = 25 năm tù:

VỊT. Đây là một tên tội phạm - bây giờ chúng ta có thể gọi anh ta như vậy bởi vì anh ta không chỉ bị kết án mà còn bị kết án - với một cái tên nghe đầy ấn tượng: Elvis Eghosa Ogiekpolor.

Và anh ấy đã điều hành cái mà bạn có thể gọi là cybergang nghệ nhân ở Atlanta, Georgia, Hoa Kỳ vài năm trước.

Chỉ trong vòng chưa đầy hai năm, nếu bạn thích, họ đã ăn mừng các công ty không may là nạn nhân của cái được gọi là Thỏa hiệp qua email doanh nghiệp [BEC], và những cá nhân không may bị họ dụ vào các trò gian lận tình ái… và kiếm được 10 triệu đô la.

Elvis (tôi sẽ chỉ gọi anh ta như vậy)… trong trường hợp này, anh ta đã có một nhóm cùng nhau tạo ra toàn bộ trang web lừa đảo mở các tài khoản ngân hàng của Hoa Kỳ, nơi anh ta có thể gửi tiền và sau đó rửa tiền.

Và anh ta không chỉ bị kết án, anh ta còn bị kết án.

Thẩm phán rõ ràng đã quyết định rằng bản chất của tội ác này, và bản chất của việc trở thành nạn nhân, đủ nghiêm trọng đến mức anh ta phải nhận 25 năm tù liên bang.

CHÓ. Hãy cùng tìm hiểu về Thỏa hiệp Email Doanh nghiệp.

Tôi nghĩ điều đó thật hấp dẫn - bạn đang mạo danh địa chỉ email của ai đó hoặc bạn đã nắm được địa chỉ email thực của họ.

Và với điều đó, một khi bạn có thể lôi kéo được ai đó, bạn có thể làm được rất nhiều thứ.

Bạn liệt kê chúng ra trong bài viết ở đây - Tôi sẽ lướt qua chúng thật nhanh.

Bạn có thể biết khi nào các khoản thanh toán lớn đến hạn…

VỊT. Thực sự.

Rõ ràng, nếu bạn đang gửi thư từ bên ngoài và bạn chỉ giả mạo tiêu đề email để giả vờ rằng email đến từ CFO, thì bạn phải đoán xem CFO biết những gì.

Nhưng nếu bạn có thể đăng nhập vào tài khoản email của CFO vào mỗi buổi sáng sớm, trước khi họ đăng nhập, thì bạn có thể xem qua tất cả những thứ lớn đang diễn ra và bạn có thể ghi chú.

Và vì vậy, khi bạn mạo danh họ, bạn không chỉ gửi một email thực sự đến từ tài khoản của họ, bạn đang làm như vậy với một lượng kiến thức nội bộ đáng kinh ngạc.

CHÓ. Và sau đó, tất nhiên, khi bạn nhận được một email trong đó bạn yêu cầu một nhân viên không quen biết nào đó chuyển một số tiền lớn cho nhà cung cấp này và họ nói, “Đây có phải là thật không?”…

… Nếu bạn có quyền truy cập vào hệ thống email thực, bạn có thể trả lời lại. “Tất nhiên là có thật. Nhìn vào địa chỉ email - đó là tôi, giám đốc tài chính. ”

VỊT. Và tất nhiên, thậm chí nhiều hơn nữa, bạn có thể nói, “Nhân tiện, đây là một vụ mua lại, đây là một thỏa thuận sẽ đánh cắp một bước tiến của các đối thủ cạnh tranh của chúng tôi. Vì vậy, đó là bí mật của công ty. Hãy chắc chắn rằng bạn không nói với bất kỳ ai khác trong công ty. "

CHÓ. Vâng - đôi whammy!

Bạn có thể nói, “Đó là tôi, đó là sự thật, nhưng đây là một vấn đề lớn, đó là một bí mật, đừng nói với ai khác. Không có nó! Đừng báo cáo đây là một tin nhắn đáng ngờ ”.

Sau đó, bạn có thể vào thư mục Đã gửi và xóa các email giả mạo mà bạn đã gửi thay mặt cho giám đốc tài chính, để không ai có thể thấy rằng bạn đã lục lọi trong đó.

Và nếu bạn là một kẻ lừa đảo BEC “giỏi”, bạn sẽ đi tìm hiểu các email cũ của nhân viên thực sự và phù hợp với phong cách của người dùng đó bằng cách sao chép và dán các cụm từ phổ biến mà người đó đã sử dụng.

VỊT. Chắc chắn rồi, Doug.

Tôi nghĩ chúng ta đã từng nói chuyện trước đây, khi chúng ta nói về các email lừa đảo… về những độc giả đã báo cáo, “Đúng, tôi có một câu như thế này, nhưng tôi đã đồn đại nó ngay lập tức vì người đó đã sử dụng một lời chào trong email của họ, đó là quá đặc sắc. "

Hoặc có một số biểu tượng cảm xúc khi đăng xuất, chẳng hạn như mặt cười [LAUGHTER], điều mà tôi biết người này sẽ không bao giờ làm.

Tất nhiên, nếu bạn chỉ sao chép và dán phần giới thiệu và phần giới thiệu tiêu chuẩn từ các email trước đó, thì bạn sẽ tránh được loại vấn đề đó.

Và điều khác, Doug, là nếu bạn gửi email từ tài khoản thật, nó sẽ nhận được chữ ký email thật, chính hãng của người đó, phải không?

Điều này được thêm bởi máy chủ của công ty và chỉ làm cho nó giống chính xác những gì bạn đang mong đợi.

CHÓ. Và sau đó tôi thích sự tháo gỡ này…

… Với tư cách là một tên tội phạm hàng đầu, bạn không chỉ xé toạc công ty, mà bạn còn đuổi theo * khách hàng * của công ty nói, “Này, bạn có thể thanh toán hóa đơn này ngay bây giờ và gửi nó cho cái mới này không tài khoản ngân hàng?"

Bạn có thể lừa đảo không chỉ công ty mà còn cả những công ty mà công ty đó làm việc cùng.

VỊT. Chắc chắn rồi.

CHÓ. Và e rằng bạn sẽ nghĩ rằng Elvis chỉ đang lừa đảo các công ty… anh ta cũng đang lừa đảo tình cảm.

VỊT. Bộ Tư pháp báo cáo rằng một số doanh nghiệp mà họ lừa đảo đã bị chiếm đoạt hàng trăm nghìn đô la một lúc.

Và mặt trái của hành vi lừa đảo của họ là theo đuổi những cá nhân trong cái gọi là lừa đảo tình cảm.

Rõ ràng có 13 người đưa ra với tư cách là nhân chứng trong vụ án, và hai trong số các ví dụ mà DOJ (Bộ Tư pháp) đã đề cập, theo tôi, lần lượt là 32,000 đô la và 70,000 đô la.

CHÓ. Được, vì vậy chúng tôi có một số lời khuyên về cách bảo vệ doanh nghiệp của bạn khỏi Thỏa hiệp qua email doanh nghiệp và cách bảo vệ bản thân khỏi những trò gian lận trong chuyện tình cảm.

Hãy bắt đầu với Thỏa hiệp Email Doanh nghiệp.

Tôi thích điểm đầu tiên này vì nó dễ dàng và nó rất thấp: Tạo một tài khoản email trung tâm để nhân viên báo cáo các email đáng ngờ.

VỊT. Có, nếu bạn có security@example.com, thì có lẽ bạn sẽ chăm sóc tài khoản email đó một cách thực sự cẩn thận và bạn có thể lập luận rằng ít có khả năng một người Thỏa hiệp Email Doanh nghiệp có thể xâm phạm tài khoản SecOps so với việc xâm phạm tài khoản của bất kỳ nhân viên ngẫu nhiên nào khác trong công ty.

Và có lẽ cũng vậy, nếu bạn có ít nhất một vài người có thể để mắt đến những gì đang diễn ra ở đó, bạn sẽ có cơ hội tốt hơn để nhận được các phản hồi hữu ích và có chủ đích từ địa chỉ email đó hơn là chỉ hỏi cá nhân liên quan.

Ngay cả khi email của CFO không bị xâm phạm… nếu bạn có một email lừa đảo và sau đó bạn hỏi CFO, “Này, cái này có hợp pháp hay không?”, Bạn đang đặt CFO vào một tình thế rất khó khăn.

Bạn đang nói, "Bạn có thể hành động như thể bạn là một chuyên gia CNTT, một nhà nghiên cứu an ninh mạng hay một người hoạt động bảo mật không?"

Tốt hơn nhiều là tập trung vào điều đó, vì vậy có một cách dễ dàng để mọi người báo cáo điều gì đó có vẻ hơi sai lệch.

Điều đó cũng có nghĩa là nếu những gì bạn thường làm là chỉ nói: “Chà, đó rõ ràng là lừa đảo. Tôi sẽ xóa nó đi ”…

… Bằng cách gửi nó đến, mặc dù * bạn * nghĩ đó là điều hiển nhiên, bạn cho phép nhóm SecOps hoặc nhóm CNTT cảnh báo những người còn lại trong công ty.

CHÓ. Được rồi.

Và lời khuyên tiếp theo: Nếu nghi ngờ, hãy kiểm tra trực tiếp với người gửi email.

Và, không làm hỏng đường đột, có thể không qua email bằng một số phương tiện khác…

VỊT. Dù cơ chế nào được sử dụng để gửi cho bạn một tin nhắn mà bạn không tin tưởng, đừng nhắn lại cho họ qua cùng một hệ thống!

Nếu tài khoản chưa bị tấn công, bạn sẽ nhận được câu trả lời rằng: "Không, đừng lo lắng, mọi chuyện đều ổn."

Và nếu tài khoản * đã * bị tấn công, bạn sẽ nhận được thông báo “Ồ, không, đừng lo, mọi chuyện ổn cả!” [LỪA ĐẢO]

CHÓ. Được rồi.

Và cuối cùng, nhưng chắc chắn không kém: Yêu cầu ủy quyền phụ cho các thay đổi trong chi tiết thanh toán tài khoản.

VỊT. Nếu bạn có quan điểm thứ hai về vấn đề - ủy quyền thứ cấp - thì [A] sẽ khiến người trong cuộc quanh co khó thoát khỏi trò lừa đảo hơn nếu họ đang giúp đỡ và [B] có nghĩa là không có ai, ai rõ ràng là cố gắng trở nên hữu ích cho khách hàng, phải chịu toàn bộ trách nhiệm và áp lực khi quyết định, "Điều này có hợp pháp hay không?"

Hai mắt thường tốt hơn một.

Hoặc có thể ý tôi là bốn mắt thường tốt hơn hai…

CHÓ. Đúng. [LỪA ĐẢO].

Hãy chuyển sự chú ý của chúng ta đến những trò gian lận trong chuyện tình cảm.

Lời khuyên đầu tiên là: Hãy chậm lại khi cuộc nói chuyện hẹn hò chuyển từ tình bạn, tình yêu hoặc sự lãng mạn sang tiền bạc.

VỊT. Vâng.

Bây giờ là tháng Mười, phải không, Doug?

Vì vậy, lại là Tháng Nhận thức về An ninh mạng… #cybermonth, nếu bạn muốn theo dõi những gì mọi người đang làm và nói.

Có một phương châm nhỏ tuyệt vời đó (đó có phải là từ đúng không?) Mà chúng tôi đã nói nhiều lần trên podcast, bởi vì tôi biết bạn và tôi thích nó, Doug.

Điều này đến từ Dịch vụ Công Hoa Kỳ…

CẢ HAI. Dừng lại. (Giai đoạn = Stage.)

Nghĩ. (Giai đoạn = Stage.)

Liên kết. (Giai đoạn = Stage.)

VỊT. Đừng quá vội vàng!

Nó thực sự là một câu hỏi về “giao dịch vội vàng, hối cải khi rảnh rỗi” khi nói đến các vấn đề trực tuyến.

CHÓ. Và một lời khuyên khác sẽ khó đối với một số người ... nhưng hãy nhìn vào bên trong bản thân và cố gắng làm theo: Hãy cởi mở lắng nghe bạn bè và gia đình của bạn nếu họ cố gắng cảnh báo bạn.

VỊT. Vâng.

Tôi đã từng tham gia các sự kiện an ninh mạng để giải quyết vấn đề lừa đảo tình ái trong quá khứ, khi tôi làm việc tại Sophos Australia.

Thật khủng khiếp khi nghe những câu chuyện từ những người trong dịch vụ cảnh sát, những người mà công việc của họ là cố gắng can thiệp vào các trò gian lận vào thời điểm này…

… Và chỉ để xem một số cảnh sát này đã buồn như thế nào khi họ trở lại sau chuyến thăm.

Trong một số trường hợp, cả gia đình đã bị lừa đảo.

Rõ ràng đây là loại “đầu tư tài chính” hơn là loại lãng mạn, nhưng * mọi người * đều ở bên kẻ lừa đảo, vì vậy khi cơ quan thực thi pháp luật đến đó, gia đình đã có “tất cả câu trả lời” đã được cung cấp cẩn thận bởi kẻ gian.

Và trong những trò gian lận trong chuyện tình cảm, họ sẽ không nghĩ gì đến việc tán tỉnh sự quan tâm lãng mạn của bạn * và * thúc đẩy mối quan hệ giữa bạn và gia đình bạn, vì vậy bạn ngừng nghe lời khuyên của họ.

Vì vậy, hãy cẩn thận để không bị gia đình cũng như tài khoản ngân hàng ghẻ lạnh.

CHÓ. Được rồi.

Và sau đó là một lời khuyên cuối cùng: Có một video tuyệt vời được nhúng bên trong bài báo.

Bài báo có tên là Kẻ lừa đảo lãng mạn và Kẻ lừa đảo BEC bị kết án tù 25 năm:

Vì vậy, hãy xem video đó - nó có rất nhiều mẹo hay.

Và chúng ta hãy tiếp tục chủ đề lừa đảo, và nói về những kẻ lừa đảo và những người gọi lừa đảo.

Thậm chí có thể dừng các cuộc gọi lừa đảo?

Đó là câu hỏi lớn trong ngày ngay bây giờ:

VỊT. Vâng, có những cuộc gọi lừa đảo và có những cuộc gọi phiền toái.

Đôi khi, các cuộc gọi phiền toái dường như rất gần với các cuộc gọi lừa đảo.

Đây là những người đại diện cho các doanh nghiệp hợp pháp, [BẤT CỨ] nhưng họ sẽ không ngừng gọi cho bạn, [NHẬN ĐƯỢC NHIỀU LẦN NỮA] cho dù bạn có nói với họ rằng “Tôi có trong danh sách Không Gọi [ANGRY] vì vậy KHÔNG GỌI LẠI".

Vì vậy, tôi đã viết một bài báo trên Naked Security nói với mọi người rằng… nếu bạn có thể tự mình làm điều đó (tôi không khuyên bạn nên làm điều này mọi lúc, đó là một rắc rối thực sự), hóa ra nếu bạn * làm * phàn nàn, đôi khi nó có một kết quả.

Và điều khiến tôi tâm đắc khi viết điều này là bốn công ty bán các sản phẩm “môi trường” đã bị Văn phòng Ủy viên Thông tin [ICO, cơ quan quản lý quyền riêng tư dữ liệu của Vương quốc Anh] phá sản và bị phạt từ hàng chục đến hàng trăm nghìn bảng Anh vì đã gọi cho những người có tự đặt mình vào cái mà khá kỳ lạ được gọi là Dịch vụ ưu tiên qua điện thoại ở Anh…

… Như thể họ đang thừa nhận rằng một số người thực sự muốn chọn tham gia những cuộc gọi rác này. [CON GÁI]

CHÓ. "Thích hơn"?! [LỪA ĐẢO]

VỊT. Tôi thích cách nó ở Mỹ.

Nơi bạn đến để đăng ký và khiếu nại là: donotcall DOT gov.

CHÓ. Đúng! "Đừng gọi!"

VỊT. Đáng buồn thay, khi nói đến điện thoại, chúng ta vẫn sống trong một thế giới chọn không tham gia… họ được phép gọi cho bạn cho đến khi bạn nói rằng họ không thể.

Nhưng kinh nghiệm của tôi là, mặc dù nó không giải quyết được vấn đề, nhưng việc đặt bạn vào danh sách Không gọi là gần như chắc chắn sẽ không * tăng * số lượng cuộc gọi bạn nhận được.

Nó đã tạo nên sự khác biệt đối với tôi, cả khi tôi sống ở Úc và bây giờ tôi đang sống ở Vương quốc Anh…

… Và thỉnh thoảng báo cáo các cuộc gọi ít nhất cũng mang lại cho cơ quan quản lý ở quốc gia của bạn cơ hội chiến đấu để thực hiện một số loại hành động vào một thời điểm nào đó trong tương lai.

Bởi vì nếu không ai nói bất cứ điều gì, thì nó như thể không có gì xảy ra.

CHÓ. Điều đó gắn liền với nhận xét độc giả của chúng tôi về bài viết này.

Độc giả Phil của Naked Security bình luận:

Thư thoại đã thay đổi mọi thứ đối với tôi.

Nếu người gọi không muốn để lại tin nhắn và hầu hết đều không, thì tôi không có lý do gì để gọi lại.

Hơn nữa, để báo cáo một cuộc điện thoại lừa đảo, tôi sẽ phải lãng phí thời gian cần thiết để trả lời điện thoại từ một người gọi không xác định và tương tác với ai đó chỉ với mục đích báo cáo họ.

Ngay cả khi tôi trả lời cuộc gọi, tôi sẽ nói chuyện với một con robot nào đó… không, cảm ơn!

Vì vậy, đó có phải là câu trả lời: chỉ cần không bao giờ nhận các cuộc điện thoại, và không bao giờ đối phó với những kẻ lừa đảo này?

Hay có cách nào tốt hơn không, Paul?

VỊT. Những gì tôi tìm thấy là, nếu tôi nghĩ rằng số đó là một số lừa đảo…

Một số kẻ lừa đảo hoặc những người gọi phiền toái sẽ sử dụng một số khác nhau mỗi lần - nó sẽ luôn trông giống cục bộ, vì vậy rất khó để nói, mặc dù gần đây tôi đã bị cản trở bởi một số gần đây, nó lặp đi lặp lại, vì vậy tôi có thể chặn đó.

… Thông thường những gì tôi làm là tôi chỉ trả lời điện thoại, và tôi không nói bất cứ điều gì.

Họ đang gọi tôi; nếu điều đó quan trọng, họ sẽ nói, “Xin chào? Xin chào? Đó có phải là…? ”, Và sử dụng tên của tôi.

Tôi thấy rằng rất nhiều người gọi phiền toái và những kẻ lừa đảo đang sử dụng các hệ thống tự động, khi họ nghe thấy bạn trả lời cuộc gọi, chỉ khi đó họ mới thử kết nối bạn với một nhà điều hành ở bên cạnh họ.

Họ không có nhà điều hành điện thoại của họ thực sự thực hiện cuộc gọi.

Họ gọi cho bạn và trong khi bạn xác định danh tính của mình, họ nhanh chóng tìm thấy ai đó trong hàng đợi có thể giả vờ đã thực hiện cuộc gọi.

Và tôi thấy rằng đó là một món quà tốt chết người, bởi vì nếu không có gì xảy ra, nếu thậm chí không ai đi, “Xin chào? Xin chào? Có ai ở đó không? ”, Thì bạn biết mình đang xử lý một hệ thống tự động.

Tuy nhiên, có một vấn đề khó chịu, mặc dù tôi nghĩ đây là vấn đề dành riêng cho Vương quốc Anh.

Cơ quan quản lý để báo cáo cái được gọi là “cuộc gọi im lặng”, giống như một kiểu kẻ đeo bám nặng nề mà không có lời nào được nói ra…

… Cơ chế báo cáo hoàn toàn khác với cơ chế báo cáo cuộc gọi trong đó ai đó nói, “Này, tôi là John và tôi muốn bán cho bạn sản phẩm này mà bạn không cần và không tốt”, đó là thực sự gây phiền nhiễu.

Các báo cáo cuộc gọi im lặng đi qua bộ điều chỉnh điện thoại, và nó được coi như thể đó là một tội hình sự nghiêm trọng hơn, tôi cho rằng vì lý do lịch sử.

Bạn phải xác định danh tính của mình - bạn không thể báo cáo những điều đó một cách ẩn danh.

Vì vậy, tôi thấy điều đó thật khó chịu, và tôi hy vọng rằng họ sẽ thay đổi điều đó!

Nơi đó chỉ là một hệ thống rô bốt được gọi là bạn và nó chưa biết bạn đang kết nối mạng nên nó chưa chỉ định bất kỳ ai nói chuyện với bạn…

… Nếu bạn có thể báo cáo những điều đó một cách dễ dàng và ẩn danh hơn, thành thật mà nói, tôi sẽ có xu hướng làm điều đó hơn nhiều.

CHÓ. Được rồi.

Chúng tôi có một số liên kết trong bài viết để báo cáo các cuộc gọi lừa đảo ở một số quốc gia.

Và cảm ơn bạn, Phil, đã gửi bình luận đó.

Nếu bạn có một câu chuyện, nhận xét hoặc câu hỏi thú vị mà bạn muốn gửi, chúng tôi rất muốn đọc nó trên podcast.

Bạn có thể gửi email tới tips@sophos.com, bạn có thể nhận xét về bất kỳ bài viết nào của chúng tôi hoặc bạn có thể đánh giá chúng tôi trên mạng xã hội: @nakedsecurity.

Đó là chương trình của chúng tôi cho ngày hôm nay - cảm ơn rất nhiều vì đã lắng nghe.

Đối với Paul Ducklin, tôi là Doug Aamoth, sẽ nhắc bạn cho đến lần sau hãy…

CẢ HAI. Giữ an toàn.

[CHẾ ĐỘ ÂM NHẠC]

- : ProxyNotShell

- BEC

- blockchain

- phá sản

- thiên tài

- ví tiền điện tử

- trao đổi tiền điện tử

- an ninh mạng

- tội phạm mạng

- An ninh mạng

- bộ phận an ninh quê hương

- ví kỹ thuật số

- Sàn giao dịch

- Khai thác

- tường lửa

- Kaspersky

- Luật & trật tự

- phần mềm độc hại

- macfee

- microsoft

- An ninh trần trụi

- Podcast bảo mật khỏa thân

- NexBLOC

- plato

- Plato ai

- Thông tin dữ liệu Plato

- Trò chơi Plato

- PlatoDữ liệu

- Platogaming

- Podcast

- áo choàng

- lừa đảo lãng mạn

- VPN

- dễ bị tổn thương

- bảo mật website

- zephyrnet

![S3 Ep103: Những kẻ lừa đảo trong Slammer (và các câu chuyện khác) [Âm thanh + Văn bản] S3 Ep103: Những kẻ lừa đảo trong Slammer (và những câu chuyện khác) [Âm thanh + Văn bản] Trí tuệ dữ liệu PlatoBlockchain. Tìm kiếm dọc. Ái.](https://platoblockchain.com/wp-content/uploads/2022/10/s3-ep103-cover-1200.png)

![S3 Ep128: Vậy bạn muốn trở thành tội phạm mạng? [Âm thanh + Văn bản] S3 Ep128: Vậy bạn muốn trở thành tội phạm mạng? [Âm thanh + Văn bản]](https://platoblockchain.com/wp-content/uploads/2023/04/s3-ep128-so-you-want-to-be-a-cybercriminal-audio-text-300x157.png)

![S3 Ep121: Bị hack rồi truy tố được không? [Âm thanh + Văn bản] S3 Ep121: Bị hack rồi truy tố được không? [Âm thanh + Văn bản]](https://platoblockchain.com/wp-content/uploads/2023/02/s3-ep121-can-you-get-hacked-and-then-prosecuted-for-it-audio-text-300x156.png)