1NTT Research,美国桑尼维尔

2新加坡国立大学量子技术中心

觉得本文有趣或想讨论? 在SciRate上发表评论或发表评论.

抽象

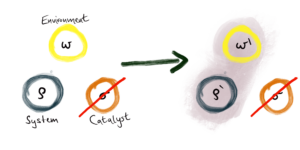

存储设备针对篡改对手的安全性一直是经典密码学中经过深入研究的主题。 此类模型为对手提供黑盒访问权限,目的是保护存储的消息或在发生任何篡改时中止协议。

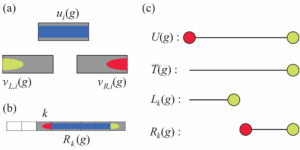

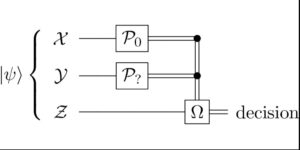

在这项工作中,我们扩展了针对具有量子能力的对手的篡改检测代码理论的范围。 我们考虑用于编码 $k$-qubit 量子消息 $vert mrangle$ 以获得 $n$-qubit 量子码字 $vert {psi_m} rangle$ 的编码和解码方案。 量子码字 $vert {psi_m} rangle$ 可以通过来自某些已知的篡改酉族 $mathcal{U}_{mathsf{Adv}}$ 的酉 $U$ 进行对抗性篡改(作用于 $mathbb{C}^{2 ^n}$)。

首先,我们启动$textit{量子篡改检测代码}$的一般研究,它检测是否存在由酉算子的操作引起的篡改。 如果没有被篡改,我们希望输出原始消息。 我们证明,任何酉算子族 $mathcal{U}_{mathsf{Adv}}$ 都存在量子篡改检测代码,使得 $vertmathcal{U}_{mathsf{Adv}} vert lt 2^{2^{ alpha n}}$ 对于 (0,1/6)$ 中的某个常量 $alpha; 前提是酉算子与恒等算子不太接近。 我们构建的量子篡改检测代码可以被认为是 Jafargholi 和 Wichs ['15] 研究的 $textit{经典篡改检测代码}$ 的量子变体,已知它们也存在类似的限制。

此外,我们还表明,当消息集 $mathcal{M}$ 是经典消息集时,这样的构造可以实现为针对任何 $mathcal{U}_{mathsf{Adv}}$ 的 $textit{不可延展代码}$大小可达 $2^{2^{alpha n}}$。

►BibTeX数据

►参考

[1] 扎赫拉·贾法戈利和丹尼尔·威克斯。 “篡改检测和连续的不可延展的代码”。 Yevgeniy Dodis 和 Jesper Buus Nielsen,《密码学理论》编辑。 第 451–480 页。 柏林、海德堡(2015)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-662-46494-6_19

[2] M. Cheraghchi 和 V. Guruswami。 “不可延展代码的容量”。 IEEE 信息论汇刊 62, 1097–1118 (2016)。

https:///doi.org/10.1109/TIT.2015.2511784

[3] 塞巴斯蒂安·福斯特、普拉蒂亚·慕克吉、丹尼尔·文丘里和丹尼尔·威克斯。 “多尺寸篡改电路的高效不可延展代码和密钥推导”。 Phong Q. Nguyen 和 Elisabeth Oswald,编辑,密码学进展 – EUROCRYPT 2014。第 111-128 页。 柏林、海德堡(2014)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-642-55220-5_7

[4] 罗纳德·克莱默、叶夫根尼·多迪斯、塞尔日·菲尔、卡尔斯·帕德罗和丹尼尔·威克斯。 “通过应用到强大的秘密共享和模糊提取器来检测代数操纵”。 Nigel Smart,编辑,密码学进展 – EUROCRYPT 2008。第 471-488 页。 柏林、海德堡(2008)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-540-78967-3_27

[5] 罗纳德·克莱默、卡尔斯·帕德罗和邢超平。 “恒定误差模型中的最佳代数操作检测代码”。 Yevgeniy Dodis 和 Jesper Buus Nielsen,《密码学理论》编辑。 第 481-501 页。 柏林、海德堡(2015)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-662-46494-6_20

[6] 彼得·W·肖尔. “减少量子计算机存储器退相干的方案”。 物理评论 A 52,R2493 (1995)。

https:///doi.org/10.1103/PhysRevA.52.R2493

[7] 罗伯特·卡尔德班克和彼得·W·肖尔。 “存在良好的量子纠错码”。 物理评论 A 54, 1098 (1996)。

https:/ / doi.org/ 10.1103 / PhysRevA.54.1098

[8] 丹尼尔·戈特斯曼. “稳定器代码和量子纠错”。 博士论文。 加州理工学院。 (1997)。 网址:https://thesis.library.caltech.edu/2900/2/THESIS.pdf。

https://thesis.library.caltech.edu/2900/2/THESIS.pdf

[9] A.Yu. 基塔耶夫。 “anyons 的容错量子计算”。 物理学年鉴 303, 2–30 (2003)。

https://doi.org/10.1016/s0003-4916(02)00018-0

[10] 安德鲁·M·斯蒂恩. “量子理论中的纠错码”。 物理评论快报 77, 793 (1996)。

https:/ / doi.org/ 10.1103 / PhysRevLett.77.793

[11] 戈尔扬·阿拉吉克和克里斯蒂安·马金茨。 “量子不可延展性和验证”。 摘自 Jonathan Katz 和 Hovav Shacham,编辑,密码学进展 – CRYPTO 2017。第 310-341 页。 湛(2017)。 施普林格国际出版社。

https://doi.org/10.1007/978-3-319-63715-0_11

[12] 安德里斯·安巴尼斯、扬·布达和安德烈亚斯·温特。 “量子信息的不可延展加密”。 数学物理杂志 50, 042106 (2009)。

https:/ / doi.org/10.1063/ 1.3094756

[13] A. 布罗德本特和塞巴斯蒂安·洛德。 “通过随机预言进行不可克隆的量子加密”。 IACR 加密。 电子打印拱门。 2019,257(2019)。

https:/ / doi.org/ 10.4230 / LIPIcs.TQC.2020.4

[14] 丹尼尔·戈特斯曼. “不可克隆的加密”。 量子信息。 计算。 3、581-602(2003)。

https:///doi.org/10.26421/qic3.6-2

[15] Stefan Dziembowski、Krzysztof Pietrzak 和 Daniel Wichs。 “不可延展的代码”。 J.ACM 65 (2018)。

https:/ / doi.org/10.1145/ 3178432

[16] 米希尔·贝拉尔、大卫·卡什和雷切尔·米勒。 “密码学可防止相关密钥攻击和篡改”。 载于 Dong Hoon Lee 和 Xiaoyun Wang,编辑,密码学进展 – ASIACRYPT 2011。第 486-503 页。 柏林、海德堡(2011)。 施普林格柏林海德堡。

[17] 米希尔·贝拉尔和大卫·卡什。 “伪随机函数和排列已被证明可以抵御相关密钥攻击”。 Tal Rabin,编辑,密码学进展 – CRYPTO 2010。第 666-684 页。 柏林、海德堡(2010)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-642-14623-7_36

[18] 米希尔·贝拉尔和河野忠义。 “相关密钥攻击的理论处理:Rka-prps、rka-prfs 和应用程序”。 Eli Biham,编辑,密码学进展 — EUROCRYPT 2003。第 491-506 页。 柏林、海德堡(2003)。 施普林格柏林海德堡。

https://doi.org/10.1007/3-540-39200-9_31

[19] 米希尔·贝拉尔、肯尼思·G·帕特森和苏珊·汤姆森。 “超越线性障碍的 Rka 安全性:Ibe、加密和签名”。 载于晓云王和 Kazue Sako,编辑,密码学进展 – ASIACRYPT 2012。第 331-348 页。 柏林、海德堡(2012)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-642-34961-4_21

[20] 塞巴斯蒂安·福斯特、克日什托夫·彼得扎克和丹尼尔·文丘里。 “防篡改电路:如何用泄漏换取防篡改”。 Luca Aceto、Monika Henzinger 和 Jiří Sgall,《自动机》、《语言和编程》编辑。 第 391-402 页。 柏林、海德堡(2011)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-642-22006-7_33

[21] 罗萨里奥·根纳罗、安娜·利西安斯卡娅、塔尔·马尔金、西尔维奥·米卡利和塔尔·拉宾。 “算法防篡改(atp)安全:防止硬件篡改安全的理论基础”。 Moni Naor,《密码学理论》编辑。 第 258-277 页。 柏林、海德堡(2004)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-540-24638-1_15

[22] 维普尔·戈亚尔、亚当·奥尼尔和瓦尼什里·拉奥。 “相关输入安全哈希函数”。 Yuval Ishai,《密码学理论》编辑。 第 182-200 页。 柏林、海德堡(2011)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-642-19571-6_12

[23] 尤瓦尔·伊沙伊、马诺杰·普拉巴卡兰、阿米特·萨海和大卫·瓦格纳。 “私有电路 ii:在可篡改电路中保守秘密”。 Serge Vaudenay,编辑,密码学进展 – EUROCRYPT 2006。第 308-327 页。 柏林、海德堡(2006)。 施普林格柏林海德堡。

https:/ / doi.org/ 10.1007 / 11761679_19

[24] 雅埃尔·陶曼·卡莱、巴瓦纳·卡努库尔蒂和阿米特·萨海。 “具有可篡改和泄漏内存的密码学”。 摘自 Phillip Rogaway,编辑,密码学进展 – CRYPTO 2011。第 373-390 页。 柏林、海德堡(2011)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-642-22792-9_21

[25] 克日什托夫·彼得扎克。 “子空间lwe”。 罗纳德·克莱默 (Ronald Cramer),《密码学理论》编辑。 第 548-563 页。 柏林、海德堡(2012)。 施普林格柏林海德堡。

https://doi.org/10.1007/978-3-642-28914-9_31

[26] 蒂亚戈·贝尔加马斯基。 “泡利操纵检测代码及其在对抗性通道量子通信中的应用”(2023)。 可在 https://arxiv.org/abs/2304.06269 获取。

的arXiv:2304.06269

[27] 迪维什·阿加瓦尔、纳雷什·古德·博杜和拉胡尔·贾恩。 “分裂状态模型中的量子安全不可延展代码”。 IEEE 信息论汇刊 (2023)。

https:///doi.org/10.1109/TIT.2023.3328839

[28] 罗曼·维尔希宁。 “随机矩阵非渐近分析简介”(2010)。 arXiv:1011.3027。

的arXiv:1011.3027

[29] 顾胤正. “随机矩阵的矩和 weingarten 函数”(2013)。

https://qspace.library.queensu.ca/server/api/core/bitstreams/cee37ba4-2035-48e0-ac08-2974e082a0a9/content

[30] 唐·温加顿。 “无穷阶极限下群积分的渐近行为”。 数学物理杂志 19, 999–1001 (1978)。

https:/ / doi.org/10.1063/ 1.523807

[31] 伯努瓦·柯林斯。 “酉群上多项式随机变量的矩和累积量、Itzykson-Zuber 积分和自由概率”。 2003 年国际数学研究通知,953–982 (2003)。

https:/ / doi.org/ 10.1155 / S107379280320917X

[32] 贝诺·柯林斯 (Benoıt Collins) 和彼得·斯尼亚迪 (Piotr Śniady)。 “关于酉群、正交群和辛群的 Haar 测度的积分”。 数学物理通讯 264, 773–795 (2006)。 arXiv:数学-ph/0402073。

https://doi.org/10.1007/s00220-006-1554-3

arXiv:math-ph / 0402073

[33] Naresh Goud Boddu、Vipul Goyal、Rahul Jain 和 João Ribeiro。 “量子消息的分裂状态不可延展代码和秘密共享方案”(2023)。 arXiv:2308.06466。

的arXiv:2308.06466

被引用

[1] Thiago Bergamaschi,“泡利操纵检测代码及其在对抗通道量子通信中的应用”, 的arXiv:2304.06269, (2023).

以上引用来自 SAO / NASA广告 (最近成功更新为2023-11-08 15:27:22)。 该列表可能不完整,因为并非所有发布者都提供合适且完整的引用数据。

无法获取 Crossref引用的数据 在上一次尝试2023-11-08 15:27:21期间:无法从Crossref获取10.22331 / q-2023-11-08-1178的引用数据。 如果DOI是最近注册的,这是正常的。

该论文发表在《量子》杂志上 国际知识共享署名署名4.0(CC BY 4.0) 执照。 版权归原始版权持有者所有,例如作者或其所在机构。

- :具有

- :是

- :不是

- $UP

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 19

- 1995

- 1996

- 20

- 2006

- 2008

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2017

- 2018

- 2019

- 2020

- 2023

- 22

- 23

- 24

- 25

- 26%

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 50

- 54

- 7

- 77

- 8

- 9

- a

- 以上

- 摘要

- ACCESS

- ACM

- 演戏

- 操作

- Adam

- 进步

- 对抗

- 背景

- 驳

- AGGARWAL

- 瞄准

- 所有类型

- 还

- an

- 分析

- 和

- 安德鲁

- 任何

- 应用领域

- 保健

- AS

- At

- 攻击

- 尝试

- 认证

- 作者

- 作者

- 可使用

- 屏障

- BE

- 很

- 行为

- 柏林

- 超越

- 午休

- by

- CAN

- 能力

- 案件

- 现金

- 造成

- 通道

- 关闭

- 代码

- 评论

- 共享

- 沟通

- 通信

- 完成

- 计算

- 一台

- 考虑

- 考虑

- 常数

- 建设

- 施工

- 连续

- 版权

- 可以

- 加密

- 加密技术

- 的CSS

- 丹尼尔

- data

- David

- 解码

- 检测

- 检测

- 设备

- 讨论

- 不

- ,我们将参加

- 编辑

- 编辑

- 加密

- 错误

- 存在

- 延长

- 家庭

- 针对

- Foundations

- 自由的

- 止

- 功能

- 功能

- 其他咨询

- 给

- 团队

- 硬件

- 哈佛

- 哈希

- 持有人

- 创新中心

- How To

- HTTPS

- 身分

- IEEE

- if

- ii

- in

- 无限

- info

- 信息

- 开始

- 机构

- 积分

- 有趣

- 国际

- 一月三十一日

- JavaScript的

- 乔纳森

- 日志

- 保持

- 肯尼斯

- 已知

- 语言

- (姓氏)

- 离开

- 李

- 自学资料库

- 执照

- 喜欢

- 极限

- 清单

- 操作

- 数学的

- 数学

- 可能..

- 衡量

- 内存

- 的话

- 条未读消息

- 磨坊主

- 模型

- 模型

- 月

- 慕克吉

- National

- 阮

- 没有

- 正常

- 十一月

- 获得

- of

- on

- 打开

- 操作者

- 运营商

- or

- 甲骨文

- 原版的

- 产量

- 超过

- 网页

- 纸类

- 彼得

- 博士学位

- 的

- 物理

- 柏拉图

- 柏拉图数据智能

- 柏拉图数据

- 代码编程

- 保护

- 协议

- 可证明的

- 提供

- 提供

- 出版

- 发行人

- 出版商

- 出版

- 量子

- 量子计算机

- 量子误差校正

- 量子信息

- 随机

- 排名

- 实现

- 最近

- 减少

- 引用

- 在相关机构注册的

- 遗迹

- 研究

- 尊重

- 限制

- 检讨

- ROBERT

- 健壮

- 罗马的

- 方案

- 范围

- 秘密

- 秘密

- 安全

- 保安

- 集

- 共享

- 索尔

- 显示

- 签名

- 类似

- 新加坡

- 尺寸

- 智能

- 一些

- 斯特凡

- 存储

- 存储

- 研究

- 学习

- 顺利

- 这样

- 合适的

- Susan

- 防篡改

- 技术

- 这

- 其

- 理论

- 理论

- 那里。

- 论点

- Free Introduction

- 标题

- 至

- 也有

- 主题

- 贸易

- 交易

- 治疗

- 下

- 大学

- 更新

- 网址

- 用过的

- 通过

- 体积

- W

- 想

- 是

- we

- ,尤其是

- 这

- 冬季

- 工作

- 将

- 年

- 和风网