Institut für Theoretische Physik III، Heinrich-Heine-Universität Düsseldorf، Universitätsstraße 1، D-40225 Düsseldorf، Germany

تجد هذه الورقة مثيرة للاهتمام أو ترغب في مناقشة؟ Scite أو ترك تعليق على SciRate.

ملخص

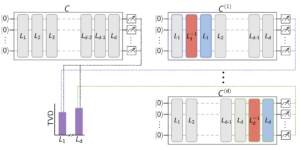

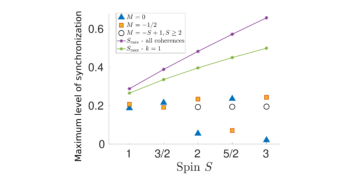

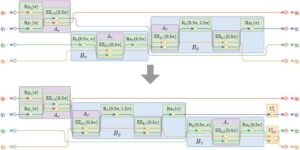

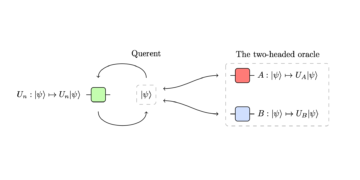

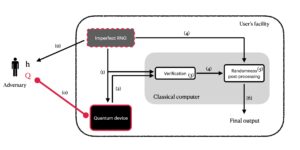

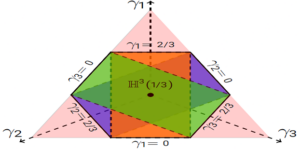

تصادق البروتوكولات المستقلة عن الأجهزة (DI) ، مثل اتفاقية مفتاح مؤتمر DI (DICKA) والتوسع العشوائي لـ DI (DIRE) ، على العشوائية الخاصة من خلال ملاحظة الارتباطات غير المحلية عندما يختبر طرفان أو أكثر عدم مساواة بيل. في حين أن معظم بروتوكولات DI محصورة في اختبارات الجرس الثنائية ، فإن تسخير الارتباطات غير المحلية متعددة الأجزاء قد يؤدي إلى أداء أفضل. هنا ، نعتبر بروتوكولات DICKA و DIRE الثلاثية المستندة إلى اختبار عدم المساواة بيل متعددة الأطراف ، وتحديداً: عدم المساواة Mermin-Ardehali-Belinskii-Klyshko (MABK) ، وتباينات Holz و Parity-CHSH المقدمة في سياق بروتوكولات DICKA. نقوم بتقييم الأداء المقارب لبروتوكولات DICKA (DIRE) من حيث معدل مفتاح المؤتمر (صافي معدل توليد العشوائية) ، من خلال اشتقاق حدود أقل على إنتروبيا فون نيومان الشرطي لنتيجة طرف واحد ونتائج طرفين. بالنسبة إلى متباينة هولز ، أثبتنا وجود حد أدنى تحليليًا ضيقًا على الانتروبيا ذات النتيجة الواحدة ونخمن حدًا أدنى ضيقًا على الانتروبيا ذات النتيجتين. بالإضافة إلى ذلك ، نعيد اشتقاق الانتروبيا التحليلية ذات النتيجة الواحدة المرتبطة بعدم مساواة MABK بطريقة أبسط بكثير ونحصل على حد أدنى عدديًا على إنتروبيا ذات نتيجتين من أجل عدم مساواة Parity-CHSH. تُظهر عمليات المحاكاة التي أجريناها أن بروتوكولات DICKA و DIRE التي تستخدم عدم مساواة بيل ثلاثية الأطراف يمكن أن تتفوق بشكل كبير على نظيراتها ثنائية الأطراف. علاوة على ذلك ، فإننا نثبت أن التشابك الحقيقي متعدد الأطراف ليس شرطًا مسبقًا لـ DIRE متعدد الأطراف بينما تظل ضرورته لـ DICKA سؤالًا مفتوحًا.

ملخص شعبي

► بيانات BibTeX

ferences المراجع

[1] S. Pirandola، UL Andersen، L. Banchi، M. Berta، D. Bunandar، R. Colbeck، D. Englund، T. Gehring، C. Lupo، C. Ottaviani، JL Pereira، M. Razavi، J. Shamsul Shaari ، إم توماميشل ، في سي أوسينكو ، جي فالون ، بي فيلوريسي ، ب.والدين. "التقدم في التشفير الكمومي". حال. يختار، يقرر. الفوتون. 12 ، 1012-1236 (2020).

https: / / doi.org/ 10.1364 / AOP.361502

[2] Feihu Xu و Xiongfeng Ma و Qiang Zhang و Hoi-Kwong Lo و Jian-Wei Pan. "التوزيع الآمن للمفاتيح الكمومية بأجهزة واقعية". القس وزارة الدفاع. فيز. 92 ، 025002 (2020).

الشبكي: / / doi.org/ 10.1103 / RevModPhys.92.025002

[3] لارس ليدرسن ، وكارلوس ويتشرز ، وكريستوفر ويتمان ، ودومينيك إلسر ، ويوهانس سكار ، وفاديم ماكاروف. "قرصنة أنظمة التشفير الكمي التجارية عن طريق الإضاءة الساطعة المصممة خصيصًا". Nature Photonics 4 ، 686-689 (2010).

الشبكي: / / doi.org/ 10.1038 / nphoton.2010.214

[4] إيلجا جيرهاردت ، تشين ليو ، أنتيا لاماس ليناريس ، يوهانس سكار ، كريستيان كورتسيفر ، وفاديم ماكاروف. "التنفيذ الكامل للتنصت المثالي على نظام التشفير الكمي". اتصالات الطبيعة 2 ، 349 (2011).

الشبكي: / / doi.org/ 10.1038 / ncomms1348

[5] أ. ياو ود. مايرز. "التشفير الكمي بجهاز غير كامل". في ندوة IEEE السنوية الرابعة والخمسين حول أسس علوم الكمبيوتر. صفحة 54. لوس ألاميتوس ، كاليفورنيا ، الولايات المتحدة الأمريكية (503). جمعية الكمبيوتر IEEE.

الشبكي: / / doi.org/ 10.1109 / SFCS.1998.743501

[6] أنطونيو أسين ، نيكولا جيسين ، ولويس ماسانيس. "من نظرية الجرس لتأمين توزيع مفتاح الكم". فيز. القس ليت. 97 ، 120405 (2006).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.97.120405

[7] جوناثان باريت وأدريان كينت وستيفانو بيرونيو. "الارتباطات الكمية غير المحلية وحيدة الزوجة القصوى". فيز. القس ليت. 97 ، 170409 (2006).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.97.170409

[8] شبيبة بيل وآلان أسبكت. "الكلام الذي لا يوصف في ميكانيكا الكم: أوراق مجمعة عن فلسفة الكم". صحافة جامعة كامبرج. (2004). 2 طبعة.

الشبكي: / / doi.org/ 10.1017 / CBO9780511815676

[9] نيكولاس برونر ودانييل كافالكانتي وستيفانو بيرونيو وفاليريو سكاراني وستيفاني وينر. "بيل nonlocality". القس وزارة الدفاع. فيز. 86 ، 419-478 (2014).

الشبكي: / / doi.org/ 10.1103 / RevModPhys.86.419

[10] B. Hensen، H. Bernien، AE Dréau، A. Reiserer، N. Kalb، MS Blok، J. Ruitenberg، RFL Vermeulen، RN Schouten، C. Abellán، W. Amaya، V. Pruneri، MW Mitchell، M. Markham ، DJ Twitchen ، D. Elkouss ، S. Wehner ، TH Taminiau ، و R. Hanson. "انتهاك عدم المساواة في الجرس الخالي من الثغرات باستخدام لفات الإلكترون مفصولة بمقدار 1.3 كيلومتر". Nature 526 ، 682–686 (2015).

الشبكي: / / doi.org/ 10.1038 / nature15759

[11] ماريسا جوستينا ، مارين آم فيرستيج ، سورين فينغيروسكي ، يوهانس هاندشتاينر ، أرمين هوشرينر ، كيفن فيلان ، فابيان شتاينليشنر ، يوهانس كوفلر ، يان أك لارسون ، كارلوس أبيلان ، فالديمار أمايا ، فاليريو برونيري ، مورغان دبليو ميتشل باي ، جور. أدريانا إي ليتا ، ليندن ك.شالم ، ساي وو نام ، توماس شيدل ، روبرت أورسين ، برنارد ويتمان ، وأنطون زيلينجر. "اختبار خالٍ من الثغرات لنظرية الجرس مع الفوتونات المتشابكة". فيز. القس ليت. 115 ، 250401 (2015).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.115.250401

[12] أنطونيو أسين ونيكولاس برونر ونيكولا جيزين وسيرج ماسار وستيفانو بيرونيو وفاليريو سكاراني. "أمان مستقل عن الجهاز للتشفير الكمي ضد الهجمات الجماعية". فيز. القس ليت. 98 ، 230501 (2007).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.98.230501

[13] ستيفانو بيرونيو ، أنطونيو أسين ، نيكولاس برونر ، نيكولا جيسين ، سيرج ماسار ، وفاليريو سكاراني. "توزيع المفتاح الكمومي المستقل عن الجهاز آمن ضد الهجمات الجماعية". المجلة الجديدة للفيزياء 11 ، 045021 (2009).

https://doi.org/10.1088/1367-2630/11/4/045021

[14] Lluís Masanes و Stefano Pironio و Antonio Acín. "التوزيع الآمن للمفتاح الكمي المستقل عن الجهاز باستخدام أجهزة قياس مستقلة سببيًا". اتصالات الطبيعة 2 ، 238 (2011).

الشبكي: / / doi.org/ 10.1038 / ncomms1244

[15] أوميش فازيراني وتوماس فيديك. "توزيع المفتاح الكمومي المستقل عن الجهاز بالكامل". فيز. القس ليت. 113 ، 140501 (2014).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.113.140501

[16] روتم أرنون فريدمان ، فريديريك دوبوي ، عمر فوزي ، ريناتو رينر ، وتوماس فيديك. "التشفير الكمي العملي المستقل عن الجهاز عبر تراكم الإنتروبيا". اتصالات الطبيعة 9 ، 459 (2018).

https://doi.org/10.1038/s41467-017-02307-4

[17] فاليريو سكاراني ونيكولاس جيسين. "التواصل الكمي بين شركاء n وعدم المساواة في بيل". فيز. القس ليت. 87 ، 117901 (2001).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.87.117901

[18] فاليريو سكاراني ونيكولاس جيسين. "توزيع المفتاح الكمي بين شركاء n: التنصت الأمثل وعدم مساواة الجرس". فيز. القس أ 65 ، 012311 (2001).

الشبكي: / / doi.org/ 10.1103 / PhysRevA.65.012311

[19] تيمو هولز ، هيرمان كامبرمان ، وداجمار بروس. "عدم مساواة جرس حقيقية متعددة الأجزاء لاتفاقية مفتاح مؤتمر مستقل عن الجهاز". فيز. Rev. Research 2، 023251 (2020).

الشبكي: / / doi.org/ 10.1103 / PhysRevResearch.2.023251

[20] جيريمي ريبيرو ، جلوسيا مورتا ، وستيفاني وينر. "الرد على" التعليق على اتفاقية مفتاح المؤتمر المستقلة تمامًا عن الجهاز "". فيز. القس أ 100 ، 026302 (2019).

الشبكي: / / doi.org/ 10.1103 / PhysRevA.100.026302

[21] جلوشيا مورتا ، فيديريكو جراسيلي ، هيرمان كامبرمان ، وداجمار بروس. "اتفاقية مفتاح المؤتمر الكم: مراجعة". تقنيات الكم المتقدمة 3 ، 2000025 (2020).

https: / / doi.org/ 10.1002 / qute.202000025

[22] روجر كولبيك. "البروتوكولات الكمية والنسبية للحساب الآمن متعدد الأطراف" (2011). arXiv: 0911.3814.

أرخايف: 0911.3814

[23] S. Pironio، A. Acín، S. Massar، A. Boyer de la Giroday، DN Matsukevich، P. Maunz، S. Olmschenk، D. Hayes، L.Lo، TA Manning، et al. "الأرقام العشوائية مصدق عليها من قبل نظرية الجرس". طبيعة 464 ، 1021-1024 (2010).

الشبكي: / / doi.org/ 10.1038 / nature09008

[24] روجر كولبيك وأدريان كينت. "توسيع العشوائية الخاصة بأجهزة غير موثوق بها". مجلة الفيزياء أ: الرياضيات والنظرية 44 ، 095305 (2011).

https://doi.org/10.1088/1751-8113/44/9/095305

[25] كارل ألف ميلر وياويون شي. "بروتوكولات قوية لتوسيع العشوائية وتوزيع المفاتيح بشكل آمن باستخدام أجهزة كمية غير موثوق بها". J. ACM 63 (2016).

الشبكي: / / doi.org/ 10.1145 / 2885493

[26] ستيفانو بيرونيو وسيرج مسار. "الأمن العملي لتوليد العشوائية الخاصة". فيز. القس أ 87 ، 012336 (2013).

الشبكي: / / doi.org/ 10.1103 / PhysRevA.87.012336

[27] سيرج فير ، وران جيلس ، وكريستيان شافنر. "الأمن والتركيب لتوسيع العشوائية من عدم المساواة الجرس". فيز. القس أ 87 ، 012335 (2013).

الشبكي: / / doi.org/ 10.1103 / PhysRevA.87.012335

[28] إريك وودهيد وبوريس بوردونكل وأنطونيو أسين. "العشوائية مقابل عدم التواجد في تجربة Mermin-Bell مع ثلاثة أطراف". الكم 2 ، 82 (2018).

https://doi.org/10.22331/q-2018-08-17-82

[29] وين تشاو ليو ، مينج هان لي ، سامي راجي ، سي ران تشاو ، بينج باي ، يانج ليو ، بيتر جيه براون ، جون زانج ، روجر كولبيك ، جينغيون فان ، تشيانغ زانج ، وجيان وي بان. "توسيع العشوائية المستقل عن الجهاز مقابل معلومات الجانب الكمي". فيزياء الطبيعة 17 ، 448-451 (2021).

https://doi.org/10.1038/s41567-020-01147-2

[30] ليندن ك.شالم ، يانباو زانج ، جوشوا سي بينفانج ، كولين شلاجر ، مارتن جيه ستيفنز ، مايكل د. مازوريك ، كارلوس أبيلان ، فالديمار أمايا ، مورغان دبليو ميتشل ، محمد إيه الحجي ، هونغهاو فو ، جويل أورنستين ، ريتشارد بي ميرين ، ساي وو نام ، وإيمانويل نيل. "توسع العشوائية المستقل عن الجهاز مع الفوتونات المتشابكة". فيزياء الطبيعة 17 ، 452-456 (2021).

https://doi.org/10.1038/s41567-020-01153-4

[31] وي زانج ، تيم فان لين ، كاي ريديكر ، روبرت جارثوف ، رينيه شونك ، فلوريان فيرتيج ، سيباستيان إيبيلت ، وينجامين روزنفيلد ، فاليريو سكاراني ، تشارلز سي-دبليو. ليم وهارالد وينفورتر. "نظام توزيع مفتاح كمومي مستقل عن الجهاز للمستخدمين البعيدين". طبيعة 607 ، 687-691 (2022).

الشبكي: / / doi.org/ 10.1038 / s41586-022-04891 ذ

[32] دي بي نادلينجر ، بي درموتا ، بي سي نيكول ، جي أرانيدا ، دي مين ، آر سرينيفاس ، دي إم لوكاس ، سي جيه بالانس ، كيه إيفانوف ، إي واي زي. تان ، بي سيكاتسكي ، آر إل أوربانكي ، آر. رينر ، إن سانجوارد ، وج. بانكال. "التوزيع التجريبي للمفاتيح الكمومية مصدق عليه من قبل نظرية الجرس". طبيعة 607 ، 682-686 (2022).

https://doi.org/10.1038/s41586-022-04941-5

[33] وين-تشاو ليو ، يو-زهي تشانغ ، يي-تشنغ زهين ، مينج هان لي ، يانغ ليو ، جينغيون فان ، فيهو شو ، تشيانغ تشانغ ، وجيان وي بان. "نحو عرض ضوئي لتوزيع المفتاح الكمومي المستقل عن الجهاز". فيز. القس ليت. 129 ، 050502 (2022).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.129.050502

[34] جون إف كلوزر ومايكل أ. هورن وأبنر شيموني وريتشارد هولت. "تجربة مقترحة لاختبار نظريات المتغيرات المخفية المحلية". فيز. القس ليت. 23 ، 880-884 (1969).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.23.880

[35] إريك وودهيد وأنطونيو أسين وستيفانو بيرونيو. "توزيع المفتاح الكمومي المستقل عن الجهاز مع عدم المساواة في CHSH غير المتكافئة". الكم 5 ، 443 (2021).

https://doi.org/10.22331/q-2021-04-26-443

[36] ميشيل ماسيني وستيفانو بيرونيو وإريك وودهيد. "تحليل أمان DIQKD بسيط وعملي عبر علاقات عدم اليقين من نوع BB84 وقيود ارتباط pauli". الكم 6 ، 843 (2022).

https://doi.org/10.22331/q-2022-10-20-843

[37] بافيل سيكاتسكي ، جان دانيال بانكال ، كزافييه فالكارس ، إرنست ي. تان وريناتو رينر ونيكولاس سانجوارد. "توزيع مفتاح الكم المستقل عن الجهاز من تفاوتات CHSH المعممة". الكم 5 ، 444 (2021).

https://doi.org/10.22331/q-2021-04-26-444

[38] روتفيج بهافسار وسامي راجي وروجر كولبيك. "معدلات توسيع العشوائية المحسّنة المستقلة عن الجهاز باستخدام العشوائية ذات الوجهين" (2023). arXiv: 2103.07504.

أرخايف: 2103.07504

[39] بيتر براون ، حمزة فوزي ، وعمر فوزي. "حساب الانتروبيات الشرطية للارتباطات الكمية". اتصالات الطبيعة 12 ، 575 (2021).

https://doi.org/10.1038/s41467-020-20018-1

[40] إرنست Y.-Z. تان ورينيه شونك وكون تونج جوه وإغناتيوس ويليام بريماتماجا وتشارلز سي. ليم. "حساب معدلات المفاتيح الآمنة للتشفير الكمي بأجهزة غير موثوق بها". npj معلومات الكم 7 ، 158 (2021).

الشبكي: / / doi.org/ 10.1038 / s41534-021-00494 زي

[41] إرنست Y.-Z. تان ، بافيل سيكاتسكي ، جان دانيال بانكال ، رينيه شونك ، ريناتو رينر ، نيكولاس سانجوار ، وتشارلز سي. ليم. "بروتوكولات DIQKD المحسنة مع تحليل الحجم المحدود". الكم 6 ، 880 (2022).

https://doi.org/10.22331/q-2022-12-22-880

[42] ن. ديفيد ميرمين. "التشابك الكمي الشديد في تراكب حالات متميزة ظاهريًا". فيز. القس ليت. 65 ، 1838-1840 (1990).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.65.1838

[43] M. Ardehali. "عدم المساواة بيل مع حجم الانتهاك الذي ينمو أضعافا مضاعفة مع عدد الجسيمات". فيز. القس أ 46 ، 5375-5378 (1992).

الشبكي: / / doi.org/ 10.1103 / PhysRevA.46.5375

[44] AV Belinskiĭ و DN Klyshko. "تداخل الضوء ونظرية الجرس". فيز. القس أ 36 ، 653-693 (1993).

https://doi.org/10.1070/PU1993v036n08ABEH002299

[45] أنطونيو أسين ، سيرج مسار ، ستيفانو بيرونيو. "العشوائية مقابل عدم التمركز والتشابك". فيز. القس ليت. 108 ، 100402 (2012).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.108.100402

[46] جيريمي ريبيرو ، جلوسيا مورتا ، وستيفاني وينر. "اتفاقية مفتاح مؤتمر مستقل تمامًا عن الجهاز". فيز. القس أ 97 ، 022307 (2018).

الشبكي: / / doi.org/ 10.1103 / PhysRevA.97.022307

[47] Federico Grasselli و Gláucia Murta و Hermann Kampermann و Dagmar Bruß. "حدود الانتروبيا للتشفير المستقل عن الجهاز متعدد الأطراف". PRX كوانتوم 2 ، 010308 (2021).

https: / / doi.org/ 10.1103 / PRXQuantum.2.010308

[48] Lluís Masanes. "انتهاك مقارب لعدم المساواة الجرس والتقطير". فيز. القس ليت. 97 ، 050503 (2006).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.97.050503

[49] ماريو بيرتا ، ماتياس كريستاندل ، روجر كولبيك ، جوزيف م.رينيس ، وريناتو رينر. "مبدأ عدم اليقين في وجود الذاكرة الكمومية". فيزياء الطبيعة 6 ، 659-662 (2010).

الشبكي: / / doi.org/ 10.1038 / nphys1734

[50] تيمو هولز ودانييل ميللر وهيرمان كامبرمان وداجمار بروس. "تعليق على" اتفاقية مفتاح المؤتمر المستقلة تمامًا عن الجهاز "". فيز. القس أ 100 ، 026301 (2019).

الشبكي: / / doi.org/ 10.1103 / PhysRevA.100.026301

[51] فيديريكو جراسيلي. "التشفير الكمي". Springer الدولية للنشر. (2021).

https://doi.org/10.1007/978-3-030-64360-7

[52] G Murta و SB van Dam و J Ribeiro و R Hanson و S Wehner. "نحو تحقيق توزيع المفتاح الكمومي المستقل عن الجهاز". علوم وتكنولوجيا الكم 4 ، 035011 (2019).

الشبكي: / / doi.org/ 10.1088 / 2058-9565 / ab2819

[53] جوناثان باريت وروجر كولبيك وأدريان كينت. "هجمات الذاكرة على التشفير الكمي المستقل عن الجهاز". فيز. القس ليت. 110 ، 010503 (2013).

الشبكي: / / doi.org/ 10.1103 / PhysRevLett.110.010503

[54] و. دوبوي و و. فوزي. "تراكم الانتروبيا مع مصطلح أفضل من الدرجة الثانية". معاملات IEEE على نظرية المعلومات 65، 7596–7612 (2019).

الشبكي: / / doi.org/ 10.1109 / TIT.2019.2929564

[55] ألكسندر بيكستون ، جوزيف هو ، أندريس أوليبارينا ، فيديريكو جراسيلي ، ماسيميليانو برويتي ، كريستوفر إل موريسون ، بيتر بارو ، فرانشيسكو غرافيتي ، وأليساندرو فيدريتسي. "ميزة الشبكة التجريبية لاتفاقية مفتاح المؤتمر الكمي" (2022). arXiv: 2207.01643.

أرخايف: 2207.01643

[56] مايكل إيبينج ، هيرمان كامبرمان ، كيارا ماكيافيلو ، وداجمار بروس. "يمكن للتشابك متعدد الأجزاء تسريع توزيع المفاتيح الكمومية في الشبكات". المجلة الجديدة للفيزياء 19 ، 093012 (2017).

الشبكي: / / doi.org/ 10.1088 / 1367-2630 / aa8487

[57] جياكومو كارارا ، هيرمان كامبرمان ، داغمار بروس ، وغلا أوشيا مورتا. "التشابك الحقيقي متعدد الأطراف ليس شرطًا مسبقًا لاتفاقية مفتاح مؤتمر آمنة". بحوث المراجعة الفيزيائية 3 (2021).

https: / / doi.org/ 10.1103 / physrevresearch.3.013264

[58] مايكل إيه نيلسن وإسحاق إل تشوانج. "الحساب الكمي والمعلومات الكمومية: الطبعة العاشرة للذكرى السنوية". صحافة جامعة كامبرج. (10).

الشبكي: / / doi.org/ 10.1017 / CBO9780511976667

[59] لوكاس تينديك ، هيرمان كامبرمان ، وداجمار بروس. "تحديد كمية الموارد الكمية اللازمة لعدم تحديد الموقع". بحوث المراجعة الفيزيائية 4 (2022).

https: / / doi.org/ 10.1103 / physrevresearch.4.l012002

[60] Wolfram Research، Inc. "Mathematica ، الإصدار 10.3" (2016).

دليلنا يستخدم من قبل

نشرت هذه الورقة في الكم تحت نسبة المشاع الإبداعي 4.0 الدولية (CC BY 4.0) رخصة. يظل حقوق الطبع والنشر مع مالكي حقوق الطبع والنشر الأصليين مثل المؤلفين أو مؤسساتهم.

- محتوى مدعوم من تحسين محركات البحث وتوزيع العلاقات العامة. تضخيم اليوم.

- بلاتوبلوكشين. Web3 Metaverse Intelligence. تضخيم المعرفة. الوصول هنا.

- المصدر https://quantum-journal.org/papers/q-2023-04-13-980/

- :يكون

- ] [ص

- $ UP

- 1

- 1.3

- 10

- 100

- 11

- 1998

- 2001

- 2011

- 2012

- 2014

- 2016

- 2017

- 2018

- 2019

- 2020

- 2021

- 2022

- 2023

- 214

- 28

- 39

- 7

- 8

- 9

- 98

- a

- الملخص

- الوصول

- تراكم

- تحقق

- ACM

- وبالإضافة إلى ذلك

- متقدم

- مميزات

- الانتماءات

- ضد

- اتفاقية

- AL

- الكسندر

- كمية

- تحليل

- تحليلية

- و

- ذكرى سنوية

- سنوي

- هي

- AS

- جانب

- الهجمات

- المؤلفة

- الكتاب

- على أساس

- BE

- جرس

- أفضل

- ما بين

- بنج

- BLOCK

- تعزيز

- بوريس

- مقيد

- استراحة

- مشرق

- by

- CA

- كامبردج

- CAN

- كارل

- الشهادات

- الأطباء

- يشهد

- تشارلز

- كريستوفر

- جماعي

- التعليق

- تجاري

- جميل

- Communication

- مجال الاتصالات

- حساب

- الكمبيوتر

- علوم الكمبيوتر

- مؤتمر

- تخمين

- نظر

- القيود

- سياق الكلام

- حقوق الطبع والنشر

- ارتباط

- التشفير

- دانيال

- ديفيد

- يعتمد

- الأجهزة

- ماسة

- بحث

- خامد

- توزيع

- توزيع

- e

- أكل

- طبعة

- تمكين

- إنشاء

- تقييم

- توسيع

- توسع

- تجربة

- أضعافا مضاعفة

- مروحة

- فيديريكو

- في حالة

- أسس

- تبدأ من

- تماما

- جيل

- ينمو

- تسخير

- هنا

- أصحاب

- HTTPS

- IEEE

- التنفيذ

- تحسن

- in

- Inc.

- مستقل

- عدم المساواة

- معلومات

- المؤسسات

- وكتابة مواضيع مثيرة للاهتمام

- عالميا

- أدخلت

- انها

- جافا سكريبت

- جيان وي بان

- جون

- مجلة

- القفل

- مفاتيح

- قيادة

- يترك

- Li

- حقوق الملكية الفكرية

- ضوء

- محلي

- ال

- الرئيسية

- مارتن

- رياضي

- مايو..

- علم الميكانيكا

- مكبر الصوت : يدعم، مع دعم ميكروفون مدمج لمنع الضوضاء

- طريقة

- مايكل

- طحان

- شهر

- الأكثر من ذلك

- علاوة على ذلك

- مورغان

- أكثر

- متعدد الأطراف

- نام

- الطبيعة

- ضروري

- صاف

- شبكة

- الشبكات

- جديد

- نيكولا

- عدد

- أرقام

- تحصل

- of

- on

- ONE

- جاكيت

- الأمثل

- أصلي

- نتيجة

- يتفوق على

- صفحة

- ورق

- أوراق

- الأحزاب

- شركاء

- حفلة

- أداء

- بيتر

- فلسفة

- الفوتونات

- مادي

- فيزياء

- أفلاطون

- الذكاء افلاطون البيانات

- أفلاطون داتا

- عملية

- وجود

- صحافة

- مبدأ

- خاص

- البروتوكولات

- إثبات

- نشرت

- الناشر

- نشر

- كمية

- تشفير الكم

- تشابك الكم

- المعلومات الكمية

- ميكانيكا الكم

- سؤال

- العشوائية

- معدل

- الأجور

- واقعي

- تحقيق

- المراجع

- العلاقات

- ذات الصلة

- بقايا

- بحث

- الموارد

- مقيد

- مراجعة

- ريتشارد

- ROBERT

- s

- علوم

- العلوم والتكنولوجيا

- سيكريت

- تأمين

- آمن

- أمن

- إظهار

- جانب

- بشكل ملحوظ

- جاليات

- على وجه التحديد

- سرعة

- يدور

- المحافظة

- STEPHANIE

- هذه

- تراكب

- ندوة

- نظام

- أنظمة

- تناسب

- التكنولوجيا

- تكنولوجيا

- سياسة الحجب وتقييد الوصول

- تجربه بالعربي

- شهد

- الاختبار

- اختبارات

- أن

- •

- من مشاركة

- نظري

- ثلاثة

- تيم

- زعتر

- عنوان

- إلى

- المعاملات

- عدم اليقين

- مع

- جامعة

- URL

- الولايات المتحدة الأميركية

- المستخدمين

- الإصدار

- مقابل

- بواسطة

- عنيف

- حجم

- من

- W

- في حين

- مع

- وو

- للعمل

- عام

- زفيرنت

- تشاو