هناك شكل جديد من البرمجيات الخبيثة - cryptojacking - يزحف تدريجياً من مكانه إلى التيار الرئيسي. مع الاستخدام المتزايد للعملات المشفرة ، أصبحت البرامج الضارة تهديدًا للأفراد والشركات. دعنا نعرف كيف نكتشف هجوم الـ cryptojacking.

ولكن ما هو بالضبط كريبتوجاكينج؟ ما الذي يجعل من الصعب اكتشافها ومنعها؟ دعونا نحدد ، ولكن أولاً نفهم معنى ذلك بشكل أفضل.

Cryptojacking هو تكتيك من قبل مجرمي الإنترنت لاستخدام آلة الضحية للتعدين في العملات المشفرة دون موافقتهم. على الرغم من أنهم لا يسرقون البيانات بشكل عام من الجهاز المنتهك ، إلا أنهم يبطئون الجهاز ويستنزفون البطارية.

كيفية الكشف عن هجوم كريبتوجاكينج

نظرًا لكونه برنامجًا ضارًا غير تقليدي ، فمن الصعب التعرف على البرنامج النصي لـ Cryptojacking. على الرغم من وجود بعض العلامات التي تشير إلى أن جهازك قد يكون ضحية لبرنامج نصي ضار.

القاعدة الأولى ، جميع أدوات مكافحة الفيروسات وبرامج الفحص الموجودة على جهازك لا تحسب شيئًا تقريبًا في جهودك لاكتشاف برنامج اقتحام التشفير. يرجع السبب في ذلك إلى أن العديد من هذه البرامج النصية شرعية تمامًا ، مما يجعلها غير قابلة للكشف عن طريق برامج الأمن الإلكتروني القائمة على التوقيع.

ما عليك القيام به هو الحفاظ على يقظة أنظمتك لمعرفة ما إذا كانت تعمل بجدية أكبر مما تفعل عادة. التعدين هو نشاط يؤثر سلبًا على وحدة المعالجة المركزية. إذا كانت درجة الحرارة شديدة ، فقد تكون علامة على الإصابة. إذا كنت شخصًا يدير مؤسسة ، فقد يزداد عدد شكاوى الموظفين حول أداء أجهزتهم فجأة أو قد تظهر بياناتك قفزة في هدر وحدة المعالجة المركزية.

الوقاية من كريبتوجاكينج

لا يوجد شيء غير عادي في خطوات منع الـ Cryptojacking. بدلاً من ذلك ، فإن مجرد الحرص على منع الأنواع التقليدية من الجرائم الإلكترونية سيحميك.

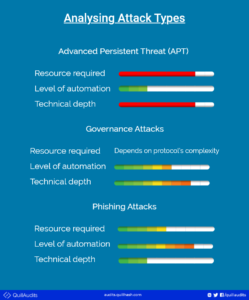

التدريب ضد هجمات التصيد الاحتيالي

تم استخدام التصيد الاحتيالي لسرقة بيانات المستخدم المهمة مثل رقم بطاقة الائتمان وبيانات اعتماد تسجيل الدخول. ما يفعله المهاجم هو التنكر كمورد موثوق به وخداع الضحية لفتح بريد أو رسالة نصية بها رابط ضار ، مما يؤدي إلى تثبيت البرامج الضارة. تحتاج إلى تدريب موظفيك فيما يتعلق بالمخاطر التي تشكلها هجمات التصيد الاحتيالي. إذا كانوا على دراية بكيفية شن مثل هذا الهجوم ، فسيكونون أكثر قدرة على التخمين.

تحسين أمان المتصفح

يتم تنفيذ جزء كبير من هجمات الاستيلاء على التشفير عبر متصفحات الويب الخاصة بالمستخدمين. ستؤدي زيادة أمان متصفح الويب إلى تقليل فرص اختراق المهاجم. احصل على متصفح يحتوي على طبقة أمان مضمنة ويستخدم مانع إعلانات فعال لامتصاص اللدغة من مثل هذه البرامج النصية. يساعد استخدام VPNS عالي الجودة أيضًا في تحسين أمان المتصفح. هناك وظائف إضافية يمكنها منع مثل هذه البرامج النصية الضارة بشكل فعال.

حافظ على فحص الأجهزة الشخصية

في حالة عمل موظفيك على أجهزتهم الخاصة ، استخدم برنامج إدارة الجهاز لإدارة عمليات التثبيت عليها. تحتاج أيضًا إلى تحديث البرنامج باستمرار. اطلب من موظفيك استخدام متصفحات وتطبيقات آمنة لأن هذا يوفر خط الأمان الأول.

استخدم ملحقات مكافحة التشفير

يمكنك تثبيت ملحقات المستعرض لحظر البرامج النصية لتعدين العملات المشفرة. من المعروف أن الامتدادات مثل Anti miner و minerBlock و No Coin تمنع هذه البرامج النصية من الوصول إلى جهازك.

حافظ على علامات التبويب على اتجاهات cryptojacking

مثل جميع الجوانب المتعلقة بالتكنولوجيا ، تتطور شفرة تعدين التشفير أيضًا. هذا يجعل من الضروري أن تراقب الاتجاهات في cryptojacking لفهم كيف يتغير سلوك البرامج النصية الضارة. إن فهم آليات تسليم مثل هذه التعليمات البرمجية سيبقي مثل هذه التهديدات في مأزق. في ديسمبر 2020 ، تم العثور على الروبوتات الخاصة بالتشفير لإضافة عنوان محفظة بيتكوين إلى الشفرة الضارة إلى جانب عنوان URL لواجهة برمجة تطبيقات تدقيق المحفظة. خلص الباحثون إلى أن الكود كان يستخدم هذه المعلومات لحساب عنوان IP والمضي قدمًا لإصابة المزيد من الأجهزة.

قم بإعداد حل مراقبة الشبكة

من المرجح أن يتم اكتشاف Cryptojacking في منازل الشركات مقارنة بالمنازل لأن الشركات تنفذ بشكل عام مراقبة الشبكة. من ناحية أخرى ، تفتقر نقاط المستهلك النهائية إلى مثل هذه الأنظمة. ومع ذلك ، من المهم التأكد من أن أداة مراقبة الشبكات التي تم نشرها لديها القدرة على تحليل البرامج النصية المشتبه بها لاكتشافها بدقة. قد يكون لحل الذكاء الاصطناعي المتقدم القدرة على تحليل البيانات المتاحة ودرء أي تهديد.

الأفكار النهائية

إن التقليل من العواقب المدمرة لهجمات cryptojacking سيكون خطأ ذاتيًا. اعتبرها حالة مخترق يخترق أمنك وولي أقصى قدر من الاهتمام لمراجعته الكاملة. يمكنك أيضًا الانضمام إلى شركة لتدقيق أجهزتك الأمنية والتوصل إلى توصيات. من المؤكد أن مساعدة الخبراء سترتقي بالأمن السيبراني على نظامك البيئي إلى مستوى أعلى.

تواصل مع QuillAudits

يتم إنجاز QuillAudits في تقديم عمليات تدقيق العقود الذكية بكفاءة. إذا كنت بحاجة إلى أي مساعدة في تدقيق العقود الذكية ، فلا تتردد في التواصل مع خبرائنا هنا!

اتبع QuillAudits لمزيد من التحديثات

- 2020

- Ad

- AI

- الكل

- API

- التطبيقات

- التدقيق

- بطارية

- خليج

- إلى البيتكوين

- بيتكوين محفظة

- مجلس

- الروبوتات

- المتصفح

- فرص

- الكود

- عملة

- آت

- الشركات

- حول الشركة

- شكاوي

- مستهلك

- عقد

- عقود

- أوراق اعتماد

- ائتمان

- بطاقة إئتمان

- العملات الرقمية

- Cryptojacking

- الانترنت

- الأمن الإلكتروني

- جرائم الإنترنت

- مجرمو الإنترنت

- البيانات

- تقديم

- التوصيل

- الأجهزة

- النظام الإيكولوجي

- الطُرق الفعّالة

- الموظفين

- مشروع

- اضافات المتصفح

- فيسبوك

- الاسم الأول

- النموذج المرفق

- مجانا

- خير

- متزايد

- المنازل

- كيفية

- كيفية

- HTTPS

- تحديد

- القيمة الاسمية

- معلومات

- IP

- عنوان IP

- IT

- قفز

- مستوى

- خط

- LINK

- لينكدين:

- الآلات

- التيار

- القيام ب

- البرمجيات الخبيثة

- إدارة

- تعدين

- مراقبة

- خطوة

- شبكة

- الشبكات

- عروض

- أخرى

- أداء

- منع

- الوقاية

- حماية

- جودة

- مورد

- مراجعة

- تشغيل

- خزنة

- مسح

- أمن

- لوحات

- سمارت

- عقد الذكية

- العقود الذكية

- So

- تطبيقات الكمبيوتر

- الحلول

- أنظمة

- تكنولوجيا

- التهديدات

- جديد الموضة

- الشبكات الخاصة الإفتراضية

- محفظة

- شاهد

- الويب

- متصفح الويب

- متصفحات الانترنت

- أعمال

![كيف تكتشف هجوم الـ Cryptojacking؟ [بالوقاية والحلول] كيف تكتشف هجوم الـ Cryptojacking؟ [مع الوقاية والحلول] ذكاء بيانات PlatoBlockchain. البحث العمودي. عاي.](https://platoblockchain.com/wp-content/uploads/2021/07/how-to-detect-cryptojacking-attack-with-prevention-and-solutions.jpg)