জন্য পরিকল্পিত কোন প্রক্রিয়া শেয়ারের প্রমাণ (PoS) প্রোটোকলগুলি কমানোর মতোই বিতর্কিত হয়েছে। স্ল্যাশিং একটি প্রোটোকল-কনকর্ডেন্ট অ্যাকশন না নেওয়ার জন্য লক্ষ্যযুক্ত পদ্ধতিতে কোনও নির্দিষ্ট নোডকে অর্থনৈতিকভাবে শাস্তি দেওয়ার একটি উপায় সরবরাহ করে। এটি বৈধকারীর কিছু বা সমস্ত অংশ কেড়ে নিয়ে তা করে — প্রোটোকল অনুযায়ী আচরণকারী অন্যান্য নোডগুলিতে বাহ্যিকতা আরোপ না করে। স্ল্যাশিং প্রুফ-অফ-স্টেক প্রোটোকলের জন্য অনন্য কারণ এর জন্য ব্লকচেইনের জন্য জরিমানা কার্যকর করার ক্ষমতা প্রয়োজন। প্রুফ অফ ওয়ার্ক সিস্টেমে এই ধরনের প্রয়োগ স্পষ্টতই অকার্যকর, যেখানে এটি নোডের অপব্যবহারকারী দ্বারা ব্যবহৃত খনির হার্ডওয়্যার পুড়িয়ে ফেলার অনুরূপ হবে। শাস্তিমূলক প্রণোদনা প্রয়োগ করার এই ক্ষমতা ব্লকচেইন মেকানিজম ডিজাইনে একটি নতুন ডিজাইনের জায়গা উন্মুক্ত করে, এবং সেইজন্য সাবধানতার সাথে বিবেচনার যোগ্যতা রাখে।

"কর্মফল" আকারে এর সুস্পষ্ট সুবিধা থাকা সত্ত্বেও, স্ল্যাশ করার প্রধান আপত্তি হল পুরানো সফ্টওয়্যার চালানোর মতো একটি সৎ ভুলের কারণে নোডগুলি অসামঞ্জস্যপূর্ণভাবে কেটে যাওয়ার ঝুঁকি। ফলস্বরূপ, অনেক প্রোটোকল স্ল্যাশিং অন্তর্ভুক্ত করা এড়িয়ে গেছে এবং পরিবর্তে তথাকথিত উপর নির্ভর করেছে টোকেন বিষাক্ততা - সত্য যে যদি একটি প্রোটোকল সফলভাবে আক্রমণ করা হয়, অন্তর্নিহিত টোকেন মূল্য হারাবে। অনেকে মনে করেন যে স্টককারীরা এই বিষাক্ততাকে প্রোটোকলের নিরাপত্তার সাথে আপস করার বিরুদ্ধে হুমকি হিসেবে দেখবে। আমাদের মূল্যায়নে, টোকেন বিষাক্ততা কিছু সাধারণ পরিস্থিতিতে প্রতিপক্ষের আক্রমণ প্রতিরোধ করার জন্য যথেষ্ট শক্তিশালী নয়। প্রকৃতপক্ষে, এই ধরনের পরিস্থিতিতে প্রতিপক্ষের দ্বারা আক্রমণ এবং প্রোটোকলকে দুর্নীতিগ্রস্ত করার জন্য যে খরচ হয়, যাকে দুর্নীতির খরচ হিসাবে উল্লেখ করা হয়, মূলত শূন্য।

এই অনুচ্ছেদে, আমরা দেখাই যে কীভাবে একটি PoS প্রোটোকলের মেকানিজম ডিজাইনে স্ল্যাশিং অন্তর্ভুক্ত করা দুর্নীতির খরচকে যথেষ্ট পরিমাণে বাড়িয়ে দেয় যা কোনও প্রতিপক্ষকে বহন করতে পারে। এসল্যাশিং ঘুষ দেওয়ার পাশাপাশি প্রোটোকল (কেন্দ্রীকৃত বা বিকেন্দ্রীকৃত) যেগুলি টোকেন বিষাক্ততার অনুমানগুলিকে সন্তুষ্ট করে না, উভয়ের উপস্থিতিতে বিকেন্দ্রীকৃত প্রোটোকলের জন্য উচ্চ এবং পরিমাপযোগ্য খরচ-দুর্নীতির গ্যারান্টি দেয়।

যে পরিস্থিতিতে ঘুষ দেওয়া হতে পারে এবং টোকেন বিষাক্ততার অনুপস্থিতি সর্বব্যাপী। অনেক PoS প্রোটোকল এই দুটি বিভাগের একটিতে পড়া এড়ায় একটি আঁট-নিট সম্প্রদায় থাকার দ্বারা, যা শুধুমাত্র ছোট হলেই সম্ভব; দৃঢ় নেতৃত্বের উপর নির্ভর করে যা তাদের সঠিক পথে চালিত করে, স্বনামধন্য এবং আইনত-নিয়ন্ত্রিত নোড অপারেটরদের একটি ছোট সেটের কাছে বৈধতা অর্পণ করে; অথবা একটি ছোট গোষ্ঠীর মধ্যে স্টকিং টোকেনগুলির ঘনত্বের উপর নির্ভর করে। বৈধ নোডগুলির একটি বৃহৎ এবং বিকেন্দ্রীভূত সম্প্রদায়ের বৃদ্ধির জন্য এই সমাধানগুলির কোনটিই সম্পূর্ণরূপে সন্তোষজনক নয়। এবং যদি PoS প্রোটোকল শুধুমাত্র কয়েকটি বৈধকারীর (অথবা, চরম ক্ষেত্রে, শুধুমাত্র একজন বৈধকারী) সহ বাজির ঘনত্ব বৈশিষ্ট্যযুক্ত করে, তাহলে এই বৃহৎ বৈধকারীদের শাস্তি দেওয়ার একটি উপায় থাকা বাঞ্ছনীয়, যদি তারা প্রতিপক্ষ আচরণে লিপ্ত হয়।

নিবন্ধের বাকি অংশে, আমরা

- জটিল ঘুষ আক্রমণ বিশ্লেষণের জন্য একটি মডেল উপস্থাপন করুন,

- দেখান যে PoS প্রোটোকল স্ল্যাশিং ছাড়াই ঘুষ দেওয়ার আক্রমণের জন্য ঝুঁকিপূর্ণ,

- দেখান যে স্ল্যাশিং সহ PoS প্রোটোকলগুলিতে ঘুষ দেওয়ার বিরুদ্ধে পরিমাণগত নিরাপত্তা রয়েছে এবং

- কমানোর কিছু খারাপ দিক নিয়ে আলোচনা করে এবং প্রশমনের পরামর্শ দেয়।

মূর্তিনির্মাণ

আমরা স্ল্যাশিংয়ের জন্য কেসটি উপস্থাপন করার আগে, আমাদের প্রথমে একটি মডেল দরকার যার অধীনে আমরা আমাদের বিশ্লেষণ করব। PoS প্রোটোকল বিশ্লেষণের জন্য সবচেয়ে জনপ্রিয় দুটি মডেল, বাইজেন্টাইন মডেল এবং গেম-থিওরেটিক ইকুইলিব্রিয়াম মডেল, কিছু সবচেয়ে ধ্বংসাত্মক বাস্তব-বিশ্বের আক্রমণগুলি ধরতে ব্যর্থ হয় - আক্রমণ যেখানে স্ল্যাশিং একটি শক্তিশালী প্রতিরোধক হিসাবে কাজ করবে। এই বিভাগে, আমরা এই বিদ্যমান মডেলগুলির ত্রুটিগুলি বোঝার জন্য আলোচনা করি, এবং একটি তৃতীয় মডেল উপস্থাপন করি - যাকে আমরা দুর্নীতি-বিশ্লেষণ মডেল বলি - ন্যূনতম খরচের সীমা আলাদাভাবে মূল্যায়ন করার উপর ভিত্তি করে এবং সর্বোচ্চ মুনাফা হতে পারে। প্রোটোকল কলুষিত থেকে নিষ্কাশন করা হবে. অনেকগুলি আক্রমণের মডেল করার ক্ষমতা থাকা সত্ত্বেও, দুর্নীতি-বিশ্লেষণ মডেলটি এখনও অনেক প্রোটোকল বিশ্লেষণের জন্য ব্যবহার করা হয়নি।

বিদ্যমান মডেল

এই বিভাগে, আমরা বাইজেন্টাইন এবং গেম-তাত্ত্বিক ভারসাম্যের মডেল এবং তাদের ত্রুটিগুলির একটি সংক্ষিপ্ত বিবরণ প্রদান করি।

বাইজেন্টাইন মডেল

বাইজেন্টাইন মডেলে বলা হয়েছে যে নোডগুলির একটি নির্দিষ্ট ভগ্নাংশ (𝜷) প্রোটোকল-নির্ধারিত ক্রিয়াগুলি থেকে বিচ্যুত হতে পারে এবং তাদের পছন্দের যে কোনও কাজ অনুসরণ করতে পারে, যখন বাকি নোডগুলি প্রোটোকলের সাথে সঙ্গতিপূর্ণ থাকে। প্রমাণ করা যে একটি নির্দিষ্ট PoS প্রোটোকল বাইজেন্টাইন কর্মের একটি সম্পূর্ণ স্থানের বিরুদ্ধে স্থিতিস্থাপক যা একটি প্রতিপক্ষের নোড নিতে পারে একটি অ-তুচ্ছ সমস্যা।

উদাহরণস্বরূপ, দীর্ঘতম-চেইন PoS কনসেনসাস প্রোটোকল বিবেচনা করুন যেখানে নিরাপত্তার চেয়ে জীবন্ততাকে অগ্রাধিকার দেওয়া হয়। দীর্ঘতম-শৃঙ্খল ঐক্যমতের সুরক্ষার উপর প্রাথমিক গবেষণা শুধুমাত্র একটি নির্দিষ্ট আক্রমণের বিরুদ্ধে সুরক্ষা দেখানোর উপর দৃষ্টি নিবদ্ধ করে - ব্যক্তিগত ডাবল খরচ আক্রমণ, যেখানে সমস্ত বাইজেন্টাইন নোড ব্যক্তিগতভাবে একটি বিকল্প শৃঙ্খল তৈরি করতে একত্রিত হয় এবং তারপরে এটি আসল চেইন থেকে দীর্ঘ হয়ে গেলে অনেক পরে প্রকাশ করে। দ্য কিছুই-এ-স্টেক ঘটনা, যদিও, একই অংশীদারি ব্যবহার করে প্রচুর ব্লক প্রস্তাব করার এবং একটি দীর্ঘ ব্যক্তিগত চেইন নির্মাণের সম্ভাবনা বাড়ানোর জন্য স্বাধীন এলোমেলোতা ব্যবহার করার সুযোগ দেয়। শুধুমাত্র অনেক পরে, বিস্তৃত গবেষণা করা হয়েছিল যে দেখাতে যে দীর্ঘতম-চেইন PoS কনসেনসাস প্রোটোকলের নির্দিষ্ট নির্মাণগুলিকে 𝜷 এর নির্দিষ্ট মানগুলির জন্য সমস্ত আক্রমণের বিরুদ্ধে সুরক্ষিত করা যেতে পারে। (আরও বিস্তারিত জানার জন্য, দেখুন "সবকিছুই একটি রেস এবং নাকামোটো সর্বদা জয়ী" এবং "PoSAT: প্রুফ-অফ-ওয়ার্ক প্রাপ্যতা এবং অপ্রত্যাশিততা, কাজ ছাড়া। ")

বাইজান্টাইন ফল্ট টলারেন্ট (BFT) প্রোটোকলের একটি সম্পূর্ণ শ্রেণির ঐক্যমত্য প্রোটোকল, সজীবতার চেয়ে নিরাপত্তাকে অগ্রাধিকার দেয়। তাদের একটি বাইজেন্টাইন মডেল অনুমান করারও প্রয়োজন হয় এটা দেখানোর জন্য যে, 𝜷-এ উপরের সীমাবদ্ধতার জন্য, এই প্রোটোকলগুলি যে কোনো আক্রমণের বিরুদ্ধে নির্ধারকভাবে নিরাপদ। (আরও বিস্তারিত জানার জন্য, দেখুন "হটস্টাফ: ব্লকচেইনের লেন্সে BFT কনসেনসাস","স্ট্রীমলেট","Tendermint".)

যদিও সহায়ক, বাইজেন্টাইন মডেল কোনো অর্থনৈতিক প্রণোদনার জন্য দায়ী নয়। আচরণগত দৃষ্টিকোণ থেকে, এই নোডগুলির 𝜷 ভগ্নাংশ সম্পূর্ণরূপে প্রতিকূল প্রকৃতির যখন (1-𝜷) ভগ্নাংশ প্রোটোকল স্পেসিফিকেশনের সাথে সম্পূর্ণরূপে সঙ্গতিপূর্ণ। বিপরীতে, একটি PoS প্রোটোকলের নোডগুলির একটি উল্লেখযোগ্য ভগ্নাংশ অর্থনৈতিক লাভ দ্বারা অনুপ্রাণিত হতে পারে এবং প্রোটোকলের পরিবর্তিত সংস্করণগুলি চালাতে পারে যা কেবলমাত্র সম্পূর্ণ প্রোটোকল স্পেসিফিকেশন মেনে চলার পরিবর্তে তাদের স্বার্থকে উপকৃত করে। একটি উল্লেখযোগ্য উদাহরণ হিসাবে, Ethereum PoS প্রোটোকলের ক্ষেত্রে বিবেচনা করুন, যেখানে বেশিরভাগ নোডগুলি আজ ডিফল্ট PoS প্রোটোকল চালায় না কিন্তু MEV-বুস্ট পরিবর্তন চালায়, যার ফলে একটি MEV নিলাম বাজারে অংশগ্রহণের কারণে অতিরিক্ত পুরষ্কার পাওয়া যায়। সঠিক প্রোটোকল স্পেসিফিকেশন।

খেলা-তাত্ত্বিক ভারসাম্য মডেল

গেম-তাত্ত্বিক ভারসাম্য মডেলটি ন্যাশ ভারসাম্যের মতো সমাধানের ধারণাগুলি ব্যবহার করে বাইজেন্টাইন মডেলের ত্রুটিগুলিকে সমাধান করার চেষ্টা করে যাতে অধ্যয়ন করা যায় যে একটি যুক্তিযুক্ত নোডের একটি প্রদত্ত কৌশল অনুসরণ করার জন্য অর্থনৈতিক প্রণোদনা আছে কিনা যখন অন্যান্য সমস্ত নোড একই কৌশল অনুসরণ করে। আরও স্পষ্টভাবে, সবাই যুক্তিবাদী বলে ধরে নিয়ে, মডেল দুটি প্রশ্ন তদন্ত করে:

- যদি প্রতিটি অন্য নোড প্রোটোকল-নির্ধারিত কৌশল অনুসরণ করে, তবে এটি কি একই প্রোটোকল-নির্ধারিত কৌশলের উপর চালানো আমার জন্য সবচেয়ে অর্থনৈতিক সুবিধা নিয়ে আসে?

- যদি প্রতিটি অন্য নোড একই প্রোটোকল-বিচ্যুতি কৌশল নির্বাহ করে, তবে প্রোটোকল-নির্ধারিত কৌশল অনুসরণ করা কি আমার পক্ষে সবচেয়ে উত্সাহ-সামঞ্জস্যপূর্ণ?

আদর্শভাবে, প্রোটোকলটি এমনভাবে ডিজাইন করা উচিত যাতে উভয় প্রশ্নের উত্তর "হ্যাঁ" হয়।

গেম-তাত্ত্বিক ভারসাম্য মডেলের একটি অন্তর্নিহিত ত্রুটি হল যে এটি এমন দৃশ্যকে বাদ দেয় যেখানে একটি বহিরাগত এজেন্ট নোডের আচরণকে প্রভাবিত করতে পারে। উদাহরণস্বরূপ, একটি বহিরাগত এজেন্ট তার নির্ধারিত কৌশল অনুসারে কাজ করার জন্য যুক্তিযুক্ত নোডগুলিকে উৎসাহিত করার জন্য একটি ঘুষ সেট আপ করতে পারে। আরেকটি সীমাবদ্ধতা হল এটি অনুমান করে যে প্রতিটি নোডের নিজস্ব মতাদর্শ বা অর্থনৈতিক প্রণোদনার উপর ভিত্তি করে কোন কৌশল অনুসরণ করতে হবে সে বিষয়ে তাদের নিজস্ব সিদ্ধান্ত নেওয়ার জন্য স্বাধীন সংস্থা রয়েছে। কিন্তু এটি এমন দৃশ্যকে ক্যাপচার করে না যেখানে নোডের একটি গ্রুপ কার্টেল গঠনের জন্য একত্রিত হয় বা যখন স্কেলের অর্থনীতিগুলি একটি কেন্দ্রীভূত সত্তা তৈরি করতে উত্সাহিত করে যা মূলত সমস্ত স্টেকিং নোডগুলিকে নিয়ন্ত্রণ করে।

দুর্নীতি থেকে লাভ-দুর্নীতি থেকে খরচ-অফ-দুর্নীতিকে আলাদা করা

অনেক গবেষক কোনো PoS প্রোটোকলের নিরাপত্তা বিশ্লেষণের জন্য দুর্নীতি-বিশ্লেষণ মডেলের প্রস্তাব করেছেন, যদিও কেউই এটিকে গভীর বিশ্লেষণ করতে ব্যবহার করেননি। মডেল দুটি প্রশ্ন জিজ্ঞাসা করে শুরু হয়: (1) প্রোটোকলের নিরাপত্তা বা প্রাণবন্ত আক্রমণ সফলভাবে সম্পাদন করার জন্য কোনো প্রতিপক্ষের সর্বনিম্ন খরচ কত? এবং (2) প্রোটোকলের উপর একটি নিরাপত্তা বা সজীবতা আক্রমণ সফলভাবে সম্পাদন করার মাধ্যমে প্রতিপক্ষের সর্বোচ্চ লাভ কত?

প্রশ্নবিদ্ধ প্রতিপক্ষ হতে পারে

- একটি নোড যা প্রোটোকল-নির্ধারিত কৌশল থেকে একতরফাভাবে বিচ্যুত হচ্ছে,

- নোডগুলির একটি গ্রুপ যা প্রোটোকলকে দুর্বল করার জন্য একে অপরের সাথে সক্রিয়ভাবে সহযোগিতা করছে, বা

- একটি বহিরাগত প্রতিপক্ষ ঘুষ দেওয়ার মতো কিছু বাহ্যিক কর্মের মাধ্যমে অনেক নোডের সিদ্ধান্তকে প্রভাবিত করার চেষ্টা করছে।

জড়িত খরচ গণনা করার জন্য ঘুষের জন্য যে কোনো খরচ, বাইজেন্টাইন কৌশল বাস্তবায়নের জন্য যে কোনো অর্থনৈতিক জরিমানা ইত্যাদি বিবেচনা করা প্রয়োজন। একইভাবে, কম্পিউটিং মুনাফা হল সর্বাঙ্গীণ, যা প্রোটোকলকে সফলভাবে আক্রমণ করে প্রাপ্ত যেকোনো ইন-প্রটোকল পুরষ্কার, PoS প্রোটোকলের উপরে বসে থাকা DApps থেকে মূল্যের যে কোনো ক্যাপচার, সেকেন্ডারি মার্কেটে প্রোটোকল-সম্পর্কিত ডেরিভেটিভের অবস্থান গ্রহণ এবং মুনাফাকে গণনা করে। আক্রমণ থেকে উদ্ভূত অস্থিরতা থেকে, এবং তাই।

কোনো প্রতিপক্ষের জন্য ন্যূনতম খরচের সাথে একটি নিম্ন-সীমার সাথে তুলনা করা সর্বোচ্চ মুনাফার উপর আক্রমনের (দুর্নীতির খরচ) সাথে তুলনা করা যা একটি প্রতিপক্ষ সর্বোচ্চ মুনাফার (দুর্নীতি থেকে মুনাফা) তুলতে পারে তা নির্দেশ করে যখন এটি অর্থনৈতিকভাবে লাভজনক। প্রোটোকল আক্রমণ করতে। (এই মডেলটি বিশ্লেষণের জন্য ব্যবহার করা হয়েছে দৈবজ্ঞ এবং ক্লেরোস.) এটি আমাদের এই সহজ সমীকরণ দেয়:

দুর্নীতি থেকে মুনাফা – দুর্নীতির খরচ = মোট লাভ

যদি মোট মুনাফা করা হয়, তাহলে প্রতিপক্ষকে আক্রমণ করার জন্য একটি প্রণোদনা রয়েছে। পরবর্তী বিভাগে, আমরা বিবেচনা করব কিভাবে কম করা দুর্নীতির খরচ বাড়াতে পারে, মোট মুনাফা কমাতে বা নির্মূল করতে পারে।

(উল্লেখ্য যে মুনাফা-থেকে-দুর্নীতির উপর ঊর্ধ্বসীমার একটি সাধারণ উদাহরণ হল PoS প্রোটোকল দ্বারা সুরক্ষিত সম্পদের মোট মূল্য। আরও পরিশীলিত সীমানা তৈরি করা যেতে পারে যা সার্কিট-ব্রেকারকে বিবেচনা করে যা একটি সময়ের মধ্যে সম্পদ স্থানান্তরকে সীমাবদ্ধ করে সময়। দুর্নীতি থেকে মুনাফা কমানোর এবং সীমাবদ্ধ করার পদ্ধতিগুলির একটি বিশদ অধ্যয়ন বর্তমান নিবন্ধের সুযোগের বাইরে।)

slashing

স্ল্যাশিং হল একটি PoS প্রোটোকলের জন্য একটি উপায় যা অর্থনৈতিকভাবে একটি নোড বা নোডের একটি গোষ্ঠীকে একটি কৌশল কার্যকর করার জন্য শাস্তি প্রদান করে যা প্রদত্ত প্রোটোকল স্পেসিফিকেশন থেকে সম্ভবত ভিন্ন। সাধারণত, যেকোনো ধরনের স্ল্যাশিং কার্যকর করার জন্য, প্রতিটি নোডকে অবশ্যই একটি জামানত হিসাবে ন্যূনতম পরিমাণের অংশীদারিত্বের প্রতিশ্রুতি দিতে হবে। আমরা স্ল্যাশিং সম্পর্কে আমাদের বিশ্লেষণে প্রবেশ করার আগে, আমরা প্রথমে অন্তঃসত্ত্বা টোকেন সহ PoS সিস্টেমগুলি দেখব যা স্ল্যাশিংয়ের বিকল্প হিসাবে টোকেন বিষাক্ততার উপর নির্ভর করে।

আমরা প্রাণবন্ততা লঙ্ঘনের পরিবর্তে নিরাপত্তা লঙ্ঘনের জন্য স্ল্যাশিং প্রক্রিয়ার অধ্যয়ন নিয়ে প্রাথমিকভাবে নিজেদের উদ্বিগ্ন করি। আমরা দুটি কারণে এই বিধিনিষেধের পরামর্শ দিই: (1) কিছু BFT-ভিত্তিক PoS প্রোটোকলগুলিতে নিরাপত্তা লঙ্ঘন সম্পূর্ণরূপে দায়ী, কিন্তু জীবন্ততা লঙ্ঘনগুলি কোনও প্রোটোকলে দায়ী নয়, এবং (2) সুরক্ষা লঙ্ঘনগুলি সাধারণত জীবন্ততা লঙ্ঘনের চেয়ে বেশি গুরুতর হয়, যার ফলে লেনদেন ইস্যু করতে অক্ষম ব্যবহারকারীদের পরিবর্তে ব্যবহারকারীর তহবিলের ক্ষতি।

স্ল্যাশিং ছাড়া কি ভুল হতে পারে?

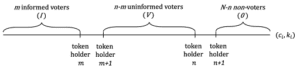

সমন্বিত একটি PoS প্রোটোকল বিবেচনা করুন N যৌক্তিক নোড (কোন বাইজেন্টাইন বা পরোপকারী নোড ছাড়া)। ধরা যাক, গণনার সরলতার জন্য, প্রতিটি নোড সমান পরিমাণ শেয়ার জমা করেছে। আমরা প্রথমে অন্বেষণ করি কিভাবে টোকেন বিষাক্ততা দুর্নীতির উল্লেখযোগ্য খরচের নিশ্চয়তা দিতে কম পড়ে। আসুন আমরা এই নথিতে অভিন্নতার জন্যও অনুমান করি যে PoS প্রোটোকলটি ⅓ প্রতিপক্ষ থ্রেশহোল্ড সহ একটি BFT প্রোটোকল।

টোকেন বিষাক্ততা অপর্যাপ্ত

একটি সাধারণ দৃষ্টিভঙ্গি হল যে টোকেন বিষাক্ততা একটি স্টেকড প্রোটোকলকে এর নিরাপত্তার উপর যেকোনো আক্রমণ থেকে রক্ষা করে। টোকেন বিষাক্ততা এই সত্যের ইঙ্গিত দেয় যে যদি একটি প্রোটোকল সফলভাবে আক্রমণ করা হয়, তাহলে অন্তর্নিহিত টোকেন যেটি প্রোটোকলের অংশীদারিত্বের জন্য ব্যবহার করা হচ্ছে মূল্য হারাবে, অংশগ্রহণকারী নোডগুলিকে প্রোটোকল আক্রমণ থেকে বিরত করবে। দৃশ্যকল্প বিবেচনা করুন যেখানে 1/3 অংশীদাররা হাত মিলিয়েছে। এই নোডগুলি প্রোটোকলের নিরাপত্তা ভঙ্গ করতে সহযোগিতা করতে পারে। কিন্তু প্রশ্ন হল এটা দায়মুক্তি দিয়ে করা যায় কিনা।

যদি টোকেনের মোট মূল্যায়ন, যেটিতে অংশীদারিত্ব জমা করা হয়েছে, কঠোরভাবে প্রোটোকলের নিরাপত্তার উপর নির্ভর করে, তাহলে প্রোটোকলের নিরাপত্তার উপর যে কোনো আক্রমণ তার মোট মূল্যায়নকে শূন্যে নামিয়ে দিতে পারে। অবশ্যই, অনুশীলনে, এটি সম্পূর্ণভাবে শূন্যের দিকে চালিত হবে না তবে কিছু ছোট মান পর্যন্ত। কিন্তু টোকেন বিষাক্ততার শক্তির জন্য সবচেয়ে শক্তিশালী সম্ভাব্য কেস উপস্থাপন করতে, আমরা এখানে অনুমান করব যে টোকেন বিষাক্ততা পুরোপুরি কাজ করে। প্রোটোকলের উপর যেকোন আক্রমণের জন্য দুর্নীতির খরচ হল যৌক্তিক নোডগুলির দ্বারা ধারণ করা মোট টোকেনের পরিমাণ যা সিস্টেমকে আক্রমণ করছে, যারা অবশ্যই সেই সমস্ত মান হারাতে ইচ্ছুক।

আমরা এখন টোকেন বিষাক্ততা সহ একটি PoS সিস্টেমে যোগসাজশ এবং ঘুষ দেওয়ার জন্য প্রণোদনাগুলি বিশ্লেষণ করি না। মনে করুন যে বহিরাগত প্রতিপক্ষ নিম্নলিখিত শর্তগুলির সাথে ঘুষ সেট আপ করে:

- যদি একটি নোড প্রতিপক্ষের দ্বারা নির্দেশিত কৌশল অনুসারে কাজ করে কিন্তু প্রোটোকলের উপর আক্রমণ সফল না হয়, তাহলে নোডটি একটি পুরষ্কার পায় B1 প্রতিপক্ষ থেকে।

- যদি একটি নোড প্রতিপক্ষের দ্বারা নির্দেশিত কৌশল অনুসারে কাজ করে এবং প্রোটোকলের উপর আক্রমণ সফল হয়, তাহলে নোডটি একটি পুরষ্কার পায় B2 প্রতিপক্ষ থেকে।

আমরা একটি নোডের জন্য নিম্নোক্ত পেঅফ ম্যাট্রিক্স আঁকতে পারি যিনি শেয়ার জমা করেছেন S, এবং R PoS প্রোটোকলে অংশগ্রহণের পুরস্কার হল:

| আক্রমণ সফল হয়নি | আক্রমণ সফল | |

| একটি নোড ঘুষ গ্রহণ না করা এবং প্রোটোকল থেকে বিচ্যুত না হওয়া | S + R | 0 |

| একটি নোড ঘুষ নিতে সম্মত | S + B1 | B2 |

ধরুন যে প্রতিপক্ষ ঘুষের মূল্য নির্ধারণ করে এমন যে B1>R এবং B2>0.এমন ক্ষেত্রে, প্রতিপক্ষের কাছ থেকে ঘুষ গ্রহণ করা অন্য নোড যে কৌশল গ্রহণ করে তা নির্বিশেষে নোড যে কৌশল গ্রহণ করতে পারে তার চেয়ে বেশি অর্থ প্রদান করে (প্রধান কৌশল)। যদি অন্য নোডের 1/3 ভাগ ঘুষ গ্রহণ করে, তারা প্রোটোকলের নিরাপত্তাকে আক্রমণ করতে পারে (এর কারণ আমরা ধরে নিই যে আমরা একটি BFT প্রোটোকল ব্যবহার করছি যার প্রতিপক্ষের থ্রেশহোল্ড হল ⅓)। এখন, বর্তমান নোড ঘুষ না নিলেও, দ টোকেন যাইহোক টোকেন বিষাক্ততার কারণে এর মান হারাবে (ম্যাট্রিক্সের উপরের ডান কক্ষ)। অতএব, নোড গ্রহণ করার জন্য এটি উদ্দীপক-সামঞ্জস্যপূর্ণ B2 ঘুষ যদি নোডের একটি ছোট ভগ্নাংশ ঘুষ গ্রহণ করে, তাহলে টোকেন মান হারাবে না, তবে নোড পুরষ্কার ত্যাগ করে উপকৃত হতে পারে R এবং পরিবর্তে পান B1 (ম্যাট্রিক্সের বাম কলাম)। একটি সফল আক্রমণের ক্ষেত্রে যেখানে নোডের 1/3 ভাগ ঘুষ গ্রহণ করতে সম্মত হয়েছে, ঘুষ পরিশোধে প্রতিপক্ষের মোট খরচ কমপক্ষে (frac{N}{3}) × B2। টিতার দুর্নীতির মূল্য. তবে শর্ত একটাই B2 এটি শূন্যের চেয়ে বড় হতে হবে এবং তাই, B2 শূন্যের কাছাকাছি সেট করা যেতে পারে যা বোঝায় দুর্নীতির ব্যয় নগণ্য। এই হামলা হিসেবে পরিচিত “P+ε"আক্রমণ.

এই প্রভাবের সংক্ষিপ্তসারের একটি উপায় হল যে টোকেন বিষাক্ততা অপর্যাপ্ত কারণ খারাপ কর্মের প্রভাব সামাজিকীকরণ করা হয়: টোকেন বিষাক্ততা টোকেনের মূল্য সম্পূর্ণরূপে হ্রাস করে এবং ভাল এবং খারাপ নোডগুলিকে সমানভাবে প্রভাবিত করে। অন্যদিকে, ঘুষ গ্রহণের সুবিধা বেসরকারিকরণ করা হয় এবং কেবলমাত্র সেই যুক্তিবাদী নোডগুলির মধ্যে সীমাবদ্ধ যা প্রকৃতপক্ষে ঘুষ গ্রহণ করে। শুধুমাত্র যারা ঘুষ গ্রহণ করে তাদের জন্য কোন এক থেকে এক পরিণতি নেই, অর্থাৎ, সিস্টেমে "কর্ম্ম" এর কার্যকরী সংস্করণ নেই।

টোকেন বিষাক্ততা সবসময় কার্যকর হয়?

ইকোসিস্টেমে প্রচলিত আরেকটি মিথ হল যে প্রতিটি PoS প্রোটোকল টোকেন বিষাক্ততার মাধ্যমে কিছুটা সুরক্ষা পেতে পারে। কিন্তু, প্রকৃতপক্ষে, টোকেন বিষাক্ততার বহিরাগত উদ্দীপক প্রোটোকলের নির্দিষ্ট শ্রেণিতে প্রসারিত করা যায় না যেখানে টোকেনের মূল্যায়ন যেটি স্টেকিং এর জন্য মূল্যবোধ হিসাবে ব্যবহৃত হচ্ছে তা নিরাপদে কাজ করা সেই প্রোটোকলের উপর নির্ভরশীল নয়। এরকম একটি উদাহরণ হল EigenLayer এর মত একটি রি-স্টেকিং প্রোটোকল, যেখানে Ethereum প্রোটোকল দ্বারা ব্যবহৃত ETH অন্যান্য প্রোটোকলের অর্থনৈতিক নিরাপত্তা নিশ্চিত করার জন্য পুনরায় ব্যবহার করা হয়। বিবেচনা করুন যে একটি নতুন সাইডচেনের বৈধতা সঞ্চালনের জন্য EigenLayer ব্যবহার করে 10% ETH পুনঃস্থাপন করা হয়েছে। এমনকি যদি EigenLayer-এর সমস্ত স্টেকার সহযোগিতামূলকভাবে সাইডচেইনের নিরাপত্তাকে আক্রমণ করে দুর্ব্যবহার করে, ETH-এর দাম কমার সম্ভাবনা নেই। অতএব, টোকেন বিষাক্ততা পুনঃস্থাপিত পরিষেবাগুলির জন্য অ-হস্তান্তরযোগ্য, যা শূন্যের দুর্নীতির মূল্য বোঝায়।

স্ল্যাশিং কিভাবে সাহায্য করে?

এই বিভাগে, আমরা ব্যাখ্যা করি যে কীভাবে স্ল্যাশিং দুটি ক্ষেত্রে দুর্নীতির খরচ উল্লেখযোগ্যভাবে বৃদ্ধি করতে পারে:

- ঘুষের অধীনে বিকেন্দ্রীভূত প্রোটোকল, এবং

- PoS প্রোটোকল যেখানে টোকেন বিষাক্ততা অ-হস্তান্তরযোগ্য।

ঘুষের বিরুদ্ধে সুরক্ষা

ঘুষের আক্রমণের চেষ্টাকারী বহিরাগত প্রতিপক্ষের জন্য দুর্নীতির খরচ যথেষ্ট পরিমাণে বৃদ্ধি করতে প্রোটোকলগুলি স্ল্যাশিং ব্যবহার করতে পারে। এটিকে আরও ভালভাবে ব্যাখ্যা করার জন্য, আমরা একটি BFT-ভিত্তিক PoS চেইনের উদাহরণ বিবেচনা করি যার জন্য চেইনের নেটিভ টোকেন স্টক করা প্রয়োজন এবং এর নিরাপত্তার (ডবল সাইনিং আকারে) কোনো সফল আক্রমণের জন্য মোট শেয়ারের কমপক্ষে ⅓ অংশ নষ্ট করতে হবে। ধরুন একটি বহিরাগত প্রতিপক্ষ দ্বি-স্বাক্ষর করার জন্য মোট অংশের অন্তত ⅓ ঘুষ দিতে সক্ষম। দ্বৈত-স্বাক্ষর করার প্রমাণ ক্যানোনিকাল ফর্কের কাছে জমা দেওয়া যেতে পারে, যা নোডগুলিকে কেটে দেয় যেগুলি প্রতিপক্ষের কাছ থেকে ঘুষ গ্রহণ করে এবং দ্বি-স্বাক্ষর করে। প্রতিটি নোড staking অনুমান S টোকেন এবং সমস্ত স্ল্যাশড টোকেন পুড়িয়ে দেওয়া হয়, আমরা নিম্নলিখিত পেঅফ ম্যাট্রিক্স পাই:

| আক্রমণ সফল হয়নি | আক্রমণ সফল | |

| একটি নোড ঘুষ গ্রহণ না করা এবং প্রোটোকল থেকে বিচ্যুত না হওয়া | S + R | S |

| একটি নোড ঘুষ নিতে সম্মত | B1 | B2 |

স্ল্যাশিংয়ের সাথে, যদি নোড ঘুষ নিতে রাজি হয় এবং আক্রমণ সফল না হয়, তাহলে তার বাজি S ক্যানোনিকাল ফর্ক (ম্যাট্রিক্সের নীচের বাম কক্ষ) এ স্ল্যাশ করা হয়, যা পূর্ববর্তী ঘুষ দেওয়ার দৃশ্যের সাথে বিপরীত যেখানে কোন স্ল্যাশিং ছিল না। অন্যদিকে, একটি নোড কখনই তার অংশ হারাবে না S আক্রমণ সফল হলেও ক্যানোনিকাল ফর্কে (ম্যাট্রিক্সের উপরের ডান কক্ষ)। যদি আক্রমণটি সফল হওয়ার জন্য মোট অংশের ⅓ দূষিত হওয়ার প্রয়োজন হয়, তাহলে দুর্নীতির খরচ কমপক্ষে হতে হবে (frac{N}{3}) × S, যা কমানো ছাড়াই দুর্নীতির খরচের চেয়ে উল্লেখযোগ্যভাবে বেশি।

টোকেন বিষাক্ততা অ-হস্তান্তরযোগ্য হলে সুরক্ষা

PoS প্রোটোকলগুলিতে যা একটি টোকেন সহ স্টেক করার বৈশিষ্ট্য যার মূল্যায়ন প্রোটোকলের নিরাপত্তা দ্বারা প্রভাবিত হয় না, টোকেন বিষাক্ততা অ-হস্তান্তরযোগ্য। এই ধরনের অনেক সিস্টেমে, এই PoS প্রোটোকল অন্য বেস প্রোটোকলের উপরে বসে। বেস প্রোটোকল তারপর বিরোধ নিষ্পত্তির জন্য বেস প্রোটোকলে বিরোধ নিষ্পত্তি প্রক্রিয়া স্থাপন করে এবং PoS প্রোটোকলের সাথে নোডগুলিকে একটি প্রমাণযোগ্য পদ্ধতিতে স্ল্যাশ করার জন্য বেস প্রোটোকলকে এজেন্সি প্রদান করে PoS প্রোটোকলের সাথে নিরাপত্তা ভাগ করে।

উদাহরণস্বরূপ, যদি PoS প্রোটোকলে একটি বাইজেন্টাইন অ্যাকশন বেস প্রোটোকলে উদ্দেশ্যমূলকভাবে প্রতিপক্ষের নোডের জন্য দায়ী করা হয় তাহলে বেস প্রোটোকলে PoS প্রোটোকলের সাথে এর অংশীদারিত্ব হ্রাস করা হবে। যেমন একটি PoS প্রোটোকল একটি উদাহরণ EigenLayer, যা রিস্ট্যাকিং বৈশিষ্ট্য যা বেস প্রোটোকল Ethereum থেকে নিরাপত্তা পেতে বিভিন্ন বৈধকরণ কাজ সক্ষম করে। যদি EigenLayer-এ একটি নোড রি-স্ট্যাকিং EigenLayer-এর একটি বৈধকরণ কাজে বাইজেন্টাইন কৌশল গ্রহণ করে যেখানে বাইজেন্টাইন অ্যাকশনকে বস্তুনিষ্ঠভাবে দায়ী করা যেতে পারে, তাহলে এই নোডটি ইথেরিয়ামের প্রতিপক্ষ হিসেবে প্রমাণিত হতে পারে এবং এর স্টক কেটে ফেলা হবে (সেটা যত বড়ই হোক না কেন। ) প্রতিটি নোড পুনরায় স্টক অনুমান S, সমস্ত স্ল্যাশ করা টোকেন পুড়িয়ে দেওয়া হয় এবং একটি পুরস্কার পায় R অংশগ্রহণ থেকে, আমরা নীচে একটি পেঅফ ম্যাট্রিক্স তৈরি করি:

| আক্রমণ সফল হয়নি | আক্রমণ সফল | |

| একটি নোড ঘুষ গ্রহণ না করা এবং প্রোটোকল থেকে বিচ্যুত না হওয়া | S + R | S |

| একটি নোড ঘুষ নিতে সম্মত | B1 | B2 |

যেহেতু আমরা একটি বৈধকরণের কাজ বিবেচনা করছি যেখানে যেকোনো বাইজেন্টাইন অ্যাকশন বস্তুনিষ্ঠভাবে দায়ী করা হয়, এমনকি যদি কোনো নোড সৎ আচরণ করে কিন্তু আক্রমণ সফল হয়, তাহলে নোডটি ইথেরিয়ামে (ম্যাট্রিক্সের উপরের ডানদিকের কক্ষ) কাটা হবে না। অন্যদিকে, ঘুষ নিতে সম্মত একটি নোড এবং প্রতিকূল আচরণ করলে ইথেরিয়ামে (ম্যাট্রিক্সের নীচের সারি) বস্তুনিষ্ঠভাবে কাটা হবে। যদি আক্রমণটি সফল হওয়ার জন্য মোট অংশের ⅓ দূষিত হওয়ার প্রয়োজন হয়, তাহলে দুর্নীতির খরচ হবে কমপক্ষে (frac{N}{3}) × S.

আমরা চরম ক্ষেত্রেও বিবেচনা করি যেখানে PoS প্রোটোকলের সমস্ত অংশীদারি একটি নোডের হাতে কেন্দ্রীভূত হয়। এটি একটি গুরুত্বপূর্ণ দৃশ্যকল্প কারণ এটি অংশীদারিত্বের চূড়ান্ত কেন্দ্রীকরণের প্রত্যাশা করে। টোকেনটি পুনরায় দাগানো হওয়ার ক্ষেত্রে কোন টোকেন বিষাক্ততা না থাকার অনুমানে, যদি কোন স্ল্যাশিং না হয়, কেন্দ্রীভূত নোড দায়মুক্তি ছাড়াই বাইজেন্টাইন পদ্ধতিতে আচরণ করতে পারে। কিন্তু স্ল্যাশিংয়ের সাথে, এই বাইজেন্টাইন কেন্দ্রীভূত নোডটিকে বেস প্রোটোকলে শাস্তি দেওয়া যেতে পারে।

অ্যাট্রিবিউটেবল অ্যাটাকের জন্য স্ল্যাশিং বনাম অ্যাট্রিবিউটেবল অ্যাটাকের জন্য স্ল্যাশিং

অ্যাট্রিবিউটেবল অ্যাটাকগুলির জন্য স্ল্যাশিং এবং অ অ্যাট্রিবিউটেবল অ্যাটাকগুলির জন্য স্ল্যাশ করার মধ্যে একটি গুরুত্বপূর্ণ সূক্ষ্মতা রয়েছে। একটি BFT প্রোটোকলের নিরাপত্তা ব্যর্থতার ক্ষেত্রে বিবেচনা করুন। সাধারণত, এগুলি ব্লকচেইনের নিরাপত্তাকে বিকল করার লক্ষ্যে ডবল সাইন করার বাইজান্টাইন অ্যাকশন থেকে উদ্ভূত হয় - একটি অ্যাট্রিবিউটেবল অ্যাটাকের উদাহরণ কারণ আমরা চিহ্নিত করতে পারি কোন নোডগুলি সিস্টেমের নিরাপত্তাকে আক্রমণ করেছে। অন্যদিকে, ব্লকচেইনের সজীবতাকে পঙ্গু করার জন্য লেনদেন সেন্সর করার বাইজেন্টাইন অ্যাকশন অ-অ্যাট্রিবিউটেবল আক্রমণের উদাহরণ। পূর্বের ক্ষেত্রে, ব্লকচেইনের রাষ্ট্রীয় মেশিনে ডাবল-সাইন করার প্রমাণ সরবরাহ করে অ্যালগরিদমিকভাবে স্ল্যাশিং করা যেতে পারে।

বিপরীতে, লেনদেন সেন্সর করার জন্য স্ল্যাশিং অ্যালগরিদমিকভাবে করা যায় না কারণ এটি অ্যালগরিদমিকভাবে প্রমাণ করা যায় না যে একটি নোড সক্রিয়ভাবে সেন্সর করছে কিনা। এই ক্ষেত্রে, একটি প্রোটোকল স্ল্যাশিং সঞ্চালনের জন্য সামাজিক ঐকমত্যের উপর নির্ভর করতে হতে পারে। নোডগুলির একটি নির্দিষ্ট ভগ্নাংশ সেন্সরিংয়ে অংশগ্রহণের জন্য অভিযুক্ত সেই নোডগুলির স্ল্যাশিং নির্দিষ্ট করার জন্য একটি হার্ড ফর্ক করতে পারে। শুধুমাত্র যদি একটি সামাজিক ঐকমত্য আবির্ভূত হয় তবে এই শক্ত কাঁটাটিকে ক্যানোনিকাল ফর্ক হিসাবে বিবেচনা করা হবে।

আমরা একটি নিরাপত্তা আক্রমণ সঞ্চালনের সর্বনিম্ন খরচ হিসাবে দুর্নীতির খরচ সংজ্ঞায়িত করেছি। যাইহোক, আমরা PoS প্রোটোকল নামক একটি সম্পত্তি প্রয়োজন দায়িত্ব, যার মানে হল যে যদি প্রোটোকল নিরাপত্তা হারায়, নোডের একটি ভগ্নাংশের (একটি BFT প্রোটোকলের জন্য নোডের ⅓) দোষারোপ করার একটি উপায় থাকা উচিত। দেখা যাচ্ছে যে কোন প্রোটোকলগুলি দায়বদ্ধ তার বিশ্লেষণটি সংক্ষিপ্ত (দেখুন BFT প্রোটোকল ফরেনসিক কাগজ) তদ্ব্যতীত, এটি দীর্ঘতম চেইন প্রোটোকল বের করে যা গতিশীলভাবে উপলব্ধ (যেমন PoSAT) জবাবদিহি করা যাবে না। (এসee এই কাগজ মধ্যে ট্রেডঅফ একটি প্রদর্শনের জন্য গতিশীল প্রাপ্যতা এবং জবাবদিহিতাএবং সমাধানের কিছু উপায় যেমন মৌলিক ট্রেডঅফ.)

স্ল্যাশিং এবং প্রশমনের ক্ষতি

যেকোনো কৌশলের মতো, সাবধানে প্রয়োগ না করলে স্ল্যাশিং তার নিজস্ব ঝুঁকি নিয়ে আসে:

- ক্লায়েন্টদের ভুল কনফিগার করা / কী হারানো। স্ল্যাশিং এর একটি ক্ষতি হল যে নির্দোষ নোডগুলি অ-ইচ্ছাকৃত ত্রুটিগুলির কারণে অসমভাবে শাস্তি পেতে পারে যেমন ভুল কনফিগার করা কী বা চাবি হারানো। অসাবধানতাবশত ভুলের জন্য সৎ নোডগুলির অসামঞ্জস্যপূর্ণ স্ল্যাশিং সংক্রান্ত উদ্বেগগুলিকে মোকাবেলা করার জন্য, প্রোটোকলগুলি নির্দিষ্ট স্ল্যাশিং বক্ররেখাগুলি গ্রহণ করতে পারে যা নম্রভাবে শাস্তি দেয় যখন কেবলমাত্র একটি ছোট পরিমাণ স্টেক প্রোটোকলের সাথে অসামঞ্জস্যপূর্ণ আচরণ করে কিন্তু যখন বাজির থ্রেশহোল্ড ভগ্নাংশের বেশি অংশ কাটা হয় তখন প্রচণ্ডভাবে জরিমানা করে৷ কৌশল যা প্রোটোকলের সাথে সাংঘর্ষিক। Ethereum 2.0 এমন একটি পন্থা গ্রহণ করেছে।

- একটি লাইটওয়েট বিকল্প হিসাবে স্ল্যাশিং বিশ্বাসযোগ্য হুমকি. অ্যালগরিদমিক স্ল্যাশিং ডিজাইন করার পরিবর্তে, যদি একটি PoS প্রোটোকল অ্যালগরিদমিক স্ল্যাশিং বাস্তবায়ন না করে, তবে এটি পরিবর্তে সামাজিক স্ল্যাশিংয়ের হুমকির উপর নির্ভর করতে পারে, অর্থাৎ, নিরাপত্তা ব্যর্থতার ক্ষেত্রে, নোডগুলি একটি শক্ত কাঁটা নির্দেশ করতে সম্মত হবে শৃঙ্খল যেখানে দুর্ব্যবহারকারী স্টেকড নোডগুলি তাদের তহবিল হারায়। অ্যালগরিদমিক স্ল্যাশিংয়ের তুলনায় এটির জন্য উল্লেখযোগ্য সামাজিক সমন্বয় প্রয়োজন কিন্তু যতক্ষণ না সামাজিক স্ল্যাশিংয়ের হুমকি বিশ্বাসযোগ্য হয়, উপরে উপস্থাপিত গেম তাত্ত্বিক বিশ্লেষণটি এমন প্রোটোকলগুলির জন্য ধরে রাখা অব্যাহত থাকে যেগুলিতে অ্যালগরিদমিক স্ল্যাশিং নেই কিন্তু পরিবর্তে প্রতিশ্রুতিবদ্ধ সামাজিক স্ল্যাশিংয়ের উপর নির্ভর করে।

- সজীবতার ত্রুটির জন্য সামাজিক স্ল্যাশিং ভঙ্গুর। সেন্সরশিপের মতো লাইভনেস ফল্টের মতো অ-যুক্তিযুক্ত আক্রমণকে শাস্তি দেওয়ার জন্য সামাজিক স্ল্যাশিং প্রয়োজনীয়। যদিও সামাজিক স্ল্যাশিং তাত্ত্বিকভাবে অ-অ্যাট্রিবিউটেবল ত্রুটির জন্য প্রয়োগ করা যেতে পারে, নতুন যোগদানকারী নোডের পক্ষে এই ধরনের সামাজিক স্ল্যাশিং সঠিক কারণে (সেন্সরশিপ) হয়েছে কিনা বা নোডটিকে ভুলভাবে অভিযুক্ত করা হয়েছে কিনা তা যাচাই করা কঠিন। স্ল্যাশিং-এর কোনো সফ্টওয়্যার বাস্তবায়ন না থাকলেও বৈশিষ্ট্যযুক্ত ত্রুটির জন্য সামাজিক স্ল্যাশিং ব্যবহার করার সময় এই অস্পষ্টতা বিদ্যমান থাকে না। নতুন যোগদানকারী নোডগুলি যাচাই করা চালিয়ে যেতে পারে যে এই স্ল্যাশিং বৈধ ছিল কারণ তারা তাদের ডাবল স্বাক্ষর পরীক্ষা করতে পারে, এমনকি শুধুমাত্র ম্যানুয়ালি হলেও।

শ্লেষকৃত তহবিল দিয়ে কি করবেন?

কম করা তহবিল মোকাবেলা করার দুটি সম্ভাব্য উপায় রয়েছে: বার্ন এবং বীমা।

- জ্বলন্ত. কম করা তহবিল মোকাবেলা করার সহজ উপায় হল সেগুলিকে পুড়িয়ে ফেলা। আক্রমণের কারণে টোকেনগুলির মোট মান পরিবর্তিত হয় না বলে ধরে নিলে, প্রতিটি টোকেনের মান আনুপাতিকভাবে বৃদ্ধি পাবে এবং আগের তুলনায় আরও বেশি মূল্যবান হবে। বার্নিং নিরাপত্তা ব্যর্থতার কারণে ক্ষতিগ্রস্থ পক্ষগুলিকে চিহ্নিত করে না এবং শুধুমাত্র তাদের ক্ষতিপূরণ দেয়, পরিবর্তে নির্বিচারে সমস্ত অ-আক্রমণকারী টোকেন হোল্ডারদের উপকার করে।

- বীমা। স্ল্যাশ করা তহবিল বিতরণের একটি আরও পরিশীলিত প্রক্রিয়া, যা এখনও অধ্যয়ন করা হয়নি, এতে স্ল্যাশিংয়ের বিরুদ্ধে জারি করা বীমা বন্ড জড়িত। ব্লকচেইনে লেনদেন করা ক্লায়েন্টরা তাদের ডিজিটাল সম্পদের বিমা করে সম্ভাব্য নিরাপত্তা আক্রমণ থেকে নিজেদের রক্ষা করার জন্য ব্লকচেইন প্রাক-ফ্যাক্টোতে এই বীমা বন্ডগুলি পেতে পারে। নিরাপত্তার সাথে আপস করে কোনো আক্রমণ ঘটলে, স্টেকারদের অ্যালগরিদমিক স্ল্যাশিংয়ের ফলে একটি তহবিল তৈরি হয় যা তারপরে বীমাকারীদের তাদের বন্ডের সমানুপাতিকভাবে বিতরণ করা যেতে পারে। (এই বীমা বন্ডগুলির একটি সম্পূর্ণ বিশ্লেষণ চলছে।)

ইকোসিস্টেমে স্ল্যাশিংয়ের স্থিতি

আমাদের জানামতে, স্ল্যাশিংয়ের সুবিধাগুলি প্রথম এই 2014 সালে ভিটালিক দ্বারা অন্বেষণ করা হয়েছিল প্রবন্ধ. কসমস ইকোসিস্টেম তাদের মধ্যে স্ল্যাশিংয়ের প্রথম কার্যকরী বাস্তবায়ন তৈরি করেছে BFT ঐক্যমত্য প্রোটোকল, যা যখন তারা ব্লকের প্রস্তাবে অংশ নিচ্ছে না বা ইকুইভোকেটিং ব্লকের জন্য ডবল সাইনিংয়ে নিযুক্ত হচ্ছে তখন বৈধকারীদের স্ল্যাশিং চাপিয়ে দেয়।

Ethereum 2.0 এছাড়াও অন্তর্ভুক্ত করা হয়েছে স্ল্যাশিং তাদের PoS প্রোটোকলে। Ethereum 2.0-এর একজন যাচাইকারীকে ইভিভোকেটিং প্রত্যয়ন বা ইভিভোকেটিং ব্লক প্রস্তাব করার জন্য বাদ দেওয়া হতে পারে। ইথেরিয়াম 2.0 কীভাবে অর্থনৈতিক চূড়ান্ততা অর্জন করে তা হল দুর্ব্যবহারকারী বৈধকারীদের কমানো। অনুপস্থিত প্রমাণীকরণের কারণে বা যখন এটি করার কথা তখন এটি ব্লকের প্রস্তাব না দিলেও একজন যাচাইকারী তুলনামূলকভাবে হালকাভাবে শাস্তি পেতে পারেন।

***

স্ল্যাশিং ছাড়াই PoS প্রোটোকল ঘুষ দেওয়ার আক্রমণের জন্য অত্যন্ত ঝুঁকিপূর্ণ হতে পারে। আমরা একটি নতুন মডেল ব্যবহার করি — দুর্নীতি-বিশ্লেষণ মডেল — জটিল ঘুষের আক্রমণ বিশ্লেষণ করতে, এবং তারপরে তা বোঝাতে ব্যবহার করি স্ল্যাশিং সহ PoS প্রোটোকলের ঘুষের বিরুদ্ধে পরিমাপযোগ্য নিরাপত্তা রয়েছে। একটি PoS প্রোটোকলের মধ্যে স্ল্যাশিং অন্তর্ভুক্ত করার ক্ষেত্রে অসুবিধা থাকলেও, আমরা সেই ত্রুটিগুলি প্রশমিত করার কিছু সম্ভাব্য উপায় উপস্থাপন করি। আমাদের আশা হল যে PoS প্রোটোকলগুলি এই বিশ্লেষণটি নির্দিষ্ট পরিস্থিতিতে স্ল্যাশ করার সুবিধাগুলি মূল্যায়ন করতে ব্যবহার করবে - সম্ভাব্যভাবে সমগ্র বাস্তুতন্ত্রের নিরাপত্তা বৃদ্ধি করবে।

***

শ্রীরাম কানন ইউনিভার্সিটি অফ ওয়াশিংটন, সিয়াটেলের একজন সহযোগী অধ্যাপক, যেখানে তিনি ব্লকচেইন ল্যাব এবং তথ্য তত্ত্ব ল্যাব চালান। তিনি ইউনিভার্সিটি অফ ক্যালিফোর্নিয়া, বার্কলেতে একজন পোস্টডক্টরাল স্কলার ছিলেন এবং 2012 থেকে 2014 এর মধ্যে স্ট্যানফোর্ড ইউনিভার্সিটিতে একজন ভিজিটিং পোস্টডক ছিলেন যার আগে তিনি তার পিএইচডি পেয়েছিলেন। ইলিনয় ইউনিভার্সিটি আরবানা চ্যাম্পেইন থেকে ইলেকট্রিক্যাল অ্যান্ড কম্পিউটার ইঞ্জিনিয়ারিং এবং গণিতে এমএস।

সৌভিক দেব ওয়াশিংটন ইউনিভার্সিটি অফ ইলেকট্রিক্যাল অ্যান্ড কম্পিউটার ইঞ্জিনিয়ারিং বিভাগের একজন পিএইচডি ছাত্র, যেখানে তাকে শ্রীরাম কান্নানের পরামর্শ দেওয়া হয়। ব্লকচেইনের উপর তার গবেষণা সুনির্দিষ্ট নিরাপত্তা থ্রেশহোল্ডের অধীনে অর্জনযোগ্য কর্মক্ষমতা গ্যারান্টি সহ অ্যাপ্লিকেশন স্তরে অভিনব বৈশিষ্ট্যগুলি উদ্ভাবনের জন্য পিয়ার-টু-পিয়ার এবং কনসেনসাস লেয়ারের জন্য প্রোটোকল ডিজাইন করার উপর দৃষ্টি নিবদ্ধ করে।

***

সম্পাদক: টিম সুলিভান

***

এখানে যে মতামত প্রকাশ করা হয়েছে তা হল স্বতন্ত্র AH Capital Management, LLC (“a16z”) কর্মীদের উদ্ধৃত এবং a16z বা এর সহযোগীদের মতামত নয়। এখানে থাকা কিছু তথ্য তৃতীয় পক্ষের উত্স থেকে প্রাপ্ত হয়েছে, যার মধ্যে a16z দ্বারা পরিচালিত তহবিলের পোর্টফোলিও কোম্পানিগুলি থেকে। নির্ভরযোগ্য বলে বিশ্বাস করা উৎস থেকে নেওয়া হলেও, a16z এই ধরনের তথ্য স্বাধীনভাবে যাচাই করেনি এবং তথ্যের স্থায়ী নির্ভুলতা বা প্রদত্ত পরিস্থিতির জন্য এর উপযুক্ততা সম্পর্কে কোনো উপস্থাপনা করেনি। উপরন্তু, এই বিষয়বস্তু তৃতীয় পক্ষের বিজ্ঞাপন অন্তর্ভুক্ত করতে পারে; a16z এই ধরনের বিজ্ঞাপন পর্যালোচনা করেনি এবং এতে থাকা কোনো বিজ্ঞাপন সামগ্রীকে সমর্থন করে না।

এই বিষয়বস্তু শুধুমাত্র তথ্যগত উদ্দেশ্যে প্রদান করা হয়, এবং আইনি, ব্যবসা, বিনিয়োগ, বা ট্যাক্স পরামর্শ হিসাবে নির্ভর করা উচিত নয়। এই বিষয়গুলি সম্পর্কে আপনার নিজের উপদেষ্টাদের সাথে পরামর্শ করা উচিত। যেকোন সিকিউরিটিজ বা ডিজিটাল সম্পদের রেফারেন্স শুধুমাত্র দৃষ্টান্তমূলক উদ্দেশ্যে, এবং বিনিয়োগের পরামর্শ বা বিনিয়োগ উপদেষ্টা পরিষেবা প্রদানের প্রস্তাব গঠন করে না। তদ্ব্যতীত, এই বিষয়বস্তু কোন বিনিয়োগকারী বা সম্ভাব্য বিনিয়োগকারীদের দ্বারা নির্দেশিত বা ব্যবহারের উদ্দেশ্যে নয় এবং a16z দ্বারা পরিচালিত যেকোন তহবিলে বিনিয়োগ করার সিদ্ধান্ত নেওয়ার সময় কোনও পরিস্থিতিতে নির্ভর করা যাবে না৷ (একটি a16z তহবিলে বিনিয়োগের প্রস্তাব শুধুমাত্র প্রাইভেট প্লেসমেন্ট মেমোরেন্ডাম, সাবস্ক্রিপশন চুক্তি, এবং এই ধরনের যেকোন তহবিলের অন্যান্য প্রাসঙ্গিক ডকুমেন্টেশন দ্বারা তৈরি করা হবে এবং তাদের সম্পূর্ণরূপে পড়া উচিত।) উল্লেখ করা যেকোন বিনিয়োগ বা পোর্টফোলিও কোম্পানিগুলি, বা বর্ণিতগুলি a16z দ্বারা পরিচালিত যানবাহনে সমস্ত বিনিয়োগের প্রতিনিধি নয়, এবং বিনিয়োগগুলি লাভজনক হবে বা ভবিষ্যতে করা অন্যান্য বিনিয়োগের একই বৈশিষ্ট্য বা ফলাফল থাকবে এমন কোনও নিশ্চয়তা থাকতে পারে না। Andreessen Horowitz দ্বারা পরিচালিত তহবিল দ্বারা করা বিনিয়োগের একটি তালিকা (যেসব বিনিয়োগের জন্য ইস্যুকারী a16z-এর জন্য সর্বজনীনভাবে প্রকাশ করার অনুমতি দেয়নি এবং সেইসাথে সর্বজনীনভাবে ব্যবসা করা ডিজিটাল সম্পদগুলিতে অঘোষিত বিনিয়োগগুলি ব্যতীত) https://a16z.com/investments-এ উপলব্ধ /।

এর মধ্যে প্রদত্ত চার্ট এবং গ্রাফগুলি শুধুমাত্র তথ্যের উদ্দেশ্যে এবং কোন বিনিয়োগ সিদ্ধান্ত নেওয়ার সময় তার উপর নির্ভর করা উচিত নয়। বিগত কর্মক্ষমতা ভবিষ্যতের ফলাফল পরিচায়ক হয় না। বিষয়বস্তু শুধুমাত্র নির্দেশিত তারিখ হিসাবে কথা বলে. এই উপকরণগুলিতে প্রকাশিত যেকোন অনুমান, অনুমান, পূর্বাভাস, লক্ষ্য, সম্ভাবনা এবং/অথবা মতামত বিজ্ঞপ্তি ছাড়াই পরিবর্তন সাপেক্ষে এবং অন্যদের দ্বারা প্রকাশিত মতামতের সাথে ভিন্ন বা বিপরীত হতে পারে। অতিরিক্ত গুরুত্বপূর্ণ তথ্যের জন্য দয়া করে https://a16z.com/disclosures দেখুন।

- এসইও চালিত বিষয়বস্তু এবং পিআর বিতরণ। আজই পরিবর্ধিত পান।

- প্লেটোব্লকচেন। Web3 মেটাভার্স ইন্টেলিজেন্স। জ্ঞান প্রসারিত. এখানে প্রবেশ করুন.

- উত্স: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- ক্ষমতা

- সক্ষম

- সম্পর্কে

- উপরে

- সমর্থন দিন

- অনুযায়ী

- হিসাব

- সঠিকতা

- অভিযুক্ত

- এসিএম

- আইন

- কর্ম

- স্টক

- সক্রিয়ভাবে

- প্রকৃতপক্ষে

- যোগ

- অতিরিক্ত

- ঠিকানা

- পোষ্যপুত্র গ্রহণ করা

- গৃহীত

- adversarial

- বিজ্ঞাপন

- পরামর্শ

- উপদেশক

- অ্যাডভাইসারির সেবা

- অনুমোদনকারী

- বিরুদ্ধে

- এজেন্সি

- প্রতিনিধি

- চুক্তি

- অ্যালগরিদমিক

- অ্যালগরিদমিকভাবে

- সব

- বিকল্প

- যদিও

- পরোপকারী

- সর্বদা

- অস্পষ্টতা

- পরিমাণ

- বিশ্লেষণ

- বিশ্লেষণ করা

- বিশ্লেষণ

- এবং

- অ্যান্ড্রিসেন

- আন্দ্রেসেন হরোয়েজ্জ

- অন্য

- উত্তর

- আবেদন

- প্রয়োগ করা

- অভিগমন

- প্রবন্ধ

- মূল্যায়ন

- সম্পদ

- সম্পদ

- সহযোগী

- ধৃষ্টতা

- বীমা

- আক্রমণ

- অ্যাটাকিং

- আক্রমন

- প্রচেষ্টা

- প্রচেষ্টা

- নিলাম

- উপস্থিতি

- সহজলভ্য

- অপবারিত

- খারাপ

- ভিত্তি

- ভিত্তি

- কারণ

- আগে

- হচ্ছে

- বিশ্বাস

- নিচে

- সুবিধা

- সুবিধা

- বার্কলে

- সর্বোত্তম

- উত্তম

- মধ্যে

- তার পরেও

- বিশাল

- blockchain

- ব্লকচেইন

- ব্লক

- ডুরি

- পাদ

- আবদ্ধ

- বিরতি

- আনা

- নির্মাণ করা

- নির্মিত

- পোড়া

- ব্যবসায়

- ক্যালিফোর্নিয়া

- কল

- নামক

- পেতে পারি

- না পারেন

- রাজধানী

- গ্রেপ্তার

- সাবধান

- সাবধানে

- কেস

- মামলা

- বিভাগ

- বিবাচন

- কেঁদ্রীকরণ

- কেন্দ্রীভূত

- কিছু

- চেন

- পরিবর্তন

- বৈশিষ্ট্য

- চেক

- পছন্দ

- পরিস্থিতি

- শ্রেণী

- ক্লাস

- পরিষ্কারভাবে

- ক্লায়েন্ট

- ঘনিষ্ঠ

- সমান্তরাল

- স্তম্ভ

- প্রতিজ্ঞাবদ্ধ

- সাধারণ

- সম্প্রদায়

- কোম্পানি

- তুলনা

- সম্পূর্ণরূপে

- জটিল

- অনুবর্তী

- সন্দেহজনক

- কম্পিউটার

- কম্পিউটার প্রকৌশল

- কম্পিউটিং

- ঘনীভূত

- একাগ্রতা

- ধারণা

- উদ্বেগ

- উদ্বেগ

- শর্ত

- পরিবেশ

- দ্বন্দ্ব

- ঐক্য

- অতএব

- বিবেচনা

- বিবেচনা

- বিবেচিত

- বিবেচনা করা

- গঠিত

- গঠন করা

- গঠন করা

- নির্মাতা

- বিষয়বস্তু

- অবিরত

- চলতে

- বিপরীত

- বিপরীত হত্তয়া

- নিয়ন্ত্রণগুলি

- বিতর্কমূলক

- সহযোগী

- সমন্বয়

- দূষিত

- নিসর্গ

- মূল্য

- খরচ

- পারা

- পথ

- বিশ্বাসযোগ্য

- ক্রিপটোকোনমিক্স

- DApps

- তারিখ

- লেনদেন

- বিকেন্দ্রীভূত

- রায়

- সিদ্ধান্ত

- গভীর

- ডিফল্ট

- ডিগ্রী

- বিভাগ

- নির্ভরশীল

- নির্ভর করে

- মোতায়েন

- জমা

- ডেরিভেটিভস

- বর্ণিত

- বিবরণ

- নকশা

- পরিকল্পিত

- ফন্দিবাজ

- সত্ত্বেও

- বিশদ

- বিস্তারিত

- বিধ্বংসী

- DID

- ভিন্ন

- বিভিন্ন

- কঠিন

- ডিজিটাল

- ডিজিটাল সম্পদ

- অভিমুখ

- প্রকাশ করা

- আলোচনা করা

- বিতর্ক

- বিরোধ নিষ্পত্তি

- বিরোধ

- বিতরণ করা

- বণ্টিত

- দলিল

- ডকুমেন্টেশন

- না

- প্রভাবশালী

- Dont

- ডবল

- নিচে

- ডাউনসাইডস

- ড্রাইভ

- চালিত

- ড্রপ

- প্রতি

- গোড়ার দিকে

- অর্থনৈতিক

- অর্থনীতির

- অর্থনীতির মাত্রা

- বাস্তু

- প্রভাব

- দূর

- আবির্ভূত হয়

- সম্ভব

- উত্সাহিত করা

- কটা

- স্থায়ী

- প্রয়োগকারী

- চুক্তিবদ্ধ করান

- আকর্ষক

- প্রকৌশল

- যথেষ্ট

- সমগ্র

- সম্পূর্ণতা

- সত্তা

- সমানভাবে

- সুস্থিতি

- মূলত

- অনুমান

- ETH

- ethereum

- Ethereum 2.0

- Ethereum PoS

- মূল্যায়ন

- মূল্যায়নের

- এমন কি

- চূড়ান্ত

- প্রতি

- সবাই

- প্রমান

- উদাহরণ

- অপসারণ

- এক্সিকিউট

- executes

- নির্বাহ

- বিদ্যমান

- ব্যাখ্যা করা

- অন্বেষণ করুণ

- অন্বেষণ করা

- প্রকাশিত

- ব্যাপক

- বহিরাগত

- নির্যাস

- চরম

- অত্যন্ত

- ব্যর্থ

- ব্যর্থতা

- পতনশীল

- ঝরনা

- সাধ্য

- বৈশিষ্ট্য

- বৈশিষ্ট্য

- কয়েক

- উপসংহার

- প্রথম

- প্রথম দেখা

- দৃষ্টি নিবদ্ধ করা

- গুরুত্ত্ব

- অনুসরণ করা

- অনুসরণ

- কাঁটাচামচ

- ফর্ম

- সাবেক

- ভগ্নাংশ

- থেকে

- সম্পূর্ণ

- সম্পূর্ণরূপে

- কার্যকরী

- তহবিল

- মৌলিক

- তহবিল

- অধিকতর

- তদ্ব্যতীত

- ভবিষ্যৎ

- একেই

- খেলা

- পাওয়া

- পেয়ে

- GitHub

- প্রদত্ত

- দেয়

- দান

- Go

- ভাল

- গ্রাফ

- বৃহত্তর

- গ্রুপ

- ক্রমবর্ধমান

- জামিন

- গ্যারান্টী

- হাত

- ঘটেছিলো

- এরকম

- কঠিন

- হার্ড কাঁটাচামচ

- হার্ডওয়্যারের

- জমিদারি

- প্রচন্ডভাবে

- দখলী

- সাহায্য

- সহায়ক

- এখানে

- উচ্চ

- ঊর্ধ্বতন

- রাখা

- হোল্ডার

- আশা

- হোরোভিটস

- কিভাবে

- যাহোক

- এইচটিএমএল

- HTTPS দ্বারা

- সনাক্ত করা

- ইলিনয়

- প্রভাব

- বাস্তবায়ন

- বাস্তবায়ন

- বাস্তবায়িত

- গুরুত্বপূর্ণ

- মনোরম

- in

- উদ্দীপক

- ইন্সেনটিভস

- incentivize

- অন্তর্ভুক্ত করা

- সুদ্ধ

- অন্তর্ভূক্ত

- একত্রিত

- বৃদ্ধি

- বৃদ্ধি

- ক্রমবর্ধমান

- স্বাধীন

- স্বাধীনভাবে

- ইঙ্গিত

- স্বতন্ত্র

- প্রভাব

- প্রভাবিত

- তথ্য

- তথ্যমূলক

- সহজাত

- পরিবর্তন করা

- উদাহরণ

- পরিবর্তে

- বীমা

- স্বার্থ

- বিনিয়োগ

- তদন্ত

- বিনিয়োগ

- ইনভেস্টমেন্টস

- বিনিয়োগকারীদের

- জড়িত

- নিরপেক্ষ

- সমস্যা

- ইস্যু করা

- ইস্যুকারী

- IT

- যোগদান

- যোগদান

- কী

- জ্ঞান

- গবেষণাগার

- বড়

- স্তর

- নেতৃত্ব

- নেতৃত্ব

- আইনগত

- লাইটওয়েট

- সীমাবদ্ধতা

- সীমিত

- তালিকা

- দীর্ঘ

- আর

- দেখুন

- হারান

- হারায়

- ক্ষতি

- অনেক

- মেশিন

- প্রণীত

- প্রধান

- করা

- তৈরি করে

- মেকিং

- পরিচালিত

- ব্যবস্থাপনা

- পদ্ধতি

- ম্যানুয়ালি

- অনেক

- বাজার

- বাজার

- উপকরণ

- অংক

- জরায়ু

- ব্যাপার

- ম্যাটার্স

- সর্বাধিক

- মানে

- পদ্ধতি

- স্মারকলিপি

- উল্লিখিত

- পদ্ধতি

- MeV

- mev-বুস্ট

- হতে পারে

- সর্বনিম্ন

- খনন

- খনির হার্ডওয়্যার

- অনুপস্থিত

- ভুল

- ভুল

- প্রশমিত করা

- মডেল

- মডেল

- পরিবর্তিত

- অধিক

- সেতু

- সবচেয়ে জনপ্রিয়

- উদ্দেশ্যমূলক

- মাউন্ট

- নাকামোটো

- স্থানীয়

- প্রকৃতি

- প্রয়োজনীয়

- প্রয়োজন

- নতুন

- পরবর্তী

- নোড

- নোড

- উপন্যাস

- প্রাপ্ত

- সুস্পষ্ট

- অর্পণ

- নৈবেদ্য

- অফার

- ONE

- প্রর্দশিত

- অপারেটিং

- অপারেটরদের

- মতামত

- সুযোগ

- মূল

- অন্যান্য

- অন্যরা

- নিজের

- অংশগ্রহণকারী

- অংশগ্রহণ

- বিশেষ

- দলগুলোর

- গত

- পরিশোধ

- পিডিএফ

- পিয়ার যাও পিয়ার

- শাস্তিপ্রাপ্ত

- সম্পাদন করা

- কর্মক্ষমতা

- কাল

- অনুমতি

- কর্মিবৃন্দ

- পরিপ্রেক্ষিত

- Plato

- প্লেটো ডেটা ইন্টেলিজেন্স

- প্লেটোডাটা

- দয়া করে

- বিন্দু

- জনপ্রিয়

- দফতর

- PoS &

- অবস্থানের

- সম্ভব

- সম্ভাব্য

- সম্ভাব্য

- ক্ষমতা

- ক্ষমতাশালী

- অনুশীলন

- উপস্থিতি

- বর্তমান

- উপস্থাপন

- প্রভাবশালী

- আগে

- পূর্বে

- মূল্য

- প্রাথমিকভাবে

- অগ্রাধিকার

- অগ্রাধিকারের

- ব্যক্তিগত

- সমস্যা

- অধ্যাপক

- মুনাফা

- লাভজনক

- অভিক্ষেপ

- প্রমাণ

- প্রুফ অফ পণ

- প্রুফ অফ ওয়ার্ক

- সম্পত্তি

- উত্থাপন করা

- প্রস্তাবিত

- সম্ভাবনা

- রক্ষা করা

- রক্ষা

- প্রোটোকল

- প্রোটোকল

- প্রমাণিতভাবে

- প্রমাণিত

- প্রদান

- প্রদত্ত

- প্রকাশ্যে

- উদ্দেশ্য

- প্রশ্ন

- প্রশ্ন

- জাতি

- যদৃচ্ছতা

- মূলদ

- পড়া

- বাস্তব জগতে

- কারণে

- গৃহীত

- সুপারিশ

- হ্রাস

- রেফারেন্স

- উল্লেখ করা

- সংক্রান্ত

- অপেক্ষাকৃতভাবে

- প্রাসঙ্গিক

- বিশ্বাসযোগ্য

- থাকা

- প্রতিনিধি

- প্রয়োজন

- প্রয়োজন

- গবেষণা

- গবেষকরা

- স্থিতিস্থাপক

- সমাধান

- সমাধানে

- বিশ্রাম

- সীমাবদ্ধ করা

- সীমাবদ্ধতা

- ফলে এবং

- ফলাফল

- প্রকাশ করা

- পর্যালোচনা

- পুরষ্কার

- পুরস্কার

- ঝুঁকি

- ঝুঁকি

- সারিটি

- চালান

- দৌড়

- নিরাপদ

- নিরাপত্তা

- একই

- স্কেল

- পরিস্থিতিতে

- সুযোগ

- সিয়াটেল

- মাধ্যমিক

- সেকেন্ডারি মার্কেট

- অধ্যায়

- নিরাপদ

- সুরক্ষিত

- নিরাপদে

- সিকিউরিটিজ

- নিরাপত্তা

- আত্ম

- স্বার্থ

- গম্ভীর

- সেবা

- সেট

- সেট

- শেয়ারগুলি

- সংক্ষিপ্ত

- উচিত

- প্রদর্শনী

- পাশের শিকল

- স্বাক্ষর

- গুরুত্বপূর্ণ

- উল্লেখযোগ্যভাবে

- স্বাক্ষর

- অনুরূপ

- একভাবে

- সহজ

- সরলতা

- কেবল

- অধিবেশন

- অবস্থা

- স্ল্যাশিং

- ছোট

- ক্ষুদ্রতর

- So

- সামাজিক

- সফটওয়্যার

- সমাধান

- সলিউশন

- কিছু

- বাস্তববুদ্ধিসম্পন্ন

- সোর্স

- স্থান

- স্পিক্স

- নির্দিষ্ট

- সবিস্তার বিবরণী

- পণ

- staked

- স্টেকার

- ষ্টেকিং

- স্ট্যানফোর্ড বিশ্ববিদ্যালয়

- শুরু

- রাষ্ট্র

- এখনো

- অকপট

- কৌশল

- শক্তিশালী

- ছাত্র

- চর্চিত

- অধ্যয়ন

- বিষয়

- পেশ

- চাঁদা

- সফল

- সফলভাবে

- এমন

- সরবরাহ

- অনুমিত

- পদ্ধতি

- সিস্টেম

- গ্রহণ করা

- গ্রহণ

- লক্ষ্যবস্তু

- লক্ষ্যমাত্রা

- কার্য

- কাজ

- কর

- সার্জারির

- তথ্য

- জরায়ু

- রাষ্ট্র

- তাদের

- নিজেদের

- অতএব

- সেখানে

- তৃতীয়

- তৃতীয় পক্ষের

- হুমকি

- গোবরাট

- দ্বারা

- সর্বত্র

- সময়

- থেকে

- আজ

- টোকেন

- টোকেন ধারক

- টোকেন

- শীর্ষ

- মোট

- ব্যবসা

- লেনদেন

- হস্তান্তর

- টিপিক্যাল

- সাধারণত

- সর্বব্যাপী

- অধীনে

- নিম্নাবস্থিত

- অধোদেশ খনন করা

- বোঝা

- চলছে

- অনন্য

- বিশ্ববিদ্যালয়

- ক্যালিফোর্নিয়া বিশ্ববিদ্যালয়

- us

- ব্যবহার

- ব্যবহারকারী

- ব্যবহারকারীর তহবিল

- ব্যবহারকারী

- সাধারণত

- বৈধতা

- ভ্যালিডেটার

- ভ্যালিডেটর

- দামি

- মাননির্ণয়

- মূল্য

- মানগুলি

- যানবাহন

- ভেরিফাইড

- যাচাই

- সংস্করণ

- মাধ্যমে

- চেক

- মতামত

- অমান্যকারীদের

- vitalik

- অবিশ্বাস

- জেয়

- ওয়াশিংটন

- উপায়

- কি

- কিনা

- যে

- যখন

- হু

- ইচ্ছা

- ইচ্ছুক

- মধ্যে

- ছাড়া

- হয়া যাই ?

- কাজ

- কাজ

- would

- ভুল

- আপনি

- আপনার

- zephyrnet

- শূন্য