Kein Mechanismus ausgelegt für Nachweis des Einsatzes (PoS)-Protokolle war so umstritten wie Slashing. Slashing bietet ein Mittel, um einen bestimmten Knoten gezielt dafür zu bestrafen, dass er keine protokollkonforme Aktion durchführt. Dies geschieht, indem ein Teil oder der gesamte Einsatz des Validators weggenommen wird – ohne anderen Nodes, die sich gemäß dem Protokoll verhalten, Externalitäten aufzuerlegen. Slashing ist einzigartig für Proof-of-Stake-Protokolle, da es die Fähigkeit der Blockchain erfordert, die Strafe durchzusetzen. Eine solche Durchsetzung ist in Proof-of-Work-Systemen eindeutig nicht durchführbar, wo sie dem Verbrennen der Mining-Hardware entsprechen würde, die von sich schlecht benehmenden Knoten verwendet wird. Diese Fähigkeit, Strafanreize anzuwenden, eröffnet einen neuen Gestaltungsspielraum im Design von Blockchain-Mechanismen und verdient daher eine sorgfältige Betrachtung.

Trotz seines offensichtlichen Vorteils in Form von „Karma“ war der Haupteinwand gegen das Slashing das Risiko, dass Knoten aufgrund eines ehrlichen Fehlers wie dem Ausführen veralteter Software unverhältnismäßig stark gekürzt werden. Folglich haben viele Protokolle das Einfügen von Schrägstrichen vermieden und stützen sich stattdessen auf sogenannte symbolische Toxizität – die Tatsache, dass bei einem erfolgreichen Angriff auf ein Protokoll der zugrunde liegende Token an Wert verlieren würde. Viele denken, dass Staker diese Toxizität als Bedrohung ansehen würden, um die Sicherheit des Protokolls zu gefährden. Unserer Einschätzung nach ist Token-Toxizität nicht stark genug, um gegnerische Angriffe in einigen typischen Szenarien abzuschrecken. Tatsächlich sind die Kosten, die Angreifern für den Angriff und die Korruption des Protokolls entstehen, die als Korruptionskosten bezeichnet werden, in solchen Szenarien im Wesentlichen gleich null.

In diesem Artikel Wir zeigen, wie die Integration von Slashing in das Mechanismusdesign eines PoS-Protokolls die Kosten der Korruption, die einem Angreifer entstehen würden, erheblich erhöht. SPeitschen garantiert hohe und messbare Korruptionskosten sowohl für dezentralisierte Protokolle in Gegenwart von Bestechung als auch für Protokolle (zentralisiert oder dezentralisiert), die die Token-Toxizitätsannahmen nicht erfüllen.

Umstände, die zu Bestechung und zum Fehlen symbolischer Toxizität führen können, sind allgegenwärtig. Viele der PoS-Protokolle vermeiden es, in eine dieser beiden Kategorien zu fallen durch eine engmaschige Gemeinschaft, die nur möglich ist, wenn sie klein ist; indem sie sich auf eine starke Führung verlassen, die sie in die richtige Richtung lenkt, indem sie die Validierung an eine kleine Gruppe von renommierten und gesetzlich regulierten Node-Betreibern delegieren; oder indem man sich auf die Konzentration von Staking-Token innerhalb einer kleinen Gruppe verlässt. Keine dieser Lösungen ist vollständig zufriedenstellend, um eine große und dezentralisierte Gemeinschaft von Validierungsknoten aufzubauen. Und wenn das PoS-Protokoll eine Konzentration von Einsätzen mit nur wenigen Validatoren (oder in extremen Fällen nur einem Validator) aufweist, ist es wünschenswert, ein Mittel zu haben, um diese großen Validatoren zu bestrafen, falls sie sich an gegnerischem Verhalten beteiligen.

Im Rest des Artikels, wir

- ein Modell zur Analyse komplexer Bestechungsangriffe vorzustellen,

- zeigen, dass PoS-Protokolle ohne Slashing anfällig für Bestechungsangriffe sind,

- zeigen, dass PoS-Protokolle mit Slashing eine quantifizierbare Sicherheit gegen Bestechung haben, und

- diskutiert einige Nachteile von Slashing und schlägt Abhilfemaßnahmen vor.

modellierung

Bevor wir Argumente für das Slashing präsentieren, brauchen wir zunächst ein Modell, unter dem wir unsere Analyse fortsetzen werden. Zwei der beliebtesten Modelle zur Analyse von PoS-Protokollen, das byzantinische Modell und das spieltheoretische Gleichgewichtsmodell, erfassen einige der verheerendsten realen Angriffe nicht – Angriffe, bei denen Hiebe als starke Abschreckung wirken würden. In diesem Abschnitt diskutieren wir diese bestehenden Modelle, um ihre Mängel zu verstehen, und stellen ein drittes Modell vor – das sogenannte Korruptionsanalysemodell – basierend auf einer separaten Bewertung der Grenzen der minimalen Kosten, die entstehen müssen, und des maximalen Gewinns, der möglich ist aus dem Verfälschen des Protokolls extrahiert werden. Trotz seiner Fähigkeit, große Mengen von Angriffen zu modellieren, wurde das Korruptionsanalysemodell noch nicht zur Analyse vieler Protokolle verwendet.

Bestehende Modelle

In diesem Abschnitt geben wir eine kurze Beschreibung byzantinischer und spieltheoretischer Gleichgewichtsmodelle und ihrer Mängel.

Byzantinisches Modell

Das byzantinische Modell sieht vor, dass höchstens ein bestimmter Bruchteil (𝜷) der Knoten von den im Protokoll vorgeschriebenen Aktionen abweichen und jede beliebige Aktion ihrer Wahl verfolgen kann, während der Rest der Knoten mit dem Protokoll konform bleibt. Der Nachweis, dass ein bestimmtes PoS-Protokoll gegen eine ganze Reihe byzantinischer Aktionen widerstandsfähig ist, die ein gegnerischer Knoten ausführen kann, ist ein nicht triviales Problem.

Betrachten Sie zum Beispiel PoS-Konsensprotokolle mit der längsten Kette, bei denen die Lebendigkeit Vorrang vor der Sicherheit hat. Frühe Forschungen zur Sicherheit des Konsenses der längsten Kette konzentrierten sich darauf, die Sicherheit nur gegen einen bestimmten Angriff zu zeigen – den privater Double-Spend-Angriff, wo alle byzantinischen Knoten zusammenarbeiten, um privat eine alternative Kette aufzubauen und sie dann viel später zu enthüllen, sobald sie länger als die ursprüngliche Kette ist. Die Nichts-auf-dem-Stakes-Phänomenbietet jedoch die Möglichkeit, viele Blöcke mit demselben Einsatz vorzuschlagen und unabhängige Zufälligkeit zu nutzen, um die Wahrscheinlichkeit zu erhöhen, eine längere private Kette aufzubauen. Erst viel später wurden umfangreiche Untersuchungen durchgeführt, um zu zeigen, dass bestimmte Konstruktionen von längstkettigen PoS-Konsensprotokollen für bestimmte Werte von 𝜷 gegen alle Angriffe sicher gemacht werden können. (Weitere Einzelheiten finden Sie unter „Alles ist ein Rennen und Nakamoto gewinnt immer" und "PoSAT: Proof-of-Work-Verfügbarkeit und Unvorhersehbarkeit, ohne die Arbeit").

Eine ganze Klasse von Konsensprotokollen, Byzantine Fault Tolerant (BFT)-Protokolle, geben Sicherheit Vorrang vor Lebendigkeit. Sie erfordern auch die Annahme eines byzantinischen Modells, um zu zeigen, dass diese Protokolle für eine Obergrenze von 𝜷 deterministisch sicher gegen jeden Angriff sind. (Weitere Einzelheiten finden Sie unter „HotStuff: BFT-Konsens im Blickwinkel der Blockchain", "STREAMLET", "Tendermint".)

Obwohl hilfreich, berücksichtigt das byzantinische Modell keine wirtschaftlichen Anreize. Aus einer Verhaltensperspektive ist ein 𝜷-Anteil dieser Knoten von Natur aus vollständig kontradiktorisch, während ein (1-𝜷)-Anteil vollständig mit der Protokollspezifikation konform ist. Im Gegensatz dazu kann ein erheblicher Teil der Knoten in einem PoS-Protokoll durch wirtschaftliche Gewinne motiviert sein und modifizierte Versionen des Protokolls ausführen, die ihrem eigenen Interesse zugute kommen, anstatt einfach die vollständige Protokollspezifikation einzuhalten. Betrachten Sie als herausragendes Beispiel den Fall des Ethereum-PoS-Protokolls, bei dem die meisten Knoten heute nicht das Standard-PoS-Protokoll ausführen, sondern die MEV-Boost-Modifikation ausführen, was zu zusätzlichen Belohnungen aufgrund der Teilnahme an einem MEV-Auktionsmarkt führt, anstatt das auszuführen genaue Protokollspezifikation.

Spieltheoretisches Gleichgewichtsmodell

Das spieltheoretische Gleichgewichtsmodell versucht, den Mangel des byzantinischen Modells zu beheben, indem Lösungskonzepte wie das Nash-Gleichgewicht verwendet werden, um zu untersuchen, ob ein rationaler Knoten die wirtschaftlichen Anreize hat, einer bestimmten Strategie zu folgen, wenn alle anderen Knoten ebenfalls dieselbe Strategie verfolgen. Genauer gesagt, unter der Annahme, dass jeder rational ist, untersucht das Modell zwei Fragen:

- Wenn jeder andere Knoten der vom Protokoll vorgeschriebenen Strategie folgt, bringt es mir dann den größten wirtschaftlichen Vorteil, dieselbe vom Protokoll vorgeschriebene Strategie auszuführen?

- Wenn jeder andere Knoten dieselbe protokollabweichende Strategie ausführt, ist es für mich am anreizkompatibelsten, immer noch der vom Protokoll vorgeschriebenen Strategie zu folgen?

Idealerweise sollte das Protokoll so gestaltet sein, dass beide Fragen mit „Ja“ beantwortet werden können.

Ein inhärenter Mangel des spieltheoretischen Gleichgewichtsmodells besteht darin, dass es das Szenario ausschließt, in dem ein exogener Agent das Verhalten von Knoten beeinflussen könnte. Beispielsweise kann ein externer Agent ein Bestechungsgeld einrichten, um rationale Knoten dazu anzuregen, gemäß seiner vorgeschriebenen Strategie zu handeln. Eine weitere Einschränkung besteht darin, dass davon ausgegangen wird, dass jeder der Knoten die unabhängige Agentur hat, um auf der Grundlage seiner Ideologie oder wirtschaftlichen Anreize seine eigenen Entscheidungen darüber zu treffen, welche Strategie verfolgt werden soll. Dies erfasst jedoch nicht das Szenario, in dem eine Gruppe von Nodes zusammenarbeitet, um Kartelle zu bilden, oder wenn Skaleneffekte die Schaffung einer zentralisierten Einheit fördern, die im Wesentlichen alle Staking-Nodes kontrolliert.

Trennung der Kosten der Korruption vom Gewinn aus der Korruption

Mehrere Forscher schlugen das Corruption-Analysis Model vor, um die Sicherheit eines PoS-Protokolls zu analysieren, obwohl keiner es verwendet hat, um eine tiefere Analyse durchzuführen. Das Modell beginnt mit zwei Fragen: (1) Wie hoch sind die minimalen Kosten, die einem Angreifer für die erfolgreiche Ausführung eines Sicherheits- oder Aktivitätsangriffs auf das Protokoll entstehen? und 2) Was ist der maximale Gewinn, den ein Angreifer aus der erfolgreichen Ausführung eines Sicherheits- oder Aktivitätsangriffs auf das Protokoll ziehen kann?

Der betreffende Gegner kann sein

- ein Knoten, der einseitig von der protokollvorgeschriebenen Strategie abweicht,

- eine Gruppe von Knoten, die aktiv miteinander zusammenarbeiten, um das Protokoll zu untergraben, oder

- Ein externer Gegner, der versucht, die Entscheidungen vieler Knoten durch eine externe Aktion wie Bestechung zu beeinflussen.

Die Berechnung der damit verbundenen Kosten erfordert die Berücksichtigung aller Kosten, die für Bestechungsgelder anfallen, jede wirtschaftliche Strafe, die für die Umsetzung einer byzantinischen Strategie anfällt, und so weiter. In ähnlicher Weise ist die Berechnung des Gewinns allumfassend, was jede protokollinterne Belohnung, die durch einen erfolgreichen Angriff auf das Protokoll erhalten wird, jede Werterfassung von den DApps, die auf dem PoS-Protokoll sitzen, das Eingehen von Positionen zu protokollbezogenen Derivaten auf Sekundärmärkten und Profitieren zählt aus der resultierenden Volatilität des Angriffs und so weiter.

Der Vergleich einer Untergrenze der Mindestkosten für einen Angriff durch einen Gegner (Kosten der Korruption) mit einer Obergrenze des maximalen Gewinns, den ein Gegner erzielen kann (Gewinn aus Korruption), zeigt an, wann es wirtschaftlich rentabel ist das Protokoll anzugreifen. (Dieses Modell wurde zur Analyse verwendet Augur und Kleros.) Das gibt uns diese einfache Gleichung:

Korruptionsgewinn – Korruptionskosten = Gesamtgewinn

Wenn ein Gesamtgewinn erzielt werden soll, besteht für einen Gegner ein Anreiz, einen Angriff zu starten. Im nächsten Abschnitt werden wir uns überlegen, wie eine Kürzung die Kosten der Korruption erhöhen und den Gesamtgewinn verringern oder eliminieren kann.

(Beachten Sie, dass ein einfaches Beispiel für eine Obergrenze für den Gewinn aus Korruption der Gesamtwert der durch das PoS-Protokoll gesicherten Vermögenswerte ist. Ausgefeiltere Grenzen können erstellt werden, die Leistungsschalter berücksichtigen, die die Übertragung von Vermögenswerten innerhalb eines Zeitraums von einschränken Eine detaillierte Untersuchung der Methoden zur Senkung und Begrenzung des Profits aus Korruption würde den Rahmen dieses Artikels sprengen.)

Schrägstrich

Slashing ist eine Möglichkeit für ein PoS-Protokoll, einen Knoten oder eine Gruppe von Knoten für die Ausführung einer Strategie, die nachweislich von der gegebenen Protokollspezifikation abweicht, wirtschaftlich zu bestrafen. Typischerweise muss jeder Node, um irgendeine Form von Slashing zu erlassen, zuvor einen bestimmten Mindesteinsatz als Sicherheit zugesagt haben. Bevor wir uns mit unserer Analyse des Slashing befassen, werden wir uns zunächst PoS-Systeme mit endogenen Token ansehen, die auf Token-Toxizität als Alternative zum Slashing setzen.

Wir beschäftigen uns in erster Linie mit der Untersuchung von Slashing-Mechanismen für Sicherheitsverletzungen, eher als für Liveness-Verletzungen. Wir schlagen diese Einschränkung aus zwei Gründen vor: (1) Sicherheitsverletzungen sind einigen BFT-basierten PoS-Protokollen vollständig zuzurechnen, aber Liveness-Verstöße sind keinem Protokoll zuzurechnen, und (2) Sicherheitsverletzungen sind normalerweise schwerwiegender als Liveness-Verstöße, was zu Verlust von Benutzergeldern, anstatt dass Benutzer keine Transaktionen durchführen können.

Was kann schief gehen, ohne zu slashen?

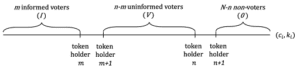

Betrachten Sie ein PoS-Protokoll bestehend aus N rationale Knoten (ohne byzantinische oder altruistische Knoten). Nehmen wir zur Vereinfachung der Berechnung an, dass jeder Knoten einen gleichen Einsatzbetrag hinterlegt hat. Wir untersuchen zunächst, wie die Token-Toxizität nicht in der Lage ist, erhebliche Korruptionskosten zu garantieren. Nehmen wir auch für die Einheitlichkeit in diesem Dokument an, dass das verwendete PoS-Protokoll ein BFT-Protokoll mit XNUMX/XNUMX Gegner-Schwelle ist.

Die Tokentoxizität ist unzureichend

Eine verbreitete Ansicht ist, dass die Token-Toxizität ein gespicktes Protokoll vor Angriffen auf seine Sicherheit schützt. Die Token-Toxizität spielt auf die Tatsache an, dass bei einem erfolgreichen Angriff auf ein Protokoll das zugrunde liegende Token, das zum Abstecken des Protokolls verwendet wird, an Wert verlieren würde, wodurch die teilnehmenden Knoten davon abgehalten würden, das Protokoll anzugreifen. Stellen Sie sich das Szenario vor, in dem 1/3 der Staker sich an den Händen halten. Diese Knoten können zusammenarbeiten, um die Sicherheit des Protokolls zu brechen. Aber die Frage ist, ob dies ungestraft geschehen kann.

Wenn die Gesamtbewertung des Tokens, in das ein Anteil eingezahlt wurde, streng von der Sicherheit des Protokolls abhängt, kann jeder Angriff auf die Sicherheit des Protokolls seine Gesamtbewertung auf Null drücken. In der Praxis wird er natürlich nicht ganz auf Null heruntergefahren, sondern auf einen kleineren Wert. Aber um den stärksten möglichen Beweis für die Kraft der Token-Toxizität zu präsentieren, gehen wir hier davon aus, dass die Token-Toxizität perfekt funktioniert. Die Kosten der Korruption für jeden Angriff auf das Protokoll sind die Gesamtmenge an Token, die von den rationalen Knoten gehalten werden, die das System angreifen, die bereit sein müssen, diesen ganzen Wert zu verlieren.

Wir analysieren jetzt die Anreize für Absprachen und Bestechung in einem PoS-System mit Token-Toxizität ohne Kürzung. Angenommen, der externe Gegner richtet die Bestechung mit den folgenden Bedingungen ein:

- Wenn ein Knoten die vom Gegner vorgegebene Strategie ausführt, der Angriff auf das Protokoll jedoch nicht erfolgreich war, erhält der Knoten eine Belohnung B1 vom Gegner.

- Wenn ein Knoten die vom Gegner vorgegebene Strategie ausführt und der Angriff auf das Protokoll erfolgreich war, erhält der Knoten eine Belohnung B2 vom Gegner.

Wir können die folgende Auszahlungsmatrix für einen Knoten zeichnen, der einen Einsatz hinterlegt hat S und R ist die Belohnung für die Teilnahme am PoS-Protokoll:

| Angriff nicht erfolgreich | Angriff erfolgreich | |

| Ein Knoten, der das Bestechungsgeld nicht annimmt und nicht vom Protokoll abweicht | S+R | 0 |

| Ein Knoten, der sich bereit erklärt, das Bestechungsgeld anzunehmen | S+B1 | B2 |

Angenommen, der Gegner setzt die Bestechungsgeldzahlung so fest B1>R und B2>0.In einem solchen Fall bringt das Akzeptieren von Bestechungsgeldern vom Gegner eine höhere Auszahlung als jede andere Strategie, die der Knoten unabhängig von der Strategie anderer Knoten verfolgen kann (die dominante Strategie). Wenn 1/3 der anderen Knoten am Ende die Bestechung annehmen, können sie die Sicherheit des Protokolls angreifen (das liegt daran, dass wir davon ausgehen, dass wir ein BFT-Protokoll verwenden, dessen gegnerischer Schwellenwert ⅓ beträgt). Nun, selbst wenn der gegenwärtige Knoten das Bestechungsgeld nicht annimmt, das Zeichen aufgrund von Token-Toxizität ohnehin seinen Wert verlieren würde (obere rechte Zelle in der Matrix). Daher ist es für den Knoten anreizkompatibel, die zu akzeptieren B2 Bestechungsgeld. Wenn nur ein kleiner Teil der Nodes das Bestechungsgeld annimmt, wird die Zeichen wird nicht an Wert verlieren, aber ein Knoten kann davon profitieren, auf die Belohnung zu verzichten R und stattdessen bekommen B1 (linke Spalte in der Matrix). Im Falle eines erfolgreichen Angriffs, bei dem 1/3 der Knoten zugestimmt haben, die Bestechung anzunehmen, betragen die Gesamtkosten, die dem Gegner für die Auszahlung der Bestechung entstehen, mindestens (frac{N}{3}) × B2. TDies sind die Kosten der Korruption. Allerdings ist die einzige Bedingung an B2 ist, dass es größer als Null sein muss und daher B2 nahe null gesetzt werden, was bedeuten würde, dass die Kosten der Korruption vernachlässigbar sind. Dieser Angriff ist bekannt als „P+ε" Attacke.

Eine Möglichkeit, diesen Effekt zusammenzufassen, ist, dass die Token-Toxizität unzureichend ist, da die Auswirkungen schlechter Handlungen sozialisiert werden: Die Token-Toxizität mindert den Wert des Tokens vollständig und betrifft gute und schlechte Nodes gleichermaßen. Andererseits wird der Vorteil der Bestechung privatisiert und nur auf die rationalen Knoten beschränkt, die die Bestechung tatsächlich annehmen. Es gibt keine Eins-zu-Eins-Konsequenz nur für diejenigen, die Bestechungsgelder annehmen, das heißt, das System hat keine funktionierende Version von „Karma“.

Ist die Token-Toxizität immer wirksam?

Ein weiterer im Ökosystem weit verbreiteter Mythos ist, dass jedes PoS-Protokoll ein gewisses Maß an Schutz durch Token-Toxizität bieten kann. Tatsächlich kann der exogene Anreiz der Token-Toxizität jedoch nicht auf bestimmte Klassen von Protokollen ausgedehnt werden, bei denen die Bewertung des Tokens erfolgt das als Nennwert für das Staking verwendet wird, ist nicht davon abhängig, dass diese Protokolle sicher funktionieren. Ein solches Beispiel ist ein Re-Staking-Protokoll wie EigenLayer, bei dem die vom Ethereum-Protokoll verwendete ETH wiederverwendet wird, um die wirtschaftliche Sicherheit anderer Protokolle zu gewährleisten. Bedenken Sie, dass 10 % der ETH unter Verwendung von EigenLayer neu aufgestockt werden, um die Validierung einer neuen Seitenkette durchzuführen. Selbst wenn sich alle Staker in EigenLayer kooperativ schlecht benehmen, indem sie die Sicherheit der Sidechain angreifen, ist es unwahrscheinlich, dass der Preis von ETH fallen wird. Daher ist die Token-Toxizität nicht auf Resaked-Dienste übertragbar, was zu Korruptionskosten von null führen würde.

Wie hilft Slashing?

In diesem Abschnitt erklären wir, wie eine Kürzung die Korruptionskosten für zwei Fälle erheblich erhöhen kann:

- dezentralisiertes Protokoll unter Bestechung und

- PoS-Protokolle, bei denen die Token-Toxizität nicht übertragbar ist.

Schutz vor Bestechung

Protokolle können Slashing verwenden, um die Korruptionskosten für einen externen Gegner, der einen Bestechungsangriff versucht, erheblich zu erhöhen. Um dies besser zu erklären, betrachten wir das Beispiel einer BFT-basierten PoS-Kette, die das Staking im nativen Token der Kette erfordert und mindestens ⅓ des Gesamteinsatzes muss für jeden erfolgreichen Angriff auf seine Sicherheit (in Form von doppeltem Signieren) korrumpiert werden. Angenommen, ein externer Gegner ist in der Lage, mindestens ⅓ des gesamten Einsatzes zu bestechen, um eine doppelte Unterzeichnung durchzuführen. Der Nachweis der doppelten Unterzeichnung kann an den kanonischen Fork übermittelt werden, der die Knoten zerschneidet, die das Bestechungsgeld vom Gegner angenommen und doppelt unterschrieben haben. Unter der Annahme, dass jeder Knoten abgesteckt wird S Tokens und alle geslashten Tokens verbrannt werden, erhalten wir die folgende Auszahlungsmatrix:

| Angriff nicht erfolgreich | Angriff erfolgreich | |

| Ein Knoten, der das Bestechungsgeld nicht annimmt und nicht vom Protokoll abweicht | S+R | S |

| Ein Knoten, der sich bereit erklärt, das Bestechungsgeld anzunehmen | B1 | B2 |

Wenn beim Slashing der Knoten zustimmt, das Bestechungsgeld anzunehmen und der Angriff nicht erfolgreich ist, dann sein Einsatz S wird in der kanonischen Gabelung (untere linke Zelle in der Matrix) durchgestrichen, was im Gegensatz zum vorherigen Bestechungsszenario steht, in dem es keine Schrägstriche gab. Andererseits würde ein Node niemals seinen Einsatz verlieren S im kanonischen Fork, auch wenn der Angriff erfolgreich ist (obere rechte Zelle in der Matrix). Wenn ⅓ des gesamten Einsatzes beschädigt werden muss, damit der Angriff erfolgreich ist, müssten die Kosten der Korruption mindestens (frac{N}{3}) betragen. × S, was wesentlich höher ist als die Kosten der Korruption ohne Kürzung.

Schutz, wenn Token-Toxizität nicht übertragbar ist

In PoS-Protokollen, die Staking mit einem Token bieten deren Bewertung nicht durch die Sicherheit des Protokolls beeinflusst wird, ist die Token-Toxizität nicht übertragbar. In vielen solchen Systemen sitzt dieses PoS-Protokoll auf einem anderen Basisprotokoll. Das Basisprotokoll teilt dann die Sicherheit mit dem PoS-Protokoll, indem es Streitbeilegungsmechanismen auf dem Basisprotokoll zur Beilegung von Streitigkeiten einsetzt und dem Basisprotokoll die Agentur gibt, die mit dem PoS-Protokoll verbundenen Knoten auf nachweisbare Weise zu kürzen.

Wenn beispielsweise eine byzantinische Aktion im PoS-Protokoll dem gegnerischen Knoten objektiv im Basisprotokoll zugeschrieben wird, dann würde sein Anteil am PoS-Protokoll im Basisprotokoll gekürzt. Ein Beispiel für ein solches PoS-Protokoll ist Eigenschicht, das über ein Retaking verfügt, das es verschiedenen Validierungsaufgaben ermöglicht, Sicherheit aus dem Basisprotokoll Ethereum abzuleiten. Wenn ein Node-Restaking in EigenLayer die byzantinische Strategie in einer Validierungsaufgabe auf EigenLayer anwendet, wo byzantinische Maßnahmen objektiv zugeschrieben werden können, dann kann sich dieser Node als gegnerisch auf Ethereum erweisen und sein Einsatz wird gekürzt (egal wie groß der Einsatz ist). ). Unter der Annahme, dass jeder Knoten neu gesteckt wird S, werden alle zerschnittenen Token verbrannt und erhält eine Belohnung R aus der Teilnahme konstruieren wir eine Auszahlungsmatrix unten:

| Angriff nicht erfolgreich | Angriff erfolgreich | |

| Ein Knoten, der das Bestechungsgeld nicht annimmt und nicht vom Protokoll abweicht | S+R | S |

| Ein Knoten, der sich bereit erklärt, das Bestechungsgeld anzunehmen | B1 | B2 |

Da wir eine Validierungsaufgabe in Betracht ziehen, bei der jede byzantinische Aktion objektiv zuzuordnen ist, wird der Knoten nicht auf Ethereum (obere rechte Zelle in der Matrix) gekürzt, selbst wenn sich ein Knoten ehrlich verhält, aber der Angriff erfolgreich ist. Auf der anderen Seite würde ein Node, der sich bereit erklärt, Bestechungsgelder anzunehmen und sich kontrovers verhält, objektiv auf Ethereum (unterste Reihe in der Matrix) gekürzt werden. Wenn ⅓ des gesamten Einsatzes beschädigt werden muss, damit der Angriff erfolgreich ist, betragen die Kosten der Korruption mindestens (frac{N}{3}) × S.

Wir betrachten auch den Extremfall, in dem alle Einsätze mit dem PoS-Protokoll in den Händen eines Knotens konzentriert sind. Dies ist ein wichtiges Szenario, da es die eventuelle Zentralisierung des Einsatzes vorwegnimmt. Angesichts unserer Annahme, dass keine Token-Toxizität auf dem neu zu setzenden Token vorliegt, kann sich der zentralisierte Knoten ungestraft byzantinisch verhalten, wenn es keine Schrägstriche gibt. Aber mit Slashing kann dieser byzantinische zentrale Knoten im Basisprotokoll bestraft werden.

Slashing für zuordenbare Angriffe vs. Slashing für nicht zuordenbare Angriffe

Es gibt eine wichtige Subtilität zwischen Slashing für zuordenbare Angriffe und Slashing für nicht zuordenbare Angriffe. Betrachten Sie den Fall von Sicherheitsfehlern in einem BFT-Protokoll. Normalerweise entstehen sie aus der byzantinischen Aktion der doppelten Signatur mit dem Ziel, die Sicherheit einer Blockchain zu lähmen – ein Beispiel für einen zurechenbaren Angriff, da wir feststellen können, welche Knoten die Sicherheit des Systems angegriffen haben. Andererseits ist die byzantinische Aktion der Zensur von Transaktionen, um die Lebendigkeit der Blockchain zu lähmen, ein Beispiel für einen nicht zurechenbaren Angriff. Im ersten Fall kann das Slashing algorithmisch erfolgen, indem der Zustandsmaschine der Blockchain der Nachweis der doppelten Signatur zugeführt wird.

Im Gegensatz dazu kann das Slashing für das Zensieren von Transaktionen nicht algorithmisch erfolgen, da algorithmisch nicht nachgewiesen werden kann, ob ein Knoten aktiv zensiert oder nicht. In diesem Fall muss sich ein Protokoll möglicherweise auf den sozialen Konsens verlassen, um Slashing durchzuführen. Ein bestimmter Bruchteil von Nodes kann einen Hard Fork durchführen, um das Slashing derjenigen Nodes zu spezifizieren, die beschuldigt werden, an der Zensur teilgenommen zu haben. Nur wenn sich ein sozialer Konsens herausbildet, würde dieser Hard Fork als Canonical Fork betrachtet werden.

Wir haben die Kosten der Korruption als die Mindestkosten für die Durchführung eines Sicherheitsangriffs definiert. Wir benötigen jedoch eine Eigenschaft des aufgerufenen PoS-Protokolls Rechenschaftspflicht, was bedeutet, dass es für den Fall, dass das Protokoll an Sicherheit verliert, eine Möglichkeit geben sollte, einem Bruchteil der Knoten (⅓ der Knoten für ein BFT-Protokoll) die Schuld zuzuweisen. Es stellt sich heraus, dass die Analyse, welche Protokolle verantwortlich sind, nuanciert ist (siehe die Artikel über die Forensik des BFT-Protokolls). Darüber hinaus stellt sich heraus, dass Protokolle mit der längsten Kette dynamisch verfügbar sind (wie z PoSAT) kann nicht zur Rechenschaft gezogen werden. (See Dieses Papier für eine Darstellung des Kompromisses zwischen dynamische Verfügbarkeit und Verantwortlichkeit, und einige Möglichkeiten zur Lösung solche grundlegenden Kompromisse.)

Fallstricke von Slashing und Minderung

Wie jede Technik birgt auch das Slashing seine eigenen Risiken, wenn es nicht sorgfältig durchgeführt wird:

- Falsch konfigurierte Clients / Verlust von Schlüsseln. Eine der Fallstricke beim Slashing ist, dass unschuldige Knoten wegen unbeabsichtigter Fehler wie z falsch konfigurierte Tasten oder Schlüsselverlust. Um Bedenken hinsichtlich der unverhältnismäßigen Kürzung von ehrlichen Knoten für unbeabsichtigte Fehler auszuräumen, können Protokolle bestimmte Kürzungskurven annehmen, die nachsichtig bestrafen, wenn sich nur ein kleiner Anteil des Einsatzes nicht im Einklang mit dem Protokoll verhält, aber stark bestrafen, wenn mehr als ein Schwellenwert des Einsatzes auf a ausgeführt wird Strategie, die im Widerspruch zum Protokoll steht. Ethereum 2.0 hat einen solchen Ansatz gewählt.

- Glaubwürdige Drohung mit Slashing als leichte Alternative. Anstatt algorithmisches Slashing zu entwerfen, könnte sich ein PoS-Protokoll, wenn es kein algorithmisches Slashing implementiert, stattdessen auf die Bedrohung durch soziales Slashing verlassen, d die Kette, in der die sich schlecht benehmenden abgesteckten Knoten ihr Geld verlieren. Dies erfordert im Vergleich zum Algorithmic Slashing eine erhebliche soziale Koordination, aber solange die Drohung mit Social Slashing glaubwürdig ist, gilt die oben dargestellte spieltheoretische Analyse weiterhin für Protokolle, die kein Algorithmic Slashing haben, sondern stattdessen auf engagiertem Social Slashing beruhen.

- Soziale Kürzungen wegen Lebensmängeln sind zerbrechlich. Social Slashing ist notwendig, um nicht zurechenbare Angriffe wie Liveness-Fehler wie Zensur zu bestrafen. Während Social Slashing theoretisch für nicht zurechenbare Fehler implementiert werden kann, ist es für einen neu hinzukommenden Knoten schwierig zu überprüfen, ob ein solches Social Slashing aus den richtigen Gründen (Zensur) oder weil der Knoten zu Unrecht beschuldigt wurde, erfolgt ist. Diese Mehrdeutigkeit besteht nicht, wenn Social Slashing für zurechenbare Fehler verwendet wird, selbst wenn es keine Softwareimplementierung von Slashing gibt. Neu hinzukommende Knoten können weiterhin überprüfen, ob dieses Slashing legitim war, da sie ihre doppelten Signaturen überprüfen können, wenn auch nur manuell.

Was tun mit gekürzten Mitteln?

Es gibt zwei Möglichkeiten, mit gekürzten Mitteln umzugehen: Verbrennen und Versicherung.

- Verbrennung. Der einfache Weg, mit den gekürzten Geldern umzugehen, besteht darin, sie einfach zu verbrennen. Unter der Annahme, dass sich der Gesamtwert der Tokens aufgrund des Angriffs nicht ändert, würde der Wert jedes Tokens proportional steigen und wäre wertvoller als zuvor. Das Brennen identifiziert nicht die durch das Sicherheitsversagen geschädigten Parteien und entschädigt nur sie, sondern kommt wahllos allen nicht angreifenden Token-Inhabern zugute.

- Insurance. Ein ausgefeilterer Mechanismus zur Verteilung von gekürzten Geldern, der noch nicht untersucht wurde, beinhaltet Versicherungsanleihen, die gegen Kürzungen ausgegeben werden. Kunden, die Transaktionen auf der Blockchain durchführen, können diese Versicherungsanleihen auf der Blockchain vorab erhalten, um sich vor potenziellen Sicherheitsangriffen zu schützen und ihre digitalen Vermögenswerte zu versichern. Wenn ein Angriff erfolgt, der die Sicherheit gefährdet, führt die algorithmische Zerschlagung der Staker zu einem Fonds, der dann proportional zu ihren Anleihen an die Versicherer verteilt werden kann. (Eine vollständige Analyse dieser Versicherungsanleihen ist im Gange.)

Status des Slashing im Ökosystem

Nach unserem besten Wissen wurden die Vorteile des Slashing erstmals 2014 von Vitalik erforscht Artikel. Das Cosmos-Ökosystem baute die erste funktionierende Implementierung von Slashing in ihrem BFT-Konsensprotokoll, Die erzwingt das Slashing von Validatoren, wenn sie nicht am Vorschlagen von Blöcken teilnehmen oder sich an einer doppelten Signatur für zweideutige Blöcke beteiligen.

Ethereum 2.0 wurde ebenfalls integriert aufgeschlitzt in ihrem PoS-Protokoll. Ein Validierer in Ethereum 2.0 kann gekürzt werden, wenn er zweideutige Bescheinigungen erstellt oder zweideutige Blöcke vorschlägt. Ethereum 2.0 erreicht die wirtschaftliche Finalität, indem es sich schlecht benehmende Validatoren zerschneidet. Ein Validator kann auch relativ milde bestraft werden, wenn Attestierungen fehlen oder wenn er keine Sperren vorschlägt, wenn er dies tun sollte.

***

PoS-Protokolle ohne Slashing können extrem anfällig für Bestechungsangriffe sein. Wir verwenden ein neues Modell – das Korruptionsanalysemodell – um komplexe Bestechungsangriffe zu analysieren und es dann zu veranschaulichen PoS-Protokolle mit Slashing haben eine quantifizierbare Sicherheit gegen Bestechung. Während es Fallstricke bei der Integration von Slashing in ein PoS-Protokoll gibt, stellen wir einige Möglichkeiten vor, um diese Fallstricke zu entschärfen. Wir hoffen, dass PoS-Protokolle diese Analyse verwenden werden, um die Vorteile von Slashing in bestimmten Szenarien zu bewerten – was möglicherweise die Sicherheit des gesamten Ökosystems erhöht.

***

Sreeram Kannan ist außerordentlicher Professor an der University of Washington, Seattle, wo er das Blockchain-Labor und das Informationstheorie-Labor leitet. Zwischen 2012 und 2014 war er Postdoktorand an der University of California, Berkeley, und Visiting Postdoc an der Stanford University, bevor er seinen Ph.D. in Elektro- und Informationstechnik und MS in Mathematik von der University of Illinois Urbana Champaign.

Soubhik Deb ist Doktorand am Department of Electrical & Computer Engineering der University of Washington, wo er von Sreeram Kannan beraten wird. Seine Forschung zu Blockchains konzentriert sich auf die Entwicklung von Protokollen für die Peer-to-Peer- und Konsensschicht, um neuartige Funktionen in der Anwendungsschicht zu erneuern, mit erreichbaren Leistungsgarantien unter genauen Sicherheitsschwellenwerten.

***

Editor: Tim Sullivan

***

Die hier geäußerten Ansichten sind die der einzelnen zitierten Mitarbeiter von AH Capital Management, LLC („a16z“) und nicht die Ansichten von a16z oder seinen verbundenen Unternehmen. Bestimmte hierin enthaltene Informationen stammen aus Drittquellen, einschließlich von Portfoliounternehmen von Fonds, die von a16z verwaltet werden. Obwohl sie aus als zuverlässig erachteten Quellen stammen, hat a16z solche Informationen nicht unabhängig überprüft und gibt keine Zusicherungen über die dauerhafte Genauigkeit der Informationen oder ihre Angemessenheit für eine bestimmte Situation. Darüber hinaus kann dieser Inhalt Werbung von Drittanbietern enthalten; a16z hat solche Anzeigen nicht überprüft und unterstützt keine darin enthaltenen Werbeinhalte.

Dieser Inhalt wird nur zu Informationszwecken bereitgestellt und sollte nicht als Rechts-, Geschäfts-, Anlage- oder Steuerberatung angesehen werden. Sie sollten diesbezüglich Ihre eigenen Berater konsultieren. Verweise auf Wertpapiere oder digitale Vermögenswerte dienen nur der Veranschaulichung und stellen keine Anlageempfehlung oder ein Angebot zur Erbringung von Anlageberatungsdiensten dar. Darüber hinaus richtet sich dieser Inhalt nicht an Anleger oder potenzielle Anleger und ist nicht für die Verwendung durch diese bestimmt, und es darf unter keinen Umständen darauf vertraut werden, wenn eine Entscheidung getroffen wird, in einen von a16z verwalteten Fonds zu investieren. (Ein Angebot zur Investition in einen a16z-Fonds wird nur durch das Privatplatzierungsmemorandum, den Zeichnungsvertrag und andere relevante Unterlagen eines solchen Fonds abgegeben und sollte vollständig gelesen werden.) Alle erwähnten, erwähnten oder erwähnten Investitionen oder Portfoliounternehmen oder Portfoliounternehmen Die beschriebenen Investitionen sind nicht repräsentativ für alle Investitionen in von a16z verwaltete Vehikel, und es kann nicht garantiert werden, dass die Investitionen rentabel sind oder dass andere Investitionen in der Zukunft ähnliche Merkmale oder Ergebnisse aufweisen werden. Eine Liste der Investitionen von Fonds, die von Andreessen Horowitz verwaltet werden (mit Ausnahme von Investitionen, für die der Emittent a16z keine Genehmigung zur öffentlichen Offenlegung erteilt hat, sowie unangekündigte Investitionen in öffentlich gehandelte digitale Vermögenswerte) ist unter https://a16z.com/investments verfügbar /.

Die darin bereitgestellten Diagramme und Grafiken dienen ausschließlich zu Informationszwecken und sollten bei Anlageentscheidungen nicht als verlässlich angesehen werden. Die Wertentwicklung in der Vergangenheit ist kein Hinweis auf zukünftige Ergebnisse. Der Inhalt spricht nur zum angegebenen Datum. Alle Prognosen, Schätzungen, Prognosen, Ziele, Aussichten und/oder Meinungen, die in diesen Materialien geäußert werden, können ohne Vorankündigung geändert werden und können von den Meinungen anderer abweichen oder ihnen widersprechen. Weitere wichtige Informationen finden Sie unter https://a16z.com/disclosures.

- SEO-gestützte Content- und PR-Distribution. Holen Sie sich noch heute Verstärkung.

- Platoblockkette. Web3-Metaverse-Intelligenz. Wissen verstärkt. Hier zugreifen.

- Quelle: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- Fähigkeit

- Fähig

- LiveBuzz

- oben

- Akzeptieren

- Nach

- Konto

- Genauigkeit

- Angeklagte

- ACM

- Handlung

- Action

- Aktionen

- aktiv

- berührt das Schneidwerkzeug

- Zusatz

- Zusätzliche

- Adresse

- adoptieren

- angenommen

- widersprüchlich

- Marketings

- Beratung

- beratend

- Beratungsdienste

- Mitgliedsorganisationen

- gegen

- Agentur

- Makler

- Zustimmung

- algorithmisch

- algorithmisch

- Alle

- Alternative

- Obwohl

- altruistisch

- immer

- Mehrdeutigkeit

- Betrag

- Analyse

- analysieren

- Analyse

- und

- Andreessen

- Andreessen Horowitz

- Ein anderer

- beantworten

- Anwendung

- Bewerben

- Ansatz

- Artikel

- Bewertung

- Vermögenswert

- Details

- Partnerschaftsräte

- Annahme

- Versicherung

- Attacke

- Offensives

- Anschläge

- versuchen

- Versuche

- Auktion

- Verfügbarkeit

- verfügbar

- vermieden

- Badewanne

- Base

- basierend

- weil

- Bevor

- Sein

- angenommen

- unten

- Nutzen

- Vorteile

- Berkeley

- BESTE

- Besser

- zwischen

- Beyond

- Big

- Blockchain

- blockketten

- Blockiert

- Bande

- Boden

- Bound

- Break

- bringen

- bauen

- erbaut

- brennen

- Geschäft

- Kalifornien

- rufen Sie uns an!

- namens

- Kann bekommen

- kann keine

- Hauptstadt

- Erfassung

- vorsichtig

- vorsichtig

- Häuser

- Fälle

- Kategorien

- Zensur

- Zentralisierung

- zentralisierte

- sicher

- Kette

- Übernehmen

- Charakteristik

- aus der Ferne überprüfen

- Wahl

- Umstände

- Klasse

- Unterricht

- Kunden

- Menu

- Sicherheit

- Kolonne

- begangen

- gemeinsam

- community

- Unternehmen

- verglichen

- uneingeschränkt

- Komplex

- konform

- kompromittierend

- Computer

- Informationstechnik

- Computing

- Konzentriert

- Konzentration

- Konzepte

- Hautpflegeprobleme

- Bedenken

- Zustand

- Bedingungen

- Konflikt

- Konsens

- Folglich

- Geht davon

- Berücksichtigung

- betrachtet

- Berücksichtigung

- Bestehend

- bilden

- konstruieren

- Bau

- Inhalt

- fortsetzen

- weiter

- Gegenteil

- Kontrast

- Steuerung

- umstritten

- kooperierend

- Koordination

- verdorben

- Kosmos

- Kosten

- Kosten

- könnte

- Kurs

- glaubwürdig

- Kryptoökonomie

- DApps

- Datum

- Deal

- dezentralisiert

- Entscheidung

- Entscheidungen

- tiefer

- Standard

- Grad

- Abteilung

- abhängig

- hängt

- Bereitstellen

- hinterlegt

- Derivate

- beschrieben

- Beschreibung

- Design

- entworfen

- Entwerfen

- Trotz

- detailliert

- Details

- verheerend

- DID

- abweichen

- anders

- schwer

- digital

- Digitale Assets

- Richtung

- Enthüllen

- diskutieren

- Streit

- Streitbeilegung

- Streitigkeiten

- verteilen

- verteilt

- Dokument

- Dokumentation

- Tut nicht

- dominant

- Nicht

- doppelt

- nach unten

- Nachteile

- Antrieb

- angetrieben

- Drop

- jeder

- Früh

- Wirtschaftlich

- Wirtschaft

- Economies of Scale

- Ökosystem

- bewirken

- eliminieren

- taucht auf

- ermöglicht

- ermutigen

- befürworten

- dauerhaft

- Durchsetzung

- engagieren

- Eingriff

- Entwicklung

- genug

- Ganz

- Gesamtheit

- Einheit

- gleichermaßen

- Gleichgewicht

- im Wesentlichen

- Schätzungen

- ETH

- Astraleum

- Ethereum 2.0

- Ethereum PoS

- bewerten

- Auswerten

- Sogar

- schließlich

- Jedes

- jedermann

- Beweis

- Beispiel

- ohne

- ausführen

- Führt aus

- Ausführung

- vorhandenen

- Erklären

- ERKUNDEN

- Erkundet

- zum Ausdruck gebracht

- umfangreiche

- extern

- Extrakt

- Extrem

- äußerst

- FAIL

- Scheitern

- Falling

- Stürze

- möglich

- Merkmal

- Eigenschaften

- wenige

- Endgültigkeit

- Vorname

- First Look

- konzentriert

- konzentriert

- folgen

- Folgende

- Gabel

- unten stehende Formular

- Früher

- Fraktion

- für

- voller

- voll

- funktioniert

- Fonds

- fundamental

- Mittel

- weiter

- Außerdem

- Zukunft

- Gewinne

- Spiel

- bekommen

- bekommen

- GitHub

- gegeben

- gibt

- Unterstützung

- Go

- gut

- Graphen

- mehr

- Gruppe an

- persönlichem Wachstum

- Garantie

- Garantien

- Hände

- passiert

- das passiert

- hart

- Fest Gabel

- Hardware

- mit

- schwer

- Statt

- Hilfe

- hilfreich

- hier

- GUTE

- höher

- Inhaber

- ein Geschenk

- Horowitz

- Ultraschall

- aber

- HTML

- HTTPS

- identifizieren

- Illinois

- Impact der HXNUMXO Observatorien

- implementieren

- Implementierung

- umgesetzt

- wichtig

- imposant

- in

- Incentive

- Incentives

- Anreize

- das

- Einschließlich

- Incorporated

- einarbeiten

- Erhöhung

- Steigert

- zunehmend

- unabhängig

- unabhängig

- zeigt

- Krankengymnastik

- beeinflussen

- Beeinflussung

- Information

- Informational

- inhärent

- wir innovieren

- Instanz

- beantragen müssen

- Versicherung

- Interesse

- Investieren

- untersucht

- Investition

- Investments

- Investoren

- beteiligt

- unabhängig

- Problem

- Herausgegeben

- Aussteller

- IT

- beigetreten

- Beitritt

- Tasten

- Wissen

- Labor

- grosse

- Schicht

- führen

- Leadership

- Rechtlich

- leicht

- Einschränkung

- Limitiert

- Liste

- Lang

- länger

- aussehen

- verlieren

- Verliert

- Verlust

- Los

- Maschine

- gemacht

- Main

- um

- MACHT

- Making

- verwaltet

- Management

- Weise

- manuell

- viele

- Markt

- Märkte

- Materialien

- Mathematik

- Matrix

- Materie

- Angelegenheiten

- maximal

- Mittel

- Mechanismus

- Memorandum

- erwähnt

- Methoden

- SEM

- Mev-Boost

- könnte

- Minimum

- Bergbau

- Bergbau-Hardware

- Kommt demnächst...

- Fehler

- Fehler

- Mildern

- Modell

- für

- geändert

- mehr

- vor allem warme

- Am beliebtesten

- motiviert

- MOUNT

- Nakamoto

- nativen

- Natur

- notwendig,

- Need

- Neu

- weiter

- Knoten

- Fiber Node

- Roman

- erhalten

- offensichtlich

- bieten

- bieten

- Angebote

- EINEM

- öffnet

- die

- Betreiber

- Meinungen

- Gelegenheit

- Original

- Andere

- Anders

- besitzen

- teilnehmend

- Frage der Teilnhabe

- besondere

- Parteien

- passt

- zahlen

- Peer to Peer

- bestraft

- Ausführen

- Leistung

- Zeit

- Erlaubnis

- Personal

- Perspektive

- Plato

- Datenintelligenz von Plato

- PlatoData

- Bitte

- Points

- Beliebt

- Mappe

- Po

- für einige Positionen

- möglich

- Potenzial

- möglicherweise

- Werkzeuge

- größte treibende

- Praxis

- Präsenz

- Gegenwart

- vorgeführt

- vorherrschend

- früher

- vorher

- Preis

- in erster Linie

- Priorität einräumen

- priorisiert

- privat

- Aufgabenstellung:

- Professor

- Profit

- profitabel

- Projektionen

- Beweis

- Pfandnachweis

- Arbeitsnachweis

- Resorts

- bietet

- vorgeschlage

- Chancen

- Risiken zu minimieren

- Sicherheit

- Protokoll

- Protokolle

- nachweislich

- zuverlässig

- die

- vorausgesetzt

- öffentlich

- Zwecke

- Frage

- Fragen

- Rennen

- Zufälligkeit

- Rational

- Lesen Sie mehr

- realen Welt

- Gründe

- Received

- Software Empfehlungen

- Reduzierung

- Referenzen

- bezeichnet

- in Bezug auf

- verhältnismäßig

- relevant

- zuverlässig

- bleiben

- Vertreter

- erfordern

- erfordert

- Forschungsprojekte

- Forscher

- federnde

- Auflösung

- Lösung

- REST

- eine Beschränkung

- Einschränkung

- was zu

- Die Ergebnisse

- zeigen

- bewertet

- Belohnen

- Belohnung

- Risiko

- Risiken

- REIHE

- Führen Sie

- Laufen

- Safe

- Sicherheit

- gleich

- Skalieren

- Szenarien

- Umfang

- Seattle

- Sekundär-

- Sekundärmärkte

- Abschnitt

- Verbindung

- Gesicherte

- sicher

- Securities

- Sicherheitdienst

- SELF

- Eigeninteresse

- ernst

- Lösungen

- kompensieren

- Sets

- Shares

- Short

- sollte

- erklären

- Sidechain

- Unterschriften

- signifikant

- bedeutend

- Unterzeichnung

- ähnlich

- Ähnlich

- Einfacher

- Einfachheit

- einfach

- Sitzend

- Situation

- aufgeschlitzt

- klein

- kleinere

- So

- Social Media

- Software

- Lösung

- Lösungen

- einige

- anspruchsvoll

- Quellen

- Raumfahrt

- spricht

- spezifisch

- Spezifikation

- Scheiterhaufen

- Einsatz

- Staker

- Staking

- Stanford Universität

- beginnt

- Bundesstaat

- Immer noch

- einfach

- Strategie

- stark

- Schüler und Studenten

- sucht

- Studie

- Fach

- eingereicht

- Abonnement

- erfolgreich

- Erfolgreich

- so

- Zuführung

- vermutet

- System

- Systeme und Techniken

- Nehmen

- Einnahme

- gezielt

- Ziele

- Aufgabe

- und Aufgaben

- Steuer

- Das

- die Informationen

- Die Matrix

- Der Staat

- ihr

- sich

- deswegen

- darin

- Dritte

- basierte Online-to-Offline-Werbezuordnungen von anderen gab.

- Bedrohung

- Schwelle

- Durch

- während

- Zeit

- zu

- heute

- Zeichen

- Token-Inhaber

- Tokens

- Top

- Gesamt

- gehandelt

- Transaktionen

- privaten Transfer

- typisch

- typisch

- allgegenwärtig

- für

- zugrunde liegen,

- Untergraben

- verstehen

- Unterwegs

- einzigartiges

- Universität

- University of California

- us

- -

- Mitglied

- Benutzergelder

- Nutzer

- gewöhnlich

- Bestätigung

- Validierer

- Validatoren

- wertvoll

- Bewertungstag

- Wert

- Werte

- Fahrzeuge

- verified

- überprüfen

- Version

- Anzeigen

- Ansichten

- Verstöße

- Vitalik

- Flüchtigkeit

- Verwundbar

- Washington

- Wege

- Was

- ob

- welche

- während

- WHO

- werden wir

- bereit

- .

- ohne

- Arbeiten

- arbeiten,

- Werk

- würde

- Falsch

- Du

- Ihr

- Zephyrnet

- Null