Lukeaika: 5 pöytäkirja

Huolimatta siitä, kuinka kovasti yrität turvata talosi tietoturvaloukkaukselta, et koskaan tiedä, mitä varas pakkaa. Riippumatta siitä, kuinka turvallinen lukitusjärjestelmäsi on, et koskaan tiedä varastajan taitoja. Yksinkertaisesti sanottuna, mitään lukkoa maailmassa ei voida valita. Entä jos kerron sinulle, että et voi olla 100 % varma, ettei protokollasi vaarannu?

Tämä maailma on mahdollisuuksien ja todennäköisyyksien peli. Huolimatta siitä, kuinka turvassa luulet olevasi, on aina olemassa yksi mahdollisuus, josta saatat tietää tai et tiedä, mikä voi olla hyvin tuhoisa. Tämä ei tarkoita, että luovut turvallisuudesta. Pelin tarkoituksena on parantaa todennäköisyyksiäsi pelastaa itsesi hyökkäyksiltä.

Tässä blogissa keskustelemme tapaturman reagointisuunnitelmasta, joka tulisi laatia ja noudattaa tietoturvaloukkauksen sattuessa lisätappioiden vähentämiseksi ja itsesi pelastamiseksi, mennään.

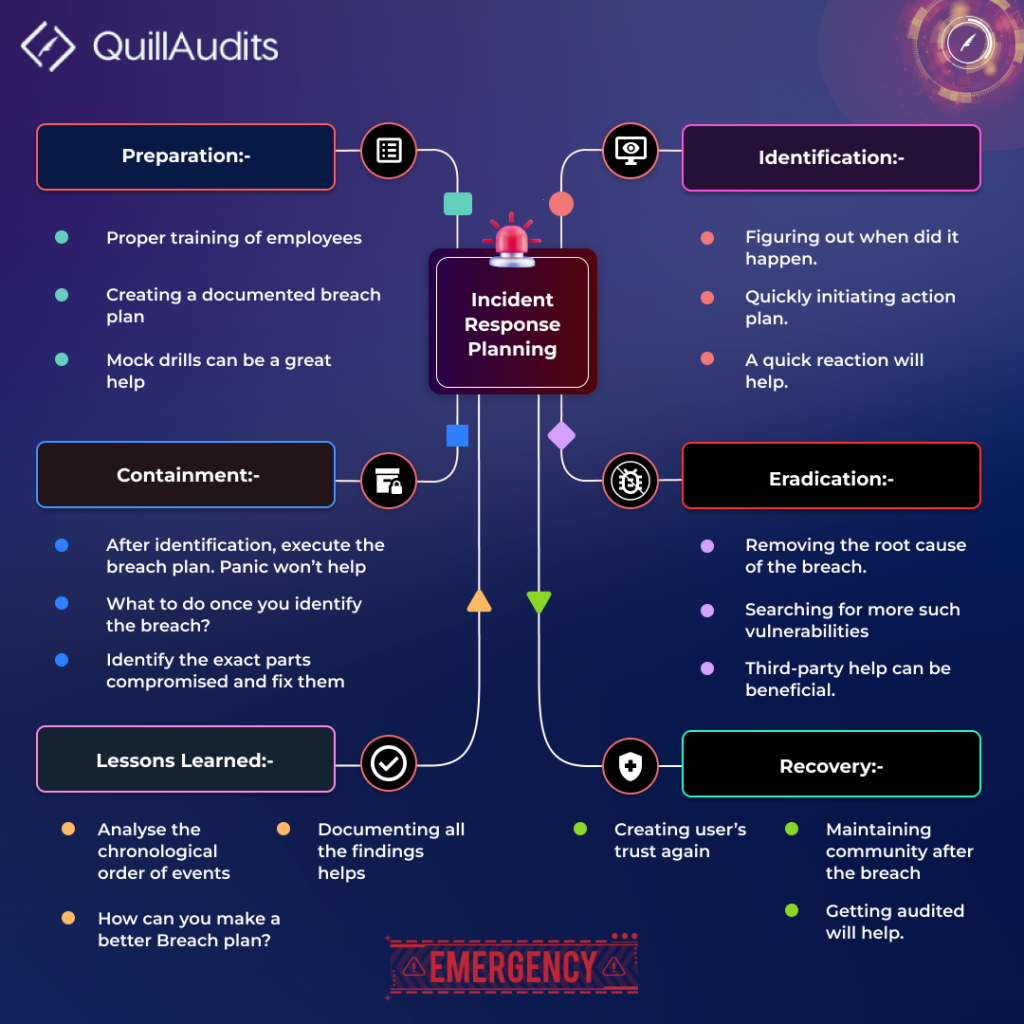

Valmistelu

Tämä vaihe tehdään ennen tietoturvaloukkausta. Tiedätkö ne sotilasharjoitukset, joita sotilaat käyvät läpi kentällä ollakseen valmiina tilanteen sattuessa? Tämä on se osa. Täällä valmistaudumme siltä varalta, että kohtaamme tietoturvaloukkauksen. Näet kuinka pahaa olisi, jos jonain päivänä heräisit ja havaitsit tietoturvaloukkauksen, joutuisit vain paniikkiin ja olisi liian myöhäistä tehdä suunnitelmaa, joten teemme suunnitelman etukäteen.

Tämä valmistelu sisältää työntekijöiden asianmukaisen koulutuksen heidän tehtäviensä perusteella tietoturvaloukkauksen sattuessa. Kerro heille etukäteen, kuka tekee mitä, jos tietoturvaloukkaus tapahtuu. Meidän on myös suoritettava säännöllisiä pilaharjoituksia olettaen, että tietoturvaloukkaus on tapahtunut, jotta kaikki ovat hyvin koulutettuja ja valmiita, ja tärkeintä on laatia hyvin dokumentoitu toimintasuunnitelma ja päivittää sitä jatkuvasti muutosten sattuessa.

Tunnistaminen

Yksi tärkeimmistä vaiheista on paikka, jossa sinun täytyy olla niin nopeasti kuin voit. Kuvittele, että neula tulee ihosi yli, ja mitä kauemmin jätät huomioimatta sen syvän sisäänsi, sitä nopeammin reagoit vähemmän vaikutusta sillä on.

Tunnistaminen on sitä, kun huomaa, että jokin on mennyt pieleen. Tässä vaiheessa määrität, onko sinua rikottu, ja se voi olla peräisin mistä tahansa protokollasi alueelta. Tämä on vaihe, jossa kysyt esimerkiksi milloin se tapahtui? Mitä alueita se vaikuttaa, kompromissin laajuus jne.

hillitseminen

Tämä osa voi olla hankala, tässä sinun on oltava erittäin älykäs ja erittäin varovainen, ja siitä voi tulla nopeasti monimutkainen. Tšernobylissä tapahtui ydinonnettomuus. Siihen pohjautuu kokonainen sarja. Vaikein osa tapahtumassa oli eristäminen. Miten hillitsisit vaikutusta, jotta voimme pienentää riskiä? (Jos et ole nähnyt sarjaa, Isuosittelemme lämpimästi 🙂).

Kun havaitsemme rikkomuksen, ensimmäinen luonnollinen reaktio on sulkea kaikki, mutta joissain tapauksissa se voi aiheuttaa enemmän vahinkoa kuin itse rikkomus, joten sen sijaan, että menisi villiin ja lopettaisi kaiken protokollan, on suositeltavaa sisällyttää rikkoa, jotta se ei aiheuta lisävahinkoa. Paras strategia on tunnistaa nopeasti ne osat, joihin todennäköisimmin vaikuttaa, ja työstää niitä mahdollisimman nopeasti, mutta joskus se ei ole mahdollista, joten saatamme joutua lopettamaan koko toiminnan.

hävittämiseksi

Suojavaiheen jälkeen jäämme ihmettelemään, miten se alun perin sai alkunsa, mikä on sen perimmäinen syy ja miten se edes tapahtui? Nämä ovat kysymykset, jotka kummittelevat meitä seuraavan kerran, jos emme vastaa niihin, ja tietääksemme tämän meidän on tehtävä hyvä tutkimus hyökkäyksestä, mistä se sai alkunsa ja mitkä olivat tapahtumien kronologiat. jne.

Tämä osa on joskus helpommin sanottu kuin tehty. Voi olla hektistä, monimutkaista ja hankalaa päästä hakkeroinnin ytimeen, ja siinä QuillAudits kaltaiset yritykset voivat auttaa sinua. Tarvittaessa voit ottaa ulkopuolisten yritysten apua selvittääksesi, miten kaikki tapahtui ja mitä on tehtävä eteenpäin.

Elpyminen

Tämä on osa, jossa sinusta tuntuu, että sinun olisi pitänyt panostaa ja keskittyä enemmän yrityksesi turvallisuusnäkökohtiin etukäteen QuillAuditsin kaltaisten yritysten avulla, koska toipumisen aikana joudut jälleen rakentamaan luottamusta käyttäjien kanssa.

Toipumisen aikana joudut jälleen käymään läpi uuden alun. Saa ihmiset uskomaan, että olet turvassa. Se ei ole helppo tehtävä, kun sinut on hakkeroitu Web3-maailmassa. Auditointiraporttien tiedetään kuitenkin olevan avain tällaisiin ongelmiin. Tunnetun organisaation auditointiraportti voi rakentaa luottamusta käyttäjätilaan.

Lessons Learned

Yksi tärkeimmistä osista, kaikki nämä vaiheet ovat hyödyttömiä, jos et opi niistä. Kerran hakkeroituminen tarkoittaa, että tarvitaan tehokkaampi ja turvallisempi järjestelmä ja protokolla. Tämä vaihe sisältää tapahtuman analysoinnin ja dokumentoinnin sekä jokaisen yksityiskohdan siitä, miten se tapahtui ja mitä teemme estääksemme rikkoutumisen uudelleen. Tämä vaihe koskee koko tiimiä, ja vain koordinoimalla voimme nähdä edistystä turvallisemmassa matkassa. .

Yhteenveto

Turvallisuusuhkia määrät ovat kasvaneet jatkuvasti muutaman viime vuoden ajan. Se vaatii Web3:n kehittäjien ja rakentajien erityistä huomiota. Et voi olla tietämätön tietoturvaongelmistasi, koska tämä yksi haavoittuvuus voi olla protokollasi onnistumisen tai epäonnistumisen kysymys. Liity QuillAUDitsiin tekemään Web3:sta turvallisempi paikka. Tarkastuta projektisi jo tänään!

26 Näyttökerrat

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Tulevaisuuden lyöminen Adryenn Ashley. Pääsy tästä.

- Lähde: https://blog.quillhash.com/2023/04/18/how-to-prepare-for-a-web3-security-breach-incident-response-planning/

- :on

- :On

- :ei

- $ YLÖS

- 7

- a

- Meistä

- eteenpäin

- Kaikki

- Myös

- aina

- an

- analysointi

- ja

- vastaus

- Kaikki

- OVAT

- ALUE

- alueet

- AS

- ulkomuoto

- At

- hyökkäys

- Hyökkäykset

- huomio

- tilintarkastus

- tarkastettu

- Huono

- perustua

- BE

- koska

- ollut

- ennen

- ovat

- Uskoa

- PARAS

- Blogi

- rikkominen

- rakentaa

- rakentaa luottamusta

- Rakentaminen

- Puhelut

- CAN

- Voi saada

- tapaus

- tapauksissa

- Aiheuttaa

- varovainen

- Muutokset

- tuleva

- Yritykset

- monimutkainen

- kompromissi

- Vaarantunut

- Suorittaa

- sisältää

- hillitseminen

- jatkuvasti

- koordinointi

- ratkaiseva

- päivä

- syvä

- yksityiskohta

- Määrittää

- tuhoisa

- kehittäjille

- DID

- löytää

- pohtia

- tekee

- Dont

- alas

- helpompaa

- työntekijää

- jne.

- Jopa

- tapahtuma

- Tapahtumat

- Joka

- jokainen

- kaikki

- Kasvot

- Epäonnistuminen

- harvat

- ala

- Kuva

- Yritys

- Etunimi

- keskityttiin

- seurannut

- varten

- muoto

- löytyi

- alkaen

- edelleen

- peli

- saada

- saada

- Antaa

- Go

- menee

- hyvä

- hakkeroitu

- hakata

- tapahtua

- tapahtui

- Kova

- Olla

- auttaa

- tätä

- erittäin

- Talo

- Miten

- Miten

- Kuitenkin

- HTTPS

- i

- tunnistaa

- kuvitella

- Vaikutus

- vaikutti

- tärkeä

- in

- tapaus

- tapahtuman vastaus

- sisältää

- lisää

- tulee

- investoineet

- kysymykset

- IT

- itse

- yhdistää

- matka

- Pitää

- avain

- Tietää

- tunnettu

- Sukunimi

- Myöhään

- OPPIA

- pitää

- Todennäköisesti

- kauemmin

- tappiot

- tehdä

- Tekeminen

- asia

- max-width

- Saattaa..

- välineet

- ehkä

- Sotilaallinen

- lieventää

- lisää

- eniten

- Luonnollinen

- Tarve

- tarvitaan

- tarpeet

- Uusi

- seuraava

- ydin-

- numerot

- Todennäköisyys

- of

- on

- ONE

- vain

- toiminta

- or

- organisaatio

- peräisin

- yli

- Paniikki

- osa

- osat

- Ihmiset

- poimitaan

- Paikka

- suunnitelma

- suunnittelu

- Platon

- Platonin tietotieto

- PlatonData

- mahdollisuuksia

- mahdollisuus

- mahdollinen

- Valmistella

- valmistelee

- estää

- ongelmia

- Edistyminen

- projekti

- asianmukainen

- protokolla

- kysymys

- kysymykset

- nopeammin

- nopeasti

- Quillhash

- pikemminkin

- suhtautua

- valmis

- ihan oikeesti

- suositella

- elpyminen

- säännöllinen

- raportti

- Raportit

- tutkimus

- vastaus

- Riski

- luja

- roolit

- juuri

- turvallista

- turvallisempaa

- Said

- Säästä

- tallentaa

- laajuus

- turvallinen

- turvallisuus

- Sarjat

- setti

- shouldnt

- Yksinkertainen

- tilanne

- taidot

- iho

- So

- jonkin verran

- jotain

- Tila

- erityinen

- Vaihe

- Alkaa

- alkoi

- Vaihe

- Askeleet

- stop

- pysäyttäminen

- Strategia

- menestys

- niin

- järjestelmä

- ottaa

- Tehtävä

- joukkue-

- kuin

- että

- -

- maailma

- heidän

- Niitä

- Nämä

- kolmannen osapuolen

- tätä

- uhat

- Kautta

- aika

- että

- liian

- koulutettu

- koulutus

- Luottamus

- päivittäminen

- us

- käyttäjä

- Käyttäjät

- alttius

- oli

- Tapa..

- we

- Web3

- Web3 maailma

- HYVIN

- tunnettu

- olivat

- Mitä

- onko

- joka

- KUKA

- koko

- Villi

- tulee

- with

- Mietitkö

- sanoja

- Referenssit

- maailman-

- olisi

- Väärä

- vuotta

- Voit

- Sinun

- itse

- zephyrnet