Mitään mekanismia ei ole suunniteltu Todiste panoksesta (PoS)-protokollat ovat olleet yhtä kiistanalaisia kuin leikkaus. Slashing tarjoaa keinon taloudellisesti rangaista mitä tahansa solmua kohdistetusti, jos se ei ole suorittanut protokollan mukaista toimintaa. Se tekee sen ottamalla pois validaattorin panoksen osan tai kokonaan – ilman, että se aiheuttaa ulkoisvaikutuksia muille solmuille, jotka toimivat protokollan mukaisesti. Slashing on ainutlaatuinen panostodistusprotokollalle, koska se edellyttää lohkoketjulta kykyä panna täytäntöön rangaistus. Tällainen valvonta on selvästi mahdotonta Proof of Work -järjestelmissä, joissa se olisi analogista huonosti toimivien solmujen käyttämien kaivoslaitteistojen polttamiseen. Tämä kyky soveltaa rankaisevia kannustimia avaa uuden suunnittelutilan lohkoketjumekanismien suunnittelussa, ja siksi se ansaitsee huolellisen harkinnan.

Huolimatta sen ilmeisestä hyödystä "karman" muodossa, tärkein vastustus leikkausta kohtaan on ollut riski, että solmuja leikataan suhteettomasti rehellisen virheen, kuten vanhentuneiden ohjelmistojen, vuoksi. Tästä johtuen monet protokollat ovat välttäneet leikkausta ja tukeutuvat sen sijaan ns merkki myrkyllisyys – se tosiasia, että jos protokollaa vastaan hyökätään onnistuneesti, taustalla oleva tunnus menettää arvonsa. Monet ajattelevat, että stakers näkisi tämän myrkyllisyyden uhkana protokollan turvallisuuden vaarantamiselle. Arviomme mukaan merkkitoksisuus ei ole tarpeeksi voimakas estämään vastakkaisia hyökkäyksiä joissakin tyypillisissä skenaarioissa. Itse asiassa kustannukset, joita vastustajille aiheutuvat protokollan hyökkäämisestä ja korruptiosta, joita kutsutaan korruptiokustannuksiksi, tällaisissa skenaarioissa ovat oleellisesti nolla.

Tässä artikkelissa, näytämme, kuinka viiltojen sisällyttäminen PoS-protokollan mekanismiin lisää merkittävästi korruption kustannuksia, joita mille tahansa vastustajalle aiheutuisi. SKiinnitys takaa korkeat ja mitattavissa olevat korruptiokustannukset sekä hajautetuille protokollille lahjonnan yhteydessä että protokollille (keskitetty tai hajautettu), jotka eivät täytä toden myrkyllisyysoletuksia.

Olosuhteet, jotka voivat johtaa lahjontaan ja token-toksisuuden puuttumiseen, ovat kaikkialla. Monet PoS-protokollat välttävät joutumasta yhteen näistä kahdesta luokasta tiiviillä yhteisöllä, mikä on mahdollista vain pienenä; luottamalla vahvaan johtajuuteen, joka ohjaa heidät oikeaan suuntaan, delegoimalla validoinnin pienelle joukolle tunnettuja ja laillisesti säänneltyjä solmuoperaattoreita; tai luottamalla panostusmerkkien keskittymiseen pienen ryhmän sisällä. Mikään näistä ratkaisuista ei ole täysin tyydyttävä suuren ja hajautetun validointisolmuyhteisön kasvattamiseen. Ja jos PoS-protokollassa on panosten keskittyminen vain muutamalla validoijalla (tai äärimmäisissä tapauksissa vain yhdellä validoijalla), on toivottavaa, että on keino rangaista näitä suuria validaattoreita, jos ne osallistuvat kilpailevaan käyttäytymiseen.

Artikkelin loppuosassa me

- esitellä malli monimutkaisten lahjontahyökkäysten analysointiin,

- osoittavat, että PoS-protokollat ilman leikkausta ovat alttiita lahjomishyökkäyksille,

- osoittavat, että PoS-protokollat, joissa on leikkaus, ovat mitattavissa olevan suojan lahjomista vastaan, ja

- käsittelee joitain leikkaamisen haittapuolia ja ehdottaa lievennyksiä.

Modeling

Ennen kuin esittelemme leikkaustapauksen, tarvitsemme ensin mallin, jonka mukaisesti jatkamme analyysiämme. Kaksi suosituimmista PoS-protokollien analysointimalleista, Bysantin malli ja peliteoreettinen tasapainomalli, eivät pysty sieppaamaan joitain tuhoisimpia reaalimaailman hyökkäyksiä – hyökkäyksiä, joissa leikkaus toimisi voimakkaana pelotteena. Tässä osiossa keskustelemme näistä olemassa olevista malleista ymmärtääksemme niiden puutteet ja esittelemme kolmannen mallin – jota kutsumme korruptioanalyysimalliksi – joka perustuu erikseen syntyvien vähimmäiskustannusten ja mahdollisen enimmäistuoton rajojen arviointiin. erotetaan protokollan korruptiosta. Huolimatta kyvystään mallintaa suuria hyökkäyksiä, korruptioanalyysimallia ei ole vielä käytetty monien protokollien analysointiin.

Olemassa olevat mallit

Tässä osiossa annamme lyhyen kuvauksen bysanttilaisista ja peliteoreettisista tasapainomalleista ja niiden puutteista.

Bysantin malli

Bysantin mallin mukaan korkeintaan tietty osa (𝜷) solmuista voi poiketa protokollan määräämistä toimista ja suorittaa mitä tahansa haluamaansa toimintaa, kun taas muut solmut pysyvät protokollan mukaisina. Todistaminen, että tietty PoS-protokolla on kimmoisa kaikkia Bysantin toimintoja vastaan, joita kilpaileva solmu voi tehdä, on ei-triviaali ongelma.

Harkitse esimerkiksi pisimmän ketjun PoS-konsensusprotokollia, joissa eloisuus on etusijalla turvallisuuden edelle. Varhainen tutkimus pisimmän ketjun konsensuksen turvallisuudesta keskittyi turvallisuuden osoittamiseen vain yhtä tiettyä hyökkäystä vastaan - yksityinen tuplakulutushyökkäys, jossa kaikki Bysantin solmut tekevät yhteistyötä rakentaakseen vaihtoehtoisen ketjun yksityisesti ja paljastaakseen sen paljon myöhemmin, kun se on pidempi kuin alkuperäinen ketju. The ei mitään vaakalaudalla ilmiö, tarjoaa kuitenkin mahdollisuuden ehdottaa useita lohkoja samalla panoksella ja käyttää riippumatonta satunnaisuutta lisäämään pidemmän yksityisen ketjun rakentamisen todennäköisyyttä. Vasta paljon myöhemmin tehtiin laaja tutkimus osoittaakseen, että tietyt pisimmän ketjun PoS-konsensusprotokollien rakenteet voidaan tehdä suojatuiksi kaikilta hyökkäyksiltä tiettyjen 𝜷-arvojen osalta. (Katso lisätietoja kohdasta "Kaikki on rotua ja Nakamoto voittaa aina"Ja"PoSAT: Työn todisteiden saatavuus ja arvaamattomuus ilman työtä. ")

Kokonainen luokka konsensusprotokollia, Byzantine Fault Tolerant (BFT) -protokollat, asettaa turvallisuuden etusijalle elävyyden edelle. Ne edellyttävät myös Bysantin mallin olettamista sen osoittamiseksi, että ylärajalla 𝜷 nämä protokollat ovat deterministisesti turvallisia kaikilta hyökkäyksiltä. (Katso lisätietoja kohdasta "HotStuff: BFT-konsensus Blockchainin linssissä","STREAMLET","Tendermint".)

Vaikka Bysantin malli on hyödyllinen, se ei ota huomioon taloudellisia kannustimia. Käyttäytymisen näkökulmasta 𝜷 osa näistä solmuista on luonteeltaan täysin vastakkaisia, kun taas (1-𝜷) osa on täysin protokollamäärittelyn mukaisia. Sitä vastoin merkittävä osa PoS-protokollan solmuista voi olla motivoitunut taloudellisiin hyötyihin ja käyttää protokollan muunneltuja versioita, jotka hyödyttävät heidän omaa etuaan sen sijaan, että ne noudattaisivat kaikkia protokollan määrityksiä. Erinomaisena esimerkkinä voidaan harkita Ethereum PoS -protokollan tapausta, jossa useimmat solmut eivät nykyisin käytä oletusarvoista PoS-protokollaa vaan suorittavat MEV-Boost-muokkauksen, joka johtaa lisäpalkkioihin osallistumisesta MEV-huutokauppamarkkinoille sen sijaan, että käyttäisivät tarkka protokollamääritys.

Peliteoreettinen tasapainomalli

Peliteoreettinen tasapainomalli yrittää korjata Bysantin mallin puutteen käyttämällä ratkaisukonsepteja, kuten Nash-tasapainoa, tutkimaan, onko rationaalisella solmulla taloudellisia kannustimia noudattaa tiettyä strategiaa, kun myös kaikki muut solmut noudattavat samaa strategiaa. Tarkemmin sanottuna, olettaen, että kaikki ovat rationaalisia, malli tutkii kahta kysymystä:

- Jos jokainen toinen solmu noudattaa protokollan määräämää strategiaa, tuottaako minulle eniten taloudellista hyötyä saman protokollan määräämän strategian suorittamisesta?

- Jos kaikki muut solmut käyttävät samaa protokollasta poikkeavaa strategiaa, onko minun kannustimien kannalta yhteensopivaa jatkaa protokollan määräämää strategiaa?

Ihannetapauksessa protokolla tulisi suunnitella siten, että vastaus molempiin kysymyksiin on "kyllä".

Peliteoreettisen tasapainomallin luontainen puute on, että se sulkee pois skenaarion, jossa eksogeeninen aine saattaa vaikuttaa solmujen käyttäytymiseen. Ulkopuolinen agentti voi esimerkiksi perustaa lahjuksen kannustaakseen rationaalisia solmuja toimimaan määrätyn strategiansa mukaisesti. Toinen rajoitus on, että se olettaa, että jokaisella solmulla on itsenäinen virasto, joka tekee omat päätöksensä siitä, mitä strategiaa noudattaa ideologiansa tai taloudellisten kannustimiensa perusteella. Mutta tämä ei kata skenaariota, jossa joukko solmuja tekee yhteistyötä kartellien muodostamiseksi tai kun mittakaavaedut kannustavat luomaan keskitetyn kokonaisuuden, joka hallitsee olennaisesti kaikkia mukana olevia solmuja.

Korruption kustannusten erottaminen voitosta korruptiosta

Useat tutkijat ehdottivat korruptioanalyysimallia minkä tahansa PoS-protokollan turvallisuuden analysoimiseksi, vaikka kukaan ei ole käyttänyt sitä syvemmän analyysin suorittamiseen. Malli alkaa esittämällä kaksi kysymystä: (1) Mikä on minimikustannus, joka mille tahansa vastustajalle aiheutuu onnistuneesta turvallisuus- tai elävyyshyökkäyksestä protokollaa vastaan? ja (2) Mikä on suurin voitto, jonka vastustaja voi saada onnistuneesti toteuttamalla turvallisuus- tai elävyyshyökkäys protokollaa vastaan?

Kyseinen vastustaja voi olla

- solmu, joka poikkeaa yksipuolisesti protokollan määräämästä strategiasta,

- ryhmä solmuja, jotka tekevät aktiivisesti yhteistyötä toistensa kanssa heikentääkseen protokollaa, tai

- ulkopuolinen vastustaja, joka yrittää vaikuttaa monien solmujen päätöksiin jollain ulkoisella toimilla, kuten lahjomalla.

Kustannusten laskeminen edellyttää lahjuksista aiheutuvien kustannusten, Bysantin strategian toteuttamisesta aiheutuvien seuraamusten ja niin edelleen huomioon ottamista. Samoin laskennallinen voitto on kaiken kattava, mikä laskee kaikki protokollan sisäiset palkkiot, jotka on saatu onnistuneesti hyökkäämällä protokollaa vastaan, kaikki arvon sieppaukset PoS-protokollan päällä olevilta DApp-laitteilta, ottamalla kantaa protokollaan liittyviin johdannaisiin jälkimarkkinoilla ja voiton tavoittelun. hyökkäyksen aiheuttamasta epävakaudesta ja niin edelleen.

Vähimmäiskustannusten alarajan, jonka vastustaja voi ryhtyä hyökkäykseen (korruption kustannukset) vertaaminen vastustajan saaman enimmäisvoiton ylärajaan (korruption voitto) osoittaa, milloin se on taloudellisesti kannattavaa. hyökätä protokollaa vastaan. (Tätä mallia on käytetty analysointiin lupaavat ja Kleros.) Tämä antaa meille tämän yksinkertaisen yhtälön:

voitto korruptiosta – korruption kustannukset = kokonaisvoitto

Jos kokonaisvoittoa saadaan, vastustajalla on kannustin ryhtyä hyökkäykseen. Seuraavassa osiossa pohditaan, kuinka leikkaaminen voi lisätä korruption kustannuksia ja vähentää tai eliminoida kokonaisvoiton.

(Huomaa, että yksinkertainen esimerkki korruptiosta saatavan voiton ylärajasta on PoS-protokollalla suojattujen varojen kokonaisarvo. Voidaan rakentaa kehittyneempiä rajoja, jotka ottavat huomioon katkaisijat, jotka rajoittavat varojen siirtoa tietyn ajanjakson sisällä. Yksityiskohtainen tutkimus menetelmistä korruptiosta saatavan voiton vähentämiseksi ja rajoittamiseksi ei kuulu tämän artikkelin piiriin.)

slashing

Viivutus on tapa, jolla PoS-protokolla voi rangaista taloudellisesti solmua tai solmuryhmää strategian suorittamisesta, joka todistettavasti poikkeaa annetusta protokollamäärityksestä. Tyypillisesti, jotta minkä tahansa muodon leikkaus voidaan toteuttaa, jokaisen solmun on täytynyt olla aiemmin sitoutunut jonkin verran vähimmäispanosta vakuudeksi. Ennen kuin syvennymme leikkausanalyysiimme, tarkastelemme ensin PoS-järjestelmiä, joissa on endogeenisiä tokeneita, jotka perustuvat merkkien myrkyllisyyteen vaihtoehtona leikkaamiselle.

Huolehdimme ensisijaisesti turvallisuusrikkomusten leikkausmekanismien tutkimuksesta elävyyden loukkausten sijaan. Suosittelemme tätä rajoitusta kahdesta syystä: (1) turvallisuusrikkomukset ovat täysin luettavissa joissakin BFT-pohjaisissa PoS-protokollissa, mutta elävyysrikkomuksia ei voida lukea minkään protokollan syyksi, ja (2) turvallisuusrikkomukset ovat yleensä vakavampia kuin eloisuusrikkomukset, mikä johtaa käyttäjien varojen menetys sen sijaan, että käyttäjät eivät pysty suorittamaan tapahtumia.

Mikä voi mennä pieleen ilman leikkaamista?

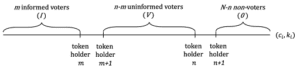

Harkitse PoS-protokollaa, joka koostuu N rationaaliset solmut (ilman bysanttilaisia tai altruistisia solmuja). Oletetaan laskennan yksinkertaisuuden vuoksi, että jokainen solmu on tallettanut saman verran panosta. Ensin tutkimme, kuinka merkkimyrkyllisyys ei takaa merkittäviä korruptiokustannuksia. Oletetaan myös yhtenäisyyden vuoksi koko tässä asiakirjassa, että käytetty PoS-protokolla on BFT-protokolla, jossa on ⅓ vastustajakynnys.

Token-toksisuus on riittämätön

Yleinen näkemys on, että merkkimyrkyllisyys suojelee panostettua protokollaa kaikilta sen turvallisuutta vastaan kohdistuvilta hyökkäyksiltä. Tokenin myrkyllisyys viittaa siihen, että jos protokollaa vastaan hyökätään onnistuneesti, protokollan panostamiseen käytetty taustalla oleva merkki menettäisi arvonsa, mikä estää osallistuvia solmuja hyökkäämästä protokollaa vastaan. Harkitse skenaariota, jossa 1/3 panostajista on lyönyt kätensä. Nämä solmut voivat tehdä yhteistyötä rikkoakseen protokollan turvallisuuden. Mutta kysymys kuuluu, voidaanko tämä tehdä rankaisematta.

Jos panoksensa sisältävän tokenin kokonaisarvo riippuu tiukasti protokollan turvallisuudesta, kaikki protokollan turvallisuutta vastaan tehdyt hyökkäykset voivat pudottaa sen kokonaisarvon nollaan. Käytännössä sitä ei tietenkään ajeta kokonaan nollaan, vaan johonkin pienempään arvoon. Mutta esittääksemme vahvimman mahdollisen perusteen merkkitoksisuuden voimalle, oletamme tässä, että merkkimyrkyllisyys toimii täydellisesti. Protokollan vastaisen hyökkäyksen korruption hinta on järjestelmää vastaan hyökkäävien rationaalisten solmujen hallussa olevien merkkien kokonaismäärä, joiden on oltava valmiita menettämään kaikki tämä arvo.

Analysoimme nyt salaisen yhteistyön ja lahjonnan kannustimia PoS-järjestelmässä, jossa on token myrkyllisyys ilman leikkausta. Oletetaan, että ulkopuolinen vastustaja asettaa lahjuksen seuraavilla ehdoilla:

- Jos solmu toteuttaa vastustajan saneleman strategian, mutta hyökkäys protokollaa vastaan ei onnistunut, solmu saa palkinnon B1 vastustajalta.

- Jos solmu toteuttaa vastustajan saneleman strategian ja hyökkäys protokollaa vastaan onnistui, solmu saa palkinnon B2 vastustajalta.

Voimme piirtää seuraavan voittomatriisin solmulle, joka on tallettanut panoksen Sja R on palkinto PoS-protokollaan osallistumisesta:

| Hyökkäys ei onnistunut | Hyökkäys onnistui | |

| Solmu, joka ei ota vastaan lahjusta eikä poikkea protokollasta | S + R | 0 |

| Solmu, joka suostuu ottamaan lahjuksen | S + B1 | B2 |

Oletetaan, että vastustaja asettaa lahjuksen maksun sellaiseksi B1>R ja B2>0.Tällaisessa tapauksessa lahjusten hyväksyminen vastustajalta tuottaa suuremman tuloksen kuin mikään muu strategia, jonka solmu voi ottaa, riippumatta muiden solmujen strategiasta (dominoiva strategia). Jos 1/3 muista solmuista päätyy ottamaan vastaan lahjuksen, ne voivat hyökätä protokollan turvallisuuteen (tämä johtuu siitä, että oletamme käyttävämme BFT-protokollaa, jonka vastustajakynnys on ⅓). Nyt, vaikka nykyinen solmu ei ota lahjusta, symbolinen menettäisi joka tapauksessa arvonsa merkkitoksisuuden vuoksi (matriisin oikeassa yläkulmassa oleva solu). Siksi solmun on kannustimen kanssa yhteensopivaa hyväksyä B2 lahjus. Jos vain pieni osa solmuista hyväksyy lahjuksen, symbolinen ei menetä arvoa, mutta solmu voi hyötyä palkkiosta luopumisesta R ja sen sijaan saada B1 (matriisin vasen sarake). Onnistuneen hyökkäyksen tapauksessa, jossa 1/3 solmuista on suostunut ottamaan vastaan lahjuksen, vastustajalle lahjusten maksamisesta aiheutuvat kokonaiskustannukset ovat vähintään (frac{N}{3}) × B2. Thänen on korruption hinta. Kuitenkin ainoa ehto B2 on, että sen on oltava suurempi kuin nolla, joten B2 voidaan asettaa lähelle nollaa, mikä tarkoittaisi, että korruption kustannukset ovat mitättömät. Tämä hyökkäys tunnetaan nimellä "P+ε”hyökkäys.

Yksi tapa tiivistää tämä vaikutus on se, että merkkien myrkyllisyys on riittämätön, koska huonojen toimien vaikutukset ovat sosiaalistuneet: token-toksisuus alentaa tokenin arvoa täysin ja vaikuttaa yhtäläisesti hyviin ja huonoihin solmuihin. Toisaalta lahjuksen ottamisen hyöty yksityistetään ja rajoitetaan vain niihin rationaalisiin solmuihin, jotka todella ottavat lahjuksen. Yksittäisiä seurauksia ei ole vain lahjuksen ottajille, eli järjestelmässä ei ole toimivaa versiota "karmasta".

Onko token-toksisuus aina voimassa?

Toinen ekosysteemissä vallitseva myytti on, että jokaisella PoS-protokollalla voi olla jonkinasteinen suoja token-toksisuuden kautta. Mutta itse asiassa tunnuksen myrkyllisyyden eksogeenistä kannustinta ei voida laajentaa tiettyihin protokollaluokkiin, joissa tunnuksen arvostus jota käytetään panostuksen nimityksenä, ei ole riippuvainen siitä, että protokollat toimivat turvallisesti. Yksi tällainen esimerkki on EigenLayerin kaltainen re-staking-protokolla, jossa Ethereum-protokollan käyttämää ETH:ta käytetään uudelleen muiden protokollien taloudellisen turvallisuuden takaamiseksi. Ajattele, että 10 % ETH:sta panostetaan uudelleen käyttämällä EigenLayeria uuden sivuketjun validointiin. Vaikka kaikki EigenLayerin panostajat toimisivat yhteistyössä huonosti hyökkäämällä sivuketjun turvallisuutta vastaan, ETH:n hinta ei todennäköisesti laske. Siksi merkkimyrkyllisyys ei ole siirrettävissä uudelleen panostettuihin palveluihin, mikä merkitsisi nollan korruptiokustannuksia.

Miten leikkaaminen auttaa?

Tässä osiossa selitämme, kuinka leikkaaminen voi lisätä merkittävästi korruption kustannuksia kahdessa tapauksessa:

- hajautettu protokolla lahjonnan alla, ja

- PoS-protokollat, joissa merkkitoksisuus ei ole siirrettävissä.

Suoja lahjontaa vastaan

Pöytäkirjat voivat käyttää leikkausta korruption aiheuttamien kustannusten lisäämiseksi merkittävästi ulkoiselle vastustajalle, joka yrittää lahjontahyökkäystä. Selvittääksemme tätä paremmin, harkitsemme esimerkkiä BFT-pohjaisesta PoS-ketjusta, joka edellyttää panostamista ketjun alkuperäiseen tunnukseen. ja vähintään ⅓ kokonaispanoksesta on korruptoitunut, jotta se hyökkää onnistuneesti sen turvallisuutta vastaan (kaksoisallekirjoituksen muodossa). Oletetaan, että ulkopuolinen vastustaja pystyy lahjomaan vähintään ⅓ kokonaispanoksesta suorittaakseen kaksoisallekirjoituksen. Todisteet kaksoisallekirjoituksesta voidaan toimittaa kanoniseen haarukkaan, joka katkaisee vihollisen lahjuksen hyväksyneet solmut ja allekirjoittaa kaksoisallekirjoituksen. Olettaen, että jokainen solmu panostaa S rahakkeet ja kaikki leikatut rahakkeet poltetaan, saamme seuraavan voittomatriisin:

| Hyökkäys ei onnistunut | Hyökkäys onnistui | |

| Solmu, joka ei ota vastaan lahjusta eikä poikkea protokollasta | S + R | S |

| Solmu, joka suostuu ottamaan lahjuksen | B1 | B2 |

Leikkaamalla, jos solmu suostuu ottamaan lahjuksen ja hyökkäys ei onnistu, sen panos S leikataan kanonisessa haarukassa (alempi vasen solu matriisissa), mikä on päinvastoin kuin edellisessä lahjontaskenaariossa, jossa ei ollut leikkausta. Toisaalta solmu ei koskaan menettäisi osuuttaan S kanonisessa haarassa, vaikka hyökkäys onnistuisi (matriisin oikea yläsolu). Jos hyökkäyksen onnistuminen edellyttää, että ⅓ kokonaispanoksesta on korruptoitunut, korruption kustannusten tulee olla vähintään (frac{N}{3}) × S, joka on huomattavasti suurempi kuin korruption kustannukset ilman leikkausta.

Suojaus, kun merkkimyrkyllisyys ei ole siirrettävissä

PoS-protokollassa, joissa panostetaan tunnuksella joiden arvoon protokollan turvallisuus ei vaikuta, merkkitoksisuus ei ole siirrettävissä. Monissa tällaisissa järjestelmissä tämä PoS-protokolla on toisen perusprotokollan päällä. Perusprotokolla jakaa sitten suojauksen PoS-protokollan kanssa ottamalla käyttöön riitojenratkaisumekanismeja perusprotokollassa riitojen ratkaisemiseksi ja antamalla perusprotokollalle viraston leikata PoS-protokollan kanssa panostettuja solmuja todistettavasti.

Jos esimerkiksi Bysantin toiminta PoS-protokollassa liitetään kilpailevaan solmuun objektiivisesti perusprotokollassa, sen osuutta PoS-protokollasta leikattaisiin perusprotokollassa. Esimerkki tällaisesta PoS-protokollasta on EigenLayer, joka sisältää uudelleensijoituksen, joka mahdollistaa eri validointitehtävien turvallisuuden johtamisen perusprotokollasta Ethereum. Jos EigenLayerissa uudelleenpanostettu solmu ottaa käyttöön bysanttilaisen strategian EigenLayerin validointitehtävässä, jossa bysanttilainen toiminta voidaan katsoa objektiiviseksi, tämän solmun voidaan osoittaa olevan vastustaja Ethereumissa ja sen panosta leikataan (riippumatta siitä kuinka suuri panos on ). Olettaen, että jokainen solmu panostaa uudelleen S, kaikki leikatut rahakkeet poltetaan ja niistä saa palkinnon R osallistumisesta rakennamme alla olevan voittomatriisin:

| Hyökkäys ei onnistunut | Hyökkäys onnistui | |

| Solmu, joka ei ota vastaan lahjusta eikä poikkea protokollasta | S + R | S |

| Solmu, joka suostuu ottamaan lahjuksen | B1 | B2 |

Koska harkitsemme validointitehtävää, jossa mikä tahansa bysanttilainen toiminta on objektiivisesti katsottavissa, vaikka solmu käyttäytyisikin rehellisesti, mutta hyökkäys onnistuisi, solmua ei leikata Ethereumiin (matriisin oikea yläsolu). Toisaalta solmu, joka suostuu ottamaan lahjuksen ja käyttäytyy vastakkaisesti, saisi objektiivisen viivan Ethereumiin (matriisin alimmalle riville). Jos hyökkäyksen onnistuminen edellyttää, että ⅓ kokonaispanoksesta on korruptoitunut, korruption hinta olisi vähintään (frac{N}{3}) × S.

Käsittelemme myös ääritapausta, jossa kaikki PoS-protokollan panokset ovat keskittyneet yhden solmun käsiin. Tämä on tärkeä skenaario, koska se ennakoi panoksen mahdollisen keskittämisen. Ottaen huomioon olettamuksemme, että uudelleen panostettavassa tokenissa ei ole merkkimyrkyllisyyttä, keskitetty solmu voi käyttäytyä bysanttilaisella tavalla ilman rankaisemista, jos leikkausta ei tapahdu. Mutta leikkaamalla tämä bysanttilainen keskitetty solmu voidaan rangaista perusprotokollassa.

Leikkaaminen syyksi luettavissa olevissa hyökkäyksissä vs. leikkaaminen ei-sidoksissa oleville hyökkäyksille

On olemassa tärkeä hienovaraisuus syyksi luettavien hyökkäysten leikkaamisen ja ei-syyksittämättömien hyökkäysten leikkaamisen välillä. Harkitse BFT-protokollan turvallisuushäiriöiden tapausta. Yleensä ne johtuvat bysanttilaisesta kaksoisallekirjoituksesta, jonka tarkoituksena on lamauttaa lohkoketjun turvallisuus – esimerkki syyksi katsottavasta hyökkäyksestä, koska voimme määrittää, mitkä solmut hyökkäsivät järjestelmän turvallisuutta vastaan. Toisaalta Bysantin liiketoimien sensurointi lohkoketjun eloisuuden lamauttamiseksi on esimerkki syyksi katsomattomasta hyökkäyksestä. Edellisessä tapauksessa leikkaus voidaan tehdä algoritmisesti toimittamalla todiste kaksoisallekirjoituksesta lohkoketjun tilakoneelle.

Sitä vastoin sensurointitapahtumien leikkaamista ei voida tehdä algoritmisesti, koska ei voida todistaa algoritmisesti, sensuroiko solmu aktiivisesti vai ei. Tässä tapauksessa protokollan on ehkä turvauduttava sosiaaliseen yhteisymmärrykseen leikkaamisen suorittamiseksi. Tietty osa solmuista voi suorittaa kovan haarukan määrittääkseen niiden solmujen leikkaamisen, joita syytetään sensurointiin osallistumisesta. Vain jos yhteiskunnallinen konsensus syntyy, tätä kovaa haarukkaa pidettäisiin kanonisena haarukkana.

Olemme määrittäneet korruption kustannusten vähimmäiskustannuksiksi turvallisuushyökkäyksen suorittamisesta. Tarvitsemme kuitenkin PoS-protokollan ominaisuuden nimeltä vastuullisuutta, mikä tarkoittaa, että siinä tapauksessa, että protokolla menettää turvallisuuden, pitäisi olla tapa syyttää murto-osaa solmuista (BFT-protokollan ⅓ solmuista). Osoittautuu, että analyysi siitä, mitkä protokollat ovat vastuullisia, on vivahteikas (katso paperi BFT-protokollan rikosteknisestä). Lisäksi selviää pisimmät ketjuprotokollat, jotka ovat dynaamisesti saatavilla (esim PoSAT) ei voi olla vastuussa. (See Tässä asiakirjassa välisen kompromissin esittelyä varten dynaaminen saatavuus ja vastuullisuusja joitain tapoja ratkaista sellaisia perustavanlaatuisia kompromisseja.)

Leikkauksen ja lieventämisen sudenkuopat

Kuten kaikkiin tekniikoihin, leikkaamiseen liittyy omat riskinsä, jos sitä ei toteuteta huolellisesti:

- Väärin konfiguroidut asiakkaat / avainten katoaminen. Yksi leikkaamisen ansoista on se, että viattomia solmuja voidaan rangaista suhteettomasti tahattomien vikojen vuoksi, kuten väärin määritetyt avaimet tai avainten katoaminen. Rehellisten solmujen suhteettoman suureen leikkaamiseen tahattomien virheiden vuoksi liittyvien huolenaiheiden ratkaisemiseksi protokollat voivat ottaa käyttöön tiettyjä leikkauskäyriä, jotka rankaisevat lievästi, kun vain pieni määrä panosta käyttäytyy ristiriidassa protokollan kanssa, mutta rankaisevat ankarasti, kun panoksen kynnysosa on suoritettu. strategia, joka on ristiriidassa protokollan kanssa. Ethereum 2.0 on omaksunut tällaisen lähestymistavan.

- Uskottava leikkaamisen uhka kevyenä vaihtoehtona. Jos PoS-protokolla ei toteuttanut algoritmista leikkausta, sen sijaan, että suunniteltaisiin algoritmista leikkausta, se voisi sen sijaan luottaa sosiaalisen leikkaamisen uhkaan, toisin sanoen turvallisuushäiriön sattuessa solmut suostuvat osoittamaan kovaa haarukkaa. ketju, jossa väärin käyttäytyvät panostetut solmut menettävät varansa. Tämä vaatii huomattavaa sosiaalista koordinaatiota algoritmiseen leikkaamiseen verrattuna, mutta niin kauan kuin sosiaalisen leikkaamisen uhka on uskottava, yllä esitetty peliteoreettinen analyysi pätee edelleen protokollille, joissa ei ole algoritmista leikkausta, mutta jotka sen sijaan perustuvat sitoutuneeseen sosiaaliseen leikkaamiseen.

- Sosiaalinen leikkaus elävyysvirheiden vuoksi on hauras. Sosiaalinen leikkaus on välttämätön syyksi katsomattomista hyökkäyksistä, kuten eloisuusvirheistä, kuten sensuurista, rankaisemiseksi. Vaikka sosiaalinen leikkaus voidaan teoriassa toteuttaa ei-syyksittämättömiin vioihin, uuden liittyvän solmun on vaikea varmistaa, tapahtuiko tällainen sosiaalinen leikkaus oikeista syistä (sensuuri) vai siitä syystä, että solmua on syytetty väärin. Tätä epäselvyyttä ei esiinny käytettäessä sosiaalista leikkausta aiheutettaviin vioihin, vaikka leikkausta ei olisikaan ohjelmistototeutettu. Uudet liittyneet solmut voivat edelleen varmistaa, että tämä leikkaus oli laillinen, koska he voivat tarkistaa kaksoisallekirjoituksensa, vaikka vain manuaalisesti.

Mitä tehdä leikatuille varoille?

On kaksi mahdollista tapaa käsitellä leikattuja varoja: polttaminen ja vakuutus.

- Palaa. Yksinkertaisin tapa käsitellä leikattuja varoja on yksinkertaisesti polttaa ne. Olettaen, että rahakkeiden kokonaisarvo ei muutu hyökkäyksen seurauksena, kunkin tunnuksen arvo kasvaisi samassa suhteessa ja olisi arvokkaampi kuin ennen. Polttaminen ei tunnista turvallisuusvian vuoksi vahingoittuneita osapuolia ja korvaa vain heille, vaan hyödyttää umpimähkäisesti kaikkia hyökkäämättömiä rahakkeen haltijoita.

- Vakuutukset. Kehittyneempi mekanismi leikattujen varojen jakamiseksi, jota ei ole vielä tutkittu, sisältää vakuutusobligaatiot, jotka on laskettu liikkeeseen leikkausta vastaan. Lohkoketjussa liiketoimia suorittavat asiakkaat voivat hankkia nämä vakuutustakaukset lohkoketjusta etukäteen suojautuakseen mahdollisilta turvallisuushyökkäyksiltä ja vakuuttaakseen digitaalisen omaisuutensa. Kun turvallisuutta vaarantava hyökkäys tapahtuu, sidosryhmien algoritminen leikkaaminen johtaa rahastoon, joka voidaan jakaa vakuutuksenantajille suhteessa heidän joukkovelkakirjoihin. (Näiden vakuutuslainojen täydellinen analyysi on meneillään.)

Leikkauksen tila ekosysteemissä

Tietojemme mukaan Vitalik tarkasteli leikkaamisen etuja ensimmäisen kerran vuonna 2014 artikkeli. Cosmos-ekosysteemi rakensi ensimmäisen toimivan leikkaamisen toteutuksen BFT-konsensusprotokolla, Joka määrää validaattoreiden leikkaamisen, kun ne eivät osallistu lohkojen ehdottamiseen tai osallistuvat kaksinkertaiseen allekirjoittamiseen epäselvityille lohkoille.

Ethereum 2.0 on myös sisällytetty leikkaamalla PoS-protokollassaan. Ethereum 2.0:n validaattoria voidaan leikata, koska se tekee ristiriitaisia todistuksia tai ehdottaa epäselviä lohkoja. Ethereum 2.0 saavuttaa taloudellisen lopullisen virheellisesti käyttäytyvien validaattorien karsimisen. Validaattori voi myös saada suhteellisen lievän rangaistuksen puuttuvien todistusten vuoksi tai jos se ei ehdota estoja silloin, kun sen on tarkoitus tehdä niin.

***

PoS-protokollat ilman leikkausta voivat olla erittäin herkkiä lahjontahyökkäyksille. Käytämme uutta mallia – Corruption-Analysis-mallia – analysoimaan monimutkaisia lahjontahyökkäyksiä ja sitten havainnollistamaan sitä PoS-protokollat, joissa on leikkaus, ovat mitattavissa lahjontaa vastaan. Vaikka viiltojen sisällyttämisessä PoS-protokollaan on sudenkuoppia, esittelemme joitain mahdollisia tapoja lieventää näitä sudenkuoppia. Toivomme, että PoS-protokollat käyttävät tätä analyysiä arvioidakseen leikkaamisen etuja tietyissä skenaarioissa – mikä mahdollisesti lisää koko ekosysteemin turvallisuutta.

***

Sreeram Kannan on apulaisprofessori Washingtonin yliopistossa Seattlessa, missä hän johtaa Blockchain-laboratoriota ja informaatioteorialaboratoriota. Hän oli tutkijatohtori Kalifornian yliopistossa Berkeleyssä ja vieraileva postdoc Stanfordin yliopistossa vuosina 2012–2014, jota ennen hän suoritti tohtorin tutkinnon. sähkö- ja tietokonetekniikan sekä matematiikan MS-tutkinnon Illinois Urbana Champaignista.

Soubhik Deb on tohtoriopiskelija Washingtonin yliopiston sähkö- ja tietokonetekniikan laitoksella, jossa häntä neuvoo Sreeram Kannan. Hänen tutkimuksensa lohkoketjuista keskittyy protokollien suunnitteluun peer-to-peer- ja konsensuskerroksille uusien sovellustason ominaisuuksien innovoimiseksi saavutettavilla suorituskykytakuilla tarkkojen turvakynnysten alla.

***

Editor: Tim Sullivan

***

Tässä esitetyt näkemykset ovat yksittäisen AH Capital Management, LLC:n ("a16z") lainaaman henkilöstön näkemyksiä, eivätkä ne ole a16z:n tai sen tytäryhtiöiden näkemyksiä. Tietyt tähän sisältyvät tiedot on saatu kolmansien osapuolien lähteistä, mukaan lukien a16z:n hallinnoimien rahastojen kohdeyrityksiltä. Vaikka a16z on otettu luotettaviksi uskotuista lähteistä, se ei ole itsenäisesti tarkistanut tällaisia tietoja eikä esitä tietojen pysyvää tarkkuutta tai sen soveltuvuutta tiettyyn tilanteeseen. Lisäksi tämä sisältö voi sisältää kolmannen osapuolen mainoksia; a16z ei ole tarkistanut tällaisia mainoksia eikä tue mitään niiden sisältämää mainossisältöä.

Tämä sisältö on tarkoitettu vain tiedoksi, eikä siihen tule luottaa lainopillisena, liike-, sijoitus- tai veroneuvona. Näissä asioissa kannattaa kysyä neuvojanne. Viittaukset arvopapereihin tai digitaaliseen omaisuuteen ovat vain havainnollistavia, eivätkä ne ole sijoitussuositus tai tarjous tarjota sijoitusneuvontapalveluita. Lisäksi tämä sisältö ei ole suunnattu eikä tarkoitettu sijoittajien tai mahdollisten sijoittajien käytettäväksi, eikä siihen voida missään olosuhteissa luottaa tehdessään sijoituspäätöstä mihinkään a16z:n hallinnoimaan rahastoon. (A16z-rahastoon sijoitustarjous tehdään vain minkä tahansa tällaisen rahaston suunnatun osakeannin muistion, merkintäsopimuksen ja muiden asiaankuuluvien asiakirjojen perusteella, ja ne tulee lukea kokonaisuudessaan.) Kaikki mainitut sijoitukset tai kohdeyritykset, joihin viitataan, tai kuvatut eivät edusta kaikkia investointeja a16z:n hallinnoimiin ajoneuvoihin, eikä voi olla varmuutta siitä, että investoinnit ovat kannattavia tai että muilla tulevaisuudessa tehtävillä investoinneilla on samanlaisia ominaisuuksia tai tuloksia. Luettelo Andreessen Horowitzin hallinnoimien rahastojen tekemistä sijoituksista (lukuun ottamatta sijoituksia, joiden osalta liikkeeseenlaskija ei ole antanut a16z:lle lupaa julkistaa, sekä ennalta ilmoittamattomat sijoitukset julkisesti noteerattuihin digitaalisiin omaisuuseriin) on saatavilla osoitteessa https://a16z.com/investments /.

Kaaviot ja kaaviot ovat vain tiedoksi, eikä niihin tule luottaa sijoituspäätöstä tehtäessä. Aiempi kehitys ei kerro tulevista tuloksista. Sisältö puhuu vain ilmoitetun päivämäärän mukaan. Kaikki näissä materiaaleissa esitetyt ennusteet, arviot, ennusteet, tavoitteet, näkymät ja/tai mielipiteet voivat muuttua ilman erillistä ilmoitusta ja voivat poiketa tai olla ristiriidassa muiden ilmaisemien mielipiteiden kanssa. Tärkeitä lisätietoja on osoitteessa https://a16z.com/disclosures.

- SEO-pohjainen sisällön ja PR-jakelu. Vahvista jo tänään.

- Platoblockchain. Web3 Metaverse Intelligence. Tietoa laajennettu. Pääsy tästä.

- Lähde: https://a16zcrypto.com/the-cryptoeconomics-of-slashing/

- 1

- 2012

- 2014

- 7

- a

- a16z

- kyky

- pystyy

- Meistä

- edellä

- Hyväksyä

- Mukaan

- Tili

- tarkkuus

- syytetty

- ACM

- Toimia

- Toiminta

- toimet

- aktiivisesti

- todella

- Lisäksi

- lisä-

- osoite

- hyväksyä

- hyväksytty

- kontradiktorisen

- mainonta

- neuvot

- neuvontapalvelut

- neuvontapalvelut

- Kumppanit

- vastaan

- toimisto

- Agentti

- sopimus

- algoritmi

- algoritmien

- Kaikki

- vaihtoehto

- Vaikka

- epäitsekäs

- aina

- epäselvyys

- määrä

- analyysi

- analysoida

- analysointi

- ja

- Andreessen

- Andreessen Horowitz

- Toinen

- vastaus

- Hakemus

- käyttää

- lähestymistapa

- artikkeli

- arviointi

- etu

- Varat

- Työtoveri

- olettamus

- varmuus

- hyökkäys

- Hyökkäävä

- Hyökkäykset

- yrittää

- yrityksiä

- Huutokauppa

- saatavuus

- saatavissa

- välttää

- Huono

- pohja

- perustua

- koska

- ennen

- ovat

- uskoi

- alle

- hyödyttää

- Hyödyt

- Berkeley

- PARAS

- Paremmin

- välillä

- Jälkeen

- Iso

- blockchain

- blockchains

- Blocks

- Joukkovelkakirjalainat

- pohja

- sidottu

- Tauko

- tuoda

- rakentaa

- rakennettu

- polttaa

- liiketoiminta

- Kalifornia

- soittaa

- nimeltään

- Voi saada

- ei voi

- pääoma

- kaapata

- varovainen

- huolellisesti

- tapaus

- tapauksissa

- luokat

- Sensuuri

- Keskittäminen

- keskitetty

- tietty

- ketju

- muuttaa

- ominaisuudet

- tarkastaa

- valinta

- olosuhteet

- luokka

- luokat

- selvästi

- asiakkaat

- lähellä

- Dokumentaatio

- Sarake

- sitoutunut

- Yhteinen

- yhteisö

- Yritykset

- verrattuna

- täysin

- monimutkainen

- mukautuva

- vaarantamatta

- tietokone

- Tietotekniikka

- tietojenkäsittely

- Keskitetty

- keskittyminen

- käsitteet

- Koskea

- huolenaiheet

- ehto

- olosuhteet

- konflikti

- Yhteisymmärrys

- siis

- Harkita

- harkinta

- harkittu

- ottaen huomioon

- Koostuu

- muodostaa

- rakentaa

- rakentamalla

- pitoisuus

- jatkaa

- jatkuu

- päinvastainen

- kontrasti

- valvonta

- kiistanalainen

- yhteistyössä

- koordinointi

- vioittuneet

- Maailmankaikkeus

- Hinta

- kustannukset

- voisi

- Kurssi

- uskottava

- Cryptoeconomics

- DApps

- Päivämäärä

- sopimus

- hajautettu

- päätös

- päätökset

- syvempää

- oletusarvo

- Aste

- osasto

- riippuvainen

- riippuu

- levityspinnalta

- talletettu

- Johdannaiset

- on kuvattu

- kuvaus

- Malli

- suunniteltu

- suunnittelu

- Huolimatta

- yksityiskohtainen

- yksityiskohdat

- tuhoisa

- DID

- erota

- eri

- vaikea

- digitaalinen

- Digitaaliset varat

- suunta

- Paljastaa

- pohtia

- riita

- Riitojen ratkaisu

- riidat

- jakaa

- jaettu

- asiakirja

- dokumentointi

- ei

- hallitseva

- Dont

- kaksinkertainen

- alas

- haittoja

- ajaa

- ajanut

- Pudota

- kukin

- Varhainen

- Taloudellinen

- talouksien

- Mittakaavaedut

- ekosysteemi

- vaikutus

- poistamalla

- syntyy

- mahdollistaa

- kannustaa

- hyväksyä

- kestävä

- täytäntöönpano

- sitoutua

- harjoittaa

- Tekniikka

- tarpeeksi

- Koko

- kokonaisuus

- kokonaisuus

- yhtä

- Tasapaino

- olennaisesti

- arviot

- ETH

- ethereum

- Ethereum 2.0

- Ethereum PoS

- arvioida

- arviointiin

- Jopa

- lopullinen

- Joka

- jokainen

- näyttö

- esimerkki

- lukuun ottamatta

- suorittaa

- toteuttaja

- täytäntöönpanosta

- olemassa

- Selittää

- tutkia

- tutkitaan

- ilmaistuna

- laaja

- ulkoinen

- uute

- äärimmäinen

- erittäin

- FAIL

- Epäonnistuminen

- Falling

- Falls

- mahdollinen

- Ominaisuus

- Ominaisuudet

- harvat

- lopullisuus

- Etunimi

- Ensin näytä

- keskityttiin

- keskittyy

- seurata

- jälkeen

- haarukka

- muoto

- Entinen

- jae

- alkaen

- koko

- täysin

- toiminta

- rahasto

- perus-

- varat

- edelleen

- Lisäksi

- tulevaisuutta

- voitto

- peli

- saada

- saada

- GitHub

- tietty

- antaa

- Antaminen

- Go

- hyvä

- kaaviot

- suurempi

- Ryhmä

- Kasvava

- taata

- takeita

- käsissä

- tapahtui

- tapahtuu

- Kova

- kova haarukka

- Palvelimet

- ottaa

- raskaasti

- sankari

- auttaa

- hyödyllinen

- tätä

- Korkea

- korkeampi

- pitää

- haltijat

- toivoa

- Horowitz

- Miten

- Kuitenkin

- HTML

- HTTPS

- tunnistaa

- Illinois

- Vaikutus

- toteuttaa

- täytäntöönpano

- täytäntöön

- tärkeä

- vaikuttava

- in

- kannustin

- kannustimet

- kannustaa

- sisältää

- Mukaan lukien

- yhdistetty

- sisältävät

- Kasvaa

- Lisäykset

- lisää

- itsenäinen

- itsenäisesti

- ilmaisee

- henkilökohtainen

- vaikutus

- vaikuttaminen

- tiedot

- Tiedotteet

- luontainen

- innovoida

- esimerkki

- sen sijaan

- vakuutus

- korko

- Investoida

- tutkii

- investointi

- Investoinnit

- Sijoittajat

- osallistuva

- katsomatta

- kysymys

- Annettu

- liikkeeseenlaskijan

- IT

- liittyi

- tuloaan

- avaimet

- tuntemus

- laboratorio

- suuri

- kerros

- johtaa

- Johto

- juridinen

- kevyt

- rajoitus

- rajallinen

- Lista

- Pitkät

- kauemmin

- katso

- menettää

- Menettää

- pois

- Erä

- kone

- tehty

- tärkein

- tehdä

- TEE

- Tekeminen

- onnistui

- johto

- tapa

- käsin

- monet

- markkinat

- markkinat

- tarvikkeet

- matematiikka

- Matriisi

- asia

- Matters

- maksimi

- välineet

- mekanismi

- Muistio

- mainitsi

- menetelmät

- MEV

- mev-boost

- ehkä

- minimi

- kaivos-

- Mining Hardware

- puuttuva

- virhe

- virheitä

- lieventää

- malli

- mallit

- muokattu

- lisää

- eniten

- Suosituin

- motivoituneita

- ASENNA

- Nakamoto

- syntyperäinen

- luonto

- välttämätön

- Tarve

- Uusi

- seuraava

- solmu

- solmut

- romaani

- saatu

- Ilmeinen

- kampanja

- tarjoamalla

- Tarjoukset

- ONE

- avautuu

- toiminta

- operaattorit

- Lausunnot

- Tilaisuus

- alkuperäinen

- Muut

- Muuta

- oma

- osallistuva

- osallistuminen

- erityinen

- osapuolet

- Ohi

- maksaa

- peer to peer

- rangaistaan

- Suorittaa

- suorituskyky

- aika

- lupa

- henkilöstö

- näkökulma

- Platon

- Platonin tietotieto

- PlatonData

- Ole hyvä

- Kohta

- Suosittu

- salkku

- POS

- kantoja

- mahdollinen

- mahdollinen

- mahdollisesti

- teho

- voimakas

- harjoitusta.

- läsnäolo

- esittää

- esitetty

- vallitseva

- edellinen

- aiemmin

- hinta

- pääasiallisesti

- Asettaa etusijalle

- etusijalle

- yksityinen

- Ongelma

- Opettaja

- Voitto

- kannattava

- ennusteet

- todiste

- Proof-of-Panos

- Proof-of-Work

- omaisuus

- ehdottaa

- ehdotettu

- tulevaisuudennäkymät

- suojella

- suojaus

- protokolla

- protokollat

- todistettavasti

- todistettu

- toimittaa

- mikäli

- julkisesti

- tarkoituksiin

- kysymys

- kysymykset

- Rotu

- satunnaisuuden

- järkevä

- Lue

- todellinen maailma

- syistä

- sai

- Suositus

- vähentämällä

- viittaukset

- tarkoitettuja

- suhteen

- suhteellisesti

- merkityksellinen

- luotettava

- jäädä

- edustaja

- edellyttää

- Vaatii

- tutkimus

- Tutkijat

- kimmoisa

- päätöslauselma

- ratkaiseminen

- REST

- rajoittaa

- rajoitus

- Saatu ja

- tulokset

- paljastaa

- tarkistetaan

- Palkinto

- Palkkiot

- Riski

- riskit

- RIVI

- ajaa

- juoksu

- turvallista

- Turvallisuus

- sama

- Asteikko

- skenaariot

- laajuus

- Seattle

- toissijainen

- Toissijaiset markkinat

- Osa

- turvallinen

- turvattu

- turvallisesti

- Arvopaperit

- turvallisuus

- SELF

- oma etu

- vakava

- Palvelut

- setti

- Setit

- osakkeet

- Lyhyt

- shouldnt

- näyttää

- sivuketju

- allekirjoitukset

- merkittävä

- merkittävästi

- allekirjoittaminen

- samankaltainen

- samalla lailla

- Yksinkertainen

- yksinkertaisuus

- yksinkertaisesti

- Istuminen

- tilanne

- leikkaamalla

- pieni

- pienempiä

- So

- sosiaalinen

- Tuotteemme

- ratkaisu

- Ratkaisumme

- jonkin verran

- hienostunut

- Lähteet

- Tila

- puhuu

- erityinen

- määrittely

- osuus

- panostamiseen

- sidosryhmät

- staking

- Stanfordin yliopisto

- alkaa

- Osavaltio

- Yhä

- suora

- Strategia

- vahva

- opiskelija

- tutkittu

- tutkimus

- aihe

- toimitettu

- tilaus

- onnistunut

- Onnistuneesti

- niin

- toimittaa

- tarkoitus

- järjestelmä

- järjestelmät

- ottaa

- ottaen

- kohdennettu

- tavoitteet

- Tehtävä

- tehtävät

- vero

- -

- tiedot

- Matriisi

- Valtion

- heidän

- itse

- siksi

- siinä

- kolmas

- kolmannen osapuolen

- uhkaus

- kynnys

- Kautta

- kauttaaltaan

- aika

- että

- tänään

- symbolinen

- merkkien haltijat

- tokens

- ylin

- Yhteensä

- vaihdettiin

- Liiketoimet

- siirtää

- tyypillinen

- tyypillisesti

- kaikkialla läsnä oleva

- varten

- taustalla oleva

- heikentää

- ymmärtää

- käynnissä

- unique

- yliopisto

- University of California

- us

- käyttää

- käyttäjä

- käyttäjien varat

- Käyttäjät

- yleensä

- validointi

- validator

- validoijat

- arvokas

- Arvostus

- arvo

- arvot

- Ajoneuvot

- todennettu

- todentaa

- versio

- kautta

- Näytä

- näkymät

- rikkomukset

- Vitalik

- Haihtuvuus

- Haavoittuva

- Washington

- tavalla

- Mitä

- onko

- joka

- vaikka

- KUKA

- tulee

- halukas

- sisällä

- ilman

- Referenssit

- työskentely

- toimii

- olisi

- Väärä

- Voit

- Sinun

- zephyrnet

- nolla-