1एनटीटी रिसर्च, सनीवेल, यूएसए

2क्वांटम टेक्नोलॉजीज केंद्र, नेशनल यूनिवर्सिटी ऑफ सिंगापुर, सिंगापुर

इस पेपर को दिलचस्प खोजें या चर्चा करना चाहते हैं? Scate या SciRate पर एक टिप्पणी छोड़ दें.

सार

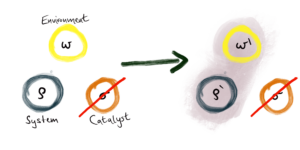

छेड़छाड़ करने वाले प्रतिद्वंद्वी के खिलाफ स्टोरेज डिवाइस की सुरक्षा शास्त्रीय क्रिप्टोग्राफी में एक अच्छी तरह से अध्ययन किया गया विषय रहा है। ऐसे मॉडल किसी प्रतिद्वंद्वी को ब्लैक-बॉक्स पहुंच प्रदान करते हैं, और इसका उद्देश्य संग्रहीत संदेश की सुरक्षा करना या कोई छेड़छाड़ होने पर प्रोटोकॉल को निरस्त करना है।

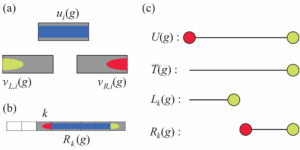

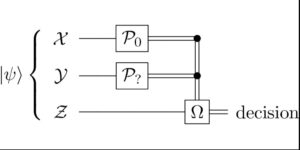

इस कार्य में, हम क्वांटम क्षमताओं वाले एक प्रतिद्वंद्वी के खिलाफ छेड़छाड़ का पता लगाने वाले कोड के सिद्धांत के दायरे का विस्तार करते हैं। हम एन्कोडिंग और डिकोडिंग योजनाओं पर विचार करते हैं जिनका उपयोग $k$-क्विबिट क्वांटम संदेश $vert mrangle$ को एनकोड करने के लिए $n$-क्विबिट क्वांटम कोडवर्ड $vert {psi_m} rangle$ प्राप्त करने के लिए किया जाता है। एक क्वांटम कोडवर्ड $vert {psi_m} rangel$ को कुछ ज्ञात छेड़छाड़ करने वाले एकात्मक परिवार $mathcal{U}_{mathsf{Adv}}$ से एकात्मक $U$ के माध्यम से प्रतिकूल रूप से छेड़छाड़ किया जा सकता है ($mathbb{C}^{2 पर कार्य करते हुए) ^n}$).

सबसे पहले, हम $textit{क्वांटम टैम्पर डिटेक्शन कोड}$ का सामान्य अध्ययन शुरू करते हैं, जो यह पता लगाता है कि क्या एकात्मक ऑपरेटर की कार्रवाई के कारण कोई छेड़छाड़ हुई है। यदि कोई छेड़छाड़ नहीं हुई है, तो हम मूल संदेश आउटपुट करना चाहेंगे। हम दिखाते हैं कि क्वांटम टैम्पर डिटेक्शन कोड एकात्मक ऑपरेटरों के किसी भी परिवार के लिए मौजूद हैं $mathcal{U}_{mathsf{Adv}}$, जैसे कि $vertmathcal{U}_{mathsf{Adv}} vert lt 2^{2^{ alpha n}}$ कुछ स्थिर $alpha in (0,1/6)$ के लिए; बशर्ते कि एकात्मक संचालक पहचान संचालक के बहुत करीब न हों। हमारे द्वारा बनाए गए क्वांटम टैम्पर डिटेक्शन कोड को जफरघोली और विच्स ['15] द्वारा अध्ययन किए गए $textit{क्लासिकल टैम्पर डिटेक्शन कोड}$ के क्वांटम वेरिएंट माना जा सकता है, जो समान प्रतिबंधों के तहत मौजूद होने के लिए भी जाने जाते हैं।

इसके अतिरिक्त, हम दिखाते हैं कि जब संदेश सेट $mathcal{M}$ शास्त्रीय होता है, तो ऐसे निर्माण को किसी भी $mathcal{U}_{mathsf{Adv}}$ के विरुद्ध $textit{गैर-निंदनीय कोड}$ के रूप में महसूस किया जा सकता है। $2^{2^{alpha n}}$ तक आकार का।

► BibTeX डेटा

► संदर्भ

[1] ज़हरा जाफ़रघोली और डेनियल विच्स। "छेड़छाड़ का पता लगाना और निरंतर गैर-निंदनीय कोड"। येवगेनी डोडिस और जेस्पर ब्यूस नील्सन, संपादक, क्रिप्टोग्राफी का सिद्धांत। पृष्ठ 451-480। बर्लिन, हीडलबर्ग (2015)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-662-46494-6_19

[2] एम. चेराघची और वी. गुरुस्वामी। "गैर-लचीला कोड की क्षमता"। सूचना सिद्धांत 62, 1097-1118 (2016) पर आईईईई लेनदेन।

https: / / doi.org/ 10.1109 / TIT.2015.2511784

[3] सेबेस्टियन फॉस्ट, प्रत्यय मुखर्जी, डेनियल वेंचुरी, और डेनियल विच्स। "पॉली-आकार छेड़छाड़ सर्किट के लिए कुशल गैर-निंदनीय कोड और कुंजी-व्युत्पन्न"। फोंग क्यू. गुयेन और एलिज़ाबेथ ओसवाल्ड में, संपादक, क्रिप्टोलॉजी में प्रगति - यूरोक्रिप्ट 2014। पृष्ठ 111-128। बर्लिन, हीडलबर्ग (2014)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-642-55220-5_7

[4] रोनाल्ड क्रैमर, येवगेनी डोडिस, सर्ज फेहर, कार्ल्स पैड्रो और डैनियल विच्स। "मजबूत गुप्त साझाकरण और फ़ज़ी एक्सट्रैक्टर्स के लिए अनुप्रयोगों के साथ बीजगणितीय हेरफेर का पता लगाना"। निगेल स्मार्ट में, संपादक, एडवांसेस इन क्रिप्टोलॉजी - यूरोक्रिप्ट 2008। पृष्ठ 471-488। बर्लिन, हीडलबर्ग (2008)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-540-78967-3_27

[5] रोनाल्ड क्रैमर, कार्ल्स पाड्रो, और चाओपिंग ज़िंग। "निरंतर-त्रुटि मॉडल में इष्टतम बीजगणितीय हेरफेर पहचान कोड"। येवगेनी डोडिस और जेस्पर ब्यूस नील्सन, संपादक, क्रिप्टोग्राफी का सिद्धांत। पृष्ठ 481-501। बर्लिन, हीडलबर्ग (2015)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-662-46494-6_20

[6] पीटर डब्ल्यू शोर. "क्वांटम कंप्यूटर मेमोरी में विकृति को कम करने की योजना"। भौतिक समीक्षा ए 52, आर2493 (1995)।

https: / / doi.org/ 10.1103 / PhysRevA.52.R2493

[7] ए रॉबर्ट कैल्डरबैंक और पीटर डब्ल्यू शोर। "अच्छे क्वांटम त्रुटि-सुधार कोड मौजूद हैं"। शारीरिक समीक्षा ए 54, 1098 (1996)।

https: / / doi.org/ 10.1103 / PhysRevA.54.1098

[8] डेनियल गॉट्समैन. "स्टेबलाइज़र कोड और क्वांटम त्रुटि सुधार"। पीएचडी शोधलेख। कैल्टेक। (1997)। यूआरएल: https://thesis.library.caltech.edu/2900/2/THESIS.pdf.

https:///thesis.library.caltech.edu/2900/2/THESIS.pdf

[9] ए.यु. किताएव। "किसी के द्वारा दोष-सहिष्णु क्वांटम गणना"। एनल्स ऑफ फिजिक्स 303, 2-30 (2003)।

https://doi.org/10.1016/s0003-4916(02)00018-0

[10] एंड्रयू एम स्टीन. "क्वांटम सिद्धांत में कोड सही करने में त्रुटि"। भौतिक समीक्षा पत्र 77, 793 (1996)।

https: / / doi.org/ 10.1103 / PhysRevLett.77.793

[11] गोरजन अलाजिक और क्रिश्चियन माजेन्ज़। "क्वांटम गैर-लचीलापन और प्रमाणीकरण"। जोनाथन काट्ज़ और होवाव शचम, संपादकों में, क्रिप्टोलॉजी में प्रगति - क्रिप्टो 2017। पृष्ठ 310-341। चाम (2017)। स्प्रिंगर इंटरनेशनल पब्लिशिंग।

https://doi.org/10.1007/978-3-319-63715-0_11

[12] एंड्रीस अंबैनिस, जान बौडा, और एंड्रियास विंटर। "क्वांटम जानकारी का गैर-लचीला एन्क्रिप्शन"। गणितीय भौतिकी जर्नल 50, 042106 (2009)।

https: / / doi.org/ 10.1063 / १.१३,९४,२०८

[13] ए. ब्रॉडबेंट और सेबेस्टियन लॉर्ड। "यादृच्छिक भविष्यवाणियों के माध्यम से अप्राप्य क्वांटम एन्क्रिप्शन"। IACR क्रिप्टोल। ईप्रिंट आर्क. 2019, 257 (2019)।

https: / / doi.org/ 10.4230 / LIPIcs.TQC.2020.4

[14] डेनियल गॉट्समैन. "अनक्लोनएबल एन्क्रिप्शन"। क्वांटम जानकारी. गणना. 3, 581-602 (2003)।

https: / / doi.org/ १०.२६,४२१ / qic10.26421-3.6

[15] स्टीफ़न डेज़ीमबोव्स्की, क्रिज़्सटॉफ़ पिएट्रज़क, और डैनियल विच्स। "गैर-लचीला कोड"। जे. एसीएम 65 (2018)।

https: / / doi.org/ 10.1145 / १.१३,९४,२०८

[16] मिहिर बेलारे, डेविड कैश और राचेल मिलर। "क्रिप्टोग्राफी संबंधित-कुंजी हमलों और छेड़छाड़ के खिलाफ सुरक्षित है"। डोंग हून ली और ज़ियाओयुन वांग, संपादकों में, क्रिप्टोलॉजी में प्रगति - ASIACRYPT 2011। पृष्ठ 486-503। बर्लिन, हीडलबर्ग (2011)। स्प्रिंगर बर्लिन हीडलबर्ग।

[17] मिहिर बेलारे और डेविड कैश। "छद्म यादृच्छिक कार्य और क्रमपरिवर्तन संबंधित-कुंजी हमलों के विरुद्ध सुरक्षित रूप से सुरक्षित हैं"। टैल राबिन में, संपादक, एडवांसेस इन क्रिप्टोलॉजी - क्रिप्टो 2010। पृष्ठ 666-684। बर्लिन, हीडलबर्ग (2010)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-642-14623-7_36

[18] मिहिर बेलारे और तादायोशी कोहनो। "संबंधित-कुंजी हमलों का एक सैद्धांतिक उपचार: Rka-prps, rka-prfs, और अनुप्रयोग"। एली बिहाम में, संपादक, एडवांसेस इन क्रिप्टोलॉजी - यूरोक्रिप्ट 2003। पृष्ठ 491-506। बर्लिन, हीडलबर्ग (2003)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/3-540-39200-9_31

[19] मिहिर बेलारे, केनेथ जी. पैटरसन, और सुसान थॉमसन। "रैखिक बाधा से परे आरकेए सुरक्षा: आईबीई, एन्क्रिप्शन और हस्ताक्षर"। ज़ियाओयुन वांग और काज़ू साको, संपादकों में, क्रिप्टोलॉजी में प्रगति - ASIACRYPT 2012। पृष्ठ 331-348। बर्लिन, हीडलबर्ग (2012)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-642-34961-4_21

[20] सेबेस्टियन फॉस्ट, क्रिज़्सटॉफ़ पिएट्रज़क, और डेनियल वेंचुरी। "छेड़छाड़-प्रूफ सर्किट: छेड़छाड़-लचीलेपन के लिए रिसाव का व्यापार कैसे करें"। लुका एसिटो, मोनिका हेंजिंगर और जिरी सगल में, संपादक, ऑटोमेटा, भाषाएँ और प्रोग्रामिंग। पृष्ठ 391-402। बर्लिन, हीडलबर्ग (2011)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-642-22006-7_33

[21] रोसारियो गेनारो, अन्ना लिस्यांस्काया, ताल मल्किन, सिल्वियो मिकाली, और ताल राबिन। "एल्गोरिदमिक टैम्पर-प्रूफ (एटीपी) सुरक्षा: हार्डवेयर छेड़छाड़ के खिलाफ सुरक्षा के लिए सैद्धांतिक नींव"। मोनी नाओर में, संपादक, क्रिप्टोग्राफी का सिद्धांत। पृष्ठ 258-277. बर्लिन, हीडलबर्ग (2004)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-540-24638-1_15

[22] विपुल गोयल, एडम ओ'नील, और वाणीश्री राव। "सहसंबद्ध-इनपुट सुरक्षित हैश फ़ंक्शन"। युवल ईशाई में, संपादक, क्रिप्टोग्राफी का सिद्धांत। पृष्ठ 182-200। बर्लिन, हीडलबर्ग (2011)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-642-19571-6_12

[23] युवल इशाई, मनोज प्रभाकरन, अमित सहाय और डेविड वैगनर। "निजी सर्किट ii: छेड़छाड़ योग्य सर्किट में रहस्य रखना"। सर्ज वाउडेने में, संपादक, एडवांसेस इन क्रिप्टोलॉजी - यूरोक्रिप्ट 2006। पृष्ठ 308-327। बर्लिन, हीडलबर्ग (2006)। स्प्रिंगर बर्लिन हीडलबर्ग।

https: / / doi.org/ 10.1007 / 11761679_19

[24] येल ताउमन कलाई, भावना कनुकुर्थी, और अमित सहाय। "छेड़छाड़ योग्य और लीक मेमोरी के साथ क्रिप्टोग्राफी"। फिलिप रोगवे में, संपादक, एडवांसेस इन क्रिप्टोलॉजी - क्रिप्टो 2011। पृष्ठ 373-390। बर्लिन, हीडलबर्ग (2011)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-642-22792-9_21

[25] क्रिज़्सटॉफ़ पिएट्रज़क। "सबस्पेस एलवे"। रोनाल्ड क्रैमर में, संपादक, क्रिप्टोग्राफी का सिद्धांत। पृष्ठ 548-563। बर्लिन, हीडलबर्ग (2012)। स्प्रिंगर बर्लिन हीडलबर्ग।

https://doi.org/10.1007/978-3-642-28914-9_31

[26] थियागो बर्गमास्ची. "पॉली हेरफेर डिटेक्शन कोड और प्रतिकूल चैनलों पर क्वांटम संचार के अनुप्रयोग" (2023)। https:///arxiv.org/abs/2304.06269 पर उपलब्ध है।

arXiv: 2304.06269

[27] दिवेश अग्रवाल, नरेश गौड़ बोड्डू और राहुल जैन। "स्प्लिट-स्टेट मॉडल में क्वांटम सुरक्षित गैर-निंदनीय कोड"। सूचना सिद्धांत पर आईईईई लेनदेन (2023)।

https: / / doi.org/ 10.1109 / TIT.2023.3328839

[28] रोमन वर्शिनिन। "यादृच्छिक मैट्रिक्स के गैर-स्पर्शोन्मुख विश्लेषण का परिचय" (2010)। arXiv:1011.3027.

arXiv: 1011.3027

[29] यिनझेंग गु. "यादृच्छिक मैट्रिक्स और वेनगार्टन फ़ंक्शन के क्षण" (2013)।

https://qspace.library.queensu.ca/server/api/core/bitstreams/cee37ba4-2035-48e0-ac08-2974e082a0a9/content

[30] डॉन वेनगार्टन. "अनंत रैंक की सीमा में समूह अभिन्नों का स्पर्शोन्मुख व्यवहार"। गणितीय भौतिकी जर्नल 19, 999-1001 (1978)।

https: / / doi.org/ 10.1063 / १.१३,९४,२०८

[31] बेनोइट कोलिन्स. "एकात्मक समूहों पर बहुपद यादृच्छिक चर के क्षण और संचयक, इट्ज़िक्सन-ज़ुबेर अभिन्न, और मुक्त संभावना"। अंतर्राष्ट्रीय गणित अनुसंधान नोटिस 2003, 953-982 (2003)।

https: / / doi.org/ 10.1155 / S107379280320917X

[32] बेनोइट कोलिन्स और पियोट्र स्नियाडी। "एकात्मक, ऑर्थोगोनल और सिंपलेक्टिक समूह पर हार माप के संबंध में एकीकरण"। गणितीय भौतिकी में संचार 264, 773-795 (2006)। arXiv:गणित-पीएच/0402073.

https://doi.org/10.1007/s00220-006-1554-3

arXiv: गणित-पीएच / 0402073

[33] नरेश गौड़ बोड्डू, विपुल गोयल, राहुल जैन और जोआओ रिबेरो। "क्वांटम संदेशों के लिए विभाजित-राज्य गैर-निंदनीय कोड और गुप्त साझाकरण योजनाएं" (2023)। arXiv:2308.06466।

arXiv: 2308.06466

द्वारा उद्धृत

[1] थियागो बर्गमास्ची, "पॉली मैनिपुलेशन डिटेक्शन कोड और एडवरसैरियल चैनल्स पर क्वांटम संचार के अनुप्रयोग", arXiv: 2304.06269, (2023).

उपरोक्त उद्धरण से हैं SAO / NASA ADS (अंतिम अद्यतन सफलतापूर्वक 2023-11-08 15:27:22)। सूची अधूरी हो सकती है क्योंकि सभी प्रकाशक उपयुक्त और पूर्ण उद्धरण डेटा प्रदान नहीं करते हैं।

नहीं ला सके Crossref डेटा द्वारा उद्धृत आखिरी प्रयास के दौरान 2023-11-08 15:27:21: क्रॉसफ़ीयर से 10.22331 / q-2023-11-08-1178 के लिए उद्धृत डेटा प्राप्त नहीं कर सका। हाल ही में डीओआई पंजीकृत हुआ तो यह सामान्य है।

यह पत्र क्वांटम में प्रकाशित हुआ है क्रिएटिव कॉमन्स एट्रिब्यूशन 4.0 इंटरनेशनल (CC बाय 4.0) लाइसेंस। कॉपीराइट मूल कॉपीराइट धारकों जैसे लेखकों या उनकी संस्थाओं के पास रहता है।

- एसईओ संचालित सामग्री और पीआर वितरण। आज ही प्रवर्धित हो जाओ।

- प्लेटोडेटा.नेटवर्क वर्टिकल जेनरेटिव एआई। स्वयं को शक्तिवान बनाएं। यहां पहुंचें।

- प्लेटोआईस्ट्रीम। Web3 इंटेलिजेंस। ज्ञान प्रवर्धित। यहां पहुंचें।

- प्लेटोईएसजी. कार्बन, क्लीनटेक, ऊर्जा, पर्यावरण, सौर, कचरा प्रबंधन। यहां पहुंचें।

- प्लेटोहेल्थ। बायोटेक और क्लिनिकल परीक्षण इंटेलिजेंस। यहां पहुंचें।

- स्रोत: https://quantum-journal.org/papers/q-2023-11-08-1178/

- :हैस

- :है

- :नहीं

- $यूपी

- 1

- 10

- 11

- 12

- 13

- 14

- 15% तक

- 16

- 17

- 19

- 1995

- 1996

- 20

- 2006

- 2008

- 2011

- 2012

- 2013

- 2014

- 2015

- 2016

- 2017

- 2018

- 2019

- 2020

- 2023

- 22

- 23

- 24

- 25

- 26% तक

- 27

- 28

- 29

- 30

- 31

- 32

- 33

- 50

- 54

- 7

- 77

- 8

- 9

- a

- ऊपर

- अमूर्त

- पहुँच

- एसीएम

- अभिनय

- कार्य

- ऐडम

- अग्रिमों

- विरोधात्मक

- जुड़ाव

- के खिलाफ

- अग्रवाल

- उद्देश्य

- सब

- भी

- an

- विश्लेषण

- और

- एंड्रयू

- कोई

- अनुप्रयोगों

- हैं

- AS

- At

- आक्रमण

- करने का प्रयास

- प्रमाणीकरण

- लेखक

- लेखकों

- उपलब्ध

- अवरोध

- BE

- किया गया

- व्यवहार

- बर्लिन

- परे

- टूटना

- by

- कर सकते हैं

- क्षमताओं

- मामला

- रोकड़

- के कारण होता

- चैनलों

- समापन

- कोड

- टिप्पणी

- जन

- संचार

- संचार

- पूरा

- गणना

- कंप्यूटर

- विचार करना

- माना

- स्थिर

- निर्माण

- निर्माण

- निरंतर

- Copyright

- सका

- क्रिप्टो

- क्रिप्टोग्राफी

- सीएसएस

- डैनियल

- तिथि

- डेविड

- डिकोडिंग

- पता लगाना

- खोज

- युक्ति

- चर्चा करना

- डॉन

- दौरान

- संपादक

- संपादकों

- एन्क्रिप्शन

- त्रुटि

- मौजूद

- विस्तार

- परिवार

- के लिए

- नींव

- मुक्त

- से

- समारोह

- कार्यों

- सामान्य जानकारी

- देना

- समूह

- हार्डवेयर

- हावर्ड

- हैश

- धारकों

- कैसे

- How To

- HTTPS

- पहचान

- आईईईई

- if

- ii

- in

- अनंत

- पता

- करें-

- आरंभ

- संस्थानों

- अभिन्न

- दिलचस्प

- अंतरराष्ट्रीय स्तर पर

- जॉन

- जावास्क्रिप्ट

- अमरीका का साधारण नागरिक

- पत्रिका

- रखना

- केनेथ

- जानने वाला

- भाषाऐं

- पिछली बार

- छोड़ना

- ली

- पुस्तकालय

- लाइसेंस

- पसंद

- सीमा

- सूची

- जोड़ - तोड़

- गणितीय

- गणित

- मई..

- माप

- याद

- message

- संदेश

- चक्कीवाला

- आदर्श

- मॉडल

- महीना

- मुखर्जी

- राष्ट्रीय

- गुयेन

- नहीं

- साधारण

- नवम्बर

- प्राप्त

- of

- on

- खुला

- ऑपरेटर

- ऑपरेटरों

- or

- दैवज्ञ

- मूल

- उत्पादन

- के ऊपर

- पृष्ठों

- काग़ज़

- पीडीएफ

- पीटर

- पीएचडी

- भौतिक

- भौतिक विज्ञान

- प्लेटो

- प्लेटो डेटा इंटेलिजेंस

- प्लेटोडाटा

- प्रोग्रामिंग

- रक्षा करना

- प्रोटोकॉल

- सिद्ध रूप से

- प्रदान करना

- बशर्ते

- प्रकाशित

- प्रकाशक

- प्रकाशकों

- प्रकाशन

- मात्रा

- क्वांटम कंप्यूटर

- क्वांटम त्रुटि सुधार

- क्वांटम जानकारी

- बिना सोचे समझे

- रैंक

- एहसास हुआ

- हाल ही में

- को कम करने

- संदर्भ

- पंजीकृत

- बाकी है

- अनुसंधान

- सम्मान

- प्रतिबंध

- की समीक्षा

- रॉबर्ट

- मजबूत

- रोमन

- योजनाओं

- क्षेत्र

- गुप्त

- रहस्य

- सुरक्षित

- सुरक्षा

- सेट

- बांटने

- शोर

- दिखाना

- हस्ताक्षर

- समान

- सिंगापुर

- आकार

- स्मार्ट

- कुछ

- स्टीफन

- भंडारण

- संग्रहित

- अध्ययन

- अध्ययन

- सफलतापूर्वक

- ऐसा

- उपयुक्त

- सुसान

- छेड़छाड़ विरोधी

- टेक्नोलॉजीज

- कि

- RSI

- लेकिन हाल ही

- सैद्धांतिक

- सिद्धांत

- वहाँ।

- थीसिस

- इसका

- शीर्षक

- सेवा मेरे

- भी

- विषय

- व्यापार

- लेनदेन

- उपचार

- के अंतर्गत

- विश्वविद्यालय

- अद्यतन

- यूआरएल

- प्रयुक्त

- के माध्यम से

- आयतन

- W

- करना चाहते हैं

- था

- we

- कब

- कौन कौन से

- सर्दी

- साथ में

- काम

- होगा

- वर्ष

- जेफिरनेट