Una carrellata di alcuni degli strumenti più utili che i professionisti della sicurezza possono utilizzare per cercare e monitorare i dispositivi accessibili da Internet

La sicurezza in Internet è una preoccupazione costante per i professionisti della tecnologia e della sicurezza informatica. Con il numero sempre crescente di dispositivi e servizi online, è importante avere una visione chiara e accurata della presenza online di questi dispositivi e servizi per proteggerli e i dati dalle minacce online. Alcuni motori di ricerca per dispositivi connessi a Internet, come Shodan, Censys, Zoomeye, Fofa e BinaryEdge, svolgono un ruolo cruciale in questo compito.

Consentono ai professionisti della sicurezza informatica e ad altri professionisti della tecnologia di avere una visione completa e accurata della presenza online dei loro dispositivi e servizi. Ognuno offre informazioni dettagliate su ciascun dispositivo e servizio, inclusi indirizzo IP, sistema operativo, software e porte aperte. Inoltre, offrono funzionalità uniche che li distinguono dagli altri motori di ricerca Internet.

Monitorando questi dispositivi e servizi, i professionisti della sicurezza informatica possono adottare misure per proteggerli dalle minacce online, tra cui la scansione automatica delle porte, la diffusione di malware e la scansione delle vulnerabilità. Inoltre, questi motori di ricerca possono essere utili anche per altri professionisti della tecnologia che desiderano monitorare la presenza online dei propri marchi e proteggere la propria reputazione online.

In questo blogpost, esamineremo cinque di questi strumenti, vale a dire Shodan, Censys, Zoomeye, Fofa e BinaryEdge, e discuteremo le loro caratteristiche uniche, le loro applicazioni e la loro importanza per la sicurezza digitale.

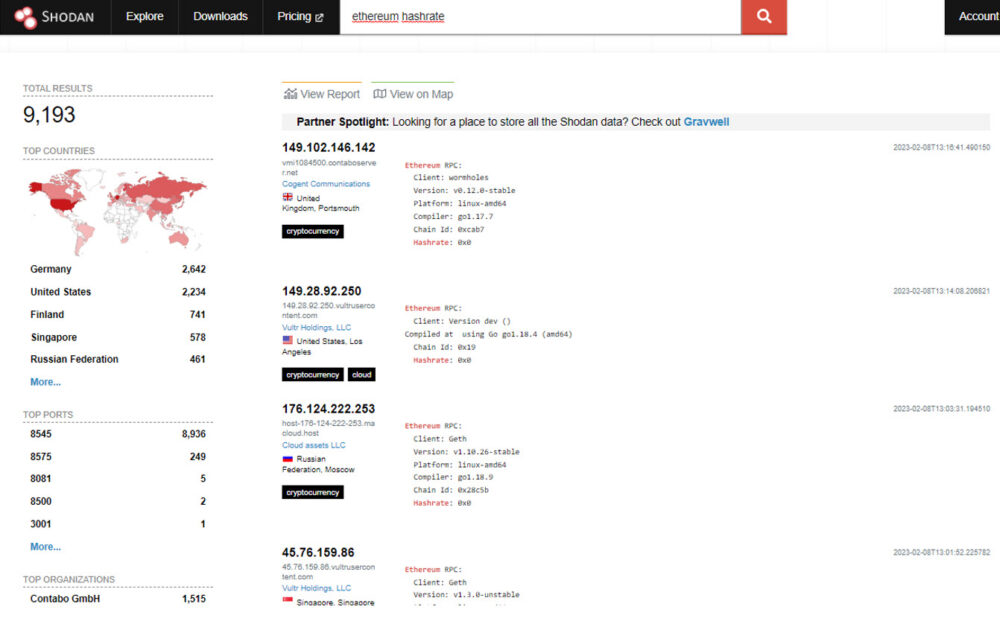

Shodan

Shodan ti consente di trovare dispositivi connessi a Internet, inclusi server Web, telecamere IP, router e altro ancora. Shodan è unico in quanto si concentra sulla ricerca di questi dispositivi e fornisce informazioni dettagliate su ciascun dispositivo, inclusi indirizzo IP, sistema operativo, software e porte aperte. È uno strumento prezioso per i professionisti della sicurezza informatica che desiderano identificare dispositivi e servizi che potrebbero essere esposti a potenziali vulnerabilità di sicurezza.

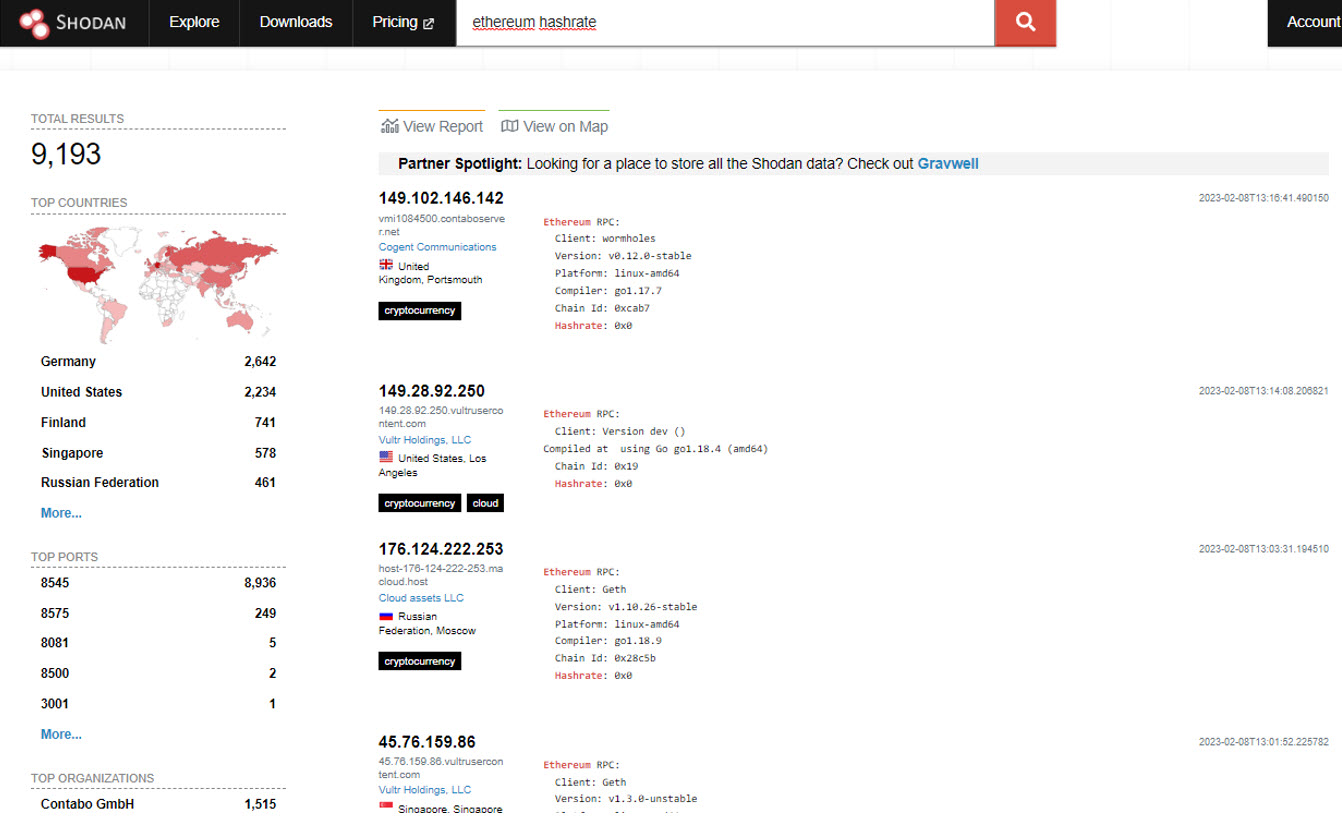

Censys

Censys è un altro motore di ricerca che si concentra sulla ricerca di dispositivi connessi a Internet. Come Shodan, Censys fornisce informazioni dettagliate su ciascun dispositivo, inclusi indirizzo IP, sistema operativo, software e porte aperte. Tuttavia, a differenza di Shodan, Censys si concentra anche sulla sicurezza del dispositivo e fornisce informazioni sulle vulnerabilità note e sui certificati SSL. Queste informazioni sono preziose per il monitoraggio e la protezione di dispositivi e servizi online.

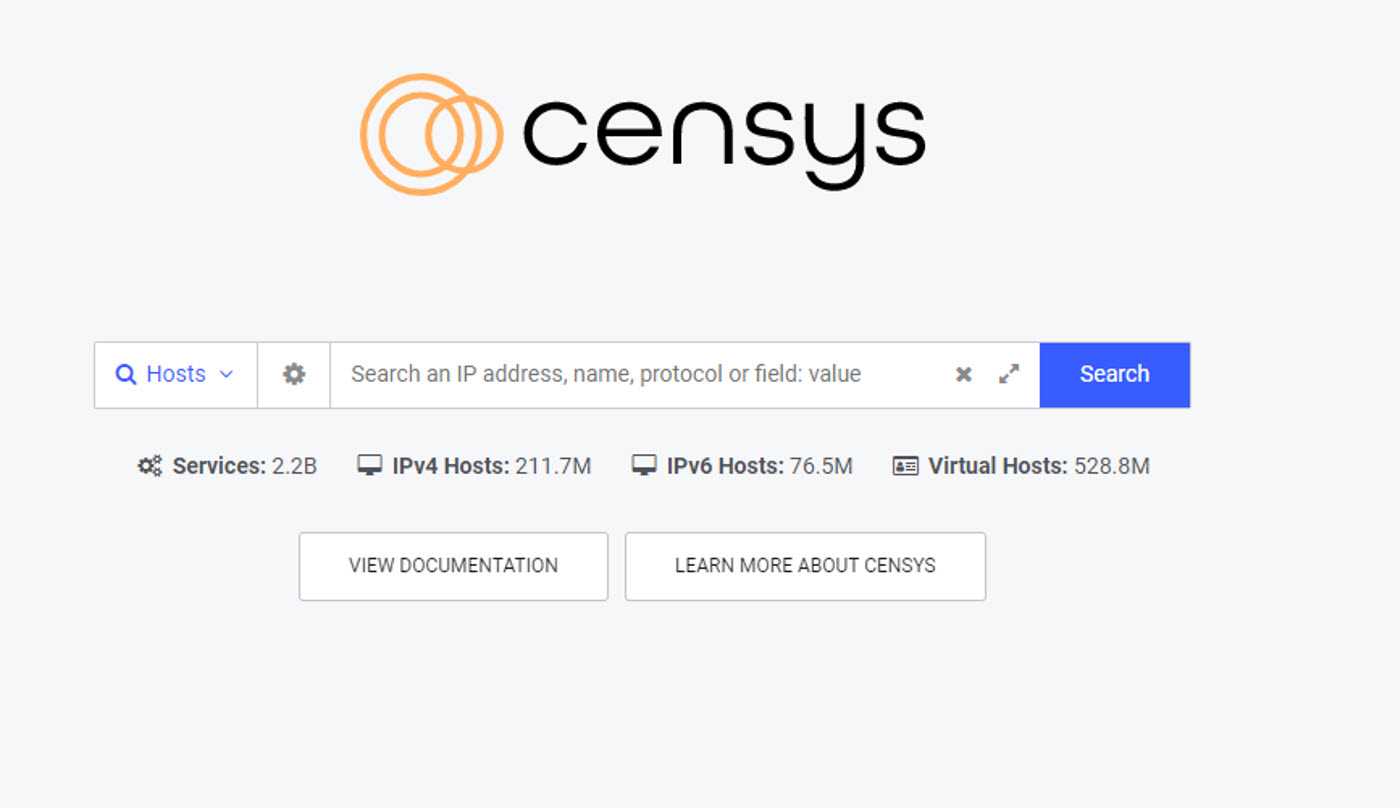

Zoomeye

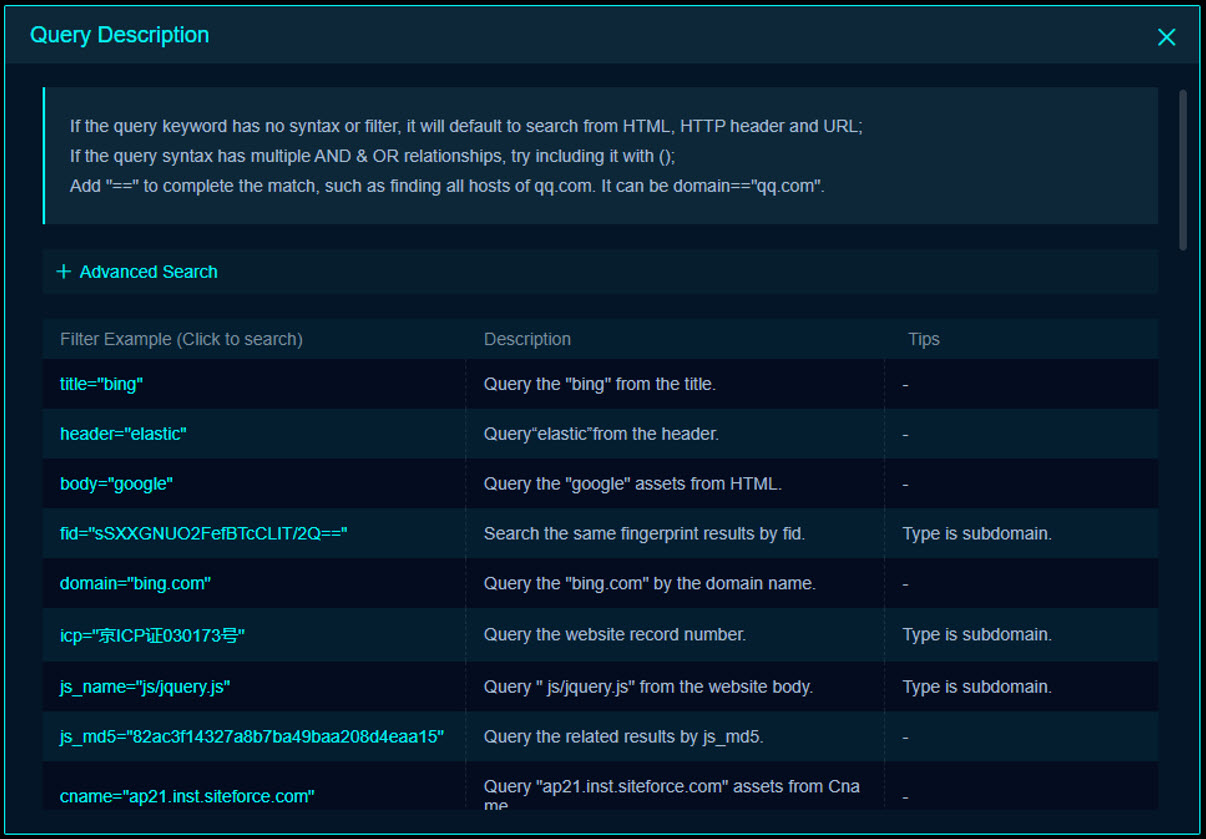

Zoomeye è un'altra popolare piattaforma di ricerca per dispositivi e servizi connessi a Internet. Ti consente di cercare e monitorare dispositivi e servizi online e ricevere avvisi in tempo reale sui cambiamenti nei loro risultati di ricerca. Zoomeye si concentra sull'identificazione di dispositivi e servizi online e fornisce informazioni dettagliate su ciascun dispositivo.

Carino

Carino fornisce informazioni dettagliate su ciascun dispositivo e servizio, evidenziando anche le informazioni relative al marchio. Una caratteristica interessante è la possibilità di utilizzare una sintassi di ricerca con diversi filtri, che rende possibile utilizzare i propri script ed eseguire ricerche più specifiche.

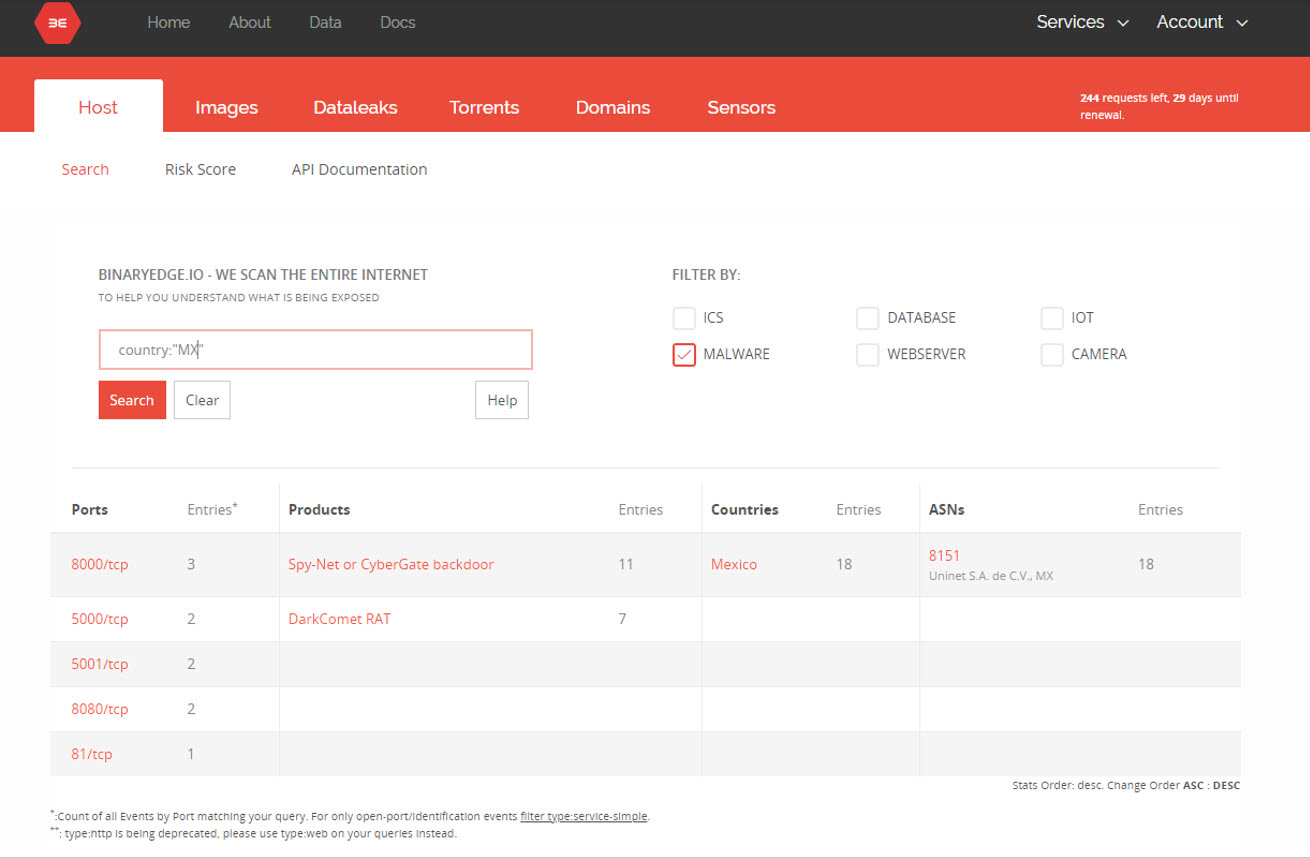

Bordo binario

Infine, Bordo binario è un motore di ricerca di sicurezza che consente agli utenti di ricevere avvisi in tempo reale sui cambiamenti nei loro risultati di ricerca. Analogamente a Shodan o Censys, le informazioni raccolte da BinaryEdge includono porte e servizi aperti con potenziali vulnerabilità associate, nonché dati su desktop remoti accessibili, certificati SSL non validi e condivisioni di rete con configurazioni che potrebbero portare a violazioni della sicurezza. È anche possibile verificare se qualche account di posta elettronica è coinvolto in una fuga di dati.

Bonus: GreyNoise

GrigioRumore è uno strumento di sicurezza informatica che consente agli utenti di monitorare e analizzare il traffico Internet indesiderato. GreyNoise utilizza algoritmi di apprendimento automatico per identificare e classificare l'attività di rete che è considerata rumorosa o potrebbe essere considerata dannosa. La piattaforma GreyNoise viene costantemente aggiornata per riflettere le ultime minacce e le tendenze della sicurezza informatica.

A differenza degli altri motori di ricerca sopra menzionati, GreyNoise si concentra sull'identificazione e la classificazione delle attività di rete che sono considerate rumore, come la scansione automatica delle porte, la diffusione di malware e la scansione delle vulnerabilità. GreyNoise offre anche un'API che consente ai professionisti della sicurezza informatica di integrare le informazioni fornite da GreyNoise nei loro strumenti e sistemi esistenti.

Conclusione

Questi motori di ricerca offrono funzionalità uniche e preziose per la sicurezza informatica e altri professionisti della tecnologia che desiderano monitorare e proteggere i propri dispositivi e servizi online; soprattutto per quelle aziende che hanno bisogno di aumentare i propri sforzi di intelligence sulle minacce. Quando si considera quale di questi scanner è adatto alle proprie esigenze, è importante considerare le caratteristiche e le capacità specifiche di ciascuno e il modo in cui possono essere utilizzati per soddisfare le proprie esigenze specifiche.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoAiStream. Intelligenza dei dati Web3. Conoscenza amplificata. Accedi qui.

- Coniare il futuro con Adryenn Ashley. Accedi qui.

- Acquista e vendi azioni in società PRE-IPO con PREIPO®. Accedi qui.

- Fonte: https://www.welivesecurity.com/2023/05/18/5-search-engines-internet-connected-devices-services/

- :È

- 8

- a

- WRI

- sopra

- accessibile

- Il mio account

- preciso

- attività

- attività

- aggiunta

- indirizzo

- contro

- Avvisi

- Algoritmi

- consentire

- consente

- anche

- an

- analizzare

- ed

- Un altro

- in qualsiasi

- a parte

- api

- applicazioni

- SONO

- AS

- associato

- At

- Automatizzata

- BE

- marca

- violazioni

- by

- telecamere

- Materiale

- funzionalità

- certificato

- Modifiche

- classificare

- pulire campo

- Aziende

- completamento di una

- Problemi della Pelle

- collegato

- Prendere in considerazione

- considerato

- considerando

- costante

- costantemente

- potuto

- cruciale

- Cybersecurity

- dati

- perdita di data

- dettagliati

- dispositivo

- dispositivi

- diverso

- digitale

- discutere

- ogni

- sforzi

- motore

- Motori

- particolarmente

- sempre crescente

- esistente

- esposto

- caratteristica

- Caratteristiche

- filtri

- Trovate

- si concentra

- Nel

- da

- più comodo

- Avere

- mettendo in evidenza

- Come

- Tuttavia

- HTTPS

- identificare

- identificazione

- if

- importanza

- importante

- in

- inclusi

- Compreso

- Aumento

- informazioni

- integrare

- Intelligence

- interessante

- Internet

- connesso a internet

- ai miglioramenti

- coinvolto

- IP

- Indirizzo IP

- IT

- jpg

- conosciuto

- con i più recenti

- portare

- perdita

- apprendimento

- piace

- Guarda

- macchina

- machine learning

- FA

- il malware

- max-width

- Maggio..

- Soddisfare

- menzionato

- Monitorare

- monitoraggio

- Scopri di più

- cioè

- Bisogno

- esigenze

- Rete

- Rumore

- numero

- of

- offrire

- Offerte

- on

- ONE

- online

- aprire

- operativo

- sistema operativo

- or

- minimo

- Altro

- proprio

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- Popolare

- possibilità

- possibile

- potenziale

- presenza

- Scelto dai professionisti

- protegge

- fornisce

- tempo reale

- ricevere

- riflettere

- per quanto riguarda

- a distanza

- reputazione

- Risultati

- destra

- Ruolo

- Roundup

- Correre

- scansione

- script

- Cerca

- motore di ricerca

- Motori di ricerca

- ricerca

- fissaggio

- problemi di

- violazioni della sicurezza

- Server

- servizio

- Servizi

- set

- azioni

- Allo stesso modo

- Software

- alcuni

- specifico

- Diffondere

- SSL

- Passi

- tale

- in dotazione

- sintassi

- sistema

- SISTEMI DI TRATTAMENTO

- Fai

- Task

- Tecnologia

- che

- Il

- le informazioni

- loro

- Li

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- questo

- quelli

- minaccia

- minacce

- a

- strumenti

- top

- top 5

- traffico

- tendenze

- unico

- a differenza di

- non desiderato

- aggiornato

- uso

- utilizzato

- utenti

- Prezioso

- verificare

- Visualizza

- vulnerabilità

- vulnerabilità

- scansione delle vulnerabilità

- volere

- we

- sito web

- WELL

- quando

- quale

- while

- OMS

- largo

- volere

- con

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro